1638457fb9628788dec36b8a540ba21b.ppt

- Количество слайдов: 34

Безопасность Веб-приложений Дмитрий Евтеев Эксперт по информационной безопасности

Угрозы Web-приложений Нарушение конфиденциальности • Кража конфиденциальной информации, в том числе данных клиентов/партнеров Нарушение целостности • Подмена заглавной страницы (deface) • Распространение вредоносного программного обеспечения и запрещенного контента • $500, 000 украдено у грузоперевозчиков путем подмены данных на сайте (http: //www. securitylab. ru/news/361590. php) Нарушение доступности • Удаление содержимого • Do. S (Denial of Service) и DDo. S (Distributed Denial of Service) атаки • Внешние факторы и воздействия

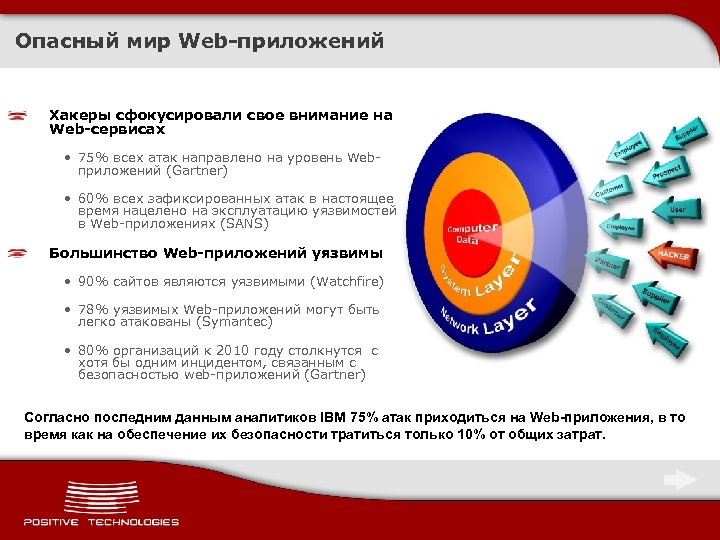

Опасный мир Web-приложений Хакеры сфокусировали свое внимание на Web-сервисах • 75% всех атак направлено на уровень Webприложений (Gartner) • 60% всех зафиксированных атак в настоящее время нацелено на эксплуатацию уязвимостей в Web-приложениях (SANS) Большинство Web-приложений уязвимы • 90% сайтов являются уязвимыми (Watchfire) • 78% уязвимых Web-приложений могут быть легко атакованы (Symantec) • 80% организаций к 2010 году столкнутся с хотя бы одним инцидентом, связанным с безопасностью web-приложений (Gartner) Согласно последним данным аналитиков IBM 75% атак приходиться на Web-приложения, в то время как на обеспечение их безопасности тратиться только 10% от общих затрат.

Опасный мир Web-приложений По данным компании Positive Technologies за 2008 год • 83% сайтов содержат критические уязвимости • 78% сайтов содержат уязвимости средней степени риска • вероятность автоматизированного заражения страниц уязвимого Web-приложения вредоносным кодом составляет приблизительно 15 -20% http: //ptsecurity. ru/analytics. asp Данные основываются на проведении 16121 автоматических сканирований, детальном анализе 59 Web-приложений, в том числе с проведением анализа исходного кода более 10 -ти из них.

Опасный мир web-приложений: статистика за 2008 г.

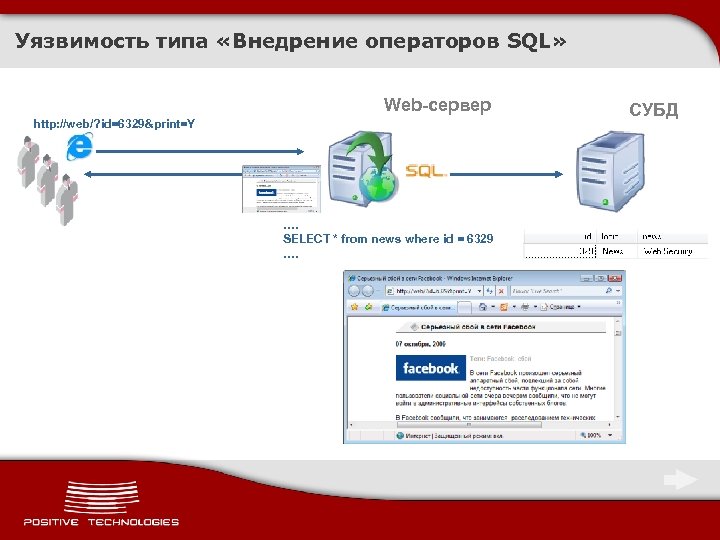

Уязвимость типа «Внедрение операторов SQL» Web-сервер http: //web/? id=6329&print=Y …. SELECT * from news where id = 6329 …. СУБД

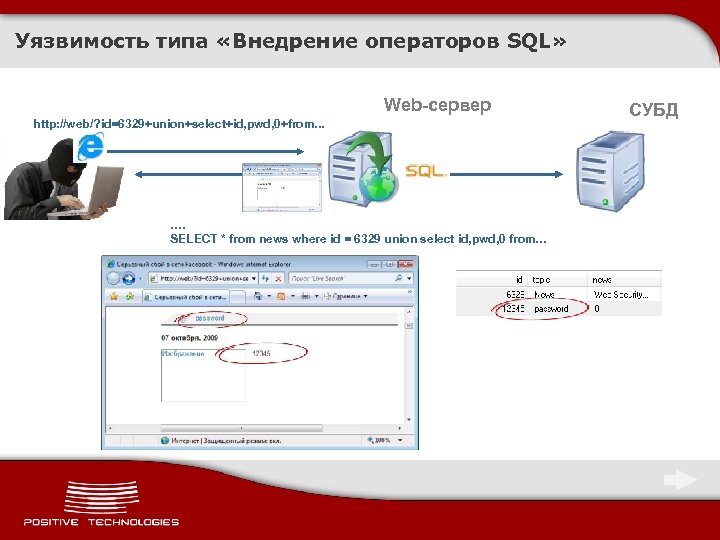

Уязвимость типа «Внедрение операторов SQL» Web-сервер http: //web/? id=6329+union+select+id, pwd, 0+from. . . …. SELECT * from news where id = 6329 union select id, pwd, 0 from… …. СУБД

Массовые заражения Web-приложений «Лаборатория Касперского» предупреждает о массовом взломе - на 10, 000 серверов были размещены опасные ссылки Scan. Safe сообщают об обнаружении в сети Интернет более 64, 000 web-сайтов, зараженных одним и тем же интернетчервём Распределение критических уязвимостей по инфицированным сайтам

Опасный мир web-приложений: статистика за 2008 г.

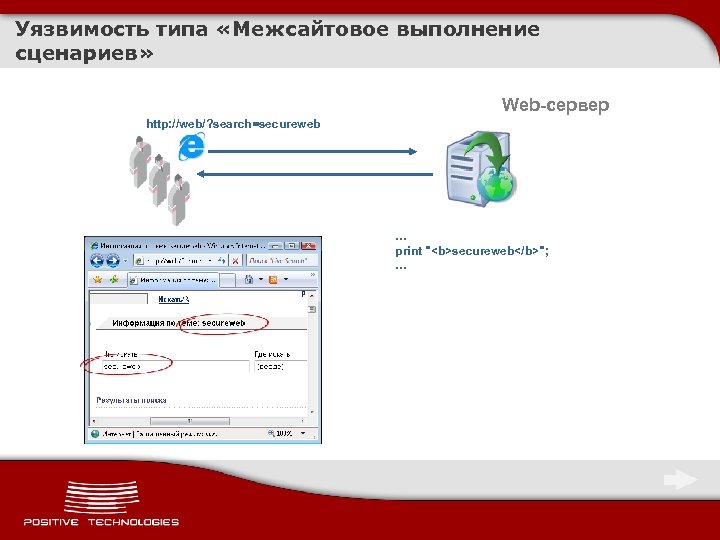

Уязвимость типа «Межсайтовое выполнение сценариев» Web-сервер http: //web/? search=secureweb … print "<b>secureweb</b>"; …

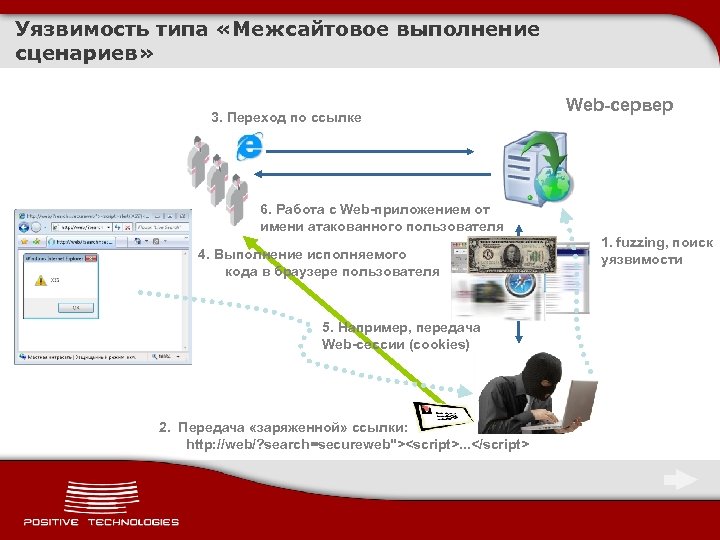

Уязвимость типа «Межсайтовое выполнение сценариев» 3. Переход по ссылке Web-сервер 6. Работа с Web-приложением от имени атакованного пользователя 4. Выполнение исполняемого кода в браузере пользователя 5. Например, передача Web-сессии (cookies) 2. Передача «заряженной» ссылки: http: //web/? search=secureweb"><script>. . . </script> 1. fuzzing, поиск уязвимости

Опасный мир web-приложений: статистика за 2008 г.

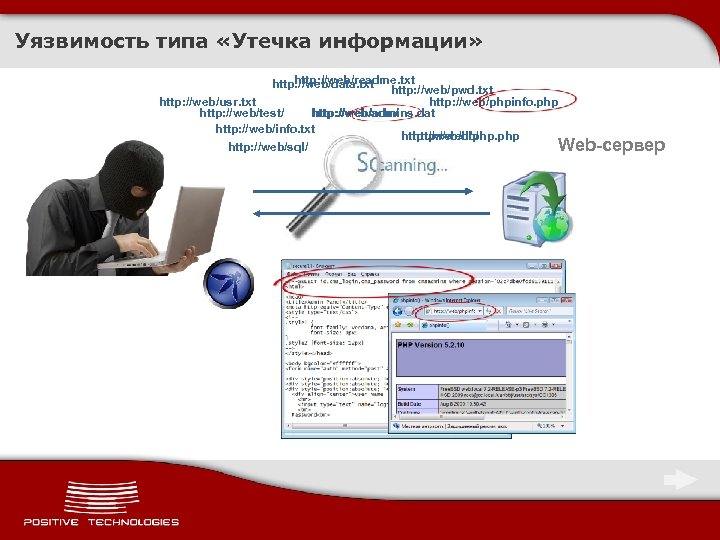

Уязвимость типа «Утечка информации» http: //web/readme. txt http: //web/data. txt http: //web/pwd. txt http: //web/usr. txt http: //web/phpinfo. php http: //web/adm/ http: //web/test/ http: //web/admins. dat http: //web/info. txt http: //web/db/ http: //web/php. php Web-сервер http: //web/sql/

Опасный мир web-приложений: статистика за 2008 г.

Уязвимость типа «Недостаточная аутентификация» Web-сервер http: //web/secure/

Уязвимость типа «Недостаточная аутентификация» Web-сервер http: //web/secure/members. php

Уязвимости Web-приложений Статистика уязвимостей Web-приложений Positive Technologies за 2008 год (Whitebox Sites %) - http: //www. ptsecurity. ru/analytics. asp

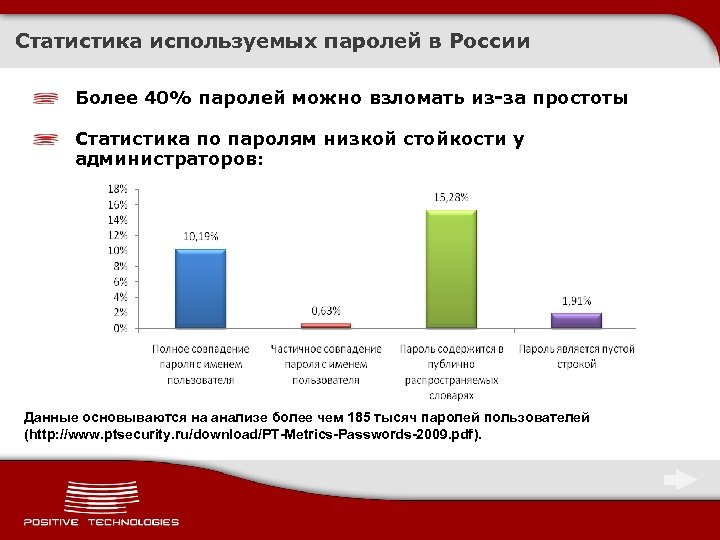

Статистика используемых паролей в России Более 40% паролей можно взломать из-за простоты Статистика по паролям низкой стойкости у администраторов: Данные основываются на анализе более чем 185 тысяч паролей пользователей (http: //www. ptsecurity. ru/download/PT-Metrics-Passwords-2009. pdf).

Опасный мир web-приложений: статистика за 2008 г.

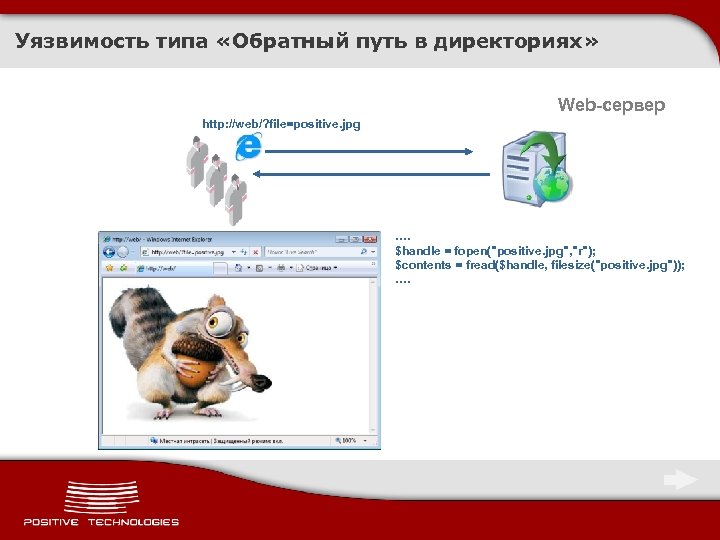

Уязвимость типа «Обратный путь в директориях» Web-сервер http: //web/? file=positive. jpg …. $handle = fopen("positive. jpg", "r"); $contents = fread($handle, filesize("positive. jpg")); ….

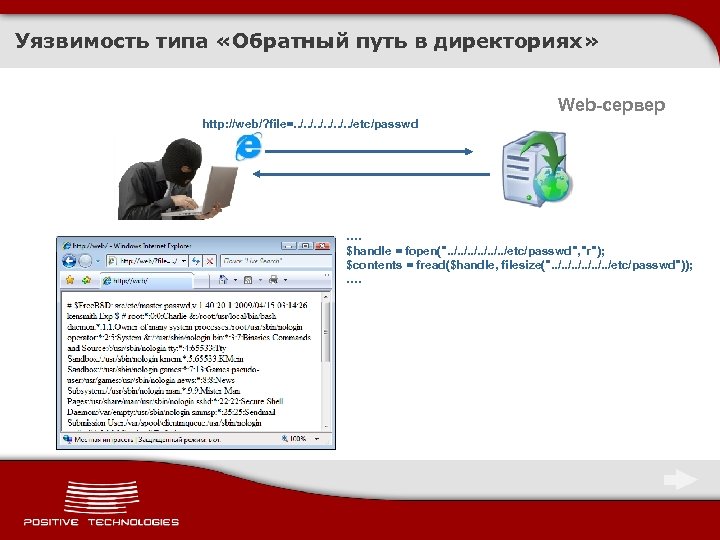

Уязвимость типа «Обратный путь в директориях» Web-сервер http: //web/? file=. . /etc/passwd …. $handle = fopen(". . /etc/passwd", "r"); $contents = fread($handle, filesize(". . /etc/passwd")); ….

Уязвимости web-приложений Уязвимость типа «Подделка HTTP-запросов» (Cross-Site Request Forgery, CSRF, XSRF) • Практически не входит в статистику уязвимостей Positive Technologies и WASC по автоматизированным сканированиям (сложности при автоматизированном обнаружении) • Ошибка в том или ином виде, в основном, встречается во всех анализированных web-приложениях • Степень опасности уязвимости CSRF напрямую зависит от функций и задач, решаемых приложением Cross-Site Request Forgery – вид атаки, использующий функцию браузера по автоматической отправке идентификатора сессии с каждым GET/POST-запросом к web-приложению

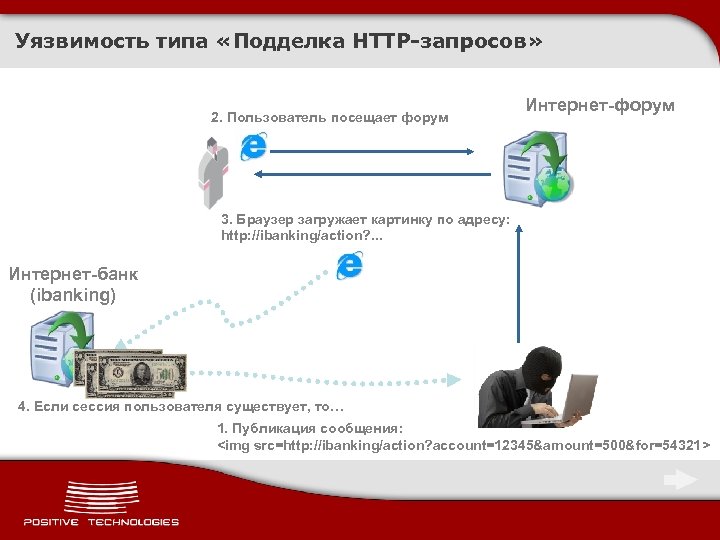

Уязвимость типа «Подделка HTTP-запросов» 2. Пользователь посещает форум Интернет-форум 3. Браузер загружает картинку по адресу: http: //ibanking/action? . . . Интернет-банк (ibanking) 4. Если сессия пользователя существует, то… 1. Публикация сообщения: <img src=http: //ibanking/action? account=12345&amount=500&for=54321>

Уязвимости в «живой природе»

SQL Injection в «живой природе» SQL Injection можно встретить даже на широко известных и крупных Интернет-ресурсах

Cross-Site Scripting в «живой природе» XSS – «головная боль» для всех web-проектов

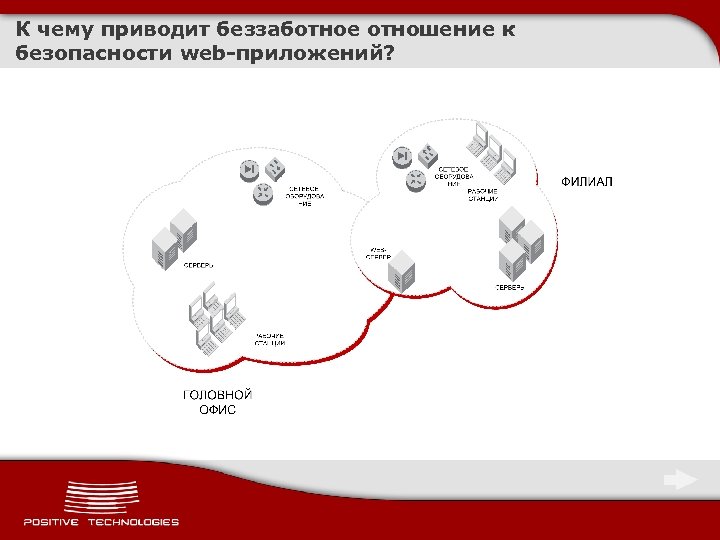

К чему приводит беззаботное отношение к безопасности web-приложений?

Мы немного посканировали… Инструментальное обследование сети Сканирование портов и сервисов Исследование защищенности web-приложения методом «черного ящика»

…обнаружили уязвимость в web-приложении… Сканирование сети Успешно подобран пароль! • Эксплуатация SQL Injection • Выполнение команд на сервере • Повышение привилегий • Атака на внутренние ресурсы

…захватили управление всей сетью. Сканирование сети Успешно подобран пароль! • Эксплуатация SQL Injection • Выполнение команд на сервере • Повышение привилегий • Атака на внутренние ресурсы Внутренний пентест • Установка сканера Max. Patrol • Поиск уязвимостей • Эксплуатация уязвимостей Перемещение в ИС ЦО • Проведение атаки на ресурсы ЦО Получение максимальных привилегий во всей сети!

Концепция безопасного Web-приложения Уязвимость не является свойством Web-приложения! Безопасность должна быть разумной Безопасность должна быть комплексной Безопасность – это непрерывный процесс

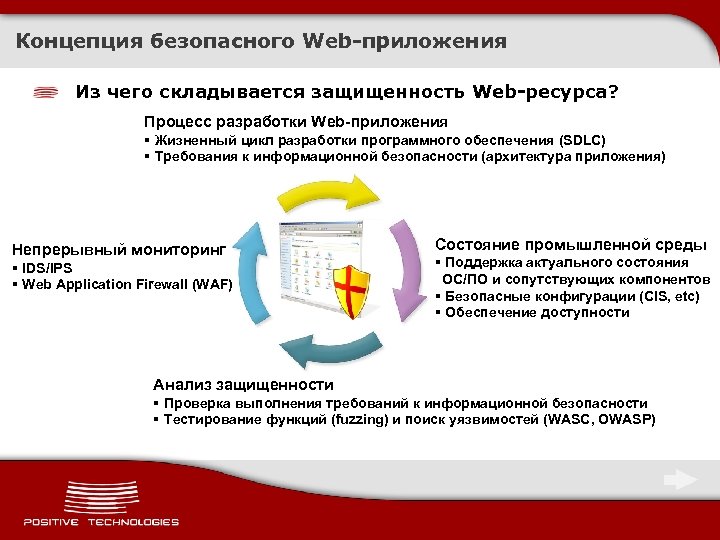

Концепция безопасного Web-приложения Из чего складывается защищенность Web-ресурса? Процесс разработки Web-приложения § Жизненный цикл разработки программного обеспечения (SDLC) § Требования к информационной безопасности (архитектура приложения) Непрерывный мониторинг § IDS/IPS § Web Application Firewall (WAF) Состояние промышленной среды § Поддержка актуального состояния ОС/ПО и сопутствующих компонентов § Безопасные конфигурации (CIS, etc) § Обеспечение доступности Анализ защищенности § Проверка выполнения требований к информационной безопасности § Тестирование функций (fuzzing) и поиск уязвимостей (WASC, OWASP)

Positive Technologies 7 лет работы в области информационной безопасности Предоставление консалтинговых и сервисных услуг в области ИБ • тестирование на проникновение; • проведение оценки уровня защищенности. Основные направления деятельности • разработка одного из лучших сетевых сканеров XSpider; • разработка уникального продукта - системы контроля защищенности и соответствия стандартам Max. Patrol; • развитие специализированного портала Securitylab. Positive Technologies – лаборатория безопасности • постоянный мониторинг новых уязвимостей; • внутренняя система описания уязвимостей; • одна из наиболее профессиональных команд в Европе; • Max. Patrol – ежедневные обновления.

Спасибо за внимание! devteev@ptsecurity. ru http: //devteev. blogspot. com/

1638457fb9628788dec36b8a540ba21b.ppt