10_Безопасность.ppt

- Количество слайдов: 27

Безопасность Угрозы безопасности: • конфиденциальность данных (демонстрация данных); • целостность данных (порча, подделка данных); • Доступность системы (отказ обслуживания). Злоумышленники: • случайные любопытные; • профессиональный интерес (хакеры); • попытки личного обогащения (воровство, шантаж); • коммерческий или военный шпионаж. Случайная потеря данных: • форс-мажор (пожары, наводнения и др. ); • аппаратные и программные ошибки; • человеческий фактор (неправильный ввод данных, установки и др. )

Аутентификация пользователей Распознавание чего-то, известного пользователю, чего-то, имеющегося у пользователя, чего-то, чем является пользователь. Аутентификация • с использованием паролей (пароль должен содержать >7 символов, строчные и прописные символы, 1 цифру или спецсимвол, не должен быть словом из словаря, именем собственным и др. ). Необходима смена паролей (до одноразовых). • отклик – отзыв (набор вопросов) • смарт-карты • использование биометрических данных (сетчатка глаз, отпечатки или длина пальцев, голос)

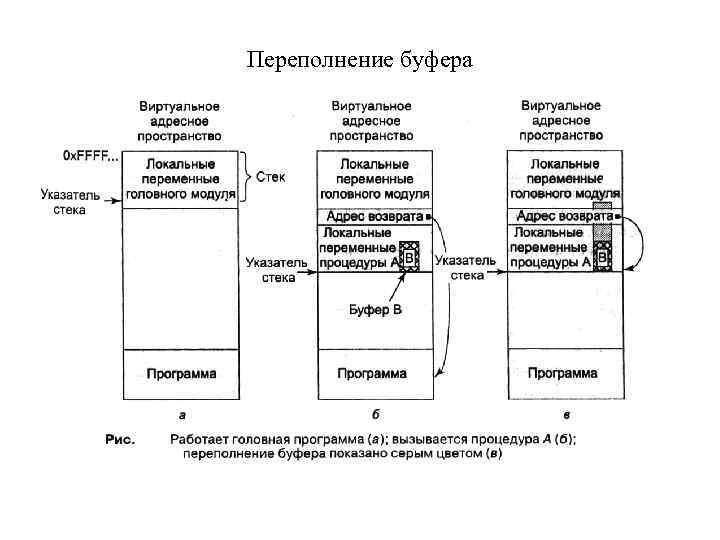

Атаки изнутри системы Троянские кони Фальшивая регистрация Логические бомбы Потайные двери Переполнение буфера Проверка системы безопасности группой проникновения: 1. Запрос страницы памяти 2. Обращение к несуществующим вызовам 3. Начать регистрацию, а затем нажать del, break 4. Попытайтесь модифицировать структуры ОС из памяти пользователя 5. Попытайтесь выполнить запрещенную операцию (из описания) 6. Убедите системного администратора добавить потайную дверь 7. Проверьте человеческий фактор

Принципы проектирования систем безопасности • Устройство системы не должно быть секретом • Не должно быть доступа по умолчанию • Обязательна проверка текущего состояния прав доступа • Предоставление процессам как можно меньше привилегий • Механизм защиты должен быть простым одинаковым для всех и встроенным для всех (и самых нижних) уровней • Выбранная схема должна быть психологически приемлема и проста

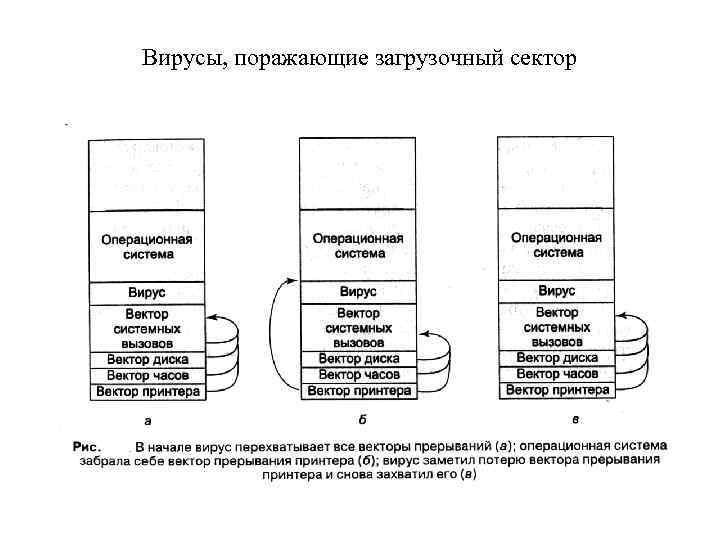

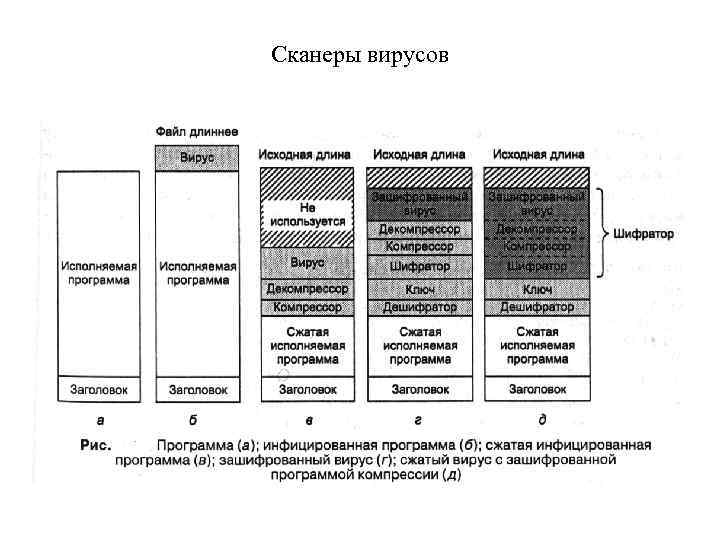

Атаки системы снаружи Вирус – программа, которая может размножаться • Компаньоны (запускаются вместо программы) • Заражающие исполняемые файлы (перезаписывающие), паразитические) • Резидентные (перехватывают вектор прерывания) • Поражают загрузочные секторы • Вирусы драйверов устройств • Макровирусы • Вирусы, заражающие исходные тексты программ Вирусы, мутирующие при каждой операции – полиморфные. Часть вируса, изменяющая вид команд, не меняя их функциональности – мутационный движущий механизм.

Переполнение буфера

Действие паразитических вирусов

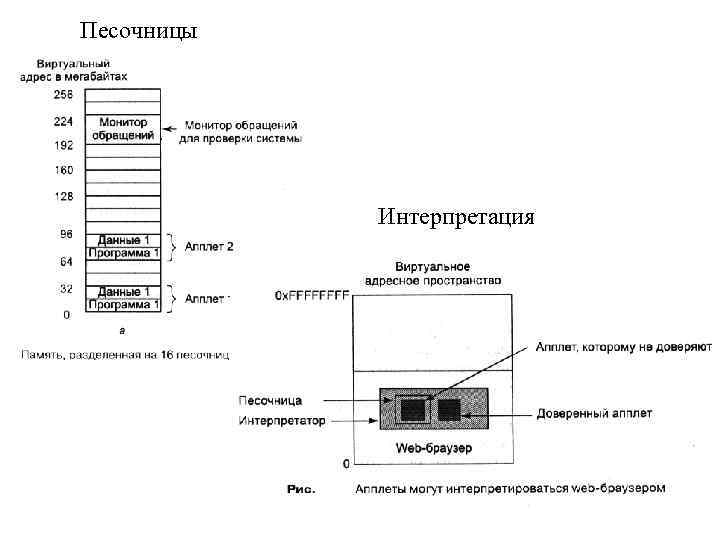

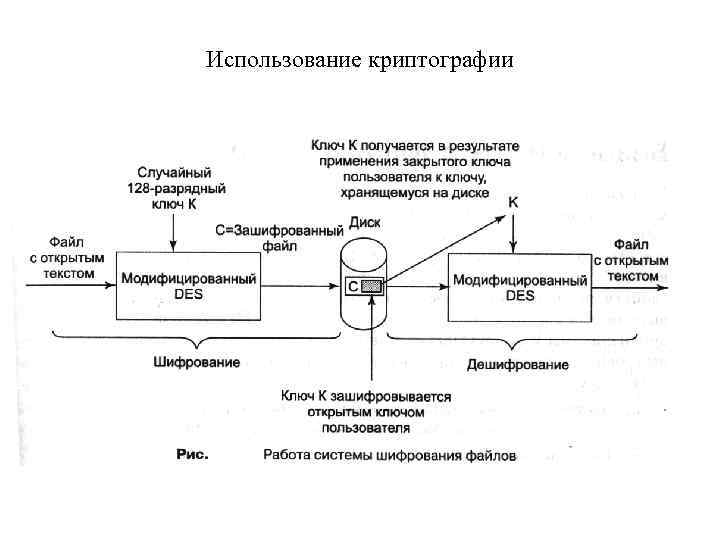

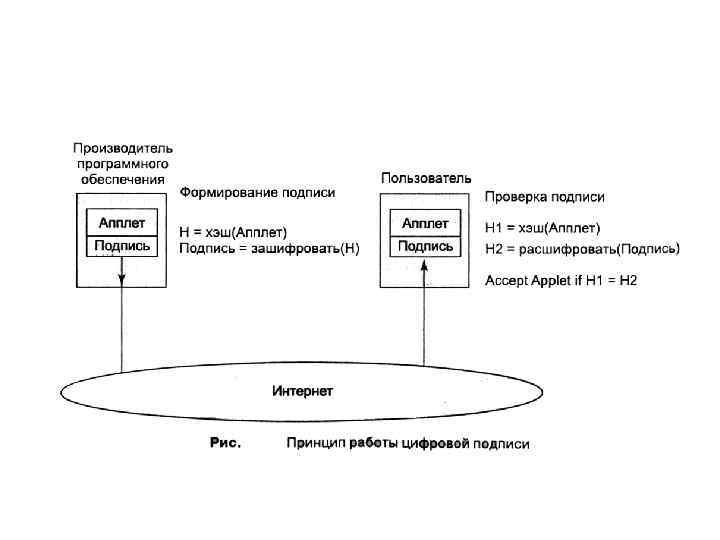

Борьба с вирусами Сканирование Проверка целостности Проверка поведения Предохранение от вирусов Для восстановления следует перезагрузить с загрузочного диска, защищенного от записи Апплеты Песочницы (ограниченный диапазон виртуальных адресов равного размера), системный вызов заменяется вызовом монитора обращений Интерпретация. Апплеты Java сначала компилируются в виртуальный стек-ориентированный язык JVM, которые помещаются в web-страницы. Интерпретатор проверяет допустимость адресов. Программы с подписями (шифрование с открытым ключом)

Вирусы, поражающие загрузочный сектор

Сканеры вирусов

Песочницы Интерпретация

Использование криптографии

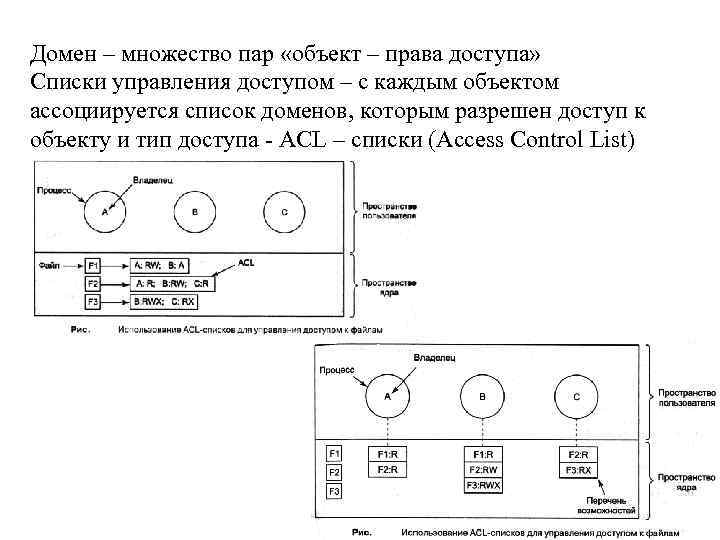

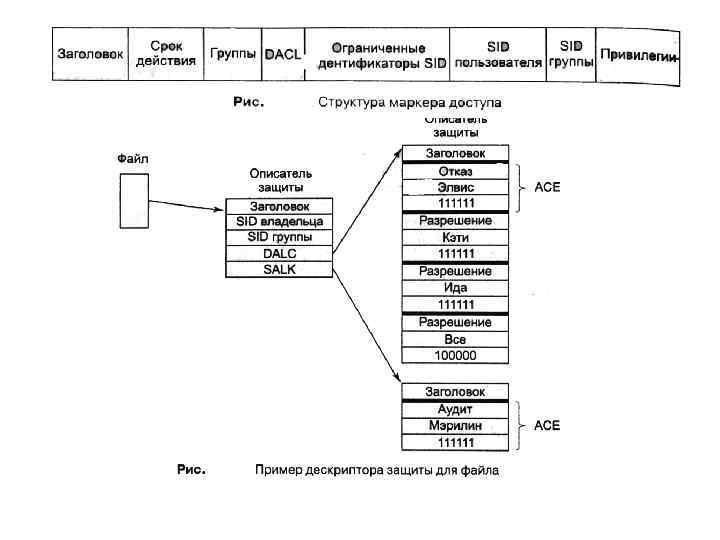

Домен – множество пар «объект – права доступа» Списки управления доступом – с каждым объектом ассоциируется список доменов, которым разрешен доступ к объекту и тип доступа - ACL – списки (Access Control List)

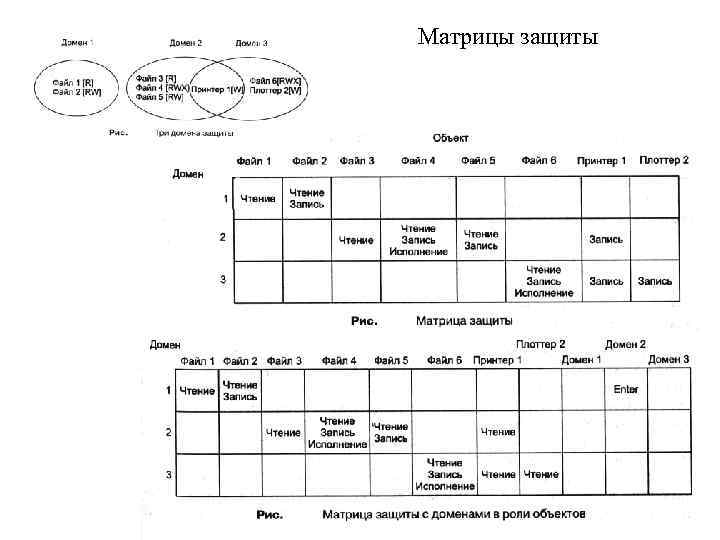

Матрицы защиты

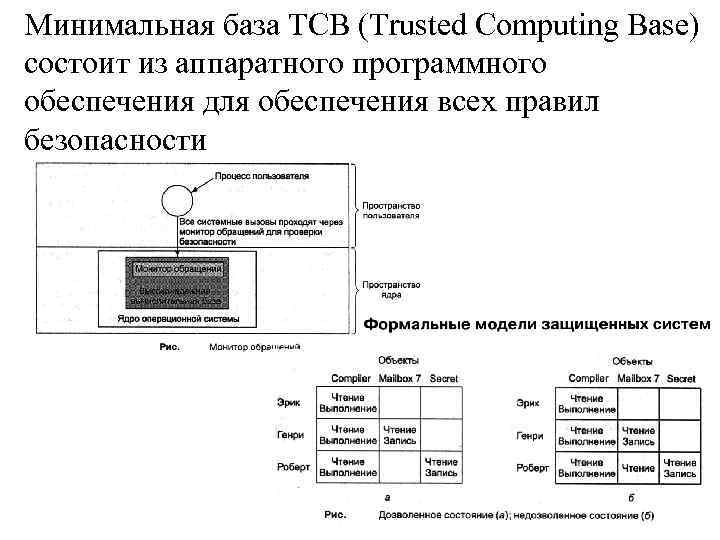

Минимальная база TCB (Trusted Computing Base) состоит из аппаратного программного обеспечения для обеспечения всех правил безопасности

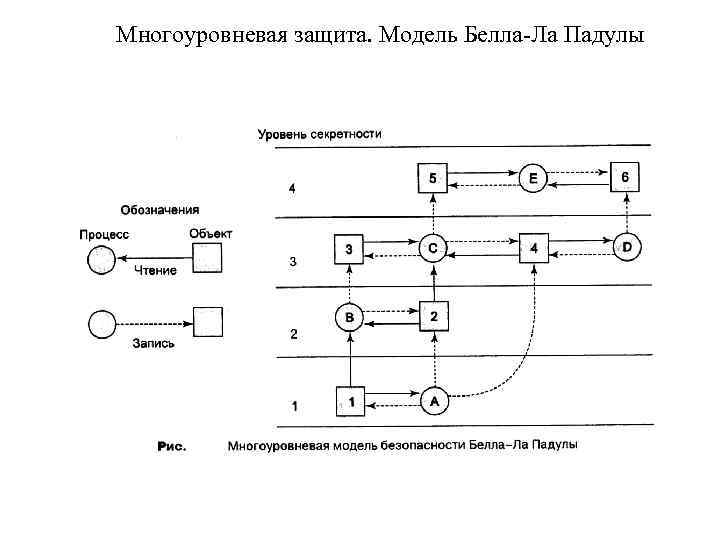

Многоуровневая защита. Модель Белла-Ла Падулы

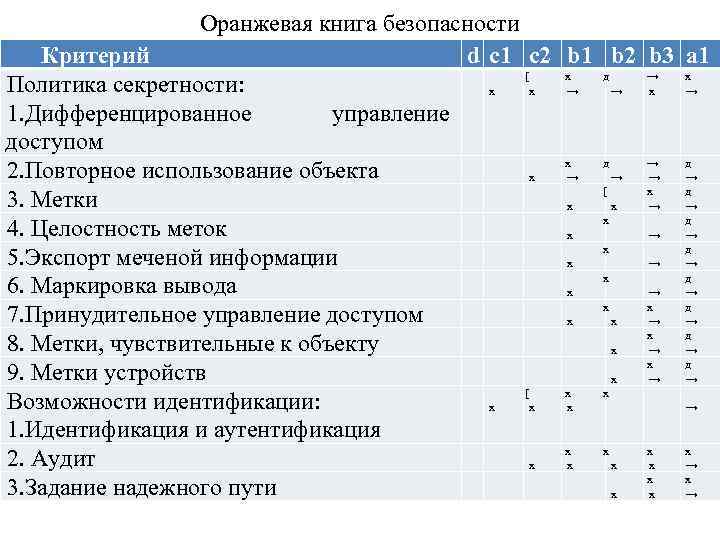

Оранжевая книга безопасности Критерий d c 1 c 2 b 1 b 2 b 3 a 1 [ x д → x Политика секретности: x x → → x → 1. Дифференцированное управление доступом x д → д 2. Повторное использование объекта x → → [ x д 3. Метки x x → → x д 4. Целостность меток x → → x д 5. Экспорт меченой информации x → → x д 6. Маркировка вывода x → → x x д 7. Принудительное управление доступом x x → → x д 8. Метки, чувствительные к объекту x → → x д 9. Метки устройств x → → [ x x Возможности идентификации: x x x → 1. Идентификация и аутентификация x x 2. Аудит x x → x x 3. Задание надежного пути x x →

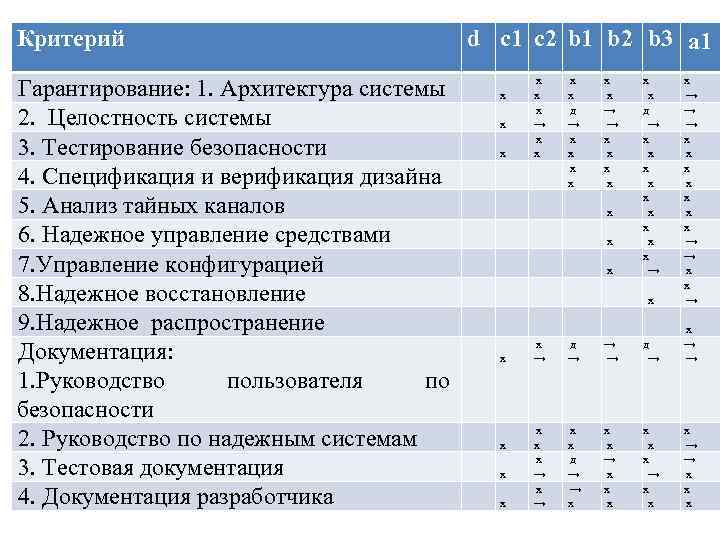

Критерий Гарантирование: 1. Архитектура системы 2. Целостность системы 3. Тестирование безопасности 4. Спецификация и верификация дизайна 5. Анализ тайных каналов 6. Надежное управление средствами 7. Управление конфигурацией 8. Надежное восстановление 9. Надежное распространение Документация: 1. Руководство пользователя по безопасности 2. Руководство по надежным системам 3. Тестовая документация 4. Документация разработчика d c 1 c 2 b 1 b 2 b 3 a 1 x x x x → x x д → x x x → → x x x x д → x x x x x → → → x x x x → → x x → д → → → д → x → → x x x → x x д → → x x x → → x x x

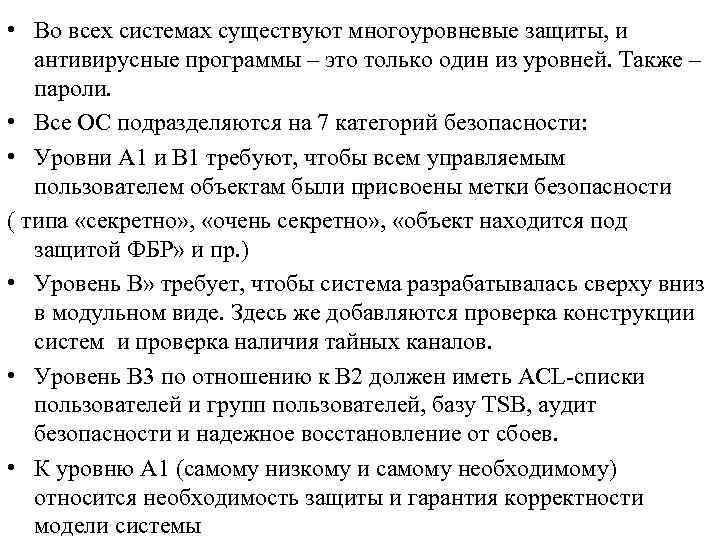

• Во всех системах существуют многоуровневые защиты, и антивирусные программы – это только один из уровней. Также – пароли. • Все ОС подразделяются на 7 категорий безопасности: • Уровни А 1 и В 1 требуют, чтобы всем управляемым пользователем объектам были присвоены метки безопасности ( типа «секретно» , «очень секретно» , «объект находится под защитой ФБР» и пр. ) • Уровень В» требует, чтобы система разрабатывалась сверху вниз в модульном виде. Здесь же добавляются проверка конструкции систем и проверка наличия тайных каналов. • Уровень В 3 по отношению к В 2 должен иметь ACL-списки пользователей и групп пользователей, базу TSB, аудит безопасности и надежное восстановление от сбоев. • К уровню А 1 (самому низкому и самому необходимому) относится необходимость защиты и гарантия корректности модели системы

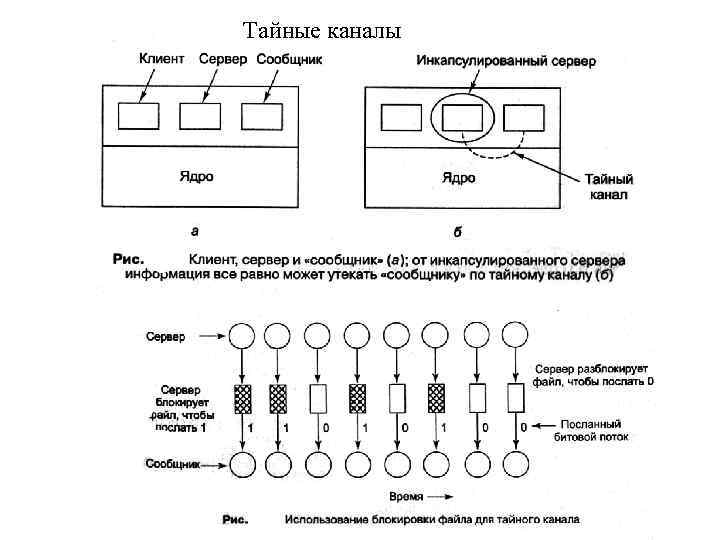

Тайные каналы

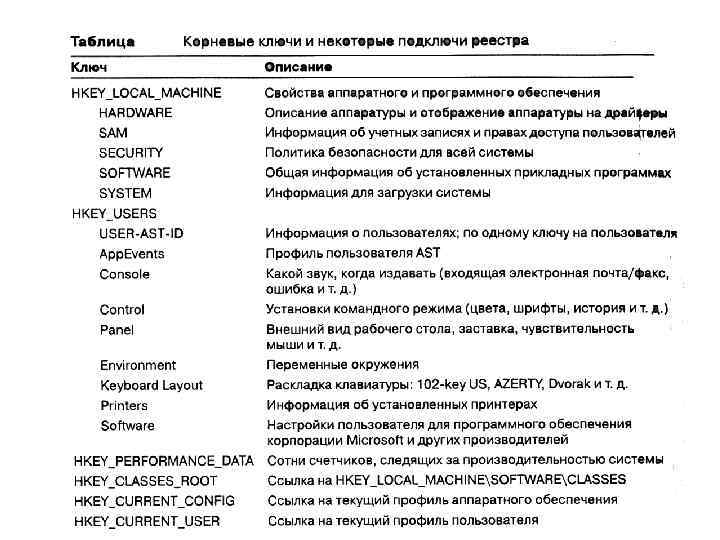

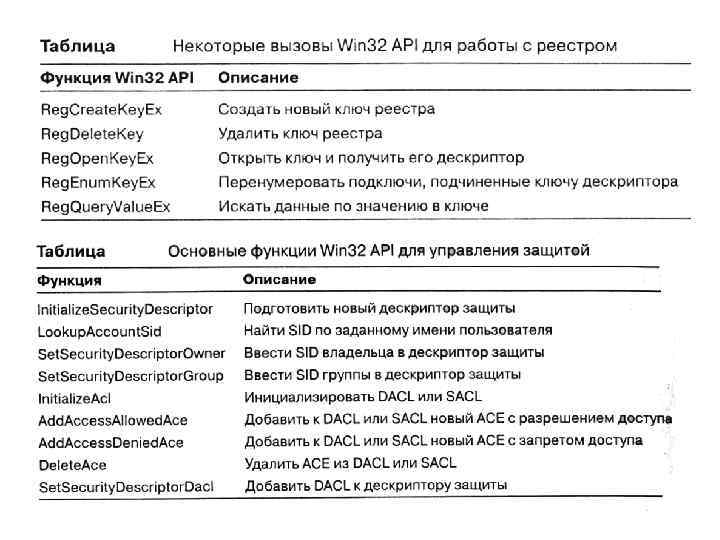

Безопасность в Windows 1. Безопасная регистрация (системный администратор может потребовать наличия пароля для входа в систему) 2. Дискреционное управление доступом (владелец файла или объекта указывает, кто и в каком объеме может им пользоваться) 3. Управление привилегированным доступом (системный администратор) 4. Защита адресного пространства для каждого процесса (собственное защищенное пространство) 5. Обнуление страниц перед выделением их процессу (при увеличении стека) 6. Аудит безопасности (регистрация системой в журнале событий, относящихся к безопасности)

10_Безопасность.ppt