Презентация Никиты.ppt

- Количество слайдов: 13

Безопасность конфиденциальной информации Выполнил Самойлов Никита Руководитель: Дьякова Н. Е.

Цель: изучение и описание видов взломов для их систематизации, выработке предложений по сохранению безопасности конфиденциальных данных. Задачи: выяснить, что способствовало желанию заниматься взломами; изучить и описать все виды компьютерных взломов; систематизировать и классифицировать компьютерные взломы; провести анализ и систематизировать полученные данные опроса по компьютерным взломам; разработать предложения по профилактике компьютерной безопасности.

Оборот киберпреступности в мире на 2010 год - около $6 млрд , поэтому исследования в области киберпреступности всегда актуальны. Новизна данного проекта заключается в систематизации и классификации компьютерных взломов.

Хакер, в переводе на русский означает взломщик(от англ. hack – взлом, взломать)Изначально он имел благие цели. Зародилось это движение несколько лет назад в Массачусетском технологическом университете. Группа студентов, именующая себя “Хакеры”, занималась взломом программного обеспечения для его изучения и дальнейшего использования в области по назначению. Со временем, появились хакеры, ведомые жаждой наживы. Вместо взлома программ в общих целях, они использовали свои навыки для получения доступа к базам данных крупных фирм в целях получения материальной выгоды.

Моральный кодекс хакера -Доступ к компьютерам – как и любым сведениям, необходимым для познания мира – должен быть неограниченным и всеобщим. Не забывай о своём праве на информацию. -Любая информация должна быть свободно доступной. -Не верь авторитетам – стремись к децентрализации. Оценка хакера определяется его реальными делами, а не мишурой( степень, возраст, раса или положение в обществе. -Твори на компьютере чудеса. -Компьютер изменит жизнь к лучшему.

Виды взломов Атаки на уровне операционных систем Атаки на уровне сетевого ПО Атаки на уровне систем управления баз данных Вторичные методы атаки

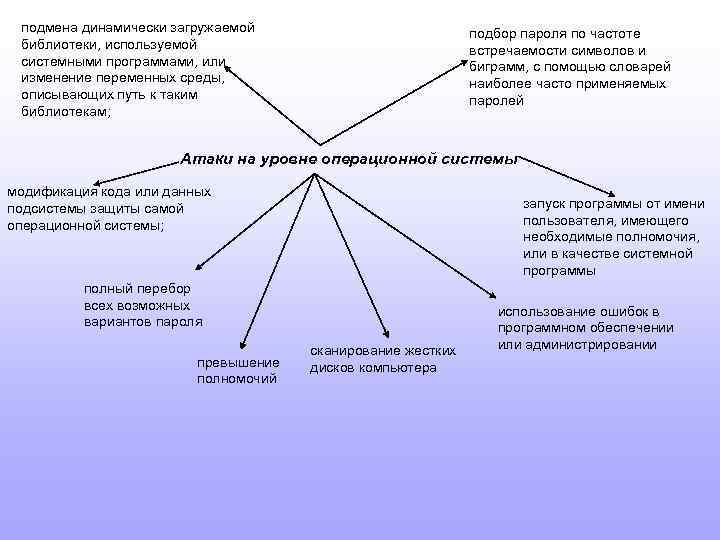

подмена динамически загружаемой библиотеки, используемой системными программами, или изменение переменных среды, описывающих путь к таким библиотекам; подбор пароля по частоте встречаемости символов и биграмм, с помощью словарей наиболее часто применяемых паролей Атаки на уровне операционной системы модификация кода или данных подсистемы защиты самой операционной системы; запуск программы от имени пользователя, имеющего необходимые полномочия, или в качестве системной программы полный перебор всех возможных вариантов пароля превышение полномочий сканирование жестких дисков компьютера использование ошибок в программном обеспечении или администрировании

Атаки на уровне СУБД Имеются два специфических сценария атаки на СУБД, для защиты от которых требуется применять специальные методы. В первом случае результаты арифметических операций над числовыми полями СУБД округляются в меньшую сторону, а разница суммируется в некоторой другой записи СУБД (как правило, эта запись содержит личный счет хакера в банке, а округляемые числовые поля относятся к счетам других клиентов банка). Во втором случае хакер получает доступ к полям записей СУБД, для которых доступной является только статистическая информация. Идея хакерской атаки на СУБД — так хитро сформулировать запрос, чтобы множество записей, для которого собирается статистика, состояло только из одной записи. Защита СУБД является одной из самых простых задач. Это связано с тем, что СУБД имеют строго определенную внутреннюю структуру, и операции над элементами СУБД заданы довольно четко. Есть четыре основных действия — поиск вставка, удаление и замена элемента. Другие операции являются вспомогательными и применяются достаточно редко. Наличие строгой структуры и четко определенных операций упрощает решение задачи защиты СУБД. В большинстве случаев хакеры предпочитают взламывать защиту компьютерной системы на уровне операционной системы и получать доступ к файлам СУБД с помощью средств операционной системы. Однако в случае, если используется СУБД, не имеющая достаточно надежных защитных механизмов, или плохо протестированная версия СУБД, содержащая ошибки, или если при определении политики безопасности администратором СУБД были допущены ошибки, то становится вполне вероятным преодоление хакером защиты, реализуемой на уровне СУБД.

Атаки на уровне сетевого программного обеспечения • прослушивание сегмента локальной сети • перехват сообщений на маршрутизаторе сообщений, содержащих пароли пользователей и их электронную почту); • создание ложного маршрутизатора • навязывание сообщений • отказ в обслуживании Поскольку хакерские атаки на уровне СПО спровоцированы открытостью сетевых соединений, разумно предположить, что дли отражения этих атак необходимо максимально защитить каналы связи и тем самым затруднить обмен информацией по сети для тех, кто не является легальным пользователем.

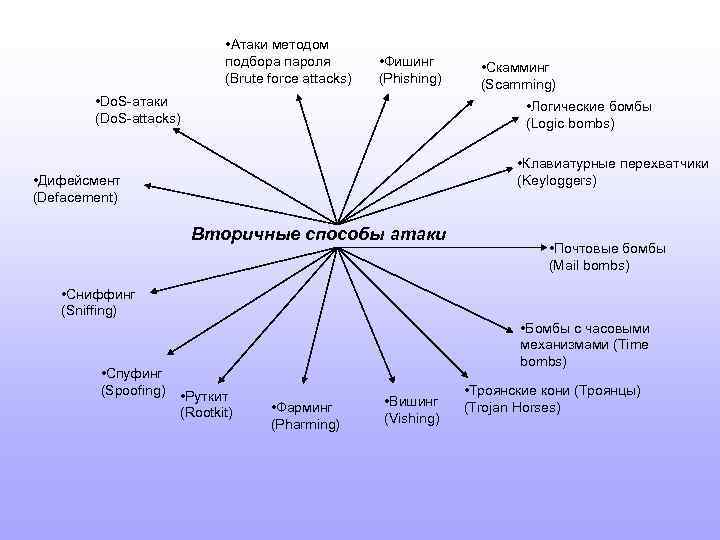

• Атаки методом подбора пароля (Brute force attacks) • Фишинг (Phishing) • Do. S-атаки (Do. S-attacks) • Скамминг (Scamming) • Логические бомбы (Logic bombs) • Клавиатурные перехватчики (Keyloggers) • Дифейсмент (Defacement) Вторичные способы атаки • Почтовые бомбы (Mail bombs) • Сниффинг (Sniffing) • Спуфинг (Spoofing) • Бомбы с часовыми механизмами (Time bombs) • Руткит (Rootkit) • Фарминг (Pharming) • Вишинг (Vishing) • Троянские кони (Троянцы) (Trojan Horses)

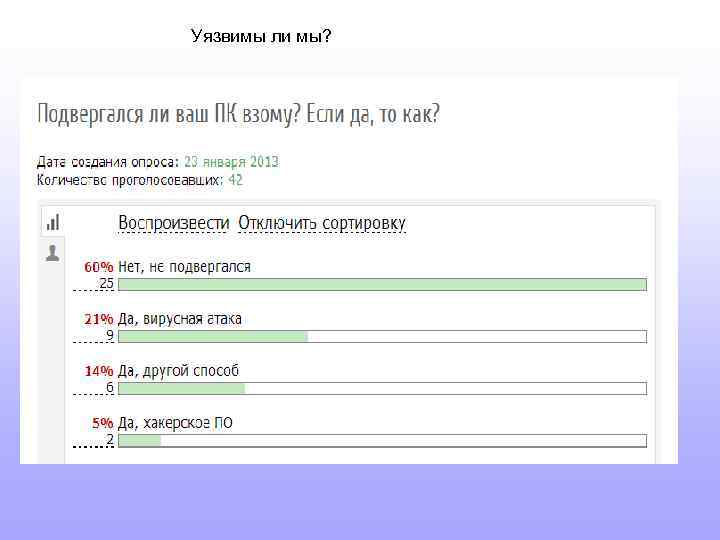

Уязвимы ли мы?

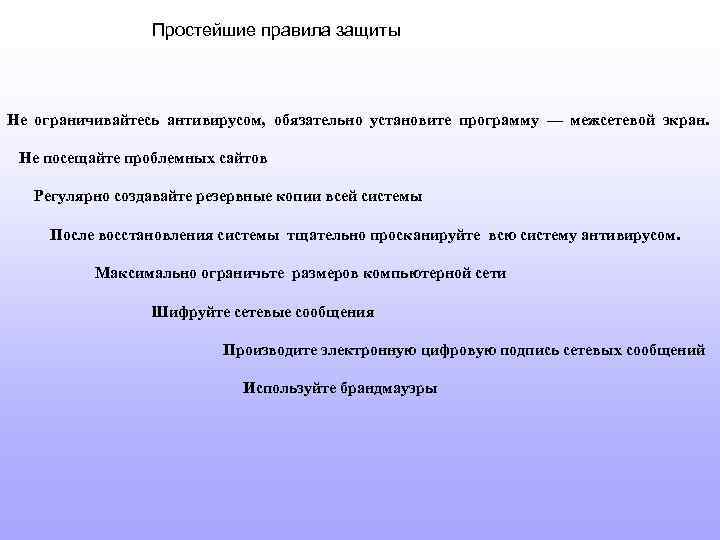

Простейшие правила защиты Не ограничивайтесь антивирусом, обязательно установите программу — межсетевой экран. Не посещайте проблемных сайтов Регулярно создавайте резервные копии всей системы После восстановления системы тщательно просканируйте всю систему антивирусом. Максимально ограничьте размеров компьютерной сети Шифруйте сетевые сообщения Производите электронную цифровую подпись сетевых сообщений Используйте брандмауэры

Выводы Каждыйпользователь, желающий, чтобыеголичные данные оставались в тайне, должен следить за этим самостоятельно, будь то бизнесмен, системный администратор в какой-либо компании или рядовой пользователь. Хакеры – люди, которым нужна чужая информация, и правильной постановке своей защиты, каждый из нас может помочь нашему миру избавиться от этой компьютерной «заразы» Важнейшими компонентом защиты являются такие программы как брэндмауэры, антивирусы, файерволлы. Эта информация ценна для всех пользователей. «Предупрежден, значит вооружен» - это как раз об этой ситуации. Этот материал я предлагаю внести в базовый курс информатики в раздел «Безопасность за компьютером» Для установки я рекомендую антивирусы: ESET NOD 32, Bit. Defender; в них как компоненты содержатся файерволлы и брэндмауэры

Презентация Никиты.ppt