БИС дневн Лекция 1-2012.ppt

- Количество слайдов: 22

БЕЗОПАСНОСТЬ ИНФОРМАЦИОННЫХ СИСТЕМ Лектор: старший преподаватель кафедры АИС Жуковский Валерий Сергеевич

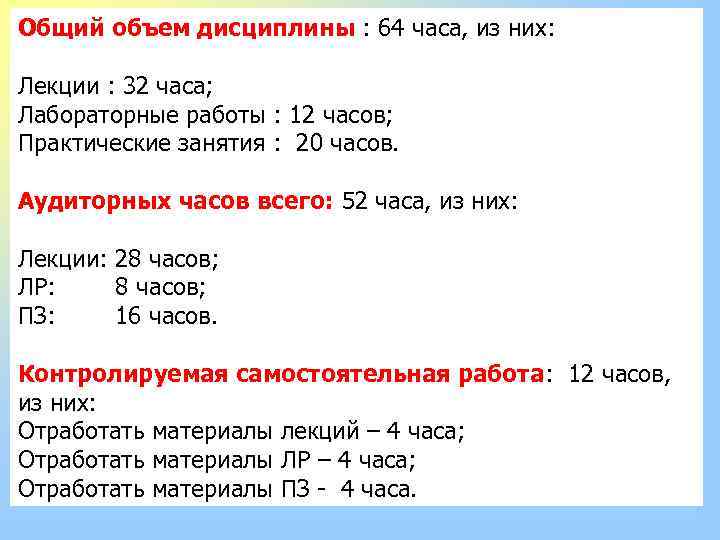

Общий объем дисциплины : 64 часа, из них: Лекции : 32 часа; Лабораторные работы : 12 часов; Практические занятия : 20 часов. Аудиторных часов всего: 52 часа, из них: Лекции: 28 часов; ЛР: 8 часов; ПЗ: 16 часов. Контролируемая самостоятельная работа: 12 часов, из них: Отработать материалы лекций – 4 часа; Отработать материалы ЛР – 4 часа; Отработать материалы ПЗ - 4 часа.

681. 14 М-48 В. В. Мельников Безопасность информации в автоматизированных системах

681. 14 П-18 Т. Л. Партыка И. И. Попов Информационная безопасность

681. 14 З-47 Д. П. Зегжда А. М. Ивашко Основы безопасности информационных систем

681. 14 М-21 А. А. Малюк С. В. Пазизин Н. С. Погожин Введение в защиту информации в автоматизированных системах

681. 14 Т 33 Теоретические основы компьютерной безопасности. Учебник для ВУЗов Девянин П. Н. Михальский О. О. Правиков Д. И. Щербаков А. Ю.

004. 056 М 48 В. П. Мельников С. А. Клейменов А. М. Петраков Информационная безопасность и защита информации

Раздел 1 МЕТОДОЛОГИЯ ЗАЩИТЫ АВТОМАТИЗИРОВАННОЙ ИНФОРМАЦИОННОЙ СИСТЕМЫ Тема 1. 1. Понятие безопасности

Информация – это результат отражения и обработки в человеческом сознании многообразия внутреннего и окружающего мира, это сведения об окружающих человека предметах, явлениях природы, деятельности других людей и т. д. , а также сведения о его внутреннем состоянии. Информация может существовать в виде: • документа (бумажного) • физических полей и сигналов (электромагнитных, акустических, тепловых и т. д. ) • биологических полей (память человека) 9

Информационный объект - это среда, в которой информация либо создается, либо передается, обрабатывается, хранится. Безопасность информационного объекта (ИО) - это его защищенность от случайного или преднамеренного вмешательства в нормальный процесс его функционирования. 19

Сведения, которыми человек обменивается при выполнении своих обязанностей с другим человеком или с машиной и являются предметом защиты в автоматизированной системе обработки информации – и соответственно – в технологии бухгалтерского учета. 10

Предмет защиты в ИТС: • входная, выходная, промежуточная информация, создаваемая, получаемая, хранимая и используемая системой (ее программным обеспечением) или ее пользователями; • общесистемное (ОС), прикладное и специальное программное обеспечение системы, если оно связано с обработкой (использованием, хранением, обменом) защищаемой информации. 11

Разделение информации по степени важности: • жизненно важная – незаменимая информация, наличие которой необходимо для функционирования организации или самой информационной системы; • важная информация – информация, необходимая для ИС, но которая может быть заменена или восстановлена; • полезная информация – информация, которую, возможно, трудно восстановить, однако организация (система) может функционировать и без нее; • несущественная информация – информация, которая может быть больше не нужна организации. 12

Группы лиц, связанных с обработкой информации: держатель - организация или лицо обладатель информации; источник - организация или лицо, поставляющая информацию; нарушитель -отдельное лицо или организация, стремящийся получить, изменить или уничтожить эту информацию. 13

Уровень секретности – это административная или законодательная мера, соответствующая мере ответственности лица за утечку или потерю конкретной секретной информации, регламентируемой специальным документом, с учетом государственных, военно-стратегических, коммерческих, служебных или частных интересов. 14

Объекты защиты современных АСОИ: • технические средства системы (в том числе возможно и документация по ним, особенно по СЗИ); • отдельные носители информации (диски, бумажные документы); • программное обеспечение, реализующее ответственные (критические) задачи конкретной ИТС либо задачи обеспечения безопасности данной ИТС (в т. ч. и программная документация на ПО системы обеспечения безопасности информации - СОБИ); • периметр размещения ИТС, помещения размещения компонентов АИС, хранения носителей и т. д. ; • линии приема-передачи информации из состава телекоммуникационной сети (как правило только специализированные); • персонал, эксплуатирующий ИТС. 15

Классификация АСОИ с точки зрения объемов и сложности задач ЗИ: • централизованной архитектуры; • с архитектурой на основе ЛВС (одноранговые сети, сети с выделенными серверами, реализующие клиентсерверные технологии обработки информации); • с архитектурой типа корпоративной вычислительной сети (ЛВС с элементами региональных вычислительных сетей, также реализующие клиент-серверные и WEB-технологии обработки информации) – так называемая интранетархитектура; • ИС интернет-архитектуры, использующие в качестве основы телекоммуникаций глобальные вычислительные сети (например - сеть Internet) с использованием WEB-технологий. 16

Архитектура «клиент-сервер» обладает рядом недостатков • территориальная распределенность компонентов программных приложений и неоднородность элементов вычислительной системы; • часть защищаемых информационных ресурсов может располагаться на персональных компьютерах, которые характеризуются повышенной уязвимостью; • использование для обмена данными между компьютерами сети закрытых протоколов требует разработки уникальных средств защиты и соответственно повышенных затрат; • при потере параметров настройки программного обеспечения какого-либо компьютера-клиента необходимо выполнение сложных процедур связывания и согласования этого компьютера с остальной частью вычислительной системы. 17

Отличительные черты интранет-архитектуры • на сервере порождается конечная информация, предназначенная для представления пользователю программой навигации, а не полуфабрикат, как в системах с классической архитектурой «клиент-сервер» ; • все информационные ресурсы, а также прикладная система сконцентрированы на сервере; • для обмена данными между клиентами и сервером используются протоколы открытого стандарта ТСР/IР, применяемые в Интернете; • облегчено централизованное управление не только сервером, но и компьютерами-клиентами, так как они стандартизованы с точки зрения программного обеспечения (на каждой рабочей станции достаточно наличия стандартной программы навигации); • на рабочих станциях помимо своих программ могут выполняться программы с других компьютеров сети. 18

Базовые принципы безопасности информации в АСОИ: • обеспечение конфиденциальности; • обеспечение целостности; • обеспечение доступности • обеспечение сохранности. 20

Составляющие безопасности АСОИ • техническая и алгоритмическая надежность (безопасность); • противопожарная безопасность; • противорадиационная безопасность; • электромагнитная безопасность (совместимость); • территориальная безопасность (помещений АСОИ, периметра расположения АСОИ); • правовая (юридическая) безопасность и т. д. ; • информационная безопасность 21

БИС дневн Лекция 1-2012.ppt