Безопасность СБТ.ppt

- Количество слайдов: 40

Безопасность ДБО

2 СОСТАВЛЯЮЩИЕ БЕЗОПАСНОСТИ Безопасность услуг электронных физическая безопасность; экономическая безопасность; информационная безопасность. банковских

География угрозы:

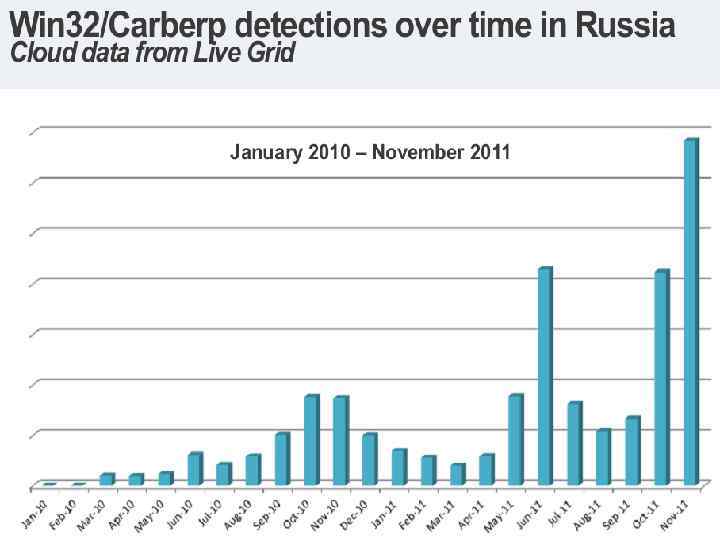

95% инцидентов -результат деятельности специализированных банковских троянов: • Win 32/Shiz • Win 32/Hodprot • Win 32/Sheldor • Win 32/RDPdoor • Win 32/Carberp

ДБО, три главные угрозы 1. Кража ключей электронной подписи 2. Выполнение операций без ведома пользователя (удаленное управление компьютером) 3. Подмена платежной информации

7 Правовое обеспечение № 1 -ФЗ «Об электронной цифровой подписи от 10. 07. 2002 г. Письмо № 197 -Т «О рисках при ДБО» Письмо № 36 -Т «О рекомендациях по управлению рисками интернет-банкинга»

Риски -операционный; -правовой; -стратегический; -потери деловой репутации; -риск ликвидности.

Компоненты информационной безопасности Конфиденциальность шифрованием данных. обеспечивается Аутентификация электронной цифровой сертификатом. Обеспечивается подписью и Целостность Обеспечивается электронной цифровой подписью.

Технические решения снижения рисков -Ключевые носители с неизвлекаемыми ключами электронной подписи -Создание доверенной среды -Доверенное устройство -Подтверждение операции по доверенному каналу связи -Комбинированные решения

Виды ключей ЭЦП закрытый ключ - уникальная последовательность символов, известная владельцу сертификата ключа подписи; открытый ключ - уникальная последовательность символов, доступная любому пользователю информационной системы.

12 СИСТЕМНЫЕ ФАКТОРЫ БАНКОВСКИХ РИСКОВ новизна технологий электронного банкинга; недостаточное развитие законодательной базы электронных финансов; отсутствие подзаконных актов; недостаточная квалификация руководства и специалистов.

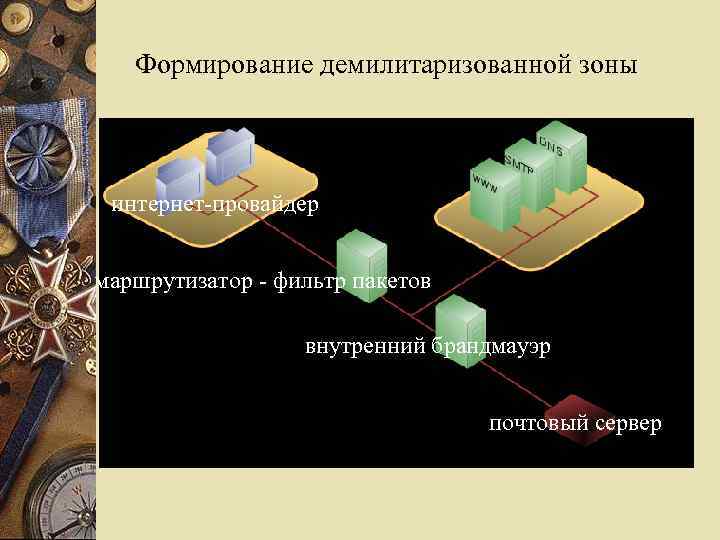

Формирование демилитаризованной зоны интернет-провайдер маршрутизатор - фильтр пакетов внутренний брандмауэр почтовый сервер

Стурктура службы внутреннего контроля Подразлелен ие ИТ Подразделен ие ОИБ Служба ВК Фин. мониторинг Правовое обеспечение

Новые источники риска -появление клиента -операциониста; -появление посредников; -доступность банковских автоматизированных систем извне.

Риски в зоне клиента -фишинг; -ненадежное ПО ДБО; -отсутствие “первичных” документов.

Риски в среде взаимодействия -риски обслуживающих организаций; -использование ”ботнетов” хакерами; -присутствие субконтракторов; -присутствие VNP.

Этапы анализа риска 1. Описание состава системы; 2. Определение уязвимых мест; 3. Оценка вероятности угроз и размеров потерь; 4. Анализ возможных мер защиты.

Классификация угроз 1. Конфиденциальнсти; 2. Целостности программ; 3. Доступности данных; 4. Отказа выполнения трансакции.

Политика безопасности 1. Текущее состояние; 2. Рекомендации; 3. Ответственность; 4. Расписание; 5. Пункты к пересмотру.

Стандарты безопасности 1. Бумажник владельца карты (Cardholder Wallet). 2. Серверная часть продавца (Merchant Server). 3. Шлюз прохождения платежей (Payment Gateway). 4. Центр выпуска сертификатов (Certificate Authority).

Криптография специальная область математики, отвечающая за защиту информации. Способы шифрования: симметричные алгоритмы ассиметричные алгоритмы.

Базовые принципы безопасности А) Наблюдение со стороны совета директоров и руководства 1)наблюдение 2)контроль за технической безопасности 3)работа с контрагентами (провайдерами)

Базовые принципы безопасности Б) Средства обеспечения безопасности 1)аутентификация клиентов 2)учет трансакций 3)разделение ответственности 4)целостность данных 5)формирование точных аудиторских записей 6)конфиденциальность

Базовые принципы безопасности В) Управление правовым и репутационным рисками 1)раскрытие небоходимой и достаточной информации 2)планирование производительности 3)планирвоание реагирования

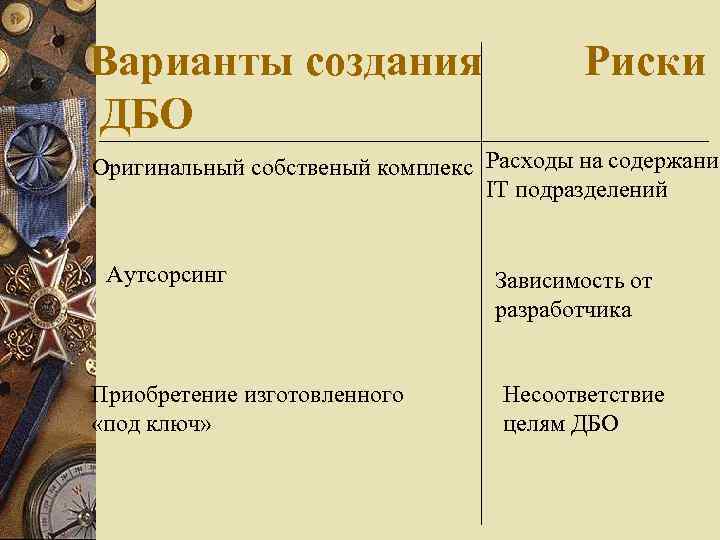

Варианты создания ДБО Риски Оригинальный собственый комплекс Расходы на содержание IT подразделений Аутсорсинг Приобретение изготовленного «под ключ» Зависимость от разработчика Несоответствие целям ДБО

Универсальная рейтинговая система для информационных технологий 1. проведение аудита IT 2. управленческая дятельность IT 3. организация системных разработок 4. организация поддержки и сопровождения IT

Наличие аудиторских записей 1)открытие, изменение, закрытие счетов клиента 2)все трансакции, влекущие финансовые послдствия 3)любая авторизация, модификация или аннулирование доступа к авторизированной системе

Рейтинг уровней банковских рисков 1)Риски игногируются 2)О рисках известно 3)Риски известны и определены 4)есть процесс управления рисками 5)управление рисками встроено в процессы

ПРОЦЕСС СОЗДАНИЯ ЭЛЕКТРОННЫХ ДЕНЕГ 1. Став участником платежной системы Pay. Cash пользователь заводит счет в банке-участнике системы. На счет вносятся реальные деньги. Счет можно завести через Internet, не выходя из дома. 2. На компьютере пользователя устанавливается программное обеспечение (Кошелек), с помощью которого компьютер вычисляет необходимое количество цифровых монет и их номиналы для запрошенной суммы. Для монет создаются случайные серийные номера, на которые ставится слепая подпись (информация о серийных номерах закрывается ослепляющим фактором). Результат отсылается в банк.

ПРОЦЕСС СОЗДАНИЯ ЭЛЕКТРОННЫХ ДЕНЕГ 3. Банк подписывает скрепленные слепой подписью числа своим секретным, закрытым ключом и производит дебетование счета клиента на соответствующую сумму. 4. Аутентифицированные монеты отсылаются обратно пользователю, который снимает свою слепую подпись (удаляет идентифицирующую его подпись). Электронные деньги (или цифровая наличность) это очень большие числа или файлы, которые и играют роль купюр и монет. Серийные номера совместно с подписью банка и являются электронными деньгами. Хранятся электронные деньги на компьютере пользователя или Smart-карте.

33 ЭЛЕКТРОННЫЙ СЕРТИФИКАТ Популярные источники сертификатов - компании Thawte (http: //www. thawte. com) и Veri. Sign (http: //www. verisign. com), World Registry (IBM), Cyber Trust (GTE) и Entrust (Nortel). В России дистрибьютором SSL-сертификатов компании Thawte сегодня является "Рос. Бизнес-Консалтинг" (http: //www. rbc. ru). Технология цифровых сертификатов: 1. Передача источнику сертификатов копию своего открытого ключа. 2. Добавить к заказу платежное поручение подписанное электронной подписью и копию сертификата.

Электронный сертификат Для определения связи открытого ключа с закрытым ключом необходима верификация открытого ключа. Для этих целей используются электронные сертификаты. Электронный сертификат (или сертификат ключа подписи) представляет собой цифровой документ, который связывает открытый ключ с конкретным пользователем (или приложением) и, одновременно, включает в себя открытый ключ электронной цифровой подписи.

Электронный сертификат Методы в криптографии, которые используют для шифровки и расшифровки сообщений один и тот же ключ, называются шифрованием закрытым ключом (или симметричными алгоритмами), а используемый ключ – секретным (симметричным). Алгоритмы симметричного шифрования используют ключи не очень большой длины и могут быстро шифровать большие объемы данных. Основной проблемой является безопасная передача закрытого ключа противоположной стороне.

Электронный сертификат Для определения связи открытого ключа с закрытым ключом необходима верификация открытого ключа. Для этих целей используются электронные сертификаты. Электронный сертификат (или сертификат ключа подписи) представляет собой цифровой документ, который связывает открытый ключ с конкретным пользователем (или приложением) и, одновременно, включает в себя открытый ключ электронной цифровой подписи.

Стандарты безопасности протокол SSL (Secure Socket Layer Protocol), обеспечивающий шифрование передаваемых через Интернет данных стандарт SET (Secure Electronic Transactions), разработанный компаниями Visa и Master. Card и обеспечивающий безопасность и конфиденциальность совершения сделок при помощи пластиковых карт.

Стандарты безопасности SET предполагает четыре основных элемента: 1. Бумажник владельца карты (Cardholder Wallet), который работает в режиме on-line, позволяя проводить защищенные платежи. 2. Серверная часть продавца (Merchant Server), позволяющая осуществлять авторизацию и обработку

Стандарты безопасности SET предполагает четыре основных элемента: 1. Бумажник владельца карты (Cardholder Wallet), который работает в режиме on-line, позволяя проводить защищенные платежи. 2. Серверная часть продавца (Merchant Server), позволяющая осуществлять авторизацию и обработку

Стандарты безопасности SET предполагает четыре основных элемента: 1. Бумажник владельца карты (Cardholder Wallet), который работает в режиме on-line, позволяя проводить защищенные платежи. 2. Серверная часть продавца (Merchant Server), позволяющая осуществлять авторизацию и обработку

Безопасность СБТ.ppt