7300ca0404fb06a11ad7eb51c00b81a6.ppt

- Количество слайдов: 28

Безопасность беспроводных сетей стандарта 802. 11. Угрозы, атаки и методы защиты Слака - рип Антон Карпов toxa@toxahost. ru http: //www. toxahost. ru

1. Введение в беспроводные сети. История, основные стандарты, топология. 2. Вопросы безопасности беспроводных сетей. Конфиденциальность, целостность, доступность данных, контроль доступа. 3. Методы обнаружения и сбора информации о беспроводных сетях. Технология wardriving. 4. Протокол WEP. Принцип работы, фундаментальные уязвимости. Утилиты для взлома WEP-ключа. 5. Альтернативные методы защиты сети и их обход. 6. Атаки на клиентов и AP в беспроводных сетях. Do. S-атаки. Атаки “man in the middle”. Внедрение пакетов. 7. Стандарт безопасности 802. 11 i. WPA/WPA 2. 8. Беспроводные сети в СПб. Статистика

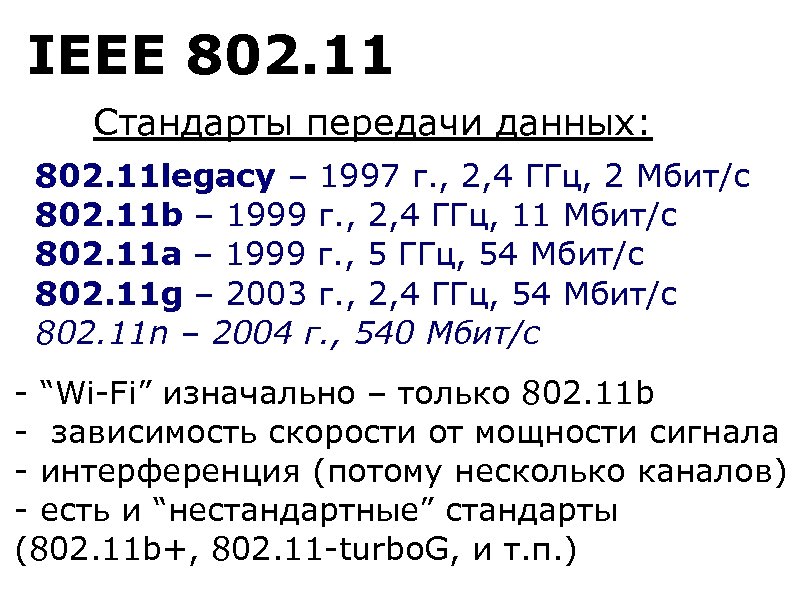

IEEE 802. 11 Стандарты передачи данных: 802. 11 legacy – 1997 г. , 2, 4 ГГц, 2 Мбит/с 802. 11 b – 1999 г. , 2, 4 ГГц, 11 Мбит/с 802. 11 a – 1999 г. , 5 ГГц, 54 Мбит/с 802. 11 g – 2003 г. , 2, 4 ГГц, 54 Мбит/с 802. 11 n – 2004 г. , 540 Мбит/с - “Wi-Fi” изначально – только 802. 11 b - зависимость скорости от мощности сигнала - интерференция (потому несколько каналов) - есть и “нестандартные” стандарты (802. 11 b+, 802. 11 -turbo. G, и т. п. )

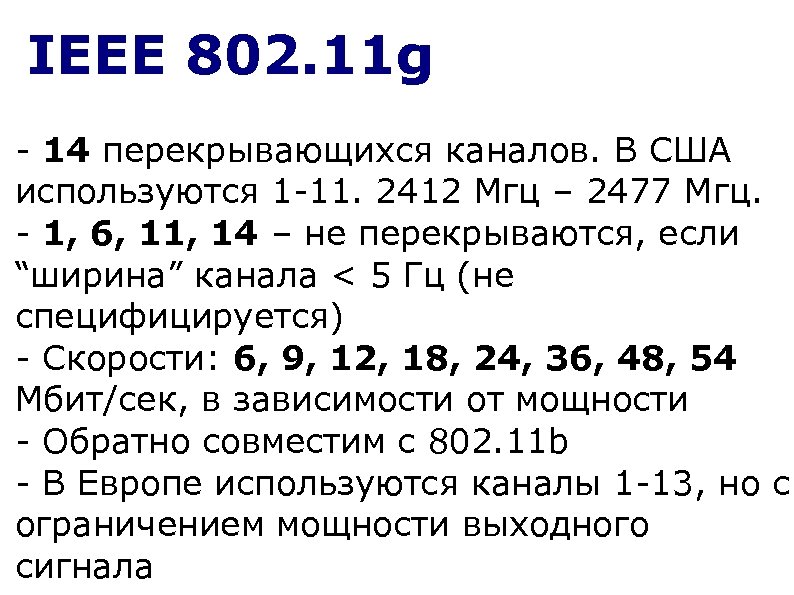

IEEE 802. 11 g - 14 перекрывающихся каналов. В США используются 1 -11. 2412 Мгц – 2477 Мгц. - 1, 6, 11, 14 – не перекрываются, если “ширина” канала < 5 Гц (не специфицируется) - Скорости: 6, 9, 12, 18, 24, 36, 48, 54 Мбит/сек, в зависимости от мощности - Обратно совместим с 802. 11 b - В Европе используются каналы 1 -13, но с ограничением мощности выходного сигнала

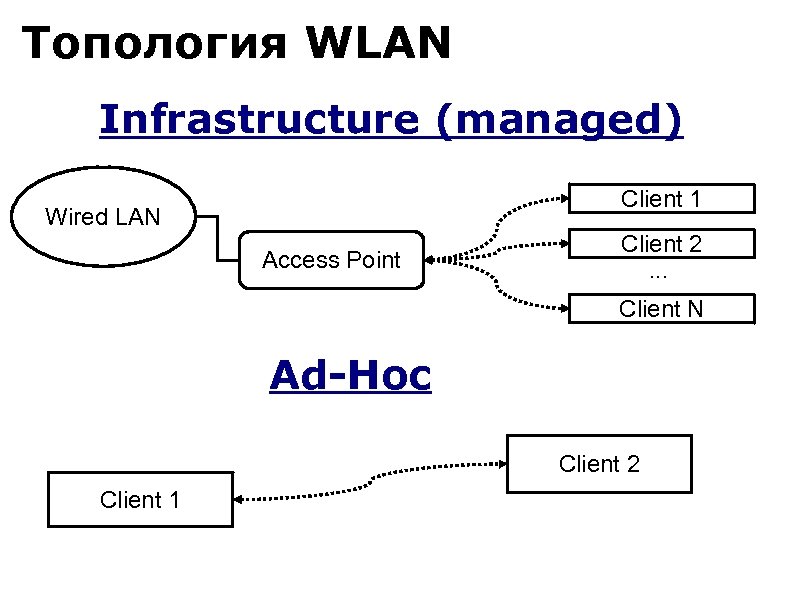

Топология WLAN Infrastructure (managed) Client 1 Wired LAN Access Point Client 2. . . Client N Ad-Hoc Client 2 Client 1

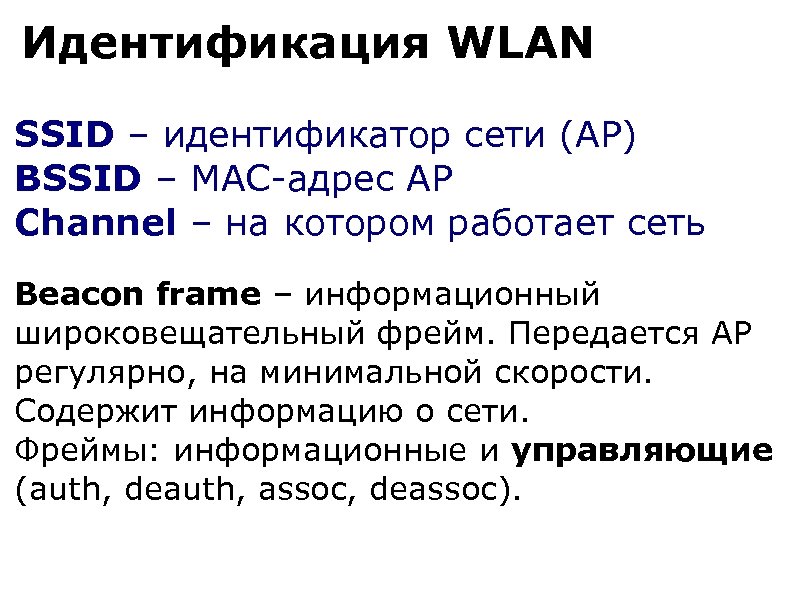

Идентификация WLAN SSID – идентификатор сети (AP) BSSID – MAC-адрес AP Channel – на котором работает сеть Beacon frame – информационный широковещательный фрейм. Передается AP регулярно, на минимальной скорости. Содержит информацию о сети. Фреймы: информационные и управляющие (auth, deauth, assoc, deassoc).

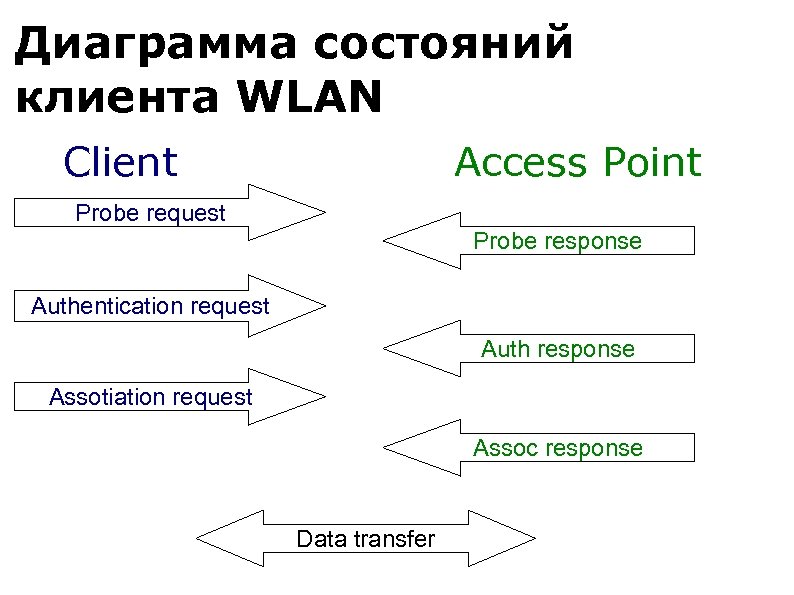

Диаграмма состояний клиента WLAN Client Access Point Probe request Probe response Authentication request Auth response Assotiation request Assoc response Data transfer

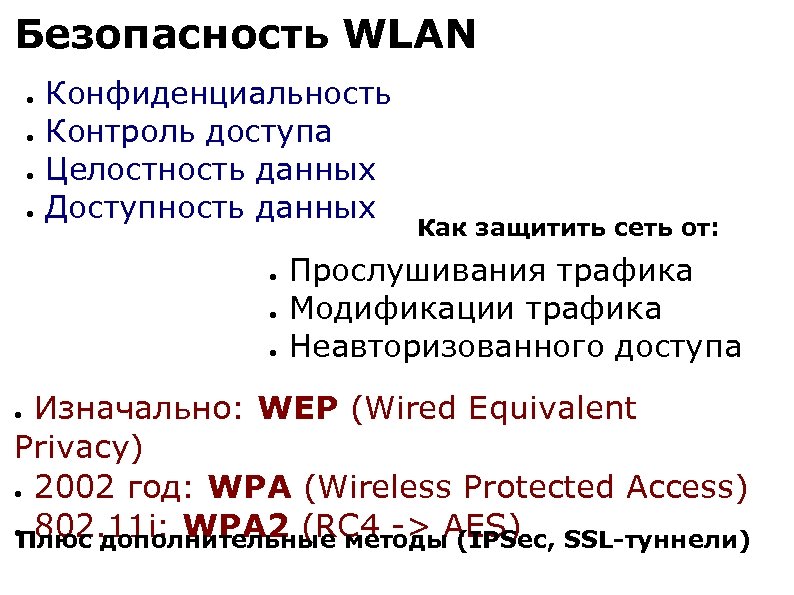

Безопасность WLAN ● ● Конфиденциальность Контроль доступа Целостность данных Доступность данных ● ● ● Как защитить сеть от: Прослушивания трафика Модификации трафика Неавторизованного доступа Изначально: WEP (Wired Equivalent Privacy) ● 2002 год: WPA (Wireless Protected Access) ● 802. 11 i: WPA 2 (RC 4 -> AES) Плюс дополнительные методы (IPSec, SSL-туннели) ●

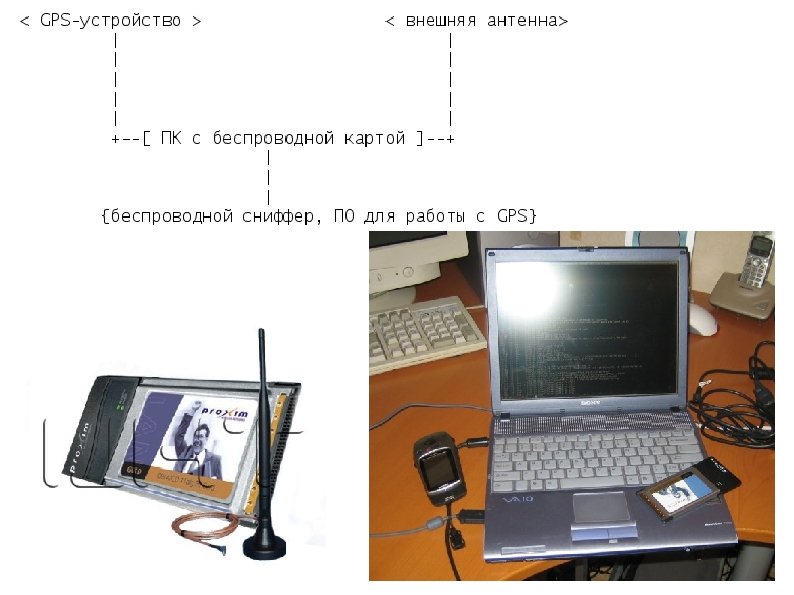

Обнаружение WLAN ((( Wardriving ))) Beacon frames – информационные широковещательные фреймы, содержащие информацию о сети: ● ● SSID BSSID (AP MAC) Тип сети Наличие шифрования ● ● Беспроводной сниффер GPS-приемник Беспроводная сетевая карта Портативный ПК

Беспроводные снифферы Пассивные: Kismet ● Активные (сканеры): Netstumbler ● Принцип работы пассивных снифферов: Перевод карты в RFMON (Monitor mode) + Channel Hopping RFMON: карта принимает все фреймы и отправляет их непосредственно ОС. Требуется поддержка firmware! Channel Hopping – последовательное переключение между каналами

Беспроводные снифферы (2) Принцип работы активных сканеров: Посылка Probe request-фреймов с SSID “” (ANY) на все доступные каналы. Ожидание и анализ ответов от AP. Метод требует отправки фреймов, поэтому: - вардрайвер позволяет обнаружить себя; - зона покрытия будет меньше чем при пассивном методе (при прочих равных условиях)

Демонстрация - 1 Дано: беспроводная сеть Демонстрация работы Kismet ● Демонстрация работы анализатора пакетов (Ethereal/Wireshark) ●

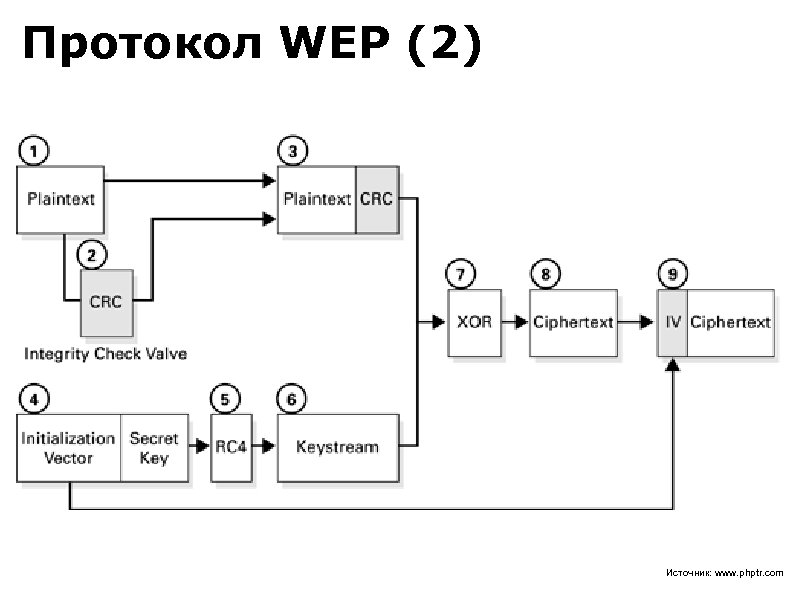

Протокол WEP Защитить трафик от чтения злоумышленником Защитить от бесконтрольного доступа к ресурсам сети Защитить передаваемые данные от модификации. ● ● 40 bit (104 bit) – секретный ключ (K) 24 bit – вектор инициализации (IV) RC 4(K, IV) – traffic key (T) O – незашифрованные данные CRC - для контроля целостности, M = <CRC(O), O> P – зашифрованные данные, P = T XOR M [IV, P] – передается по сети

Протокол WEP (2) Источник: www. phptr. com

Протокол WEP: уязвимости Потоковый шифр (RC 4): нельзя использовать дважды один и тот же IV. Но 24 бита – мало! ● CRC линеен и высчитывается без учета IV ● 2001. Scott Fluhrer, Itzik Mantin, Adi Shamir: FMS-атака 2002 год: улучшенная FMS-атака 2004 год: новые методики (Korek Attack). Aircrack. Есть масса утилит для взлома ключа Средне нагруженная сеть, защищенная WEP-ключом, вскрывается за 1 -2 часа.

Протокол WEP: уязвимости (2) Для вскрытия ключа можно не только перехватывать пакеты. Да и ключ не всегда необходимо вскрывать, ведь. . . ● ● Внедрение пакетов без аутентификации Расшифровка сообщений без ключа Модификация зашифрованных пакетов Фальшивая аутентификация (спуфинг) WEP НИ ОТ ЧЕГО НЕ ЗАЩИЩАЕТ. Он полностью несостоятелен.

Другие методы “защиты” Hidden SSID – SSID все равно передается при подключении легитимного клиента; ● MAC filtering – можно подделать MAC легитимного клиента, отключить arp на интерфейсе и спокойно работать; Существующий инструментарий позволяет: - взламывать WEP-ключи - внедрять в сеть пакеты - рассылать поддельные управляющие фреймы ●

Атаки на беспроводные сети ● ● На субъект сетевого взаимодействия На канал связи Уязвимости точки доступа, клиентского ПО ● Перехват и модификация трафика (“man-inthe-middle”) ● Подключение неавторизованных субъектов ● Внедрение ложной AP (“Evil Twin”) ● Атаки на отказ в обслуживании ● Атаки на клиентские станции ● Любой субъект, находящийся в зоне действия сети и имеющий необходимое оборудование – потенциальный злоумышленник

Уязвимости реализации 802. 11 Драйверы ужасного качества в плане безопасности ● Август 2006, Black. Hat Conference. Получение удаленного контроля над клиенской станцией, которая даже не ассоциирована с какой-либо сетью. Из-за уязвимости в драйвере беспроводного устройства ● Вендоры не следят за безопасностью, качеством кода драйверов, но не стремятся открывать спецификации. Так было в свое время с ethernet-картами. ● Открытые драйверы! STOP BLOB!!!

Демонстрация - 2 Дано: беспроводная сеть, защищенная WEP Демонстрация взлома WEP-ключа “пассивным” и “активным” методами, с использованием утилит aircrack и airodump. ● Демонстрация внедрения пакетов (ARP injection, Interactive packet reply) ● Демонстрация фальшивой аутентификации и деассоциации (fake authentication, fake deassotiation attack) ●

Защита WLAN: 802. 11 i 2002 год: из-за несостоятельности WEP досрочно ратифицируют WPA ● 2004 год: ратифицируют 802. 11 i, в состав которого входит WPA 2 ● WPA = {802. 1 X + EAP + TKIP + MIC + (RADIUS)} WPA-PSK = {802. 1 X + EAP + TKIP + MIC} 802. 1 x – протокол авторизации ● EAP – Extensible Authentication Protocol ● TKIP - “замена” WEP ● В WPA 2 вместо TKIP – CCMP (Counter-Mode CBC MAC Protocol), использующий AES ● MIC - “замена” CRC ●

Уязвимости 802. 11 i? EAP – набор протоколов. EAP-TTLS надежен. LEAP (Lightweight EAP) – нет. ● WPA-PSK – возможность атаки на парольную фразу по словарю ● “WPA cracking tools” против WPA-PSK и LEAP Уязвимый RADIUS-сервер? ● Уязвимости в прикладном ПО? (wpa_supplicant) ●

Защита WLAN: другие средства IPSec-туннели ● Использование SSL/TLS (HTTPS, SSH) ● Использование WIDS (Wireless Intrusion Detection Systems) Wireless IDS: ● Обнаружение неавторизованных точек доступа ● Обнаружение атак на втором и третьем уровнях модели OSI ● Невозможно: - обнаружить факт перехвата пакетов (сниффинг) - производить активные действия (будучи в RFMON) (правда, есть патчи к некоторым драйверам)

Защита WLAN: особенности Клиент и точка доступа должны авторизовать друга ● Профиль безопасности клиента должен перемещаться вместе с клиентом (IAPP) ● IPSec, SSL/TLS – НЕ обеспечивают аутентификацию AP и клиента на 2 уровне модели OSI

Проект “Spb Wireless database” http: //www. toxahost. ru/wifidb База данных точек доступа по результатам “боевых выездов” ● Интерактивное представление на карте местности (Google Maps) ● Интерфейс поиска в БД ● Поиск по району города ● Поиск по GPS-координатам, в заданном радиусе ● Поиск определенной сети (тип, SSID, канал) ●

Сети СПб на Google Maps Незащищенные сети Плохо защищенные сети Хорошо защищенные сети

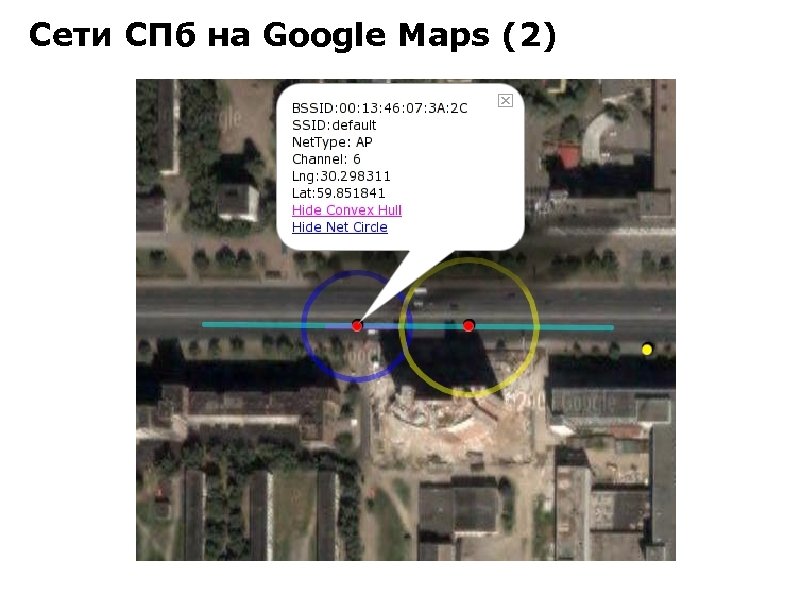

Сети СПб на Google Maps (2)

7300ca0404fb06a11ad7eb51c00b81a6.ppt