Лекция-Безопасность.ppt

- Количество слайдов: 37

Безопасность Алтайский Государственный Университет, Барнаул, 2013 г.

Безопасность Жизнь vs. Online • Реальный мир и безопасность – Люди знают свое окружение • Круг друзей • Знакомство с «силовыми структурами» • Здравый смысл • Online – Журналисту необходима безопасность • Изучение технологий • Концепции работы компьютеров и Internet

Безопасность и НЕбезопасность • Компьютеры сложны и непонятны: • Hardware / «Железо» • Программное обеспечение • Службы • Все может перестать работать • Необходимо понимать: – Как это работает – Как обезопасить информацию

Угрозы для журналистов • Прослушивание телефонов • Мониторинг сети Internet – e-mail – Instant messaging – Blogs – Websites

Безопасность • ВАШЕ РАБОЧЕЕ МЕСТО – Все ли видят экран вашего ПК ? – Знает ли кто-то Ваш пароль ? – Храните ли вы важную информацию «где-то» на рабочем столе ? – Можно ли просто унести Ваш ПК ?

Безопасность • Internet - кафе: – Знаете ли Вы хоть что-то об этом кафе ? – Просматривают ли в кафе ваш трафик? – Не заражен ли компьютер вирусами и spyware? – Скачивая что-либо, не забыли ли Вы потом удалить это с компьютера?

Безопасность - Вопросы • • • Где моя информация ? Кто знает пароли ? Что это за компьютер ? Кто имеет доступ к компьютеру ? Знаете ли Вы ваше окружение ?

Безопасность - Решение • Выделите потенциальные угрозы • Предвидьте и примите необходимые меры • Быстро реагируйте на происходящее • Подразумевайте худшее • Избавьтесь от «слабых звеньев» • Изложите все на диаграмме

Доступ к документу (зашифровать документ) Доступ к компьютеру (устранить возможность доступа) (зашифровать жесткий диск) Украли компьютер Конфисковали компьютер (закрепить компьютер) (наймите адвоката) Проникновение в офис (сигнализация) Взлом окна/двери (Усильте охрану) Проникли тайно (Контроль дверей) (Контроль ключей) Взломали компьютер (firewall) (апдейт системы) (надежные пароли) Наймите профи (отбор!) Наймите охранника Подкуп

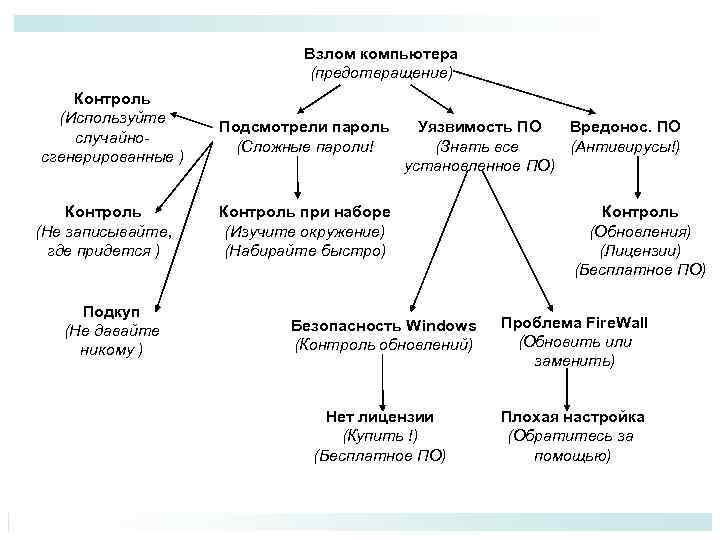

Взлом компьютера (предотвращение) Контроль (Используйте случайносгенерированные ) Контроль (Не записывайте, где придется ) Подкуп (Не давайте никому ) Подсмотрели пароль (Сложные пароли! Вредонос. ПО Уязвимость ПО (Антивирусы!) (Знать все установленное ПО) Контроль при наборе (Изучите окружение) (Набирайте быстро) Контроль (Обновления) (Лицензии) (Бесплатное ПО) Безопасность Windows (Контроль обновлений) Проблема Fire. Wall (Обновить или заменить) Нет лицензии (Купить !) (Бесплатное ПО) Плохая настройка (Обратитесь за помощью)

Проблема: Вирусная угроза • Первичные действия – Отключитесь от сети Internet – Запустите полную проверку системы – Обновите Ваши вирусные базы – Обновите Вашу операционную систему – Проведите еще раз полную проверку

Проблема: Вирусная угроза • Дополнительно – Изучите информацию о вирусе в сети Internet – Восстановите пошагово все до момента заражения – Просканируйте все USB Flash/Floppy

Проблема: Вирусная угроза Троянский конь • Безобидная программа, содержащая опасный код. • Запуская программу, Вы запускаете и этот опасный код. • Может распространяться как часть вируса.

Проблема: Вирусная угроза KEYLOGGER • Программа, запоминающая все нажатия клавиш. • Современные могут хранить и копии экранов. • Результаты отсылают «третьей стороне» (обычно по email).

Проблема: Угроза SPYWARE • Основные действия: – Отключитесь от сети Internet и запустите полную проверку вместе со Spybot – Обновите антивирусные программы • Дополнительно: – Найдите информацию в сети Internet – Используйте Firefox или Opera вместо Internet Explorer

Проблема: Заблокирован доступ к WEB-сайту • Основные действия: – Узнайте, есть ли доступ у других (друзья, коллеги из других стран) – Возможно, проблема на сайте – Используйте 'switchproxy' – Используйте 'Tor' или 'Psiphon'

Проблема: Заблокирован доступ к Вашему. WEB-сайту • Основные действия: – Узнайте у Вашего провайдера причину – Переместите Ваш сайт на другой домен / хостинг – Используйте 'Httrack' или 'Smart. FTP' чтобы скопировать Ваш сайт – Узнайте причину блокировки и выработайте соответствующую политику Ваших действий.

Проблема: E-MAIL не доходит до адресата • Основные действия: – Отправьте копии с других почтовых сервисов – Проверьте правильность адреса – Зашифруйте Ваши сообщения – Проверьте на вирусы ваш ПК – Попробуйте другие способы связи (IM, Skype, website forum, etc. )

Проблема: Нежелательные E-MAIL (SPAM) • Основные действия: – Установите spam filter – Используйте, например, Thunderbird вместо Outlook – Проверьте ПК на вирусы и spyware – Смените Ваш e-mail адрес – Зарегистрируйте дополнительные e-mail адреса для доступа к прочим сервисам в сети Internet

Безопасность Windows • Регулярные обновления • Необходимо знать расположение файлов на Вашем ПК • Используйте пароль на BIOS • Используйте 'lock screen' или хранитель экрана с паролем • Не используйте пустых паролей и не давайте их другим

Безопасность Windows • Будьте внимательны: – Устанавливая новое ПО – Покупая ПК с предустановленным ПО. • Используйте только необходимое в работе программное обеспечение.

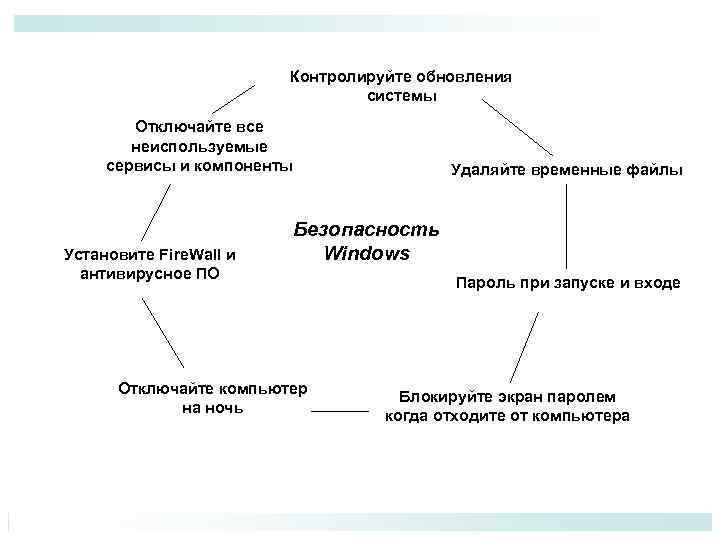

Контролируйте обновления системы Отключайте все неиспользуемые сервисы и компоненты Установите Fire. Wall и антивирусное ПО Удаляйте временные файлы Безопасность Windows Отключайте компьютер на ночь Пароль при запуске и входе Блокируйте экран паролем когда отходите от компьютера

Пароли / Passwords • Не полагайтесь на пароли Windows для защиты информации • Пароли должны быть длиннее 8 символов • Лучше записать пароль и хранить в сейфе, чем делать его коротким!

Пароли / Passwords • Пароли можно угадать: – Зная Вас, ваши привычки, год рождения и пр. – Выведать обманным путем – Brute. Force – компьютерный подбор паролей

Пароли / Passwords • Секрет хороших паролей: – Их длине более 8 символов – В них нет слов из «словарей» – Есть буквы и цифры – Используют «мнемоники» и сокращения • “To be or not to be, that is the question” • 2 Bon 2 B? Tit. Q

Шифрование информации • Шифрование: Информация должна быть доступна только тем, кому она предназначена. • Можно зашифровать – сообщение – e-mail – Весь компьютер (жесткие диски)

Слежение в сети Internet • Отследить Вашу работу в сети Internet - это просто! – Что и делается в бизнесе, а также правительствами повсюду • Файлы, называемые 'cookies' хранят память о Вашей работе

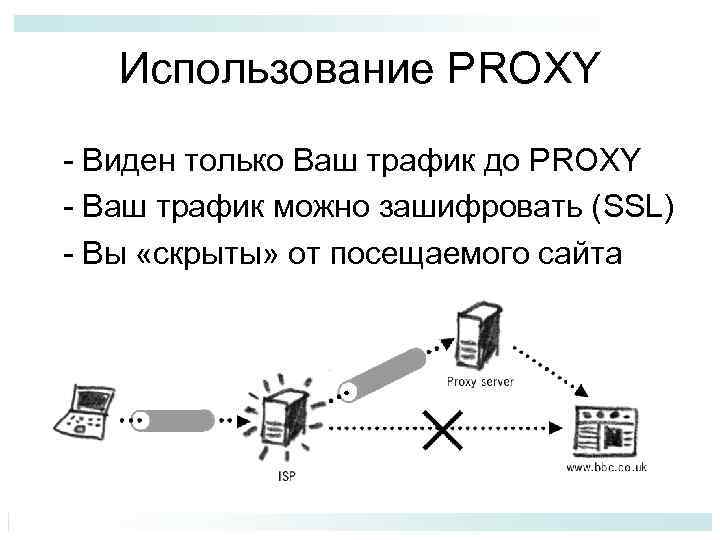

Использование PROXY - Виден только Ваш трафик до PROXY - Ваш трафик можно зашифровать (SSL) - Вы «скрыты» от посещаемого сайта

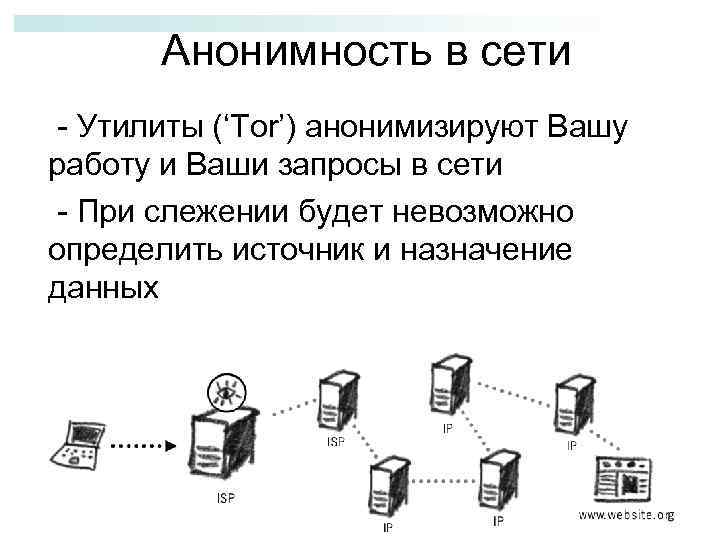

Анонимность в сети - Утилиты (‘Tor’) анонимизируют Вашу работу и Ваши запросы в сети - При слежении будет невозможно определить источник и назначение данных

Анонимность в сети - Использование Nick. Name-а не гарантирует Вашей анонимности - Блоги и сайты, где вы «публикуете» информацию регистрируют ваши сетевые реквизиты - Можно скрыть информацию о Вас используя PROXY (анонимные, SSL, …) или утилиты типа ‘Tor’.

Дополнительная информация • • • Tor project - http: //tor. eff. org Psiphon - http: //psiphon. civisec. org Firefox - http: //www. mozilla. com/firefox Thunderbird - www. mozilla. com/thunderbird True. Crypt - www. truecrypt. org Gnu. PG - www. gnupg. org

Дополнительная информация • Анонимные PROXY – http: //www. samair. ru/proxy – http: //www. antiproxy. com/ – http: //tools. rosinstrument. com/proxy/ – http: //www. hidemyip. net/ – http: //www. web. freerk. com/proxylist. htm

Дополнительная информация • Генераторы паролей Password. Safe – http: //passwordsafe. sourceforge. net/ Kee. Pass – http: //keepass. info/

Дополнительная информация

Лекция-Безопасность.ppt