Бездротові локальні мережі Лекція № 8 доцент, к. т. н. Юдін О. М.

Навчальні питання 1. Класифікація бездротових комп'ютерних мереж. 2. Захист бездротових комп'ютерних мереж.

Література 1. Буров Є. В. Комп'ютерні мережі: Підручник. – Львів: “Магнолія 2006”, 2008. – 262 с. (с. 110 - 127) 2. Бездротова мережа – електронний ресурс, метод доступу. - http: //uk. wikipedia. org/wiki/Бездротова_мережа 3. Безопасность Wi-Fi: взлом WPA с помощью процессора, видеокарты и через "облако" – електронний ресурс, метод доступу. - http: //www. thg. ru/network/bezopasnost_wifi/index. html

Мета лекції • Ознайомити студентів з класифікацією, історією розвитку, стандартами бездротових комп'ютерних мереж, їх перевагами та недоліками • Розкрити сутність проблеми безпеки у бездротових комп'ютерних мережах та ознайомити з методами захисту бездротових мереж

Вступ 18% 2011 рік 2010 рік Продаж бездротового обладнання за рік збільшився на 18% Кількість домашних бездротових мереж перевищує 300 млн.

Вступ Мир стоит на пороге новой революции: грядет эра беспроводных и распределенных вычислений. Еще немного времени, буквально несколько лет, и беспроводные технологии свяжут между собой миллионы больших и малых цифровых устройств, превратив Информационные технологии в действительно всепроницающую и вездесущую силу современного мира. www. wirelessua. com/

Визначення • Бездротові комп'ютерні мережі – це технологія, що дозволяє створювати комп'ютерні мережі, яки повністю відповідають стандартам дротових мереж, наприклад, Ethernet без використання кабельної проводки • Бездротові технології передбачають передачу інформації між пристроями за допомогою електромагнітних хвиль. Електромагнітна хвиля переносить радіосигнали без проводів.

1. Класифікація БКМ

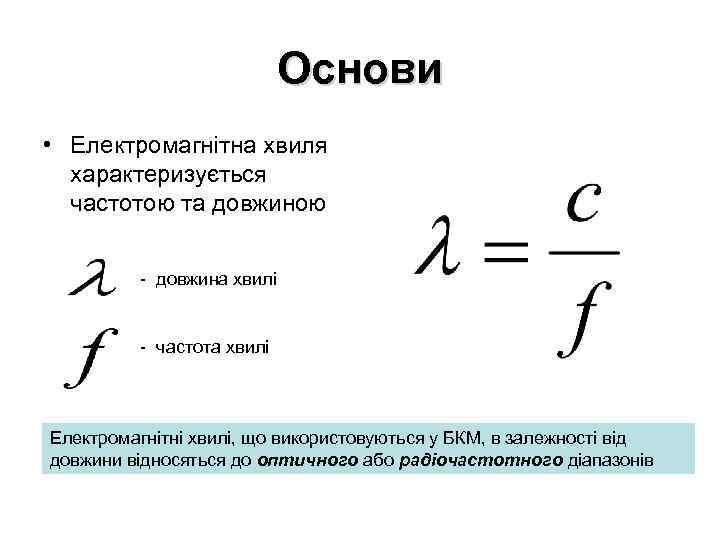

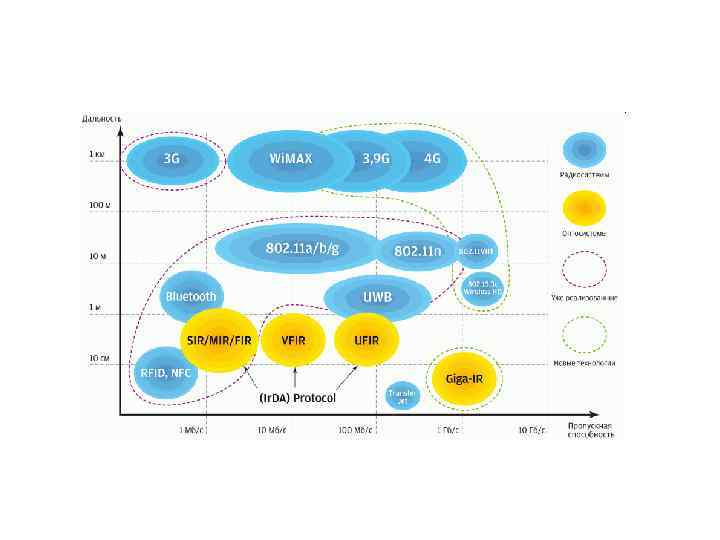

Основи • Електромагнітна хвиля характеризується частотою та довжиною - довжина хвилі - частота хвилі Електромагнітні хвилі, що використовуються у БКМ, в залежності від довжини відносяться до оптичного або радіочастотного діапазонів

Класифікація БКМ Бездротові мережі Оптичні системи Радіо системи

Оптичні мережі передавання даних

Інфрачервоні мережі Інфрачервоний зв’язок є різновидом атмосферної оптичної лінії зв'язку ближнього радіусу дії Для обміну даними використовується спеціальний порт -Ir. DA (Infrared Direct Access) Зовнішній USB-модуль інфрачервоного порту Перевага інфрачервоний канал не чутливий до електромагнітного випромінювання

ІЧ-мережі передавач ІЧ-сигнали можуть відбиватися від поверхні об'єктів, що збільшує радіус передачі сигналу. Недоліки: зв’язок можливий тільки прямий видимості на коротку відстань, невисока швидкість

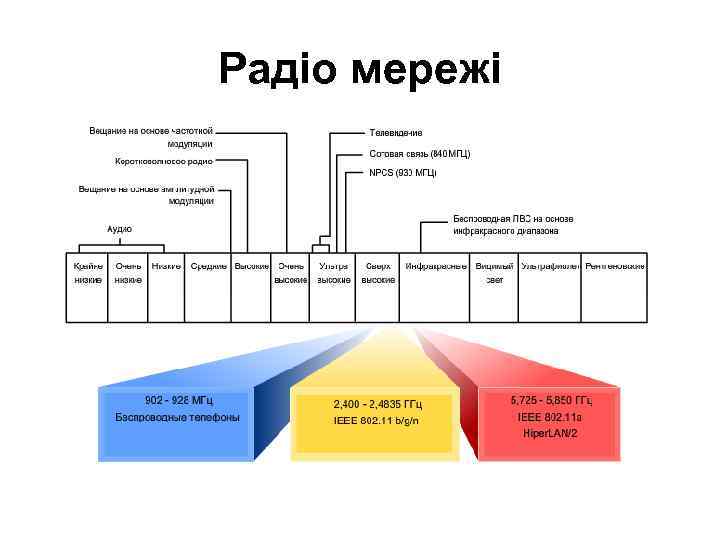

Радіо мережі

Класифікація БКМ

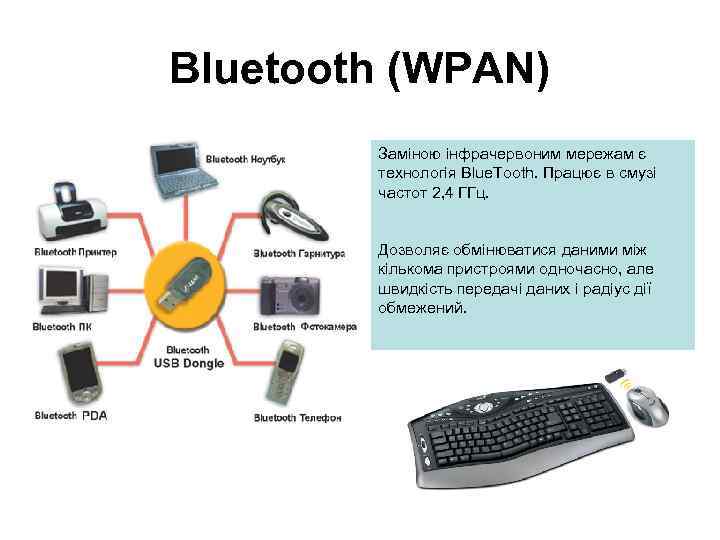

Bluetooth (WPAN) Заміною інфрачервоним мережам є технологія Blue. Tooth. Працює в смузі частот 2, 4 ГГц. Дозволяє обмінюватися даними між кількома пристроями одночасно, але швидкість передачі даних і радіус дії обмежений.

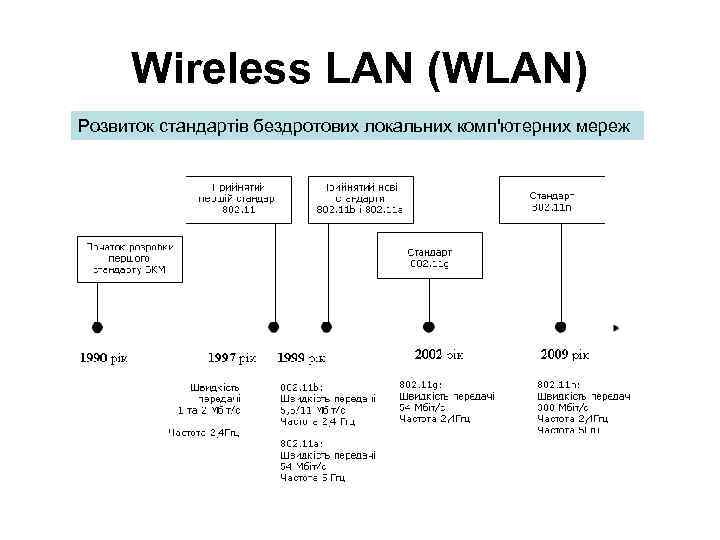

Wireless LAN (WLAN) Розвиток стандартів бездротових локальних комп'ютерних мереж

Компоненти Бездротові локальні мережі на базі стандарту 802. 11 будуються за допомогою двох основних типів пристроїв: бездротових станцій, якими звичайно є персональні комп’ютери, обладнані бездротовими мережними картами, і пристроями доступу, або “точками доступу” (Access Point – АР). точка доступу мережеві карти

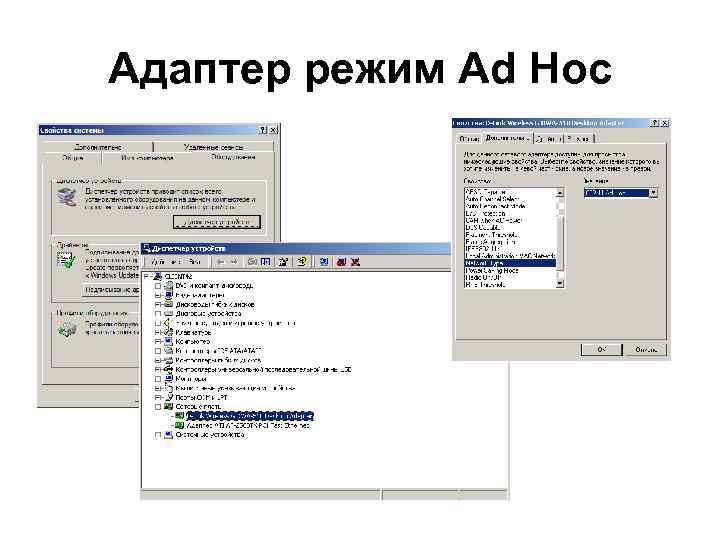

Ad hoc режим Спеціальний режим Ad-Hoc або Independent Basic Service Set (IBSS), безліч бездротових станцій безпосередньо взаємодіють одна з одною без використання точок доступу або інших з’єднань із дротовою мережею. Такий режим застосовується для швидкого розгортання мережі або в умовах, коли встановлення дротової мережі з будь-яких причин є небажаним. ПК з бездротовим адаптером, наприклад DWL-G 520 SSID – ім'я бездротової мережі, 32 символи

Адаптер режим Ad Hoc

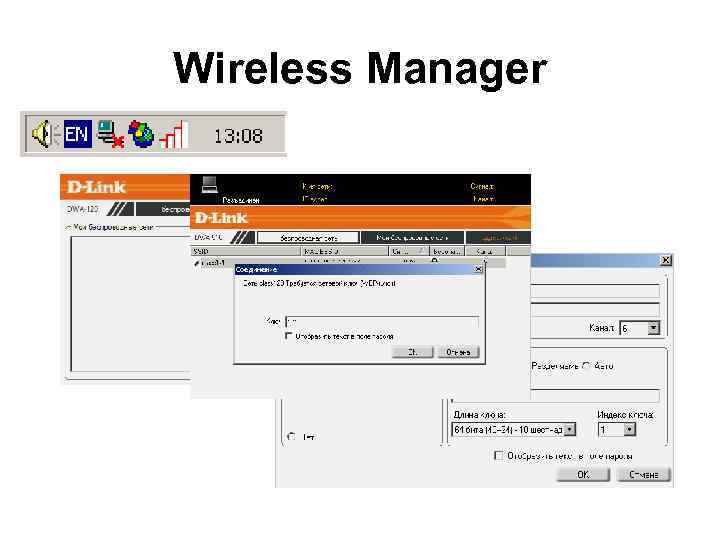

Wireless Manager

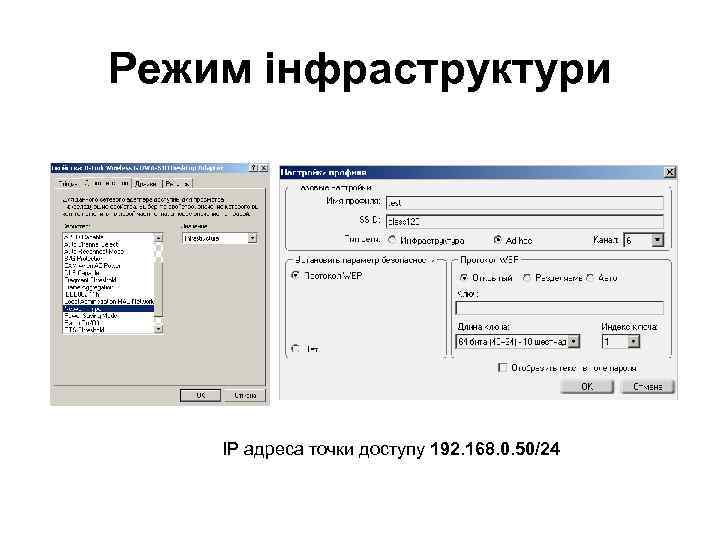

Режим інфраструктури Точку доступу можна розглядати як бездротовий концентратор ПК з дротяним адаптером і загальним принтером Сервер, підключений до дротяного сегменту мережі Інтернет Маршрутизатор Така конфігурація називається Basic Service Set (BSS). Два або більше BSS, які формують єдину підмережу, утворюють Extended Service Set (ESS) – розширену зону обслуговування. Точка доступу Бездротова мережа Дротяний сегмент мережі У режимі інфраструктури мережа містить принаймні одну точку доступу, яка входить в інфраструктуру дротової мережі, і бездротові станції.

Режим інфраструктури ІР адреса точки доступу 192. 168. 0. 50/24

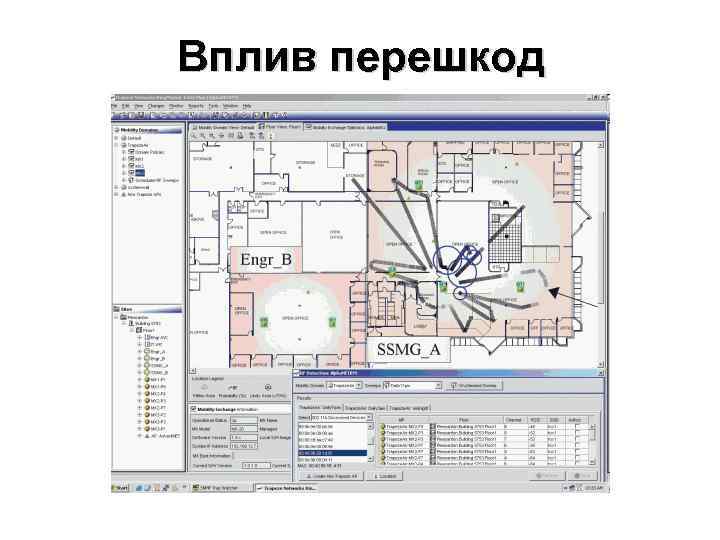

Вплив перешкод

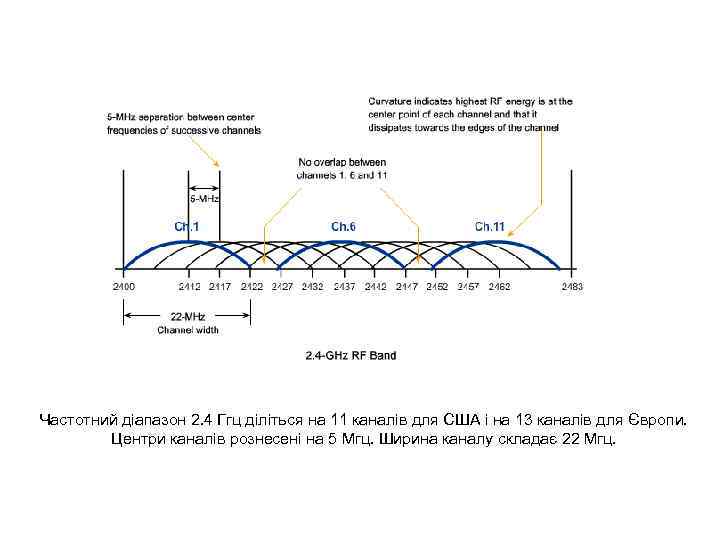

Канали зв'язку 1 1 6 11 11 1 Точки доступу, зони охвату яких перетинаються, повинні бути налаштовані на різні канали. Але можна використовувати однакові канали на точках доступу з зонами охвату, що не перетинаються. Таким чином, можна збільшувати загальне покриття мережі практично без обмежень.

Частотний діапазон 2. 4 Ггц діліться на 11 каналів для США і на 13 каналів для Європи. Центри каналів рознесені на 5 Мгц. Ширина каналу складає 22 Мгц.

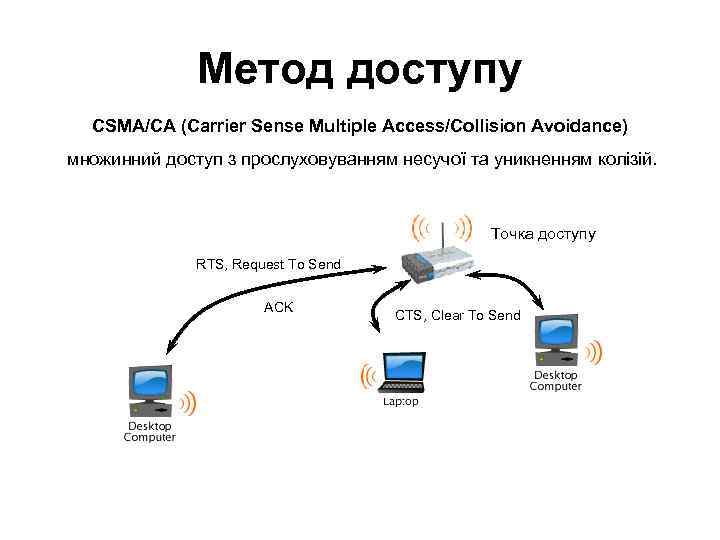

Метод доступу CSMA/CA (Carrier Sense Multiple Access/Collision Avoidance) множинний доступ з прослуховуванням несучої та уникненням колізій. Точка доступу RTS, Request To Send ACK CTS, Clear To Send

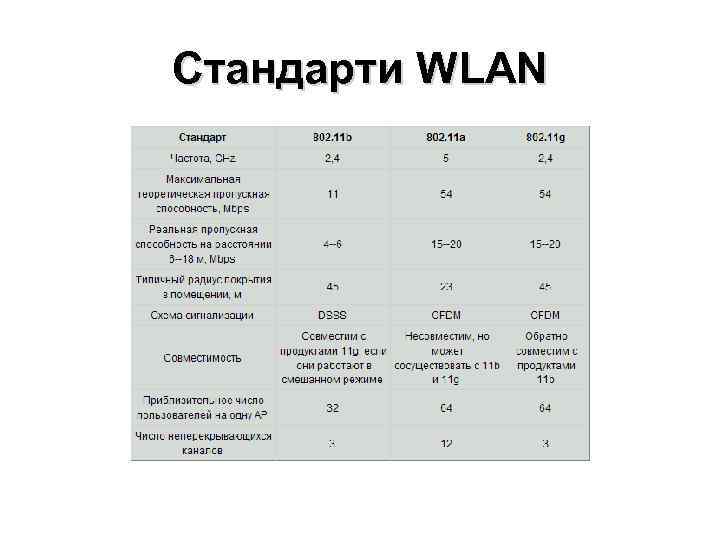

Стандарти WLAN

http: //www. itc. ua/node/41616 802. 11 n Особливості стандарту: Стандарт прийнятий у вересні 2009 року • Високий рівень безпеки • Підтримка 2 х діапазонів (2. 4 GHz і 5 GHz) • Менше схильний до перешкод • Використовування MIMO підвищує швидкість передачі даних: 300 Мбіт/с (можливо здійснення передачі на швидкості 600 Мбіт/с) MIMO (Multiple Input Multiple Output) – это любая технология, которая основывается на использовании многоканальных антенных систем в устройствах по обеим сторонам радиолинии. Маршрутизатор TP-Link TL-WR 941 ND Маршрутизатор ASUS WL-566 g. M Соответственно, сочетание разнообразных способов передачи и приема, в которых задействуются несколько передающих и приемных антенн, может быть определено как MIMO-метод.

WMAN: Wi. MAX (Worldwide Interoperability for Microwave Access ) - телекомунікаційна технологія, що розроблена з метою надання універсального бездротового зв'язку на великих відстанях для широкого спектру пристроїв (від робочих станції і портативних комп'ютерів до мобільних телефонів) Стандарт 802. 16 включає в себе 802. 16 d – фіксований Wi. MAX і 802. 16 е – мобільний Wi. MAX. 802. 16 d передавання здійснюється у діапазонах 3, 5 і 5 ГГц. Прямий конкурент широкосмугового доступу за технологією DSL. Радіус дії – 1 -5 км, швидкість передавання 30 Мбіт/с. Відноситься до мереж 4 -го покоління (4 G) 802. 16 e (Mobile Wi. MAX) передавання здійснюється у діапазонах : 2, 3; 2, 5; 3, 4– 3, 8 ГГц, призначений для обслуговування абонентів, що можуть рухатися на швидкості 120 км/год. Радіус дії – 6 -10 км, швидкість передавання 75 Мбіт/с.

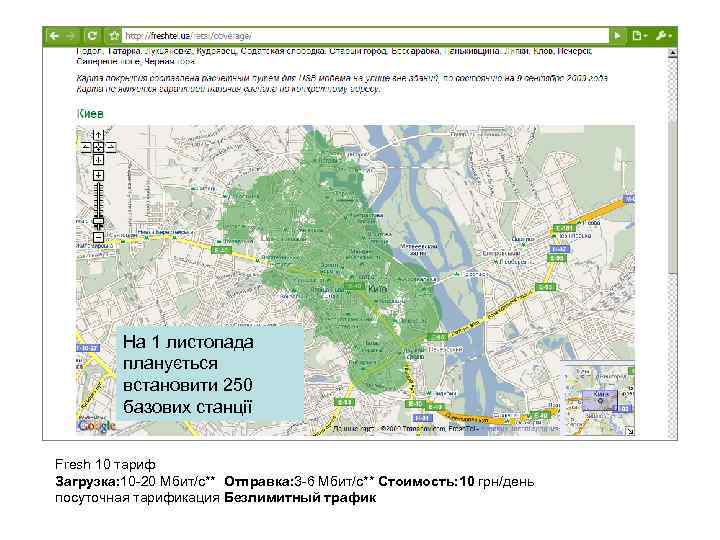

На 1 листопада планується встановити 250 базових станції Fresh 10 тариф Загрузка: 10 -20 Мбит/с** Отправка: 3 -6 Мбит/с** Стоимость: 10 грн/день посуточная тарификация Безлимитный трафик

http: //ko-online. com. ua/node/45253

3 G модем

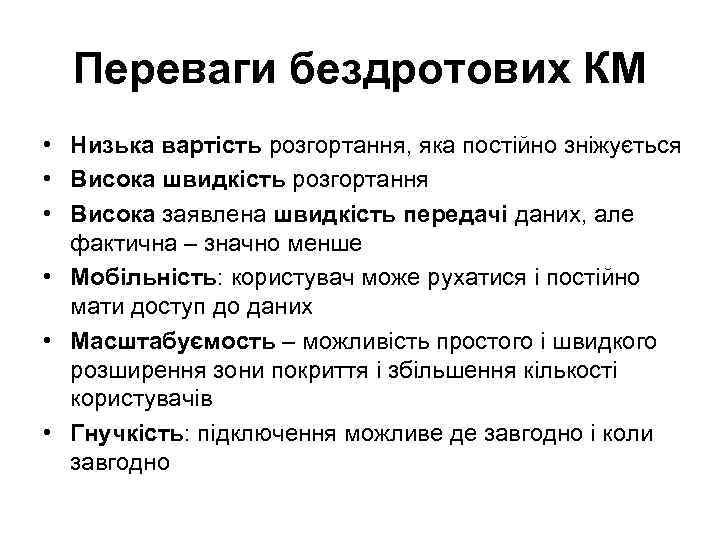

Переваги бездротових КМ • Низька вартість розгортання, яка постійно зніжується • Висока швидкість розгортання • Висока заявлена швидкість передачі даних, але фактична – значно менше • Мобільність: користувач може рухатися і постійно мати доступ до даних • Масштабуємость – можливість простого і швидкого розширення зони покриття і збільшення кількості користувачів • Гнучкість: підключення можливе де завгодно і коли завгодно

Недоліки • Швидкість передавання даних залежить від впливу перешкод і відстані між передавачем й приймачем сигналу • Низька захищеність у порівнянні з дротовими мережами від атак зловмисників

Питання

3 Безпека бездротових КМ

Безпека бездротових КМ Проблеми: сигнал від джерела розповсюджується на достатньо велику відстань; складність відстеження бездротових атак; легального користувача за допомогою спеціального програмного забезпечення можна легко підключити до комп'ютеру зловмисника, що працює в режимі програмної точки доступу

Сети СПб на Google Maps http: //ank-pki. ru/index. php/press-center-ank/posts-ank/52 -2009 -03 -23 -11 -58 -49 Незащищенные сети Плохо защищенные сети Хорошо защищенные сети только 50 сетей из 1000 используют адекватные механизмы защиты беспроводного трафика

Риски бездротових мереж Чужаки Rogues Практично кожна мережа у Сполучених Штатах Америки, що має кількість користувачів більше 50 стикалась з даною проблемою

Риски бездротових мереж Причина 70% успішних атак на бездротову мережу – неправильна конфігурація точки доступу.

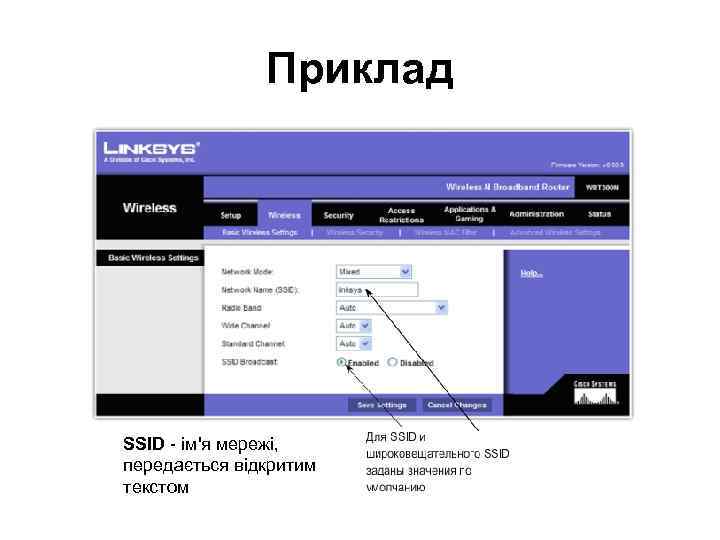

Приклад SSID - ім'я мережі, передається відкритим текстом

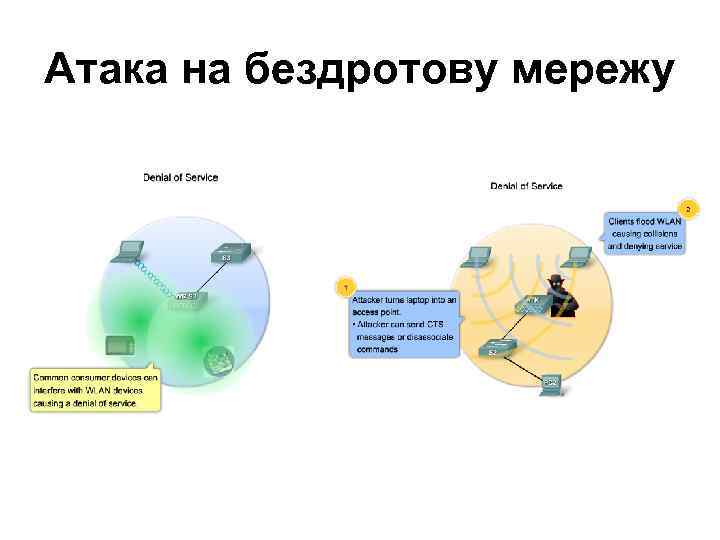

Атака на бездротову мережу

Атака на бездротову мережу

Методи захисту

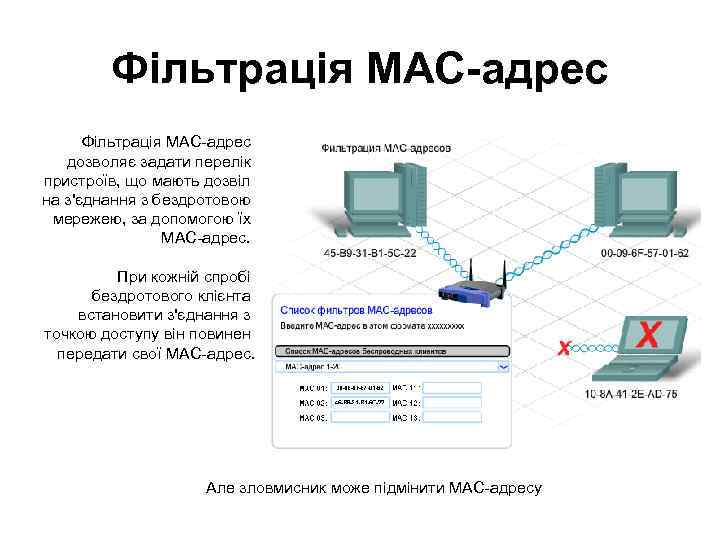

Фільтрація MAC-адрес дозволяє задати перелік пристроїв, що мають дозвіл на з'єднання з бездротовою мережею, за допомогою їх MAC-адрес. При кожній спробі бездротового клієнта встановити з'єднання з точкою доступу він повинен передати свої MAC-адрес. Але зловмисник може підмінити МАС-адресу

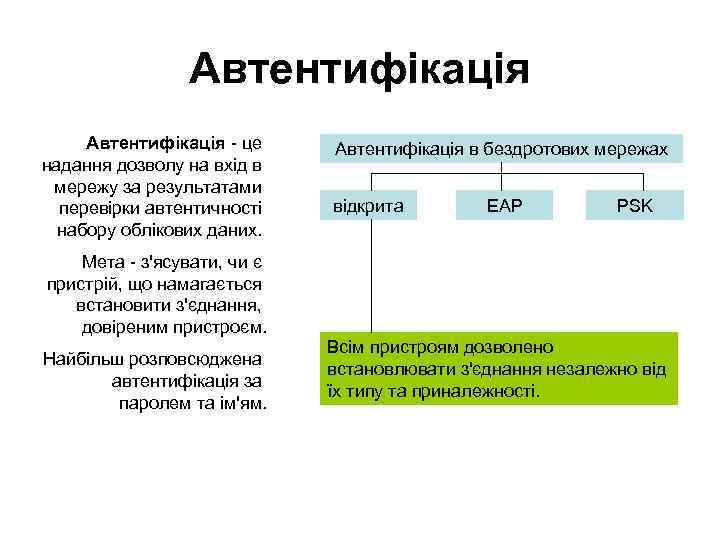

Автентифікація - це надання дозволу на вхід в мережу за результатами перевірки автентичності набору облікових даних. Автентифікація в бездротових мережах відкрита EAP PSK Мета - з'ясувати, чи є пристрій, що намагається встановити з'єднання, довіреним пристроєм. Найбільш розповсюджена автентифікація за паролем та ім'ям. Всім пристроям дозволено встановлювати з'єднання незалежно від їх типу та приналежності.

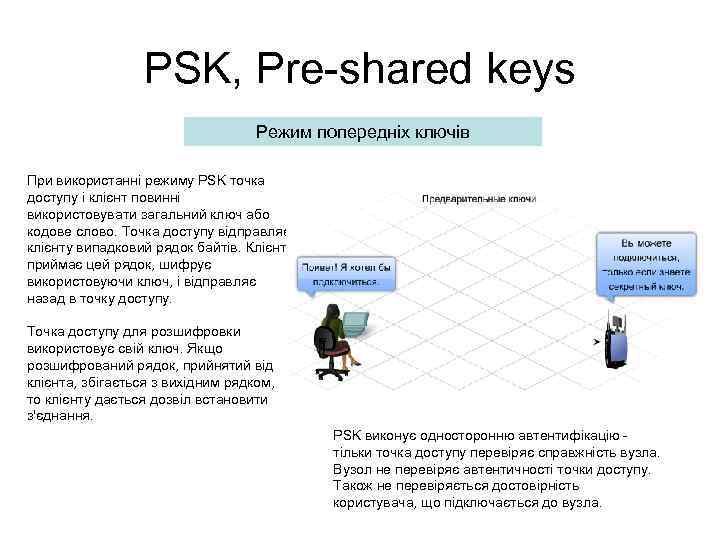

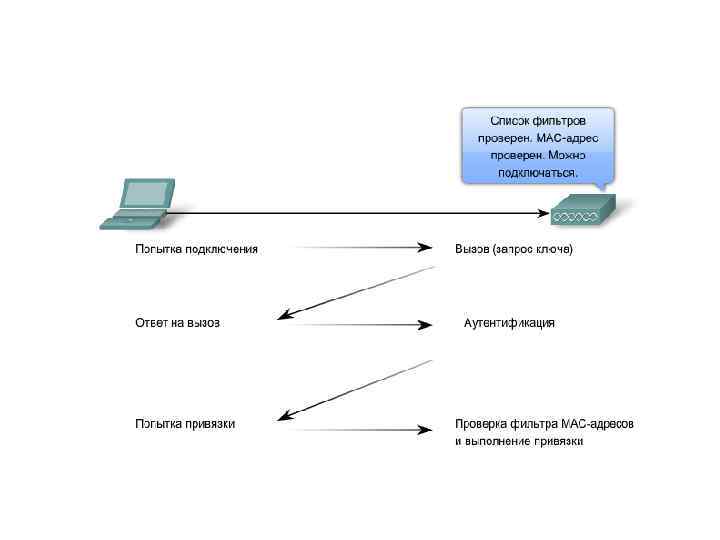

PSK, Pre-shared keys Режим попередніх ключів При використанні режиму PSK точка доступу і клієнт повинні використовувати загальний ключ або кодове слово. Точка доступу відправляє клієнту випадковий рядок байтів. Клієнт приймає цей рядок, шифрує використовуючи ключ, і відправляє назад в точку доступу. Точка доступу для розшифровки використовує свій ключ. Якщо розшифрований рядок, прийнятий від клієнта, збігається з вихідним рядком, то клієнту дається дозвіл встановити з'єднання. PSK виконує односторонню автентифікацію - тільки точка доступу перевіряє справжність вузла. Вузол не перевіряє автентичності точки доступу. Також не перевіряється достовірність користувача, що підключається до вузла.

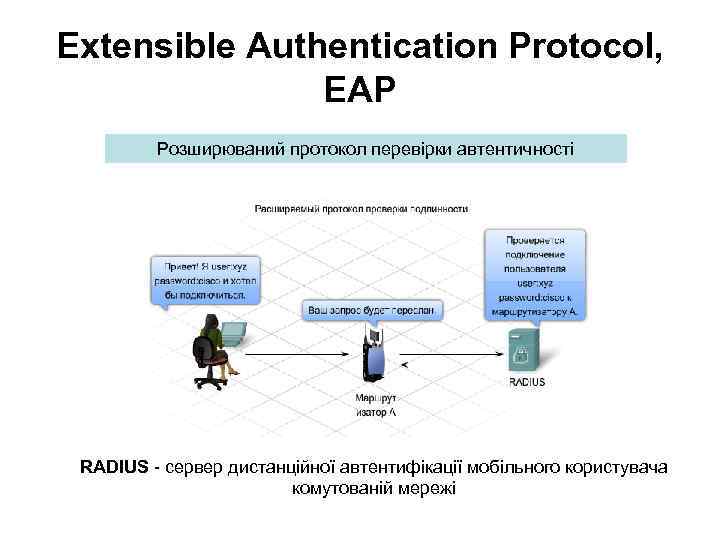

Extensible Authentication Protocol, EAP Розширюваний протокол перевірки автентичності RADIUS - сервер дистанційної автентифікації мобільного користувача комутованій мережі

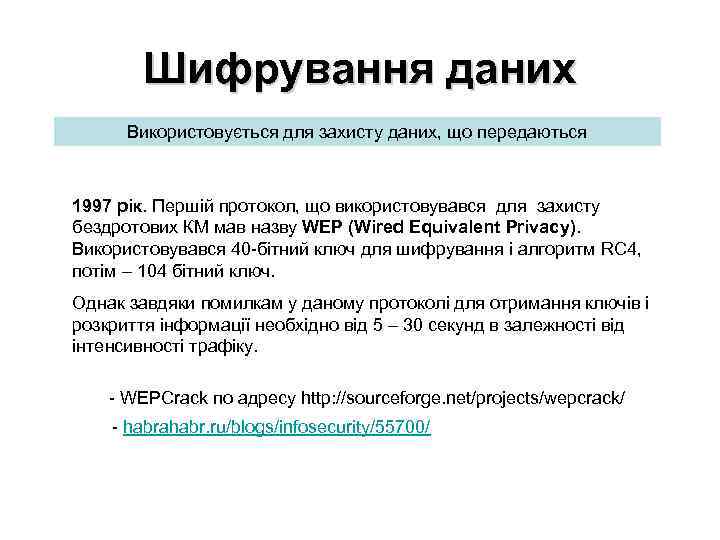

Шифрування даних Використовується для захисту даних, що передаються 1997 рік. Першій протокол, що використовувався для захисту бездротових КМ мав назву WEP (Wired Equivalent Privacy). Використовувався 40 -бітний ключ для шифрування і алгоритм RC 4, потім – 104 бітний ключ. Однак завдяки помилкам у даному протоколі для отримання ключів і розкриття інформації необхідно від 5 – 30 секунд в залежності від інтенсивності трафіку. - WEPCrack по адресу http: //sourceforge. net/projects/wepcrack/ - habrahabr. ru/blogs/infosecurity/55700/

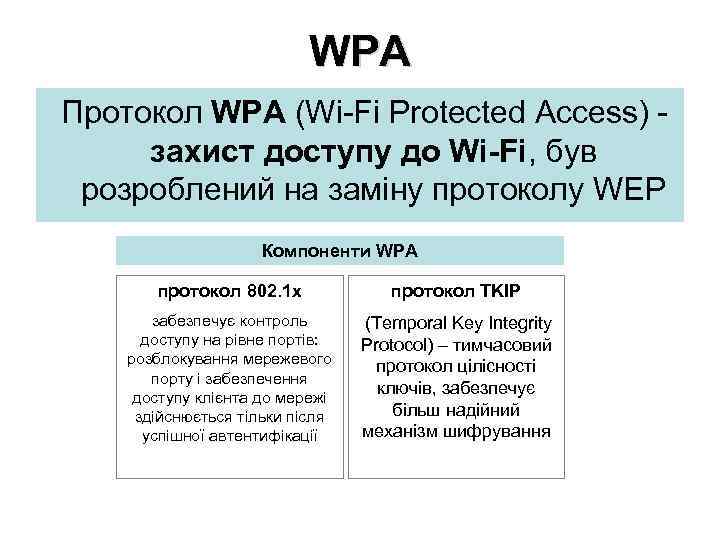

WPA Протокол WPA (Wi-Fi Protected Access) - захист доступу до Wi-Fi, був розроблений на заміну протоколу WEP Компоненти WPA протокол 802. 1 x протокол TKIP забезпечує контроль доступу на рівне портів: розблокування мережевого порту і забезпечення доступу клієнта до мережі здійснюється тільки після успішної автентифікації (Temporal Key Integrity Protocol) – тимчасовий протокол цілісності ключів, забезпечує більш надійний механізм шифрування

Методи захисту

Питання

Вплив на людину

RFID • Radio Frequency IDentification, радіочастотна ідентифікація

Література Мобильные коммуникации Шиллер Йоган Дата выхода: 2002 г. Издательство: Вильямс http: //www. youtube. com/watch? v=jyw. S 171 a. KB 8&feature=related http: //www. youtube. com/watch? v=6 h 93 IK 7 Kq. Ys&feature=related

Дякуємо за увагу!