c09ece4647c1473deaf7ccce4509baf2.ppt

- Количество слайдов: 31

Банк данных угроз безопасности информации и уязвимостей программного обеспечения ФСТЭК России Жиляков Александр Федорович Управление ФСТЭК России по Южному и Северо-Кавказскому федеральным округам

2 Положение о Федеральной службе по техническому и экспортному контролю (утв. Указом Президента РФ от 16 августа 2004 г. N 1085) ФСТЭК России - федеральный орган исполнительной власти, осуществляющий реализацию государственной политики, специальные и контрольные функции в области государственной безопасности по вопросам: обеспечения безопасности информации в системах информационной и телекоммуникационной инфраструктуры, оказывающих существенное влияние на безопасность государства в информационной сфере (КСИИ), в том числе в функционирующих в составе критически важных объектов Российской Федерации информационных системах и телекоммуникационных сетях, деструктивные информационные воздействия на которые могут привести к значительным негативным последствиям обеспечения защиты информации с ограниченным доступом, предотвращения ее утечки по техническим каналам, несанкционированного доступа к ней, специальных воздействий на информацию (носители информации) в целях ее добывания, уничтожения, искажения и блокирования доступа к ней на территории Российской Федерации (техническая защита информации)

3 Положение о Федеральной службе по техническому и экспортному контролю (утв. Указом Президента РФ от 16 августа 2004 г. N 1085) Основными задачами ФСТЭК России являются: организация деятельности государственной системы технической защиты информации на федеральном, межрегиональном, отраслевом и объектовом уровнях, и руководство указанной государственной системой осуществление самостоятельного нормативно-правового регулирования вопросов: • обеспечения безопасности информации в ключевых системах информационной инфраструктуры; • противодействия техническим разведкам; • технической защиты информации;

4 ПОСТАНОВЛЕНИЕ ПРАВИТЕЛЬСТВА РОССИЙСКОЙ ФЕДЕРАЦИИ от 1 ноября 2012 г. № 1119 ОБ УТВЕРЖДЕНИИ ТРЕБОВАНИЙ К ЗАЩИТЕ ПЕРСОНАЛЬНЫХ ДАННЫХ ПРИ ИХ ОБРАБОТКЕ В ИНФОРМАЦИОННЫХ СИСТЕМАХ ПЕРСОНАЛЬНЫХ ДАННЫХ Безопасность персональных данных при их обработке в информационной системе обеспечивается с помощью системы защиты персональных данных, нейтрализующей актуальные угрозы…. . Система защиты персональных данных включает в себя организационные и (или) технические меры, определенные с учетом актуальных угроз безопасности персональных данных и информационных технологий, используемых в информационных системах.

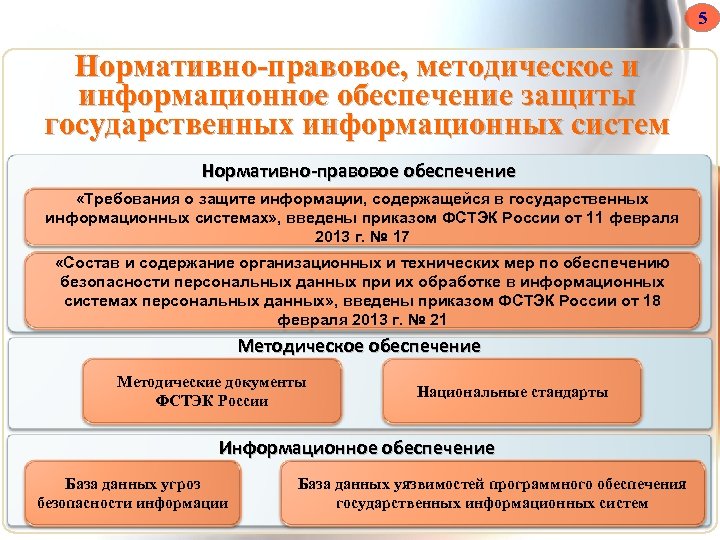

5 Нормативно-правовое, методическое и информационное обеспечение защиты государственных информационных систем Нормативно-правовое обеспечение «Требования о защите информации, содержащейся в государственных информационных системах» , введены приказом ФСТЭК России от 11 февраля 2013 г. № 17 «Состав и содержание организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных» , введены приказом ФСТЭК России от 18 февраля 2013 г. № 21 Методическое обеспечение Методические документы ФСТЭК России Национальные стандарты Информационное обеспечение База данных угроз безопасности информации База данных уязвимостей программного обеспечения государственных информационных систем

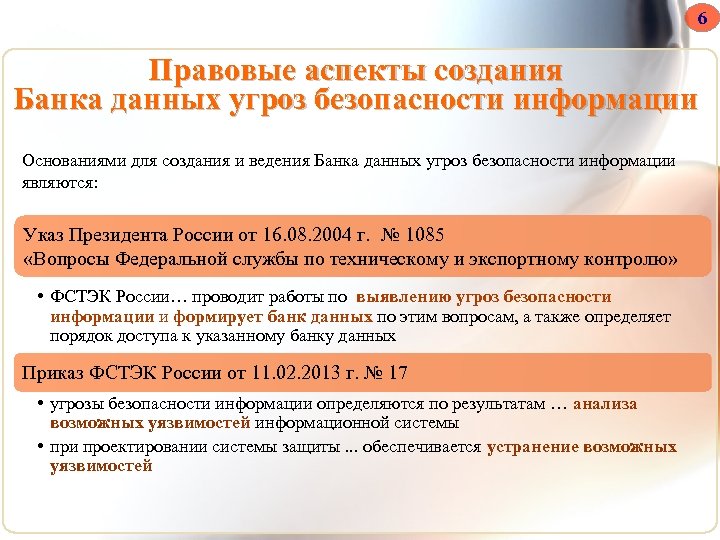

6 Правовые аспекты создания Банка данных угроз безопасности информации Основаниями для создания и ведения Банка данных угроз безопасности информации являются: Указ Президента России от 16. 08. 2004 г. № 1085 «Вопросы Федеральной службы по техническому и экспортному контролю» • ФСТЭК России… проводит работы по выявлению угроз безопасности информации и формирует банк данных по этим вопросам, а также определяет порядок доступа к указанному банку данных Приказ ФСТЭК России от 11. 02. 2013 г. № 17 • угрозы безопасности информации определяются по результатам … анализа возможных уязвимостей информационной системы • при проектировании системы защиты. . . обеспечивается устранение возможных уязвимостей

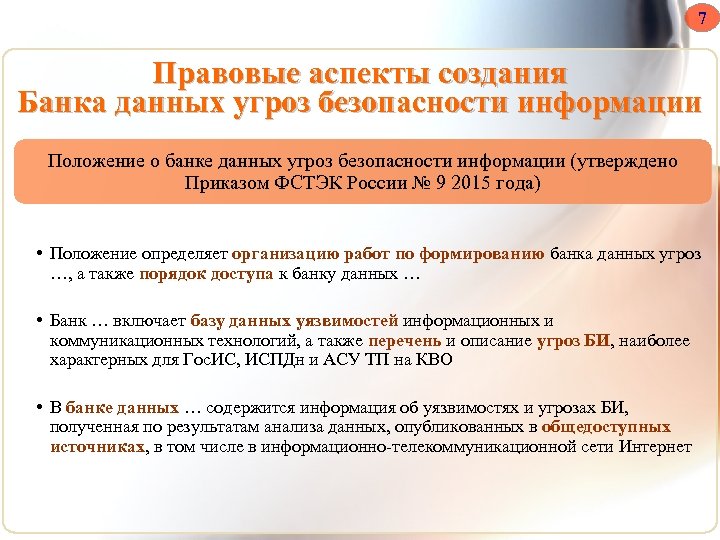

7 Правовые аспекты создания Банка данных угроз безопасности информации Положение о банке данных угроз безопасности информации (утверждено Приказом ФСТЭК России № 9 2015 года) • Положение определяет организацию работ по формированию банка данных угроз …, а также порядок доступа к банку данных … • Банк … включает базу данных уязвимостей информационных и коммуникационных технологий, а также перечень и описание угроз БИ, наиболее характерных для Гос. ИС, ИСПДн и АСУ ТП на КВО • В банке данных … содержится информация об уязвимостях и угрозах БИ, полученная по результатам анализа данных, опубликованных в общедоступных источниках, в том числе в информационно-телекоммуникационной сети Интернет

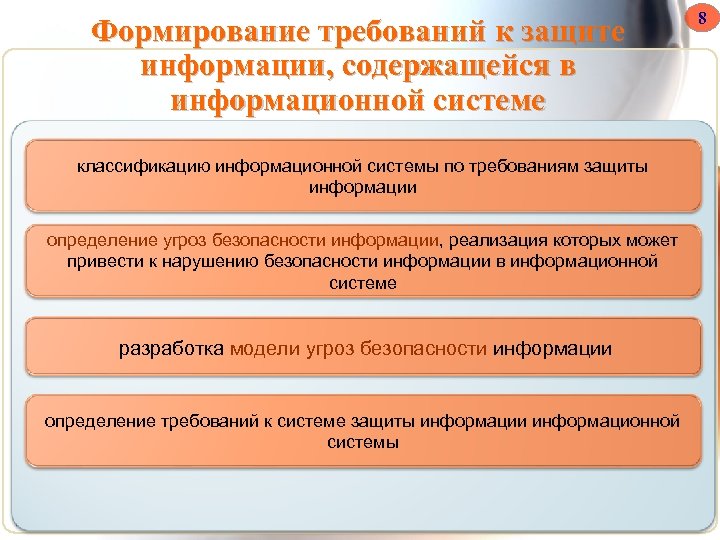

Формирование требований к защите информации, содержащейся в информационной системе классификацию информационной системы по требованиям защиты информации определение угроз безопасности информации, реализация которых может привести к нарушению безопасности информации в информационной системе разработка модели угроз безопасности информации определение требований к системе защиты информации информационной системы 8

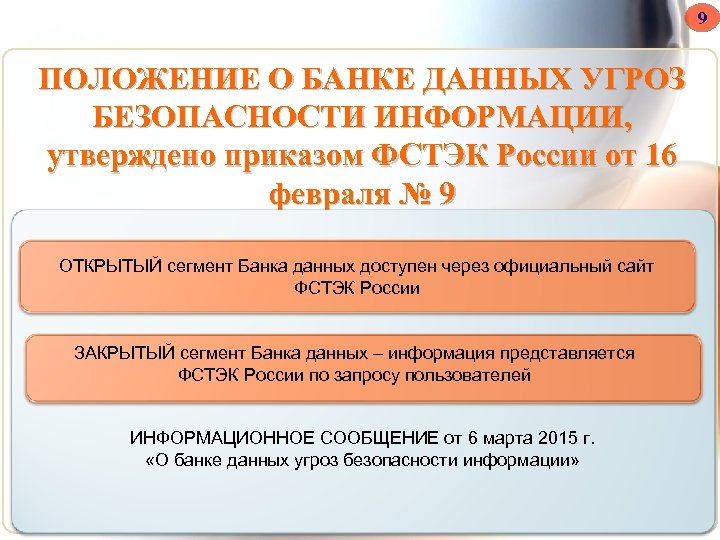

9 ПОЛОЖЕНИЕ О БАНКЕ ДАННЫХ УГРОЗ БЕЗОПАСНОСТИ ИНФОРМАЦИИ, утверждено приказом ФСТЭК России от 16 февраля № 9 ОТКРЫТЫЙ сегмент Банка данных доступен через официальный сайт ФСТЭК России ЗАКРЫТЫЙ сегмент Банка данных – информация представляется ФСТЭК России по запросу пользователей ИНФОРМАЦИОННОЕ СООБЩЕНИЕ от 6 марта 2015 г. «О банке данных угроз безопасности информации»

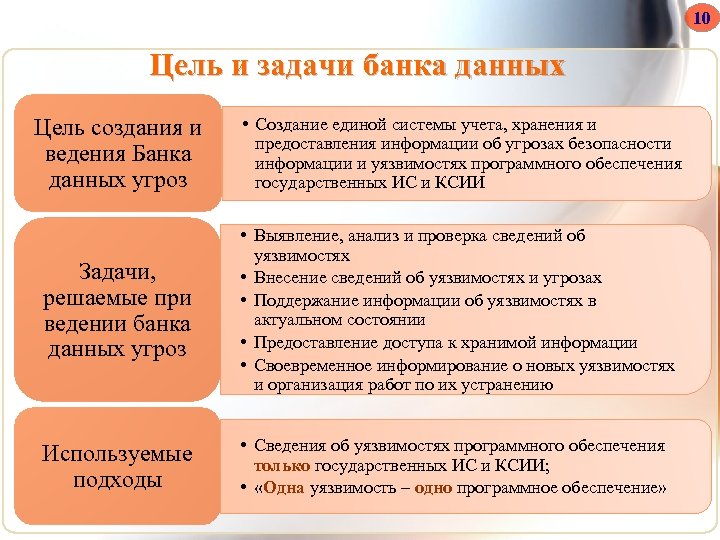

10 Цель и задачи банка данных Цель создания и ведения Банка данных угроз • Создание единой системы учета, хранения и предоставления информации об угрозах безопасности информации и уязвимостях программного обеспечения государственных ИС и КСИИ Задачи, решаемые при ведении банка данных угроз • Выявление, анализ и проверка сведений об уязвимостях • Внесение сведений об уязвимостях и угрозах • Поддержание информации об уязвимостях в актуальном состоянии • Предоставление доступа к хранимой информации • Своевременное информирование о новых уязвимостях и организация работ по их устранению Используемые подходы • Сведения об уязвимостях программного обеспечения только государственных ИС и КСИИ; • «Одна уязвимость – одно программное обеспечение»

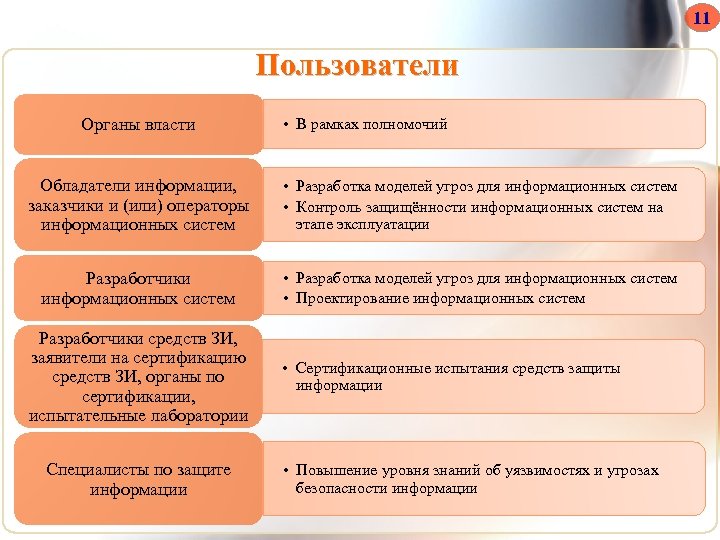

11 Пользователи Органы власти • В рамках полномочий Обладатели информации, заказчики и (или) операторы информационных систем • Разработка моделей угроз для информационных систем • Контроль защищённости информационных систем на этапе эксплуатации Разработчики информационных систем • Разработка моделей угроз для информационных систем • Проектирование информационных систем Разработчики средств ЗИ, заявители на сертификацию средств ЗИ, органы по сертификации, испытательные лаборатории Специалисты по защите информации • Сертификационные испытания средств защиты информации • Повышение уровня знаний об уязвимостях и угрозах безопасности информации

www. bdu. fstec. ru 12

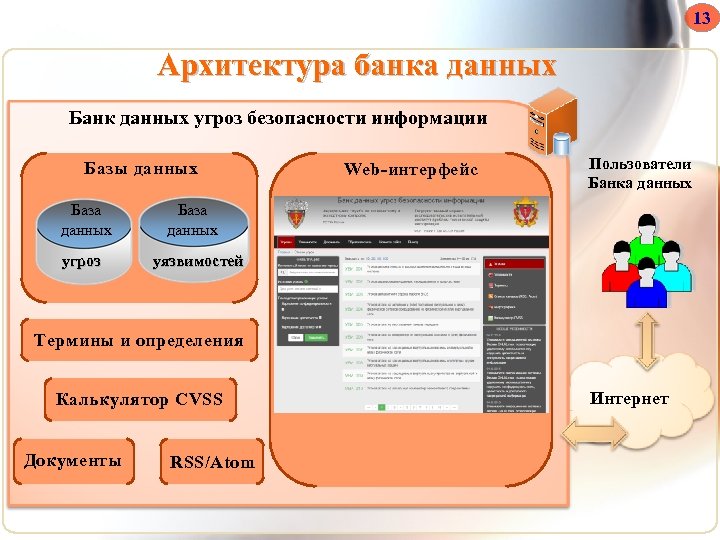

13 Архитектура банка данных Банк данных угроз безопасности информации Базы данных База данных угроз Web-интерфейс Пользователи Банка данных База данных уязвимостей Термины и определения Калькулятор CVSS Документы RSS/Atom Интернет

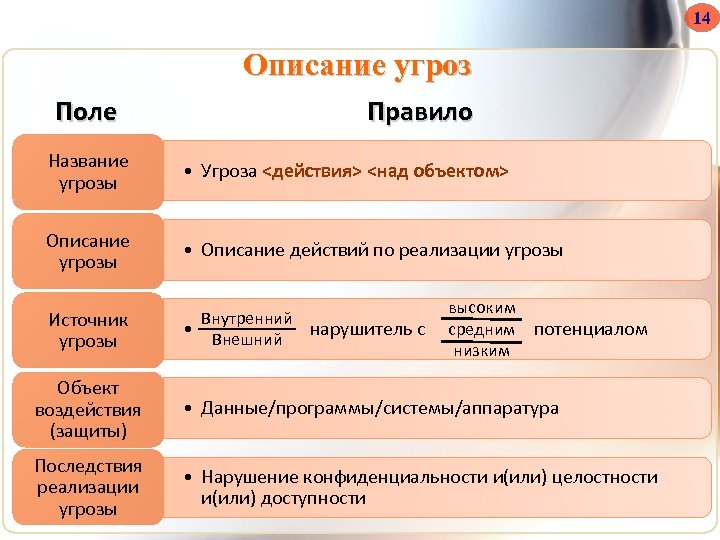

14 Описание угроз Поле Правило Название угрозы • Угроза <действия> <над объектом> Описание угрозы • Описание действий по реализации угрозы Источник угрозы Внутренний • Внешний нарушитель с высоким средним потенциалом низким Объект воздействия (защиты) • Данные/программы/системы/аппаратура Последствия реализации угрозы • Нарушение конфиденциальности и(или) целостности и(или) доступности

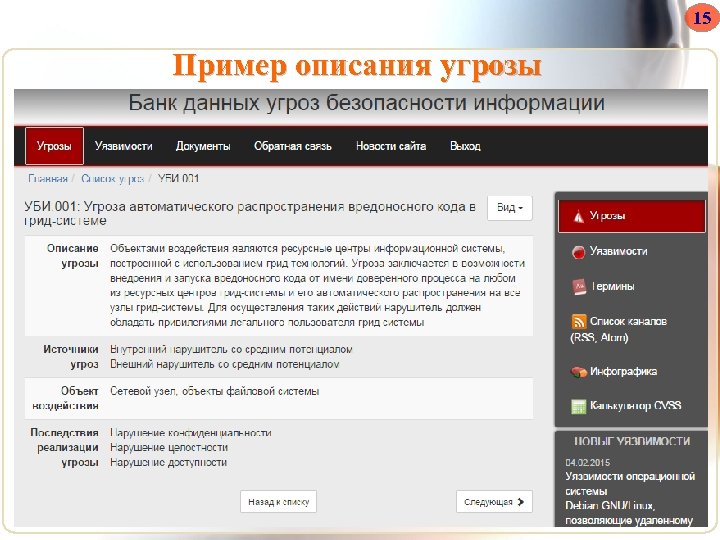

15 Пример описания угрозы

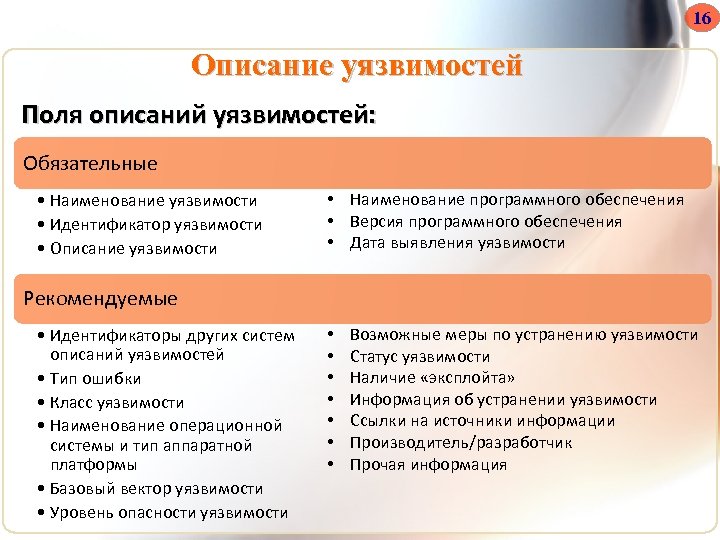

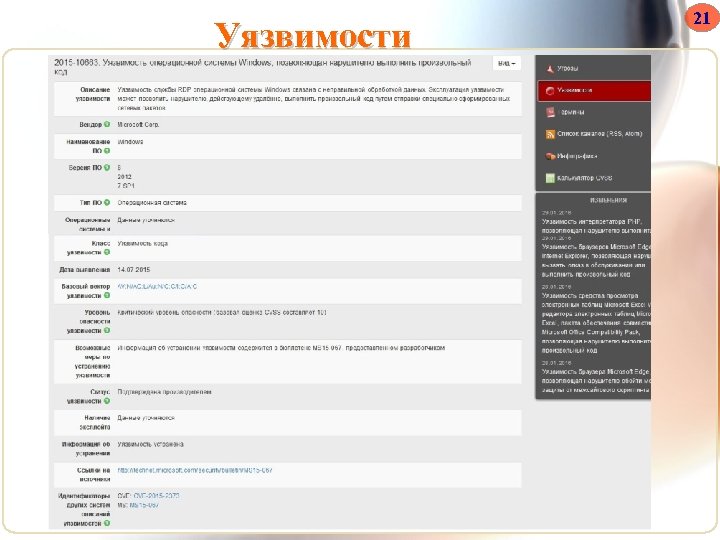

16 Описание уязвимостей Поля описаний уязвимостей: Обязательные • Наименование уязвимости • Идентификатор уязвимости • Описание уязвимости • Наименование программного обеспечения • Версия программного обеспечения • Дата выявления уязвимости Рекомендуемые • Идентификаторы других систем описаний уязвимостей • Тип ошибки • Класс уязвимости • Наименование операционной системы и тип аппаратной платформы • Базовый вектор уязвимости • Уровень опасности уязвимости • • Возможные меры по устранению уязвимости Статус уязвимости Наличие «эксплойта» Информация об устранении уязвимости Ссылки на источники информации Производитель/разработчик Прочая информация

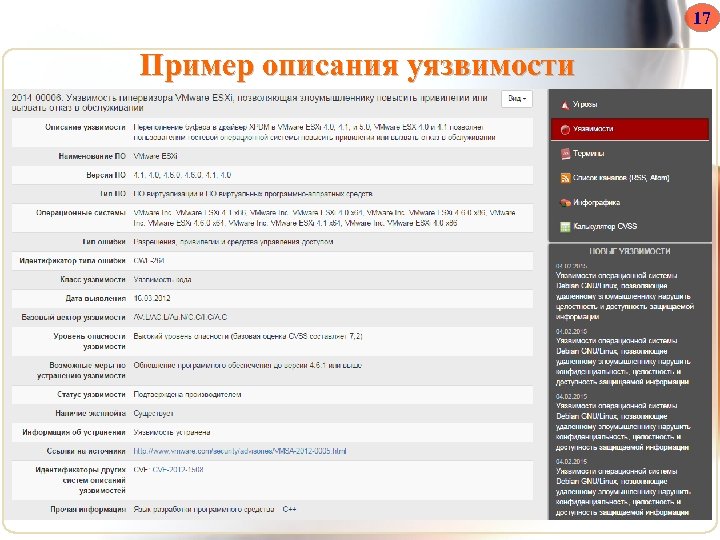

17 Пример описания уязвимости

18 Заполнение банка данных Поставщики сведений для Банка данных угроз Стенд для анализа и подтверждения уязвимостей Потребители Банка данных угроз Банк данных угроз безопасности информации Исполнители НИР по Заказам ФСТЭК России Организации, специализирующиеся на поиске уязвимостей ФАУ «ГНИИИ ПТЗИ ФСТЭК России» Частные исследователи Федеральные органы исполнительной власти Организации, осуществляющие работы по созданию ИС Организации, осуществляющие создание программнотехнических средств, ПО и средств ЗИ Органы по сертификации и испытательные лаборатории Организации, осуществляющие работы по защите информации Органы власти обладателями информации, заказчиками и (или) операторами ИС Заявители на обязательную сертификацию средств ЗИ

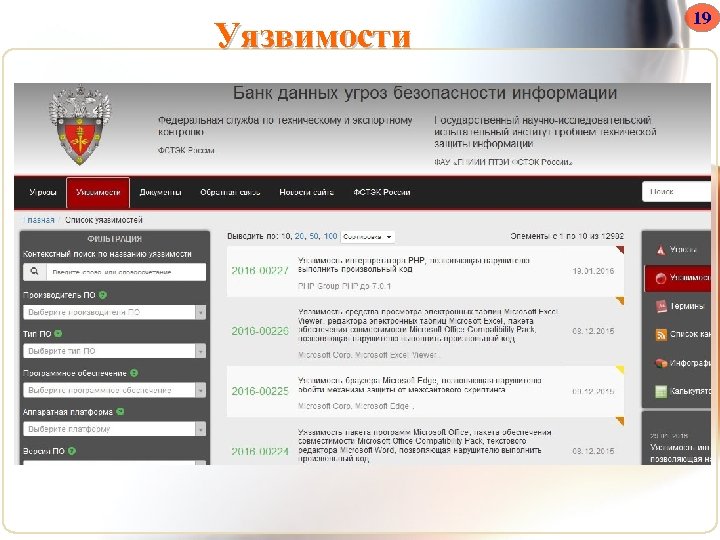

Уязвимости 19

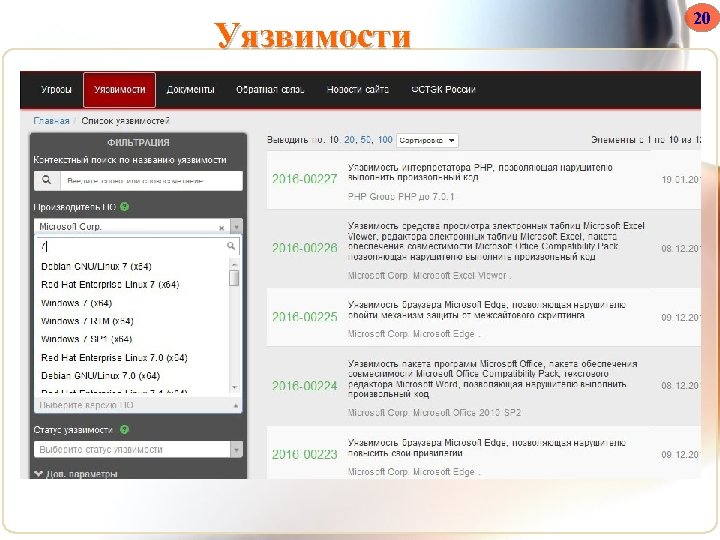

Уязвимости 20

Уязвимости 21

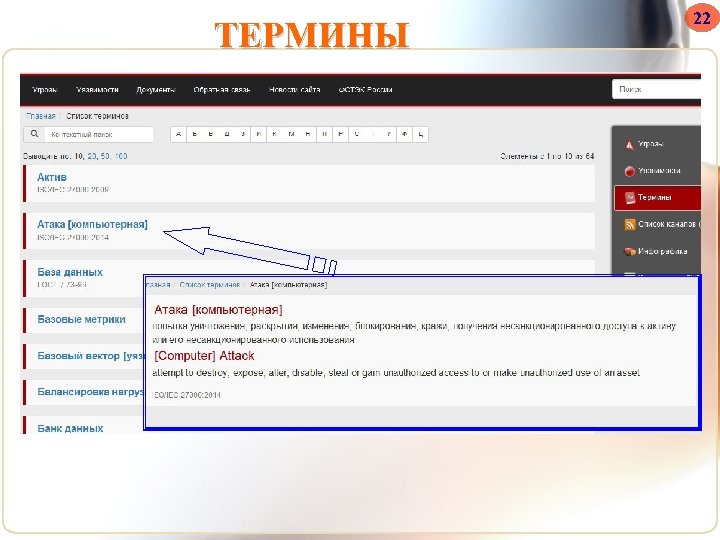

ТЕРМИНЫ 22

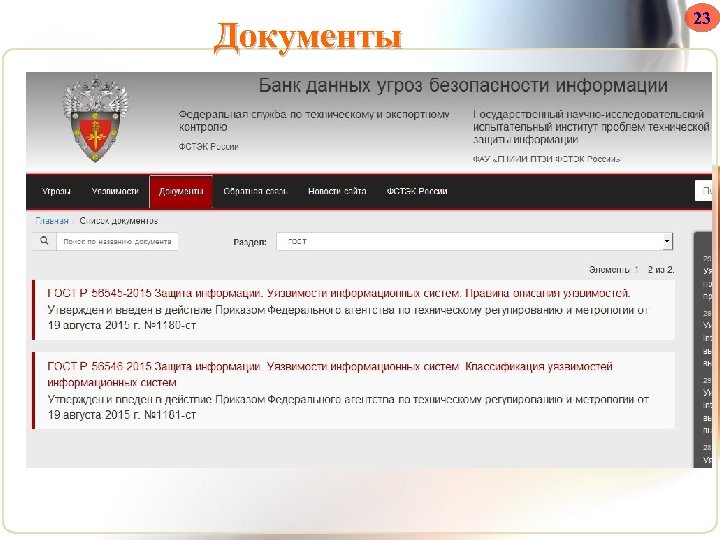

Документы 23

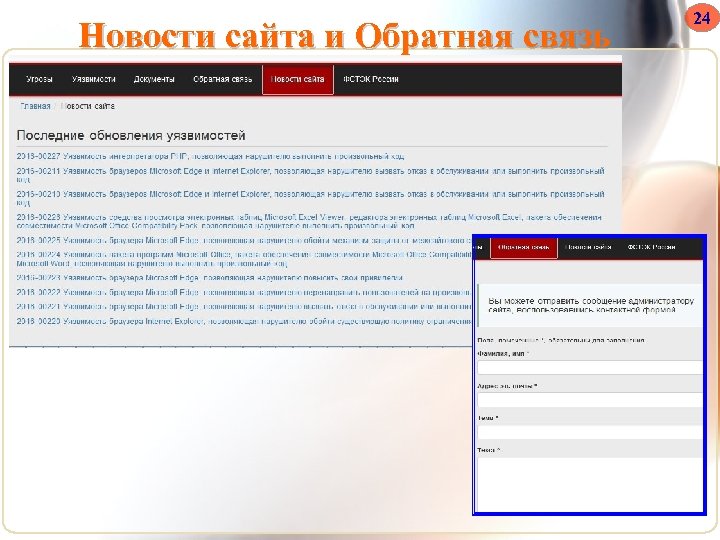

Новости сайта и Обратная связь 24

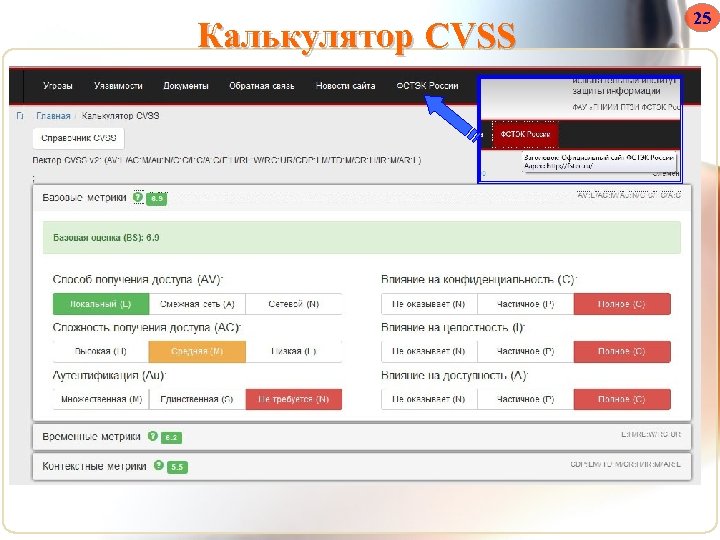

Калькулятор CVSS 25

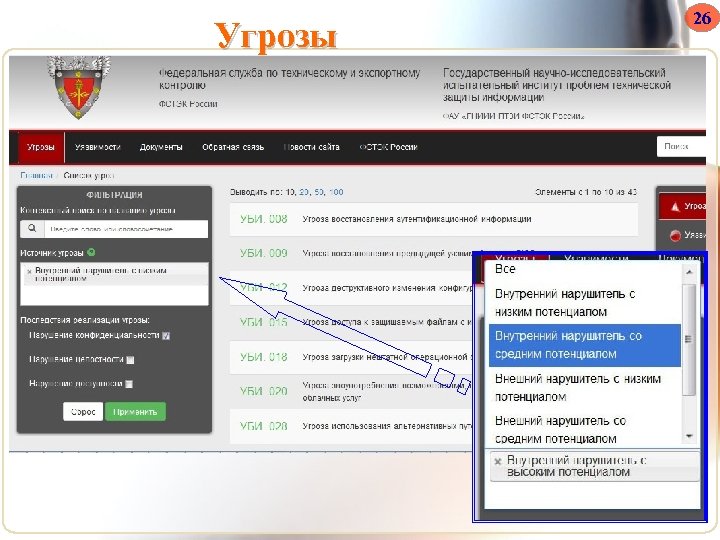

Угрозы 26

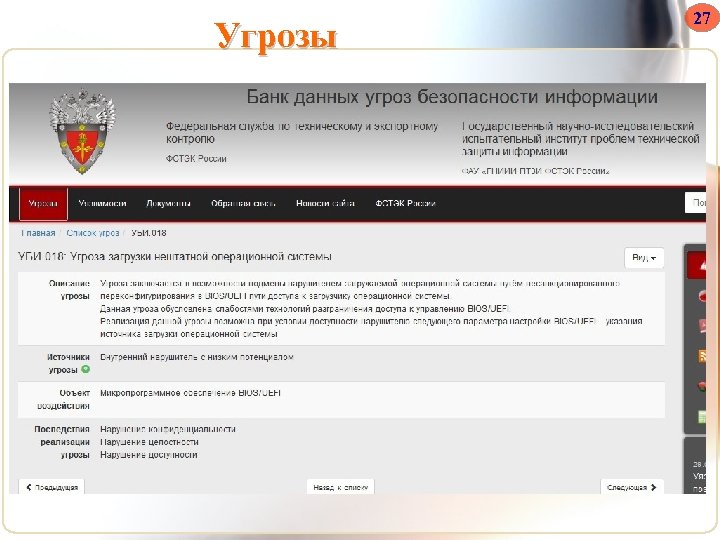

Угрозы 27

28 Схема анализа угроз Базовые модели угроз Национальные стандарты Банк данных угроз безопасности информации Этапы проведения анализа Оценка возможностей нарушителя Актуальность угрозы безопасности информации Оценка способа реализации угрозы Определение наличия уязвимостей ИС Результаты анализа Оценка критичности уязвимостей ИС Частная модель угроз

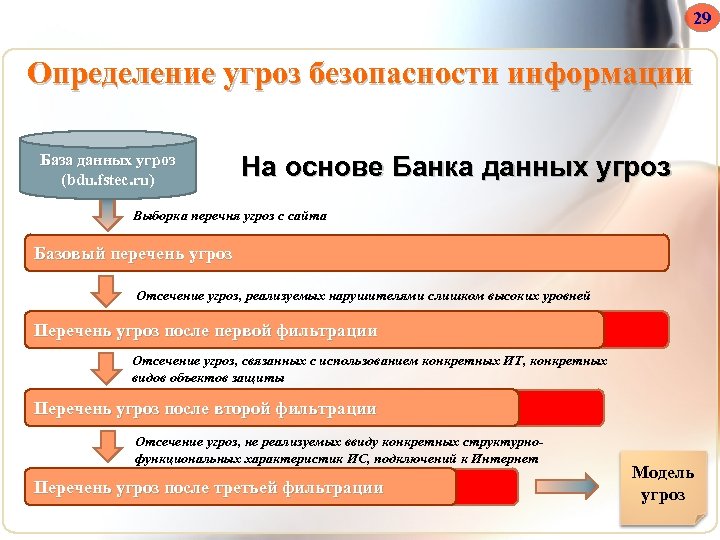

29 Определение угроз безопасности информации База данных угроз (bdu. fstec. ru) На основе Банка данных угроз Выборка перечня угроз с сайта Базовый перечень угроз Отсечение угроз, реализуемых нарушителями слишком высоких уровней Перечень угроз после первой фильтрации Усечённый перечень угроз Отсечение угроз, связанных с использованием конкретных ИТ, конкретных видов объектов защиты Перечень угроз после второй фильтрации Усечённый перечень угроз Отсечение угроз, не реализуемых ввиду конкретных структурнофункциональных характеристик ИС, подключений к Интернет Перечень угроз после третьей фильтрации Усечённый перечень угроз Модель угроз

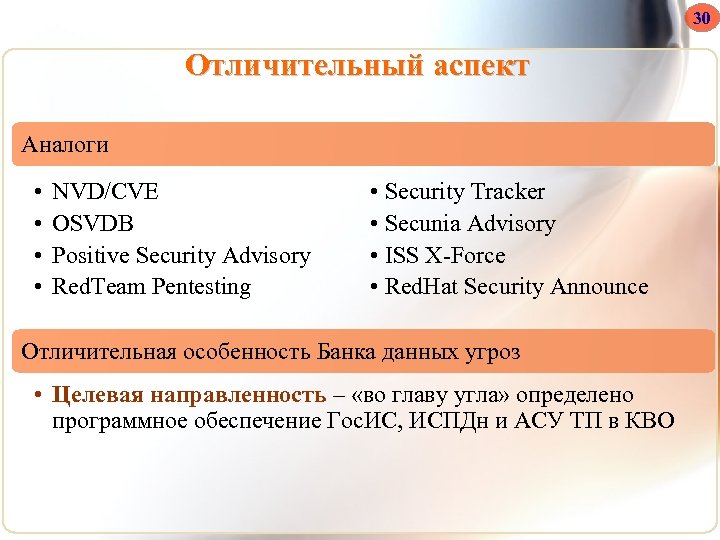

30 Отличительный аспект Аналоги • • NVD/CVE OSVDB Positive Security Advisory Red. Team Pentesting • Security Tracker • Secunia Advisory • ISS X-Force • Red. Hat Security Announce Отличительная особенность Банка данных угроз • Целевая направленность – «во главу угла» определено программное обеспечение Гос. ИС, ИСПДн и АСУ ТП в КВО

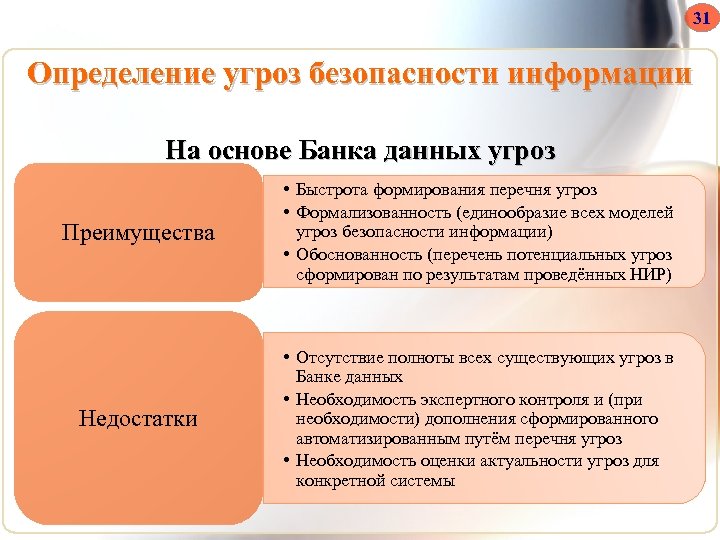

31 Определение угроз безопасности информации На основе Банка данных угроз Преимущества • Быстрота формирования перечня угроз • Формализованность (единообразие всех моделей угроз безопасности информации) • Обоснованность (перечень потенциальных угроз сформирован по результатам проведённых НИР) Недостатки • Отсутствие полноты всех существующих угроз в Банке данных • Необходимость экспертного контроля и (при необходимости) дополнения сформированного автоматизированным путём перечня угроз • Необходимость оценки актуальности угроз для конкретной системы

c09ece4647c1473deaf7ccce4509baf2.ppt