атака.pptx

- Количество слайдов: 11

АТАКА НА ИСТОЩЕНИЕ РЕСУРСОВ. МЕТОДЫ ЗАЩИТЫ. Выполнили: Ю. Эверт А. Конушкина 116 группа

АТАКА НА ИСТОЩЕНИЕ РЕСУРСОВ. МЕТОДЫ ЗАЩИТЫ. Выполнили: Ю. Эверт А. Конушкина 116 группа

Атака истощения ресурсов (resource starvation) нацелена на системные ресурсы. В общем случае атака истощения ресурсов предполагает расходование процессорных циклов, памяти, квот файловой системы или других системных процессов.

Атака истощения ресурсов (resource starvation) нацелена на системные ресурсы. В общем случае атака истощения ресурсов предполагает расходование процессорных циклов, памяти, квот файловой системы или других системных процессов.

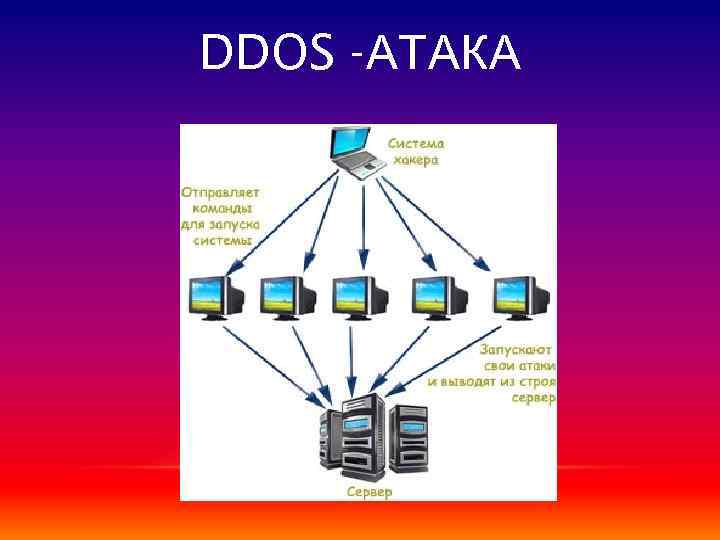

DOS- И DDOS -АТАКИ Do. S-атака (атака типа «отказ в обслуживании» ) — атака на вычислительную систему, основной целью которой является вывести вычислительную систему из строя путем подачи на вычислительную систему большого количества ложных ресурсоемких запросов. В результате законные пользователи системы не могут получить доступ к предоставляемым системой ресурсам (серверам), либо этот доступ затруднён. Также она приводит к зависанию процессов и переполнению дискового пространства. DDo. S-атака - атака выполняется одновременно с большого числа компьютеров.

DOS- И DDOS -АТАКИ Do. S-атака (атака типа «отказ в обслуживании» ) — атака на вычислительную систему, основной целью которой является вывести вычислительную систему из строя путем подачи на вычислительную систему большого количества ложных ресурсоемких запросов. В результате законные пользователи системы не могут получить доступ к предоставляемым системой ресурсам (серверам), либо этот доступ затруднён. Также она приводит к зависанию процессов и переполнению дискового пространства. DDo. S-атака - атака выполняется одновременно с большого числа компьютеров.

DDOS -АТАКА

DDOS -АТАКА

АТАКА SMURF Она состоит в генерации шквала ICMP Echo-ответов, направленных на атакуемый узел. Для создания шквала злоумышленник направляет несколько сфальсифицированных Echo-запросов от имени жертвы на широковещательные адреса нескольких сетей, которые выступят в роли усилителей. Потенциально большое число узлов, находящихся в сетяхусилителях и поддерживающих обработку широковещательных Echoзапросов, одновременно отправляет ответы на атакуемый узел. В результате атаки сеть, в которой находится жертва, сам атакуемый узел, а также и сети-усилители могут быть временно заблокированы шквалом ответных сообщений. Меры защиты: §запрет на маршрутизацию датаграмм с широковещательным адресом назначения между сетью организации и Интернетом; §запрет на обработку узлами Echo-запросов, направленных на широковещательный адрес; §запрет на маршрутизацию датаграмм, направленных из внутренней сети (сети организации) в Интернет, но имеющих внешний адрес отправителя.

АТАКА SMURF Она состоит в генерации шквала ICMP Echo-ответов, направленных на атакуемый узел. Для создания шквала злоумышленник направляет несколько сфальсифицированных Echo-запросов от имени жертвы на широковещательные адреса нескольких сетей, которые выступят в роли усилителей. Потенциально большое число узлов, находящихся в сетяхусилителях и поддерживающих обработку широковещательных Echoзапросов, одновременно отправляет ответы на атакуемый узел. В результате атаки сеть, в которой находится жертва, сам атакуемый узел, а также и сети-усилители могут быть временно заблокированы шквалом ответных сообщений. Меры защиты: §запрет на маршрутизацию датаграмм с широковещательным адресом назначения между сетью организации и Интернетом; §запрет на обработку узлами Echo-запросов, направленных на широковещательный адрес; §запрет на маршрутизацию датаграмм, направленных из внутренней сети (сети организации) в Интернет, но имеющих внешний адрес отправителя.

АТАКА SYN FLOOD Эта атака состоит в посылке злоумышленником SYN-сегментов TCP на атакуемый узел в количестве большем, чем тот может обработать одновременно. Целью атаки является приведение узла (сервера) в состояние, когда он не может принимать запросы на открытие соединений. Атаку SYN flood можно определить как удерживание большого числа соединений на атакуемом узле в состоянии SYNRECEIVED, вызывающие отказы в обслуживании на сервере.

АТАКА SYN FLOOD Эта атака состоит в посылке злоумышленником SYN-сегментов TCP на атакуемый узел в количестве большем, чем тот может обработать одновременно. Целью атаки является приведение узла (сервера) в состояние, когда он не может принимать запросы на открытие соединений. Атаку SYN flood можно определить как удерживание большого числа соединений на атакуемом узле в состоянии SYNRECEIVED, вызывающие отказы в обслуживании на сервере.

АТАКА UDP FLOOD Атака состоит в затоплении атакуемой сети шквалом UDPсообщений. Для генерации шквала злоумышленник использует сервисы UDP, посылающие сообщение в ответ на любое сообщение. Для защиты от атак типа UDP flood следует отключить на узлах сети все неиспользуемые сервисы UDP. Фильтр на маршрутизаторе-шлюзе должен блокировать все UDP-сообщения кроме тех, что следуют на разрешенные порты.

АТАКА UDP FLOOD Атака состоит в затоплении атакуемой сети шквалом UDPсообщений. Для генерации шквала злоумышленник использует сервисы UDP, посылающие сообщение в ответ на любое сообщение. Для защиты от атак типа UDP flood следует отключить на узлах сети все неиспользуемые сервисы UDP. Фильтр на маршрутизаторе-шлюзе должен блокировать все UDP-сообщения кроме тех, что следуют на разрешенные порты.

ЛОЖНЫЕ DHCP-КЛИЕНТЫ Атака состоит в создании злоумышленником большого числа сфальсифицированных запросов от различных несуществующих DHCP-клиентов. Если DHCP-сервер выделяет адреса динамически из некоторого пула, то все адресные ресурсы могут быть истрачены на фиктивных клиентов, вследствие чего легитимные хосты не смогут сконфигурироваться и лишатся доступа в сеть. Для защиты от этой атаки администратору следует поддерживать на DHCP-сервере таблицу соответствия MAC- и IP-адресов; сервер должен выдавать IP-адреса в соответствии с этой таблицей.

ЛОЖНЫЕ DHCP-КЛИЕНТЫ Атака состоит в создании злоумышленником большого числа сфальсифицированных запросов от различных несуществующих DHCP-клиентов. Если DHCP-сервер выделяет адреса динамически из некоторого пула, то все адресные ресурсы могут быть истрачены на фиктивных клиентов, вследствие чего легитимные хосты не смогут сконфигурироваться и лишатся доступа в сеть. Для защиты от этой атаки администратору следует поддерживать на DHCP-сервере таблицу соответствия MAC- и IP-адресов; сервер должен выдавать IP-адреса в соответствии с этой таблицей.

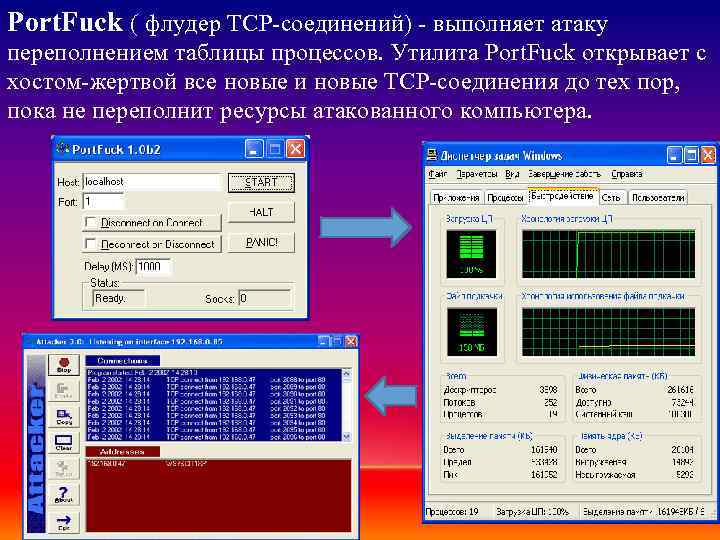

Port. Fuck ( флудер TCP-соединений) - выполняет атаку переполнением таблицы процессов. Утилита Port. Fuck открывает с хостом-жертвой все новые и новые TCP-соединения до тех пор, пока не переполнит ресурсы атакованного компьютера.

Port. Fuck ( флудер TCP-соединений) - выполняет атаку переполнением таблицы процессов. Утилита Port. Fuck открывает с хостом-жертвой все новые и новые TCP-соединения до тех пор, пока не переполнит ресурсы атакованного компьютера.

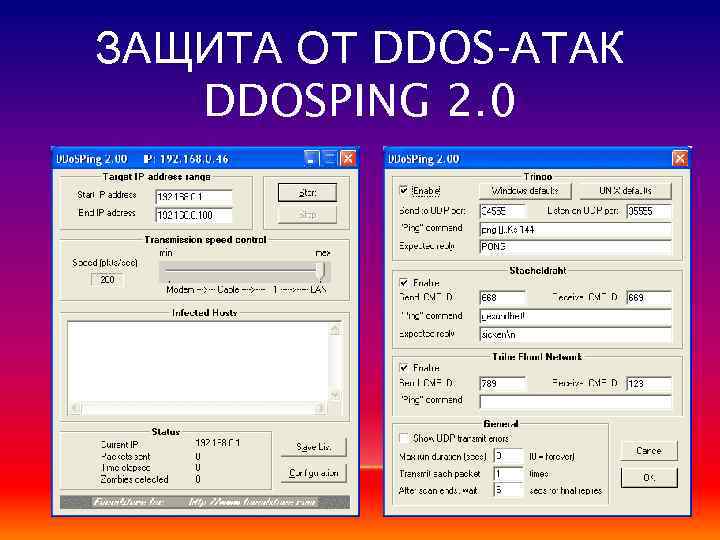

ЗАЩИТА ОТ DDOS-АТАК DDOSPING 2. 0

ЗАЩИТА ОТ DDOS-АТАК DDOSPING 2. 0