50896e03f9606b8513018b520f69ca8b.ppt

- Количество слайдов: 61

ASKERİ İŞBİRLİKLİ NESNE AĞLARINDA GÜVENLİK Pelin Ç. Nar İbrahim Bilgin

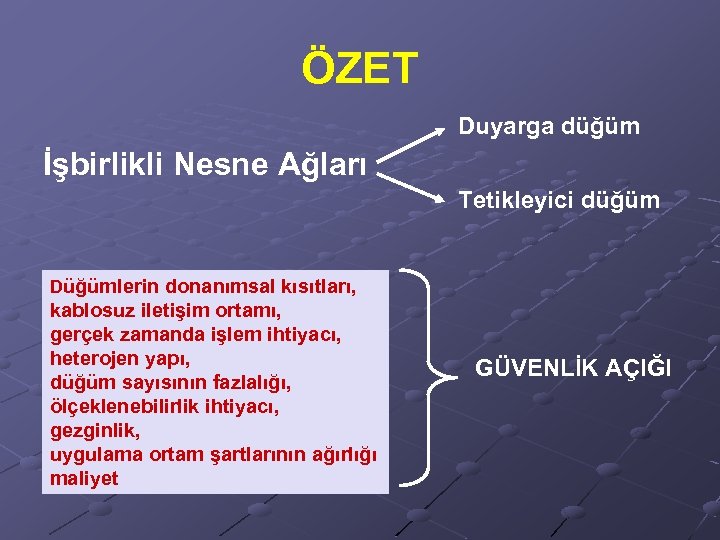

ÖZET Duyarga düğüm İşbirlikli Nesne Ağları Tetikleyici düğüm Düğümlerin donanımsal kısıtları, kablosuz iletişim ortamı, gerçek zamanda işlem ihtiyacı, heterojen yapı, düğüm sayısının fazlalığı, ölçeklenebilirlik ihtiyacı, gezginlik, uygulama ortam şartlarının ağırlığı maliyet GÜVENLİK AÇIĞI

Bu çalışmada; işbirlikli nesne ağlarının güvenliğine etki eden özellikleri, bu özelliklerden kaynaklanan güvenlik açıkları, muhtemel saldırı türleri ve çözüm önerileri

Konular İşbirlikli Nesne Ağları nedir? İşbirlikli Nesne Ağlarının kullanım alanları İşbirlikli Nesne Ağlarının Özellikleri

Konular İşbirlikli Nesne Ağlarında Güvenlik n n Etki eden Faktörler Güvenlik Açıkları Saldırı Yöntemleri Güvenlik Çözümleri Sonuç

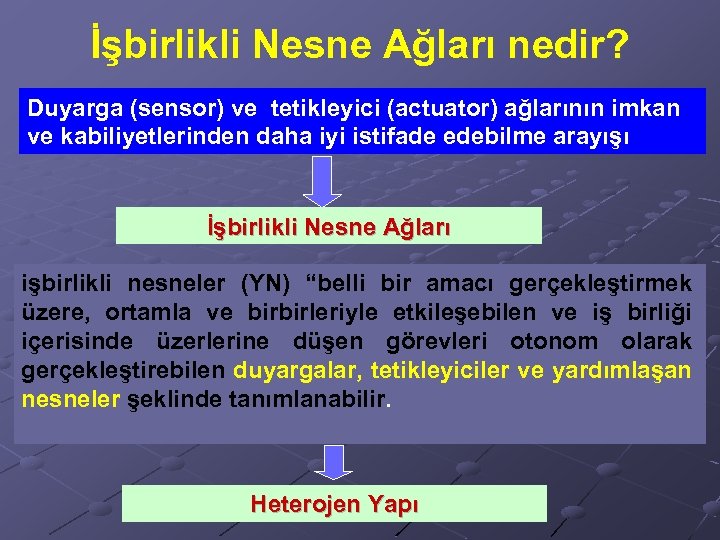

İşbirlikli Nesne Ağları nedir? Duyarga (sensor) ve tetikleyici (actuator) ağlarının imkan ve kabiliyetlerinden daha iyi istifade edebilme arayışı İşbirlikli Nesne Ağları işbirlikli nesneler (YN) “belli bir amacı gerçekleştirmek üzere, ortamla ve birbirleriyle etkileşebilen ve iş birliği içerisinde üzerlerine düşen görevleri otonom olarak gerçekleştirebilen duyargalar, tetikleyiciler ve yardımlaşan nesneler şeklinde tanımlanabilir. Heterojen Yapı

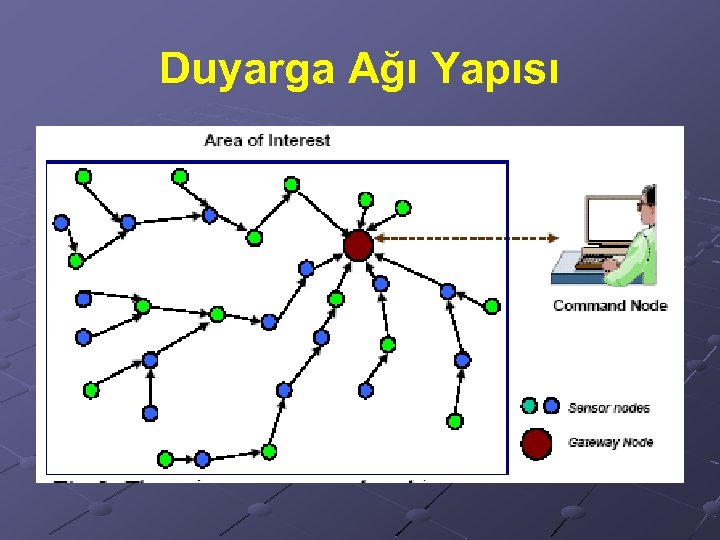

Duyarga Ağı Yapısı

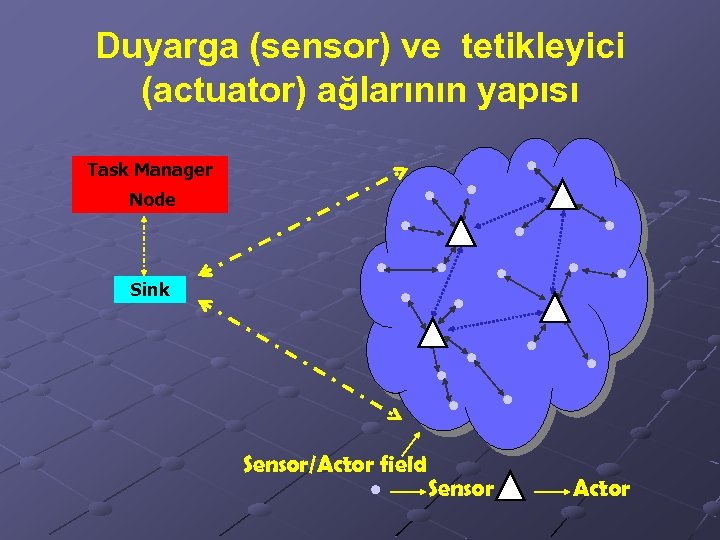

Duyarga (sensor) ve tetikleyici (actuator) ağlarının yapısı Task Manager Node Sink Sensor/Actor field Sensor Actor

İşbirlikli Nesne Ağlarının Kullanım Alanları Ana kara güvenliği (Homeland security) Askeri sistemler (Military applications) Yıkım onarımı (Disaster recovery) Arama kurtarma (Search and rescue) Sağlık (Health care) zaman-kritik , hayati önem arz eden

İşbirlikli Nesne Ağlarının Özellikleri Sualtı Gözetleme ve Savunma Sistemi SGSS İlişki Şeması

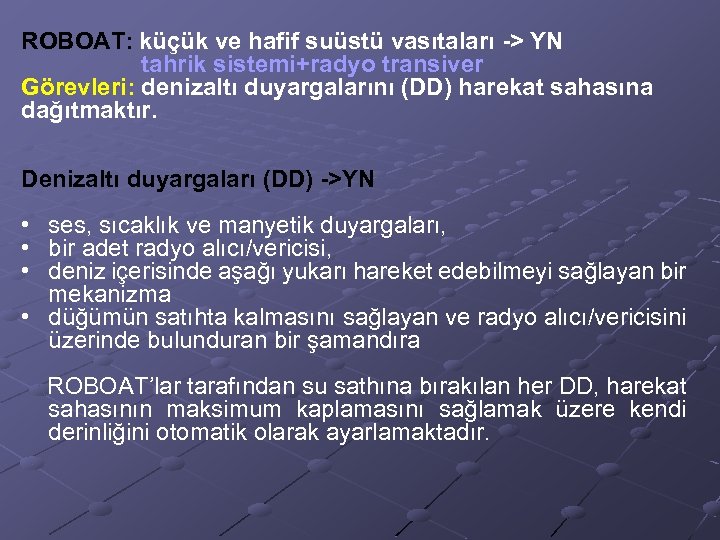

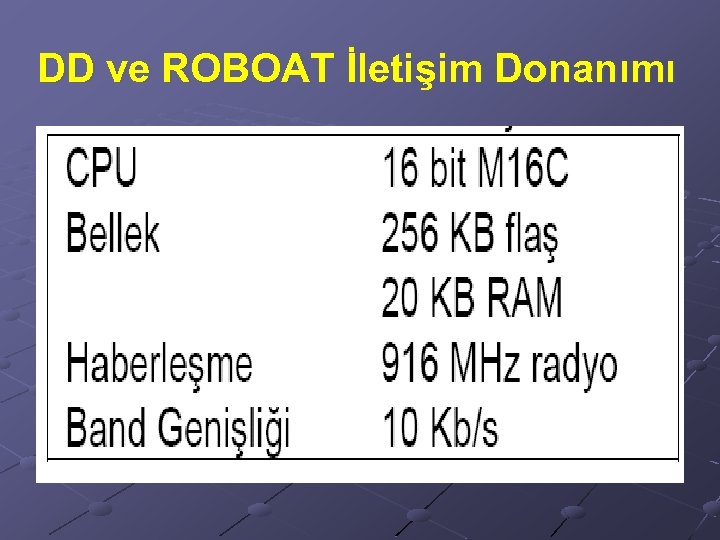

ROBOAT: küçük ve hafif suüstü vasıtaları -> YN tahrik sistemi+radyo transiver Görevleri: denizaltı duyargalarını (DD) harekat sahasına dağıtmaktır. Denizaltı duyargaları (DD) ->YN • ses, sıcaklık ve manyetik duyargaları, • bir adet radyo alıcı/vericisi, • deniz içerisinde aşağı yukarı hareket edebilmeyi sağlayan bir mekanizma • düğümün satıhta kalmasını sağlayan ve radyo alıcı/vericisini üzerinde bulunduran bir şamandıra ROBOAT’lar tarafından su sathına bırakılan her DD, harekat sahasının maksimum kaplamasını sağlamak üzere kendi derinliğini otomatik olarak ayarlamaktadır.

Duyargalardan herhangi birinin muhtemel bir denizaltı teması alması durumunda: bahse konu bölgenin daha hassas algılanması maksadıyla ROBOAT’lar tarafından o bölgeye ilave duyargalar atılmaktadır. Temasın kesin denizaltı olarak sınıflandırılması durumunda, ROBOAT’lar tarafından durum bir işaret ile kendilerini bölgeye getiren suüstü aracına bildirilmekte ve torpido angajmanı için bölge boşaltılmaktadır. Torpido angajman sonucunun değerlendirlmesi de yine ROBOAT’lar tarafından bölgeye atılan uygun duyargalara sahip YN’ler tarafından gerçekleştirilmektedir.

Görev sonunda suüstü aracı tarafından yapılan bir yayımla tüm düğümler duyargalarını satha çekmekte ve düğümler ROBOAT’lar tarafından toplanmaktadır.

İşbirlikli Nesne Ağlarında Güvenlik Kullanım alanlarından dolayı güvenlik önemli bir ihtiyaç n n Askeri alandaki kullanım Kritik bilgilerin taşınması

Güvenliğe Etki Eden Faktörler Donanımsal Kısıtlılık Kablosuz İletişim Heterojen Yapı Ölçeklenebillirlik İhtiyacı Gezginlik Ortam Maaliyet Gerçek Zamanda İşlem İhtiyacı

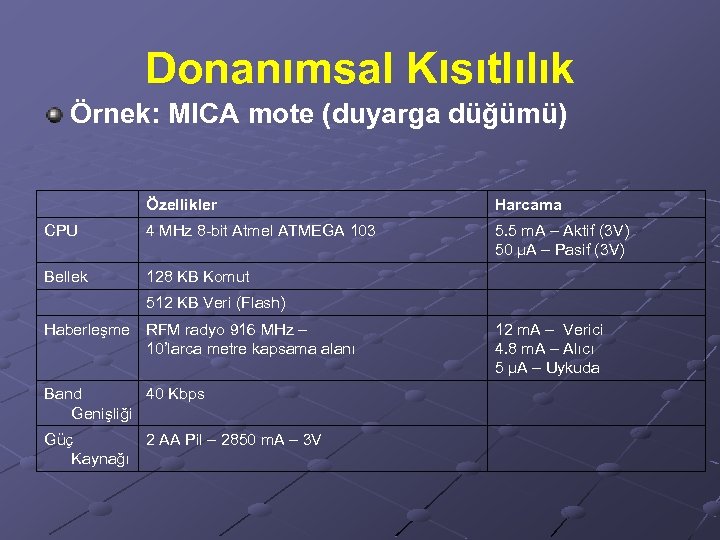

Donanımsal Kısıtlılık Örnek: MICA mote (duyarga düğümü) Özellikler Harcama CPU 4 MHz 8 -bit Atmel ATMEGA 103 5. 5 m. A – Aktif (3 V) 50 µA – Pasif (3 V) Bellek 128 KB Komut 512 KB Veri (Flash) Haberleşme RFM radyo 916 MHz – 10’larca metre kapsama alanı Band 40 Kbps Genişliği Güç Kaynağı 2 AA Pil – 2850 m. A – 3 V 12 m. A – Verici 4. 8 m. A – Alıcı 5 µA – Uykuda

DD ve ROBOAT İletişim Donanımı

Donanımsal Kısıtlılık Klasik güvenlik uygulamaları kapasitenin üzerinde Gerçek- Zaman (Real-time) kısıtı Uzun süre çalışma – Enerji tasarrufu Düşük band genişliği

Kablosuz İletişim Ortamı Gürültüye açık Güç harcaması kısıtından dolayı menzil kısıtlı: Doğrudan baz istasyonuna iletim yerine düğümden düğüme (multi-hop) yöntemi

Heterojen Yapı YN n n basit bir düğüm Diğer YN’lerin bir araya gelmesiyle olusan üst düzey bir nesne de olabilir. Yazılımlar bu heterojen yapıyı idare edebilmek için daha karmaşık bir yapıya sahip Bu da güvenlik açıklarına sebep olmakta

Ölçeklenebilirlik Temel ihtiyaçlardan biri Devre dışı kalan düğümlerin yerini yenilerinin alması söz konusu Dinamik bir ağ topolojisi şart Dinamik topoloji güvenlik problemlerini beraberinde getiriyor

Gezginlik (Mobility) Kendileri hareketli olabilir Ortam hareketiyle pasif bir harekete sahip olabilirler Dinamik yönlendirme ile birlikte güvenlik problemi artıyor

Ortam Özellikleri Zorlu ortamlar n n Kimyasal kirlilik Deniz Açık hava Yıkım bölgeleri Çevresel faktörlere/saldırganlara açık

Maliyet İnsan güvenliğini daha az tehlikeye sokmaları tercih sebebi Düğümlerin toplam maliyeti düşük olmalı Yoksa tercih sebepleri azalacaktır Maaliyet – Güvenlik ikilemi

Gerçek Zamanlı İşlem İhtiyacı Zaman- kritik, hayati uygulamalarda kullanılmaktalar Gerçek zamanda (real-time)işlem ihtiyacı doğuyor Güvenlik uygulamaları işlem yükü getirir Güvenlik - Gerçek zamanda işlem ikilemi

Güvenlik Açıkları Bazı kabullenmeler gerekli: n n n Kablosuz iletişim güvensizdir Fiziksel ortam güvensizdir Düğümler ele geçirilip ağa karşı kullanılabilir Düğümler ele geçirilip sahip oldukları bilgi ve yazılım saldırgan lehine kullanılabilir Baz istasyonları güvenlidir

Tehdit Grupları Gizliliğe yönelik Bütünlüğe yönelik Kullanılabilirliğe yönelik

Gizliliğe Yönelik Tehditler Pasif dinleme: n Uygun yerden paketler pasif olarak dinlenebilir İşbirlikçi düğüm kullanma: n Casus düğümler yardımıyla bilgi sızdırma

Bütünlüğe Yönelik Tehditler Temelde: Asılama + veri bütünlüğü hedef alınır 2 tip saldırı: n n Duyulan veri değiştirilerek ağa verilir Ağa doğrudan yanlış bilgi enjekte edilir Tümüyle kullanılmaz durumda veri Kullanılabilir ancak yanlış bilgi İki yöntem kullanılabilir: n n Dinleme ve Aktif İletim İşbirlikçi Düğüm Kullanma Ağların kullanım alanlarından dolayı doğru bilgilendirme hayati önem taşıyabilir

Kullanılabilirliğe Yönelik Tehditler Kullanılabilirlik: n n “Tasarlandıkları amaca hizmet etme” Duyargalar vasıtasıyla algılamak ve tetikleyiciler vasıtasyla uygun tepkiyi göstermek Do. S (Denial of Service) saldırıları servis dışı bırakmayı amaçlar. Gerçekleştirme yöntemleri: n n Fiziksel katmanda yapılan saldırılar Güç tüketimini arttırmaya yönelik saldırılar Temelde gerekjsiz trafik yaratılması n İşbirlikçi düğümlerin kullanılması

Saldırı Yöntemleri 1. Taklit edilen, değiştirilen veya yinelenen yönlendirme bilgisi 2. Seçici İletim 3. Sinkhole Saldırısı 4. Sybil Saldısısı 5. Solucan Delikleri 6. Hello Baskın Saldırısı 7. Alındı Taklidi

1. Taklit Edilen, Değiştirilen ve Yinelenen Yönlendirme Bilgisi Hedef, doğrudan ağ yönlendirmesidir Yönlendirme bilgisi n n n Taklit edilir Değiştirilir Yinelenir Amaç: n n n Yönlendirme döngüleri oluşturmak Ağ trafiğinin belli bölgelere ulaşımını engelemek Trafiği istenen casus düğümlere yönlendirmek Trafik yollarını uzatmak/kısaltmak Ağı parçalamak

2. Seçici İletim (Selective Forwarding) Paketlerin alıcıya (çoğunlukla baz istasyonuna) ulaşmasının engellenmesi Çeşitli yöntemler kullanılarak gerçeklenir 2 şekilde olabilir n n Kara Delik: Alınan tüm paketler ağdan düşürülür. (Tespit edilmesi kolay) Seçici: Bazı paketler dışındakiler normal bir şekilde iletilir. (Tespit edilmesi zor)

3. Sinkhole Saldırıları Ağ trafiğini belli bir merkeze odaklamak amaçlanır Ağa cazip bir yönlendirme bilgisi sunulur Takdim edilen yönlendirme bilgisi: Sahte olabilir Doğru (Ağ dışından daha güçlü bir bağlantıyla direkt baz istasyonuna iletim) olabilir. Seçici iletim saldırılarına imkan verir

4. Sybil Saldırıları Casus düğüm ağa kendini farklı kimliklerle tanıtır Çoklu yol (Multi-path) yönteminde bütün paketler ayni casus düğüme gönderiliyor olabilir. Cğrafi yönlendirme ağlarında kendilerini birkaç noktada bulunuyormuş gibi gösterebilirler

Örnek: Coğrafi Yönlendirmeye Sybil Saldırısı A 1(2, 3) C(0, 2) A 3(1, 2) B(2, 2) A at (3, 2) A 1 at (2, 3) A 2 at (2, 1) A 3 at (1, 2) A 2(2, 1) A (3, 2)

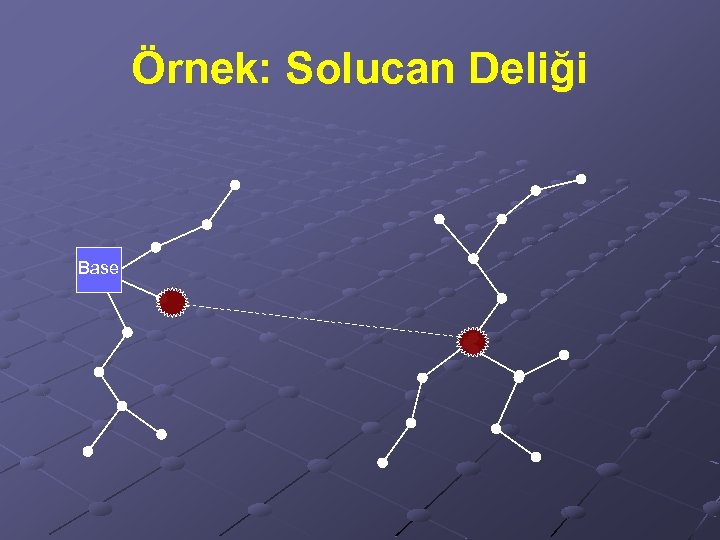

5. Solucan Delikleri (Wormholes) Ağın Bir Bölgesinden alınan mesajların başka bir bölgesine gecikmesi az olan bir bağlantı üzerinden tünellenmesidir 2 iş birlikçi düğüm Hop sayısı düşük gösterilerek etraftaki düğümler için cazip bir yol sağlanır. Sinkhole ve seçici yönlendirme saldırıları ile birlikte kullanılır.

Örnek: Solucan Deliği Base

6. Hello Baskın Saldırısı Güçlü vericiye sahip saldırgan düğüm ağa hello mesajı gönderir Mesajı alanlar saldırgan düğüme komşu olduklarıdı düşünür Bu düğümlerin çıkış güçleri yeterli olmayacağından bu düğüme gönderilen mesajlar kaybolur Ağ trafiğini kesebilir

Örnek: Hello Baskın Saldırısı

7. Alındı Taklidi (Acknowledgement Spoofing) Link katmanı alındı paketleri kulanılır Düğümlerin gönderdiği paketler için sahte alındı yollanır. Zayıf bir linkin çalıştığı veya ölü bir düğümün canlı olduğu izlenimi verilebilir. Seçici iletim saldırılarına imkan verir

Güvenlik Çözümleri Tiny. Sec SPINS Enerji Verimli Güvenlik Protokolü Seviyelendirilmiş Güvenlik Katmanları Karantina Bölgesi Yöntemi

Tiny. Sec Berkeley Ünv. tarafından geliştirilmiş Bağlantı Katmanı üzerinde tanımlı Yetkisiz mesajlar baz istasyonuna ulaşmadan, ağa ilk girişte yakalanması amaçlanmış Do. S saldırılarına karşı etkili

Tiny. Sec: Gerçeklenme 2 şekilde: n n Asıllama+şifreleme Sadece asıllama Asıllama için paketlere sasıllama kodu (MAC) eklenir Şifrelemede: n n n Skipjack blok şifrelemesi IV (8 Byte) Şifre Bloğu Zincirlemesi (CBC) Anahtarlama güvenlik seviyesine bağlı n Örn: Her ağ için bir anahtar çifti: 1. Veriyi şifrelemek için 2. MAC hesaplaması için

Tinysec: Performans Yükü Asıllama + Şifreleme kullanılıyorsa n Band genişliğinde %10 ek yük Sadece asıllama kullanılıyorsa: n Band genişliğinde %3 ek yük

SPINS(Security Protocols For Sensor Networks) Berkeley Ünv. tarafından geliştirilmiş Temelde 2 protokol yapı taşı n n µTESLA SNEP

SNEP Semantik Güvenlik: n n n Birden fazla şifreli kopyadan açık metin çıkarılamaz Her mesaj alış verişinde arttırılan, paylaşılan bir sayaç sayesinde gerçeklenir (IV) Blok şifreleyicileri sayaç madunda çalışır (CTR): Sayaç her blokta arttırılır

SNEP Kimlik Kanıtlaması: n MAC Tekrar koruması: n Sayaç MAC içinde karşıya gönderilir Tazelik Tespiti: n MAC içinde karşıya gönderilen sayaç garantiler Düşük haberleşme Ek Yükü: Sayaç alıcı ve vericide tutulduğu için az. (8 Byte)

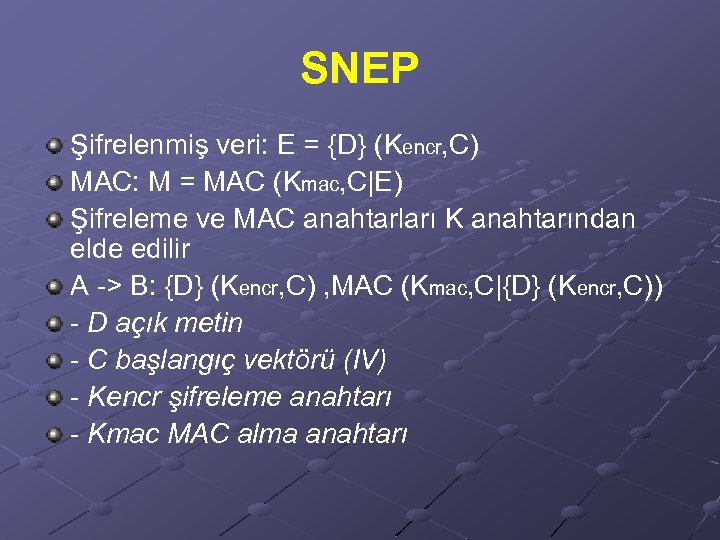

SNEP Şifrelenmiş veri: E = {D} (Kencr, C) MAC: M = MAC (Kmac, C|E) Şifreleme ve MAC anahtarları K anahtarından elde edilir A -> B: {D} (Kencr, C) , MAC (Kmac, C|{D} (Kencr, C)) - D açık metin - C başlangıç vektörü (IV) - Kencr şifreleme anahtarı - Kmac MAC alma anahtarı

µTESLA Asıllanmış çoklu yayın (Broadcast) için kullanılır Asıllama simetrik yapılır Sadece gönderen tarafından bilinen bir anahtar ve tek yönlü bir fonksiyonla MAC oluşturulur. Anahtar mesajdan bir süre sonra yayınlanır. Arabellekte tutulan paket alınan anahtar bilgisi ile asıllanır. Paket içeriğinin değiştirilme ihtimali ortadan kalkmış olur.

Enerji Verimli Güvenlik Protokolü NOVSF(Orthogonal Variable ) n n Her duyargaya atılmadan önce bir anahtar verilir Anahtar baz istasyonu tarafından bilinir Baz istasyonu periyodik olarak yeni oturum anahtarı yayımlar Düğüm yeni anahtarı ve yeni oturum anaharını kullanarak kendi gizli oturum anahtarını elde eder Asıllama + Veri Tazeliği sağlar

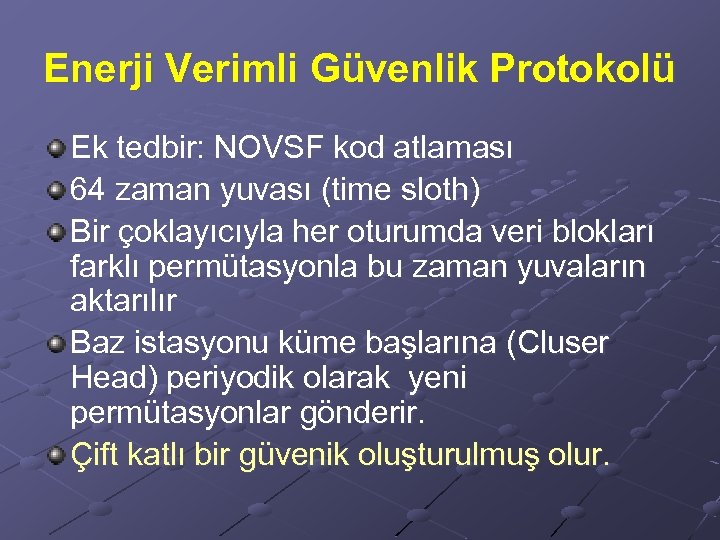

Enerji Verimli Güvenlik Protokolü Ek tedbir: NOVSF kod atlaması 64 zaman yuvası (time sloth) Bir çoklayıcıyla her oturumda veri blokları farklı permütasyonla bu zaman yuvaların aktarılır Baz istasyonu küme başlarına (Cluser Head) periyodik olarak yeni permütasyonlar gönderir. Çift katlı bir güvenik oluşturulmuş olur.

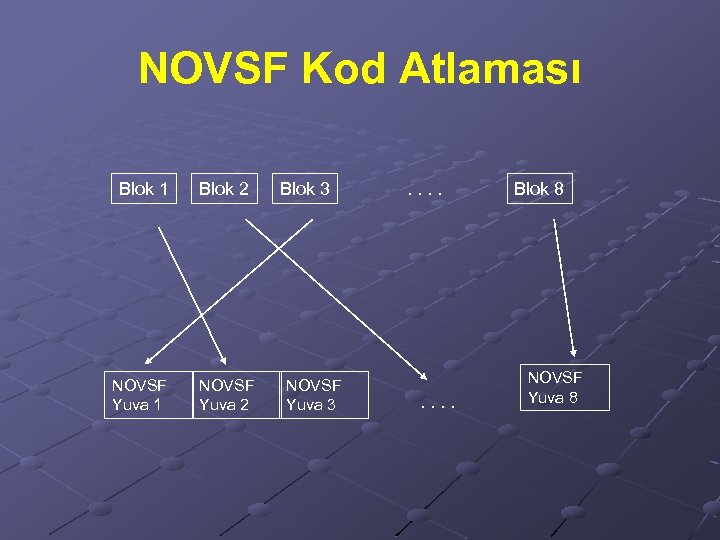

NOVSF Kod Atlaması Blok 1 Blok 2 NOVSF Yuva 1 NOVSF Yuva 2 Blok 3 NOVSF Yuva 3 . . . . Blok 8 NOVSF Yuva 8

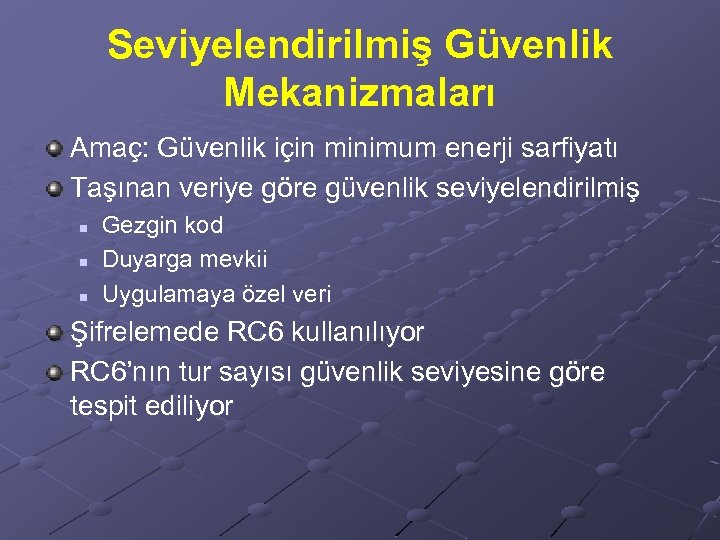

Seviyelendirilmiş Güvenlik Mekanizmaları Amaç: Güvenlik için minimum enerji sarfiyatı Taşınan veriye göre güvenlik seviyelendirilmiş n n n Gezgin kod Duyarga mevkii Uygulamaya özel veri Şifrelemede RC 6 kullanılıyor RC 6’nın tur sayısı güvenlik seviyesine göre tespit ediliyor

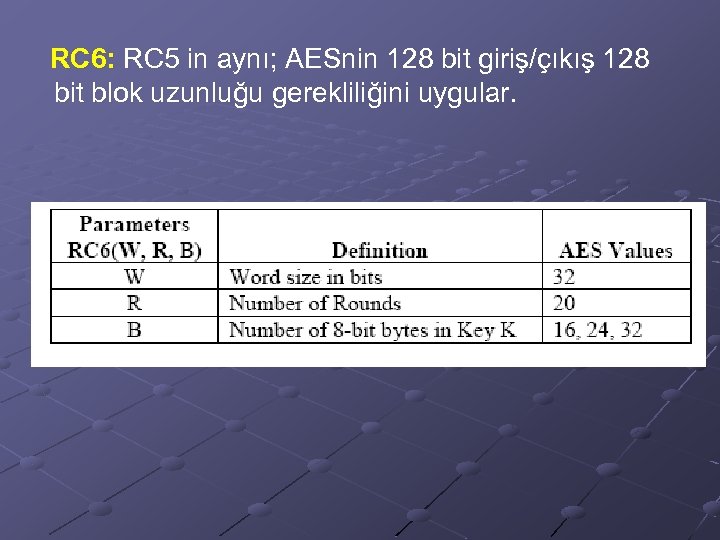

RC 6: RC 5 in aynı; AESnin 128 bit giriş/çıkış 128 bit blok uzunluğu gerekliliğini uygular.

Seviyelendirilmiş Güvenlik Mekanizmaları Güvenlik Seviyesi 1: n n Gezgin kod ağ içinde daha az dolaşır En üst seviye güvenlik Güvenlik Seviyesi 2: n n Duyarga mevkiileri her mesajda yer alır Güçlü şifreleme ek yük Mevkii bilgisinin ele geçirilmesi riskli Ağ hücrelere bölünerek mevkii tabanlı anahtarlar kullanılır Güvenlik Seviyesi 3 n n Ağda en sık dolaşan uygulamaya özel verilerdir Güvenlikten bir miktar ödün verilebilir

Karantina Bölgesi Yöntemi Spam saldırılarına karşı geliştirilmiş Spam Saldırısı Tespiti: n n Baz istasyonu gelen mesajları içeriğe göre filtreler ve çok fazla hatalı mesaj gönderen düğümleri tespit eder Belli bir bölgeden gelen mesajları frekans analizine tutarak anormalliklere bakar

Karantina Bölgesi Yöntemi Karantina Bölgesinin Oluşturulması: n n Spam saldırısı tespit eden baz istasyonu durumu ağa yayınlar Haberdar olan düğümler belirli bir süre asıllanmamış mesaj yönlendirmezler Asıllanmamış mesajlar için kaynağa asıllanma isteğinde bulunurlar Gönderenin bunu başarı ile gerçekleştirememesi durumunda alıcı kendini karantina bölgesinde kabul eder ve komşuları ile mesajlaşmayı asıllama yaparak devam ettirir.

Karantina Bölgesi Yöntemi Asıllama: n n n Düğümlere yüklü gizli bir anahtar bulunur Anahtar + HMAC fonksiyonuyla elde edilen kod mesaj başlığına eklenir Veri tazeliğini belirlemek için başlığa bir de sayaç eklenir Karantinanın Kalkması: n Karantina süresince komşulardan başarısız bir asıllama faaliyeti tespit edilmezse karantina modundan çıkılır.

Sonuç İşbirlikli Nesne Ağlarının donanımsal kısıtları, kablosuz iletişim ortamı, gerçek zamanda işlem ihtiyacı, heterojen yapı, düğüm sayısının fazlalığı, ölçeklenebilirlik ihtiyacı, gezginlik, uygulama ortam şartlarının ağırlığı ve maliyet gibi hususlardan kaynaklanan kendilerine özgü özellikleri, klasik bilgisayar ağları için geliştirilmiş güvenlik mekanizmalarının kullanılabilirliğini engellemektedir. YN ağları çok büyük bir oranda zaman-kritik ve hayati öneme sahip uygulamalar için kullanılacaktır. Bu durum, kablosuz, tasarsız duyarga ve tetikleyici ağlarından miras alınanlar ile yeni tanıtılan güvenlik sorunlarının çok daha ön plana çıkmasına neden olacaktır. Henüz teorik temellerinin oluşturulması aşamasında bulunan bu ağların başarısında ve kabul görmesinde en belirleyici unsurlardan biri olacak olan güvenlik konusunun da bu temeller içerisine başlangıçtan itibaren eklenmesinin uygun olacağı değerlendirilmektedir.

Kaynaklar Mithat Dağlar Erdal Çayırcı, “Yardımlaşan Nesne Ağlarında Güvenlik Sorunları ve Çözümler”, ABG 2005. E. Cayirci, M. Dağlar, C. Çiftci “Functional and Physical Decomposition of Cooperating Objects, ” Teknik Rapor, Deniz Bilimleri ve Mühendisliği Enstitüsü, Deniz Harp Okulu, Tuzla, Istanbul. Chris Karlof, David Wagner, “Secure routing in wireless sensor networks: Attacks and countermeasures”, Proceedings of the 1 st IEEE International Workshop on Sensor Network Protocols and Applications, May 11, 2003. Erdal Cayirci, “Wireless Sensor and Actuator Networks”, IEEE Tutorial Now.

50896e03f9606b8513018b520f69ca8b.ppt