Алгоритм Д-Х, Эль Гамаля.pptx

- Количество слайдов: 16

Алгоритм Диффи-Хеллмана

Основные сведенья Алгоритм изобретен в 1976 году Уитфилдом Диффи и Мартином Хеллманом. Является первой криптосистемой, которая позволяла защищать информацию без использования секретных ключей. Назначение алгоритма –распределении ключей. Алгоритм основан на трудности дискретных логарифмов. вычислений

Принцип функционирования алгоритма Абонентам в сети известны некоторые два числа g и p, которые не являются секретными и могут быть известны заинтересованным лицам. Абоненты генерируют секретный ключ а – секретный ключ абонента Alice, b – секретный ключ абонента Bob К – итоговый секретный ключ

При функционировании алгоритма : 1. Каждая сторона генерирует случайное натуральное число a и b — закрытый ключ (используются числа порядка 10100); 2. устанавливаются открытые параметры p (порядка 10300)и g (обычно значения p и g генерируются на одной стороне и передаются другой), где: • p является случайным простым числом • g является первообразным корнем по модулю p. 3. На одной из сторон вычисляется открытый ключ A, используя преобразование над закрытым ключом; 4. Осуществляется обмен открытыми ключами. (Открытый ключ А пересылается с удалённой стороне, удаленный ключ В пересылается стороне, сгенерировавшей ключ А); 5. Вычисляет общий секретный ключ K.

Выбор значения q Cпециальное число q, 1 < q < p-1, такое, что все числа из интервала [1, 2, . . . , p-1] могут быть представлены как различные степени q mod p. На практике можно использовать следующий подход: простое число p выбирается таким, чтобы выполнялось равенство p = 2 l + 1, где l — также простое число. Тогда в качестве q можно взять любое число, для которого справедливы неравенства 1<q<p-1 и ql mod p ≠ 1

Алгоритм Эль-Гамаля

Основные сведения Асимметричный алгоритм, предложенный в 1985 году Эль-Гамалем. Может быть использован для решения всех трех основных задач: • для шифрования данных, • для формирования цифровой подписи, • для согласования общего ключа. Основан на трудности вычисления дискретных логарифмов

Функционирование алгоритма Для генерации ключей (открытый ключ - секретный ключ), выбираются некоторое большое простое целое число Р и большое целое число G, причем G < Р. Отправитель и получатель используют при вычислениях одинаковые большие целые числа Р (~10308 или ~21024) и G (~10154 или ~2512), которые не являются секретными. Отправитель выбирает случайное целое число X, 1 < Х £ (Р-1), и вычисляет Y =GX mod Р. Y - открытый ключ, Х - секретный ключ.

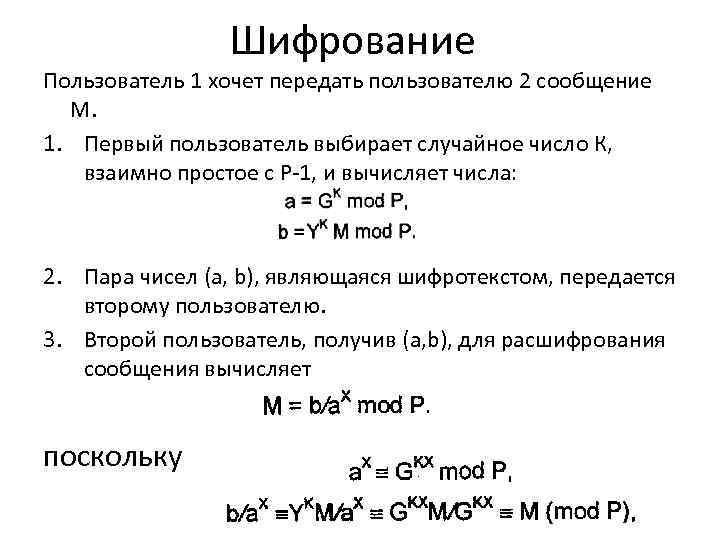

Шифрование Пользователь 1 хочет передать пользователю 2 сообщение M. 1. Первый пользователь выбирает случайное число К, взаимно простое с Р-1, и вычисляет числа: 2. Пара чисел (a, b), являющаяся шифротекстом, передается второму пользователю. 3. Второй пользователь, получив (a, b), для расшифрования сообщения вычисляет поскольку

АСИММЕТРИЧНЫЕ КРИПТОСИСТЕМЫ НА БАЗЕ ЭЛЕПТИЧЕСКИХ КРИВЫХ

Криптосистемы на базе эллиптических кривых позволяют реализовать криптоалгоритм асимметричного шифрования, протокол выработки разделяемого секретного ключа для симметричного шифрования и криптоалгоритмы электронной цифровой подписи. Для различных реализаций используются эллиптические кривые двух видов: - эллиптическая кривая в конечном поле Fp , где р – простое число, p > 3; - эллиптическая кривая в конечном поле F 2 m.

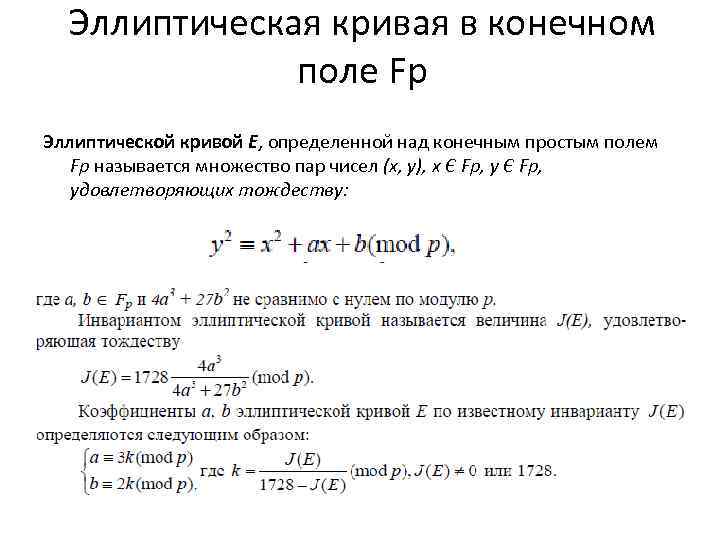

Эллиптическая кривая в конечном поле Fp Эллиптической кривой Е, определенной над конечным простым полем Fp называется множество пар чисел (x, y), x Є Fp, y Є Fp, удовлетворяющих тождеству:

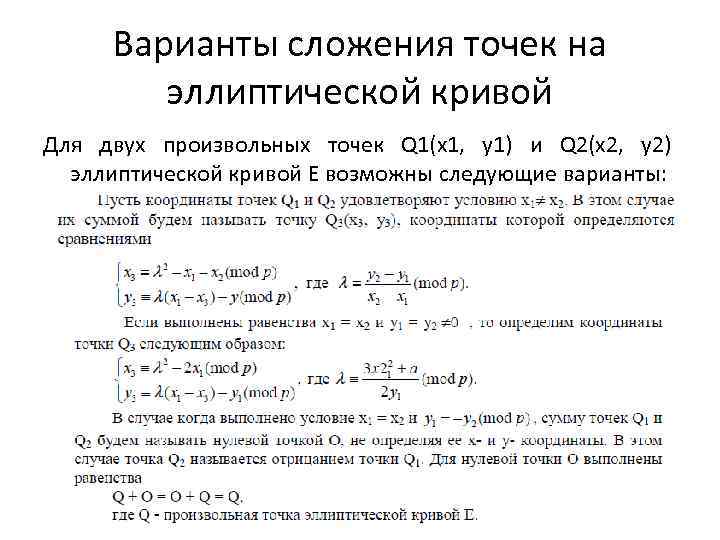

Варианты сложения точек на эллиптической кривой Для двух произвольных точек Q 1(x 1, у1) и Q 2(х2, у2) эллиптической кривой Е возможны следующие варианты:

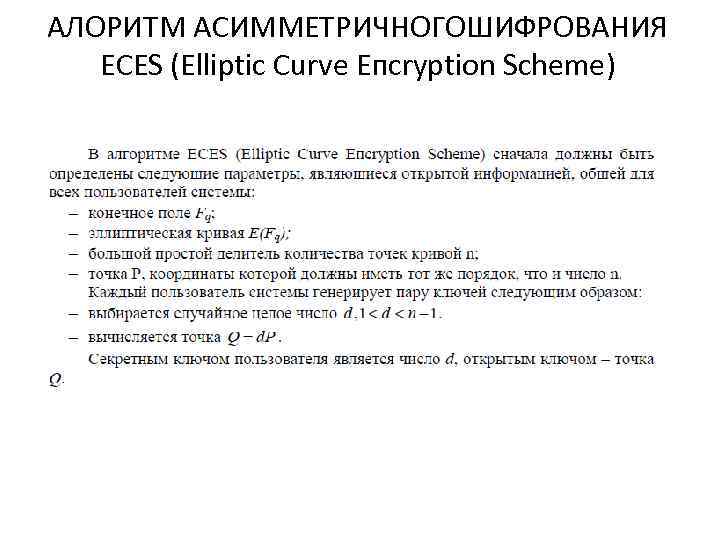

АЛОРИТМ АСИММЕТРИЧНОГОШИФРОВАНИЯ ECES (Elliptic Сurve Епcryption Scheme)

Шифрование

Алгоритм Д-Х, Эль Гамаля.pptx