ИР-ИБ2016.10.01.ppt

- Количество слайдов: 103

Академия Гражданской Защиты МЧС России 2/18/2018 Химки 2016 1

Академия Гражданской Защиты МЧС России 2/18/2018 Химки 2016 1

Инженерный факультет Кафедра № 31 Информационных систем и технологий каф3 2/18/2018 Профессор кафедры № 31, заслуженный работник высшей 2 школы РФ, к. т. н. , доцент Марюха В. П.

Инженерный факультет Кафедра № 31 Информационных систем и технологий каф3 2/18/2018 Профессор кафедры № 31, заслуженный работник высшей 2 школы РФ, к. т. н. , доцент Марюха В. П.

Тема: Тема Информационная безопасность в МЧС России Цель занятия: Дать понятие об 2/18/2018 информационной безопасности в МЧС России 3

Тема: Тема Информационная безопасность в МЧС России Цель занятия: Дать понятие об 2/18/2018 информационной безопасности в МЧС России 3

Рассматриваемые вопросы: 1. Основные понятия защиты информации. 2. Угрозы безопасности информации 3. Структура Государственной системы защиты информации. 4. Средства защиты информации. 2/18/2018 4

Рассматриваемые вопросы: 1. Основные понятия защиты информации. 2. Угрозы безопасности информации 3. Структура Государственной системы защиты информации. 4. Средства защиты информации. 2/18/2018 4

Литература: 1. Доктрина информационной безопасности Российской Федераци 2. Федеральный закон № 149 “Об информации, информационные технологии и о защите информации” 27. 06. 3. Герасименко В. А. , Малюк А. А. Основы защиты информации. М. : ООО “Инкомбук”, 1997 4. Мельников В. В. Защита информации в компьютерных системах. М. : ”Финансы и статистика”, 1997. 5. Хорев А. А. Защита информации от утечки по техническим каналам. , ч. I, М. : Моск. типография № 12, 1998 6. Семкин С. Н. , Семкин А. Н. Основы информационной безопасности объектов обработки информации М. 2000 7. Касперский Е. В. Компьютерные вирусы. М. СК-пресс, 1998 8. Малюк А. А. Информационная безопасность: концептуальные и методологические основы защиты информации. М. Телеком. 2004 9. Марюха В. П. , Информационная безопасность в МЧС России. АГ 2/18/2018 5 2011 г. (в печате)

Литература: 1. Доктрина информационной безопасности Российской Федераци 2. Федеральный закон № 149 “Об информации, информационные технологии и о защите информации” 27. 06. 3. Герасименко В. А. , Малюк А. А. Основы защиты информации. М. : ООО “Инкомбук”, 1997 4. Мельников В. В. Защита информации в компьютерных системах. М. : ”Финансы и статистика”, 1997. 5. Хорев А. А. Защита информации от утечки по техническим каналам. , ч. I, М. : Моск. типография № 12, 1998 6. Семкин С. Н. , Семкин А. Н. Основы информационной безопасности объектов обработки информации М. 2000 7. Касперский Е. В. Компьютерные вирусы. М. СК-пресс, 1998 8. Малюк А. А. Информационная безопасность: концептуальные и методологические основы защиты информации. М. Телеком. 2004 9. Марюха В. П. , Информационная безопасность в МЧС России. АГ 2/18/2018 5 2011 г. (в печате)

ГОСУДАРСТВЕННАЯ СИСТЕМА ЗАЩИТЫ ИНФОРМАЦИИ В РОССИЙСКОЙ ФЕДЕРАЦИИ Государственная система защиты информации - совокупность органов защиты информации, используемых ими средств и методов защиты информации и ее носителей, а также мероприятий, проводимых в этих целях. 2/18/2018 6

ГОСУДАРСТВЕННАЯ СИСТЕМА ЗАЩИТЫ ИНФОРМАЦИИ В РОССИЙСКОЙ ФЕДЕРАЦИИ Государственная система защиты информации - совокупность органов защиты информации, используемых ими средств и методов защиты информации и ее носителей, а также мероприятий, проводимых в этих целях. 2/18/2018 6

МЕСТО ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ В ОБЩЕЙ СИСТЕМЕ НАЦИОНАЛЬНОЙ БЕЗОПАСНОСТИ РОССИИ Политическая безопасность Военная безопасность Экономическая безопасность Национальная безопасность РФ Социальная безопасность 2/18/2018 Информационная безопасность Техническая защита информации Экологическая безопасность 8

МЕСТО ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ В ОБЩЕЙ СИСТЕМЕ НАЦИОНАЛЬНОЙ БЕЗОПАСНОСТИ РОССИИ Политическая безопасность Военная безопасность Экономическая безопасность Национальная безопасность РФ Социальная безопасность 2/18/2018 Информационная безопасность Техническая защита информации Экологическая безопасность 8

Структура и основные функции Российской государственной системы защиты информации

Структура и основные функции Российской государственной системы защиты информации

Структура государственной системы информационной безопасности Президент РФ Правительство РФ Совет Федерации РФ Межведомственная комиссия по защите гостайны Мин. Обороны РФ ФСТЭК РФ и др. Спецподразделения «К» МВД РФ 2/18/2018 Совет Безопасности РФ Управление по ИБ Гос. Дума РФ Комитет по безопасности Подкомитет по ИБ ФСБ РФ Спецподразделения «К» Руководители Федеральных, региональных и муниципальных органов управления. Специалисты по технической ЗИ 10

Структура государственной системы информационной безопасности Президент РФ Правительство РФ Совет Федерации РФ Межведомственная комиссия по защите гостайны Мин. Обороны РФ ФСТЭК РФ и др. Спецподразделения «К» МВД РФ 2/18/2018 Совет Безопасности РФ Управление по ИБ Гос. Дума РФ Комитет по безопасности Подкомитет по ИБ ФСБ РФ Спецподразделения «К» Руководители Федеральных, региональных и муниципальных органов управления. Специалисты по технической ЗИ 10

Структура органов управления МЧС России по вопросам технической защиты информации Управление защиты информации и обеспечения безопасности спасательных работ МЧС России. Руководитель организации (ЗАМ. ) Заместитель по информационной безопасности Пользователь объекта ВТ 2/18/2018 Ответственный за защиту конфиденциальной информации Подразделения по ЗИ Администратор Безопасности АС 11

Структура органов управления МЧС России по вопросам технической защиты информации Управление защиты информации и обеспечения безопасности спасательных работ МЧС России. Руководитель организации (ЗАМ. ) Заместитель по информационной безопасности Пользователь объекта ВТ 2/18/2018 Ответственный за защиту конфиденциальной информации Подразделения по ЗИ Администратор Безопасности АС 11

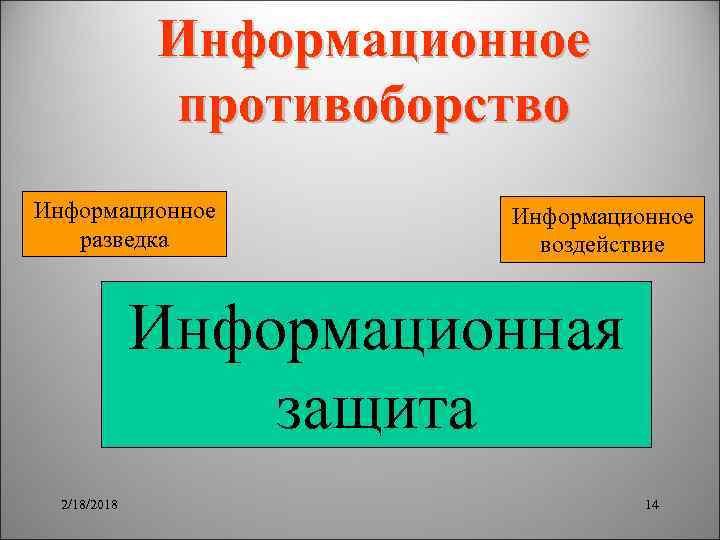

Понятия и содержание информационного противоборства

Понятия и содержание информационного противоборства

Информационное противоборство Информационное разведка Информационное воздействие Информационная защита 2/18/2018 14

Информационное противоборство Информационное разведка Информационное воздействие Информационная защита 2/18/2018 14

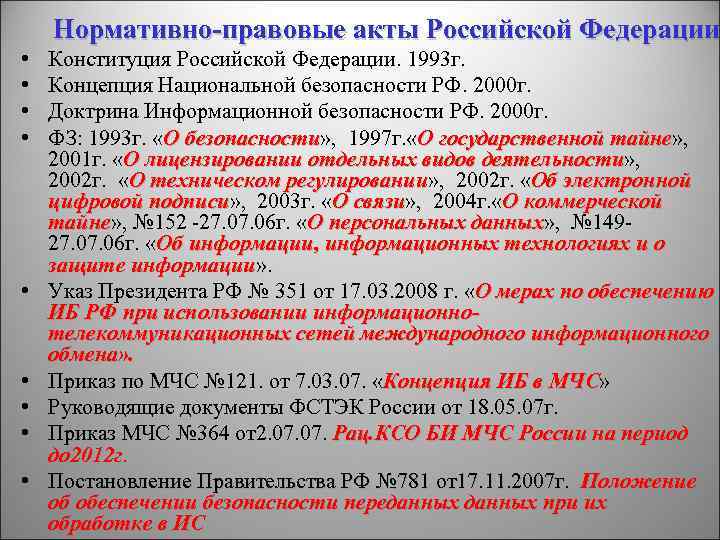

• • • Нормативно-правовые акты Российской Федерации Конституция Российской Федерации. 1993 г. Концепция Национальной безопасности РФ. 2000 г. Доктрина Информационной безопасности РФ. 2000 г. ФЗ: 1993 г. «О безопасности» , 1997 г. «О государственной тайне» , безопасности тайне 2001 г. «О лицензировании отдельных видов деятельности» , деятельности 2002 г. «О техническом регулировании» , 2002 г. «Об электронной регулировании цифровой подписи» , 2003 г. «О связи» , 2004 г. «О коммерческой подписи связи тайне» , № 152 -27. 06 г. «О персональных данных» , № 149 тайне данных 27. 06 г. «Об информации, информационных технологиях и о защите информации» . информации Указ Президента РФ № 351 от 17. 03. 2008 г. «О мерах по обеспечению ИБ РФ при использовании информационнотелекоммуникационных сетей международного информационного обмена» . Приказ по МЧС № 121. от 7. 03. 07. «Концепция ИБ в МЧС» МЧС Руководящие документы ФСТЭК России от 18. 05. 07 г. Приказ МЧС № 364 от2. 07. Рац. КСО БИ МЧС России на период до 2012 г. Постановление Правительства РФ № 781 от17. 11. 2007 г. Положение об обеспечении безопасности переданных при их обработке в ИС

• • • Нормативно-правовые акты Российской Федерации Конституция Российской Федерации. 1993 г. Концепция Национальной безопасности РФ. 2000 г. Доктрина Информационной безопасности РФ. 2000 г. ФЗ: 1993 г. «О безопасности» , 1997 г. «О государственной тайне» , безопасности тайне 2001 г. «О лицензировании отдельных видов деятельности» , деятельности 2002 г. «О техническом регулировании» , 2002 г. «Об электронной регулировании цифровой подписи» , 2003 г. «О связи» , 2004 г. «О коммерческой подписи связи тайне» , № 152 -27. 06 г. «О персональных данных» , № 149 тайне данных 27. 06 г. «Об информации, информационных технологиях и о защите информации» . информации Указ Президента РФ № 351 от 17. 03. 2008 г. «О мерах по обеспечению ИБ РФ при использовании информационнотелекоммуникационных сетей международного информационного обмена» . Приказ по МЧС № 121. от 7. 03. 07. «Концепция ИБ в МЧС» МЧС Руководящие документы ФСТЭК России от 18. 05. 07 г. Приказ МЧС № 364 от2. 07. Рац. КСО БИ МЧС России на период до 2012 г. Постановление Правительства РФ № 781 от17. 11. 2007 г. Положение об обеспечении безопасности переданных при их обработке в ИС

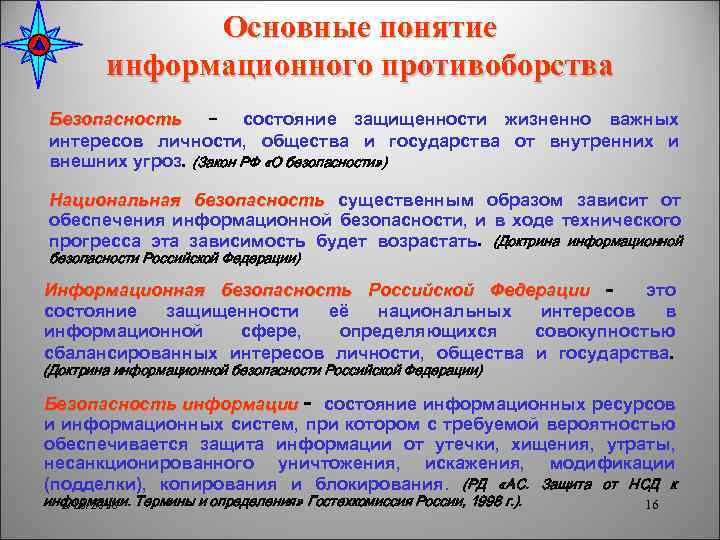

Основные понятие информационного противоборства Безопасность - состояние защищенности жизненно важных интересов личности, общества и государства от внутренних и внешних угроз. (Закон РФ «О безопасности» ) Национальная безопасность существенным образом зависит от обеспечения информационной безопасности, и в ходе технического прогресса эта зависимость будет возрастать. (Доктрина информационной безопасности Российской Федерации) Информационная безопасность Российской Федерации это состояние защищенности её национальных интересов в информационной сфере, определяющихся совокупностью сбалансированных интересов личности, общества и государства. (Доктрина информационной безопасности Российской Федерации) Безопасность информации - состояние информационных ресурсов и информационных систем, при котором с требуемой вероятностью обеспечивается защита информации от утечки, хищения, утраты, несанкционированного уничтожения, искажения, модификации (подделки), копирования и блокирования. (РД «АС. Защита от НСД к информации. Термины и определения» Гостехкомиссия России, 1998 г. ). 2/18/2018 16

Основные понятие информационного противоборства Безопасность - состояние защищенности жизненно важных интересов личности, общества и государства от внутренних и внешних угроз. (Закон РФ «О безопасности» ) Национальная безопасность существенным образом зависит от обеспечения информационной безопасности, и в ходе технического прогресса эта зависимость будет возрастать. (Доктрина информационной безопасности Российской Федерации) Информационная безопасность Российской Федерации это состояние защищенности её национальных интересов в информационной сфере, определяющихся совокупностью сбалансированных интересов личности, общества и государства. (Доктрина информационной безопасности Российской Федерации) Безопасность информации - состояние информационных ресурсов и информационных систем, при котором с требуемой вероятностью обеспечивается защита информации от утечки, хищения, утраты, несанкционированного уничтожения, искажения, модификации (подделки), копирования и блокирования. (РД «АС. Защита от НСД к информации. Термины и определения» Гостехкомиссия России, 1998 г. ). 2/18/2018 16

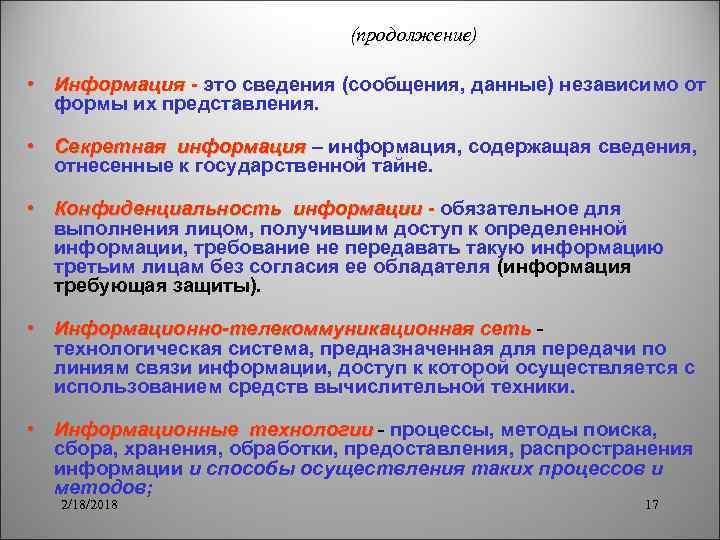

(продолжение) • Информация это сведения (сообщения, данные) независимо от формы их представления. • Секретная информация – информация, содержащая сведения, отнесенные к государственной тайне. • Конфиденциальность информации обязательное для выполнения лицом, получившим доступ к определенной информации, требование не передавать такую информацию третьим лицам без согласия ее обладателя (информация требующая защиты). • Информационно-телекоммуникационная сеть технологическая система, предназначенная для передачи по линиям связи информации, доступ к которой осуществляется с использованием средств вычислительной техники. • Информационные технологии - процессы, методы поиска, сбора, хранения, обработки, предоставления, распространения информации и способы осуществления таких процессов и методов; 2/18/2018 17

(продолжение) • Информация это сведения (сообщения, данные) независимо от формы их представления. • Секретная информация – информация, содержащая сведения, отнесенные к государственной тайне. • Конфиденциальность информации обязательное для выполнения лицом, получившим доступ к определенной информации, требование не передавать такую информацию третьим лицам без согласия ее обладателя (информация требующая защиты). • Информационно-телекоммуникационная сеть технологическая система, предназначенная для передачи по линиям связи информации, доступ к которой осуществляется с использованием средств вычислительной техники. • Информационные технологии - процессы, методы поиска, сбора, хранения, обработки, предоставления, распространения информации и способы осуществления таких процессов и методов; 2/18/2018 17

Разделение информации по важности и конфиденциальности 1 категория 2 категория 3 категория 4 категория 2/18/2018 18

Разделение информации по важности и конфиденциальности 1 категория 2 категория 3 категория 4 категория 2/18/2018 18

Информационные ресурсы по категориям доступа (ФЗ «Об информации, информатизации и защите информации» ) Информация с ограниченным доступом Открытая информация Информация, отнесенная к гостайне Конфиденциальная информация • законодательные и другие нормативные акты… «О перечне сведений, отнесенных к государственной • документы, содержащие информацию тайне» ( 11. 02. 06 № 90) о чрезвычайных ситуациях… • документы, содержащие информацию о деятельности органов государственной власти и органов местного самоуправления… • документы, накапливаемые в открытых 2/18/2018 фондах библиотек и архивов "Об утверждении перечня сведени конфиденциального характера" (06. 03. 97 № 188) 19

Информационные ресурсы по категориям доступа (ФЗ «Об информации, информатизации и защите информации» ) Информация с ограниченным доступом Открытая информация Информация, отнесенная к гостайне Конфиденциальная информация • законодательные и другие нормативные акты… «О перечне сведений, отнесенных к государственной • документы, содержащие информацию тайне» ( 11. 02. 06 № 90) о чрезвычайных ситуациях… • документы, содержащие информацию о деятельности органов государственной власти и органов местного самоуправления… • документы, накапливаемые в открытых 2/18/2018 фондах библиотек и архивов "Об утверждении перечня сведени конфиденциального характера" (06. 03. 97 № 188) 19

Информация, отнесенная к государственной тайне Указ Президента РФ от 11. 02. 06 № 90 «О перечне сведений, отнесенных к государственной тайне» 2/18/2018 20

Информация, отнесенная к государственной тайне Указ Президента РФ от 11. 02. 06 № 90 «О перечне сведений, отнесенных к государственной тайне» 2/18/2018 20

Конфиденциальная информация Указ Президента РФ от 06. 03. 97 № 188 "Об утверждении перечня сведений конфиденциального характера" Режим защиты конфиденциальной информации устанавливается собственником информационных ресурсов или уполномоченным лицом в соответствии с законодательством Российской Федерации 2/18/2018 21

Конфиденциальная информация Указ Президента РФ от 06. 03. 97 № 188 "Об утверждении перечня сведений конфиденциального характера" Режим защиты конфиденциальной информации устанавливается собственником информационных ресурсов или уполномоченным лицом в соответствии с законодательством Российской Федерации 2/18/2018 21

Защищаемые объекты информатизации Основные технические Вспомогательные технические средства и системы (ОТСС) (ВТСС) Технические средства и системы, а также их коммуникации, используемые для обработки, хранения и передачи секретной информации 2/18/2018 Технические средства и системы, не предназначенные для передачи, обработки и хранения секретной информации, устанавливаемые совместно с ОТСС или в выделенных помещениях Выделенные помещения (ВП) Помещения (служебные кабинеты, актовые, конференцзалы и т. д. ) 22

Защищаемые объекты информатизации Основные технические Вспомогательные технические средства и системы (ОТСС) (ВТСС) Технические средства и системы, а также их коммуникации, используемые для обработки, хранения и передачи секретной информации 2/18/2018 Технические средства и системы, не предназначенные для передачи, обработки и хранения секретной информации, устанавливаемые совместно с ОТСС или в выделенных помещениях Выделенные помещения (ВП) Помещения (служебные кабинеты, актовые, конференцзалы и т. д. ) 22

Основные технические средства и системы 1. Средства вычислительной техники, автоматизированные системы различного уровня и назначения на базе средств вычислительной техники, том числе информационно-вычислительные комплексы, сети и системы, средства и системы связи и передачи данных 2. Технические средства приема, передачи и обработки информации (телефонии, звукозаписи, звукоусиления, звуковоспроизведения, переговорные и телевизионные устройства, средства изготовления, тиражирования документов и другие технические средства обработки речевой, графической, видео-, смысловой и буквенноцифровой информации) 2/18/2018 23

Основные технические средства и системы 1. Средства вычислительной техники, автоматизированные системы различного уровня и назначения на базе средств вычислительной техники, том числе информационно-вычислительные комплексы, сети и системы, средства и системы связи и передачи данных 2. Технические средства приема, передачи и обработки информации (телефонии, звукозаписи, звукоусиления, звуковоспроизведения, переговорные и телевизионные устройства, средства изготовления, тиражирования документов и другие технические средства обработки речевой, графической, видео-, смысловой и буквенноцифровой информации) 2/18/2018 23

Вспомогательные технические средства и системы • телефонные средства и системы • средства вычислительной техники • средства и системы передачи данных в системе радиосвязи • средства и системы охранной и пожарной сигнализации • средства и системы оповещения и сигнализации • контрольно-измерительная аппаратура • средства и системы кондиционирования • средства и системы проводной радиотрансляционной сети и приема программ радиовещания и телевидения (абонентские громкоговорители, системы радиовещания; телевизоры и радиоприемники и т. д. ) • средства электронной оргтехники • средства и системы электрочасофикации 2/18/2018 24

Вспомогательные технические средства и системы • телефонные средства и системы • средства вычислительной техники • средства и системы передачи данных в системе радиосвязи • средства и системы охранной и пожарной сигнализации • средства и системы оповещения и сигнализации • контрольно-измерительная аппаратура • средства и системы кондиционирования • средства и системы проводной радиотрансляционной сети и приема программ радиовещания и телевидения (абонентские громкоговорители, системы радиовещания; телевизоры и радиоприемники и т. д. ) • средства электронной оргтехники • средства и системы электрочасофикации 2/18/2018 24

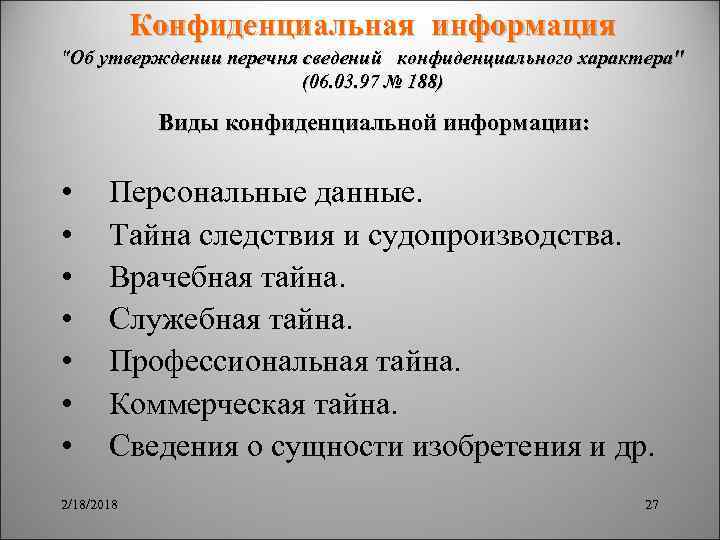

Конфиденциальная информация "Об утверждении перечня сведений конфиденциального характера" (06. 03. 97 № 188) Виды конфиденциальной информации: • • Персональные данные. Тайна следствия и судопроизводства. Врачебная тайна. Служебная тайна. Профессиональная тайна. Коммерческая тайна. Сведения о сущности изобретения и др. 2/18/2018 27

Конфиденциальная информация "Об утверждении перечня сведений конфиденциального характера" (06. 03. 97 № 188) Виды конфиденциальной информации: • • Персональные данные. Тайна следствия и судопроизводства. Врачебная тайна. Служебная тайна. Профессиональная тайна. Коммерческая тайна. Сведения о сущности изобретения и др. 2/18/2018 27

Общая классификация методов обеспечения информационной безопасности Правовые Лицензирование Сертификация СЗИ Аттестация ОИ Организационнотехнические Разработка и внедрение организационнотехнических решений ЗИ Решения по ЗИ от утечки по техническим каналам Решения по ЗИ от НСД к ней Экономические Разработка и применение средств ЗИ Средства ЗИ от утечки по техническим каналам Средства ЗИ от НСД к ней Контроль ИБ 2/18/2018 28

Общая классификация методов обеспечения информационной безопасности Правовые Лицензирование Сертификация СЗИ Аттестация ОИ Организационнотехнические Разработка и внедрение организационнотехнических решений ЗИ Решения по ЗИ от утечки по техническим каналам Решения по ЗИ от НСД к ней Экономические Разработка и применение средств ЗИ Средства ЗИ от утечки по техническим каналам Средства ЗИ от НСД к ней Контроль ИБ 2/18/2018 28

Угрозы безопасности технической информации

Угрозы безопасности технической информации

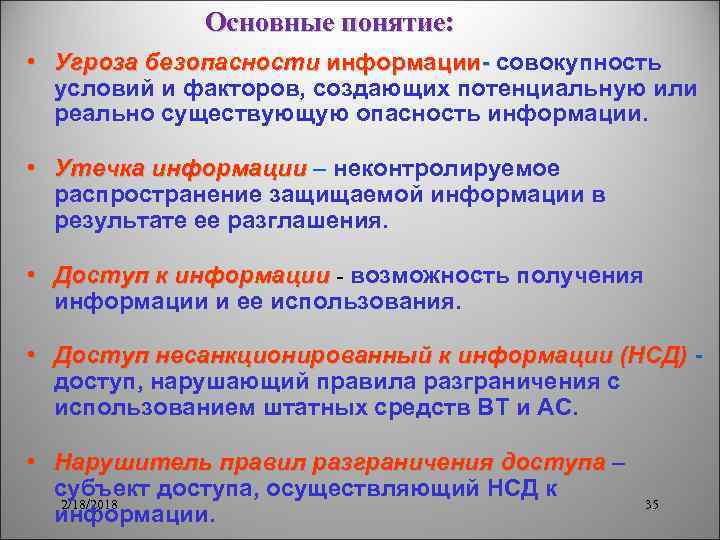

Основные понятие: • Угроза безопасности информации совокупность условий и факторов, создающих потенциальную или реально существующую опасность информации. • Утечка информации – неконтролируемое распространение защищаемой информации в результате ее разглашения. • Доступ к информации - возможность получения информации и ее использования. • Доступ несанкционированный к информации (НСД) доступ, нарушающий правила разграничения с использованием штатных средств ВТ и АС. • Нарушитель правил разграничения доступа – субъект доступа, осуществляющий НСД к 2/18/2018 информации. 35

Основные понятие: • Угроза безопасности информации совокупность условий и факторов, создающих потенциальную или реально существующую опасность информации. • Утечка информации – неконтролируемое распространение защищаемой информации в результате ее разглашения. • Доступ к информации - возможность получения информации и ее использования. • Доступ несанкционированный к информации (НСД) доступ, нарушающий правила разграничения с использованием штатных средств ВТ и АС. • Нарушитель правил разграничения доступа – субъект доступа, осуществляющий НСД к 2/18/2018 информации. 35

Угрозы информационной безопасности Угрозы Внутренние Случайные • Процессы в аппаратуре • ЭМ процессы в окружающей среде • Чрезвычайные ситуации • Пользователи 2/18/2018 Внешние Преднамеренные • Вирусы, закладки • Несанкционированный доступ • Радиоэлектронное подавление • Разрушение орган. эконом. механизмов • Дезинформация общественного мнения 36

Угрозы информационной безопасности Угрозы Внутренние Случайные • Процессы в аппаратуре • ЭМ процессы в окружающей среде • Чрезвычайные ситуации • Пользователи 2/18/2018 Внешние Преднамеренные • Вирусы, закладки • Несанкционированный доступ • Радиоэлектронное подавление • Разрушение орган. эконом. механизмов • Дезинформация общественного мнения 36

УГРОЗЫ БЕЗОПАСНОСТИ ИНФОРМАЦИИ Наиболее опасные ИТ-угрозы (По результатам исследований за 2006 -08 г. , проведённых в России компанией Info. Wath) Тенденции в развитии угроз безопасности информации: - хищение БД; - рост внутренних (инсайдерских) угроз; - применение информационного воздействия на критически важные ИС; 38 2/18/2018 - возрастание размеров наносимого ущерба.

УГРОЗЫ БЕЗОПАСНОСТИ ИНФОРМАЦИИ Наиболее опасные ИТ-угрозы (По результатам исследований за 2006 -08 г. , проведённых в России компанией Info. Wath) Тенденции в развитии угроз безопасности информации: - хищение БД; - рост внутренних (инсайдерских) угроз; - применение информационного воздействия на критически важные ИС; 38 2/18/2018 - возрастание размеров наносимого ущерба.

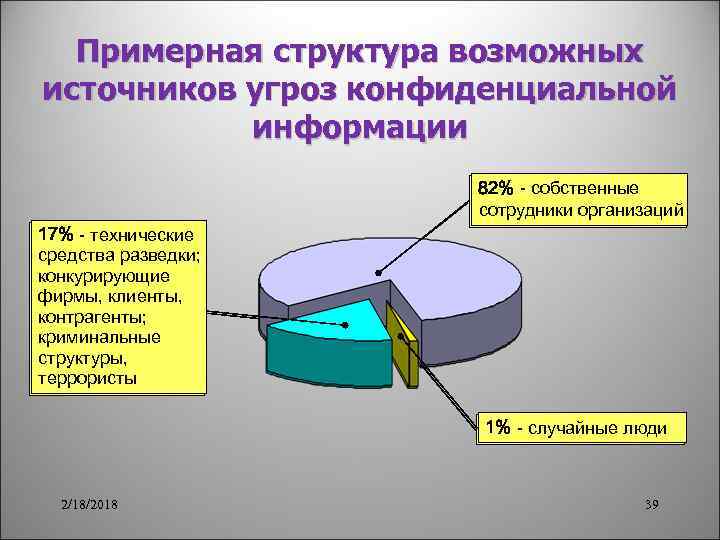

Примерная структура возможных источников угроз конфиденциальной информации 17% - технические средства разведки; конкурирующие фирмы, клиенты, контрагенты; криминальные структуры, террористы 82% - собственные сотрудники организаций 1% - случайные люди 2/18/2018 39

Примерная структура возможных источников угроз конфиденциальной информации 17% - технические средства разведки; конкурирующие фирмы, клиенты, контрагенты; криминальные структуры, террористы 82% - собственные сотрудники организаций 1% - случайные люди 2/18/2018 39

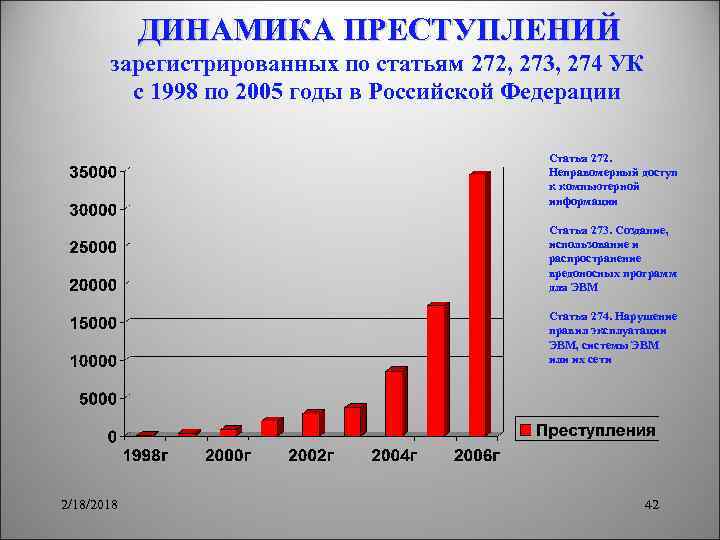

ДИНАМИКА ПРЕСТУПЛЕНИЙ зарегистрированных по статьям 272, 273, 274 УК с 1998 по 2005 годы в Российской Федерации Статья 272. Неправомерный доступ к компьютерной информации Статья 273. Создание, использование и распространение вредоносных программ для ЭВМ Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети 2/18/2018 42

ДИНАМИКА ПРЕСТУПЛЕНИЙ зарегистрированных по статьям 272, 273, 274 УК с 1998 по 2005 годы в Российской Федерации Статья 272. Неправомерный доступ к компьютерной информации Статья 273. Создание, использование и распространение вредоносных программ для ЭВМ Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети 2/18/2018 42

ТИПЫ НАРУШЕНИЙ БЕЗОПАСНОСТИ в органах управления России 2000 2006 г. Потеря дохода "Троянские кони" Манипуляции с системным ПО Кража информации Мошенничество Манипуляции с прикладным ПО Отказ в обслуживании Нарушения целостности данных Потери информации Компьютерные вирусы 0 22, 5 45 67, 5 90 Нет выхода в Internet 2/18/2018 Есть выход в Internet 43 %

ТИПЫ НАРУШЕНИЙ БЕЗОПАСНОСТИ в органах управления России 2000 2006 г. Потеря дохода "Троянские кони" Манипуляции с системным ПО Кража информации Мошенничество Манипуляции с прикладным ПО Отказ в обслуживании Нарушения целостности данных Потери информации Компьютерные вирусы 0 22, 5 45 67, 5 90 Нет выхода в Internet 2/18/2018 Есть выход в Internet 43 %

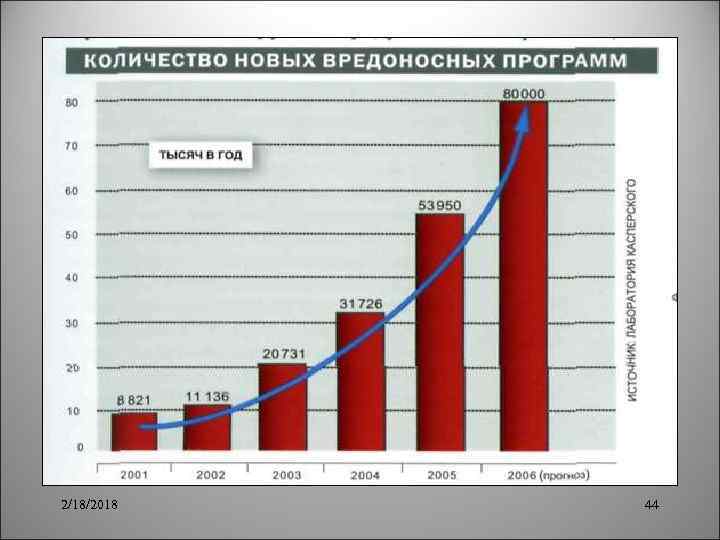

2/18/2018 44

2/18/2018 44

2/18/2018 45

2/18/2018 45

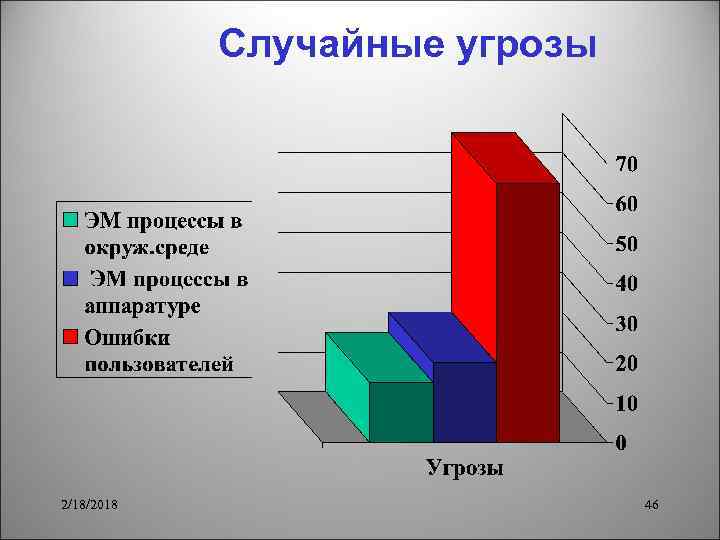

Случайные угрозы 2/18/2018 46

Случайные угрозы 2/18/2018 46

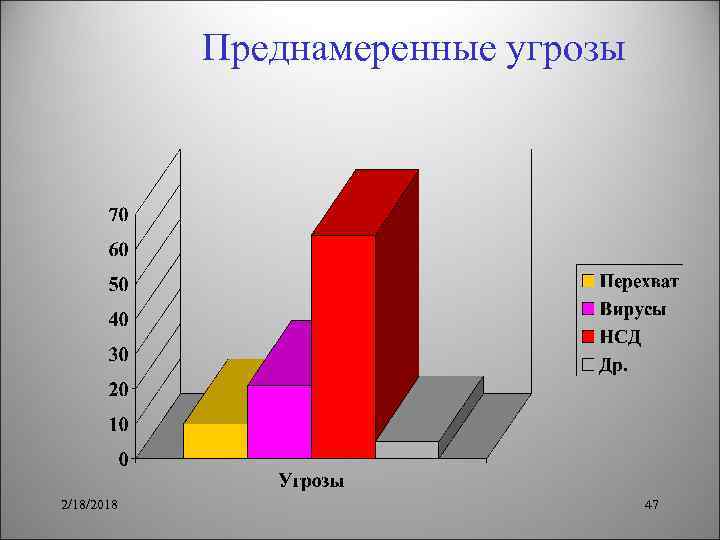

Преднамеренные угрозы 2/18/2018 47

Преднамеренные угрозы 2/18/2018 47

Типы вредоносных программ (вирусы) 2005 г. 2/18/2018 48

Типы вредоносных программ (вирусы) 2005 г. 2/18/2018 48

Последствие угроз информации Угрозы Информация Уничтожение 2/18/2018 Искажение НСД (копирование) 49

Последствие угроз информации Угрозы Информация Уничтожение 2/18/2018 Искажение НСД (копирование) 49

Каналы утечки информации Источник информации Паразитная генерация Среда распространения информации Устройство обработки и хранения информации Утечка ПЭМИН Побочные излучения По цепям питания По цепям заземления Нарушитель 2/18/2018 50

Каналы утечки информации Источник информации Паразитная генерация Среда распространения информации Устройство обработки и хранения информации Утечка ПЭМИН Побочные излучения По цепям питания По цепям заземления Нарушитель 2/18/2018 50

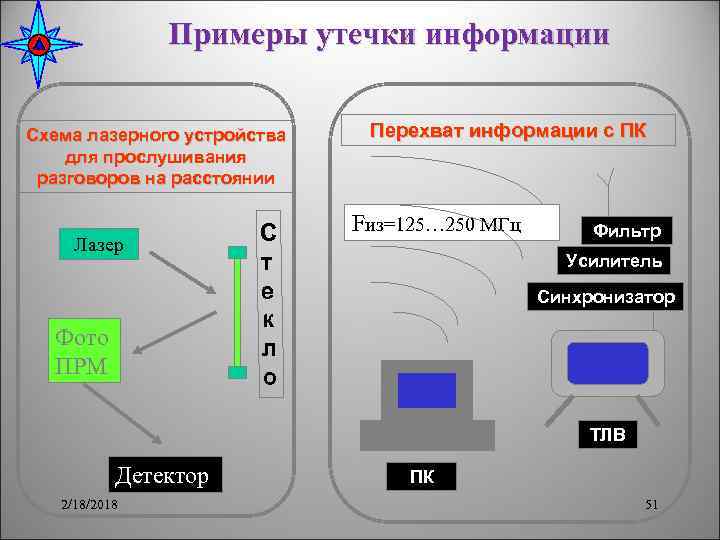

Примеры утечки информации Схема лазерного устройства для прослушивания разговоров на расстоянии расстоя Лазер Фото ПРМ С т е к л о Перехват информации с ПК Fиз=125… 250 МГц Фильтр Усилитель Синхронизатор ТЛВ Детектор 2/18/2018 ПК 51

Примеры утечки информации Схема лазерного устройства для прослушивания разговоров на расстоянии расстоя Лазер Фото ПРМ С т е к л о Перехват информации с ПК Fиз=125… 250 МГц Фильтр Усилитель Синхронизатор ТЛВ Детектор 2/18/2018 ПК 51

Каналы утечки информации 2/18/2018 52

Каналы утечки информации 2/18/2018 52

ТЕХНИЧЕСКИЕ КАНАЛЫ УТЕЧКИ ИНФОРМАЦИИ - это физический путь от источника , информации к нарушителю, посредством которого может быть осуществлен несанкционированный доступ к охраняемым сведениям ВИЗУАЛЬНО ОПТИЧЕСКИЕ АКУСТИЧЕСКИЕ ЭЛЕКТРО МАГНИТНЫЕ МАТЕРИАЛЬНО ВЕЩЕСТВЕННЫЕ средства и системы информатизации (СВТ, АС различного уровня и назначения на базе СВТ) 2/18/2018 53

ТЕХНИЧЕСКИЕ КАНАЛЫ УТЕЧКИ ИНФОРМАЦИИ - это физический путь от источника , информации к нарушителю, посредством которого может быть осуществлен несанкционированный доступ к охраняемым сведениям ВИЗУАЛЬНО ОПТИЧЕСКИЕ АКУСТИЧЕСКИЕ ЭЛЕКТРО МАГНИТНЫЕ МАТЕРИАЛЬНО ВЕЩЕСТВЕННЫЕ средства и системы информатизации (СВТ, АС различного уровня и назначения на базе СВТ) 2/18/2018 53

ПРИЧИНЫ ОБРАЗОВАНИЯ ТЕХНИЧЕСКИХ КАНАЛОВ УТЕЧКИ ИНФОРМАЦИИ ПРИЧИНЫ ОБРАЗОВАНИЯТЕХНИЧЕСКИХ КАНАЛОВ УТЕЧКИ ИНФОРМАЦИИ НЕСОВЕРШЕНСТВО ЭЛЕМЕНТНОЙ БАЗЫ НЕСОВЕРШЕНСТВО СХЕМНЫХ РЕШЕНИЙ ЭКСПЛУАТАЦИОННЫЙ ИЗНОС ЗЛОУМЫШЛЕННЫЕ ДЕЙСТВИЯ Конструкторских Изменение характеристик Технологических Аварийный выход из строя Создание аварийных ситуаций Блокирование средств защиты 2/18/2018 54

ПРИЧИНЫ ОБРАЗОВАНИЯ ТЕХНИЧЕСКИХ КАНАЛОВ УТЕЧКИ ИНФОРМАЦИИ ПРИЧИНЫ ОБРАЗОВАНИЯТЕХНИЧЕСКИХ КАНАЛОВ УТЕЧКИ ИНФОРМАЦИИ НЕСОВЕРШЕНСТВО ЭЛЕМЕНТНОЙ БАЗЫ НЕСОВЕРШЕНСТВО СХЕМНЫХ РЕШЕНИЙ ЭКСПЛУАТАЦИОННЫЙ ИЗНОС ЗЛОУМЫШЛЕННЫЕ ДЕЙСТВИЯ Конструкторских Изменение характеристик Технологических Аварийный выход из строя Создание аварийных ситуаций Блокирование средств защиты 2/18/2018 54

Вирусы классифицируются: - по среде обитания; - по способу заражения; - по степени опасности деструктированных воздействий; - по алгоритму функционирования. 2/18/2018 55

Вирусы классифицируются: - по среде обитания; - по способу заражения; - по степени опасности деструктированных воздействий; - по алгоритму функционирования. 2/18/2018 55

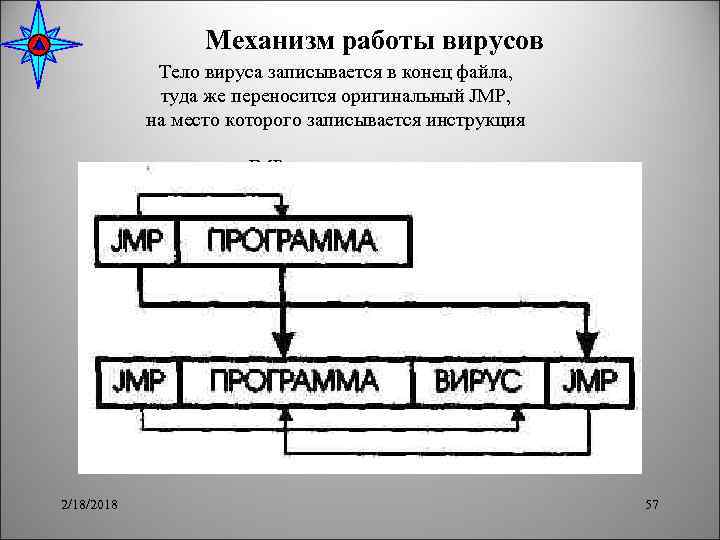

Механизм работы вирусов Тело вируса записывается в конец файла, туда же переносится оригинальный JMP, на место которого записывается инструкция JMP на тело вируса 2/18/2018 . 57

Механизм работы вирусов Тело вируса записывается в конец файла, туда же переносится оригинальный JMP, на место которого записывается инструкция JMP на тело вируса 2/18/2018 . 57

Классификация вирусов По среде обитания вирусы делятся на: • • • 2/18/2018 Загрузочные вирусы. Файловые вирусы. Сетевые вирусы. Комбинированные вирусы. Макровирусы. Шпионские приложения. 58

Классификация вирусов По среде обитания вирусы делятся на: • • • 2/18/2018 Загрузочные вирусы. Файловые вирусы. Сетевые вирусы. Комбинированные вирусы. Макровирусы. Шпионские приложения. 58

Классификация компьютерных инфекций: • • компьютерные вирусы; компьютерные черви; программные закладки; программная блокировка компьютерных систем; • смешанные средства скрытого воздействия. 2/18/2018 62

Классификация компьютерных инфекций: • • компьютерные вирусы; компьютерные черви; программные закладки; программная блокировка компьютерных систем; • смешанные средства скрытого воздействия. 2/18/2018 62

Содержание информационной безопасности

Содержание информационной безопасности

Содержание информации безопасности ИБ Безопасность помещения, района Безопасность телекоммуникационных сетей Технический приборный контроль за КИБ 2/18/2018 Безопасность ВТ Регламентация работы персонала с ВТ 65

Содержание информации безопасности ИБ Безопасность помещения, района Безопасность телекоммуникационных сетей Технический приборный контроль за КИБ 2/18/2018 Безопасность ВТ Регламентация работы персонала с ВТ 65

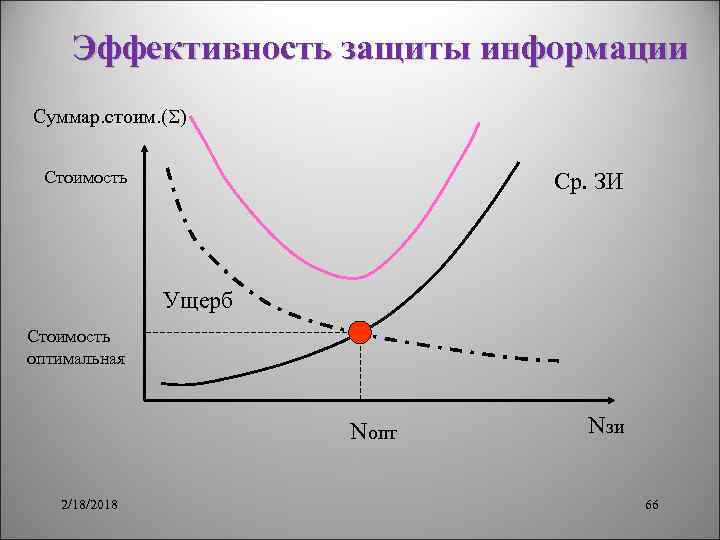

Эффективность защиты информации Суммар. стоим. ( ) Стоимость Ср. ЗИ Ущерб Стоимость оптимальная Nопт 2/18/2018 Nзи 66

Эффективность защиты информации Суммар. стоим. ( ) Стоимость Ср. ЗИ Ущерб Стоимость оптимальная Nопт 2/18/2018 Nзи 66

Защита конфиденциальной информации

Защита конфиденциальной информации

Конфиденциальная информация, подлежащая технической защите распределяется на: • информацию, обрабатываемую техническими средствами (СВТ, АС); АС • речевую, акустическую информацию; • информацию в виде электрических сигналов, физических полей, физических носителей на бумажной, магнитной, носителей магнитно-оптической и иной основе. 2/18/2018 68

Конфиденциальная информация, подлежащая технической защите распределяется на: • информацию, обрабатываемую техническими средствами (СВТ, АС); АС • речевую, акустическую информацию; • информацию в виде электрических сигналов, физических полей, физических носителей на бумажной, магнитной, носителей магнитно-оптической и иной основе. 2/18/2018 68

Основные понятия • Защита информации (ЗИ) - деятельность направленная на предотвращения утечки информации и НСД к информации. • Информационная безопасность - состояние защищенности информационной среды общества, использование и развитие ее в интересах граждан, организаций и государства. • Криптографическая защита - защиты данных при помощи криптографического преобразования данных. 2/18/2018 71

Основные понятия • Защита информации (ЗИ) - деятельность направленная на предотвращения утечки информации и НСД к информации. • Информационная безопасность - состояние защищенности информационной среды общества, использование и развитие ее в интересах граждан, организаций и государства. • Криптографическая защита - защиты данных при помощи криптографического преобразования данных. 2/18/2018 71

• Идентификатор доступа - уникальный признак субъекта или объекта. • Верификация - процесс сравнения двух уровней спецификаций средств ВТ и АС на требуемое соответствие. • Аутентификация – проверка принадлежности субъекту доступа предъявленного им идентификатора, подтверждение подлинности. • Сертификат – документ, выданный по правилам сертификации для подтверждения соответствия продукции установленным требованиям 2/18/2018 72

• Идентификатор доступа - уникальный признак субъекта или объекта. • Верификация - процесс сравнения двух уровней спецификаций средств ВТ и АС на требуемое соответствие. • Аутентификация – проверка принадлежности субъекту доступа предъявленного им идентификатора, подтверждение подлинности. • Сертификат – документ, выданный по правилам сертификации для подтверждения соответствия продукции установленным требованиям 2/18/2018 72

Защита информации в телекоммуникационных сетях: 1. Защита от НСД. 2. Разграничение потоков информации между сегментами сети. 3. Защита критичных ресурсов сети. 4. Защита РС и ресурсов от НСД. 5. Криптографическая защита ресурсов. 2/18/2018 73

Защита информации в телекоммуникационных сетях: 1. Защита от НСД. 2. Разграничение потоков информации между сегментами сети. 3. Защита критичных ресурсов сети. 4. Защита РС и ресурсов от НСД. 5. Криптографическая защита ресурсов. 2/18/2018 73

Средства и способы защиты информации

Средства и способы защиты информации

Модель поведения потенциального нарушителя Нарушитель может появиться в любое время и в любом месте периметра АС Принципы работы системы нарушителю известна 2/18/2018 Квалификация и осведомленность нарушителя на уровне разработчика системы Модель поведения нарушителя Нарушитель выберет наиболее слабое звено в защите Нарушитель действует один 76

Модель поведения потенциального нарушителя Нарушитель может появиться в любое время и в любом месте периметра АС Принципы работы системы нарушителю известна 2/18/2018 Квалификация и осведомленность нарушителя на уровне разработчика системы Модель поведения нарушителя Нарушитель выберет наиболее слабое звено в защите Нарушитель действует один 76

АЛГОРИТМ ПОДГОТОВКИ И РЕАЛИЗАЦИИ АТАКИ НАРУШИТЕЛЕМ Анализ системы с целью поиска уязвимости СЗИ НАРУШИТЕЛЬ Планирование атак на СЗИ Разбор процесса выполнения атак Организация и выполнение атак Да Нет 2/18/2018 Успешная атака НСД 77

АЛГОРИТМ ПОДГОТОВКИ И РЕАЛИЗАЦИИ АТАКИ НАРУШИТЕЛЕМ Анализ системы с целью поиска уязвимости СЗИ НАРУШИТЕЛЬ Планирование атак на СЗИ Разбор процесса выполнения атак Организация и выполнение атак Да Нет 2/18/2018 Успешная атака НСД 77

Средства защиты информации Физические Организационные Аппаратные Программные 2/18/2018 Законодательные Морально этические 79

Средства защиты информации Физические Организационные Аппаратные Программные 2/18/2018 Законодательные Морально этические 79

Способы защиты информации Препятствие Маскировка Регламентация Принуждение 2/18/2018 Управление Побуждение 80

Способы защиты информации Препятствие Маскировка Регламентация Принуждение 2/18/2018 Управление Побуждение 80

Краткий перечень технологий защиты информации • • • 2/18/2018 Межсетевые экраны Средства построения VPN Антивирусы Обнаружение атак Контроль содержимого Средства криптозащиты и аутентикации 82

Краткий перечень технологий защиты информации • • • 2/18/2018 Межсетевые экраны Средства построения VPN Антивирусы Обнаружение атак Контроль содержимого Средства криптозащиты и аутентикации 82

Структура информационной системы на основе ТКС 2/18/2018 83

Структура информационной системы на основе ТКС 2/18/2018 83

Комплексная система защиты информационной системы на основе ТКС 2/18/2018 2003 84

Комплексная система защиты информационной системы на основе ТКС 2/18/2018 2003 84

Регламентирующие правила доступа Матрица доступа 2/18/2018 85

Регламентирующие правила доступа Матрица доступа 2/18/2018 85

2/18/2018 86 Муниципальный Федеральный уровень управления Региональный Межрегиональный Структура объектов информатизации требующих защиты данных комплексов АИУС РСЧС

2/18/2018 86 Муниципальный Федеральный уровень управления Региональный Межрегиональный Структура объектов информатизации требующих защиты данных комплексов АИУС РСЧС

Борьба с компьютерными вирусами

Борьба с компьютерными вирусами

Методы обнаружения и борьбы с вирусами: • Сканирование; • Обнаружение изменений; • Эвристический анализ; • Использование резидентных сторожей; • Вакцинирование программ; • Карантин; • Аппаратно-программная защита. Брандмауэр. Фаерволы и др. • Защита файловых, почтовых серверов и рабочих станций от спамов и фишингов; • Защита мобильных средств; • Защита Интернет- трафика; • Системы централизованного администрирования защиты ТКС. 2/18/2018 88

Методы обнаружения и борьбы с вирусами: • Сканирование; • Обнаружение изменений; • Эвристический анализ; • Использование резидентных сторожей; • Вакцинирование программ; • Карантин; • Аппаратно-программная защита. Брандмауэр. Фаерволы и др. • Защита файловых, почтовых серверов и рабочих станций от спамов и фишингов; • Защита мобильных средств; • Защита Интернет- трафика; • Системы централизованного администрирования защиты ТКС. 2/18/2018 88

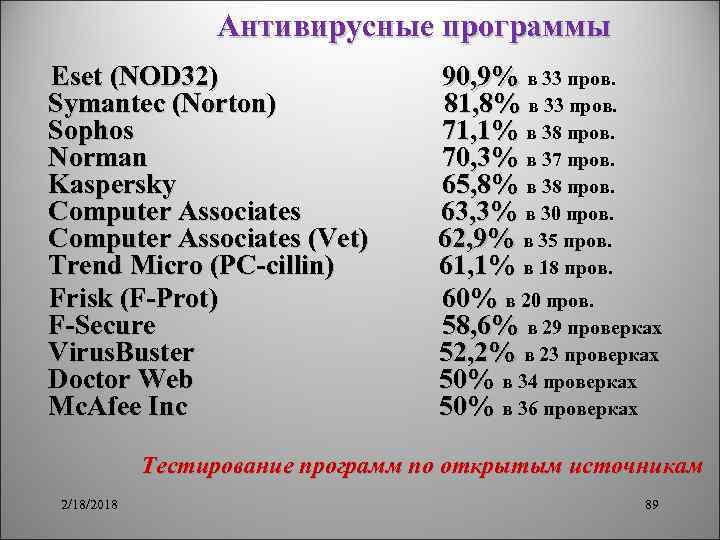

Антивирусные программы Eset (NOD 32) Symantec (Norton) Sophos Norman Kaspersky Computer Associates (Vet) Trend Micro (PC-cillin) Frisk (F-Prot) F-Secure Virus. Buster Doctor Web Mc. Afee Inc 90, 9% в 33 пров. 81, 8% в 33 пров. 71, 1% в 38 пров. 70, 3% в 37 пров. 65, 8% в 38 пров. 63, 3% в 30 пров. 62, 9% в 35 пров. 61, 1% в 18 пров. 60% в 20 пров. 58, 6% в 29 проверках 52, 2% в 23 проверках 50% в 34 проверках 50% в 36 проверках Тестирование программ по открытым источникам 2/18/2018 89

Антивирусные программы Eset (NOD 32) Symantec (Norton) Sophos Norman Kaspersky Computer Associates (Vet) Trend Micro (PC-cillin) Frisk (F-Prot) F-Secure Virus. Buster Doctor Web Mc. Afee Inc 90, 9% в 33 пров. 81, 8% в 33 пров. 71, 1% в 38 пров. 70, 3% в 37 пров. 65, 8% в 38 пров. 63, 3% в 30 пров. 62, 9% в 35 пров. 61, 1% в 18 пров. 60% в 20 пров. 58, 6% в 29 проверках 52, 2% в 23 проверках 50% в 34 проверках 50% в 36 проверках Тестирование программ по открытым источникам 2/18/2018 89

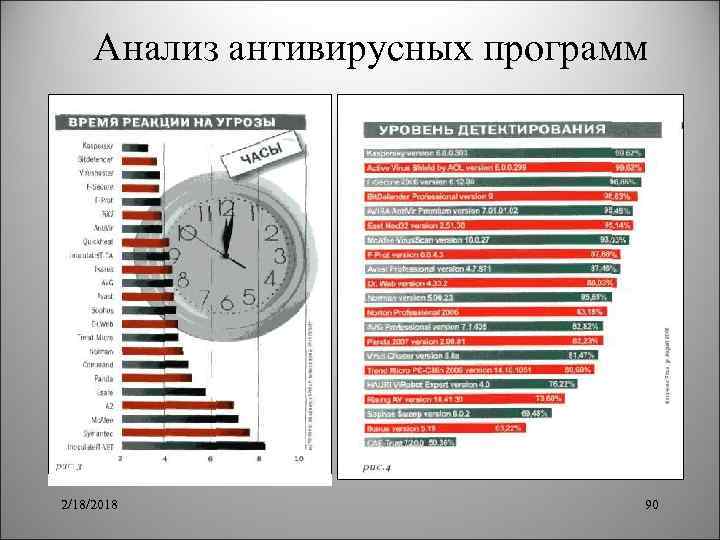

Анализ антивирусных программ 2/18/2018 90

Анализ антивирусных программ 2/18/2018 90

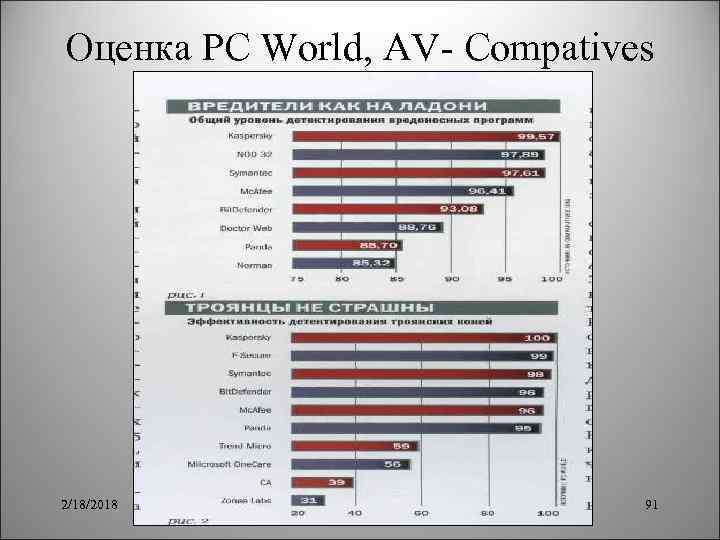

Оценка PC World, AV- Compatives 2/18/2018 91

Оценка PC World, AV- Compatives 2/18/2018 91

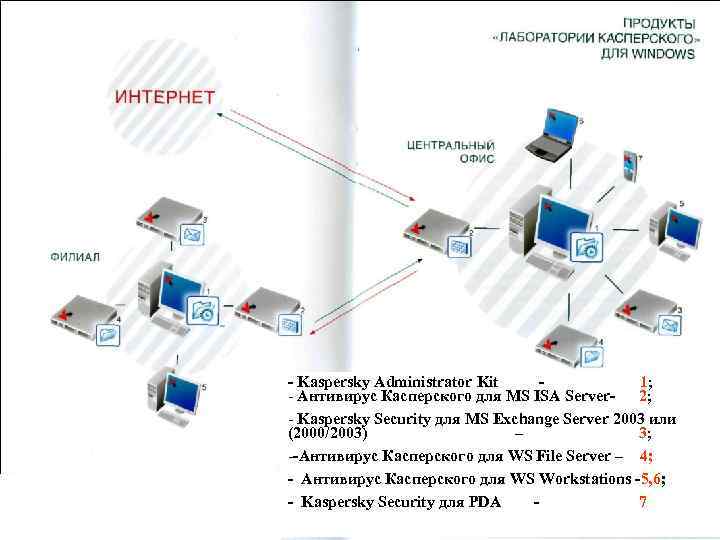

2/18/2018 - Kaspersky Administrator Kit - 1; - Антивирус Касперского для MS ISA Server 2; - Kaspersky Security для MS Exchange Server 2003 или (2000/2003) – 3; --Антивирус Касперского для WS File Server – 4; - Антивирус Касперского для WS Workstations -5, 6; - Kaspersky Security для PDA 792

2/18/2018 - Kaspersky Administrator Kit - 1; - Антивирус Касперского для MS ISA Server 2; - Kaspersky Security для MS Exchange Server 2003 или (2000/2003) – 3; --Антивирус Касперского для WS File Server – 4; - Антивирус Касперского для WS Workstations -5, 6; - Kaspersky Security для PDA 792

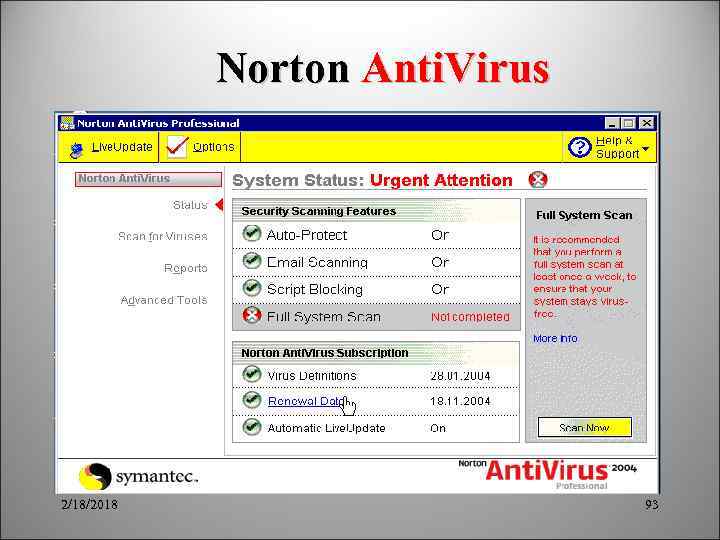

Norton Anti. Virus Norton 2/18/2018 93

Norton Anti. Virus Norton 2/18/2018 93

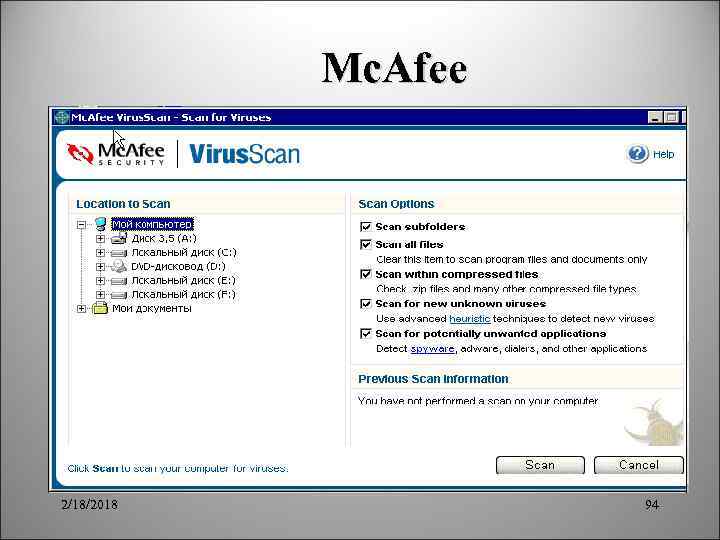

Мс. Afee 2/18/2018 94

Мс. Afee 2/18/2018 94

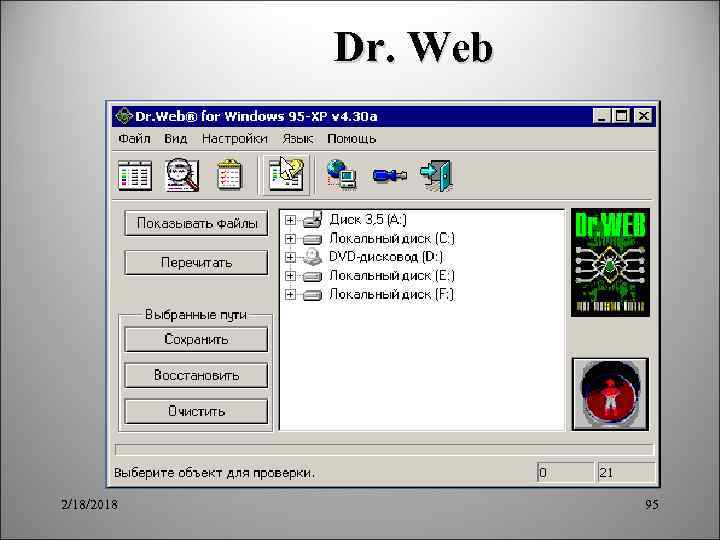

Dr. Web 2/18/2018 95

Dr. Web 2/18/2018 95

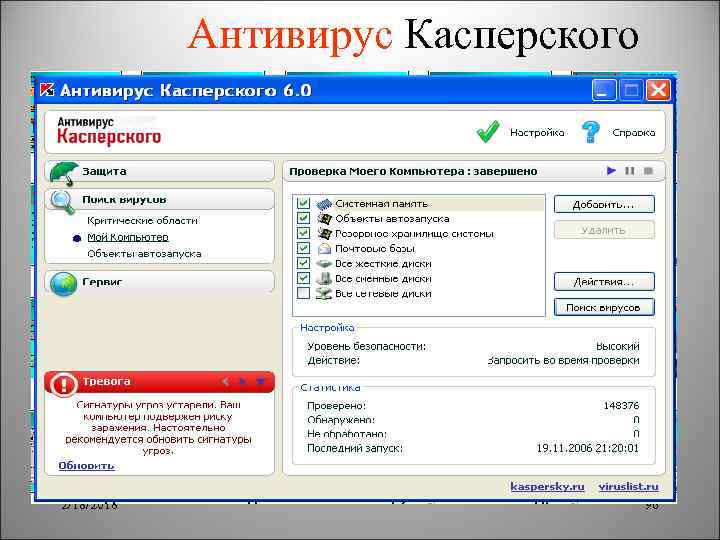

Антивирус Касперского 2/18/2018 96

Антивирус Касперского 2/18/2018 96

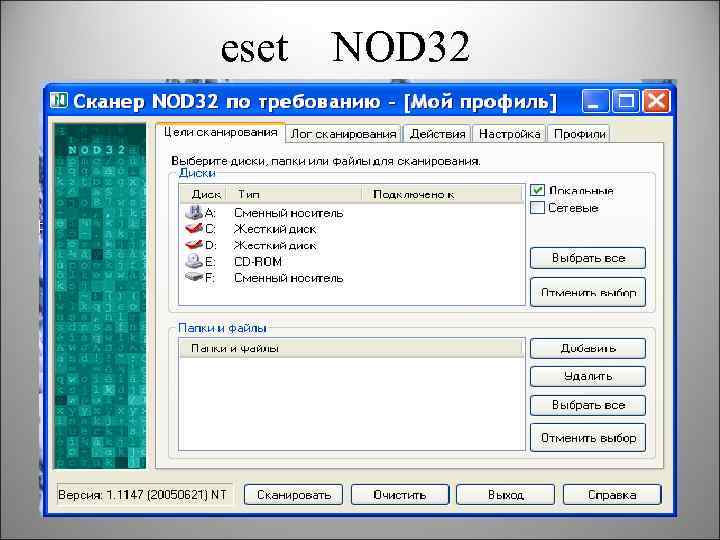

eset NOD 32 2/18/2018 97

eset NOD 32 2/18/2018 97

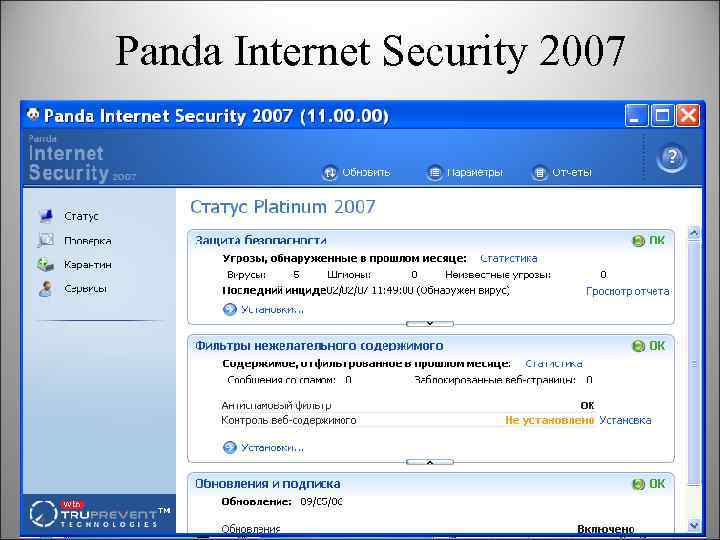

Panda Internet Security 2007 2/18/2018 98

Panda Internet Security 2007 2/18/2018 98

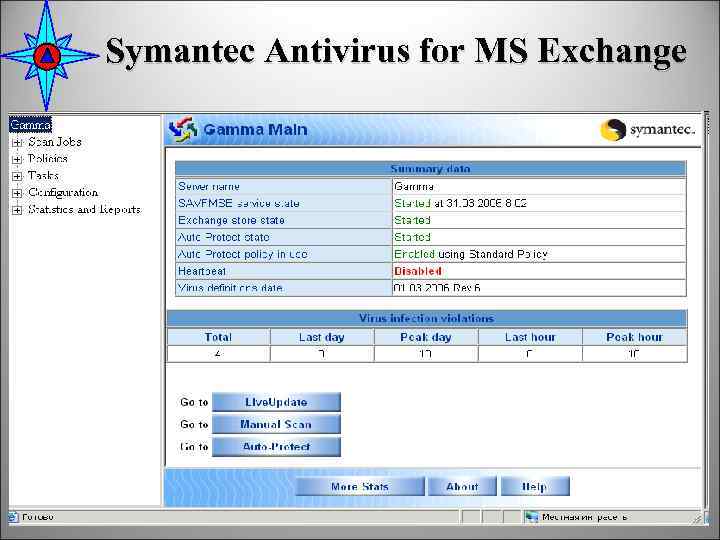

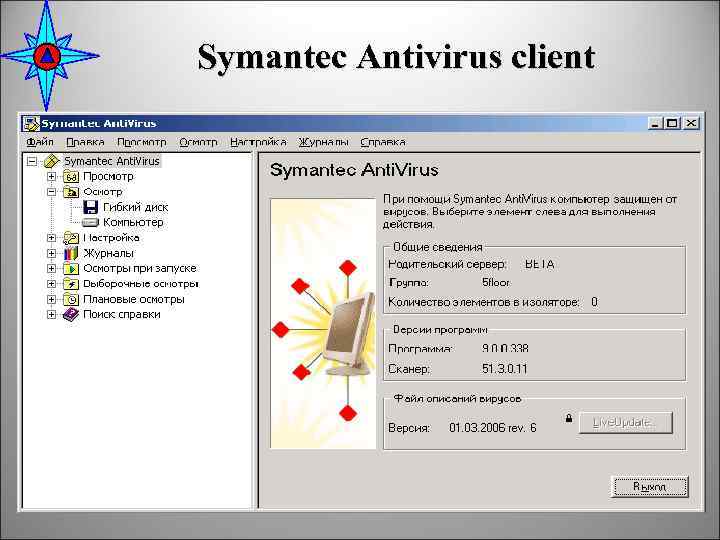

Symantec Antivirus for MS Exchange 2/18/2018 99

Symantec Antivirus for MS Exchange 2/18/2018 99

Symantec Antivirus client 2/18/2018 100

Symantec Antivirus client 2/18/2018 100

Профилактика заражения: (Пять правил) 1. Применять только законные программные продукты. 2. Дублировать важную информацию. 3. Регулярно пользоваться антивирусными программами. 4. Особая осторожность применении носителей информации. 5. При коллективном пользовании организационные методы борьбы. 2/18/2018 101

Профилактика заражения: (Пять правил) 1. Применять только законные программные продукты. 2. Дублировать важную информацию. 3. Регулярно пользоваться антивирусными программами. 4. Особая осторожность применении носителей информации. 5. При коллективном пользовании организационные методы борьбы. 2/18/2018 101

Защита конфиденциальной речевой акустической информации

Защита конфиденциальной речевой акустической информации

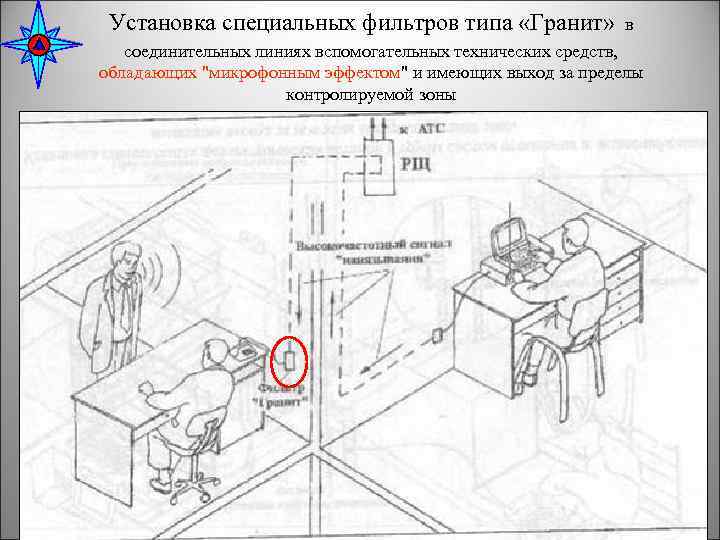

Установка специальных фильтров типа «Гранит» в соединительных линиях вспомогательных технических средств, обладающих "микрофонным эффектом" и имеющих выход за пределы контролируемой зоны 2/18/2018 103

Установка специальных фильтров типа «Гранит» в соединительных линиях вспомогательных технических средств, обладающих "микрофонным эффектом" и имеющих выход за пределы контролируемой зоны 2/18/2018 103

Установка специальных диэлектрических вставок в трубы систем отопления и водоснабжения, имеющих выход за пределы контролируемой зоны 2/18/2018 104

Установка специальных диэлектрических вставок в трубы систем отопления и водоснабжения, имеющих выход за пределы контролируемой зоны 2/18/2018 104

Установка в осветительной и розеточных сетях электропитания помехоподавляющих фильтров типа ФП от разных закладок 2/18/2018 105

Установка в осветительной и розеточных сетях электропитания помехоподавляющих фильтров типа ФП от разных закладок 2/18/2018 105

Пространственное электромагнитное зашумление побочных электромагнитных излучений ПЭВМ с использованием генератора шума 2/18/2018 107

Пространственное электромагнитное зашумление побочных электромагнитных излучений ПЭВМ с использованием генератора шума 2/18/2018 107

Создание прицельных маскирующих радиопомех в каналах передачи информации закладными устройствами 2/18/2018 108

Создание прицельных маскирующих радиопомех в каналах передачи информации закладными устройствами 2/18/2018 108

Создание вибрационных помех с использованием генераторов акустического шума с целью противодействия лазерным акустическим системам разведки 2/18/2018 109

Создание вибрационных помех с использованием генераторов акустического шума с целью противодействия лазерным акустическим системам разведки 2/18/2018 109

Средства поиска каналов утечки информации

Средства поиска каналов утечки информации

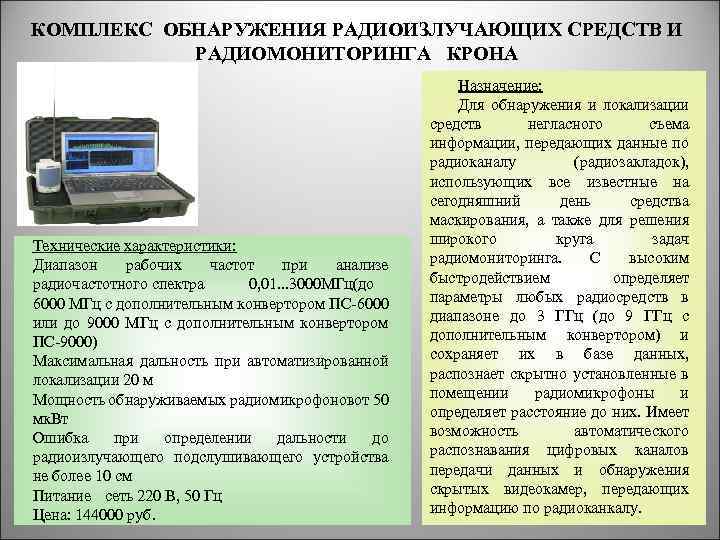

КОМПЛЕКС ОБНАРУЖЕНИЯ РАДИОИЗЛУЧАЮЩИХ СРЕДСТВ И РАДИОМОНИТОРИНГА КРОНА Технические характеристики: Диапазон рабочих частот при анализе радиочастотного спектра 0, 01. . . 3000 Гц до М ( 6000 МГц с дополнительным конвертором ПС-6000 или до 9000 МГц с дополнительным конвертором ПС-9000) Максимальная дальность при автоматизированной локализации 20 м Мощность обнаруживаемых радиомикрофоновот 50 мк. Вт Ошибка при определении дальности до радиоизлучающего подслушивающего устройства не более 10 см Питание сеть 220 В, 50 Гц 2/18/2018 Цена: 144000 руб. Назначение: Для обнаружения и локализации средств негласного съема информации, передающих данные по радиоканалу (радиозакладок), использующих все известные на сегодняшний день средства маскирования, а также для решения широкого круга задач радиомониторинга. С высоким быстродействием определяет параметры любых радиосредств в диапазоне до 3 ГГц (до 9 ГГц с дополнительным конвертором) и сохраняет их в базе данных, распознает скрытно установленные в помещении радиомикрофоны и определяет расстояние до них. Имеет возможность автоматического распознавания цифровых каналов передачи данных и обнаружения скрытых видеокамер, передающих 112 информацию по радиоканкалу.

КОМПЛЕКС ОБНАРУЖЕНИЯ РАДИОИЗЛУЧАЮЩИХ СРЕДСТВ И РАДИОМОНИТОРИНГА КРОНА Технические характеристики: Диапазон рабочих частот при анализе радиочастотного спектра 0, 01. . . 3000 Гц до М ( 6000 МГц с дополнительным конвертором ПС-6000 или до 9000 МГц с дополнительным конвертором ПС-9000) Максимальная дальность при автоматизированной локализации 20 м Мощность обнаруживаемых радиомикрофоновот 50 мк. Вт Ошибка при определении дальности до радиоизлучающего подслушивающего устройства не более 10 см Питание сеть 220 В, 50 Гц 2/18/2018 Цена: 144000 руб. Назначение: Для обнаружения и локализации средств негласного съема информации, передающих данные по радиоканалу (радиозакладок), использующих все известные на сегодняшний день средства маскирования, а также для решения широкого круга задач радиомониторинга. С высоким быстродействием определяет параметры любых радиосредств в диапазоне до 3 ГГц (до 9 ГГц с дополнительным конвертором) и сохраняет их в базе данных, распознает скрытно установленные в помещении радиомикрофоны и определяет расстояние до них. Имеет возможность автоматического распознавания цифровых каналов передачи данных и обнаружения скрытых видеокамер, передающих 112 информацию по радиоканкалу.

ОБНАРУЖИТЕЛЬ СКРЫТЫХ ВИДЕОКАМЕР ПО ОПТИЧЕСКОМУ ПРИЗНАКУ АЛМАЗ Назначение: Технические характеристики: Выходная мощность лазера не более 10 м. Вт Время непрерывной работы от заряженной батареи не менее 30 часов Питание аккумуляторная батарея 3 В Габариты 50 x 100 мм Масса 200 г Цена: 90000 руб. 2/18/2018 Для обнаружения микровидеокамер, а также для поиска утерянных (оброненных) драгоценных камней. "Алмаз" - это маленькое, лёгкое, питаемое от аккумуляторной батареи устрйоство, которое позволяет быстро идентфицировать и локализовать скрытые камеры. Обнаружитель 'Алмаз' работает против всех видов камер: • видеокамер; • видеокамер с объективом pin-hole; • цифровых фото- и видеокамер; • камер с автоматической фокусировкой. Обнаружение происходит при нахождении 'Алмаза' в поле зрения искомой видеокамеры. 113

ОБНАРУЖИТЕЛЬ СКРЫТЫХ ВИДЕОКАМЕР ПО ОПТИЧЕСКОМУ ПРИЗНАКУ АЛМАЗ Назначение: Технические характеристики: Выходная мощность лазера не более 10 м. Вт Время непрерывной работы от заряженной батареи не менее 30 часов Питание аккумуляторная батарея 3 В Габариты 50 x 100 мм Масса 200 г Цена: 90000 руб. 2/18/2018 Для обнаружения микровидеокамер, а также для поиска утерянных (оброненных) драгоценных камней. "Алмаз" - это маленькое, лёгкое, питаемое от аккумуляторной батареи устрйоство, которое позволяет быстро идентфицировать и локализовать скрытые камеры. Обнаружитель 'Алмаз' работает против всех видов камер: • видеокамер; • видеокамер с объективом pin-hole; • цифровых фото- и видеокамер; • камер с автоматической фокусировкой. Обнаружение происходит при нахождении 'Алмаза' в поле зрения искомой видеокамеры. 113

ОБНАРУЖИТЕЛЬ СКРЫТЫХ ВИДЕОКАМЕР АМУЛЕТ Назначение: Технические характеристики: Среднее расстояние обнаружения видеокамер (в зависимости от электромагнитной обстановки, типов видеокамер и структуры ограждающих поверхностей) 6– 10 м Общее время обнаружения источников излучений по хранящимся в БД образам от 50 сек до 6 мин. Диаграмма направленности антенны круговая Время активной автономной работы от встроенной АКБ не менее 2 ч Время работы в стационарном режиме круглосуточно 2/18/2018 Цена: 93800 руб. Предназначен обнаружения скрытых видеокамер независимо от применяемых в камерах способов кодирования и передачи видеосигнала (по кабелю или по радиоканалу), а также при камуфлировании видеокамер под различные предметы. Для локализации мест размещения видеокамер используется специальный выносной зонд. При обнаружении видеокамеры включается световая и/или звуковая сигнализация с одновременным отображением информации об обнаруженной камере на ЖК-экране. 114

ОБНАРУЖИТЕЛЬ СКРЫТЫХ ВИДЕОКАМЕР АМУЛЕТ Назначение: Технические характеристики: Среднее расстояние обнаружения видеокамер (в зависимости от электромагнитной обстановки, типов видеокамер и структуры ограждающих поверхностей) 6– 10 м Общее время обнаружения источников излучений по хранящимся в БД образам от 50 сек до 6 мин. Диаграмма направленности антенны круговая Время активной автономной работы от встроенной АКБ не менее 2 ч Время работы в стационарном режиме круглосуточно 2/18/2018 Цена: 93800 руб. Предназначен обнаружения скрытых видеокамер независимо от применяемых в камерах способов кодирования и передачи видеосигнала (по кабелю или по радиоканалу), а также при камуфлировании видеокамер под различные предметы. Для локализации мест размещения видеокамер используется специальный выносной зонд. При обнаружении видеокамеры включается световая и/или звуковая сигнализация с одновременным отображением информации об обнаруженной камере на ЖК-экране. 114

СКОРОСТНОЙ ПОИСКОВЫЙ ПРИЕМНИК СКОРПИОН V. 3. 3 Технические характеристики: Диапазон частот: 30 -2000 МГц. Чувствительность в диапазоне: 30 - 1000 МГц: не хуже 40 мк. В; 1000 - 2000 МГц: не хуже 100 мк. В. Время просмотра диапазона: не более 10 с. Диапазон измерения уровня входного сигнала: 50 д. Б Мощность прицельной помехи: не менее 50 м. Вт. Количество запоминаемых частот: 3*256 Индикация: ЖКИ-дисплей. Питание: батареи или внешний источник 9, 6. . . 12 В. Потребление: 200 м. А. Габариты (без антенн): 165 х90 х29 мм. Цена: 30000 руб. 2/18/2018 Назначение: Для автоматического обнаружения передающих радиомикрофонов и подавления каналов их приема с помощью постановки прицельной помехи. Позволяет: • производить изучение радиоэлектронной обстановки в конкретном месте его эксплуатации с запоминанием частот сигналов; • обнаруживать и определять местоположение радиомикрофона в контролируемом помещении; • подавлять канал приема сигнала обнаруженного радиомикрофона путем постановки на его частоте прицельной помехи. • обнаруживать работающие телефоны сотовой связи стандарта GSM с индикацией частоты и возможностью автоматической блокировки; • обнаруживать радиотелефоны стандарта DECT; • осуществлять поиск в одном или двух программируемых участках диапазона частот; • просматривать и редактировать три буфера памяти обнаруженных сигналов и исключенных каналов приема; • проверять работоспособность приемников, индикаторов поля, частотомеров и других помощи встроенного тестового генератора. 115

СКОРОСТНОЙ ПОИСКОВЫЙ ПРИЕМНИК СКОРПИОН V. 3. 3 Технические характеристики: Диапазон частот: 30 -2000 МГц. Чувствительность в диапазоне: 30 - 1000 МГц: не хуже 40 мк. В; 1000 - 2000 МГц: не хуже 100 мк. В. Время просмотра диапазона: не более 10 с. Диапазон измерения уровня входного сигнала: 50 д. Б Мощность прицельной помехи: не менее 50 м. Вт. Количество запоминаемых частот: 3*256 Индикация: ЖКИ-дисплей. Питание: батареи или внешний источник 9, 6. . . 12 В. Потребление: 200 м. А. Габариты (без антенн): 165 х90 х29 мм. Цена: 30000 руб. 2/18/2018 Назначение: Для автоматического обнаружения передающих радиомикрофонов и подавления каналов их приема с помощью постановки прицельной помехи. Позволяет: • производить изучение радиоэлектронной обстановки в конкретном месте его эксплуатации с запоминанием частот сигналов; • обнаруживать и определять местоположение радиомикрофона в контролируемом помещении; • подавлять канал приема сигнала обнаруженного радиомикрофона путем постановки на его частоте прицельной помехи. • обнаруживать работающие телефоны сотовой связи стандарта GSM с индикацией частоты и возможностью автоматической блокировки; • обнаруживать радиотелефоны стандарта DECT; • осуществлять поиск в одном или двух программируемых участках диапазона частот; • просматривать и редактировать три буфера памяти обнаруженных сигналов и исключенных каналов приема; • проверять работоспособность приемников, индикаторов поля, частотомеров и других помощи встроенного тестового генератора. 115

ПОРТАТИВНЫЙ ОБНАРУЖИТЕЛЬ ЗАКЛАДОК PROTECT-1203 Назначение: Для оперативного поиска и локализации всех видов радиозакладок, в том числе цифровых передатчиков, а также передатчиков с инверсией спектра. Возможность локализации, встроенный виброзвонок и шкальный индикатор. Технические характеристики: Диапазон рабочих частот: 10. . . 3600 МГц. Питание: встроенный аккумулятор3. 6 В. Время подзарядки аккумулятора: Габариты: 26 х75 х160 мм Масса: 420 гр. 12 ч. Прибор способен обнаруживать следующие виды закладок: • комнатные и авто передатчики; • телефонные передатчики; • цифровые передатчики и передатчики с инверсией спектра; • отслеживающие устройства; • передатчики для ношения на теле. Цена: 6400 руб. 2/18/2018 116

ПОРТАТИВНЫЙ ОБНАРУЖИТЕЛЬ ЗАКЛАДОК PROTECT-1203 Назначение: Для оперативного поиска и локализации всех видов радиозакладок, в том числе цифровых передатчиков, а также передатчиков с инверсией спектра. Возможность локализации, встроенный виброзвонок и шкальный индикатор. Технические характеристики: Диапазон рабочих частот: 10. . . 3600 МГц. Питание: встроенный аккумулятор3. 6 В. Время подзарядки аккумулятора: Габариты: 26 х75 х160 мм Масса: 420 гр. 12 ч. Прибор способен обнаруживать следующие виды закладок: • комнатные и авто передатчики; • телефонные передатчики; • цифровые передатчики и передатчики с инверсией спектра; • отслеживающие устройства; • передатчики для ношения на теле. Цена: 6400 руб. 2/18/2018 116

ПРИБОР НЕЛИНЕЙНОЙ РАДИОЛОКАЦИИ МАСТЕР Назначение: Технические характеристики: Вид излучения: непрерывный. Мощность СВЧ-сигнала на выходном разъеме приемопередающего блока: 800 м. Вт. Потенциал излучаемого СВЧ сигнала: 2 Вт. Чувствительность приемника: минус 130 д. БВт Частота излучаемого СВЧ сигнала: fya= 1000± 20 МГц Глубина регулировки чувствительности: 45 д. Б Индикация: звуковая. Питание: встроенный аккумулятор (12 В). Время непрерывной работы: не менее 4 часов Максимальная дальность обнаружения радиомикрофонов - 0, 2 - 2 м 2/18/2018 Цена: 99200 руб Прибор предназначен для бесконтактного обнаружения и определения местоположения скрытых закладных радиоэлектронных устройств подслушивания и передачи данных, звукозаписывающих устройств, а также взрывных устройств с электронными взрывателями, управляемыми по радиоканалу. Прибор обеспечивает обнаружение электронных объектов через преграды из дерева, пластмассы, кирпича, бетона и др. материалов, а также в багаже, ручной клади и под одеждой. При этом объекты обнаруживаются одинаково эффективно как во включенном, так и в выключенном состоянии. 117

ПРИБОР НЕЛИНЕЙНОЙ РАДИОЛОКАЦИИ МАСТЕР Назначение: Технические характеристики: Вид излучения: непрерывный. Мощность СВЧ-сигнала на выходном разъеме приемопередающего блока: 800 м. Вт. Потенциал излучаемого СВЧ сигнала: 2 Вт. Чувствительность приемника: минус 130 д. БВт Частота излучаемого СВЧ сигнала: fya= 1000± 20 МГц Глубина регулировки чувствительности: 45 д. Б Индикация: звуковая. Питание: встроенный аккумулятор (12 В). Время непрерывной работы: не менее 4 часов Максимальная дальность обнаружения радиомикрофонов - 0, 2 - 2 м 2/18/2018 Цена: 99200 руб Прибор предназначен для бесконтактного обнаружения и определения местоположения скрытых закладных радиоэлектронных устройств подслушивания и передачи данных, звукозаписывающих устройств, а также взрывных устройств с электронными взрывателями, управляемыми по радиоканалу. Прибор обеспечивает обнаружение электронных объектов через преграды из дерева, пластмассы, кирпича, бетона и др. материалов, а также в багаже, ручной клади и под одеждой. При этом объекты обнаруживаются одинаково эффективно как во включенном, так и в выключенном состоянии. 117

Средства защиты конфиденциальной информации

Средства защиты конфиденциальной информации

КОМПЛЕКС ВИБРОАКУСТИЧЕСКОЙ ЗАЩИТЫ ОБЪЕКТОВ ИНФОРМАТИЗАЦИИ 1 -Й КАТЕГОРИИ БАРОН Назначение: Технические характеристики: Число помеховых каналов 4 Выходная мощность не менее 18 Вт на канал Диапазон частот 60. . . 16000 Гц Число вибраторов, подключаемых к одному каналу пьезоэлектрических – до 30; электромагнитных - до 7 Количество поддиапазонов с регулируемым уровнем мощности помехи в канале 5 Гц; Частотные поддиапазоны 60. . . 350 700 -1400 350. . . 700 Гц; 1400 -2800 Гц; 2800. . . 16000 Гц Количество независимых фонемных клонеров 4 Количество независимых генераторов шума 4 Диапазон регулировки уровня сигнала в каждой октавной полосе не менее 24 д. Б Управление включением помехи дистанционное проводное, дистанционное по радиоканалу, местное Питание сеть 220 В, 50 Гц Габариты 310 х300 х80 мм Вес 2/18/2018 5, 5 кг Цена: 48000 руб. Для защиты объектов информатизации 1 категории и противодействия техническим средствам перехвата речевой информации (стетоскопы, направленные и лазерные микрофоны, выносные микрофоны) по виброакустическим каналам (наводки речевого сигнала на стены, пол, потолок помещений, окна, трубы отопления, вентиляционные короба и воздушная звуковая волна). . Вибрационный излучатель на стекло (опция к устройствам серии БАРОН). 119 Цена: 1300 руб.

КОМПЛЕКС ВИБРОАКУСТИЧЕСКОЙ ЗАЩИТЫ ОБЪЕКТОВ ИНФОРМАТИЗАЦИИ 1 -Й КАТЕГОРИИ БАРОН Назначение: Технические характеристики: Число помеховых каналов 4 Выходная мощность не менее 18 Вт на канал Диапазон частот 60. . . 16000 Гц Число вибраторов, подключаемых к одному каналу пьезоэлектрических – до 30; электромагнитных - до 7 Количество поддиапазонов с регулируемым уровнем мощности помехи в канале 5 Гц; Частотные поддиапазоны 60. . . 350 700 -1400 350. . . 700 Гц; 1400 -2800 Гц; 2800. . . 16000 Гц Количество независимых фонемных клонеров 4 Количество независимых генераторов шума 4 Диапазон регулировки уровня сигнала в каждой октавной полосе не менее 24 д. Б Управление включением помехи дистанционное проводное, дистанционное по радиоканалу, местное Питание сеть 220 В, 50 Гц Габариты 310 х300 х80 мм Вес 2/18/2018 5, 5 кг Цена: 48000 руб. Для защиты объектов информатизации 1 категории и противодействия техническим средствам перехвата речевой информации (стетоскопы, направленные и лазерные микрофоны, выносные микрофоны) по виброакустическим каналам (наводки речевого сигнала на стены, пол, потолок помещений, окна, трубы отопления, вентиляционные короба и воздушная звуковая волна). . Вибрационный излучатель на стекло (опция к устройствам серии БАРОН). 119 Цена: 1300 руб.

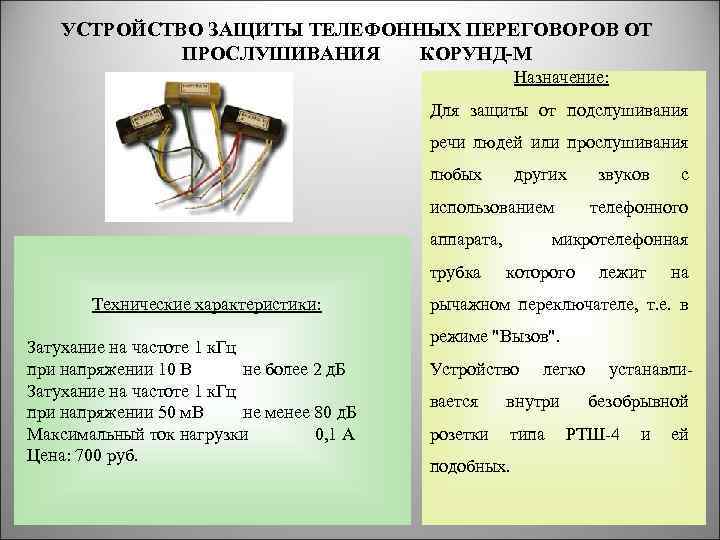

УСТРОЙСТВО ЗАЩИТЫ ТЕЛЕФОННЫХ ПЕРЕГОВОРОВ ОТ ПРОСЛУШИВАНИЯ КОРУНД-М Назначение: Для защиты от подслушивания речи людей или прослушивания любых других звуков использованием аппарата, трубка Технические характеристики: Затухание на частоте 1 к. Гц при напряжении 10 В не более 2 д. Б Затухание на частоте 1 к. Гц при напряжении 50 м. В не менее 80 д. Б Максимальный ток нагрузки 0, 1 А Цена: 700 руб. 2/18/2018 с телефонного микротелефонная которого лежит на рычажном переключателе, т. е. в режиме "Вызов". Устройство вается легко внутри устанавли- безобрывной розетки типа РТШ-4 и ей подобных. 120

УСТРОЙСТВО ЗАЩИТЫ ТЕЛЕФОННЫХ ПЕРЕГОВОРОВ ОТ ПРОСЛУШИВАНИЯ КОРУНД-М Назначение: Для защиты от подслушивания речи людей или прослушивания любых других звуков использованием аппарата, трубка Технические характеристики: Затухание на частоте 1 к. Гц при напряжении 10 В не более 2 д. Б Затухание на частоте 1 к. Гц при напряжении 50 м. В не менее 80 д. Б Максимальный ток нагрузки 0, 1 А Цена: 700 руб. 2/18/2018 с телефонного микротелефонная которого лежит на рычажном переключателе, т. е. в режиме "Вызов". Устройство вается легко внутри устанавли- безобрывной розетки типа РТШ-4 и ей подобных. 120

УСТРОЙСТВО БЛОКИРОВАНИЯ РАБОТЫ СИСТЕМ МОБИЛЬНОЙ СВЯЗИ КВАРТЕТ 4 Назначение: Технические характеристики: Диапазоны частот (каналы) GSM-900/1800, опционально - CDMA-450, GSM 1900 Мощность излучения 4 т лавная В п регулировка (на канал) Радиус зоны подавления одноканального устройства до 50 м Напряжение питания 180 240 , – В 50/60 Гц Габариты 300 х190 х100 мм Цена: 31500 руб. 2/18/2018 Для блокирования работы телефонов систем мобильной связи в пределах выделенных помещений, предназначенных для ведения переговоров, проведения совещаний. Используется в целях предотвращения утечки информации за пределы выделенного помещения при использовании подслушивающих устройств, работающих с применением каналов систем мобильной связи, при использовании для передачи информации включенных телефонов названных стандартов, а также для обеспечения рабочей обстановки во время проведения переговоров, совещания. 121

УСТРОЙСТВО БЛОКИРОВАНИЯ РАБОТЫ СИСТЕМ МОБИЛЬНОЙ СВЯЗИ КВАРТЕТ 4 Назначение: Технические характеристики: Диапазоны частот (каналы) GSM-900/1800, опционально - CDMA-450, GSM 1900 Мощность излучения 4 т лавная В п регулировка (на канал) Радиус зоны подавления одноканального устройства до 50 м Напряжение питания 180 240 , – В 50/60 Гц Габариты 300 х190 х100 мм Цена: 31500 руб. 2/18/2018 Для блокирования работы телефонов систем мобильной связи в пределах выделенных помещений, предназначенных для ведения переговоров, проведения совещаний. Используется в целях предотвращения утечки информации за пределы выделенного помещения при использовании подслушивающих устройств, работающих с применением каналов систем мобильной связи, при использовании для передачи информации включенных телефонов названных стандартов, а также для обеспечения рабочей обстановки во время проведения переговоров, совещания. 121

МНОГОФУНКЦИОНАЛЬНЫЙ ГЕНЕРАТОР ШУМА ГРОМ-ЗИ-4 Технические характеристики: Полоса частот помехового сигнала при зашумлении Радиодиапазона 20. . . 1000 МГц Типовое значение напряженности поля помех, создаваемого генератором, относительно 1 мк. В/м в диапазоне 20. . . 60 МГц: 60 д. Б в диапазоне 60. . . 300 МГц: 90 д. Б в диапазоне 300. . . 1000 МГц: 40 д. Б Полоса частот помехового сигнала при зашумлении электросети 100. . . 1000 к. Гц Напряжение помехового сигнала в электросети не менее 60 д. Б относительно 1 мк. В Напряжение помехового сигнала, создаваемого в телефонной линии: на частоте 20 Гц+5 Гц 2, 5+0, 5 В ср. кв. в полосе частот 15. . . 25 к. Гц 0, 5+0, 1 В ср. кв. Время непрерывной работы прибора 8 часов Питание сеть 220 В, 50 Гц Потребляемая мощность не более 40 Вт Габариты 150 х250 х50 мм Масса 2/18/2018 не более 1, 3 кг Цена: 14400 руб. Назначение: Для защиты информации от утечки за счет побочных электромагнитных излучений средств оргтехники, а также для создания помех устройствам несанкционированного съема информации с телефонных линий и электрических сетей. Выполнение указанных функций обеспечивается генератором независимо друг от друга. При защите телефонных переговоров от подслушивания генератор "размывает" спектр акустических сигналов в телефонной линии. Работа генератора при зашумлении радиодиапазона осуществляется на съемную телескопическую антенну. При зашумлении крупногабаритных объектов (вычислительных центров, терминальных залов и т. п. ) целесообразно использование нескольких комплектов ГРОМ-ЗИ-4 с антеннами, ориентированными в трех взаимно перпендикулярных плоскостях. Имеет сертификат ФСТЭК РФ. 122

МНОГОФУНКЦИОНАЛЬНЫЙ ГЕНЕРАТОР ШУМА ГРОМ-ЗИ-4 Технические характеристики: Полоса частот помехового сигнала при зашумлении Радиодиапазона 20. . . 1000 МГц Типовое значение напряженности поля помех, создаваемого генератором, относительно 1 мк. В/м в диапазоне 20. . . 60 МГц: 60 д. Б в диапазоне 60. . . 300 МГц: 90 д. Б в диапазоне 300. . . 1000 МГц: 40 д. Б Полоса частот помехового сигнала при зашумлении электросети 100. . . 1000 к. Гц Напряжение помехового сигнала в электросети не менее 60 д. Б относительно 1 мк. В Напряжение помехового сигнала, создаваемого в телефонной линии: на частоте 20 Гц+5 Гц 2, 5+0, 5 В ср. кв. в полосе частот 15. . . 25 к. Гц 0, 5+0, 1 В ср. кв. Время непрерывной работы прибора 8 часов Питание сеть 220 В, 50 Гц Потребляемая мощность не более 40 Вт Габариты 150 х250 х50 мм Масса 2/18/2018 не более 1, 3 кг Цена: 14400 руб. Назначение: Для защиты информации от утечки за счет побочных электромагнитных излучений средств оргтехники, а также для создания помех устройствам несанкционированного съема информации с телефонных линий и электрических сетей. Выполнение указанных функций обеспечивается генератором независимо друг от друга. При защите телефонных переговоров от подслушивания генератор "размывает" спектр акустических сигналов в телефонной линии. Работа генератора при зашумлении радиодиапазона осуществляется на съемную телескопическую антенну. При зашумлении крупногабаритных объектов (вычислительных центров, терминальных залов и т. п. ) целесообразно использование нескольких комплектов ГРОМ-ЗИ-4 с антеннами, ориентированными в трех взаимно перпендикулярных плоскостях. Имеет сертификат ФСТЭК РФ. 122

ТЕЛЕФОННЫЙ МОДУЛЬ ДЛЯ КОМПЛЕКСНОЙ ЗАЩИТЫ ТЕЛЕФОННОЙ ЛИНИИ ОТ ПРОСЛУШИВАНИЯ ПРОКРУСТ-2000 Технические характеристики: Габариты 47 х172 х280 мм Условия эксплуатации отапливаемое помещение Максимальное поднятие постоянного напряжения на линии в режиме «Уровень» до 39 В Диапазон шумового сигнала в режиме «Помеха» 50 Гц. . . 10 к. Гц Максимальная амплитуда помехи в режиме "Детектор"до 30 В Напряжение на диктофонном выходе регулируемое, до 150 м. В Назначение: Для защиты городской телефонной линии до АТС методом постановки активной помехи, подавляющей действие практически любых, существующих на сегодняшний день, телефонных закладок во время разговора. В приборе реализовано запатентованное решение, позволяющее гарантированно предотвращать съем и передачу информации по телефонной линии в промежутках между телефонными переговорами. Прибор позволяет осуществлять обнаружение подключенных телефонных закладок и контролировать постоянную составляющую напряжения в телефонной линии. Питание сеть 220 В, 50 Гц Потребляемая мощность 2/18/2018 Цена: 22400 руб. не более 10 Вт Имеет сертификат ФСТЭК РФ. 123

ТЕЛЕФОННЫЙ МОДУЛЬ ДЛЯ КОМПЛЕКСНОЙ ЗАЩИТЫ ТЕЛЕФОННОЙ ЛИНИИ ОТ ПРОСЛУШИВАНИЯ ПРОКРУСТ-2000 Технические характеристики: Габариты 47 х172 х280 мм Условия эксплуатации отапливаемое помещение Максимальное поднятие постоянного напряжения на линии в режиме «Уровень» до 39 В Диапазон шумового сигнала в режиме «Помеха» 50 Гц. . . 10 к. Гц Максимальная амплитуда помехи в режиме "Детектор"до 30 В Напряжение на диктофонном выходе регулируемое, до 150 м. В Назначение: Для защиты городской телефонной линии до АТС методом постановки активной помехи, подавляющей действие практически любых, существующих на сегодняшний день, телефонных закладок во время разговора. В приборе реализовано запатентованное решение, позволяющее гарантированно предотвращать съем и передачу информации по телефонной линии в промежутках между телефонными переговорами. Прибор позволяет осуществлять обнаружение подключенных телефонных закладок и контролировать постоянную составляющую напряжения в телефонной линии. Питание сеть 220 В, 50 Гц Потребляемая мощность 2/18/2018 Цена: 22400 руб. не более 10 Вт Имеет сертификат ФСТЭК РФ. 123

ВЫЖИГАТЕЛЬ УСТРОЙСТВ СЪЕМА ИНФОРМАЦИИ В ПРОВОДНЫХ ЛИНИЯХ СВЯЗИ И В ОБЕСТОЧЕННОЙ ЭЛЕКТРОСЕТИ ГИ-1500 Технические характеристики: Амплитуда импульса Питание сеть 220 В, 50 Гц Габариты 150 х110 х70 мм Масса 1 кг Цена: 15000 руб. 2/18/2018 1600 или 2000 В Назначение: Для защиты от несанкционированного прослушивания переговоров как по телефону, так и в помещении с помощью устройств, работающих в проводных линиях, либо в электросети. Радиозакладки, работающие в проводных линиях, могут иметь низкую рабочую частоту, и для их обнаружения требуется специальная поисковая аппаратура, которая не всегда эффективна. Принцип действия прибора основан на электрическом пробое радио элементов. В линию подается мощный короткий высоковольтный импульс, способный полностью разрушить или нарушить функциональную деятельность средств съема информации. 124

ВЫЖИГАТЕЛЬ УСТРОЙСТВ СЪЕМА ИНФОРМАЦИИ В ПРОВОДНЫХ ЛИНИЯХ СВЯЗИ И В ОБЕСТОЧЕННОЙ ЭЛЕКТРОСЕТИ ГИ-1500 Технические характеристики: Амплитуда импульса Питание сеть 220 В, 50 Гц Габариты 150 х110 х70 мм Масса 1 кг Цена: 15000 руб. 2/18/2018 1600 или 2000 В Назначение: Для защиты от несанкционированного прослушивания переговоров как по телефону, так и в помещении с помощью устройств, работающих в проводных линиях, либо в электросети. Радиозакладки, работающие в проводных линиях, могут иметь низкую рабочую частоту, и для их обнаружения требуется специальная поисковая аппаратура, которая не всегда эффективна. Принцип действия прибора основан на электрическом пробое радио элементов. В линию подается мощный короткий высоковольтный импульс, способный полностью разрушить или нарушить функциональную деятельность средств съема информации. 124

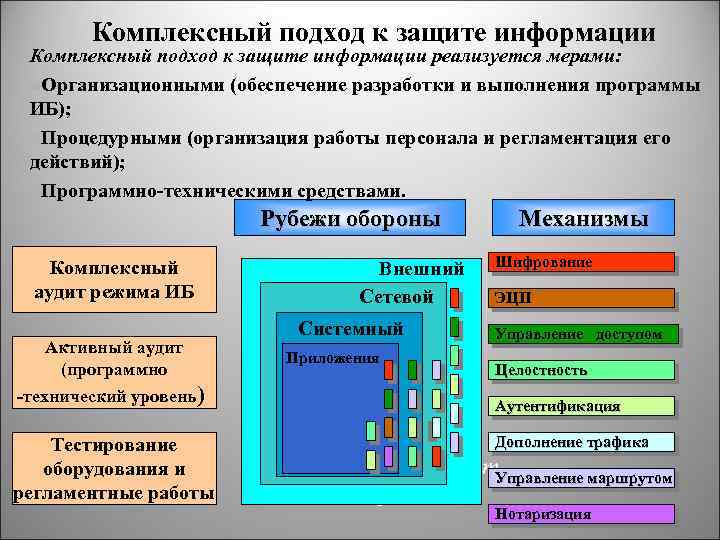

Комплексный подход к защите информации реализуется мерами: n. Организационными (обеспечение разработки и выполнения программы ИБ); n. Процедурными (организация работы персонала и регламентация его действий); n. Программно-техническими средствами. Рубежи обороны Комплексный аудит режима ИБ Активный аудит (программно Внешний Сетевой Системный Приложения -технический уровень) Тестирование оборудования и регламентные работы Механизмы Шифрование ЭЦП Управление доступом Целостность Аутентификация Дополнение трафика Сет ь Сет. Управление маршрутом ь Нотаризация

Комплексный подход к защите информации реализуется мерами: n. Организационными (обеспечение разработки и выполнения программы ИБ); n. Процедурными (организация работы персонала и регламентация его действий); n. Программно-техническими средствами. Рубежи обороны Комплексный аудит режима ИБ Активный аудит (программно Внешний Сетевой Системный Приложения -технический уровень) Тестирование оборудования и регламентные работы Механизмы Шифрование ЭЦП Управление доступом Целостность Аутентификация Дополнение трафика Сет ь Сет. Управление маршрутом ь Нотаризация

Сущность комплексного подхода к безопасности информации Комплексная безопасность информации Законодательные меры Организационные меры Программно-технические меры Только одновременное применение всех мер обеспечивает желаемый результат 2/18/2018 126

Сущность комплексного подхода к безопасности информации Комплексная безопасность информации Законодательные меры Организационные меры Программно-технические меры Только одновременное применение всех мер обеспечивает желаемый результат 2/18/2018 126

2/18/2018 127

2/18/2018 127