1301739ae04df3d813c4c3a5c5481a13.ppt

- Количество слайдов: 30

9 -мерное пространство понятия «комплексная защита информации» Антимонов Сергей Григорьевич Председатель совета директоров ЗАО «Диалог. Наука»

9 -мерное пространство понятия «комплексная защита информации» Антимонов Сергей Григорьевич Председатель совета директоров ЗАО «Диалог. Наука»

О компании «Диалог. Наука» • ЗАО «Диалог. Наука» создано 31 января 1992 г. Учредители – СП «Диалог» и Вычислительный центр РАН • До этого 2 года (1990 -1991) наша компания была известна как Научный центр СП «Диалог» при Вычислительном центре РАН • Дистрибуция программного и технического обеспечения • Разработка и распространение антивирусных программ и других решений в области информационной безопасности: • • • 1990 – Aidstest 1991 – ADinf 1993 – ADinf Cure Module 1994 – Doctor Web 1995 – Антивирусный комплект DSAV (Dialogue. Science Anti-Virus) • C 2004 – системная интеграция, консалтинг и дистрибуция в области информационной безопасности

О компании «Диалог. Наука» • ЗАО «Диалог. Наука» создано 31 января 1992 г. Учредители – СП «Диалог» и Вычислительный центр РАН • До этого 2 года (1990 -1991) наша компания была известна как Научный центр СП «Диалог» при Вычислительном центре РАН • Дистрибуция программного и технического обеспечения • Разработка и распространение антивирусных программ и других решений в области информационной безопасности: • • • 1990 – Aidstest 1991 – ADinf 1993 – ADinf Cure Module 1994 – Doctor Web 1995 – Антивирусный комплект DSAV (Dialogue. Science Anti-Virus) • C 2004 – системная интеграция, консалтинг и дистрибуция в области информационной безопасности

План • • Три базовых обеспечения «Комплексной защиты информации» Этапы «жизненного цикла» вредоносного кода Три уровня подходов к вопросам «Комплексной защиты информации» Расследование компьютерных преступлений 9 -мерное пространство «Комплексной защиты информации» Виды аудита (обследований) систем информационной безопасности Законы, стандарты, руководящие документы • Закон «О персональных данных» • Стандарт Банка России «Обеспечение информационной безопасности организаций банковской системы Российской Федерации» • «Stuxnet» и «Duqu» – самые знаменитые троянцы современности • 4 апреля 2012 г. «Доктор Веб» обнаружил ботнет из 550 000 «маков» • Системы SIEM мониторинга и управления событиями безопасности – адекватный ответ на самые сложные атаки и киберпреступления • Выводы

План • • Три базовых обеспечения «Комплексной защиты информации» Этапы «жизненного цикла» вредоносного кода Три уровня подходов к вопросам «Комплексной защиты информации» Расследование компьютерных преступлений 9 -мерное пространство «Комплексной защиты информации» Виды аудита (обследований) систем информационной безопасности Законы, стандарты, руководящие документы • Закон «О персональных данных» • Стандарт Банка России «Обеспечение информационной безопасности организаций банковской системы Российской Федерации» • «Stuxnet» и «Duqu» – самые знаменитые троянцы современности • 4 апреля 2012 г. «Доктор Веб» обнаружил ботнет из 550 000 «маков» • Системы SIEM мониторинга и управления событиями безопасности – адекватный ответ на самые сложные атаки и киберпреступления • Выводы

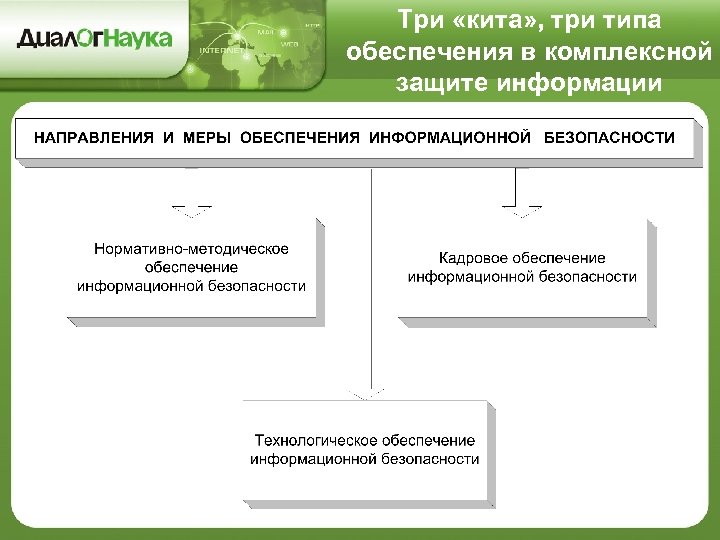

Три «кита» , три типа обеспечения в комплексной защите информации

Три «кита» , три типа обеспечения в комплексной защите информации

Этапы «жизненного цикла» вредоносного кода 1. Заказчик определяет задание на совершение киберпреступления 2. Исполнитель разрабатывает схему атаки и соответствующие вредоносные коды 3. Зловреды размещаются на веб-сайты, рассылаются через спам или эл. почтой как «нацеленные» атаки 4. Транспортировка вредоносных кодов в сети Интернет и/или в рамках корпоративных сетей 5. Конечный пользователь заходит на веб-сайт или открывает вложение в сообщении электронной почты – вредоносный код «прописывается» на его компьютере

Этапы «жизненного цикла» вредоносного кода 1. Заказчик определяет задание на совершение киберпреступления 2. Исполнитель разрабатывает схему атаки и соответствующие вредоносные коды 3. Зловреды размещаются на веб-сайты, рассылаются через спам или эл. почтой как «нацеленные» атаки 4. Транспортировка вредоносных кодов в сети Интернет и/или в рамках корпоративных сетей 5. Конечный пользователь заходит на веб-сайт или открывает вложение в сообщении электронной почты – вредоносный код «прописывается» на его компьютере

«Театр боевых действий» в глобальном противостоянии с компьютерным злом Государство Заказчики Исполнители Хостинги веб-сайтов, системы передачи электронной почты Транспортировка кодов через глобальный интернет, локальные сети организаций Пользователи компьютеров Бизнес Граждане

«Театр боевых действий» в глобальном противостоянии с компьютерным злом Государство Заказчики Исполнители Хостинги веб-сайтов, системы передачи электронной почты Транспортировка кодов через глобальный интернет, локальные сети организаций Пользователи компьютеров Бизнес Граждане

Участие российской компании Group-IB в расследовании компьютерных преступлений • В марте 2012 г. совместно с ФСБ и МВД России была пресечена деятельность организованной преступной группы (8 человек) • Два года злоумышленники похищали деньги через системы ДБО. Только за последний квартал преступники похитили 130 млн руб. • Арестованы - организатор группы, который владел бот-сетью, «заливщики» , которые проводили мошеннические операции по переводу денег со счетов жертв на свои счета, и «дроперы» - лица, осуществлявшие обналичивание похищенных денежных средств • Злоумышленники взламывали сайты, которые активно используют в своей деятельности бухгалтера, интернет-ресурсы популярных СМИ и крупных магазинов и заражали их вредоносными кодами • Исследование бот-сети и серверов, полученных в результате взаимодействия с профильными организациям разных стран, включая Голландию и Канаду, позволило предотвратить хищения у клиентов более чем в 100 различных банках по всему миру • Group-IB выразила отдельную благодарность Сбербанку России

Участие российской компании Group-IB в расследовании компьютерных преступлений • В марте 2012 г. совместно с ФСБ и МВД России была пресечена деятельность организованной преступной группы (8 человек) • Два года злоумышленники похищали деньги через системы ДБО. Только за последний квартал преступники похитили 130 млн руб. • Арестованы - организатор группы, который владел бот-сетью, «заливщики» , которые проводили мошеннические операции по переводу денег со счетов жертв на свои счета, и «дроперы» - лица, осуществлявшие обналичивание похищенных денежных средств • Злоумышленники взламывали сайты, которые активно используют в своей деятельности бухгалтера, интернет-ресурсы популярных СМИ и крупных магазинов и заражали их вредоносными кодами • Исследование бот-сети и серверов, полученных в результате взаимодействия с профильными организациям разных стран, включая Голландию и Канаду, позволило предотвратить хищения у клиентов более чем в 100 различных банках по всему миру • Group-IB выразила отдельную благодарность Сбербанку России

9 -мерное пространство для анализа понятия «Комплексная защита информации» • Типы обеспечения: • Технологическое • Нормативно-методическое • Кадровое • Уровни рассмотрения: • Государство • Бизнес • Граждане • Виды взаимодействия: • Международное • Междисциплинарное • Межвременное

9 -мерное пространство для анализа понятия «Комплексная защита информации» • Типы обеспечения: • Технологическое • Нормативно-методическое • Кадровое • Уровни рассмотрения: • Государство • Бизнес • Граждане • Виды взаимодействия: • Международное • Междисциплинарное • Межвременное

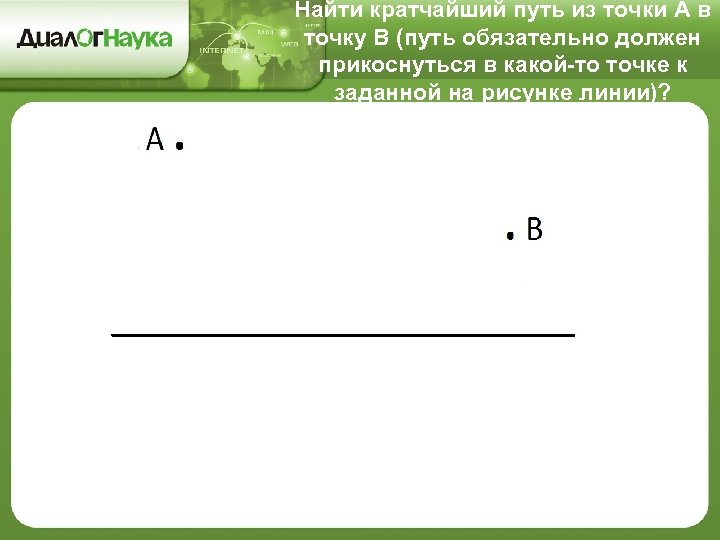

Найти кратчайший путь из точки А в точку В (путь обязательно должен прикоснуться в какой-то точке к заданной на рисунке линии)?

Найти кратчайший путь из точки А в точку В (путь обязательно должен прикоснуться в какой-то точке к заданной на рисунке линии)?

Перельман Г. Я. применил теорию пространств Александрова для анализа потоков Риччи и … решил знаменитую гипотезу Пуанкаре • Будучи представителем ленинградской геометрической школы, он развил и применил сугубо ленинградскую теорию пространств Александрова для анализа потоков Риччи • В 2002 году Перельман опубликовал свою работу, посвящённую решению частного случая гипотезы геометризации Уильяма Тёрстона, из которой следует справедливость знаменитой гипотезы Пуанкаре, сформулированной французским математиком, физиком и философом Анри Пуанкаре в 1904 году • Описанный учёным метод изучения потока Риччи получил название теории Гамильтона — Перельмана • Г. Я. Перельман: «Я отказался. Вы знаете, у меня было очень много причин и в ту, и в другую сторону. Поэтому я так долго решал. Если говорить совсем коротко, то главная причина — это несогласие с организованным математическим сообществом. Мне не нравятся их решения, я считаю их несправедливыми. Я считаю, что вклад в решение этой задачи американского математика Гамильтона ничуть не меньше, чем мой»

Перельман Г. Я. применил теорию пространств Александрова для анализа потоков Риччи и … решил знаменитую гипотезу Пуанкаре • Будучи представителем ленинградской геометрической школы, он развил и применил сугубо ленинградскую теорию пространств Александрова для анализа потоков Риччи • В 2002 году Перельман опубликовал свою работу, посвящённую решению частного случая гипотезы геометризации Уильяма Тёрстона, из которой следует справедливость знаменитой гипотезы Пуанкаре, сформулированной французским математиком, физиком и философом Анри Пуанкаре в 1904 году • Описанный учёным метод изучения потока Риччи получил название теории Гамильтона — Перельмана • Г. Я. Перельман: «Я отказался. Вы знаете, у меня было очень много причин и в ту, и в другую сторону. Поэтому я так долго решал. Если говорить совсем коротко, то главная причина — это несогласие с организованным математическим сообществом. Мне не нравятся их решения, я считаю их несправедливыми. Я считаю, что вклад в решение этой задачи американского математика Гамильтона ничуть не меньше, чем мой»

Международная деятельность команды ИПИБ МГУ под руководством В. П. Шерстюка

Международная деятельность команды ИПИБ МГУ под руководством В. П. Шерстюка

«Диалог. Наука» выполняет следующие услуги по аудиту информационной безопасности • • Аудит систем безопасности на соответствие Федеральному закону «О персональных данных» Оценка соответствия стандарту Банка России Аудит на соответствие международным стандартам ISO 27001 (ISO 17799) и PCI DSS Инструментальный анализ защищённости «Удаленный аудит» систем безопасности через тест на проникновение (penetration test) Аудит наличия конфиденциальной информации в открытом доступе в Интернете (конкурентная разведка) Комплексный аудит информационной безопасности

«Диалог. Наука» выполняет следующие услуги по аудиту информационной безопасности • • Аудит систем безопасности на соответствие Федеральному закону «О персональных данных» Оценка соответствия стандарту Банка России Аудит на соответствие международным стандартам ISO 27001 (ISO 17799) и PCI DSS Инструментальный анализ защищённости «Удаленный аудит» систем безопасности через тест на проникновение (penetration test) Аудит наличия конфиденциальной информации в открытом доступе в Интернете (конкурентная разведка) Комплексный аудит информационной безопасности

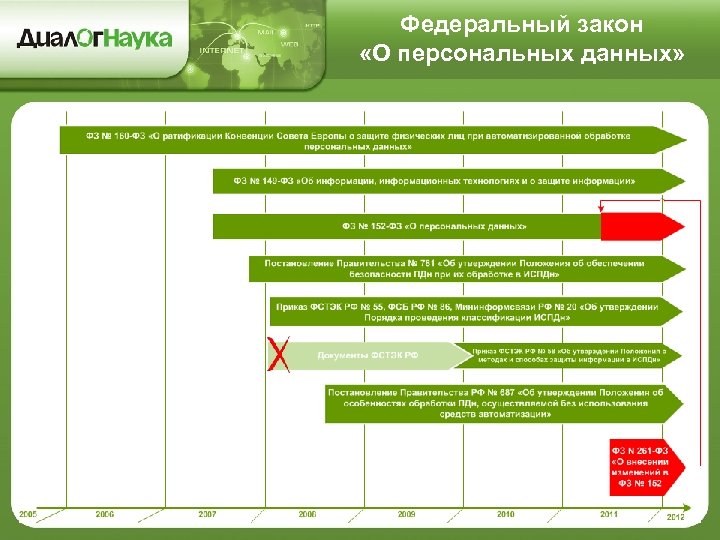

Федеральный закон «О персональных данных»

Федеральный закон «О персональных данных»

Защита персональных данных в «облаках» : ПРОБЛЕМЫ • Отсутствие контроля безопасности персональных данных • Высокие требования к каналам связи по скорости передачи данных, а также и по их надежности: нет канала – нет системы • Зависимость от провайдера облачных услуг • Отсутствие нормативной базы, регулирующей взаимодействие

Защита персональных данных в «облаках» : ПРОБЛЕМЫ • Отсутствие контроля безопасности персональных данных • Высокие требования к каналам связи по скорости передачи данных, а также и по их надежности: нет канала – нет системы • Зависимость от провайдера облачных услуг • Отсутствие нормативной базы, регулирующей взаимодействие

Защита персональных данных в «облаках» : РИСКИ • • • Нет надежной изоляции между ресурсами разных компаний в «облаке» , поэтому возможны утечки данных Привязка к облачному провайдеру и зависимость от него Потенциальное нарушение требований законодательства в связи с использованием облачных сред Количество потенциальных злоумышленников расширяется (из числа сотрудников облачного провайдера) Отсутствие гарантий уничтожения информации в облачной инфраструктуре по окончании обработки

Защита персональных данных в «облаках» : РИСКИ • • • Нет надежной изоляции между ресурсами разных компаний в «облаке» , поэтому возможны утечки данных Привязка к облачному провайдеру и зависимость от него Потенциальное нарушение требований законодательства в связи с использованием облачных сред Количество потенциальных злоумышленников расширяется (из числа сотрудников облачного провайдера) Отсутствие гарантий уничтожения информации в облачной инфраструктуре по окончании обработки

Защита персональных данных в «облаках» : НЕРЕШЕННЫЕ ВОПРОСЫ • Правовой режим (права, обязанности и ответственность) государственных органов, сервис-провайдеров, операторов и субъектов персональных данных • Классификация информационных систем персональных данных и реализация системы защиты персональных данных • Необходимость получения согласия на обработку персональных данных сервис-провайдером • Применение сертифицированных криптографических средств защиты информации и средств защиты информации, прошедших процедуру оценки соответствия • Лицензирование деятельности по технической защите конфиденциальной в частности в случаях, когда поставщики Saa. S / Paa. S / Iaa. S-услуг находятся в других юрисдикциях (иностранные компании)

Защита персональных данных в «облаках» : НЕРЕШЕННЫЕ ВОПРОСЫ • Правовой режим (права, обязанности и ответственность) государственных органов, сервис-провайдеров, операторов и субъектов персональных данных • Классификация информационных систем персональных данных и реализация системы защиты персональных данных • Необходимость получения согласия на обработку персональных данных сервис-провайдером • Применение сертифицированных криптографических средств защиты информации и средств защиты информации, прошедших процедуру оценки соответствия • Лицензирование деятельности по технической защите конфиденциальной в частности в случаях, когда поставщики Saa. S / Paa. S / Iaa. S-услуг находятся в других юрисдикциях (иностранные компании)

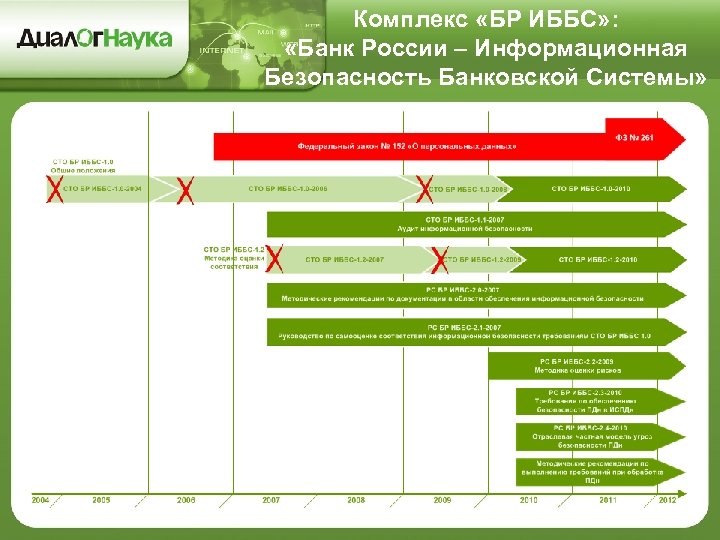

Комплекс «БР ИББС» : «Банк России – Информационная Безопасность Банковской Системы»

Комплекс «БР ИББС» : «Банк России – Информационная Безопасность Банковской Системы»

ЗАО «Диалог. Наука» системный интегратор в области информационной безопасности

ЗАО «Диалог. Наука» системный интегратор в области информационной безопасности

Федеральный закон "О защите детей от информации, причиняющей вред их здоровью и развитию" • Закон был принят 21. 12. 2010 г. и вступает в силу с 1 сентября 2012 г. • Продукт «Kinder. Gate. Родительский Контроль» от российской компании Entensys предназначен для домашних пользователей и образовательных учреждений. Продукт позволяет контролировать использование сети Интернет несовершеннолетними детьми • Взаимодействие с образовательными учреждениями по этой теме у компании Entensys идет в обычном формате «продавец-покупатель» • Государство не выработало пока никаких технических регламентов относительно правил использования средств защиты детей • Да, какие-то правила могут быть разработаны в рамках «Лиги Безопасного Интернета» , но здесь пока нет никакой ясности • Компания Entensys в настоящее время предложила создать новую «Рабочую группу» в рамках АДЭ как раз для выработки стандартов • Великобритания сейчас рассматривает наиболее «жесткий» закон, по которому ISPs и операторы мобильной связи, по умолчанию, обязаны предоставлять клиентам интернет, свободный от порнографии

Федеральный закон "О защите детей от информации, причиняющей вред их здоровью и развитию" • Закон был принят 21. 12. 2010 г. и вступает в силу с 1 сентября 2012 г. • Продукт «Kinder. Gate. Родительский Контроль» от российской компании Entensys предназначен для домашних пользователей и образовательных учреждений. Продукт позволяет контролировать использование сети Интернет несовершеннолетними детьми • Взаимодействие с образовательными учреждениями по этой теме у компании Entensys идет в обычном формате «продавец-покупатель» • Государство не выработало пока никаких технических регламентов относительно правил использования средств защиты детей • Да, какие-то правила могут быть разработаны в рамках «Лиги Безопасного Интернета» , но здесь пока нет никакой ясности • Компания Entensys в настоящее время предложила создать новую «Рабочую группу» в рамках АДЭ как раз для выработки стандартов • Великобритания сейчас рассматривает наиболее «жесткий» закон, по которому ISPs и операторы мобильной связи, по умолчанию, обязаны предоставлять клиентам интернет, свободный от порнографии

Компьютерный червь Stuxnet – атака на АСУ ТП промышленных предприятий • • • Червь Stuxnet был обнаружен в июне 2010 года не только на компьютерах рядовых пользователей, но и в промышленных системах, управляющих автоматизированными производственными процессами Это первый известный компьютерный червь, перехватывающий и модифицирующий информационный поток между программируемыми логическими контроллерами марки SIMATIC S 7 и рабочими станциями SCADA-системы SIMATIC Win. CC фирмы Siemens Таким образом, червь может быть использован в качестве средства несанкционированного сбора данных (шпионажа) и диверсий в АСУ ТП промышленных предприятий, электростанций, аэропортов и т. п.

Компьютерный червь Stuxnet – атака на АСУ ТП промышленных предприятий • • • Червь Stuxnet был обнаружен в июне 2010 года не только на компьютерах рядовых пользователей, но и в промышленных системах, управляющих автоматизированными производственными процессами Это первый известный компьютерный червь, перехватывающий и модифицирующий информационный поток между программируемыми логическими контроллерами марки SIMATIC S 7 и рабочими станциями SCADA-системы SIMATIC Win. CC фирмы Siemens Таким образом, червь может быть использован в качестве средства несанкционированного сбора данных (шпионажа) и диверсий в АСУ ТП промышленных предприятий, электростанций, аэропортов и т. п.

Троян Duqu - самый знаменитый вредоносный код современности • • О трояне Duqu стало известно 1 сентября 2011 г. По мнению экспертов, он создан для точечных атак и кражи информации из ПК промышленных объектов, правительственных и коммерческих структур Ирана В отличие от Stuxnet, троян Duqu не выполняет вредоносные действий в зараженной системе, а нацелен на организацию канала доставки и установки в систему дополнительных троянских модулей По мнению экспертов «Лаборатории Касперского» , над Stuxnet и Duqu работала одна и та же группа авторов Часть трояна Duqu написана на неизвестном языке программирования, созданного специально для его разработки. Эксперты считают, что это указывает на многомиллионные инвестиции в разработку Duqu и на государственный заказ по его созданию

Троян Duqu - самый знаменитый вредоносный код современности • • О трояне Duqu стало известно 1 сентября 2011 г. По мнению экспертов, он создан для точечных атак и кражи информации из ПК промышленных объектов, правительственных и коммерческих структур Ирана В отличие от Stuxnet, троян Duqu не выполняет вредоносные действий в зараженной системе, а нацелен на организацию канала доставки и установки в систему дополнительных троянских модулей По мнению экспертов «Лаборатории Касперского» , над Stuxnet и Duqu работала одна и та же группа авторов Часть трояна Duqu написана на неизвестном языке программирования, созданного специально для его разработки. Эксперты считают, что это указывает на многомиллионные инвестиции в разработку Duqu и на государственный заказ по его созданию

«Доктор Веб» обнаружил ботнет из 550 000 «маков» • • 4 апреля 2012 г. российская компания «Доктор Веб» сообщила об обнаружении бот-сети троянца Back. Door. Flashback, заражающего компьютеры, работающие под управлением системы Mac OS X Заражение осуществляется с использованием инфицированных сайтов, перенаправляющих пользователей Mac OS X на вредоносный сайт Это исследование в очередной раз опровергает заявления некоторых экспертов о том, что для пользователей «маков» не существует вирусных угроз Большая часть заражений приходится на долю США (56, 6%), на втором месте находится Канада (19, 8%), третье место занимает Великобритания (12, 8%), на четвертой позиции — Австралия с показателем 6, 1%

«Доктор Веб» обнаружил ботнет из 550 000 «маков» • • 4 апреля 2012 г. российская компания «Доктор Веб» сообщила об обнаружении бот-сети троянца Back. Door. Flashback, заражающего компьютеры, работающие под управлением системы Mac OS X Заражение осуществляется с использованием инфицированных сайтов, перенаправляющих пользователей Mac OS X на вредоносный сайт Это исследование в очередной раз опровергает заявления некоторых экспертов о том, что для пользователей «маков» не существует вирусных угроз Большая часть заражений приходится на долю США (56, 6%), на втором месте находится Канада (19, 8%), третье место занимает Великобритания (12, 8%), на четвертой позиции — Австралия с показателем 6, 1%

Прошло две недели и размер этой бот-сети изменился незначительно • • • Компания Apple выпустила необходимые «заплатку» и «лечилку» Разные антивирусные фирмы также выпустили свои средства для лечения Mac-компьютеров от данной троянской программы «Лаборатория Касперского» подтвердила то, о чем многие эксперты говорили уже годами: как только «маки» станут более популярными, так авторы вредоносных кодов начнут атаковать их более интенсивно

Прошло две недели и размер этой бот-сети изменился незначительно • • • Компания Apple выпустила необходимые «заплатку» и «лечилку» Разные антивирусные фирмы также выпустили свои средства для лечения Mac-компьютеров от данной троянской программы «Лаборатория Касперского» подтвердила то, о чем многие эксперты говорили уже годами: как только «маки» станут более популярными, так авторы вредоносных кодов начнут атаковать их более интенсивно

Российский антивирусный вендор ( «Доктор Веб» , «Лаборатория Касперского» )

Российский антивирусный вендор ( «Доктор Веб» , «Лаборатория Касперского» )

Мониторинг и управление событиями безопасности (системы класса SIEM) Антивирусная подсистема Межсетевые экраны Фильтрация Подсистемы обнаружения вторжений Нормализация Маршрутизаторы, коммутаторы Серверы, операционные системы Корреляция Приоретизация Агрегирование Подсистемы аутентификации Десятки сообщений Тысячи сообщений Миллион сообщений

Мониторинг и управление событиями безопасности (системы класса SIEM) Антивирусная подсистема Межсетевые экраны Фильтрация Подсистемы обнаружения вторжений Нормализация Маршрутизаторы, коммутаторы Серверы, операционные системы Корреляция Приоретизация Агрегирование Подсистемы аутентификации Десятки сообщений Тысячи сообщений Миллион сообщений

Решение Fraud. View от компании HP-Arc. Sight выявляет различные виды банковского мошенничества • Интеграция с системами ДБО «Банк-Клиент» , «Интернет-Банк» , АБС и др. • Возможность выявления сложных информационных атак, направленных на совершение мошеннических действий • Наличие готовых правил корреляции, позволяющих выявлять различные виды мошенничества, а также возможность создания собственных

Решение Fraud. View от компании HP-Arc. Sight выявляет различные виды банковского мошенничества • Интеграция с системами ДБО «Банк-Клиент» , «Интернет-Банк» , АБС и др. • Возможность выявления сложных информационных атак, направленных на совершение мошеннических действий • Наличие готовых правил корреляции, позволяющих выявлять различные виды мошенничества, а также возможность создания собственных

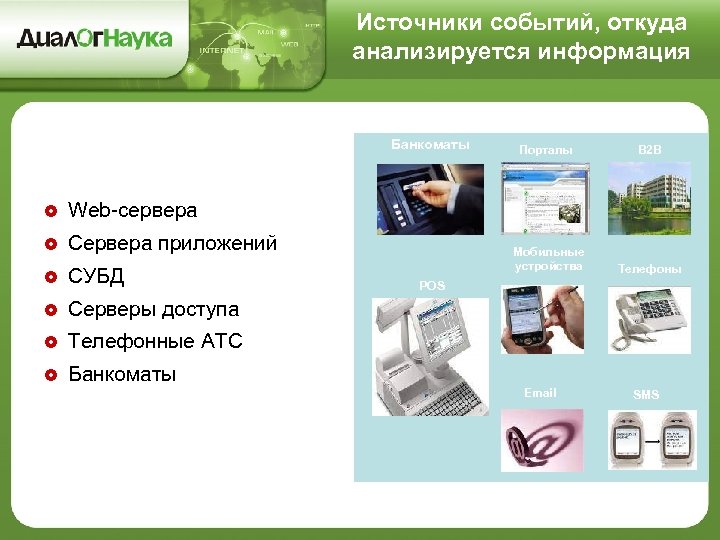

Источники событий, откуда анализируется информация Банкоматы £ £ СУБД £ Телефонные АТС £ Телефоны Серверы доступа £ Мобильные устройства Сервера приложений B 2 B Web-сервера £ Порталы Банкоматы POS Email SMS

Источники событий, откуда анализируется информация Банкоматы £ £ СУБД £ Телефонные АТС £ Телефоны Серверы доступа £ Мобильные устройства Сервера приложений B 2 B Web-сервера £ Порталы Банкоматы POS Email SMS

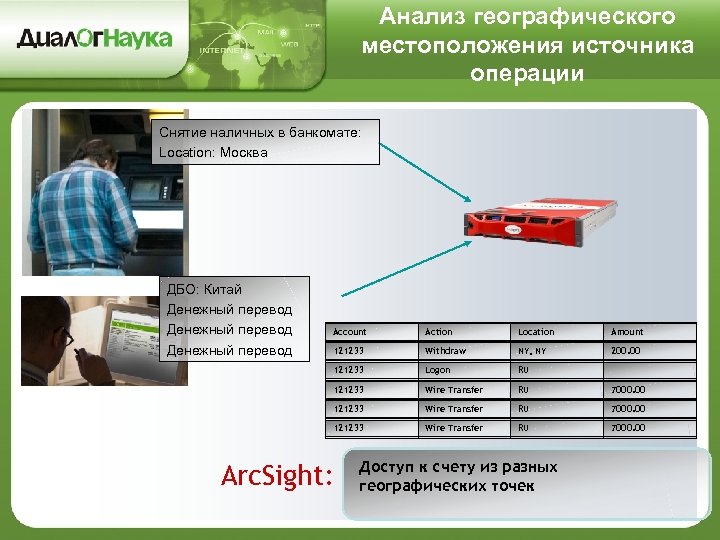

Анализ географического местоположения источника операции Снятие наличных в банкомате: Location: Москва ДБО: Китай Денежный перевод Account Action Location Amount 121233 Withdraw NY, NY 200. 00 121233 Logon RU 121233 Wire Transfer RU 7000. 00 Arc. Sight: Доступ к счету из разных географических точек

Анализ географического местоположения источника операции Снятие наличных в банкомате: Location: Москва ДБО: Китай Денежный перевод Account Action Location Amount 121233 Withdraw NY, NY 200. 00 121233 Logon RU 121233 Wire Transfer RU 7000. 00 Arc. Sight: Доступ к счету из разных географических точек

Выводы • • • Чтобы решить какую-то проблему, полезно посмотреть на нее с позиций какого-то другого измерения (пространства) или применить какую-то другую методику или технологию Законы, стандарты, руководящие документы по темам, связанным с ИБ, обеспечивают укрепление общих оборонительных «редутов» против компьютерного зла История успешного развития стандарта по ИБ от Банка России – это показательный пример для других отраслей Для эффективной защиты информационных систем в АСУ ТП требуются свои соответствующие стандарты ИБ Современные супер-комплексные системы мониторинга событий безопасности (класса SIEM) обеспечивают: • • определение все более изощренных атак киберпреступников, оперативную реакцию по адекватным ответным мерам защиты

Выводы • • • Чтобы решить какую-то проблему, полезно посмотреть на нее с позиций какого-то другого измерения (пространства) или применить какую-то другую методику или технологию Законы, стандарты, руководящие документы по темам, связанным с ИБ, обеспечивают укрепление общих оборонительных «редутов» против компьютерного зла История успешного развития стандарта по ИБ от Банка России – это показательный пример для других отраслей Для эффективной защиты информационных систем в АСУ ТП требуются свои соответствующие стандарты ИБ Современные супер-комплексные системы мониторинга событий безопасности (класса SIEM) обеспечивают: • • определение все более изощренных атак киберпреступников, оперативную реакцию по адекватным ответным мерам защиты

Спасибо за внимание! Антимонов Сергей Григорьевич Председатель совета директоров ЗАО «Диалог. Наука» sa@dials. ru

Спасибо за внимание! Антимонов Сергей Григорьевич Председатель совета директоров ЗАО «Диалог. Наука» sa@dials. ru