11 класс

11 класс

Основные определения Защита информации – это комплекс мероприятий, направленных на обеспечение информационной безопасности. Информационная безопасность – защита целостности, доступности и конфиденциальности информации.

Основные определения Защита информации – это комплекс мероприятий, направленных на обеспечение информационной безопасности. Информационная безопасность – защита целостности, доступности и конфиденциальности информации.

Доступность - возможность за приемлемое время получить требуемую информационную услугу.

Доступность - возможность за приемлемое время получить требуемую информационную услугу.

Целостность - актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения.

Целостность - актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения.

Конфиденциальность - защита от несанкционированного доступа к информации.

Конфиденциальность - защита от несанкционированного доступа к информации.

Угрозы Угроза – потенциальная возможность определенным образом нарушить информационную безопасность. Попытка реализации угрозы называется атакой, а тот, кто предпринимает такую попытку, - злоумышленником.

Угрозы Угроза – потенциальная возможность определенным образом нарушить информационную безопасность. Попытка реализации угрозы называется атакой, а тот, кто предпринимает такую попытку, - злоумышленником.

Угрозы Самыми частыми и самыми опасными с точки зрения размера ущерба являются непреднамеренные ошибки штатных пользователей.

Угрозы Самыми частыми и самыми опасными с точки зрения размера ущерба являются непреднамеренные ошибки штатных пользователей.

Угрозы

Угрозы

Способы защиты информации Контроль доступа. Разграничение доступа. Физическая защита данных. Использование специальных программ.

Способы защиты информации Контроль доступа. Разграничение доступа. Физическая защита данных. Использование специальных программ.

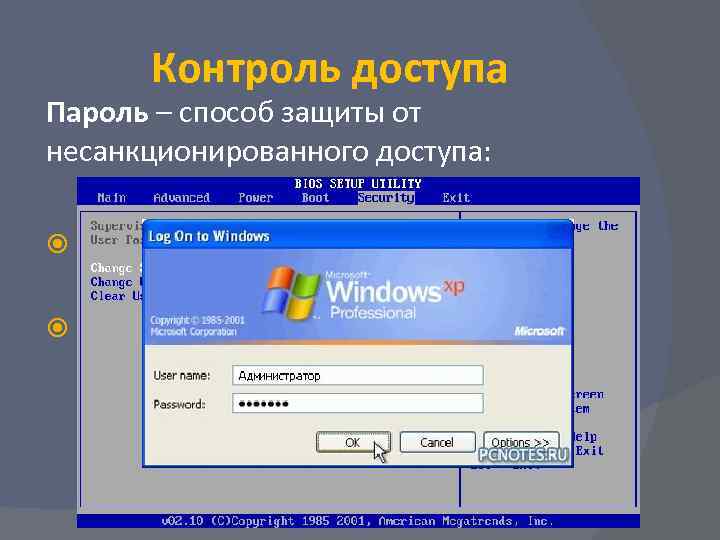

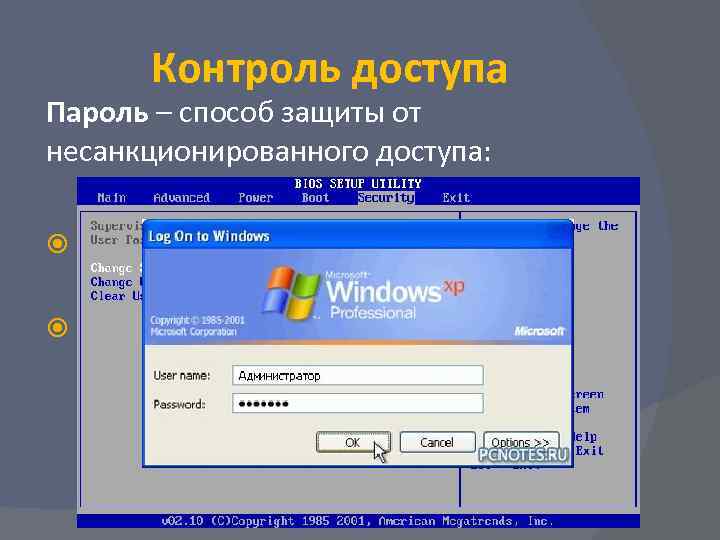

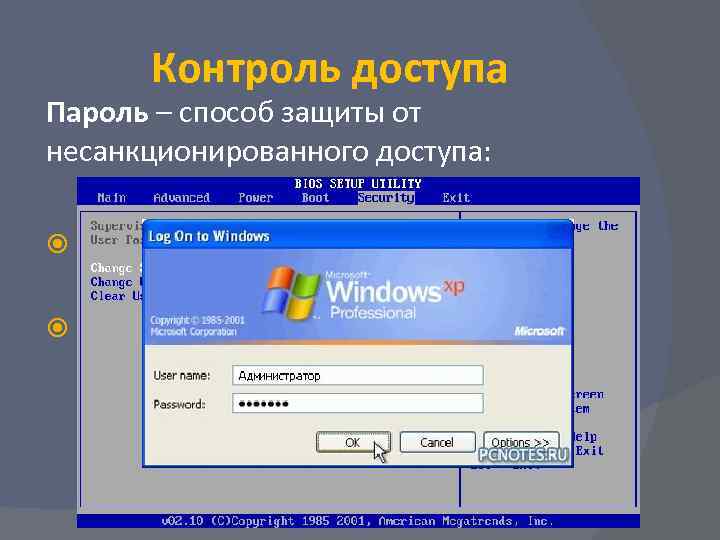

Контроль доступа Пароль – способ защиты от несанкционированного доступа: Вход по паролю может быть установлен в программе BIOS. Пароль при загрузке операционной системы (может быть установлен для каждого пользователя).

Контроль доступа Пароль – способ защиты от несанкционированного доступа: Вход по паролю может быть установлен в программе BIOS. Пароль при загрузке операционной системы (может быть установлен для каждого пользователя).

Биометрические системы защиты По отпечаткам пальцев. Самый распространенный способ использующий уникальность рисунка на пальца

Биометрические системы защиты По отпечаткам пальцев. Самый распространенный способ использующий уникальность рисунка на пальца

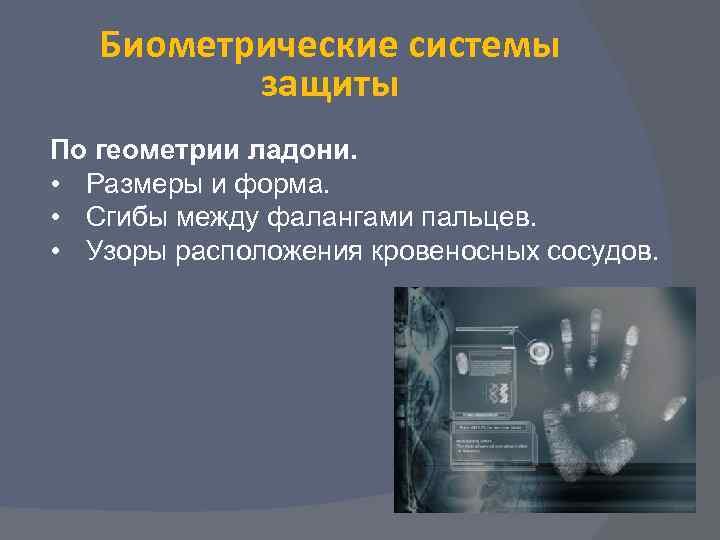

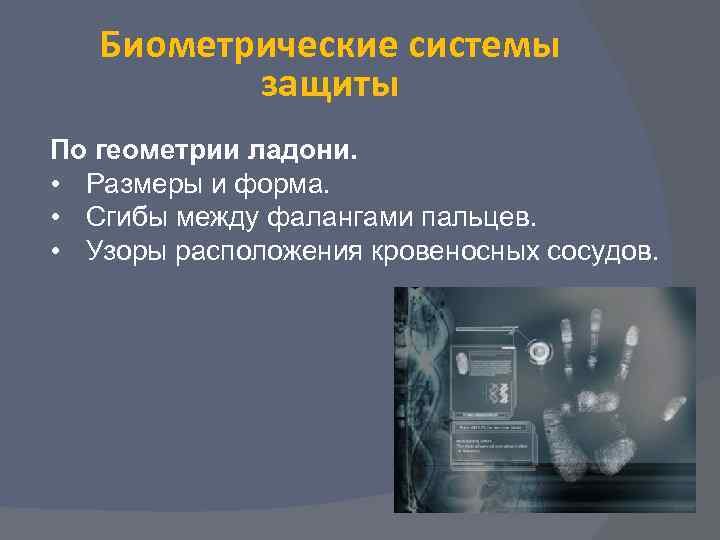

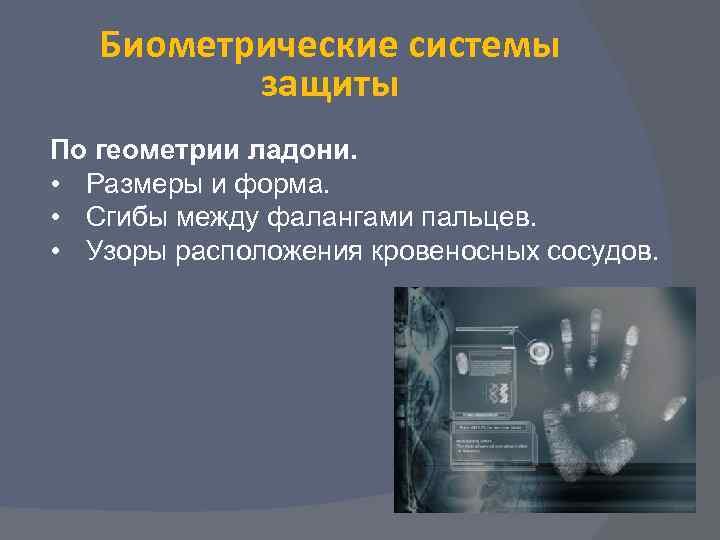

Биометрические системы защиты По геометрии ладони. • Размеры и форма. • Сгибы между фалангами пальцев. • Узоры расположения кровеносных сосудов.

Биометрические системы защиты По геометрии ладони. • Размеры и форма. • Сгибы между фалангами пальцев. • Узоры расположения кровеносных сосудов.

Биометрические системы защиты По радужной оболочке глаз. Она уникальна для каждого человека. Формируется в первые полтора года жизни

Биометрические системы защиты По радужной оболочке глаз. Она уникальна для каждого человека. Формируется в первые полтора года жизни

Биометрические системы защиты Идентификация по речи. Голосовая идентификация бесконтактна. Проводится частотный анализ речи.

Биометрические системы защиты Идентификация по речи. Голосовая идентификация бесконтактна. Проводится частотный анализ речи.

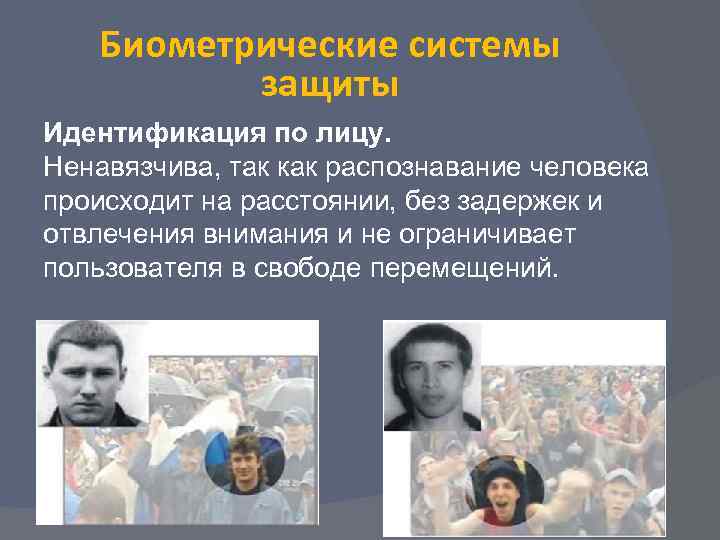

Биометрические системы защиты Идентификация по лицу. Ненавязчива, так как распознавание человека происходит на расстоянии, без задержек и отвлечения внимания и не ограничивает пользователя в свободе перемещений.

Биометрические системы защиты Идентификация по лицу. Ненавязчива, так как распознавание человека происходит на расстоянии, без задержек и отвлечения внимания и не ограничивает пользователя в свободе перемещений.

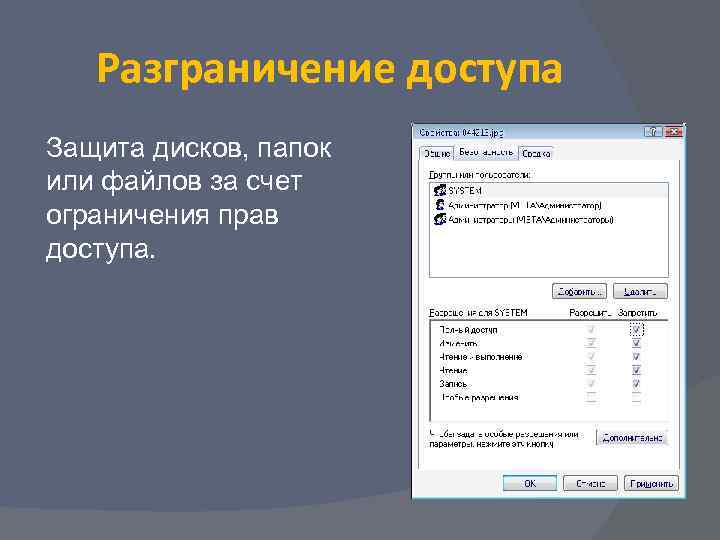

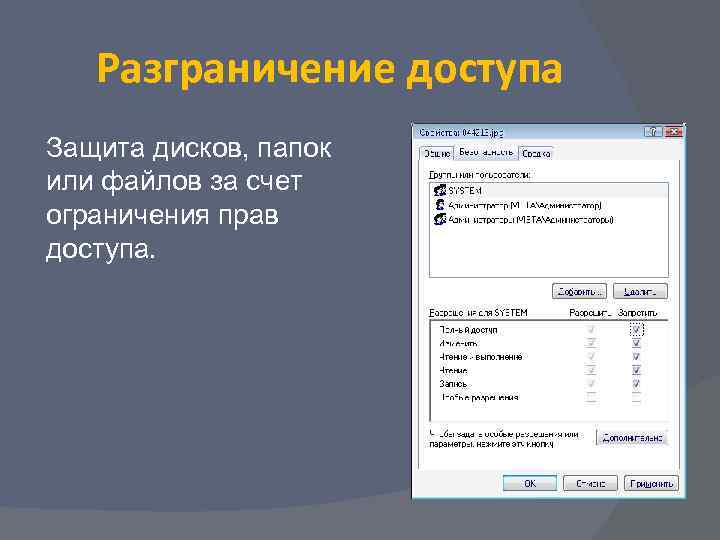

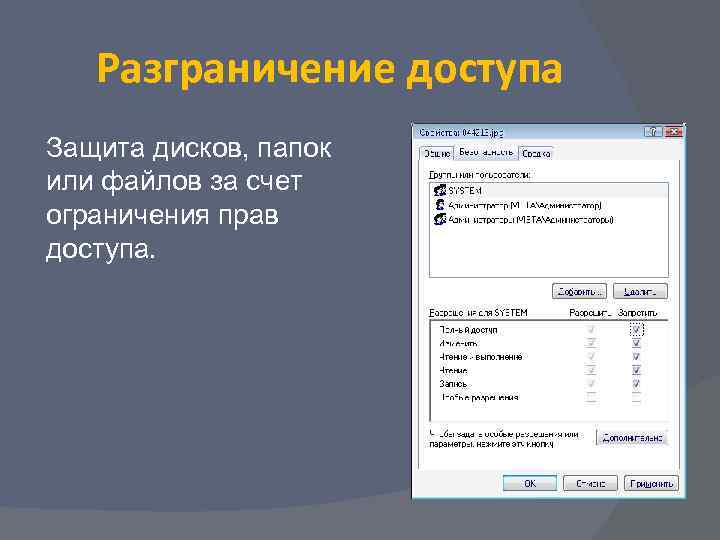

Разграничение доступа Защита дисков, папок или файлов за счет ограничения прав доступа.

Разграничение доступа Защита дисков, папок или файлов за счет ограничения прав доступа.

Использование специальных программ Ограничивают доступ к устройствам хранения данных (дисководы, флэшки, карты памяти и т. д. ) Блокируют нежелательный контент, Запрещают подключение внешних устройств Контролируют доступ к компьютеру. Обеспечивают безопасное хранение паролей и логинов

Использование специальных программ Ограничивают доступ к устройствам хранения данных (дисководы, флэшки, карты памяти и т. д. ) Блокируют нежелательный контент, Запрещают подключение внешних устройств Контролируют доступ к компьютеру. Обеспечивают безопасное хранение паролей и логинов

Домашнее задание § 1. 4, 1. 5 Знать методы защиты от несанкционированного доступа Знать методы физической защиты информации

Домашнее задание § 1. 4, 1. 5 Знать методы защиты от несанкционированного доступа Знать методы физической защиты информации

Физическая защита RAID-массив Redundant Arrays of Independent Disks Избыточный (резервный) массив независимых дисков.

Физическая защита RAID-массив Redundant Arrays of Independent Disks Избыточный (резервный) массив независимых дисков.

RAID-0 Информация разбивается на блоки данных (Ai) и записывается на все диски одновременно. (+): Существенно повышается производительность (-): Не отказоустойчив

RAID-0 Информация разбивается на блоки данных (Ai) и записывается на все диски одновременно. (+): Существенно повышается производительность (-): Не отказоустойчив

RAID-1 Зеркальный дисковый массив. Все данные дублируются на втором диске. (+): Высокая надёжность — работает до тех пор, пока функционирует хотя бы один диск в массиве. (-): Приходится оплачивать стоимость двух жёстких дисков, получая полезный объем одного жёсткого диска

RAID-1 Зеркальный дисковый массив. Все данные дублируются на втором диске. (+): Высокая надёжность — работает до тех пор, пока функционирует хотя бы один диск в массиве. (-): Приходится оплачивать стоимость двух жёстких дисков, получая полезный объем одного жёсткого диска

Минимальное количество, для построения «зеркального» RAID 1 — два диска.

Минимальное количество, для построения «зеркального» RAID 1 — два диска.