e9c5610f78049f6729384adaffbaf144.ppt

- Количество слайдов: 36

1 Учебная дисциплина Информационные системы в экономике Лекция 8 ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ Лектор: Шлаев Дмитрий Валерьевич кандидат технических наук, доцент

2 называют меры по защите информации от неавторизованного доступа, разрушения, модификации, раскрытия и задержек в доступе. Под безопасностью информации понимается состояние защищенности информации, обрабатываемой средствами вычислительной техники или автоматизированной системы, от внутренних или внешних угроз. Другими словами - это устойчивость информации к случайным или преднамеренным воздействиям, исключающее недопустимые риски ее уничтожения, искажения и раскрытия, которые приводят к материальному ущербу

3 1. Модель системы защиты информации

информацию можно разделить на три 4 категории: • информация, составляющая государственную тайну; • сведения, содержащие коммерческую тайну; • персональные данные.

Информация, составляющая государственную 5 тайну. Владельцем этой категории информации является государство. Оно само выдвигает требования по ее защите и контролирует их исполнение Законом РФ "О государственной тайне" от 21 июля 1993 г. № 5485 -1. Нарушение этих требований влечет за собой применение санкций, предусмотренных Уголовным кодексом РФ. К государственной тайне относятся защищаемые государством сведения в области военной, внешнеполитической, разведывательной, экономической, контрразведывательной оперативно-розыскной и деятельности, распространение которых может нанести ущерб безопасности Российской Федерации.

6 Информацией этой категории владеют предприятия, и поэтому они вправе ею распоряжаться и самостоятельно определять степень защиты. В Федеральном законе Российской Федерации от 29 июля 2004 г. N 98 -ФЗ «О коммерческой тайне» тайна определена следующим образом: коммерческая тайна - конфиденциальность информации, позволяющая ее обладателю при существующих или возможных обстоятельствах увеличить доходы, избежать неоправданных расходов, сохранить положение на рынке товаров, работ, услуг или получить иную коммерческую выгоду.

7 Собственниками информации данной категории являемся мы сами. Осознавая степень важности этой информации и ее роль в обеспечении безопасности каждой отдельно взятой личности, государство рассматривает ее защиту как одну из своих важных задач. Федеральный закон Российской Федерации от 27 июля 2006 г. № 152 -ФЗ «О персональных данных» регламентирует отношения, связанные с обработкой персональных данных

8 • вся информация, имеющая коммерческую значимость, а именно сведения о клиентах, поставщиках, новых разработках и ноу-хау, факты и содержание заключенных договоров с партнерами; • данные о себестоимости продукции и услуг предприятия; • результаты аналитических и маркетинговых исследований и вытекающие из них практические выводы; • планы организации, тактика и стратегия действий на рынке; • данные о финансовом состоянии организации, размерах окладов, премий, денежном наличном

являются: 9 • предотвращение утечки, хищения, искажения, подделки; • обеспечение безопасности личности, общества, государства; • предотвращение несанкционированного ознакомления, уничтожения, искажения, копирования, блокирования информации в информационных системах; • защита конституционных прав граждан на сохранение личной тайны и конфиденциальности персональных данных; • сохранение государственной тайны,

10 • соблюдение правового режима использования массивов, программ обработки информации, обеспечение полноты, целостности, достоверности информации в системах обработки; • сохранение возможности управления процессом обработки и пользования информацией.

11 Основными задачами защиты информации традиционно считаются обеспечение: • доступности (возможность за приемлемое время получить требуемую информационную услугу); • конфиденциальности (защищенность информации от несанкционированного ознакомления); • целостности (актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения); • юридической значимости.

следующие функции: 12 • регистрация и учет пользователей, носителей информации, информационных массивов; • обеспечение целостности системного и прикладного программного обеспечения и обрабатываемой информации; • защита коммерческой тайны, в том числе с использованием сертифицированных средств криптозащиты; • создание защищенного электронного документооборота с использованием сертифицированных средств криптопреобразования и электронной цифровой подписи; • централизованное управление системой защиты

13 • защищенный удаленный доступ мобильных пользователей на основе использования технологий виртуальных частных сетей (VPN); • управление доступом; • обеспечение эффективной антивирусной защиты.

14 2. Угрозы информационной безопасности

системы невозможно без предварительного анализа 15 возможных угроз безопасности системы, который включает в себя: • выявление характера хранящейся в системе информации, выделение наиболее опасных угроз (несанкционированное чтение, несанкционированное изменение и т. д. ); • оценку затрат времени и средств на вскрытие системы, допустимых для злоумышленников; • оценку ценности информации, хранящейся в системе; • построение модели злоумышленника (другими словами, определение того, от кого нужно защищаться - от постороннего лица, пользователя системы, администратора и т. д. );

направленных против информационных 16 ресурсов: • угрозы, реализуемые либо воздействием на программное обеспечение и конфигурационную информацию системы, либо посредством некорректного использования системного и прикладного программного обеспечения; • угрозы, связанные с выходом из строя технических средств системы, приводящим к полному или частичному разрушению информации, хранящейся и обрабатываемой в системе; • угрозы, обусловленные человеческим фактором и связанные с некорректным использованием сотрудниками программного обеспечения или с воздействием на технические средства, в большей

17 • угрозы, вызванные перехватом побочных электромагнитных излучений и наводок, возникающих при работе технических средств системы, с использованием специализированных средств технической разведки.

18 угрозы: • использование сотрудниками чужого идентификатора; • использование чужого идентификатора поставщиками услуг; • использование чужого идентификатора посторонними; • несанкционированный доступ к приложению; • внедрение вредоносного программного обеспечения; • злоупотребление системными ресурсами; • отказ от подтверждения авторства передаваемой информации; • ошибки при маршрутизации;

19 • неисправность средств сетевого управления, управляющих или сетевых серверов; • сбои системного и сетевого программного обеспечения; • сбои прикладного программного обеспечения.

20 Угрозы техническим средствам В этом классе выделяются следующие основные угрозы: • пожар; • затопление; • природные катаклизмы; • неисправности сетевого сервера, накопительного устройства, печатающих устройств, сетевых распределяющих компонентов, сетевых шлюзов, сетевых интерфейсов, электропитания, кондиционеров.

21 Угрозы, обусловленные человеческим фактором В этом классе выделяются следующие основные угрозы: • ошибки операторов (ошибки администраторов при конфигурировании системы); • ошибки пользователей при работе с системой; • ошибки при работах с программным обеспечением (ошибки администраторов при проведении профилактических работ); • ошибки при работах с оборудованием (ошибки сотрудников службы технической поддержки проведении профилактических работ); • кражи со стороны сотрудников.

22 3. Комплекс мероприятий по защите информации

23 предусматривают: • формирование и обеспечение функционирования системы информационной безопасности; • организацию делопроизводства в соответствии с требованиями руководящих документов; • использование для обработки информации защищенных систем и средств информатизации, а также технических и программных средств защиты, сертифицированных в установленном порядке; • возможность использования информационных систем для подготовки документов конфиденциального характера только на учтенных установленным порядком съемных магнитных носителях и только при отключенных внешних линиях

24 • организацию контроля за действиями персонала при проведении работ на объектах защиты организации; • обучение персонала работе со служебной (конфиденциальной) информацией и др.

25 защиты информации; • обеспечение условий защиты информации при подготовке и реализации международных договоров и соглашений; • аттестация объектов по выполнению требований обеспечения защиты информации проведении работ со сведениями, составляющими служебную тайну; • сертификация средств защиты информации, систем и средств информатизации и связи в части защищенности информации от утечки по техническим каналам связи; • разработка и внедрение технических решений и элементов защиты информации на всех этапах

26 • применение специальных методов, технических мер и средств защиты информации, исключающих перехват информации, передаваемой по каналам связи.

Инженерно-технические мероприятия: 27 • предотвращение перехвата техническими средствами информации, передаваемой по каналам связи; • выявление внедренных электронных устройств перехвата информации (закладных устройств); • предотвращение утечки информации за счет побочных электромагнитных излучений и наводок, создаваемых функционирующими техническими средствами, электроакустических преобразований и др.

мероприятия по предотвращению утечки 28 информации предусматривают: • исключение несанкционированного доступа к информации; • предотвращение специальных воздействий, вызывающих разрушение, уничтожение, искажение информации или сбои в работе средств информатизации; • выявление внедренных программных или аппаратных "закладок"; • исключение перехвата информации техническими средствами; • применение средств и способов защиты информации и контроля эффективности при обработке, хранении и передаче по каналам связи.

29 Правовые мероприятия - создание в организации нормативной правовой базы по информационной безопасности – предусматривают разработку на основе законодательных актов Российской Федерации необходимых руководящих и нормативнометодических документов, перечней охраняемых сведений, мер ответственности лиц за нарушение порядка работы с конфиденциальной информацией.

30 4. Идентификационн ые системы

Более сложные системы идентификации, 31 использующие технические средства, как правило, включают три основных функциональных элемента: • носители кода или данных; • считывающие головки или головки записи/считывания, обеспечивающие передачу информации между носителями кода или носителями данных и устройствами управления; • устройства управления, предварительно обрабатывающие информацию и передающие ее на верхний уровень системы (персональный компьютер или программируемый контроллер).

Использование биометрической 32 идентификация позволяет эффективно решить целый ряд проблем: • предотвратить проникновение злоумышленников на охраняемые территории и в помещения за счет подделки, кражи документов, карт, паролей; • ограничить доступ к информации и обеспечить персональную ответственность за ее сохранность; • обеспечить допуск к ответственным объектам только сертифицированных специалистов; • избежать накладных расходов, связанных с эксплуатацией систем контроля доступа (карты, ключи); • исключить неудобства, связанные с утерей, порчей или элементарным забыванием ключей, карт,

32 идентификация позволяет эффективно решить целый ряд проблем: • предотвратить проникновение злоумышленников на охраняемые территории и в помещения за счет подделки, кражи документов, карт, паролей; • ограничить доступ к информации и обеспечить персональную ответственность за ее сохранность; • обеспечить допуск к ответственным объектам только сертифицированных специалистов; • избежать накладных расходов, связанных с эксплуатацией систем контроля доступа (карты, ключи); • исключить неудобства, связанные с утерей, порчей или элементарным забыванием ключей, карт,

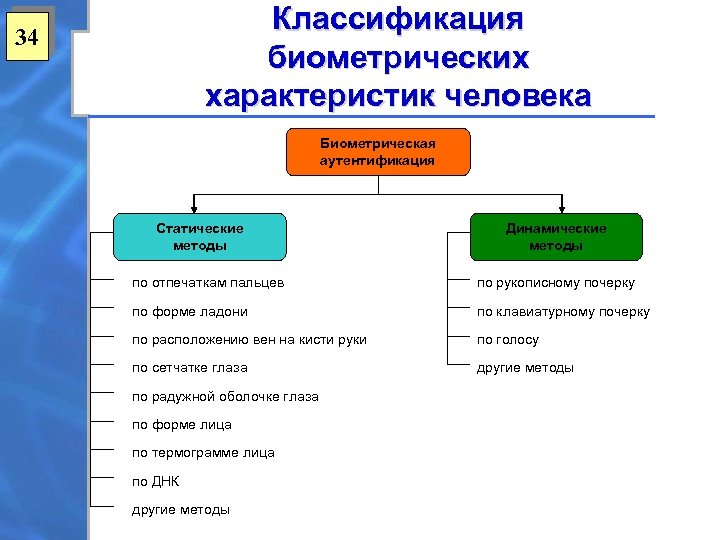

Классификация биометрических характеристик человека 34 Биометрическая аутентификация Статические методы Динамические методы по отпечаткам пальцев по рукописному почерку по форме ладони по клавиатурному почерку по расположению вен на кисти руки по голосу по сетчатке глаза другие методы по радужной оболочке глаза по форме лица по термограмме лица по ДНК другие методы

35 Статические методы аутентификации По отпечатку пальца По форме ладони По сетчатке глаза По форме лица

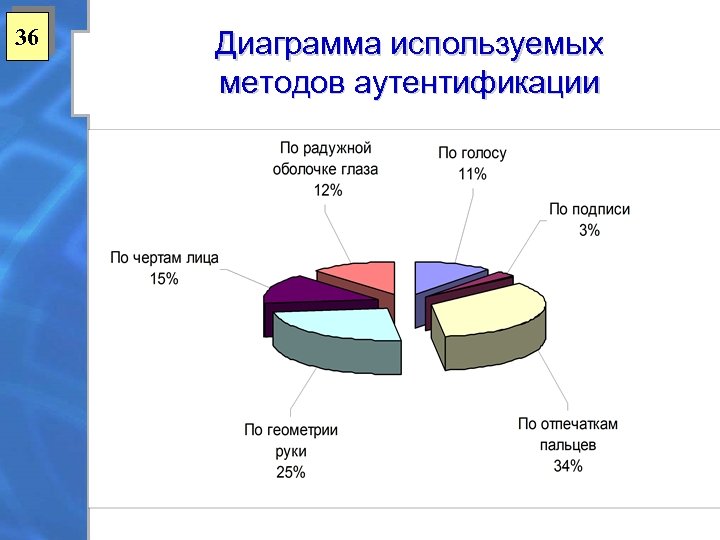

36 Диаграмма используемых методов аутентификации

e9c5610f78049f6729384adaffbaf144.ppt