ТОКБ_Лекция_вводная.ppt

- Количество слайдов: 64

1 ТЕОРЕТИЧЕСКИЕ ОСНОВЫ КОМПЬЮТЕРНОЙ БЕЗОПАСНОСТИ Лекция 1. ВВЕДЕНИЕ В ТЕОРИЮ КОМПЬЮТЕРНОЙ БЕЗОПАСНОСТИ.

Программа курса 1. Структура теории компьютерной безопасности. 2 1. Основные понятия и определения теории компьютерной безопасности (история ТКБ, основные направления обеспечения КБ, информация как объект защиты, конфиденциальность, целостность и доступность информации) 2. Ценность информации (модель OSI/ISO, информационный поток, аддитивная модель, порядковая шкала и решетка ценностей) 3. Анализ угроз информационной безопасности в КС (классификация и таксонометрия угроз безопасности информации в КС, оценивание угроз) 4. Структуризация методов, принципов, и механизмов теории компьютерной безопасности. (основные уровни защиты информации, защита машинных носителей информации (МНИ), защита средств взаимодействия с МНИ, защита представления и содержания информации) 5. Основные виды атак на АС (классификация основных атак на АС и вредоносных программ ) 2. Методология построения систем защищенных АС 6. Построение систем защиты от угрозы нарушения конфиденциальности информации (Организационно-режимные меры защиты. Защита от НСД. Построение парольных систем. Криптографические методы защиты. Защита от угрозы нарушения конфиденциальности на уровне содержания информации ) 7. Построение системы защиты от угрозы нарушения целостности информации (Организационно-технологические меры защиты. Защита целостности программно-аппаратной среды. Основные методы защиты памяти. Цифровая подпись. Защита от угрозы целостности на уровне содержания информации)

Программа курса 3 8. Построение системы защиты от угрозы доступности к информации. (Эксплуатационно-технологические меры защиты. Защита от сбоев программно-аппаратной среды. Защита семантического анализа и актуальности информации) 9. Построение системы защиты от угрозы раскрытия параметров информационной системы. (Сокрытие характеристик носителей. Мониторинг использования систем защиты. Защита параметров представления и содержания информации) 10. Методология обследования и проектирования защиты АС. (Применение иерархического метода для построения защищенной АС. Исследование корректности реализации и методы верификации АС. Теория безопасных систем (ТСВ)) 3. Политика безопасности 11. Понятие политики безопасности (Политика (стратегия) безопасности. Формальные модели политик безопасности. Основные типы политики безопасности. Разработка и реализация политики безопасности ) 12. Модели безопасности на основе дискреционной политики. (Описание систем защиты с помощью матрицы доступа. Модель Харрисона-Руззо. Ульмана (HRU). Разрешимость проблемы безопасности. Модель распространения прав доступа Take-Grant. Расширенная модель Take. Grant, анализ информационных каналов) 13. Модели безопасности на основе мандатной (полномочной) политики (Описание модели Белла-Лападулы (BL). Основная теорема безопасности модели Белла-Лападулы. Эквивалентные подходы к определению безопасности модели Белла-Лападулы)

Программа курса 4 14. Модели безопасности на основе тематической политики. (Общая характеристика политики тематического доступа. Тематическое классификационное множество и ее разновидности. Тематические решетки на основе классификационных множеств. Тематические мультирубрики) 15. Модели безопасности на основе ролевой политики (Общая характеристика политики ролевого (типизованного) доступа. Системы с иерархической организацией ролей. Модель индивидуально-группового доступа. MMSмодель Лендвера-Мак. Лина) 16. Автоматные и теоретико-вероятностные модели невлияния и невыводимости (Понятие и общая характеристика скрытых каналов утечки информации. Теоретико-вероятностная трактовка автоматной модели Гогена-Мессигера) 17. Модели и технологии обеспечения целостности и доступности данных. (Понятие целостности данных и общая характеристика методов и механизмов обеспечения целостности данных. Дискреционная модель обеспечения целостности данных Кларка-Вильсона. Мандатная модель К. Биба. Уровни целостности данных. Уровни доверия пользователям) 18. Политика и модели безопасности в распределенных компьютерных системах (Понятие "распределенности" компьютерных систем в аспекте безопасности. Дополнительные аспекты политики безопасности в распределенных компьютерных системах. Структура распределенных компьютерных систем в аспекте политики безопасности. Модель безопасности Варахаратжана. Фазы доступа. Зональная политика безопасности и ее теоретико-множественное формализация)

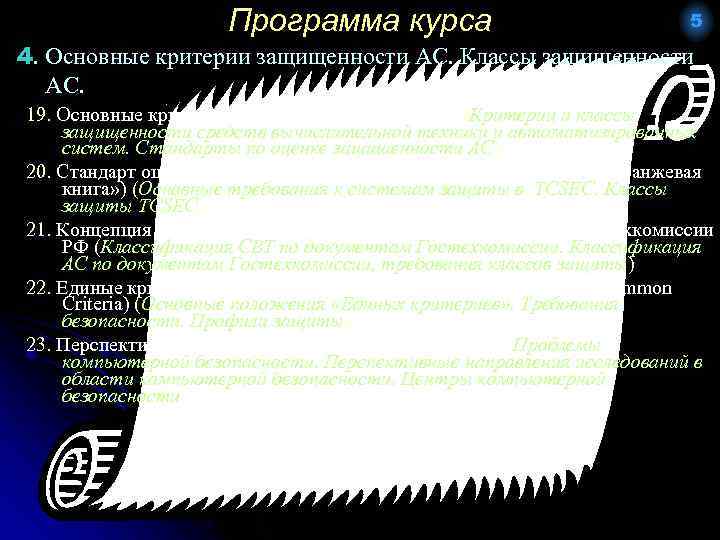

Программа курса 5 4. Основные критерии защищенности АС. Классы защищенности АС. 19. Основные критерии оценки защищенности АС (Критерии и классы защищенности средств вычислительной техники и автоматизированных систем. Стандарты по оценке защищенности АС) 20. Стандарт оценки безопасности компьютерных систем TCSEC ( «Оранжевая книга» ) (Основные требования к системам защиты в TCSEC. Классы защиты TCSEC) 21. Концепция защиты АС и СВТ по руководящим документам Гостехкомиссии РФ (Классификация СВТ по документам Гостехкомиссии. Классификация АС по документам Гостехкомиссии, требования классов защиты) 22. Единые критерии безопасности информационных технологий (Common Criteria) (Основные положения «Единых критериев» . Требования безопасности. Профили защиты) 23. Перспективы развития компьютерной безопасности (Проблемы компьютерной безопасности. Перспективные направления исследований в области компьютерной безопасности. Центры компьютерной безопасности)

Рекомендуемая литература 6 1. Грушо А. А. , Применко Э. А. , Тимонина Е. Е. Теоретические основы компьютерной безопасности. М. : «Академия» , 2009. – 272 с. 2. Щербаков А. Ю. Современная компьютерная безопасностью. Теоретические основы. Практические аспекты. Учебное пособие. М. : Книжный мир, 2009. - 352 с. 3. Девянин П. Н. Модели безопасности компьютерных систем: Учеб. пособие. – М. : Изд. центр «Академия» , 2005. – 144 с. 4. Корт С. С. Теоретические основы защиты информации: Учебное пособие. – М. : Гелиос АРВ, 2004. – 240 с. 5. Щеглов А. Ю. Защита компьютерной информации от несанкционированного доступа. Под редакцией Финкова М. В. – СПб. : Наука и техника, 2004. – 384 с. 6. Гайдамакин Н. А. Разграничение доступа к информации в компьютерных системах. - Екатеринбург: изд-во Урал. Ун-та, 2003. – 328 с. 7. Ярочкин В. И. , Швецова Т. А Словарь терминов и определений по безопасности и защите информации. - М. : «Ось-89» , 2004. 8. Щербаков А. Ю. Введение в теорию и практику компьютерной безопасности. М. : издатель Молгачев С. В. - 2001 - 352 с. 9. Теоретические основы компьютерной безопасности: Учеб. пособие для вузов / П. Н. Девянин, О. О. Михальский, Д. И. Правиков и др. М. : Радио и Связь, 2000. - 192 с.

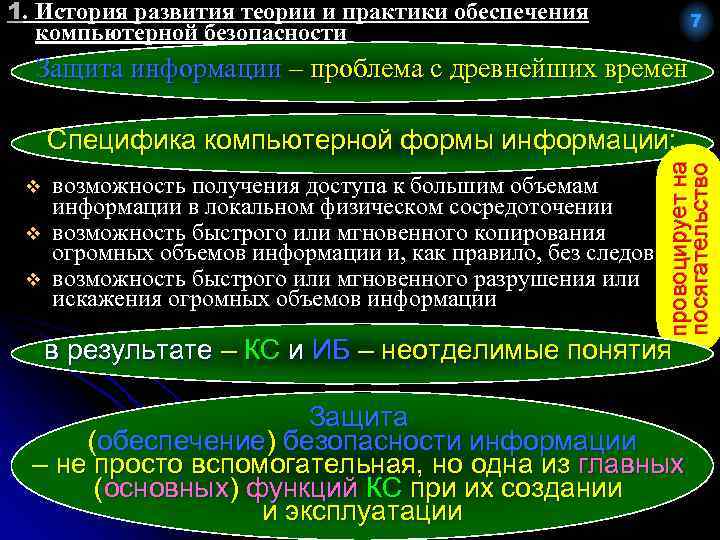

1. История развития теории и практики обеспечения компьютерной безопасности 7 Защита информации – проблема с древнейших времен v v v возможность получения доступа к большим объемам информации в локальном физическом сосредоточении возможность быстрого или мгновенного копирования огромных объемов информации и, как правило, без следов возможность быстрого или мгновенного разрушения или искажения огромных объемов информации провоцирует на посягательство Специфика компьютерной формы информации: в результате – КС и ИБ – неотделимые понятия Защита (обеспечение) безопасности информации – не просто вспомогательная, но одна из главных (основных) функций КС при их создании и эксплуатации

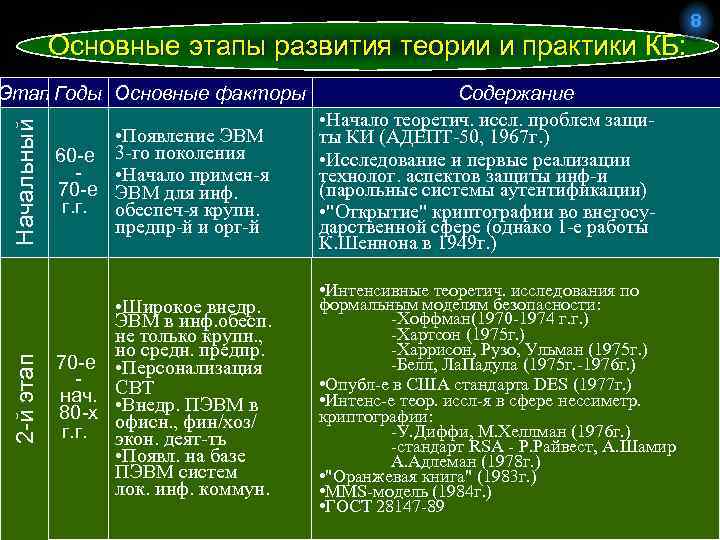

Основные этапы развития теории и практики КБ: 2 -й этап Начальный Этап Годы Основные факторы • Появление ЭВМ 60 -е 3 -го поколения • Начало примен-я 70 -е ЭВМ для инф. г. г. обеспеч-я крупн. предпр-й и орг-й 70 -е нач. 80 -х г. г. • Широкое внедр. ЭВМ в инф. обесп. не только крупн. , но средн. предпр. • Персонализация СВТ • Внедр. ПЭВМ в офисн. , фин/хоз/ экон. деят-ть • Появл. на базе ПЭВМ систем лок. инф. коммун. Содержание • Начало теоретич. иссл. проблем защиты КИ (АДЕПТ-50, 1967 г. ) • Исследование и первые реализации технолог. аспектов защиты инф-и (парольные системы аутентификации) • "Открытие" криптографии во внегосударственной сфере (однако 1 -е работы К. Шеннона в 1949 г. ) • Интенсивные теоретич. исследования по формальным моделям безопасности: -Хоффман(1970 -1974 г. г. ) -Хартсон (1975 г. ) -Харрисон, Рузо, Ульман (1975 г. ) -Белл, Ла. Падула (1975 г. -1976 г. ) • Опубл-е в США стандарта DES (1977 г. ) • Интенс-е теор. иссл-я в сфере нессиметр. криптографии: -У. Диффи, М. Хеллман (1976 г. ) -стандарт RSA - Р. Райвест, А. Шамир А. Адлеман (1978 г. ) • "Оранжевая книга" (1983 г. ) • MMS-модель (1984 г. ) • ГОСТ 28147 -89 8

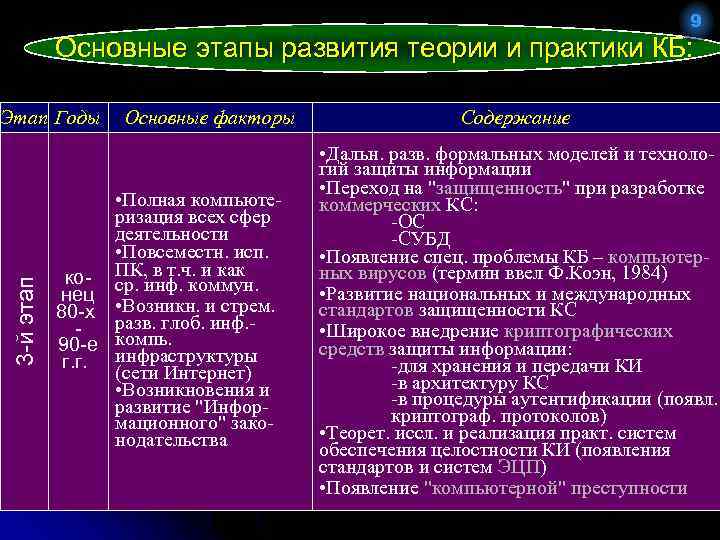

9 Основные этапы развития теории и практики КБ: 3 -й этап Этап Годы Основные факторы • Полная компьютеризация всех сфер деятельности • Повсеместн. исп. в т. ч. и как ко- ПК, инф. коммун. ср. нец 80 -х • Возникн. и стрем. разв. глоб. инф. 90 -е компь. г. г. инфраструктуры (сети Интернет) • Возникновения и развитие "Информационного" законодательства Содержание • Дальн. разв. формальных моделей и технологий защиты информации • Переход на "защищенность" при разработке коммерческих КС: -ОС -СУБД • Появление спец. проблемы КБ – компьютерных вирусов (термин ввел Ф. Коэн, 1984) • Развитие национальных и международных стандартов защищенности КС • Широкое внедрение криптографических средств защиты информации: -для хранения и передачи КИ -в архитектуру КС -в процедуры аутентификации (появл. криптограф. протоколов) • Теорет. иссл. и реализация практ. систем обеспечения целостности КИ (появления стандартов и систем ЭЦП) • Появление "компьютерной" преступности

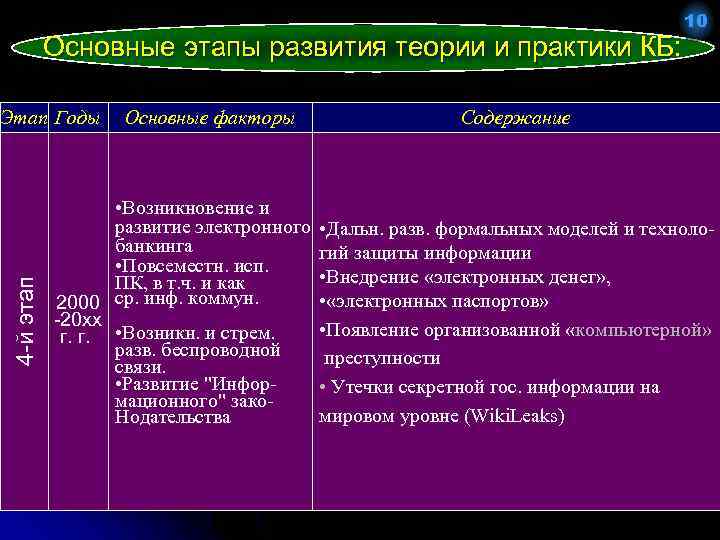

Основные этапы развития теории и практики КБ: 4 -й этап Этап Годы Основные факторы • Возникновение и развитие электронного банкинга • Повсеместн. исп. ПК, в т. ч. и как 2000 ср. инф. коммун. -20 xx г. г. • Возникн. и стрем. разв. беспроводной связи. • Развитие "Информационного" зако. Нодательства 10 Содержание • Дальн. разв. формальных моделей и технологий защиты информации • Внедрение «электронных денег» , • «электронных паспортов» • Появление организованной «компьютерной» преступности • Утечки секретной гос. информации на мировом уровне (Wiki. Leaks)

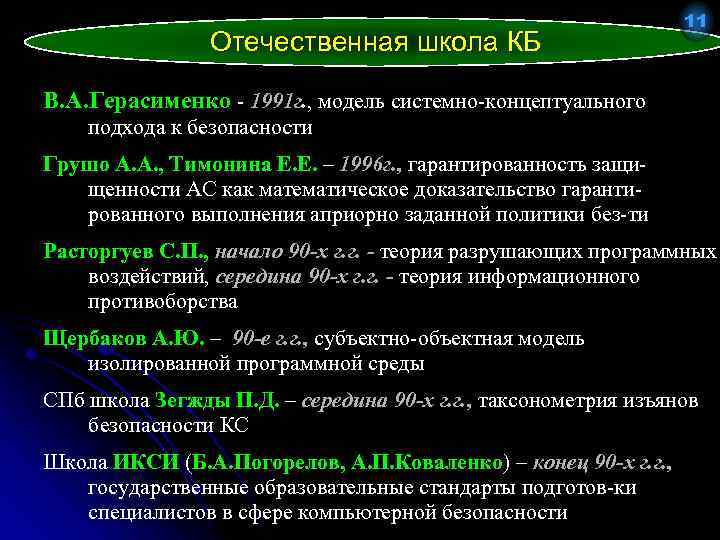

Отечественная школа КБ 11 В. А. Герасименко - 1991 г. , модель системно-концептуального подхода к безопасности Грушо А. А. , Тимонина Е. Е. – 1996 г. , гарантированность защищенности АС как математическое доказательство гарантированного выполнения априорно заданной политики без-ти Расторгуев С. П. , начало 90 -х г. г. - теория разрушающих программных воздействий, середина 90 -х г. г. - теория информационного противоборства Щербаков А. Ю. – 90 -е г. г. , субъектно-объектная модель изолированной программной среды СПб школа Зегжды П. Д. – середина 90 -х г. г. , таксонометрия изъянов безопасности КС Школа ИКСИ (Б. А. Погорелов, А. П. Коваленко) – конец 90 -х г. г. , государственные образовательные стандарты подготов-ки специалистов в сфере компьютерной безопасности

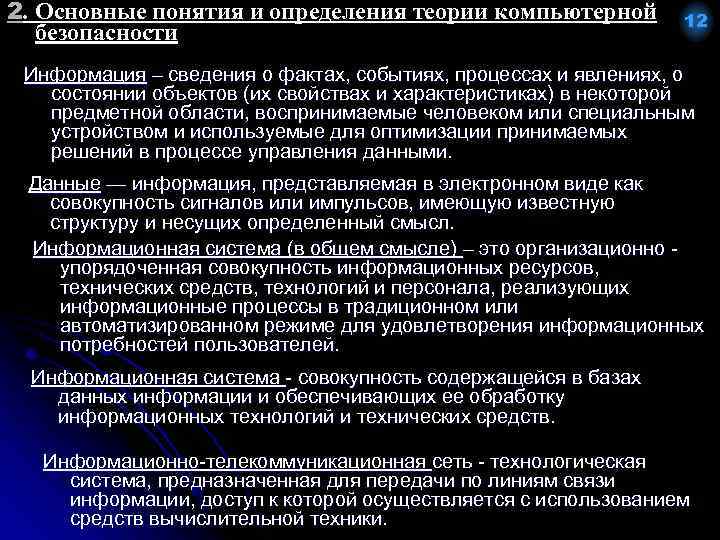

2. Основные понятия и определения теории компьютерной безопасности 12 Информация – сведения о фактах, событиях, процессах и явлениях, о состоянии объектов (их свойствах и характеристиках) в некоторой предметной области, воспринимаемые человеком или специальным устройством и используемые для оптимизации принимаемых решений в процессе управления данными. Данные — информация, представляемая в электронном виде как совокупность сигналов или импульсов, имеющую известную структуру и несущих определенный смысл. Информационная система (в общем смысле) – это организационно - упорядоченная совокупность информационных ресурсов, технических средств, технологий и персонала, реализующих информационные процессы в традиционном или автоматизированном режиме для удовлетворения информационных потребностей пользователей. Информационная система - совокупность содержащейся в базах данных информации и обеспечивающих ее обработку информационных технологий и технических средств. Информационно-телекоммуникационная сеть - технологическая система, предназначенная для передачи по линиям связи информации, доступ к которой осуществляется с использованием средств вычислительной техники.

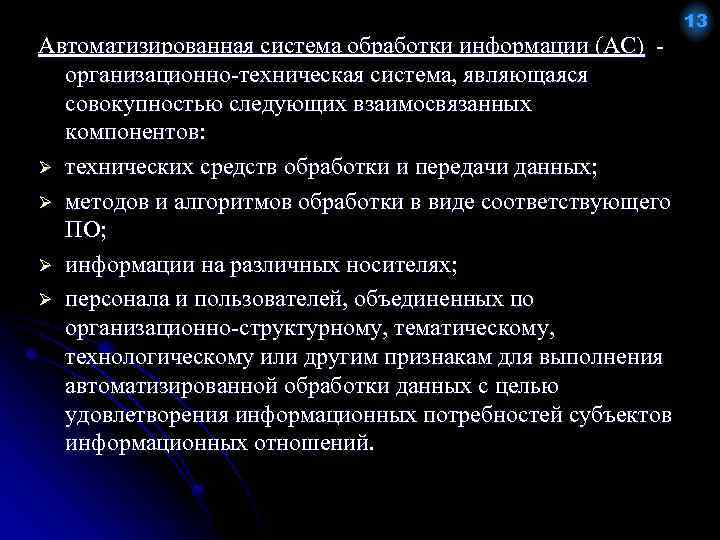

Автоматизированная система обработки информации (АС) организационно-техническая система, являющаяся совокупностью следующих взаимосвязанных компонентов: Ø технических средств обработки и передачи данных; Ø методов и алгоритмов обработки в виде соответствующего ПО; Ø информации на различных носителях; Ø персонала и пользователей, объединенных по организационно-структурному, тематическому, технологическому или другим признакам для выполнения автоматизированной обработки данных с целью удовлетворения информационных потребностей субъектов информационных отношений. 13

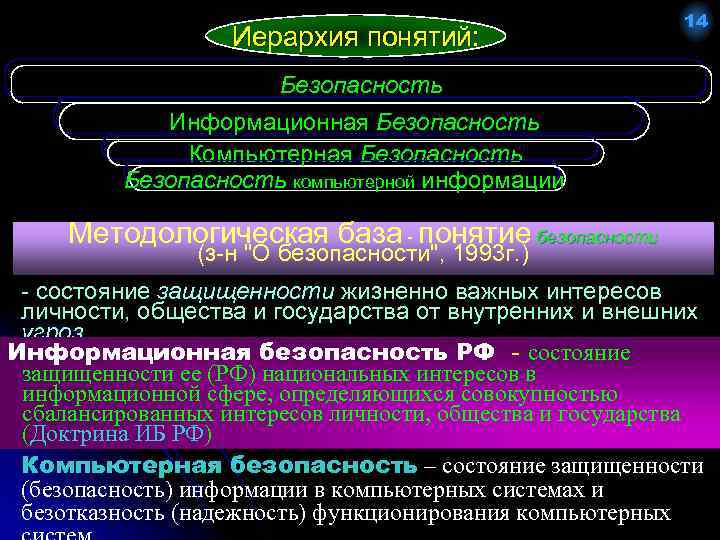

Иерархия понятий: 14 Безопасность Информационная Безопасность Компьютерная Безопасность компьютерной информации Методологическая база - понятие безопасности (з-н "О безопасности", 1993 г. ) - состояние защищенности жизненно важных интересов защищенности личности, общества и государства от внутренних и внешних угроз Информационная безопасность РФ - состояние защищенности ее (РФ) национальных интересов в информационной сфере, определяющихся совокупностью сбалансированных интересов личности, общества и государства (Доктрина ИБ РФ) Компьютерная безопасность – состояние защищенности (безопасность) информации в компьютерных системах и безотказность (надежность) функционирования компьютерных

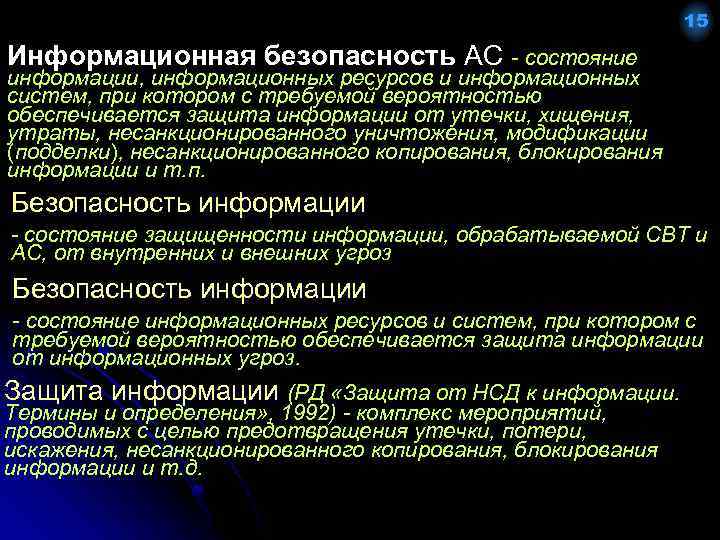

15 Информационная безопасность АС - состояние информации, информационных ресурсов и информационных систем, при котором с требуемой вероятностью обеспечивается защита информации от утечки, хищения, утраты, несанкционированного уничтожения, модификации (подделки), несанкционированного копирования, блокирования информации и т. п. Безопасность информации - состояние защищенности информации, обрабатываемой СВТ и АС, от внутренних и внешних угроз Безопасность информации - состояние информационных ресурсов и систем, при котором с требуемой вероятностью обеспечивается защита информации от информационных угроз. Защита информации (РД «Защита от НСД к информации. Термины и определения» , 1992) - комплекс мероприятий, проводимых с целью предотвращения утечки, потери, искажения, несанкционированного копирования, блокирования информации и т. д.

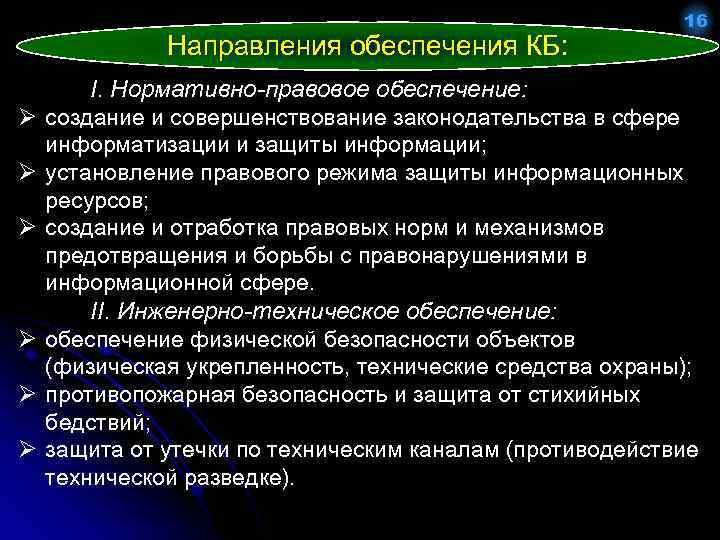

Направления обеспечения КБ: Ø Ø Ø 16 I. Нормативно-правовое обеспечение: создание и совершенствование законодательства в сфере информатизации и защиты информации; установление правового режима защиты информационных ресурсов; создание и отработка правовых норм и механизмов предотвращения и борьбы с правонарушениями в информационной сфере. II. Инженерно-техническое обеспечение: обеспечение физической безопасности объектов (физическая укрепленность, технические средства охраны); противопожарная безопасность и защита от стихийных бедствий; защита от утечки по техническим каналам (противодействие технической разведке).

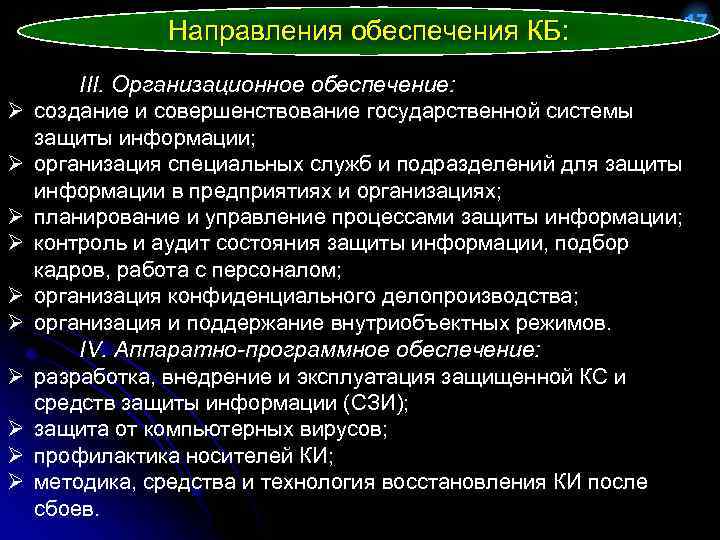

Направления обеспечения КБ: Ø Ø Ø Ø Ø 17 III. Организационное обеспечение: создание и совершенствование государственной системы защиты информации; организация специальных служб и подразделений для защиты информации в предприятиях и организациях; планирование и управление процессами защиты информации; контроль и аудит состояния защиты информации, подбор кадров, работа с персоналом; организация конфиденциального делопроизводства; организация и поддержание внутриобъектных режимов. IV. Аппаратно-программное обеспечение: разработка, внедрение и эксплуатация защищенной КС и средств защиты информации (СЗИ); защита от компьютерных вирусов; профилактика носителей КИ; методика, средства и технология восстановления КИ после сбоев.

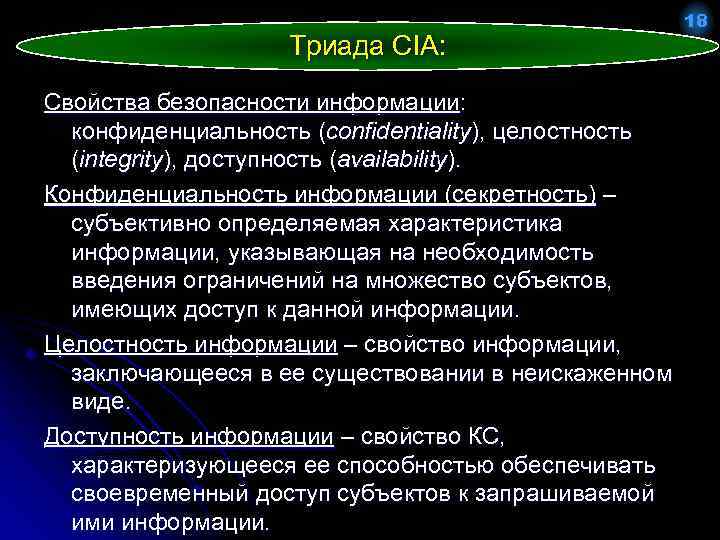

Триада CIA: Свойства безопасности информации: конфиденциальность (confidentiality), целостность (integrity), доступность (availability). Конфиденциальность информации (секретность) – субъективно определяемая характеристика информации, указывающая на необходимость введения ограничений на множество субъектов, имеющих доступ к данной информации. Целостность информации – свойство информации, заключающееся в ее существовании в неискаженном виде. Доступность информации – свойство КС, характеризующееся ее способностью обеспечивать своевременный доступ субъектов к запрашиваемой ими информации. 18

19 Компьютерная безопасность Безопасность информации в КС Обеспече -ние конфиденциальности информации Обеспече -ние целостности информации доступности информации - такое свойство информации, при - неискаженность, достоверность, - свойство информации, субъективно котором отсутствуют препятствия полнота, адекватность и т. д. , т. е. устанавливаемое ее собственником, такое свойство информации, при доступа к информации и когда ему может быть причинен котором ее содержание и структура закономерному ее использованию ущерб от ознакомления с (данных) определены собственником или информацией неуполномоченных на уполномоченными лицами и уполномоченными лицами то лиц, при условии того, что процессами собственник принимает меры по организации доступа к информации только уполномоченных лиц Безотказность (надежность) функционирования КС Обеспечение аутентичности реализации функций Обеспечение безотказности реализации функций Обеспе -чение целостности параме тров ПО -чение безот казно сти ПО -чение целостности ПО -чение безот казно сти оборуд ования

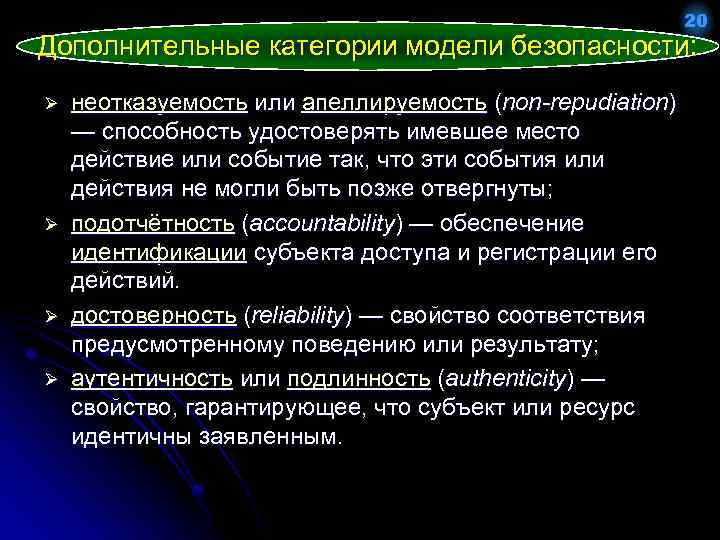

20 Дополнительные категории модели безопасности: Ø Ø неотказуемость или апеллируемость (non-repudiation) — способность удостоверять имевшее место действие или событие так, что эти события или действия не могли быть позже отвергнуты; подотчётность (accountability) — обеспечение идентификации субъекта доступа и регистрации его действий. достоверность (reliability) — свойство соответствия предусмотренному поведению или результату; аутентичность или подлинность (authenticity) — свойство, гарантирующее, что субъект или ресурс идентичны заявленным.

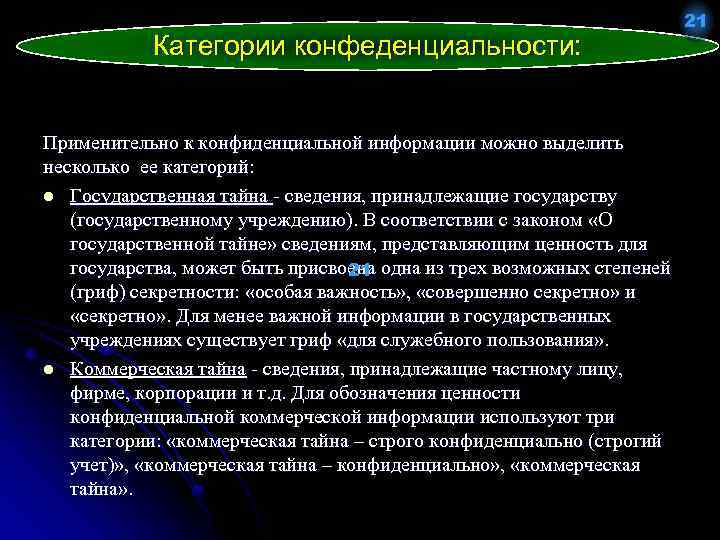

Категории конфеденциальности: Применительно к конфиденциальной информации можно выделить несколько ее категорий: l Государственная тайна - сведения, принадлежащие государству (государственному учреждению). В соответствии с законом «О государственной тайне» сведениям, представляющим ценность для государства, может быть присвоена одна из трех возможных степеней 21 (гриф) секретности: «особая важность» , «совершенно секретно» и «секретно» . Для менее важной информации в государственных учреждениях существует гриф «для служебного пользования» . l Коммерческая тайна - сведения, принадлежащие частному лицу, фирме, корпорации и т. д. Для обозначения ценности конфиденциальной коммерческой информации используют три категории: «коммерческая тайна – строго конфиденциально (строгий учет)» , «коммерческая тайна – конфиденциально» , «коммерческая тайна» . 21

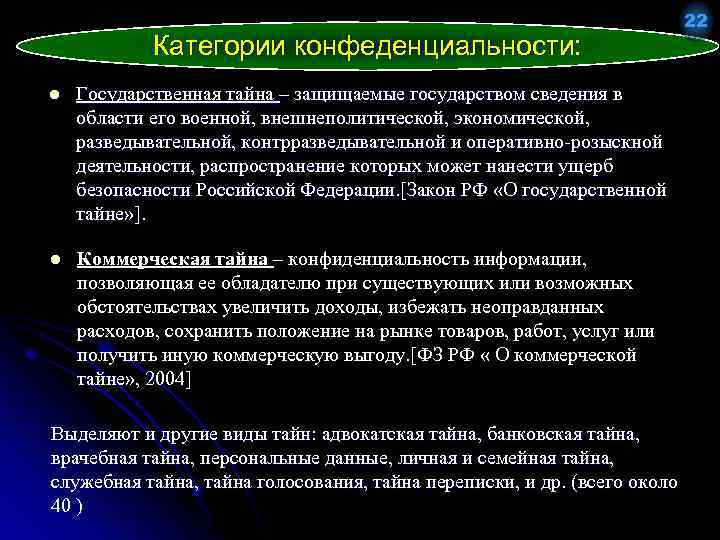

Категории конфеденциальности: l Государственная тайна – защищаемые государством сведения в области его военной, внешнеполитической, экономической, разведывательной, контрразведывательной и оперативно-розыскной деятельности, распространение которых может нанести ущерб безопасности Российской Федерации. [Закон РФ «О государственной тайне» ]. l Коммерческая тайна – конфиденциальность информации, позволяющая ее обладателю при существующих или возможных обстоятельствах увеличить доходы, избежать неоправданных расходов, сохранить положение на рынке товаров, работ, услуг или получить иную коммерческую выгоду. [ФЗ РФ « О коммерческой тайне» , 2004] Выделяют и другие виды тайн: адвокатская тайна, банковская тайна, врачебная тайна, персональные данные, личная и семейная тайна, служебная тайна, тайна голосования, тайна переписки, и др. (всего около 40 ) 22

23 2. Ценность информации Иерархический метод В основе иерархического метода лежит разбиение систем на ряд уровней, которые связаны однонаправленной функциональной зависимостью. Существует несколько вариантов формального и полуформального описания такой зависимости. Пусть уровень A обращается к уровню B или уровень A зависит в правильности своего функционирования от уровня B. Если язык Di синтактически зависит только от слов языка Di-1 то будем считать что они образуют 2 соседних уровня. Тогда система A может быть описана наборами слов B 1, B 2, …, Bn в языках D 1, D 2, …, Dn причём так, что описание Bi синтаксически может зависеть только от набора Bi-1.

Одним из распространённых примеров иерархических структуры языков для описания сложных систем, является разработанная международной организацией стандартов эталонная модель взаимодействия открытых систем ( 1983 г). Модель OSI была создана для решения 2 -х задач: 1. Своевременно и правильно передавать данные через сеть связи. 2. Доставить данные пользователю в приемлемой для него распознаваемой форме. Всю информации при передаче информации можно разбить на уровни, при этом каждый уровень, является выражением некоторого языка, который описывает информацию своего уровня. Язык каждого уровня называется протоколом этого уровня. В терминах языка данного уровня выражается преобразование информации и услуги, которые на этом уровне предоставляются следующему уровню. При этом язык данного уровня опирается на основные элементы, которые являются услугами языка более низкого уровня.

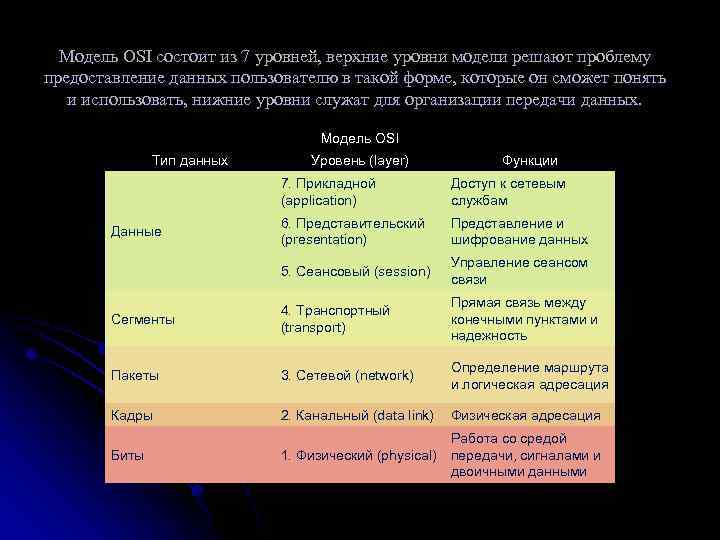

Модель OSI состоит из 7 уровней, верхние уровни модели решают проблему предоставление данных пользователю в такой форме, которые он сможет понять и использовать, нижние уровни служат для организации передачи данных. Модель OSI Тип данных Уровень (layer) Функции 7. Прикладной (application) Доступ к сетевым службам 6. Представительский (presentation) Представление и шифрование данных 5. Сеансовый (session) Управление сеансом связи Сегменты 4. Транспортный (transport) Прямая связь между конечными пунктами и надежность Пакеты 3. Сетевой (network) Определение маршрута и логическая адресация Кадры 2. Канальный (data link) Физическая адресация 1. Физический (physical) Работа со средой передачи, сигналами и двоичными данными Данные Биты

3. Анализ угроз ИБ в КС 26 У безо гроза пасн ости ГОСТ Р 51624 -2000 Угроза безопасности информации – совокупность условий и факторов, создающих потенциальную или реально существующую опасность, связанную с утечкой информации, и/или несанкционированными и/или непреднамеренными воздействиями на нее РД Гос. Тех. Комиссии «Безопасность ИТ. Положение о разработке ПЗ и ЗБ» Угроза (threat) – совокупность условий и факторов, определяющих потенциальную или реально существующую опасность возникновения инцидента, который может привести к нанесению ущерба изделию ИТ или его собственнику Угроза информационной безопасности АС –– возможность реализации воздействия на информацию, обрабатываемую в АС, приводящего к искажению, уничтожению, копированию, блокированию доступа к информации, а также возможность воздействия на компоненты АС, приводящего к утрате, уничтожению или сбою функционирования носителя информации, средства взаимодействия с носителем или средства управления им.

27 Угро з безо пасн а ости Угроза безопасности КС – совокупность условий и факторов, определяющих потенциальную или реально существующую опасность нарушения конфиденциальности, целостности, [правомерной] доступности КИ и/или снижения надежности [безотказности и аутентичности] реализации функций КС

1. Понятие и классификация угроз 28 Систематизация – приведение в систему, т. е. в нечто целое, представляющее собой единство закономерно расположенных и находящихся во взаимной связи частей; выстраивание в определенный порядок. Частным случаем систематизации является классификация Классификация – последовательное деление понятий, проводимое по характеристикам и параметрам, существенным с точки зрения исследовательской задачи Существенные параметры и характеристики называются основаниями, критериями классификации Выделяется таксономическая классификация (род-вид) мереологическая классификация (часть-целое) фасетная классификация (аналитико-синтетическая)

1. Понятие и классификация угроз 29 Угрозы А по природе происхождения Преднамеренные Случайные (объективные) B (субъективные) по направлению осуществления Внешние Внутренние C АРМ польз-лей по объекту воздействия АРМ адм-в D Информа ционные Средства отображ. Средства документ. Средства загр. ПО Каналы связи по способу осуществления Программноаппаратные E Разр. и произв. апп. прог. ср. Физич еские Радиоэлек Организацион тронные но-правовые по жизн. циклу ИС Проект. и ввод КС в экспл. Эксплуатац ия КС Вывод из экспл. КС

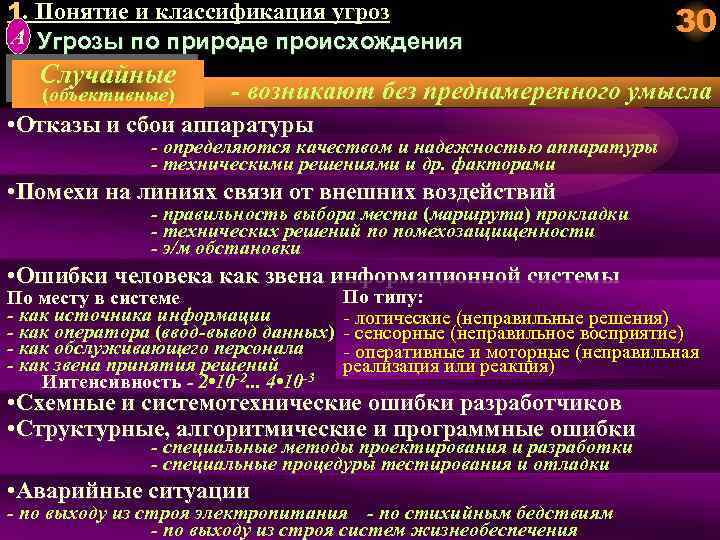

1. Понятие и классификация угроз А Угрозы по природе происхождения Случайные (объективные) 30 - возникают без преднамеренного умысла • Отказы и сбои аппаратуры - определяются качеством и надежностью аппаратуры - техническими решениями и др. факторами • Помехи на линиях связи от внешних воздействий - правильность выбора места (маршрута) прокладки - технических решений по помехозащищенности - э/м обстановки • Ошибки человека как звена информационной системы По месту в системе - как источника информации - как оператора (ввод-вывод данных) - как обслуживающего персонала - как звена принятия решений Интенсивность - 2 • 10 -2. . . 4 • 10 -3 По типу: - логические (неправильные решения) - сенсорные (неправильное восприятие) - оперативные и моторные (неправильная реализация или реакция) • Схемные и системотехнические ошибки разработчиков • Структурные, алгоритмические и программные ошибки - специальные методы проектирования и разработки - специальные процедуры тестирования и отладки • Аварийные ситуации - по выходу из строя электропитания - по стихийным бедствиям - по выходу из строя систем жизнеобеспечения

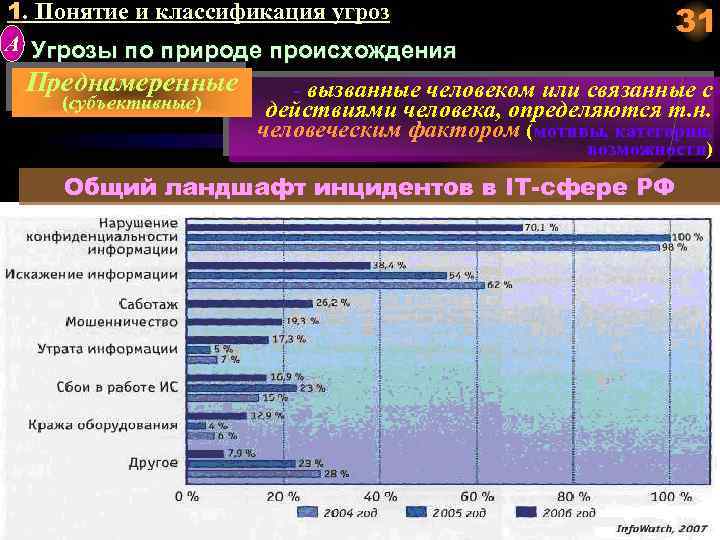

1. Понятие и классификация угроз А Угрозы по природе происхождения Преднамеренные (субъективные) 31 - вызванные человеком или связанные с действиями человека, определяются т. н. человеческим фактором (мотивы, категории, возможности) Общий ландшафт инцидентов в IT-сфере РФ

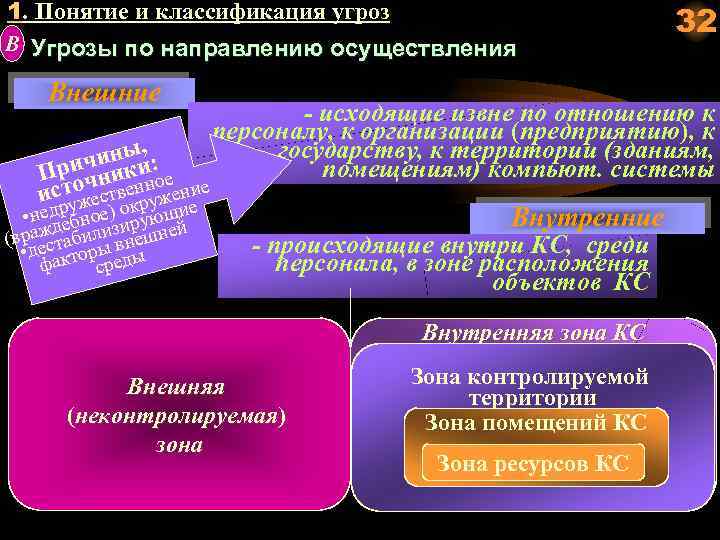

1. Понятие и классификация угроз B Угрозы по направлению осуществления Внешние , иныи: Прич ник ное оч истужествекн ужение р о • недр бное) ирующие е ражд абилиз нешней (в ест в • д акторы еды ф ср 32 - исходящие извне по отношению к персоналу, к организации (предприятию), к государству, к территории (зданиям, помещениям) компьют. системы Внутренние - происходящие внутри КС, среди персонала, в зоне расположения объектов КС Внутренняя зона КС Внешняя (неконтролируемая) зона Зона контролируемой территории Зона помещений КС Зона ресурсов КС

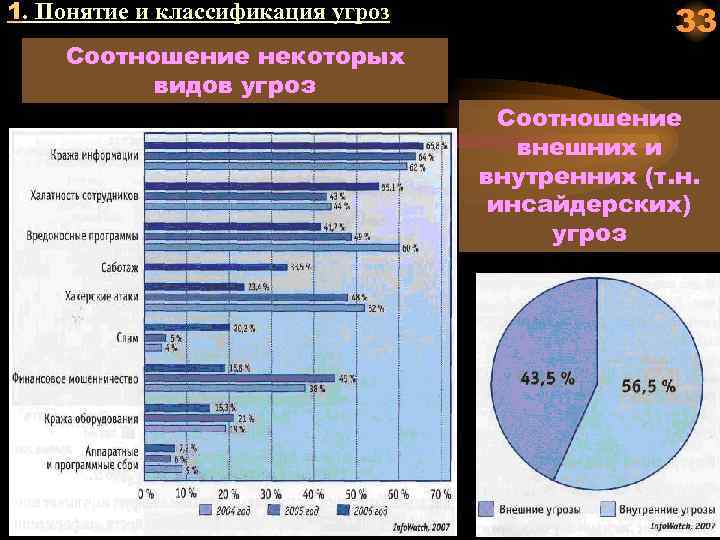

1. Понятие и классификация угроз Соотношение некоторых видов угроз 33 Соотношение внешних и внутренних (т. н. инсайдерских) угроз

2. Идентификация и таксонометрия (каталогизация) угроз 34 ГОСТ Р ИСО/МЭК 15408 -2002, ч. 1 Процесс создания КС в аспекте обеспечения безопасности: 1. Идентификация и оценка защищаемых активов (конфиденциальность, целостность, доступность) и функций КС 2. Идентификация угроз безопасности (выявление и спецификация - источники/ природа; активы/функции, подвергаемые воздействию; методы/способы/ особенности реализации; используемые уязвимости) и их оценка 3. Выбор и обоснование функциональных требований к КС (архитектура и лежащие в ее основе модели обеспечения конфиденциальности/целостности/ доступности; функции обеспечения безопасности) 4. Реализация функциональных требований в процессе проектирования/создания 5. Оценка степени реализации функциональных требований (сертификация по требованиям безопасности), в т. ч. возможных уязвимостей, брешей безопасн-ти

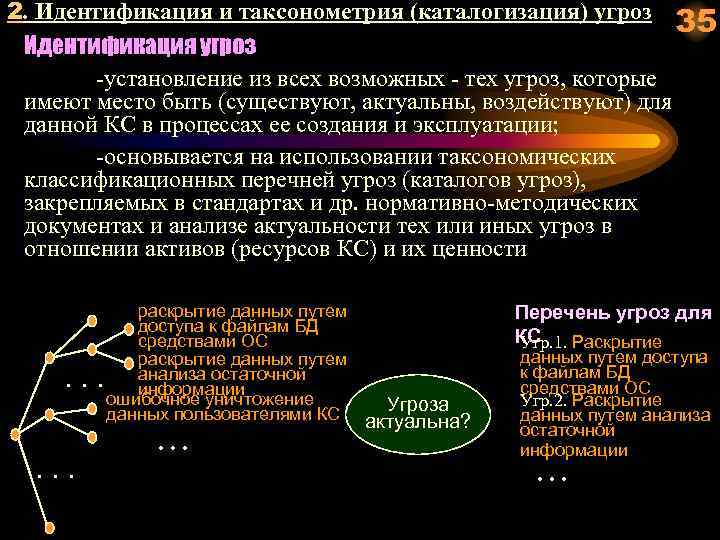

2. Идентификация и таксонометрия (каталогизация) угроз 35 Идентификация угроз -установление из всех возможных - тех угроз, которые имеют место быть (существуют, актуальны, воздействуют) для данной КС в процессах ее создания и эксплуатации; -основывается на использовании таксономических классификационных перечней угроз (каталогов угроз), закрепляемых в стандартах и др. нормативно-методических документах и анализе актуальности тех или иных угроз в отношении активов (ресурсов КС) и их ценности . . . раскрытие данных путем доступа к файлам БД средствами ОС раскрытие данных путем анализа остаточной информации ошибочное уничтожение Угроза данных пользователями КС актуальна? … Перечень угроз для КС Угр. 1. Раскрытие данных путем доступа к файлам БД средствами ОС Угр. 2. Раскрытие данных путем анализа остаточной информации …

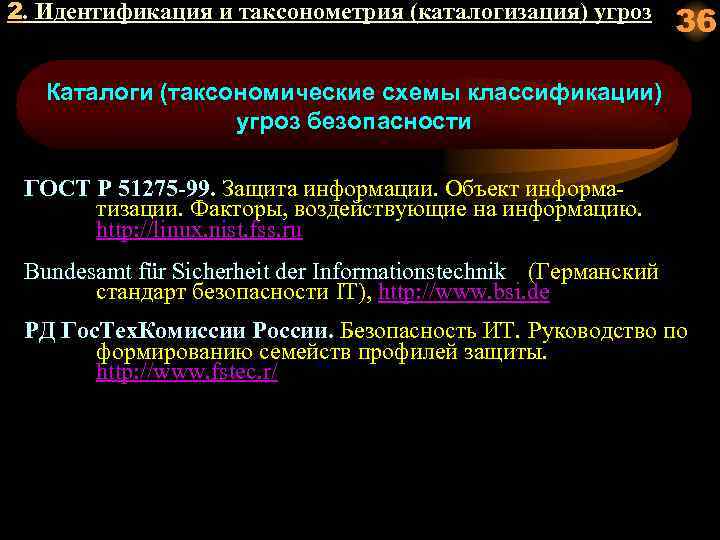

2. Идентификация и таксонометрия (каталогизация) угроз 36 Каталоги (таксономические схемы классификации) угроз безопасности ГОСТ Р 51275 -99. Защита информации. Объект информатизации. Факторы, воздействующие на информацию. http: //linux. nist. fss. ru Bundesamt für Sicherheit der Informationstechnik (Германский стандарт безопасности IT), http: //www. bsi. de РД Гос. Тех. Комиссии России. Безопасность ИТ. Руководство по формированию семейств профилей защиты. http: //www. fstec. r/

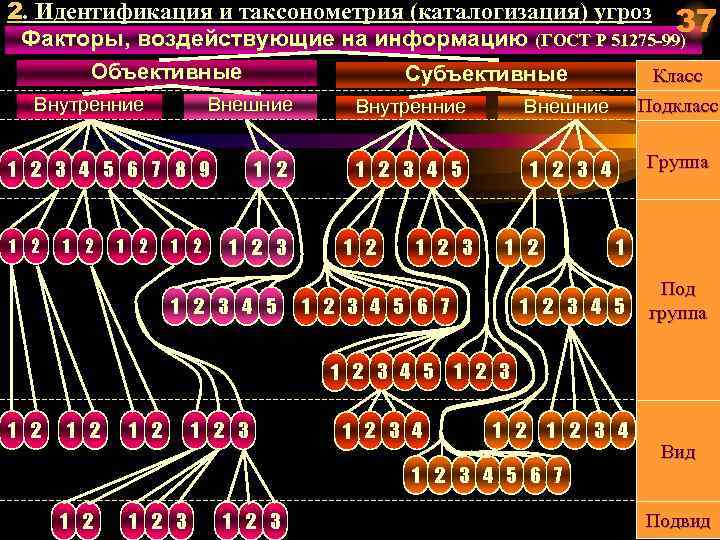

2. Идентификация и таксонометрия (каталогизация) угроз 37 Факторы, воздействующие на информацию (ГОСТ Р 51275 -99) Объективные Внутренние Внешние 1 2 3 4 5 6 7 8 9 1 2 1 2 Субъективные 1 2 1 2 3 4 5 Внутренние Внешние Класс Подкласс 1 2 3 4 5 1 2 3 4 Группа 1 2 1 2 3 4 1 1 2 3 4 5 6 7 1 2 3 4 5 1 2 1 2 3 4 1 2 3 4 5 6 7 1 2 3 Под группа Вид Подвид

2. Идентификация и таксонометрия (каталогизация) угроз Классы, подклассы и группы факторов (ГОСТ Р 51275 -99) 4. 3. 1. 1. Объективные Внутренние 4. 3. 1. 2. Внешние Передача сигналов по проводным линиям связи 4. 3. 1. 1. 2. Передача сигналов по оптиковолоконным линиям связи 4. 3. 1. 1. 3. Излучение сигналов, функционально-присущих ОИ 4. 3. 1. 1. 4. ПЭМИ 4. 3. 1. 1. 5. Паразитные электромагнитные излучения 4. 3. 1. 1. 6. Наводки 4. 3. 1. 1. 7. Акустоэлектрические преобразования в элементах ТС ОИ 4. 3. 1. 1. 8. Дефекты, сбои, аварии ТС и систем ОИ 4. 3. 1. 1. 9. Дефекты, сбои и отказы программного обеспечения ОИ 4. 3. 1. 2. 1. Явления техногенного характера 4. 3. 1. 2. 2. Природные явления, стихийные бедствия 4. 3. 1. 1. 1. 4. 3. 2. 1. 38 Субъективные Внутренние 4. 3. 2. 2. Внешние Разглашение ЗИ лицами, имеющими к ней право доступа 4. 3. 2. 1. 2. Неправомерные дейст-я со стороны лиц, имею-х право доступа к ЗИ 4. 3. 2. 1. 3. НСД к ЗИ (внутренний) 4. 3. 2. 1. 4. Неправильное организационное обеспечение ЗИ 4. 3. 2. 1. 5. Неправильное организационное обеспечение ЗИ 4. 3. 2. 1. 6. Ошибки обслуживающего персонала ОИ 4. 3. 2. 2. 1. Доступ к ЗИ с применением технических средств 4. 3. 2. 2. 2. НСД к ЗИ (внешний) 4. 3. 2. 2. 3. Блокирование доступа к ЗИ путем перегрузки технических средств обработки информации ложными заявками на ее обработку 4. 3. 2. 2. 4. Действия криминальных групп и отдельных преступных элементов 4. 3. 2. 1. 1.

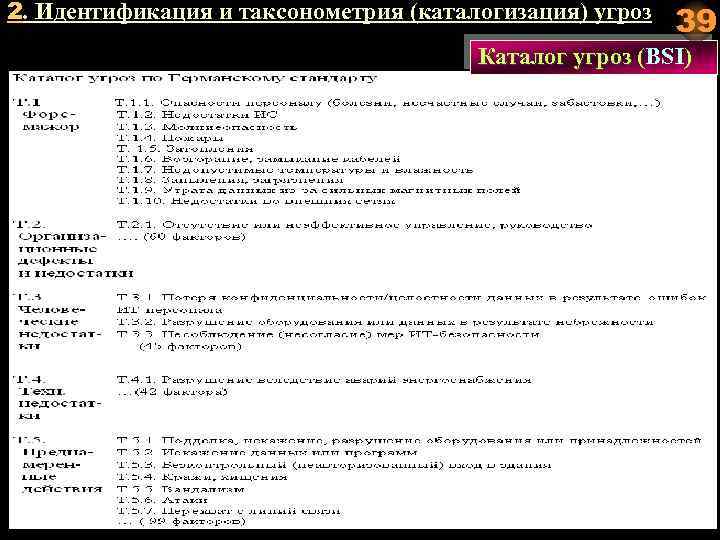

2. Идентификация и таксонометрия (каталогизация) угроз 39 Каталог угроз (BSI) (

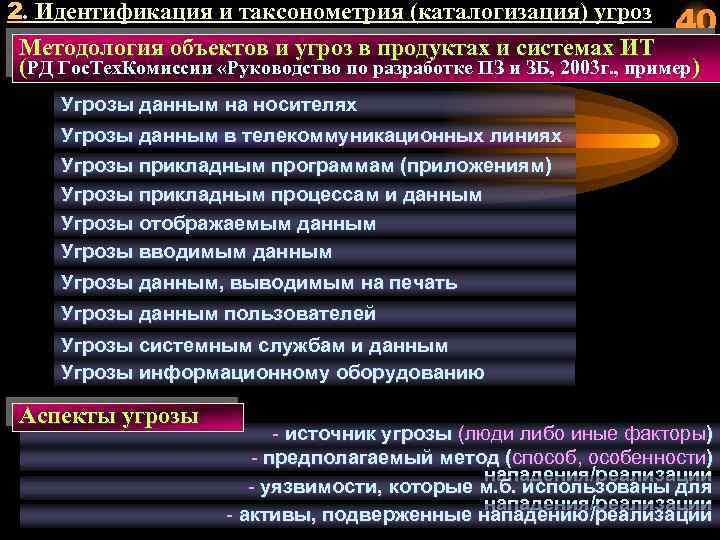

2. Идентификация и таксонометрия (каталогизация) угроз 40 Методология объектов и угроз в продуктах и системах ИТ (РД Гос. Тех. Комиссии «Руководство по разработке ПЗ и ЗБ, 2003 г. , пример) Угрозы данным на носителях Угрозы данным в телекоммуникационных линиях Угрозы прикладным программам (приложениям) Угрозы прикладным процессам и данным Угрозы отображаемым данным Угрозы вводимым данным Угрозы данным, выводимым на печать Угрозы данным пользователей Угрозы системным службам и данным Угрозы информационному оборудованию Аспекты угрозы - источник угрозы (люди либо иные факторы) источник угрозы - предполагаемый метод (способ, особенности) предполагаемый метод ( нападения/реализации - уязвимости, которые м. б. использованы для нападения/реализации - активы, подверженные нападению/реализации

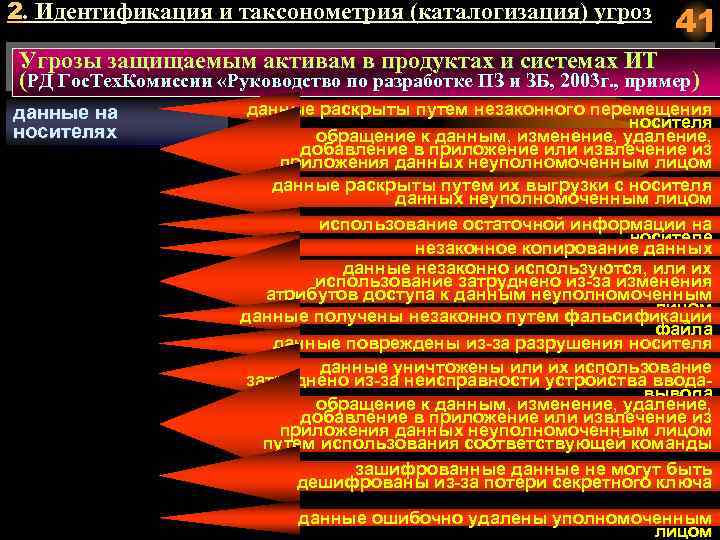

2. Идентификация и таксонометрия (каталогизация) угроз 41 Угрозы защищаемым активам в продуктах и системах ИТ (РД Гос. Тех. Комиссии «Руководство по разработке ПЗ и ЗБ, 2003 г. , пример) данные на носителях данные раскрыты путем незаконного перемещения носителя обращение к данным, изменение, удаление, добавление в приложение или извлечение из приложения данных неуполномоченным лицом данные раскрыты путем их выгрузки с носителя данных неуполномоченным лицом использование остаточной информации на носителе незаконное копирование данных данные незаконно используются, или их использование затруднено из-за изменения атрибутов доступа к данным неуполномоченным лицом данные получены незаконно путем фальсификации файла данные повреждены из-за разрушения носителя данные уничтожены или их использование затруднено из-за неисправности устройства вводавывода обращение к данным, изменение, удаление, добавление в приложение или извлечение из приложения данных неуполномоченным лицом путем использования соответствующей команды зашифрованные данные не могут быть дешифрованы из-за потери секретного ключа данные ошибочно удалены уполномоченным лицом

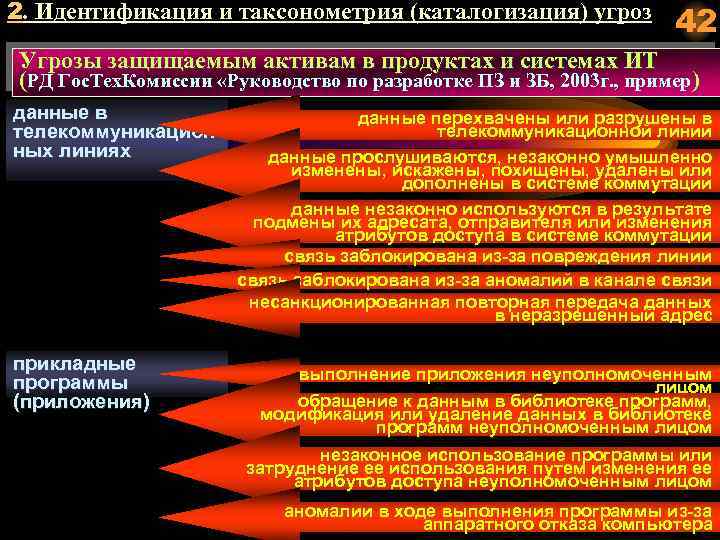

2. Идентификация и таксонометрия (каталогизация) угроз 42 Угрозы защищаемым активам в продуктах и системах ИТ (РД Гос. Тех. Комиссии «Руководство по разработке ПЗ и ЗБ, 2003 г. , пример) данные в телекоммуникацион ных линиях прикладные программы (приложения) данные перехвачены или разрушены в телекоммуникационной линии данные прослушиваются, незаконно умышленно изменены, искажены, похищены, удалены или дополнены в системе коммутации данные незаконно используются в результате подмены их адресата, отправителя или изменения атрибутов доступа в системе коммутации связь заблокирована из-за повреждения линии связь заблокирована из-за аномалий в канале связи несанкционированная повторная передача данных в неразрешенный адрес выполнение приложения неуполномоченным лицом обращение к данным в библиотеке программ, модификация или удаление данных в библиотеке программ неуполномоченным лицом незаконное использование программы или затруднение ее использования путем изменения ее атрибутов доступа неуполномоченным лицом аномалии в ходе выполнения программы из-за аппаратного отказа компьютера

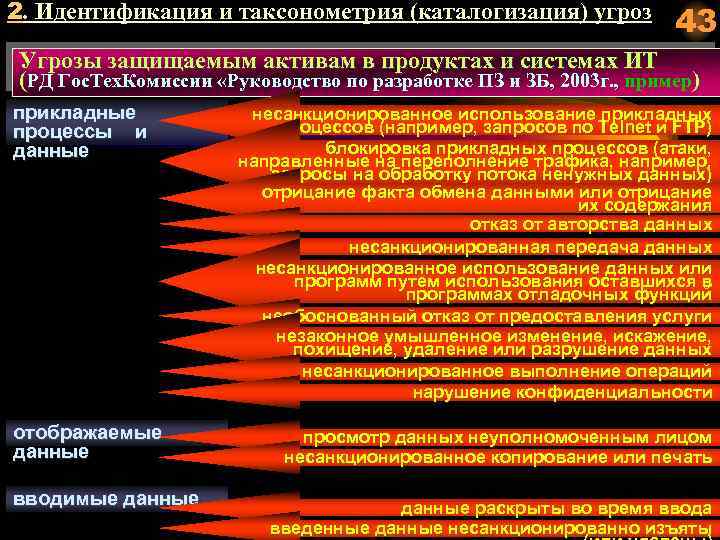

2. Идентификация и таксонометрия (каталогизация) угроз 43 Угрозы защищаемым активам в продуктах и системах ИТ (РД Гос. Тех. Комиссии «Руководство по разработке ПЗ и ЗБ, 2003 г. , пример) прикладные процессы и данные отображаемые данные вводимые данные несанкционированное использование прикладных процессов (например, запросов по Telnet и FTP) блокировка прикладных процессов (атаки, направленные на переполнение трафика, например, запросы на обработку потока ненужных данных) отрицание факта обмена данными или отрицание их содержания отказ от авторства данных несанкционированная передача данных несанкционированное использование данных или программ путем использования оставшихся в программах отладочных функций необоснованный отказ от предоставления услуги незаконное умышленное изменение, искажение, похищение, удаление или разрушение данных несанкционированное выполнение операций нарушение конфиденциальности просмотр данных неуполномоченным лицом несанкционированное копирование или печать данные раскрыты во время ввода введенные данные несанкционированно изъяты

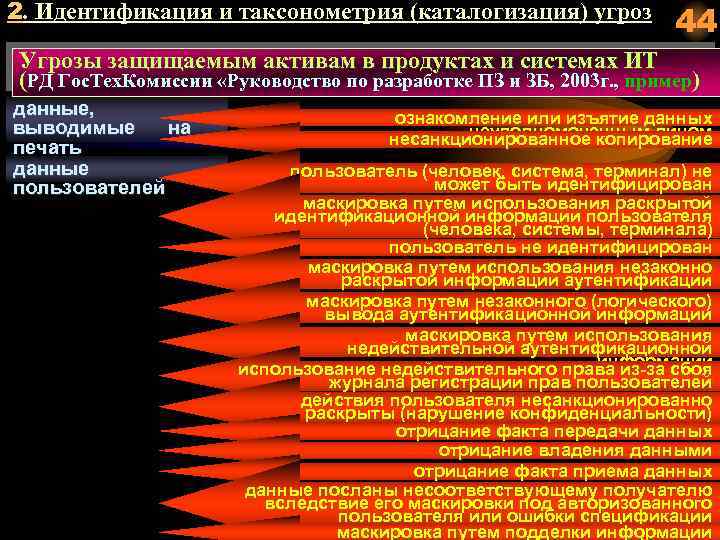

2. Идентификация и таксонометрия (каталогизация) угроз 44 Угрозы защищаемым активам в продуктах и системах ИТ (РД Гос. Тех. Комиссии «Руководство по разработке ПЗ и ЗБ, 2003 г. , пример) данные, выводимые на печать данные пользователей ознакомление или изъятие данных неуполномоченным лицом несанкционированное копирование пользователь (человек, система, терминал) не может быть идентифицирован маскировка путем использования раскрытой идентификационной информации пользователя (человека, системы, терминала) пользователь не идентифицирован маскировка путем использования незаконно раскрытой информации аутентификации маскировка путем незаконного (логического) вывода аутентификационной информации маскировка путем использования недействительной аутентификационной информации использование недействительного права из-за сбоя журнала регистрации прав пользователей действия пользователя несанкционированно раскрыты (нарушение конфиденциальности) отрицание факта передачи данных отрицание владения данными отрицание факта приема данных данные посланы несоответствующему получателю вследствие его маскировки под авторизованного пользователя или ошибки спецификации маскировка путем подделки информации

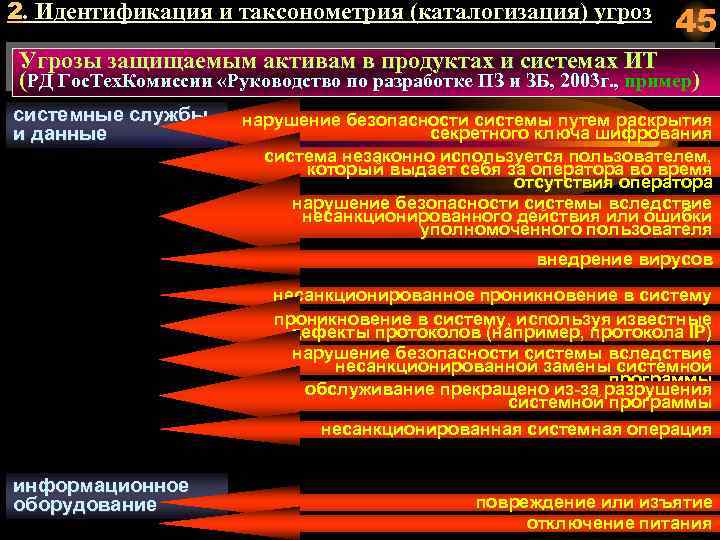

2. Идентификация и таксонометрия (каталогизация) угроз 45 Угрозы защищаемым активам в продуктах и системах ИТ (РД Гос. Тех. Комиссии «Руководство по разработке ПЗ и ЗБ, 2003 г. , пример) системные службы и данные нарушение безопасности системы путем раскрытия секретного ключа шифрования система незаконно используется пользователем, который выдает себя за оператора во время отсутствия оператора нарушение безопасности системы вследствие несанкционированного действия или ошибки уполномоченного пользователя внедрение вирусов несанкционированное проникновение в систему, используя известные дефекты протоколов (например, протокола IP) нарушение безопасности системы вследствие несанкционированной замены системной программы обслуживание прекращено из-за разрушения системной программы несанкционированная системная операция информационное оборудование повреждение или изъятие отключение питания

2. Идентификация и таксонометрия (каталогизация) угроз Потенциальные бреши безопасности (по Зегжде) ( Ошибки в системах защиты, служащие источ -ником ПББ Ошибки на этапах внедрения, вызывающие ПББ 46 Несамовоспроизводящиеся (Трояны) Предна- С деструктив- РПС ными функ-ми Самовоспроизводящиеся (Вирусы) мерен(активные) ные Черные ходы, люки По памяти Скрытые каналы Без десруктив. По времени ных функций Другие Ошибки контроля допустимых значений параметров Ошибки определения областей (доменов) Ошибки последов-ти действий и использ-я имен Случайные Ошибки идентификации, аутентификации Ошибки проверки границ объектов Другие ошибки в логике функционирования На стадии разработки Ошибки в требованиях и спецификациях Ошибки в исходных текстах программ 22 15 Ошибки в исполняемом коде 1 В ходе сопровождения 3 В ходе эксплуатации 9

2. Идентификация и таксонометрия (каталогизация) угроз 47 Потенциальные бреши безопасности (Зегжда) ППБ по месту размещения в КС Программное обеспечение Инициализация ОС (загрузка) Управление выделением памяти 8 2 Управление процессами 10 Управление устройствами 3 Управление файловой системой Операционные системы 6 Средства идент-ии и аутентификации 5 Другие (неизвестные) Сервисные Привилегированные утилиты программы и ути. Непривилегированные утилиты Прикладные программы Аппаратное обеспечение 1 10 1 2 3

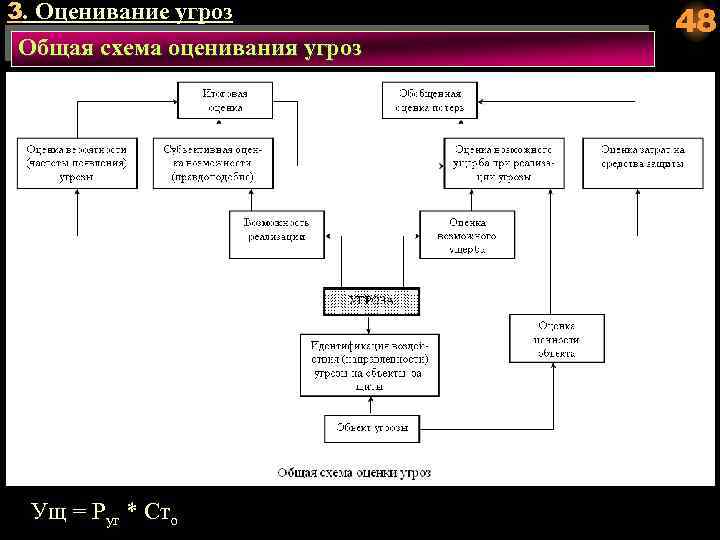

3. Оценивание угроз Общая схема оценивания угроз Ущ = Pуг * Сто 48

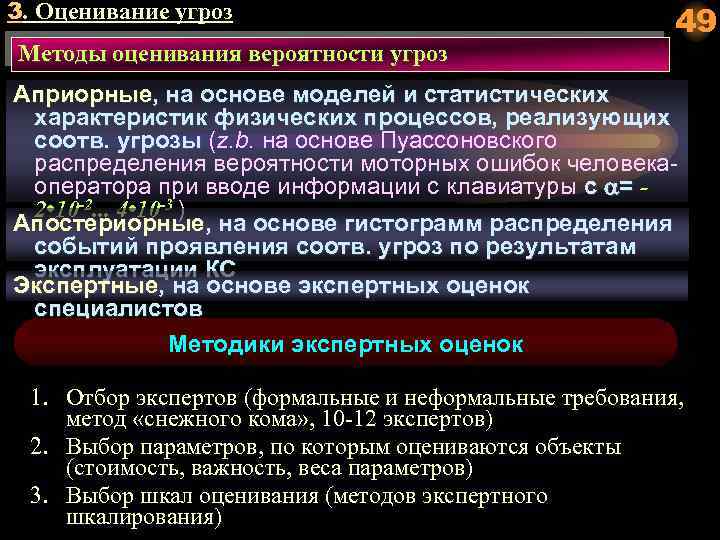

3. Оценивание угроз Методы оценивания вероятности угроз 49 Априорные, на основе моделей и статистических характеристик физических процессов, реализующих соотв. угрозы (z. b. на основе Пуассоновского соотв. угрозы распределения вероятности моторных ошибок человекаоператора при вводе информации с клавиатуры с = = 2 • 10 -2. . . 4 • 10 -3 ) Апостериорные, на основе гистограмм распределения событий проявления соотв. угроз по результатам эксплуатации КС Экспертные, на основе экспертных оценок специалистов Методики экспертных оценок 1. Отбор экспертов (формальные и неформальные требования, метод «снежного кома» , 10 -12 экспертов) 2. Выбор параметров, по которым оцениваются объекты (стоимость, важность, веса параметров) 3. Выбор шкал оценивания (методов экспертного шкалирования)

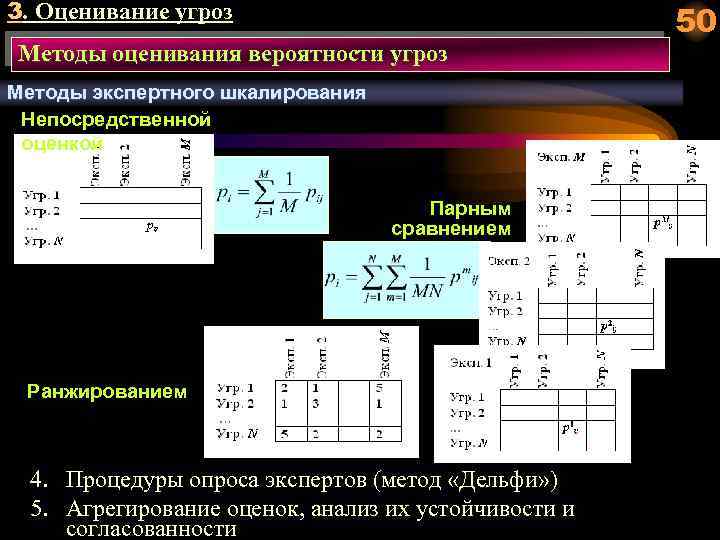

3. Оценивание угроз Методы оценивания вероятности угроз Методы экспертного шкалирования Непосредственной оценкой Парным сравнением Ранжированием 4. Процедуры опроса экспертов (метод «Дельфи» ) 5. Агрегирование оценок, анализ их устойчивости и согласованности 50

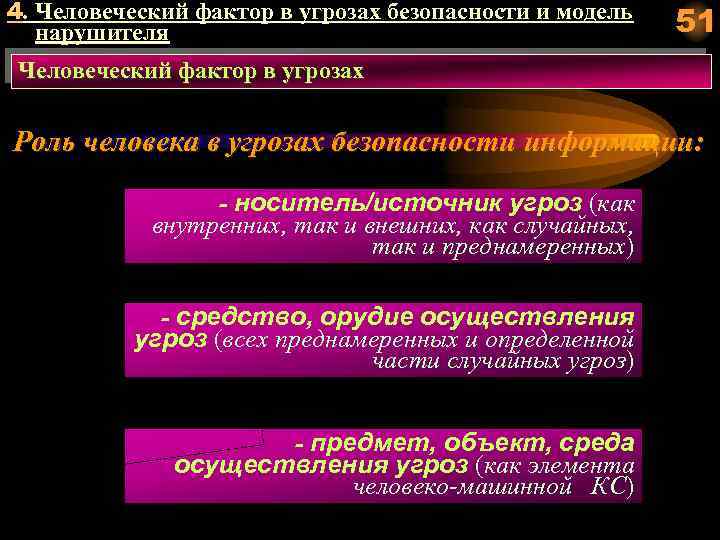

4. Человеческий фактор в угрозах безопасности и модель нарушителя 51 Человеческий фактор в угрозах Роль человека в угрозах безопасности информации: - носитель/источник угроз (как внутренних, так и внешних, как случайных, так и преднамеренных) - средство, орудие осуществления угроз (всех преднамеренных и определенной части случайных угроз) - предмет, объект, среда осуществления угроз (как элемента человеко-машинной КС)

4. Человеческий фактор в угрозах безопасности и модель 52 нарушителя Структура потенциальных нарушителей (злоумышленников) Внешняя сторона Компьютерная Внутренняя сторона (информационная) система • Персонал, непосредственно связанный с КС • • обслуживающий персонал Сфера сотрудничества Производственнотехнологический аспект Общественно-политический аспект • • • администраторы • • системные • • безопасности • • • инженеры-программисты Сфера противоборства • • системные • • прикладные Конкуренция • • • руководители служб ИТ Преступность • • обслуживаемый персонал • • • пользователи Сторонние эксперты, конс. • • индивидуальные • • члены раб. групп Иные сферы • • руководители подр-й Родственники, • Персонал, не связанный друзья непосредственно с КС Бывшие работники • • руководители • • прочие работники

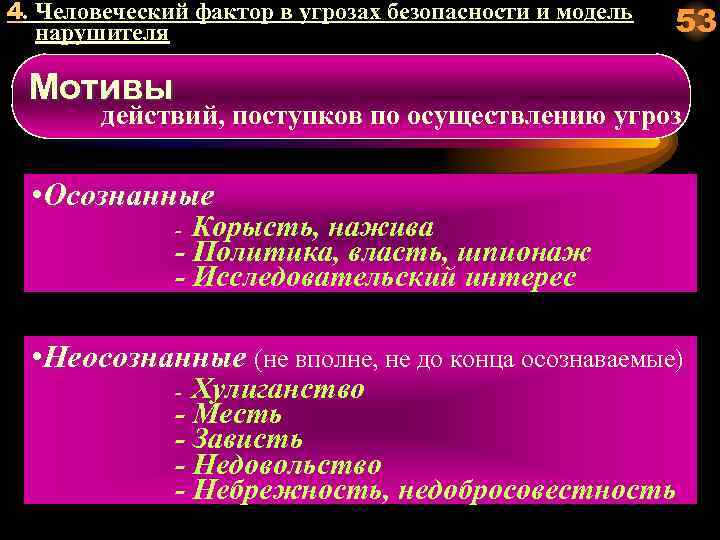

4. Человеческий фактор в угрозах безопасности и модель нарушителя 53 Мотивы действий, поступков по осуществлению угроз • Осознанные Корысть, нажива - Политика, власть, шпионаж - Исследовательский интерес - • Неосознанные (не вполне, не до конца осознаваемые) Хулиганство - Месть - Зависть - Недовольство - Небрежность, недобросовестность -

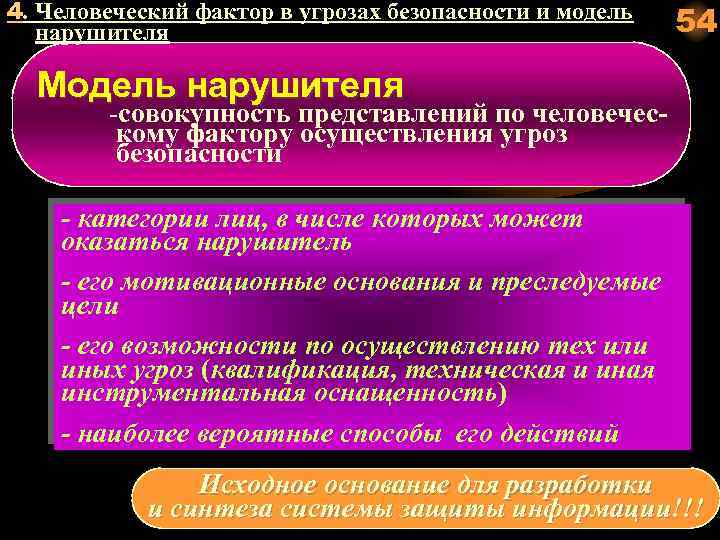

4. Человеческий фактор в угрозах безопасности и модель нарушителя 54 Модель нарушителя -совокупность представлений по человеческому фактору осуществления угроз безопасности - категории лиц, в числе которых может оказаться нарушитель - его мотивационные основания и преследуемые цели - его возможности по осуществлению тех или иных угроз (квалификация, техническая и иная инструментальная оснащенность) - наиболее вероятные способы его действий Исходное основание для разработки и синтеза системы защиты информации!!!

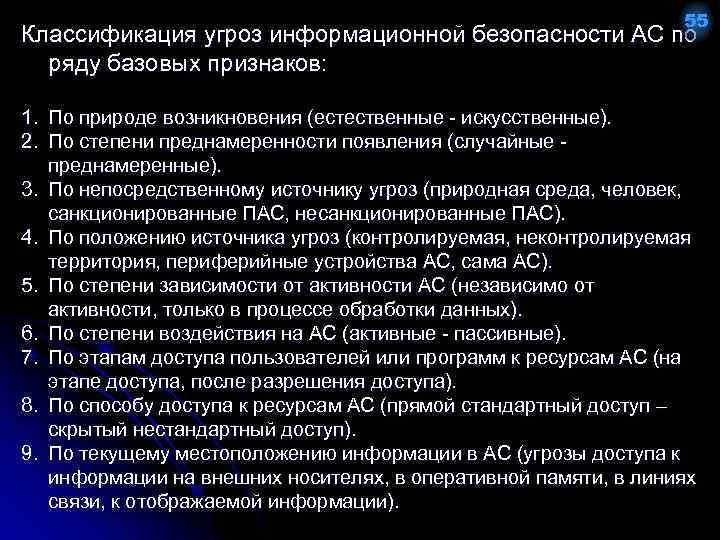

55 Классификация угроз информационной безопасности АС по ряду базовых признаков: 1. По природе возникновения (естественные - искусственные). 2. По степени преднамеренности появления (случайные - преднамеренные). 3. По непосредственному источнику угроз (природная среда, человек, санкционированные ПАС, несанкционированные ПАС). 4. По положению источника угроз (контролируемая, неконтролируемая территория, периферийные устройства АС, сама АС). 5. По степени зависимости от активности АС (независимо от активности, только в процессе обработки данных). 6. По степени воздействия на АС (активные - пассивные). 7. По этапам доступа пользователей или программ к ресурсам АС (на этапе доступа, после разрешения доступа). 8. По способу доступа к ресурсам АС (прямой стандартный доступ – скрытый нестандартный доступ). 9. По текущему местоположению информации в АС (угрозы доступа к информации на внешних носителях, в оперативной памяти, в линиях связи, к отображаемой информации).

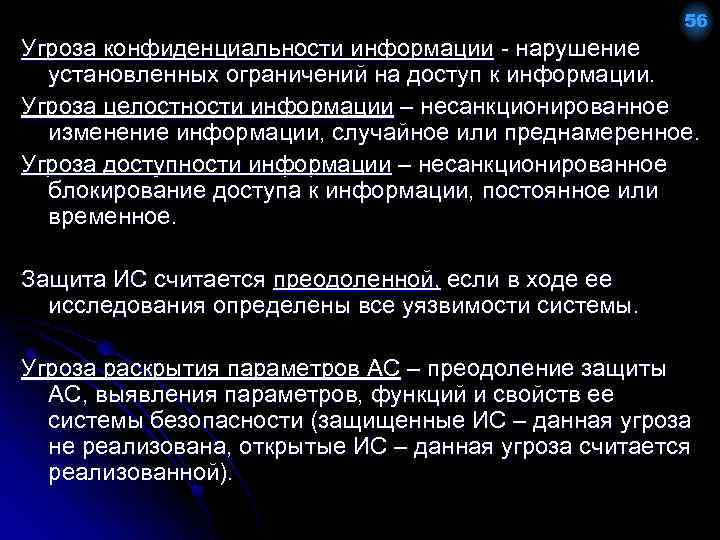

56 Угроза конфиденциальности информации - нарушение установленных ограничений на доступ к информации. Угроза целостности информации – несанкционированное изменение информации, случайное или преднамеренное. Угроза доступности информации – несанкционированное блокирование доступа к информации, постоянное или временное. Защита ИС считается преодоленной, если в ходе ее исследования определены все уязвимости системы. Угроза раскрытия параметров АС – преодоление защиты АС, выявления параметров, функций и свойств ее системы безопасности (защищенные ИС – данная угроза не реализована, открытые ИС – данная угроза считается реализованной).

3. Структуризация методов обеспечения информационной безопасности Уровни доступа к хранимой, обрабатываемой, защищаемой АС информации: 1. уровень носителей информации; 2. уровень средств взаимодействия с носителями; 3. уровень представления информации; 4. уровень содержания информации. Носителями информации являются как машинные носители (диски, флеш-накопители, магнитные и смарт-карты), так и каналы связи, документальные материалы, информация, отображаемая на периферийных устройствах (мониторы, принтеры). 57

4. Основные методы реализации угроз ИБ 58 угроза уровень раскрытия параметров системы нарушения конфиденциальности нарушения целостности нарушения доступности Носителей информации Определение типа и параметров носителей информации Хищение (копирование) носителей. Перехват ПЭМИН Уничтожение носителей информации Выведение из строя носителей информации Средств взаимодействия с носителем Получение информации о прогр. -аппар. среде. Получение детальной информации о функциях, выполняемых АС. Получение данных о применяемых системах защиты. Несанкционир. доступ к ресурсам АС. Совершение несанкционированных действий пользователем. Несанкционированное копирование ПО. Перехват данных в канале связи. Внесение пользователем несанкционир. изменений в программы и данные. Установка и использование нештатного ПО. Заражение программными вирусами. Проявление ошибок проектирования и разработки программно-аппаратных компонент АС. Обход механизмов защиты АС. Представления информации Определение способа представления информации Визуальное наблюдение. Раскрытие представления информации (дешифрование). Внесение искажений в представление данных. Уничтожение данных. Искажение соответствия синтаксических и семантических конструкций языка. Содержания информации Определение содержания данных на качественном уровне. Раскрытие содержания информации. Внедрение дезинформации. Запрет на использование информации.

5. Принципы обеспечения ИБ в АС 59 На основании руководящих документов Гостехкомиссии могут быть сформулированы следующие положения: l l l ИБ АС основывается на положениях и требованиях существующих законов, стандартов и нормативно-методических документов. ИБ АС обеспечивается комплексом программно-технических средств и поддерживающих их организационных мер. ИБ АС должна обеспечиваться на всех технологических этапах обработки информации и во всех режимах функционирования, в т. ч. при проведении ремонтных и регламентных работ. Программно-технические средства защиты не должны существенно ухудшать основные функциональные характеристики АС (надежность, быстродействие, возможность изменения конфигурации) Обязательна оценка эффективности средств защиты, с учетом всей совокупности технических характеристик объекта, включая технические решения и практическую реализацию средств защиты. Защита АС должна включать контроль эффективности средств защиты, осуществляемый периодически либо инициируемый по мере необходимости пользователем АС или контролирующим органом.

60 Принципы обеспечения ИБ АС: 1. 2. 3. 4. 5. 6. 7. системности; комплексности; непрерывности защиты; разумной достаточности; гибкости управления и применения; открытости алгоритмов и механизмов защиты; простоты применения защитных мер и средств.

Принцип системности предполагает необходимость учета всех взаимосвязанных, взаимодействующих и изменяющихся во времени элементов, условий и факторов: l при всех видах информационной деятельности и информационного проявления; l во всех структурных элементах; l при всех режимах функционирования; l на всех этапах жизненного цикла; l с учетом взаимодействия объекта защиты с внешней средой. 61 Принцип комплексности предполагает согласование разнородных средств защиты информации (программных, аппаратных, криптографических, организационных) при построении целостной системы защиты, перекрывающий все существенные каналы реализации угроз и не содержащей слабых мест на стыках ее компонентов.

Принцип непрерывности защиты: защита информации – не разовое мероприятие, а непрерывный целенаправленный процесс, предполагающий принятие соответствующих мер на всех этапах жизненного цикла АС, начиная с ее проектирования. Принцип разумной достаточности: выбрать уровень защиты, при котором затраты, риск и размер возможного ущерба были бы приемлемыми. Принцип гибкости системы защиты: предусмотреть возможность изменения уровня защищенности АС. 62

Принцип открытости алгоритмов и механизмов защиты: защита не должна обеспечиваться только за счет секретности структурной организации и алгоритмов функционирования ее подсистем. 63 Принцип простоты применения защитных мер и средств: механизмы защиты должны быть интуитивно понятны и просты в использовании. Применение средств защиты не должно быть связано со знанием специальных языков или выполнением сложных действий при обычной работе закронных пользователей.

Три подхода к информационной безопасности Безопасность – это свойство информационной системы, характеризующее взаимодействие данного программного продукта с окружающей его средой. Под надежностью понимается устойчивость к сбоям, вызванным внешними и/или внутренними причинами. Существует три подхода к информационной безопасности: 1) Нормативный Существуют различные стандарты информационной безопасности, документы в которых определены признаки, свойства и требования к безопасным информационным системам, также определена шкала, с помощью которой все системы можно оценить на предмет безопасности. 2) Теоретический Основан на построении модели безопасности – некоего абстрактного представления реальной системы с точки зрения безопасности. Полученные модели должны быть теоретически и математически обоснованы. 3) Практический (экспериментальный) Безопасность системы проверяется на практике: одна система более безопасна, чем другая, если она более устойчива к внешним воздействиям и лучше противостоит угрозам. 64

ТОКБ_Лекция_вводная.ppt