c169eab064a20f6e12413043f8ab9b36.ppt

- Количество слайдов: 87

1

ﻭﺿﻌیﺖ ﺯیﺮﺳﺎﺧﺖ ﻫﺎی ﻓﻨی IT ﺩﺭ کﺸﻮﺭ ﺳﺎﺯﻣﺎﻥ ﻣﺪیﺮیﺖ ﺻﻨﻌﺘی 68/7/03 ﺟﻮﺍﺩ ﺭﺍﺩﻣﺎﻥ ﺭییﺲ ﻫیآﺖ ﻣﺪیﺮﻩ ﻭ ﻣﺪیﺮ ﻋﺎﻣﻞ 2 ﺷﺮکﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ

آﺸﻨﺎیی ﺑﺎ ﺳﺎﺧﺘﺎﺭ ﺷﺒﻜﻪ ﻣﻠی ﺩیﺘﺎ ﺳﺎﺧﺘﺎﺭ ﺷﺒﻜﻪ ﻣﻠی IP l ﺷﺒﻜﻪ ﺍیﻨﺘﺮﻧﺖ ﺍﺯ ﻃﺮیﻖ GATWAY ﻣﻠی کﺸﻮﺭ ﺑﺎ چﻬﺎﺭ ﻧﻘﻄﻪ ﺗﻤﺎﺱ ﺩﺭ ﺣﺎﻝ ﺍﺗﺼﺎﻝ ﺍﺳﺖ. . l ﺷﺒﻜﻪ ﺩیﺘﺎی ﻃﺮﺍﺣی ﺷﺪﻩ ﺩﺭ ﺑﺮﻧﺎﻣﻪ پﻨﺞ ﺳﺎﻟﻪ چﻬﺎﺭﻡ ﺍﺯ ﺩﻭ ﺑﺨﺶ ﺷﺒﻜﻪ IP ﻭ ﺷﺒﻜﻪ ﺍﻧﺘﻘﺎﻝ ﺩﺍﺩﻩ ﺗﺸﻜیﻞ ﺷﺪﻩ ﺍﺳﺖ ﺷﺒﻜﻪ IP ﺑﺮ ﻣﺒﻨﺎی پﺮﻭﺗﻜﻞ ﻻیﻪ ﺳﻪ ﺷﺒﻜﻪ ﻫﺎی ﺩیﺘﺎ ﻣﺒﺘﻨی ﺑﺮ)4 (IPv 6. IPv ﻣی ﺑﺎﺷﺪ ﻛﻪ ﺩﺭ 59 ﺷﻬﺮ پیﺎﺩﻩ ﺳﺎﺯی ﺷﺪﻩ ﻭ ﺑﻪ ﺗﺪﺭیﺞ ﺗﻤﺎﻡ ﺷﻬﺮﻫﺎی ﺍﺻﻠی ﺭﺍ پﻮﺷﺶ ﺧﻮﺍﻫﺪ ﺩﺍﺩ. ﻭﻇیﻔﻪ ﺍیﻦ ﺷﺒﻜﻪ ﺗﻮﺯیﻊ ﺗﺮﺍﻓیﻚ ﺩیﺘﺎ ﺩﺭ ﺳﻄﺢ ﻛﺸﻮﺭ ﻭ پﺸﺘیﺒﺎﻧی ﺍﺯ ﺗﺮﺍﻓیﻚ Voice, Data ﻭ Video ﻣی ﺑﺎﺷﺪ. l ﺷﺒﻜﻪ IP ﺑﺎ ﺩﺭ ﻧﻈﺮ گﺮﻓﺘﻦ ﺳﻮﺋیچ/ﺭﻭﺗﺮﻫﺎی پﺮﻇﺮﻓیﺖ ﻭ ﻟیﻨﻚ ﻫﺎی پﺮﺳﺮﻋﺖ ﻗﺎﺩﺭ ﺧﻮﺍﻫﺪ ﺑﻮﺩ ﺗﺎ ﺗﺮﺍﻓیﻚ کﻠیﻪ ﻛﺎﺭﺑﺮﺍﻥ ﺭﺍ ﺩﺭ ﻛﻮﺗﺎﻫﺘﺮیﻦ ﺯﻣﺎﻥ ﻭ ﺑﺎ ﻛیﻔیﺖ ﻗﺎﺑﻞ ﻗﺒﻮﻝ ﺍﺯ ﻫﺮ ﻧﻘﻄﻪ ﺍی ﺑﻪ ﻧﻘﻄﻪ ﺩیگﺮ ﺩﺭ ﻛﺸﻮﺭ ﻣﻨﺘﻘﻞ ﻧﻤﻮﺩﻩ ﻭ ﻫﻤچﻨیﻦ ﺍﺭﺗﺒﺎﻁ ﺑیﻦ ﺍﻟﻤﻠﻞ ﻛﺎﺭﺑﺮﺍﻥ ﺷﺒﻜﻪ ﺭﺍ ﻧیﺰ ﻓﺮﺍﻫﻢ آﻮﺭﺩ. 3

ﻭﻇﺎیﻒ ﺷﺒﻜﻪ IP • پﺸﺘیﺒﺎﻧی ﻭ ﺗﻮﺯیﻊ ﺗﺮﺍﻓیﻚ ﺩیﺘﺎی ﻛﺸﻮﺭ ﺷﺎﻣﻞ ﻛﺎﺭﺑﺮﺍﻥ ﺍیﻨﺘﺮﻧﺖ ﻭ VPN • ﺍﺭﺗﺒﺎﻁ ﺑﻪ ﺍیﻨﺘﺮﻧﺖ ﺟﻬﺎﻧی ﺍﺯ ﻃﺮیﻖ ﺧﻄﻮﻁ ﺩﺭگﺎﻩ ﺑیﻦ ﺍﻟﻤﻠﻞ ﺗﺮﺍﻧﺰیﺖ ﺗﺮﺍﻓیﻚ ﺑیﻦ ﺍﻟﻤﻠﻠی ﺩﺭ ﺭﺍﺳﺘﺎی ﺗﺒﺪیﻞ ﺍیﺮﺍﻥ ﺑﻌﻨﻮﺍﻥ ﻫﺎﺏ ﻣﻨﻄﻘﻪ پﺸﺘیﺒﺎﻧی ﺗﺮﺍﻓیﻚ ﺻﻮﺗی ﻭ ﺗﺼﻮیﺮی ﻛﺎﺭﺑﺮﺍﻥ ﺩﺭ ﻏﺎﻟﺐ ﺷﺒﻜﻪ ﻫﺎی یﻜپﺎﺭچﻪ ﻧﺴﻞ آیﻨﺪﻩ ﺍیﻦ ﺷﺒﻜﻪ ﺑﺪﻟیﻞ ﻗﺎﺑﻠیﺖ ﺍﺟﺮﺍی پﺮﻭﺗﻜﻞ MPLS ﺍﻣﻜﺎﻥ ﺍیﺠﺎﺩ ﺷﺒﻜﻪ ﻫﺎی ﻣﺴﺘﻘﻞ ﺧﺼﻮﺻی ﻣﺒﺘﻨی ﺑﺮ IP ﻭ آﺪﺭﺱ ﺩﻫی ﺧﺼﻮﺻی ﺭﺍ ﺧﻮﺍﻫﺪ ﺩﺍﺷﺖ. ﺭﻭﺗیﻨﻚ پﺮﻭﺗﻜﻞ ﺷﺒﻜﻪ IP ﺑﺮ ﻣﺒﻨﺎی IS-IS ﺑﺎ ﻗﺎﺑﻠیﺖ ﻣﺪیﺮیﺖ ﺗﺮﺍﻓیﻚ ﻭ ﺑﺎ ﺗﻮﺟﻪ ﺑﻪ ﻧﻘﺎﻁ ﻗﻮﺕ ﻭ ﺿﻌﻒ پﺮﻭﺗﻜﻞ ﻫﺎی ﻣﺴیﺮیﺎﺑی ﻣﺨﺘﻠﻒ ﺩﺭ ﻧﻈﺮ گﺮﻓﺘﻪ ﺷﺪﻩ ﺍﺳﺖ. ﺷﺒﻜﻪ ﺷﺎﻣﻞ 8 ﻧﺎﺣیﻪ ﻭ 5 ﺣﻮﺯﻩ ﺧﺼﻮﺻی ) (Private AS ﺩﺭ ﺩﺍﺧﻞ ﺣﻮﺯﻩ ﻋﻤﻮﻣی ﻛﺸﻮﺭ )0882 (AS ﺑﺮ ﺍﺳﺎﺱ ﻧیﺎﺯ ﺗﺮﺍﻓیﻜی ﻛﺎﺭﺑﺮﺍﻥ ﺗﺎ پﺎیﺎﻥ ﺑﺮﻧﺎﻣﻪ پﻨﺞ ﺳﺎﻟﻪ چﻬﺎﺭﻡ ﺗﻮﺳﻌﻪ ﻃﺮﺍﺣی ﺷﺪﻩ ﺍﺳﺖ. پﺮﻭﺗﻜﻞ ﺩﺭ ﻧﻈﺮ گﺮﻓﺘﻪ ﺷﺪﻩ ﺩﺭ ﺷﺒﻜﻪ IP/MPLS ﺍﺳﺖ ﻛﻪ ﺑﺘﺪﺭیﺞ ﻭ ﺑﺎ ﻋﻤﻠیﺎﺗی ﺷﺪﻥ 6 IPV ﺩﺭ ﺷﺒﻜﻪ ﻫﺎی ﺩیﺘﺎ، ﺩﺭ ﻃﻮﻝ ﺑﺮﻧﺎﻣﻪ پﻨﺞ ﺳﺎﻟﻪ چﻬﺎﺭﻡ پﺸﺘیﺒﺎﻧی 6 IPV ﻧیﺰ ﺑﻪ آﻦ ﺍﻓﺰﻭﺩﻩ ﺧﻮﺍﻫﺪ ﺷﺪ. 4

ﻻیﻪ ﺍﺻﻠی ﺑﺎ ﺗﻮﺟﻪ ﺑﻪ ﺣﺠﻢ ﺗﺮﺍﻓیﻚ ﻭ ﻟﺰﻭﻡ ﻃﺮﺍﺣی ﺑﺼﻮﺭﺕ ﺳﺎﺧﺘﺎﺭ ﺳﻠﺴﻠﻪ ﻣﺮﺍﺗﺒی ﺷﺒﻜﻪ IP ﺍﺯ ﺩﻭ ﺑﺨﺶ ﻻیﻪ ﺍﺻﻠی ﻭ ﻻیﻪ ﺗﻮﺯیﻊ ﺗﺸﻜیﻞ ﺷﺪﻩ ﺍﺳﺖ. ﻻیﻪ ﺍﺻﻠی ﺷﺒﻜﻪ IP ﺷﺎﻣﻞ 5 ﺣﻮﺯﻩ ﺧﺼﻮﺻی ) (Private AS ﺩﺭ ﺩﺍﺧﻞ ﺣﻮﺯﻩ ﻋﻤﻮﻣی ﻛﺸﻮﺭ )0882 (AS ﻭ 51 ﺷﻬﺮ ﺍﺻﻠی ﺍﺳﺖ. ﻻیﻪ ﺍﺻﻠی ﺑﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﺧﻄﻮﻁ پﺮﻇﺮﻓیﺖ 1 G , STM-16 , 10 G ﻭ. . . پیﺎﺩﻩ ﺳﺎﺯی ﺧﻮﺍﻫﺪ ﺷﺪ. ﺩﺭ ﻃﺮﺍﺣی ﻻیﻪ ﺍﺻﻠی ﺑﺎ ﺗﻮﺟﻪ ﺑﻪ ﺳﺎﺧﺘﺎﺭ ﺟﻐﺮﺍﻓیﺎیی ﻛﺸﻮﺭ ، ﻣﻮﻗﻌیﺖ Gateway ﻭ ﻧﺤﻮﻩ ﺍﺗﺼﺎﻝ ﺑﻪ ﺳﺎیﺮ ﻛﺸﻮﺭﻫﺎی ﻫﻤﺴﺎیﻪ، چﻬﺎﺭ ﻧﻘﻄﻪ ﺍﺻﻠی ﺩﺭ ﻧﻈﺮ گﺮﻓﺘﻪ ﺷﺪﻩ ﻛﻪ ﺑﺎ ﻟیﻨﻚ ﻫﺎی پﺮ ﻇﺮﻓیﺖ 61 - STM ﺑﺼﻮﺭﺕ ﻣﺶ ﺑﻪ یﻜﺪیگﺮ ﻣﺘﺼﻞ ﺷﺪﻩ ﺍﻧﺪ. ﺳﻮﺋیچ / ﺭﻭﺗﺮﻫﺎی پیﺶ ﺑیﻨی ﺷﺪﻩ ﺩﺭ ﺍیﻦ ﺑﺨﺶ ﺑﺎ ﻇﺮﻓیﺖ ﺑﺎﻻی ﺳﻮﺋیچیﻨگ ﻭ ﻟیﻨﻚ ﻫﺎی پﺮ ﻇﺮﻓیﺖ ﻗﺎﺩﺭ ﺧﻮﺍﻫﻨﺪ ﺑﻮﺩ ﺗﺎ ﺗﺮﺍﻓیﻚ ﺭﺍ ﺑﻪ ﻫﺮ ﻧﻘﻄﻪ ﻛﺸﻮﺭ ﻭ ﺍﺯ ﻛﻮﺗﺎﻫﺘﺮیﻦ ﻣﺴیﺮ ﻣﻤﻜﻦ ﻣﻨﺘﻘﻞ ﻧﻤﺎیﻨﺪ. 5

ﻻیﻪ ﺗﻮﺯیﻊ ﺩﺭ ﺗﻘﺴیﻤﺎﺕ ﻛﺸﻮﺭی ﺍﺯ ﻧﻈﺮ ﻭﺯﺍﺭﺕ ﻛﺸﻮﺭ ﻫﺮ ﻧﻘﻄﻪ ﻛﻪ ﺑﻌﻨﻮﺍﻥ ﺷﻬﺮ ﺷﻨﺎﺧﺘﻪ ﻣی ﺷﻮﺩ ﺍﺯ ﻧﻘﻄﻪ ﻧﻈﺮ ﺍﺭﺗﺒﺎﻃﺎﺕ ﺩیﺘﺎ ﺣﺪﺍﻗﻞ یﻚ ﻧﻘﻄﻪ ﺗﻮﺯیﻊ ﺧﻮﺍﻫﺪ ﺩﺍﺷﺖ. ﻟﺬﺍ ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﺩﺭ ﻫﺮ ﺷﻬﺮ ﻧیﺎﺯ ﺑﻪ ﺣﺪﺍﻗﻞ یﻚ ﻧﻘﻄﻪ ﺟﻬﺖ ﺍﺭﺗﺒﺎﻃﺎﺕ ﺑیﻦ ﺷﻬﺮی ﺩﺍﺭﺩ. ﺩﺭ ﻛﻠیﻪ ﺷﻬﺮﻫﺎ ﺗﺮﺍﻓیﻚ IP ﺩﺭ ﻧﻘﺎﻁ ﺗﻮﺯیﻊ ، ﺍﺯ ﻃﺮیﻖ ﻻیﻪ ﺩﺳﺘﺮﺳی ﺷﻬﺮی ﻛﻪ ﺗﻮﺳﻂ ﺷﺮﻛﺖ ﻣﺨﺎﺑﺮﺍﺕ ﺍﺳﺘﺎﻥ ﻭ ﺑﺎ پﺮﻭﺗﻜﻞ ﻻیﻪ 2 ) ﺍﺗﺮﻧﺖ ، VPLS , RPR ﻭ. . . ( ﺍیﺠﺎﺩ ﺧﻮﺍﻫﺪ ﺷﺪ ﺑﻪ ﻛﺎﺭﺑﺮﺍﻥ ﺗﻮﺯیﻊ ﻣی ﺷﻮﺩ. ﺩﺭ ﻫﺮ ﻧﻮﺩ ﺍﺻﻠی ﻻیﻪ ﺗﻮﺯیﻊ یﻚ ﺭﻭﺗﺮ پﺮﻇﺮﻓیﺖ ﻧﺼﺐ ﻣی ﺷﻮﺩ ﺗﺎ ﺑﺘﻮﺍﻧﺪ ﺗﺮﺍﻓیﻚ ﺟﻤﻊ آﻮﺭی ﺷﺪﻩ ﺗﻮﺳﻂ ﻻیﻪ ﺩﺳﺘﺮﺳی ﺭﺍ ﺩﺭ ﻗﺎﻟﺐ پﺮﻭﺗﻜﻞ ﻻیﻪ 3 ) (IP ﻣﺴیﺮیﺎﺑی ﻭ ﺑﻪ ﻣﻘﺼﺪ ﻣﻮﺭﺩ ﻧﻈﺮ ﺍﻧﺘﻘﺎﻝ ﺩﻫﺪ. 6

ﻻیﻪ ﺗﻮﺯیﻊ ﺭﻭﺗﺮﻫﺎی ﺗﻮﺯیﻊ ﺩﺭ ﻫﺮ ﻧﺎﺣیﻪ IS-IS ﺑﻪ ﺳﻮﺋیچ ﺭﻭﺗﺮﻫﺎی ﻣﺮﺯی 2 -1 Level ﻣﺘﺼﻞ ﺷﺪﻩ ﻭ ﺑﺎ ﺗﻮﺟﻪ ﺑﻪ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﻓﻨﺎﻭﺭی MPLS ﺩﺭ ﺷﺒﻜﻪ ،IP ﺍیﻦ ﺭﻭﺗﺮﻫﺎ ﻭﻇیﻔﻪ ﺑﺮچﺴﺐ ﺯﻧی ﺑﺮ ﺭﻭی ﺑﺴﺘﻪ ﻫﺎی IP ﺭﺍ ﻧیﺰ ﺧﻮﺍﻫﻨﺪ ﺩﺍﺷﺖ. ﻫﻤچﻨیﻦ ﺍﺭﺍﺋﻪ ﺳﺮﻭیﺴﻬﺎی VPN ﻻیﻪ 3 ﺩﺭ ﺍیﻦ ﺷﺒﻜﻪ ﺑﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ MPLS ﻭﺟﻮﺩ ﺧﻮﺍﻫﺪ ﺩﺍﺷﺖ. ﻫﻤچﻨیﻦ ﺑﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ پﺮﻭﺗﻜﻞ MPLS ﺩﺭ ﺷﺒﻜﻪ ﻣﺘﺸﻜﻞ ﺍﺯ ﻧﻘﺎﻁ ﺍﺻﻠی ﻭ ﺗﻮﺯیﻊ ﺍﻣﻜﺎﻥ ﺍﺭﺍﺋﻪ ) Qos ﻛیﻔیﺖ ﺳﺮﻭیﺲ ( ﻭ Cos ﻭﺟﻮﺩ ﺩﺍﺭﺩ ﺍﻣﻜﺎﻥ ﺍﻧﺘﻘﺎﻝ Voice ﺑﺮ ﻣﺒﻨﺎی MPSL ﻭﺟﻮﺩ ﺧﻮﺍﻫﺪ ﺩﺍﺷﺖ. ﻫﻤچﻨیﻦ ﺑﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ پﺮﻭﺗﻜﻞ MPLS ﺩﺭ ﺷﺒﻜﻪ ﻣﺘﺸﻜﻞ ﺍﺯ ﻧﻘﺎﻁ ﺍﺻﻠی ﻭ ﺗﻮﺯیﻊ ﺍﻣﻜﺎﻥ ﺍﺭﺍﺋﻪ ) Qos ﻛیﻔیﺖ ﺳﺮﻭیﺲ ( ﻭ Cos ﻭﺟﻮﺩ ﺩﺍﺭﺩ ﺍﻣﻜﺎﻥ ﺍﻧﺘﻘﺎﻝ Voice ﺑﺮ ﻣﺒﻨﺎی MPLS ﺑﺮ ﺭﻭی ﺷﺒﻜﻪ IP ﺑﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﻓﻨﺎﻭﺭی MPLS ﻭﺟﻮﺩ ﺧﻮﺍﻫﺪ ﺩﺍﺷﺖ ﺑﺪیﻦ ﺗﺮﺗیﺐ ﺍﺭﺗﺒﺎﻃﺎﺕ ﺩﺍﺭﺍی ﻗﺎﺑﻠیﺖ ﺍﻃﻤیﻨﺎﻥ ﺑﺎﻻ ﺑﻮﺩﻩ ﻭ ﻗﺎﺑﻠیﺖ ﺷﺒیﻪ ﺳﺎﺯی ﺷﺒﻜﻪ ﺳﻮﺋچیﻨگ ﻣﺪﺍﺭی ﻭ ﺗﻀﻤیﻦ ﻛیﻔیﺖ ﺭﺍ ﺩﺍﺭﺍ ﺧﻮﺍﻫﻨﺪ ﺑﻮﺩ. 7

ﺷﺒﻜﻪ IP ﺩﺭ ﻻیﻪ ﺗﻮﺯیﻊ ﺍﺯ ﺩﻭﻗﺴﻤﺖ ﺍﺻﻠی ﻭ ﻓﺮﻋی ﺗﺸﻜیﻞ ﺷﺪﻩ ﺍﺳﺖ. ﺩﺭ ﺑﺨﺶ ﺍﺻﻠی ﺗﺠﻬیﺰﺍﺕ ﻻیﻪ 3 )ﺳﻮﺋیچ ﺭﻭﺗﺮ( ﻭ ﺩﺭ ﺑﺨﺶ ﻓﺮﻋی ﺗﺠﻬیﺰﺍﺕ ﻻیﻪ 2 ﻧﺼﺐ ﻣی گﺮﺩﻧﺪ. ﻻیﻪ ﺗﻮﺯیﻊ ﺍﺻﻠی ﺍﺯ 541 ﻧﻮﺩ ﺩﺭ 59 ﺷﻬﺮ ﻛﺸﻮﺭ ﺗﺸﻜیﻞ ﻣی ﺷﻮﺩ ﻭ ﻧﻘﺶ ﻻیﻪ ﻣیﺎﻧی ﺩﺭ ﺗﻮﺯیﻊ ﺗﺮﺍﻓیﻚ ﺭﺍ ﺑﺮ ﻋﻬﺪﻩ ﺩﺍﺭﺩ. ﻫﺮ ﻧﻮﺩ ﺷﺒﻜﻪ IP ﺩﺭ ﻻیﻪ ﺗﻮﺯیﻊ ﺍﺻﻠی ﺍﺯ یﻚ ﺭﻭﺗﺮ پﺮﻇﺮﻓﺒﺖ ﺗﺸﻜیﻞ ﺷﺪﻩ ﺍﺳﺖ ﺗﺎ ﺑﺘﻮﺍﻧﺪ ﺗﺮﺍﻓیﻚ ﺟﻤﻊ آﻮﺭی ﺷﺪﻩ ﺗﻮﺳﻂ ﻻیﻪ ﺗﻮﺯیﻊ ﻓﺮﻋی ﻭ ﻻیﻪ ﺩﺳﺘﺮﺳی ﺭﺍ ﺩﺭ ﻏﺎﻟﺐ پﺮﻭﺗﻜﻞ ﻻیﻪ 3 ) (IP ﻣﺴیﺮیﺎﺑی ﻭ ﺑﻪ ﻣﻘﺼﺪ ﻣﻮﺭﺩ ﻧﻈﺮ ﺍﻧﺘﻘﺎﻝ ﺩﻫﺪ. ﻧﻘﺎﻁ ﺗﻮﺯیﻊ ﻓﺮﻋی ﺑﻪ ﺗﺪﺭیﺞ ﻭ ﺑﺮﺍﺳﺎﺱ ﻣیﺰﺍﻥ ﺍﻫﻤیﺖ ﻭ ﺣﺠﻢ ﺗﺮﺍﻓیﻚ ﺑﺎ ﺭﻭﺗﺮﻫﺎی ﻣﻨﺎﺳﺐ ﺗﺠﻬیﺰ ﺧﻮﺍﻫﺪ ﺷﺪ. ﺭﻭﺗﺮﻫﺎی ﻻیﻪ ﺗﻮﺯیﻊ ﺍﺻﻠی ﺩﺭ ﻫﺮ ﻧﺎﺣیﻪ IS-IS ﺑﻪ ﺭﻭﺗﺮﻫﺎی ﻣﺮﺯی2 -1 Level ﻣﺘﺼﻞ ﺷﺪﻩ ﻭ ﻫﻤچﻨیﻦ ﻭﻇیﻔﻪ ﺑﺮچﺴﺐ ﺯﺩﻥ ﺑﺮ ﺭﻭی ﺑﺴﺘﻪ ﻫﺎی IP ﺩﺭ پﺮﻭﺗﻜﻞ MPLS ﺟﻬﺖ ﺍیﺠﺎﺩ ﺷﺒﻜﻪ ﻫﺎی ﺧﺼﻮﺻی VPN ﺑﻌﻬﺪﻩ ﺩﺍﺭﻧﺪ. 8

ﺷﺒﻜﻪ IP ﺩﺭ ﻻیﻪ ﺗﻮﺯیﻊ ﺗﻘﺴیﻢ ﺑﻨﺪی ﺷﻬﺮﻫﺎی ﻛﺸﻮﺭ ﺩﺭ ﻫﻤﺒﻨﺪی ﺷﺒﻜﻪ IP ﻧﻘﺎﻁ ﺗﻮﺯیﻊ ﺍﺻﻠی : ﻧﻮﻉ 1: ﺗﻨﻬﺎ ﺷﺎﻣﻞ ﻛﻼﻥ ﺷﻬﺮ ﺗﻬﺮﺍﻥ ﻣی ﺑﺎﺷﺪ. ﺑﺎ ﺗﻮﺟﻪ ﺑﻪ ﺍیﻨﻜﻪ ﺷﻬﺮ ﺗﻬﺮﺍﻥ ﺑﻪ ﻟﺤﺎﻅ ﺑﺎﻓﺖ ﺟﻤﻌیﺘی ﻭ ﻭﺳﻌﺖ ﻭ ﻭﺟﻮﺩ ﺍﺭگﺎﻧﻬﺎی ﺩﻭﻟﺘی ﺯیﺎﺩ ﻭ ﻫﻤچﻨیﻦ ﺗﻌﺪﺍﺩ ﺑﺴیﺎﺯ ﺯیﺎﺩ ﻛﺎﺭﺑﺮﺍﻥ یﻚ ﺣﺎﻟﺖ ﺧﺎﺹ ﻣی ﺑﺎﺷﺪ ، ﻟﺬﺍ ﻻﺯﻡ ﺍﺳﺖ ﻛﻪ ﺟﻬﺖ ﺗﻮﺯیﻊ ﺗﺮﺍﻓیﻚ ﻛﺎﺭﺑﺮﺍﻥ ﻭ ﺟﻠﻮگیﺮی ﺍﺯ ﺗﻤﺮﻛﺰ ﻛﻠیﻪ ﻛﺎﺭﺑﺮﺍﻥ ﺩﺭ یﻚ یﺎ ﺩﻭ ﻣﺮﻛﺰ ، ﻭ ﻫﻤچﻨیﻦ ﺑﺎ ﺗﻮﺟﻪ ﺑﻪ ﺳﺎﺧﺘﺎﺭ ﻣﺨﺎﺑﺮﺍﺗی ﻣﻮﺟﻮﺩ ، 8 ﻣﺮﻛﺰ ﺟﻬﺖ ﺗﻮﺯیﻊ ﺗﺮﺍﻓیﻚ IP ﺩﺭ ﺳﻄﺢ ﺷﻬﺮ ﺩﺭ ﻧﻈﺮ گﺮﻓﺘﻪ ﺷﻮﺩ. ﺑﺪیﻦ ﺻﻮﺭﺕ ﺷﻬﺮ ﺗﻬﺮﺍﻥ ﺑﻪ 8 ﻧﺎﺧیﻪ ﺗﻘﺴیﻢ ﺑﻨﺪی ﺷﺪﻩ ﻭ ﺗﺮﺍﻓیﻚ IP ﺩﺭ ﻫﺮ ﻧﺎﺣیﻪ ﺍﺯ ﻃﺮیﻖ ﻻیﻪ ﺩﺳﺘﺮﺳی ﺷﻬﺮی ﺑﺎ پﺮﻭﺗﻜﻞ ﻻیﻪ 2 ) ﺍﺗﺮﻧﺖ ، RPR, VPLS ﻭ. . . ( ﺑﻪ ﻛﺎﺭﺑﺮﺍﻥ ﺗﻮﺯیﻊ ﺧﻮﺍﻫﺪ ﺷﺪ. 9

ﺷﺒﻜﻪ IP ﺩﺭ ﻻیﻪ ﺗﻮﺯیﻊ ﻧﻮﻉ 2: ﺷﺎﻣﻞ ﺷﻬﺮﻫﺎی ﺑﺰﺭگ ﺍﺻﻔﻬﺎﻥ ، ﺷیﺮﺍﺯ ، ﺗﺒﺮیﺰ ﻭ ﻣﺸﻬﺪ ﻣی ﺑﺎﺷﺪ. ﺩﺭ ﺍیﻦ ﺷﻬﺮﻫﺎ چﻬﺎﺭ ﻣﺮﻛﺰ ﺑﻌﻨﻮﺍﻥ ﻧﻘﺎﻁ ﺗﻮﺯیﻊ ﻫﺮ ﺷﻬﺮ ﺩﺭ ﻧﻈﺮ گﺮﻓﺘﻪ ﺷﺪﻩ ﺍﺳﺖ. ﻧﻮﻉ 3: ﺷﺎﻣﻞ ﻣﺮﺍﻛﺰ ﺍﺳﺘﺎﻧﻬﺎ ﻭ ﻫﻤچﻨیﻦ ﺷﻬﺮﻫﺎی ﻣﻬﻢ ﺻﻨﻌﺘی ﻭ ﺍﻗﺘﺼﺎﺩی ﺑﺎ ﺗﺮﺍﻓیﻚ ﻧﺴﺒﺘ ﺑﺎﻻ ﻧﻈیﺮ ﺷﻬﺮ ﻛﺮﺝ ﺩﺭ ﺍیﻦ ﺷﻬﺮﻫﺎ 2 ﻣﺮﻛﺰ ﺑﻌﻨﻮﺍﻥ ﻣﺮﺍﻛﺰ ﺗﻮﺯیﻊ ﻫﺮ ﺷﻬﺮ ﺩﺭ ﻧﻈﺮ گﺮﻓﺘﻪ ﺷﺪﻩ ﺍﺳﺖ. ﻧﻮﻉ 4: ﺳﺎیﺮ ﺷﻬﺮﻫﺎی ﻛﺸﻮﺭ ﺑﺎ ﺗﺮﺍﻓیﻚ ﺑﺮآﻮﺭﺩی ﻛﻤﺘﺮ ﺍﺯ ﻧﻮﻉ 3 ﺟﺰﺀ ﺍیﻦ ﺩﺳﺘﻪ ﺧﻮﺍﻫﻨﺪ ﺑﻮﺩ. ﺩﺭ ﺍیﻦ ﺷﻬﺮﻫﺎ یﻚ ﻣﺮﻛﺰ ﺑﻌﻨﻮﺍﻥ ﺗﻮﺯیﻊ ﺍﺻﻠی ﺩﺭ ﻧﻈﺮ گﺮﻓﺘﻪ ﺷﺪﻩ ﺍﺳﺖ. ﻧﻘﺎﻁ ﺗﻮﺯیﻊ ﻓﺮﻋی: ﺷﻬﺮﻫﺎیی ﻛﻪ ﺑﻪ ﻟﺤﺎﻅ ﺗﺮﺍﻓیﻜی ﺩﺍﺭﺍی ﺗﺮﺍﻓیﻚ پﺎییﻦ ﺗﺮی ﻧﺴﺒﺖ ﺑﻪ ﺳﺎیﺮ ﺷﻬﺮﻫﺎی ﻧﻘﺎﻁ ﺗﻮﺯیﻊ ﺍﺻﻠی ﻣی ﺑﺎﺷﻨﺪ ﺑﻌﻨﻮﺍﻥ ﻧﻘﺎﻁ ﺗﻮﺯیﻊ ﻓﺮﻋی ﺧﻮﺍﻫﻨﺪ ﺑﻮﺩ. ﺗﻮﺯیﻊ ﺗﺮﺍﻓیﻚ ﺩﺭ ﺍیﻦ ﺷﻬﺮﻫﺎ ﺑﺮ ﻣﺒﻨﺎی پﺮﻭﺗﻜﻞ ﻻیﻪ 2 ﺍﺗﺮﻧﺖ ﺑﻮﺩﻩ ﻭ ﺗﺮﺍﻓیﻚ آﻨﻬﺎ ﺍﺯ ﻃﺮیﻖ ﺷﺒﻜﻪ ﺍﻧﺘﻘﺎﻝ ﺩﺍﺩﻩ ﻫﺎ ﺑﻪ ﻧﻘﺎﻁ ﺗﻮﺯیﻊ ﺍﺻﻠی ﺷﺒﻜﻪ IP ﻣﻨﺘﻘﻞ ﺧﻮﺍﻫﺪ گﺮﺩیﺪ. 01

ﻻیﻪ ﺩﺳﺘﺮﺳی ﺷﺒﻜﻪ ) (Access ﻣﻬﻤﺘﺮیﻦ ﻭﻇیﻔﻪ ﺍیﻦ ﺑﺨﺶ ﺍﺯ ﺷﺒﻜﻪ ﺑﺮﻗﺮﺍﺭی ﺍﺭﺗﺒﺎﻁ ﻛﺎﺭﺑﺮﺍﻥ ﺍﻧﺘﻬﺎیی ﺑﺎ ﺷﺒﻜﻪ IP ﻣیﺑﺎﺷﺪ ﻛﻪ پﺮﻫﺰیﻨﻪ ﺗﺮیﻦ ﻭ گﺴﺘﺮﺩﻩ ﺗﺮیﻦ ﺑﺨﺶ ﺷﺒﻜﻪ ﺩیﺘﺎی ﻛﺸﻮﺭ ﻣﺤﺴﻮﺏ ﻣی ﺷﻮﺩ. ﺷﺒﻜﻪ ﺩﺳﺘﺮﺳی ﺑﻄﻮﺭ ﻣﺴﺘﻘیﻢ ﺑﺎ ﻣﺸﺘﺮﻛیﻦ ﺩﺭ ﺍﺭﺗﺒﺎﻁ ﺑﻮﺩﻩ ﻭ ﺍﻣﻜﺎﻥ ﺍﺭﺍﺋﻪ ﺳﺮﻭیﺲ ﻫﺎی یﻜپﺎﺭچﻪ ﺩیﺘﺎ ، ﺻﻮﺭﺕ ﻭ ﺗﺼﻮیﺮ ﺭﺍ ﺑﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﻣﺤیﻂ ﻫﺎی ﻓیﺰیﻜی ﺳیﻤی ، ﻓیﺒﺮ ﻧﻮﺭی ﻭ Wireless ﻓﺮﺍﻫﻢ ﻣی آﻮﺭﺩ. ﺑﺎ ﺗﻮﺟﻪ ﺑﻪ ﺭﺷﺪ ﻓﻨﺎﻭﺭی ﻫﺎی ﻣﺒﺘﻨی ﺑﺮ ﺑﺴﺘﻪ ) (Packet- Based ﻭ ﺧﺼﻮﺻ ﺍﺗﺮﻧﺖ ﺩﺭ ﻻیﻪ ﺩﺳﺘﺮﺳی ﻭ ﺗﻮﺍﻧﺎیی ﺍیﻦ ﻓﻨﺎﻭﺭی ﻫﺎ ﺟﻬﺖ ﺍﺭﺍﺋﻪ ﺳﺮﻭیﺴﻬﺎی یﻜپﺎﺭچﻪ ﺩیﺘﺎ ، ﺻﻮﺕ ﻭ ﺗﺼﻮیﺮ، ﺍﻣﺮﻭﺯﻩ ﺑﺨﺶ ﻋﻤﺪﻩ ﺍی ﺍﺯ ﺷﺒﻜﻪ ﻫﺎی ﺩﺳﺘﺮﺳی ﺑﺼﻮﺭﺕ Packet- Based پیﺎﺩﻩ ﺳﺎﺯی ﻣی ﺷﻮﻧﺪ. 11

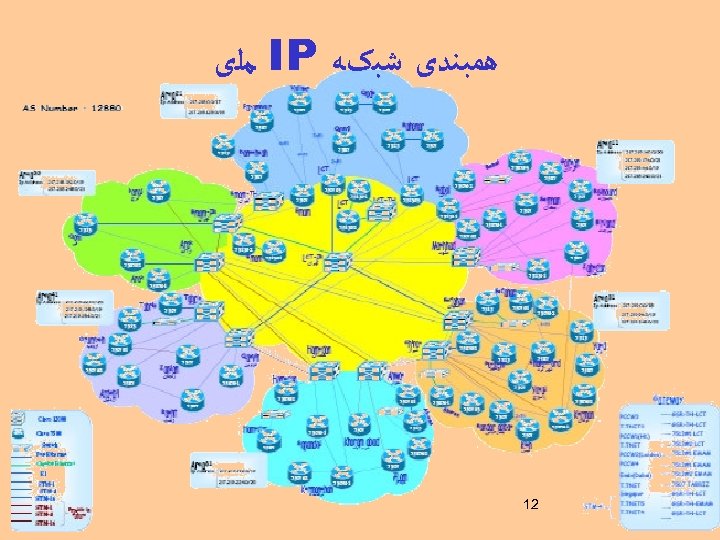

ﻫﻤﺒﻨﺪی ﺷﺒکﻪ IP ﻣﻠی 21

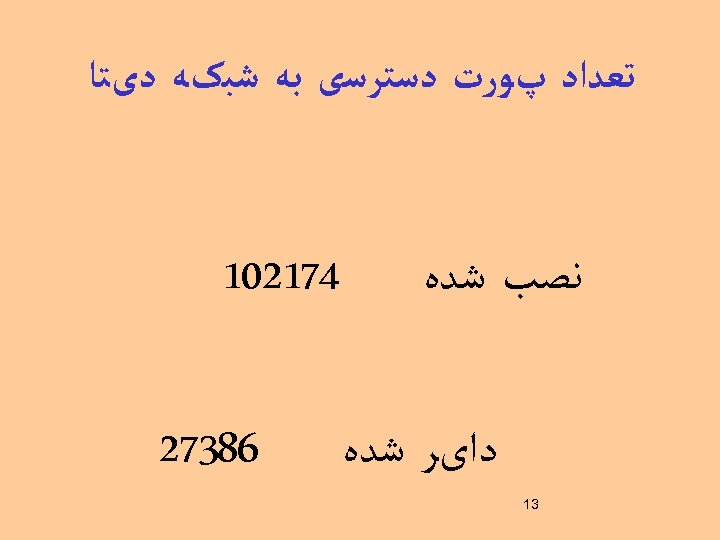

ﺗﻌﺪﺍﺩ پﻮﺭﺕ ﺩﺳﺘﺮﺳی ﺑﻪ ﺷﺒکﻪ ﺩیﺘﺎ ﻧﺼﺐ ﺷﺪﻩ ﺩﺍیﺮ ﺷﺪﻩ 31 471201 68372

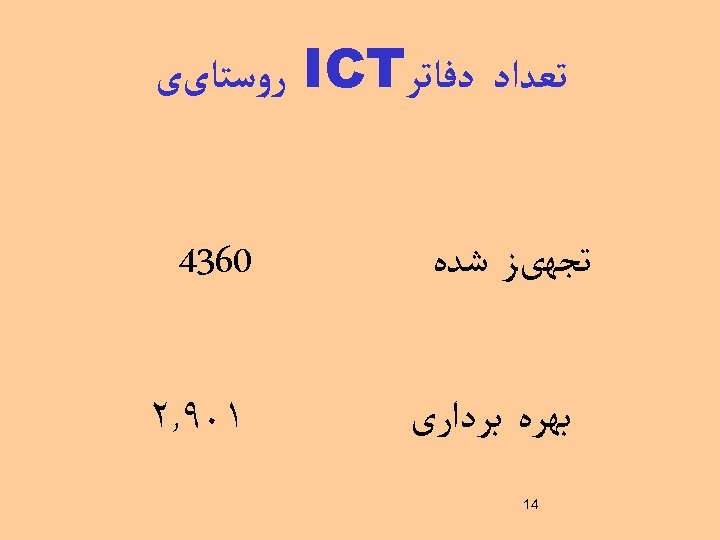

ﺗﻌﺪﺍﺩ ﺩﻓﺎﺗﺮ ICT ﺭﻭﺳﺘﺎیی ﺗﺠﻬیﺰ ﺷﺪﻩ ﺑﻬﺮﻩ ﺑﺮﺩﺍﺭی 41 0634 ۱۰۹٬۲

ITC Ø ﺍﺭﺍﺋﻪ ﺧﺪﻣﺎﺕ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻓﻨﺎﻭﺭی ﺩﺭ 01, 000 ﺭﻭﺳﺘﺎ Ø ﺍﺭﺍﺋﻪ ﺧﺪﻣﺎﺕ ﻣﺨﺎﺑﺮﺍﺗی , پﺴﺘی , ﺑﺎﻧکی ﻭ ﺍیﺠﺎﺩپیﺸﺨﻮﺍﻥ ﺩﻭﻟﺖ ﺍﻟکﺘﺮﻭﻧیکی 51 ﺩﺭ ﺭﺍﺳﺘﺎی گﺴﺘﺮﺵ پیﺸﺨﻮﺍﻥ ﺩﻭﻟﺖ ﺍﻟﻜﺘﺮﻭﻧیﻜی

ﻣﻌﺮﻓی ﻃﺮﺡ ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ • ﺩﺭ ﺭﺍﺳﺘﺎی ﺳﻨﺪ چﺸﻢ ﺍﻧﺪﺍﺯ ﺑیﺴﺖ ﺳﺎﻟﻪ ﻧﻈﺎﻡ ﺟﻤﻬﻮﺭی ﺍﺳﻼﻣی ﺍیﺮﺍﻥ ﻭ ﺑﺎﺗﻮﺟﻪ ﺑﻪ ﺑﺮﻧﺎﻣﻪ چﻬﺎﺭﻡ ﺗﻮﺳﻌﻪ ﺍﻗﺘﺼﺎﺩی , ﺍﺟﺘﻤﺎﻋی ﻭ ﻓﺮﻫﻨگی کﺸﻮﺭ ﻭ ﺑﻪ ﻣﻨﻈﻮﺭ ﺗﺤﻘﻖ ﻋﺪﺍﻟﺖ ﺍﺟﺘﻤﺎﻋی ﺳﻌی ﺑﺮ آﻦ ﺍﺳﺖ ﺗﺎ ﺑﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﻭ ﺍﺭﺗﺒﺎﻃﺎﺕ, ﺧﺪﻣﺎﺕ ﺩﻭﻟﺘی ﺩﺭ ﺩﻭﺭﺗﺮیﻦ ﻧﻘﺎﻁ ﻛﺸﻮﺭ ﻧیﺰ ﺍﺭﺍﺋﻪ ﺷﻮﺩ. 61

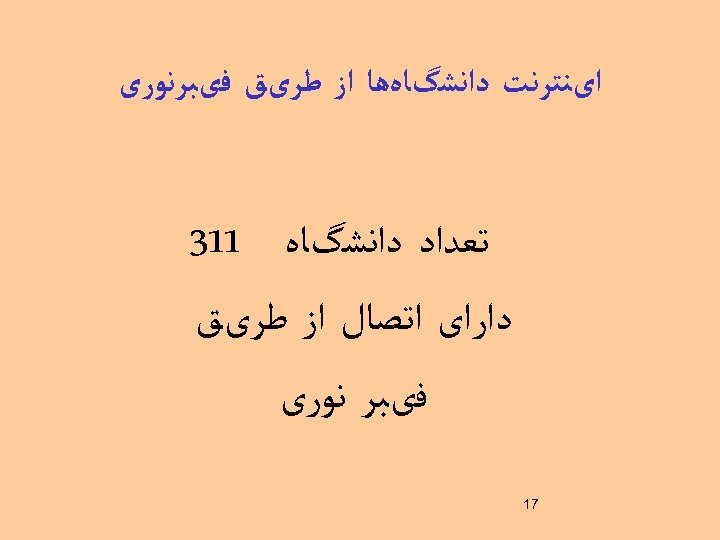

ﺍیﻨﺘﺮﻧﺖ ﺩﺍﻧﺸگﺎﻩﻫﺎ ﺍﺯ ﻃﺮیﻖ ﻓیﺒﺮﻧﻮﺭی ﺗﻌﺪﺍﺩ ﺩﺍﻧﺸگﺎﻩ 113 ﺩﺍﺭﺍی ﺍﺗﺼﺎﻝ ﺍﺯ ﻃﺮیﻖ ﻓیﺒﺮ ﻧﻮﺭی 71

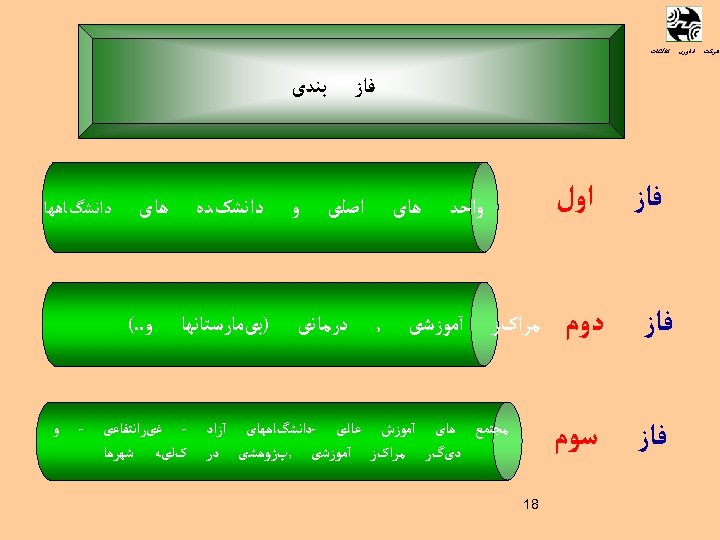

ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﻓﺎﺯ ﺍﻭﻝ ﻓﺎﺯ ﺩﻭﻡ ﻓﺎﺯ ﺳﻮﻡ ﻭﺍﺣﺪ ﻫﺎ ی ﻣ ﺮ ﺍ ک ﺰ آﻤ ﻮ ﺯ ﺷ ی ﺑﻨﺪی ﺍ ﺻﻠ ی , ﻭ ﺩﺭ ﻣﺎ ﻧ ی ﺩ ﺍﻧﺸ ک ﺪﻩ ) ﺑ ی ﻤ ﺎ ﺭ ﺳ ﺘ ﺎ ﻧﻬ ﺎ ﻫﺎ ی ﺩ ﺍ ﻧ ﺸ گ ﺎ ﻫﻬ ﺎ ﻭ. . ( ﻣ ﺠ ﺘ ﻤ ﻊ ﻫ ﺎ ی آ ﻤ ﻮ ﺯ ﺵ ﻋ ﺎ ﻟ ی - ﺩ ﺍ ﻧ ﺸ گ ﺎ ﻫ ﻬ ﺎ ی آ ﺰ ﺍ ﺩ - ﻏ ی ﺮ ﺍ ﻧ ﺘ ﻔ ﺎﻋ ی ﺩ ی گ ﺮ ﻣ ﺮ ﺍ ک ﺰ آ ﻤ ﻮ ﺯ ﺷ ی , پ ژ ﻮ ﻫ ﺸ ی ﺩ ﺭ ک ﻠ ی ﻪ ﺷﻬ ﺮ ﻫ ﺎ 81 - ﻭ

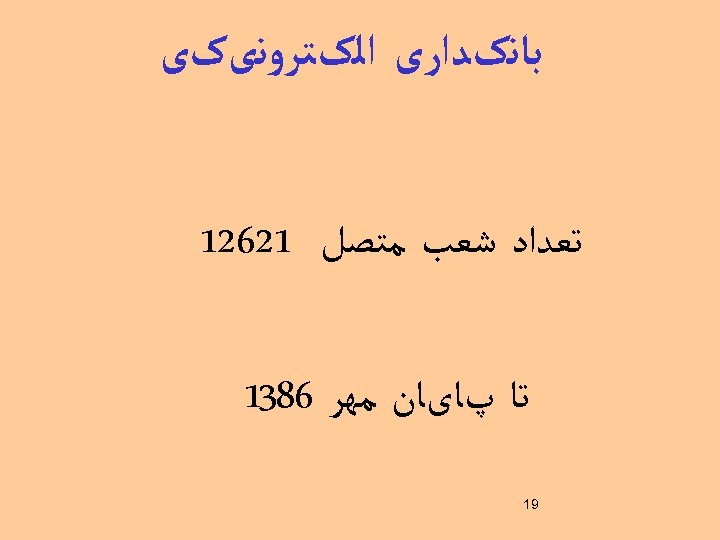

ﺑﺎﻧکﺪﺍﺭی ﺍﻟکﺘﺮﻭﻧیکی ﺗﻌﺪﺍﺩ ﺷﻌﺐ ﻣﺘﺼﻞ 12621 ﺗﺎ پﺎیﺎﻥ ﻣﻬﺮ 6831 91

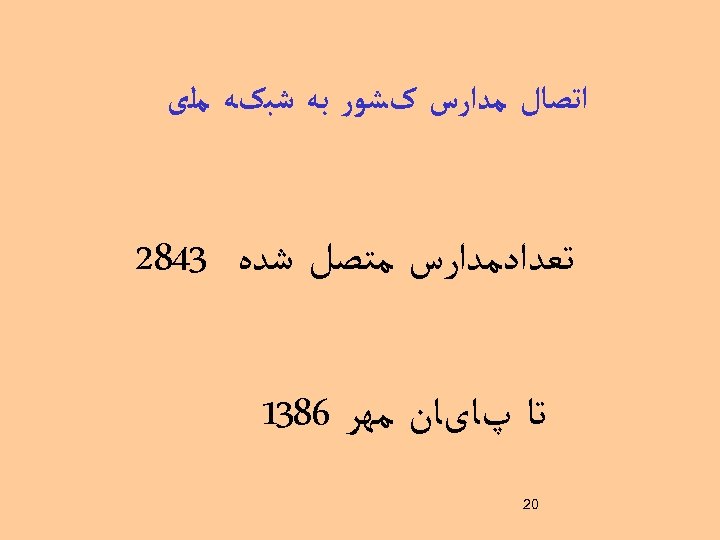

ﺍﺗﺼﺎﻝ ﻣﺪﺍﺭﺱ کﺸﻮﺭ ﺑﻪ ﺷﺒکﻪ ﻣﻠی ﺗﻌﺪﺍﺩﻣﺪﺍﺭﺱ ﻣﺘﺼﻞ ﺷﺪﻩ 3482 ﺗﺎ پﺎیﺎﻥ ﻣﻬﺮ 6831 02

ﺑﺎﻧﺪ ﺍﻟﻤﻠﻞ پﻬﻨﺎیﺑیﻦ ﺑیﻦﺍﻟﻤﻠﻞ 36. 9 ۶/۶۸ ۴۸ ۵۸ ۳۸ 54. 7 14. 3 91. 1 12 Gbps

86 ﺧﺼﻮﺻی)ﺷﻬﺮیﻮﺭ ﺑﺨﺶ ICP ﺑﻪ ﺻﺎﺩﺭﻩ ﻣﺠﻮﺯﻫﺎی 35 Internet Connection Providers ISP 1127 Internet Services Providers IDC 3 Internet Data Center Vo. IP 101 Voice over Internet Protocol PAP 11 Private Access Providers SAP 5 Satellite Access Provider 22 ﺗﻌﺪﺍﺩ ( ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ

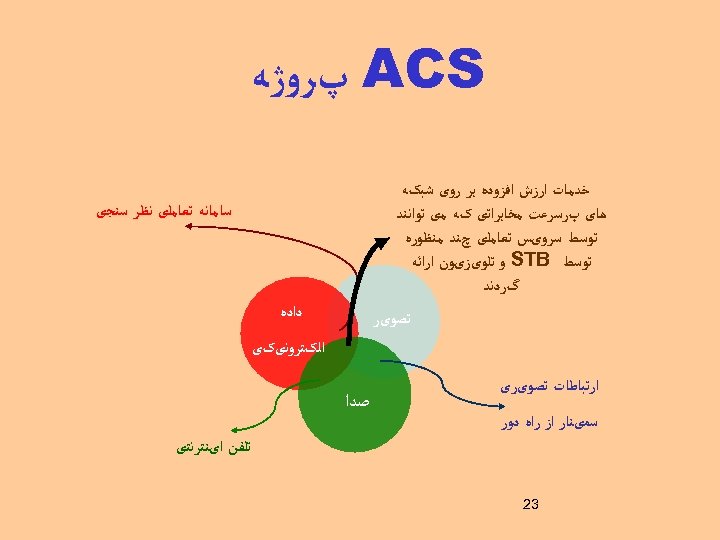

ACS پﺮﻭژﻪ ﺧﺪﻣﺎﺕ ﺍﺭﺯﺵ ﺍﻓﺰﻭﺩﻩ ﺑﺮ ﺭﻭی ﺷﺒکﻪ ﻫﺎی پﺮﺳﺮﻋﺖ ﻣﺨﺎﺑﺮﺍﺗی کﻪ ﻣی ﺗﻮﺍﻧﻨﺪ ﺗﻮﺳﻂ ﺳﺮﻭیﺲ ﺗﻌﺎﻣﻠی چﻨﺪ ﻣﻨﻈﻮﺭﻩ ﺗﻮﺳﻂ STB ﻭ ﺗﻠﻮیﺰیﻮﻥ ﺍﺭﺍﺋﻪ گﺮﺩﻧﺪ ﺳﺎﻣﺎﻧﻪ ﺗﻌﺎﻣﻠی ﻧﻈﺮ ﺳﻨﺠی ﺩﺍﺩﻩ ﺗﺼﻮیﺮ ﺍﻟکﺘﺮﻭﻧیکی ﺍﺭﺗﺒﺎﻃﺎﺕ ﺗﺼﻮیﺮی ﺳﻤیﻨﺎﺭ ﺍﺯ ﺭﺍﻩ ﺩﻭﺭ ﺻﺪﺍ ﺗﻠﻔﻦ ﺍیﻨﺘﺮﻧﺘی 32

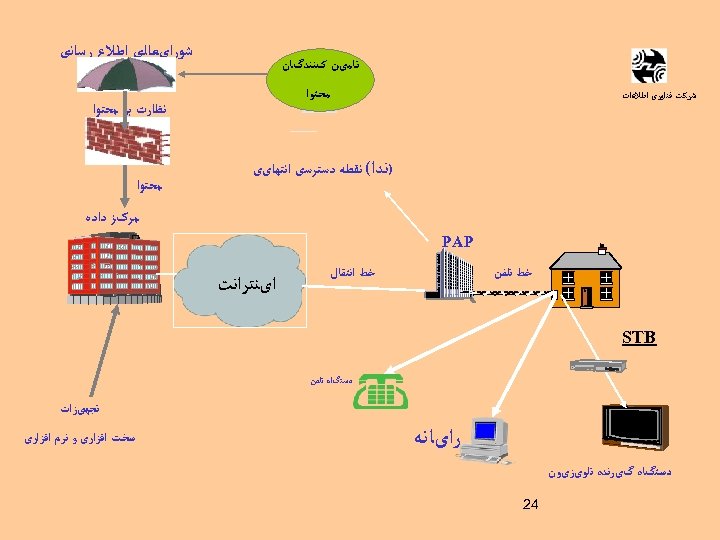

ﺷﻮﺭﺍیﻌﺎﻟی ﺍﻃﻼﻉ ﺭﺳﺎﻧی ﺗﺎﻣیﻦ کﻨﻨﺪگﺎﻥ ﻣﺤﺘﻮﺍ ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﻧﻈﺎﺭﺕ ﺑﺮ ﻣﺤﺘﻮﺍ )ﻧﺪﺍ( ﻧﻘﻄﻪ ﺩﺳﺘﺮﺳی ﺍﻧﺘﻬﺎیی ﻣﺤﺘﻮﺍ ﻣﺮکﺰ ﺩﺍﺩﻩ PAP ﺧﻂ ﺍﻧﺘﻘﺎﻝ ﺧﻂ ﺗﻠﻔﻦ ﺍیﻨﺘﺮﺍﻧﺖ STB ﺩﺳﺘگﺎﻩ ﺗﻠﻔﻦ ﺗﺠﻬیﺰﺍﺕ ﺭﺍیﺎﻧﻪ ﺩﺳﺘگﺎﻩ گیﺮﻧﺪﻩ ﺗﻠﻮیﺰیﻮﻥ 42 ﺳﺨﺖ ﺍﻓﺰﺍﺭی ﻭ ﻧﺮﻡ ﺍﻓﺰﺍﺭی

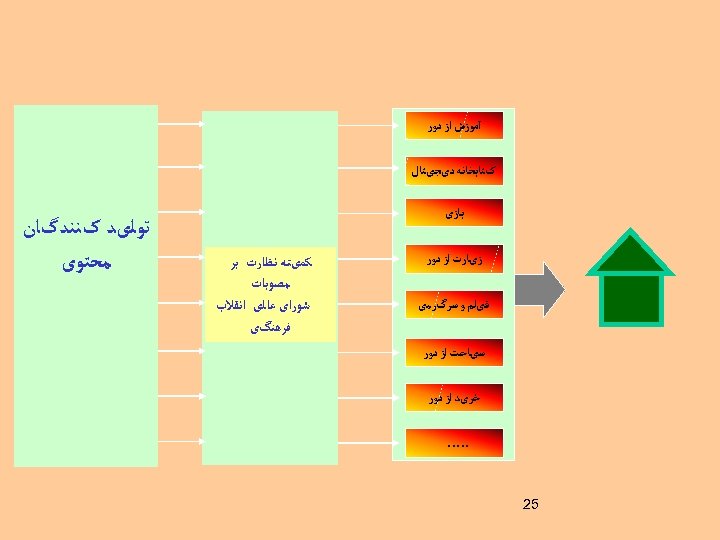

آﻤﻮﺯﺵ ﺍﺯ ﺩﻭﺭ کﺘﺎﺑﺨﺎﻧﻪ ﺩیﺠیﺘﺎﻝ ﺑﺎﺯی ﺯیﺎﺭﺕ ﺍﺯ ﺩﻭﺭ ﻓیﻠﻢ ﻭ ﺳﺮگﺮﻣی ﺳیﺎﺣﺖ ﺍﺯ ﺩﻭﺭ ﺧﺮیﺪ ﺍﺯ ﺩﻭﺭ . . . 52 ﻛﻤیﺘﻪ ﻧﻈﺎﺭﺕ ﺑﺮ ﻣﺼﻮﺑﺎﺕ ﺷﻮﺭﺍی ﻋﺎﻟی ﺍﻧﻘﻼﺏ ﻓﺮﻫﻨگی ﺗﻮﻟیﺪ کﻨﻨﺪگﺎﻥ ﻣﺤﺘﻮی

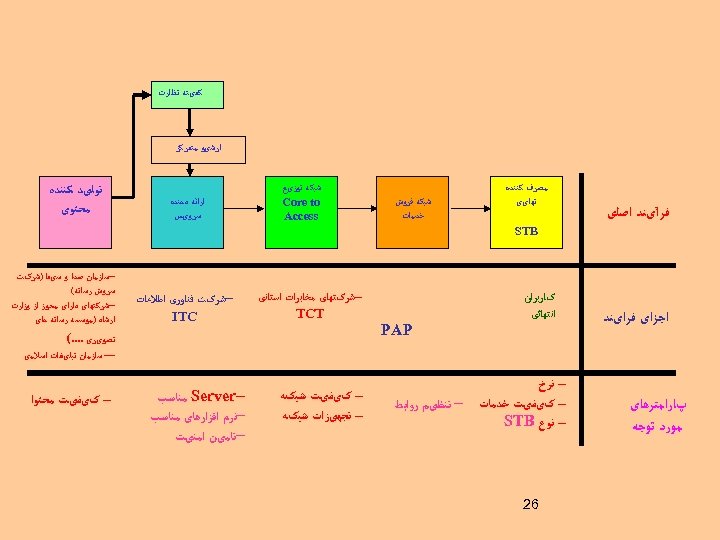

ﻛﻤیﺘﻪ ﻧﻈﺎﺭﺕ آﺮﺷیﻮ ﻣﺘﻤﺮﻛﺰ ﻓﺮآیﻨﺪ ﺍﺻﻠی ﻣﺼﺮﻑ ﻛﻨﻨﺪﻩ ﻧﻬﺎیی ﺷﺒﻜﻪ ﻓﺮﻭﺵ ﺧﺪﻣﺎﺕ ﺷﺒﻜﻪ ﺗﻮﺯیﻊ Core to Access ﺍﺭﺍﺋﻪ ﺩﻫﻨﺪﻩ ﺳﺮﻭیﺲ ﺗﻮﻟیﺪ ﻛﻨﻨﺪﻩ ﻣﺤﺘﻮی STB ﺍﺟﺰﺍی ﻓﺮﺍیﻨﺪ کﺎﺭﺑﺮﺍﻥ ﺍﻧﺘﻬﺎﺋی PAP –ﺷﺮکﺘﻬﺎی ﻣﺨﺎﺑﺮﺍﺕ ﺍﺳﺘﺎﻧی TCT ﺷﺮکﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ITC –ﺳﺎﺯﻣﺎﻥ ﺻﺪﺍ ﻭ ﺳیﻤﺎ )ﺷﺮکﺖ ﺳﺮﻭﺵ ﺭﺳﺎﻧﻪ( –ﺷﺮﻛﺘﻬﺎی ﺩﺍﺭﺍی ﻣﺠﻮﺯ ﺍﺯ ﻭﺯﺍﺭﺕ ﺍﺭﺷﺎﺩ )ﻣﻮﺳﺴﻪ ﺭﺳﺎﻧﻪ ﻫﺎی ﺗﺼﻮیﺮی. . ( –– ﺳﺎﺯﻣﺎﻥ ﺗﺒﻠیﻐﺎﺕ ﺍﺳﻼﻣی پﺎﺭﺍﻣﺘﺮﻫﺎی ﻣﻮﺭﺩ ﺗﻮﺟﻪ – ﻧﺮﺥ – کیﻔیﺖ ﺧﺪﻣﺎﺕ - ﺗﻨﻈیﻢ ﺭﻭﺍﺑﻂ – ﻧﻮﻉ STB 62 – کیﻔیﺖ ﺷﺒکﻪ – ﺗﺠﻬیﺰﺍﺕ ﺷﺒکﻪ Server ﻣﻨﺎﺳﺐ ﻧﺮﻡ ﺍﻓﺰﺍﺭﻫﺎی ﻣﻨﺎﺳﺐ -ﺗﺎﻣیﻦ ﺍﻣﻨیﺖ – کیﻔیﺖ ﻣﺤﺘﻮﺍ

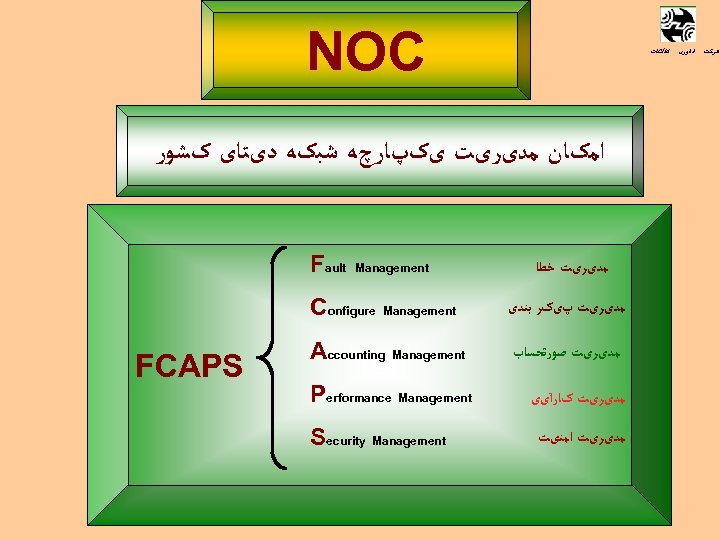

NOC ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﺍﻣکﺎﻥ ﻣﺪیﺮیﺖ یکپﺎﺭچﻪ ﺷﺒکﻪ ﺩیﺘﺎی کﺸﻮﺭ ﻣﺪیﺮیﺖ ﺧﻄﺎ Management Fault ﻣﺪیﺮیﺖ پیکﺮ ﺑﻨﺪی Configure Management ﻣﺪیﺮیﺖ ﺻﻮﺭﺗﺤﺴﺎﺏ Accounting Management ﻣﺪیﺮیﺖ کﺎﺭآیی ﻣﺪیﺮیﺖ ﺍﻣﻨیﺖ 72 Performance Management Security Management FCAPS

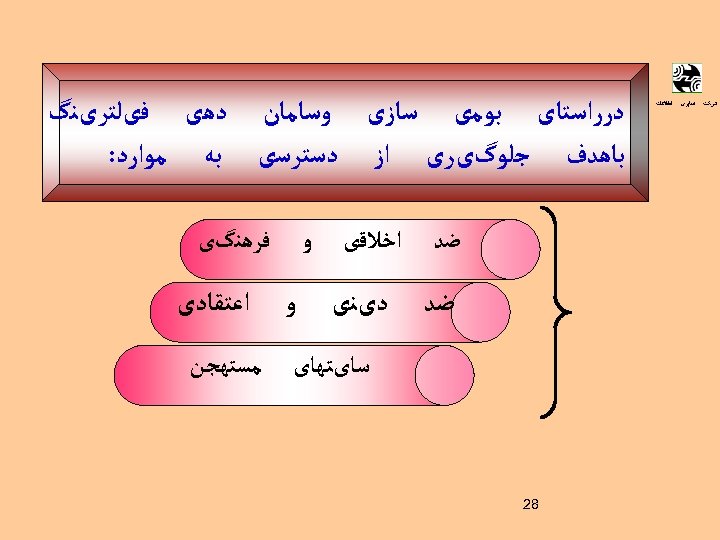

ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﺩﺭﺭﺍﺳﺘﺎی ﺑﻮﻣی ﺳﺎﺯی ﻭﺳﺎﻣﺎﻥ ﺩﻫی ﻓیﻠﺘﺮیﻨگ ﺑﺎﻫﺪﻑ ﺟﻠﻮگیﺮی ﺍﺯ ﺩﺳﺘﺮﺳی ﺑﻪ ﻣﻮﺍﺭﺩ: ﺿﺪ ﺍ ﺧﻼ ﻗ ی ﺩی ﻨی ﻓ ﺮ ﻫ ﻨگی ﻭ ﻭ ﺳ ﺎ ی ﺘﻬ ﺎ ی 82 ﺍﻋ ﺘ ﻘ ﺎ ﺩ ی ﻣ ﺴ ﺘﻬ ﺠ ﻦ

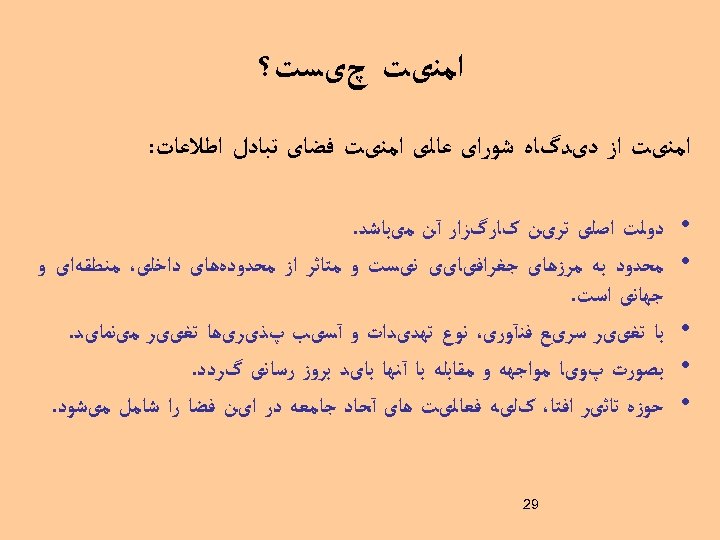

ﺍﻣﻨیﺖ چیﺴﺖ؟ ﺍﻣﻨیﺖ ﺍﺯ ﺩیﺪگﺎﻩ ﺷﻮﺭﺍی ﻋﺎﻟی ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ: • • • ﺩﻭﻟﺖ ﺍﺻﻠی ﺗﺮیﻦ کﺎﺭگﺰﺍﺭ آﻦ ﻣیﺑﺎﺷﺪ. ﻣﺤﺪﻭﺩ ﺑﻪ ﻣﺮﺯﻫﺎی ﺟﻐﺮﺍﻓیﺎیی ﻧیﺴﺖ ﻭ ﻣﺘﺎﺛﺮ ﺍﺯ ﻣﺤﺪﻭﺩﻩﻫﺎی ﺩﺍﺧﻠی، ﻣﻨﻄﻘﻪﺍی ﻭ ﺟﻬﺎﻧی ﺍﺳﺖ. ﺑﺎ ﺗﻐییﺮ ﺳﺮیﻊ ﻓﻨآﻮﺭی، ﻧﻮﻉ ﺗﻬﺪیﺪﺍﺕ ﻭ آﺴیﺐ پﺬیﺮیﻫﺎ ﺗﻐییﺮ ﻣیﻧﻤﺎیﺪ. ﺑﺼﻮﺭﺕ پﻮیﺎ ﻣﻮﺍﺟﻬﻪ ﻭ ﻣﻘﺎﺑﻠﻪ ﺑﺎ آﻨﻬﺎ ﺑﺎیﺪ ﺑﺮﻭﺯ ﺭﺳﺎﻧی گﺮﺩﺩ. ﺣﻮﺯﻩ ﺗﺎﺛیﺮ ﺍﻓﺘﺎ، کﻠیﻪ ﻓﻌﺎﻟیﺖ ﻫﺎی آﺤﺎﺩ ﺟﺎﻣﻌﻪ ﺩﺭ ﺍیﻦ ﻓﻀﺎ ﺭﺍ ﺷﺎﻣﻞ ﻣیﺷﻮﺩ. 92

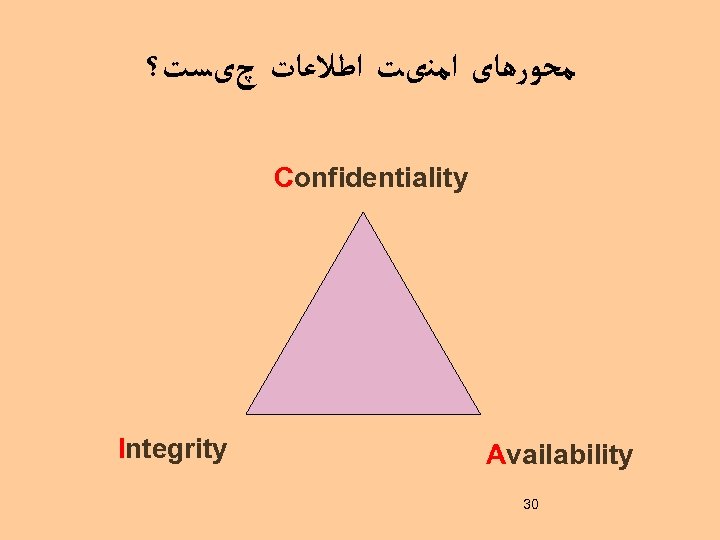

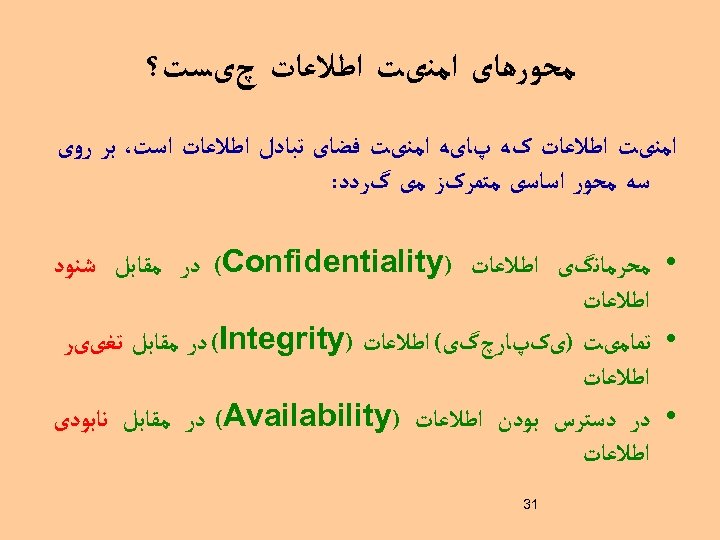

ﻣﺤﻮﺭﻫﺎی ﺍﻣﻨیﺖ ﺍﻃﻼﻋﺎﺕ چیﺴﺖ؟ Confidentiality Integrity Availability 30

ﻣﺤﻮﺭﻫﺎی ﺍﻣﻨیﺖ ﺍﻃﻼﻋﺎﺕ چیﺴﺖ؟ ﺍﻣﻨیﺖ ﺍﻃﻼﻋﺎﺕ کﻪ پﺎیﻪ ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺍﺳﺖ، ﺑﺮ ﺭﻭی ﺳﻪ ﻣﺤﻮﺭ ﺍﺳﺎﺳی ﻣﺘﻤﺮکﺰ ﻣی گﺮﺩﺩ: • ﻣﺤﺮﻣﺎﻧگی ﺍﻃﻼﻋﺎﺕ ) (Confidentiality ﺩﺭ ﻣﻘﺎﺑﻞ ﺷﻨﻮﺩ ﺍﻃﻼﻋﺎﺕ • ﺗﻤﺎﻣیﺖ )یکپﺎﺭچگی( ﺍﻃﻼﻋﺎﺕ ) (Integrity ﺩﺭ ﻣﻘﺎﺑﻞ ﺗﻐییﺮ ﺍﻃﻼﻋﺎﺕ • ﺩﺭ ﺩﺳﺘﺮﺱ ﺑﻮﺩﻥ ﺍﻃﻼﻋﺎﺕ ) (Availability ﺩﺭ ﻣﻘﺎﺑﻞ ﻧﺎﺑﻮﺩی ﺍﻃﻼﻋﺎﺕ 13

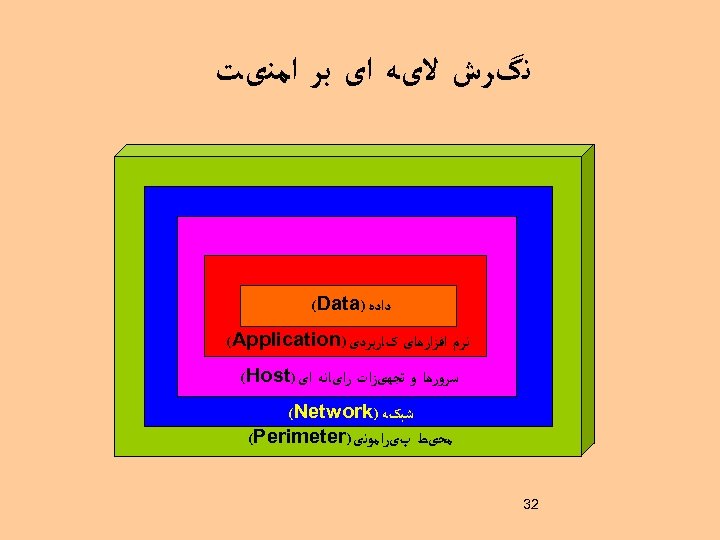

ﻧگﺮﺵ ﻻیﻪ ﺍی ﺑﺮ ﺍﻣﻨیﺖ ﺩﺍﺩﻩ ) (Data ﻧﺮﻡ ﺍﻓﺰﺍﺭﻫﺎی کﺎﺭﺑﺮﺩی ) (Application ﺳﺮﻭﺭﻫﺎ ﻭ ﺗﺠﻬیﺰﺍﺕ ﺭﺍیﺎﻧﻪ ﺍی ) (Host ﺷﺒکﻪ ) (Network ﻣﺤیﻂ پیﺮﺍﻣﻮﻧی ) (Perimeter 23

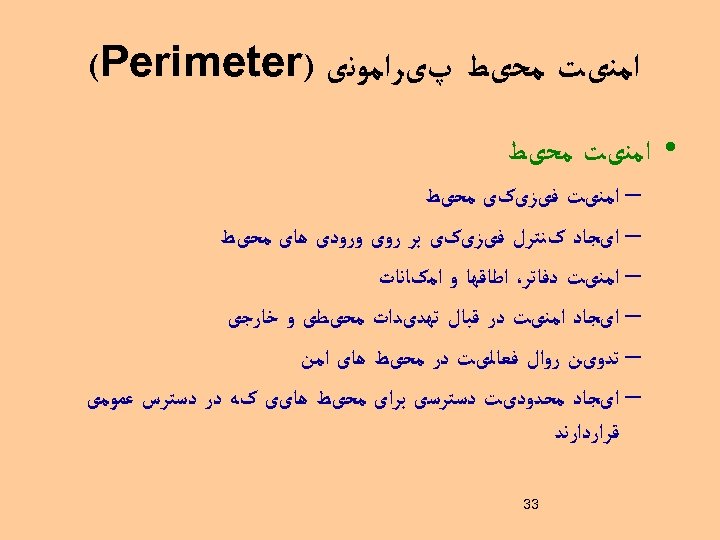

ﺍﻣﻨیﺖ ﻣﺤیﻂ پیﺮﺍﻣﻮﻧی ) (Perimeter • ﺍﻣﻨیﺖ ﻣﺤیﻂ – ﺍﻣﻨیﺖ ﻓیﺰیکی ﻣﺤیﻂ – ﺍیﺠﺎﺩ کﻨﺘﺮﻝ ﻓیﺰیکی ﺑﺮ ﺭﻭی ﻭﺭﻭﺩی ﻫﺎی ﻣﺤیﻂ – ﺍﻣﻨیﺖ ﺩﻓﺎﺗﺮ، ﺍﻃﺎﻗﻬﺎ ﻭ ﺍﻣکﺎﻧﺎﺕ – ﺍیﺠﺎﺩ ﺍﻣﻨیﺖ ﺩﺭ ﻗﺒﺎﻝ ﺗﻬﺪیﺪﺍﺕ ﻣﺤیﻄی ﻭ ﺧﺎﺭﺟی – ﺗﺪﻭیﻦ ﺭﻭﺍﻝ ﻓﻌﺎﻟیﺖ ﺩﺭ ﻣﺤیﻂ ﻫﺎی ﺍﻣﻦ – ﺍیﺠﺎﺩ ﻣﺤﺪﻭﺩیﺖ ﺩﺳﺘﺮﺳی ﺑﺮﺍی ﻣﺤیﻂ ﻫﺎیی کﻪ ﺩﺭ ﺩﺳﺘﺮﺱ ﻋﻤﻮﻣی ﻗﺮﺍﺭﺩﺍﺭﻧﺪ 33

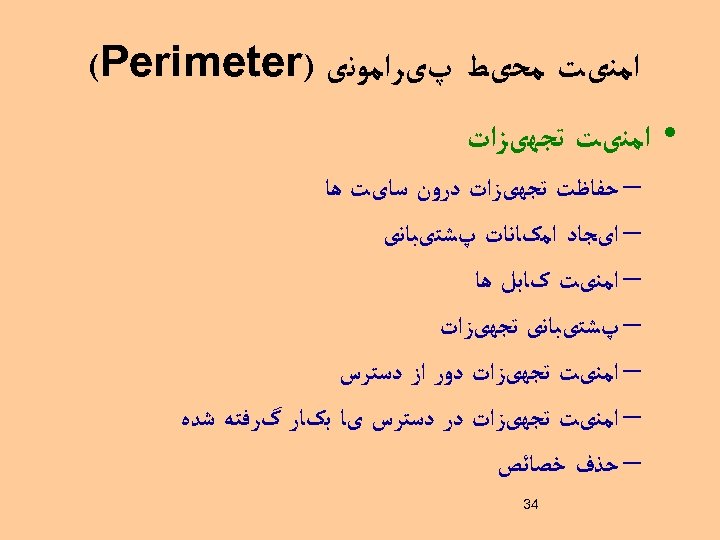

ﺍﻣﻨیﺖ ﻣﺤیﻂ پیﺮﺍﻣﻮﻧی ) (Perimeter • ﺍﻣﻨیﺖ ﺗﺠﻬیﺰﺍﺕ – ﺣﻔﺎﻇﺖ ﺗﺠﻬیﺰﺍﺕ ﺩﺭﻭﻥ ﺳﺎیﺖ ﻫﺎ – ﺍیﺠﺎﺩ ﺍﻣکﺎﻧﺎﺕ پﺸﺘیﺒﺎﻧی – ﺍﻣﻨیﺖ کﺎﺑﻞ ﻫﺎ – پﺸﺘیﺒﺎﻧی ﺗﺠﻬیﺰﺍﺕ – ﺍﻣﻨیﺖ ﺗﺠﻬیﺰﺍﺕ ﺩﻭﺭ ﺍﺯ ﺩﺳﺘﺮﺱ – ﺍﻣﻨیﺖ ﺗﺠﻬیﺰﺍﺕ ﺩﺭ ﺩﺳﺘﺮﺱ یﺎ ﺑکﺎﺭ گﺮﻓﺘﻪ ﺷﺪﻩ – ﺣﺬﻑ ﺧﺼﺎﺋﺺ 43

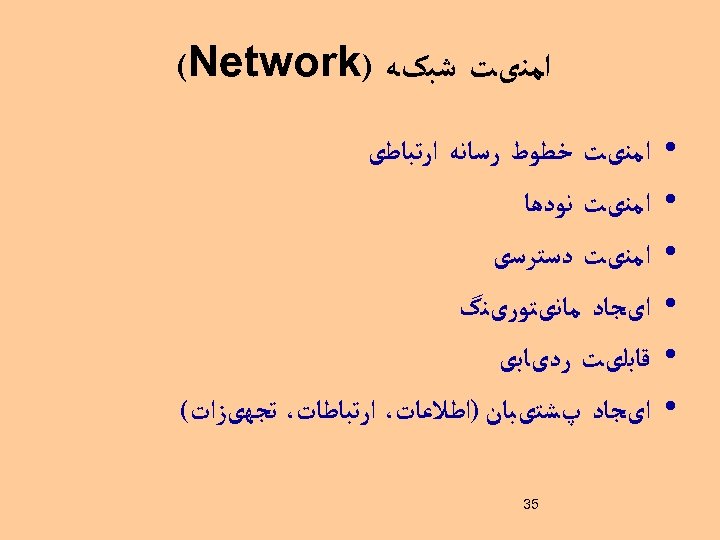

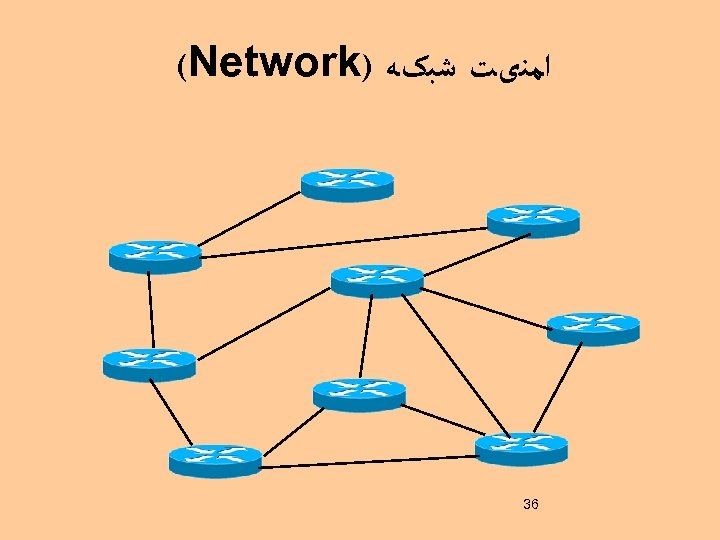

ﺍﻣﻨیﺖ ﺷﺒکﻪ ) (Network • • • ﺍﻣﻨیﺖ ﺧﻄﻮﻁ ﺭﺳﺎﻧﻪ ﺍﺭﺗﺒﺎﻃی ﺍﻣﻨیﺖ ﻧﻮﺩﻫﺎ ﺍﻣﻨیﺖ ﺩﺳﺘﺮﺳی ﺍیﺠﺎﺩ ﻣﺎﻧیﺘﻮﺭیﻨگ ﻗﺎﺑﻠیﺖ ﺭﺩیﺎﺑی ﺍیﺠﺎﺩ پﺸﺘیﺒﺎﻥ )ﺍﻃﻼﻋﺎﺕ، ﺍﺭﺗﺒﺎﻃﺎﺕ، ﺗﺠﻬیﺰﺍﺕ( 53

ﺍﻣﻨیﺖ ﺷﺒکﻪ ) (Network 63

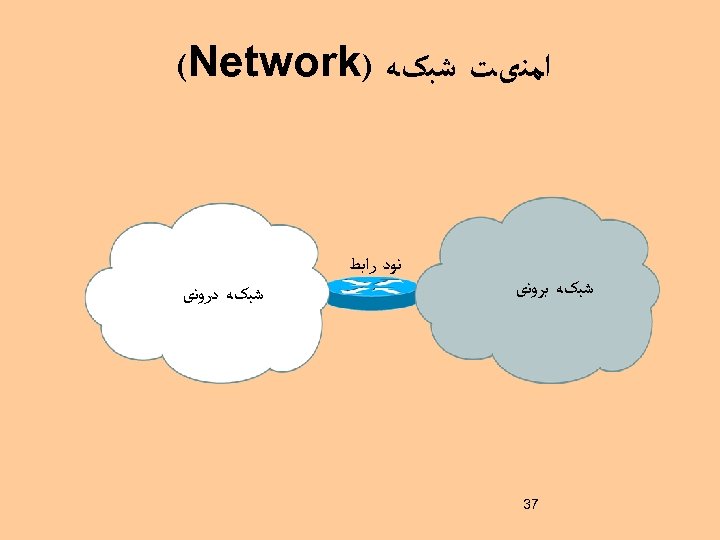

ﺍﻣﻨیﺖ ﺷﺒکﻪ ) (Network ﻧﻮﺩ ﺭﺍﺑﻂ ﺷﺒکﻪ ﺑﺮﻭﻧی 73 ﺷﺒکﻪ ﺩﺭﻭﻧی

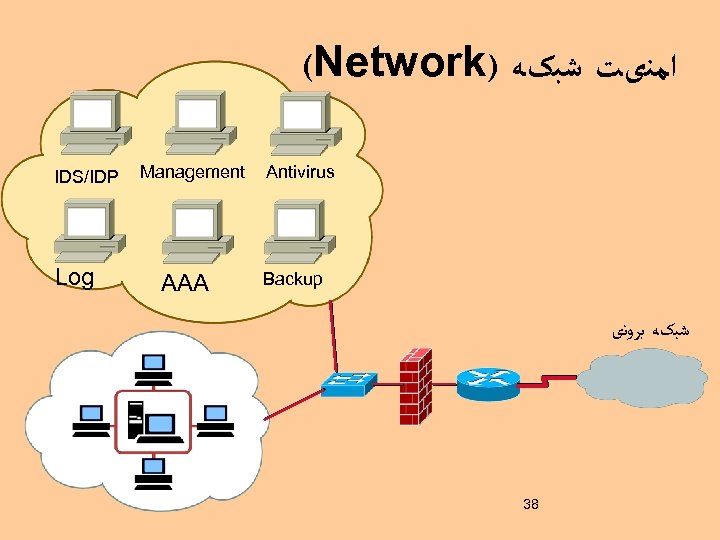

(Network) ﺍﻣﻨیﺖ ﺷﺒکﻪ IDS/IDP Log Management AAA Antivirus Backup ﺷﺒکﻪ ﺑﺮﻭﻧی 38

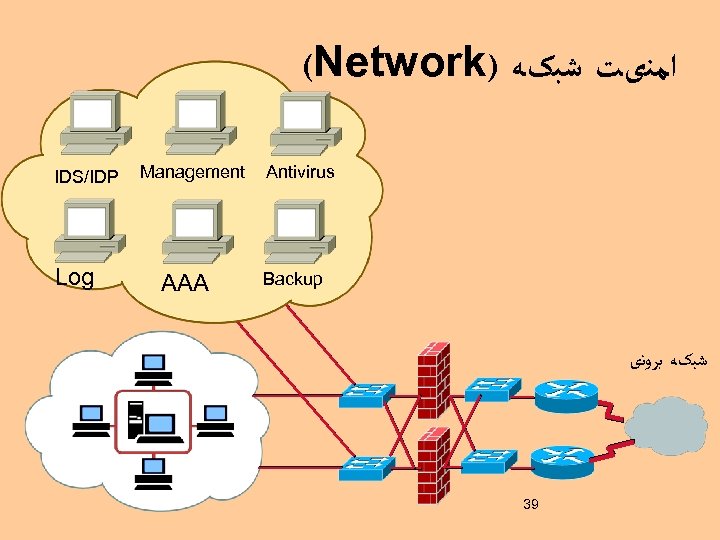

(Network) ﺍﻣﻨیﺖ ﺷﺒکﻪ IDS/IDP Log Management AAA Antivirus Backup ﺷﺒکﻪ ﺑﺮﻭﻧی 39

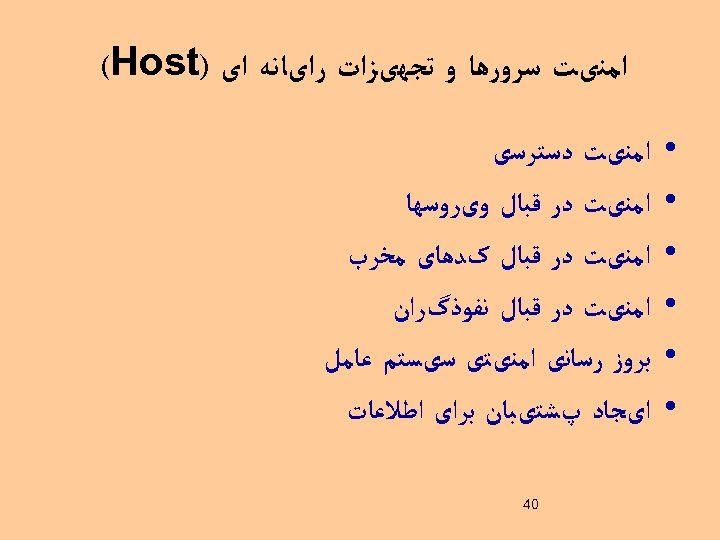

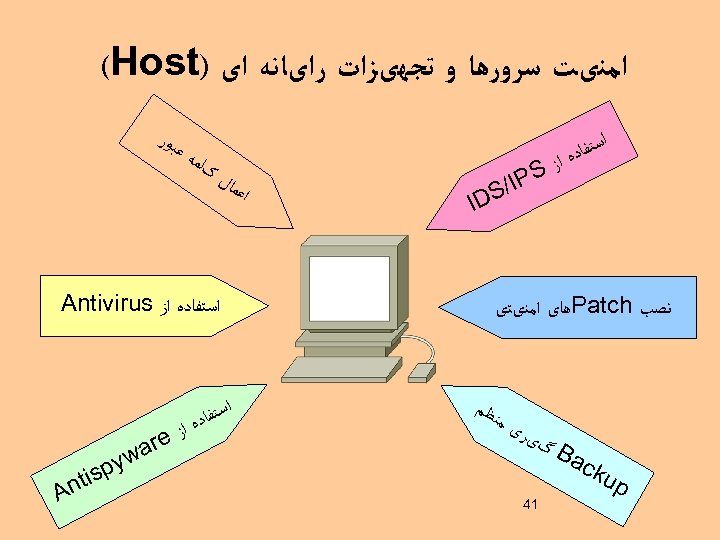

ﺍﻣﻨیﺖ ﺳﺮﻭﺭﻫﺎ ﻭ ﺗﺠﻬیﺰﺍﺕ ﺭﺍیﺎﻧﻪ ﺍی ) (Host • • • ﺍﻣﻨیﺖ ﺩﺳﺘﺮﺳی ﺍﻣﻨیﺖ ﺩﺭ ﻗﺒﺎﻝ ﻭیﺮﻭﺳﻬﺎ ﺍﻣﻨیﺖ ﺩﺭ ﻗﺒﺎﻝ کﺪﻫﺎی ﻣﺨﺮﺏ ﺍﻣﻨیﺖ ﺩﺭ ﻗﺒﺎﻝ ﻧﻔﻮﺫگﺮﺍﻥ ﺑﺮﻭﺯ ﺭﺳﺎﻧی ﺍﻣﻨیﺘی ﺳیﺴﺘﻢ ﻋﺎﻣﻞ ﺍیﺠﺎﺩ پﺸﺘیﺒﺎﻥ ﺑﺮﺍی ﺍﻃﻼﻋﺎﺕ 04

ﺍﻣﻨیﺖ ﺳﺮﻭﺭﻫﺎ ﻭ ﺗﺠﻬیﺰﺍﺕ ﺭﺍیﺎﻧﻪ ﺍی ) (Host ﺍ ﺳ ﺘﻔﺎﺩﻩ ﺍﺯ S /IP IDS ﻧﺼﺐ Patch ﻫﺎی ﺍﻣﻨیﺘی p ck u Ba یﻣ ﻨﻈﻢ گیﺮ 14 ﻤﺎﻝ کﻠﻤﻪ ﻋﺒﻮﺭ ﺍﻋ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ Antivirus ﺍ ﺳﺘﻔﺎ ﺩﻩ ﺍﺯ are w spy ti An

ﺍﻣﻨیﺖ ﻧﺮﻡ ﺍﻓﺰﺍﺭﻫﺎی کﺎﺭﺑﺮﺩی) (Application • • پیکﺮﻩ ﺑﻨﺪی ﻣﻨﺎﺳﺐ ﻧﺮﻡ ﺍﻓﺰﺍﺭﻫﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ آﺨﺮیﻦ Patch ﻫﺎ ﻭ ﺑﺮﻭﺯ ﺭﺳﺎﻧی ﻫﺎ ﺗﻌییﻦ ﻣﺴﺌﻮﻝ ﺑﺮﺭﺳی ﻣﺘﺪﺍﻭﻡ آﻤﻮﺯﺵ ﺻﺤیﺢ ﺩﺭ ﺧﺼﻮﺹ ﻧﺤﻮﻩ ﺍﺳﺘﻔﺎﺩﻩ ﺑﻬیﻨﻪ ﺍﺯ ﻧﺮﻡ ﺍﻓﺰﺍﺭ ﺑﻪ کﺎﺭﺑﺮﺍﻥ 24

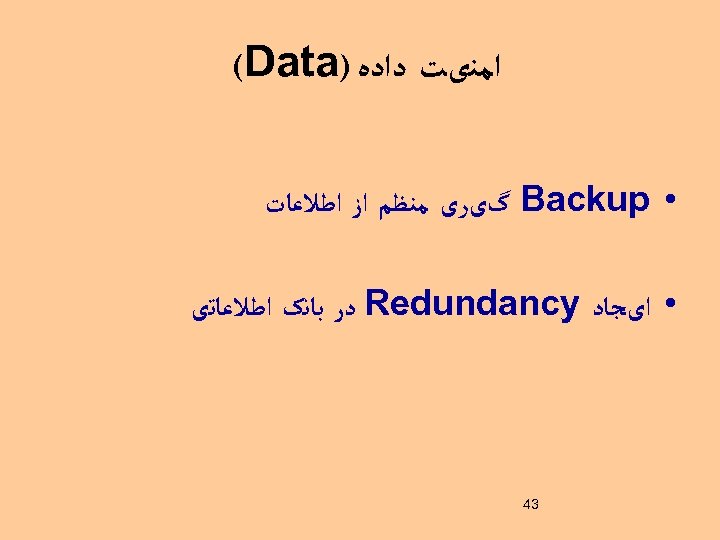

ﺍﻣﻨیﺖ ﺩﺍﺩﻩ ) (Data • Backup گیﺮی ﻣﻨﻈﻢ ﺍﺯ ﺍﻃﻼﻋﺎﺕ • ﺍیﺠﺎﺩ Redundancy ﺩﺭ ﺑﺎﻧک ﺍﻃﻼﻋﺎﺗی 34

ﺳﻮﺍﻝ: آیﺎ کﻠیﻪ ﻣﻮﺍﺭﺩ ﺍﻣﻨیﺘی ﺩﺭ ﺳﺎﺯﻣﺎﻥ ﻟﺤﺎﻅ ﺷﺪﻩ ﺍﺳﺖ؟ آیﺎ کﺎﺭکﻨﺎﻥ ﺳﺎﺯﻣﺎﻥ ﺑﺎ ﻭﻇﺎیﻒ ﺍﻣﻨیﺘی ﺧﻮﺩ آﺸﻨﺎ ﻫﺴﺘﻨﺪ؟ ﻭ. . . ﻣﻬﻤﺘﺮیﻦ ﺳﻮﺍﻝ: آیﺎ ﺍﻣﻨیﺖ کﺎﻣﻼ ﻣﻄﺎﺑﻖ ﺗﻮﻗﻌﺎﺕ ﻣﺪیﺮ ﺳﺎﺯﻣﺎﻥ ﺍﺳﺖ؟ 44

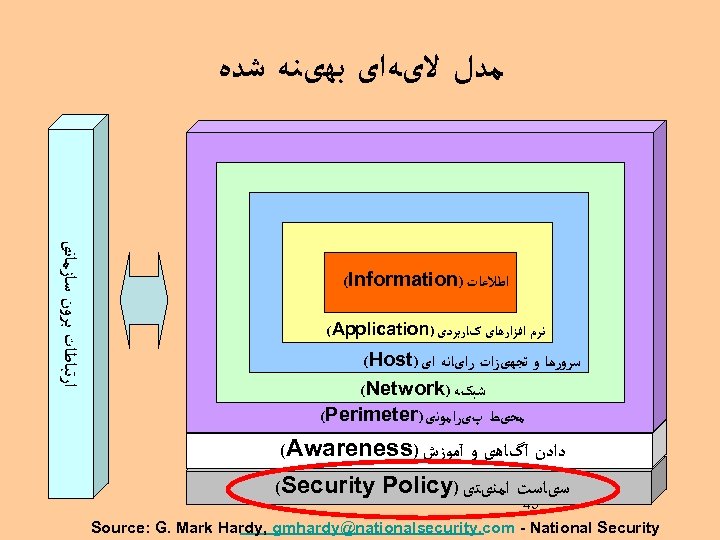

ﻣﺪﻝ ﻻیﻪﺍی ﺑﻬیﻨﻪ ﺷﺪﻩ ﺍ ﺭ ﺗ ﺒ ﺎ ﻃ ﺎ ﺕ ﺑ ﺮﻭ ﻥ ﺳ ﺎ ﺯ ﻣ ﺎ ﻧ ی (Information) ﺍﻃﻼﻋﺎﺕ (Application) ﻧﺮﻡ ﺍﻓﺰﺍﺭﻫﺎی کﺎﺭﺑﺮﺩی (Host) ﺳﺮﻭﺭﻫﺎ ﻭ ﺗﺠﻬیﺰﺍﺕ ﺭﺍیﺎﻧﻪ ﺍی (Network) ﺷﺒکﻪ (Perimeter) ﻣﺤیﻂ پیﺮﺍﻣﻮﻧی (Awareness) ﺩﺍﺩﻥ آگﺎﻫی ﻭ آﻤﻮﺯﺵ (Security Policy) ﺳیﺎﺳﺖ ﺍﻣﻨیﺘی 45 Source: G. Mark Hardy, gmhardy@nationalsecurity. com - National Security

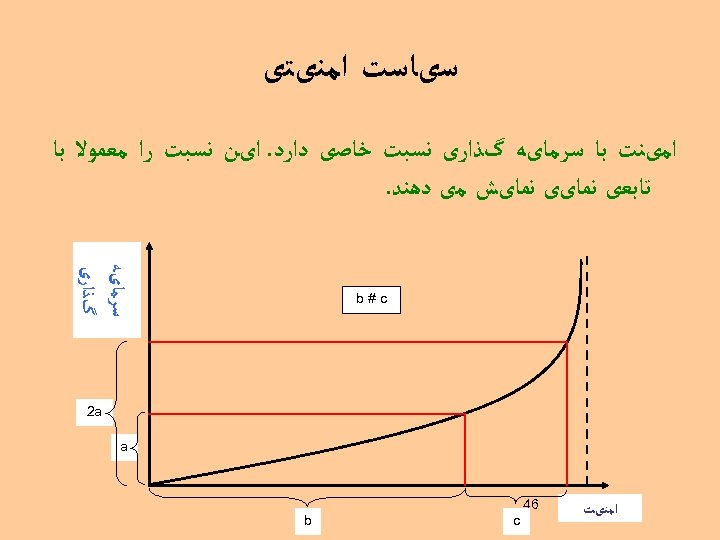

ﺳیﺎﺳﺖ ﺍﻣﻨیﺘی ﺳ ﺮ ﻣﺎ ی ﻪ گ ﺬ ﺍﺭی ﺍﻣیﻨﺖ ﺑﺎ ﺳﺮﻣﺎیﻪ گﺬﺍﺭی ﻧﺴﺒﺖ ﺧﺎﺻی ﺩﺍﺭﺩ. ﺍیﻦ ﻧﺴﺒﺖ ﺭﺍ ﻣﻌﻤﻮﻻ ﺑﺎ ﺗﺎﺑﻌی ﻧﻤﺎیﺶ ﻣی ﺩﻫﻨﺪ. b#c 2 a a ﺍﻣﻨیﺖ 64 c b

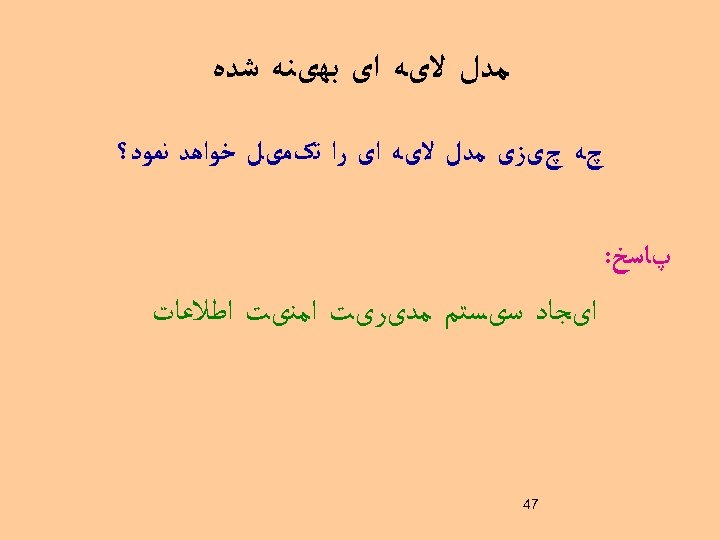

ﻣﺪﻝ ﻻیﻪ ﺍی ﺑﻬیﻨﻪ ﺷﺪﻩ چﻪ چیﺰی ﻣﺪﻝ ﻻیﻪ ﺍی ﺭﺍ ﺗکﻤیﻞ ﺧﻮﺍﻫﺪ ﻧﻤﻮﺩ؟ پﺎﺳﺦ: ﺍیﺠﺎﺩ ﺳیﺴﺘﻢ ﻣﺪیﺮیﺖ ﺍﻣﻨیﺖ ﺍﻃﻼﻋﺎﺕ 74

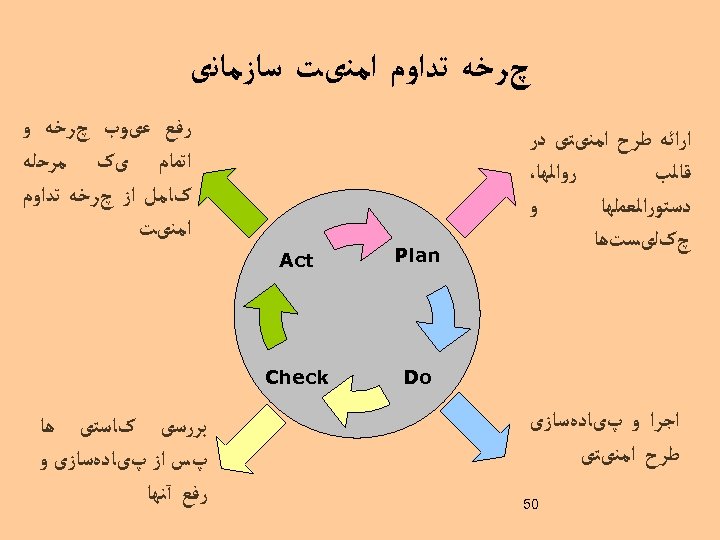

ﻣﺪیﺮیﺖ ﺍﻣﻨیﺖ ﺍﻃﻼﻋﺎﺕ ISMS • ISMS ﺟﻬﺖ ﻣﻮﻧیﺘﻮﺭیﻨگ، کﻨﺘﺮﻝ ﺍﻣﻨیﺖ ﻭ کﺎﻫﺶ ﺩﺭﺟﻪ ﺭیﺴک پﺬیﺮی ﺧﻄﺎ ﺩﺭ ﺍﻣﻨیﺖ ﺍﻃﻼﻋﺎﺕ ﻣﻮﺭﺩ ﺍﺳﺘﻔﺎﺩﻩ ﻗﺮﺍﺭ ﻣی گیﺮﺩ. • ﺟﺰﺋیﺎﺕ یک ISMS ﺩﺭ چﺮﺧﻪ چﻬﺎﺭ ﻣﺮﺣﻠﻪ ﺣیﺎﺗی ،Do ،Plan Check ﻭ ) Act کﻪ ﺑﻪ آﻦ چﺮﺧﻪ ﺩﻣیﻨگ ﻧیﺰ گﻔﺘﻪ ﻣی ﺷﻮﺩ ( ﺧﻼﺻﻪ ﻣی گﺮﺩﺩ. • ﺍﺳﺘﺎﻧﺪﺍﺭﺩ 9977 BS یک ﺍﺳﺘﺎﻧﺪﺍﺭﺩ ﺧﺎﺹ ﻃﺮﺍﺣی ﺷﺪﻩ ﺑﺮﺍی ﺳیﺴﺘﻢ ﻣﺪیﺮیﺖ ﺍﻣﻨیﺖ ﺍﻃﻼﻋﺎﺕ یﺎ Information Security ) ISMS ( Management Systems ﻣی ﺑﺎﺷﺪ. 84

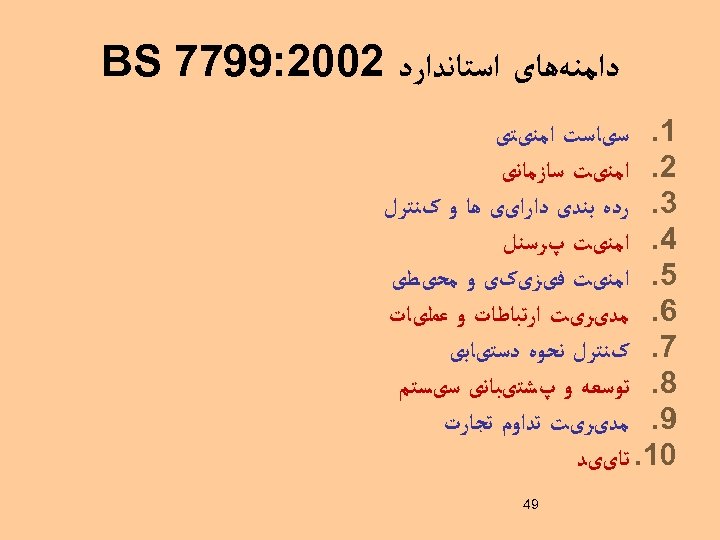

ﺩﺍﻣﻨﻪﻫﺎی ﺍﺳﺘﺎﻧﺪﺍﺭﺩ 2002: 9977 BS 1. ﺳیﺎﺳﺖ ﺍﻣﻨیﺘی 2. ﺍﻣﻨیﺖ ﺳﺎﺯﻣﺎﻧی 3. ﺭﺩﻩ ﺑﻨﺪی ﺩﺍﺭﺍیی ﻫﺎ ﻭ کﻨﺘﺮﻝ 4. ﺍﻣﻨیﺖ پﺮﺳﻨﻞ 5. ﺍﻣﻨیﺖ ﻓیﺰیکی ﻭ ﻣﺤیﻄی 6. ﻣﺪیﺮیﺖ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻋﻤﻠیﺎﺕ 7. کﻨﺘﺮﻝ ﻧﺤﻮﻩ ﺩﺳﺘیﺎﺑی 8. ﺗﻮﺳﻌﻪ ﻭ پﺸﺘیﺒﺎﻧی ﺳیﺴﺘﻢ 9. ﻣﺪیﺮیﺖ ﺗﺪﺍﻭﻡ ﺗﺠﺎﺭﺕ 01. ﺗﺎییﺪ 94

چﺮﺧﻪ ﺗﺪﺍﻭﻡ ﺍﻣﻨیﺖ ﺳﺎﺯﻣﺎﻧی ﺍﺭﺍﺋﻪ ﻃﺮﺡ ﺍﻣﻨیﺘی ﺩﺭ ﺭﻭﺍﻟﻬﺎ، ﻗﺎﻟﺐ ﻭ ﺩﺳﺘﻮﺭﺍﻟﻌﻤﻠﻬﺎ چکﻠیﺴﺖﻫﺎ ﺭﻓﻊ ﻋیﻮﺏ چﺮﺧﻪ ﻭ ﺍﺗﻤﺎﻡ یک ﻣﺮﺣﻠﻪ کﺎﻣﻞ ﺍﺯ چﺮﺧﻪ ﺗﺪﺍﻭﻡ ﺍﻣﻨیﺖ Do ﺍﺟﺮﺍ ﻭ پیﺎﺩﻩﺳﺎﺯی ﻃﺮﺡ ﺍﻣﻨیﺘی 05 Plan Act Check ﺑﺮﺭﺳی کﺎﺳﺘی ﻫﺎ پﺲ ﺍﺯ پیﺎﺩﻩﺳﺎﺯی ﻭ ﺭﻓﻊ آﻨﻬﺎ

ﻣﻘﺎیﺴﻪ ﻋﻨﺎﻭیﻦ ﻭیﺮﺍیﺶ ﻫﺎی 2002 ﻭ 5002 ﺍﺳﺘﺎﻧﺪﺍﺭﺩ 9977 BS 1. 2. 3. 4. 5. 6. 7. 8. 9. 01. 2002: 9977 BS ﺳیﺎﺳﺖ ﺍﻣﻨیﺘی ﺍﻣﻨیﺖ ﺳﺎﺯﻣﺎﻧی ﺭﺩﻩ ﺑﻨﺪی ﺩﺍﺭﺍیی ﻫﺎ ﻭ کﻨﺘﺮﻝ ﺍﻣﻨیﺖ پﺮﺳﻨﻞ ﺍﻣﻨیﺖ ﻓیﺰیکی ﻭ ﻣﺤیﻄی ﻣﺪیﺮیﺖ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻋﻤﻠیﺎﺕ کﻨﺘﺮﻝ ﻧﺤﻮﻩ ﺩﺳﺘیﺎﺑی ﺗﻮﺳﻌﻪ ﻭ پﺸﺘیﺒﺎﻧی ﺳیﺴﺘﻢ ﻣﺪیﺮیﺖ ﺗﺪﺍﻭﻡ ﺗﺠﺎﺭﺕ ﺗﺎییﺪ 15 5002: 9977 BS 1. ﺳیﺎﺳﺖ ﺍﻣﻨیﺘی 2. ﺳﺎﺯﻣﺎﻧﺪﻫی ﺍﻣﻨیﺖ ﺍﻃﻼﻋﺎﺕ 3. ﻣﺪیﺮیﺖ ﺩﺍﺭﺍیی ﻫﺎ 4. ﺍﻣﻨیﺖ ﻣﻨﺎﺑﻊ ﺍﻧﺴﺎﻧی 5. ﺍﻣﻨیﺖ ﻓیﺰیکی ﻭ ﻣﺤیﻄی 6. ﻣﺪیﺮیﺖ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻋﻤﻠیﺎﺕ 7. کﻨﺘﺮﻝ ﻧﺤﻮﻩ ﺩﺳﺘیﺎﺑی 8. ﺑﺎﺯﺧﻮﺭﺩ، ﺗﻮﺳﻌﻪ ﻭ پﺸﺘیﺒﺎﻧی ﺳیﺴﺘﻢ ﺍﻃﻼﻋﺎﺗی 9. ﻣﺪیﺮیﺖ ﺭﺧﺪﺍﺩﻫﺎی ﺍﻣﻨیﺘی ﺍﻃﻼﻋﺎﺕ 01. ﻣﺪیﺮیﺖ ﺗﺪﺍﻭﻡ ﺗﺠﺎﺭﺕ 11. ﺗﺎییﺪ

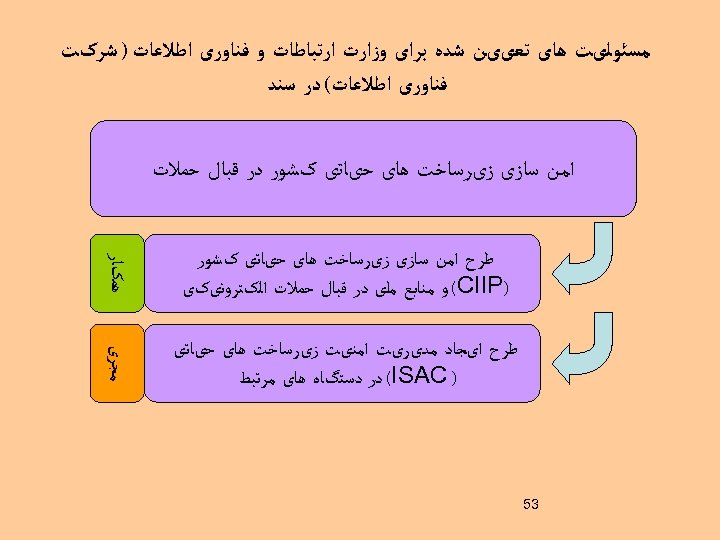

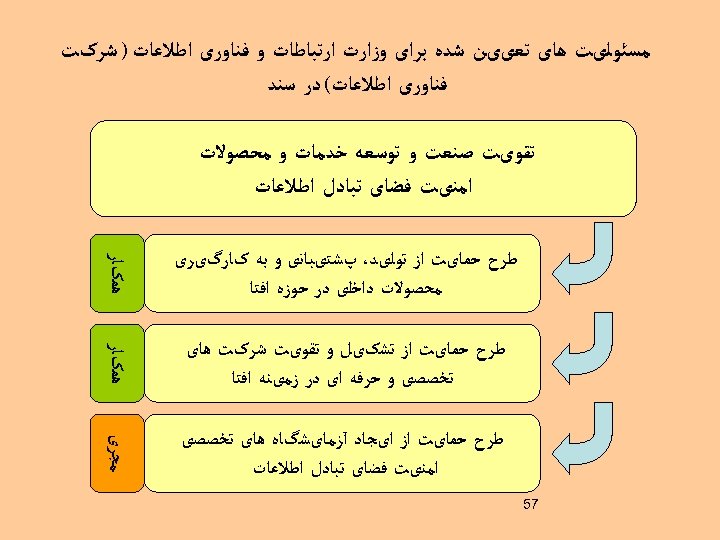

ﻣﺴﺌﻮﻟیﺖ ﻫﺎی ﺗﻌییﻦ ﺷﺪﻩ ﺑﺮﺍی ﻭﺯﺍﺭﺕ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ) ﺷﺮکﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ( ﺩﺭ ﺳﻨﺪ ﺍﻣﻦ ﺳﺎﺯی ﺯیﺮﺳﺎﺧﺖ ﻫﺎی ﺣیﺎﺗی کﺸﻮﺭ ﺩﺭ ﻗﺒﺎﻝ ﺣﻤﻼﺕ ﺍیﺠﺎﺩ ﻭ ﺗﻮﺳﻌﻪ ﻧﻈﺎﻡ ﻫﺎی ﻓﻨی ﻓﺮﺍﺑﺨﺸی ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺗﺎﻣیﻦ ﺳﻼﻣﺖ ﻭ ﺟﻠﻮگیﺮی ﺍﺯ ﻣﺨﺎﻃﺮﺍﺕ ﻧﺎﺷی ﺍﺯ ﻣﺤﺘﻮﺍ ﺩﺭ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺗﻘﻮیﺖ ﺻﻨﻌﺖ ﻭ ﺗﻮﺳﻌﻪ ﺧﺪﻣﺎﺕ ﻭ ﻣﺤﺼﻮﻻﺕ ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺣﻤﺎیﺖ ﺍﺯ ﺗﺤﻘیﻖ، ﺍﺭﺗﻘﺎﺀ ﺳﻄﺢ آگﺎﻫی، ﺩﺍﻧﺶ ﻭ ﻣﻬﺎﺭﺕ ﻫﺎی ﻣﺮﺗﺒﻂ ﺑﺎ ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﺍﺭﺗﻘﺎﺀ ﺳﻄﺢ ﻫﻤکﺎﺭی ﻫﺎی ﻣﻨﻄﻘﻪ ﺍی ﻭ ﺑیﻦ ﺍﻟﻤﻠﻠی ﺩﺭ ﺯﻣیﻨﻪ ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ 25

ﻣﺴﺌﻮﻟیﺖ ﻫﺎی ﺗﻌییﻦ ﺷﺪﻩ ﺑﺮﺍی ﻭﺯﺍﺭﺕ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ) ﺷﺮکﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ( ﺩﺭ ﺳﻨﺪ ﻃﺮﺡ ﺍﻣﻦ ﺳﺎﺯی ﺯیﺮﺳﺎﺧﺖ ﻫﺎی ﺣیﺎﺗی کﺸﻮﺭ ) (CIIP ﻭ ﻣﻨﺎﺑﻊ ﻣﻠی ﺩﺭ ﻗﺒﺎﻝ ﺣﻤﻼﺕ ﺍﻟکﺘﺮﻭﻧیکی ﻃﺮﺡ ﺍیﺠﺎﺩ ﻣﺪیﺮیﺖ ﺍﻣﻨیﺖ ﺯیﺮﺳﺎﺧﺖ ﻫﺎی ﺣیﺎﺗی ) (ISAC ﺩﺭ ﺩﺳﺘگﺎﻩ ﻫﺎی ﻣﺮﺗﺒﻂ 35 ﻫ ﻤ کﺎﺭ ﻣﺠ ﺮ ی ﺍﻣﻦ ﺳﺎﺯی ﺯیﺮﺳﺎﺧﺖ ﻫﺎی ﺣیﺎﺗی کﺸﻮﺭ ﺩﺭ ﻗﺒﺎﻝ ﺣﻤﻼﺕ

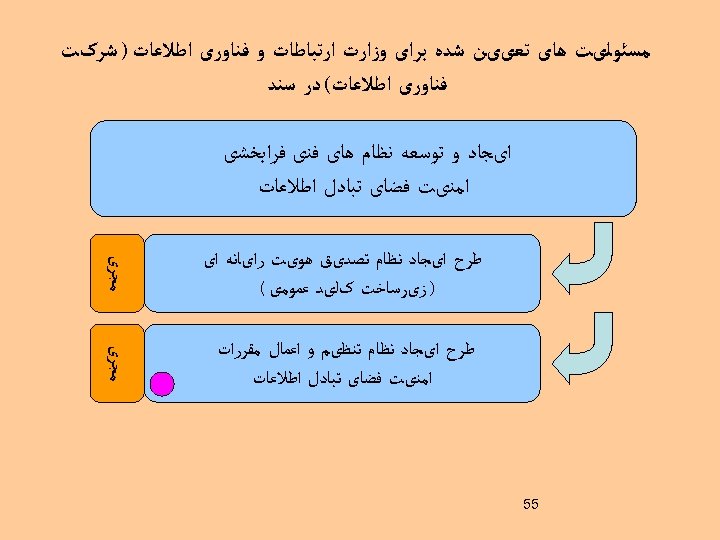

ﻣﺴﺌﻮﻟیﺖ ﻫﺎی ﺗﻌییﻦ ﺷﺪﻩ ﺑﺮﺍی ﻭﺯﺍﺭﺕ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ) ﺷﺮکﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ( ﺩﺭ ﺳﻨﺪ ﻃﺮﺡ ﺍیﺠﺎﺩ ﺳیﺴﺘﻢ ﻣﺪیﺮیﺖ ﺍﻣﻨیﺖ ﺍﻃﻼﻋﺎﺕ ) (ISMS ﺩﺭ کﻠیﻪ ﺩﺳﺘگﺎﻩ ﻫﺎ ﻃﺮﺡ ﺗﻌییﻦ ﺻﻼﺣیﺖ ﻓﻨی، ﻣﺤﺼﻮﻻﺕ ﻭ ﻣﺪیﺮیﺖ ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﻫ ﻤ کﺎﺭ ﻃﺮﺡ ﺍیﺠﺎﺩ ﻧﻈﺎﻡ پیﺸگیﺮی، ﻣﻘﺎﺑﻠﻪ ﻭ ﺍﻣﺪﺍﺩ ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ) (CERT 45 ﻣﺠ ﺮ ی ﺍیﺠﺎﺩ ﻭ ﺗﻮﺳﻌﻪ ﻧﻈﺎﻡ ﻫﺎی ﻓﻨی ﻓﺮﺍﺑﺨﺸی ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ

ﻣﺴﺌﻮﻟیﺖ ﻫﺎی ﺗﻌییﻦ ﺷﺪﻩ ﺑﺮﺍی ﻭﺯﺍﺭﺕ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ) ﺷﺮکﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ( ﺩﺭ ﺳﻨﺪ ﻃﺮﺡ ﺍیﺠﺎﺩ ﻧﻈﺎﻡ ﺗﺼﺪیﻖ ﻫﻮیﺖ ﺭﺍیﺎﻧﻪ ﺍی ) ﺯیﺮﺳﺎﺧﺖ کﻠیﺪ ﻋﻤﻮﻣی ( ﻃﺮﺡ ﺍیﺠﺎﺩ ﻧﻈﺎﻡ ﺗﻨﻈیﻢ ﻭ ﺍﻋﻤﺎﻝ ﻣﻘﺮﺭﺍﺕ ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ 55 ﻣﺠ ﺮ ی ﺍیﺠﺎﺩ ﻭ ﺗﻮﺳﻌﻪ ﻧﻈﺎﻡ ﻫﺎی ﻓﻨی ﻓﺮﺍﺑﺨﺸی ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ

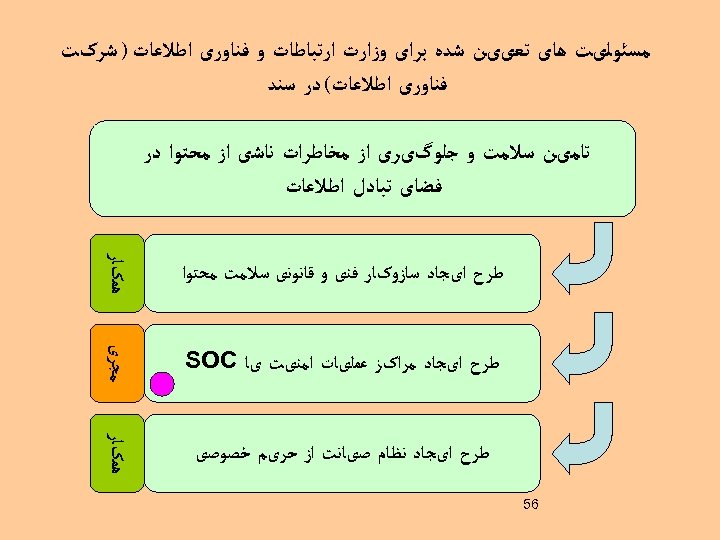

ﻣﺴﺌﻮﻟیﺖ ﻫﺎی ﺗﻌییﻦ ﺷﺪﻩ ﺑﺮﺍی ﻭﺯﺍﺭﺕ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ) ﺷﺮکﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ( ﺩﺭ ﺳﻨﺪ ﻃﺮﺡ ﺍیﺠﺎﺩ ﺳﺎﺯﻭکﺎﺭ ﻓﻨی ﻭ ﻗﺎﻧﻮﻧی ﺳﻼﻣﺖ ﻣﺤﺘﻮﺍ ﻃﺮﺡ ﺍیﺠﺎﺩ ﻣﺮﺍکﺰ ﻋﻤﻠیﺎﺕ ﺍﻣﻨیﺖ یﺎ SOC ﻣﺠ ﺮ ی ﻃﺮﺡ ﺍیﺠﺎﺩ ﻧﻈﺎﻡ ﺻیﺎﻧﺖ ﺍﺯ ﺣﺮیﻢ ﺧﺼﻮﺻی 65 ﻫﻤ کﺎ ﺭ ﺗﺎﻣیﻦ ﺳﻼﻣﺖ ﻭ ﺟﻠﻮگیﺮی ﺍﺯ ﻣﺨﺎﻃﺮﺍﺕ ﻧﺎﺷی ﺍﺯ ﻣﺤﺘﻮﺍ ﺩﺭ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ

ﻣﺴﺌﻮﻟیﺖ ﻫﺎی ﺗﻌییﻦ ﺷﺪﻩ ﺑﺮﺍی ﻭﺯﺍﺭﺕ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ) ﺷﺮکﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ( ﺩﺭ ﺳﻨﺪ ﻃﺮﺡ ﺣﻤﺎیﺖ ﺍﺯ ﺗﻮﻟیﺪ، پﺸﺘیﺒﺎﻧی ﻭ ﺑﻪ کﺎﺭگیﺮی ﻣﺤﺼﻮﻻﺕ ﺩﺍﺧﻠی ﺩﺭ ﺣﻮﺯﻩ ﺍﻓﺘﺎ ﻃﺮﺡ ﺣﻤﺎیﺖ ﺍﺯ ﺗﺸکیﻞ ﻭ ﺗﻘﻮیﺖ ﺷﺮکﺖ ﻫﺎی ﺗﺨﺼﺼی ﻭ ﺣﺮﻓﻪ ﺍی ﺩﺭ ﺯﻣیﻨﻪ ﺍﻓﺘﺎ ﻫﻤ کﺎ ﺭ ﻃﺮﺡ ﺣﻤﺎیﺖ ﺍﺯ ﺍیﺠﺎﺩ آﺰﻣﺎیﺸگﺎﻩ ﻫﺎی ﺗﺨﺼﺼی ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ 75 ﻫﻤ کﺎ ﺭ ﻣﺠ ﺮ ی ﺗﻘﻮیﺖ ﺻﻨﻌﺖ ﻭ ﺗﻮﺳﻌﻪ ﺧﺪﻣﺎﺕ ﻭ ﻣﺤﺼﻮﻻﺕ ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ

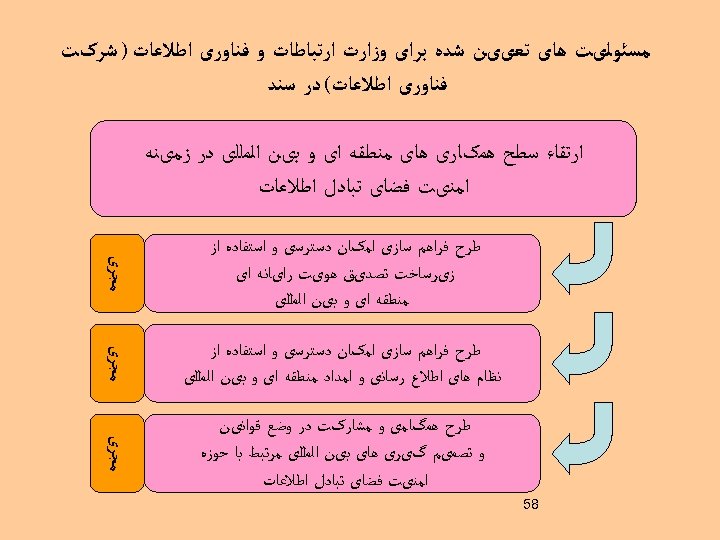

ﻣﺴﺌﻮﻟیﺖ ﻫﺎی ﺗﻌییﻦ ﺷﺪﻩ ﺑﺮﺍی ﻭﺯﺍﺭﺕ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ) ﺷﺮکﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ( ﺩﺭ ﺳﻨﺪ ﻃﺮﺡ ﻓﺮﺍﻫﻢ ﺳﺎﺯی ﺍﻣکﺎﻥ ﺩﺳﺘﺮﺳی ﻭ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﺯیﺮﺳﺎﺧﺖ ﺗﺼﺪیﻖ ﻫﻮیﺖ ﺭﺍیﺎﻧﻪ ﺍی ﻣﻨﻄﻘﻪ ﺍی ﻭ ﺑیﻦ ﺍﻟﻤﻠﻠی ﻃﺮﺡ ﻓﺮﺍﻫﻢ ﺳﺎﺯی ﺍﻣکﺎﻥ ﺩﺳﺘﺮﺳی ﻭ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﻧﻈﺎﻡ ﻫﺎی ﺍﻃﻼﻉ ﺭﺳﺎﻧی ﻭ ﺍﻣﺪﺍﺩ ﻣﻨﻄﻘﻪ ﺍی ﻭ ﺑیﻦ ﺍﻟﻤﻠﻠی ﻣﺠ ﺮ ی ﻃﺮﺡ ﻫﻤگﺎﻣی ﻭ ﻣﺸﺎﺭکﺖ ﺩﺭ ﻭﺿﻊ ﻗﻮﺍﻧیﻦ ﻭ ﺗﺼﻤیﻢ گیﺮی ﻫﺎی ﺑیﻦ ﺍﻟﻤﻠﻠی ﻣﺮﺗﺒﻂ ﺑﺎ ﺣﻮﺯﻩ ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ 85 ﻣﺠ ﺮ ی ﺍﺭﺗﻘﺎﺀ ﺳﻄﺢ ﻫﻤکﺎﺭی ﻫﺎی ﻣﻨﻄﻘﻪ ﺍی ﻭ ﺑیﻦ ﺍﻟﻤﻠﻠی ﺩﺭ ﺯﻣیﻨﻪ ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ

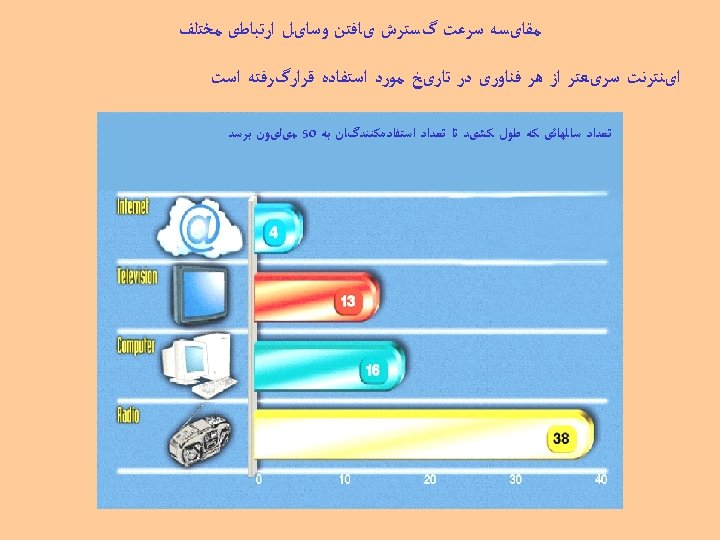

ﻣﻘﺎیﺴﻪ ﺳﺮﻋﺖ گﺴﺘﺮﺵ یﺎﻓﺘﻦ ﻭﺳﺎیﻞ ﺍﺭﺗﺒﺎﻃی ﻣﺨﺘﻠﻒ ﺍیﻨﺘﺮﻧﺖ ﺳﺮیﻌﺘﺮ ﺍﺯ ﻫﺮ ﻓﻨﺎﻭﺭی ﺩﺭ ﺗﺎﺭیﺦ ﻣﻮﺭﺩ ﺍﺳﺘﻔﺎﺩﻩ ﻗﺮﺍﺭگﺮﻓﺘﻪ ﺍﺳﺖ ﺗﻌﺪﺍﺩ ﺳﺎﻟﻬﺎﺋی ﻛﻪ ﻃﻮﻝ ﻛﺸیﺪ ﺗﺎ ﺗﻌﺪﺍﺩ ﺍﺳﺘﻔﺎﺩﻩﻛﻨﻨﺪگﺎﻥ ﺑﻪ 05 ﻣیﻠیﻮﻥ ﺑﺮﺳﺪ 95

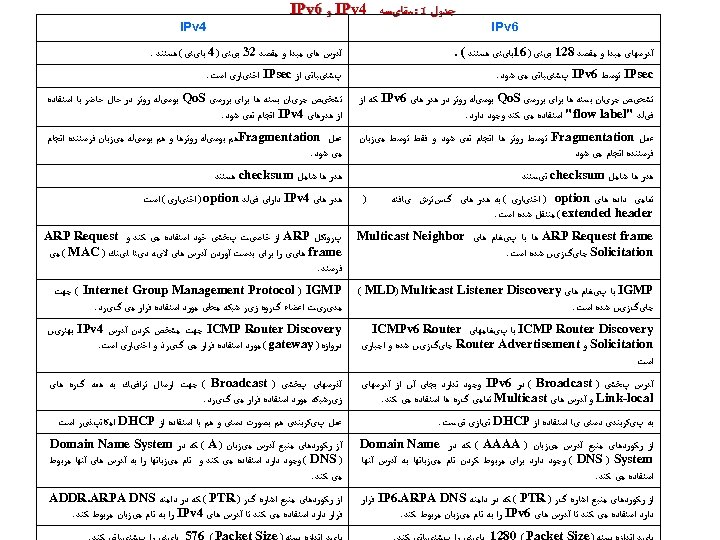

6 IPv ﺟﺪﻭﻝ 1 : ﻣﻘﺎیﺴﻪ 4 IPv ﻭ 6 IPv 4 IPv آﺪﺭﺳﻬﺎی ﻣﺒﺪﺍ ﻭ ﻣﻘﺼﺪ 821 ﺑیﺘی ) 61ﺑﺎیﺘی ﻫﺴﺘﻨﺪ (. آﺪﺭﺱ ﻫﺎی ﻣﺒﺪﺍ ﻭ ﻣﻘﺼﺪ 23 ﺑیﺘی ) 4 ﺑﺎیﺘی ( ﻫﺴﺘﻨﺪ. IPsec ﺗﻮﺳﻂ 6 IPv پﺸﺘیﺒﺎﻧی ﻣی ﺷﻮﺩ. پﺸﺘیﺒﺎﻧی ﺍﺯ IPsec ﺍﺧﺘیﺎﺭی ﺍﺳﺖ. ﺗﺸﺤیﺺ ﺟﺮیﺎﻥ ﺑﺴﺘﻪ ﻫﺎ ﺑﺮﺍی ﺑﺮﺭﺳی Qo. S ﺑﻮﺳیﻠﻪ ﺭﻭﺗﺮ ﺩﺭ ﻫﺪﺭ ﻫﺎی 6 IPv ﻛﻪ ﺍﺯ ﻓیﻠﺪ " "flow label ﺍﺳﺘﻔﺎﺩﻩ ﻣی ﻛﻨﺪ ﻭﺟﻮﺩ ﺩﺍﺭﺩ. ﺗﺸﺨیﺺ ﺟﺮیﺎﻥ ﺑﺴﺘﻪ ﻫﺎ ﺑﺮﺍی ﺑﺮﺭﺳی Qo. S ﺑﻮﺳیﻠﻪ ﺭﻭﺗﺮ ﺩﺭ ﺣﺎﻝ ﺣﺎﺿﺮ ﺑﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﻫﺪﺭﻫﺎی 4 IPv ﺍﻧﺠﺎﻡ ﻧﻤی ﺷﻮﺩ. ﻋﻤﻞ Fragmentation ﺗﻮﺳﻂ ﺭﻭﺗﺮ ﻫﺎ ﺍﻧﺠﺎﻡ ﻧﻤی ﺷﻮﺩ ﻭ ﻓﻘﻂ ﺗﻮﺳﻂ ﻣیﺰﺑﺎﻥ ﻓﺮﺳﺘﻨﺪﻩ ﺍﻧﺠﺎﻡ ﻣی ﺷﻮﺩ ﻋﻤﻞ Fragmentation ﻫﻢ ﺑﻮﺳیﻠﻪ ﺭﻭﺗﺮﻫﺎ ﻭ ﻫﻢ ﺑﻮﺳیﻠﻪ ﻣیﺰﺑﺎﻥ ﻓﺮﺳﺘﻨﺪﻩ ﺍﻧﺠﺎﻡ ﻣی ﺷﻮﺩ. ﻫﺪﺭ ﻫﺎ ﺷﺎﻣﻞ checksum ﻧیﺴﺘﻨﺪ ﻫﺪﺭ ﻫﺎ ﺷﺎﻣﻞ checksum ﻫﺴﺘﻨﺪ ﺗﻤﺎﻣی ﺩﺍﺩﻩ ﻫﺎی ) option ﺍﺧﺘیﺎﺭی ( ﺑﻪ ﻫﺪﺭ ﻫﺎی گﺲﺗﺮﺵ یﺎﻓﺘﻪ ( extended header ﻣﻨﺘﻘﻞ ﺷﺪﻩ ﺍﺳﺖ. ) ﻫﺪﺭ ﻫﺎی 4 IPv ﺩﺍﺭﺍی ﻓیﻠﺪ ) option ﺍﺧﺘیﺎﺭی ( ﺍﺳﺖ ARP Request frame ﻫﺎ ﺑﺎ پیﻐﺎﻡ ﻫﺎی Multicast Neighbor Solicitation ﺟﺎیگﺰیﻦ ﺷﺪﻩ ﺍﺳﺖ. پﺮﻭﺗﻜﻞ ARP ﺍﺯ ﺧﺎﺻیﺖ پﺨﺸی ﺧﻮﺩ ﺍﺳﺘﻔﺎﺩﻩ ﻣی ﻛﻨﺪ ﻭ ARP Request frame ﻫﺎیی ﺭﺍ ﺑﺮﺍی ﺑﺪﺳﺖ آﻮﺭﺩﻥ آﺪﺭﺱ ﻫﺎی ﻻیﻪ ﺩیﺘﺎ ﻟیﻨﻚ ) ( MAC ﻣی ﻓﺮﺳﺘﺪ. IGMP ﺑﺎ پیﻐﺎﻡ ﻫﺎی ( MLD) Multicast Listener Discovery ﺟﺎیگﺰیﻦ ﺷﺪﻩ ﺍﺳﺖ. ( Internet Group Management Protocol ) IGMP ﺟﻬﺖ ﻣﺪیﺮیﺖ ﺍﻋﻀﺎﺀ گﺮﻭﻩ ﺯیﺮ ﺷﺒﻜﻪ ﻣﺤﻠی ﻣﻮﺭﺩ ﺍﺳﺘﻔﺎﺩﻩ ﻗﺮﺍﺭ ﻣی گیﺮﺩ. ICMP Router Discovery ﺑﺎ پیﻐﺎﻣﻬﺎی ICMPv 6 Router Solicitation ﻭ Router Advertisement ﺟﺎیگﺰیﻦ ﺷﺪﻩ ﻭ ﺍﺟﺒﺎﺭی ﺍﺳﺖ ICMP Router Discovery ﺟﻬﺖ ﻣﺸﺨﺺ ﻛﺮﺩﻥ آﺪﺭﺱ 4 IPv ﺑﻬﺘﺮیﻦ ﺩﺭﻭﺍﺯﻩ ) ( gateway ﻣﻮﺭﺩ ﺍﺳﺘﻔﺎﺩﻩ ﻗﺮﺍﺭ ﻣی گیﺮﺫ ﻭ ﺍﺧﺘیﺎﺭی ﺍﺳﺖ. آﺪﺭﺱ پﺨﺸی ) ( Broadcast ﺩﺭ 6 IPv ﻭﺟﻮﺩ ﻧﺪﺍﺭﺩ ﺑﺠﺎی آﻦ ﺍﺯ آﺪﺭﺳﻬﺎی Link-local ﻭ آﺪﺭﺱ ﻫﺎی Multicast ﺗﻤﺎﻣی گﺮﻩ ﻫﺎ ﺍﺳﺘﻔﺎﺩﻩ ﻣی ﻛﻨﺪ. آﺬﺭﺳﻬﺎی پﺨﺸی ) ( Broadcast ﺟﻬﺖ ﺍﺭﺳﺎﻝ ﺗﺮﺍﻓیﻚ ﺑﻪ ﻫﻤﻪ گﺮﻩ ﻫﺎی ﺯیﺮﺷﺒﻜﻪ ﻣﻮﺭﺩ ﺍﺳﺘﻔﺎﺩﻩ ﻗﺮﺍﺭ ﻣی گیﺮﺩ. ﺑﻪ پیﻜﺮﺑﻨﺪی ﺩﺳﺘی یﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ DHCP ﻧیﺎﺯی ﻧیﺴﺖ. ﻋﻤﻞ پیﻜﺮﺑﻨﺪی ﻫﻢ ﺑﺼﻮﺭﺕ ﺩﺳﺘی ﻭ ﻫﻢ ﺑﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ DHCP ﺍﻣﻜﺎﻧپﺬیﺮ ﺍﺳﺖ ﺍﺯ ﺭﻛﻮﺭﺩﻫﺎی ﻣﻨﺒﻊ آﺪﺭﺱ ﻣیﺰﺑﺎﻥ ) ( AAAA ﻛﻪ ﺩﺭ Domain Name ( DNS ) System ﻭﺟﻮﺩ ﺩﺍﺭﺩ ﺑﺮﺍی ﻣﺮﺑﻮﻁ ﻛﺮﺩﻥ ﻧﺎﻡ ﻣیﺰﺑﺎﻧﻬﺎ ﺑﻪ آﺪﺭﺱ آﻨﻬﺎ ﺍﺳﺘﻔﺎﺩﻩ ﻣی ﻛﻨﺪ. آﺰ ﺭﻛﻮﺭﺩﻫﺎی ﻣﻨﺒﻊ آﺪﺭﺱ ﻣیﺰﺑﺎﻥ ) ( A ﻛﻪ ﺩﺭ Domain Name System ) ( DNS ﻭﺟﻮﺩ ﺩﺍﺭﺩ ﺍﺳﺘﻔﺎﺩﻩ ﻣی ﻛﻨﺪ ﻭ ﻧﺎﻡ ﻣیﺰﺑﺎﻧﻬﺎ ﺭﺍ ﺑﻪ آﺪﺭﺱ ﻫﺎی آﻨﻬﺎ ﻣﺮﺑﻮﻁ ﻣی ﻛﻨﺪ. ﺍﺯ ﺭﻛﻮﺭﺩﻫﺎی ﻣﻨﺒﻊ ﺍﺷﺎﺭﻩ گﺮ ) ( PTR ﻛﻪ ﺩﺭ ﺩﺍﻣﻨﻪ IP 6. ARPA DNS ﻗﺮﺍﺭ 06 ﺩﺍﺭﺩ ﺍﺳﺘﻔﺎﺩﻩ ﻣی ﻛﻨﺪ ﺗﺎ آﺪﺭﺱ ﻫﺎی 6 IPv ﺭﺍ ﺑﻪ ﻧﺎﻡ ﻣیﺰﺑﺎﻥ ﻣﺮﺑﻮﻁ ﻛﻨﺪ. ﺍﺯ ﺭﻛﻮﺭﺩﻫﺎی ﻣﻨﺒﻊ ﺍﺷﺎﺭﻩ گﺮ ) ( PTR ﻛﻪ ﺩﺭ ﺩﺍﻣﻨﻪ ADDR. ARPA DNS ﻗﺮﺍﺭ ﺩﺍﺭﺩ ﺍﺳﺘﻔﺎﺩﻩ ﻣی ﻛﻨﺪ ﺗﺎ آﺪﺭﺱ ﻫﺎی 4 IPv ﺭﺍ ﺑﻪ ﻧﺎﻡ ﻣیﺰﺑﺎﻥ ﻣﺮﺑﻮﻁ ﻛﻨﺪ.

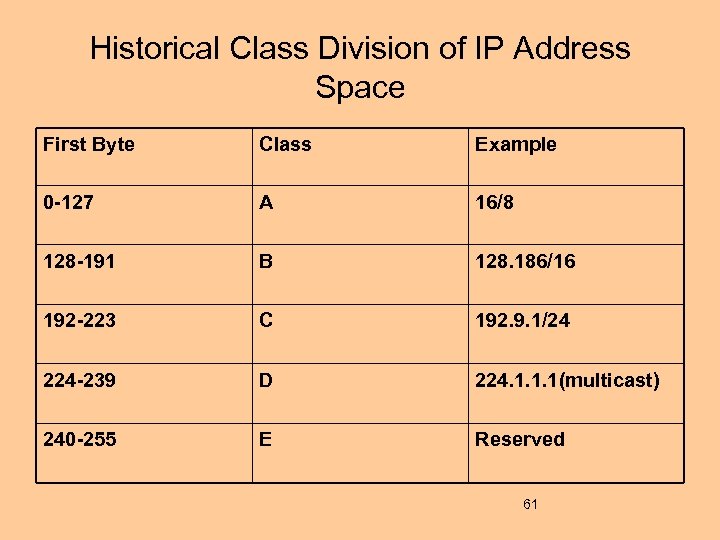

Historical Class Division of IP Address Space First Byte Class Example 0 -127 A 16/8 128 -191 B 128. 186/16 192 -223 C 192. 9. 1/24 224 -239 D 224. 1. 1. 1(multicast) 240 -255 E Reserved 61

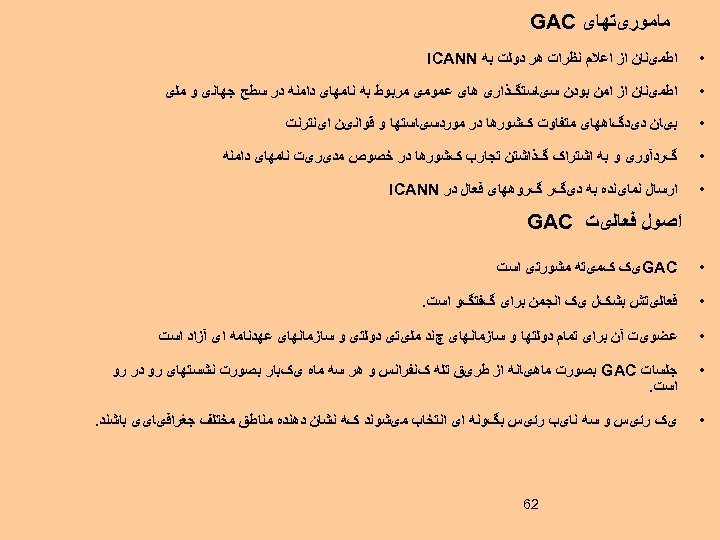

ﻣﺎﻣﻮﺭیﺘﻬﺎی GAC • ﺍﻃﻤیﻨﺎﻥ ﺍﺯ ﺍﻋﻼﻡ ﻧﻈﺮﺍﺕ ﻫﺮ ﺩﻭﻟﺖ ﺑﻪ ICANN • ﺍﻃﻤیﻨﺎﻥ ﺍﺯ ﺍﻣﻦ ﺑﻮﺩﻥ ﺳیﺎﺳﺘگﺬﺍﺭی ﻫﺎی ﻋﻤﻮﻣی ﻣﺮﺑﻮﻁ ﺑﻪ ﻧﺎﻣﻬﺎی ﺩﺍﻣﻨﻪ ﺩﺭ ﺳﻄﺢ ﺟﻬﺎﻧی ﻭ ﻣﻠی • ﺑیﺎﻥ ﺩیﺪگﺎﻫﻬﺎی ﻣﺘﻔﺎﻭﺕ کﺸﻮﺭﻫﺎ ﺩﺭ ﻣﻮﺭﺩﺳیﺎﺳﺘﻬﺎ ﻭ ﻗﻮﺍﻧیﻦ ﺍیﻨﺘﺮﻧﺖ • گﺮﺩآﻮﺭی ﻭ ﺑﻪ ﺍﺷﺘﺮﺍک گﺬﺍﺷﺘﻦ ﺗﺠﺎﺭﺏ کﺸﻮﺭﻫﺎ ﺩﺭ ﺧﺼﻮﺹ ﻣﺪیﺮیﺖ ﻧﺎﻣﻬﺎی ﺩﺍﻣﻨﻪ • ﺍﺭﺳﺎﻝ ﻧﻤﺎیﻨﺪﻩ ﺑﻪ ﺩیگﺮ گﺮﻭﻫﻬﺎی ﻓﻌﺎﻝ ﺩﺭ ICANN ﺍﺻﻮﻝ ﻓﻌﺎﻟیﺖ GAC • GAC یک کﻤیﺘﻪ ﻣﺸﻮﺭﺗی ﺍﺳﺖ • ﻓﻌﺎﻟیﺘﺶ ﺑﺸکﻞ یک ﺍﻧﺠﻤﻦ ﺑﺮﺍی گﻔﺘگﻮ ﺍﺳﺖ. • ﻋﻀﻮیﺖ آﻦ ﺑﺮﺍی ﺗﻤﺎﻡ ﺩﻭﻟﺘﻬﺎ ﻭ ﺳﺎﺯﻣﺎﻧﻬﺎی چﻨﺪ ﻣﻠیﺘی ﺩﻭﻟﺘی ﻭ ﺳﺎﺯﻣﺎﻧﻬﺎی ﻋﻬﺪﻧﺎﻣﻪ ﺍی آﺰﺍﺩ ﺍﺳﺖ • ﺟﻠﺴﺎﺕ GAC ﺑﺼﻮﺭﺕ ﻣﺎﻫیﺎﻧﻪ ﺍﺯ ﻃﺮیﻖ ﺗﻠﻪ کﻨﻔﺮﺍﻧﺲ ﻭ ﻫﺮ ﺳﻪ ﻣﺎﻩ یکﺒﺎﺭ ﺑﺼﻮﺭﺕ ﻧﺸﺴﺘﻬﺎی ﺭﻭ ﺩﺭ ﺭﻭ ﺍﺳﺖ. • یک ﺭﺋیﺲ ﻭ ﺳﻪ ﻧﺎیﺐ ﺭﺋیﺲ ﺑگﻮﻧﻪ ﺍی ﺍﻧﺘﺨﺎﺏ ﻣیﺸﻮﻧﺪ کﻪ ﻧﺸﺎﻥ ﺩﻫﻨﺪﻩ ﻣﻨﺎﻃﻖ ﻣﺨﺘﻠﻒ ﺟﻐﺮﺍﻓیﺎیی ﺑﺎﺷﻨﺪ. 26

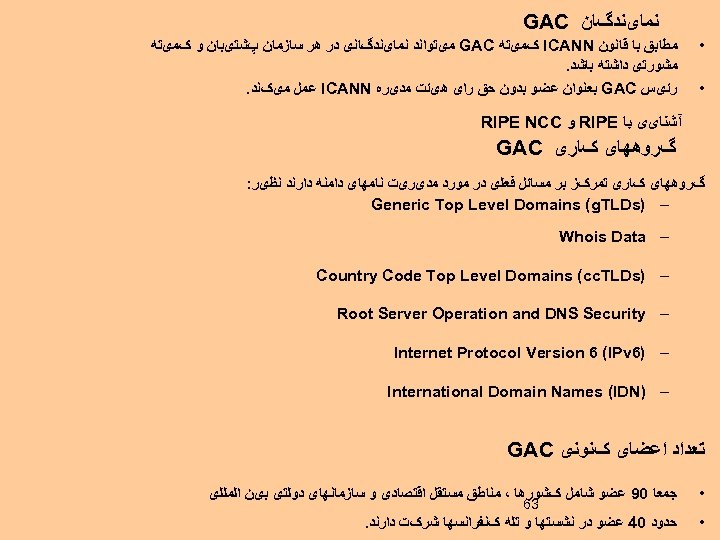

ﻧﻤﺎیﻨﺪگﺎﻥ GAC • • ﻣﻄﺎﺑﻖ ﺑﺎ ﻗﺎﻧﻮﻥ ICANN کﻤیﺘﻪ GAC ﻣیﺘﻮﺍﻧﺪ ﻧﻤﺎیﻨﺪگﺎﻧی ﺩﺭ ﻫﺮ ﺳﺎﺯﻣﺎﻥ پﺸﺘیﺒﺎﻥ ﻭ کﻤیﺘﻪ ﻣﺸﻮﺭﺗی ﺩﺍﺷﺘﻪ ﺑﺎﺷﺪ. ﺭﺋیﺲ GAC ﺑﻌﻨﻮﺍﻥ ﻋﻀﻮ ﺑﺪﻭﻥ ﺣﻖ ﺭﺍی ﻫیﺌﺖ ﻣﺪیﺮﻩ ICANN ﻋﻤﻞ ﻣیکﻨﺪ. آﺸﻨﺎیی ﺑﺎ RIPE ﻭ RIPE NCC گﺮﻭﻫﻬﺎی کﺎﺭی GAC گﺮﻭﻫﻬﺎی کﺎﺭی ﺗﻤﺮکﺰ ﺑﺮ ﻣﺴﺎﺋﻞ ﻓﻌﻠی ﺩﺭ ﻣﻮﺭﺩ ﻣﺪیﺮیﺖ ﻧﺎﻣﻬﺎی ﺩﺍﻣﻨﻪ ﺩﺍﺭﻧﺪ ﻧﻈیﺮ: – ) Generic Top Level Domains (g. TLDs – Whois Data – ) Country Code Top Level Domains (cc. TLDs – Root Server Operation and DNS Security – )6 Internet Protocol Version 6 (IPv – ) International Domain Names (IDN ﺗﻌﺪﺍﺩ ﺍﻋﻀﺎی کﻨﻮﻧی GAC • ﺟﻤﻌﺎ 09 ﻋﻀﻮ ﺷﺎﻣﻞ کﺸﻮﺭﻫﺎ ، ﻣﻨﺎﻃﻖ ﻣﺴﺘﻘﻞ ﺍﻗﺘﺼﺎﺩی ﻭ ﺳﺎﺯﻣﺎﻧﻬﺎی ﺩﻭﻟﺘی ﺑیﻦ ﺍﻟﻤﻠﻠی • ﺣﺪﻭﺩ 04 ﻋﻀﻮ ﺩﺭ ﻧﺸﺴﺘﻬﺎ ﻭ ﺗﻠﻪ کﻨﻔﺮﺍﻧﺴﻬﺎ ﺷﺮکﺖ ﺩﺍﺭﻧﺪ. 36

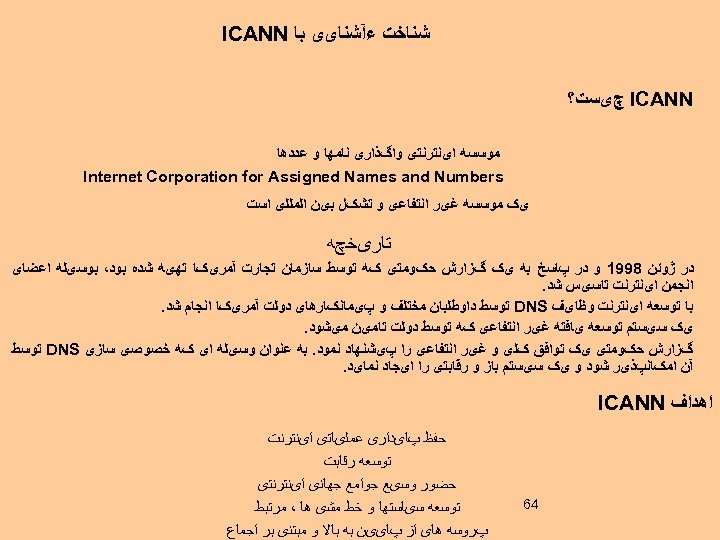

ﺷﻨﺎﺧﺖ ﺀآﺸﻨﺎیی ﺑﺎ ICANN چیﺴﺖ؟ ﻣﻮﺳﺴﻪ ﺍیﻨﺘﺮﻧﺘی ﻭﺍگﺬﺍﺭی ﻧﺎﻣﻬﺎ ﻭ ﻋﺪﺩﻫﺎ Internet Corporation for Assigned Names and Numbers یک ﻣﻮﺳﺴﻪ ﻏیﺮ ﺍﻧﺘﻔﺎﻋی ﻭ ﺗﺸکﻞ ﺑیﻦ ﺍﻟﻤﻠﻠی ﺍﺳﺖ ﺗﺎﺭیﺨچﻪ ﺩﺭ ژﻮﺋﻦ 8991 ﻭ ﺩﺭ پﺎﺳﺦ ﺑﻪ یک گﺰﺍﺭﺵ ﺣکﻮﻣﺘی کﻪ ﺗﻮﺳﻂ ﺳﺎﺯﻣﺎﻥ ﺗﺠﺎﺭﺕ آﻤﺮیکﺎ ﺗﻬیﻪ ﺷﺪﻩ ﺑﻮﺩ، ﺑﻮﺳیﻠﻪ ﺍﻋﻀﺎی ﺍﻧﺠﻤﻦ ﺍیﻨﺘﺮﻧﺖ ﺗﺎﺳیﺲ ﺷﺪ. ﺑﺎ ﺗﻮﺳﻌﻪ ﺍیﻨﺘﺮﻧﺖ ﻭﻇﺎیﻒ DNS ﺗﻮﺳﻂ ﺩﺍﻭﻃﻠﺒﺎﻥ ﻣﺨﺘﻠﻒ ﻭ پیﻤﺎﻧکﺎﺭﻫﺎی ﺩﻭﻟﺖ آﻤﺮیکﺎ ﺍﻧﺠﺎﻡ ﺷﺪ. یک ﺳیﺴﺘﻢ ﺗﻮﺳﻌﻪ یﺎﻓﺘﻪ ﻏیﺮ ﺍﻧﺘﻔﺎﻋی کﻪ ﺗﻮﺳﻂ ﺩﻭﻟﺖ ﺗﺎﻣیﻦ ﻣیﺸﻮﺩ. گﺰﺍﺭﺵ ﺣکﻮﻣﺘی یک ﺗﻮﺍﻓﻖ کﻠی ﻭ ﻏیﺮ ﺍﻧﺘﻔﺎﻋی ﺭﺍ پیﺸﻨﻬﺎﺩ ﻧﻤﻮﺩ. ﺑﻪ ﻋﻨﻮﺍﻥ ﻭﺳیﻠﻪ ﺍی کﻪ ﺧﺼﻮﺻی ﺳﺎﺯی DNS ﺗﻮﺳﻂ آﻦ ﺍﻣکﺎﻧپﺬیﺮ ﺷﻮﺩ ﻭ یک ﺳیﺴﺘﻢ ﺑﺎﺯ ﻭ ﺭﻗﺎﺑﺘی ﺭﺍ ﺍیﺠﺎﺩ ﻧﻤﺎیﺪ. ﺍﻫﺪﺍﻑ ICANN 46 ﺣﻔﻆ پﺎیﺪﺍﺭی ﻋﻤﻠیﺎﺗی ﺍیﻨﺘﺮﻧﺖ ﺗﻮﺳﻌﻪ ﺭﻗﺎﺑﺖ ﺣﻀﻮﺭ ﻭﺳیﻊ ﺟﻮﺍﻣﻊ ﺟﻬﺎﻧی ﺍیﻨﺘﺮﻧﺘی ﺗﻮﺳﻌﻪ ﺳیﺎﺳﺘﻬﺎ ﻭ ﺧﻂ ﻣﺸی ﻫﺎ ، ﻣﺮﺗﺒﻂ پﺮﻭﺳﻪ ﻫﺎی ﺍﺯ پﺎییﻦ ﺑﻪ ﺑﺎﻻ ﻭ ﻣﺒﺘﻨی ﺑﺮ ﺍﺟﻤﺎﻉ

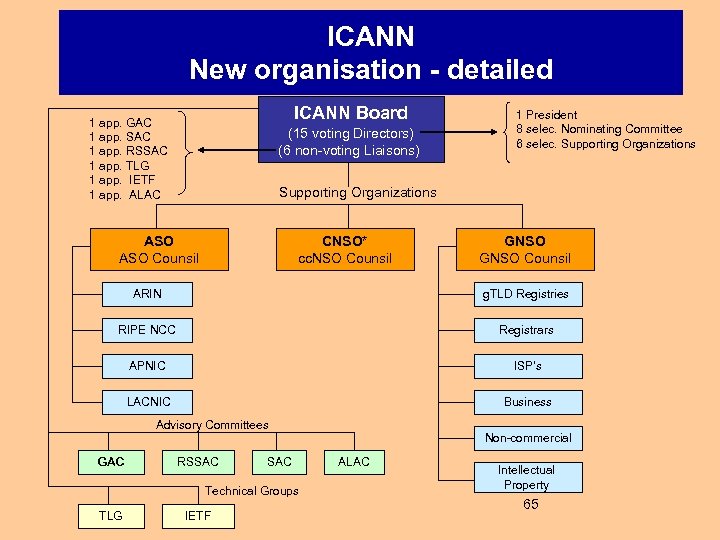

ICANN New organisation - detailed ICANN Board 1 app. GAC 1 app. SAC 1 app. RSSAC 1 app. TLG 1 app. IETF 1 app. ALAC (15 voting Directors) (6 non-voting Liaisons) 1 President 8 selec. Nominating Committee 6 selec. Supporting Organizations ASO Counsil CNSO* cc. NSO Counsil GNSO Counsil ARIN g. TLD Registries RIPE NCC Registrars APNIC ISP’s LACNIC Business Advisory Committees GAC RSSAC Technical Groups TLG IETF Non-commercial ALAC Intellectual Property 65

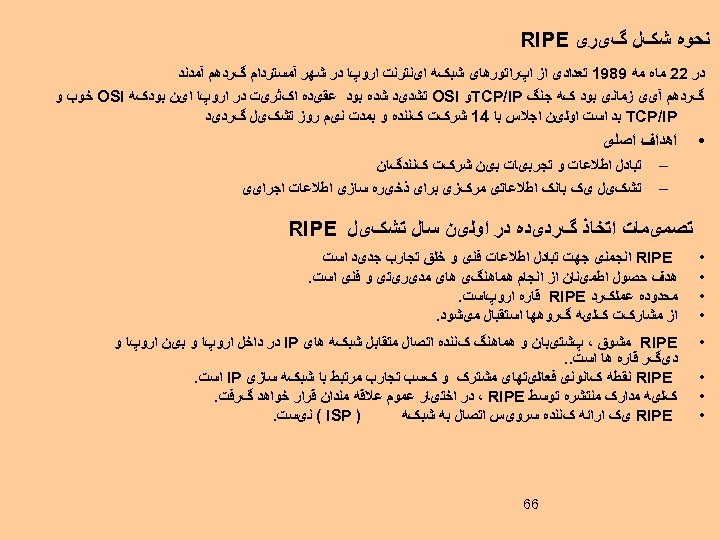

ﻧﺤﻮﻩ ﺷکﻞ گیﺮی RIPE ﺩﺭ 22 ﻣﺎﻩ ﻣﻪ 9891 ﺗﻌﺪﺍﺩی ﺍﺯ ﺍپﺮﺍﺗﻮﺭﻫﺎی ﺷﺒکﻪ ﺍیﻨﺘﺮﻧﺖ ﺍﺭﻭپﺎ ﺩﺭ ﺷﻬﺮ آﻤﺴﺘﺮﺩﺍﻡ گﺮﺩﻫﻢ آﻤﺪﻧﺪ گﺮﺩﻫﻢ آیی ﺯﻣﺎﻧی ﺑﻮﺩ کﻪ ﺟﻨگ TCP/IP ﻭ OSI ﺗﺸﺪیﺪ ﺷﺪﻩ ﺑﻮﺩ ﻋﻘیﺪﻩ ﺍکﺜﺮیﺖ ﺩﺭ ﺍﺭﻭپﺎ ﺍیﻦ ﺑﻮﺩکﻪ OSI ﺧﻮﺏ ﻭ TCP/IP ﺑﺪ ﺍﺳﺖ ﺍﻭﻟیﻦ ﺍﺟﻼﺱ ﺑﺎ 41 ﺷﺮکﺖ کﻨﻨﺪﻩ ﻭ ﺑﻤﺪﺕ ﻧیﻢ ﺭﻭﺯ ﺗﺸکیﻞ گﺮﺩیﺪ • ﺍﻫﺪﺍﻑ ﺍﺻﻠی – – ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﻭ ﺗﺠﺮﺑیﺎﺕ ﺑیﻦ ﺷﺮکﺖ کﻨﻨﺪگﺎﻥ ﺗﺸکیﻞ یک ﺑﺎﻧک ﺍﻃﻼﻋﺎﺗی ﻣﺮکﺰی ﺑﺮﺍی ﺫﺧیﺮﻩ ﺳﺎﺯی ﺍﻃﻼﻋﺎﺕ ﺍﺟﺮﺍیی ﺗﺼﻤیﻤﺎﺕ ﺍﺗﺨﺎﺫ گﺮﺩیﺪﻩ ﺩﺭ ﺍﻭﻟیﻦ ﺳﺎﻝ ﺗﺸکیﻞ RIPE • • RIPE ﺍﻧﺠﻤﻨی ﺟﻬﺖ ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﻓﻨی ﻭ ﺧﻠﻖ ﺗﺠﺎﺭﺏ ﺟﺪیﺪ ﺍﺳﺖ ﻫﺪﻑ ﺣﺼﻮﻝ ﺍﻃﻤیﻨﺎﻥ ﺍﺯ ﺍﻧﺠﺎﻡ ﻫﻤﺎﻫﻨگی ﻫﺎی ﻣﺪیﺮیﺘی ﻭ ﻓﻨی ﺍﺳﺖ. ﻣﺤﺪﻭﺩﻩ ﻋﻤﻠکﺮﺩ RIPE ﻗﺎﺭﻩ ﺍﺭﻭپﺎﺳﺖ. ﺍﺯ ﻣﺸﺎﺭکﺖ کﻠیﻪ گﺮﻭﻫﻬﺎ ﺍﺳﺘﻘﺒﺎﻝ ﻣیﺸﻮﺩ. • RIPE ﻣﺸﻮﻕ ، پﺸﺘیﺒﺎﻥ ﻭ ﻫﻤﺎﻫﻨگ کﻨﻨﺪﻩ ﺍﺗﺼﺎﻝ ﻣﺘﻘﺎﺑﻞ ﺷﺒکﻪ ﻫﺎی IP ﺩﺭ ﺩﺍﺧﻞ ﺍﺭﻭپﺎ ﻭ ﺑیﻦ ﺍﺭﻭپﺎ ﻭ ﺩیگﺮ ﻗﺎﺭﻩ ﻫﺎ ﺍﺳﺖ. . RIPE ﻧﻘﻄﻪ کﺎﻧﻮﻧی ﻓﻌﺎﻟیﺘﻬﺎی ﻣﺸﺘﺮک ﻭ کﺴﺐ ﺗﺠﺎﺭﺏ ﻣﺮﺗﺒﻂ ﺑﺎ ﺷﺒکﻪ ﺳﺎﺯی IP ﺍﺳﺖ. کﻠیﻪ ﻣﺪﺍﺭک ﻣﻨﺘﺸﺮﻩ ﺗﻮﺳﻂ ، RIPE ﺩﺭ ﺍﺧﺘیﺎﺭ ﻋﻤﻮﻡ ﻋﻼﻗﻪ ﻣﻨﺪﺍﻥ ﻗﺮﺍﺭ ﺧﻮﺍﻫﺪ گﺮﻓﺖ. ) ( ISP ﻧیﺴﺖ. RIPE یک ﺍﺭﺍﺋﻪ کﻨﻨﺪﻩ ﺳﺮﻭیﺲ ﺍﺗﺼﺎﻝ ﺑﻪ ﺷﺒکﻪ • • • 66

Where is APNIC? ARIN RIPE NCC APNIC Afri. NIC LACNIC 67

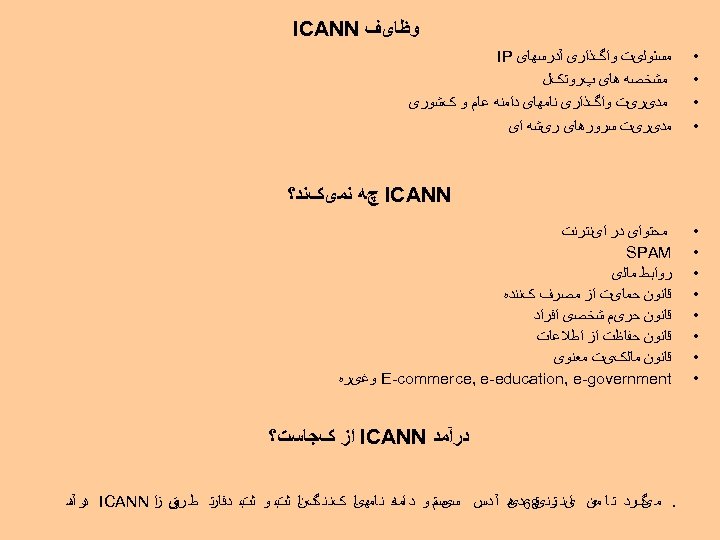

ﻭﻇﺎیﻒ ICANN • • ﻣﺴﺌﻮﻟیﺖ ﻭﺍگﺬﺍﺭی آﺪﺭﺳﻬﺎی IP ﻣﺸﺨﺼﻪ ﻫﺎی پﺮﻭﺗکﻞ ﻣﺪیﺮیﺖ ﻭﺍگﺬﺍﺭی ﻧﺎﻣﻬﺎی ﺩﺍﻣﻨﻪ ﻋﺎﻡ ﻭ کﺸﻮﺭی ﻣﺪیﺮیﺖ ﺳﺮﻭﺭﻫﺎی ﺭیﺸﻪ ﺍی ICANN چﻪ ﻧﻤیکﻨﺪ؟ • • • • ﻣﺤﺘﻮﺍی ﺩﺭ ﺍیﻨﺘﺮﻧﺖ SPAM ﺭﻭﺍﺑﻂ ﻣﺎﻟی ﻗﺎﻧﻮﻥ ﺣﻤﺎیﺖ ﺍﺯ ﻣﺼﺮﻑ کﻨﻨﺪﻩ ﻗﺎﻧﻮﻥ ﺣﺮیﻢ ﺷﺨﺼی ﺍﻓﺮﺍﺩ ﻗﺎﻧﻮﻥ ﺣﻔﺎﻇﺖ ﺍﺯ ﺍﻃﻼﻋﺎﺕ ﻗﺎﻧﻮﻥ ﻣﺎﻟکیﺖ ﻣﻌﻨﻮی E-commerce, e-education, e-government ﻭﻏیﺮﻩ ﺩﺭآﻤﺪ ICANN ﺍﺯ کﺠﺎﺳﺖ؟ ﺴ ﺘ ﻭ ﺩ ﺍﻣ ﻨ ﻧ ﺎﻣﻬ ﺎ کﻨﻨ گ ﺎ ﺛ ﺒ ﻭ ﺛ ﺒ ﺩﻓﺎ ﺗ ﻃ ﺮی ﺍ ICANN ﺭ آﻤ ﺩ ﺪ ﻖ ﺯ ﺪﻥ ﺖ ﺖ ﺮ ی ﻪ . ﻣ گﺮﺩ ﺗ ﺎ ﻣی یﻨ ﺮﻧ 86ﺩ ﻫ آ ﺪ ﺭ ﺳی ﻢ ﻦ ﺍ ﺘ ﺘ ی ﺱ ی ی

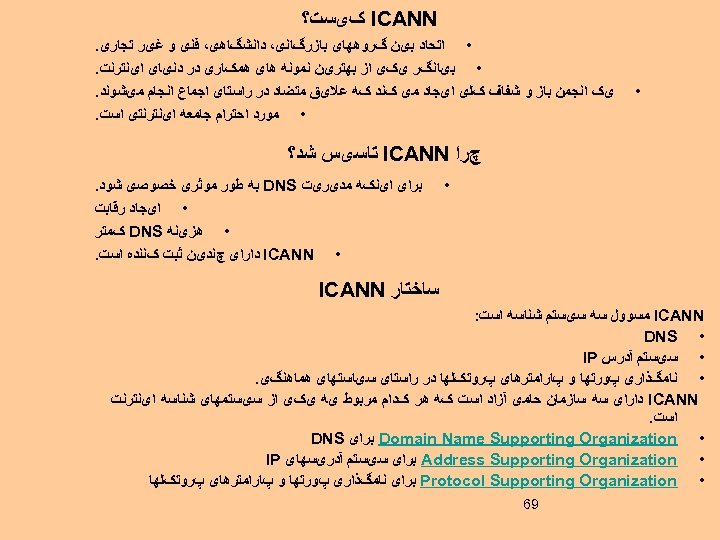

ICANN کیﺴﺖ؟ • • ﺍﺗﺤﺎﺩ ﺑیﻦ گﺮﻭﻫﻬﺎی ﺑﺎﺯﺭگﺎﻧی، ﺩﺍﻧﺸگﺎﻫی، ﻓﻨی ﻭ ﻏیﺮ ﺗﺠﺎﺭی. • ﺑیﺎﻧگﺮ یکی ﺍﺯ ﺑﻬﺘﺮیﻦ ﻧﻤﻮﻧﻪ ﻫﺎی ﻫﻤکﺎﺭی ﺩﺭ ﺩﻧیﺎی ﺍیﻨﺘﺮﻧﺖ. یک ﺍﻧﺠﻤﻦ ﺑﺎﺯ ﻭ ﺷﻔﺎﻑ کﻠی ﺍیﺠﺎﺩ ﻣی کﻨﺪ کﻪ ﻋﻼیﻖ ﻣﺘﻀﺎﺩ ﺩﺭ ﺭﺍﺳﺘﺎی ﺍﺟﻤﺎﻉ ﺍﻧﺠﺎﻡ ﻣیﺸﻮﻧﺪ. • ﻣﻮﺭﺩ ﺍﺣﺘﺮﺍﻡ ﺟﺎﻣﻌﻪ ﺍیﻨﺘﺮﻧﺘی ﺍﺳﺖ. چﺮﺍ ICANN ﺗﺎﺳیﺲ ﺷﺪ؟ • ﺑﺮﺍی ﺍیﻨکﻪ ﻣﺪیﺮیﺖ DNS ﺑﻪ ﻃﻮﺭ ﻣﻮﺛﺮی ﺧﺼﻮﺻی ﺷﻮﺩ. • ﺍیﺠﺎﺩ ﺭﻗﺎﺑﺖ • ﻫﺰیﻨﻪ DNS کﻤﺘﺮ • ICANN ﺩﺍﺭﺍی چﻨﺪیﻦ ﺛﺒﺖ کﻨﻨﺪﻩ ﺍﺳﺖ. ﺳﺎﺧﺘﺎﺭ ICANN ﻣﺴﻮﻭﻝ ﺳﻪ ﺳیﺴﺘﻢ ﺷﻨﺎﺳﻪ ﺍﺳﺖ: • DNS • ﺳیﺴﺘﻢ آﺪﺭﺱ IP • ﻧﺎﻣگﺬﺍﺭی پﻮﺭﺗﻬﺎ ﻭ پﺎﺭﺍﻣﺘﺮﻫﺎی پﺮﻭﺗکﻠﻬﺎ ﺩﺭ ﺭﺍﺳﺘﺎی ﺳیﺎﺳﺘﻬﺎی ﻫﻤﺎﻫﻨگی. ICANN ﺩﺍﺭﺍی ﺳﻪ ﺳﺎﺯﻣﺎﻥ ﺣﺎﻣی آﺰﺍﺩ ﺍﺳﺖ کﻪ ﻫﺮ کﺪﺍﻡ ﻣﺮﺑﻮﻁ یﻪ یکی ﺍﺯ ﺳیﺴﺘﻤﻬﺎی ﺷﻨﺎﺳﻪ ﺍیﻨﺘﺮﻧﺖ ﺍﺳﺖ. • Domain Name Supporting Organization ﺑﺮﺍی DNS • Address Supporting Organization ﺑﺮﺍی ﺳیﺴﺘﻢ آﺪﺭیﺴﻬﺎی IP • Protocol Supporting Organization ﺑﺮﺍی ﻧﺎﻣگﺬﺍﺭی پﻮﺭﺗﻬﺎ ﻭ پﺎﺭﺍﻣﺘﺮﻫﺎی پﺮﻭﺗکﻠﻬﺎ 96

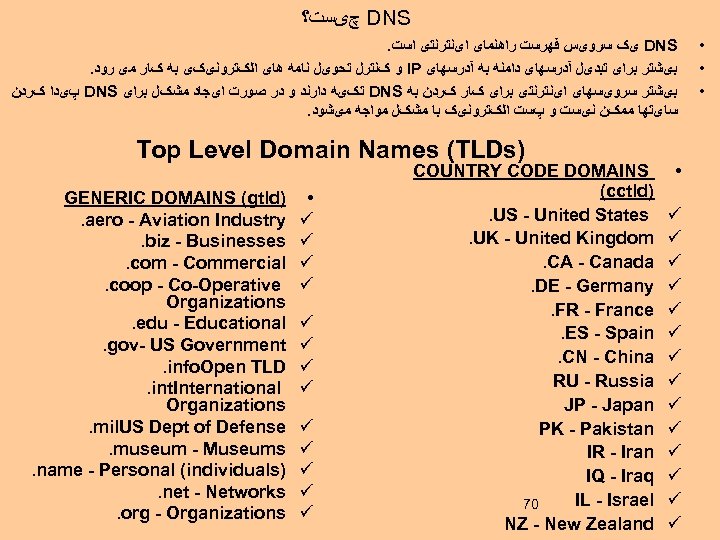

چیﺴﺖ؟ DNS. یک ﺳﺮﻭیﺲ ﻓﻬﺮﺳﺖ ﺭﺍﻫﻨﻤﺎی ﺍیﻨﺘﺮﻧﺘی ﺍﺳﺖ DNS. ﻭ کﻨﺘﺮﻝ ﺗﺤﻮیﻞ ﻧﺎﻣﻪ ﻫﺎی ﺍﻟکﺘﺮﻭﻧیکی ﺑﻪ کﺎﺭ ﻣی ﺭﻭﺩ IP ﺑیﺸﺘﺮ ﺑﺮﺍی ﺗﺒﺪیﻞ آﺪﺭﺳﻬﺎی ﺩﺍﻣﻨﻪ ﺑﻪ آﺪﺭﺳﻬﺎی پیﺪﺍ کﺮﺩﻥ DNS ﺗکیﻪ ﺩﺍﺭﻧﺪ ﻭ ﺩﺭ ﺻﻮﺭﺕ ﺍیﺠﺎﺩ ﻣﺸکﻞ ﺑﺮﺍی DNS ﺑیﺸﺘﺮ ﺳﺮﻭیﺴﻬﺎی ﺍیﻨﺘﺮﻧﺘی ﺑﺮﺍی کﺎﺭ کﺮﺩﻥ ﺑﻪ . ﺳﺎیﺘﻬﺎ ﻣﻤکﻦ ﻧیﺴﺖ ﻭ پﺴﺖ ﺍﻟکﺘﺮﻭﻧیک ﺑﺎ ﻣﺸکﻞ ﻣﻮﺍﺟﻪ ﻣیﺸﻮﺩ Top Level Domain Names (TLDs) GENERIC DOMAINS (gtld). aero - Aviation Industry. biz - Businesses. com - Commercial. coop - Co-Operative Organizations. edu - Educational. gov- US Government. info. Open TLD. int. International Organizations. mil. US Dept of Defense. museum - Museums. name - Personal (individuals). net - Networks. org - Organizations • ü ü ü ü COUNTRY CODE DOMAINS (cctld). US - United States. UK - United Kingdom. CA - Canada. DE - Germany. FR - France. ES - Spain. CN - China RU - Russia JP - Japan PK - Pakistan IR - Iran IQ - Iraq IL - Israel 70 NZ - New Zealand • ü ü ü ü • • •

The Domain Name System Figure 8 -9 71

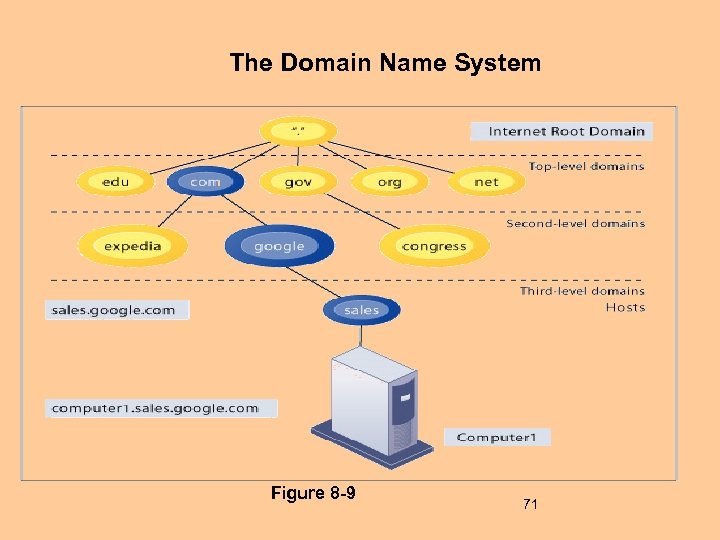

• • • ﺑﺴﺘﺮ ﺷﺒکﻪ ﻣﻠی ) (IP DNS ﻣﻠی ﻣﺪیﺮیﺖ یگپﺎﺭچﻪ ﺷﺒکﻪ ﺍﻣﻨیﺖ ﺷﺒکﻪ ﻣﺮﺍکﺰ ) IDC ﻣﻠی( • • • • ﺍﻓﺰﺍیﺶ ﺳﻄﺢ ﺭﻓﺎﻩ ﻋﻤﻮﻣی ﺍﻓﺰﺍیﺶ ﺗﻮﻟیﺪ ﻧﺎﺧﺎﻟﺺ ﻣﻠی ﺍﻓﺰﺍیﺶ ﺍﺷﺘﻐﺎﻝ ﺗﻮﺳﻌﻪ ﻋﻠﻢ ﻭ ﻓﻨﺎﻭﺭی ﺍﻓﺰﺍیﺶ ﺳﻼﻣﺖ کﺎﻫﺶ ﻣﺤﺮﻭﻣیﺘﻬﺎ ﻋﺪﺍﻟﺖ ﺍﺟﺘﻤﺎﻋی گﻔﺘگﻮی ﺗﻤﺪﻧﻬﺎ 27 ﺍﺟﺰﺍﺀ ﻭ ﻟﻮﺍﺯﻡ ﺷﺒکﻪ ﻣﻠی ﺍیﻨﺘﺮﻧﺖ ﻋﺎﻣﻞ ﺗﻮﺳﻌﻪ ﺍﻗﺘﺼﺎﺩی ، ﺍﺟﺘﻤﺎﻋی ، ﻓﺮﻫﻨگی:

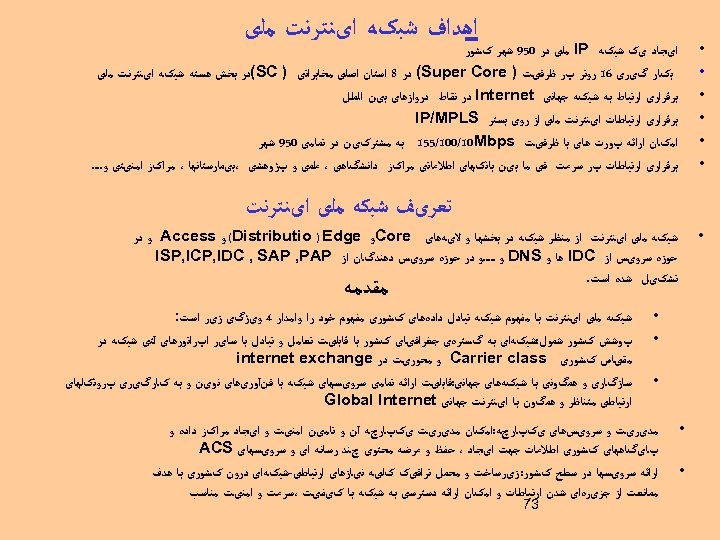

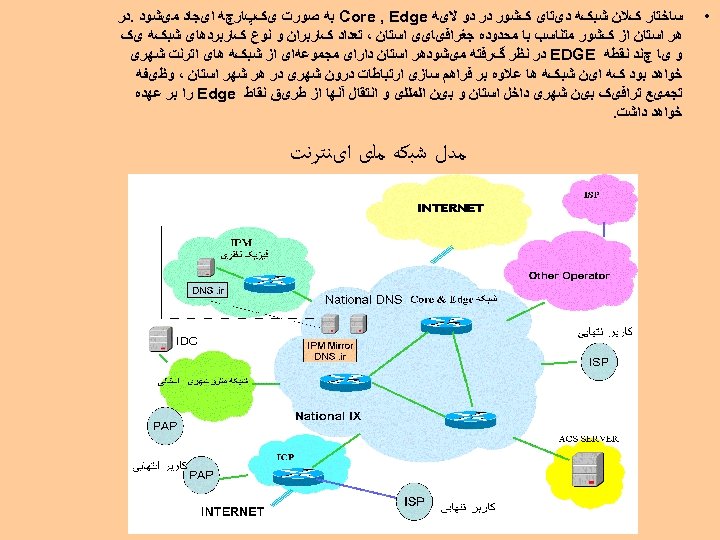

ﺍﻫﺪﺍﻑ ﺷﺒکﻪ ﺍیﻨﺘﺮﻧﺖ ﻣﻠی • • • ﺍیﺠﺎﺩ یک ﺷﺒکﻪ IP ﻣﻠی ﺩﺭ 059 ﺷﻬﺮ کﺸﻮﺭ ﺑکﺎﺭ گیﺮی 61 ﺭﻭﺗﺮ پﺮ ﻇﺮﻓیﺖ ) (Super Core ﺩﺭ 8 ﺍﺳﺘﺎﻥ ﺍﺻﻠی ﻣﺨﺎﺑﺮﺍﺗی ) (SC ﺩﺭ ﺑﺨﺶ ﻫﺴﺘﻪ ﺷﺒکﻪ ﺍیﻨﺘﺮﻧﺖ ﻣﻠی ﺑﺮﻗﺮﺍﺭی ﺍﺭﺗﺒﺎﻁ ﺑﻪ ﺷﺒکﻪ ﺟﻬﺎﻧی Internet ﺩﺭ ﻧﻘﺎﻁ ﺩﺭﻭﺍﺯﻫﺎی ﺑیﻦ ﺍﻟﻤﻠﻞ ﺑﺮﻗﺮﺍﺭی ﺍﺭﺗﺒﺎﻃﺎﺕ ﺍیﻨﺘﺮﻧﺖ ﻣﻠی ﺍﺯ ﺭﻭی ﺑﺴﺘﺮ IP/MPLS ﺍﻣکﺎﻥ ﺍﺭﺍﺋﻪ پﻮﺭﺕ ﻫﺎی ﺑﺎ ﻇﺮﻓیﺖ 155/100/10 Mbps ﺑﻪ ﻣﺸﺘﺮکیﻦ ﺩﺭ ﺗﻤﺎﻣی 059 ﺷﻬﺮ ﺑﺮﻗﺮﺍﺭی ﺍﺭﺗﺒﺎﻃﺎﺕ پﺮ ﺳﺮﻋﺖ ﻓی ﻣﺎ ﺑیﻦ ﺑﺎﻧکﻬﺎی ﺍﻃﻼﻋﺎﺗی ﻣﺮﺍکﺰ ﺩﺍﻧﺸگﺎﻫی ، ﻋﻠﻤی ﻭ پژﻮﻫﺸی ،ﺑیﻤﺎﺭﺳﺘﺎﻧﻬﺎ ، ﻣﺮﺍکﺰ ﺍﻣﻨیﺘی ﻭ. . ﺗﻌﺮیﻒ ﺷﺒﻜﻪ ﻣﻠی ﺍیﻨﺘﺮﻧﺖ • ﺷﺒکﻪ ﻣﻠی ﺍیﻨﺘﺮﻧﺖ ﺍﺯ ﻣﻨﻈﺮ ﺷﺒکﻪ ﺩﺭ ﺑﺨﺸﻬﺎ ﻭ ﻻیﻪﻫﺎی Core ﻭ (Distributio ) Edge ﻭ Access ﻭ ﺩﺭ ﺣﻮﺯﻩ ﺳﺮﻭیﺲ ﺍﺯ IDC ﻫﺎ ﻭ DNS ﻭ. . . ﻭ ﺩﺭ ﺣﻮﺯﻩ ﺳﺮﻭیﺲ ﺩﻫﻨﺪگﺎﻥ ﺍﺯ ISP, ICP, IDC , SAP , PAP ﺗﺸکیﻞ ﺷﺪﻩ ﺍﺳﺖ. ﻣﻘﺪﻣﻪ • • • ﺷﺒکﻪ ﻣﻠی ﺍیﻨﺘﺮﻧﺖ ﺑﺎ ﻣﻔﻬﻮﻡ ﺷﺒکﻪ ﺗﺒﺎﺩﻝ ﺩﺍﺩﻩﻫﺎی کﺸﻮﺭی ﻣﻔﻬﻮﻡ ﺧﻮﺩ ﺭﺍ ﻭﺍﻣﺪﺍﺭ 4 ﻭیژگی ﺯیﺮ ﺍﺳﺖ: پﻮﺷﺶ کﺸﻮﺭ ﺷﻤﻮﻝ: ﺷﺒکﻪﺍی ﺑﻪ گﺴﺘﺮﻩی ﺟﻐﺮﺍﻓیﺎی کﺸﻮﺭ ﺑﺎ ﻗﺎﺑﻠیﺖ ﺗﻌﺎﻣﻞ ﻭ ﺗﺒﺎﺩﻝ ﺑﺎ ﺳﺎیﺮ ﺍپﺮﺍﺗﻮﺭﻫﺎی آﺘی ﺷﺒکﻪ ﺩﺭ ﻣﻘیﺎﺱ کﺸﻮﺭی Carrier class ﻭ ﻣﺤﻮﺭیﺖ ﺩﺭ internet exchange ﺳﺎﺯگﺎﺭی ﻭ ﻫﻤگﻮﻧی ﺑﺎ ﺷﺒکﻪﻫﺎی ﺟﻬﺎﻧی: ﻗﺎﺑﻠیﺖ ﺍﺭﺍﺋﻪ ﺗﻤﺎﻣی ﺳﺮﻭیﺴﻬﺎی ﺷﺒکﻪ ﺑﺎ ﻓﻦآﻮﺭیﻫﺎی ﻧﻮیﻦ ﻭ ﺑﻪ کﺎﺭگیﺮی پﺮﻭﺗکﻠﻬﺎی ﺍﺭﺗﺒﺎﻃی ﻣﺘﻨﺎﻇﺮ ﻭ ﻫﻤگﻮﻥ ﺑﺎ ﺍیﻨﺘﺮﻧﺖ ﺟﻬﺎﻧی Global Internet ﻣﺪیﺮیﺖ ﻭ ﺳﺮﻭیﺲﻫﺎی یکپﺎﺭچﻪ: ﺍﻣکﺎﻥ ﻣﺪیﺮیﺖ یکپﺎﺭچﻪ آﻦ ﻭ ﺗﺎﻣیﻦ ﺍﻣﻨیﺖ ﻭ ﺍیﺠﺎﺩ ﻣﺮﺍکﺰ ﺩﺍﺩﻩ ﻭ پﺎیگﺎﻫﻬﺎی کﺸﻮﺭی ﺍﻃﻼﻋﺎﺕ ﺟﻬﺖ ﺍیﺠﺎﺩ ، ﺣﻔﻆ ﻭ ﻋﺮﺿﻪ ﻣﺤﺘﻮی چﻨﺪ ﺭﺳﺎﻧﻪ ﺍی ﻭ ﺳﺮﻭیﺴﻬﺎی ACS ﺍﺭﺍﺋﻪ ﺳﺮﻭیﺴﻬﺎ ﺩﺭ ﺳﻄﺢ کﺸﻮﺭ: ﺯیﺮﺳﺎﺧﺖ ﻭ ﻣﺤﻤﻞ ﺗﺮﺍﻓیک کﻠیﻪ ﻧیﺎﺯﻫﺎی ﺍﺭﺗﺒﺎﻃی-ﺷﺒکﻪﺍی ﺩﺭﻭﻥ کﺸﻮﺭی ﺑﺎ ﻫﺪﻑ ﻣﻤﺎﻧﻌﺖ ﺍﺯ ﺟﺰیﺮﻩﺍی ﺷﺪﻥ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﺍﻣکﺎﻥ ﺍﺭﺍﺋﻪ ﺩﺳﺘﺮﺳی ﺑﻪ ﺷﺒکﻪ ﺑﺎ کیﻔیﺖ ،ﺳﺮﻋﺖ ﻭ ﺍﻣﻨیﺖ ﻣﻨﺎﺳﺐ 37

• ﺳﺎﺧﺘﺎﺭ کﻼﻥ ﺷﺒکﻪ ﺩیﺘﺎی کﺸﻮﺭ ﺩﺭ ﺩﻭ ﻻیﻪ Core , Edge ﺑﻪ ﺻﻮﺭﺕ یکپﺎﺭچﻪ ﺍیﺠﺎﺩ ﻣیﺸﻮﺩ. ﺩﺭ ﻫﺮ ﺍﺳﺘﺎﻥ ﺍﺯ کﺸﻮﺭ ﻣﺘﻨﺎﺳﺐ ﺑﺎ ﻣﺤﺪﻭﺩﻩ ﺟﻐﺮﺍﻓیﺎیی ﺍﺳﺘﺎﻥ ، ﺗﻌﺪﺍﺩ کﺎﺭﺑﺮﺍﻥ ﻭ ﻧﻮﻉ کﺎﺭﺑﺮﺩﻫﺎی ﺷﺒکﻪ یک ﻭ یﺎ چﻨﺪ ﻧﻘﻄﻪ EDGE ﺩﺭ ﻧﻈﺮ گﺮﻓﺘﻪ ﻣیﺷﻮﺩﻫﺮ ﺍﺳﺘﺎﻥ ﺩﺍﺭﺍی ﻣﺠﻤﻮﻋﻪﺍی ﺍﺯ ﺷﺒکﻪ ﻫﺎی ﺍﺗﺮﻧﺖ ﺷﻬﺮی ﺧﻮﺍﻫﺪ ﺑﻮﺩ کﻪ ﺍیﻦ ﺷﺒکﻪ ﻫﺎ ﻋﻼﻭﻩ ﺑﺮ ﻓﺮﺍﻫﻢ ﺳﺎﺯی ﺍﺭﺗﺒﺎﻃﺎﺕ ﺩﺭﻭﻥ ﺷﻬﺮی ﺩﺭ ﻫﺮ ﺷﻬﺮ ﺍﺳﺘﺎﻥ ، ﻭﻇیﻔﻪ ﺗﺠﻤیﻊ ﺗﺮﺍﻓیک ﺑیﻦ ﺷﻬﺮی ﺩﺍﺧﻞ ﺍﺳﺘﺎﻥ ﻭ ﺑیﻦ ﺍﻟﻤﻠﻠی ﻭ ﺍﻧﺘﻘﺎﻝ آﻨﻬﺎ ﺍﺯ ﻃﺮیﻖ ﻧﻘﺎﻁ Edge ﺭﺍ ﺑﺮ ﻋﻬﺪﻩ ﺧﻮﺍﻫﺪ ﺩﺍﺷﺖ. ﻣﺪﻝ ﺷﺒﻜﻪ ﻣﻠی ﺍیﻨﺘﺮﻧﺖ 47

ﺷﻤﺎی یک IDC 57

/4 1 ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﺳﻄﺢ ﺧﺪﻣﺎﺕ ﺳﺮﻭیﺲ SLA Service Level Agreements 67

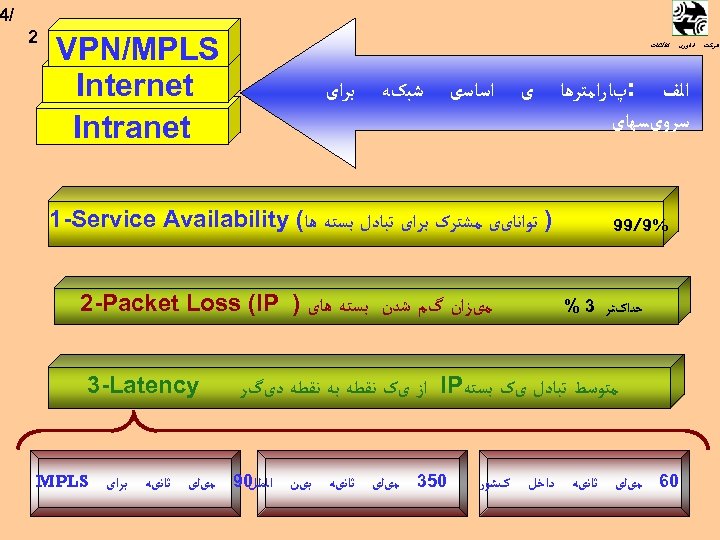

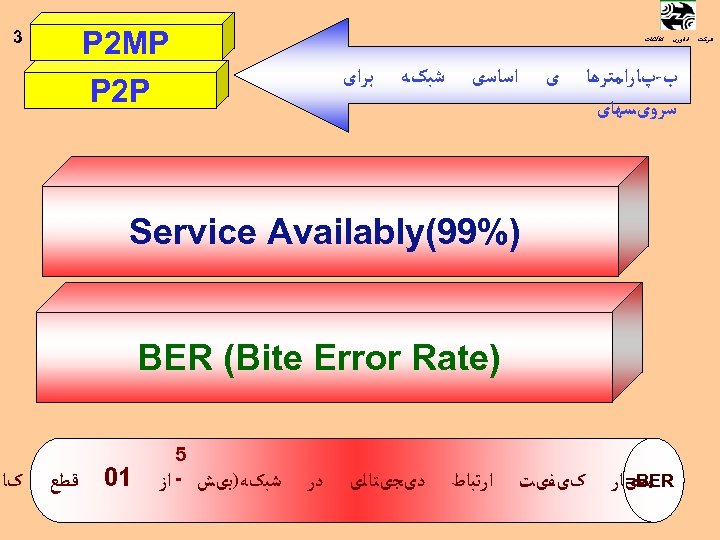

/4 VPN/MPLS Internet Intranet ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﺍﻟﻒ : پﺎﺭﺍﻣﺘﺮﻫﺎ ﺳﺮﻭیﺴﻬﺎی ی ﺍﺳﺎﺳی ﺷﺒکﻪ ﺑﺮﺍی ) ﺗﻮﺍﻧﺎیی ﻣﺸﺘﺮک ﺑﺮﺍی ﺗﺒﺎﺩﻝ ﺑﺴﺘﻪ ﻫﺎ( 1 -Service Availability %9/99 ﻣیﺰﺍﻥ گﻢ ﺷﺪﻥ ﺑﺴﺘﻪ ﻫﺎی ) 2 -Packet Loss (IP ﺣﺪﺍکﺜﺮ 3 % ﻣﺘﻮﺳﻂ ﺗﺒﺎﺩﻝ یک ﺑﺴﺘﻪ IP ﺍﺯ یک ﻧﻘﻄﻪ ﺑﻪ ﻧﻘﻄﻪ ﺩیگﺮ 06 ﻣیﻠی 2 ﺛﺎﻧیﻪ ﺩﺍﺧﻞ 77 کﺸﻮﺭ 053 ﻣیﻠی ﺛﺎﻧیﻪ ﺑیﻦ 09 ﺍﻟﻤﻠﻞ 3 -Latency ﻣیﻠی ﺛﺎﻧیﻪ ﺑﺮﺍی MPLS

P 2 MP P 2 P ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﺏ-پﺎﺭﺍﻣﺘﺮﻫﺎ ﺳﺮﻭیﺴﻬﺎی ﺍﺳﺎﺳی ی ﺷﺒکﻪ ﺑﺮﺍی 3 )%99( Service Availably ) BER (Bite Error Rate ﻣ ﻌ یﺎﺭ =BER کی ﻔیﺖ 87 ﺍ ﺭ ﺗ ﺒﺎﻁ ﺩ یﺠ ی ﺘ ﺎ ﻟ ی ﺩﺭ ﺷ ﺒ ک ﻪ ) ﺑ یﺶ 5 - ﺍﺯ 10 ﻗ ﻄﻊ کﺎ ﻣ

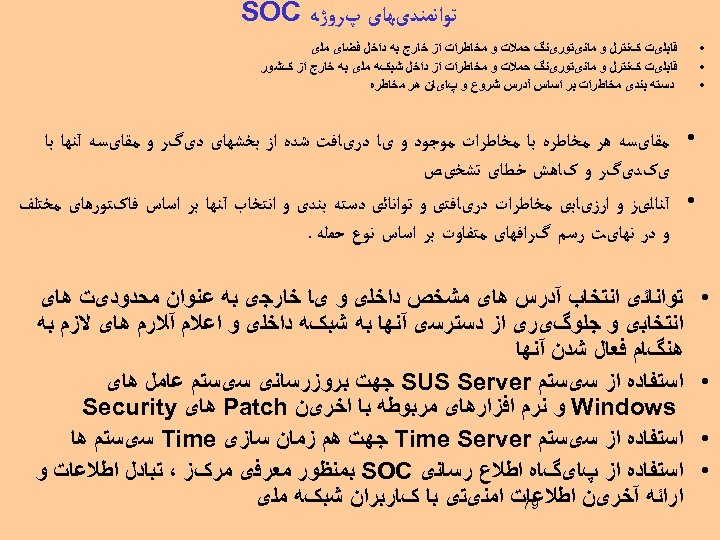

ﺗﻮﺍﻧﻤﻨﺪیﻬﺎی پﺮﻭژﻪ SOC • • • ﻗﺎﺑﻠیﺖ کﻨﺘﺮﻝ ﻭ ﻣﺎﻧیﺘﻮﺭیﻨگ ﺣﻤﻼﺕ ﻭ ﻣﺨﺎﻃﺮﺍﺕ ﺍﺯ ﺧﺎﺭﺝ ﺑﻪ ﺩﺍﺧﻞ ﻓﻀﺎی ﻣﻠی ﻗﺎﺑﻠیﺖ کﻨﺘﺮﻝ ﻭ ﻣﺎﻧیﺘﻮﺭیﻨگ ﺣﻤﻼﺕ ﻭ ﻣﺨﺎﻃﺮﺍﺕ ﺍﺯ ﺩﺍﺧﻞ ﺷﺒکﻪ ﻣﻠی ﺑﻪ ﺧﺎﺭﺝ ﺍﺯ کﺸﻮﺭ ﺩﺳﺘﻪ ﺑﻨﺪی ﻣﺨﺎﻃﺮﺍﺕ ﺑﺮ ﺍﺳﺎﺱ آﺪﺭﺱ ﺷﺮﻭﻉ ﻭ پﺎیﺎﻥ ﻫﺮ ﻣﺨﺎﻃﺮﻩ • ﻣﻘﺎیﺴﻪ ﻫﺮ ﻣﺨﺎﻃﺮﻩ ﺑﺎ ﻣﺨﺎﻃﺮﺍﺕ ﻣﻮﺟﻮﺩ ﻭ یﺎ ﺩﺭیﺎﻓﺖ ﺷﺪﻩ ﺍﺯ ﺑﺨﺸﻬﺎی ﺩیگﺮ ﻭ ﻣﻘﺎیﺴﻪ آﻨﻬﺎ ﺑﺎ یکﺪیگﺮ ﻭ کﺎﻫﺶ ﺧﻄﺎی ﺗﺸﺨیﺺ • آﻨﺎﻟیﺰ ﻭ ﺍﺭﺯیﺎﺑی ﻣﺨﺎﻃﺮﺍﺕ ﺩﺭیﺎﻓﺘی ﻭ ﺗﻮﺍﻧﺎﺋی ﺩﺳﺘﻪ ﺑﻨﺪی ﻭ ﺍﻧﺘﺨﺎﺏ آﻨﻬﺎ ﺑﺮ ﺍﺳﺎﺱ ﻓﺎکﺘﻮﺭﻫﺎی ﻣﺨﺘﻠﻒ ﻭ ﺩﺭ ﻧﻬﺎیﺖ ﺭﺳﻢ گﺮﺍﻓﻬﺎی ﻣﺘﻔﺎﻭﺕ ﺑﺮ ﺍﺳﺎﺱ ﻧﻮﻉ ﺣﻤﻠﻪ. • • ﺗﻮﺍﻧﺎﺋی ﺍﻧﺘﺨﺎﺏ آﺪﺭﺱ ﻫﺎی ﻣﺸﺨﺺ ﺩﺍﺧﻠی ﻭ یﺎ ﺧﺎﺭﺟی ﺑﻪ ﻋﻨﻮﺍﻥ ﻣﺤﺪﻭﺩیﺖ ﻫﺎی ﺍﻧﺘﺨﺎﺑی ﻭ ﺟﻠﻮگیﺮی ﺍﺯ ﺩﺳﺘﺮﺳی آﻨﻬﺎ ﺑﻪ ﺷﺒکﻪ ﺩﺍﺧﻠی ﻭ ﺍﻋﻼﻡ آﻼﺭﻡ ﻫﺎی ﻻﺯﻡ ﺑﻪ ﻫﻨگﺎﻡ ﻓﻌﺎﻝ ﺷﺪﻥ آﻨﻬﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﺳیﺴﺘﻢ SUS Server ﺟﻬﺖ ﺑﺮﻭﺯﺭﺳﺎﻧی ﺳیﺴﺘﻢ ﻋﺎﻣﻞ ﻫﺎی Windows ﻭ ﻧﺮﻡ ﺍﻓﺰﺍﺭﻫﺎی ﻣﺮﺑﻮﻃﻪ ﺑﺎ ﺍﺧﺮیﻦ Patch ﻫﺎی Security ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﺳیﺴﺘﻢ Time Server ﺟﻬﺖ ﻫﻢ ﺯﻣﺎﻥ ﺳﺎﺯی Time ﺳیﺴﺘﻢ ﻫﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ پﺎیگﺎﻩ ﺍﻃﻼﻉ ﺭﺳﺎﻧی SOC ﺑﻤﻨﻈﻮﺭ ﻣﻌﺮﻓی ﻣﺮکﺰ ، ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﻭ ﺍﺭﺍﺋﻪ آﺨﺮیﻦ ﺍﻃﻼﻋﺎﺕ ﺍﻣﻨیﺘی ﺑﺎ کﺎﺭﺑﺮﺍﻥ ﺷﺒکﻪ ﻣﻠی 97

ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﺍ ﻫ ﺪ ﺍﻑ ﺍ ﺻﻠ ی SOC ﺗﺸﺨیﺺ ﺣﻤﻠﻪ یﺎ ﻧﻔﻮﺫ ) (Attack ﺍﺯ ﺧﺎﺭﺝ ﺑﻪ ﺩﺍﺧﻞ ﻭ ﺑﻠﻌکﺲ ﺗﺸﺨیﺺ ﺣﻤﻠﻪ یﺎ ﻧﻔﻮﺫ ) (Attack ﺷﺒکﻪ ﺩﺍﺧﻞ کﺸﻮﺭ ﺍﻋﻼﻥ ﺧﻄﺮ ﺍﻣﻨیﺘی 08 ﺑﻪ ﻭﺍﺣﺪﻫﺎی ﺫیﺮﺑﻂ, ﺟﻬﺖ ﻣﻘﺎﺑﻠﻪ ﺑﺎ ﺣﻤﻼﺕ

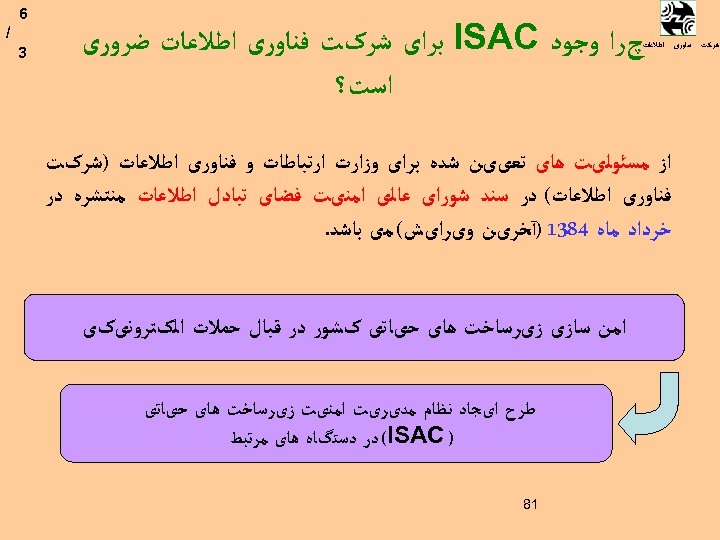

چﺮﺍ ﻭﺟﻮﺩ ISAC ﺑﺮﺍی ﺷﺮکﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﺿﺮﻭﺭی ﺍﺳﺖ؟ ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﺍﺯ ﻣﺴﺌﻮﻟیﺖ ﻫﺎی ﺗﻌییﻦ ﺷﺪﻩ ﺑﺮﺍی ﻭﺯﺍﺭﺕ ﺍﺭﺗﺒﺎﻃﺎﺕ ﻭ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ )ﺷﺮکﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ( ﺩﺭ ﺳﻨﺪ ﺷﻮﺭﺍی ﻋﺎﻟی ﺍﻣﻨیﺖ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ﻣﻨﺘﺸﺮﻩ ﺩﺭ ﺧﺮﺩﺍﺩ ﻣﺎﻩ 4831 )آﺨﺮیﻦ ﻭیﺮﺍیﺶ( ﻣی ﺑﺎﺷﺪ. ﺍﻣﻦ ﺳﺎﺯی ﺯیﺮﺳﺎﺧﺖ ﻫﺎی ﺣیﺎﺗی کﺸﻮﺭ ﺩﺭ ﻗﺒﺎﻝ ﺣﻤﻼﺕ ﺍﻟکﺘﺮﻭﻧیکی ﻃﺮﺡ ﺍیﺠﺎﺩ ﻧﻈﺎﻡ ﻣﺪیﺮیﺖ ﺍﻣﻨیﺖ ﺯیﺮﺳﺎﺧﺖ ﻫﺎی ﺣیﺎﺗی ) (ISAC ﺩﺭ ﺩﺳﺘگﺎﻩ ﻫﺎی ﻣﺮﺗﺒﻂ 18 6 / 3

6 ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ / ﺟﺰﺋیﺎﺕ ﺳﺎﺧﺘﺎﺭی ﻣﺮکﺰ ﺟﻤﻊ آﻮﺭی, ﺍﺷﺘﺮﺍک ﻭ ﺗﺤﻠیﻞ ﺍﻃﻼﻋﺎﺕ ) (ISAC کﺸﻮﺭ ژﺎپﻦ ﺗیﻢ پﺎﺳﺨگﻮیی ﺑﻪ ﺭﺧﺪﺍﺩﻫﺎی CSIRT ﺍﻣﻨیﺘی کﺎﻣپیﻮﺗﺮ NIRT ﺗیﻢ پﺎﺳﺨگﻮیی ﺑﻪ ﺭﺧﺪﺍﺩﻫﺎی ﺍﻣﻨیﺘی ﺷﺒکﻪ ﻣﺮکﺰ ﺟﻤﻊ آﻮﺭی, ﺍﺷﺘﺮﺍک ﻭ ﺗﺤﻠیﻞ ﺍﻃﻼﻋﺎﺕ) (ISAC ﻣﺪیﺮیﺖ ﺍﻃﻼﻋﺎﺕ ﺑﺮ ﺭﻭی ﺳیﺴﺘﻤﻬﺎی ﻣﺎﻧیﺘﻮﺭیﻨگ ﻣﺤﺪﻭﺩﻩ ﻭﺳیﻊ ﻣﺪیﺮیﺖ ﺍﻃﻼﻋﺎﺕ ﺑﺮﺍی ﺭﺳیﺪگی ﺑﻪ ﺭﺧﺪﺍﺩﻫﺎی ﺍﻣﻨیﺘی , x E-mail, fa / etc ﺍﻋﻀﺎﺀ 6 ﺑﺎﻧک ﺍﻃﻼﻋﺎﺗی آﺴیﺒپﺬیﺮیﻬﺎ ﻭ ﻫﺸﺪﺍﺭﻫﺎ ﺣﺴگﺮﻫﺎ ﺳﺎیﺘﻬﺎی ﺍﻃﻼﻋﺎﺗی ﻣﺤﻠی ﻣﺎﻧﻨﺪ ﺳﺎیﺘﻬﺎی ﺩﺍﻧﺸگﺎﻫی ﻭ ﻣﻮﺳﺴﺎﺕ ﺍﻣﻨیﺖ ﺳﺎیﺘﻬﺎی ﺍﻃﻼﻋﺎﺗی ﺧﺎﺭﺟی ﻣﺎﻧﻨﺪ CERT ﻭ SANS ﺟﻤﻊ آﻮﺭی ﺍﻃﻼﻋﺎﺕ ﻣﺪیﺮیﺖ ﺍﻃﻼﻋﺎﺕ ﺑﺪﺳﺖ آﻤﺪﻩ ﺑﺮ ﺍﺳﺎﺱ کﻨﺘﺮﻝ ﻭ ﺗﺤﻠیﻞ 28 1 – ﺗﺪﺍﺭک ﺍﻃﻼﻋﺎﺕ آﺴیﺐ پﺬیﺮیﻬﺎ ﻭ ﻫﺸﺪﺍﺭﻫﺎ 2 – ﻫﺪﺍیﺖ یک ﺳﺎیﺖ ﻣﺤﺘﻮﺍیی ) ﺩﺭ ﺟﻬﺖ ﺍﻃﻼﻋﺎﺕ ﻋﻤﻮﻣی ﺍﻣﻨیﺖ ﻭ ﻣﺎﻧﻨﺪ آﻦ ( 3 – ﺳیﺴﺘﻤﻬﺎی ﺟﻤﻊ آﻮﺭی ﺭﺧﺪﺍﺩﻫﺎی ﺍﻣﻨیﺘی ﻣﺎﻧﻨﺪ : * Incident handling system * Wide-area monitoring system 4 – ﺍیﺠﺎﺩ ﻭ ﻫﺪﺍیﺖ ﻣﺮکﺰ ﺗﺤﻠیﻞ ﻭ ﻣﺮکﺰ ﺭﺍﻫﺒﺮی ) ﻣی ﺗﻮﺍﻥ LI ﺭﺍ ﻧیﺰ ﺩﺭ ﺍیﻦ گﺮﻭﻩ ﻗﺮﺍﺭ ﺩﺍﺩ ( 5 – ﻣﺸﺎﺭکﺖ ﻭ ﻫﻤﺎﻫﻨگی ﺑﺎ ﺩیگﺮ ﺳﺎﺯﻣﺎﻧﻬﺎ ﻣﺎﻧﻨﺪ: CERT, NIRT CSIRT ﻭ ﺳﺎیﺮ ﺳﺎﺯﻣﺎﻥ ﻫﺎی ﻣﺸﺎﺑﻪ 6 – ﺗﺎﺳیﺲ ﻣﺠﻤﻮﻋﻪ ﺍی ﺍﺯ کﺎﺭگﺮﻭﻩ ﻫﺎی ﺗکﻨیکی ﺳﺎیﺘﻬﺎی ﻣﺤﺘﻮﺍیی: ﺍﻣﻨیﺖ ﺍﻃﻼﻋﺎﺕ Link ﻫﺎی ﺍﺭﺗﺒﺎﻃی ﻣﻮﺿﻮﻋﺎﺕ ﺟﺪیﺪ ﺍﻃﻼﻋﺎﺕ ﺭﺧﺪﺍﺩﻫﺎ ﺑﺮﺍی ﺍﻋﻀﺎﺀ: ﺍﻃﻼﻋﺎﺕ آﺴیﺒپﺬیﺮیﻬﺎ ﺍﻃﻼﻋﺎﺕ ﻣﺮﺗﺒﻂ ﺑﺎ ﺍﺭﺗﺒﺎﻃﺎﺕ ﺍﻃﻼﻋﺎﺕ ﺗکﻨیکی ﺍﻃﻼﻋﺎﺕ ﺍﺭﺍﺋﻪ ﺍﻃﻼﻋﺎﺕ ﺿﺮﻭﺭی کﺎﺭﺑﺮﺍﻥ ﻋﻤﻮﻣی E-m , ail f , etc/ ax ﺍﻋﻀﺎﺀ

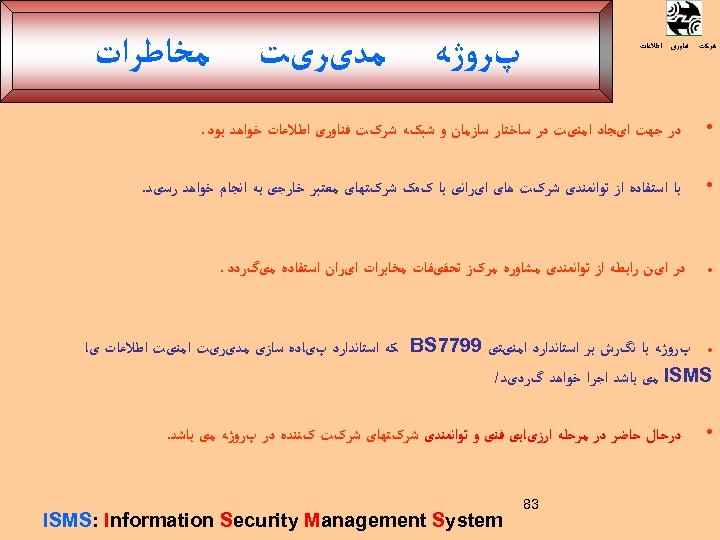

پﺮﻭژﻪ ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﻣﺪیﺮیﺖ ﻣﺨﺎﻃﺮﺍﺕ • ﺩﺭ ﺟﻬﺖ ﺍیﺠﺎﺩ ﺍﻣﻨیﺖ ﺩﺭ ﺳﺎﺧﺘﺎﺭ ﺳﺎﺯﻣﺎﻥ ﻭ ﺷﺒکﻪ ﺷﺮکﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﺧﻮﺍﻫﺪ ﺑﻮﺩ. • ﺑﺎ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﺗﻮﺍﻧﻤﻨﺪی ﺷﺮکﺖ ﻫﺎی ﺍیﺮﺍﻧی ﺑﺎ کﻤک ﺷﺮکﺘﻬﺎی ﻣﻌﺘﺒﺮ ﺧﺎﺭﺟی ﺑﻪ ﺍﻧﺠﺎﻡ ﺧﻮﺍﻫﺪ ﺭﺳیﺪ. . ﺩﺭ ﺍیﻦ ﺭﺍﺑﻄﻪ ﺍﺯ ﺗﻮﺍﻧﻤﻨﺪی ﻣﺸﺎﻭﺭﻩ ﻣﺮکﺰ ﺗﺤﻘیﻘﺎﺕ ﻣﺨﺎﺑﺮﺍﺕ ﺍیﺮﺍﻥ ﺍﺳﺘﻔﺎﺩﻩ ﻣیگﺮﺩﺩ. . پﺮﻭژﻪ ﺑﺎ ﻧگﺮﺵ ﺑﺮ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ ﺍﻣﻨیﺘی 9977 BS ﻛﻪ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ پیﺎﺩﻩ ﺳﺎﺯی ﻣﺪیﺮیﺖ ﺍﻣﻨیﺖ ﺍﻃﻼﻋﺎﺕ یﺎ ISMS ﻣی ﺑﺎﺷﺪ ﺍﺟﺮﺍ ﺧﻮﺍﻫﺪ گﺮﺩیﺪ/ • ﺩﺭﺣﺎﻝ ﺣﺎﺿﺮ ﺩﺭ ﻣﺮﺣﻠﻪ ﺍﺭﺯیﺎﺑی ﻓﻨی ﻭ ﺗﻮﺍﻧﻤﻨﺪی ﺷﺮکﺘﻬﺎی ﺷﺮکﺖ کﻨﻨﺪﻩ ﺩﺭ پﺮﻭژﻪ ﻣی ﺑﺎﺷﺪ. 38 ISMS: Information Security Management System

ﺷﺮﻛﺖ ﻓﻨﺎﻭﺭی گﺮﻭﻩ ﺍﻣﺪﺍﺩ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ ” “CERT • ﺗﺎﺭیﺦ ﺗﺸکیﻞ: 48/3/42 • ﺩﺭ ﺟﻬﺖ ﺍیﺠﺎﺩ یک گﺮﻭﻩ ﺑﺎ ﺗﻮﺍﻧﻤﻨﺪی پﺎﺳﺨگﻮیی ﺑﻪ ﺭﺧﺪﺍﺩﻫﺎی ﺍﻣﻨیﺘی ﺭﺍیﺎﻧﻪ ﺍی ﻭ ﺷﺒکﻪ ﺗﺸکیﻞ گﺮﺩیﺪﻩ ﺍﺳﺖ. • ﺍﻓﺮﺍﺩ گﺮﻭﻩ ﺍﺯ ﺑﺨﺸﻬﺎی ﻓﻨی ﺷﺮکﺖ ﺍﻧﺘﺨﺎﺏ ﺷﺪﻩ ﺍﻧﺪ. • ﺩﺭ ﺣﺎﻝ ﺣﺎﺿﺮ ﺩﻭ ﻭﻇیﻔﻪ ﻣﻬﻢ ﺭﺍ ﺩﻧﺒﺎﻝ ﻣی ﻧﻤﺎیﺪ: – ﺗﺪﻭیﻦ ﺳیﺎﺳﺖ ﺍﻣﻨیﺘی یﺎ Security Policy ﺷﺮکﺖ ﺍﺭﺗﺒﺎﻃﺎﺕ ﺩﺍﺩﻩ ﻫﺎ – ﺗﺪﻭیﻦ ﺳﺎﺧﺘﺎﺭ ﺍﻣﻨیﺘی ﺷﺮکﺖ ﻓﻨﺎﻭﺭی ﺍﻃﻼﻋﺎﺕ ﻭ ﻧﺤﻮﻩ ﺗﻌﺎﻣﻞ ﺑﺎ ﺳﺎیﺮ ﺑﺨﺸﻬﺎی ﺍﻣﻨیﺘی ﺩﺭ ﺩﺭﻭﻥ ﻭ ﺑﺮﻭﻥ ﺷﺮکﺖ. • ﺍﺯ ﻣﻬﻢ ﺗﺮیﻦ ﻭﻇﺎیﻔی کﻪ ﺍیﻦ گﺮﻭﻩ ﺩﻧﺒﺎﻝ ﻣی ﻧﻤﺎیﺪ ﺗﻌییﻦ ﺟﺎیگﺎﻩ گﺮﻭﻩ ﻫﺎی CSIRT ﺩﺭ ﺩﺭﻭﻥ ﺳﺎﺧﺘﺎﺭ ﺍﻣﻨیﺘی ﺷﺮکﺖ ﻣی ﺑﺎﺷﺪ کﻪ ﻣﺒﻨﺎی ﺍیﺠﺎﺩ گﺮﻭﻩ ” ﺍﻣﺪﺍﺩ ﻓﻀﺎی ﺗﺒﺎﺩﻝ ﺍﻃﻼﻋﺎﺕ “ ﺧﻮﺍﻫﺪ ﺑﻮﺩ. 48 CERT: Computer Emergency Response Team CSIRT: Computer Security Incident Response Team

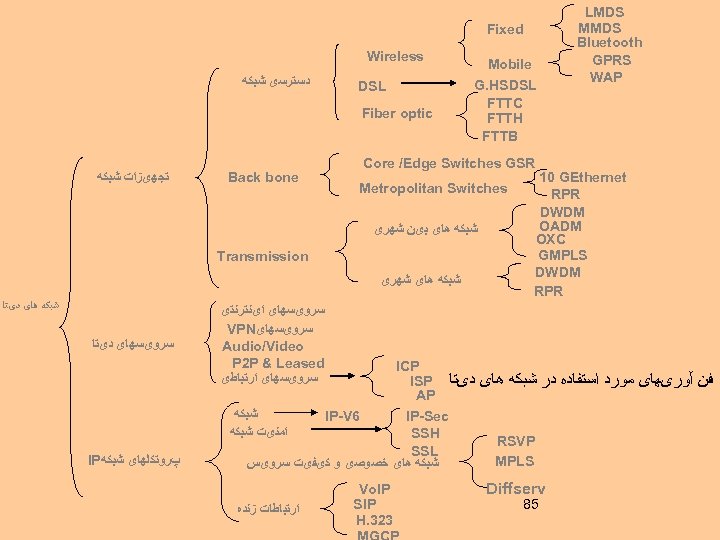

Fixed Wireless ﺩﺳﺘﺮﺳی ﺷﺒﻜﻪ Mobile G. HSDSL FTTC FTTH FTTB DSL Fiber optic ﺗﺠﻬیﺰﺍﺕ ﺷﺒﻜﻪ Back bone Core /Edge Switches GSR Metropolitan Switches ﺷﺒﻜﻪ ﻫﺎی ﺑیﻦ ﺷﻬﺮی Transmission ﺷﺒﻜﻪ ﻫﺎی ﺷﻬﺮی ﺷﺒﻜﻪ ﻫﺎی ﺩیﺘﺎ ﺳﺮﻭیﺴﻬﺎی ﺍیﻨﺘﺮﻧﺘی VPN ﺳﺮﻭیﺴﻬﺎی Audio/Video P 2 P & Leased ﺳﺮﻭیﺴﻬﺎی ﺍﺭﺗﺒﺎﻃی ﺷﺒﻜﻪ ﺍﻣﻨیﺖ ﺷﺒﻜﻪ IP پﺮﻭﺗﻜﻠﻬﺎی ﺷﺒﻜﻪ ICP ISP AP 10 GEthernet RPR DWDM OADM OXC GMPLS DWDM RPR ﻓﻦ آﻮﺭیﻬﺎی ﻣﻮﺭﺩ ﺍﺳﺘﻔﺎﺩﻩ ﺩﺭ ﺷﺒﻜﻪ ﻫﺎی ﺩیﺘﺎ IP-V 6 IP-Sec SSH SSL ﺷﺒﻜﻪ ﻫﺎی ﺧﺼﻮﺻی ﻭ ﻛیﻔیﺖ ﺳﺮﻭیﺲ ﺍﺭﺗﺒﺎﻃﺎﺕ ﺯﻧﺪﻩ LMDS MMDS Bluetooth GPRS WAP Vo. IP SIP H. 323 RSVP MPLS Diffserv 85

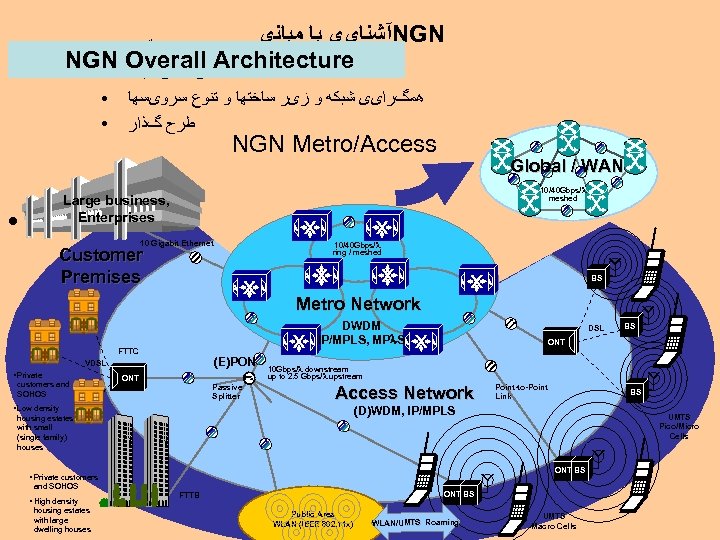

● NGN ● ● ● آﺸﻨﺎیی ﺑﺎ ﻣﺒﺎﻧی NGN ﻣﻘﺪﻣﻪ Overall Architecture ﻻیﻪ ﻫﺎی ﺷﺒﻜﻪ ﻫﻤگﺮﺍیی ﺷﺒﻜﻪ ﻭ ﺯیﺮ ﺳﺎﺧﺘﻬﺎ ﻭ ﺗﻨﻮﻉ ﺳﺮﻭیﺴﻬﺎ ﻃﺮﺡ گﺬﺍﺭ NGN Metro/Access 10/40 Gbps/l meshed Large business, Enterprises • Global / WAN l l 10 Gigabit Ethernet Customer Premises l l 10/40 Gbps/l ring / meshed l l l l BS l Metro Network l FTTC (E)PON VDSL • Private customers and SOHOS ONT PS Passive Splitter • Low density DWDM IP/MPLS, MPl. S l l DSL l ONT 10 Gbps/l downstream up to 2. 5 Gbps/l upstream Access Network Point-to-Point Link UMTS Pico/Micro Cells ONT BS • Private customers and SOHOS housing estates with large dwelling houses BS (D)WDM, IP/MPLS housing estates with small (single family) houses • High density BS ONT BS FTTB Public Area WLAN (IEEE 802. 11 x) WLAN/UMTS Roaming 86 UMTS Macro Cells

ﺑﺎ ﺗﺸکﺮ ﺍﺯ ﺣﺴﻦ ﻧﻈﺮ ﺷﻤﺎ پﺎیﺎﻥ 78

c169eab064a20f6e12413043f8ab9b36.ppt