84a08a7249b3813664e9e584473adff1.ppt

- Количество слайдов: 98

電子商務安全防護 線上交易安全機制

大綱 • • • 網路安全問題 資訊安全服務 訊息加密法與安全防護技術 安全插座層協定 安全電子交易協定 網路交易行為注意事項

電子商務安全威脅 • 動機 • 企業間諜活動 • 金融利益 • 報復或揭發穩私

網路安全問題 • 攻擊種類: • 中斷(interrupt) • 介入(interception) • 篡改(modification) • 假造(fabrication)

• 中斷(interrupt): 使系統的部份組件遭到破壞而無法使用,是對系統 的可用性(availability)作攻擊。

• 介入(interception): 指未經授權的情況下取得資料,是對資料機密性( confidentiality)的攻擊。

• 篡改(modification): 當系統資源被未經授權的人所取得後,內容遭到修 改,這是對資料完整性(integrity)的攻擊。

• 假造(fabrication): 未經授權者將假造資料放入系統中,是對資料確實 性(authenticity)的攻擊。

各種攻擊方式 • 系統層面 侵入監聽 (sniffing & monitoring)、干擾 (interference)、接管 (taking over/hijacking)、使超載癱瘓 (overloading)、阻斷服 務 (denial of service, Do. S) • 資料層面 竊取 (eavesdropping)、篡改 (modification/replacement)、 破壞 (destruction)、不當使用 (misuse) • 交易行為層面 冒名行使 (spoofing)、事後否認 (repudiation)

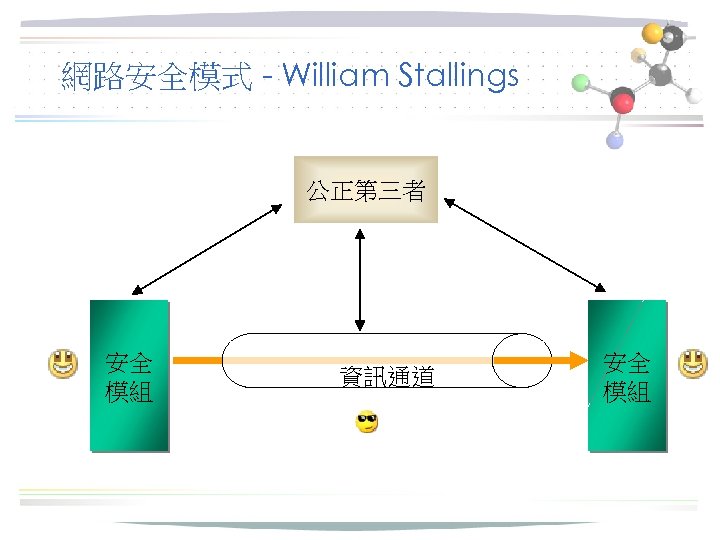

網路安全模式 - William Stallings 公正第三者 安全 模組 資訊通道 安全 模組

• 安全防護: • 加密 • 通訊雙方共享機密資訊,如金鑰 • 公正第三者的功能: • 擔任機密資訊(如金鑰)的保管與分配 • 當通訊雙方發生爭議時扮演仲裁者角色,或提出有力證據 • 負責認證通訊雙方的身份,並核發公開金鑰證書(public key certificate)作為證明

資訊安全服務 • 機密性(Confidentiality) 確保資料在網路傳遞時不會被他人揭露 • 認證性(Authentification) 網路兩端的使用者在溝通前先確認彼此的身份 • 完整性(Integrity) 資料內容不為未經授權的人所篡改 • 不可抵賴性(Non-Repudiation) 防止交易雙方在交易後否認交易的措施

網路安全的需求 • 使用者授權與存取控制 ü 身份識別(Identification) ü 鑑別(Authentication) 加密鑑別 vs. 位址鑑別 • 資料與交易安全防護 • 侵入偵測與災害復原

訊息加密法及安全防護技術 • 訊息加密法 • 私密金鑰加密法 • 公開金鑰加密法 • 數位簽章 • 數位信封 • 雙元簽章 • 數位憑證 • 防火牆 • 侵入偵測系統 • 虛擬私有網路

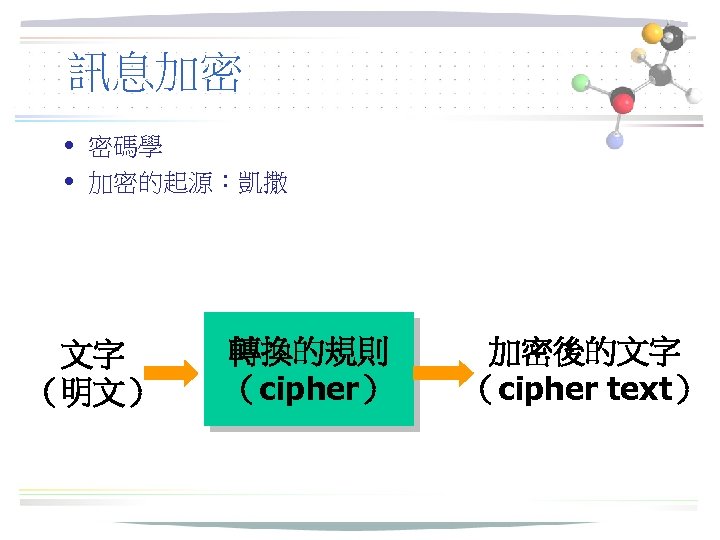

訊息加密 • 密碼學 • 加密的起源:凱撒 文字 (明文) 轉換的規則 (cipher) 加密後的文字 (cipher text)

加密(encryption) v key:一串普通的數字或文字 v 演算法:密碼學演算法是一種數學方程式,它可以 結合原始資料及 key 來產生出無法閱讀的 cipher text。

• 使用 key 的加密系統優點如下: ü 演算法很難被破解,所以只要 key 不同,就可以 同一個演算法對多人通訊。 ü 一旦加密的訊息遭人破解,只需要換 key 即可。

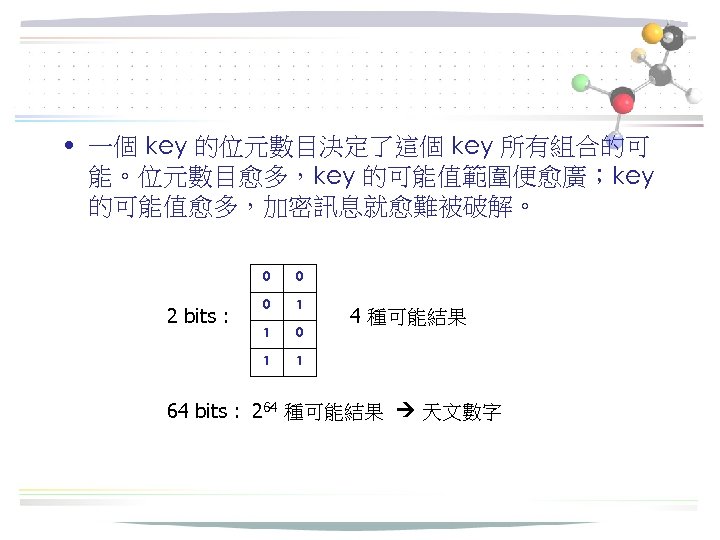

• 一個 key 的位元數目決定了這個 key 所有組合的可 能。位元數目愈多,key 的可能值範圍便愈廣;key 的可能值愈多,加密訊息就愈難被破解。 0 0 0 1 1 2 bits : 4 種可能結果 64 bits : 264 種可能結果 天文數字

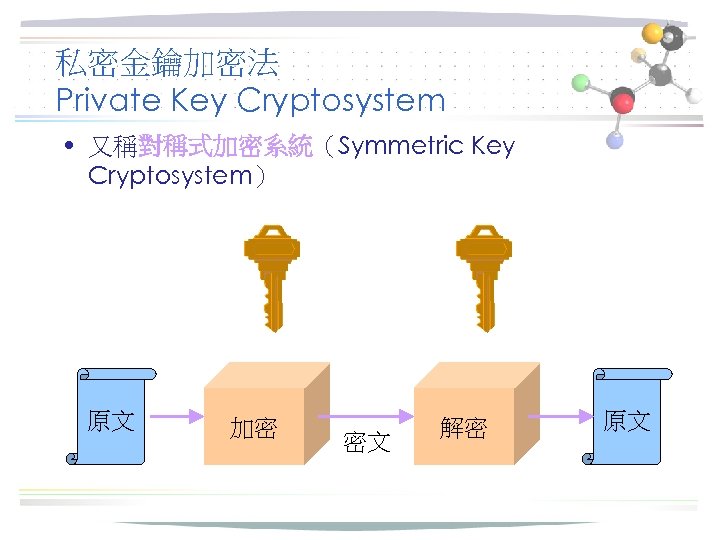

私密金鑰加密法 Private Key Cryptosystem • 又稱對稱式加密系統(Symmetric Key Cryptosystem) 原文 加密 密文 解密 原文

DES • 資料加密標準(Data Encryption Standard, DES) 美國國家標準局(NBS)於 1973 年公開徵求密碼系 統的標準,由 IBM 所發展的 DES 便被採用為美國聯 邦政府的數據加密標準。NBS 將其金鑰長度訂為 64 位元。

• DES 的基本原理為混淆(confusion)與擴散( diffusion)。 • DES 的 key 為 56 位元的隨機變數,再加上 8 位元 的同位檢查位元(糾錯碼)後形成 64 位元的 key。 • 簡單而言,就是將資料打得愈散愈亂,別人便愈難 重組出原始資料。

• DES 加密過程分為 16 個回合,每一回合都將上一回 合打散的資料再打散一次,相當於再上了一把鎖。 所以最後會產生出 16 把子金鑰。 • 優點:加解密速度快,並且可以硬體實作 • 缺點:金鑰的傳輸必須絕對的安全。

• 因為 DES 的加密金鑰與解密金鑰是完全相同的,所 以在管理上一直存在著一定程度的問題,因為當加 密金鑰與解密金鑰完全相同時,加密的一方必定與 解密的一方同時擁有同一把金鑰,一旦有任何一方 遺失這一把金鑰時,這一把金鑰就必須宣告廢止才 行,廢止後的金鑰當然就會自動失效,使用者就必 須重新再申請另一把金鑰不可,這當然會形成管理 上的問題。

• 其他私密金鑰法: • IDEA 128 位元 • 3 DES 168 位元 • RC 2, RC 4 可變位元長度 • AES

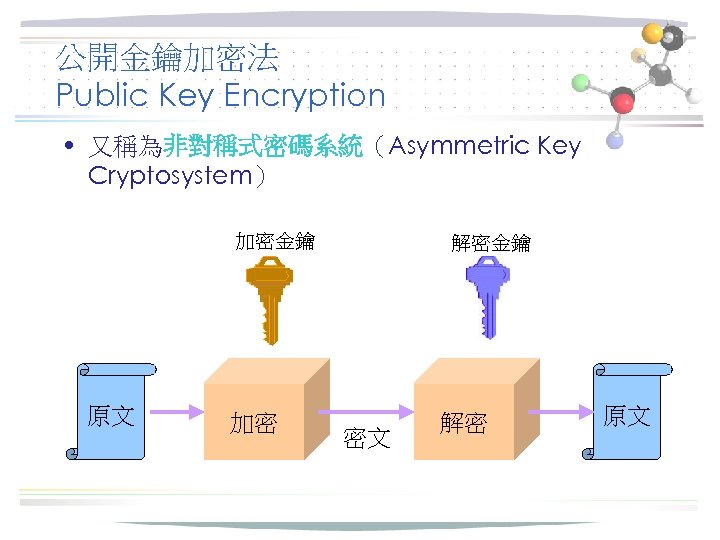

公開金鑰加密法 Public Key Encryption • 又稱為非對稱式密碼系統(Asymmetric Key Cryptosystem) 加密金鑰 原文 加密 解密金鑰 密文 解密 原文

• 在公開金鑰加密法中,key 必須成對出現,其中一 個稱作私密金鑰(private key),只有擁有者知道 其內容;另外一個稱為公開金鑰(public key)。 • 資訊可用某一個 key 加密,但只有用該序對的另外 一個 key 才能將 cipher text 還原回來。

• 優點: • 將 public key 放在網路上容易取得使用,且不會 危及到 private key 的安全。 • 使用 private key 去加密就如同是對一份文件簽 名,可以證認訊息的產生者。 • 缺點: • 使用 public key 加密的過程通常很慢。

RSA • 由 Rivest、Shamir、Adleman 三位學者所提出。 • 優點:可以把加密金鑰公開,透過加密金鑰加密的 資訊只有解密金鑰才可以解得開,加密金鑰將沒有 辦法解開透過加密金鑰加密後的資訊,如此一來就 可以散播加密金鑰給相關需要人員,管理起來就比 DES 方便許多。而且可提供數位簽章的功能。 • 缺點:解密速度慢,金鑰生成費時,初期系統成本高。

數位簽章 Digital Signature • 真實世界:表示對某份文件負責 簽名 • 網路世界:能夠代表簽章者與文件間關係的數位代 號 數位簽章 • 利用非對稱式加密法

• Hash Function:可將任何長度的訊息轉成一串字串。 • 訊息摘要(message digest):由所要發送的訊息 所產生出的一組長度很短,且獨一無二的記號。

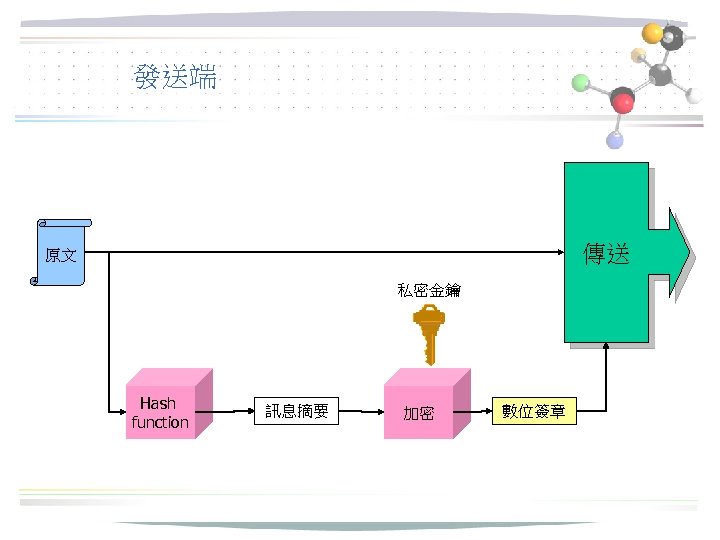

發送端 傳送 原文 私密金鑰 Hash function 訊息摘要 加密 數位簽章

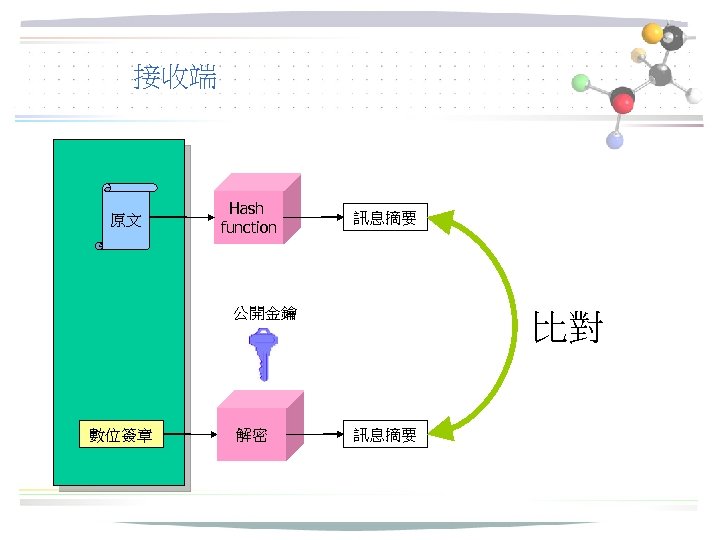

接收端 原文 Hash function 訊息摘要 公開金鑰 數位簽章 解密 比對 訊息摘要

• Hash Function 的條件: • 可用於任何長度的輸入 • 可產生固定長度的輸出 • 可以輕易地計算 • 對於已知的值 m,找到 x 使得 H(x)=m 是幾乎不 可能的事 • 對於已知的資料 x,找到異於 x 的 y 而使 H(x)=H(y) 是幾乎不可能的事

• MD (Message Digest) 家族如 MD-4、MD-5 是 internet 上常用的 hash function。SHA (Secure Hash Algorithm) 及 SHA-1 是美國官方的標準。 • 根據 RSA 的建議,為避免不同訊息產生相同訊息摘 要的情況,訊息摘要長度建議在 160 bits 以上 SHA-1 及 RIPEMD-160 較安全。

數位信封 Digital Envelope • 類似數位簽章的反向應用。 • 發件者以收件者的公開金鑰對資訊加密後,傳回給 收件者,如此只有收件者使用其私密金鑰才可解密 回資訊的原貌。

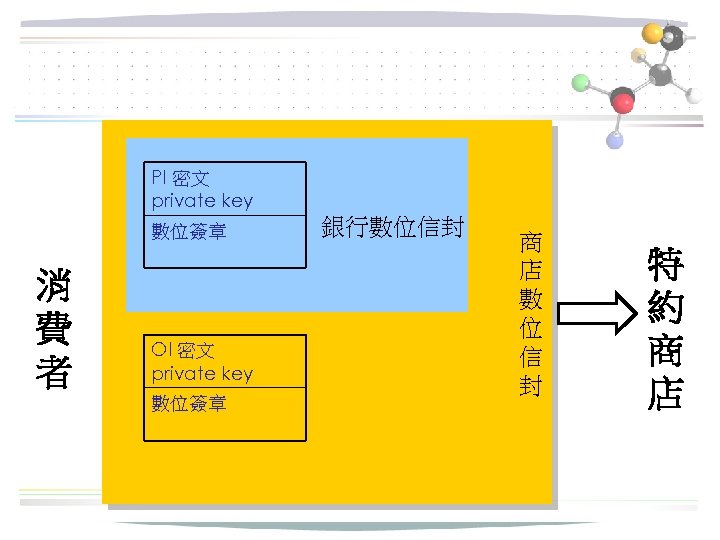

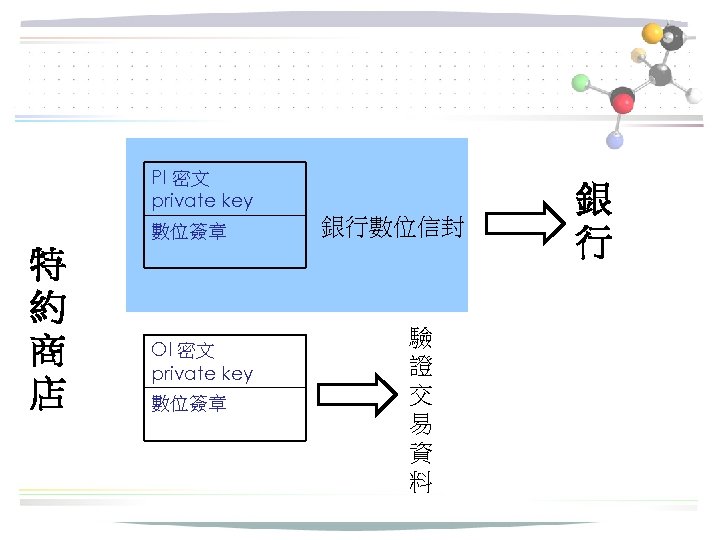

雙元簽章 Dual Signature • 為數位簽章與數位信封的多層次應用。 • 為維持雙元隱密性,所發展出來的資料解密權限分 離方法。

• 例:網路購物之付款 • OI(Order Instruction):交易內容明細資料, 不含消費者的付款帳號資料。 • PI(Payment Instruction):帳號及付款明細資 料,不含交易明細資料。

PI 密文 private key 消 費 者 銀行數位信封 數位簽章 商 店 數 位 OI 密文 信 private key 封 數位簽章 特 約 商 店

PI 密文 private key 銀行數位信封 數位簽章 特 約 商 店 OI 密文 private key 數位簽章 驗 證 交 易 資 料 銀 行

數位憑證 Digital Certificate • 確認使用者身份並確保其金鑰及數位簽章的真實性 • 支援及強化驗證的效力 • 保障交易安全流程

• 目前網際網路上的憑證類型: • 認識機構憑證 • 伺服器憑證 • 個人憑證 • 軟體出版者憑證

公開金鑰憑證認證機構 (Certificate Authority, CA) • CA 負責公開金鑰的註冊及身份驗證,並簽發公開金 鑰憑證(Public Key Certificate),CA 須以私密 金鑰對該憑證簽章。 • 憑證吊銷名單(certificate revocation list,CRL) 憑證到期、憑證更新、金鑰遺失、被竊等

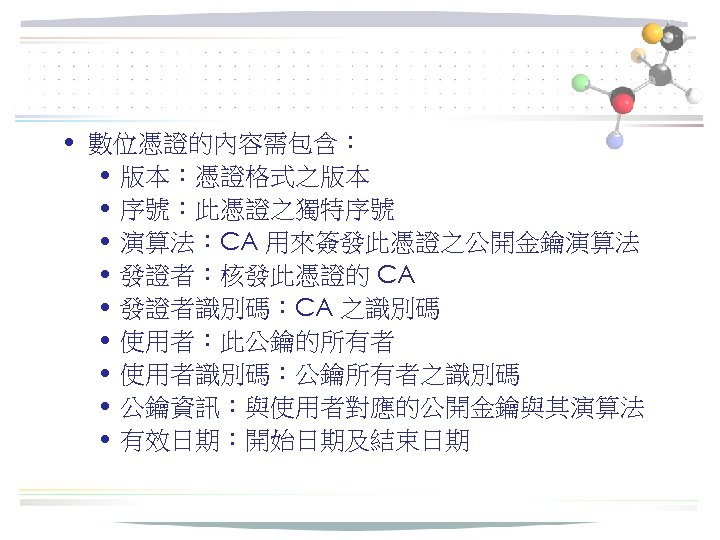

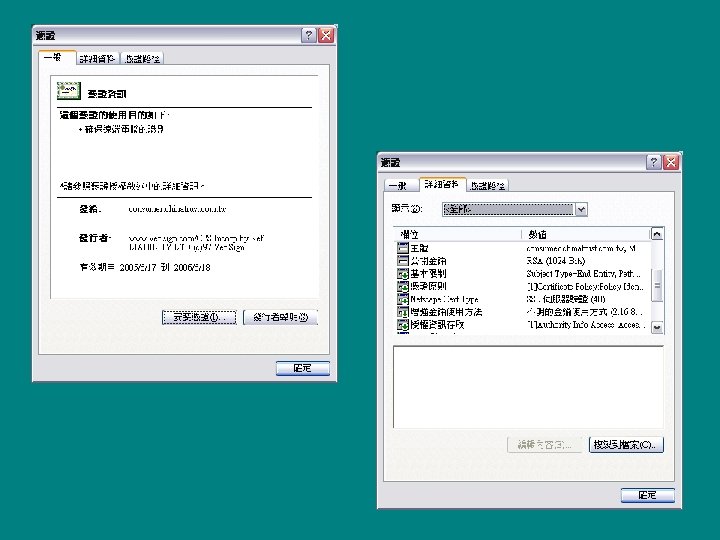

• 數位憑證的內容需包含: • 版本:憑證格式之版本 • 序號:此憑證之獨特序號 • 演算法:CA 用來簽發此憑證之公開金鑰演算法 • 發證者:核發此憑證的 CA • 發證者識別碼:CA 之識別碼 • 使用者:此公鑰的所有者 • 使用者識別碼:公鑰所有者之識別碼 • 公鑰資訊:與使用者對應的公開金鑰與其演算法 • 有效日期:開始日期及結束日期

• 憑證伺服器

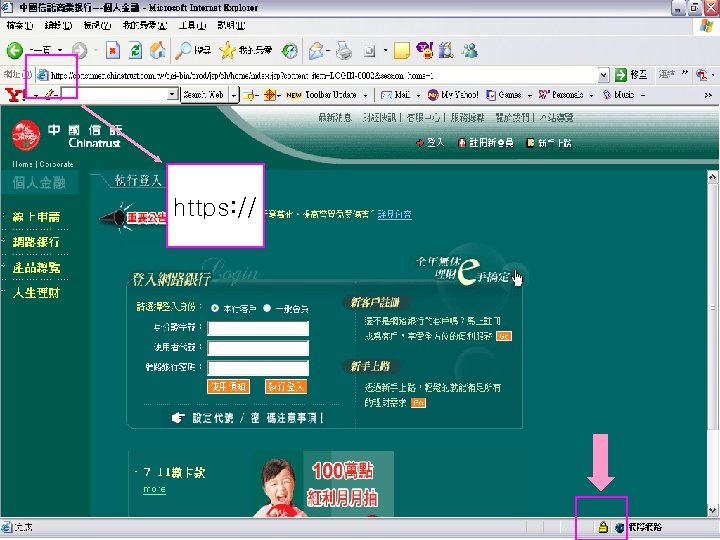

https: //

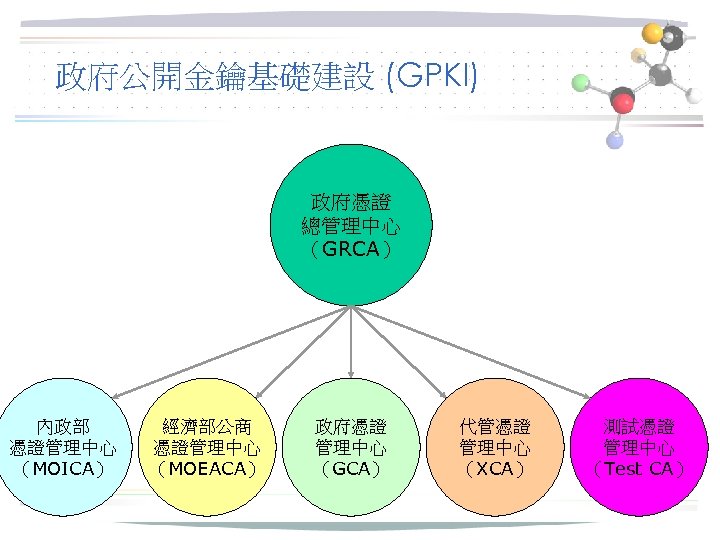

政府公開金鑰基礎建設 (GPKI) 政府憑證 總管理中心 (GRCA) 內政部 憑證管理中心 (MOICA) 經濟部公商 憑證管理中心 (MOEACA) 政府憑證 管理中心 (GCA) 代管憑證 管理中心 (XCA) 測試憑證 管理中心 (Test CA)

• 政府憑證總管理中心 http: //grca. nat. gov. tw • 內政部憑證管理中心(自然人) http: //moica. nat. gov. tw • 經濟部公商憑證管理中心 http: //moeaca. nat. gov. tw • 政府憑證管理中心 http: //gca. nat. gov. tw • 代管憑證管理中心(組織及團體憑證管理中心) http: //xca. nat. gov. tw • 政府測試憑證管理中心 http: //gtestca. nat. gov. tw

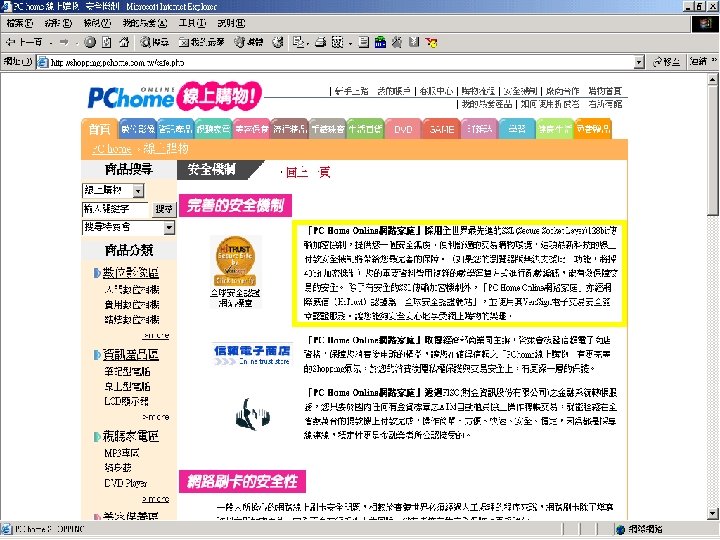

國內外公開金鑰憑證認證機構 • 國外: • Verisign • Thawte • Comodo • … • 國內: • 台灣網路認證公司(Tai. CA) • 網際威信(Hi. Trust) • 寰宇認證中心(Global. Trust) • 關貿網路

一般民眾申請憑證之功用 • 個人通訊加密 • 各項政府業務 • 網路報繳綜合所得稅 • 電子公路監理服務 • 網路戶政服務 • 各項金融服務(金融憑證) • 網路銀行憑證: 中國信託商銀、第一銀行、華南銀行、交通銀行、中國國際商銀、 土地銀行… • 證券網路下單憑證: 元大京華證券、台証證券… • 使用 SET 進行網路購物消費

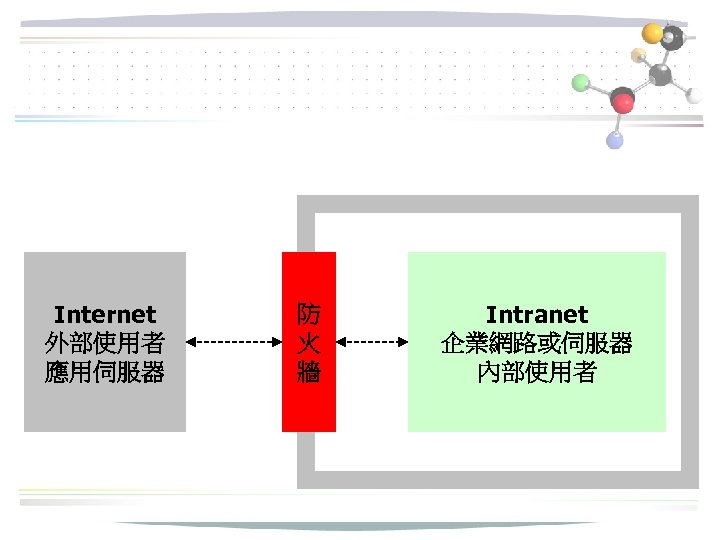

防火牆 Firewall • 為一軟體或硬體系統,可管制外部使用者對企業網 路及網站的連結及存取作業。 • 防火牆的功用: • 將焦點集中 • 為 internet 服務把關 • 監視記錄網路活動 • 隔離以避免問題擴散

Internet 外部使用者 應用伺服器 防 火 牆 Intranet 企業網路或伺服器 內部使用者

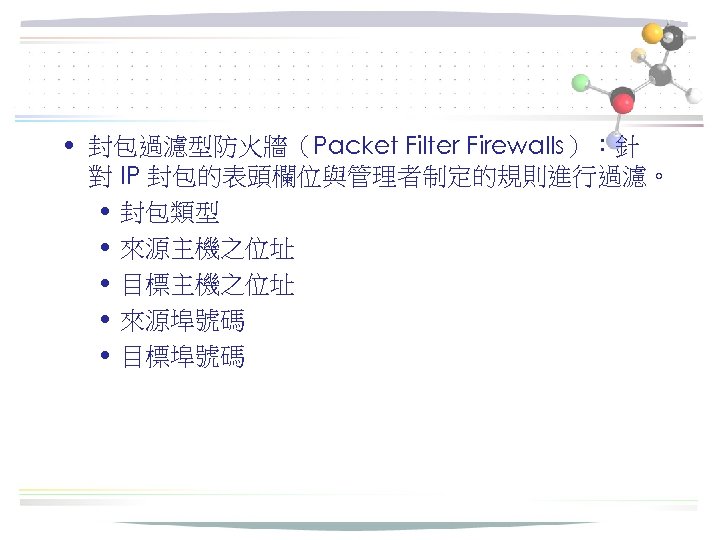

• 封包過濾型防火牆(Packet Filter Firewalls):針 對 IP 封包的表頭欄位與管理者制定的規則進行過濾。 • 封包類型 • 來源主機之位址 • 目標主機之位址 • 來源埠號碼 • 目標埠號碼

• 代理人型防火牆(Proxy Firewalls):又作應用閘道 器(Application Gateway), 扮演網路端點間的中介者,可檢查進入的資料流, 予以重製後再送出。內部使用者無法直接連接到外 部主機,內部網路的設定被保護隱藏起來。

• 優點: 可以只在防火牆設置處控制對整個網路系統的存取。 • 問題: 防火牆並不能防阻內部攻擊,無法控管所有網路連 結方式(如電話撥接),也無法完全過濾病毒。

侵入偵測系統 Intrusion Detection Systems • 可偵查不當的侵入並發出警訊及執行斷線措施。 • 反常偵測系統: 利用統計方法分析出違背正常行為的舉動 • 誤用偵測系統: 利用專家系統(Expert System),對已知的攻擊行為作檢 測 • 混合性偵測系統

侵入偵測系統的發展方向: • 引進更多人 智慧技術,以加強偵查、分析、及通 報績效。 • 延伸偵查範圍至軟體及應用系統層次。

虛擬私有網路 Virtual Private Network, VPN • 企業若以專線建立其專屬網路,可擁有較佳效能、 完全的控制權與符合自己的需求。 • 但成本的考量使企業紛紛轉而使用公眾數據網路。

• 虛擬私有網路(Virtual Private Network,VPN) 是在公共 Internet 上使用密道及加密方法建立一個 私人且安全的網路。所使用的加密技術是標準的 IPSec(IP Security)方式, IPSec 結合了加密( Encryption)、 認證(Authentication)、密鑰管 理(Key Management)、數位檢定(Digital Certification)等安全標準,具有高度的保護能力。

• VPN 的優點: • 成本低 • 容易擴展 • 可隨意與合作夥伴聯網 • 完全控制主動權

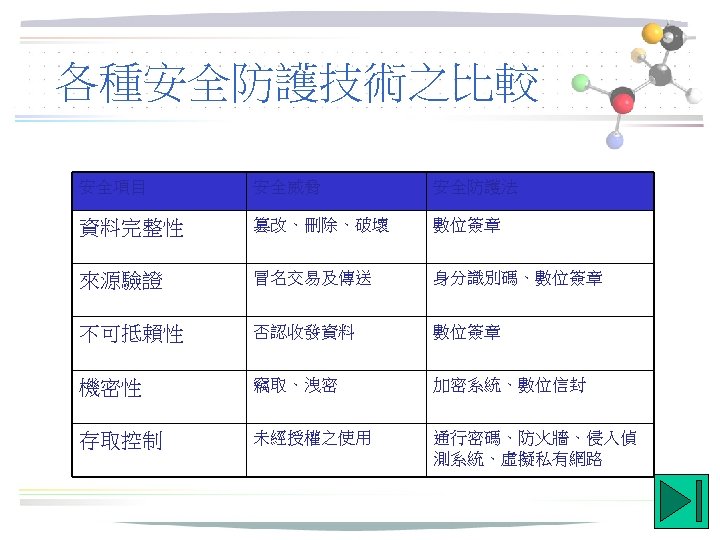

各種安全防護技術之比較 安全項目 安全威脅 安全防護法 資料完整性 篡改、刪除、破壞 數位簽章 來源驗證 冒名交易及傳送 身分識別碼、數位簽章 不可抵賴性 否認收發資料 數位簽章 機密性 竊取、洩密 加密系統、數位信封 存取控制 未經授權之使用 通行密碼、防火牆、侵入偵 測系統、虛擬私有網路

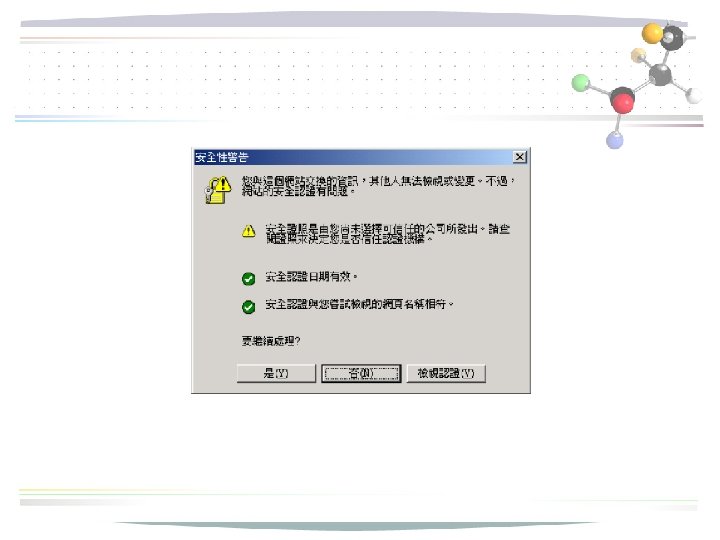

安全插座層協定 SSL • SSL (Secure Socket Layer)是目前線上購物網站 中最常使用的一種安全協定。 • 採用了公開金鑰及對稱式加密系統。 公開金鑰 對稱式加密系統 • 確保主從式架構的應用程式能夠安全地進行溝通。

SSL 三階段 開始握手 Initial Handshake 應用對話 Application-to-Application Dialog 完成握手 Completion Handshake 交換建立共通安 全協定的訊息 進行應用資料的加密、 傳輸、及解密 完成作業並關閉主從 兩端的連線

SSL 如何運作? • 運用非對稱式加密系統為通信雙方作身份之認證。 • 運用對稱式加密系統,以只有雙方才知道的金鑰對傳送資料加 密。 • 通訊是可信賴的,傳送資料時會同時傳送檢查資料完整性的資 料辨識碼(Message Authentication Coda, MAC)

傳送憑證,可進一步 要求互相驗證 所有通訊內容皆使用 作階段金鑰加密並傳送 產生 作階段金鑰, 要求安全通道以 確認憑證,並使用憑證 並經伺服器之憑證加 起始連線 來回應相互驗證 密後傳送出去

• 例子: Alice (A) 和 Bob (B) 之間資料的傳送。 • 來源: http: //developer. netscape. com/tech/security/ssl/howitworks. html

• Alice 想要驗證 Bob 的身份。 • Bob 有一對金鑰,一支是公開的,一支是私密的。 • Bob 對 Alice 公開他的公開金鑰,之後 Alice 傳給 Bob 一個隨機的訊息。

A B: random message • 然後 Bob 用他的私密金鑰將此訊息加密後,再回傳給 Alice B A: {random message}bobs-private-key

• Alice 接到加密過的文字後,用 Bob 的公開金鑰去解解 看,如果解得開且內容無誤,那麼她便可以知道她是在 和 Bob 作訊息的溝通。

• 且慢! • 除非你確切知道自己要加密的東西是什麼,否則最 不要隨意對某些資訊加密。 • 較好的作法是 Bob 對 Alice 所送訊息的訊息摘要作 加密。 數位簽章

• 但對別人所產生的訊息使用數位簽章仍不安全, 更好的方法如下: A B:Hello, are you Bob? B A:Alice, this is Bob {digest[Alice, this is Bob]}bobs-private-key

• 交出 Bob 的公開金鑰: 如何作才是可信的呢? A B: Hello B A: Hi, I’m Bob, bobs-public-key A B: prove it B A: Alice, this is bob {digest[Alice, this is bob]} bobs-private-key

• 但是如此一來,任何人都可以假冒他是 Bob 數位憑證

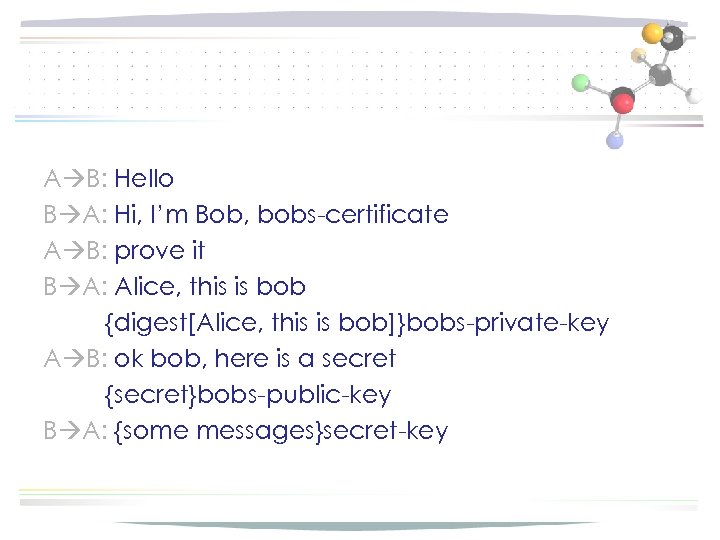

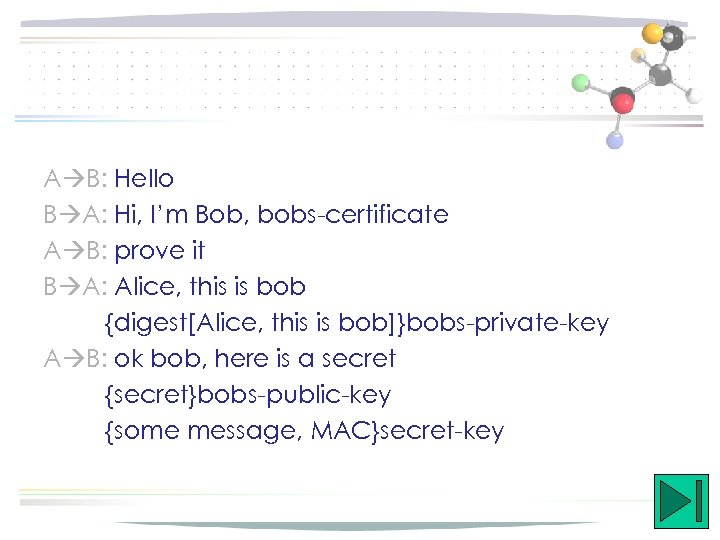

• 現在加入數位憑證的運用: A B: Hello B A: Hi, I’m Bob, bobs-certificate A B: prove it B A: Alice, this is bob {digest[Alice, this is bob]}bobs-private-key

• 出現了一個叫 Mallet 的壞傢伙 A M: hello M A: Hi, I’m Bob, bobs-certificate A M: prove it M A: @#$% (Mallet 沒有 Bob 的私密金鑰,所以無法得逞)

• 交換重要訊息 A B: {secret}bobs-public-key 數位信封

A B: Hello B A: Hi, I’m Bob, bobs-certificate A B: prove it B A: Alice, this is bob {digest[Alice, this is bob]}bobs-private-key A B: ok bob, here is a secret {secret}bobs-public-key B A: {some messages}secret-key

• Mallet 愛搞鬼 Mallet 雖不知道 Alice 和 Bob 在談什麼,卻可以從中 作梗。

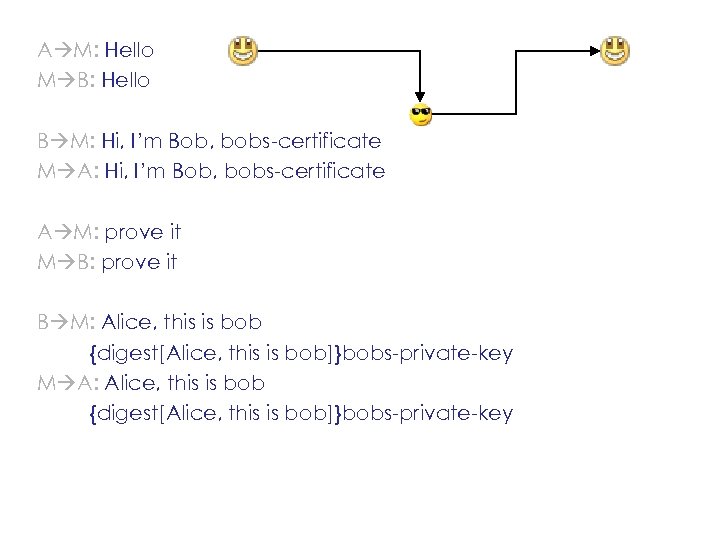

A M: Hello M B: Hello B M: Hi, I’m Bob, bobs-certificate M A: Hi, I’m Bob, bobs-certificate A M: prove it M B: prove it B M: Alice, this is bob {digest[Alice, this is bob]}bobs-private-key M A: Alice, this is bob {digest[Alice, this is bob]}bobs-private-key

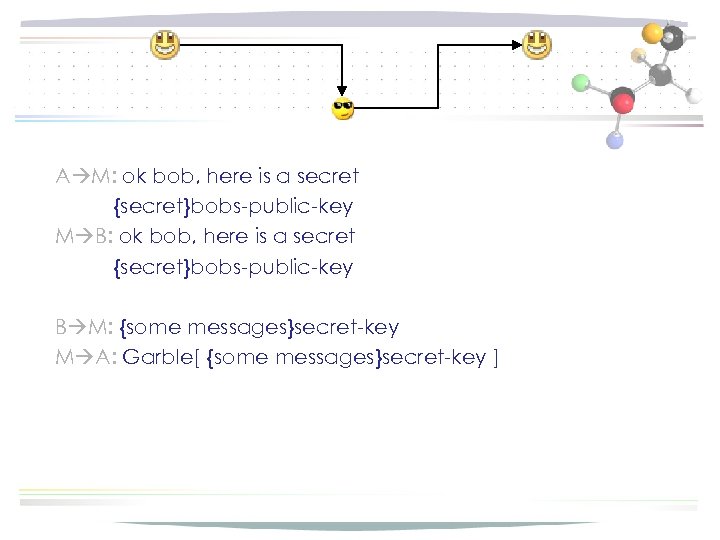

A M: ok bob, here is a secret {secret}bobs-public-key M B: ok bob, here is a secret {secret}bobs-public-key B M: {some messages}secret-key M A: Garble[ {some messages}secret-key ]

![• 利用 message authentication code (MAC)來驗證 所傳送的資料是否遭動過手腳 MAC : = digest[some messages, secret] • 利用 message authentication code (MAC)來驗證 所傳送的資料是否遭動過手腳 MAC : = digest[some messages, secret]](https://present5.com/presentation/84a08a7249b3813664e9e584473adff1/image-85.jpg)

• 利用 message authentication code (MAC)來驗證 所傳送的資料是否遭動過手腳 MAC : = digest[some messages, secret]

A B: Hello B A: Hi, I’m Bob, bobs-certificate A B: prove it B A: Alice, this is bob {digest[Alice, this is bob]}bobs-private-key A B: ok bob, here is a secret {secret}bobs-public-key {some message, MAC}secret-key

安全電子交易協定 SET • SET(Secure Electronic Transactions)為一線上 信用卡支付協定。 • 由 Visa、Master. Card、IBM、Netscape、 Microsoft、GTE、Veri. Sign、SAIC、Terisa 等公司 所共同支援。

• 若要使用 SET 付款機制,消費者必須先向發卡銀行 申請 SET ID,在下載及安裝電子錢包之後,再上網 登錄取得數位憑證存入電子錢包中,才可以上網購物。 • 對於消費者的身分較能確認,但過程則比較繁雜。

• SET 主要由四個要素所組成: • 電子錢包(E-Purse 或 E-Wallet) • 數位憑證(Digital Certificate) • 認證中心(CA) • 付款閘道(Payment Gateway)

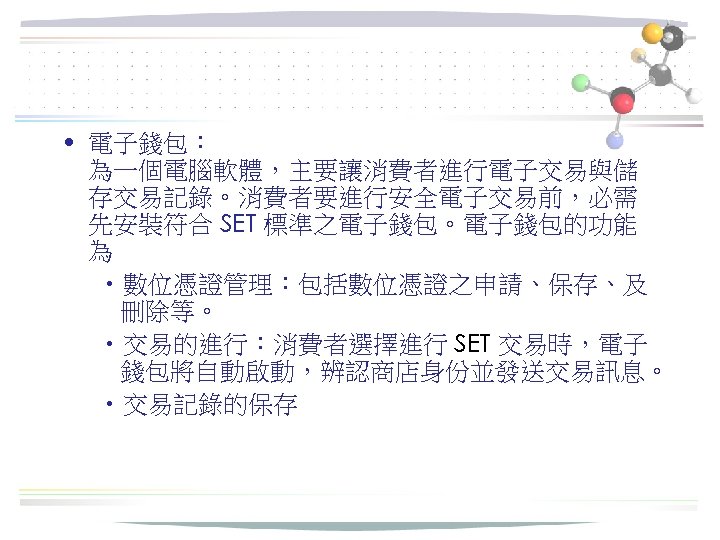

• 電子錢包: 為一個電腦軟體,主要讓消費者進行電子交易與儲 存交易記錄。消費者要進行安全電子交易前,必需 先安裝符合 SET 標準之電子錢包。電子錢包的功能 為 • 數位憑證管理:包括數位憑證之申請、保存、及 刪除等。 • 交易的進行:消費者選擇進行 SET 交易時,電子 錢包將自動啟動,辨認商店身份並發送交易訊息。 • 交易記錄的保存

• 付款閘道: 為一裝設在收單銀行的伺服器,可將特約商店伺服 器經由 Internet 所送來的訊息轉為收單銀行處理信 用卡授權交易之訊息格式,以方便後續之處理。付 款轉接站並可防止未授權使用者及資料的進入。

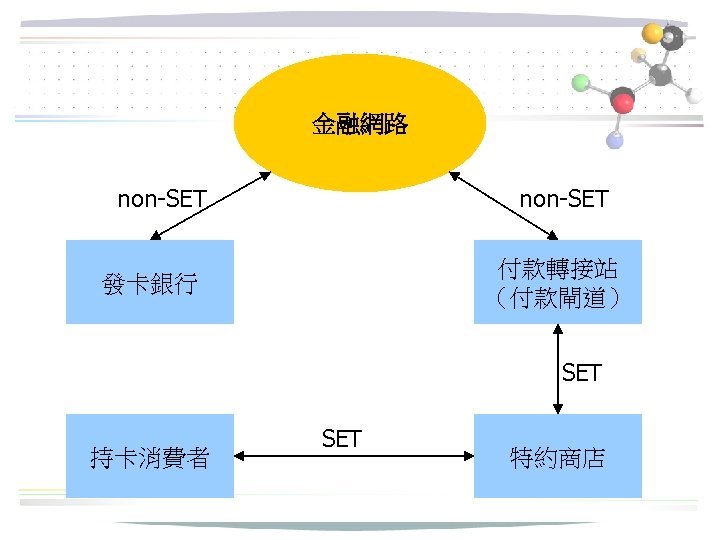

金融網路 non-SET 付款轉接站 (付款閘道) 發卡銀行 SET 持卡消費者 SET 特約商店

使用方式 • 消費者申請數位憑證 ☺ 向發卡銀行取得電子錢包軟體及密碼 ☺ 啟動電子錢包軟體,與認證中心連線以申請憑證 ☺ 憑證申請成功,並儲存於消費者電腦中 • 購買商品 ☻ 至網路特約商品挑選商品,付款時選擇 SET 進行付款 ☻ 電子錢包被開啟,消費者訂單資料、付款資料、數位憑證一併 傳送至商家網站

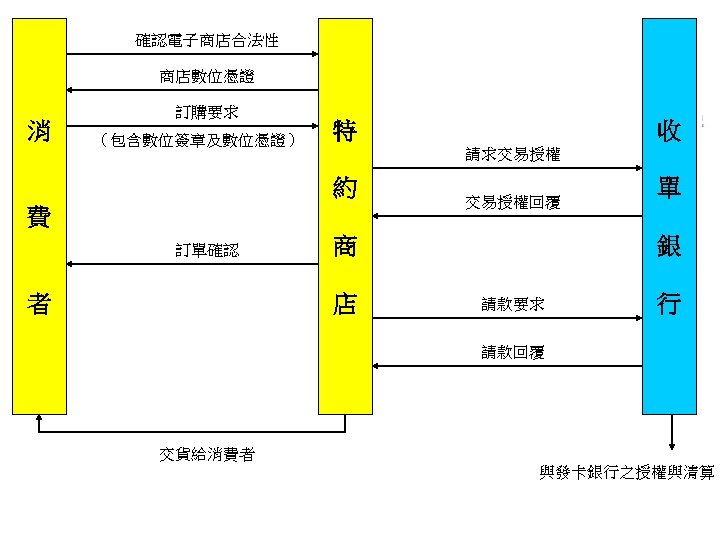

交易流程 • • • 消費者訂購付款 付款授權 接受訂購及處理 請款 完成

確認電子商店合法性 商店數位憑證 消 訂購要求 (包含數位簽章及數位憑證) 特 請求交易授權 約 費 訂單確認 者 收 交易授權回覆 商 店 單 銀 請款要求 行 請款回覆 交貨給消費者 與發卡銀行之授權與清算

SSL 與 SET 之比較 SSL SET 優點 消費者使用方便 機密性 認證性 完整性 不可抵賴性 缺點 • 每次消費需再填一次卡號 • 風險負擔 • 卡號冒刷及外漏 • 未使用數位簽章技術,認證性稍不足 需申請網路信用卡及取得憑證,較 麻煩 低 高 商家及消費者 SET 相關銀行組織 安全性 風險責任歸屬

網路交易安全注意事項 • 辨識網站是否可靠? • 穩私權政策 • 交易安全機制 • 優良商家認證 • 台北市消費者電子商務協會 http: //www. sosa. org. tw • 網站必要揭示內容: 資訊透明化信賴電子商店 http: //www. ec. org. tw/organize/ecc/truststore/ bulletindef. asp

參考教材 • 電子商務安全技術與應用,林祝興、張真誠著,旗標。

84a08a7249b3813664e9e584473adff1.ppt