5cc0a9f4232dce92df0bfaacc894d233.ppt

- Количество слайдов: 73

資訊技術安全保證初探 一、前言 二、資訊安全保證框架 三、資訊安全防護處理(代結論) 鈺松國際資訊股份有限公司 樊國楨 中華民國九十年十二月 Page

世界經濟合作暨發展組織相關活動 一、1992年 11月 26日,世界經濟合作暨發展組織 (Organization for Economic Cooperation and Development, OECD) 24個會員國採用了 1990年由資訊電腦與通訊政策 (Information, Computer and Communication Policy, ICCP)組織的專家小組,經過 20 個月 , 6次會議訂定之資 訊系統安全指導方針 (Guidelines for Security of Information Systems)之評議會提案。 二、OECD之會員國均參考 OECD訂定之「資訊安全指導方針」 ,塑建可信賴的資訊系統使用環境中 (例:英國之BS 7799 , ISSA之 GSSP等 )。 Page

GSSP中之資訊安全原則 (Principles) 1. 普遍性 (Pervasive)原則 (遵照 OECD之資訊系統安全指導方針 : 1. 1 可說明性 (Accountability)原則。 1. 2 知曉 (Awareness)原則。 1. 3 倫理 (Ethics)原則。 1. 4 多層面紀律 (Multidisciplinary)原則。 1. 5 成正比 (Proportionality)原則。 1. 6 整合 (Integration)原則。 1. 7 適時 (Timeliness)原則。 1. 8 重覆評鑑 (Reassessment)原則。 1. 9 民主 (Democracy)原則。 2. 廣泛功能性 (Broad Functional)原則。 3. 詳細性 (Detailed)原則。 Page )

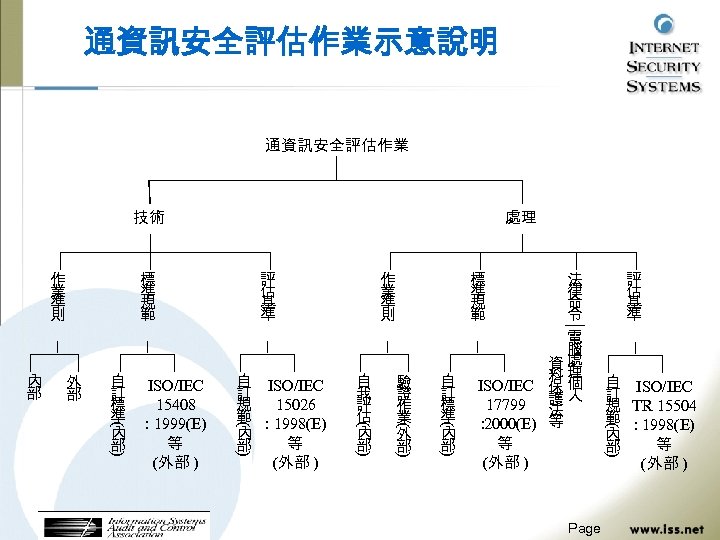

通資訊安全評估作業示意說明 通資訊安全評估作業 技術 內 部 外 部 標 準 規 範 評 估 基 準 Page 自 ISO/IEC 訂 規 TR 15504 範 : 1998(E) 內 等 部 (外部 ) ) ) 法 律 命 令 電 腦 資處 料理 ISO/IEC 保 個 人 17799 護 法 : 2000(E) 等 等 (外部 ) ( ( ) 自 訂 標 準 內 部 ( 驗 證 作 業 外 部 ) 自 我 評 估 內 部 ( 自 ISO/IEC 訂 規 15026 範 : 1998(E) 內 等 部 (外部 ) 標 準 規 範 ) ) ISO/IEC 15408 : 1999(E) 等 (外部 ) 作 業 準 則 ( ( 自 訂 標 準 內 部 評 估 基 準 │ 作 業 準 則 處理

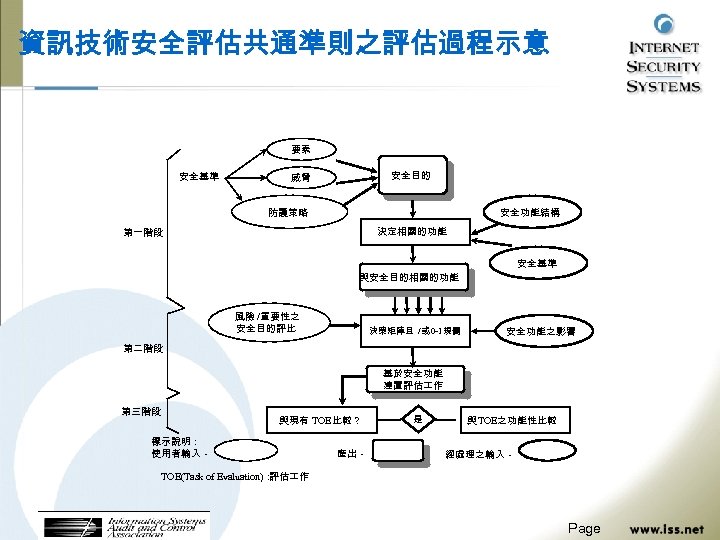

資訊技術安全評估共通準則之評估過程示意 要素 安全基準 安全目的 威脅 安全功能結構 防護策略 決定相關的功能 第一階段 安全基準 與安全目的相關的功能 風險 /重要性之 安全目的評比 決策矩陣且 /或 0 -1規劃 安全功能之影響 第二階段 基於安全功能 建置評估 作 第三階段 與現有 TOE比較? 標示說明: 使用者輸入- 產出- 是 與TOE之功能性比較 經處理之輸入- TOE(Task of Evaluation): 評估 作 Page

資訊安全管理認證簡史 1. 1990年:世界經濟合作開發組織 (Organization for Economic Cooperation and Development, 簡稱 OECD)轄下之資訊、電腦與通訊政策組織開始草擬「資訊系 統安全指導方針」。 2. 1992年: OECD於 1992年 11月 26日正式通過「資訊系統安全指導方針。 3. 1993年:英國 業與貿易部頒布:「資訊安全管理實務準則」。 4. 1995年:英國訂定「資訊安全管理實務準則」之國家標準 BS 7799第一部分,並提交國 際標準組織 (International Organization for Standardization, 簡稱 ISO)成為 ISO DIS 14980 。 5. 1996年: 7799第一部分提交國際標準組織 (ISO)審議之結果,於 1996年 2月 24日結束 BS 6個月的審議後,參與投票之會員國未超過三分之二。 6. 1997年: 6. 1 OECD於 1997年 3月 27日公布密碼模組指導原則。 6. 2 英國正式開始推動資訊安全管理認證先導計畫。 7. 1998年: 7. 1 英國公布 BS 7799第二部分:「資訊安全管理規範」並為資訊安全管理認證之依據。 7. 2 歐盟於 1995年 10月公布之「個人資料保護指令,自 1998年 10月 25日起正式生效, 要 求以「適當標準 (Adequacy Standard)」 保護個人資料。 8. 1999年:增修後之BS 7799再度提交 ISO審議。 9. 2000年:增修後之BS 7799第一部分於 2000年 12月 1日通過 ISO審議,成為 ISO/IEC 17799 國際標準。 10. 2003年 (? ):資訊安全管理認證正式成為 ISO 17799國際標準。 註:目前英國之外,已有荷蘭、丹麥、挪威、瑞典、芬蘭、澳洲、紐西蘭、南非同意使用 BS 7799, 日本、瑞士、盧森堡等表示對 BS 7799的興趣。 Page

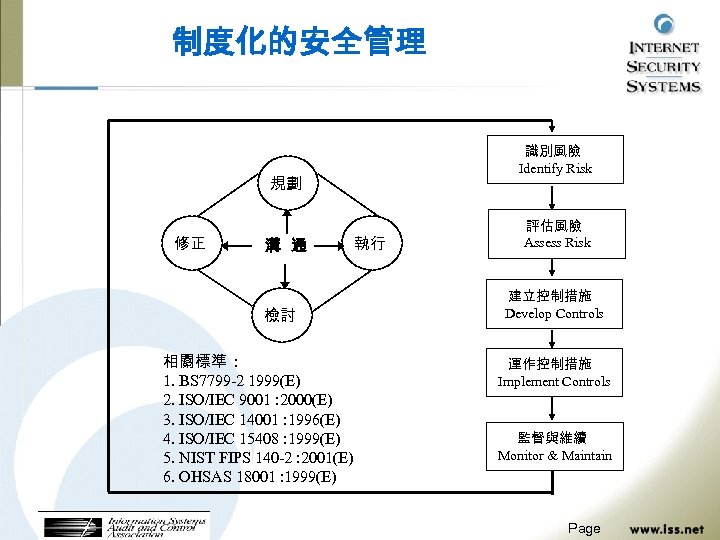

制度化的安全管理 識別風險 Identify Risk 規劃 修正 溝 通 檢討 相關標準 1. BS 7799 -2 1999(E) 2. ISO/IEC 9001 2000(E) 3. ISO/IEC 14001 1996(E) 4. ISO/IEC 15408 1999(E) 5. NIST FIPS 140 -2 2001(E) 6. OHSAS 18001 1999(E) 執行 評估風險 Assess Risk 建立控制措施 Develop Controls 運作控制措施 Implement Controls 監督與維續 Monitor & Maintain Page

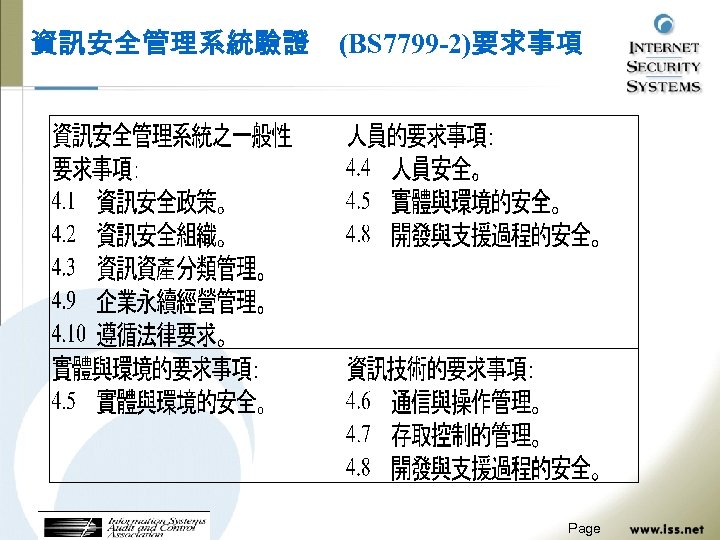

資訊安全管理系統驗證 (BS 7799 -2)要求事項 Page

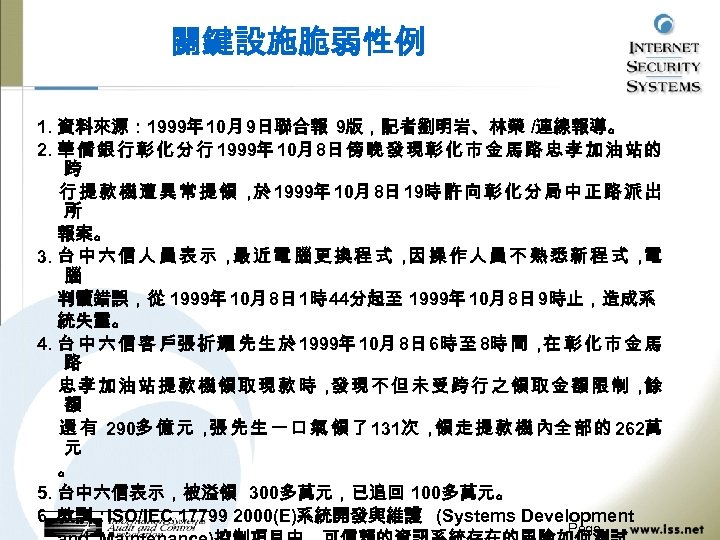

關鍵設施脆弱性例 1. 資料來源: 1999年 10月 9日聯合報 9版,記者劉明岩、林榮 /連線報導。 2. 華 僑 銀 行 彰 化 分 行 1999年 10月 8日 傍 晚 發 現 彰 化 市 金 馬 路 忠 孝 加 油 站 的 跨 行 提 款 機 遭 異 常 提 領 , 1999年 10月 8日 19時 許 向 彰 化 分 局 中 正 路 派 出 於 所 報案。 3. 台 中 六 信 人 員 表 示 , 近 電 腦 更 換 程 式 , 操 作 人 員 不 熟 悉 新 程 式 , 最 因 電 腦 判讀錯誤,從 1999年 10月 8日 1時 44分起至 1999年 10月 8日 9時止,造成系 統失靈。 4. 台 中 六 信 客 戶張 祈 耀 先 生 於 1999年 10月 8日 6時 至 8時 間 , 彰 化 市 金 馬 在 路 忠孝加油站提款機領取現款時, 現不但未受跨行之領取金額限制, 發 餘 額 還 有 290多 億 元 , 先 生 一 口 氣 領 了 131次 , 走 提 款 機 內全 部 的 262萬 張 領 元 。 5. 台中六信表示,被溢領 300多萬元,已追回 100多萬元。 6. 教訓: ISO/IEC 17799 2000(E)系統開發與維護 (Systems Development Page

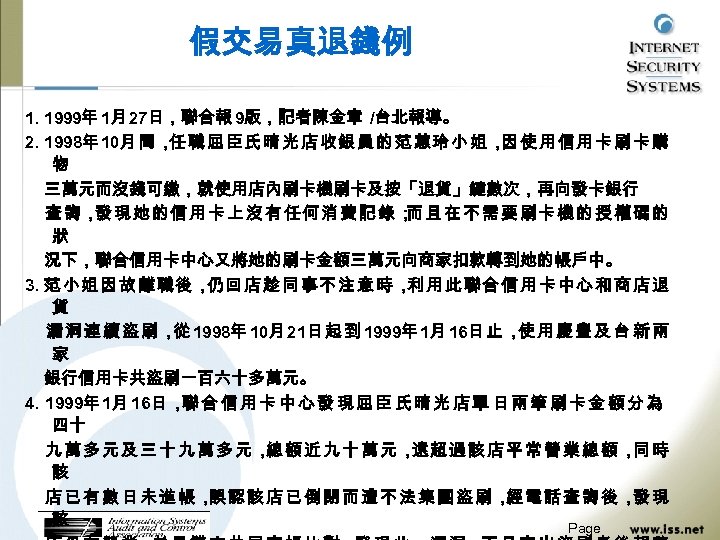

假交易真退錢例 1. 1999年 1月 27日,聯合報 9版,記者陳金章 /台北報導。 2. 1998年 10月 間 , 職 屈 臣 氏 晴 光 店 收 銀 員 的 范 蕙 玲 小 姐 , 使 用 信 用 卡 刷 卡 購 任 因 物 三萬元而沒錢可繳,就使用店內刷卡機刷卡及按「退貨」鍵數次,再向發卡銀行 查詢, 現她的信用卡上沒有任何消費記錄; 且在不需要刷卡機的授權碼的 發 而 狀 況下,聯合信用卡中心又將她的刷卡金額三萬元向商家扣款轉到她的帳戶中。 3. 范 小 姐 因 故 離 職 後 , 回 店 趁 同 事 不 注 意 時 , 用 此 聯 合 信 用 卡 中 心 和 商 店 退 仍 利 貨 漏 洞 連 續 盜 刷 , 1998年 10月 21日 起 到 1999年 1月 16日 止 , 用 慶 豐 及 台 新 兩 從 使 家 銀行信用卡共盜刷一百六十多萬元。 4. 1999年 1月 16日 , 合 信 用 卡 中 心 發 現 屈 臣 氏 晴 光 店 單 日 兩 筆 刷 卡 金 額 分 為 聯 四十 九萬多元及三十九萬多元, 額近九十萬元, 超過該店平常營業總額, 時 總 遠 同 該 店已有數日未進帳, 認該店已倒閉而遭不法集團盜刷, 電話查詢後, 現 誤 經 發 該 Page

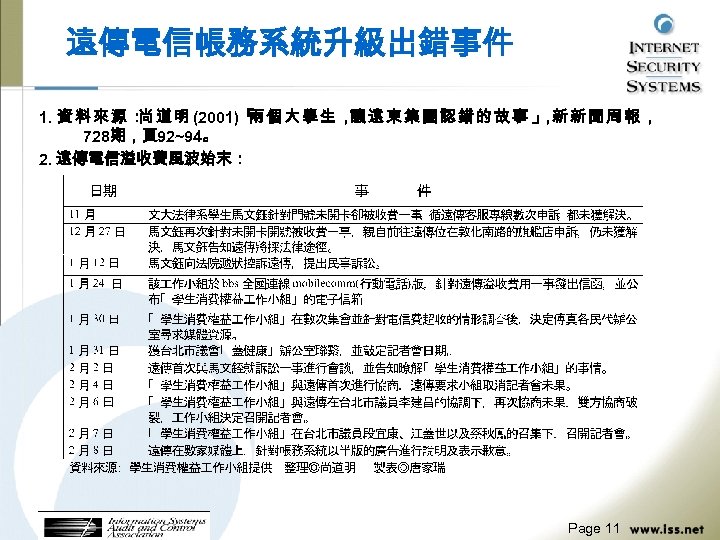

遠傳電信帳務系統升級出錯事件 1. 資 料 來 源 : 道 明 (2001)「 個 大 學 生 , 遠 東 集 團 認 錯 的 故 事 」 新 新 聞 周 報 , 尚 兩 讓 , 728期,頁92~94。 2. 遠傳電信溢收費風波始末: Page 11

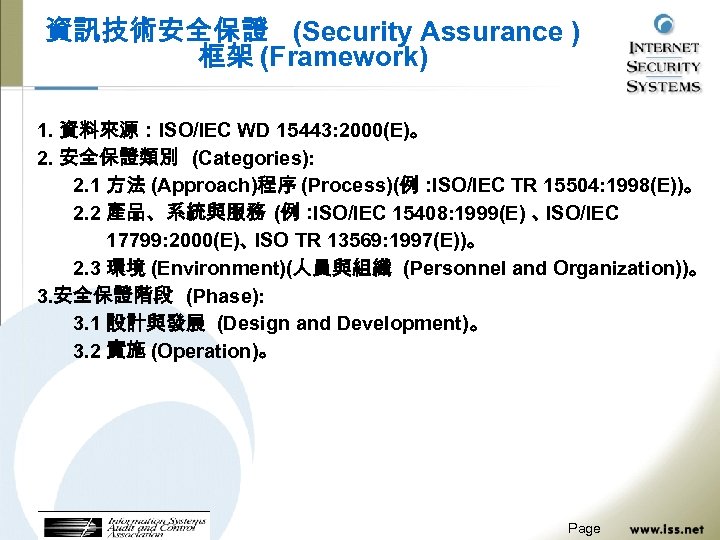

資訊技術安全保證 (Security Assurance ) 框架 (Framework) 1. 資料來源:ISO/IEC WD 15443: 2000(E)。 2. 安全保證類別 (Categories): 2. 1 方法 (Approach)程序 (Process)(例: ISO/IEC TR 15504: 1998(E))。 2. 2 產品、系統與服務 (例: ISO/IEC 15408: 1999(E) 、 ISO/IEC 17799: 2000(E)、 ISO TR 13569: 1997(E))。 2. 3 環境 (Environment)(人員與組織 (Personnel and Organization))。 3. 安全保證階段 (Phase): 3. 1 設計與發展 (Design and Development)。 3. 2 實施 (Operation)。 Page

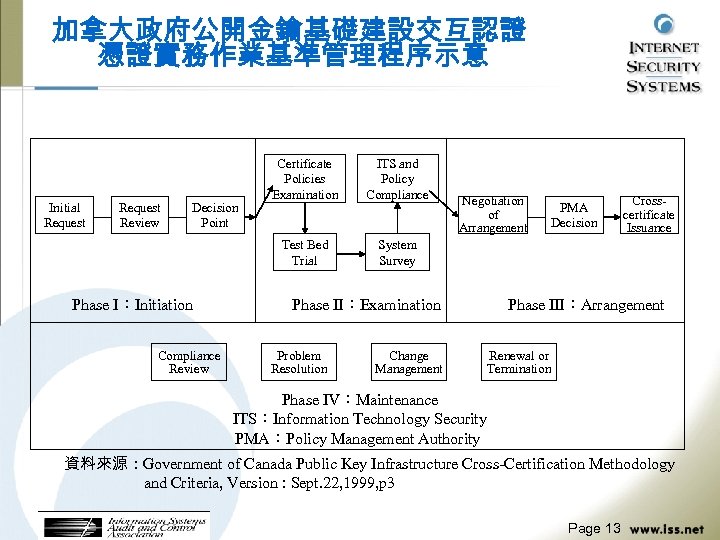

加拿大政府公開金鑰基礎建設交互認證 憑證實務作業基準管理程序示意 Request Review Decision Point Phase Ⅰ:Initiation Compliance Review ITS and Policy Compliance Test Bed Trial Initial Request Certificate Policies Examination System Survey Negotiation of Arrangement Phase Ⅱ:Examination Problem Resolution Change Management PMA Decision Crosscertificate Issuance Phase Ⅲ:Arrangement Renewal or Termination Phase Ⅳ:Maintenance ITS:Information Technology Security PMA:Policy Management Authority 資料來源:Government of Canada Public Key Infrastructure Cross-Certification Methodology and Criteria, Version : Sept. 22, 1999, p 3 Page 13

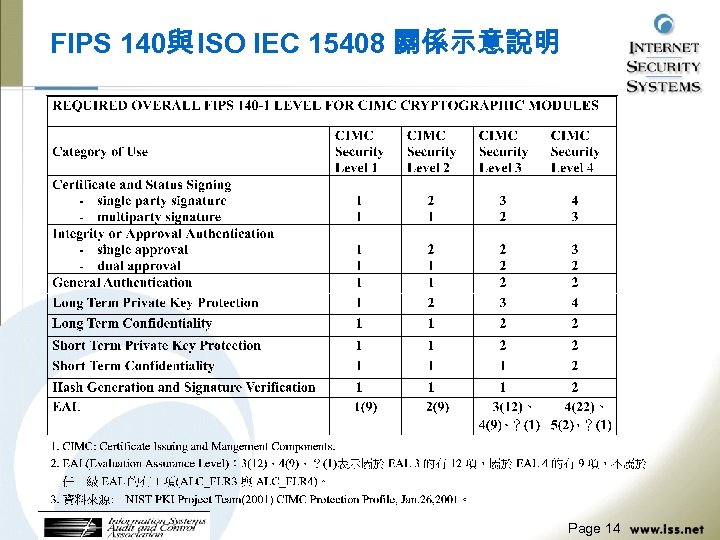

FIPS 140與 ISO IEC 15408 關係示意說明 Page 14

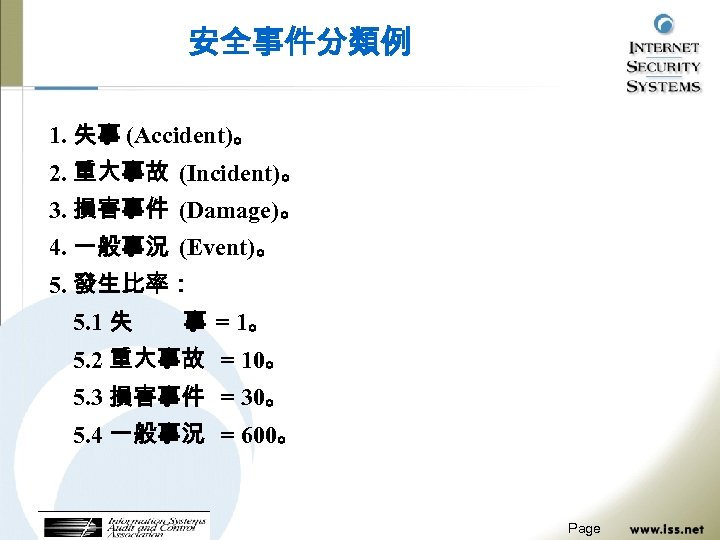

安全事件分類例 1. 失事 (Accident)。 2. 重大事故 (Incident)。 3. 損害事件 (Damage)。 4. 一般事況 (Event)。 5. 發生比率: 5. 1 失 事 = 1。 5. 2 重大事故 = 10。 5. 3 損害事件 = 30。 5. 4 一般事況 = 600。 Page

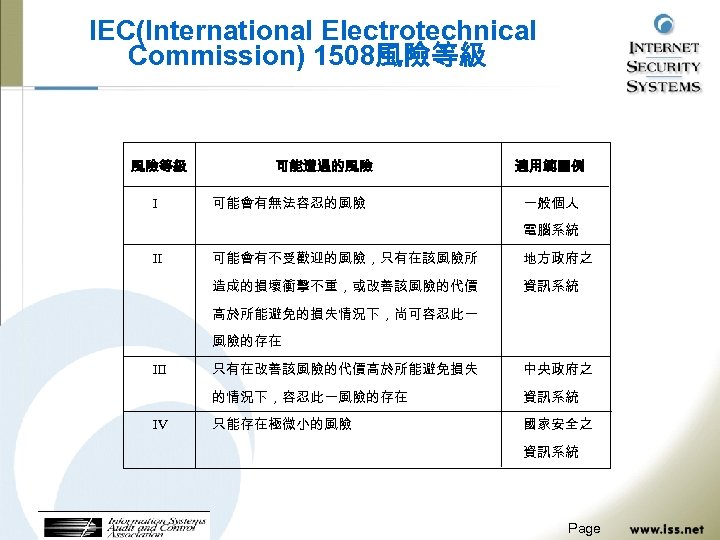

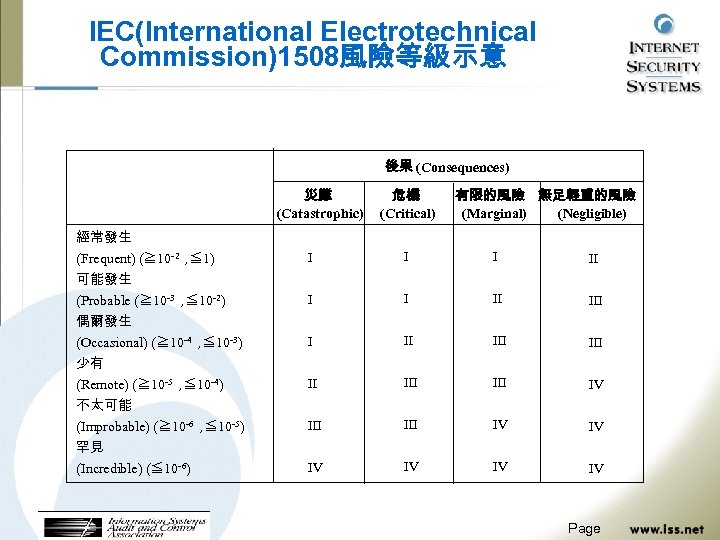

IEC(International Electrotechnical Commission) 1508風險等級 Ⅰ 可能遭遇的風險 可能會有無法容忍的風險 適用範圍例 一般個人 電腦系統 可能會有不受歡迎的風險,只有在該風險所 地方政府之 造成的損壞衝擊不重,或改善該風險的代價 Ⅱ 資訊系統 高於所能避免的損失情況下,尚可容忍此一 風險的存在 Ⅳ 只有在改善該風險的代價高於所能避免損失 中央政府之 的情況下,容忍此一風險的存在 Ⅲ 資訊系統 只能存在極微小的風險 國家安全之 資訊系統 Page

IEC(International Electrotechnical Commission)1508風險等級示意 後果 (Consequences) 災難 (Catastrophic) 危機 (Critical) 有限的風險 無足輕重的風險 (Marginal) (Negligible) 經常發生 (Frequent) (≧ 10 -2, ≦ 1) Ⅰ Ⅰ Ⅰ Ⅱ 可能發生 (Probable (≧ 10 -3, ≦ 10 -2) Ⅰ Ⅰ Ⅱ Ⅲ 偶爾發生 (Occasional) (≧ 10 -4, ≦ 10 -3) Ⅰ Ⅱ Ⅲ Ⅲ 少有 (Remote) (≧ 10 -5, ≦ 10 -4) Ⅱ Ⅲ Ⅲ Ⅳ 不太可能 (Improbable) (≧ 10 -6, ≦ 10 -5) Ⅲ Ⅲ Ⅳ Ⅳ 罕見 (Incredible) (≦ 10 -6) Ⅳ Ⅳ Page

金鑰憑證驗證中心風險等級說明示意 風 險 等 級 事 件 狀 況 災難 (Catastrophic) 驗證中心密鑰或使用者密鑰被破解 危機 (Critical) 金鑰憑證被偽造 有限的風險 (Marginal) 電子信封秘密金鑰被破解 無足輕重的風險 (Negligible) 正確金鑰憑證被拒絕接受 Page

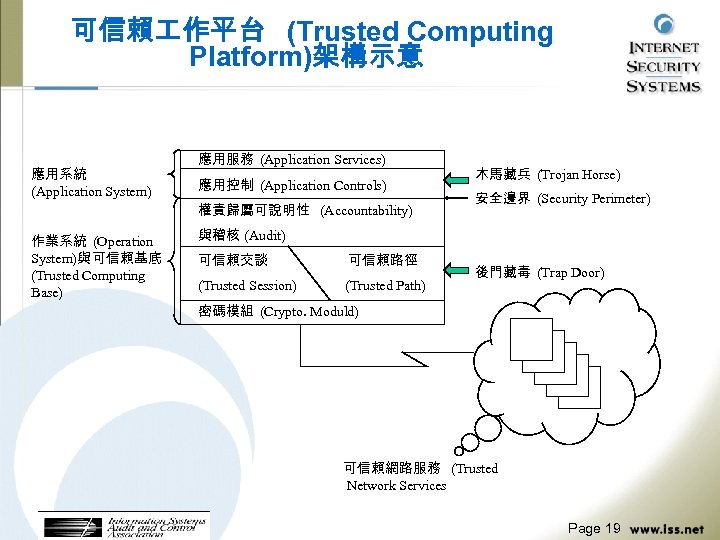

可信賴 作平台 (Trusted Computing Platform)架構示意 應用系統 (Application System) 應用服務 (Application Services) 應用控制 (Application Controls) 權責歸屬可說明性 (Accountability) 作業系統 (Operation System)與 可信賴基底 (Trusted Computing Base) 木馬藏兵 (Trojan Horse) 安全邊界 (Security Perimeter) 與稽核 (Audit) 可信賴交談 可信賴路徑 (Trusted Session) (Trusted Path) 後門藏毒 (Trap Door) 密碼模組 (Crypto. Moduld) 可信賴網路服務 (Trusted Network Services Page 19

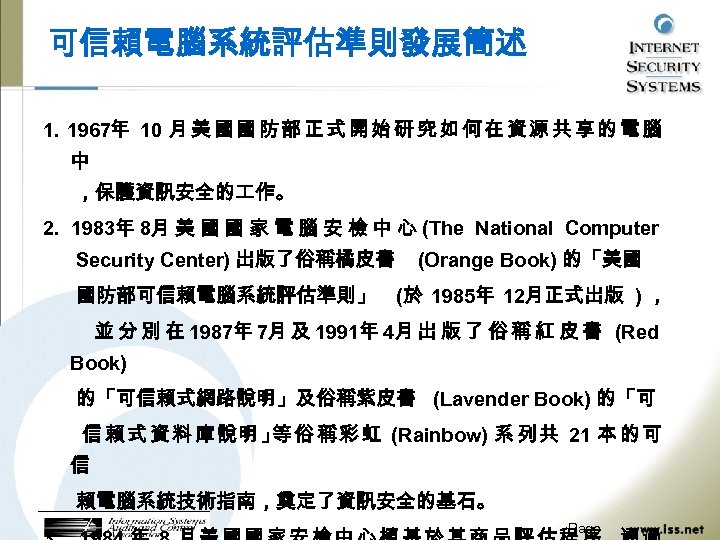

可信賴電腦系統評估準則發展簡述 1. 1967年 10 月 美 國 國 防 部 正 式 開 始 研 究 如 何 在 資 源 共 享 的 電 腦 中 ,保護資訊安全的 作。 2. 1983年 8月 美 國 國 家 電 腦 安 檢 中 心 (The National Computer Security Center) 出版了俗稱橘皮書 (Orange Book) 的「美國 國防部可信賴電腦系統評估準則」 (於 1985年 12月正式出版 ) , 並 分 別 在 1987年 7月 及 1991年 4月 出 版 了 俗 稱 紅 皮 書 (Red Book) 的「可信賴式網路說明」及俗稱紫皮書 (Lavender Book) 的「可 信 賴 式 資 料 庫 說明 」 俗 稱 彩 虹 (Rainbow) 系 列 共 21 本 的 可 等 信 賴電腦系統技術指南,奠定了資訊安全的基石。 Page

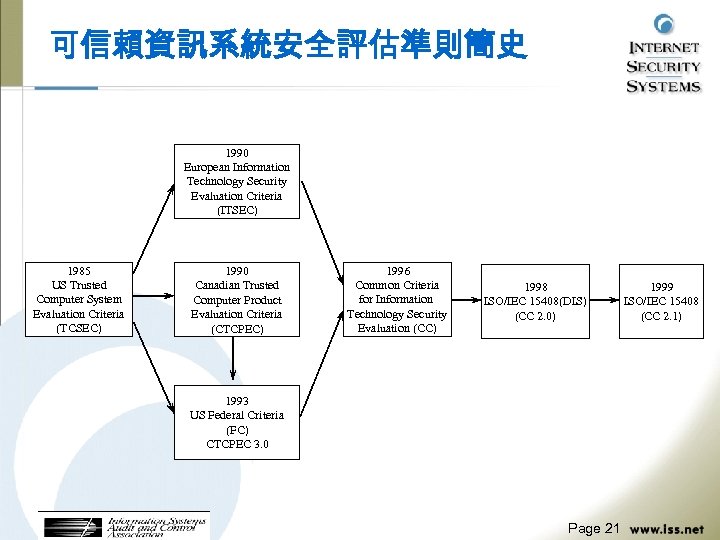

可信賴資訊系統安全評估準則簡史 1990 European Information Technology Security Evaluation Criteria (ITSEC) 1985 US Trusted Computer System Evaluation Criteria (TCSEC) 1990 Canadian Trusted Computer Product Evaluation Criteria (CTCPEC) 1996 Common Criteria for Information Technology Security Evaluation (CC) 1998 ISO/IEC 15408(DIS) (CC 2. 0) 1993 US Federal Criteria (FC) CTCPEC 3. 0 Page 21 1999 ISO/IEC 15408 (CC 2. 1)

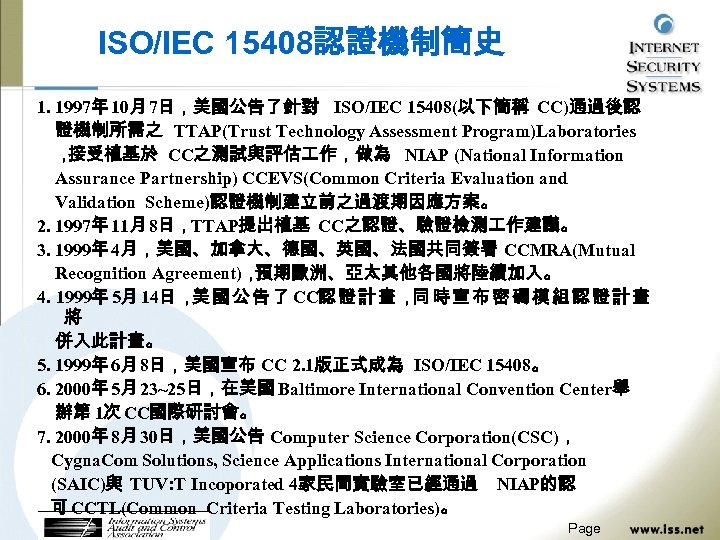

ISO/IEC 15408認證機制簡史 1. 1997年 10月 7日,美國公告了針對 ISO/IEC 15408(以下簡稱 CC)通過後認 證機制所需之 TTAP(Trust Technology Assessment Program)Laboratories , 接受植基於 CC之測試與評估 作,做為 NIAP (National Information Assurance Partnership) CCEVS(Common Criteria Evaluation and Validation Scheme)認證機制建立前之過渡期因應方案。 2. 1997年 11月 8日,TTAP提出植基 CC之認證、驗證檢測 作建議。 3. 1999年 4月,美國、加拿大、德國、英國、法國共同簽署 CCMRA(Mutual Recognition Agreement), 預期歐洲、亞太其他各國將陸續加入。 4. 1999年 5月 14日 , 國 公 告 了 CC認 證 計 畫 , 時 宣 布 密 碼 模 組 認 證 計 畫 美 同 將 併入此計畫。 5. 1999年 6月 8日,美國宣布 CC 2. 1版正式成為 ISO/IEC 15408。 6. 2000年 5月 23~25日,在美國 Baltimore International Convention Center舉 辦第 1次 CC國際研討會。 7. 2000年 8月 30日,美國公告 Computer Science Corporation(CSC), Cygna. Com Solutions, Science Applications International Corporation (SAIC)與 TUV: T Incoporated 4家民間實驗室已經通過 NIAP的認 可 CCTL(Common Criteria Testing Laboratories)。 Page

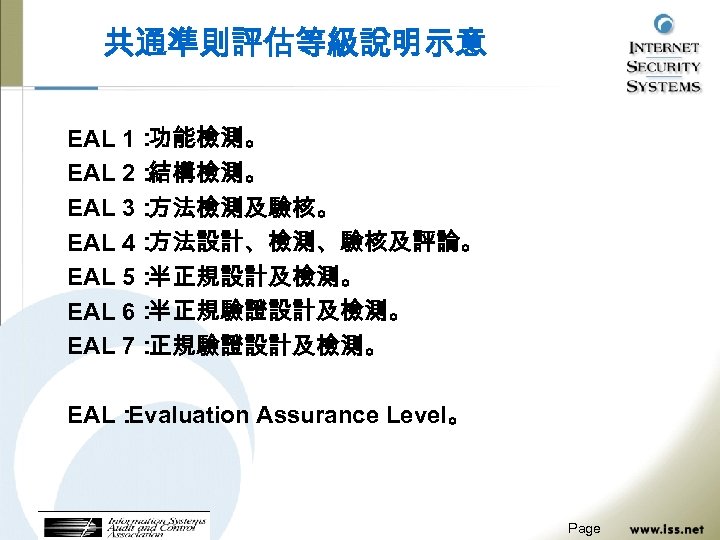

共通準則評估等級說明示意 EAL 1: 功能檢測。 EAL 2: 結構檢測。 EAL 3: 方法檢測及驗核。 EAL 4: 方法設計、檢測、驗核及評論。 EAL 5: 半正規設計及檢測。 EAL 6: 半正規驗證設計及檢測。 EAL 7: 正規驗證設計及檢測。 EAL: Evaluation Assurance Level。 Page

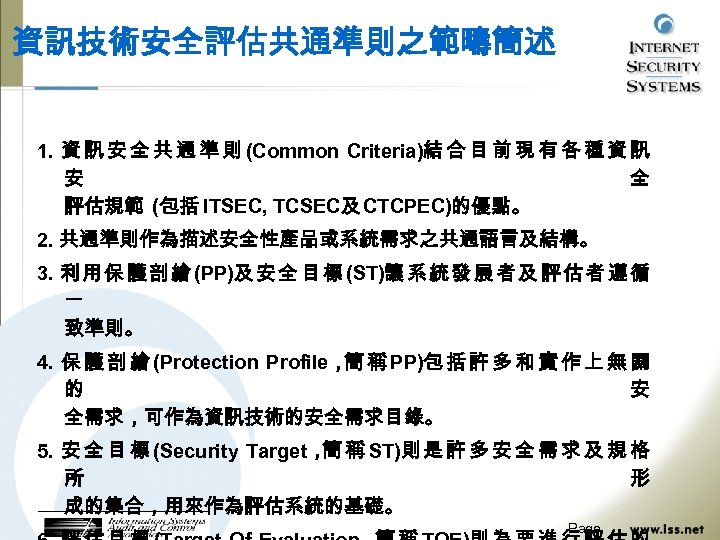

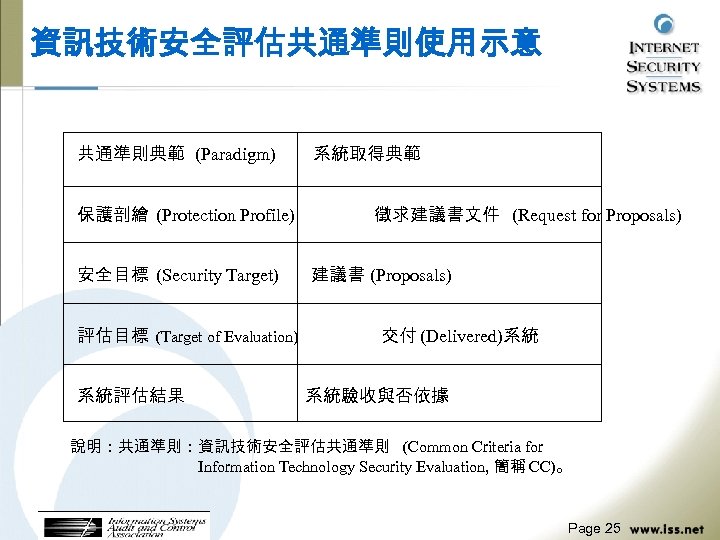

資訊技術安全評估共通準則之範疇簡述 1. 資 訊 安 全 共 通 準 則 (Common Criteria)結 合 目 前 現 有 各 種 資 訊 安 全 評估規範 (包括 ITSEC, TCSEC及 CTCPEC)的優點。 2. 共通準則作為描述安全性產品或系統需求之共通語言及結構。 3. 利 用 保 護 剖 繪 (PP)及 安 全 目 標 (ST)讓 系 統 發 展 者 及 評 估 者 遵 循 一 致準則。 4. 保 護 剖 繪 (Protection Profile, 稱 PP)包 括 許 多 和 實 作 上 無 關 簡 的 安 全需求,可作為資訊技術的安全需求目錄。 5. 安 全 目 標 (Security Target, 稱 ST)則 是 許 多 安 全 需 求 及 規 格 簡 所 形 成的集合,用來作為評估系統的基礎。 Page

資訊技術安全評估共通準則使用示意 共通準則典範 (Paradigm) 系統取得典範 保護剖繪 (Protection Profile) 徵求建議書文件 (Request for Proposals) 安全目標 (Security Target) 建議書 (Proposals) 評估目標 (Target of Evaluation) 系統評估結果 交付 (Delivered)系統 系統驗收與否依據 說明:共通準則:資訊技術安全評估共通準則 (Common Criteria for Information Technology Security Evaluation, 簡稱 CC)。 Page 25

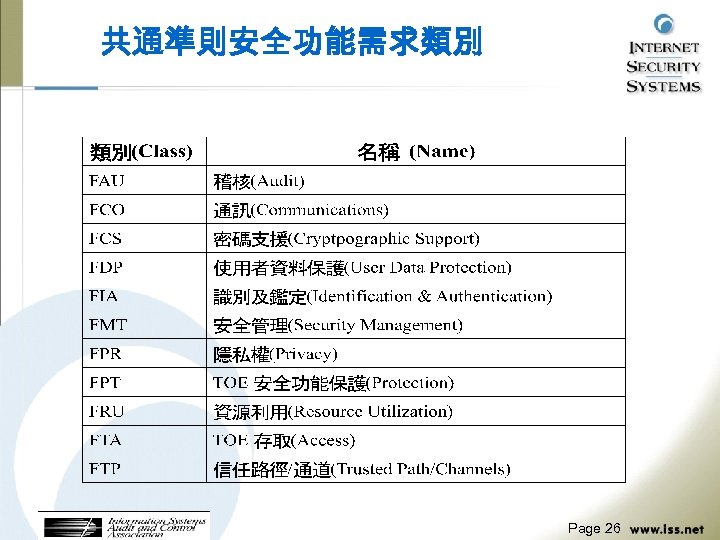

共通準則安全功能需求類別 Page 26

共通準則安全保證需求類別 Page 27

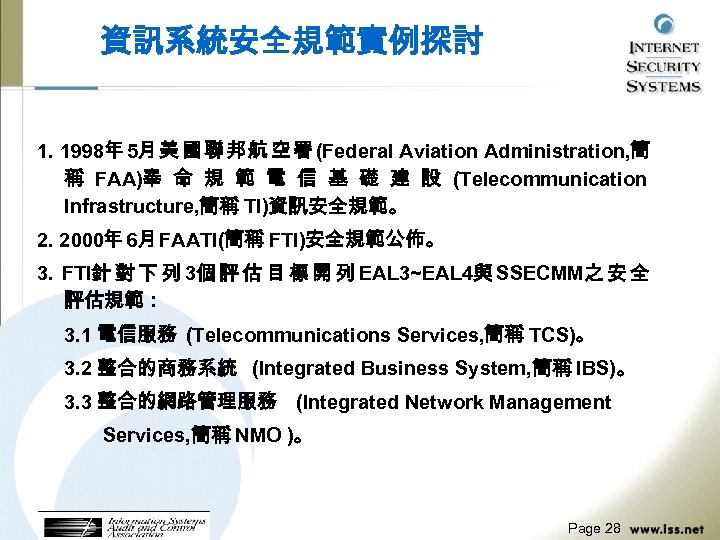

資訊系統安全規範實例探討 1. 1998年 5月 美 國 聯 邦 航 空 署 (Federal Aviation Administration, 簡 稱 FAA)奉 命 規 範 電 信 基 礎 建 設 (Telecommunication Infrastructure, 簡稱 TI)資訊安全規範。 2. 2000年 6月 FAATI(簡稱 FTI)安全規範公佈。 3. FTI針 對 下 列 3個 評 估 目 標 開 列 EAL 3~EAL 4與 SSECMM之 安 全 評估規範: 3. 1 電信服務 (Telecommunications Services, 簡稱 TCS)。 3. 2 整合的商務系統 (Integrated Business System, 簡稱 IBS)。 3. 3 整合的網路管理服務 (Integrated Network Management Services, 簡稱 NMO )。 Page 28

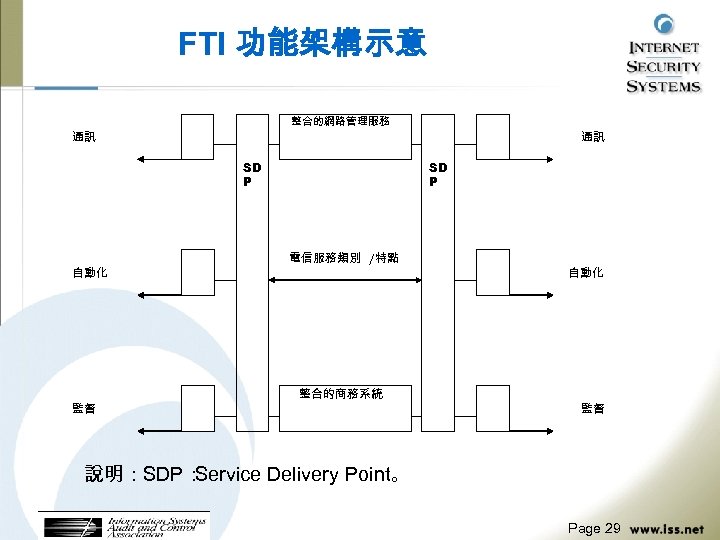

FTI 功能架構示意 整合的網路管理服務 通訊 通訊 SD P 自動化 監督 SD P 電信服務類別 /特點 整合的商務系統 自動化 監督 說明:SDP: Service Delivery Point。 Page 29

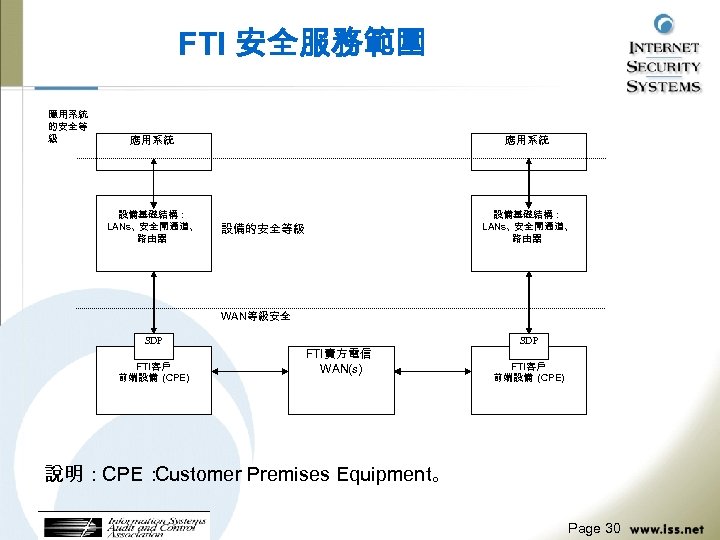

FTI 安全服務範圍 應用系統 的安全等 級 應用系統 設備基礎結構: LANs、 安全閘通道、 路由器 設備的安全等級 WAN等級安全 SDP FTI客戶 前端設備 (CPE) SDP FTI賣方電信 WAN(s) FTI客戶 前端設備 (CPE) 說明:CPE: Customer Premises Equipment。 Page 30

FTI之安全 功能 需求示意說明 Page 31

FTI之 EAL-3安全保證示意說明 保證類別 保證組件 None TCS NMO IBS ACM_CAP. 3 X X X ACM_SCP. 1 X X X ADO_DEL. 1 X X X ADO_IGS. 1 X 3 ADV_FSP. 1 X 3 ADV_HLD. 2 X X X ADV_RCR. 1 X 3 AGD_ADM. 1 X X X AGD_USR. 1 X X ALC_DVS. 1 X X X ATE_COV. 2 X X X ATE_DPT. 1 X X X ATE-FUN. 1 X X X ATE_IND. 2 X X X AVA_MSU. 1 X X X AVA_SOF. 1 X X X AVA_VLA. 1 X X X Page 32

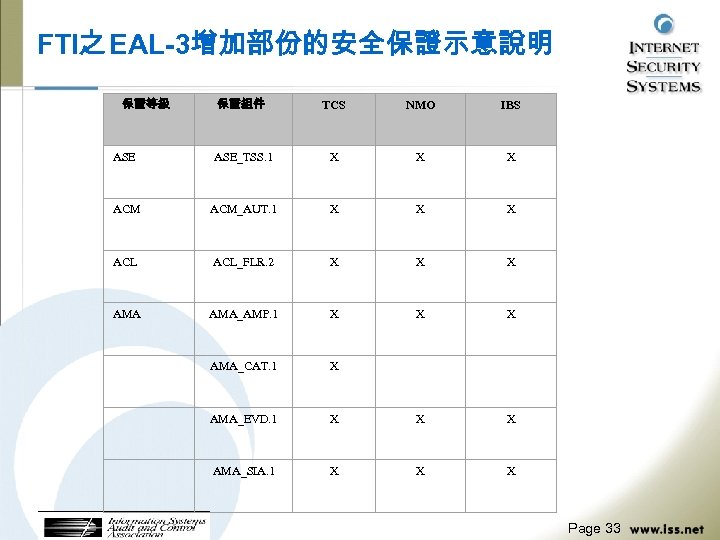

FTI之 EAL-3增加部份的安全保證示意說明 保證等級 保證組件 TCS NMO IBS ASE_TSS. 1 X X X ACM_AUT. 1 X X X ACL_FLR. 2 X X X AMA_AMP. 1 X X X AMA_CAT. 1 X AMA_EVD. 1 X X X AMA_SIA. 1 X X X Page 33

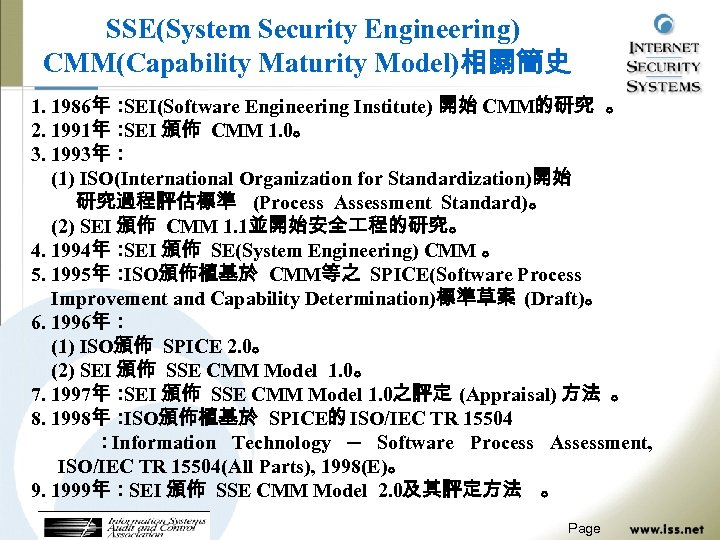

SSE(System Security Engineering) CMM(Capability Maturity Model)相關簡史 1. 1986年: SEI(Software Engineering Institute) 開始 CMM的研究 。 2. 1991年: SEI 頒佈 CMM 1. 0。 3. 1993年: (1) ISO(International Organization for Standardization)開始 研究過程評估標準 (Process Assessment Standard)。 (2) SEI 頒佈 CMM 1. 1並開始安全 程的研究。 4. 1994年: SEI 頒佈 SE(System Engineering) CMM 。 5. 1995年: ISO頒佈植基於 CMM等之 SPICE(Software Process Improvement and Capability Determination)標準草案 (Draft)。 6. 1996年: (1) ISO頒佈 SPICE 2. 0。 (2) SEI 頒佈 SSE CMM Model 1. 0。 7. 1997年: SEI 頒佈 SSE CMM Model 1. 0之評定 (Appraisal) 方法 。 8. 1998年: ISO頒佈植基於 SPICE的 ISO/IEC TR 15504 :Information Technology ─ Software Process Assessment, ISO/IEC TR 15504(All Parts), 1998(E)。 9. 1999年:SEI 頒佈 SSE CMM Model 2. 0及其評定方法 。 Page

通資訊系統優質性評估等級 (ISO/IEC TR 15504: 1998(E) Page 35

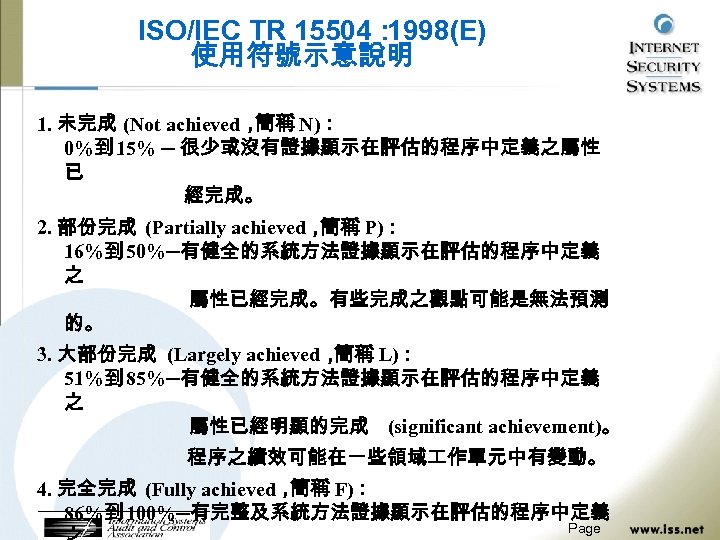

ISO/IEC TR 15504: 1998(E) 使用符號示意說明 1. 未完成 (Not achieved, 簡稱 N): 0%到 15% ─ 很少或沒有證據顯示在評估的程序中定義之屬性 已 經完成。 2. 部份完成 (Partially achieved, 簡稱 P): 16%到 50%─有健全的系統方法證據顯示在評估的程序中定義 之 屬性已經完成。有些完成之觀點可能是無法預測 的。 3. 大部份完成 (Largely achieved, 簡稱 L): 51%到 85%─有健全的系統方法證據顯示在評估的程序中定義 之 屬性已經明顯的完成 (significant achievement)。 程序之績效可能在一些領域 作單元中有變動。 4. 完全完成 (Fully achieved, 簡稱 F): 86%到 100%─有完整及系統方法證據顯示在評估的程序中定義 Page

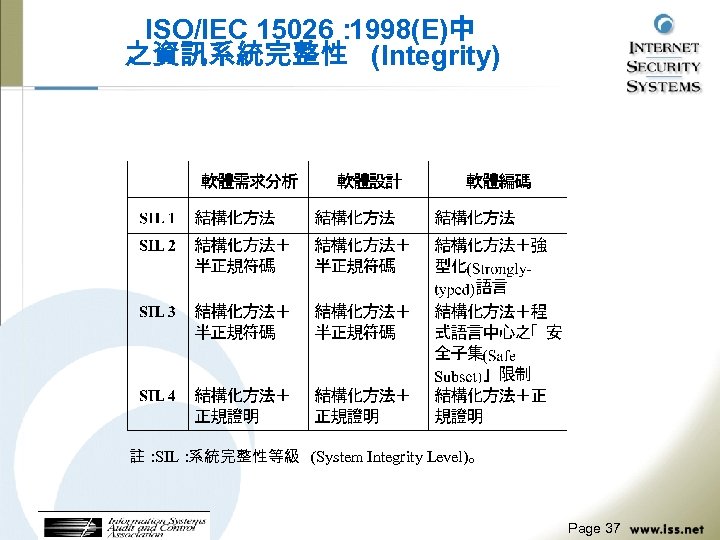

ISO/IEC 15026: 1998(E)中 之資訊系統完整性 (Integrity) 註: SIL: 系統完整性等級 (System Integrity Level)。 Page 37

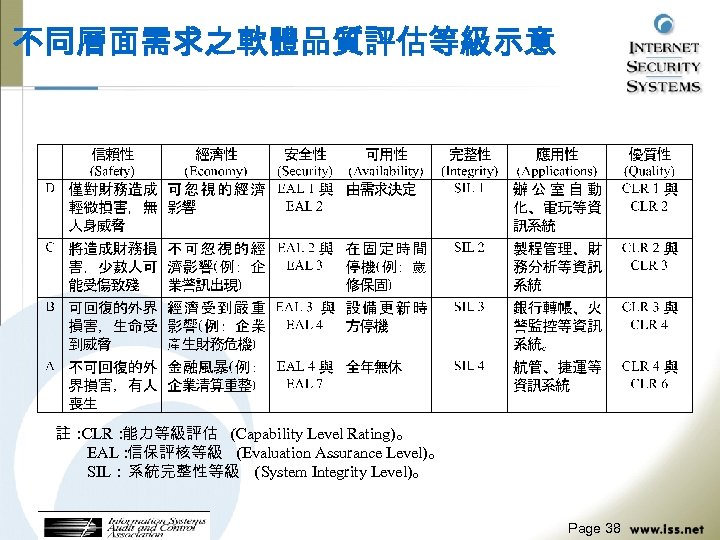

不同層面需求之軟體品質評估等級示意 註: CLR: 能力等級評估 (Capability Level Rating)。 EAL: 信保評核等級 (Evaluation Assurance Level)。 SIL: 系統完整性等級 (System Integrity Level)。 Page 38

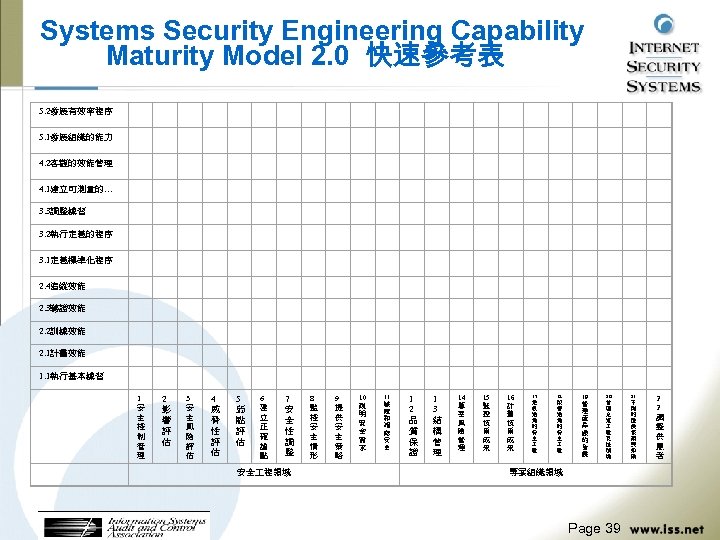

Systems Security Engineering Capability Maturity Model 2. 0 快速參考表 5. 2發展有效率程序 5. 1發展組織的能力 4. 2客觀的效能管理 4. 1建立可測量的… 3. 3調整練習 3. 2執行定義的程序 3. 1定義標準化程序 2. 4追縱效能 2. 3驗證效能 2. 2訓練效能 2. 1計畫效能 1. 1執行基本練習 1 安 全 控 制 管 理 2 影 響 評 估 3 安 全 風 險 評 估 4 威 脅 性 評 估 5 弱 點 評 估 6 建 立 正 確 論 點 7 安 全 性 調 整 8 監 控 安 全 情 形 9 提 供 安 全 策 略 10 說 明 安 全 需 求 11 驗 證 和 確 認 安 全 1 2 品 質 保 證 1 3 結 構 管 理 14 專 案 風 險 管 理 15 監 控 技 術 成 果 16 計 畫 技 術 成 果 17 定 義 組 織 的 安 全 程 18 改 善 組 織 的 安 全 程 19 管 理 產 品 線 的 發 展 20 管 理 系 統 程 支 援 環 境 21 不 斷 的 提 供 技 術 與 知 識 2 2 調 整 供 應 者 安全 程領域 專案組織領域 Page 39

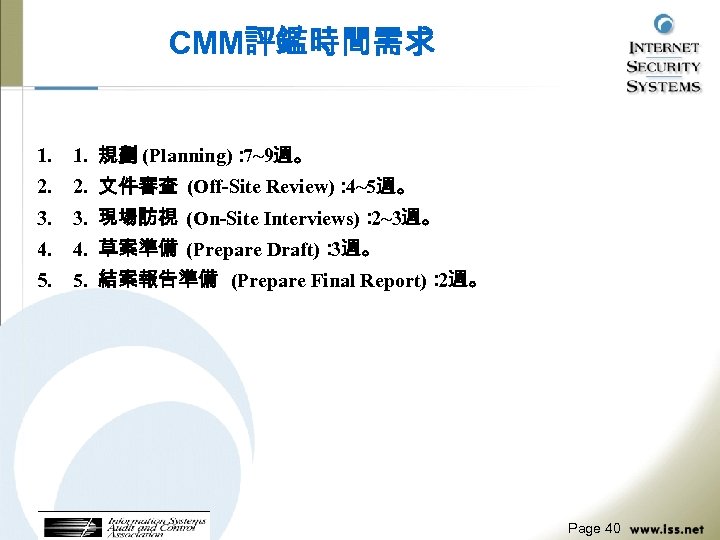

CMM評鑑時間需求 1. 規劃 (Planning): 7~9週。 2. 文件審查 (Off-Site Review): 4~5週。 3. 現場訪視 (On-Site Interviews): 2~3週。 4. 草案準備 (Prepare Draft): 3週。 5. 結案報告準備 (Prepare Final Report): 2週。 Page 40

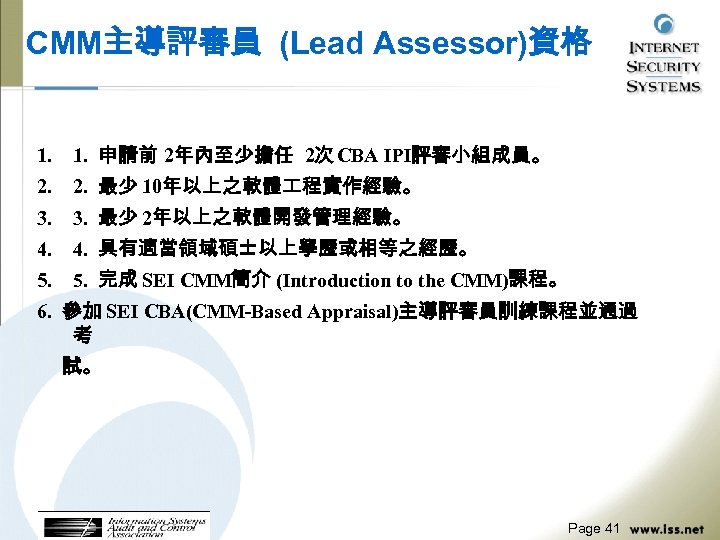

CMM主導評審員 (Lead Assessor)資格 1. 申請前 2年內至少擔任 2次 CBA IPI評審小組成員。 2. 最少 10年以上之軟體 程實作經驗。 3. 最少 2年以上之軟體開發管理經驗。 4. 具有適當領域碩士以上學歷或相等之經歷。 5. 完成 SEI CMM簡介 (Introduction to the CMM)課程。 6. 參加 SEI CBA(CMM-Based Appraisal)主導評審員訓練課程並通過 考 試。 Page 41

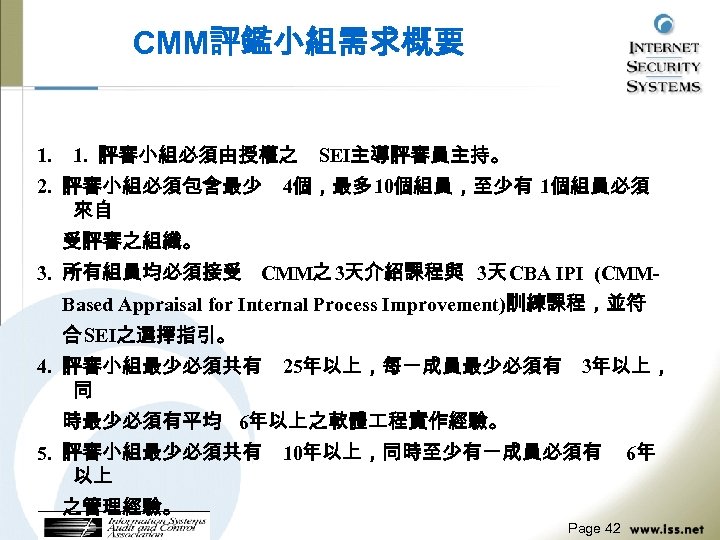

CMM評鑑小組需求概要 1. 評審小組必須由授權之 2. 評審小組必須包含最少 來自 SEI主導評審員主持。 4個,最多 10個組員,至少有 1個組員必須 受評審之組織。 3. 所有組員均必須接受 CMM之 3天介紹課程與 3天 CBA IPI (CMMBased Appraisal for Internal Process Improvement)訓練課程,並符 合 SEI之選擇指引。 4. 評審小組最少必須共有 同 25年以上,每一成員最少必須有 3年以上, 時最少必須有平均 6年以上之軟體 程實作經驗。 5. 評審小組最少必須共有 以上 10年以上,同時至少有一成員必須有 之管理經驗。 Page 42 6年

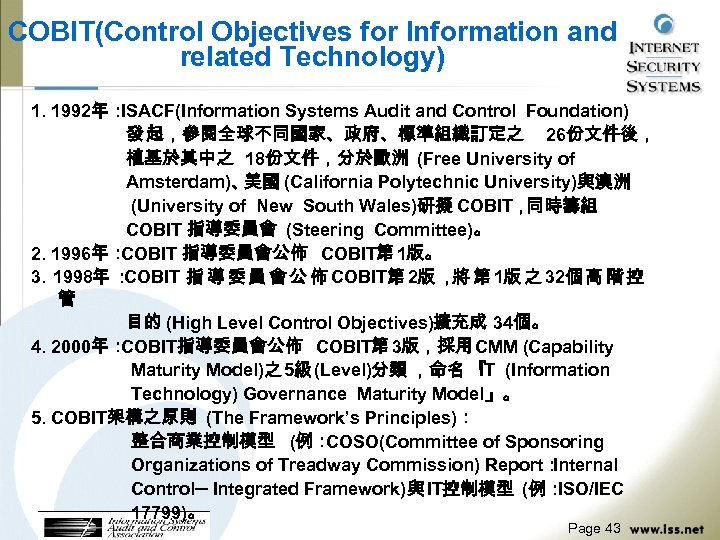

COBIT(Control Objectives for Information and related Technology) 1. 1992年: ISACF(Information Systems Audit and Control Foundation) 發 起,參閱全球不同國家、政府、標準組織訂定之 26份文件後, 植基於其中之 18份文件,分於歐洲 (Free University of Amsterdam)、 美國 (California Polytechnic University)與澳洲 (University of New South Wales)研擬 COBIT, 同時籌組 COBIT 指導委員會 (Steering Committee)。 2. 1996年: COBIT 指導委員會公佈 COBIT第 1版。 3. 1998年 : COBIT 指 導 委 員 會 公 佈 COBIT第 2版 , 第 1版 之 32個 高 階 控 將 管 目的 (High Level Control Objectives)擴充成 34個。 4. 2000年: COBIT指導委員會公佈 COBIT第 3版,採用CMM (Capability Maturity Model)之 5級 (Level)分類 ,命名 「 (Information IT Technology) Governance Maturity Model」。 5. COBIT架構之原則 (The Framework’s Principles): 整合商業控制模型 (例: COSO(Committee of Sponsoring Organizations of Treadway Commission) Report: Internal Control─ Integrated Framework)與 IT控制模型 (例: ISO/IEC 17799)。 Page 43

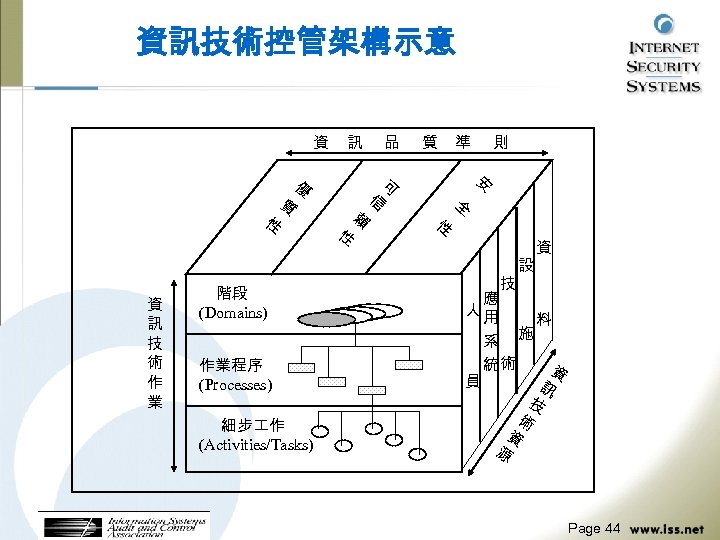

資訊技術控管架構示意 資 訊 品 質 準 則 性 全 賴 性 信 安 可 質 優 設 資 訊 技 術 作 業 階段 (Domains) 作業程序 (Processes) 細步 作 (Activities/Tasks) 資 技 應 人用 料 施 系 統術 資 員 訊 技 術 資 源 Page 44

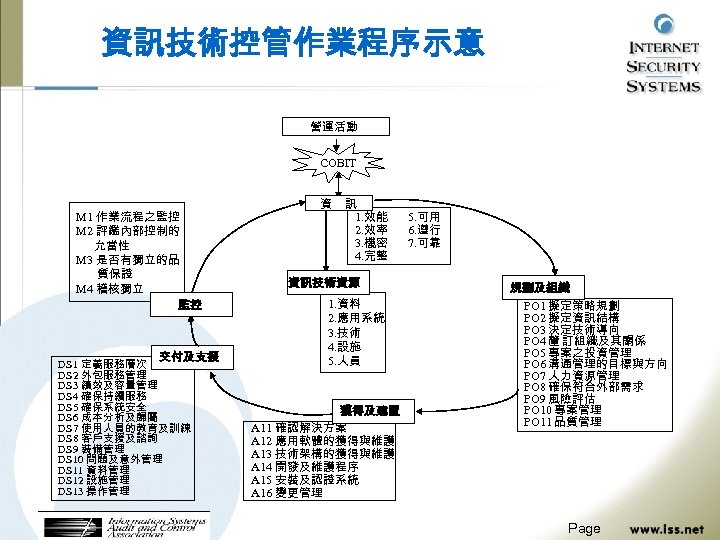

資訊技術控管作業程序示意 營運活動 COBIT M 1 作業流程之監控 M 2 評鑑內部控制的 允當性 M 3 是否有獨立的品 質保證 M 4 稽核獨立 監控 交付及支援 DS 1 定義服務層次 DS 2 外包服務管理 DS 3 績效及容量管理 DS 4 確保持續服務 DS 5 確保系統安全 DS 6 成本分析及歸屬 DS 7 使用人員的教育及訓練 DS 8 客戶支援及諮詢 DS 9 裝備管理 DS 10 問題及意外管理 DS 11 資料管理 DS 12 設施管理 DS 13 操作管理 資 訊 1. 效能 5. 可用 2. 效率 6. 遵行 3. 機密 7. 可靠 4. 完整 資訊技術資源 1. 資料 2. 應用系統 3. 技術 4. 設施 5. 人員 獲得及建置 A 11 確認解決方案 A 12 應用軟體的獲得與維護 A 13 技術架構的獲得與維護 A 14 開發及維護程序 A 15 安裝及認證系統 A 16 變更管理 規劃及組織 PO 1 擬定策略規劃 PO 2 擬定資訊結構 PO 3 決定技術導向 PO 4 釐 訂組織及其關係 PO 5 專案之投資管理 PO 6 溝通管理的目標與方向 PO 7 人力資源管理 PO 8 確保符合外部需求 PO 9 風險評估 PO 10 專案管理 PO 11 品質管理 Page

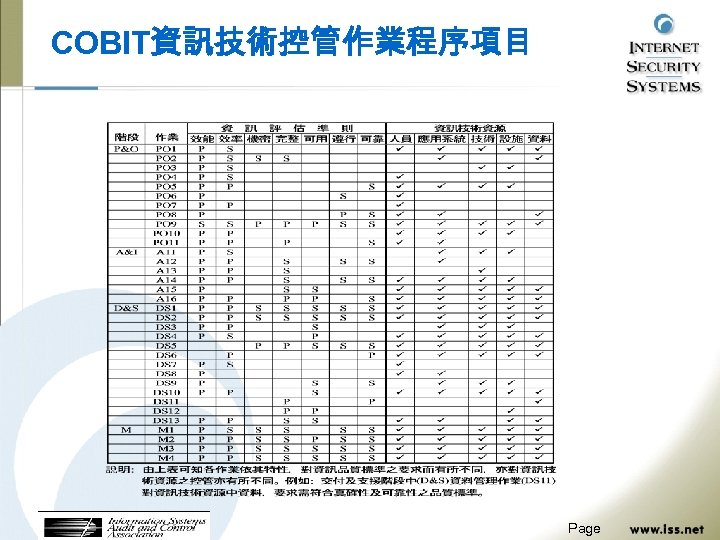

COBIT資訊技術控管作業程序項目 Page

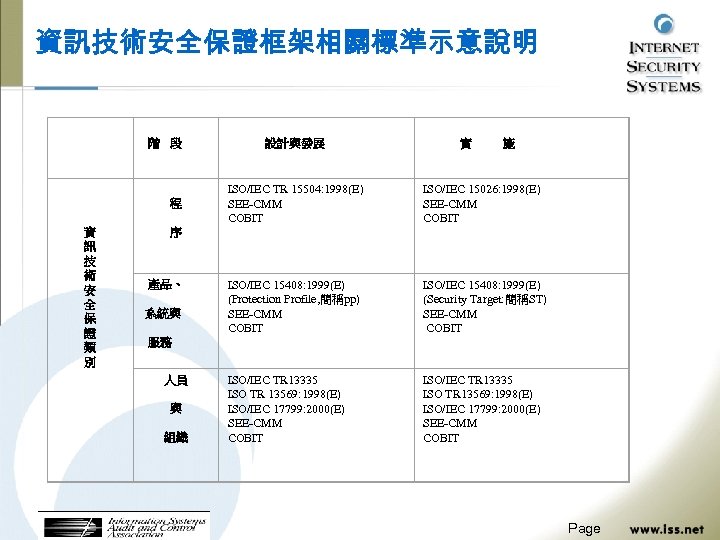

資訊技術安全保證框架相關標準示意說明 階 段 程 資 訊 技 術 安 全 保 證 類 別 實 施 ISO/IEC TR 15504: 1998(E) SEE-CMM COBIT ISO/IEC 15026: 1998(E) SEE-CMM COBIT ISO/IEC 15408: 1999(E) (Protection Profile, 簡稱pp) SEE-CMM COBIT ISO/IEC 15408: 1999(E) (Security Target: 簡稱ST) SEE-CMM COBIT ISO/IEC TR 13335 ISO TR 13569: 1998(E) ISO/IEC 17799: 2000(E) SEE-CMM COBIT 序 產品、 系統與 服務 人員 設計與發展 與 組織 Page

資訊安全相關標準比較 標準 目的 方法 範疇 定義資訊系統與服 務之安全保證內控 要素 提供稽核人員進行內控相關 的 具與程序 內控 (稽核 )組織 ISO/IEC TR 13335 改善資訊技術安全 管理的規範 用來達到與維護資訊與服務 適當安全等級之方法的指引 安全 程組織 ISO/IEC 15026 軟體整合性的規範 用來達到與維護軟體整合性 等級之方法的指引 整合性軟體組織 ISO/IEC 15408 資訊技術安全評估 的規範 資訊產品與系統的安全典範 與評鑑方法 ISO/IEC TR 15504 軟體程序的改善與 評鑑 軟體程序的改善模式與評鑑 方法 軟體 程組織 ISO/IEC 17799 改善資訊安全管理 系統品質的規範 資訊安全管理品質規範的特 定要求 資訊安全管理事 務性組織 SE-CMM 改善資訊系統或產 品 程程序 系統程序規範的連續性成熟 度模式與評定方法 系統 程組織 SSE-CMM 定義、改善和評定安 全 程的能力 連續性的安全 程成熟度模 式與評定方法 COBIT 資訊產品與系統 生產使用與驗證 組織 安全系統 程組 織 Page

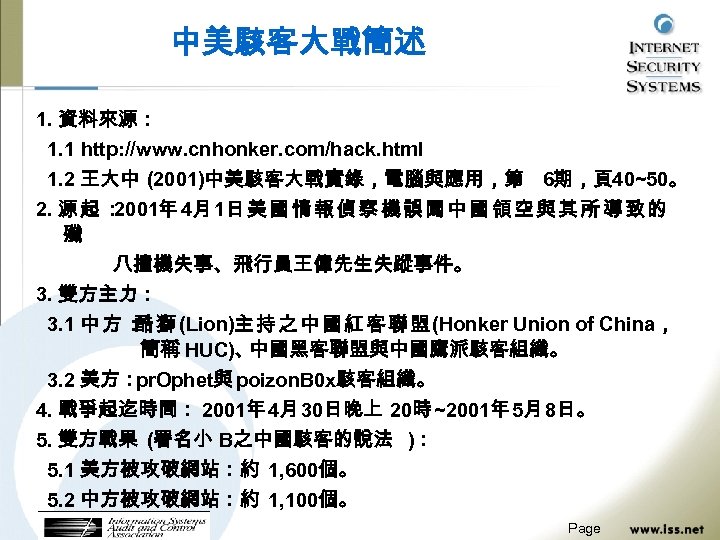

中美駭客大戰簡述 1. 資料來源: 1. 1 http: //www. cnhonker. com/hack. html 1. 2 王大中 (2001)中美駭客大戰實錄,電腦與應用,第 6期,頁40~50。 2. 源 起 : 2001年 4月 1日 美 國 情 報 偵 察 機 誤 闖 中 國 領 空 與 其 所 導 致 的 殲 八撞機失事、飛行員王偉先生失蹤事件。 3. 雙方主力: 3. 1 中方: 酷獅(Lion)主持之中國紅客聯盟(Honker Union of China, 簡稱 HUC)、 中國黑客聯盟與中國鷹派駭客組織。 3. 2 美方: pr. Ophet與 poizon. B 0 x駭客組織。 4. 戰爭起迄時間: 2001年 4月 30日晚上 20時 ~2001年 5月 8日。 5. 雙方戰果 (署名小 B之中國駭客的說法 ): 5. 1 美方被攻破網站:約 1, 600個。 5. 2 中方被攻破網站:約 1, 100個。 Page

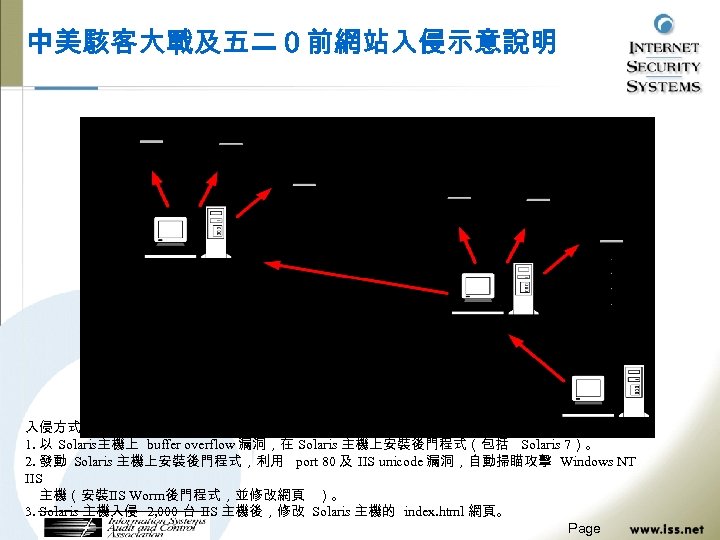

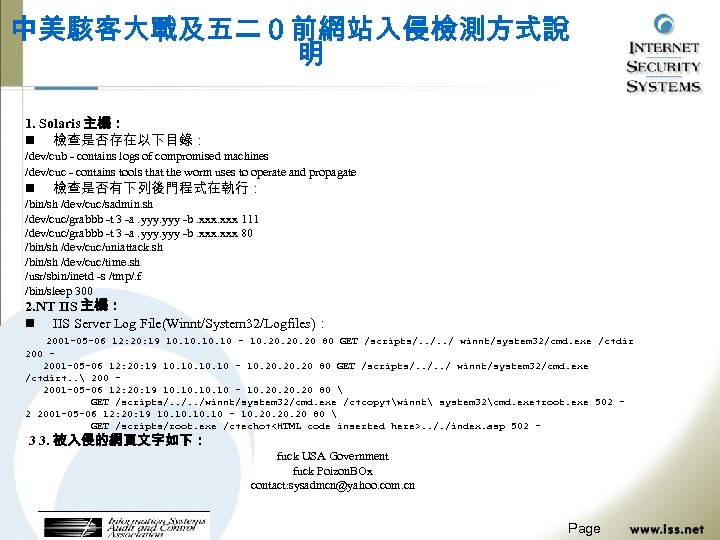

中美駭客大戰及五二0前網站入侵示意說明 入侵方式說明: 1. 以 Solaris主機上 buffer overflow 漏洞,在 Solaris 主機上安裝後門程式(包括 Solaris 7)。 2. 發動 Solaris 主機上安裝後門程式,利用 port 80 及 IIS unicode 漏洞,自動掃瞄攻擊 Windows NT IIS 主機(安裝IIS Worm後門程式,並修改網頁 )。 3. Solaris 主機入侵 2, 000 台 IIS 主機後,修改 Solaris 主機的 index. html 網頁。 Page

中美駭客大戰及五二0前網站入侵檢測方式說 明 1. Solaris 主機: n 檢查是否存在以下目錄: /dev/cub - contains logs of compromised machines /dev/cuc - contains tools that the worm uses to operate and propagate n 檢查是否有下列後門程式在執行: /bin/sh /dev/cuc/sadmin. sh /dev/cuc/grabbb -t 3 -a. yyy -b. xxx 111 /dev/cuc/grabbb -t 3 -a. yyy -b. xxx 80 /bin/sh /dev/cuc/uniattack. sh /bin/sh /dev/cuc/time. sh /usr/sbin/inetd -s /tmp/. f /bin/sleep 300 2. NT IIS 主機: n IIS Server Log File(Winnt/System 32/Logfiles): 2001 -05 -06 12: 20: 19 10. 10. 10 - 10. 20. 20 80 GET /scripts/. . / winnt/system 32/cmd. exe /c+dir 200 – 2001 -05 -06 12: 20: 19 10. 10. 10 - 10. 20. 20 80 GET /scripts/. . / winnt/system 32/cmd. exe /c+dir+. . 200 – 2001 -05 -06 12: 20: 19 10. 10. 10 - 10. 20. 20 80 GET /scripts/. . /winnt/system 32/cmd. exe /c+copy+winnt system 32cmd. exe+root. exe 502 2 2001 -05 -06 12: 20: 19 10. 10. 10 - 10. 20. 20 80 GET /scripts/root. exe /c+echo+<HTML code inserted here>. . /. /index. asp 502 - 3 3. 被入侵的網頁文字如下: fuck USA Government fuck Poizon. BOx contact: sysadmcn@yahoo. com. cn Page

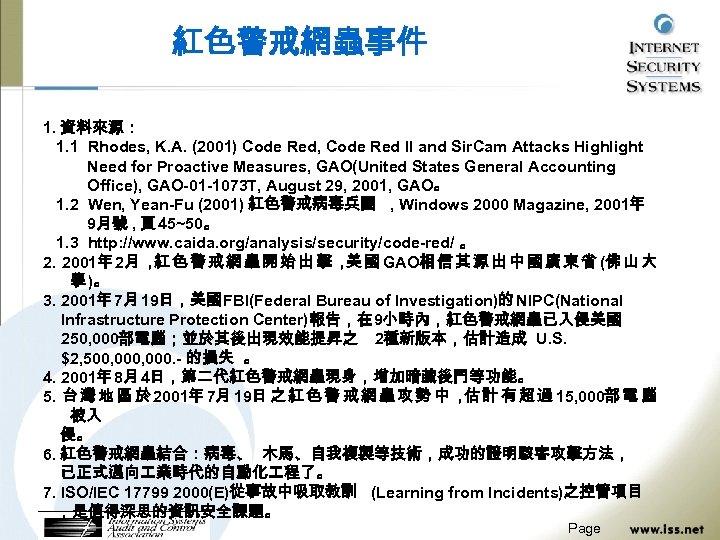

紅色警戒網蟲事件 1. 資料來源: 1. 1 Rhodes, K. A. (2001) Code Red, Code Red II and Sir. Cam Attacks Highlight Need for Proactive Measures, GAO(United States General Accounting Office), GAO-01 -1073 T, August 29, 2001, GAO。 1. 2 Wen, Yean-Fu (2001) 紅色警戒病毒兵團 , Windows 2000 Magazine, 2001年 9月號 , 頁 45~50。 1. 3 http: //www. caida. org/analysis/security/code-red/ 。 2. 2001年 2月 , 色 警 戒 網 蟲 開 始 出 擊 , 國 GAO相 信 其 源 出 中 國 廣 東 省 (佛 山 大 紅 美 學 )。 3. 2001年 7月 19日,美國FBI(Federal Bureau of Investigation)的 NIPC(National Infrastructure Protection Center)報告,在 9小時內,紅色警戒網蟲已入侵美國 250, 000部電腦;並於其後出現效能提昇之 2種新版本,估計造成 U. S. $2, 500, 000. - 的損失 。 4. 2001年 8月 4日,第二代紅色警戒網蟲現身,增加暗藏後門等功能。 5. 台 灣 地 區 於 2001年 7月 19日 之 紅 色 警 戒 網 蟲 攻 勢 中 , 計 有 超 過 15, 000部 電 腦 估 被入 侵。 6. 紅色警戒網蟲結合:病毒、 木馬、自我複製等技術,成功的證明駭客攻擊方法, 已正式邁向 業時代的自動化 程了。 7. ISO/IEC 17799 2000(E)從事故中吸取教訓 (Learning from Incidents)之控管項目 ,是值得深思的資訊安全課題。 Page

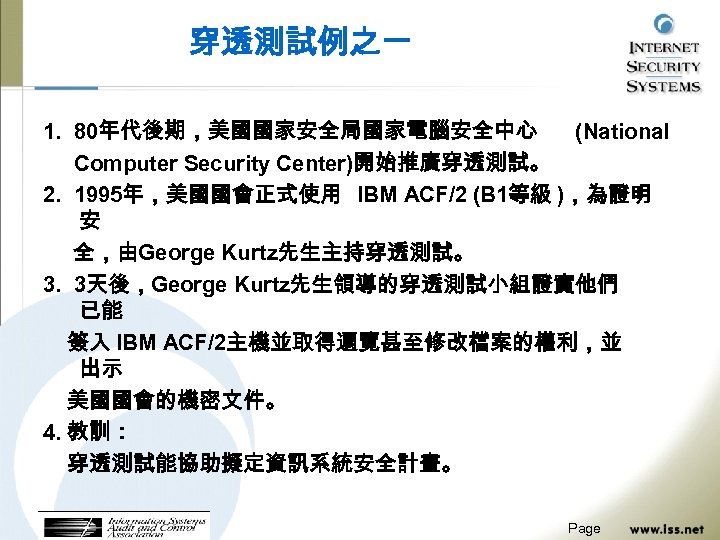

穿透測試例之一 1. 80年代後期,美國國家安全局國家電腦安全中心 (National Computer Security Center)開始推廣穿透測試。 2. 1995年,美國國會正式使用 IBM ACF/2 (B 1等級 ),為證明 安 全,由George Kurtz先生主持穿透測試。 3. 3天後,George Kurtz先生領導的穿透測試小組證實他們 已能 簽入 IBM ACF/2主機並取得遍覽甚至修改檔案的權利,並 出示 美國國會的機密文件。 4. 教訓: 穿透測試能協助擬定資訊系統安全計畫。 Page

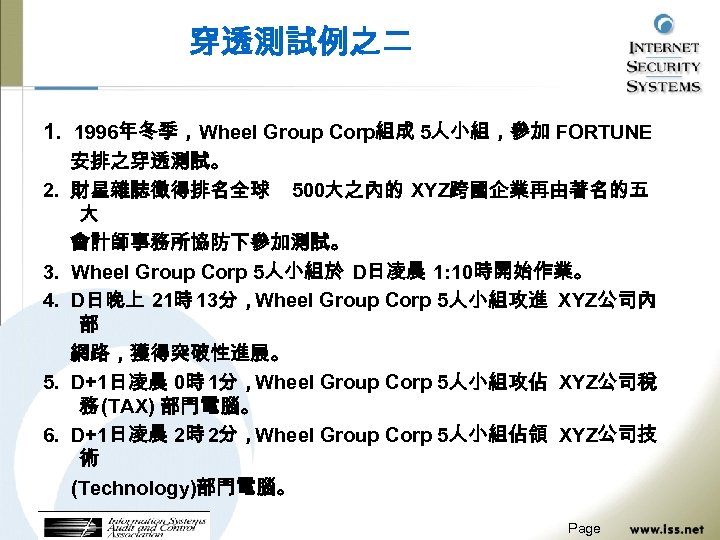

穿透測試例之二 1. 1996年冬季,Wheel Group Corp組成 5人小組,參加 FORTUNE 2. 3. 4. 5. 6. 安排之穿透測試。 財星雜誌徵得排名全球 500大之內的 XYZ跨國企業再由著名的五 大 會計師事務所協防下參加測試。 Wheel Group Corp 5人小組於 D日凌晨 1: 10時開始作業。 D日晚上 21時 13分,Wheel Group Corp 5人小組攻進 XYZ公司內 部 網路,獲得突破性進展。 D+1日凌晨 0時 1分,Wheel Group Corp 5人小組攻佔 XYZ公司稅 務 (TAX) 部門電腦。 D+1日凌晨 2時 2分,Wheel Group Corp 5人小組佔領 XYZ公司技 術 (Technology)部門電腦。 Page

穿透測試例之二 (續 ) 7. Wheel Group Corp 5人 小 組 使 用 偽 造 的 XYZ公 司 員 帳 號 發 出 一 封致批准此次實驗計畫的主管, 求核准獎勵參加此次「 請 財 星 試 驗 (FORTUNE’s experiment)計 畫 」 員 , 的 U. S. $5, 000之 耶 誕 節獎金。 8. XYZ公司批准此次實驗計畫的主管裁示:「 Okey, fine」, 穿透測 試結束。 9. FORTUNE’s出資進行財星試驗計畫,取得報導權利。 10. 資料來源:Behar, R. (1997)Who’s reading your e-mail? FORTUNE, Feb. 1997, pp 36~46。 Page

穿透測試例之三 1. 1997年夏季,美國參謀首長聯席會議下令舉行之 Eligible Receiver 穿透測試演習開始。 2. Eligible Receiver演習證實恐佈分子有能力發動電子珍珠港事 件。 3. 1999年,美國國防部舉行第 2次全國性之穿透測試演習。 Page

資訊隱藏學 (Steganography) 1. 資料來源: 2001年 10月 11日,中國時報 11版,蕭羨一 /綜合報導。 2. 「 盛 頓 時 報 」 述 美 國 聯 邦 官 員 的 話 報 導 說, 信 , 嫌 911案 華 引 據 涉 的恐怖分子使用隱藏在網際網路上的訊息, 以計畫、 裝並 用 偽 互相協調他們的攻擊活動。 3. 法 國 警 方 發 現 一 本 屬 於 涉 嫌 911案 的 一 名 恐 怖 分 子 的 筆 記 本 , 其 中 記 載 的 密 碼 或 可 解 讀 奧 薩 瑪 ‧賓 拉 登 網 絡 內的 訊 息 。 本 這 筆記本已經送交美國當局處理。 4. 許 多 美 國 及 海 外 的 網 路 業 者 , 括 美 國 線 上 、 軟 、 虎 等 , 包 微 雅 已 經收到傳票,要求其交出所謂的「網路隱藏式圖文」的通訊記錄。 5. ISO TR 13569 1997(E)中 , 於 資 訊 隱 藏 學 之 圖 像 疊 加 、 跡 協 對 隱 議、 位浮水印等技術日益普及帶來之新的資訊安全風險特別 數 要求加以考慮。 Page

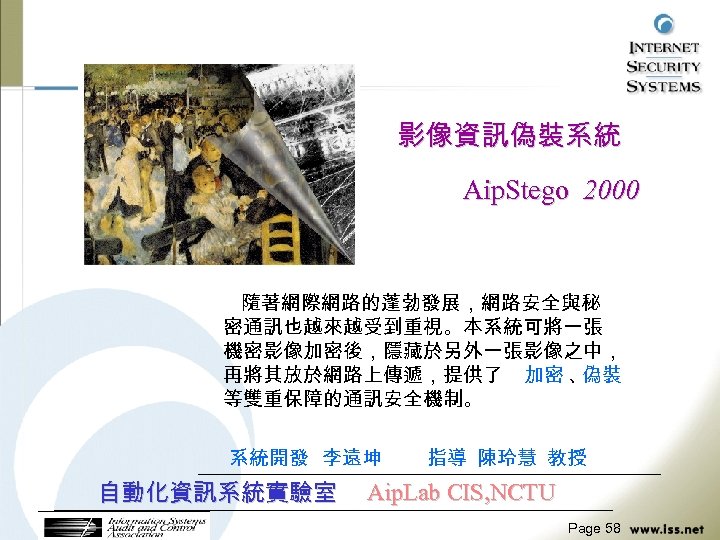

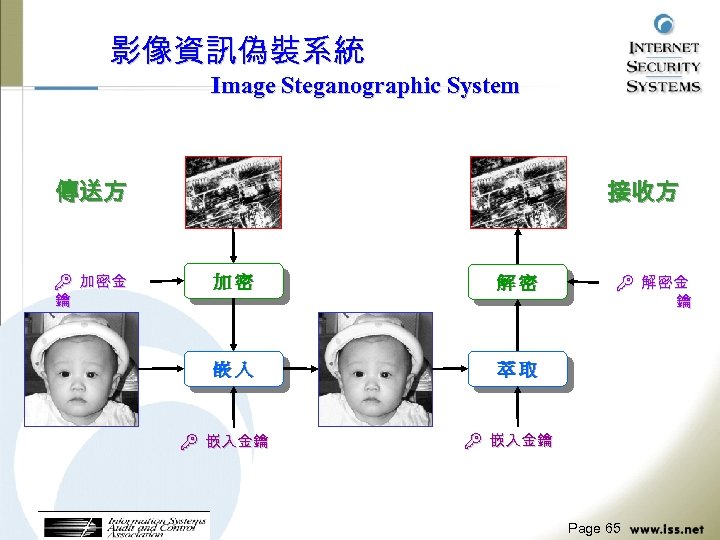

影像資訊偽裝系統 Aip. Stego 2000 隨著網際網路的蓬勃發展,網路安全與秘 密通訊也越來越受到重視。本系統可將一張 機密影像加密後,隱藏於另外一張影像之中, 再將其放於網路上傳遞,提供了 加密 、 偽裝 等雙重保障的通訊安全機制。 系統開發 李遠坤 自動化資訊系統實驗室 指導 陳玲慧 教授 Aip. Lab CIS, NCTU Page 58

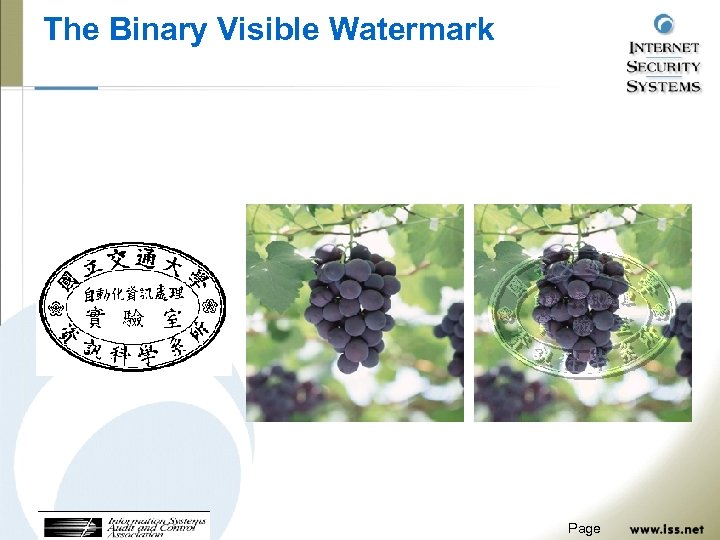

The Binary Visible Watermark Page

The Binary Visible Watermark Page

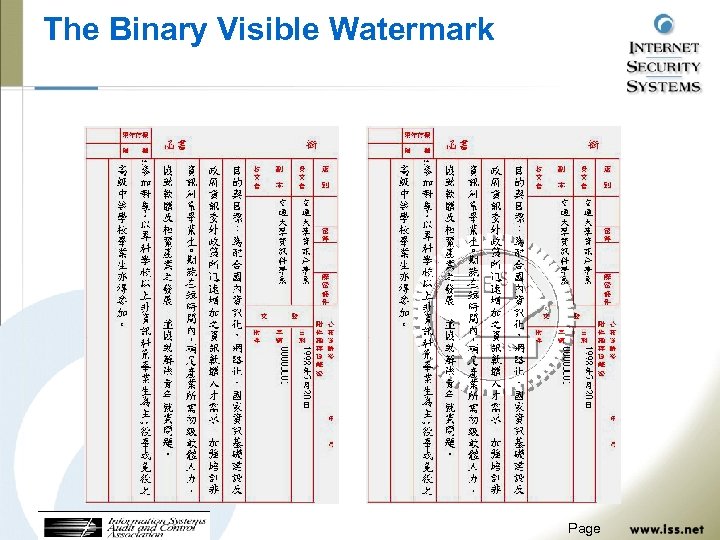

The Binary Visible Watermark Page

The Color Visible Watermark Page

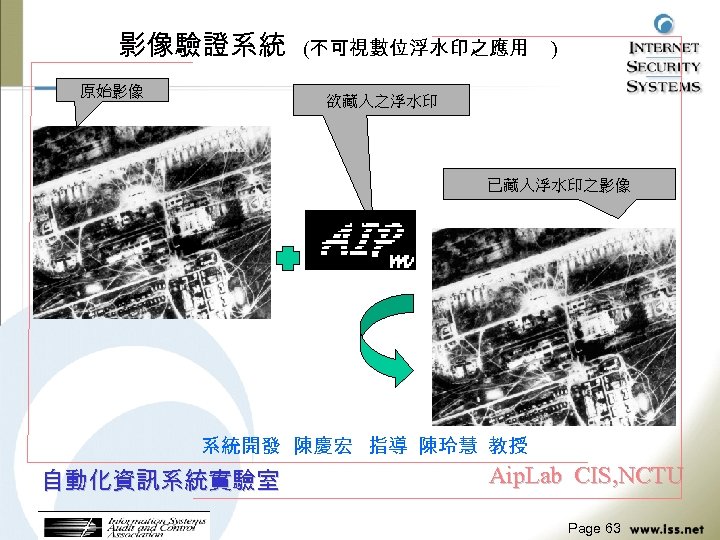

影像驗證系統 原始影像 (不可視數位浮水印之應用 ) 欲藏入之浮水印 已藏入浮水印之影像 系統開發 陳慶宏 指導 陳玲慧 教授 自動化資訊系統實驗室 Aip. Lab CIS, NCTU Page 63

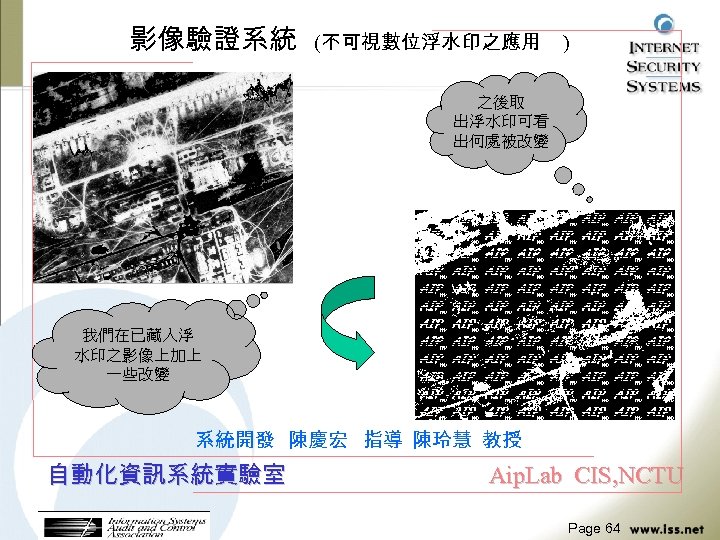

影像驗證系統 (不可視數位浮水印之應用 ) 之後取 出浮水印可看 出何處被改變 我們在已藏入浮 水印之影像上加上 一些改變 系統開發 陳慶宏 指導 陳玲慧 教授 自動化資訊系統實驗室 Aip. Lab CIS, NCTU Page 64

影像資訊偽裝系統 Image Steganographic System 傳送方 B 加密金 鑰 接收方 加密 解密 嵌入 B 解密金 鑰 萃取 B 嵌入金鑰 Page 65

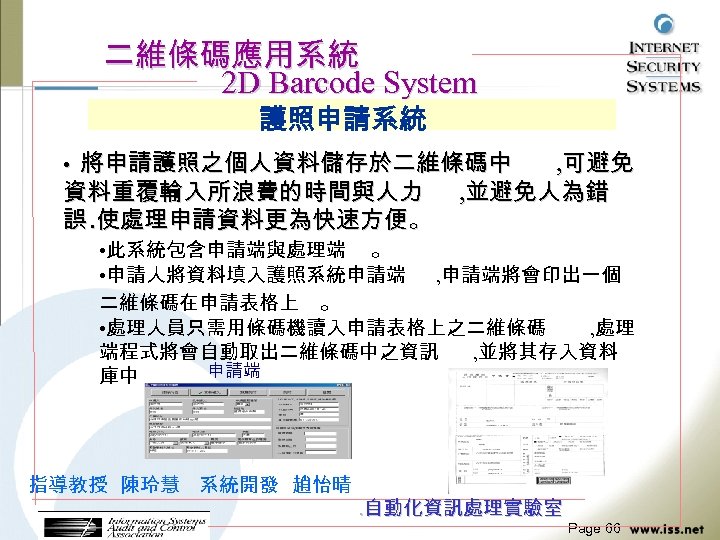

二維條碼應用系統 2 D Barcode System 護照申請系統 • 將申請護照之個人資料儲存於二維條碼中 資料重覆輸入所浪費的時間與人力 誤. 使處理申請資料更為快速方便。 • 此系統包含申請端與處理端 。 , 可避免 , 並避免人為錯 • 申請人將資料填入護照系統申請端 , 申請端將會印出一個 二維條碼在申請表格上 。 • 處理人員只需用條碼機讀入申請表格上之二維條碼 , 處理 端程式將會自動取出二維條碼中之資訊 , 並將其存入資料 申請端 庫中 指導教授 陳玲慧 系統開發 趙怡晴 . 自動化資訊處理實驗室 Page 66

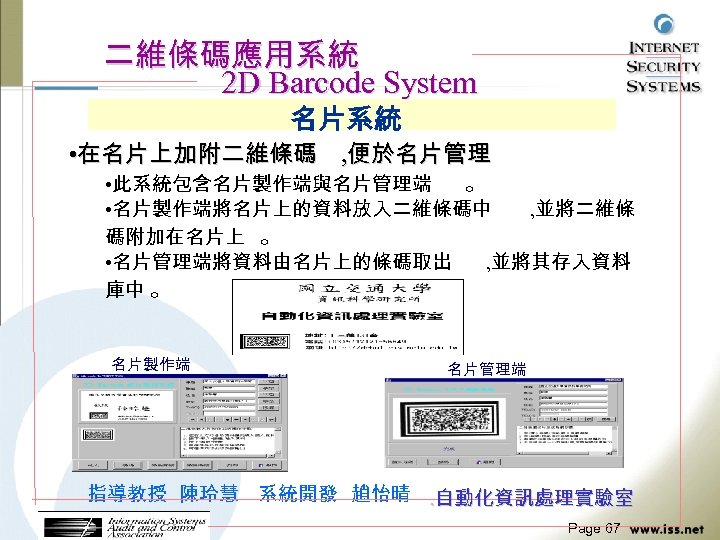

二維條碼應用系統 2 D Barcode System 名片系統 • 在名片上加附二維條碼 , 便於名片管理 • 此系統包含名片製作端與名片管理端 。 • 名片製作端將名片上的資料放入二維條碼中 , 並將二維條 碼附加在名片上 。 • 名片管理端將資料由名片上的條碼取出 , 並將其存入資料 庫中 。 名片製作端 名片管理端 指導教授 陳玲慧 系統開發 趙怡晴. 自動化資訊處理實驗室 Page 67

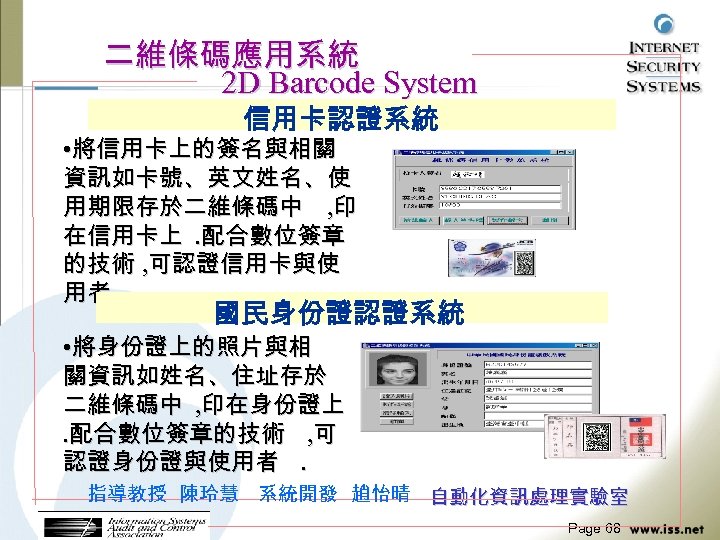

二維條碼應用系統 2 D Barcode System 信用卡認證系統 • 將信用卡上的簽名與相關 資訊如卡號、英文姓名、使 用期限存於二維條碼中 , 印 在信用卡上. 配合數位簽章 的技術 , 可認證信用卡與使 用者. 國民身份證認證系統 • 將身份證上的照片與相 關資訊如姓名、住址存於 二維條碼中 , 印在身份證上. 配合數位簽章的技術 , 可 認證身份證與使用者. 指導教授 陳玲慧 系統開發 趙怡晴 自動化資訊處理實驗室 Page 68

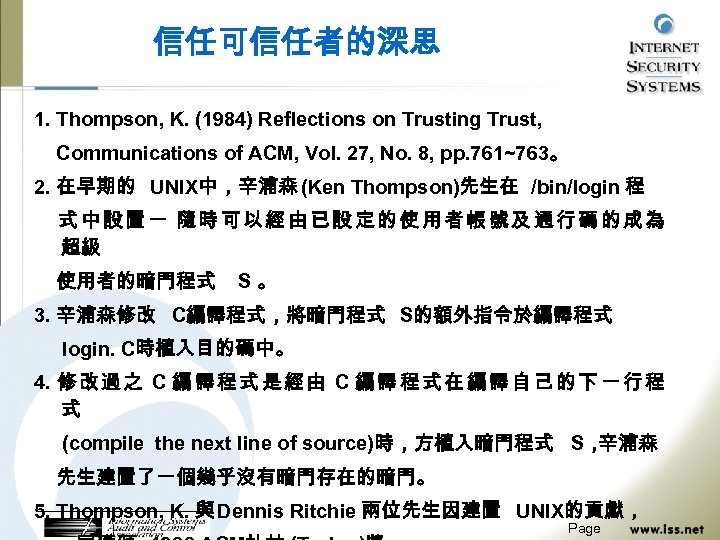

信任可信任者的深思 1. Thompson, K. (1984) Reflections on Trusting Trust, Communications of ACM, Vol. 27, No. 8, pp. 761~763。 2. 在早期的 UNIX中,辛浦森 (Ken Thompson)先生在 /bin/login 程 式中設置一 隨時可以經由已設定的使用者帳號及通行碼的成為 超級 使用者的暗門程式 S。 3. 辛浦森修改 C編譯程式,將暗門程式 S的額外指令於編譯程式 login. C時植入目的碼中。 4. 修 改 過 之 C 編 譯 程 式 是 經 由 C 編 譯 程 式 在 編 譯 自 己 的 下 一 行 程 式 (compile the next line of source)時,方植入暗門程式 S, 辛浦森 先生建置了一個幾乎沒有暗門存在的暗門。 5. Thompson, K. 與 Dennis Ritchie 兩位先生因建置 UNIX的貢獻, Page

微軟「護照」瑕疵,微軟自 2001年 10月 31日起暫停此項服務 1. 資 料 來 源 : 2001年 11月 4日 , 合 報 5版 , 譯 陳 智 文 /美 聯 社 華 聯 編 盛 頓 3日電。 2. 在 西 雅 圖 網 路 安 全 研 究 員 史 蘭 科 發 現 一 種 欺 騙 微 軟 公 司 保 障 網 路 購 物 的 護 照 (Passport)主 機 , 其 人 的 電 子 錢 包 資 料 傳 給 他 的 方 將 法 並 通 知 微 軟 程 部 之 後 , 2001年 10月 31日 起 , 軟 公 司 暫 時 關 自 微 閉 該項服務,以便進行網路修復與測試。 3. 「 照 」 微 軟 未 來 最 重 要 的 科 技 之 一 ,至 目 前 為 止 ,已 有 護 是 2, 000人 註 冊 使 用 , 幾 乎 所 有 視 窗 XP的 用 戶均 無 法 避 免 而 Page 使 用

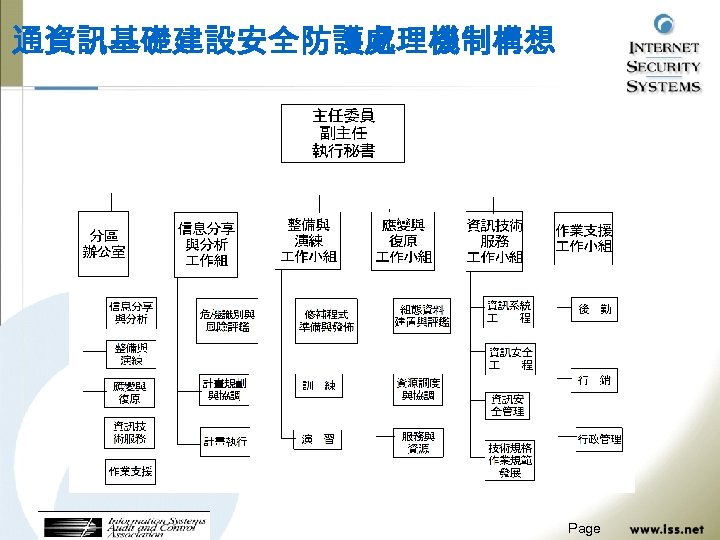

通資訊基礎建設安全防護處理機制構想 Page

元 (王安石先生 日 1069年間作 ) 爆竹聲中一歲除,春風送暖入屠蘇。 千門萬戶曈曈日,總把新桃換舊符。 Page

染 雲 (王安石先生 1078~1081年間作 ) 染雲為柳葉,剪水作梨花。 不是春風巧,何緣有歲華。 Page

5cc0a9f4232dce92df0bfaacc894d233.ppt