f0efee08935fe31f653d25b62b6490c5.ppt

- Количество слайдов: 89

網路安全 林振緯 輔仁大學資訊 程 系 jwlin@csie. fju. edu. tw 1

內容 n n n 2 網路概論 資訊加解密技術 身份認證 防火牆之原理與類型 虛擬私人網路 -VPN 無線區域網路加密設定

網路基本介紹 n n 3 網路是由一群電腦透過傳輸媒介、訊號轉 換器及電腦等設備連結在一起的連結架構。 透過許多網路建立起廣大的「網際網路」 (Internet) 現今網 路結構分為有線電腦網路與無線電 腦網路

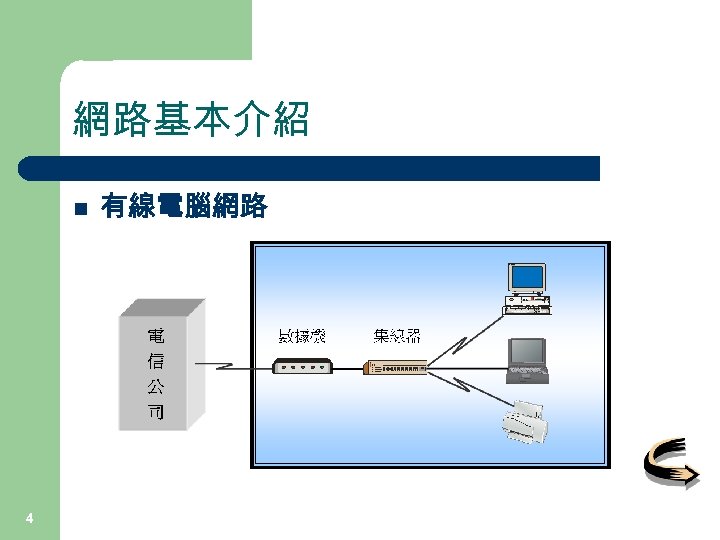

網路基本介紹 n 4 有線電腦網路

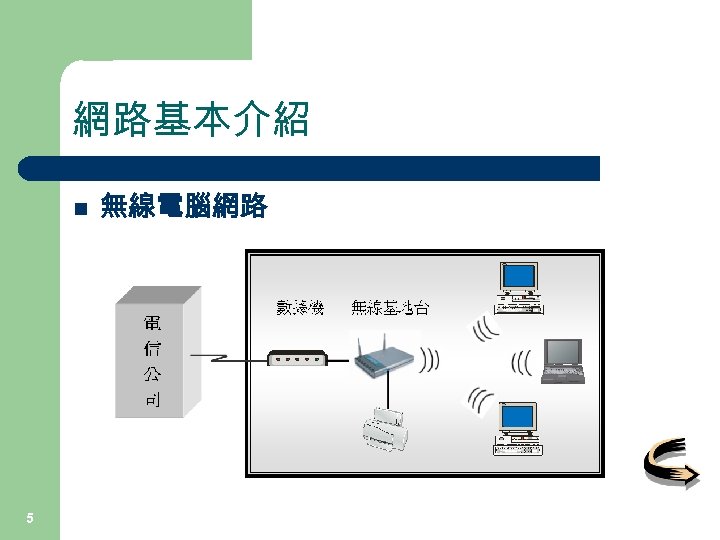

網路基本介紹 n 5 無線電腦網路

網路協定 n n 6 網路是由許多節點所組成的,訊息在節點 間傳送時,必須有共同的傳輸規則,來定 義複雜的資料傳送程序 網路協定是用來規範網路節點間訊息的傳 遞方式、訊息格式、如何進行錯誤偵測等 資訊傳送相關事項

網路協定 n 7 網路協定就如同交通規則

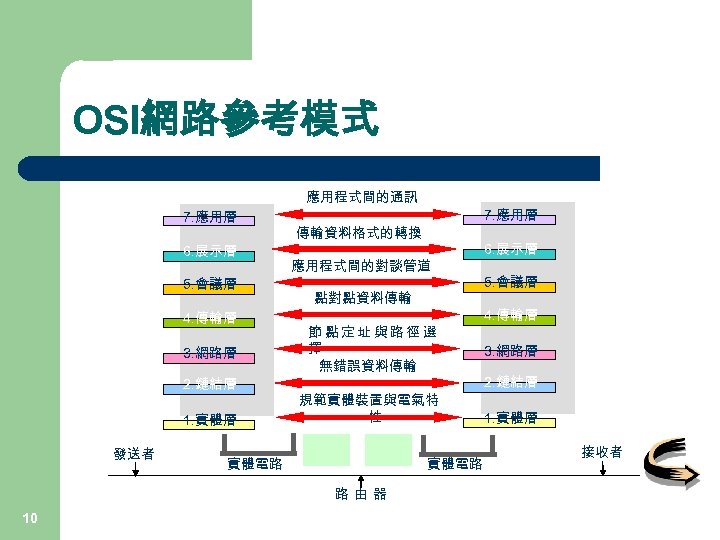

OSI網路參考模式 n n n 8 國際標準組織 (ISO) 於 1977 年制定了 OSI (Open Systems Interconnection) 開放式系統相互連結的 網路參考模式,為各家原本所設計不一致的網路 架構提供完整的參考標準 OSI 網路參考模式是一套概念性的功能架構,並 非規範或制定用以實際執行的通訊協定標準 OSI網路參考模式並不限定使用特定通訊協定,只 要收送雙方協調在相對應的層次使用相同的通訊 協定即可,透過 OSI 網路參考模式可了解網路中 不同層次間資料傳輸之複雜的互動關係

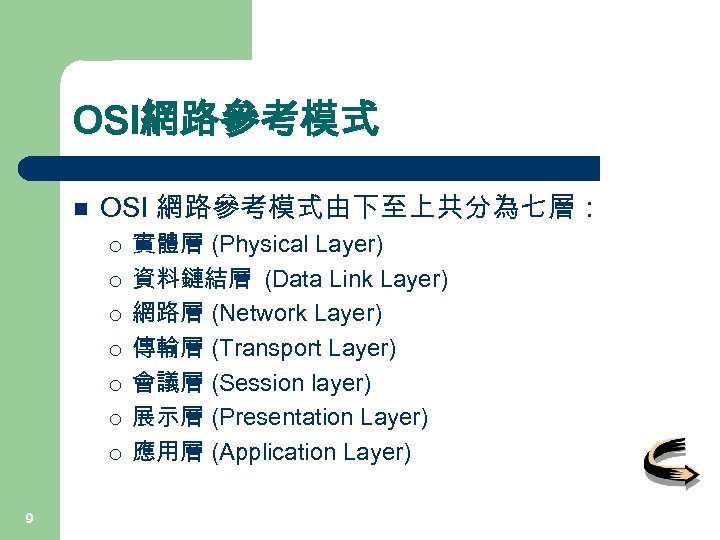

OSI網路參考模式 n OSI 網路參考模式由下至上共分為七層: ¡ ¡ ¡ ¡ 9 實體層 (Physical Layer) 資料鏈結層 (Data Link Layer) 網路層 (Network Layer) 傳輸層 (Transport Layer) 會議層 (Session layer) 展示層 (Presentation Layer) 應用層 (Application Layer)

OSI網路參考模式 應用程式間的通訊 7. 應用層 6. 展示層 5. 會議層 4. 傳輸層 3. 網路層 2. 鏈結層 1. 實體層 發送者 7. 應用層 傳輸資料格式的轉換 應用程式間的對談管道 點對點資料傳輸 節點定址與路徑選 擇 無錯誤資料傳輸 2. 鏈結層 規範實體裝置與電氣特 性 實體電路 路由器 10 6. 展示層 5. 會議層 4. 傳輸層 3. 網路層 2. 鏈結層 1. 實體層 接收者

網路安全 資訊加解密技術 11

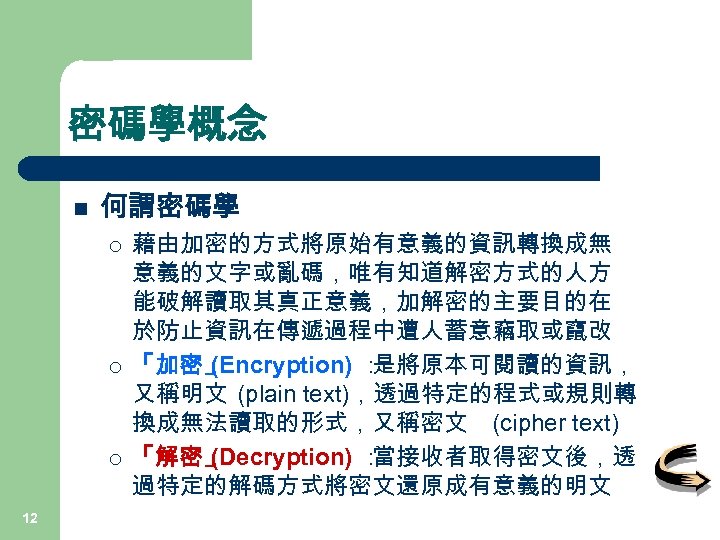

密碼學概念 n 何謂密碼學 ¡ ¡ ¡ 12 藉由加密的方式將原始有意義的資訊轉換成無 意義的文字或亂碼,唯有知道解密方式的人方 能破解讀取其真正意義,加解密的主要目的在 於防止資訊在傳遞過程中遭人蓄意竊取或竄改 「加密」 (Encryption) : 是將原本可閱讀的資訊, 又稱明文 (plain text),透過特定的程式或規則轉 換成無法讀取的形式,又稱密文 (cipher text) 「解密」 (Decryption) : 當接收者取得密文後,透 過特定的解碼方式將密文還原成有意義的明文

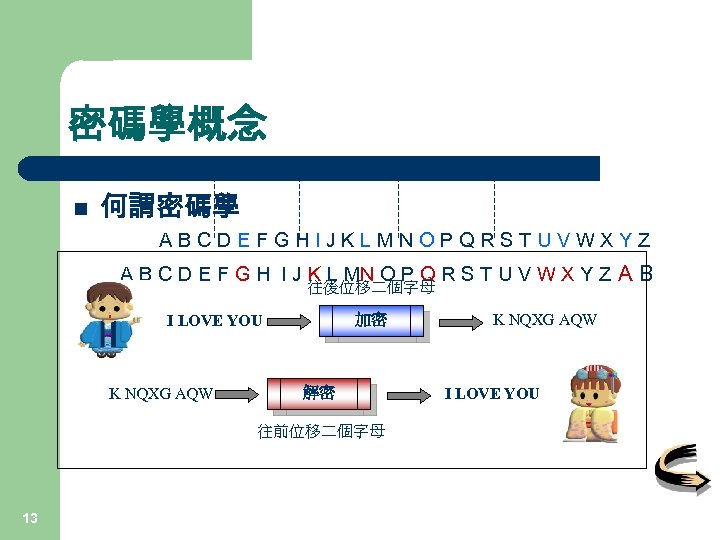

密碼學概念 n 何謂密碼學 ABCDEFGHIJKLMNOPQRSTUVWXYZ A B C D E F G H I J K L MN O P Q R S T U V W X Y Z A B 往後位移二個字母 I LOVE YOU K NQXG AQW 加密 解密 往前位移二個字母 13 K NQXG AQW I LOVE YOU

密碼學概念 n 密碼系統之類型 ¡ ¡ 為充分達到資訊隱藏的目的,必須透過嚴謹的 方式進行加密的動作 密碼系統主要可分為: n n 14 對稱式金鑰密碼系統 (Symmetric Key) 非對稱式金鑰密碼系統 (Asymmetric Key)

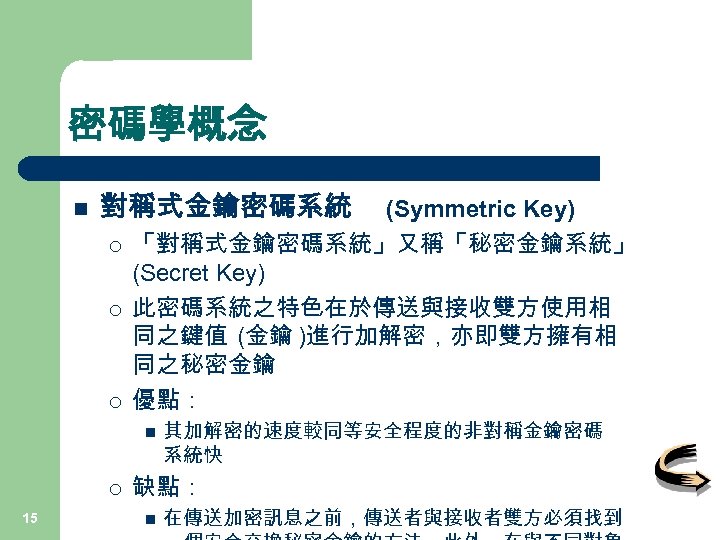

密碼學概念 n 對稱式金鑰密碼系統 ¡ ¡ ¡ (Symmetric Key) 「對稱式金鑰密碼系統」又稱「秘密金鑰系統」 (Secret Key) 此密碼系統之特色在於傳送與接收雙方使用相 同之鍵值 (金鑰 )進行加解密,亦即雙方擁有相 同之秘密金鑰 優點: n ¡ 15 其加解密的速度較同等安全程度的非對稱金鑰密碼 系統快 缺點: n 在傳送加密訊息之前,傳送者與接收者雙方必須找到

密碼學概念 n 對稱式金鑰密碼系統 A 秘密金鑰X 僅兩人共同持有 B 秘密金鑰X 16 (Symmetric Key) (Cont. )

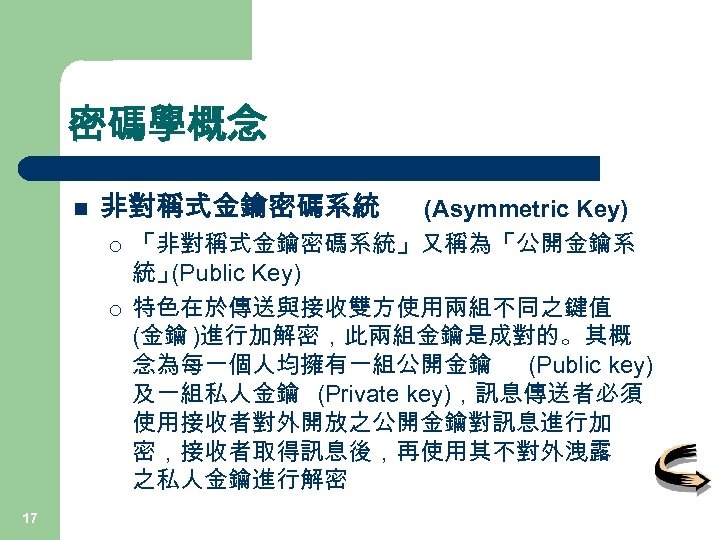

密碼學概念 n 非對稱式金鑰密碼系統 ¡ ¡ 17 (Asymmetric Key) 「非對稱式金鑰密碼系統」又稱為「公開金鑰系 統」 (Public Key) 特色在於傳送與接收雙方使用兩組不同之鍵值 (金鑰 )進行加解密,此兩組金鑰是成對的。其概 念為每一個人均擁有一組公開金鑰 (Public key) 及一組私人金鑰 (Private key),訊息傳送者必須 使用接收者對外開放之公開金鑰對訊息進行加 密,接收者取得訊息後,再使用其不對外洩露 之私人金鑰進行解密

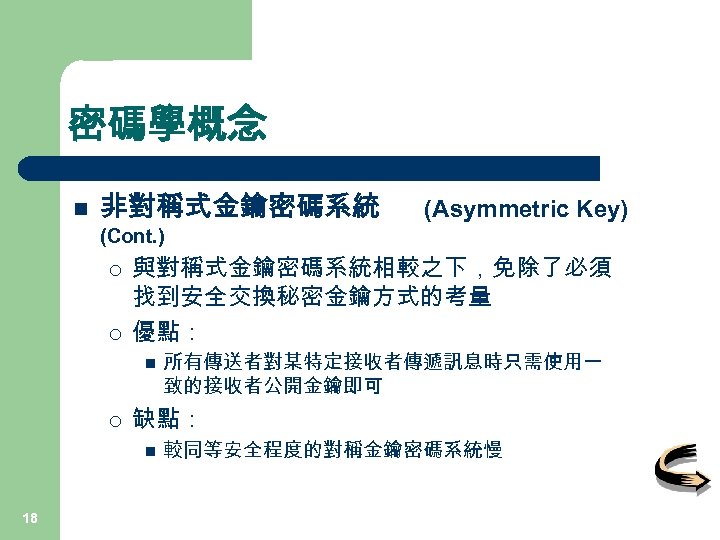

密碼學概念 n 非對稱式金鑰密碼系統 (Asymmetric Key) (Cont. ) ¡ ¡ 與對稱式金鑰密碼系統相較之下,免除了必須 找到安全交換秘密金鑰方式的考量 優點: n ¡ 缺點: n 18 所有傳送者對某特定接收者傳遞訊息時只需使用一 致的接收者公開金鑰即可 較同等安全程度的對稱金鑰密碼系統慢

密碼學概念 n 非對稱式金鑰密碼系統 (Cont. ) A 公開金鑰B_Public 眾人皆可取得 B 僅B個人持有 私人金鑰B_Private 19 (Asymmetric Key)

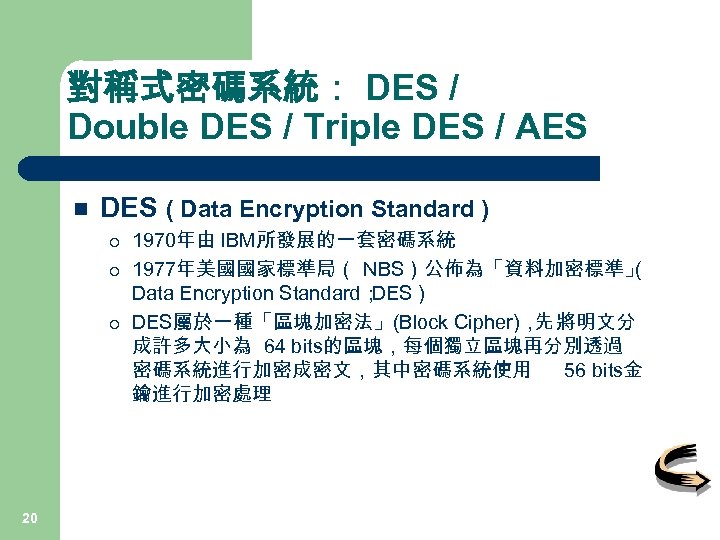

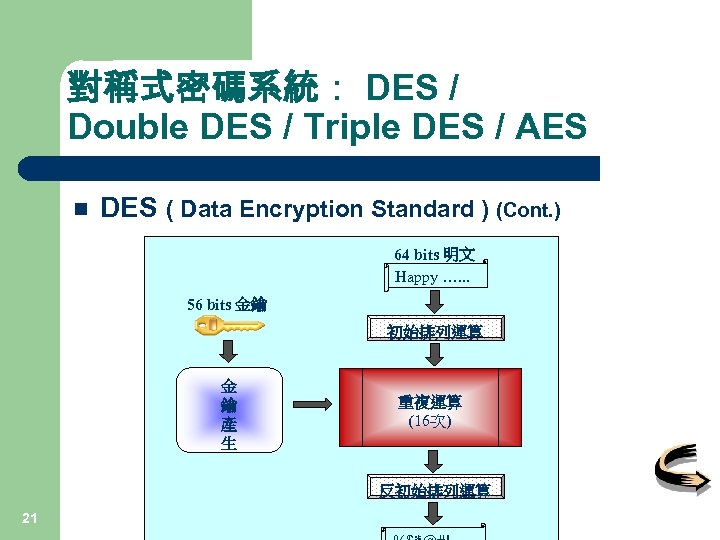

對稱式密碼系統: DES / Double DES / Triple DES / AES n DES ( Data Encryption Standard ) ¡ ¡ ¡ 20 1970年由 IBM所發展的一套密碼系統 1977年美國國家標準局( NBS)公佈為「資料加密標準」 ( Data Encryption Standard; DES ) DES屬於一種「區塊加密法」(Block Cipher), 將明文分 先 成許多大小為 64 bits的區塊,每個獨立區塊再分別透過 密碼系統進行加密成密文,其中密碼系統使用 56 bits金 鑰進行加密處理

對稱式密碼系統: DES / Double DES / Triple DES / AES n DES ( Data Encryption Standard ) (Cont. ) 64 bits 明文 Happy …. . . 56 bits 金鑰 初始排列運算 金 鑰 產 生 重複運算 (16次) 反初始排列運算 21

對稱式密碼系統: DES / Double DES / Triple DES / AES n DES ( Data Encryption Standard ) (Cont. ) ¡ ¡ 22 加解密的速度較公開金鑰系統快 但由於其執行加解密時是使用相同的秘密金鑰, 因此在傳送訊息給接收者時,也必須將秘密金 鑰傳給對方,因此在資料傳輸的過程中,如何 將秘密金鑰安全地傳送給對方,始終為 DES的 一大問題

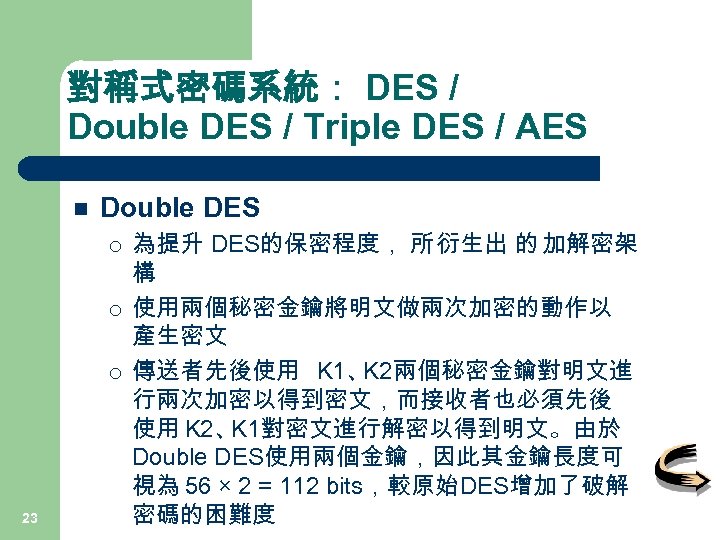

對稱式密碼系統: DES / Double DES / Triple DES / AES n Double DES ¡ ¡ ¡ 23 為提升 DES的保密程度, 所 衍生出 的 加解密架 構 使用兩個秘密金鑰將明文做兩次加密的動作以 產生密文 傳送者先後使用 K 1、 K 2兩個秘密金鑰對明文進 行兩次加密以得到密文,而接收者也必須先後 使用 K 2、 K 1對密文進行解密以得到明文。由於 Double DES使用兩個金鑰,因此其金鑰長度可 視為 56 × 2 = 112 bits,較原始DES增加了破解 密碼的困難度

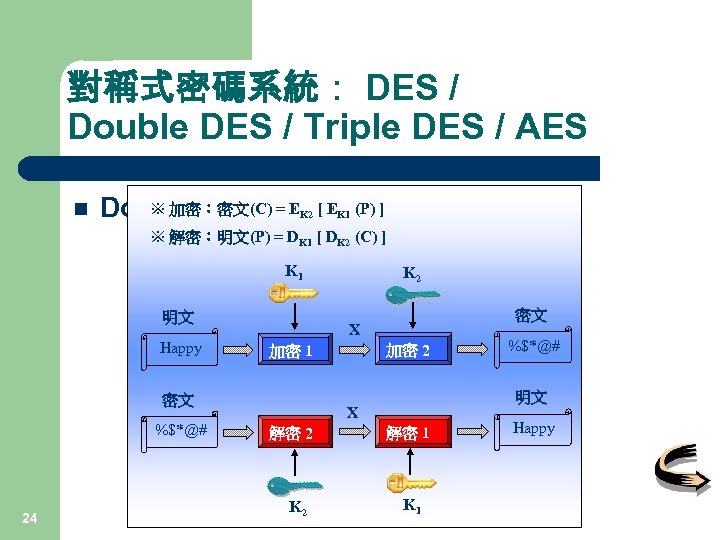

對稱式密碼系統: DES / Double DES / Triple DES / AES n ※ 加密:密文(C) Double DES = E K 2 [ EK 1 (P) ] ※ 解密:明文(P) = DK 1 [ DK 2 (C) ] K 1 明文 Happy 24 密文 X 加密 2 加密 1 密文 %$*@# K 2 明文 X 解密 2 K 2 %$*@# 解密 1 K 1 Happy

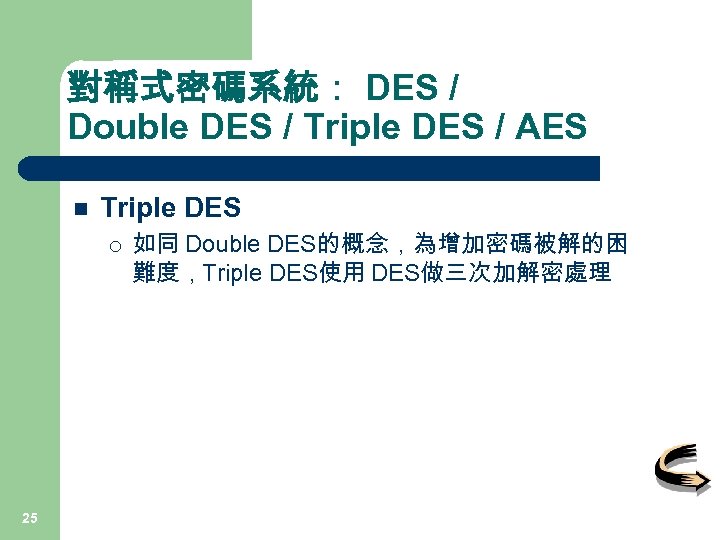

對稱式密碼系統: DES / Double DES / Triple DES / AES n Triple DES ¡ 25 如同 Double DES的概念,為增加密碼被解的困 難度,Triple DES使用 DES做三次加解密處理

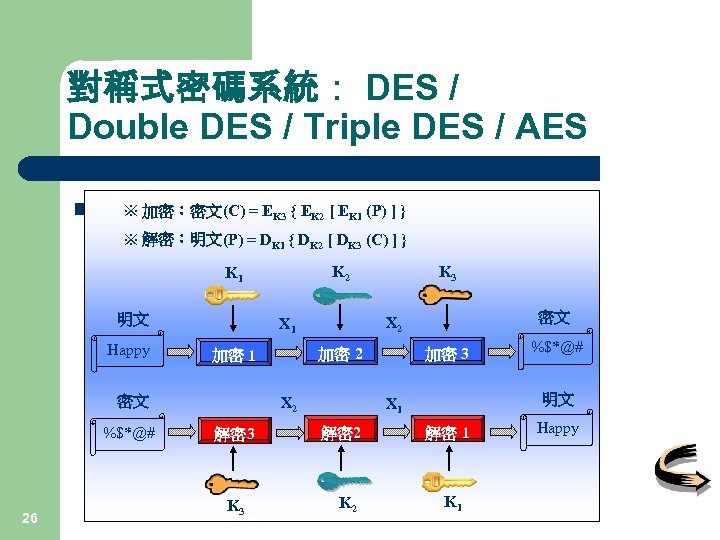

對稱式密碼系統: DES / Double DES / Triple DES / AES n ※ 加密:密文(C) : { E [ E (P) ] } Triple DES = EDES-EEE 3 K 2 K 1 ※ 解密:明文(P) = DK 1 { DK 2 [ DK 3 (C) ] } K 2 K 1 明文 Happy %$*@# 26 加密 2 加密 1 X 2 解密3 K 3 密文 X 2 X 1 密文 K 3 加密 3 明文 X 1 解密2 K 2 %$*@# 解密 1 K 1 Happy

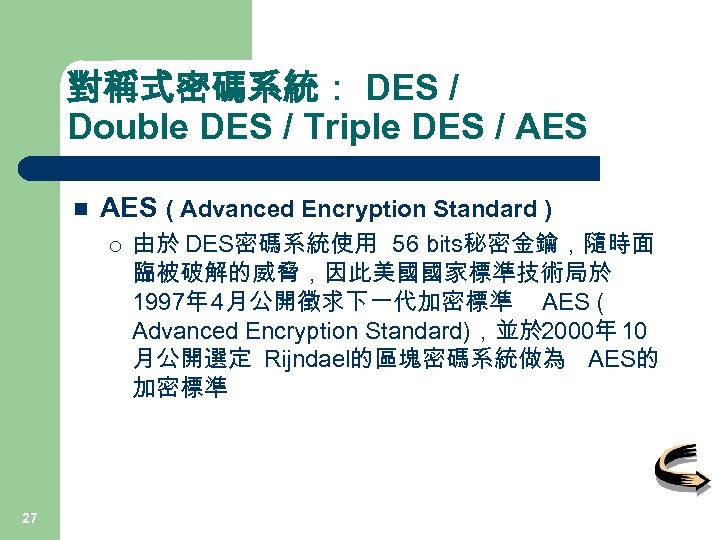

對稱式密碼系統: DES / Double DES / Triple DES / AES n AES ( Advanced Encryption Standard ) ¡ 27 由於 DES密碼系統使用 56 bits秘密金鑰,隨時面 臨被破解的威脅,因此美國國家標準技術局於 1997年 4月公開徵求下一代加密標準 AES ( Advanced Encryption Standard),並於 2000年 10 月公開選定 Rijndael的區塊密碼系統做為 AES的 加密標準

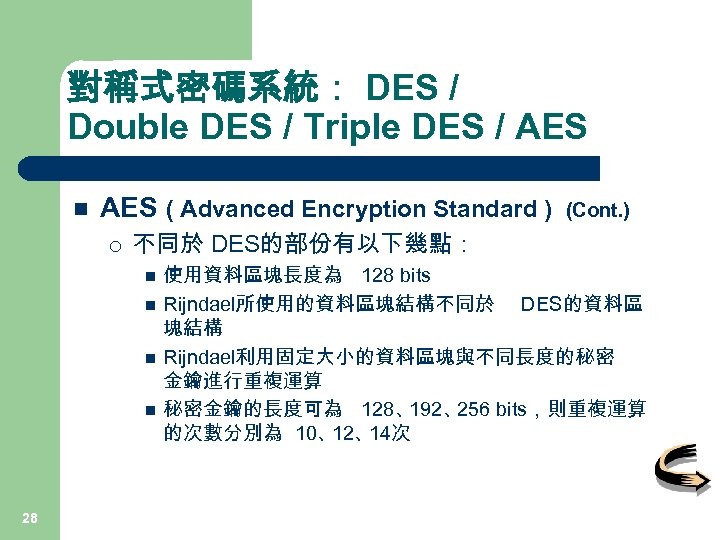

對稱式密碼系統: DES / Double DES / Triple DES / AES n AES ( Advanced Encryption Standard ) ¡ 不同於 DES的部份有以下幾點: n n 28 (Cont. ) 使用資料區塊長度為 128 bits Rijndael所使用的資料區塊結構不同於 DES的資料區 塊結構 Rijndael利用固定大小的資料區塊與不同長度的秘密 金鑰進行重複運算 秘密金鑰的長度可為 128、 192、 256 bits,則重複運算 的次數分別為 10、 12、 14次

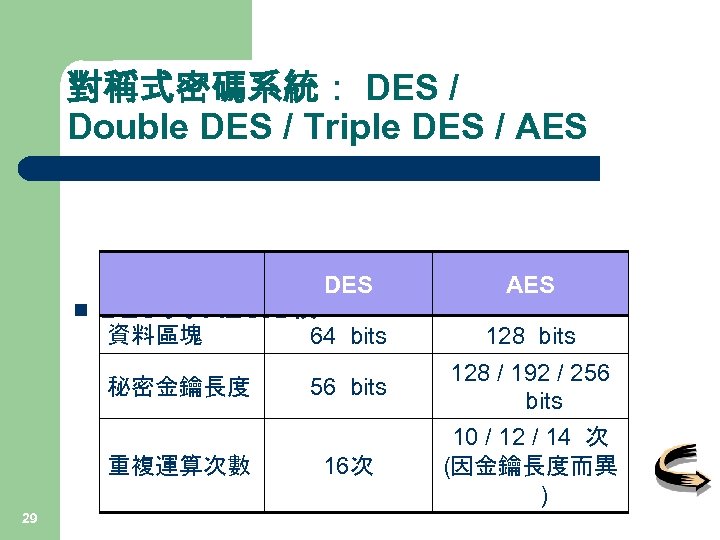

對稱式密碼系統: DES / Double DES / Triple DES / AES 64 bits 128 bits 秘密金鑰長度 56 bits 重複運算次數 29 AES 資料區塊 n DES 16次 DES 與 AES比較 128 / 192 / 256 bits 10 / 12 / 14 次 (因金鑰長度而異 )

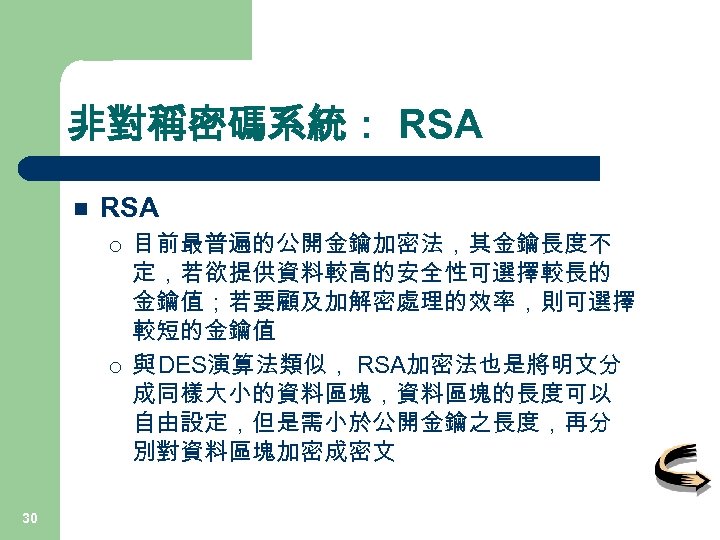

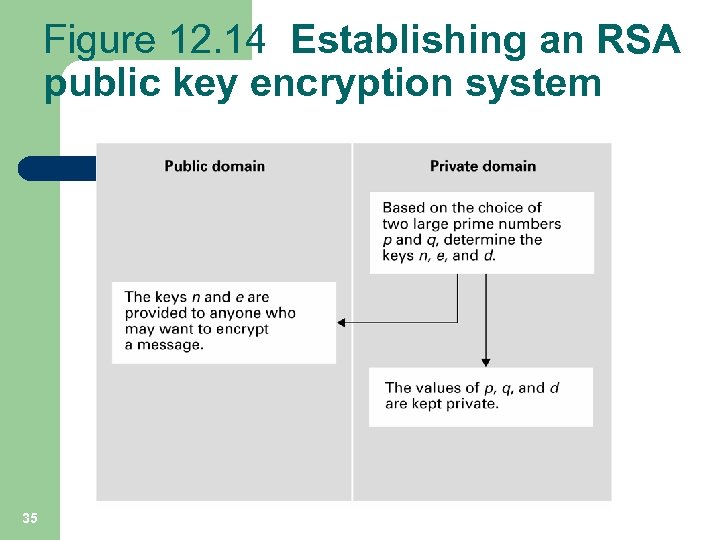

非對稱密碼系統: RSA n RSA ¡ ¡ 30 目前最普遍的公開金鑰加密法,其金鑰長度不 定,若欲提供資料較高的安全性可選擇較長的 金鑰值;若要顧及加解密處理的效率,則可選擇 較短的金鑰值 與 DES演算法類似, RSA加密法也是將明文分 成同樣大小的資料區塊,資料區塊的長度可以 自由設定,但是需小於公開金鑰之長度,再分 別對資料區塊加密成密文

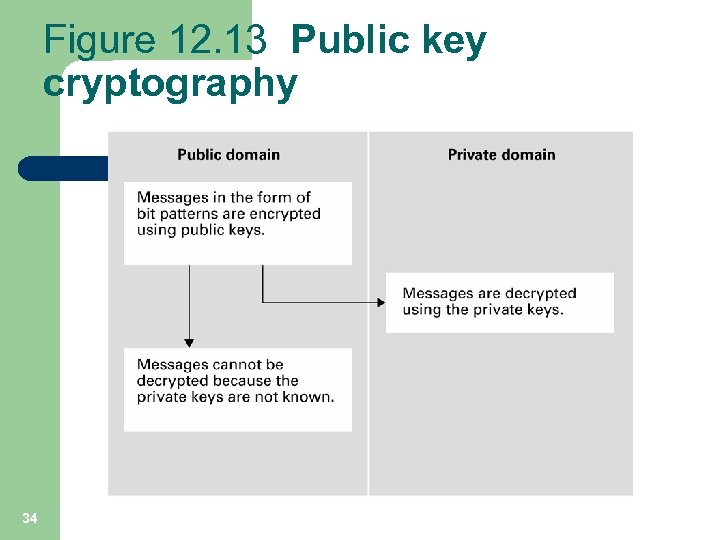

Public-Key Cryptography n Key: A value used to encrypt or decrypt a message ¡ ¡ n RSA: A popular public key cryptographic algorithm ¡ 31 Public key: Used to encrypt messages Private key: Used to decrypt messages Relies on the (presumed) intractability of the problem of factoring large numbers

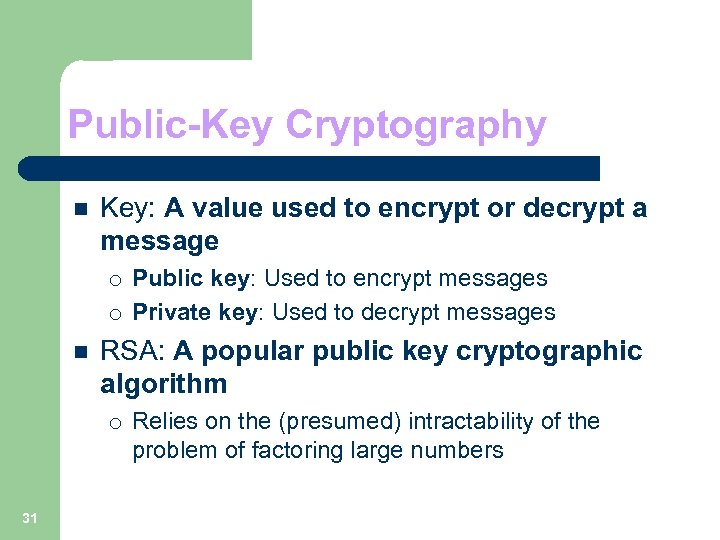

Encrypting the Message 10111 n n n 32 Encrypting keys: n = 91 and e = 5 10111 two = 23 ten 23 e = 235 = 6, 436, 343 ÷ 91 has a remainder of 4 4 ten = 100 two Therefore, encrypted version of 10111 is 100.

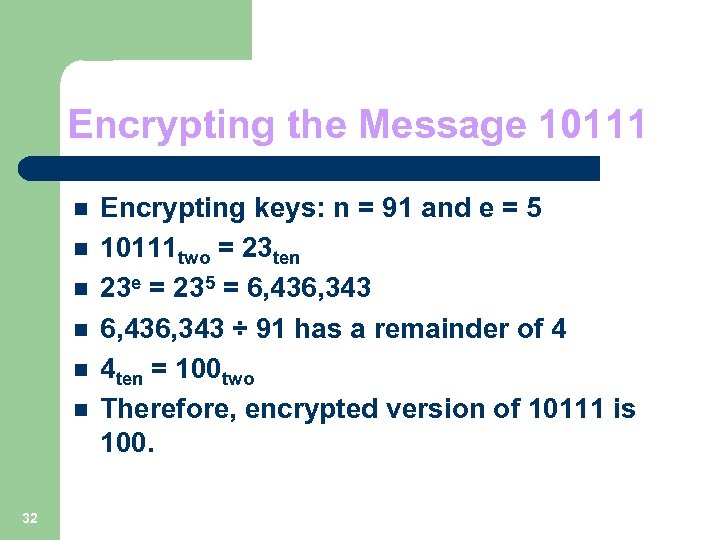

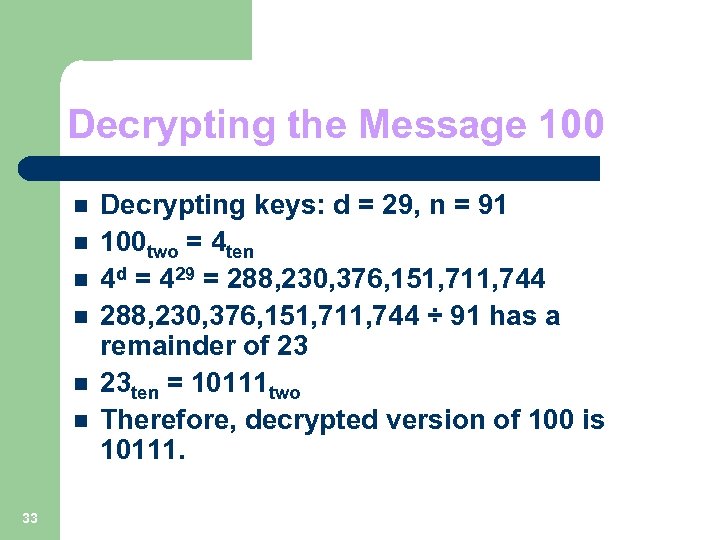

Decrypting the Message 100 n n n 33 Decrypting keys: d = 29, n = 91 100 two = 4 ten 4 d = 429 = 288, 230, 376, 151, 711, 744 ÷ 91 has a remainder of 23 23 ten = 10111 two Therefore, decrypted version of 100 is 10111.

Figure 12. 13 Public key cryptography 34

Figure 12. 14 Establishing an RSA public key encryption system 35

網路安全 身份認證 36

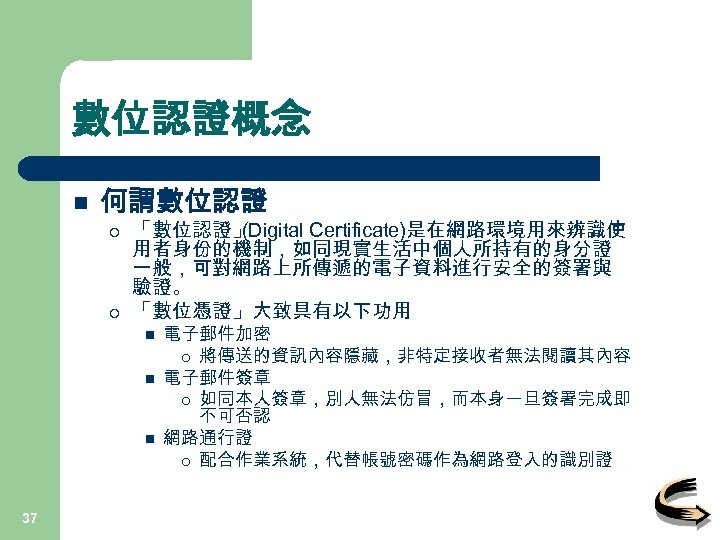

數位認證概念 n 何謂數位認證 ¡ ¡ 「數位認證」 (Digital Certificate)是在網路環境用來辨識使 用者身份的機制,如同現實生活中個人所持有的身分證 一般,可對網路上所傳遞的電子資料進行安全的簽署與 驗證。 「數位憑證」大致具有以下功用 n n n 37 電子郵件加密 ¡ 將傳送的資訊內容隱藏,非特定接收者無法閱讀其內容 電子郵件簽章 ¡ 如同本人簽章,別人無法仿冒,而本身一旦簽署完成即 不可否認 網路通行證 ¡ 配合作業系統,代替帳號密碼作為網路登入的識別證

數位認證概念 n 何謂數位認證 ¡ 38 (Cont. ) 嚴謹的數位認證運作機制中存在一公正第三者 -「認證中心」 (CA; Certification Authority),使用者 必須依據認證中心的申請程序進行申請方能取 得數位憑證,而認證中心也須擔負起查驗通訊 雙方身份之責任。

數位認證概念 n 數位認證的概念 ¡ ¡ 39 在網路環境中傳送資料時一般透過加密過的訊 息,藉由「盤問與回應」 (Challenge & Response) 的方式確認對方的身份 身份認證可以「對稱式金鑰密碼系統」及「非對 稱式金鑰密碼系統」進行介紹

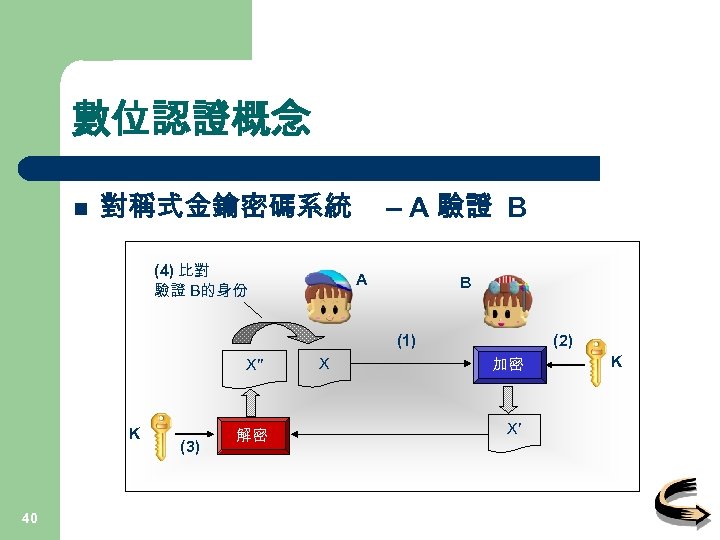

數位認證概念 n 對稱式金鑰密碼系統 (4) 比對 驗證 B的身份 – A 驗證 B A B (1) X′′ K 40 (3) 解密 X (2) 加密 X′ K

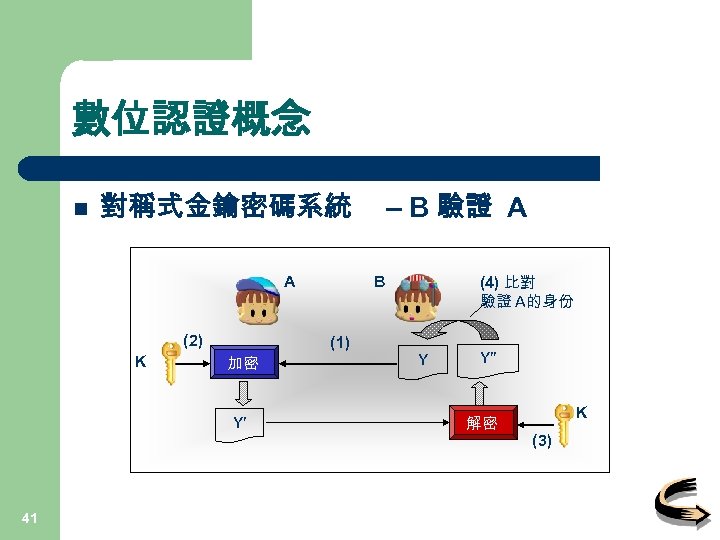

數位認證概念 n 對稱式金鑰密碼系統 A (2) K Y′ 41 (4) 比對 驗證 A的身份 B (1) 加密 – B 驗證 A Y Y′′ 解密 K (3)

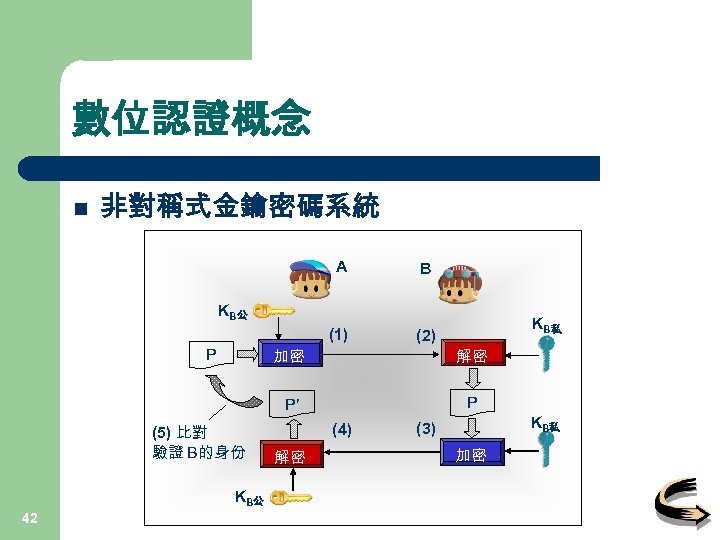

數位認證概念 n 非對稱式金鑰密碼系統 A B (1) (2) KB公 KB私 加密 (5) 比對 驗證 B的身份 KB公 42 解密 P′ P P (4) 解密 KB私 (3) 加密

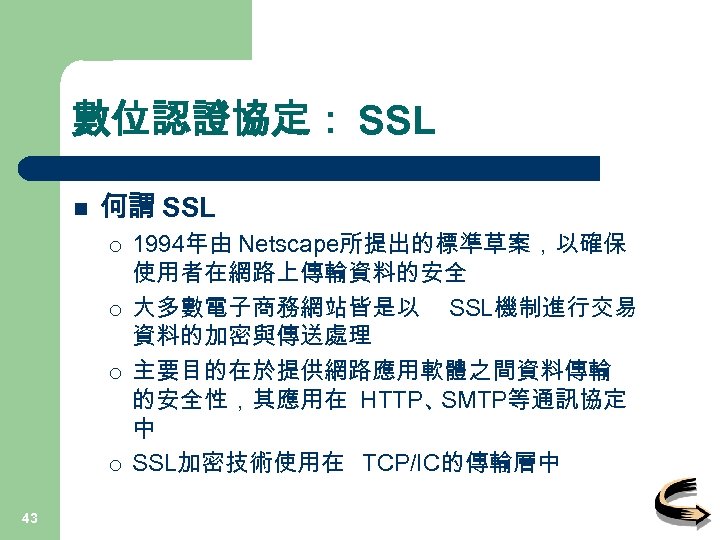

數位認證協定: SSL n 何謂 SSL ¡ ¡ 43 1994年由 Netscape所提出的標準草案,以確保 使用者在網路上傳輸資料的安全 大多數電子商務網站皆是以 SSL機制進行交易 資料的加密與傳送處理 主要目的在於提供網路應用軟體之間資料傳輸 的安全性,其應用在 HTTP、 SMTP等通訊協定 中 SSL加密技術使用在 TCP/IC的傳輸層中

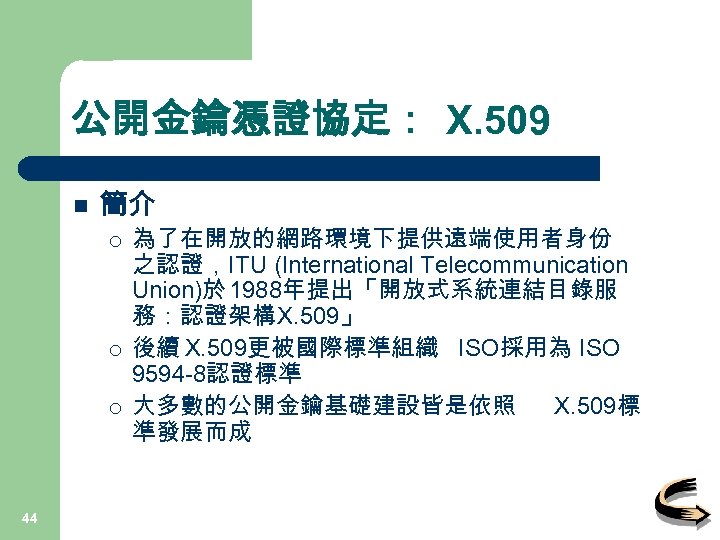

公開金鑰憑證協定: X. 509 n 簡介 ¡ ¡ ¡ 44 為了在開放的網路環境下提供遠端使用者身份 之認證,ITU (International Telecommunication Union)於 1988年提出「開放式系統連結目錄服 務:認證架構X. 509」 後續 X. 509更被國際標準組織 ISO採用為 ISO 9594 -8認證標準 大多數的公開金鑰基礎建設皆是依照 X. 509標 準發展而成

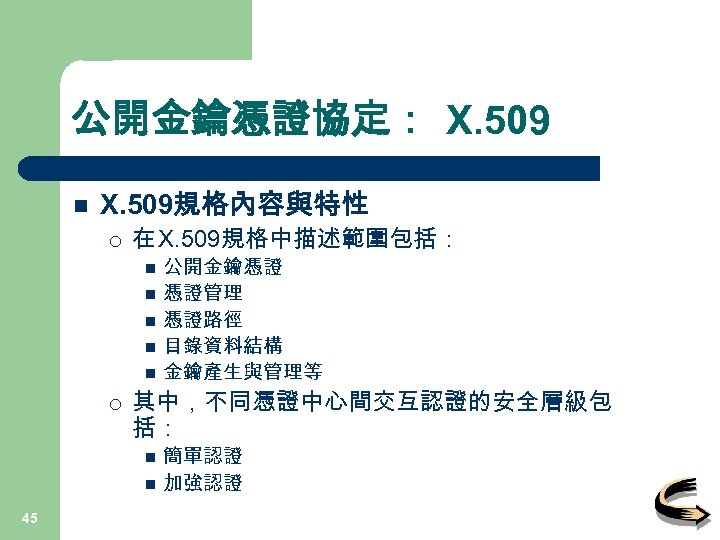

公開金鑰憑證協定: X. 509 n X. 509規格內容與特性 ¡ 在 X. 509規格中描述範圍包括: n n n ¡ 其中,不同憑證中心間交互認證的安全層級包 括: n n 45 公開金鑰憑證 憑證管理 憑證路徑 目錄資料結構 金鑰產生與管理等 簡單認證 加強認證

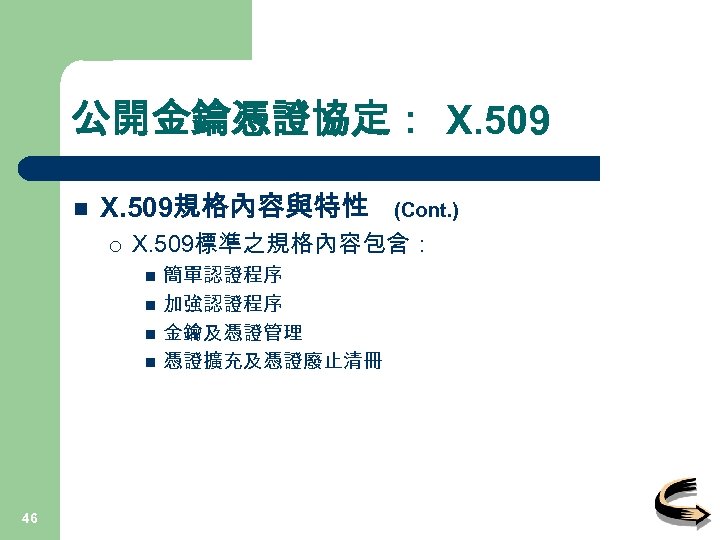

公開金鑰憑證協定: X. 509 n X. 509規格內容與特性 ¡ X. 509標準之規格內容包含: n n 46 (Cont. ) 簡單認證程序 加強認證程序 金鑰及憑證管理 憑證擴充及憑證廢止清冊

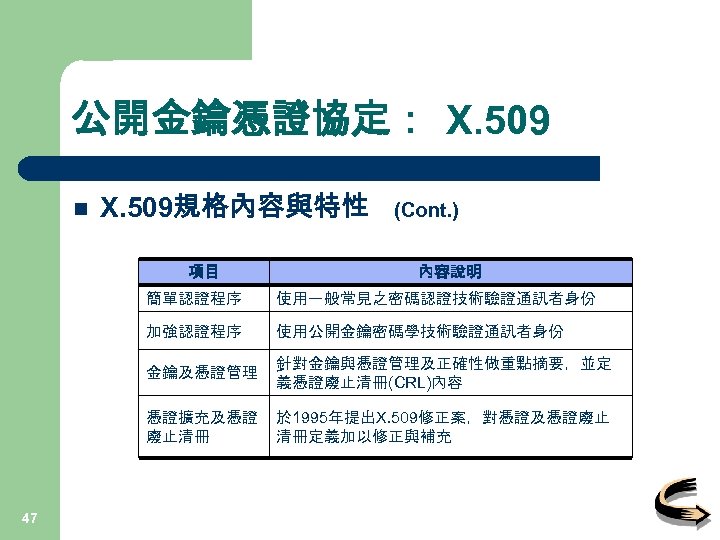

公開金鑰憑證協定: X. 509 n X. 509規格內容與特性 項目 (Cont. ) 內容說明 簡單認證程序 加強認證程序 使用公開金鑰密碼學技術驗證通訊者身份 金鑰及憑證管理 針對金鑰與憑證管理及正確性做重點摘要,並定 義憑證廢止清冊(CRL)內容 憑證擴充及憑證 廢止清冊 47 使用一般常見之密碼認證技術驗證通訊者身份 於 1995年提出X. 509修正案,對憑證及憑證廢止 清冊定義加以修正與補充

公開金鑰憑證協定: X. 509 n X. 509規格內容與特性 ¡ (Cont. ) X. 509規格所定義的憑證符合兩項特性: (1)任何有權限取得公開金鑰的使用者,皆可找到已經 通過認證的公開金鑰 (2)除憑證中心外,所有對憑證進行修改的動作皆會被 監測發現 48

網路安全 防火牆之原理與類型 49

何謂防火牆 n 防火牆簡介 ¡ ¡ ¡ 50 防火牆就像是現今一般辦公大樓、科學園區或 是社區的警衛,而警衛的 作即是確認使用者 的身份 具有防火牆的系統會對網路上資料封包於電腦 的進出動作進行驗證,以確認網路封包內容的 合法性與安全性 防火牆能將危險與不安全的連線阻擋在私人網 路之外

何謂防火牆 n 51 防火牆簡介 (Cont. ) 防火牆的角色 – 大門警衛

何謂防火牆 n 防火牆簡介 ¡ ¡ 52 (Cont. ) 防火牆可以是一單純軟體、單純硬體或軟硬體 結合的網路裝置 當防火牆架設後,原有的網路一分為二,分別 為「外部網路」( External Network)與「內部網路」 ( Internal Network)

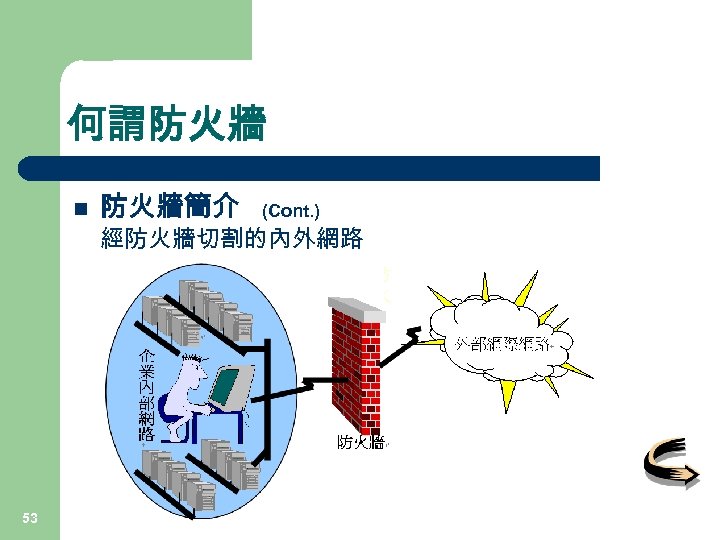

何謂防火牆 n 53 防火牆簡介 (Cont. ) 經防火牆切割的內外網路

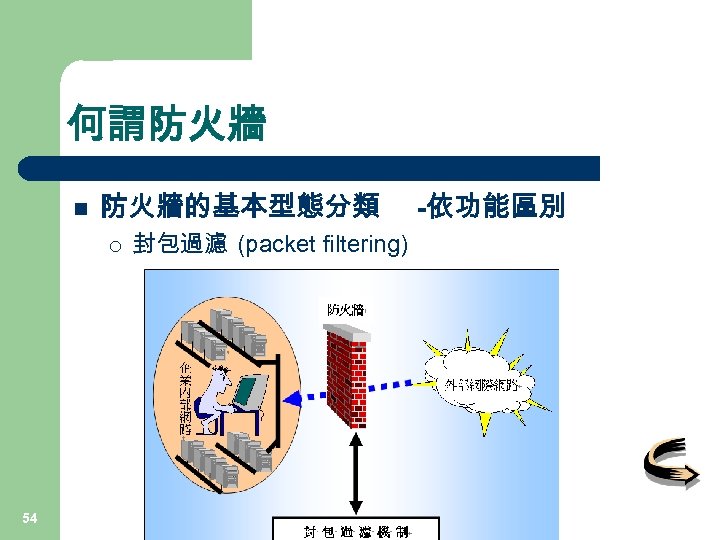

何謂防火牆 n 防火牆的基本型態分類 ¡ 54 封包過濾 (packet filtering) -依功能區別

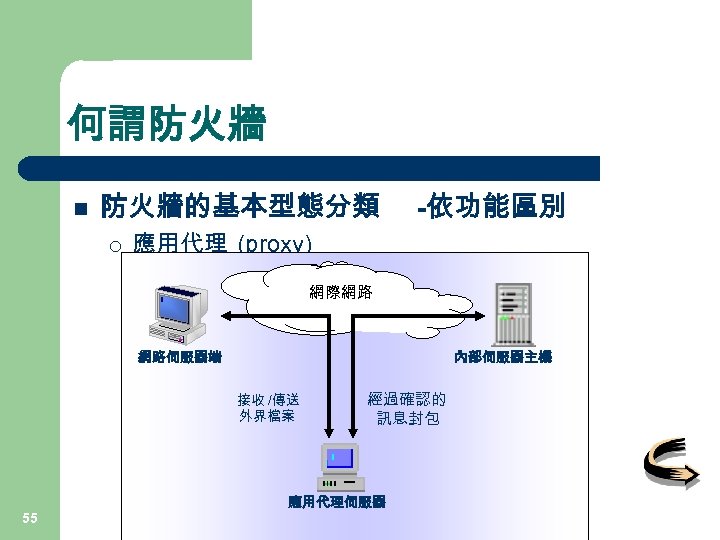

何謂防火牆 n 防火牆的基本型態分類 ¡ -依功能區別 應用代理 (proxy) 網際網路 網路伺服器端 內部伺服器主機 接收 /傳送 外界檔案 55 經過確認的 訊息封包 應用代理伺服器

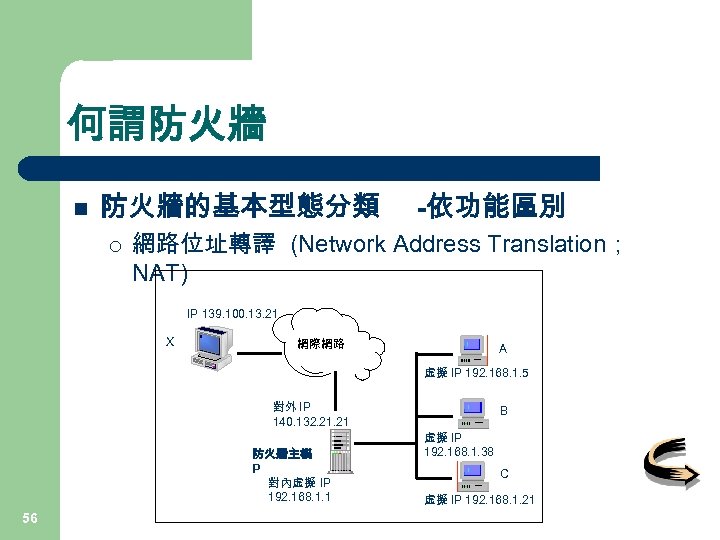

何謂防火牆 n 防火牆的基本型態分類 ¡ -依功能區別 網路位址轉譯 (Network Address Translation; NAT) IP 139. 100. 13. 21 X 網際網路 A 虛擬 IP 192. 168. 1. 5 對外 IP 140. 132. 21 防火牆主機 P 對內虛擬 IP 192. 168. 1. 1 56 B 虛擬 IP 192. 168. 1. 38 C 虛擬 IP 192. 168. 1. 21

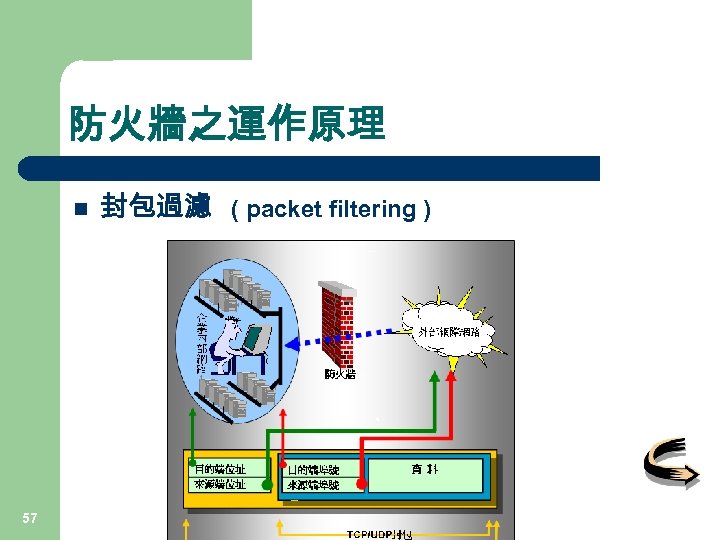

防火牆之運作原理 n 57 封包過濾 ( packet filtering )

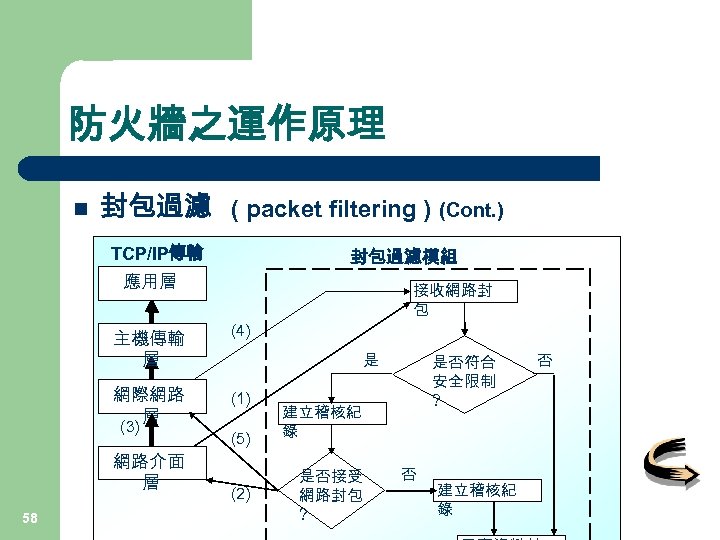

防火牆之運作原理 n 封包過濾 ( packet filtering ) (Cont. ) TCP/IP傳輸 封包過濾模組 應用層 接收網路封 包 主機傳輸 層 (4) 網際網路 層 (1) (3) 網路介面 層 58 是 (5) (2) 是否符合 安全限制 ? 建立稽核紀 錄 是否接受 網路封包 ? 否 建立稽核紀 錄 否

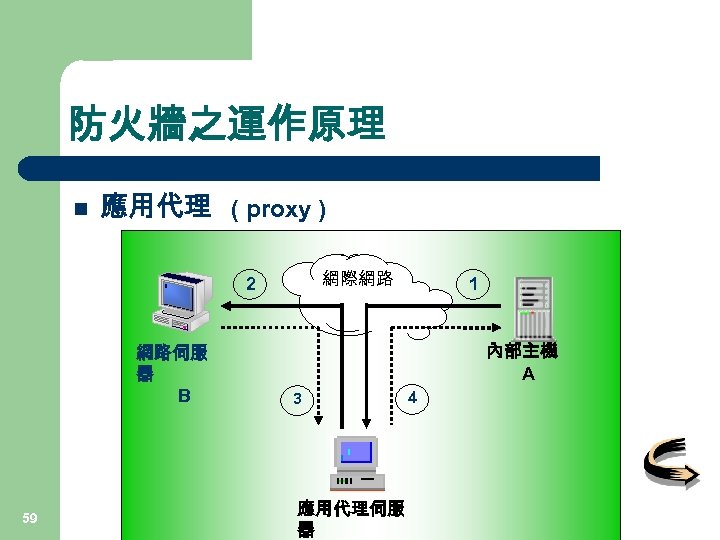

防火牆之運作原理 n 應用代理 ( proxy ) 網際網路 2 網路伺服 器 B 59 1 內部主機 A 3 應用代理伺服 器 4

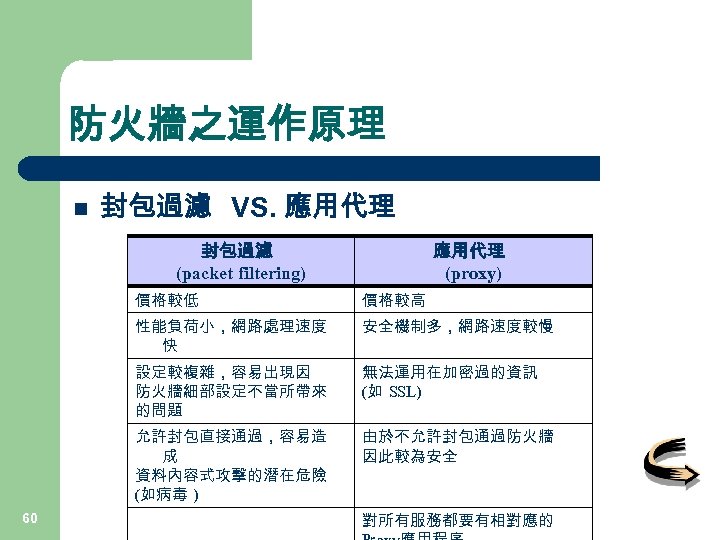

防火牆之運作原理 n 封包過濾 VS. 應用代理 封包過濾 (packet filtering) 應用代理 (proxy) 價格較低 性能負荷小,網路處理速度 快 安全機制多,網路速度較慢 設定較複雜,容易出現因 防火牆細部設定不當所帶來 的問題 無法運用在加密過的資訊 (如 SSL) 允許封包直接通過,容易造 成 資料內容式攻擊的潛在危險 (如病毒 ) 60 價格較高 由於不允許封包通過防火牆 因此較為安全 對所有服務都要有相對應的

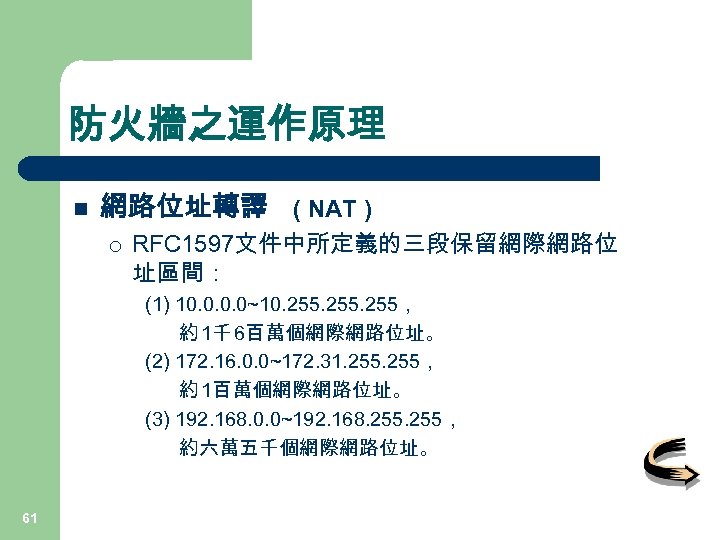

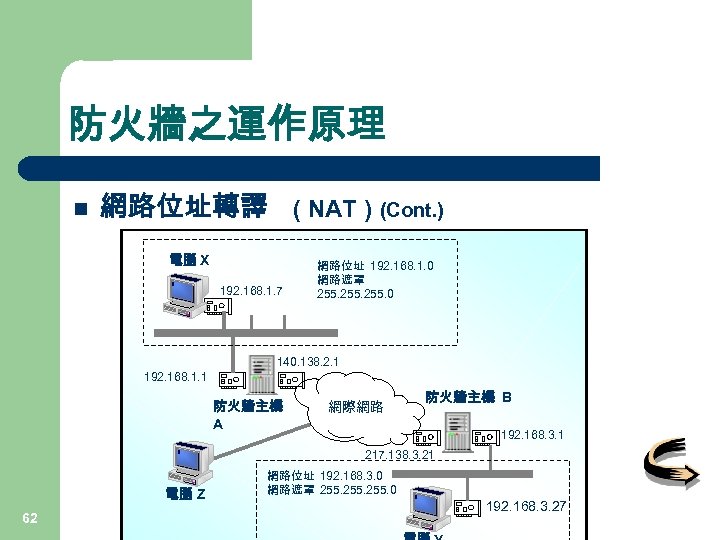

防火牆之運作原理 n 網路位址轉譯 ( NAT ) ¡ RFC 1597文件中所定義的三段保留網際網路位 址區間: (1) 10. 0~10. 255, 約 1千 6百萬個網際網路位址。 (2) 172. 16. 0. 0~172. 31. 255, 約 1百萬個網際網路位址。 (3) 192. 168. 0. 0~192. 168. 255, 約六萬五千個網際網路位址。 61

防火牆之運作原理 n 網路位址轉譯 ( NAT ) (Cont. ) 電腦 X 192. 168. 1. 7 網路位址 192. 168. 1. 0 網路遮罩 255. 0 140. 138. 2. 1 192. 168. 1. 1 防火牆主機 A 網際網路 防火牆主機 B 192. 168. 3. 1 217. 138. 3. 21 電腦 Z 62 網路位址 192. 168. 3. 0 網路遮罩 255. 0 192. 168. 3. 27

網路安全 虛擬私人網路 -VPN 63

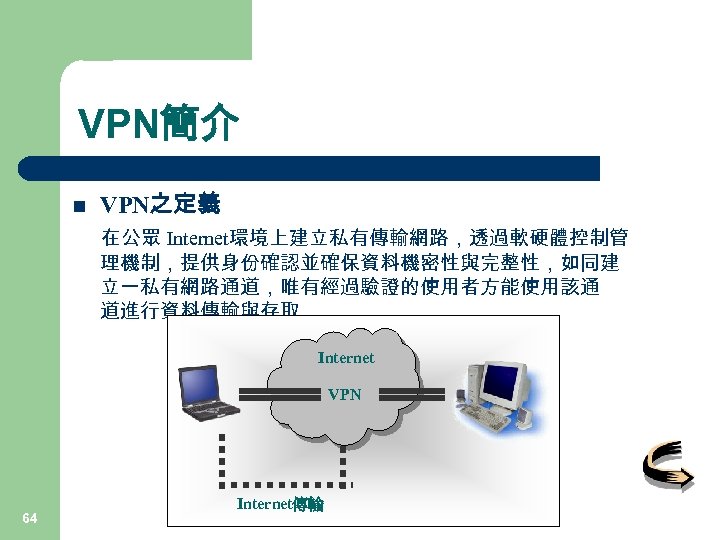

VPN簡介 n VPN之定義 在公眾 Internet環境上建立私有傳輸網路,透過軟硬體控制管 理機制,提供身份確認並確保資料機密性與完整性,如同建 立一私有網路通道,唯有經過驗證的使用者方能使用該通 道進行資料傳輸與存取 Internet VPN 64 Internet傳輸

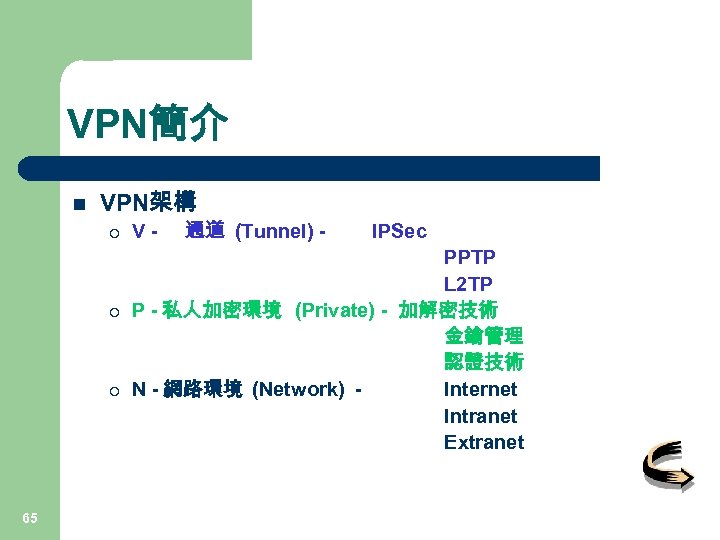

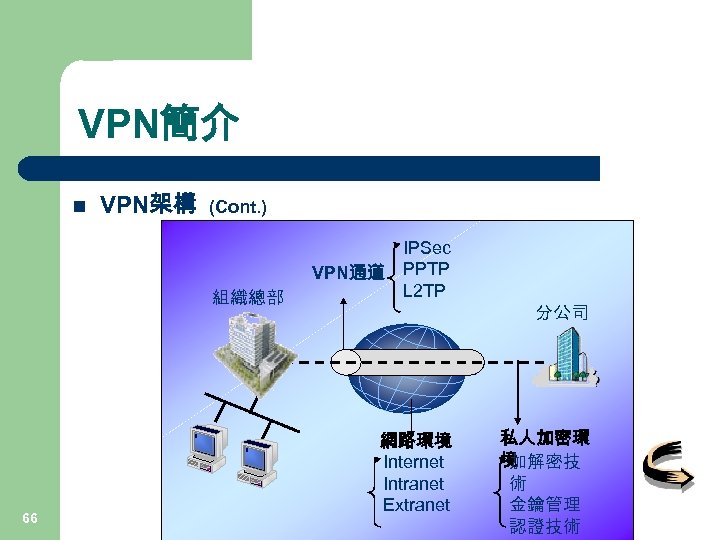

VPN簡介 n VPN架構 ¡ ¡ ¡ 65 V- 通道 (Tunnel) - IPSec PPTP L 2 TP P - 私人加密環境 (Private) - 加解密技術 金鑰管理 認證技術 N - 網路環境 (Network) Internet Intranet Extranet

VPN簡介 n VPN架構 (Cont. ) 組織總部 66 IPSec VPN通道 PPTP L 2 TP 網路環境 Internet Intranet Extranet 分公司 私人加密環 境 加解密技 術 金鑰管理 認證技術

VPN簡介 n VPN的特性 ¡ ¡ ¡ 67 節省成本 VPN透過既有之網際網路基礎可大幅減少私有網 路之建置成本 具有彈性 VPN可依據不同的需要規劃頻寬 具有擴充性 當用戶端頻寬不足時,只需對所屬 ISP所提供之服務進 行升級,不需大規模修改線路

VPN簡介 n VPN的特性 (Cont. ) ¡ 虛擬通道 ¡ VPN於有需要時才會動態建立連線,而並非維護一永久之 連線 通道私有性 藉由私有通道之建立在共享的網路介質上進行資料傳輸 68

VPN服務類型 n VPN三種服務類型 ¡ ¡ ¡ 69 Intranet VPN服務 VPDN服務 Extranet VPN服務

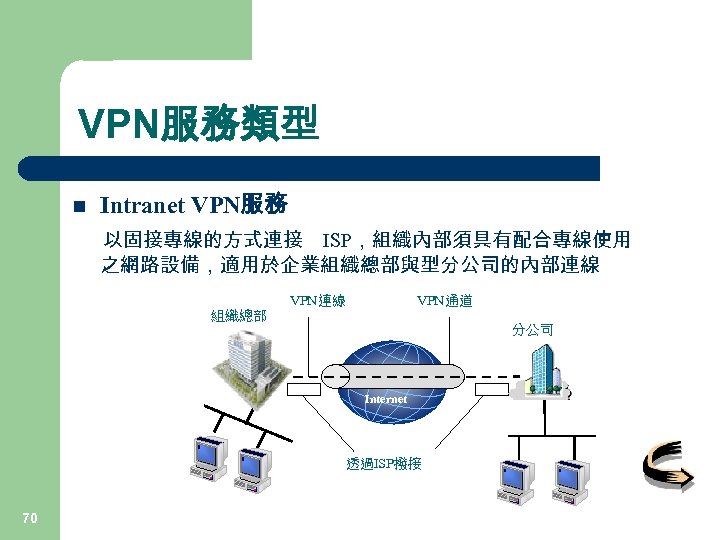

VPN服務類型 n Intranet VPN服務 以固接專線的方式連接 ISP,組織內部須具有配合專線使用 之網路設備,適用於企業組織總部與型分公司的內部連線 VPN通道 組織總部 分公司 Internet 透過ISP撥接 70

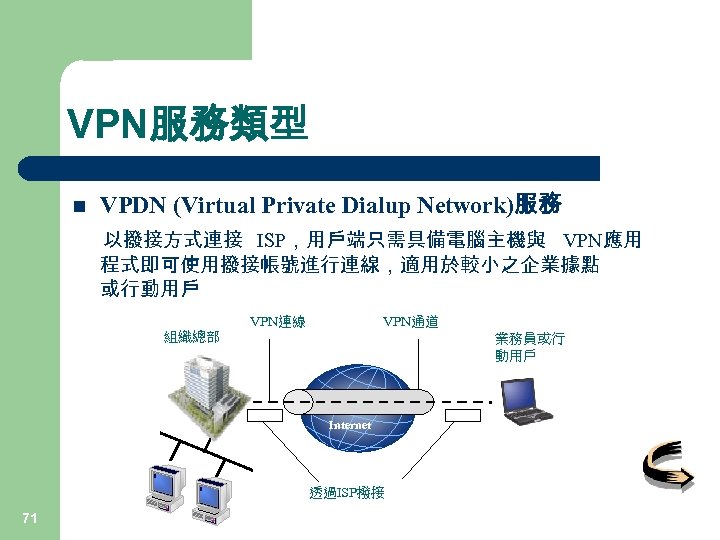

VPN服務類型 n VPDN (Virtual Private Dialup Network)服務 以撥接方式連接 ISP,用戶端只需具備電腦主機與 VPN應用 程式即可使用撥接帳號進行連線,適用於較小之企業據點 或行動用戶 VPN連線 VPN通道 組織總部 業務員或行 動用戶 Internet 透過ISP撥接 71

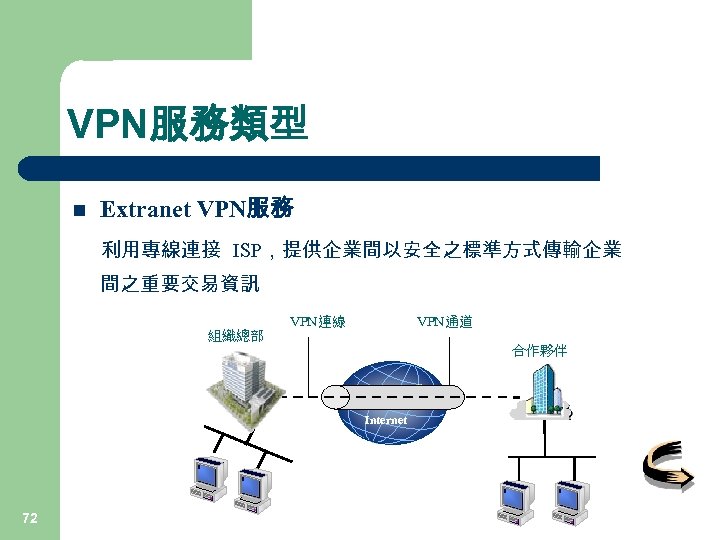

VPN服務類型 n Extranet VPN服務 利用專線連接 ISP,提供企業間以安全之標準方式傳輸企業 間之重要交易資訊 VPN連線 VPN通道 組織總部 合作夥伴 Internet 72

VPN服務類型 n 整體架構概觀 企業總部 分公司 VPN通 道 Interne VPN通 t 道 道 合作夥伴 行動用戶 73

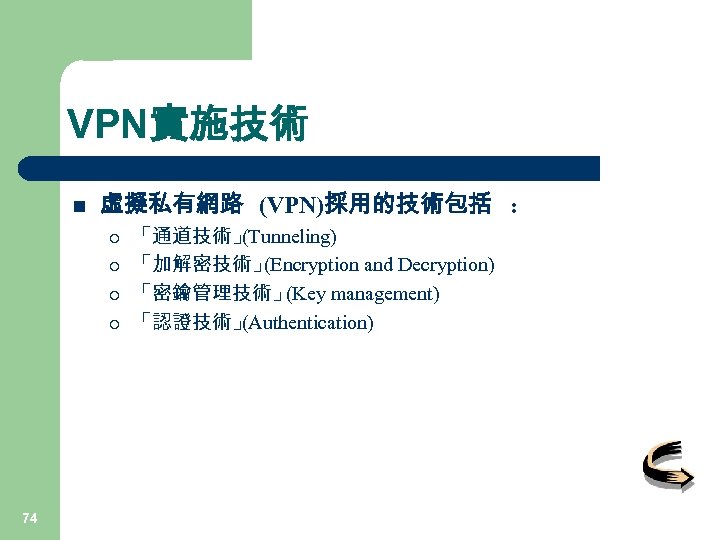

VPN實施技術 n 虛擬私有網路 (VPN)採用的技術包括 : ¡ ¡ 74 「通道技術」 (Tunneling) 「加解密技術」 (Encryption and Decryption) 「密鑰管理技術」 (Key management) 「認證技術」 (Authentication)

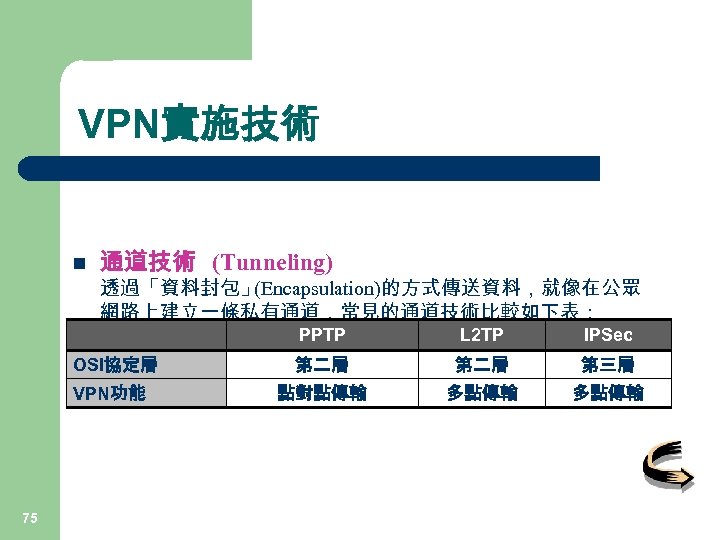

VPN實施技術 n 通道技術 (Tunneling) 透過「資料封包」 (Encapsulation)的方式傳送資料,就像在公眾 網路上建立一條私有通道,常見的通道技術比較如下表: PPTP OSI協定層 VPN功能 75 L 2 TP IPSec 第二層 第三層 點對點傳輸 多點傳輸

VPN實施技術 n 加解密技術 (Encryption and Decryption) ¡ ¡ ¡ 76 對稱式密碼學 (Symmetric Cryptography) 又稱密鑰加密,其加解密均使用相同鑰匙,例如: DES、 RC 2 非對稱式密碼學 (Asymmetric Cryptography) 又稱公鑰加密,其加解密使用不同的鑰匙,例如: RSA 混合式 (Hybrid)機制 可同時提供較好之保密程度與較快之傳輸速度

VPN實施技術 n 密鑰管理技術 (Key management) ¡ ¡ 77 SKIP (Simple Key Management for IP) 使用 Difee-Hellman演算法提供四種獨立之網路安全服務, 包括「存取控制」、「加解密」、「確認資料完整性」及「金鑰 與認證管理」 ISAKMP/Oakley (Internet Security Agreement/Key Management Protocol/Oakley) 主要定義辨識、確認及分配密鑰的方法

VPN實施技術 n 認證技術 (Authentication) 採用認證與存取控制技術,用以進行使用者身分辨識與認 證 作,使非法使用者無法進入系統進行存取的動作 78

網路安全 無線區域網路加密設 定 79

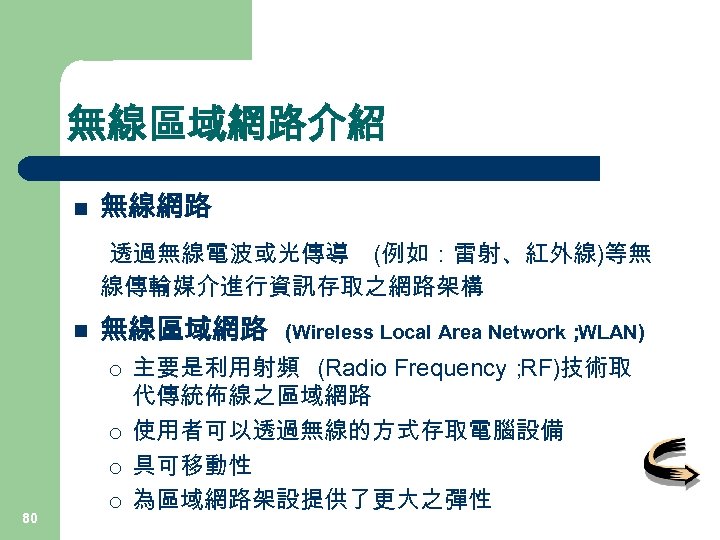

無線區域網路介紹 n 無線網路 透過無線電波或光傳導 (例如:雷射、紅外線)等無 線傳輸媒介進行資訊存取之網路架構 n 無線區域網路 ¡ ¡ ¡ 80 ¡ (Wireless Local Area Network; WLAN) 主要是利用射頻 (Radio Frequency; RF)技術取 代傳統佈線之區域網路 使用者可以透過無線的方式存取電腦設備 具可移動性 為區域網路架設提供了更大之彈性

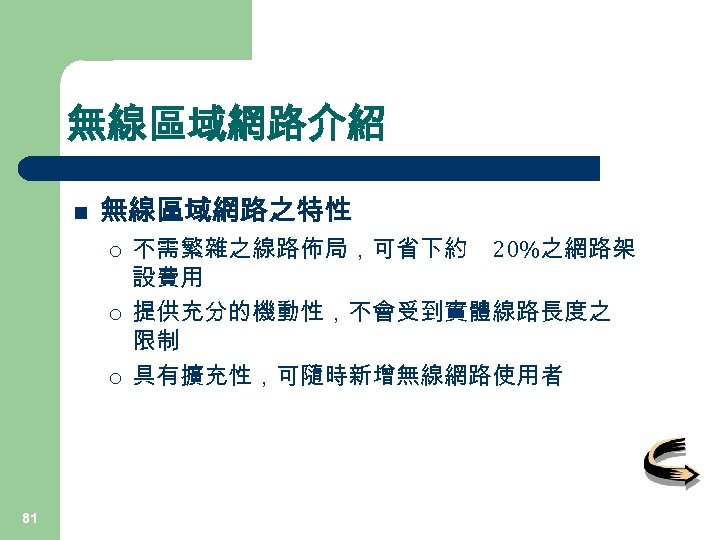

無線區域網路介紹 n 無線區域網路之特性 ¡ ¡ ¡ 81 不需繁雜之線路佈局,可省下約 20%之網路架 設費用 提供充分的機動性,不會受到實體線路長度之 限制 具有擴充性,可隨時新增無線網路使用者

無線區域網路介紹 n 主從式無線網路 (Cont. ) 主從式無線網路架構 有線區域網路 82

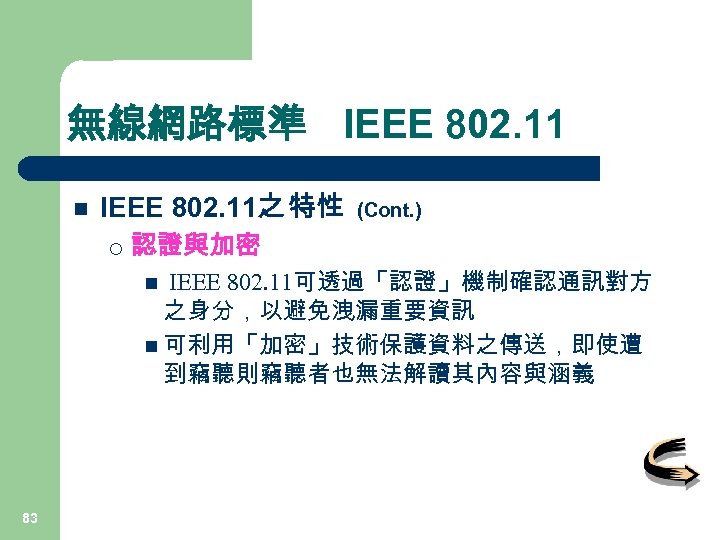

無線網路標準 IEEE 802. 11 n IEEE 802. 11之 特性 ¡ (Cont. ) 認證與加密 IEEE 802. 11可透過「認證」機制確認通訊對方 之身分,以避免洩漏重要資訊 n 可利用「加密」技術保護資料之傳送,即使遭 到竊聽則竊聽者也無法解讀其內容與涵義 n 83

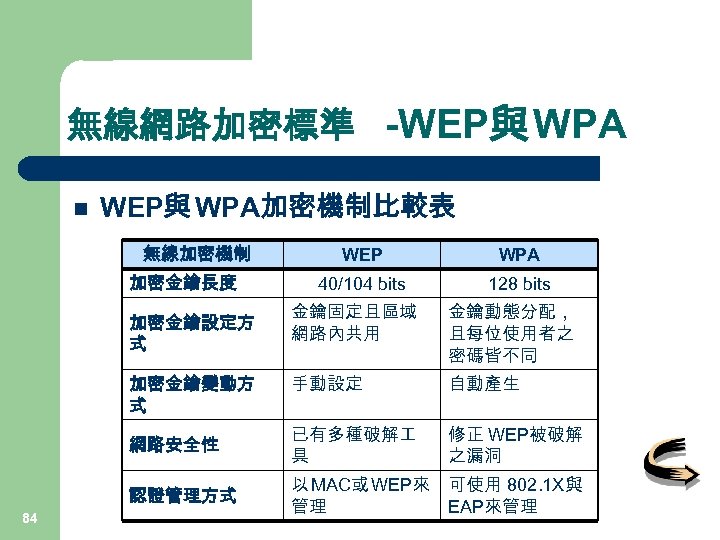

無線網路加密標準 -WEP與 WPA n WEP與 WPA加密機制比較表 無線加密機制 加密金鑰長度 WEP WPA 40/104 bits 128 bits 金鑰固定且區域 網路內共用 金鑰動態分配, 且每位使用者之 密碼皆不同 手動設定 自動產生 網路安全性 已有多種破解 具 修正 WEP被破解 之漏洞 認證管理方式 以 MAC或 WEP來 管理 可使用 802. 1 X與 EAP來管理 加密金鑰設定方 式 加密金鑰變動方 式 84

無線網路加密標準 -WEP與 WPA n 85 WEP (Wired Equivalent Privacy,無線網路標準 加密技術 ) ¡ 應用對稱式加密演算法所制定的無線網路加密 機制 ¡ 金鑰有 40 bits或 104 bits兩種固定長度 ¡ 但在加解密過程中為防止此固定長度金鑰被破 解,因此又加上 24 bits的啟始向量 (Initial Vector) 藉以打亂密碼的組合 ¡ WEP金鑰長度也就因此變成 64 bits或 128 bits兩 種

無線網路加密標準 -WEP與 WPA n WPA (Wi-Fi Protected Access, Wi-Fi保護存取 ) ¡ ¡ 替代 WEP機制的無線通訊加密標準 包含兩項新安全措施: n n 86 暫時金鑰整合協定( Temporal Key Integrity Protocol; TKIP) 可延伸認證協定( Extensible Authentication Protocol; EAP)

無線網路加密標準 -WEP與 WPA n 暫時金鑰整合協定 ( Temporal Key Integrity Protocol; TKIP) ¡ 將金鑰經過雜湊函數 (Hash Algorithm)重新編碼 並加入金鑰真確性檢查,以確保金鑰未被動過 手腳。 ¡ 對金鑰的管理方式進行改良,使得企業組織用 戶在管理上更方便 87

無線網路加密標準 -WEP與 WPA n 可延伸認證通訊協定 ( Extensible Authentication Protocol; EAP) ¡ 網路卡上的 MAC 位址是 WEP安全機制下辨別 無線網路使用者身份的方式,但此唯一的 MAC 位址會被偽造並佔用 ¡ , EAP將以新一代的公鑰加密系統取代 MAC 88

Thank You for Your Attention Jenn-Wei Lin jwlin@csie. fju. edu. tw 89

f0efee08935fe31f653d25b62b6490c5.ppt