11734c5bd4f35568df091fbaf68da053.ppt

- Количество слайдов: 97

管理資訊系統課程: 第八章:資訊系統安全 祝天雄 博士 100. 07.

課程大綱 q o o o 前言 學習目標 系統漏洞與濫用 安全與控制的企業價值 建立安全與控制的管理架構 保護資訊資源的技術和 具 結論 2

前言 身為一位管理者 ,總期望確保公司的資訊系統 是可靠及安全的。 需要知道 : o 資訊系統有哪些控制的型式 o 什麼是最重要的軟體保證技術 o 如何確保資訊系統的可靠 及安全 3

學習目標 o 說明資訊系統為何需要特別保護,以免於 被破壞、錯誤與濫用。 o 瞭解安全與控制的企業價值。 o 說明安全與控制的組織架構的元件。 o 討論保護資訊資源最重要的 具與技術。 4

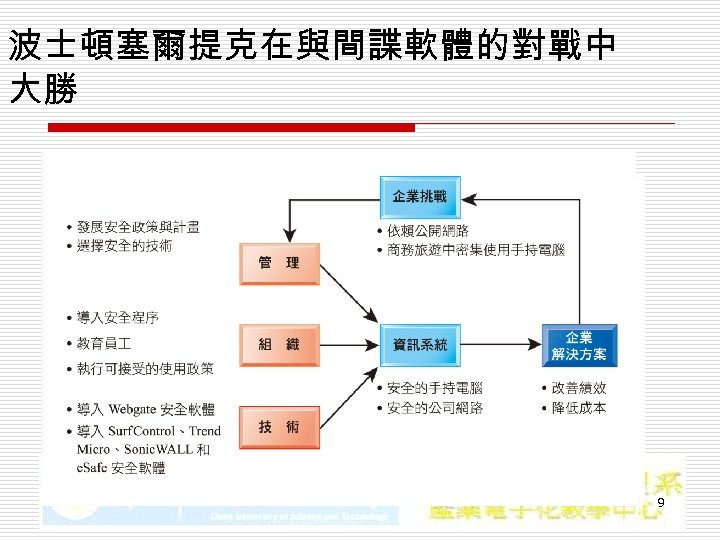

開場故事 波士頓塞爾提克在與間諜軟體的對戰中 大勝 o 數年前, 波士頓塞爾提克正在為了擠進季後賽而 當 奮戰時, 它的資訊系統也正展開另一場激烈的戰爭。 該 隊 的 技 術 副 總 Jay Wessel試 圖 在 與 間 諜 軟 體 的 抗 戰上取得領先, Wessel與 手 下 的 IT人 員 管 理 l 00台 筆 記型電腦, 配給教練、 探、 務行銷與財務人 分 球 業 員使用, 這些電腦上正充斥著各式各樣的惡意軟 而 體。 o 如 同 其 他 運 動 產業 , 爾 提 克 在 球 季 中 耗 了 相 當 多 塞 時間在旅途上。 練、 募人員與其他職員每季有 教 招 40次 以 上 的 客 場 作 戰 , 們 使 用 筆 記 型 電 腦 檢 視 比 他 賽與更新球員的狀態。 5

o 他們不斷地登入網際網路,並從機場、飯店 與其他地點連接到塞爾提克的內部網路。根 據 Wessel指出,「飯店的網際網路連接是間 諜軟體活動的溫床」。人們會帶著在旅程中 受到病毒感染的筆記型電腦回到波士頓總 部,造成網路大塞車。另外,間諜軟體會影 響塞爾提克隊上網與存取專屬統計資料庫 的效能,這套系統是以微軟 SQL Server所開 發,可讓教練用於每場比賽的賽前準備。 Wessel與手下的人員花費大量的時間在嘗試 解決電腦與網路的感染上。 o 在一場季後賽中,大量的間諜軟體透過印第 安那州旅館不良的網際網路連線湧入到筆 記型電腦中。此時 Wessel決定對間諜軟體採 6

o 他的選擇並不多, 為他的人力有限, 公司在安 因 且 全防護上並沒有投入太多資源。 爾提克隊所採用 塞 的 防 護 軟 體 (Aladdin e. Safe Security Gateway與 Webroot Spy Sweeper)又 太 耗 費 資 源 。 爾 提 克 隊 要 塞 執行用來分析新球員的影片編緝軟體的唯一方法, 是 得 先 暫 時 移 除 這 些 防 護 軟 體 。 Wessel決 定 採 用 Mi 5 Network的 Webgate防 護 設 備 做 為 解 決 方 案 , 這 套 具安裝在塞爾提克公司的防火牆與網路中間, 防止間諜軟體進入塞爾提克的公司網路, 阻止已 並 經被感染的機器連接網路。 o Webgate也 防 止 被 感 染 的 機 器 將 資 料 傳 送 回 間 諜 軟 體 的 來 源 處 。 感 染 的 機 器 會 被 隔 離 並 由 Wessel的 被 作人員清除。 Webgate提 供 執 行 彙 總 畫 面 給 Wessel 用來檢查被感染機器名單、 內部 僵 屍 網 路 活 動 、 7 遠 端攻擊以及嘗試與間諜軟體作者的連線。

o 為 了 彌 補 Webgate不 足 的 功 能 ,塞 爾 提 克 採 用 Surf. Control(現 為 Web. Sense的 一 部 份 )來 過 濾 電 子 郵 件 與網頁瀏覽活動, 勢科技防毒軟體、 趨 Sonic. WALL的 防 火 牆 和 入 侵 偵 測 技 術 以 及 Aladdin e. Safe做 為 惡 意 軟 體偵測的額外補強。 o 自 從 安 裝 Webgate與 其 他 具 之 後 , 爾 提 克 隊 的 網 塞 路就不再受到間諜軟體的侵擾。 去被惡意軟體所 過 拖累的筆記型電腦效能已獲得改善, 司網路運行 公 的 速 度 也 快 了 很 多 , 外 塞 爾 提 克 IT諮 詢 台 接 到 的 求 另 助電話也減少了。 o Wessel很 快 地 瞭 解 到 即 使 有 了 防 護 軟 體 , 沒 有 針 對 若 使用者進行教育訓練其成效將大打折扣。 此員 因 被要求簽署一項授權的使用規範, 訂他們能在作 明 業 電 腦 上 進 行 的 活 動 , 明 確 禁 止 瀏 覽 可 能 招 來8 並 更 多惡意軟體到塞爾提克隊網路中的網站。

波士頓塞爾提克在與間諜軟體的對戰中 大勝 9

開場故事討論 o 間諜軟體為波士頓塞爾提克隊所帶來 的問題,說明了為何企業需要特別注 意資訊系統安全的部份原因。在主客 場往返的旅途中,教練與職員的筆記 型電腦感染了惡意軟體,影響到公司 網路的效能,讓員 難以獲得在 作 上所需的資訊。 10

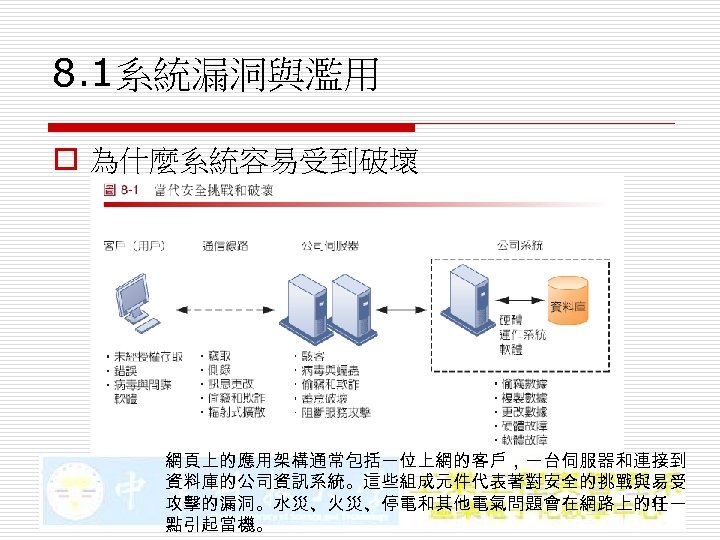

8. 1系統漏洞與濫用 o 為什麼系統容易受到破壞 網頁上的應用架構通常包括一位上網的客戶,一台伺服器和連接到 資料庫的公司資訊系統。這些組成元件代表著對安全的挑戰與易受 11 攻擊的漏洞。水災、火災、停電和其他電氣問題會在網路上的任一 點引起當機。

8. 1系統漏洞與濫用 o 為什麼系統容易受到破壞_網際網路的弱點 n 大型公眾網路如網際網路,比其他內部網路更 易遭到破壞,因為它是對任何人都開放的。 n 網際網路技術的電話服務,除非是在安全的私 有網路之下,會比傳統交換機式的網路更易遭 到破壞。 n 電子郵件和即時傳訊 (instant messaging, IM) 更大幅增加了受到破壞的可能性。 12

8. 1系統漏洞與濫用 o 為什麼系統容易受到破壞_無線傳輸安全的 挑戰 許多 Wi-Fi 網路易 被侵入者滲透,利 用側錄程式取得網 址,以便未經授權 來存取網路的資源。 13

網路新憂愁 o MSN連不上? n 一大群親朋好友連絡不上,怎麼辦? o Email收不到、送不出去? n 該收到的信怎麼一直沒來? o 看個網頁,慢…慢…慢…? n 天將降大任也不必如此吧? o 又中毒了?網路又不通了? n 無語問蒼天… 14

8. 1系統漏洞與濫用 o 惡意軟體(又叫做 malware)︰病毒、蠕蟲、木馬程式和間諜軟體 n 電腦病毒 (computer virus) 是一種流氓軟體程式,通常在使用 者不知情或未經使用者許可的情況下,附加在其他軟體程式或資 料檔案上來執行。多數的電腦病毒會傳遞一份「裝載」(payload) 。這份裝載有時可能較不具威脅性,如執行指令去顯示一些文字 訊息或影像,或是非常具有破壞性--像是銷毀程式或資料、阻礙 電腦記憶體運作、重新格式化硬碟、或是讓程式不正常執行。 n 蠕蟲(worms),是一種獨立的電腦程式,它可以透過網路將病毒 從一台電腦自行複製到其他電腦。與病毒不同的是,蠕蟲能自己 運作,並且不需依附在其他電腦程式檔案上,也不太需要透過人 們的操作行為就能在電腦之間傳播。 n 木馬程式 (Trojan horse) 看起來似乎是溫和無害的軟體程式, 但會做一些超出想像的事。木馬程式本身不是病毒,因為它本身 並不複製,但卻是其他病毒或惡意程式碼侵入電腦系統的媒介。 n 間諜軟體 (Spyware) 也扮演著惡意軟體的角色。這些小程式偷 偷的自行安裝在電腦上,它們會監視著你上網的活動,並跳出廣告。 15

電腦病毒 o 何謂電腦病毒(Virus)? n 小的程式(或者可以被執行的程式) n 依附在別的程式上 n 自行複製、感染、傳播、發作 o 蠕蟲 16

電腦病毒的類型 & 啟動磁區型病毒 (BOOT) & 可執行檔病毒 -亦稱為檔案型病毒 & 巨集病毒 如 Word 或者 Excel 的 VBA 巨集 & 電腦寄生蟲 複製 、 傳播病毒 (阻斷服務 )、不會破壞系統 & 特洛依木馬 將一段程式碼偷藏在普通程式 & 邏輯炸彈 碼 、 不會複製 一旦條件吻合就執行 特洛依木馬上 偷藏之程式 & 暗門 17

木馬程式 (Trojan House) o 網際網路的最佳跳板 n 收集電腦及網路資訊 n 發動分散式阻絕服務 n 寄發垃圾郵件 o 設計者-借刀殺人 o 使用者-代罪羔羊 18

引狼入室-間諜軟體 (Spyware) o 於使用者不知狀況下透過網際網路連接,收集使 用者資訊 19 http: //www. webopedia. com/TERM/s/spyware. html

軟體漏洞 o 軟體臭蟲 o 修補程式 20

8. 1系統漏洞與濫用 o 駭客與電腦暴力行為 n 駭客 (hacker) 是個人企圖未經授權而擅自存取他 人的電腦系統。 n 破壞者 (cracker) 通常用來指具有犯罪意圖的駭客。 21

8. 1系統漏洞與濫用 o 駭客與電腦暴力行為_偽裝和網路竊聽 n 駭客經常隱藏他們的真實身分來進行欺騙、或試圖 用偽裝的電子郵件位址或假冒其他人傳送訊息。 n 偽裝 (spoofing) 的方式,有時是將原來的網址連 接至其他的網站,假裝成是要連接的目的地。 n 網路竊聽器 (sniffer) 是一種偷聽的程式,它監控 網路上資訊的流動。 22

![8. 1系統漏洞與濫用 o 駭客與電腦暴力行為_阻斷服務攻擊 n 阻斷服務攻擊 [denial of service (Do. S) attack] 是指駭客送出成千上萬件假的訊息或是服務需求到 網路伺服器或是網站伺服器,造成網路壅塞甚至癱 8. 1系統漏洞與濫用 o 駭客與電腦暴力行為_阻斷服務攻擊 n 阻斷服務攻擊 [denial of service (Do. S) attack] 是指駭客送出成千上萬件假的訊息或是服務需求到 網路伺服器或是網站伺服器,造成網路壅塞甚至癱](https://present5.com/presentation/11734c5bd4f35568df091fbaf68da053/image-23.jpg)

8. 1系統漏洞與濫用 o 駭客與電腦暴力行為_阻斷服務攻擊 n 阻斷服務攻擊 [denial of service (Do. S) attack] 是指駭客送出成千上萬件假的訊息或是服務需求到 網路伺服器或是網站伺服器,造成網路壅塞甚至癱 瘓。被攻擊的網站,會在瞬間收到大量的查詢需求 而處理效率無法跟得上,使得電腦主機無法服務正 常的需求。 23

這張圖顯示自 1999 年起,全世界平均每年來自駭客、惡意軟體和垃圾郵件的損 失。這些資料是基於 mi 2 G 與作者所提供的歷史成長率推出。 24

8. 1系統漏洞與濫用 o 電腦犯罪與電腦恐怖主義 n 身分盜用(identity theft) : 是非法取得他人個人隱私資 訊的一種犯罪行為。 o 網路釣魚(phishing)。此手法包含設立假的網站或是 發送看起來像是合法公司發的電子郵件,向使用者要 求個人的機密資料。 o 雙面惡魔 (evil twins) 是一種假裝可提供值得信任的 無線網路連線至網際網路,詐騙者試圖讓不知情的使 用者在登入這個網路的同時,竊取他們密碼或是信用 卡號碼。 o 網址轉嫁連結 (pharming) 轉接使用者至一個偽造的 網站上,即使當使用者在瀏覽器上鍵入正確的網址。 n 點擊詐欺 n 電腦恐怖份子與電腦戰爭 25

8. 1系統漏洞與濫用 o 內部威脅︰員 n 常以為企業組織的安全威脅來自於組織之外。事實 上,公司內部的人員也經常會引起嚴重的安全問題。 n 使用者安全知識的缺乏常是網路安全的最大問題來 源。 o 軟體漏洞 n 軟體錯誤也經常會對資訊系統造成威脅,導致無數 的生產力減少。 26

組織視窗:最嚴重的資料竊取事件 ? o 在 2008年 8月 初 , 國 聯 邦 政 府 檢 察 官 針 美 對五個國家包合美國、 克蘭及中國等 烏 11個 人 進 行 起 訴 動 作 , 些 人 被 指 控 竊 這 取 超 過 4, 100萬 筆 的 信 用 卡 與 轉 帳 卡 的 號 碼。 是截至目前歷史上最大宗的信用 這 卡 號 碼 竊 取 案 件 。 些 小 偷鎖 定 在 知 名 這 的 零 售 連 鎖 商 店 像 是 Office. Max、 Barnes & Nobel、BJ's Wholesale Club、the Sports Authority 和 T. J. Maxx。 27

o 小 偷的 犯 罪 手 法 是 駕 駛 車 輛 在 附 近 不 斷 來 往 , 描 掃 零售商店的無線網路找出網路系統的弱點, 入由 植 海 外 共 謀 者 提 供 的 網 路 監 控 程 式 (sniffer program)。 網 路 監 控 程 式 偷偷的 進 入 零 售 商 處 理 信 用 卡 的 網 路 系 統 , 取 客 戶的 信 用 卡 或 轉 帳 卡 號 碼 與 個 人 識 別 擷 號 碼 (personal identification numbers, PINs)。接 著 將 資料送到位於烏克蘭、 拉脫維亞與美國的電腦主機。 他 們 在 網 路 上 販 售 這 些 信 用 卡 號 碼 並 且 將 偷來 的 號 碼 印 在 空 白 的 磁 條 卡 上 , 此 從 ATM提 取 數 千 美 金 藉 的 現 鈔 。 於 Miami的 Albert Gonzalez被 認 為 是 這 個 位 犯罪集團的主要領導者。 28

o 這 個 犯 罪 集 團 在 2005年 7月 開 始 進 行 這 件 史 上 最 大 的 竊 取 行 勳 , 當 時 他 們 找 出 Miami的 瑪 莎 百 貨 網 在 路系統的漏洞, 且利用這個漏洞植入網路監控程 並 式 (sniffer program)到 這 家 連 鎖 商 店 總 公 司 TJX的 電 腦主機。 他們因此可以取得TJX中央資料庫內的資料, TJX資料庫儲存T. J. Maxx、 Marshalls、 Home. Goods與A. J. Wright等 商 店 在 美 國 與 波 多 黎 各 的 客 戶交 易 資 料 , 以 及 Winners和 Home. Sense商 店 在 加 拿 大 的 客 戶交 易 資料。 o 在 15個 月 之 後 ,TJX說 明 這 些 入 侵 者 己 竊 取 超 過 4, 500萬 筆 信 用 卡 與 轉 帳 卡 的 號 碼 。 TJX系 統 還 是 持 續 使 用 老 的 WEP(Wired Equivalent Privacy) 加 密 安 全 29 機制,這個加密機制非常容易遭到駭客破解。

o 當其他公司都己經將系統轉換使用更安全、 複雜 更 的 WPA (Wi-Fi Protected Access)標 準 , 是 TJX並 沒 有 但 改變他的加密機制。 核員在之後的檢查中發現 稽 TJX也 忽 視 安 裝 防 火 牆 與 資 料 加 密 機 制 在 許 多 使 用 無線網路的電腦上, 時也並未適當地安裝它所購 同 買的另一層安全軟體, TJX在 証 券 交 易 委 員 會 裡 承 認他們在傳送信用卡與轉帳卡資料給銀行的時候 並未加密、違反了信用卡公司的指導準則。 o 如 TJX商 店 的 信 用 卡 詐 欺 事 件 開 始 在 美 國 境 內浮 現 並 且 蔓 延 到 國 外 。客 戶 在 Fidelity Homestead 與 Louisiana儲 蓄 銀 行 的 信 用 卡 帳 單 在 2005年 11月 開 始 出 現 陌 生 的 交 易 記 錄 —在 墨 西 哥 的 威 名 百 貨 (Wal 30 Mart)、 加 州 的 超 市 與 其 他 商 店 出 現 未 經 授 權 的 購 南

o 在 2007年 3月 ,恩 斯 爾 (Gainesville)警 察 局 與 佛 羅 里 達 的 執 法 機 關 逮 捕 六 個 使 用 竊 取 TJX 資料偽造信用卡的嫌犯。 些人使用卡片在 這 佛 羅 里 達 州 內 50個 郡 的 威 名 百 貨 與 Sam‘s Club商 店 購 買 超 過 800萬 美 元 的 禮 券 , 用 並 這些禮券購買包含平面電視、 腦與其他電 電 子 產品 。 著 在 7月 時 , 國 特 勤 局 在 南 佛 羅 接 美 里 達 逮 捕 另 外 四 個 嫌 犯 使 用 從 TJX竊 取 的 客 戶資 料 。 項 逮 捕 行 動 阻 止 了 大 約 20萬 個 失 這 竊信用卡號,挽回超過 7, 500萬美元的損失。 31

o 問 題 在 於 TJX是 否 有 謹 守 Visa與 Master. Card所 建 立 的 資 料 儲 存 安 全 規 則 , 般 所 稱 的 PCI (Payment Card 一 Industry)數 據 安 全 標 準 (Data Security Standard, DSS)。 依據這些規則, 售商不應該在他們的系統上維護 零 某些類型的持卡人資料, 為這些資料容易用來偽 因 造 卡 片 帳 號 。 與 Visa和 發 卡 的 金 融 機 關 的 溝 通 顯 在 示 TJX的 確 違 反 處 理 準 則 , 有 這 些 資 料 長 達 數 年 持 時間, 不僅是為短期交易需要。 論上, 而 理 PCI標 準 是 非 常 嚴 格 的 。 要 求 零 售 商 執 行 12個 帳 號 保 護 機 它 制, 含加密、 點掃描、 用防火牆及防毒軟體。 包 弱 使 然 而 PCI標 準 沒 有 被 完 善 的 強 制 執 行 。 些 沒 有 遵 這 守標準的零售商仍允許處理電子付款機制, 有一 只 32 小部份被徹底的稽查。

o 在 2008年 3月 , TJX的 主 管 同 意 加 強 公 司 的 資 訊 系 統 安 全 機 制 。 們 也 同 意 使 在 未 來 的 20 他 年 內每 兩 年 一 次 請 第 三 方 稽 核 人 員 稽 核 安 全測量機制。 幾個月前, 在 TJX與 Visa U. S, A達 成 協 議 , 立 一 個 4090萬 美 元 的 基 金 來 補 償 建 這次資安事件受害的銀行。 行信用卡與轉 發 帳 卡 的 銀 行 可 能 需 要 花 費 3億 美 元 來 更 換 這 些 被 偷的 卡 片 以 及 盜 刷 的 金 頷 。 TJX宣 稱 他 們 已 經 花 費 2. 02億 美 元 來 處 理 這 次 的 資 料 竊 取 事 件 , 含 法 律 的 和 解 , 期 在 2009年 的 包 預 會計年度還要再花 2, 300萬美元。 33

o Forrester Research預 估 TJX在 未 來 的 五 年 內要 在 資 料 被 盜 事 件 上 所 花 費 的 成 本 會 超 過 10億 美 元 , 含 顧 問 的 成 本 、 全 升 包 安 級、 師諮詢費, 及額外用來消除客戶 律 以 疑慮的行銷費用。 TJX拒 絕針 對 這 些 數 字 做 出 評 論 。 一 份 由 Javelin Strategy & Research的 報 告 顯 示 , 機 構 調 查 指 出 超 該 過 75%的 消 費 者 不 會 在 被 遭 受 過 資 料 竊 取的商店裡進行消費。 同的報告也顯 相 示相信信用卡公司比零售商更能保護他 們的資料。 34

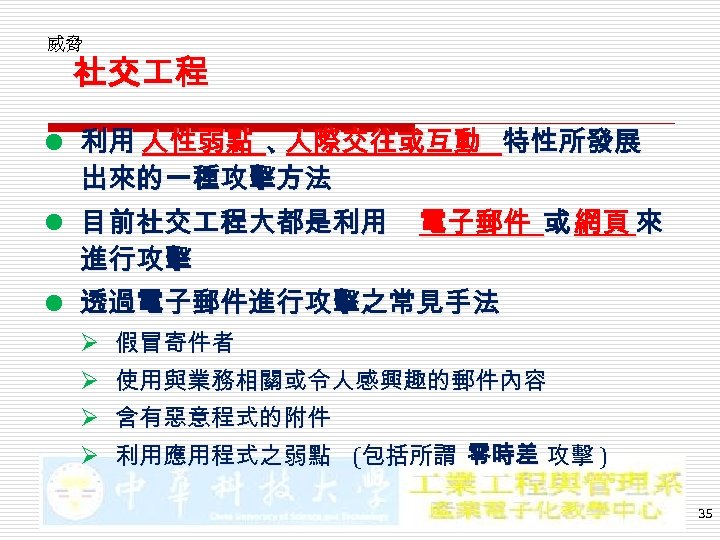

威脅 社交 程 l 利用 人性弱點 、 人際交往或互動 特性所發展 出來的一種攻擊方法 l 目前社交 程大都是利用 電子郵件 或 網頁 來 進行攻擊 l 透過電子郵件進行攻擊之常見手法 Ø 假冒寄件者 Ø 使用與業務相關或令人感興趣的郵件內容 Ø 含有惡意程式的附件 Ø 利用應用程式之弱點 (包括所謂 零時差 攻擊 ) 35

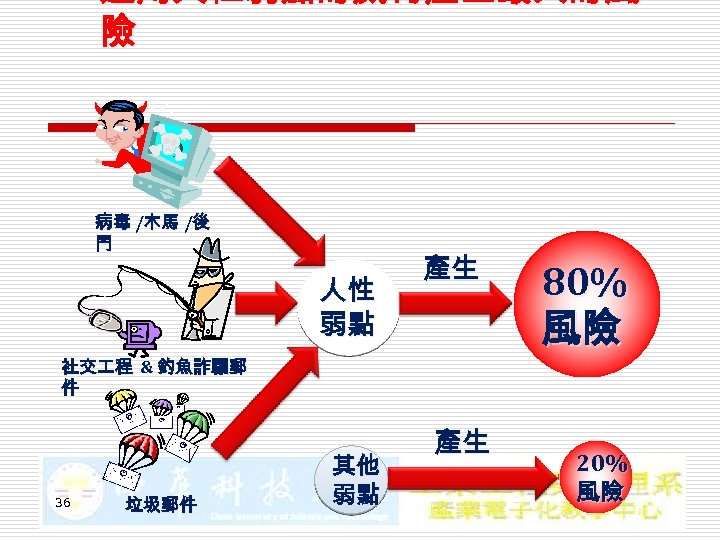

運用人性弱點的威脅產生最大的風 險 病毒 /木馬 /後 門 人性 弱點 產生 社交 程 & 釣魚詐騙郵 件 36 垃圾郵件 其他 弱點 產生 80% 風險 20% 風險

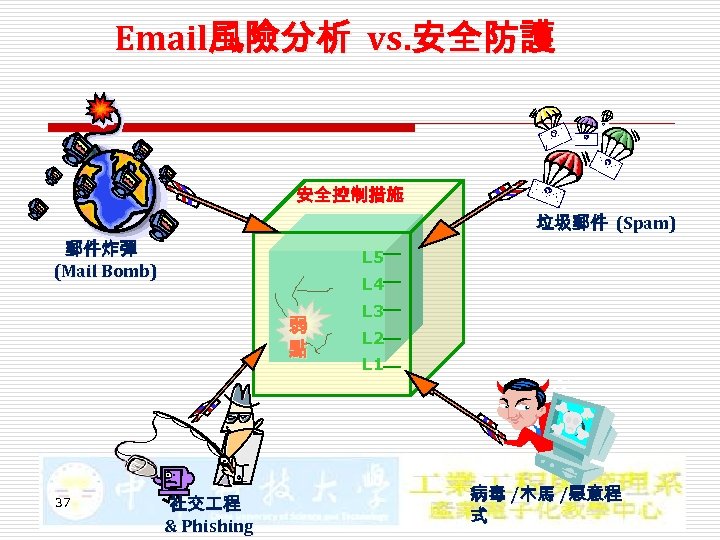

Email風險分析 vs. 安全防護 安全控制措施 垃圾郵件 (Spam) 郵件炸彈 (Mail Bomb) L 5 L 4 弱 點 37 社交 程 & Phishing L 3 L 2 L 1 病毒 /木馬 /惡意程 式

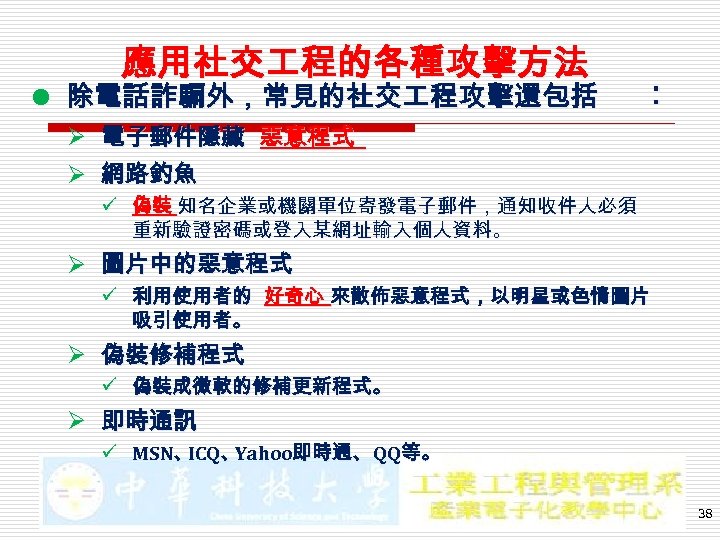

應用社交 程的各種攻擊方法 l 除電話詐騙外,常見的社交 程攻擊還包括 ︰ Ø 電子郵件隱藏 惡意程式 Ø 網路釣魚 ü 偽裝 知名企業或機關單位寄發電子郵件,通知收件人必須 重新驗證密碼或登入某網址輸入個人資料。 Ø 圖片中的惡意程式 ü 利用使用者的 好奇心 來散佈惡意程式,以明星或色情圖片 吸引使用者。 Ø 偽裝修補程式 ü 偽裝成微軟的修補更新程式。 Ø 即時通訊 ü MSN、 、 ICQ Yahoo即時通、 QQ等。 38

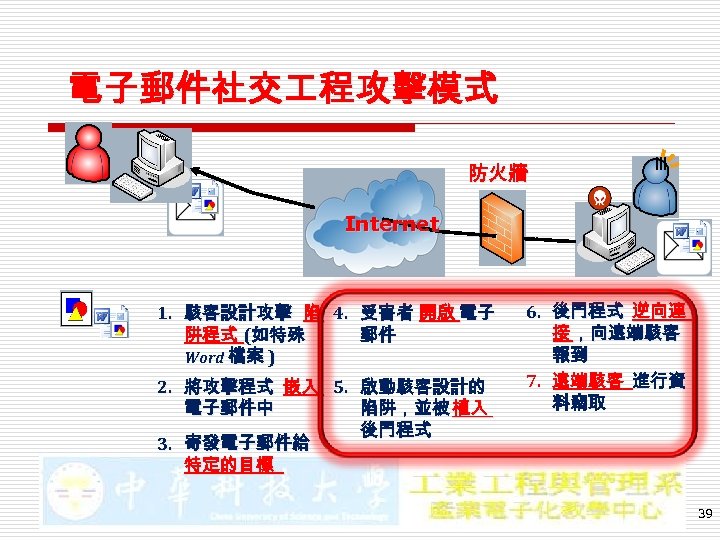

電子郵件社交 程攻擊模式 防火牆 Internet 1. 駭客設計攻擊 陷 4. 受害者 開啟 電子 阱程式 (如特殊 郵件 Word 檔案 ) 2. 將攻擊程式 嵌入 5. 啟動駭客設計的 電子郵件中 陷阱,並被 植入 後門程式 3. 寄發電子郵件給 特定的目標 6. 後門程式 逆向連 接 ,向遠端駭客 報到 7. 遠端駭客 進行資 料竊取 39

混合模式的威脅 l 目前駭客及攻擊發送者多已採用混合模式的攻擊手 法 Web Server backdoor. exe 下載後 門程式 到使用 者電腦 以廣告信件或 垃圾郵件大量 寄發 以社交 程手法誘 騙使用者 點選連結 Attacker Spammer http: //www/backdoor. exe 惡意程式植入downloader到MUA 竊取 資料 Users 40

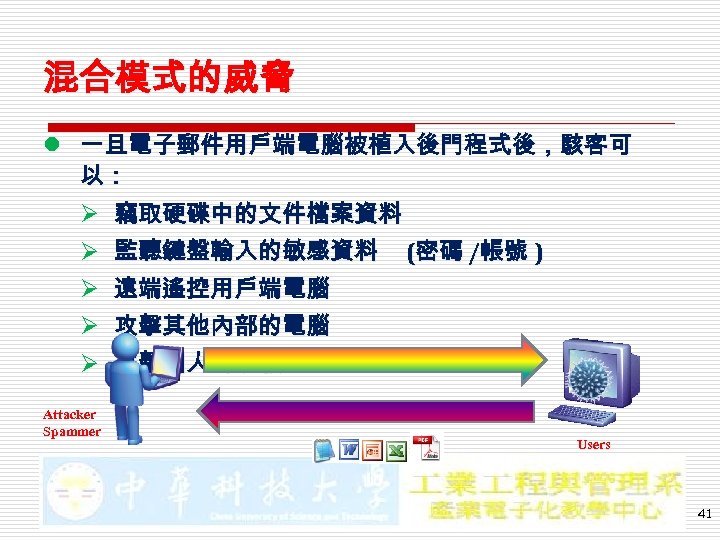

混合模式的威脅 l 一旦電子郵件用戶端電腦被植入後門程式後,駭客可 以: Ø 竊取硬碟中的文件檔案資料 Ø 監聽鍵盤輸入的敏感資料 Ø 遠端遙控用戶端電腦 Ø 攻擊其他內部的電腦 (密碼 /帳號 ) Ø 攻擊別人的跳板 Attacker Spammer Users 41

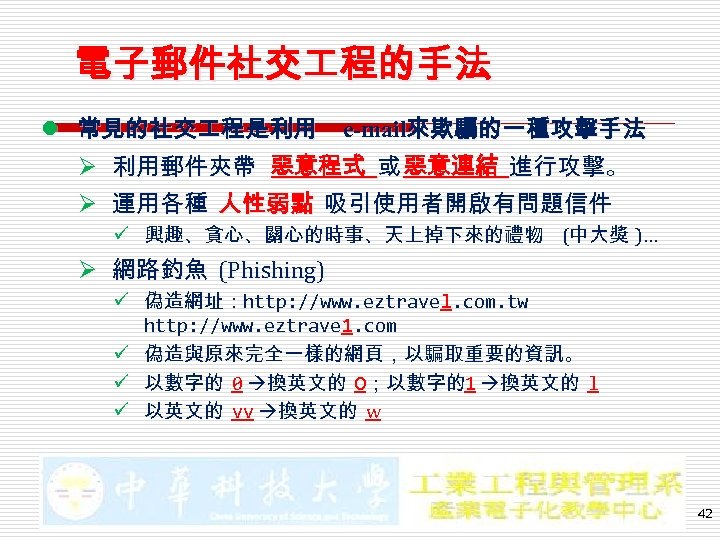

電子郵件社交 程的手法 l 常見的社交 程是利用 e-mail來欺騙的一種攻擊手法 Ø 利用郵件夾帶 惡意程式 或 惡意連結 進行攻擊。 Ø 運用各種 人性弱點 吸引使用者開啟有問題信件 ü 興趣、貪心、關心的時事、天上掉下來的禮物 (中大獎 )… Ø 網路釣魚 (Phishing) ü 偽造網址:http: //www. eztravel. com. tw http: //www. eztrave 1. com ü 偽造與原來完全一樣的網頁,以騙取重要的資訊。 ü 以數字的 0 換英文的 O;以數字的1 換英文的 l ü 以英文的 vv 換英文的 w 42

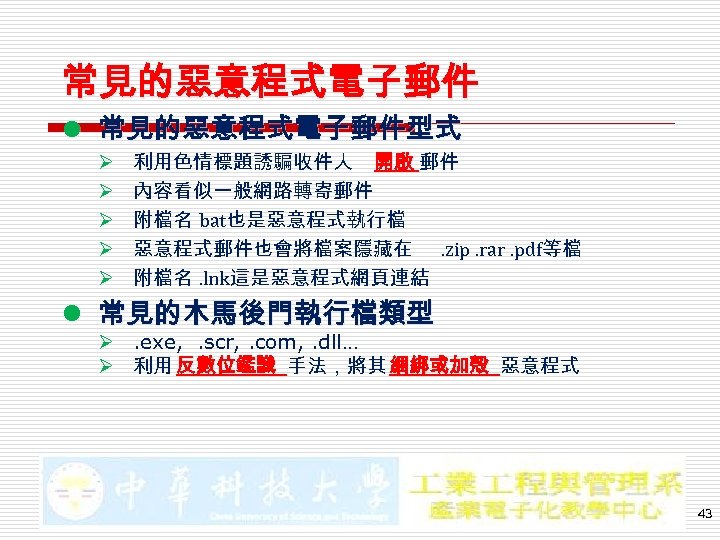

常見的惡意程式電子郵件 l 常見的惡意程式電子郵件型式 Ø Ø Ø 利用色情標題誘騙收件人 開啟 郵件 內容看似一般網路轉寄郵件 附檔名 bat也是惡意程式執行檔 惡意程式郵件也會將檔案隱藏在. zip. rar. pdf等檔 附檔名. lnk這是惡意程式網頁連結 l 常見的木馬後門執行檔類型 Ø. exe, . scr, . com, . dll… Ø 利用 反數位鑑識 手法,將其 綑綁或加殻 惡意程式 43

E-Mail社交 程手法展示 網址 : http: //tw. yahoo. c 0 m 假的 URL 44

E-Mail社交 程手法展示 運用幾可亂真的假網址 : http: //www. eday. com/security _update. htm 點選會連至正式的 e. Bay 網站 無 SSL 加密 45

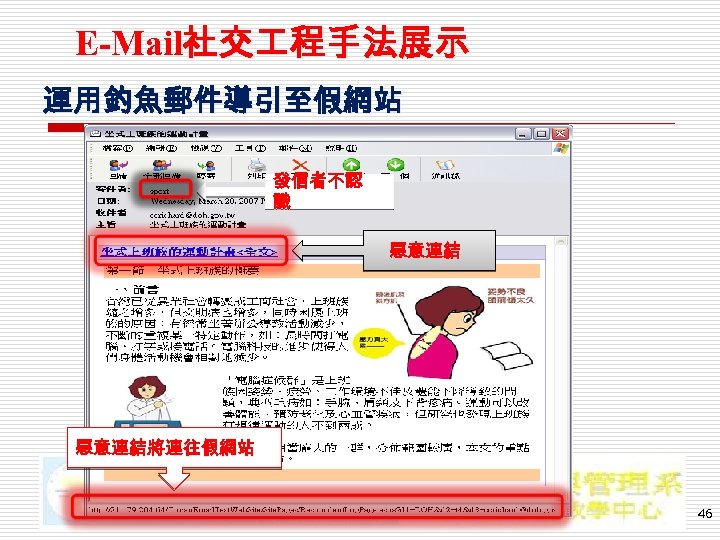

E-Mail社交 程手法展示 運用釣魚郵件導引至假網站 發信者不認 識 惡意連結將連往假網站 46

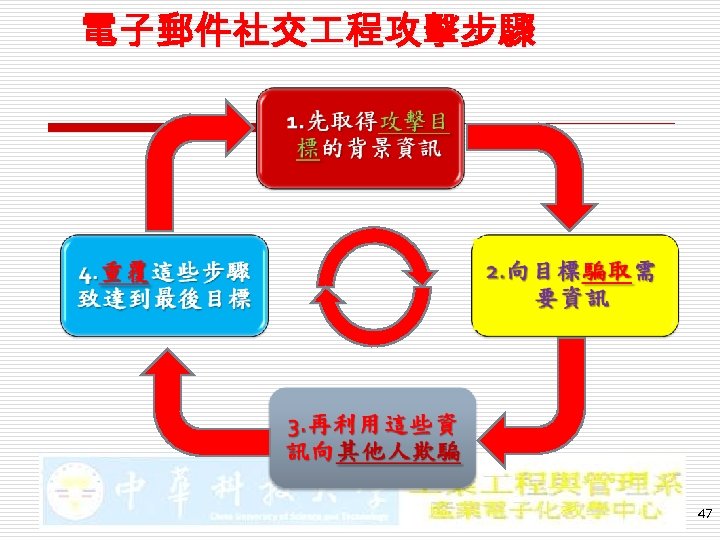

電子郵件社交 程攻擊步驟 47

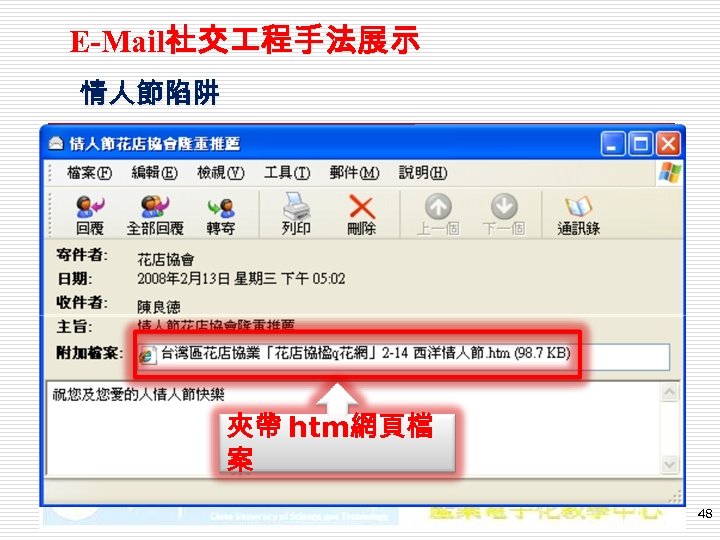

E-Mail社交 程手法展示 情人節陷阱 夾帶 htm網頁檔 案 48

E-Mail社交 程手法展示 原始網站內 容 49

E-Mail社交 程手法展示 惡意網站內 容 此處多了一個連 結「 圖片顯示有 問題 請點擊惡意網頁 內容 」 50

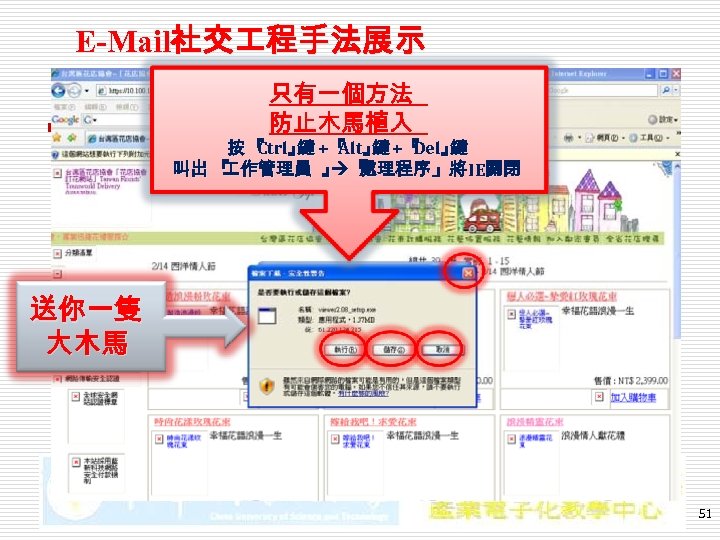

E-Mail社交 程手法展示 只有一個方法 防止木馬植入 按 『 』 +『 』 Ctrl 鍵 Alt 鍵 Del 鍵 叫出 『 作管理員 』 『 處理程序」將 IE關閉 送你一隻 大木馬 51

52

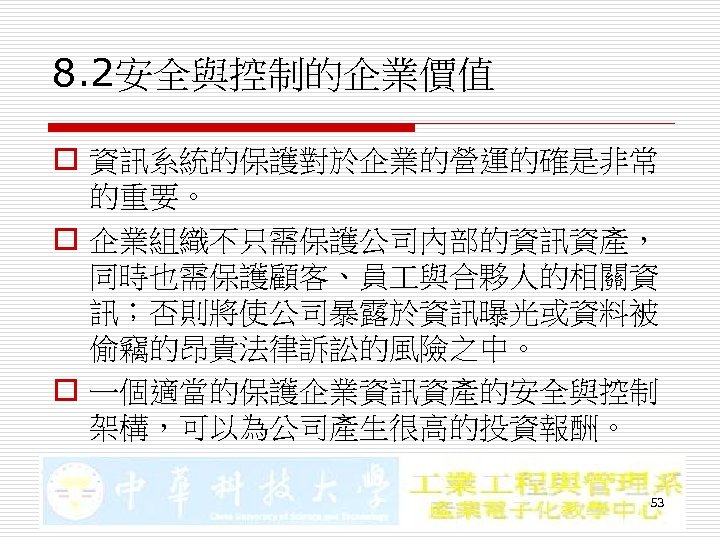

8. 2安全與控制的企業價值 o 資訊系統的保護對於企業的營運的確是非常 的重要。 o 企業組織不只需保護公司內部的資訊資產, 同時也需保護顧客、員 與合夥人的相關資 訊;否則將使公司暴露於資訊曝光或資料被 偷竊的昂貴法律訴訟的風險之中。 o 一個適當的保護企業資訊資產的安全與控制 架構,可以為公司產生很高的投資報酬。 53

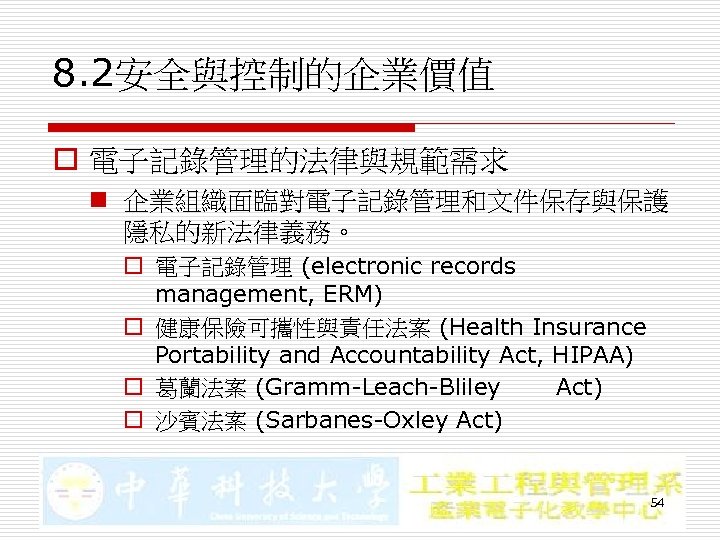

8. 2安全與控制的企業價值 o 電子記錄管理的法律與規範需求 n 企業組織面臨對電子記錄管理和文件保存與保護 隱私的新法律義務。 o 電子記錄管理 (electronic records management, ERM) o 健康保險可攜性與責任法案 (Health Insurance Portability and Accountability Act, HIPAA) o 葛蘭法案 (Gramm-Leach-Bliley Act) o 沙賓法案 (Sarbanes-Oxley Act) 54

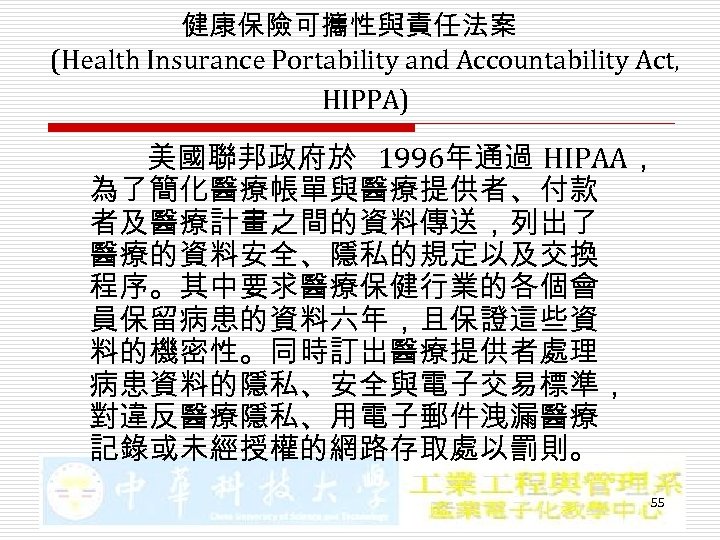

健康保險可攜性與責任法案 (Health Insurance Portability and Accountability Act, HIPPA) 美國聯邦政府於 1996年通過 HIPAA, 為了簡化醫療帳單與醫療提供者、付款 者及醫療計畫之間的資料傳送,列出了 醫療的資料安全、隱私的規定以及交換 程序。其中要求醫療保健行業的各個會 員保留病患的資料六年,且保證這些資 料的機密性。同時訂出醫療提供者處理 病患資料的隱私、安全與電子交易標準, 對違反醫療隱私、用電子郵件洩漏醫療 記錄或未經授權的網路存取處以罰則。 55

葛蘭法案 (Gramm-Leach-Bliley Act) o 1999年的金融服務現代化法案由國會通 過,並以提案者命名為葛蘭法案。法案規 定金融業者必須確保顧客資料的安全和 機密性。資料必須儲存在安全的媒體上。 儲存的資料或資料傳送的過程中,也必 須有特別的安全保護機制。 56

沙賓法案 (Sarbanes-Oxley Act) o 2002年上市公司會計改革與投資人保護 法是沙賓法案的全稱 o 在安隆 (Enron)、世界通訊 (World. Com)及 其他知名公司陸續爆發假帳醜聞後設計 來保護投資人。此法案加重公司與其管 理人之責任,以保障其內部與對外公告 資訊之完整性。 57

o 沙賓法案要求所有在美國公開市場買賣的公司,其 執行長和財務長確認每季和年度的財務報告的準 確性,針對報表系統建立適當的內部控制。所有文 件及與這些報告有關的全部資料和通訊,在審查之 後仍需保留七年。公司必須設立追蹤所有財務資訊 的程序,直到最終提交證券管理委員會 (Securities and Exchange Commission, SEC)的年度報告。如果公 司的財務報表一經發現為偽造,公司的高階主管必 須面對最高可處 20年的徒刑。 o 沙賓法案基本上在透過內部控制確保企業組織內部 財務報表的產生與文件中資訊的控管。因為資訊系 統被用於資料的產生、儲存和傳輸,立法機關要求 公司考慮資訊系統的安全性與其他的控制,以確保 資料的完整性、機密性與精確性 58

8. 2安全與控制的企業價值 o 電子證據和電腦鑑識 n 安全、控制與電子記錄管理已成為回應法律行 動的重點。 n 電腦鑑識(computer forensics) 是針對握有的 資料或儲存於電腦媒體的資料,進行科學化的 蒐證、檢驗、認證、保存與分析,以作為日後 法庭能據以判決的法律證據。 59

8. 3建立安全與控制的管理架構 o 技術不是資訊系統安全與控制的主要議題。 o 資訊資源的保護是需要適當的資訊安全政策與 一連串的管制。 o 國際安全與控制的標準 17799(現已更新為 ISO 27001)提供了很有幫助的指導方針。詳 細說明了資訊系統的安全與控制的最佳實務, 包括安全策略、企業永續營運計畫、實體環境 安全、存取控制、遵循並建立組織內部的安全 功能。 60

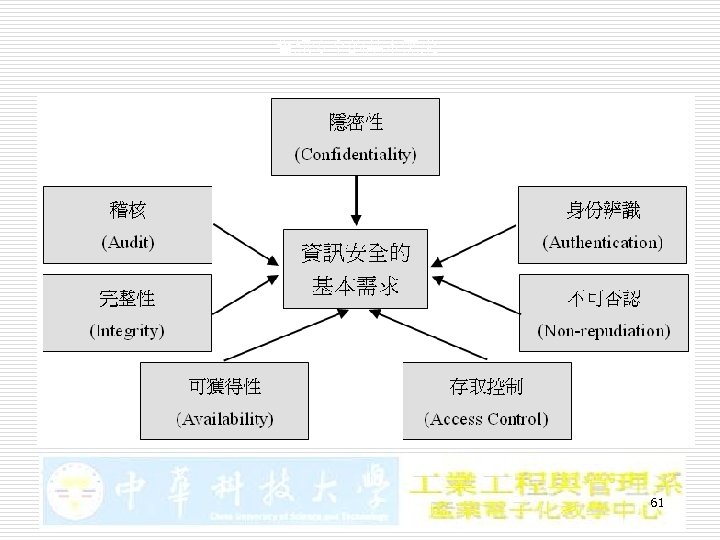

資訊安全的基本需求 61

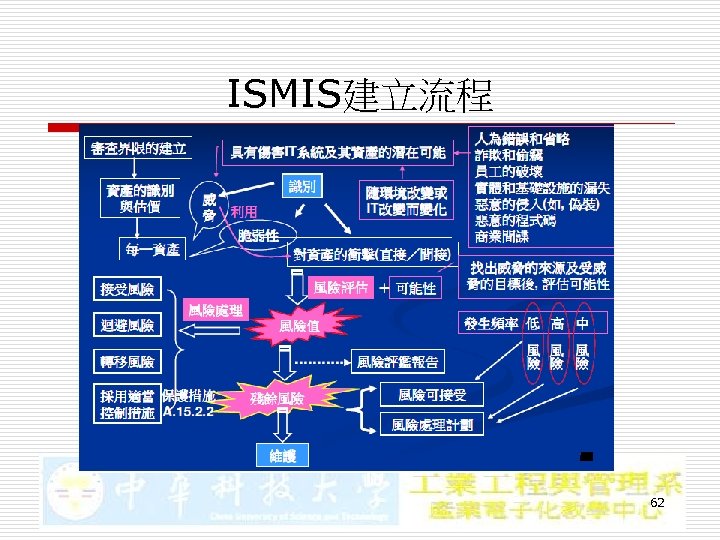

ISMIS建立流程 62

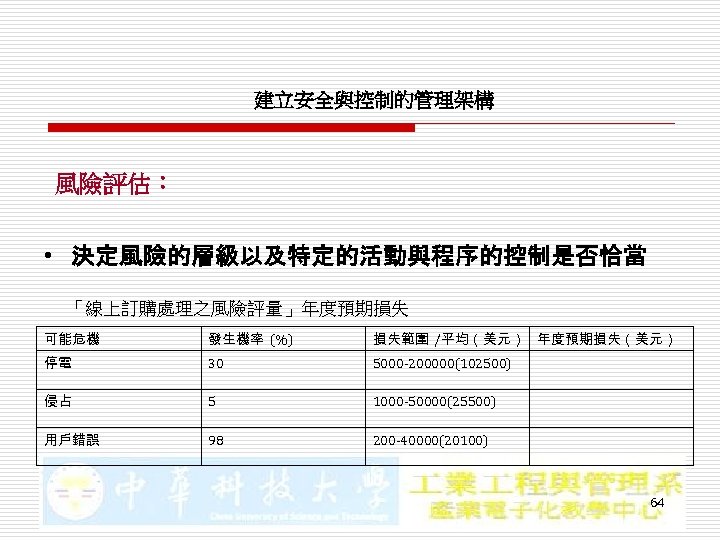

8. 3建立安全與控制的管理架構 o 資訊系統控制: 一般控制與應用控制 o 風險評估(risk assessment) n 決定如果公司特定的活動與程序沒有恰當的控制 其風險的層級。 o 安全政策(security policy) n 包括資訊風險等級的定義敘述、確認可接受的安 全目標、並確認可達成這些目標的機制。 63

建立安全與控制的管理架構 風險評估: • 決定風險的層級以及特定的活動與程序的控制是否恰當 「線上訂購處理之風險評量」年度預期損失 可能危機 發生機率 (%) 損失範圍 /平均(美元) 年度預期損失(美元) 停電 30 5000 -200000(102500) 侵占 5 1000 -50000(25500) 用戶錯誤 98 200 -40000(20100) 64

建立安全與控制的管理架構 安全政策: 資訊風險等級的定義敘述、確認可接受的安全目標、並確認 可達成這些目標的機制 • 使用管制條例 (AUP) • 授權政策 65

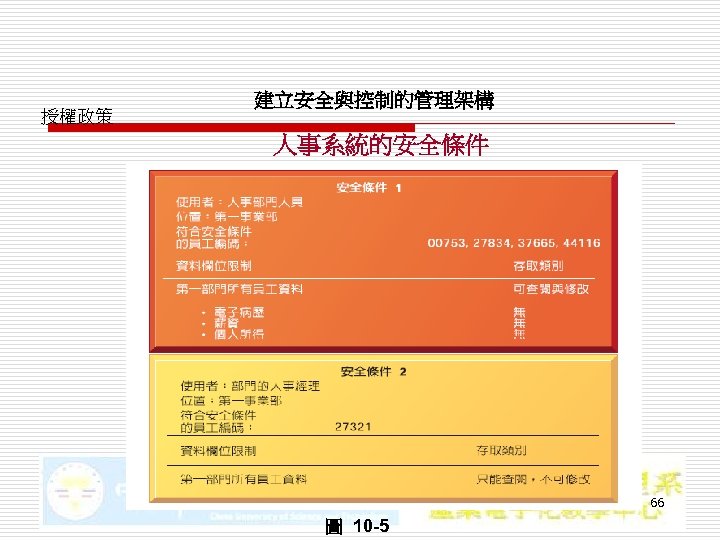

授權政策 建立安全與控制的管理架構 人事系統的安全條件 66 圖 10 -5

建立安全與控制的管理架構 確保永續經營 • 當機:是指系統有一段時間不能運作 • 容錯電腦系統:包括多餘的硬體、軟體和電源供應元件,創 造一個持續且無中斷服務的環境 • 高妥善率電腦:是設計用來將應用與系統的可用性極大化 67

建立安全與控制的管理架構 確保永續經營 (續) • 負載平衡: 分配大量存取需求至多個伺服器 • 對稱處理: 使用備份伺服器複製主伺服器上所有的程序及 交易 • 復原導向運算:使系統能更迅速恢復正常運作 68

8. 3建立安全與控制的管理架構 o 確保永續經營 n 公司的營收和經營越來越仰賴數位化網路,因此需要採 取額外的措施,以確保證他們的系統和應用軟體隨時都 能正常運作。 n 災難復原計畫與企業持續經營計畫 o 災難復原計畫 (disaster recovery planning) 主要 規劃在地震,洪水或恐怖份子的攻擊等事件後,如何 恢復電腦與通訊服務的正常運作。 o 企業持續經營計畫 (business continuity planning) 主要重點在如何在災後重新恢復公司的正 常營運。企業持續經營計畫確認營運的關鍵企業流程 與決定行動計畫,以便在系統當機時,能處理營運上 的關鍵功能。 69

8. 3建立安全與控制的管理架構 o 確保永續經營(續) n 資訊安全委外:可以將許多資訊安全功能委外給 專業的資訊安全管理服務供應商} (managed security service providers, MSSPs) 處理,由 他們負責監視所有網路上的活動,並進行漏洞測 試和入侵偵測等。 70

建立安全與控制的管理架構 稽核: • 管理資訊系統稽核:可用來確認管理個別資訊系統的所 有控制措施,並評量其效能 • 安全稽核:應檢視技術、程序、文件、訓練與人員 71

8. 3建立安全與控制的管理架構 o 稽核的角色 n 管理資訊系統稽核 (MIS audit) 不但檢驗公司的 整個安全環境,同時也會檢視管理個別資訊系統 的控制機制。 n 稽核者應該追蹤系統的某些交易案例的流程,並 執行測試,如果適當的話,使用自動化稽核軟體 來進行檢測。 72

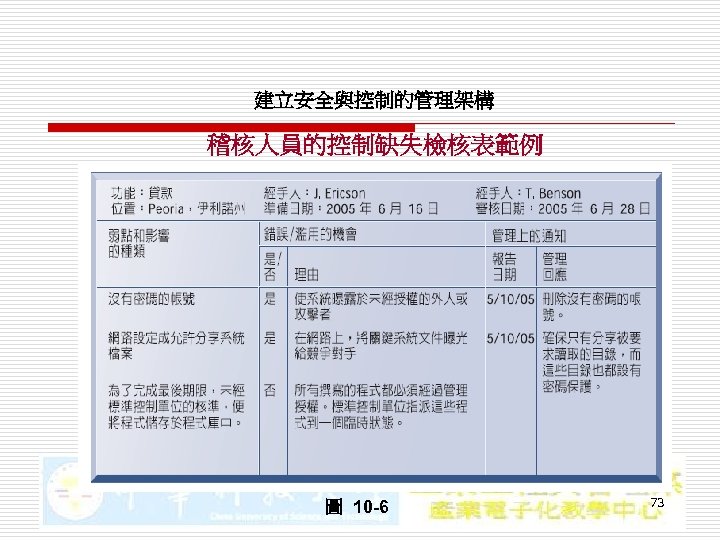

建立安全與控制的管理架構 稽核人員的控制缺失檢核表範例 圖 10 -6 73

8. 4安全的技術和 具 o 存取控制(access control) n 包括所有公司用來防止內部或外部未經授權的 存取企業內部資料的政策和程序。使用者需經 授權並身分認證後,才得進入企業內部系統。 o 許可證 (token) o 智慧卡(smart card) o 生物辨識認證 (biometric authentication) 74

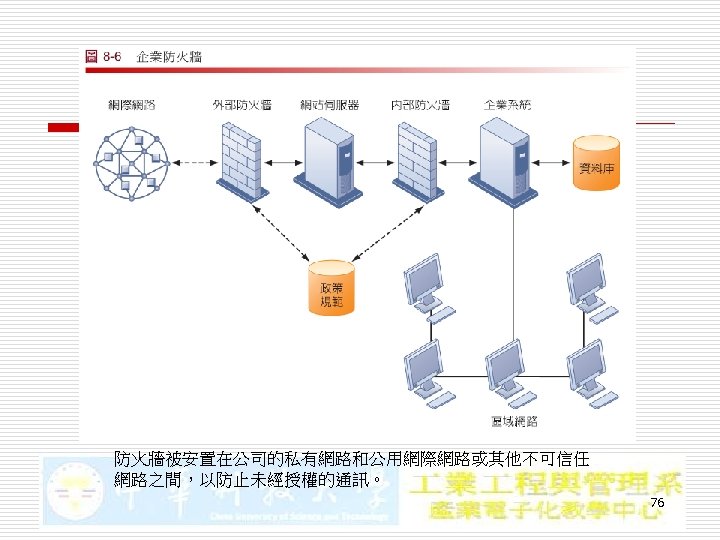

8. 4安全的技術和 具 o 防火牆、入侵偵測系統與防毒軟體 n 防火牆 o 來防止外界未授權的使用者存取私有網路。 o 是硬體與軟體的結合,控制網路內部與外部間的交 通。 n 偵測入侵系統 o 是一個全天候對可能受攻擊的點,或者對公司網路 內非常重要的部分,持續監視及防止入侵的 具。 n 防毒軟體與反間諜軟體 o 是一種用來檢查電腦系統和顯示電腦病毒存在的一 種軟體。 75

防火牆被安置在公司的私有網路和公用網際網路或其他不可信任 網路之間,以防止未經授權的通訊。 76

8. 4安全的技術和 具 o 無線網路的安全 n WEP 仍能提供有限度的安全防護。當公司存取內部資 料時,可以進一步利用 WEP 與虛擬私有網路(virtual private network, VPN) 技術結合,以改善無線網路 的安全。 o 加密與公開金鑰架構 n 加密 (encryption) 是將明文或資料轉成密文的一種 過程,除了發文者和指定得收文者外,其他任何人均 無法讀取。 n 資料利用一種秘密的數字碼加密,叫做加密金鑰,將 明文轉成密文。這份訊息必須由接收者來解密。 77

鑰匙,金鑰 o 在「電子簽章法」內,將鑰匙的正式名稱定 義為「金鑰」 o 習慣上,我們有時會叫「鑰匙」,而有時也 會叫「金鑰」,指的是一樣的東西 78

安全與控制中的技術和 具 加密與公開金鑰架構 (續) • 安全性機制(SSL)及其接續者安全傳輸層(TLS): 是網際網 路上使用的安全資訊傳輸協定。當它們在安全的網站上互相 溝通時,允許客戶端及伺服器端的電腦去管理加密及解密的 活動 • 安全超文字傳輸協定(S-HTTP): 是另一種網路資料加密的 傳輸協定,用於網際網路上資訊傳輸時加密之用,但僅限於 網頁文件,而SSL和TLS能將客戶端及伺服器端之間所有傳 輸的資料予以加密 79

加解密 80

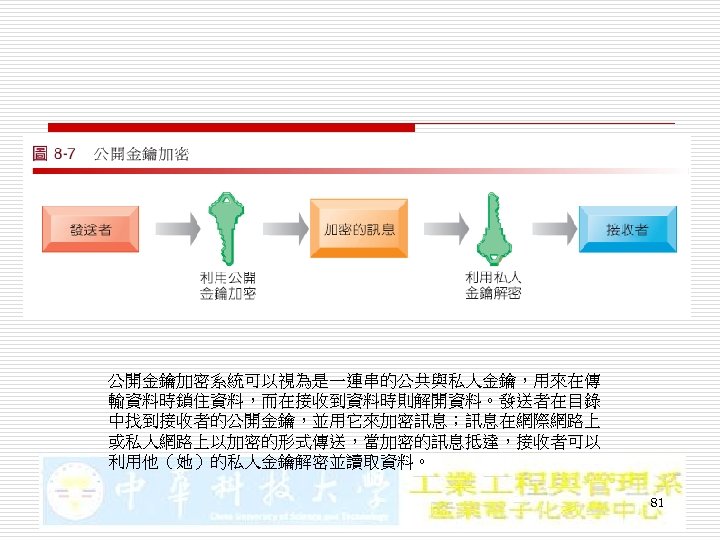

公開金鑰加密系統可以視為是一連串的公共與私人金鑰,用來在傳 輸資料時鎖住資料,而在接收到資料時則解開資料。發送者在目錄 中找到接收者的公開金鑰,並用它來加密訊息;訊息在網際網路上 或私人網路上以加密的形式傳送,當加密的訊息抵達,接收者可以 利用他(她)的私人金鑰解密並讀取資料。 81

82

83

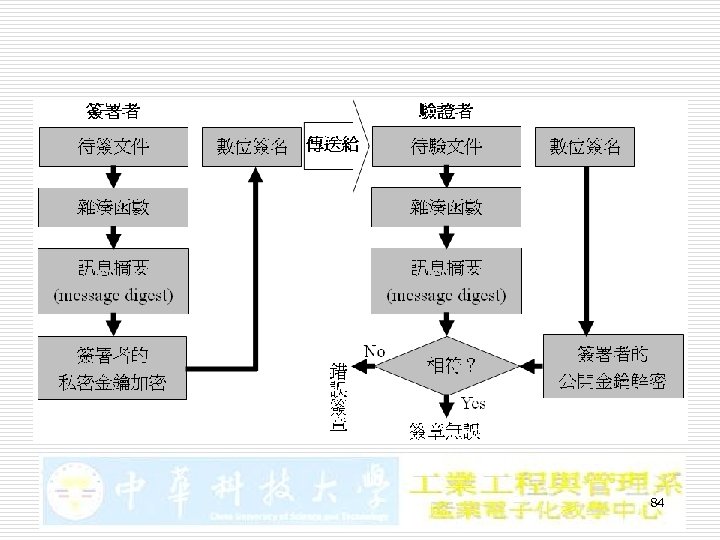

84

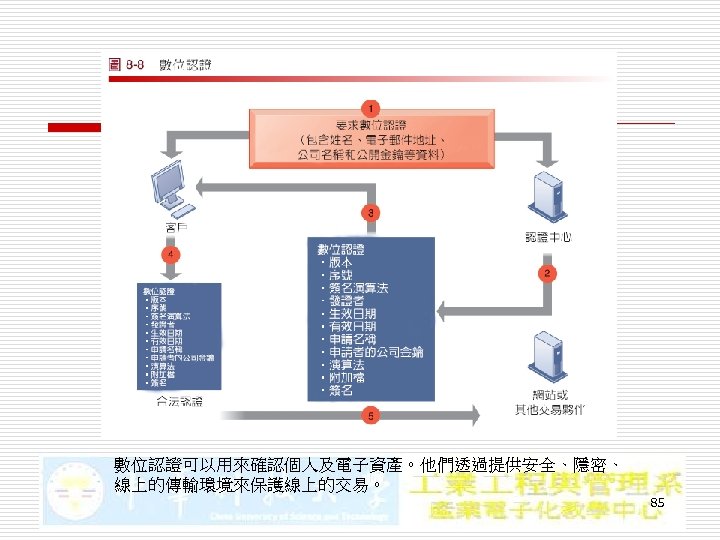

數位認證可以用來確認個人及電子資產。他們透過提供安全、隱密、 線上的傳輸環境來保護線上的交易。 85

86

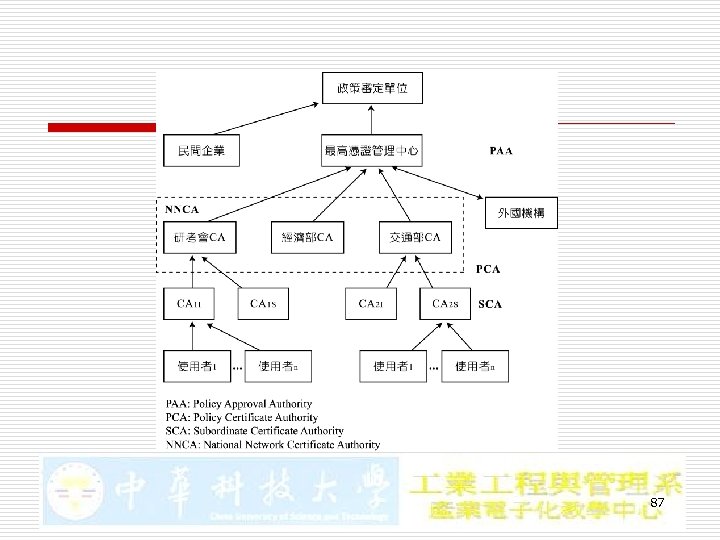

87

88

89

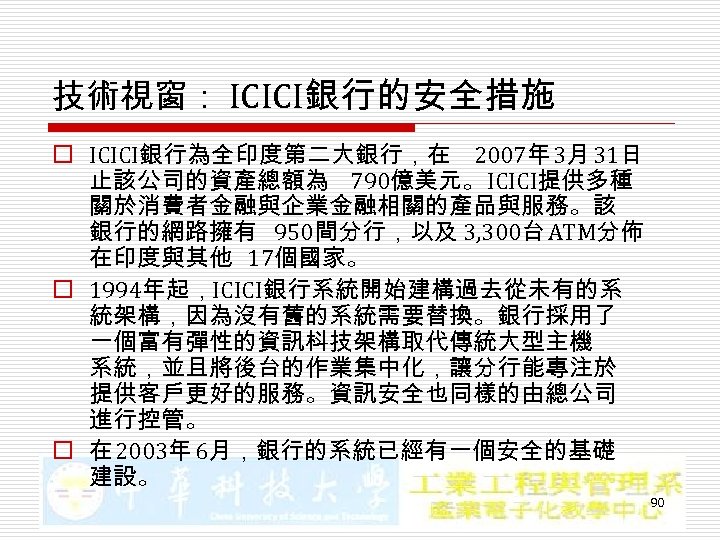

技術視窗: ICICI銀行的安全措施 o ICICI銀行為全印度第二大銀行,在 2007年 3月 31日 止該公司的資產總額為 790億美元。ICICI提供多種 關於消費者金融與企業金融相關的產品與服務。該 銀行的網路擁有 950間分行,以及 3, 300台 ATM分佈 在印度與其他 17個國家。 o 1994年起,ICICI銀行系統開始建構過去從未有的系 統架構,因為沒有舊的系統需要替換。銀行採用了 一個富有彈性的資訊枓技架構取代傳統大型主機 系統,並且將後台的作業集中化,讓分行能專注於 提供客戶更好的服務。資訊安全也同樣的由總公司 進行控管。 o 在 2003年 6月,銀行的系統已經有一個安全的基礎 建設。 90

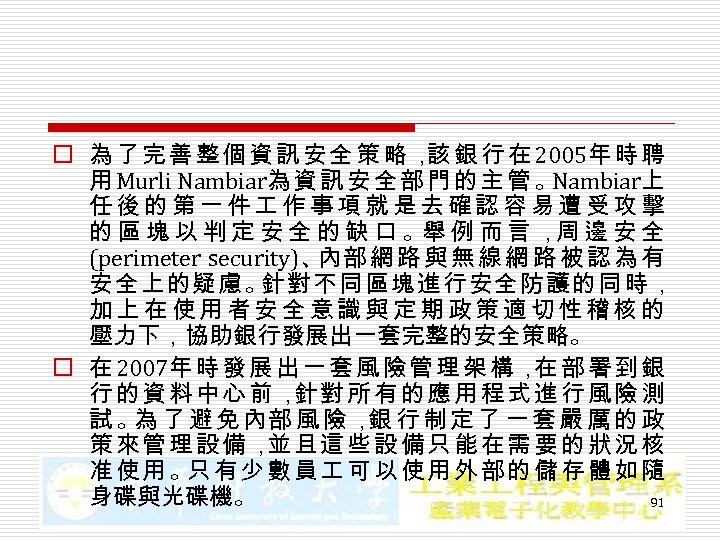

o 為 了 完 善 整 個 資 訊 安 全 策 略 , 銀 行 在 2005年 時 聘 該 用 Murli Nambiar為 資 訊 安 全 部 門 的 主 管 。 Nambiar上 任後的第一件 作事項就是去確認容易遭受攻擊 的 區 塊 以 判 定 安 全 的 缺 口 。舉 例 而 言 ,周 邊 安 全 (perimeter security)、 內部 網 路 與 無 線 網 路 被 認 為 有 安全上的疑慮。 針對不同區塊進行安全防護的同時, 加上在使用者安全意識與定期政策適切性稽核的 壓力下,協助銀行發展出一套完整的安全策略。 o 在 2007年 時 發 展 出 一 套 風 險 管 理 架 構 , 部 署 到 銀 在 行的資料中心前, 對所有的應用程式進行風險測 針 試 。 了 避 免 內部 風 險 , 行 制 定 了 一 套 嚴 厲 的 政 為 銀 策來管理設備, 且這些設備只能在需要的狀況核 並 准使用。 有少數員 可以使用外部的儲存體如隨 只 身碟與光碟機。 91

o 同 時 , 行 也 一 併 建 立 了 24小 時 監 控 資 訊 安 全 的 安 銀 全作業中心。 部門第一線人員通常是解決問題, 該 並將事情逐步向上呈報至安全官員----由LAN、 Web與資料庫的安全專家所組成---為第二階的支援。 安全官員更進一步的將這些問題呈報給管理者以 作為公司決策之用。 o 一個替代的災難回復系統, 含與主要和次要地點 包 完全相同設備的回復系統已經被建立。 BCP計 畫 包 含每個系統的目標回復時間。 o 銀 行 使 用 了 數 個 安 全 系 統 以 保 護 資 產遭 受 到 內部 與 外部的威脅。 火牆、 侵偵測系統、 毒軟體與 防 入 防 路由器等用來保護周邊安全。 密軟體也都下載到 加 92 每一台桌上型電腦、伺服器與筆記型電腦。

o 銀 行 也 開 發 出 內部 的 通 訊 軟 體 來 提 供 使 用 者 做 安 全 的 內部 即 時 訊 息 傳 送 。 線 網 路 也 強 化 安 全 管 理 使 無 用加密的方法, 且關閉網路印表機裡不需要通迅 並 信傳送協定。 為了確保每一個網路設備都能隨時 更新最新一版修補程式, 行的資訊安全部門決定 銀 集中執行修補程式並且使用自動更新機制。 項任 這 務 是 透 過 Allied Digital公 司 的 LANDesk Manager來 完 成, 防止特定應用程式由集中控制的通訊埠送出 以 或洩漏資料。 o 銀行也針對資訊部門的管理人員、 用系統的使用 應 者與網站開發者給予訓諫課程。 且網站開發者每 而 年都要接受安全程式碼編寫訓練, 時檢核其程式 同 93 碼以判定訓練流程的成效。 訊安全相關的電子郵 資

o 在 2008年 5月 , 行 開 發 了 一 套 邏 輯 存 取 管 銀 理 系 統 (logical Access Management , LAM)作 為 一套中央控管的應用程式, 管理使用者存 來 取銀行的網站資訊。 過去, 行使用紙本 在 銀 與郵寄方式來核准身分與存取管理, 也意 這 味著保留這些記錄作為審查之用。 中保存 集 使用者申請資料的資料庫並不容易, 審 人 查使用者在不同應用系統的存取權限需要 耗 費 大 量 的 時 間 。 導 入 LAM系 統 後 , 以 在 可 有效幫助銀行降低請求的時間, 且強化存 並 取控制與降低服務客戶的成本。 94

o 在 2008年 9月 , ICICI銀 行 榮 獲 賽 門 鐵 克 最 佳 用 戶創 新 獎 (Symantec Visionary Award), 彰 表 他 們 使 用 賽 門 鐵 克 軟 體 產品 在 安 全 與 更 佳 系統服務上的創新應用。 行導入一系列新 銀 的 系 統 ,包 含 針 對 端 點 系 統 使 用 安 全 的 Symantec Endpoint Protection、 央 系 統 安 全 中 管 理 的 Symantec Security Information Manager 與即時威脅通報的Symantec Deep. Sight Threat Management System。 95

o 確保系統可用度 o 確保軟體品質 96

結論 本章旨在介紹如何保全資訊系統。為了保 護企業,你必須要知道如何做好安全與控制。 1. 財務或會計領域,需要用資訊系統來防 止錯誤、詐騙與服務中斷。 2. 人力資源或管理領域,需要處理有關「人 的因素」…。 3. 資訊系統領域,需要使用一些措施,以確 保系統是可靠且安全的。 97

11734c5bd4f35568df091fbaf68da053.ppt