a107469cb6c41cd1a4117727f63c3f3e.ppt

- Количество слайдов: 52

第 6章 电子商务安全技术

6. 1 电子商务安全与安全技术 n 6. 1. 1 电子商务安全问题 n 电子商务安全威胁 n n n 买方 卖方 电子商务应具备的安全保障 n 保密性(Confidentiality) n 完整性(Integrity) n 可用性(Availability)与可靠性(reliability) n 不可抵赖性(non-reputation)与可控性(Controllability)

6. 1电子商务安全与安全技术 n 6. 1. 2 电子商务安全保障体系 n 信息安全 n n 信息安全属性 n n 目前并没有统一的定义。从大的方面讲,是指国家的社会信息 化状态不受外来的威胁与侵害;从技术层次上讲,就是防止或 杜绝对信息安全属性的威胁,使得信息的主人在主观上对其信 息的本源性放心 信息保密性、完整与真实性、可用性、可靠性、不可否认性和 可控性 信息安全保障体系

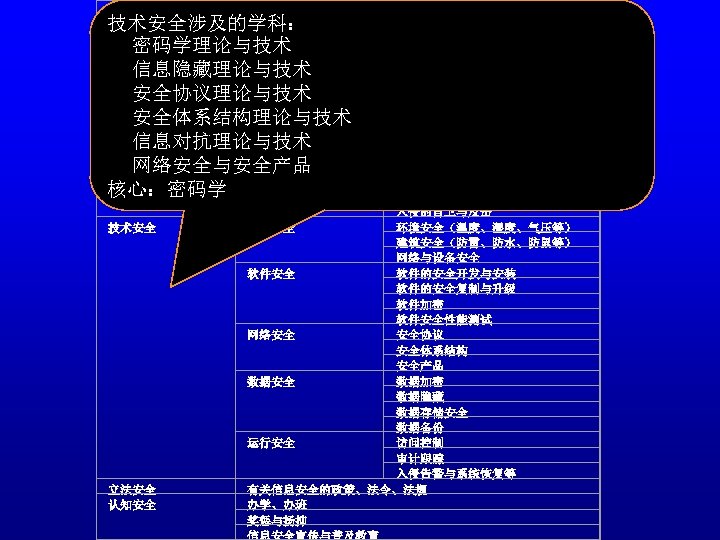

分类 说明 发现违规 确定入侵 定位损害 监控威胁 起诉 量刑 多级安全用户鉴别术的管理 多级安全加密术的管理 密钥管理术的管理 人员管理 系统 应急的措施组织 入侵的自卫与反击 实体安全 环境安全(温度、湿度、气压等) 建筑安全(防雷、防水、防鼠等) 网络与设备安全 软件的安全开发与安装 软件的安全复制与升级 软件加密 软件安全性能测试 网络安全 安全协议 安全体系结构 安全产品 数据加密 数据安全 数据隐藏 数据存储安全 数据备份 运行安全 访问控制 审计跟踪 入侵告警与系统恢复等 有关信息安全的政策、法令、法规 办学、办班 奖惩与扬抑 技术安全涉及的学科: 监察安全 监控查验 密码学理论与技术 信息隐藏理论与技术 犯罪起诉 安全协议理论与技术 技术管理安全 安全体系结构理论与技术 信息对抗理论与技术 行政管理安全 网络安全与安全产品 核心:密码学 应急管理安全 技术安全 立法安全 认知安全

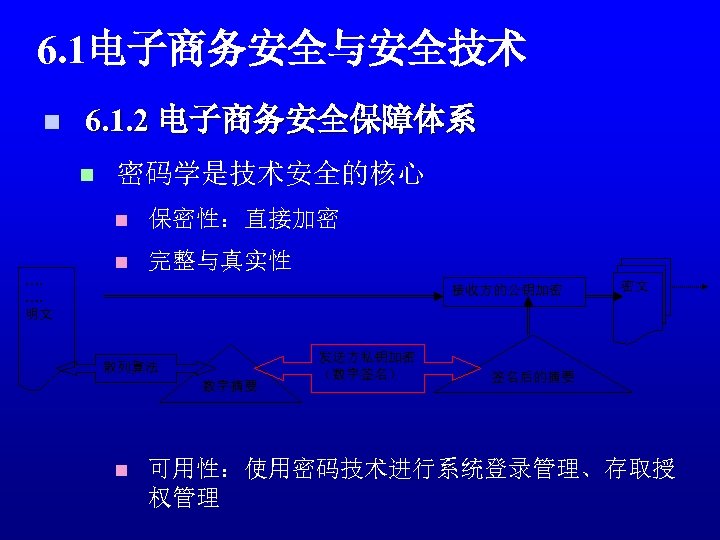

6. 1电子商务安全与安全技术 n 6. 1. 2 电子商务安全保障体系 n 密码学是技术安全的核心 n …. …. 明文 保密性:直接加密 n 完整与真实性 接收方的公钥加密 散列算法 数字摘要 n 发送方私钥加密 (数字签名) 密文 签名后的摘要 可用性:使用密码技术进行系统登录管理、存取授 权管理

6. 1电子商务安全与安全技术 n 6. 1. 2 电子商务安全保障体系 n 密码学是技术安全的核心 n 可信计算机系统(Trusted Computer System) 可信计算机系统(Trusted Computer System)的概念是美国国防部首先提出来 的,为了保证计算机系统的保密性,美国国防部于80年代提出了一套访问控制机 制来增强系统的可信性,并制定了可信计算机系统评价准则( TCSEC)。TCSEC对 信息系统的几个关键环节:计算机操作系统、数据库、计算机网络的安全性均提 出了可信安全评价准则。准则中,从用户登录、授权管理、访问控制、审计跟踪、 隐通道分析、可信通道建立、安全检测、生命周期保障、文本写作、用户指南均 提出了规范性要求。并根据所采用的安全策略,将系统分为A、B(B 1、B 2、B 3)、 C(C 1、C 2)、D四类七个安全级别。这些准则对研究导向、规范生产、指导用 户选型、提供检查机关评价依据,都起了良好的推动作用。

6. 1电子商务安全与安全技术 n 6. 1. 3 密码技术 n 几个概念 一段待加密的消息被称作为明文(plaintext),用某种方 法对它进行伪装或隐藏的过程称作加密(encryption),加密以 后的消息称为密文,而把密文再转变成明文的过程称为解密 (descryption)。加密通常要采用一些算法,而这些算法需要 用到不同的参数,这些不同的参数称作密钥,密钥空间是所 有密钥的集合。

6. 1电子商务安全与安全技术 n 6. 1. 3 密码技术 n 几个概念 n 分类 n 历史发展 手 加密、机械加密、电子机内乱加密、计算机加密 n 保密程度 理论上保密的加密、实际上保密的加密、不保密的加密 n 密钥使用方式 对称式加密、非对称式加密

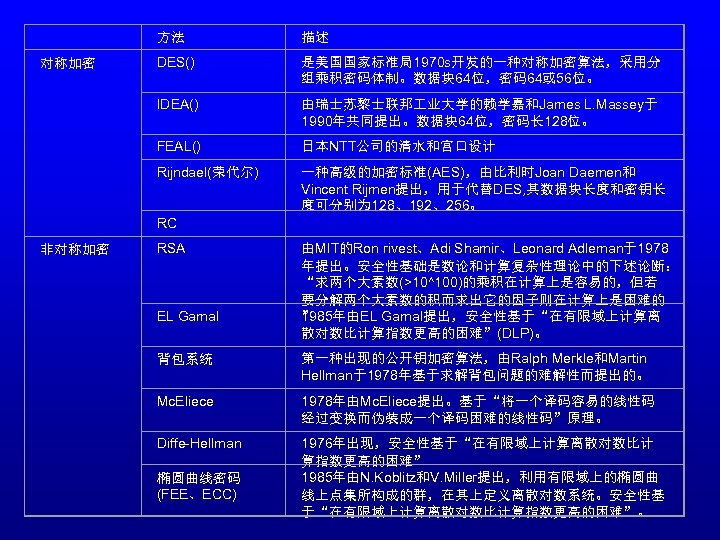

方法 描述 对称加密 DES() 是美国国家标准局1970 s开发的一种对称加密算法,采用分 组乘积密码体制。数据块 64位,密码64或 56位。 IDEA() 由瑞士苏黎士联邦 业大学的赖学嘉和James L. Massey于 1990年共同提出。数据块 64位,密码长 128位。 FEAL() 日本NTT公司的清水和宫口设计 Rijndael(荣代尔) 一种高级的加密标准(AES),由比利时Joan Daemen和 Vincent Rijmen提出,用于代替DES, 其数据块长度和密钥长 度可分别为 128、192、256。 RC 非对称加密 RSA EL Gamal 由MIT的Ron rivest、Adi Shamir、Leonard Adleman于1978 年提出。安全性基础是数论和计算复杂性理论中的下述论断: “求两个大素数(>10^100)的乘积在计算上是容易的,但若 要分解两个大素数的积而求出它的因子则在计算上是困难的 1985年由EL Gamal提出,安全性基于“在有限域上计算离 ” 散对数比计算指数更高的困难”(DLP)。 背包系统 第一种出现的公开钥加密算法,由Ralph Merkle和Martin Hellman于1978年基于求解背包问题的难解性而提出的。 Mc. Eliece 1978年由Mc. Eliece提出。基于“将一个译码容易的线性码 经过变换而伪装成一个译码困难的线性码”原理。 Diffe-Hellman 1976年出现,安全性基于“在有限域上计算离散对数比计 算指数更高的困难” 1985年由N. Koblitz和V. Miller提出,利用有限域上的椭圆曲 线上点集所构成的群,在其上定义离散对数系统。安全性基 于“在有限域上计算离散对数比计算指数更高的困难”。 椭圆曲线密码 (FEE、ECC)

6. 1电子商务安全与安全技术 n 6. 1. 4 RSA加密 n RSA算法原理

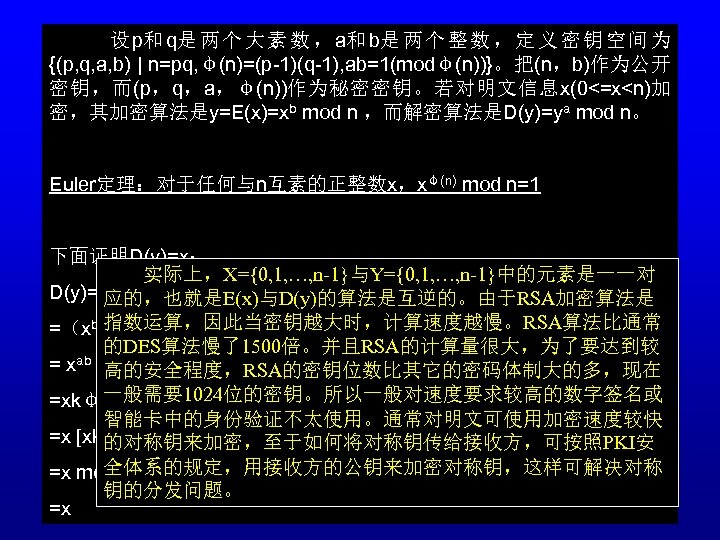

设 p和 q是 两 个 大 素 数 , a和 b是 两 个 整 数 , 定 义 密 钥 空 间 为 {(p, q, a, b) | n=pq, φ(n)=(p-1)(q-1), ab=1(modφ(n))}。把(n,b)作为公开 密钥,而(p,q,a,φ(n))作为秘密密钥。若对明文信息x(0<=x<n)加 密,其加密算法是y=E(x)=xb mod n ,而解密算法是D(y)=ya mod n。 Euler定理:对于任何与n互素的正整数x,xφ(n) mod n=1 下面证明D(y)=x: 实际上,X={0, 1, …, n-1}与Y={0, 1, …, n-1}中的元素是一一对 a mod n D(y)=y 应的,也就是E(x)与D(y)的算法是互逆的。由于RSA加密算法是 =(xb 指数运算,因此当密钥越大时,计算速度越慢。RSA算法比通常 mod n)a mod n 的DES算法慢了1500倍。并且RSA的计算量很大,为了要达到较 ab mod n = x 高的安全程度,RSA的密钥位数比其它的密码体制大的多,现在 一般需要1024位的密钥。所以一般对速度要求较高的数字签名或 =xkφ(n)+1 mod n 智能卡中的身份验证不太使用。通常对明文可使用加密速度较快 =x [xkφ(n) mod n] mod n 的对称钥来加密,至于如何将对称钥传给接收方,可按照PKI安 全体系的规定,用接收方的公钥来加密对称钥,这样可解决对称 =x mod n (根据Euler定理) 钥的分发问题。 =x

6. 1电子商务安全与安全技术 n 6. 1. 5 散列算法与数字签名 n MD散列算法 n 简介 MD的全称是Message-Digest Algorithm(信息摘要算法),在 90年代初 由MIT Laboratory for Computer Science和RSA Data Security Inc的Ronald L. Rivest开发出来,经MD 2、MD 3和MD 4发展到MD 5。算法的描述和C语 言源代码在RFCs 1321中有详细的描述(http: //www. ietf. org/rfc 1321. txt) ,它是一份权威的文档,由Ronald L. Rivest在 1992年 8月向IEFT提交。 一个安全的散列算法应满足两个要求:一是输入两个不同的明文(一 段原始的数字信息)不应得到相同的输出值(数字摘要);二是根据输出 值,不能得到原始的明文,即过程不可逆。MD算法就能满足这二个要求。 只要明文稍有改动,哪怕是只改动一个字母,生成的数字摘要就不一样。

6. 1电子商务安全与安全技术 n 6. 1. 5 散列算法与数字签名 n MD散列算法 n 简介 n 应用实例

实例1: 用于文件完整性验证 UNIX系统下,当下载软件的时候常伴有一个文件名相同,扩展名为. md 5的文件,在这个文件中通常只有一行文本,结构如下: MD 5 (tanajiya. tar. gz) = 0 ca 175 b 9 c 0 f 726 a 831 d 895 e 269332461 这是tanajiya. tar. gz文件的数字摘要。MD 5将整个文件当作一个大文 本信息,通过其不可逆的字符串变换算法,产生了这个唯一的MD 5信息摘 要。如果在以后传播这个文件的过程中,无论文件的内容发生了何等形式 的改变,只要对这个文件重新计算MD 5摘要,就会发现信息摘要不会相同, 由此可以确定得到的文件是否正确。 实例2:用于授权访问控制(可结合密码技术) 在UNIX系统中,用户的密码是以MD 5(或其它类似的算法)散列后 的摘要存储到文件系统中。当用户登录的时候,系统再把用户输入的密码 散列成MD 5值,去与文件系统中的值进行比较,进而确定输入的密码是否 正确。这样,系统在并不知道用户密码的明码的情况下就可以确定用户登 录系统的合法性。这样既可避免用户的密码被具有系统管理员权限的用户 知道,也在一定程度上增加了密码被破译的难度。 实例3:用于数字签名 在安全协议SSL、PGP中,用MD 5来数字签名

6. 1电子商务安全与安全技术 n 6. 1. 5 散列算法与数字签名 n MD散列算法 n 简介 n 应用 n MD 5 算法描述

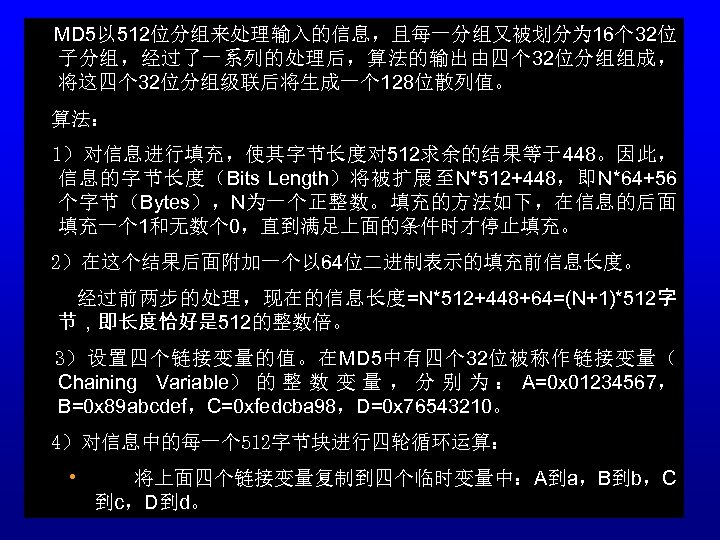

MD 5以 512位分组来处理输入的信息,且每一分组又被划分为 16个 32位 子分组,经过了一系列的处理后,算法的输出由四个 32位分组组成, 将这四个 32位分组级联后将生成一个 128位散列值。 算法: 1)对信息进行填充,使其字节长度对 512求余的结果等于448。因此, 信息的字节长度(Bits Length)将被扩展至N*512+448,即N*64+56 个字节(Bytes),N为一个正整数。填充的方法如下,在信息的后面 填充一个 1和无数个 0,直到满足上面的条件时才停止填充。 2)在这个结果后面附加一个以 64位二进制表示的填充前信息长度。 经过前两步的处理,现在的信息长度=N*512+448+64=(N+1)*512字 节,即长度恰好是 512的整数倍。 3)设置四个链接变量的值。在MD 5中有四个 32位被称作链接变量( Chaining Variable) 的 整 数 变 量 , 分 别 为 : A=0 x 01234567, B=0 x 89 abcdef,C=0 xfedcba 98,D=0 x 76543210。 4)对信息中的每一个 512字节块进行四轮循环运算: • 将上面四个链接变量复制到四个临时变量中:A到a,B到b,C 到c,D到d。

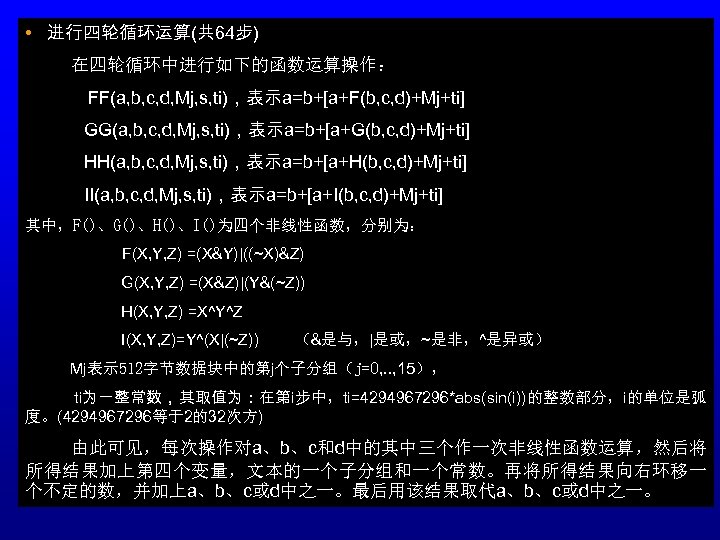

• 进行四轮循环运算(共 64步) 在四轮循环中进行如下的函数运算操作: FF(a, b, c, d, Mj, s, ti),表示a=b+[a+F(b, c, d)+Mj+ti] GG(a, b, c, d, Mj, s, ti),表示a=b+[a+G(b, c, d)+Mj+ti] HH(a, b, c, d, Mj, s, ti),表示a=b+[a+H(b, c, d)+Mj+ti] II(a, b, c, d, Mj, s, ti),表示a=b+[a+I(b, c, d)+Mj+ti] 其中,F()、G()、H()、I()为四个非线性函数,分别为: F(X, Y, Z) =(X&Y)|((~X)&Z) G(X, Y, Z) =(X&Z)|(Y&(~Z)) H(X, Y, Z) =X^Y^Z I(X, Y, Z)=Y^(X|(~Z)) (&是与,|是或,~是非,^是异或) Mj表示 512字节数据块中的第j个子分组(j=0, . . , 15), ti为一整常数,其取值为:在第i步中,ti=4294967296*abs(sin(i))的整数部分,i的单位是弧 度。(4294967296等于2的32次方) 由此可见,每次操作对a、b、c和d中的其中三个作一次非线性函数运算,然后将 所得结果加上第四个变量,文本的一个子分组和一个常数。再将所得结果向右环移一 个不定的数,并加上a、b、c或d中之一。最后用该结果取代a、b、c或d中之一。

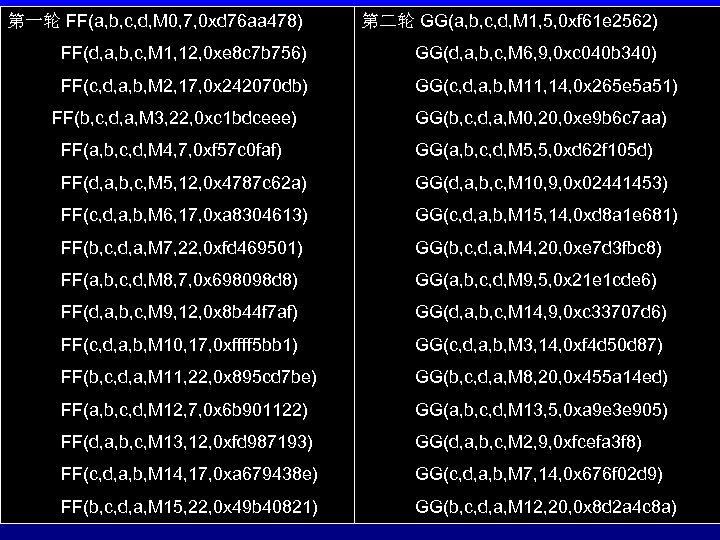

第一轮 FF(a, b, c, d, M 0, 7, 0 xd 76 aa 478) 第二轮 GG(a, b, c, d, M 1, 5, 0 xf 61 e 2562) FF(d, a, b, c, M 1, 12, 0 xe 8 c 7 b 756) GG(d, a, b, c, M 6, 9, 0 xc 040 b 340) FF(c, d, a, b, M 2, 17, 0 x 242070 db) GG(c, d, a, b, M 11, 14, 0 x 265 e 5 a 51) FF(b, c, d, a, M 3, 22, 0 xc 1 bdceee) GG(b, c, d, a, M 0, 20, 0 xe 9 b 6 c 7 aa) FF(a, b, c, d, M 4, 7, 0 xf 57 c 0 faf) GG(a, b, c, d, M 5, 5, 0 xd 62 f 105 d) FF(d, a, b, c, M 5, 12, 0 x 4787 c 62 a) GG(d, a, b, c, M 10, 9, 0 x 02441453) FF(c, d, a, b, M 6, 17, 0 xa 8304613) GG(c, d, a, b, M 15, 14, 0 xd 8 a 1 e 681) FF(b, c, d, a, M 7, 22, 0 xfd 469501) GG(b, c, d, a, M 4, 20, 0 xe 7 d 3 fbc 8) FF(a, b, c, d, M 8, 7, 0 x 698098 d 8) GG(a, b, c, d, M 9, 5, 0 x 21 e 1 cde 6) FF(d, a, b, c, M 9, 12, 0 x 8 b 44 f 7 af) GG(d, a, b, c, M 14, 9, 0 xc 33707 d 6) FF(c, d, a, b, M 10, 17, 0 xffff 5 bb 1) GG(c, d, a, b, M 3, 14, 0 xf 4 d 50 d 87) FF(b, c, d, a, M 11, 22, 0 x 895 cd 7 be) GG(b, c, d, a, M 8, 20, 0 x 455 a 14 ed) FF(a, b, c, d, M 12, 7, 0 x 6 b 901122) GG(a, b, c, d, M 13, 5, 0 xa 9 e 3 e 905) FF(d, a, b, c, M 13, 12, 0 xfd 987193) GG(d, a, b, c, M 2, 9, 0 xfcefa 3 f 8) FF(c, d, a, b, M 14, 17, 0 xa 679438 e) GG(c, d, a, b, M 7, 14, 0 x 676 f 02 d 9) FF(b, c, d, a, M 15, 22, 0 x 49 b 40821) GG(b, c, d, a, M 12, 20, 0 x 8 d 2 a 4 c 8 a)

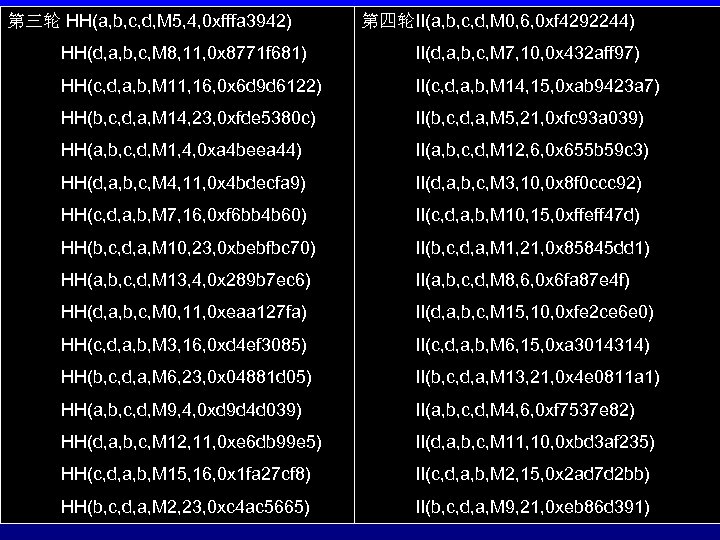

第三轮 HH(a, b, c, d, M 5, 4, 0 xfffa 3942) 第四轮II(a, b, c, d, M 0, 6, 0 xf 4292244) HH(d, a, b, c, M 8, 11, 0 x 8771 f 681) II(d, a, b, c, M 7, 10, 0 x 432 aff 97) HH(c, d, a, b, M 11, 16, 0 x 6 d 9 d 6122) II(c, d, a, b, M 14, 15, 0 xab 9423 a 7) HH(b, c, d, a, M 14, 23, 0 xfde 5380 c) II(b, c, d, a, M 5, 21, 0 xfc 93 a 039) HH(a, b, c, d, M 1, 4, 0 xa 4 beea 44) II(a, b, c, d, M 12, 6, 0 x 655 b 59 c 3) HH(d, a, b, c, M 4, 11, 0 x 4 bdecfa 9) II(d, a, b, c, M 3, 10, 0 x 8 f 0 ccc 92) HH(c, d, a, b, M 7, 16, 0 xf 6 bb 4 b 60) II(c, d, a, b, M 10, 15, 0 xffeff 47 d) HH(b, c, d, a, M 10, 23, 0 xbebfbc 70) II(b, c, d, a, M 1, 21, 0 x 85845 dd 1) HH(a, b, c, d, M 13, 4, 0 x 289 b 7 ec 6) II(a, b, c, d, M 8, 6, 0 x 6 fa 87 e 4 f) HH(d, a, b, c, M 0, 11, 0 xeaa 127 fa) II(d, a, b, c, M 15, 10, 0 xfe 2 ce 6 e 0) HH(c, d, a, b, M 3, 16, 0 xd 4 ef 3085) II(c, d, a, b, M 6, 15, 0 xa 3014314) HH(b, c, d, a, M 6, 23, 0 x 04881 d 05) II(b, c, d, a, M 13, 21, 0 x 4 e 0811 a 1) HH(a, b, c, d, M 9, 4, 0 xd 9 d 4 d 039) II(a, b, c, d, M 4, 6, 0 xf 7537 e 82) HH(d, a, b, c, M 12, 11, 0 xe 6 db 99 e 5) II(d, a, b, c, M 11, 10, 0 xbd 3 af 235) HH(c, d, a, b, M 15, 16, 0 x 1 fa 27 cf 8) II(c, d, a, b, M 2, 15, 0 x 2 ad 7 d 2 bb) HH(b, c, d, a, M 2, 23, 0 xc 4 ac 5665) II(b, c, d, a, M 9, 21, 0 xeb 86 d 391)

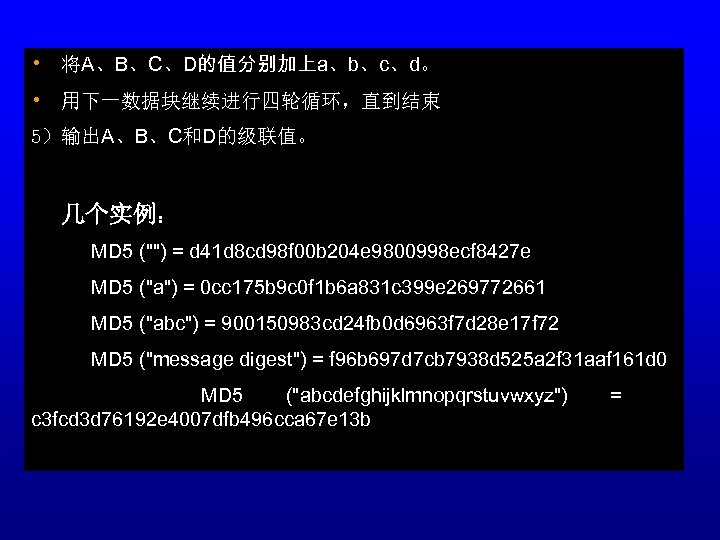

• 将A、B、C、D的值分别加上a、b、c、d。 • 用下一数据块继续进行四轮循环,直到结束 5)输出A、B、C和D的级联值。 几个实例: MD 5 ("") = d 41 d 8 cd 98 f 00 b 204 e 9800998 ecf 8427 e MD 5 ("a") = 0 cc 175 b 9 c 0 f 1 b 6 a 831 c 399 e 269772661 MD 5 ("abc") = 900150983 cd 24 fb 0 d 6963 f 7 d 28 e 17 f 72 MD 5 ("message digest") = f 96 b 697 d 7 cb 7938 d 525 a 2 f 31 aaf 161 d 0 MD 5 ("abcdefghijklmnopqrstuvwxyz") c 3 fcd 3 d 76192 e 4007 dfb 496 cca 67 e 13 b =

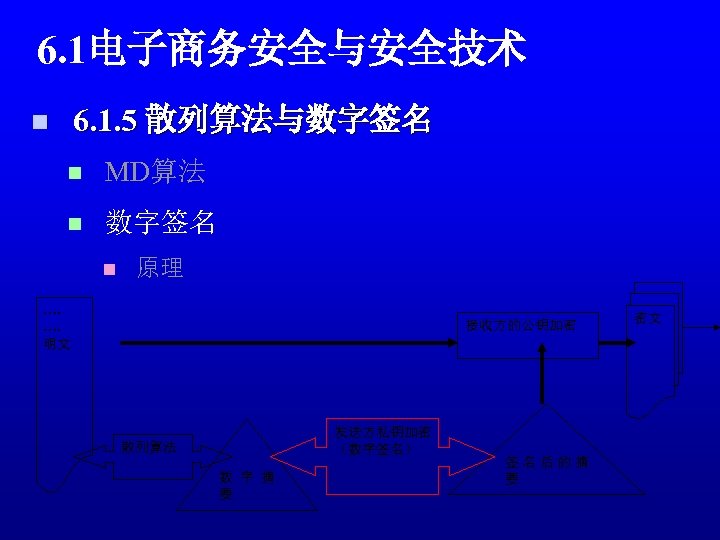

6. 1电子商务安全与安全技术 6. 1. 5 散列算法与数字签名 n n MD算法 n 数字签名 n 原理 …. …. 明文 接收方的公钥加密 发送方私钥加密 (数字签名) 散列算法 数 字 摘 要 签名后的摘 要 密文

进一步的读物 n n n Bruce Schneier, 《Applied Cryptography: Protocols, algorithms and source code in C》, 1996 Simon Singh, 《The Code Book》, 1999 冯登国,裴定一, 《密码学导引》, 科学出版社, 1999 王育民,刘建伟, 《通信网的安全 -- 理论与技术》, 西安电子科技大学出 版社, 1999 梁晋,施仁,王育民等, 《电子商务核心技术 – 安全电子易协议的理论 与设计》, 2000 William Stallings著,杨明,胥光辉,齐望东等译, 《密码编码学与网络 安全:原理与实践(第二版)》, 电子 业出版社,2001

6. 2 公钥体系结构(PKI) n 6. 2. 1 使用公钥体系结构(PKI)的必要性 n 使用数字证书进行信息的交换,不能完全保证 信息交易的安全。 n 使用时钟服务使其具有不可否认性,也不能完 全保证信息交易的安全。 因此,在开放的Internet网上要能真正实现安全的电子商 务,必须有一种安全环境,能提供加密、数字摘要、数字证 书、时间戳服务、强口令等安全措施,这种环境就是PKI架构。 PKI是生成、管理、存储、分发和吊销基于公钥密码学的公钥 证书所需要的硬件、软件、人员、策略和规程的总和。

PKI(Public Key Infrastructure )是一个用公钥概念和技术来实施和提供 安全服务的具有普适性的安全基础设施。它能够为所有网络应用提供加 密和数字签名等密码服务及所必需的密钥和证书管理体系,通过第三方 的可信任机构--CA认证中心把用户的公钥和用户的其他标识信息捆绑在 一起,在互联网上验证用户的身份,利用PKI平台提供的服务可进行安全 n 的电子交易、通信和互联网上的各种活动。 6. 2 公开钥体系结构( PKI) 6. 2. 1 使用公开钥体系结构(PKI)的必要性 PKI的基础技术包括加密、数字签名、数字信封、双重数字签名、时 n 间戳服务、强口令等。一个典型、完整、有效的PKI应用系统至少应具有 以下部分: 6. 2. 2 PKI简介 · 公钥密码证书管理。 · 黑名单的发布和管理。 · 密钥的备份和恢复。 · 自动更新密钥。 · 自动管理历史密钥。 · 支持交叉认证。

6. 2 公钥体系结构 (PKI) n 6. 2. 1 使用公钥体系结构(PKI)的必要性 n 6. 2. 2 公钥体系结构介绍 n PKI的操作模型

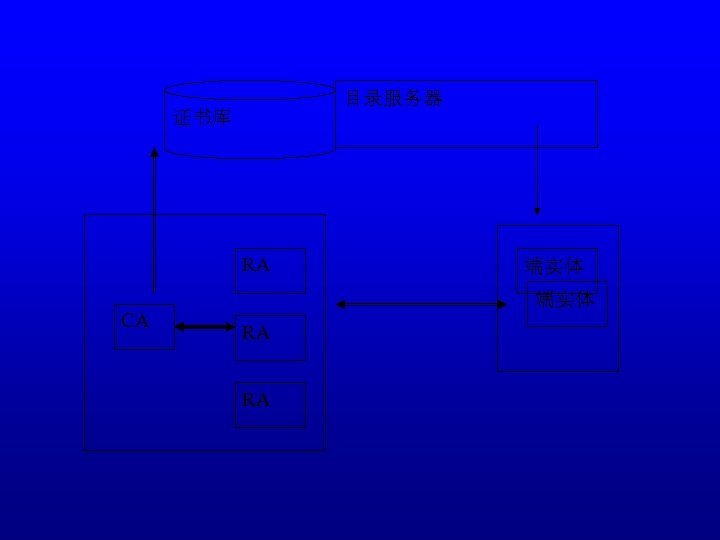

目录服务器 证书库 RA 端实体 CA RA RA

CA是认证中心的英文Certification Authority的缩写。 CA CA的核心功能就是发放和管理数字证书。概括地说,CA认证中心的功 能主要有:证书发放、证书更新、证书撤销和证书验证。具体描述如下: 中心,又称为数字证书认证中心。CA中心作为电子交易中 受信任的第三方,负责为电子商务环境中各个实体颁发数字 (1)接收验证用户数字证书的申请。 证书,以证明各实体身份的真实性,并负责在交易中检验和 (2)确定是否接受用户数字证书的申请,即证书的审批。 管理证书;数字证书的用户拥有自己的公钥/私钥对。证书 (3)向申请者颁发(或拒绝颁发)数字证书。 中包含有证书主体的身份信息、其公钥数据、发证机构名称 (4)接收、处理用户的数字证书更新请求。 等。发证机构验证证书主体为合法注册实体后,就对上述信 息进行数字签名,形成证书。 在公钥证书体系中,如果某 (5)接收用户数字证书的查询、撤销。 公钥用户需要任何其它已向CA注册的用户的公钥,可直接 (6)产生和发布证书的有效期。 向该用户索取证书,而后用CA的公钥解密解密即可得到认 (7)数字证书的归档。 证的公钥;由于证书中已有CA的签名来实现认证,攻击者 (8)密钥归档。 不具有CA的签名密钥,很难伪造出合法的证书,从而实现 了公钥的认证性。 数字证书认证中心是整个网上电子交易 (9)历史数据归档。 安全的关键环节, 是电子交易中信赖的基础。他必须是所有 合法注册用户所信赖的具有权威性、信赖性及公正性的第三 方机构。

Veri. Sign 是最大的公共 CA ,也是最早广泛推广 PKI 并建立 公 共 CA 的公司之一。 Veri. Sign 除了是公认的最可信公共 CA 之 一, 还提供专用 PKI 具, 包括称为 On. Site 的证书颁发服 务,这项服 务充当了本地 CA ,而且连接到了 Veri. Sign 的公 共 CA 。 Baltimore Technologies 提供了名为 Uni. CERT 的 PKI 产品系 列,这些产品在管理多个 CA 之间的交互操作方面建立了良好的声 誉。这使得它们特别适合于公共 CA 和非常大型的组织。 Microsoft 已经提供了一个证书管理服务作 为 Windows NT 的 一个附加件,并且现在已经把完整的 CA 功能都合并到了 Windows 2000 中。低 成本(特别是对于那些拥有 Windows 2000 服务器的 用户)使得它们的 具对于严格意义上的内部使 用极具吸引力。 ntrust Technologies 的 Entrust/Authority 产品系列以其自 动密钥管 理的 具而著称。这对于内部的 CA 操作非常有意义,并且可以通 过减少与 CA 的手 交互操 作来降低 PKI 的某些实 际成本。 Thawte 是紧跟在 Veri. Sign 后的第二大公共 CA ,并且它为 内 部的 PKI 管理提供了一个 入门级 PKI 程序( Starter PKI Program )

6. 2 公开钥体系结构 (PKI) n 6. 2. 1 使用公开钥体系结构(PKI)的必要性 数字证书是一种电子文档。它提供了一种在Internet上验证身份的方式, n 6. 2. 2 PKI简介 其作用类似于司机的驾驶执照或日常生活中的身份证。它是利用数字签 名技术由一个权威机构—CA证书认证(Certificate Authority)中心签发。在 n PKI的操作模型 数字证书认证的过程中,证书认证中心(CA)作为权威的、公正的、可 信赖的第三方,其作用是至关重要的。 n 数字证书概念最早由MIT的Kohnfelder于1978年在他的本科毕业论文中 提出,内容是通过数字签名来保护命名的证书(名字/密钥对),从而 可将公钥分散存放和访问,克服将公钥集中存放到一个数据库中而带来 的访问性能问题。 数字证书必须具有唯一性和可靠性。

6. 2 公开钥体系结构 (PKI) n 6. 2. 1 使用公开钥体系结构(PKI)的必要性 n 6. 2. 2公钥体系结构介绍 n PKI的操作模型 n 数字证书 n 证书颁发过程 用户向注册中心RA提出申请,注册中心首先为用户产生密钥对,然 后生成一个csr文件,内含公共密钥及部分用户身份信息;认证中心收到 RA的csr文件后,将执行一些必要的步骤,以确信请求真实,然后进行签 名,生成数字证书。这样该证书内包含有用户的个人信息和他的公钥信 息,同时还附有认证中心的签名信息。数字证书各不相同,可用于不同 的目的,每种证书可提供不同级别的可信度。

6. 2 公开钥体系结构 (PKI) n 6. 2. 1 使用公开钥体系结构(PKI)的必要性 n 6. 2. 2公钥体系结构介绍 n PKI的操作模型 n 数字证书 n 证书颁发过程 n 数字证书类型 n 按用途:个人数字证书、单位员 数字证书、服 务器证书、VPN证书、WAP证书、代码签名证书和表单签名证书。 按协议 :SSL证书、SET证书 n 按格式:X. 509, PGP, SDSI/SPKI, X 9. 59(AADS), AC等 n

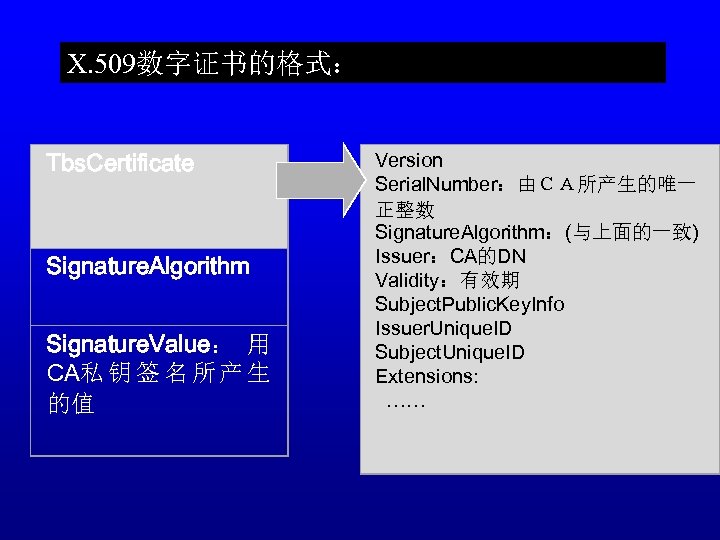

6. 2 公开钥体系结构 (PKI) n 6. 2. 1 使用公开钥体系结构(PKI)的必要性 n 6. 2. 2公钥体系结构介绍 n PKI的操作模型 n 数字证书 n 证书颁发过程 n 数字证书类型 n X. 509证书格式

X. 509数字请求的格式(csr, Certification Service Request): Version: 0(v 1)、1(v 2)、2(v 3) Subject: 用DN表示,表示谁的公钥将被认证 Subject. Public. Key. Info: 包含将被认证的公钥 Attributes: 在pkcs#9中定义的属性 Signature. Algorithm Signature. Value: 用被认证的对象的私钥进行签名的值, 目的是以防他人冒用此公钥来申请证书

X. 509数字证书的格式: Tbs. Certificate Signature. Algorithm Signature. Value: 用 CA私 钥 签 名 所 产 生 的值 Version Serial. Number:由CA所产生的唯一 正整数 Signature. Algorithm:(与上面的一致) Issuer:CA的DN Validity:有效期 Subject. Public. Key. Info Issuer. Unique. ID Subject. Unique. ID Extensions: ……

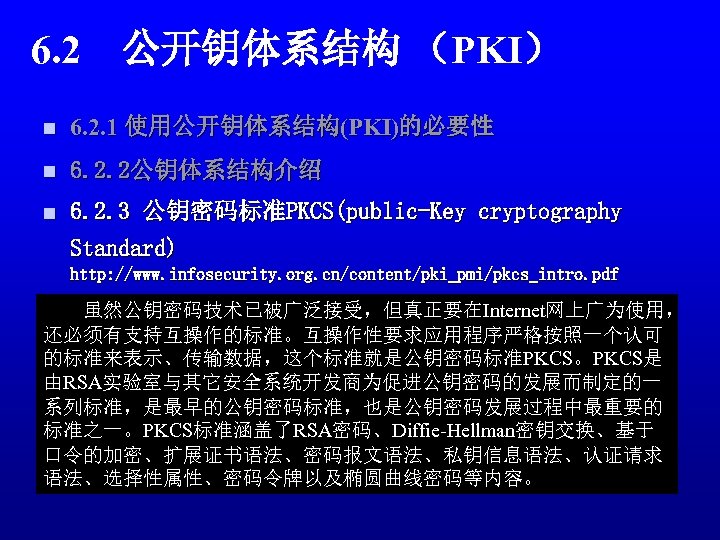

6. 2 公开钥体系结构 (PKI) n 6. 2. 1 使用公开钥体系结构(PKI)的必要性 n 6. 2. 2公钥体系结构介绍 n 6. 2. 3 公钥密码标准PKCS(public-Key cryptography Standard) http: //www. infosecurity. org. cn/content/pki_pmi/pkcs_intro. pdf 虽然公钥密码技术已被广泛接受,但真正要在Internet网上广为使用, 还必须有支持互操作的标准。互操作性要求应用程序严格按照一个认可 的标准来表示、传输数据,这个标准就是公钥密码标准PKCS。PKCS是 由RSA实验室与其它安全系统开发商为促进公钥密码的发展而制定的一 系列标准,是最早的公钥密码标准,也是公钥密码发展过程中最重要的 标准之一。PKCS标准涵盖了RSA密码、Diffie-Hellman密钥交换、基于 口令的加密、扩展证书语法、密码报文语法、私钥信息语法、认证请求 语法、选择性属性、密码令牌以及椭圆曲线密码等内容。

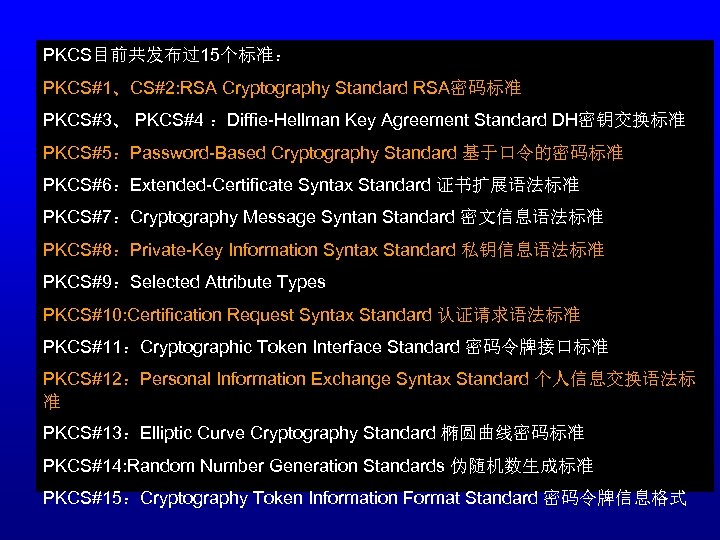

PKCS目前共发布过15个标准: PKCS#1、CS#2: RSA Cryptography Standard RSA密码标准 PKCS#3、 PKCS#4 :Diffie-Hellman Key Agreement Standard DH密钥交换标准 PKCS#5:Password-Based Cryptography Standard 基于口令的密码标准 PKCS#6:Extended-Certificate Syntax Standard 证书扩展语法标准 PKCS#7:Cryptography Message Syntan Standard 密文信息语法标准 PKCS#8:Private-Key Information Syntax Standard 私钥信息语法标准 PKCS#9:Selected Attribute Types PKCS#10: Certification Request Syntax Standard 认证请求语法标准 PKCS#11:Cryptographic Token Interface Standard 密码令牌接口标准 PKCS#12:Personal Information Exchange Syntax Standard 个人信息交换语法标 准 PKCS#13:Elliptic Curve Cryptography Standard 椭圆曲线密码标准 PKCS#14: Random Number Generation Standards 伪随机数生成标准 PKCS#15:Cryptography Token Information Format Standard 密码令牌信息格式

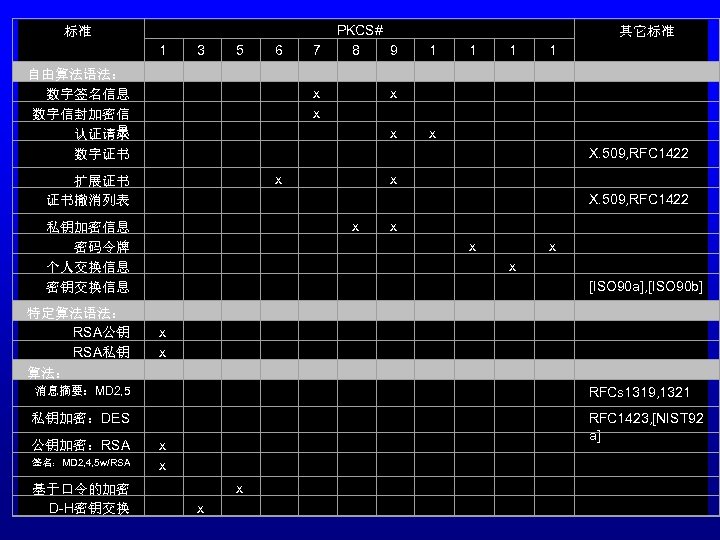

标准 PKCS# 8 9 1 3 5 6 7 自由算法语法: 数字签名信息 数字信封加密信 息 认证请求 数字证书 x x x 扩展证书 证书撤消列表 x 私钥加密信息 密码令牌 个人交换信息 密钥交换信息 特定算法语法: RSA公钥 RSA私钥 算法: 消息摘要:MD 2, 5 x x 私钥加密:DES 公钥加密:RSA x x x 签名:MD 2, 4, 5 w/RSA 基于口令的加密 D-H密钥交换 其它标准 1 0 1 1 1 2 1 5 x X. 509, RFC 1422 x x x x [ISO 90 a], [ISO 90 b] RFCs 1319, 1321 RFC 1423, [NIST 92 a] x

6. 2 公开钥体系结构 (PKI) n 6. 2. 1 使用公开钥体系结构(PKI)的必要性 n 6. 2. 2 PKI简介 n 6. 2. 3 公钥密码标准PKCS(public-Key cryptography Standard) http: //www. infosecurity. org. cn/content/pki_pmi/pkcs_intro. pdf n 6. 2. 4 基于PKI的应用与协议 常见的基于PKI的应用与协议有:安全邮件标准, 如MS Outlook/Netscape Messager,采用S/MIME 协议;安全浏览标准,如IE/Navigator,采用 SSL/TLS协议;PGP 和Kerberos等。

6. 2 公开钥体系结构 (PKI) n 6. 2. 1 使用公开钥体系结构(PKI)的必要性 n 6. 2. 2 PKI简介 n 6. 2. 3 公钥密码标准PKCS(public-Key cryptography Standard) http: //www. infosecurity. org. cn/content/pki_pmi/pkcs_intro. pdf n 6. 2. 4 基于PKI的应用与协议 n 安全邮件标准(PEM) n 介绍

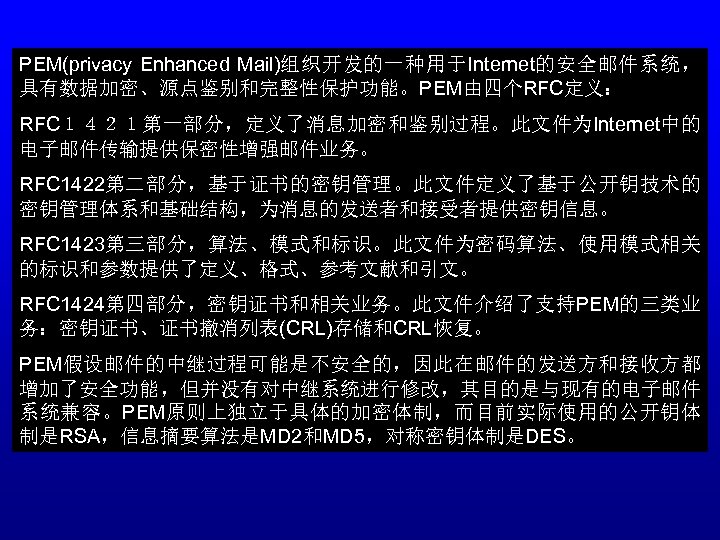

PEM(privacy Enhanced Mail)组织开发的一种用于Internet的安全邮件系统, 具有数据加密、源点鉴别和完整性保护功能。PEM由四个RFC定义: RFC1421第一部分,定义了消息加密和鉴别过程。此文件为Internet中的 电子邮件传输提供保密性增强邮件业务。 RFC 1422第二部分,基于证书的密钥管理。此文件定义了基于公开钥技术的 密钥管理体系和基础结构,为消息的发送者和接受者提供密钥信息。 RFC 1423第三部分,算法、模式和标识。此文件为密码算法、使用模式相关 的标识和参数提供了定义、格式、参考文献和引文。 RFC 1424第四部分,密钥证书和相关业务。此文件介绍了支持PEM的三类业 务:密钥证书、证书撤消列表(CRL)存储和CRL恢复。 PEM假设邮件的中继过程可能是不安全的,因此在邮件的发送方和接收方都 增加了安全功能,但并没有对中继系统进行修改,其目的是与现有的电子邮件 系统兼容。PEM原则上独立于具体的加密体制,而目前实际使用的公开钥体 制是RSA,信息摘要算法是MD 2和MD 5,对称密钥体制是DES。

6. 2 公开钥体系结构 (PKI) n 6. 2. 1 使用公开钥体系结构(PKI)的必要性 n 6. 2. 2 PKI简介 n 6. 2. 3 公钥密码标准PKCS(public-Key cryptography Standard) http: //www. infosecurity. org. cn/content/pki_pmi/pkcs_intro. pdf n 6. 2. 4 基于PKI的应用与协议 n 安全邮件标准(PEM) n 介绍 n MINE协议与Base 64编码和解码

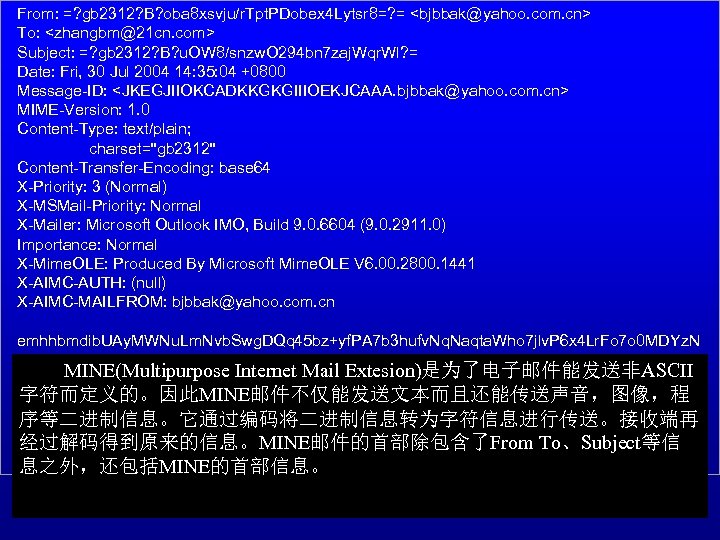

From: =? gb 2312? B? oba 8 xsvju/r. Tpt. PDobex 4 Lytsr 8=? = <bjbbak@yahoo. com. cn> To: <zhangbm@21 cn. com> Subject: =? gb 2312? B? u. OW 8/snzw. O 294 bn 7 zaj. Wqr. Wl? = Date: Fri, 30 Jul 2004 14: 35: 04 +0800 Message-ID: <JKEGJIIOKCADKKGKGIIIOEKJCAAA. bjbbak@yahoo. com. cn> MIME-Version: 1. 0 Content-Type: text/plain; charset="gb 2312" Content-Transfer-Encoding: base 64 X-Priority: 3 (Normal) X-MSMail-Priority: Normal X-Mailer: Microsoft Outlook IMO, Build 9. 0. 6604 (9. 0. 2911. 0) Importance: Normal X-Mime. OLE: Produced By Microsoft Mime. OLE V 6. 00. 2800. 1441 X-AIMC-AUTH: (null) X-AIMC-MAILFROM: bjbbak@yahoo. com. cn emhhbmdib. UAy. MWNu. Lm. Nvb. Swg. DQq 45 bz+yf. PA 7 b 3 hufv. Nq. Naqta. Who 7 jlv. P 6 x 4 Lr. Fo 7 o 0 MDYz. N DEy MINE(Multipurpose Internet Mail Extesion)是为了电子邮件能发送非ASCII DQo. NCj 09 PT 09 PT 09 zcu 45 c 2 o 1 qo 9 PT 09 PT 09 PQ 0 K 字符而定义的。因此MINE邮件不仅能发送文本而且还能传送声音,图像,程 DQog 1 c. Wxps. P 3 ICDR 7 rzh 1 fkgzaz. Wvq. O 6 DQr. Lzcnzu. OW 8/ii 45 bz+se. C 6 xc 6 qo 7 o 0 MDYz. NDEy. KQ 0 Ku. O 序等二进制信息。它通过编码将二进制信息转为字符信息进行传送。接收端再 W 8 经过解码得到原来的信息。MINE邮件的首部除包含了From To、Subject等信 /s. P 7 Oi. DSu 7 j 2 w+b. P 8 ldl. Yrf+zv. G/yc. Cp 1 bm 1 x. LXn 19 PJz. M 7 xz 7 XNsw 0 Kvq 3 P 4 Ln. Y 16 i 80 snzts. G 6 息之外,还包括MINE的首部信息。 zb. G+v 6+x 4 M 6 v 19 u 6 z 8 b. Ayf. O 686 Osy. M/Oqrj. Dzs. Syu 8 r. Kus/U 2 r. G+v 6+3 or. Htoa. O+38 zl 0 u. K 8+8 jn

6. 2 公开钥体系结构 (PKI) n 6. 2. 1 使用公开钥体系结构(PKI)的必要性 n 6. 2. 2 PKI简介 n 6. 2. 3 公钥密码标准PKCS(public-Key cryptography Standard) http: //www. infosecurity. org. cn/content/pki_pmi/pkcs_intro. pdf n 6. 2. 4 基于PKI的应用与协议 n 安全邮件标准(PEM) n 介绍 n MINE协议 n Base 64编码和解码

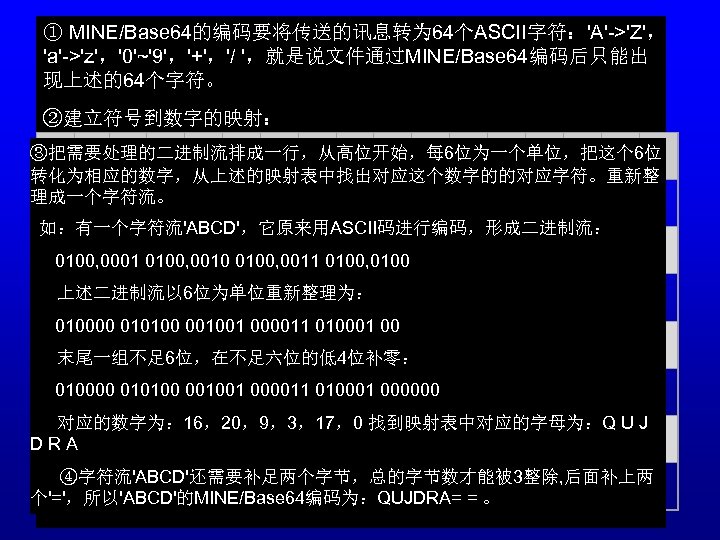

① MINE/Base 64的编码要将传送的讯息转为 64个ASCII字符:'A'->'Z', 'a'->'z','0'~'9','+','/ ',就是说文件通过MINE/Base 64编码后只能出 现上述的64个字符。 ②建立符号到数字的映射: 数 0 1 2 3 4 5 6 7 8 9 1 1 1 ③把需要处理的二进制流排成一行,从高位开始,每 6位为一个单位,把这个 6位 0 1 2 3 4 5 字 转化为相应的数字,从上述的映射表中找出对应这个数字的的对应字符。重新整 A B C E F G H I J K L M N O P 字 理成一个字符流。 D 符 如:有一个字符流'ABCD',它原来用ASCII码进行编码,形成二进制流: 3 1 1 2 2 2 2 2 数 字 6 7 8 9 0 1 2 4 3 5 6 7 8 9 0 3 1 Y Z a b c d e f 0100, 0001 0100, 0010 0100, 0011 0100, 0100 Q R S T U V W X 字 上述二进制流以 6位为单位重新整理为: 符 010000 010100 3 3 3 数 2 3 4 字 001001 000011 3010001 00 3 3 4 5 6 7 8 9 0 4 1 4 2 4 3 4 4 4 5 4 6 4 7 j k l m n o p q r s t u v 末尾一组不足 6位,在不足六位的低4位补零: g h i 字 010000 010100 符 D 001001 000011 010001 000000 对应的数字为: 16,20,9,3,17,0 4 4 5 5 5 数 9 0 1 2 3 4 5 字 RA 8 找到映射表中对应的字母为:Q 6 U J 6 5 5 6 6 6 7 8 9 0 1 2 3 w x y z 0 1 2 3 4 5 6 7 8 9 + 字④字符流'ABCD'还需要补足两个字节,总的字节数才能被 3整除, 后面补上两/ 符 个'=',所以'ABCD'的MINE/Base 64编码为:QUJDRA= = 。

6. 2 公开钥体系结构 (PKI) n 6. 2. 1 使用公开钥体系结构(PKI)的必要性 n 6. 2. 2 PKI简介 n 6. 2. 3 公钥密码标准PKCS(public-Key cryptography Standard) http: //www. infosecurity. org. cn/content/pki_pmi/pkcs_intro. pdf n 6. 2. 4 基于PKI的应用与协议 n 安全邮件标准(PEM) n 安全浏览标准https与SSL

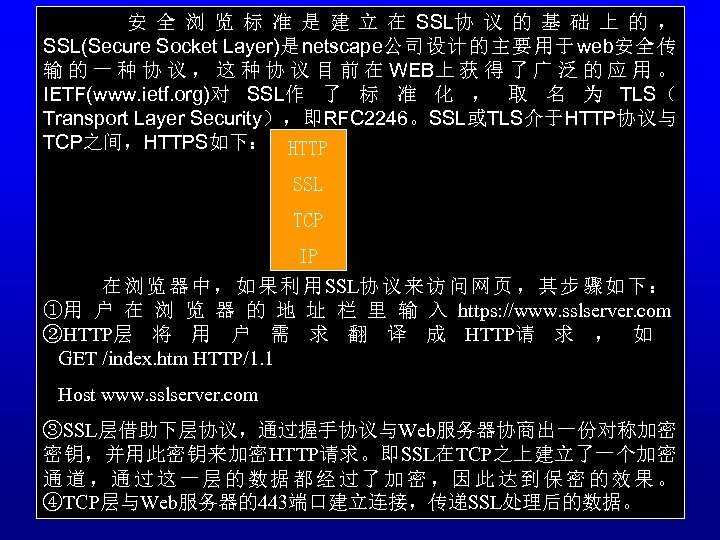

安 全 浏 览 标 准 是 建 立 在 SSL协 议 的 基 础 上 的 , SSL(Secure Socket Layer)是netscape公司设计的主要用于web安全传 输 的 一 种 协 议 , 这 种 协 议 目 前 在 WEB上 获 得 了 广 泛 的 应 用 。 IETF(www. ietf. org)对 SSL作 了 标 准 化 , 取 名 为 TLS( Transport Layer Security),即RFC 2246。SSL或TLS介于HTTP协议与 TCP之间,HTTPS如下: HTTP SSL TCP IP 在 浏 览 器 中 , 如 果 利 用 SSL协 议 来 访 问 网 页 , 其 步 骤 如 下 : ①用 户 在 浏 览 器 的 地 址 栏 里 输 入 https: //www. sslserver. com ②HTTP层 将 用 户 需 求 翻 译 成 HTTP请 求 , 如 GET /index. htm HTTP/1. 1 Host www. sslserver. com ③SSL层借助下层协议,通过握手协议与Web服务器协商出一份对称加密 密钥,并用此密钥来加密HTTP请求。即SSL在TCP之上建立了一个加密 通道,通过这一层的数据都经过了加密,因此达到保密的效果。 ④TCP层与Web服务器的443端口建立连接,传递SSL处理后的数据。

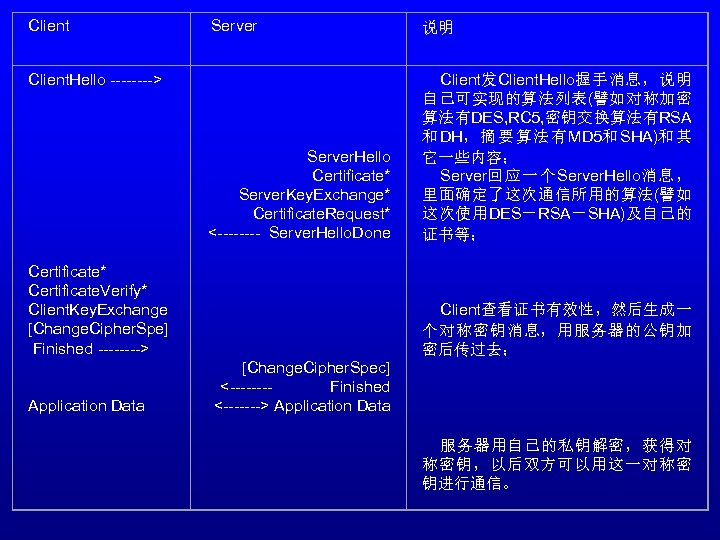

Client Server 说明 Client. Hello ----> Certificate* Certificate. Verify* Client. Key. Exchange [Change. Cipher. Spe] Finished ----> Application Data Server. Hello Certificate* Server. Key. Exchange* Certificate. Request* <---- Server. Hello. Done [Change. Cipher. Spec] <---- Finished <-------> Application Data Client发Client. Hello握手消息,说明 自己可实现的算法列表(譬如对称加密 算法有DES, RC 5, 密钥交换算法有RSA 和 DH, 摘 要 算 法 有 MD 5和 SHA)和 其 它一些内容; Server回应一个Server. Hello消息, 里面确定了这次通信所用的算法(譬如 这次使用DES-RSA-SHA)及自己的 证书等; Client查看证书有效性,然后生成一 个对称密钥消息,用服务器的公钥加 密后传过去; 服务器用自己的私钥解密,获得对 称密钥,以后双方可以用这一对称密 钥进行通信。

6. 2 公开钥体系结构 (PKI) n 6. 2. 1 使用公开钥体系结构(PKI)的必要性 n 6. 2. 2 PKI简介 n 6. 2. 3 公钥密码标准PKCS(public-Key cryptography Standard) http: //www. infosecurity. org. cn/content/pki_pmi/pkcs_intro. pdf n 6. 2. 4 基于PKI的应用与协议 n 安全邮件标准(PEM) n 安全浏览标准https与SSL n PGP

著名的PKI厂商 n Veri. Sign (http: //www. verisign. com/) n Entrust (http: //www. entrust. com/) n Baltimore (http: //www. baltimore. com/) n RSA Security (http: //www. rsasecurity. com/)

著名的PKI实现(open source) n Open. CA Project (http: //www. openca. org/) n OSCAR PKI Project (http: //oscar. dstc. qut. edu. au/) n Jonah PKIX (http: //web. mit. edu/pfl/) n py. CA (http: //www. pyca. de/) n Mozilla Open Source PKI Project http: //www. mozilla. org/projects/security/pki/

著名的密码算法Toolkit n Open. SSL Project (Open Source) http: //www. openssl. org/ n CDSA (Open Source) http: //developer. intel. com/ial/security/ n RSA BSAFE (Commercial Version) http: //www. rsasecurity. com/products/bsafe/index. h tml

Any Questions or Comments?

a107469cb6c41cd1a4117727f63c3f3e.ppt