e9aba21ca4b7576c4d36a1cb138676ff.ppt

- Количество слайдов: 179

第九章 網路安全、加密、病毒與駭客 1

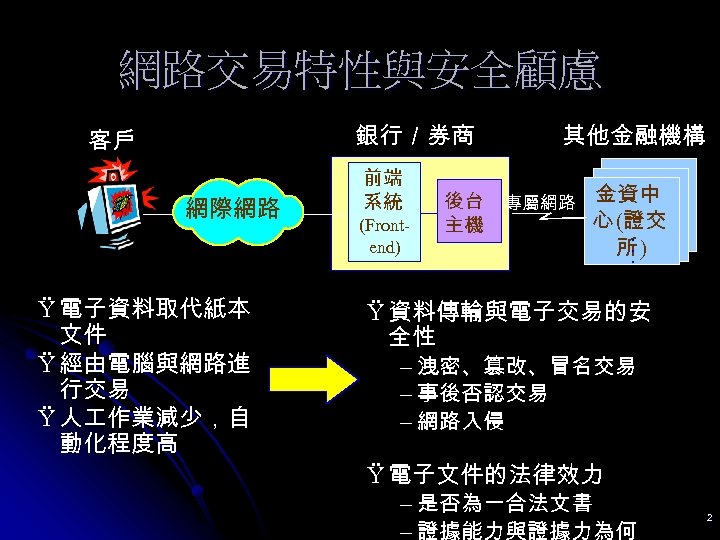

網路交易特性與安全顧慮 銀行/券商 客戶 網際網路 Ÿ 電子資料取代紙本 文件 Ÿ 經由電腦與網路進 行交易 Ÿ 人 作業減少,自 動化程度高 前端 系統 (Frontend) 後台 主機 其他金融機構 專屬網路 金資中 心 (證交 . . 所) . Ÿ 資料傳輸與電子交易的安 全性 - 洩密、篡改、冒名交易 - 事後否認交易 - 網路入侵 Ÿ 電子文件的法律效力 - 是否為一合法文書 - 證據能力與證據力為何 2

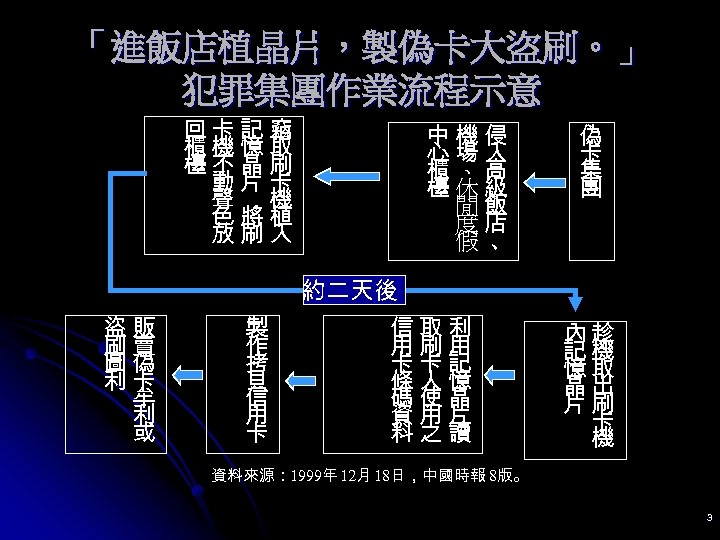

「進飯店植晶片,製偽卡大盜刷。」 犯罪集團作業流程示意 回卡記竊 櫃機憶取 檯不晶刷 動片卡 聲 ,機 色將植 放刷入 中機侵 心場入 櫃 、高 檯休級 閒飯 度店 假、 偽 卡 集 團 約二天後 盜販 刷賣 圖偽 利卡 牟 利 或 製 作 拷 貝 信 用 卡 信取利 用刷用 卡卡記 條人憶 碼使晶 資用片 料之讀 內趁 記機 憶取 晶出 片刷 卡 機 資料來源: 1999年 12月 18日,中國時報 8版。 3

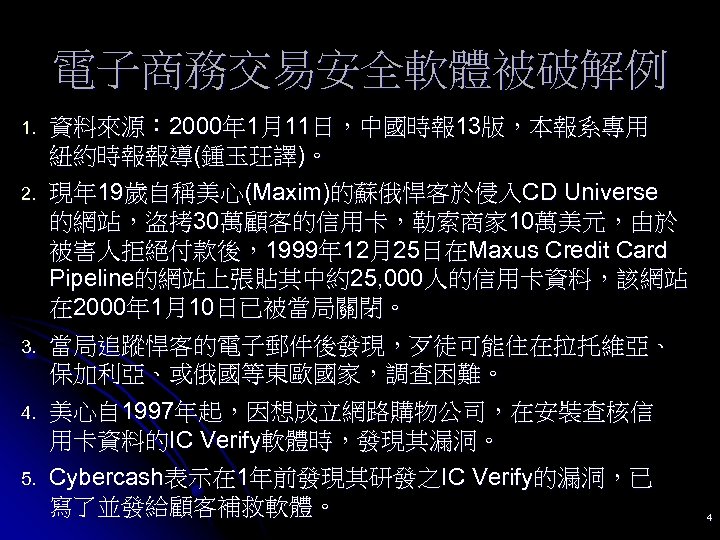

電子商務交易安全軟體被破解例 1. 資料來源: 2000年 1月11日,中國時報 13版,本報系專用 紐約時報報導(鍾玉玨譯)。 2. 現年 19歲自稱美心(Maxim)的蘇俄悍客於侵入CD Universe 的網站,盜拷 30萬顧客的信用卡,勒索商家 10萬美元,由於 被害人拒絕付款後,1999年 12月25日在Maxus Credit Card Pipeline的網站上張貼其中約25, 000人的信用卡資料,該網站 在 2000年 1月10日已被當局關閉。 3. 當局追蹤悍客的電子郵件後發現,歹徒可能住在拉托維亞、 保加利亞、或俄國等東歐國家,調查困難。 4. 美心自 1997年起,因想成立網路購物公司,在安裝查核信 用卡資料的IC Verify軟體時,發現其漏洞。 5. Cybercash表示在 1年前發現其研發之IC Verify的漏洞,已 寫了並發給顧客補救軟體。 4

虛擬世界的乾坤大挪移例 1. 資料來源: 2000年 7月14日,中國時報 8版。 2. 林方中先生於 1999年 3月間,在其李姓高中同學的筆記本上,得 知一家貿易公司的電信網路帳號和密碼後,盜用該帳號撥接上網, 進入中國信託商業銀行網站,複製首頁,再申請電子郵件信箱與 免費的網頁空間,自行架設「中國信託網路銀行另站」,再以超 鏈結方式,連接真正的中國信託網路銀行網站,從中騙取上網客 戶的身份證字號、銀行帳號、密碼、授權密碼等資料。 3. 刑事警察局偵辦破獲前述之網路銀行詐騙案後,經台北地方法 院審理,曾正龍承審法官依詐欺罪判處林方中先生有期徒刑 4月, 但考量他已和告訴人中信商銀達成和解,且無前科,特別諭知緩 刑 2年。 5

國際電腦駭客 以台灣當跳板 1. 資料來源: 2000年 6月13日,聯合報 9版,記者廖淑慧/新竹報 導與記者陳一雄/台北報導。 2. 新竹市一家高科技公司陳姓 程師,被刑事警察局列為美國 CNN、雅虎等網站遭駭客入侵案的涉嫌人,警方調查後,確定其 網站曾被來自芬蘭的攻擊入侵過,已排除他涉案的可能性。 3. 美國聯邦調查局因美國肯塔基州一電子商務網站遭駭客入侵被 迫關站 8小時,追蹤攻擊來源後,發現均來自台灣。刑事局經一 個多月調查後,發現攻擊美國商務網站駭客之線索後,即報請台 北地檢署張紹斌檢查官偵辦。 4. 新加坡一家電台網站亦遭疑來自台灣駭客的攻擊,刑事局調查 後發現攻擊來源是台灣某家廣播公司,已證實該廣播公司曾被來 自大陸的駭客入侵。 5. 我不殺伯仁,伯仁因我而死? 6

資訊戰與駭客攻防 中美撞機引發駭客大戰 2001/04 Taiwan. CNET 【中央社/台北四月廿八日電】中共與美國之間緊張氣氛持 續昇高,自軍機擦撞事件以來,雙方的言語論戰在網路虛 擬世界比實體世界更激烈,網路駭客更展開了各式各樣的 破壞行動。 l 美國 ABC電視台引述五角大廈的消息來源指出,中共 的駭客族準備五月一日大舉進犯美國軍方網站,而進 襲的行動還會持續加劇。駭客們選擇五月初行動,在 時間點上有雙重意義--紀念五四運動及回顧一九九九年 五月七日美國軍機轟炸中共駐南斯拉夫使館事件。 l 自從四月一日在中國南海發生美國偵察機與中共軍機 發生擦撞意外,中國大陸網站的留言板每天都有紛至 沓來譴責美國甚至語帶威脅的留言,中國大陸的駭客 們會上美國網路塗鴉,美國的駭客在侵入中國大陸網 路的行動上也毫不相讓。 7

資訊戰與駭客攻防 l l 防範中國大陸的駭客演出「網路珍珠港事件」,美國軍方 已經展開第一級代號Alpha的戒備狀態,對於網站展開嚴密 監控,如果進犯規模太大,軍方還會視情況昇高到 Bravo-管制網站進入,Charlie --網頁暫時不連線,甚至 Delta--關 閉網站。 軍方的消息來源並且表示,雖然網路駭客的入侵是民間的 行動,是否中共當局予以支持,他們也很關切。 美國聯邦調查局的相關機構「國家基層建設保護中心」 (National Infrastructure Protection Center)針對中國大陸駭 客可能進犯美國網路系統的問題,也特別向所有的網站管 理者發出警訊,希望大家能嚴加戒備。 該中心指出,不久前造成美國地區許多電腦癱瘓的名為「 獅子」 (Lion)電腦蟲,經專家們破解發現是源自中國大陸。 所以,新一波駭客的進襲手法除了在網頁上塗鴉,也可能 比照「獅子」蟲的破壞方式。 8

SADMIND 更改網頁 攻擊 攻擊目標 駭客程式 Windows NT Windows 200 IIS 4. 0 /5. 0 值入不雅網頁 駭客 9

網咖+線上遊戲 10

11

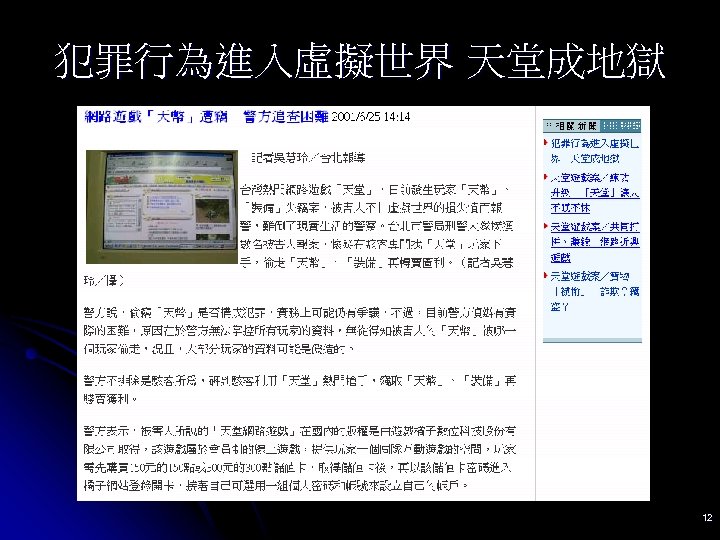

犯罪行為進入虛擬世界 天堂成地獄 12

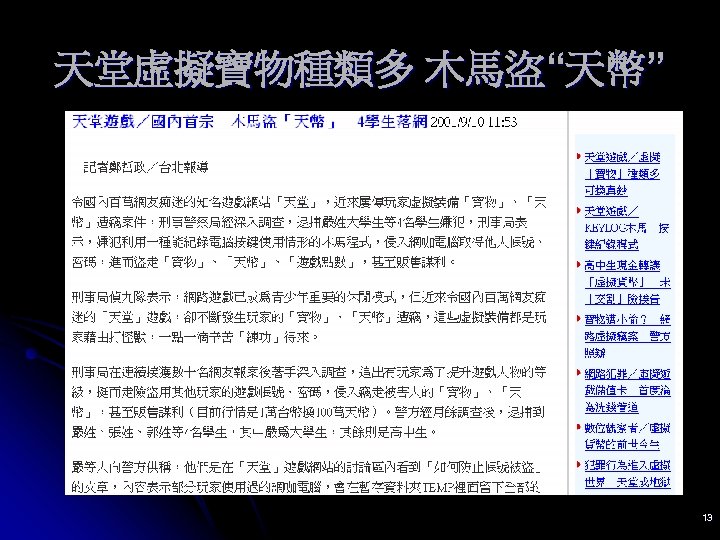

天堂虛擬寶物種類多 木馬盜“天幣” 13

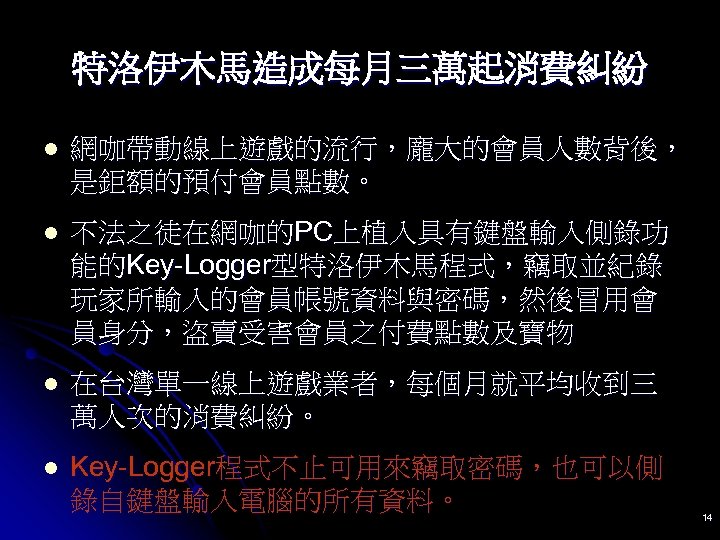

特洛伊木馬造成每月三萬起消費糾紛 l 網咖帶動線上遊戲的流行,龐大的會員人數背後, 是鉅額的預付會員點數。 l 不法之徒在網咖的PC上植入具有鍵盤輸入側錄功 能的Key-Logger型特洛伊木馬程式,竊取並紀錄 玩家所輸入的會員帳號資料與密碼,然後冒用會 員身分,盜賣受害會員之付費點數及寶物 l 在台灣單一線上遊戲業者,每個月就平均收到三 萬人次的消費糾紛。 l Key-Logger程式不止可用來竊取密碼,也可以側 錄自鍵盤輸入電腦的所有資料。 14

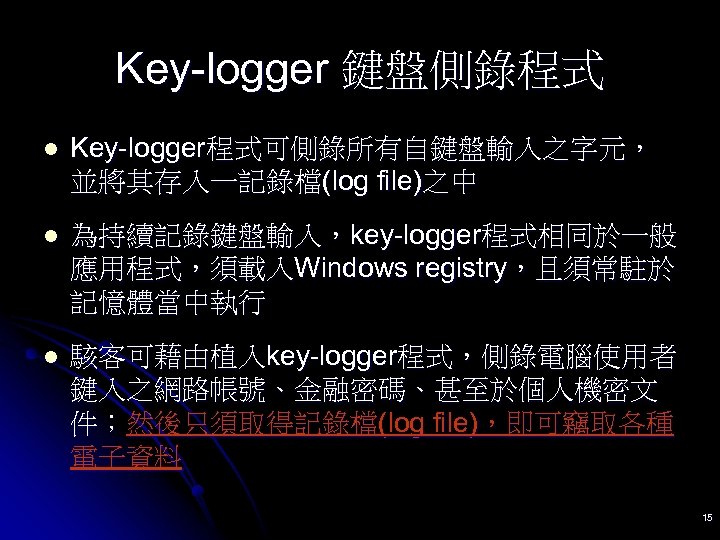

Key-logger 鍵盤側錄程式 l Key-logger程式可側錄所有自鍵盤輸入之字元, 並將其存入一記錄檔(log file)之中 l 為持續記錄鍵盤輸入,key-logger程式相同於一般 應用程式,須載入Windows registry,且須常駐於 記憶體當中執行 l 駭客可藉由植入key-logger程式,側錄電腦使用者 鍵入之網路帳號、金融密碼、甚至於個人機密文 件;然後只須取得記錄檔(log file),即可竊取各種 電子資料 15

Key-logger 鍵盤側錄器 (硬體 ) l l l 新的存貯設備安插在鍵盤和 PC連接線的尾端 , 專門用於 保存鍵入的內容。大部分被用在網咖、展覽館、酒店、機 場,因此,在這些地方上網並輸入銀行帳號或其它重要 資訊的人要特別注意。 在你輸入帳號密碼並離開 PC後,你的帳號可被輕易地 再次打開並且你所有鍵入的資訊已經被保存在背後的 裝置中。 因此,當你在公眾場合通過 網路處理重要資訊之前, 請檢查 PC背後的任何可疑裝置。 16

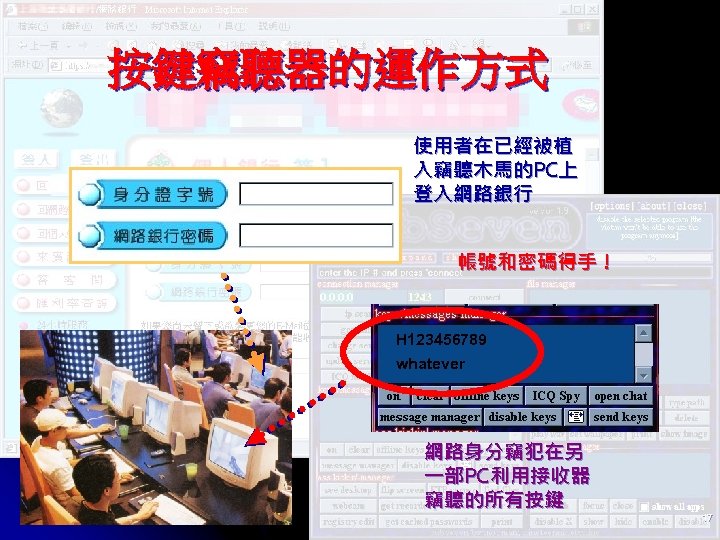

按鍵竊聽器的運作方式 H 123456789 使用者在已經被植 入竊聽木馬的PC上 登入網路銀行 **** 帳號和密碼得手! H 123456789 whatever 網路身分竊犯在另 一部PC利用接收器 竊聽的所有按鍵 17

10 -1 網路安全性環境 18

一、網路不安全的原因 (一)用戶端的電腦通常是不安全的 (二)區域網路容易被入侵 (三)網際網路的中間網路是公開的 (四)目的地伺服器可能也是不安全的 19

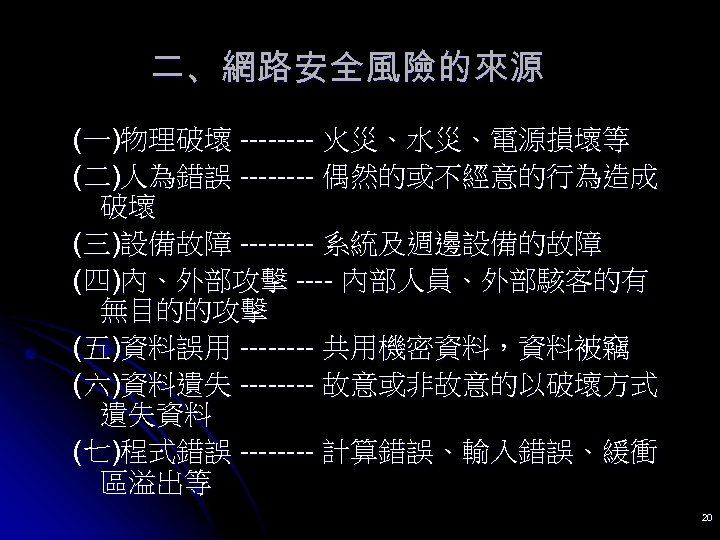

二、網路安全風險的來源 (一)物理破壞 ---- 火災、水災、電源損壞等 (二)人為錯誤 ---- 偶然的或不經意的行為造成 破壞 (三)設備故障 ---- 系統及週邊設備的故障 (四)內、外部攻擊 ---- 內部人員、外部駭客的有 無目的的攻擊 (五)資料誤用 ---- 共用機密資料,資料被竊 (六)資料遺失 ---- 故意或非故意的以破壞方式 遺失資料 (七)程式錯誤 ---- 計算錯誤、輸入錯誤、緩衝 區溢出等 20

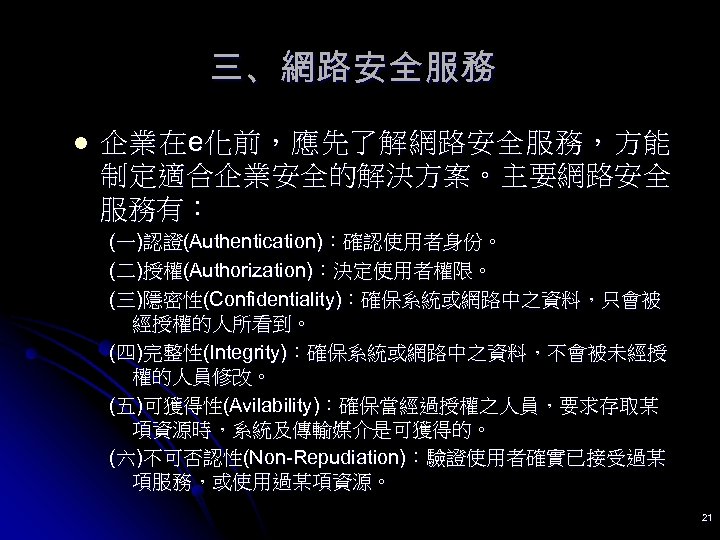

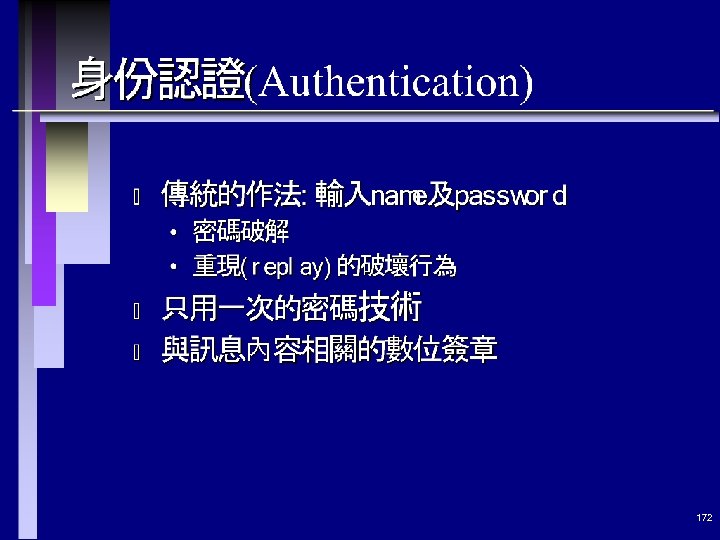

三、網路安全服務 l 企 業 在 e化 前 , 應 先 了 解 網 路 安 全 服 務 , 方 能 制定適合企業安全的解決方案。主要網路安全 服務有: (一)認證(Authentication):確認使用者身份。 (二)授權(Authorization):決定使用者權限。 (三)隱密性(Confidentiality):確保系統或網路中之資料,只會被 經授權的人所看到。 (四)完整性(Integrity):確保系統或網路中之資料,不會被未經授 權的人員修改。 (五)可獲得性(Avilability):確保當經過授權之人員,要求存取某 項資源時,系統及傳輸媒介是可獲得的。 (六)不可否認性(Non-Repudiation):驗證使用者確實已接受過某 項服務,或使用過某項資源。 21

10 -2 網路交易中的安全性 威脅 22

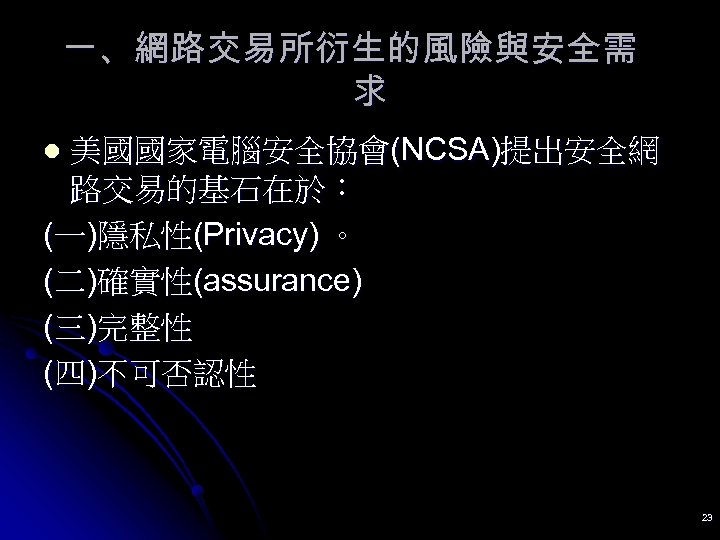

一、網路交易所衍生的風險與安全需 求 美國國家電腦安全協會(NCSA)提出安全網 路交易的基石在於: (一)隱私性(Privacy) 。 (二)確實性(assurance) (三)完整性 (四)不可否認性 l 23

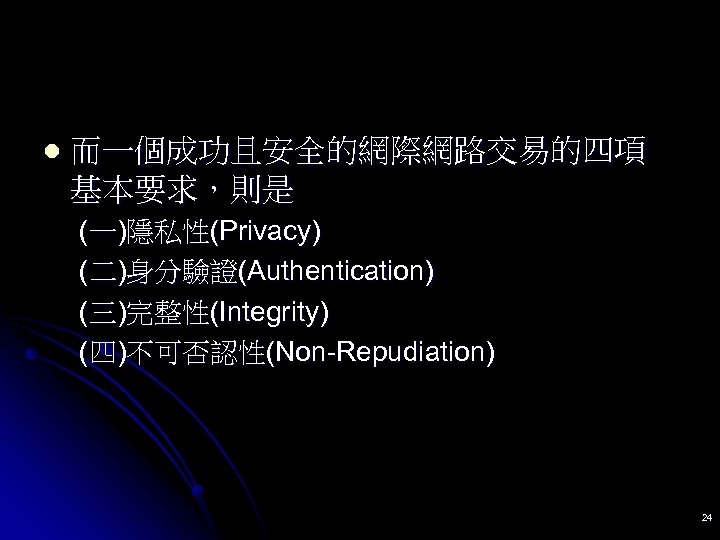

l 而一個成功且安全的網際網路交易的四項 基本要求,則是 (一)隱私性(Privacy) (二)身分驗證(Authentication) (三)完整性(Integrity) (四)不可否認性(Non-Repudiation) 24

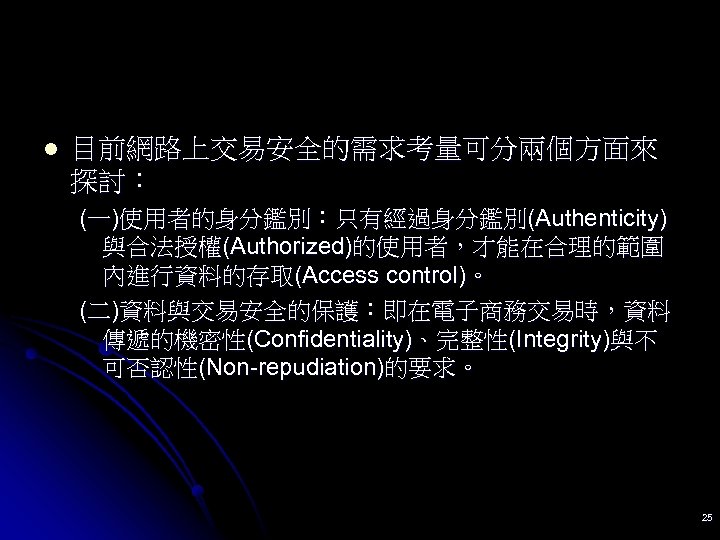

l 目前網路上交易安全的需求考量可分兩個方面來 探討: (一)使用者的身分鑑別:只有經過身分鑑別(Authenticity) 與合法授權(Authorized)的使用者,才能在合理的範圍 內進行資料的存取(Access control)。 (二)資料與交易安全的保護:即在電子商務交易時,資料 傳遞的機密性(Confidentiality)、完整性(Integrity)與不 可否認性(Non-repudiation)的要求。 25

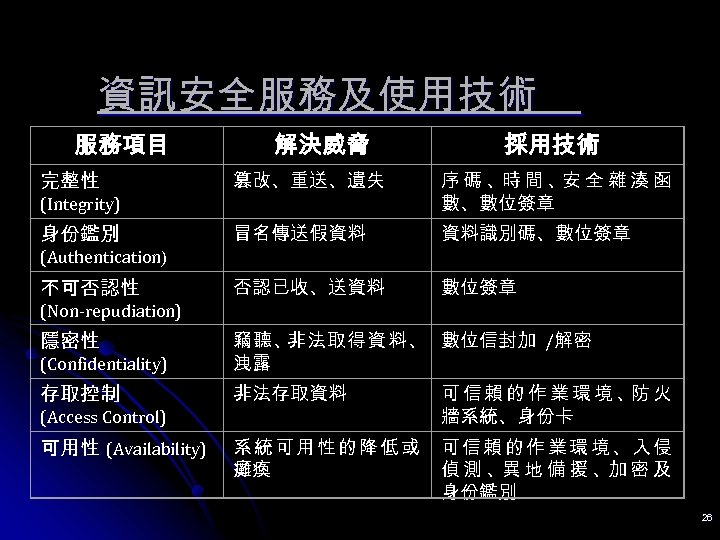

資訊安全服務及使用技術 服務項目 解決威脅 採用技術 完整性 篡改、重送、遺失 序 碼 、時 間 、安 全 雜 湊 函 數、數位簽章 身份鑑別 冒名傳送假資料 資料識別碼、數位簽章 不可否認性 否認已收、送資料 數位簽章 隱密性 (Confidentiality) 竊聽、 非法取得資料、 數位信封加 /解密 洩露 存取控制 非法存取資料 可信賴的作業環境、 火 防 牆系統、身份卡 可用性 (Availability) 系統可用性的降低或 癱瘓 可信賴的作業環境、 侵 入 偵 測 、異 地 備 援 、加 密 及 身份鑑別 (Integrity) (Authentication) (Non-repudiation) (Access Control) 26

27

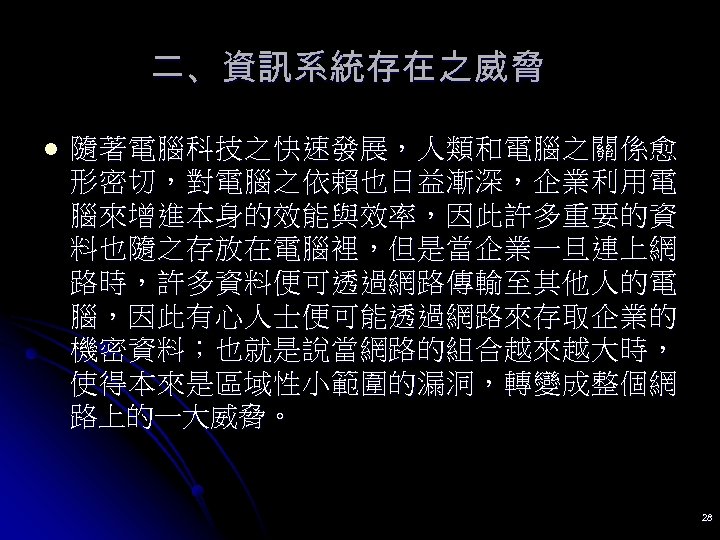

二、資訊系統存在之威脅 l 隨著電腦科技之快速發展,人類和電腦之關係愈 形密切,對電腦之依賴也日益漸深,企業利用電 腦來增進本身的效能與效率,因此許多重要的資 料也隨之存放在電腦裡,但是當企業一旦連上網 路時,許多資料便可透過網路傳輸至其他人的電 腦,因此有心人士便可能透過網路來存取企業的 機密資料;也就是說當網路的組合越來越大時, 使得本來是區域性小範圍的漏洞,轉變成整個網 路上的一大威脅。 28

l 網路的五大特性 (一)資源共用 (二)系統複雜度 (三)界限模糊 (四)多處攻擊點 (五)傳輸路徑的不確定 29

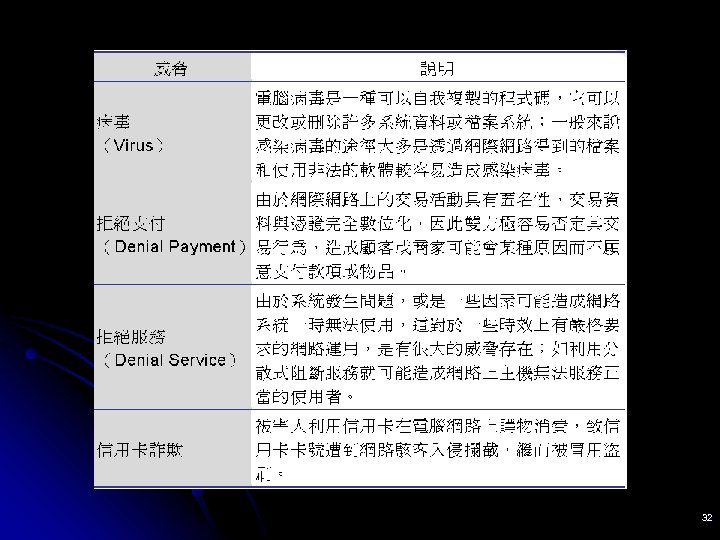

l 網路上的威脅有很多種類,但大致上來說 可分為下列兩種類型: (一)服務提供的威脅 (二)資料傳輸的威脅 30

31

32

網路攻擊 33

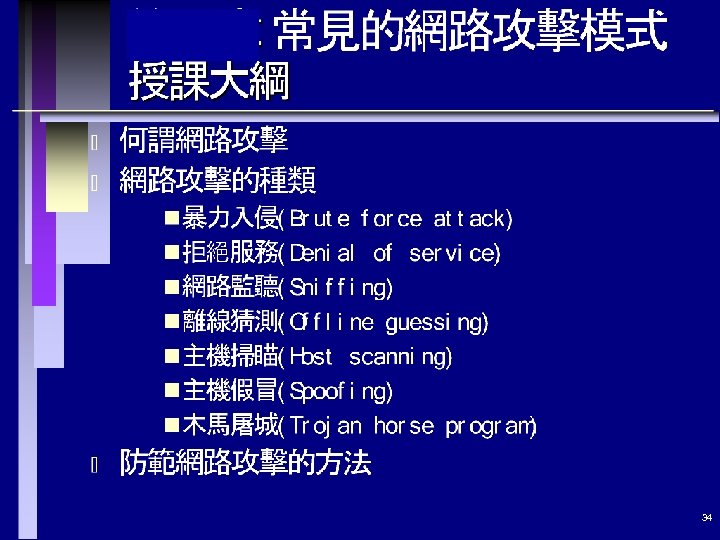

34

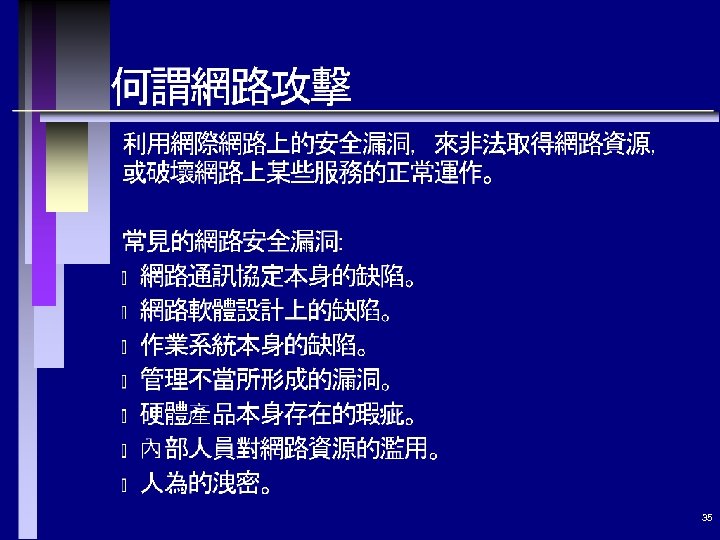

35

36

37

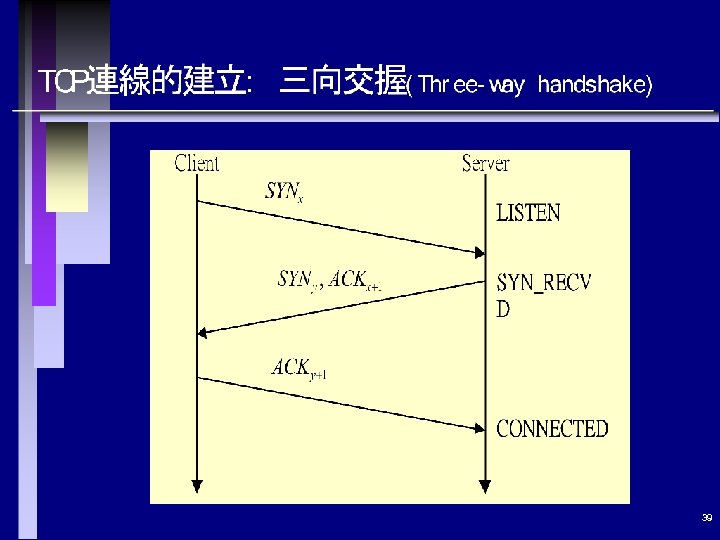

38

39

40

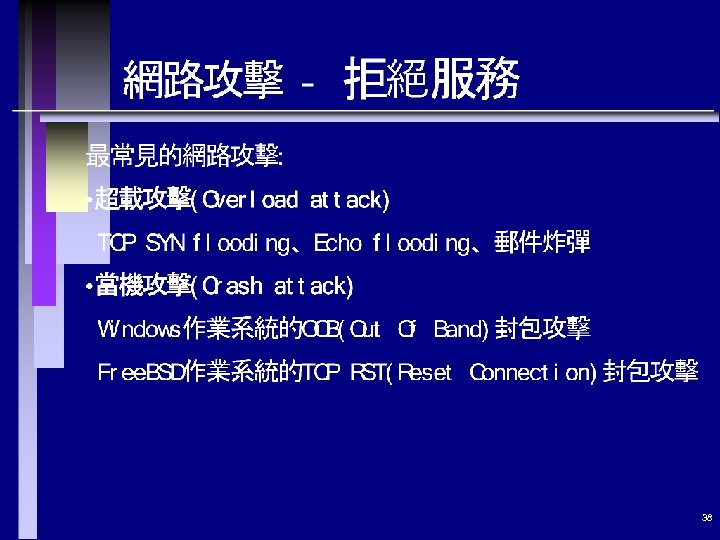

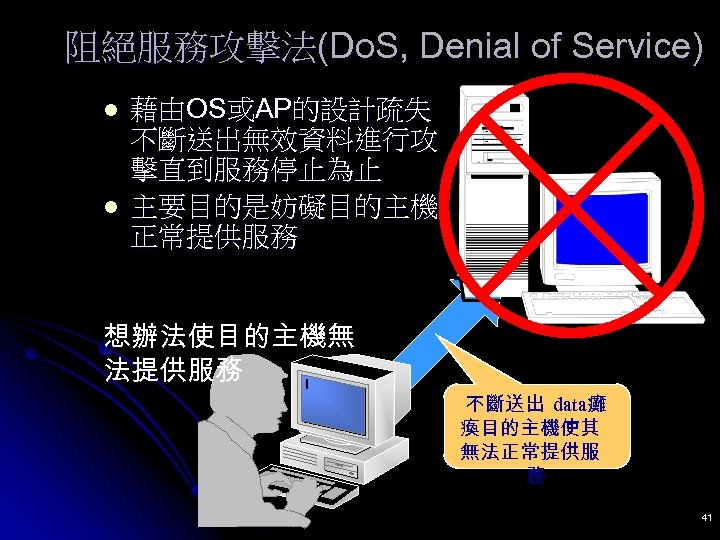

阻絕服務攻擊法(Do. S, Denial of Service) l l 藉由OS或AP的設計疏失 不斷送出無效資料進行攻 擊直到服務停止為止 主要目的是妨礙目的主機 正常提供服務 想辦法使目的主機無 法提供服務 不斷送出 data癱 瘓目的主機使其 無法正常提供服 務 41

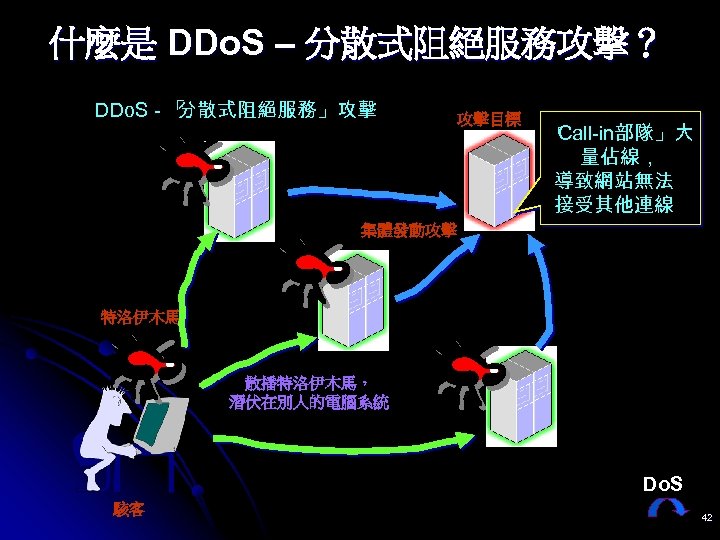

什麼是 DDo. S – 分散式阻絕服務攻擊? DDo. S - 「 分散式阻絕服務」攻擊 攻擊目標 「 Call-in部隊」大 量佔線, 導致網站無法 接受其他連線 集體發動攻擊 特洛伊木馬 散播特洛伊木馬, 潛伏在別人的電腦系統 Do. S 駭客 42

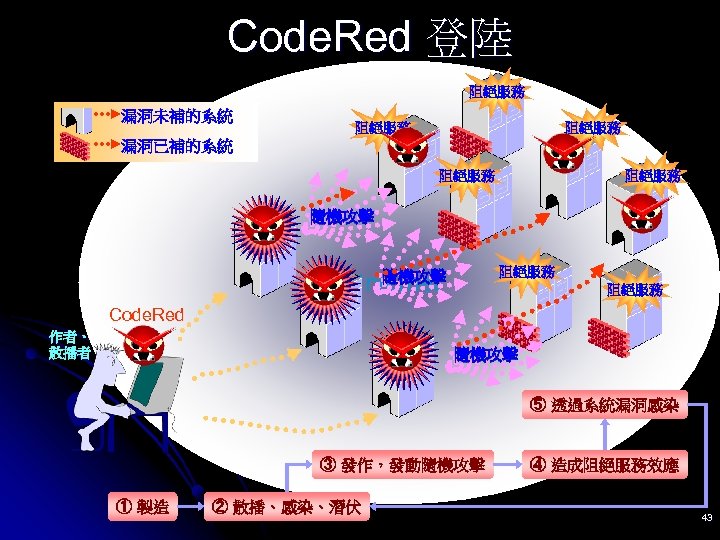

Code. Red 登陸 阻絕服務 漏洞未補的系統 阻絕服務 漏洞已補的系統 阻絕服務 隨機攻擊 Internet 阻絕服務 Code. Red 作者、 散播者 隨機攻擊 ⑤ 透過系統漏洞感染 ③ 發作,發動隨機攻擊 ① 製造 ② 散播、感染、潛伏 ④ 造成阻絕服務效應 43

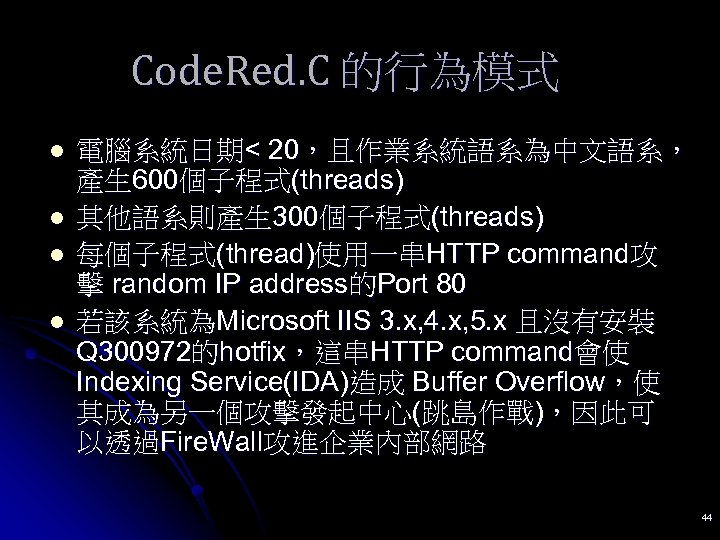

Code. Red. C 的行為模式 l l 電腦系統日期< 20,且作業系統語系為中文語系, 產生 600個子程式(threads) 其他語系則產生 300個子程式(threads) 每個子程式(thread)使用一串HTTP command攻 擊 random IP address的Port 80 若該系統為Microsoft IIS 3. x, 4. x, 5. x 且沒有安裝 Q 300972的hotfix,這串HTTP command會使 Indexing Service(IDA)造成 Buffer Overflow,使 其成為另一個攻擊發起中心(跳島作戰),因此可 以透過Fire. Wall攻進企業內部網路 44

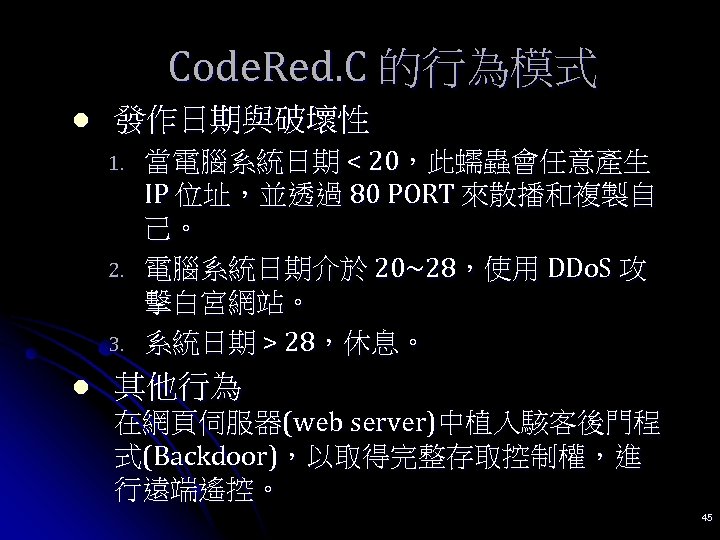

Code. Red. C 的行為模式 l 發作日期與破壞性 1. 2. 3. l 當電腦系統日期 < 20,此蠕蟲會任意產生 IP 位址,並透過 80 PORT 來散播和複製自 己。 電腦系統日期介於 20~28,使用 DDo. S 攻 擊白宮網站。 系統日期 > 28,休息。 其他行為 在網頁伺服器(web server)中植入駭客後門程 式(Backdoor),以取得完整存取控制權,進 行遠端遙控。 45

46

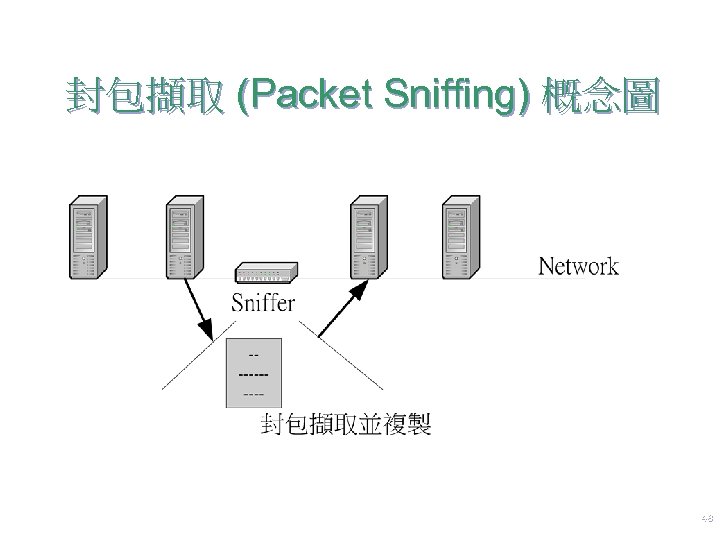

封包攔截(Sniffing) l 什麼叫做 Sniffing l 捕捉在網路上傳遞的訊息資料就叫做Sniffing 利用封包監看程式竊取網路資料 執行監聽程式捕捉 網路封包加以分析 獲取有用資訊 攔 截 捕 捉 封 包 傳遞 資 料 47

封包擷取 (Packet Sniffing) 概念圖 48

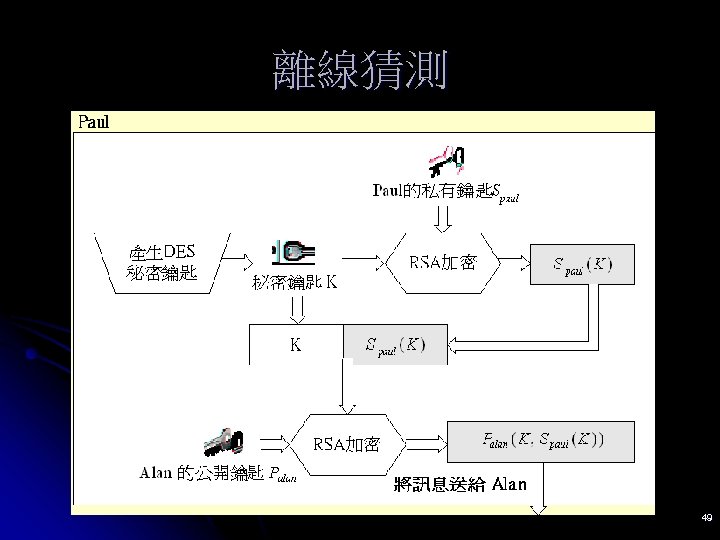

離線猜測 49

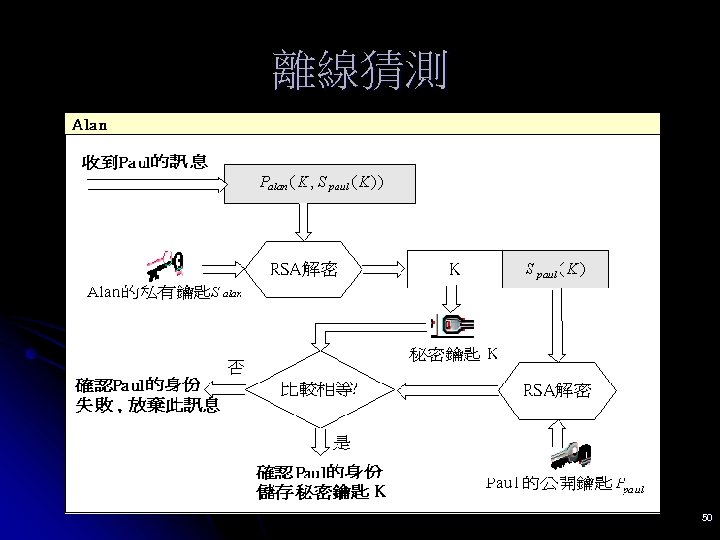

離線猜測 50

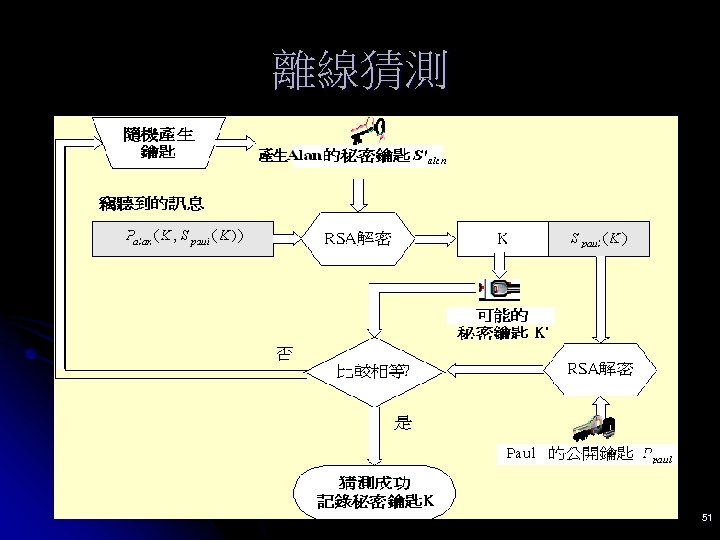

離線猜測 51

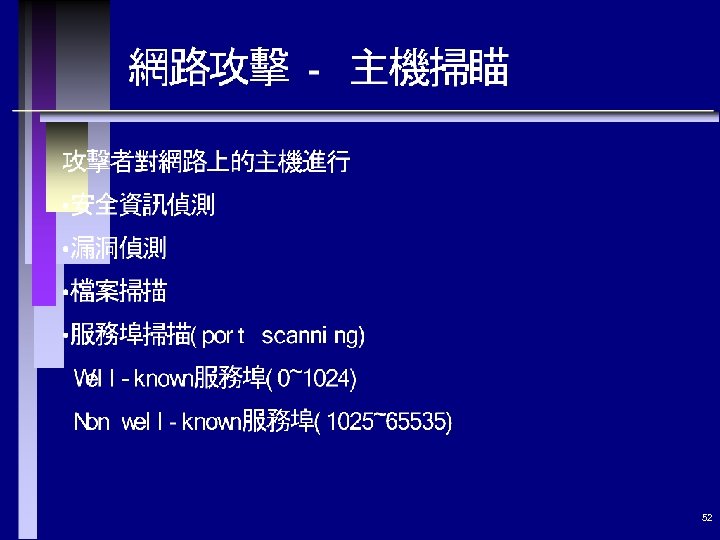

52

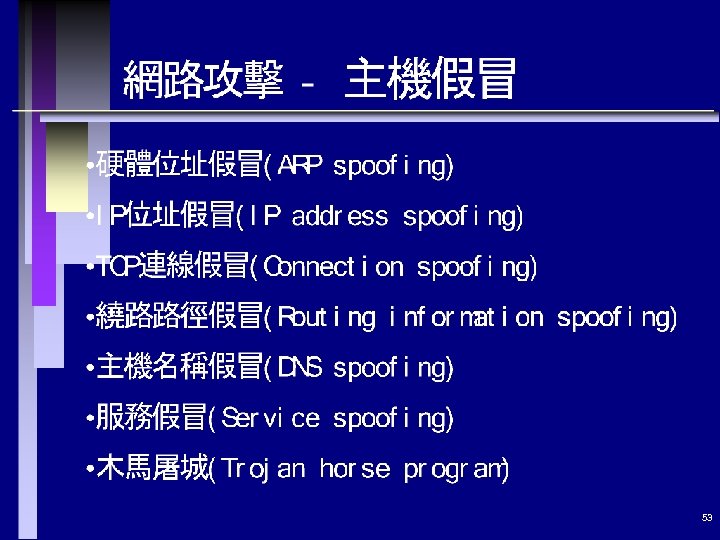

53

54

55

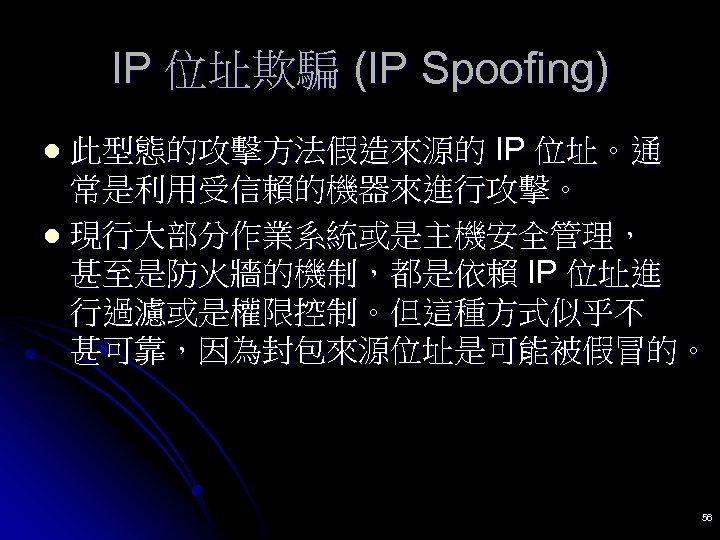

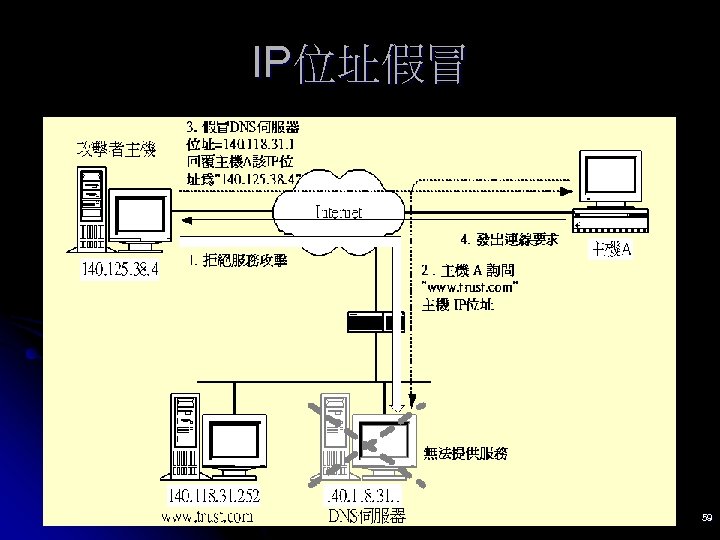

IP 位址欺騙 (IP Spoofing) 此型態的攻擊方法假造來源的 IP 位址。通 常是利用受信賴的機器來進行攻擊。 l 現行大部分作業系統或是主機安全管理, 甚至是防火牆的機制,都是依賴 IP 位址進 行過濾或是權限控制。但這種方式似乎不 甚可靠,因為封包來源位址是可能被假冒的。 l 56

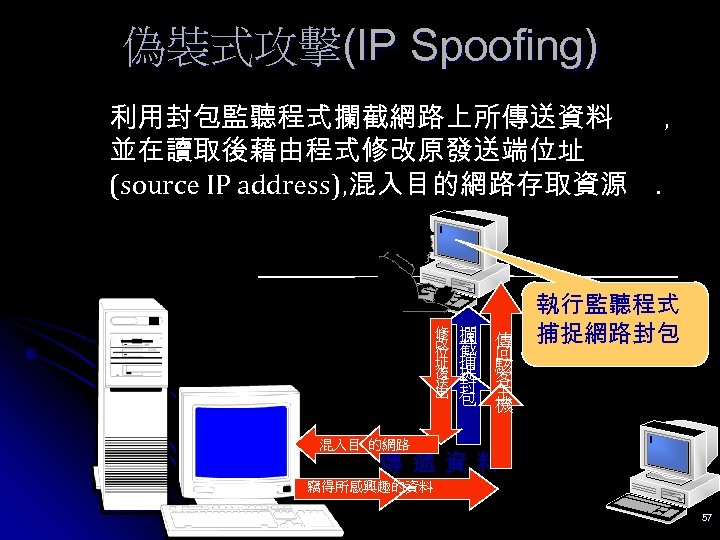

偽裝式攻擊(IP Spoofing) 利用封包監聽程式攔截網路上所傳送資料 並在讀取後藉由程式修改原發送端位址 (source IP address), 混入目的網路存取資源 修 改 位 址 後 送 出 攔 截 捕 捉 封 包 傳 回 駭 客 主 機 , . 執行監聽程式 捕捉網路封包 混入目 的網路 傳遞資料 竊得所感興趣的資料 57

IP 位址欺騙概念圖 58

IP位址假冒 59

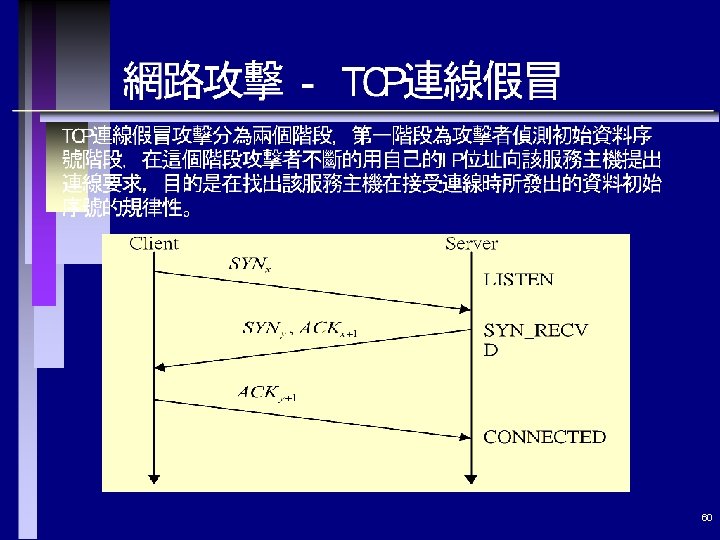

60

61

62

63

64

65

66

67

68

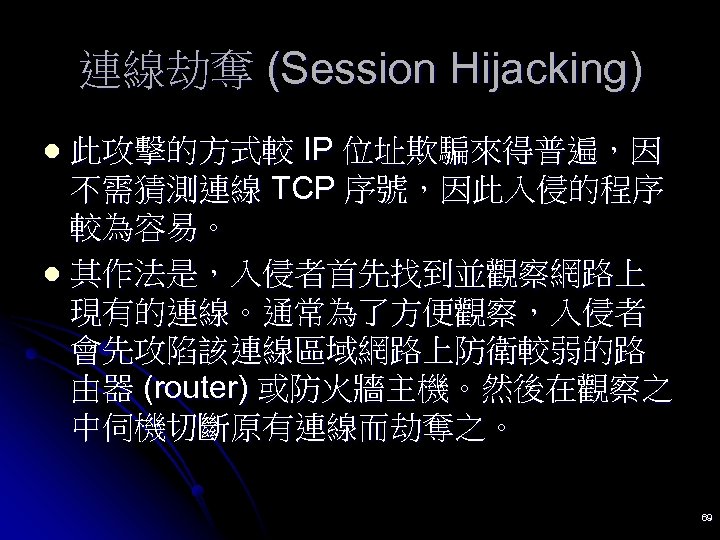

連線劫奪 (Session Hijacking) 此攻擊的方式較 IP 位址欺騙來得普遍,因 不需猜測連線 TCP 序號,因此入侵的程序 較為容易。 l 其作法是,入侵者首先找到並觀察網路上 現有的連線。通常為了方便觀察,入侵者 會先攻陷該連線區域網路上防衛較弱的路 由器 (router) 或防火牆主機。然後在觀察之 中伺機切斷原有連線而劫奪之。 l 69

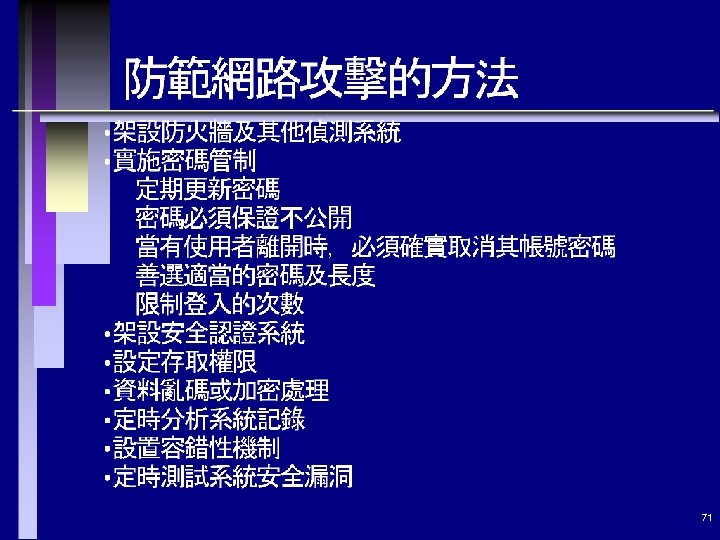

連線劫奪概念圖 70

71

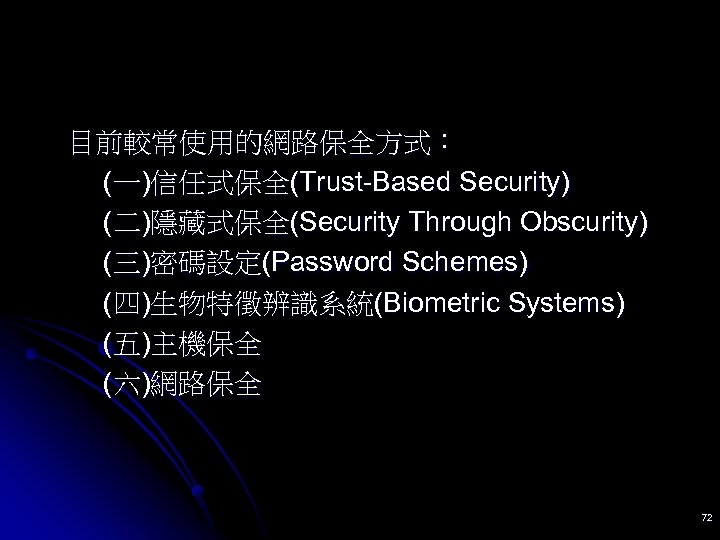

目前較常使用的網路保全方式: (一)信任式保全(Trust-Based Security) (二)隱藏式保全(Security Through Obscurity) (三)密碼設定(Password Schemes) (四)生物特徵辨識系統(Biometric Systems) (五)主機保全 (六)網路保全 72

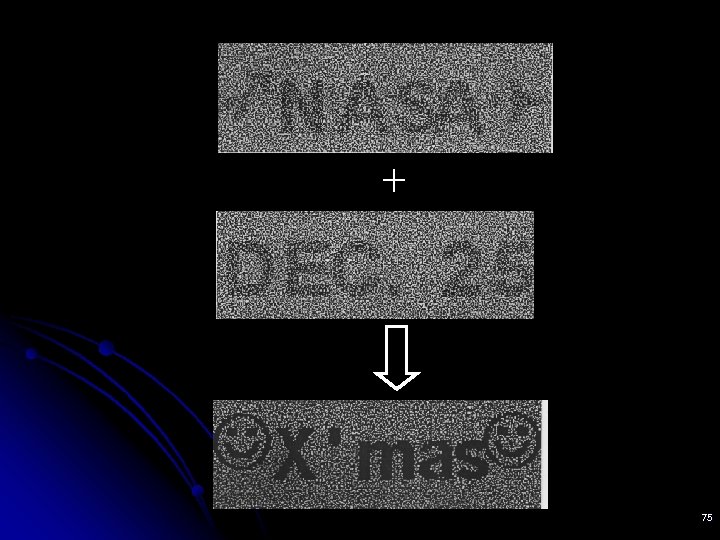

隱藏式保全-看不見的數位浮水印的藏入 + CCC 所要藏入 的浮水印 已受保護的影像 原始影像 73

看不見的數位浮水印的取出 運算 浮水印 CCC 已受保護的影像 74

+ 75

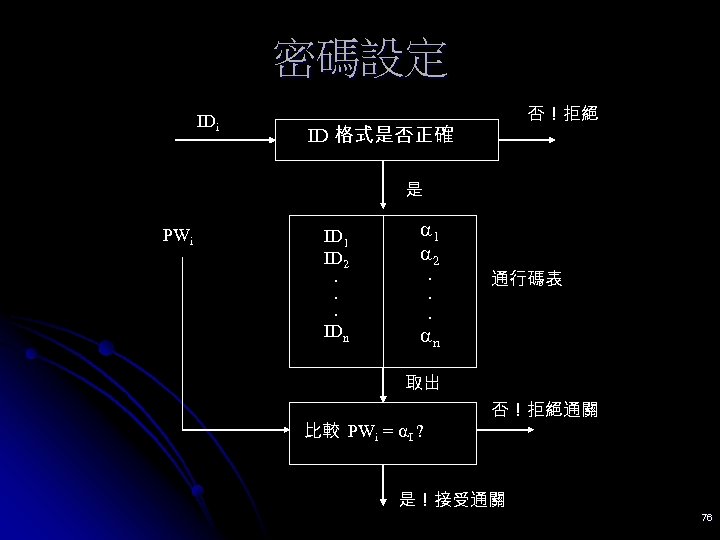

密碼設定 IDi 否!拒絕 ID 格式是否正確 是 PWi ID 1 ID 2. . . IDn 1 2. . . n 通行碼表 取出 比較 PWi = I ? 否!拒絕通關 是!接受通關 76

10 -3 網路安全政策 77

一、網路安全應考慮因素 l 擬定網路安全計劃應考慮下列因素: (一)網路風險的來源 (二)網路及系統的潛在攻擊者 (三)網路安全技術及管理課題 78

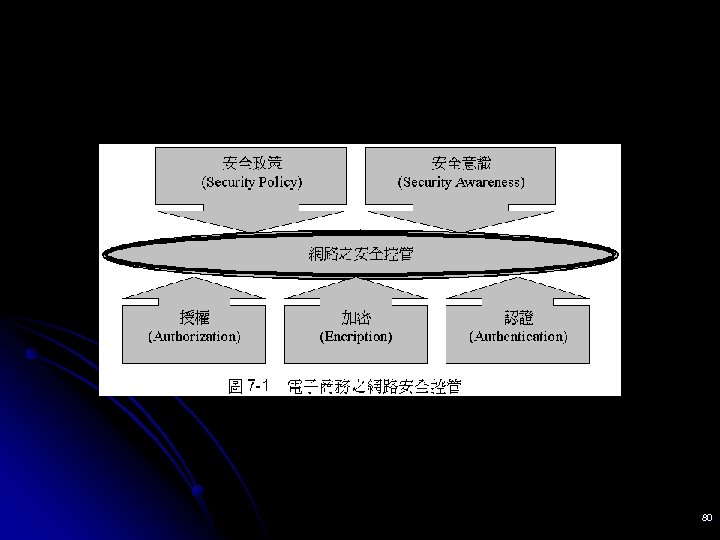

二、網路安全控管 l 網路安全控管(圖 7 -1)包括: l 安全政策、 l 安全意識、 l 加密、 l 認證 l 授權 79

80

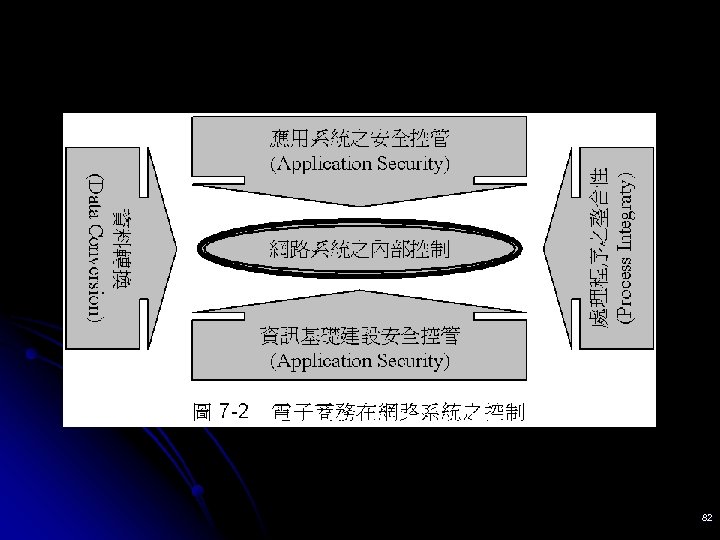

三、電子商務之網路系統控制 l 電 子 商 務 在 網 路 系 統 控 制 (如 圖 7 -2所 示 )則 包含 l 處理程序之整合性 l 應用系統之安全控管 l 資訊基礎建設安全控管 l 資料轉換 81

82

四、網路交易環境資訊安全防護方法 l 為了保護資訊安全及因應網路交易的興起,許 多機制均被提出,這些安全機制可分成 l l l l 對稱式金鑰與非對稱式金鑰 各種加密演算法 數位簽章 數位信封 安全階層協定(SSL) 安全電子交易協定(SET) 防火牆(Firewall) 虛擬私人網路(Virtual Private Network, VPN) 83

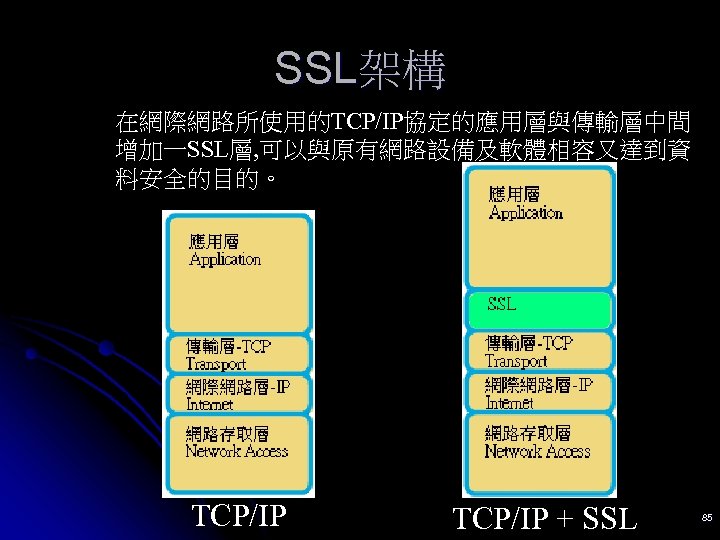

SSL(Secure Sockets Layer)特色 介於應用層及傳輸層之間,從應用層傳送 到SSL層的資料先被加密後,再送到傳輸層; 從傳輸層送來的資料先到達SSL層解密後, 再送達應用層。在不變動原有的TCP/IP架 構之下,達到資料加密功能。 l 可以動態選擇加密的演算法,議定出雙方 都可以使用的最高加密演算法。 l 84

SSL架構 在網際網路所使用的TCP/IP協定的應用層與傳輸層中間 增加一SSL層, 可以與原有網路設備及軟體相容又達到資 料安全的目的。 TCP/IP + SSL 85

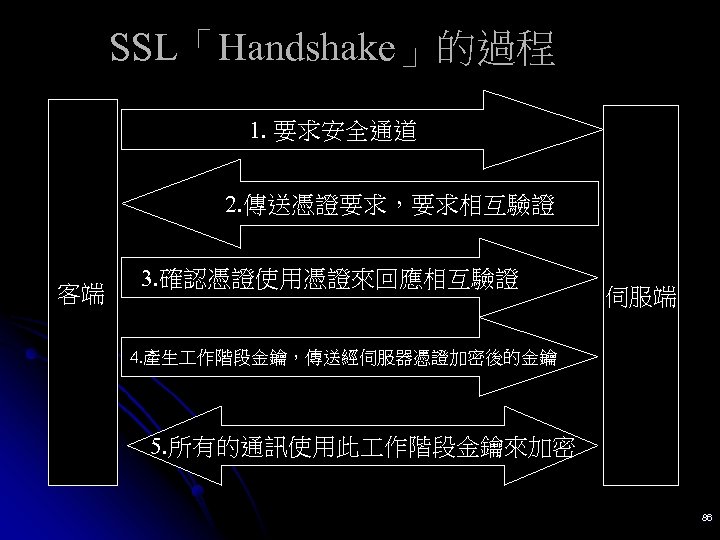

SSL「Handshake」的過程 1. 要求安全通道 2. 傳送憑證要求,要求相互驗證 客端 3. 確認憑證使用憑證來回應相互驗證 伺服端 4. 產生 作階段金鑰,傳送經伺服器憑證加密後的金鑰 5. 所有的通訊使用此 作階段金鑰來加密 86

SET 「安全電子交易」(Secure Electronic Transactions, 簡稱 SET),是由 VISA 與 Master. Card 兩大信用卡組織提出的一種應 用在網際網路上以信用卡為基礎的電子付 款系統規範,是用來確保開放 網路上 持卡交易的安全性。 l 運用非對稱式加密及數位認證技術 l 87

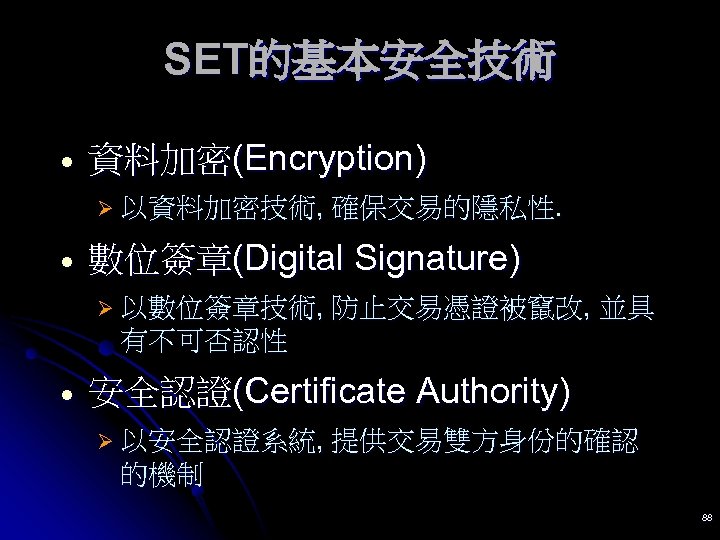

SET的基本安全技術 · 資料加密(Encryption) Ø 以資料加密技術, 確保交易的隱私性. · 數位簽章(Digital Signature) Ø 以數位簽章技術, 防止交易憑證被竄改, 並具 有不可否認性 · 安全認證(Certificate Authority) Ø 以安全認證系統, 提供交易雙方身份的確認 的機制 88

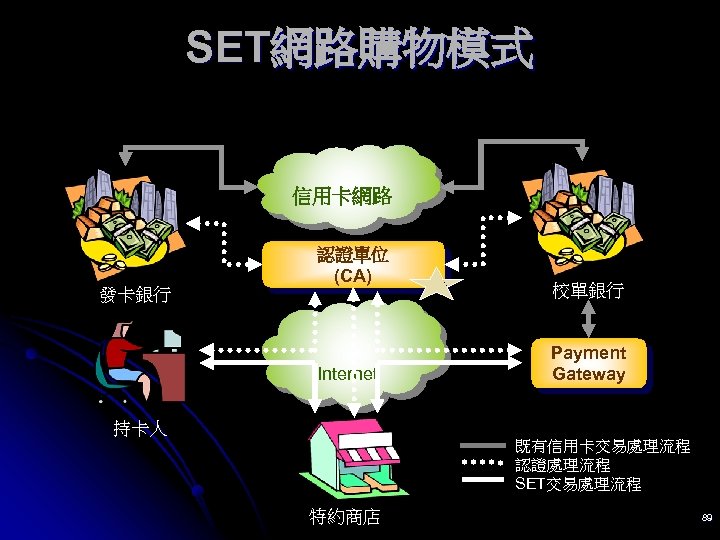

SET網路購物模式 信用卡網路 認證單位 (CA) 發卡銀行 Internet 校單銀行 Payment Gateway 持卡人 既有信用卡交易處理流程 認證處理流程 SET交易處理流程 特約商店 89

SET運作 1. 採購需求 2. 回應商家、付款閘門認證, 交易序號 3. 訂購資訊及付款指示 持卡人 8. 完成訂購程序 授權商家 4. 重製訂購資訊 連帶付款指示, 提出授權請求 7. 加密付款 授權 提供認證 認證中心 6. 付款授權 付款閘門 5. 查核付款 金融機構 90

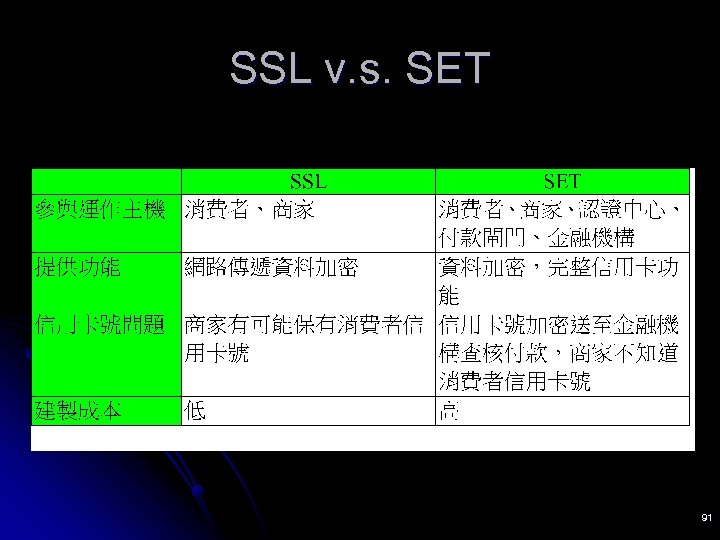

SSL v. s. SET 91

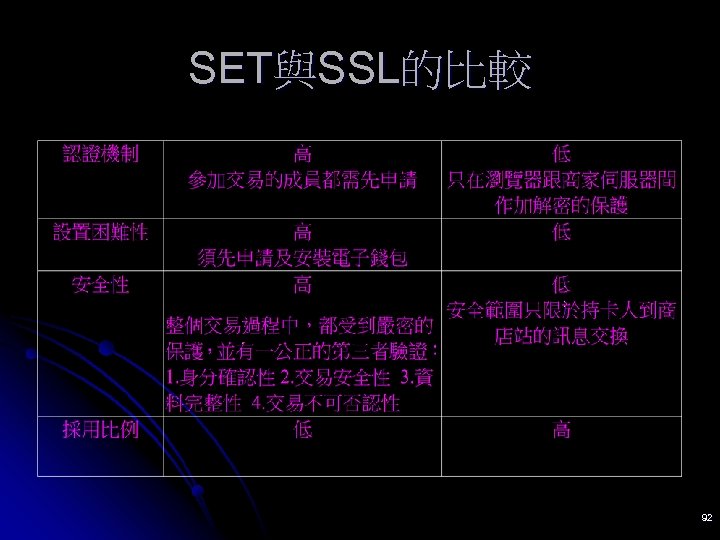

SET與SSL的比較 92

五、保護交易通道 (一)SSL(Secure Socket Layer) (二)安全HTTP協定(S-HTTP) (三)PGP(Pretty Good Privacy) 93

10 -4 資料加密、解密與驗 證 94

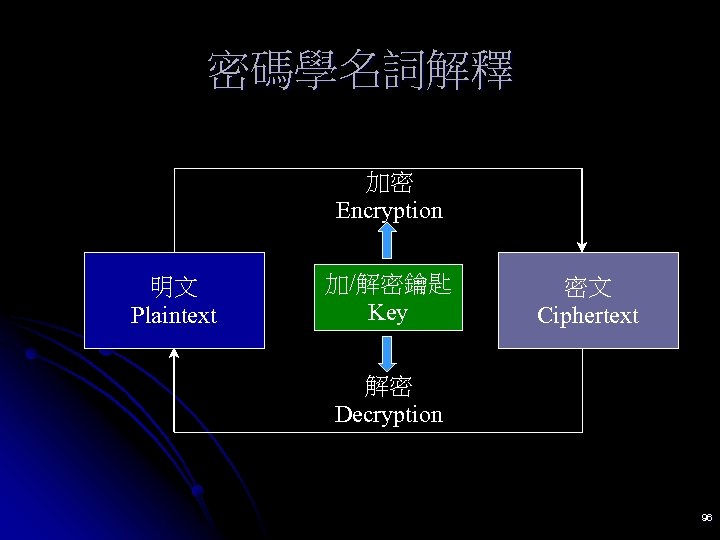

l 資料加密技術主要是將資料與訊息變成亂碼,使得不 相關之他人無法解讀。變成亂碼的過程需要一個運算 的法則(algorithms),此運算法則是要使欲從亂碼演譯 回原始的訊息,即變成一項非常複雜又耗時間的 作, 以致於在實務上用猜測的方法來解讀一個加密過的訊 息,幾乎變成不可能。資料加密方法的種類很多,但 均有一相同的特性,就是要有一支金鑰(key),沒有金 鑰則無法將訊息解密。現代的加密方法之中,運算法 則是公開的;但是需要有一個參數的輸入至運算法則 之中,這個參數就是金鑰。公鑰加密法以公鑰加密, 以私鑰解密。加密技術通常以演算法產生。 95

密碼學名詞解釋 加密 Encryption 明文 Plaintext 加/解密鑰匙 Key 密文 Ciphertext 解密 Decryption 96

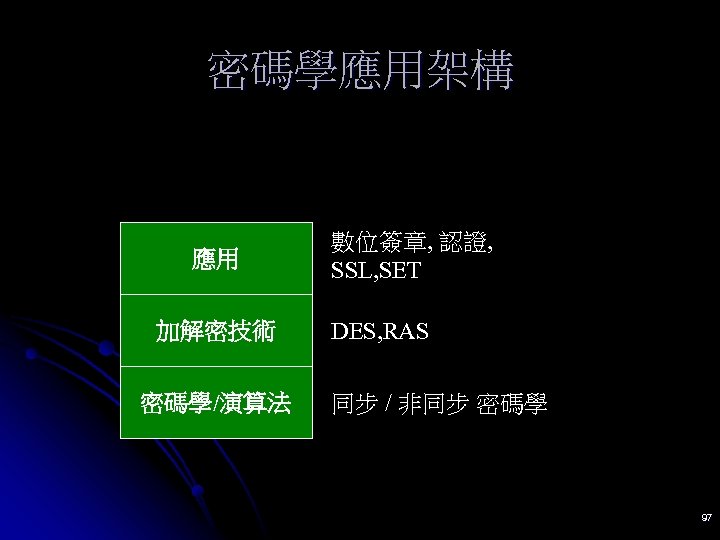

密碼學應用架構 應用 加解密技術 密碼學/演算法 數位簽章, 認證, SSL, SET DES, RAS 同步 / 非同步 密碼學 97

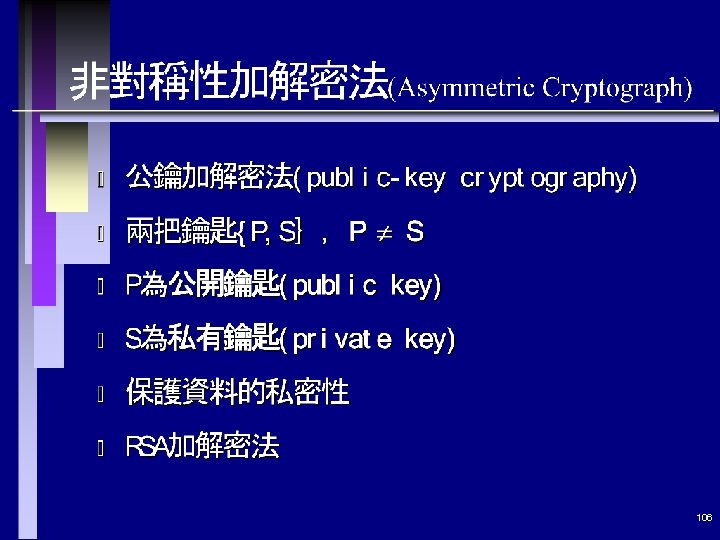

一、對稱式 (Symmetric)密碼系統 —私密金鑰演算法 二、非對稱式 (Asymmetric)密碼系統 —公開金鑰演算法 三、數位信封 (Digital Envelope) 四、數位簽章( Digital Signature) 五、雜湊函數 (Hash Function) 六、盲目簽章 (Blind Signature) 七、X. 509金鑰管理協定 八、Key Escrow金鑰託管系統 九、網路安全守門員 —認證授信機構 十、公共金鑰基礎建設 (Public Key Infrastructure, PKI) 98

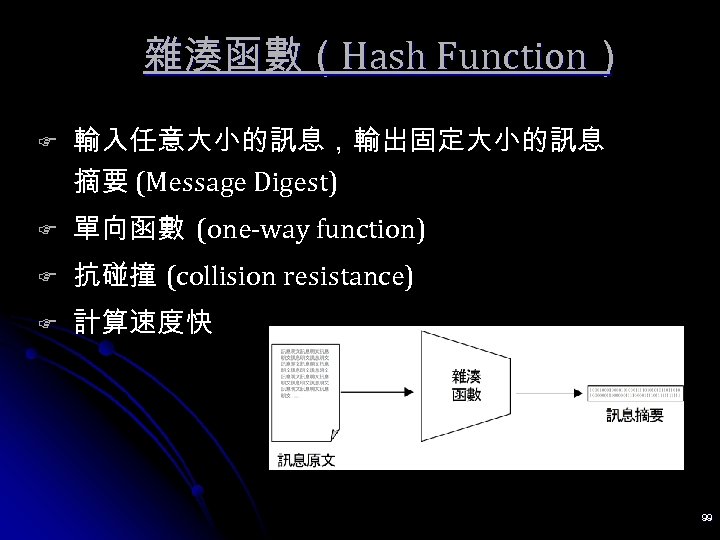

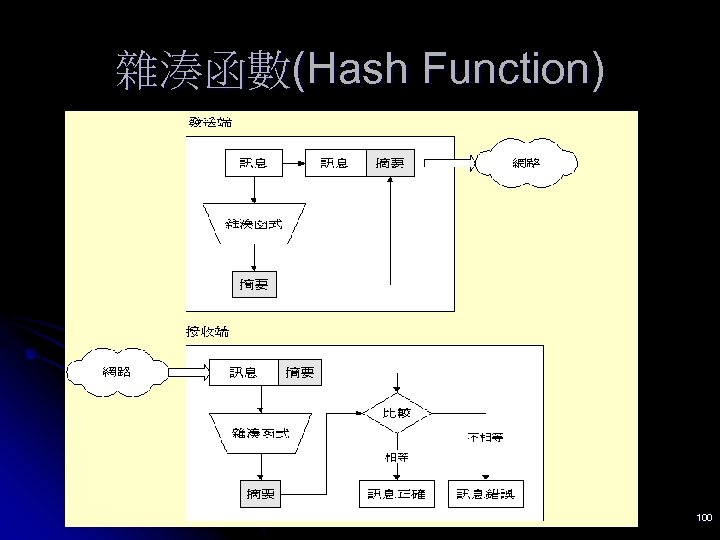

雜湊函數(Hash Function) F 輸入任意大小的訊息,輸出固定大小的訊息 摘要 (Message Digest) F 單向函數 (one-way function) F 抗碰撞 (collision resistance) F 計算速度快 (固定長度) 99

雜湊函數(Hash Function) 100

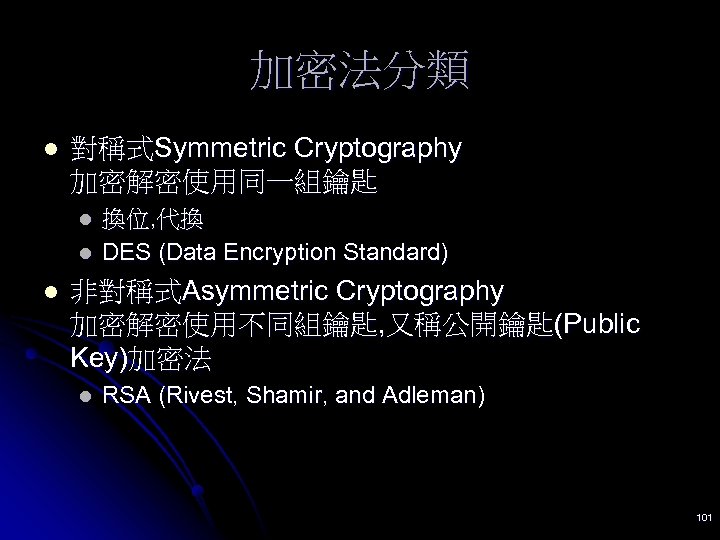

加密法分類 l 對稱式Symmetric Cryptography 加密解密使用同一組鑰匙 l l l 換位, 代換 DES (Data Encryption Standard) 非對稱式Asymmetric Cryptography 加密解密使用不同組鑰匙, 又稱公開鑰匙(Public Key)加密法 l RSA (Rivest, Shamir, and Adleman) 101

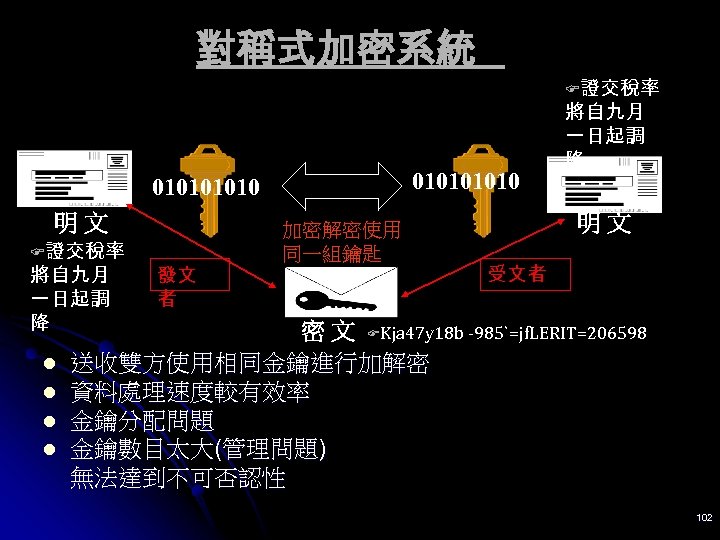

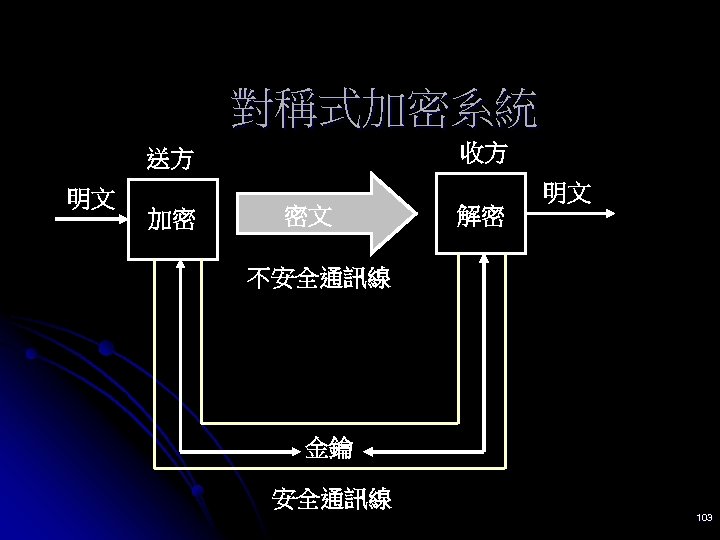

對稱式加密系統 010101010 明文 F證交稅率 將自九月 一日起調 降 l l 發文 者 F證交稅率 加密解密使用 同一組鑰匙 將自九月 一日起調 降 明文 受文者 密 文 FKja 47 y 18 b -985`=jf. LERIT=206598 送收雙方使用相同金鑰進行加解密 資料處理速度較有效率 金鑰分配問題 金鑰數目太大(管理問題) 無法達到不可否認性 102

對稱式加密系統 收方 送方 明文 加密 密文 解密 明文 不安全通訊線 金鑰 安全通訊線 103

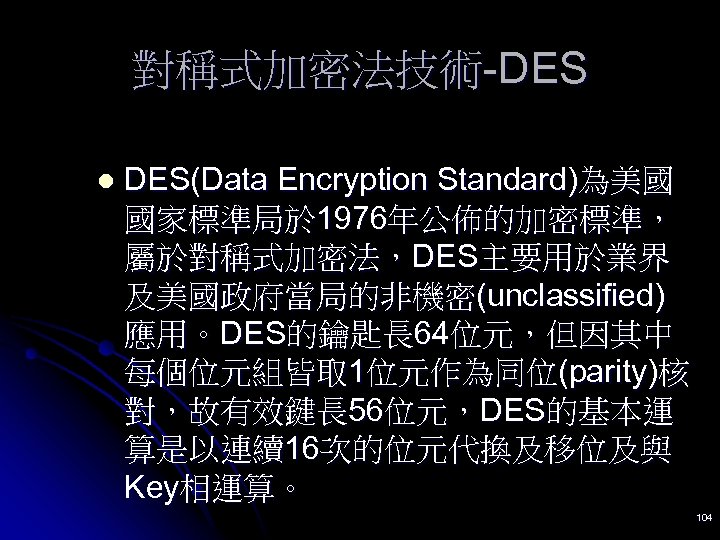

對稱式加密法技術-DES l DES(Data Encryption Standard)為美國 國家標準局於 1976年公佈的加密標準, 屬於對稱式加密法,DES主要用於業界 及美國政府當局的非機密(unclassified) 應用。DES的鑰匙長 64位元,但因其中 每個位元組皆取 1位元作為同位(parity)核 對,故有效鍵長 56位元,DES的基本運 算是以連續16次的位元代換及移位及與 Key相運算。 104

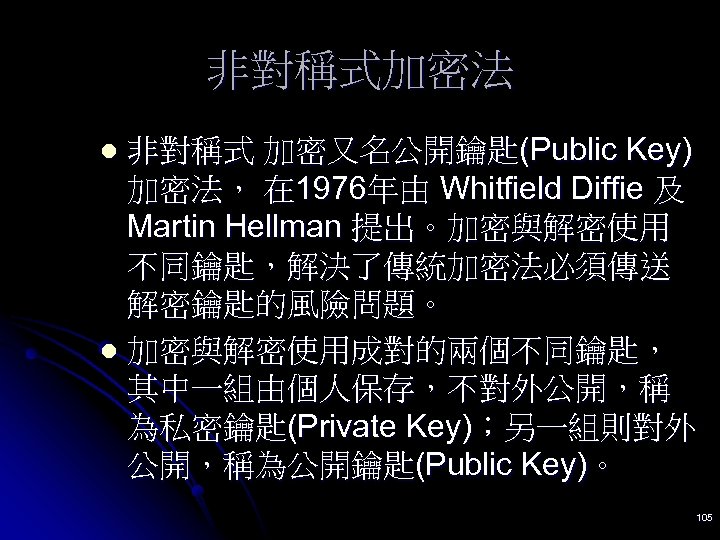

非對稱式加密法 非對稱式 加密又名公開鑰匙(Public Key) 加密法, 在 1976年由 Whitfield Diffie 及 Martin Hellman 提出。加密與解密使用 不同鑰匙,解決了傳統加密法必須傳送 解密鑰匙的風險問題。 l 加密與解密使用成對的兩個不同鑰匙, 其中一組由個人保存,不對外公開,稱 為私密鑰匙(Private Key);另一組則對外 公開,稱為公開鑰匙(Public Key)。 l 105

106

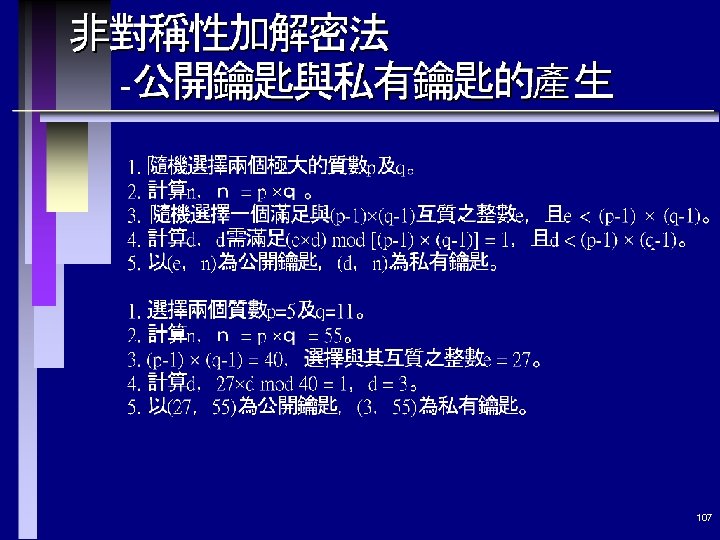

107

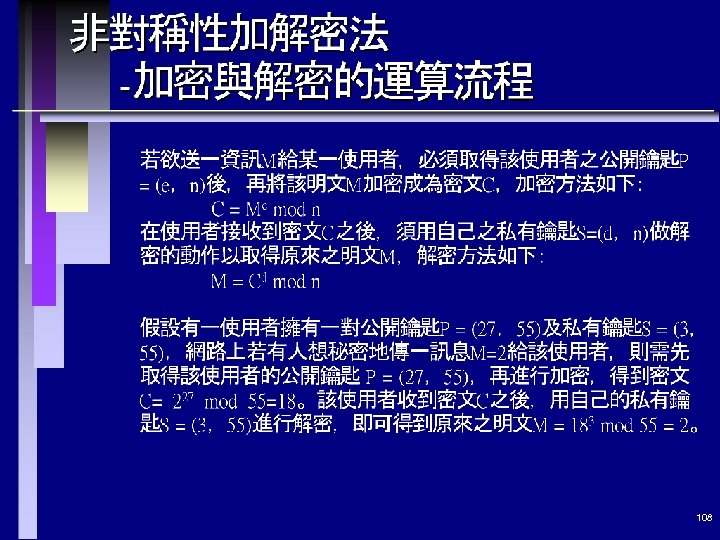

108

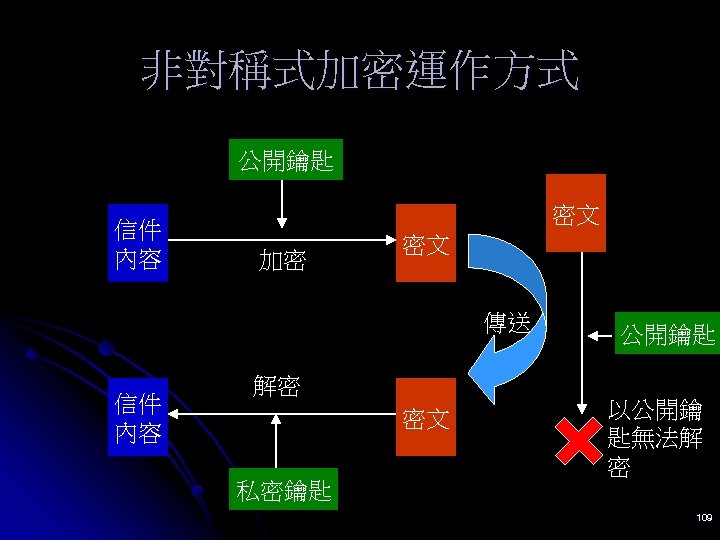

非對稱式加密運作方式 公開鑰匙 信件 內容 密文 加密 密文 傳送 信件 內容 公開鑰匙 解密 密文 私密鑰匙 以公開鑰 匙無法解 密 109

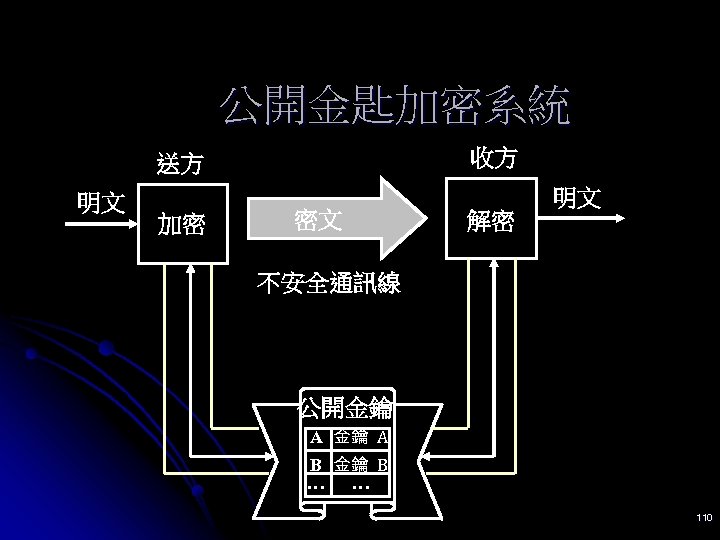

公開金匙加密系統 收方 送方 明文 加密 密文 解密 明文 不安全通訊線 公開金鑰 A B 金鑰 B … … 110

非對稱式加密法技術-RSA l MIT的三位教授在 1978年發表了RSA演 算法, 將公開鑰匙化為現實,RSA此名 稱源於它的三位發明人Rivest, Shamir and Adleman,他們後來也參與籌組了 RSA資料安全有限公司。 111

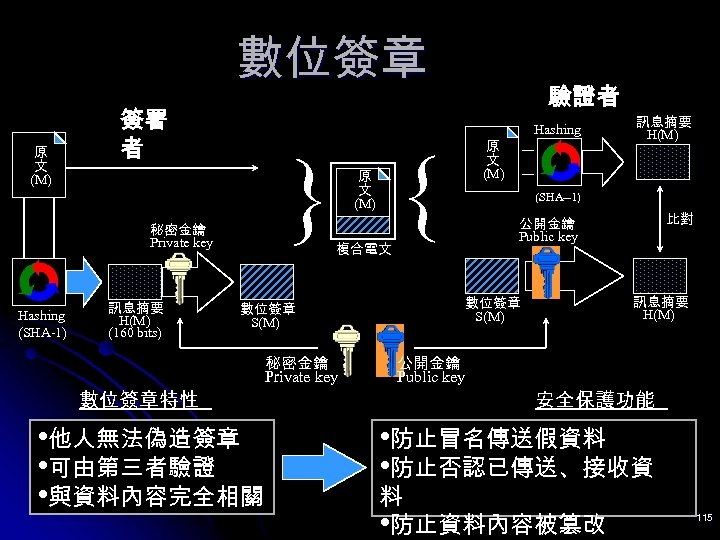

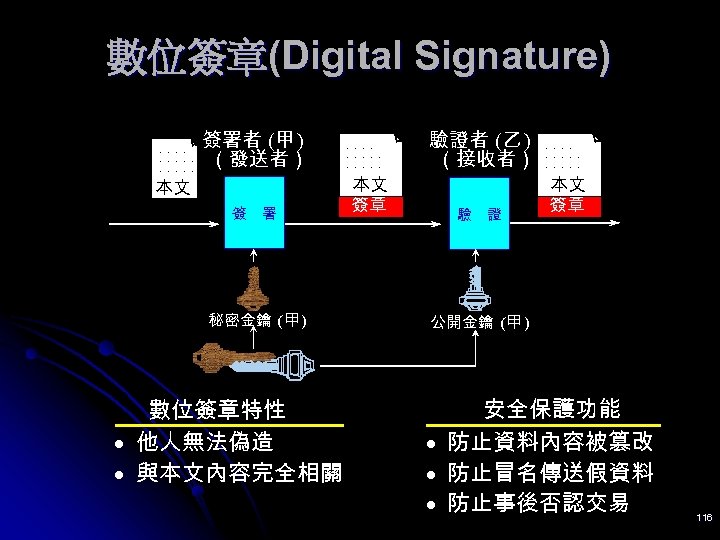

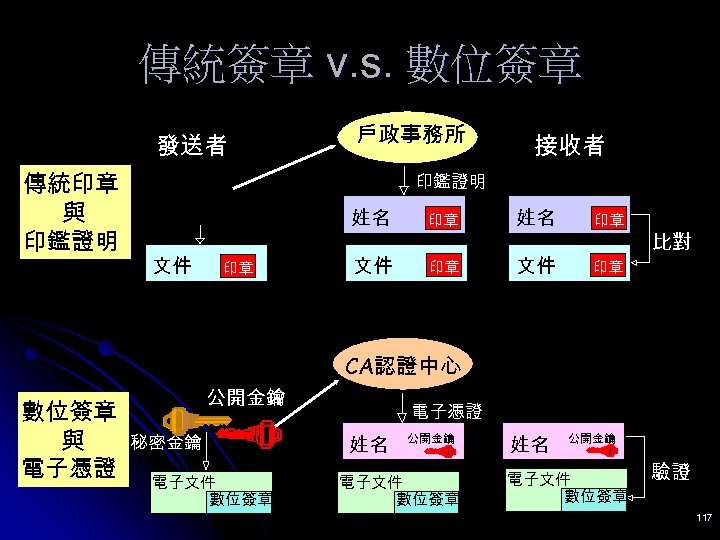

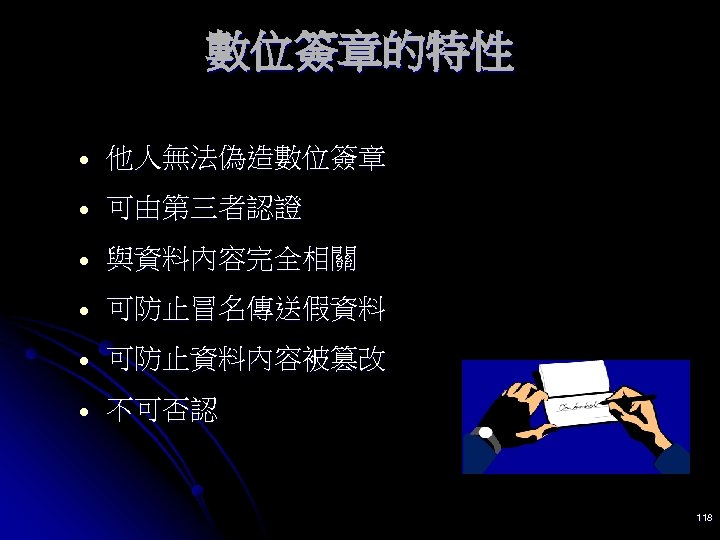

數位簽章 l 運用非對稱式加密法技術, 產生以私密鑰匙加密 的數位簽章, 由於私密鑰匙並不公開, 因此加密 簽章無法由其他人仿冒。收到加密數位簽章的 人, 利用原簽章主人發送的公開鑰匙解密, 驗證 簽章內容。 112

數位簽章 特性 1. 只有一人能夠製出正確之數位簽 章 2. 偽造數位簽章極為困難 3. 數位簽章與文件內容有關聯 4. 可驗證 數位簽章之正確性 113

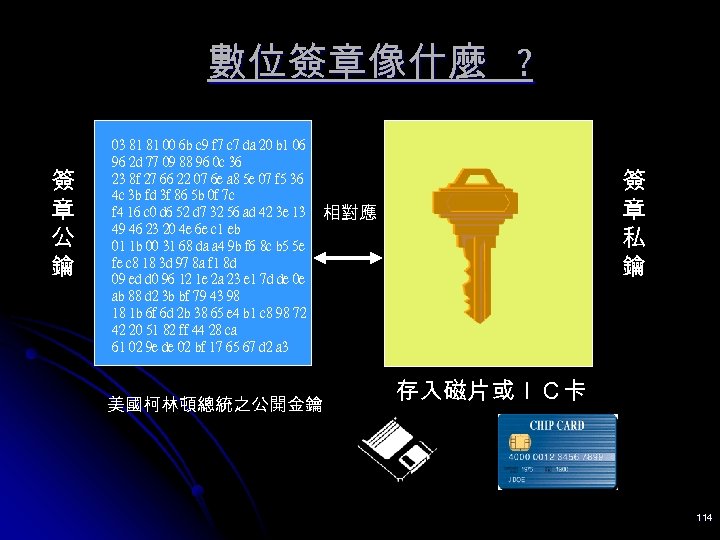

數位簽章像什麼 ? 簽 章 公 鑰 03 81 81 00 6 b c 9 f 7 c 7 da 20 b 1 06 96 2 d 77 09 88 96 0 c 36 23 8 f 27 66 22 07 6 e a 8 5 e 07 f 5 36 4 c 3 b fd 3 f 86 5 b 0 f 7 c f 4 16 c 0 d 6 52 d 7 32 56 ad 42 3 e 13 49 46 23 20 4 e 6 e c 1 eb 01 1 b 00 31 68 da a 4 9 b f 6 8 c b 5 5 e fe c 8 18 3 d 97 8 a f 1 8 d 09 ed d 0 96 12 1 e 2 a 23 e 1 7 d de 0 e ab 88 d 2 3 b bf 79 43 98 18 1 b 6 f 6 d 2 b 38 65 e 4 b 1 c 8 98 72 42 20 51 82 ff 44 28 ca 61 02 9 e de 02 bf 17 65 67 d 2 a 3 簽 章 私 鑰 相對應 美國柯林頓總統之公開金鑰 存入磁片或IC卡 114

數位簽章 { 原 文 (M) 簽署 者 秘密金鑰 Private key Hashing (SHA-1) 訊息摘要 H(M) (160 bits) 原 文 (M) 複合電文 數位簽章 S(M) 秘密金鑰 Private key 數位簽章特性 • 他人無法偽造簽章 • 可由第三者驗證 • 與資料內容完全相關 驗證者 Hashing 原 文 (M) { 訊息摘要 H(M) (SHA--1) 比對 公開金鑰 Public key 訊息摘要 H(M) 數位簽章 S(M) 公開金鑰 Public key 安全保護功能 • 防止冒名傳送假資料 • 防止否認已傳送、接收資 料 • 防止資料內容被篡改 115

數位簽章(Digital Signature) ..... 簽署者 (甲 ) (發送者) 本文 簽 署 秘密金鑰 (甲 ) 數位簽章特性 · 他人無法偽造 · 與本文內容完全相關 ..... 本文 簽章 驗證者 (乙 ) (接收者) 驗 證 ..... 本文 簽章 公開金鑰 (甲 ) 安全保護功能 · 防止資料內容被篡改 · 防止冒名傳送假資料 · 防止事後否認交易 116

傳統簽章 v. s. 數位簽章 發送者 傳統印章 與 印鑑證明 戶政事務所 接收者 印鑑證明 姓名 文件 印章 印章 姓名 印章 文件 印章 比對 CA認證中心 數位簽章 與 電子憑證 公開金鑰 秘密金鑰 電子文件 數位簽章 電子憑證 姓名 公開金鑰 電子文件 數位簽章 驗證 117

數位簽章的特性 · 他人無法偽造數位簽章 · 可由第三者認證 · 與資料內容完全相關 · 可防止冒名傳送假資料 · 可防止資料內容被篡改 · 不可否認 118

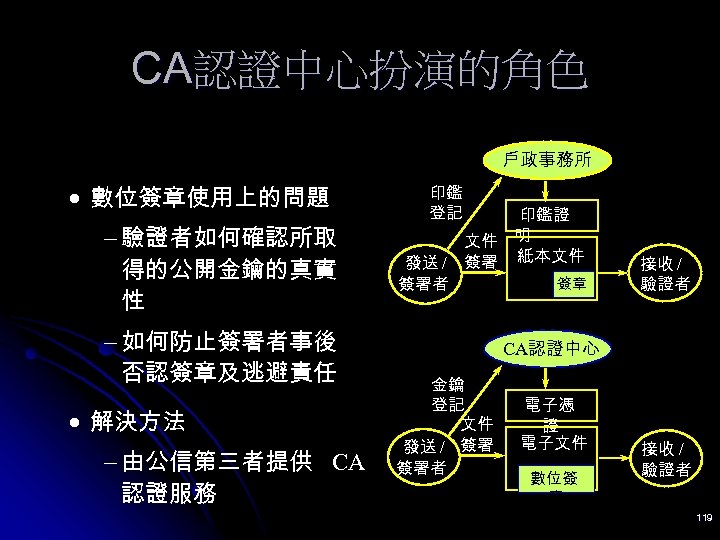

CA認證中心扮演的角色 戶政事務所 · 數位簽章使用上的問題 - 驗證者如何確認所取 得的公開金鑰的真實 性 - 如何防止簽署者事後 否認簽章及逃避責任 · 解決方法 - 由公信第三者提供 CA 認證服務 印鑑 登記 發送 / 簽署者 印鑑證 文件 明 簽署 紙本文件 簽章 接收 / 驗證者 CA認證中心 金鑰 登記 文件 發送 / 簽署 簽署者 電子憑 證 電子文件 數位簽 章 接收 / 驗證者 119

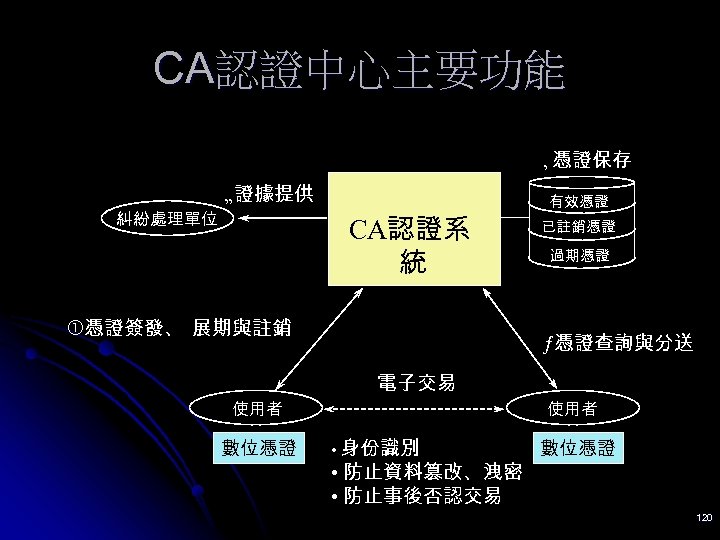

CA認證中心主要功能 ‚ 憑證保存 „ 證據提供 糾紛處理單位 有效憑證 CA認證系 統 憑證簽發、 展期與註銷 已註銷憑證 過期憑證 ƒ憑證查詢與分送 電子交易 使用者 數位憑證 使用者 • 身份識別 • 防止資料篡改、洩密 • 防止事後否認交易 數位憑證 120

數位認證(Digital Certificates) 數位認證結 合了人和公 開金鑰 private 姓名: “James Huang” 公開金鑰: 序號: 487562456 有效期限 其他資料: 0236283025273 到期日: 6/30/99 認證的有效性是源 自於 CA以其私有 金鑰對認證資料進 行電子簽名 簽名: CA’s Signature 121

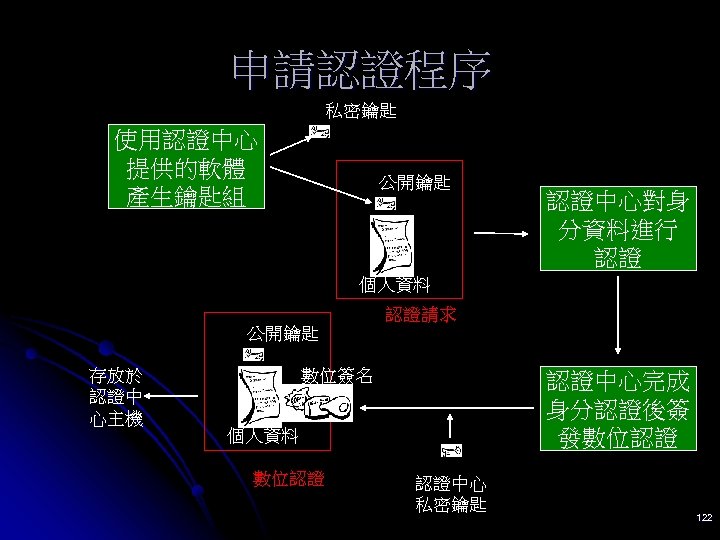

申請認證程序 私密鑰匙 使用認證中心 提供的軟體 產生鑰匙組 公開鑰匙 認證中心對身 分資料進行 認證 個人資料 認證請求 公開鑰匙 存放於 認證中 心主機 數位簽名 認證中心完成 身分認證後簽 發數位認證 個人資料 數位認證 認證中心 私密鑰匙 122

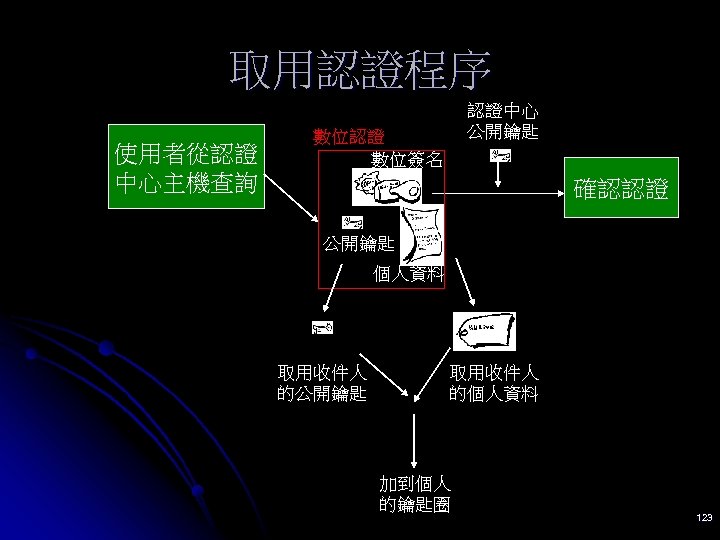

取用認證程序 使用者從認證 中心主機查詢 認證中心 公開鑰匙 數位認證 數位簽名 確認認證 公開鑰匙 個人資料 取用收件人 的公開鑰匙 取用收件人 的個人資料 加到個人 的鑰匙圈 123

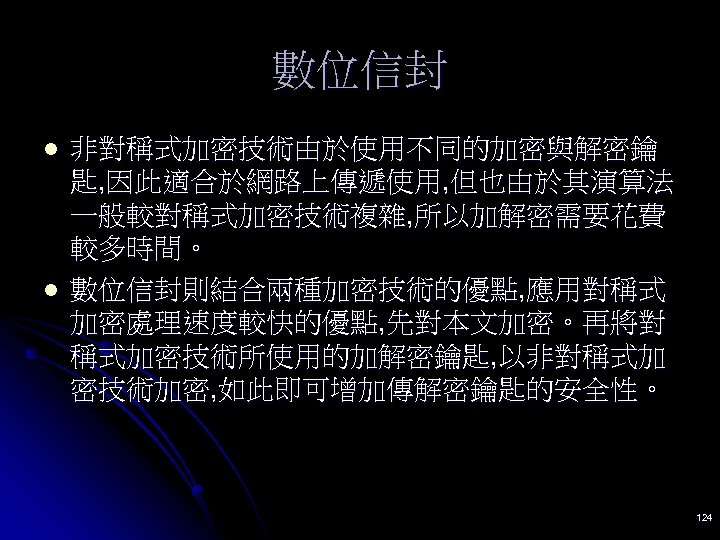

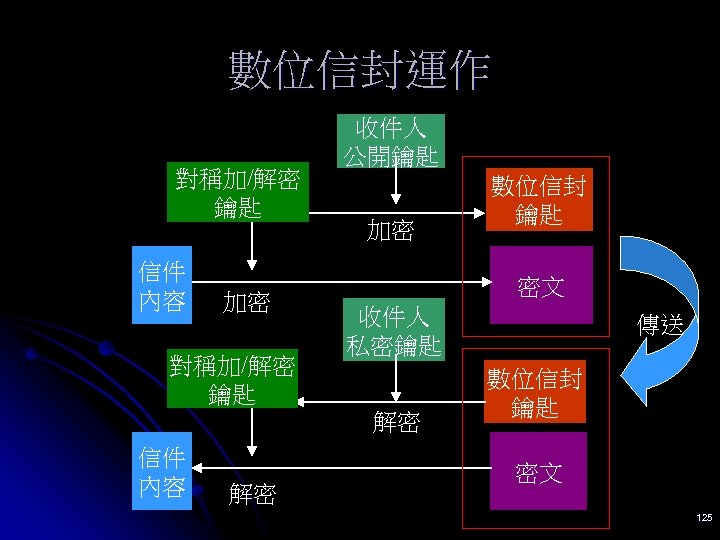

數位信封 l l 非對稱式加密技術由於使用不同的加密與解密鑰 匙, 因此適合於網路上傳遞使用, 但也由於其演算法 一般較對稱式加密技術複雜, 所以加解密需要花費 較多時間。 數位信封則結合兩種加密技術的優點, 應用對稱式 加密處理速度較快的優點, 先對本文加密。再將對 稱式加密技術所使用的加解密鑰匙, 以非對稱式加 密技術加密, 如此即可增加傳解密鑰匙的安全性。 124

數位信封運作 對稱加/解密 鑰匙 信件 內容 加密 對稱加/解密 鑰匙 收件人 公開鑰匙 加密 密文 收件人 私密鑰匙 解密 信件 內容 解密 數位信封 鑰匙 傳送 數位信封 鑰匙 密文 125

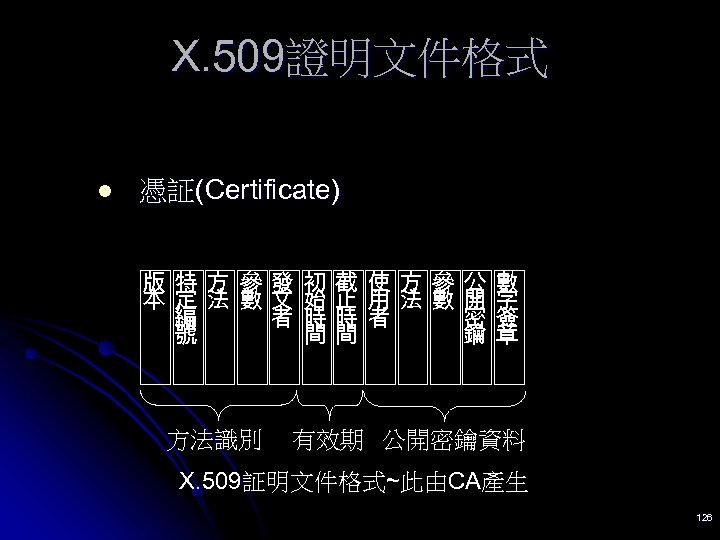

X. 509證明文件格式 l 憑証(Certificate) 版特方參發初截使方參公數 本定法數文始止用法數開字 編 者時時者 密簽 號 間間 鑰章 方法識別 有效期 公開密鑰資料 X. 509証明文件格式~此由CA產生 126

10 -5 防火牆 127

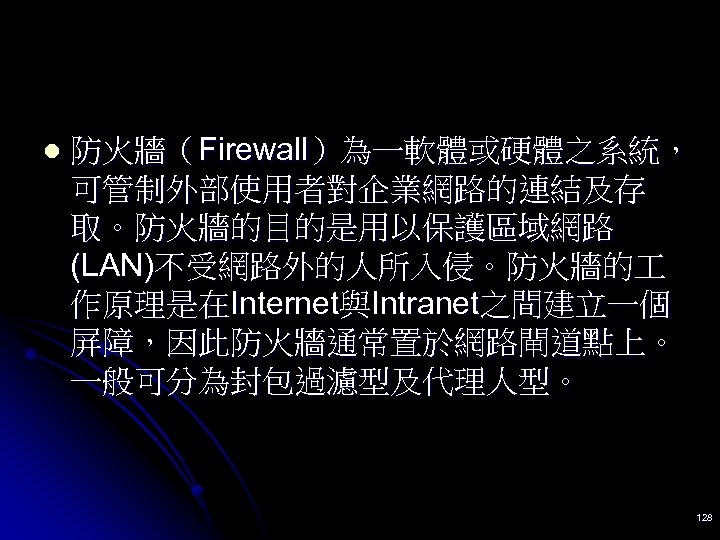

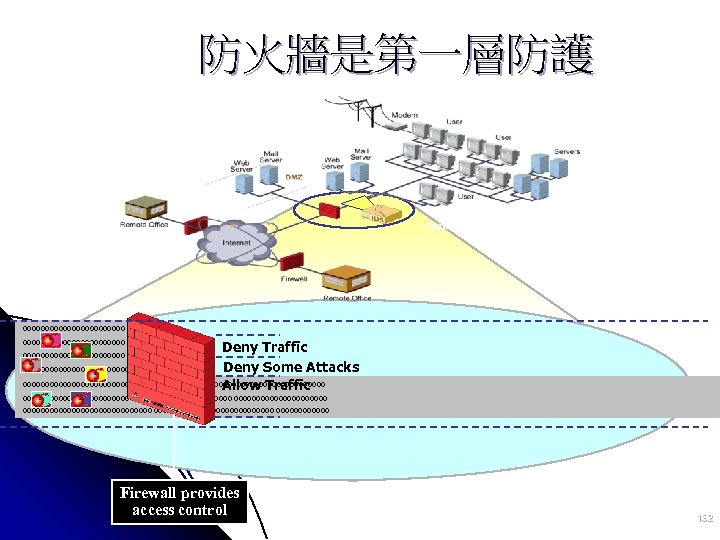

l 防火牆(Firewall)為一軟體或硬體之系統, 可管制外部使用者對企業網路的連結及存 取。防火牆的目的是用以保護區域網路 (LAN)不受網路外的人所入侵。防火牆的 作原理是在Internet與Intranet之間建立一個 屏障,因此防火牆通常置於網路閘道點上。 一般可分為封包過濾型及代理人型。 128

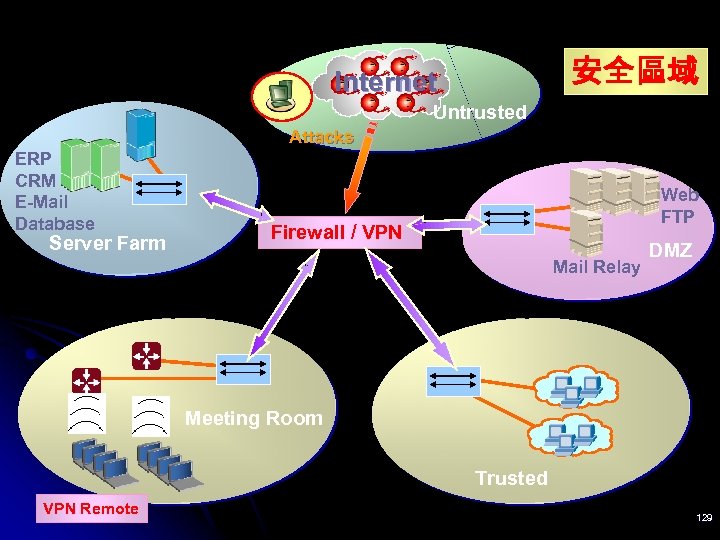

安全區域 Internet Untrusted Attacks ERP CRM E-Mail Database Server Farm Web FTP Firewall / VPN Mail Relay DMZ Meeting Room Trusted VPN Remote 129

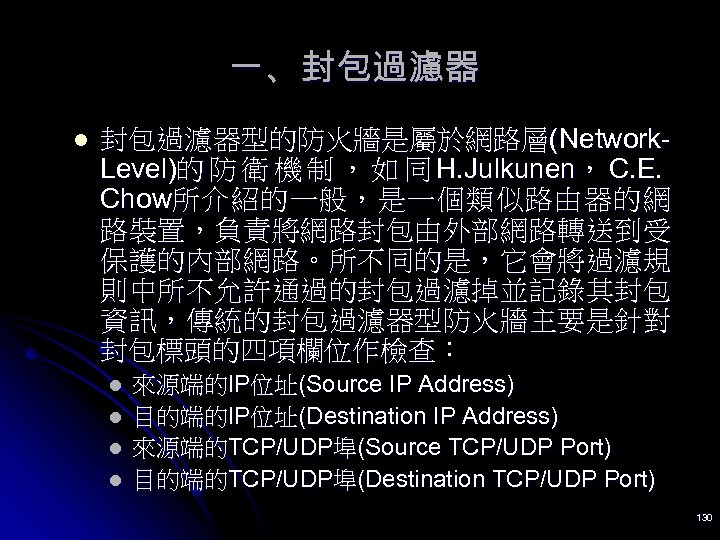

一、封包過濾器 l 封包過濾器型的防火牆是屬於網路層(Network. Level)的 防 衛 機 制 , 如 同 H. Julkunen, C. E. Chow所 介 紹 的 一 般 , 是 一 個 類 似 路 由 器 的 網 路裝置,負責將網路封包由外部網路轉送到受 保護的內部網路。所不同的是,它會將過濾規 則中所不允許通過的封包過濾掉並記錄其封包 資訊,傳統的封包過濾器型防火牆主要是針對 封包標頭的四項欄位作檢查: l l 來源端的IP位址(Source IP Address) 目的端的IP位址(Destination IP Address) 來源端的TCP/UDP埠(Source TCP/UDP Port) 目的端的TCP/UDP埠(Destination TCP/UDP Port) 130

防火牆的作用 防火牆 1. 檢查身份 2. 檢查權限 存取控管 Access Security 外部網路 內部網路 131

防火牆是第一層防護 Corporate Network 00000000000000000000000 000000000000000 Deny Traffic Deny Some Attacks 0000000000000000000000000000000000 Allow Traffic 0000000000000000000000000 00000000000000 Firewall provides access control 132

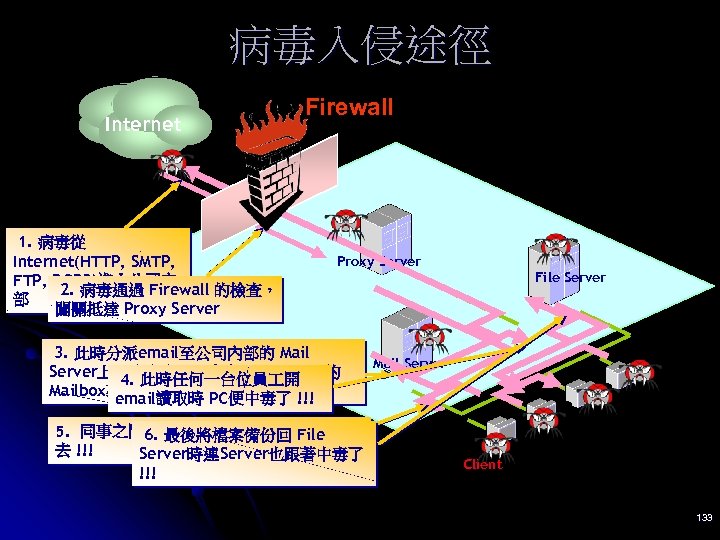

病毒入侵途徑 Internet 1. 病毒從 Internet(HTTP, SMTP, FTP, POP 3)進入公司內 2. 病毒通過 Firewall 的檢查, 部 闖關抵達 Proxy Server Firewall Proxy Server 3. 此時分派email至公司內部的 Mail Server上,病毒也因此存在Mail Server的 4. 此時任何一台位員 開 Mailbox裏面 email讀取時 PC便中毒了 !!! 5. 同事之間的檔案互傳更是將病毒擴散出 6. 最後將檔案備份回 File 去 !!! Server時連Server也跟著中毒了 !!! File Server Mail Server Client 133

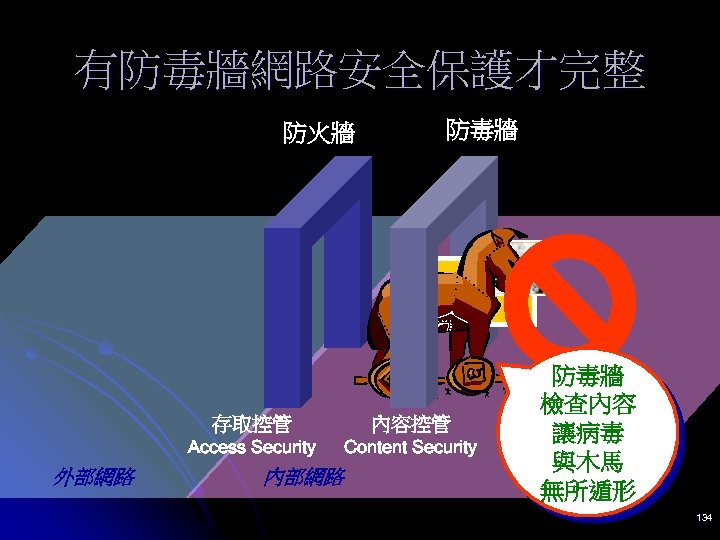

有防毒牆網路安全保護才完整 防火牆 防毒牆 存取控管 Access Security 外部網路 內容控管 Content Security 內部網路 防毒牆 檢查內容 讓病毒 與木馬 無所遁形 134

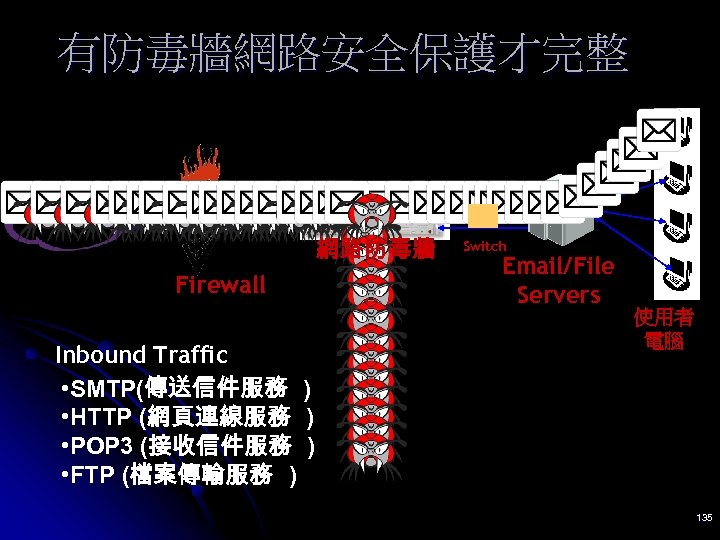

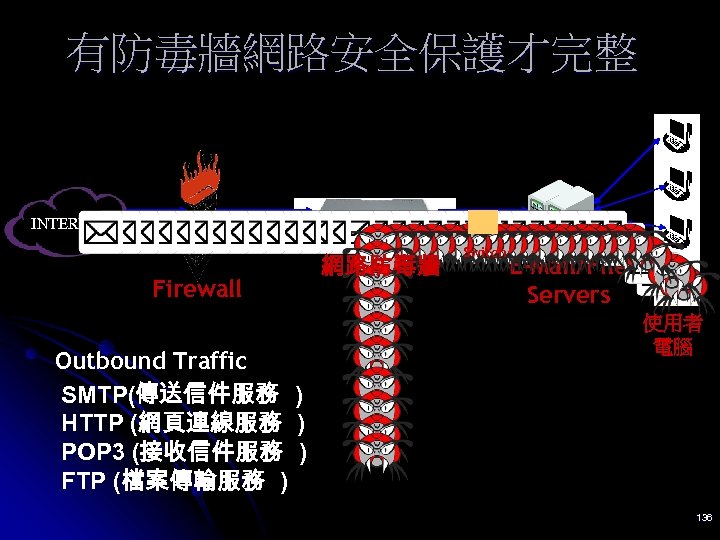

有防毒牆網路安全保護才完整 INTERNET 網路防毒牆 Firewall Inbound Traffic • SMTP(傳送信件服務 ) • HTTP (網頁連線服務 ) • POP 3 (接收信件服務 ) • FTP (檔案傳輸服務 ) Switch Email/File Servers 使用者 電腦 135

有防毒牆網路安全保護才完整 INTERNET Firewall Outbound Traffic SMTP(傳送信件服務 ) HTTP (網頁連線服務 ) POP 3 (接收信件服務 ) FTP (檔案傳輸服務 ) 網路防毒牆 Switch E-Mail/File Servers 使用者 電腦 136

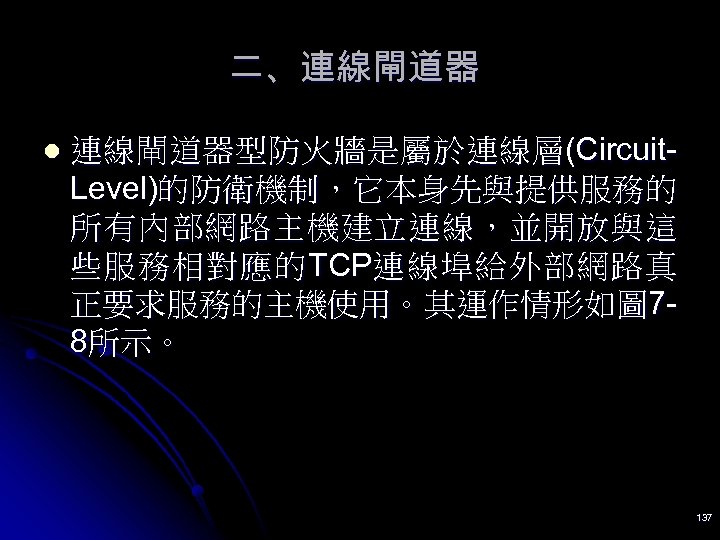

二、連線閘道器 l 連 線 閘 道 器 型 防 火 牆 是 屬 於 連 線 層 (Circuit. Level)的防衛機制,它本身先與提供服務的 所有內部網路主機建立連線,並開放與這 些 服 務 相 對 應 的 TCP連 線 埠 給 外 部 網 路 真 正要求服務的主機使用。其運作情形如圖 78所示。 137

138

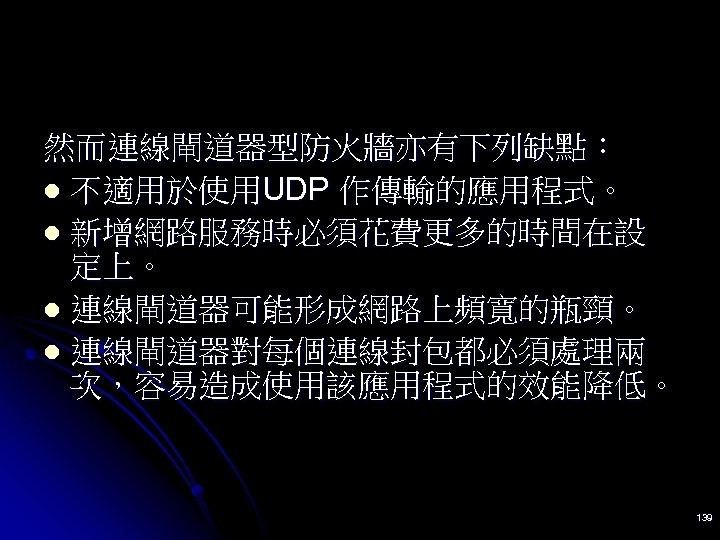

然而連線閘道器型防火牆亦有下列缺點: l 不適用於使用UDP 作傳輸的應用程式。 l 新增網路服務時必須花費更多的時間在設 定上。 l 連線閘道器可能形成網路上頻寬的瓶頸。 l 連線閘道器對每個連線封包都必須處理兩 次,容易造成使用該應用程式的效能降低。 139

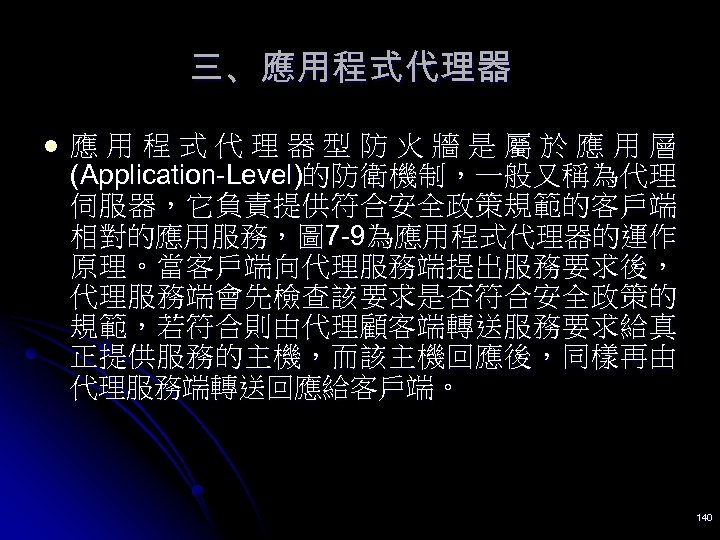

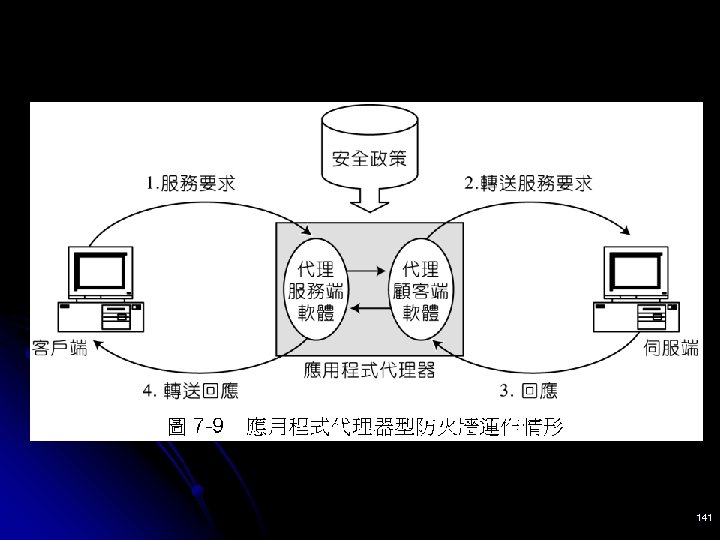

三、應用程式代理器 l 應用程式代理器型防火牆是屬於應用層 (Application-Level)的 防 衛 機 制 , 一 般 又 稱 為 代 理 伺服器,它負責提供符合安全政策規範的客戶端 相對的應用服務,圖 7 -9為應用程式代理器的運作 原理。當客戶端向代理服務端提出服務要求後, 代理服務端會先檢查該要求是否符合安全政策的 規範,若符合則由代理顧客端轉送服務要求給真 正提供服務的主機,而該主機回應後,同樣再由 代理服務端轉送回應給客戶端。 140

141

應用程式代理器型防火牆亦有以下缺點: l 必須為內部網路所提供的每一個服務都架 設相對的應用程式代理器。 l 設定安全規範較為複雜而費時。 l 無法適用於非主從式(client-server)的應用 程式。 142

l 而常用的屏障式閘道(Screen Host Gateway)防火 牆過濾規則就屬於封包過濾器與應用代理器的組 合,其綜合兩類優點,更進一步提升其安全性。 其過濾動作需滿足下列四項規則: (一)允許外界封包輸至內部閘道器 (二)不允許外界封包輸至內部其他主機 (三)允許閘道器的封包輸出至外界網路 (四)不允許其他內部主機的封包輸出至外界網路。 143

10 -6 惡意程式 144

l 『電腦病毒』單純指的是『Virus』,而『惡意程 式 』 ( Malicious Code) 則 泛 指 所 有 不 懷 好 意 的 程式碼,包括電腦病毒、特洛伊木馬程式、電腦 蠕蟲。此外,有些企業為了達到系統安全檢查的 目的,會僱用一群好的電腦高手,由外部網路試 著入侵公司系統,這一群人俗稱White hat。而那 些專門對外公佈系統有弱點網路,以獲取名聲的 網路駭客,則俗稱Gray hat。 145

一、電腦病毒 l 電 腦 病 毒 ( Virus) 為 一 電 腦 程 式 , 可 以 自 已複製,並傳播到其他檔案,包含檔案型 病毒、巨集病毒與Script病毒。電腦病毒就 如同人的流行性感冒一樣,具有隱藏、傳 染性及破壞性的常駐型程式。當某程式被 電腦病毒傳染後,它也成一個帶原的程式 了,會直接或間接的傳染至其的程式。 146

一般電腦病毒都必須具有以下四種基本特性: l l 啟動性:病毒通常啟動可能是靠著時間上的設定,( 如黑色星期五),或經由執行的次數、所按下 dir 的次 數多少而來決定何時開始發作。 複製性:病毒進入系統後,所做的第一件事就是複製 自己本身,並且將自己擴散出去,並成長自己,否則 便會出絕種。通常病毒本身不會很快的去破壞你的系 統,而是去找一個程式看是否已被感染。 傳染性:通常電腦病毒可藉由磁片、磁帶的攜帶、拷 貝或者經由網絡通訊傳輸資料時而被感染。 寄居性:會寄居在程式裡,藉由系統啟動時來執行、 發作。 147

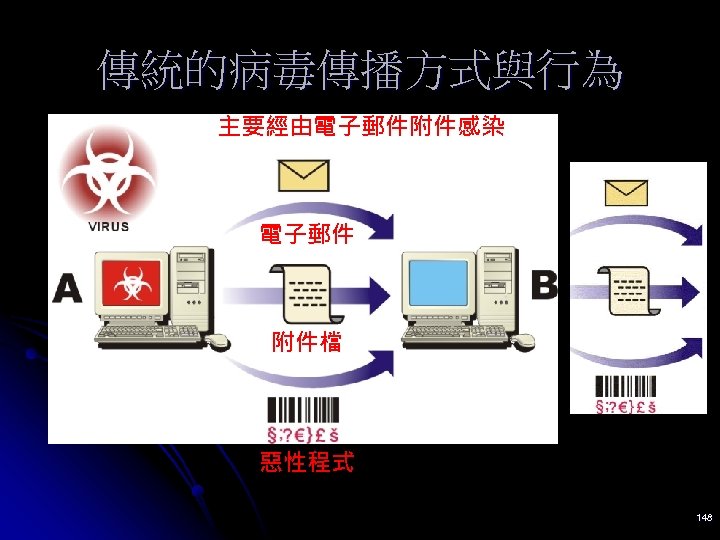

傳統的病毒傳播方式與行為 主要經由電子郵件附件感染 電子郵件 附件檔 惡性程式 148

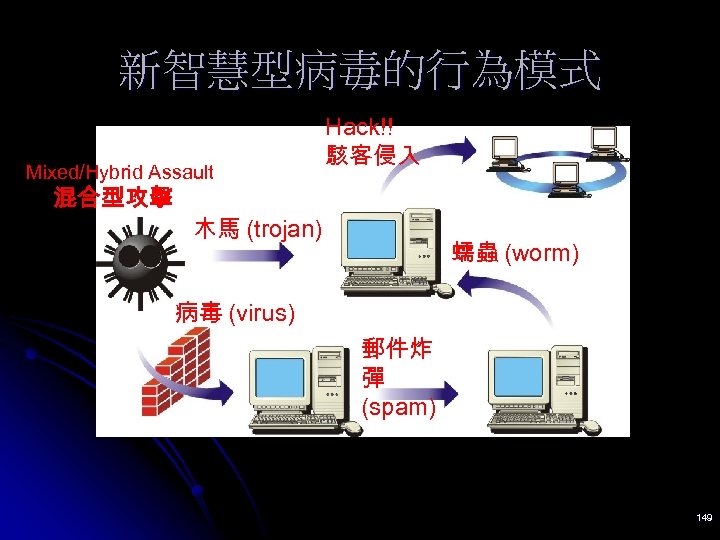

新智慧型病毒的行為模式 Mixed/Hybrid Assault 混合型攻擊 Hack!! 駭客侵入 木馬 (trojan) 蠕蟲 (worm) 病毒 (virus) 郵件炸 彈 (spam) 149

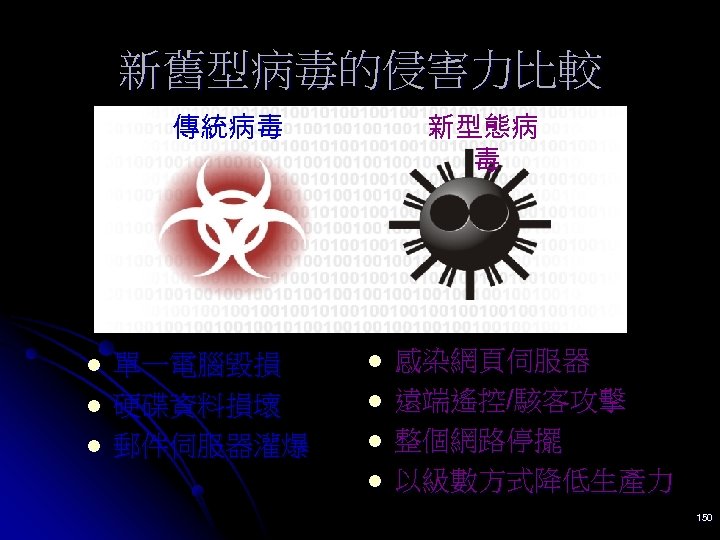

新舊型病毒的侵害力比較 傳統病毒 l l l 單一電腦毀損 硬碟資料損壞 郵件伺服器灌爆 新型態病 毒 l l 感染網頁伺服器 遠端遙控/駭客攻擊 整個網路停擺 以級數方式降低生產力 150

常見的網路病毒,例如, l 梅麗莎(Melissa) I Love You l 車諾比(Chernobyl) l Back. Orifice 2000 151

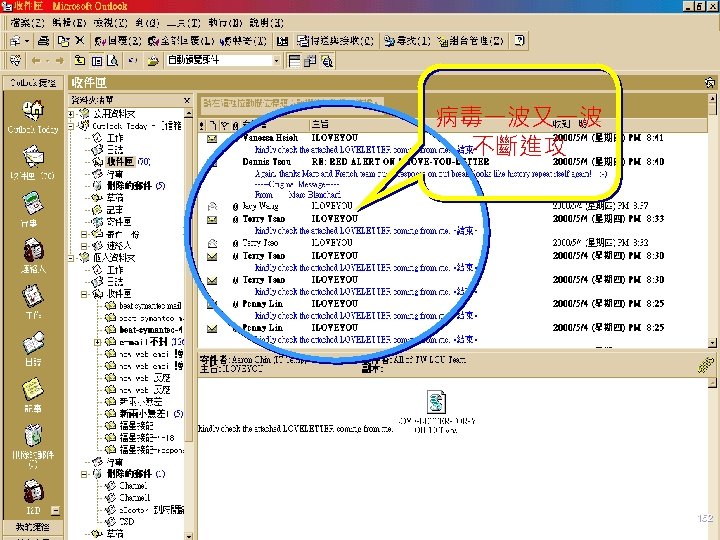

「我愛你」病毒發作 病毒一波又一波 不斷進攻 152

電腦病毒的類型 (一 )檔案型病毒 (二 )巨集病毒 (三 )Script病毒 153

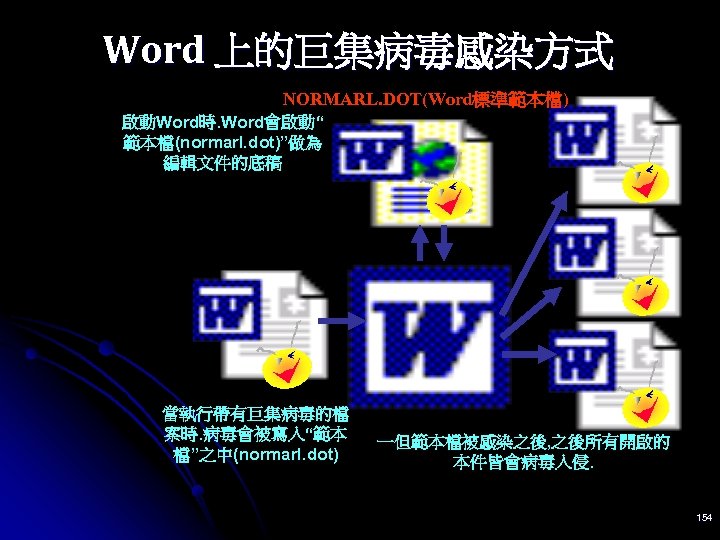

Word 上的巨集病毒感染方式 NORMARL. DOT(Word標準範本檔) 啟動Word時. Word會啟動“ 範本檔(normarl. dot)”做為 編輯文件的底稿 當執行帶有巨集病毒的檔 案時. 病毒會被寫入“範本 檔”之中(normarl. dot) 一但範本檔被感染之後, 之後所有開啟的 本件皆會病毒入侵. 154

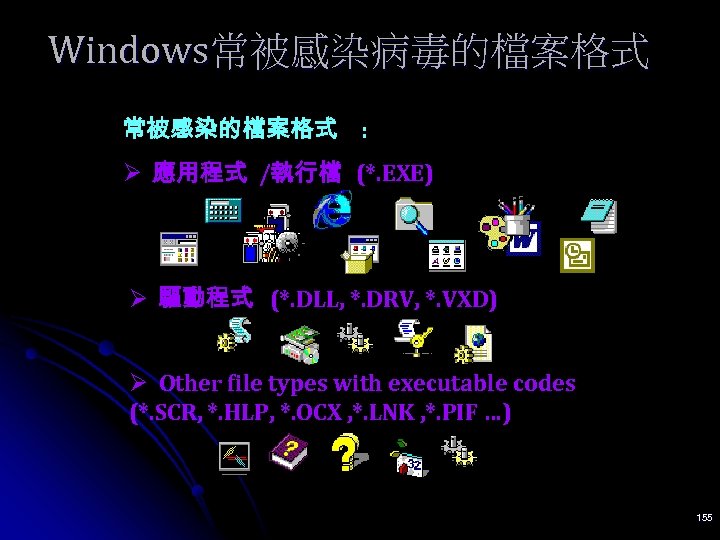

Windows常被感染病毒的檔案格式 常被感染的檔案格式 : Ø 應用程式 /執行檔 (*. EXE) Ø 驅動程式 (*. DLL, *. DRV, *. VXD) Ø Other file types with executable codes (*. SCR, *. HLP, *. OCX , *. LNK , *. PIF …) 155

謠言/玩笑/惡作劇 l 謠言/玩笑/惡作劇 (Hoax) l 網路上一直流傳著一些電子郵件,內容是告訴你 『最近發現最新電腦病毒…如果你收到主旨為… 的email,請立刻把它刪除,否則你的資料通通會 被刪掉!…這個訊息已經由 IBM、Microsoft、 CIA…確認…』並且鼓勵你再把這封警告訊息轉寄 給你的親朋好友。 l 事實上,這種訊息絕大多數都是所謂的「謠言耳 語」,就像 921 之後,網路上充斥著各種謠言說 何時又何時還會有更大的地震等等。 156

使用者必須解完遊戲 後才能繼續操作電腦 回到原來的作業 157

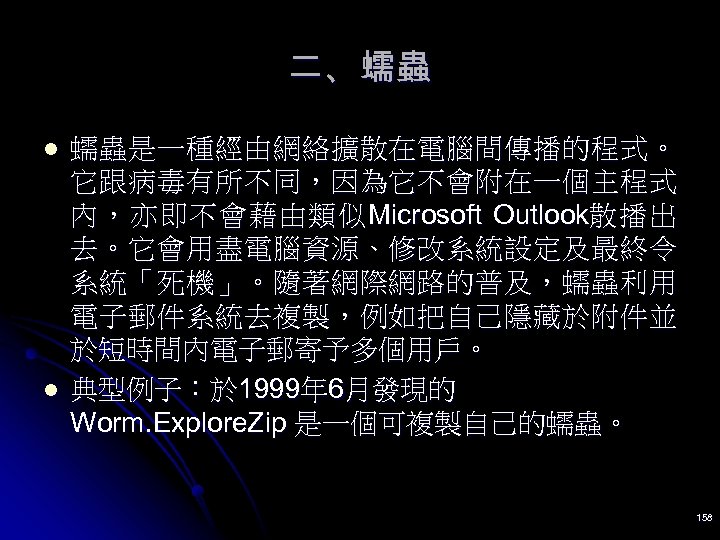

二、蠕蟲 l l 蠕蟲是一種經由網絡擴散在電腦間傳播的程式。 它跟病毒有所不同,因為它不會附在一個主程式 內 , 亦 即 不 會 藉 由 類 似 Microsoft Outlook散 播 出 去。它會用盡電腦資源、修改系統設定及最終令 系統「死機」。隨著網際網路的普及,蠕蟲利用 電子郵件系統去複製,例如把自己隱藏於附件並 於短時間內電子郵寄予多個用戶。 典型例子:於 1999年 6月發現的 Worm. Explore. Zip 是一個可複製自己的蠕蟲。 158

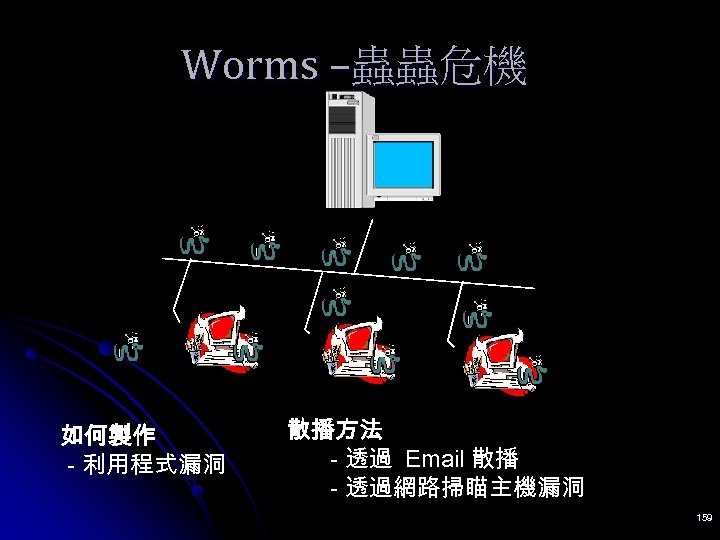

Worms –蟲蟲危機 如何製作 - 利用程式漏洞 散播方法 - 透過 Email 散播 - 透過網路掃瞄主機漏洞 159

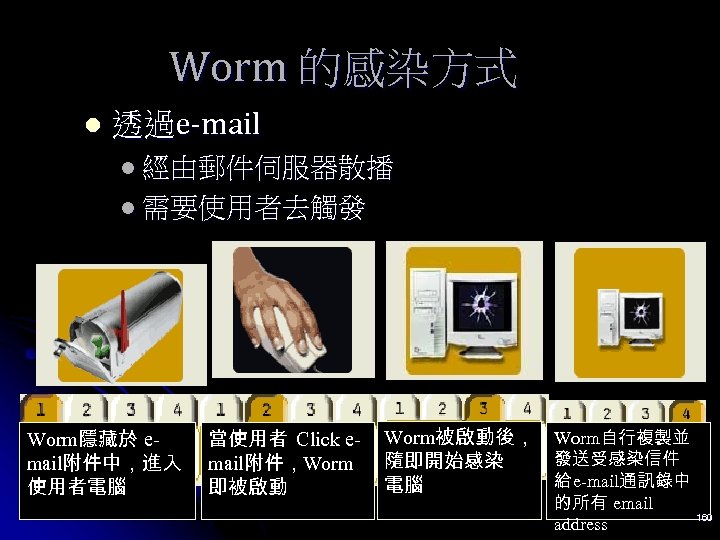

Worm 的感染方式 l 透過e-mail l 經由郵件伺服器散播 l 需要使用者去觸發 Worm隱藏於 email附件中,進入 使用者電腦 當使用者 Click email附件,Worm 即被啟動 Worm被啟動後, Worm自行複製並 發送受感染信件 隨即開始感染 給 e-mail通訊錄中 電腦 的所有 email address 160

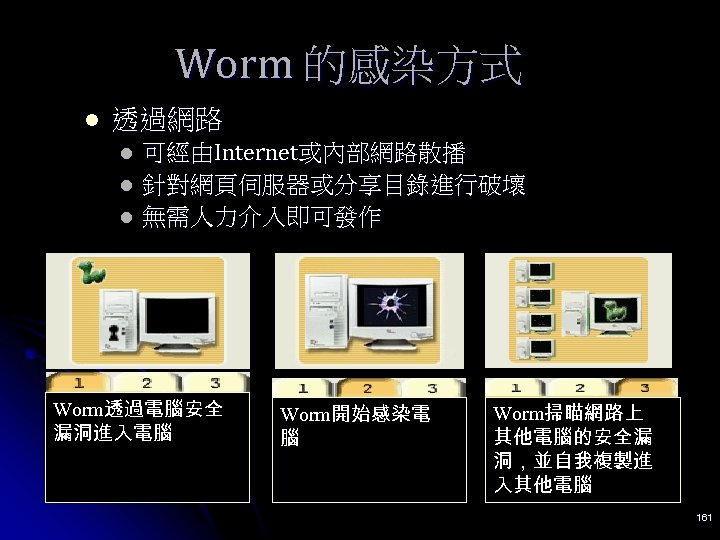

Worm 的感染方式 l 透過網路 l l l 可經由Internet或內部網路散播 針對網頁伺服器或分享目錄進行破壞 無需人力介入即可發作 Worm透過電腦安全 漏洞進入電腦 Worm開始感染電 腦 Worm掃瞄網路上 其他電腦的安全漏 洞,並自我複製進 入其他電腦 161

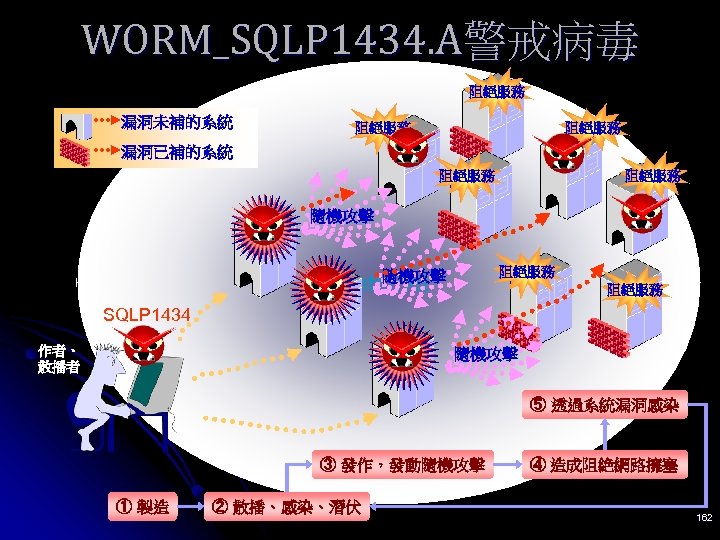

WORM_SQLP 1434. A警戒病毒 阻絕服務 漏洞未補的系統 阻絕服務 漏洞已補的系統 阻絕服務 隨機攻擊 Internet 阻絕服務 SQLP 1434 作者、 散播者 隨機攻擊 ⑤ 透過系統漏洞感染 ③ 發作,發動隨機攻擊 ① 製造 ② 散播、感染、潛伏 ④ 造成阻絶網路擁塞 造成阻絕服務效應 162

三、特洛伊 /特洛伊木馬 (Trojan horse) l 它是種類似電腦病毒(virus)的指令組合,廣義來說,也 是一種電腦病毒,它同樣附在普通程式內,並隨著該 程式的執行於暗中幹某些勾當,不過與病毒不同的是, 特洛依木馬不會複製自己,意即,它不若病毒會繼續 將自己複製至其它程式,讓其它程式也受感染。特洛 伊或特洛伊木馬是一個看似正當的程式,但事實上當 執行時會進行一些惡性及不正當的活動。特洛伊可用 作駭客 具去竊取用戶的密碼資料或破壞硬碟內的程 式或數據。與病毒的分別是特洛伊不會複製自己,只 會駐留在電腦內作破壞或讓駭客作遠端遙控。特洛伊 通常隱藏在一些免費遊戲或 具程式。 163

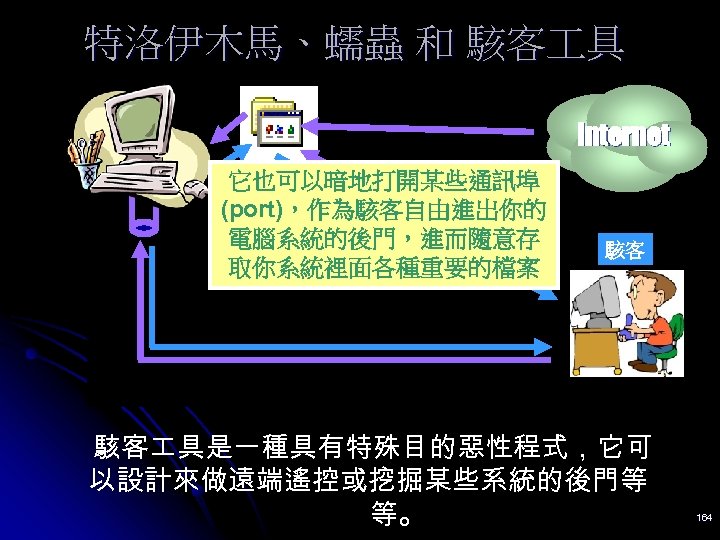

特洛伊木馬、蠕蟲 和 駭客 具 Internet 它也可以暗地打開某些通訊埠 (port),作為駭客自由進出你的 電腦系統的後門,進而隨意存 取你系統裡面各種重要的檔案 駭客 具通常會偽裝成一些有 這些經過偽裝的程式可以取得 趣的小程式,然後由駭客送出 使用者電腦系統中的重要資料, 或使用者自行從Internet下載 並偷偷的回傳給駭客 駭客 駭客 具是一種具有特殊目的惡性程式,它可 以設計來做遠端遙控或挖掘某些系統的後門等 等。 164

l 典型例子:Back Orifice 特洛伊木馬於 1998年發現,是一個Windows遠端管理 具,讓用戶利用簡單控制台或視窗應 用程式,透過TCP/IP去遠端遙控電腦。 165

NIMDA(娜妲): 史上最強悍的病毒? NIMDA的傳染途徑: 目前為止 l 一般使用者電腦(Client)對使用者電腦(Client)的感染 l Email l 網路資源分享 l 透過Web伺服器傳染給連線的使用者端電腦 l 當使用者透過瀏覽器瀏覽感染病毒的網站,NIMDA病 毒及透過瀏覽器侵入使用者電腦 l 透過一般使用者電腦(Client)傳染Web伺服器 l NIMDA主動掃瞄網路上的微軟Web伺服器程式的漏洞 (Microsoft IIS 4. 0 / 5. 0) ,並直接透過漏洞侵入主機 l 掃瞄已經被“Code Red II”與“sadmind/IIS” worms感染 的電腦,並透過此兩種病毒的後門侵入主機 166

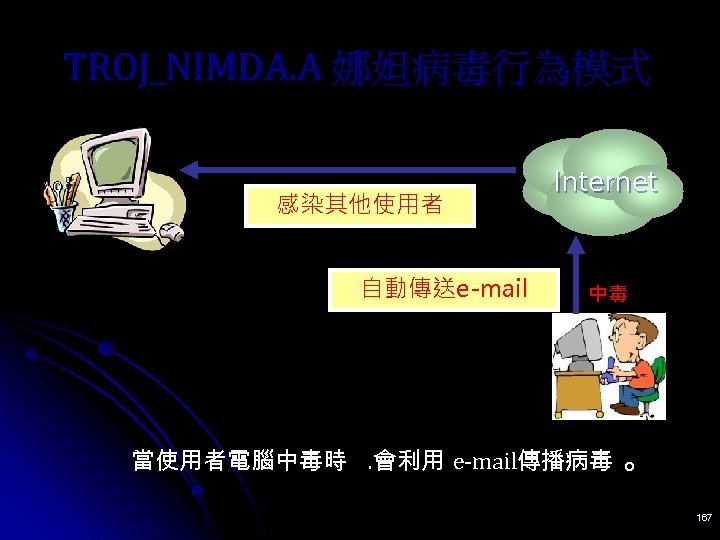

TROJ_NIMDA. A 娜妲病毒行為模式 感染其他使用者 自動傳送e-mail Internet 中毒 當使用者電腦中毒時. 會利用 e-mail傳播病毒 。 167

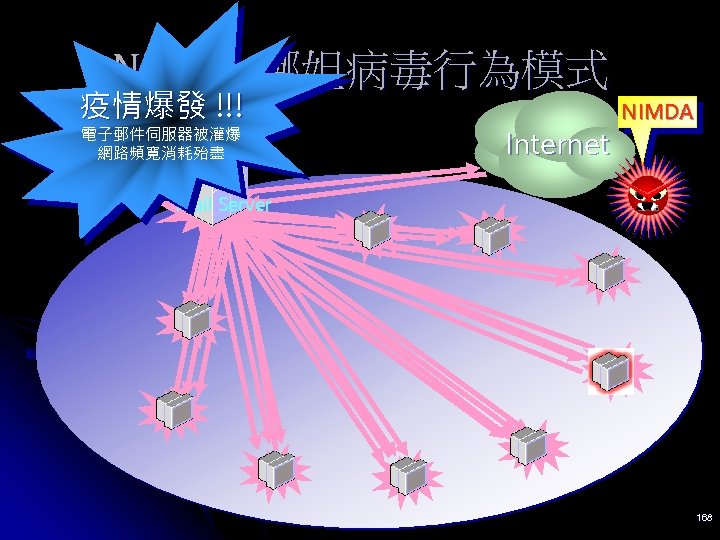

NIMDA 娜妲病毒行為模式 疫情爆發 !!! 電子郵件伺服器被灌爆 網路頻寬消耗殆盡 Internet NIMDA Mail Server 168

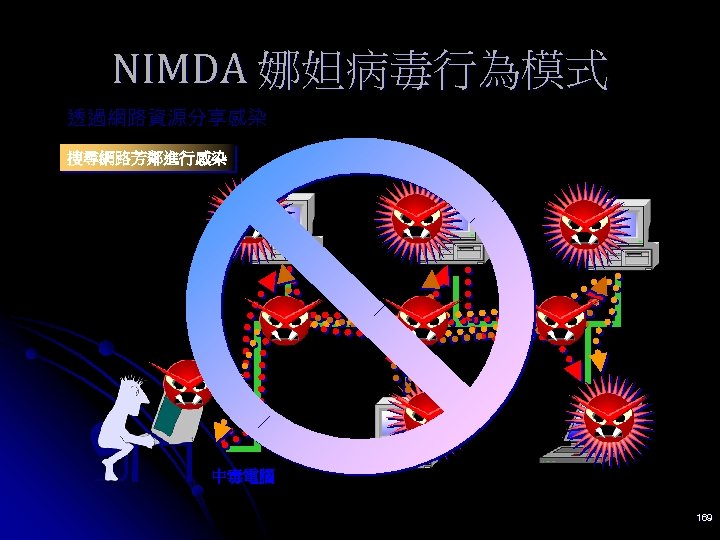

NIMDA 娜妲病毒行為模式 透過網路資源分享感染 搜尋網路芳鄰進行感染 中毒電腦 169

TROJ_NIMDA. A 娜妲病毒行為模式 透過 IE 瀏覽器感染 IIS 漏洞未補的系統 IIS 漏洞已補的系統 TROJ_NIMDA. A Internet 用戶端電腦 170

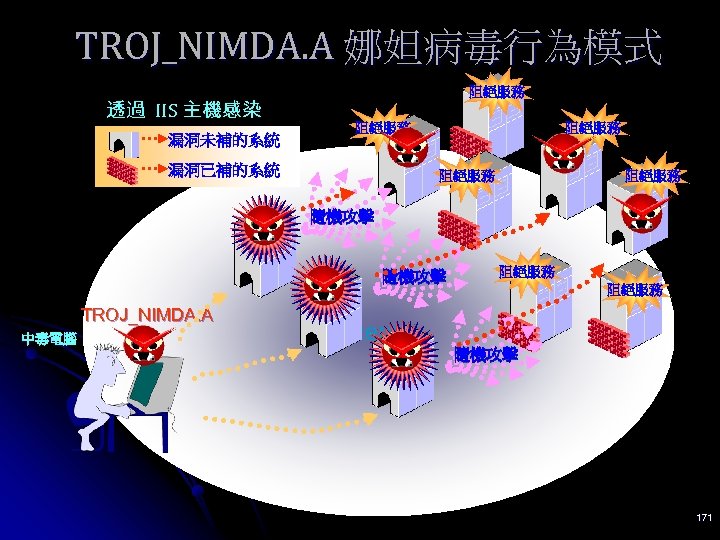

TROJ_NIMDA. A 娜妲病毒行為模式 透過 IIS 主機感染 漏洞未補的系統 阻絕服務 漏洞已補的系統 阻絕服務 隨機攻擊 TROJ_NIMDA. A 中毒電腦 阻絕服務 Internet 隨機攻擊 171

172

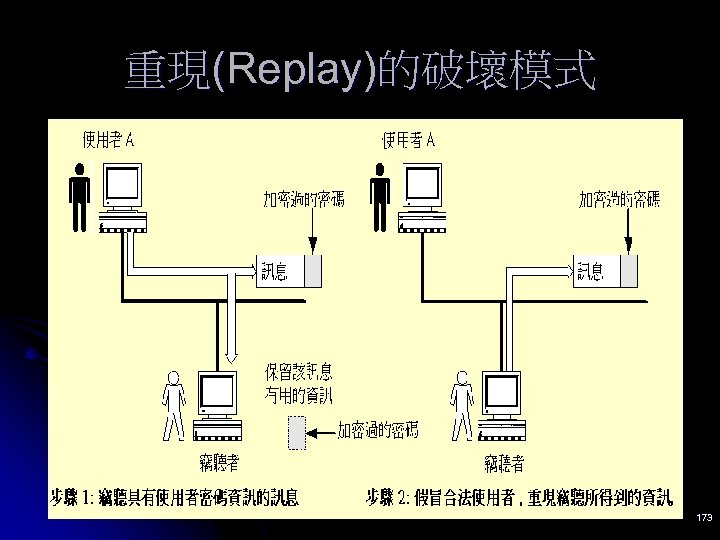

重現(Replay)的破壞模式 173

174

175

176

177

178

179

e9aba21ca4b7576c4d36a1cb138676ff.ppt