3f92b0abed7ceb5aa2e8f3fe6e0bfbf8.ppt

- Количество слайдов: 107

第一讲 课程概述 Network security Essentials 中南大学信息科学与 程学院 计算机系 王伟平

课程内容的范围 ü 信息安全概述 要求掌握信息安全的目标、信息安全 的相关术语和概念。 ü 密码学(略讲自学) 要求了解和掌握一般的加解密机制和 常见的国际加密标准,掌握加密和 散列函数在数字签名、数据完整性 中的应用,掌握密钥分配中的基本 原理和方法。 ü 基础安全策略 密钥分配:对称密钥分配; 非对称密 钥分配;公钥基础设施PKI 认证方法(口令认证;令牌认证;生 物特征认证);远程认证(同步令 牌、挑战应答非同步认证方式) ü 网络协议的安全 TCP/IP网络协议的弱点以及加强 传输层安全(SSL, HTTPS, SSH) 电子邮件安全(PGP S/MIME ) IP 安全(IPSec ) 无线网络安全 (Wi. Fi WAP) ü 访问控制技术 要求掌握访问控制的一般策略,典 型商用操作系统中访问控制策略的 实现 自主访问控制; 基于角色的访问控制; 强制访问控制的模型 ü 典型网络攻击与防御手段 网络攻击手段 要求掌握典型网络攻击的步骤 攻击准备阶段(战争拨号、扫描、网 络测绘);数据传输过程中的窃听; IP地址欺骗;会话劫持;拒绝服务 攻击;维护访问权(后门和木马) Do. S攻击;垃圾邮件攻击 网络安全控制 防火墙与入侵检测系统的 作原理, 系统架构以及技术难点 ü Web应用安全 针对Web系统的典型攻击手段与防御策 略

参考书 • 网络安全基础 应用与标准(第 4版)白国强等译 清华大学出版社 ( William stallings ,Network security essentials applications and standards) • 网络安全:现状与展望 范九伦等译 科学出版社 (Christos Douligeris, Network Security current status and future directions) • 计算机安全原理与实践 贾福春等译 机械 业出版社 (William stallings computer security principles and practice) • 信息安全原理与应用 李毅超等译 电子 业出版社 (Charles P. Pfleeger Security in computing. third edition) • 网络安全体系结构 田果,刘丹宁 人民邮电出版社 2013年 (Sean Convery network security architectures (cisco)) • 0 day安全:软件漏洞分析技术(第 2版)王清 主编电子 业出版社 2011年 • Web渗透技术及实战案例解析 陈小兵,范渊,孙立伟 电子 业出版 社 2012年

• 课程特点与学习方法 技术性很强的课程 新的攻击和防御手段不断出现 需要大量课外阅读, 关注新技术 • 课程考核的方法 • 平时 作业 +实验(课堂实验+课程项目(project)) • 期末考试

课程概述 • • • 2013年重要信息安全事件 信息安全面临的挑战 计算机安全的含义 计算机入侵的特点 防御方法 网络攻击事件 黑客 新的攻击手段与趋势 信息安全研究的内容 信息安全标准

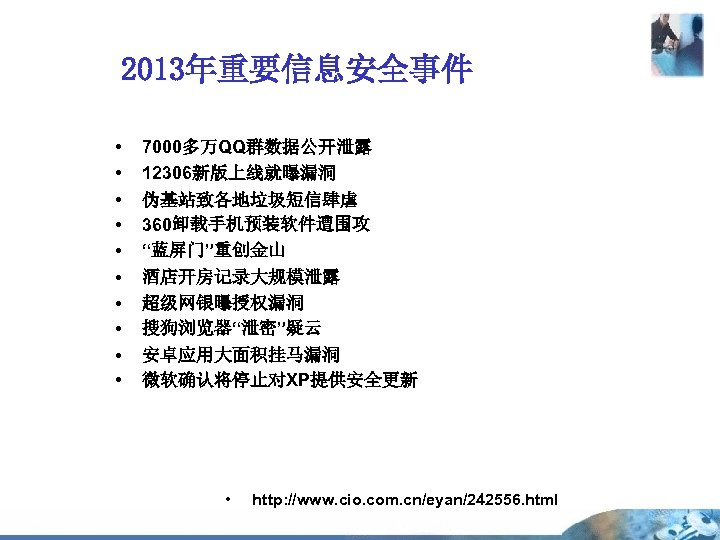

2013年重要信息安全事件 • • • 7000多万QQ群数据公开泄露 12306新版上线就曝漏洞 伪基站致各地垃圾短信肆虐 360卸载手机预装软件遭围攻 “蓝屏门”重创金山 酒店开房记录大规模泄露 超级网银曝授权漏洞 搜狗浏览器“泄密”疑云 安卓应用大面积挂马漏洞 微软确认将停止对XP提供安全更新 • http: //www. cio. com. cn/eyan/242556. html

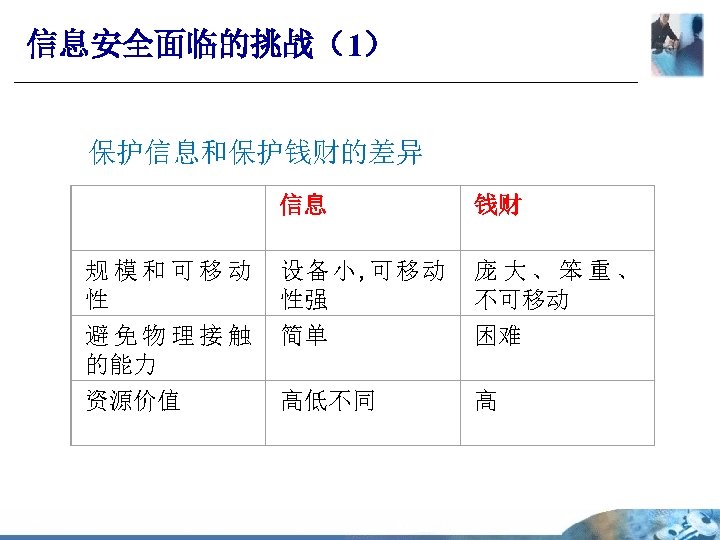

信息安全面临的挑战(1) 保护信息和保护钱财的差异 信息 钱财 规模和可移动 性 设备小, 可移动 性强 庞大、笨重、 不可移动 避免物理接触 的能力 简单 困难 资源价值 高低不同 高

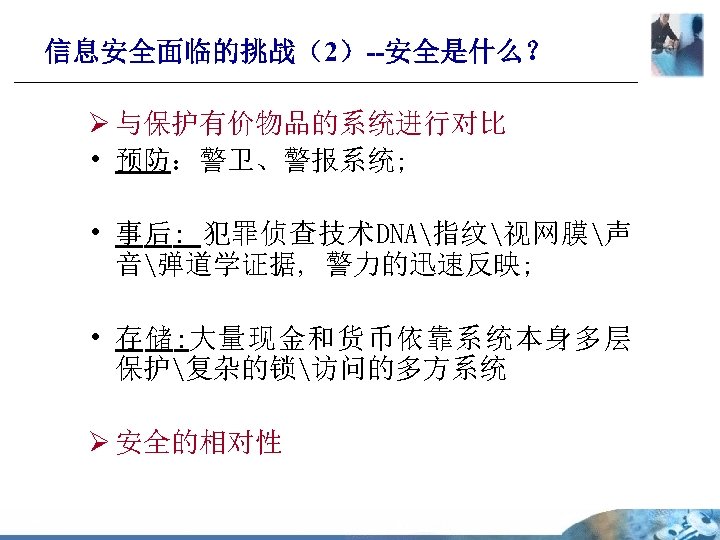

信息安全面临的挑战(2)--安全是什么? Ø 与保护有价物品的系统进行对比 • 预防:警卫、警报系统; • 事后: 犯罪侦查技术DNA指纹视网膜声 音弹道学证据, 警力的迅速反映; • 存储: 大量现金和货币依靠系统本身多层 保护复杂的锁访问的多方系统 Ø 安全的相对性

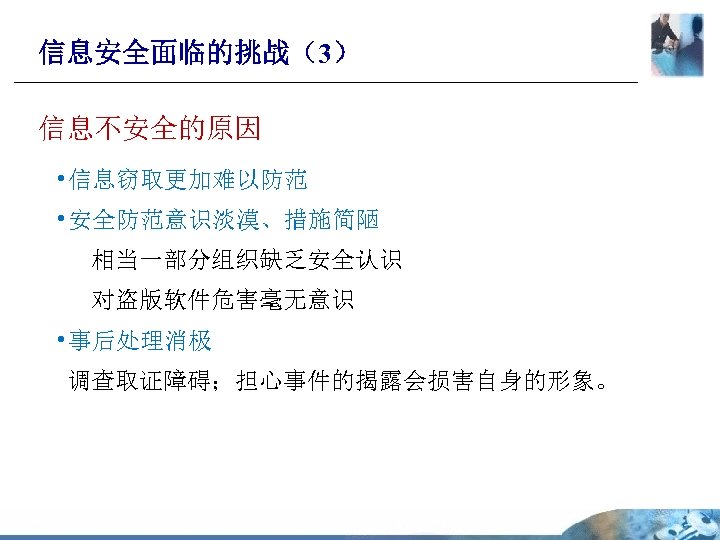

信息安全面临的挑战(3) 信息不安全的原因 • 信息窃取更加难以防范 • 安全防范意识淡漠、措施简陋 相当一部分组织缺乏安全认识 对盗版软件危害毫无意识 • 事后处理消极 调查取证障碍;担心事件的揭露会损害自身的形象。

信息安全面临的挑战(4) ü安全问题与安全机制可能非常复杂,甚至是相当深奥的论证推理 ü在设计与开发一种特定安全机制或算法时,必须考虑对这些安全特性 的潜在的攻击。成功的攻击往往是利用了机制中不可预见的弱点。 ü只有考虑过各种威胁后,所设计的安全机制才有意义 ü安全机制通常不止一种特定算法或协议,要求参与者拥有机密信息, 如何产生、分配和保护这些机密信息。 ü安全本质—企图发现漏洞的作恶者和设计者或管理者之间的一场智力 较量。攻击者只要发现一个弱点,设计者需发现和堵塞所有的弱点使其 安全。 ü用户和管理者自然倾向—直到灾难发生前总觉得在安全方面的投入是 没什么利益可图的。 ü安全仍然很普遍地是一种事后的考虑,在设计结束之后被引入 ü很多用户甚至是管理员认为,强的安全对于一个信息系统或者信息的 使用而言在有效性和易操作方面是一种障碍。

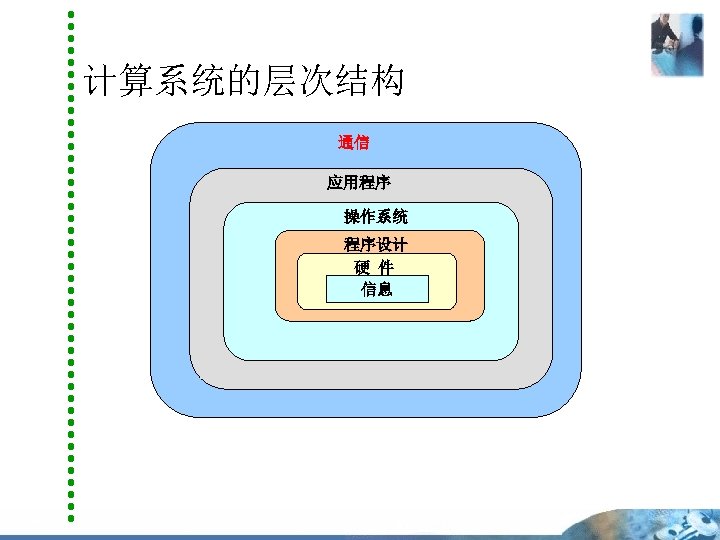

计算系统的层次结构 通信 应用程序 操作系统 程序设计 硬 件 信息

安 全 贯 穿 信 息 处 理 过 程 录入--键盘 鼠标 触摸屏 扫描 手写笔 蓝牙 运算处理 –内存、 运算器 输出--- 屏幕 打印机 传输 --- 网卡 传输介质 网络中间设备 存储--- 磁盘 计算机的组成部件,信息从输入到输出的详细过程。 要形成一个相对安全的系统,必须从各个层面评估且 加以防范。

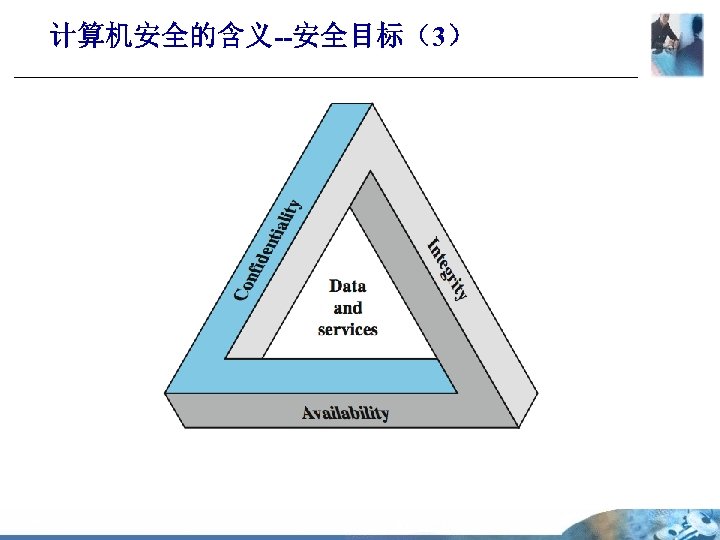

计算机安全的含义--安全目标(1) • 计算机安全(computer security)-为自动化信息系统提供的 保护,以达到保持信息系统资源(包括硬件、软件、固件、信息/数据、 通信)的完整性、可用性和机密性的目标。 用于保护数据安全和防御黑客的 具集合的通用名称就是计算机安全。 CIA三元组 • 机密性(confidentiality) - 保密性(secrecy) - 隐私性(privacy)确保相关资源被合法用户访问(读、浏览、打印、 了解资源是否存在等)

计算机安全的含义--安全目标(2) • 完整性(integrity) -数据完整性:确保信息或程序只能在指定的或以授权的方 式下才能够被改变。(写、替换、删除、创建) -系统完整性:确保系统在未受损的方式下执行预期的功能, 避免对系统进行有意或无意的非授权操作 • 可用性(availability) 所有资源在适当时候可以由授权方访问。 - 拒绝服务(denial of service) -机密性的强保护会严重限制可用性 平衡 -数据项或服务是可用的:对请求的及时响应;对用户公平 分配资源;服务和系统有容错性,当发生故障时,服务以 可接受的方式终止,而非数据丢失;便于使用;可控制并 发;支持同时访问、死锁管理和独占式访问。

计算机安全的含义--安全目标(3)

计算机安全的含义--安全目标(4) 额外的两个概念 • 真实性(authenticity) 验证用户的身份与其声称的是否一致 • 责任性(accountability) 要求实体的动作可以被唯一地追踪,需要支持抗抵 赖、故障隔离、入侵检测和防护、事后恢复与诉讼

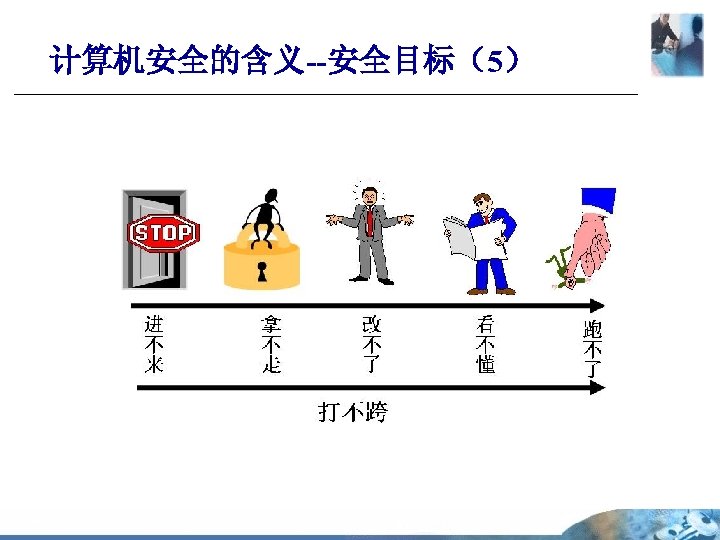

计算机安全的含义--安全目标(5) • System correctness – If user supplies expected input, system generates desired output Good input Good output • Security – If attacker supplies unexpected input, system does not fail in certain ways Bad input Bad output

计算机安全的含义--安全目标(5)

计算机入侵的特点(1) • 计算系统(computing system):硬件、软件、 存储介质、数据、执行计算任务的人 • 最 易 渗 透 原 则 (principle of easiest pentration): 任何可能的入侵手段,没有必要针 对安装有最可靠的防御系统。 • 所以安全专家必须考虑所有可能的入侵方式,系 统入侵分析必须反复进行,尤其是当系统及安全 措施发生变化时。

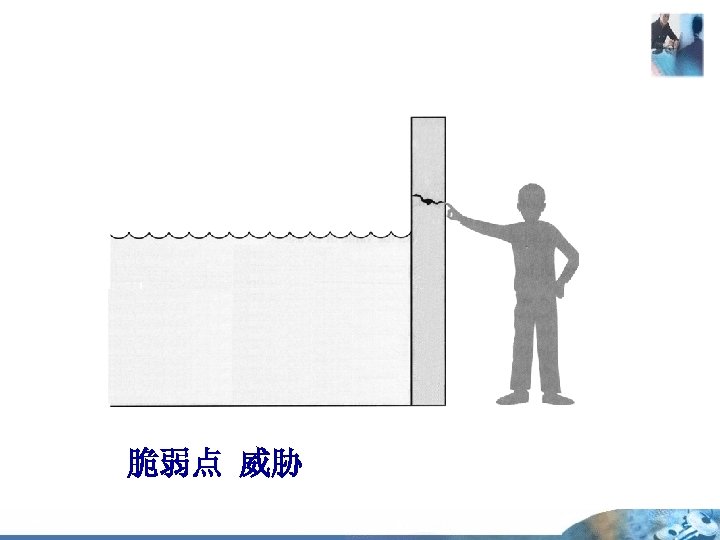

计算机入侵的特点(2)--术语 • 系统的脆弱点(vulnerability) 安全系统中的缺陷,能被攻击者所利用来破坏。(如访问没 有身份鉴别) • 威胁(threat) 能潜在引起系统损失和伤害的一些环境。人为 机器 误用、硬件设计缺陷、软件失效、自然灾害(洪水、地震) • 攻击(attack) 利用脆弱点实施危害系统的行为 • 控制(countermeasure) 利用一些动作、装置、程序或技术消除或减少脆弱点

脆弱点 威胁

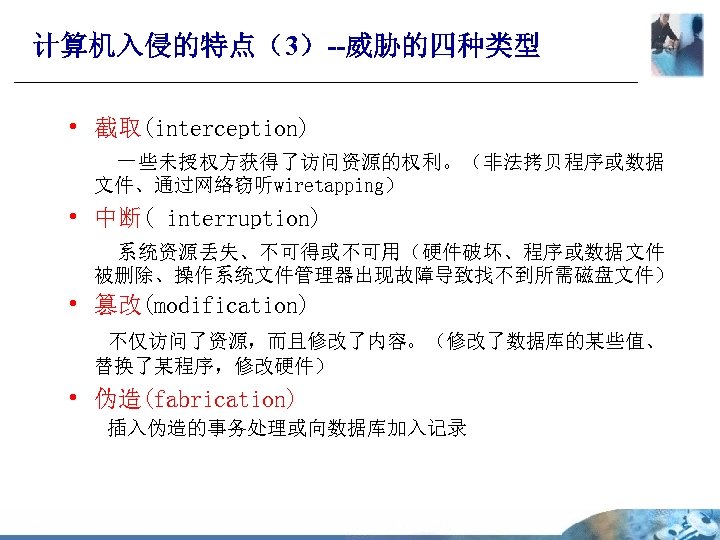

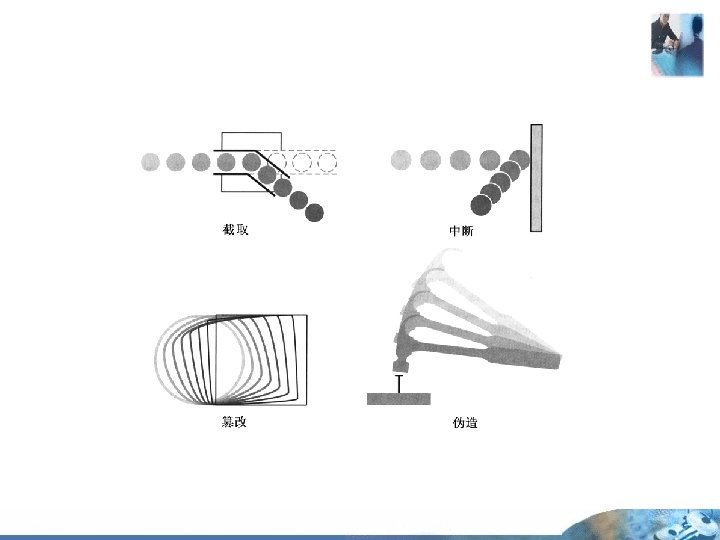

计算机入侵的特点(3)--威胁的四种类型 • 截取(interception) 一些未授权方获得了访问资源的权利。(非法拷贝程序或数据 文件、通过网络窃听wiretapping) • 中断( interruption) 系统资源丢失、不可得或不可用(硬件破坏、程序或数据文件 被删除、操作系统文件管理器出现故障导致找不到所需磁盘文件) • 篡改(modification) 不仅访问了资源,而且修改了内容。(修改了数据库的某些值、 替换了某程序,修改硬件) • 伪造(fabrication) 插入伪造的事务处理或向数据库加入记录

计算机入侵的特点(4) 攻击者必备的三点 • 方法(method):技巧、知识、 具或能实施攻击 的其他方法 • 机会(Opportunity):完成攻击的时间和入口 • 动机(Motive):攻击的原因。

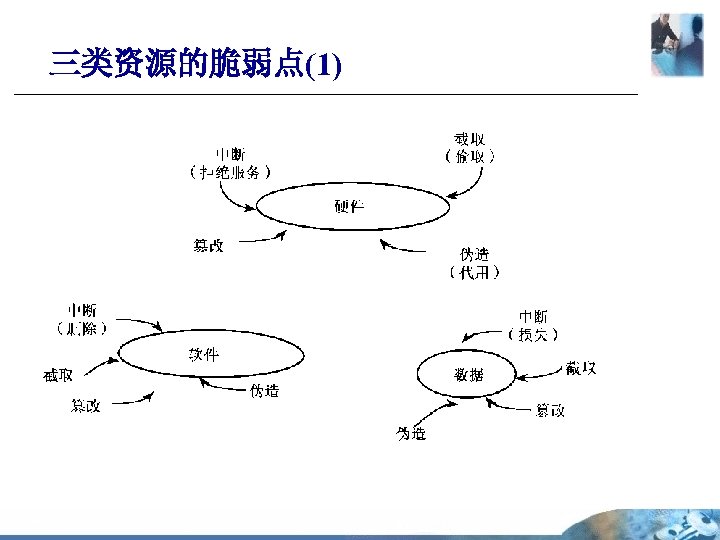

三类资源的脆弱点(1)

信息安全保护的对象-三类资产 信 息 安 全 保 护 的 对 象 及 其 脆 弱 性 • • • 资产的定义 – 组织业务开展必需的信息、信息传输和处理系统等资源 资产举例 – 计算机系统:硬件, 软件 , 外设 – 网络设施:路由器、交换机、拓扑结构信息、信道、带宽 - 业务数据、商业计划、 资表、私人信息

硬件脆弱性 信 息 安 全 保 护 的 对 象 及 其 脆 弱 性 物理破坏:自然灾害,人为破坏 攻击:增加、改变、删除设备,截获通信, 阻塞使其丧失服务能力 • • • 例如 物理防范—银行机房 调制解调器的增加 (银行) 截获通信(远程感应电磁波、搭线窃听) 阻塞(路由器、交换机不 作) • 相应的控制方法

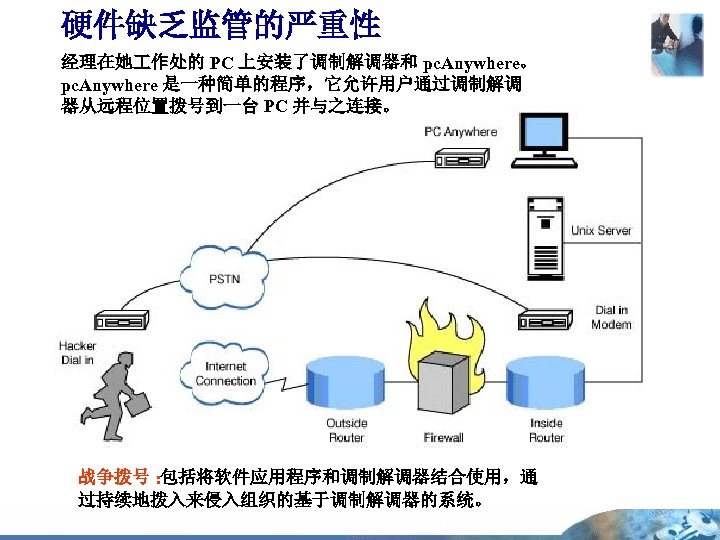

硬件缺乏监管的严重性 经理在她 作处的 PC 上安装了调制解调器和 pc. Anywhere。 pc. Anywhere 是一种简单的程序,它允许用户通过调制解调 器从远程位置拨号到一台 PC 并与之连接。 战争拨号 : 包括将软件应用程序和调制解调器结合使用,通 过持续地拨入来侵入组织的基于调制解调器的系统。

软件脆弱性 信 息 安 全 保 护 的 对 象 及 其 脆 弱 性 • 软件自身的漏洞 • 替换、改变或破坏 腊肠攻击) 明显不明显 修改程序使功能发生变化(例 • 软件删除,意外删除、破坏和替换 用配置管理程序精确控制软件访问 • 软件篡改 失败或执行不希望的 作 逻辑炸弹(logic bomb)特洛伊木马(trojan horse)病毒( virus)陷门(trapdoor) 信息泄露(information leaks 使非 授权用户和程序对信息具有访问权的代码) • 软件偷窃 盗版 • 黑客是如何做到的? • 如何防止破坏?(检测脆弱点)发现异常?恢复?

数据脆弱性 • 数据攻击比硬件和软件攻击更为严重和广泛。个 人、团体或商业组织控制的文件或其他形式的数 据 • 数据的价值 价值难以估计 举例 商业竞争、飞行控制数据 修改、价值的时效性 经济数据 发布前后 • 数据保护 适 度 保 护 原 则 ( principle of adequate prorection)计算机资源项在其失去价值前必须 被保护,被保护程度与价值一致----风险评估

针对数据的威胁和控制方法(1) • 机密性 - 目标:保证信息不能被非授权访问,即使非授权用户得到信息 也无法知晓信息内容,因而不能使用。 - 威胁 : 分接线路、安置漏洞、垃圾箱、监视电磁波、贿赂员 、推断数据点、请求数据 -通常通过访问控制阻止非授权用户获得机密信息,通过加密变换 阻止非授权用户获知信息内容。 • 完整性 -目标:维护信息的一致性,即信息在生成、传输、存储和使用过 程中不应发生人为或非人为的非授权篡改。 - 威胁 数据传输、存储和数据格式 重放攻击(replay) -通过访问控制阻止篡改行为,同时通过消息摘要算法来检验信息 是否被篡改。

针对数据的威胁和控制方法(2) • 抗否认性 -目标:能保障用户无法在事后否认曾经对信息进行的生成、签发、 接收等行为,是针对通信各方信息真实同一性的安全要求。 -通过数字签名来提供抗否认性 • 可用性 -目标:保障信息资源随时可提供服务的能力特性,即授权用户 根据需要可以随时访问所需信息。可用性是信息资源服务功能和 性能可靠性的度量,涉及到物理、网络、系统、数据、应用和用 户等多方面的因素,是对信息网络总体可靠性的要求。 - 抵抗拒绝服务攻击

针对数据的威胁和控制方法(3) 加密技术 信息窃取 数字签名 信息篡改 完整性技术 递 信息抵赖 传 息 信 认证技术 信息冒充

其他易受攻击的资源 • 网络:是硬件、软件、数据的一个专有集合,通信的问题, 内部和外部资源间的交互,很容易增加系统的安全问题 • 访问:窃取计算服务;恶意访问(破坏软件和数据);导 致合法用户服务被拒绝 • 关键人员:单个人员使用或维护系统,心怀不满的雇员 的恶意破坏。操作人员要精心挑选

防御方法(1) 基本术语 风险(risk)---损害发生的可能性 预防(prevent)—阻止攻击或关闭脆弱点 阻止 —使攻击困难 转移 —转移目标,减少本目标的吸引力 检测(detect)—发生时或者发生后 恢复(recover)—攻击中或者攻击后的恢复

防御方法(2) 采用一个或多个控制方法的依据:保护目标、保护费用 与损失风险相比、攻击者会付出多大努力。 • 加密(encryption)---提供机密性、完整性保护,是安全 协议的基础,提供可用性支持。是用于保证计算机安全所 有方面的核心方法。 • 使用不当,对安全毫无作用或降低系统性能 • 软件控制—程序本身的安全. 程序控制包括: 内部程序控制 ; 操作系统和网络系统控制; 独立控制程序; 开发控制 易 用性和有效性经常互相排斥。

防御方法(3) • 硬件控制 硬件安全设备: 执行加密的硬件或智能卡; 限制访问 或阻止窃贼的锁或电缆; 防火墙; 入侵检测系统; 存储介 质的访问控制电路板 • 策略和过程 建立安全规则, 如不断更换密码. 道德和法律的约束 • 物理控制 简单有效便宜 防范自然灾害 锁门 守卫 备份重要软件和数据

防御方法(4) • 增强控制的有效性 安全控制策略就其使用的时间存储空间人员活动或其他方 面而言, 必须是高效的, 不会严重影响被保护任务的执行. 定期检查控制的有效性 没有一种控制是永远有效的。 组 合 控 制 (OVERLAPPING CONTROL), 也 称 为 分 层 控 制 (layered defense), 补救, 提高有效性 应用几种不同的控 制对付一个脆弱点。 • 最弱环节原则: 安全不会强于其最弱的环节

网络攻击事件(1) • 经济损失 很难评估由于计算机犯罪带来的经济损失,美国联邦调查局定 期报道犯罪的统计数据,估计年损失 3 -2000亿美圆。 • 罪犯类型 • 业余爱好者:观测系统的弱点,利用获取现金或其他有价物 • 系统破译者(cracker)试图访问无权访问的计算设备。挑战 成 功 通过地下网络交流成功秘诀。 • 职业罪犯:目标明确,电子间谍 信息经纪人

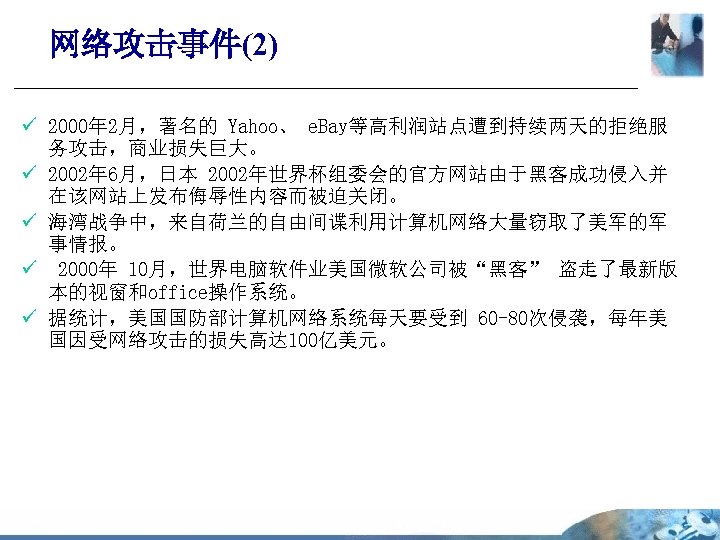

网络攻击事件(2) ü 2000年 2月,著名的 Yahoo、 e. Bay等高利润站点遭到持续两天的拒绝服 务攻击,商业损失巨大。 ü 2002年 6月,日本 2002年世界杯组委会的官方网站由于黑客成功侵入并 在该网站上发布侮辱性内容而被迫关闭。 ü 海湾战争中,来自荷兰的自由间谍利用计算机网络大量窃取了美军的军 事情报。 ü 2000年 10月,世界电脑软件业美国微软公司被“黑客” 盗走了最新版 本的视窗和office操作系统。 ü 据统计,美国国防部计算机网络系统每天要受到 60 -80次侵袭,每年美 国因受网络攻击的损失高达 100亿美元。

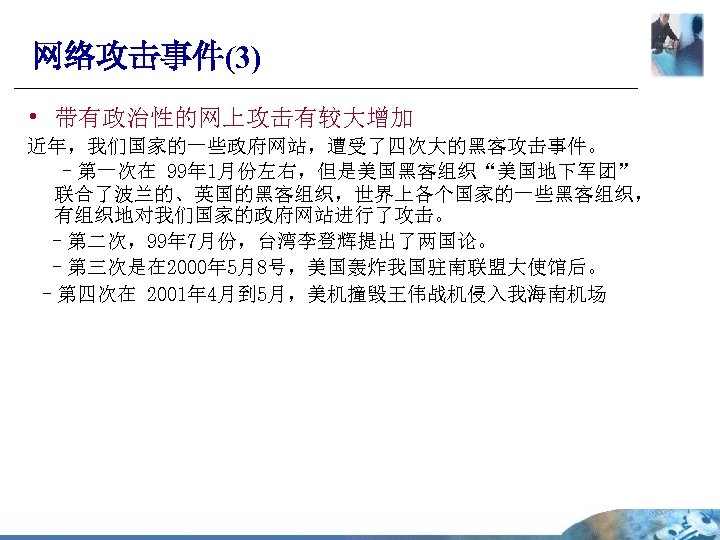

网络攻击事件(3) • 带有政治性的网上攻击有较大增加 近年,我们国家的一些政府网站,遭受了四次大的黑客攻击事件。 –第一次在 99年 1月份左右,但是美国黑客组织“美国地下军团” 联合了波兰的、英国的黑客组织,世界上各个国家的一些黑客组织, 有组织地对我们国家的政府网站进行了攻击。 –第二次,99年 7月份,台湾李登辉提出了两国论。 –第三次是在 2000年 5月8号,美国轰炸我国驻南联盟大使馆后。 –第四次在 2001年 4月到 5月,美机撞毁王伟战机侵入我海南机场

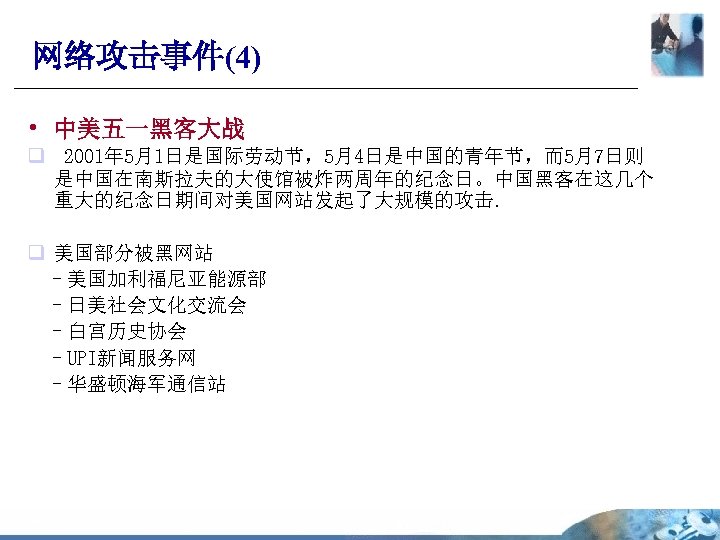

网络攻击事件(4) • 中美五一黑客大战 q 2001年 5月1日是国际劳动节,5月4日是中国的青年节,而5月7日则 是中国在南斯拉夫的大使馆被炸两周年的纪念日。中国黑客在这几个 重大的纪念日期间对美国网站发起了大规模的攻击. q 美国部分被黑网站 –美国加利福尼亚能源部 –日美社会文化交流会 –白宫历史协会 –UPI新闻服务网 –华盛顿海军通信站

网络攻击事件(5) 1991年海湾战争 首次把网络攻击手段引入到战争中并发挥作用的是 1991年的海湾战争。 –开战前,美国中央情报局获悉,伊拉克从法国采购了 供防空系统使用的新型打印机,准备通过约旦首都安 曼偷运到巴格达。 –美国随即派特 在安曼机场偷偷用一块固化病毒芯片 与打印机中的同类芯片调了包。 –美军在战略空袭发起前,以遥控手段激活病毒,使其 从打印机窜入主机,造成伊拉克防空指挥中心主计算 机系统程序发生错乱、 作失灵,致使防空体系中的 预警和C 3 I系统瘫痪,为美军顺利实施空袭创造了有利 条件。

“被侵入”的定义 指的是网络遭受到非法闯入的情况。 这种情况分为不同的程度: –入侵者只获得访问权(这里,访问只是简单的进入,非法进 入一个网络需要一个登录名和口令)。。 –入侵者获得访问权,并毁坏、侵蚀或改变数据。 –入侵者获得访问权,并捕获系统部分或整个系统的控制权访 问,成为拥有特权的用户 –入侵者没有获得访问权,而是用不良的程序,引起网络持久 性或暂时性的运行失败、重新启动、挂起或其他无法操作的 状态。

黑客的定义( Hacker) 过去: • 指对于计算机系统的奥秘有强烈兴趣的人。对计算机 安全以及如何攻破这些安全措施有浓厚兴趣的人; • 发现软件漏洞和逻辑缺陷; • 编程去检查其他程序的完整性; (黑客编写程序去自动 检查远程机器的安全体系,是出于改进的愿望,这种 分析过程是创造和提高的过程。) • 不断追求更深的知识,并公开他们的发现,与其他人 分享;从来没有破坏数据的企图。

黑客的定义( Hacker) 现在: • 学会如何闯入计算机系统的人; • 试图入侵计算机系统或使这些系统不可用; • 是指怀着不良的企图,闯人甚至破坏远程机器系统完 整性的人。 • 利用获得的非法访问权,破坏重要数据,拒绝合法用 户服务请求.或为了自己的目的制造麻烦。

黑客的动机 • 黑客的动机表明入侵的目的。存在有其必然性,人的本 性中存在破坏的倾向,而不是创造倾向。 • 挑战 • –为了显示自己在学习计算机高级技术知识方面非凡能 力,他们损害他人可能仅仅是为了寻求刺激。 • –最常见动机;不以寻找特定信息或访问为目标。 • 贪婪 • –为了利益进行人侵活动。为了钱,他们会帮助你闯入 你想侵入的任何类型的系统; • –常常有明确的目标。 • 恶意 • –恶作剧或故意破坏;不关心对系统的控制权; • –常常有特定的目标;

著名黑客 • 凯文 • 米特尼克是美国 20 世纪最著名的黑客之一 • 1979年他和他的伙伴侵入 了北美空防指挥部、太平 洋电话公司、联邦调查局 的网络系统、大公司 • 1983年的电影《战争游戏 》演绎了同样的故事,在 片中,以凯文为原型的少 年黑客几乎引发了第三次 世界大战

著名黑客 罗伯特. 莫里斯 • – 1988年 第一个蠕虫病毒 • 肇事者 • –Robert T. Morris , 美国康奈尔大学学生, 其父是美国国家安全局安全专家 • 机理 • – -利用 sendmail, finger 等服务的漏洞, 消耗 CPU资源,拒绝服务影响 • –Internet上大约 6000台计算机感染,占当时 Internet 联网主机总数的10%,造成 9600万美 元的损失 • CERT/CC的诞生 • –DARPA成立 CERT(Computer Emergency Response Team),以应付类似“蠕虫(Morris Worm)” 事件 • 90年,3年缓刑,罚金 1万美金

著名黑客 • 冰河 安全焦点的核心成员。冰河木马与X-scan的作者。中国木马之父。 在编程上的功夫非常深。windows编程技术很硬。文章不多,不过 具非常实用。 • 小榕 高级程序员,所以精通的是软件开发和程序制作。流光,乱刀, 溺雪及SQL注入 具为小榕代表做。是中国第二代黑客的代表人物。 • 黑客原则:不能仇视社会,不能给别人制造麻烦,不能给别人带 来损失。有人对黑客这样评价:黑客是一种不断研究不断探索的 境界。

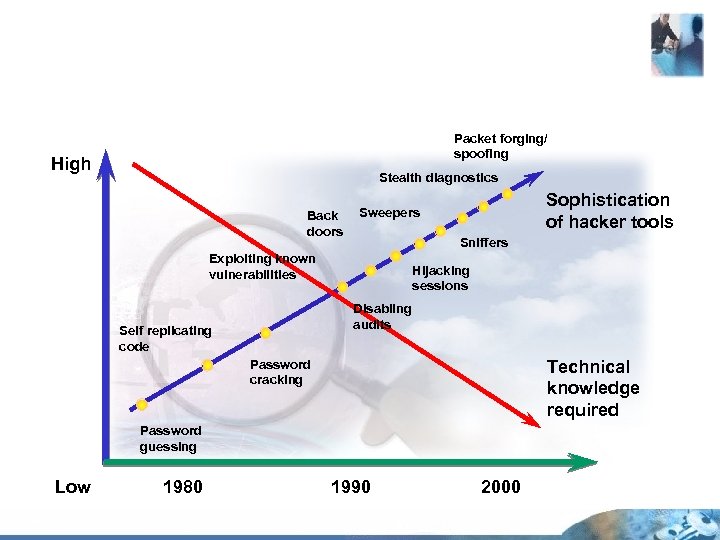

Packet forging/ spoofing High Stealth diagnostics Back doors Sophistication of hacker tools Sweepers Sniffers Exploiting known vulnerabilities Hijacking sessions Disabling audits Self replicating code Technical knowledge required Password cracking Password guessing Low 1980 1990 2000

攻击复杂度 ü Internet社会 程学攻击 ü 嗅探器 ü 包欺骗 ü 劫持会话 ü 自动扫描、探测 ü GUI入侵 具 ü 大面积Do. S攻击 ü 没有源代码的代码漏洞分析技术 ü 对DNS基础设施的大面积攻击 ü 基于windows的远程可控型特洛伊木马 ü 通过电子邮件传播恶意代码 ü 大规模特洛伊木马分布的增加 ü DDos攻击 ü 反取证技术 ü 蠕虫增加 ü 复杂命令与控制 复杂度增加 但攻击者需掌握的知识下降

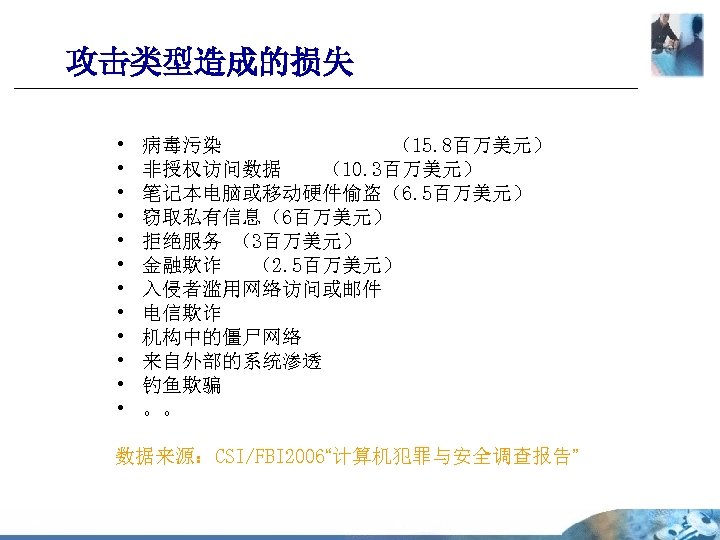

攻击类型造成的损失 • • • 病毒污染 (15. 8百万美元) 非授权访问数据 (10. 3百万美元) 笔记本电脑或移动硬件偷盗(6. 5百万美元) 窃取私有信息(6百万美元) 拒绝服务 (3百万美元) 金融欺诈 (2. 5百万美元) 入侵者滥用网络访问或邮件 电信欺诈 机构中的僵尸网络 来自外部的系统渗透 钓鱼欺骗 。。 数据来源:CSI/FBI 2006“计算机犯罪与安全调查报告”

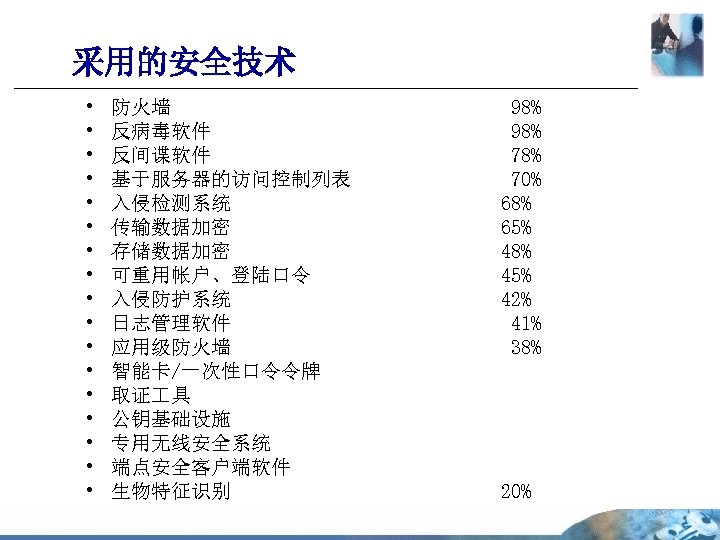

采用的安全技术 • • • • • 防火墙 反病毒软件 反间谍软件 基于服务器的访问控制列表 入侵检测系统 传输数据加密 存储数据加密 可重用帐户、登陆口令 入侵防护系统 日志管理软件 应用级防火墙 智能卡/一次性口令令牌 取证 具 公钥基础设施 专用无线安全系统 端点安全客户端软件 生物特征识别 98% 78% 70% 68% 65% 48% 45% 42% 41% 38% 20%

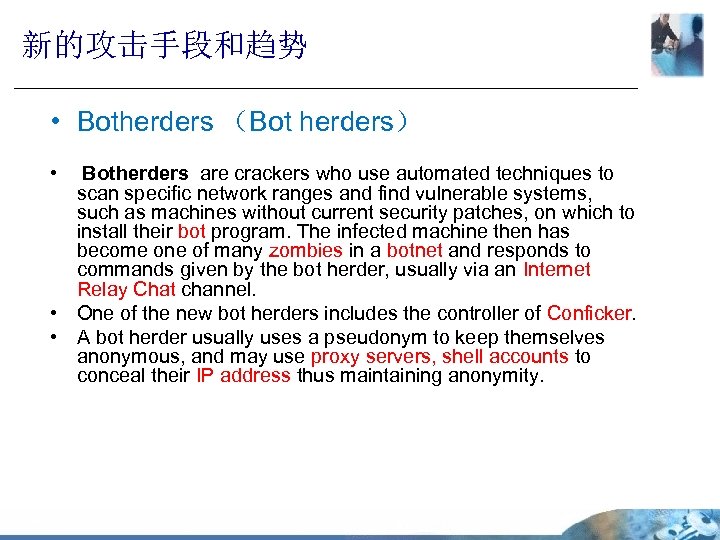

新的攻击手段和趋势 • Botherders (Bot herders) • Botherders are crackers who use automated techniques to scan specific network ranges and find vulnerable systems, such as machines without current security patches, on which to install their bot program. The infected machine then has become one of many zombies in a botnet and responds to commands given by the bot herder, usually via an Internet Relay Chat channel. • One of the new bot herders includes the controller of Conficker. • A bot herder usually uses a pseudonym to keep themselves anonymous, and may use proxy servers, shell accounts to conceal their IP address thus maintaining anonymity.

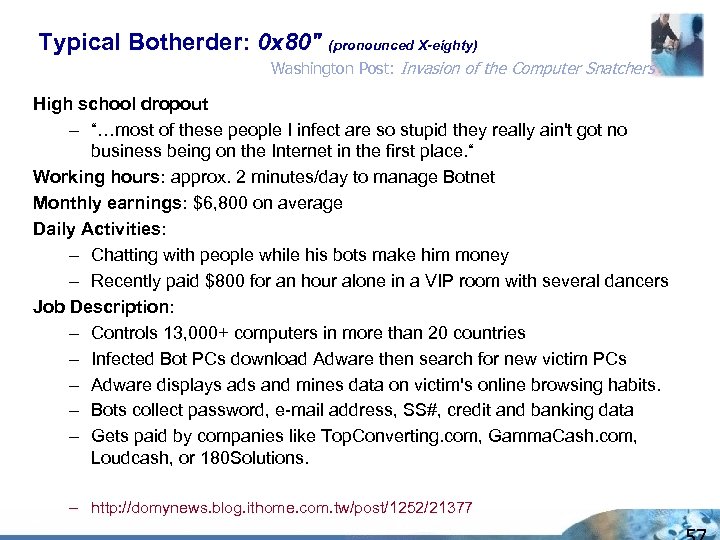

Typical Botherder: 0 x 80" (pronounced X-eighty) Washington Post: Invasion of the Computer Snatchers High school dropout – “…most of these people I infect are so stupid they really ain't got no business being on the Internet in the first place. “ Working hours: approx. 2 minutes/day to manage Botnet Monthly earnings: $6, 800 on average Daily Activities: – Chatting with people while his bots make him money – Recently paid $800 for an hour alone in a VIP room with several dancers Job Description: – Controls 13, 000+ computers in more than 20 countries – Infected Bot PCs download Adware then search for new victim PCs – Adware displays ads and mines data on victim's online browsing habits. – Bots collect password, e-mail address, SS#, credit and banking data – Gets paid by companies like Top. Converting. com, Gamma. Cash. com, Loudcash, or 180 Solutions. – http: //domynews. blog. ithome. com. tw/post/1252/21377

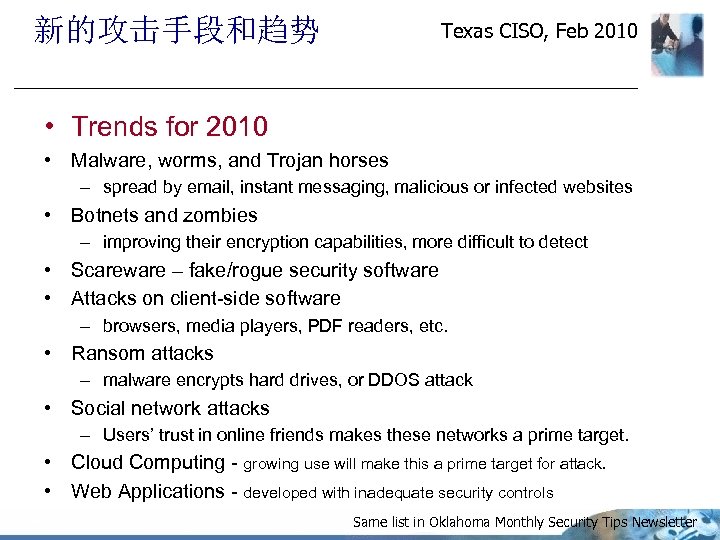

新的攻击手段和趋势 Texas CISO, Feb 2010 • Trends for 2010 • Malware, worms, and Trojan horses – spread by email, instant messaging, malicious or infected websites • Botnets and zombies – improving their encryption capabilities, more difficult to detect • Scareware – fake/rogue security software • Attacks on client-side software – browsers, media players, PDF readers, etc. • Ransom attacks – malware encrypts hard drives, or DDOS attack • Social network attacks – Users’ trust in online friends makes these networks a prime target. • Cloud Computing - growing use will make this a prime target for attack. • Web Applications - developed with inadequate security controls Same list in Oklahoma Monthly Security Tips Newsletter

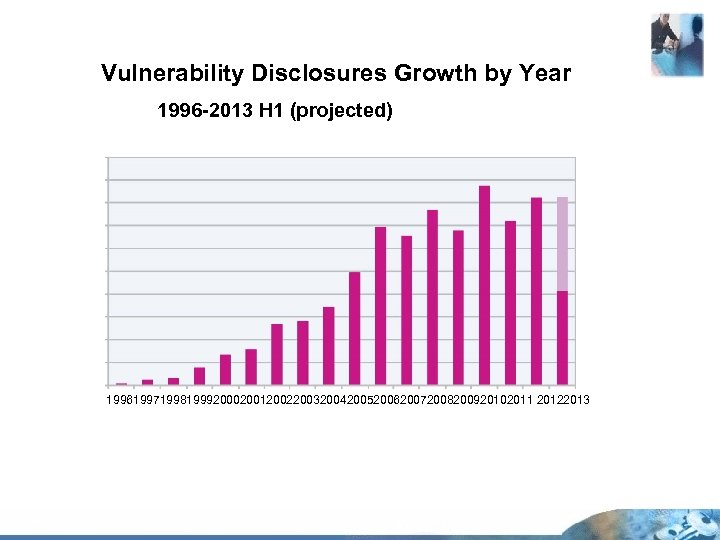

新的攻击手段和趋势—发现的漏洞数

Vulnerability Disclosures Growth by Year 1996 -2013 H 1 (projected) 1996199719981999200020012002200320042005200620072008200920102011 20122013

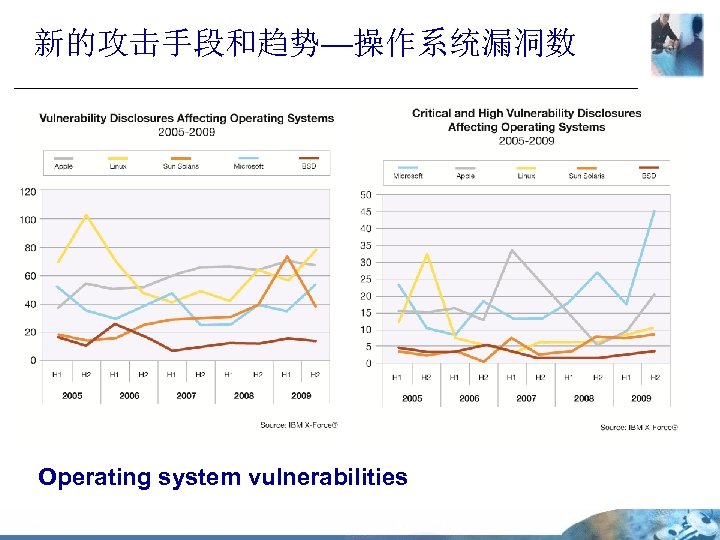

新的攻击手段和趋势—操作系统漏洞数 Operating system vulnerabilities

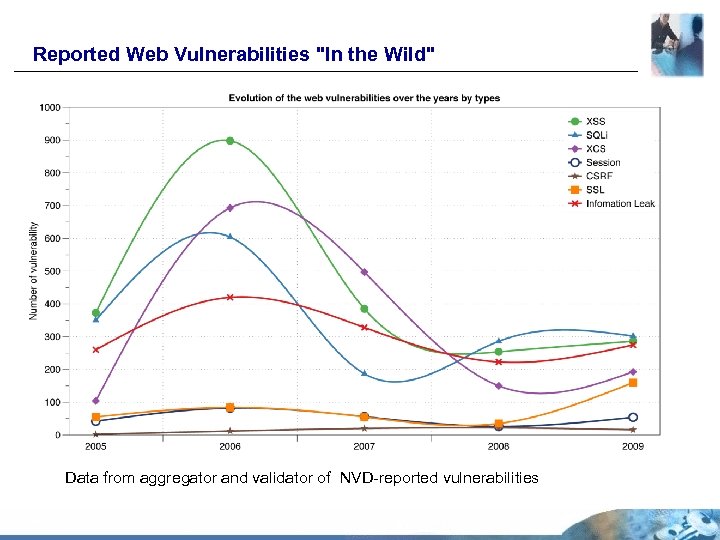

Reported Web Vulnerabilities "In the Wild" Data from aggregator and validator of NVD-reported vulnerabilities

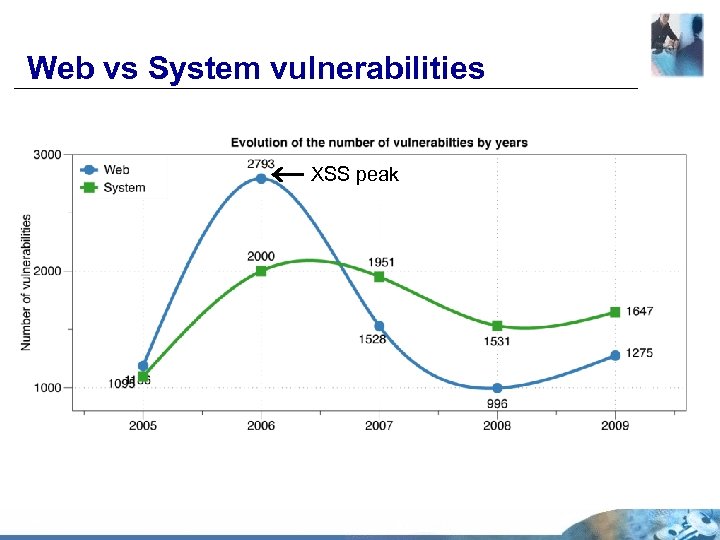

Web vs System vulnerabilities XSS peak

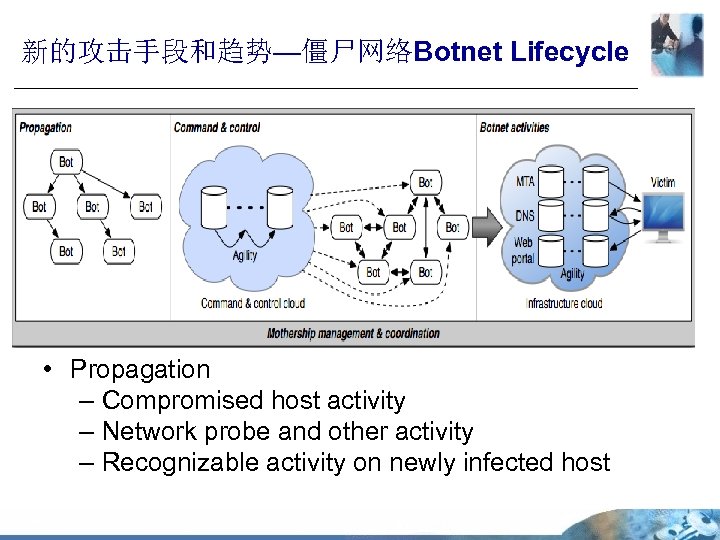

新的攻击手段和趋势—僵尸网络Botnet Lifecycle • Propagation – Compromised host activity – Network probe and other activity – Recognizable activity on newly infected host

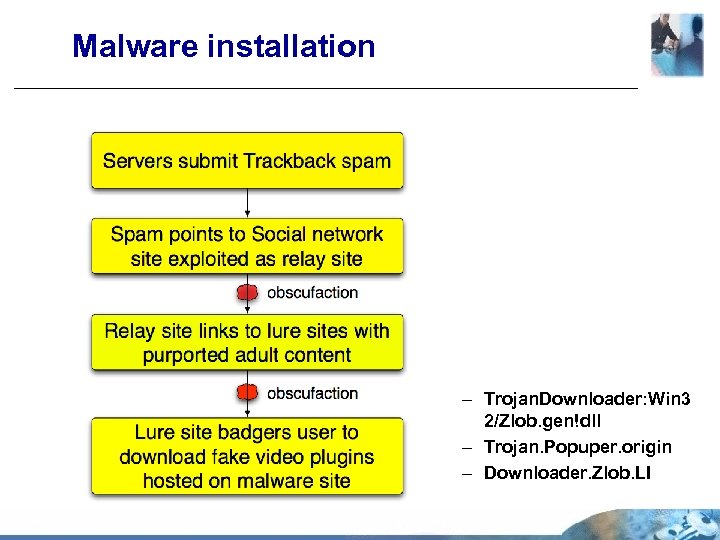

新的攻击手段和趋势—恶意软件的新型传播方式 Recent work on malware distribution • Blogs are widely used - 184 Million blogs world-wide - 73% of internet users have read a blog - 50% post comments • Blogs have automated Linkbacks - Facilitate cross-referencing - Exploited by spammers

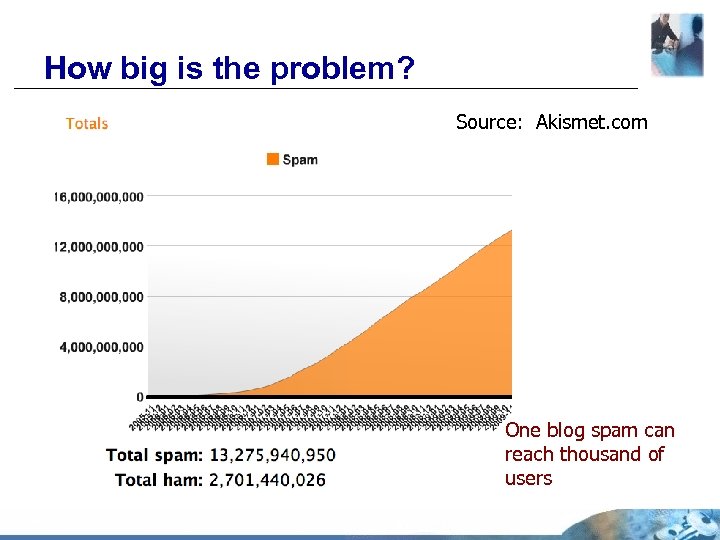

How big is the problem? Source: Akismet. com One blog spam can reach thousand of users

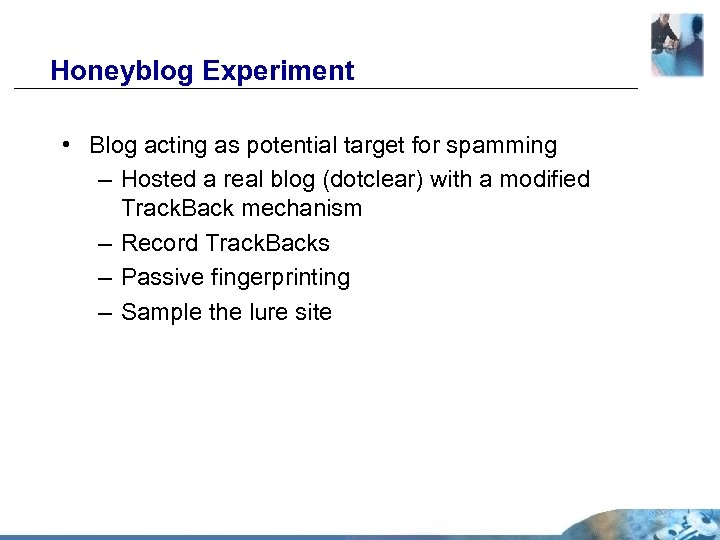

Honeyblog Experiment • Blog acting as potential target for spamming – Hosted a real blog (dotclear) with a modified Track. Back mechanism – Record Track. Backs – Passive fingerprinting – Sample the lure site

Malware installation – Trojan. Downloader: Win 3 2/Zlob. gen!dll – Trojan. Popuper. origin – Downloader. Zlob. LI

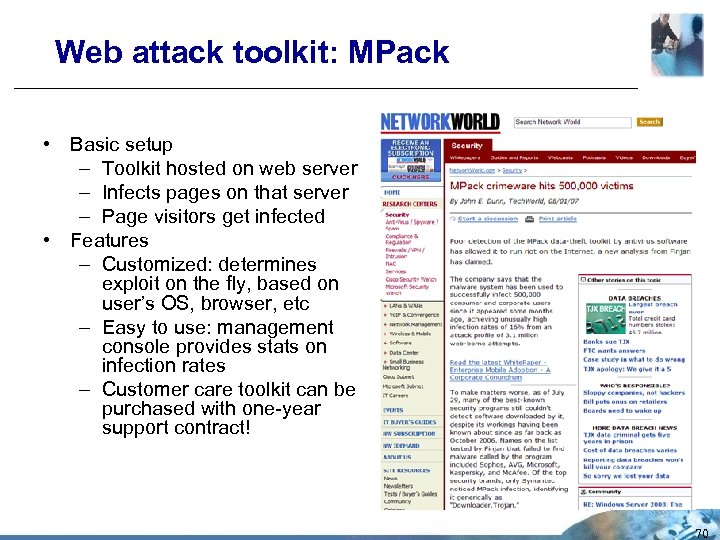

Web attack toolkit: MPack • Basic setup – Toolkit hosted on web server – Infects pages on that server – Page visitors get infected • Features – Customized: determines exploit on the fly, based on user’s OS, browser, etc – Easy to use: management console provides stats on infection rates – Customer care toolkit can be purchased with one-year support contract! 70

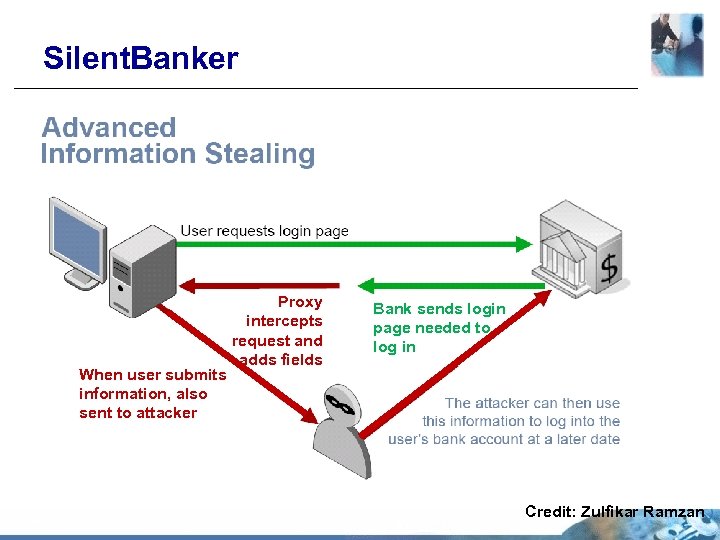

Silent. Banker When user submits information, also sent to attacker Proxy intercepts request and adds fields Bank sends login page needed to log in Credit: Zulfikar Ramzan

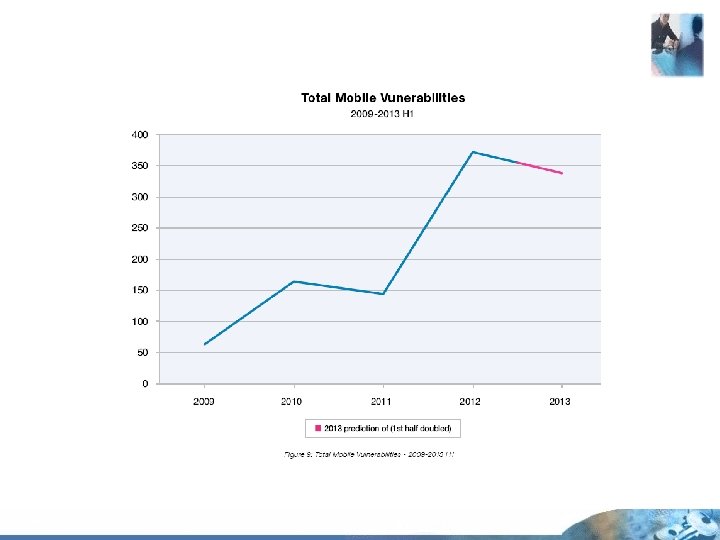

Mobile vulnerabilities 漏洞数目 Although vulnerabilities affecting mobile applications and operating systems represent a relatively small percentage of total disclosures (4% 2013), Total number of disclosures increase significantly 漏洞类型 Many of the vulnerabilities affecting mobile platforms originate in components that are used in both mobile and desktop software. The remaining vulnerabilities are specific to mobile applications and represent a large portion of the increase in disclosures seen in • 2012 and 2013 漏洞发掘. • • In 2013, fewer than 30% of all mobile disclosures had public exploits or proof-of-concept code available. (only 9% of mobile vulnerabilities disclosed between 2009 and 2012 had public exploits. ) Most of these exploits are targeted specifically towards mobile applications and are primarily disclosed on popular public exploit repositories.

Steal cars with a laptop • • • NEW YORK - Security technology created to protect luxury vehicles may now make it easier for tech-savy thieves to drive away with them. In April ‘ 07, high-tech criminals made international headlines when they used a laptop and transmitter to open the locks and start the ignition of an armor-plated BMW X 5 belonging to soccer player David Beckham, the second X 5 stolen from him using this technology within six months. … Beckham's BMW X 5 s were stolen by thieves who hacked into the codes for the vehicles' RFID chips … 74

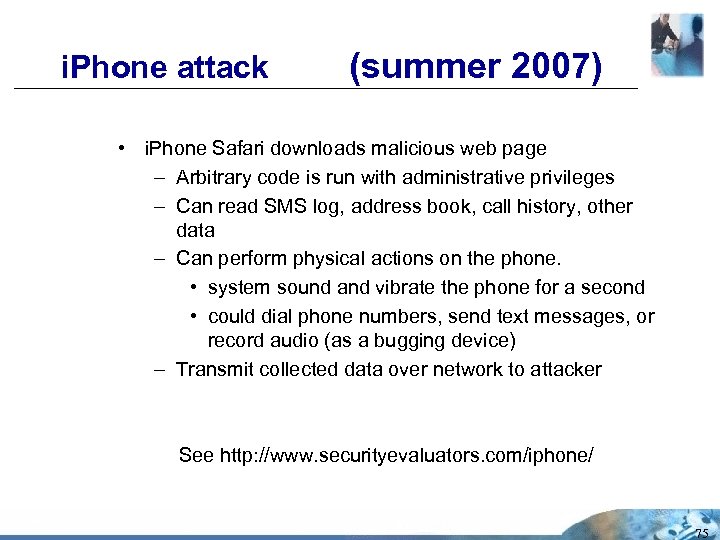

i. Phone attack (summer 2007) • i. Phone Safari downloads malicious web page – Arbitrary code is run with administrative privileges – Can read SMS log, address book, call history, other data – Can perform physical actions on the phone. • system sound and vibrate the phone for a second • could dial phone numbers, send text messages, or record audio (as a bugging device) – Transmit collected data over network to attacker See http: //www. securityevaluators. com/iphone/ 75

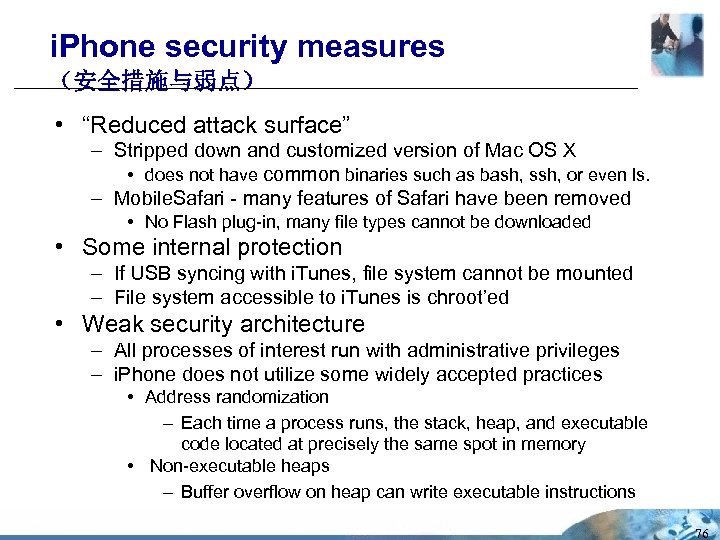

i. Phone security measures (安全措施与弱点) • “Reduced attack surface” – Stripped down and customized version of Mac OS X • does not have common binaries such as bash, ssh, or even ls. – Mobile. Safari - many features of Safari have been removed • No Flash plug-in, many file types cannot be downloaded • Some internal protection – If USB syncing with i. Tunes, file system cannot be mounted – File system accessible to i. Tunes is chroot’ed • Weak security architecture – All processes of interest run with administrative privileges – i. Phone does not utilize some widely accepted practices • Address randomization – Each time a process runs, the stack, heap, and executable code located at precisely the same spot in memory • Non-executable heaps – Buffer overflow on heap can write executable instructions 76

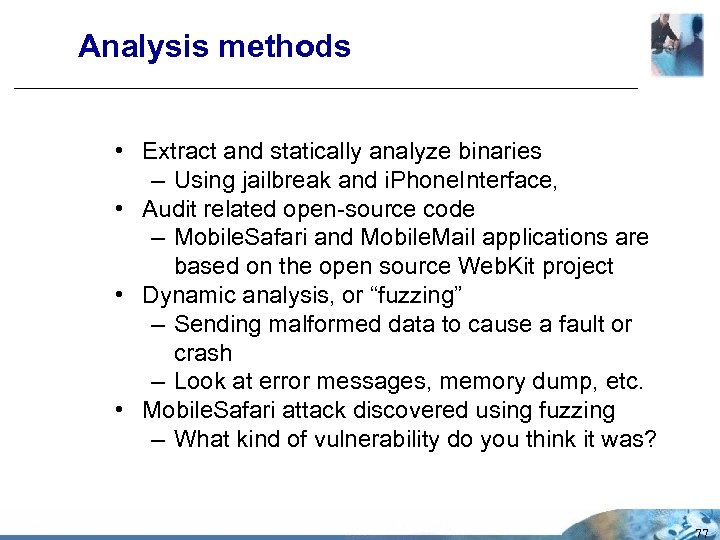

Analysis methods • Extract and statically analyze binaries – Using jailbreak and i. Phone. Interface, • Audit related open-source code – Mobile. Safari and Mobile. Mail applications are based on the open source Web. Kit project • Dynamic analysis, or “fuzzing” – Sending malformed data to cause a fault or crash – Look at error messages, memory dump, etc. • Mobile. Safari attack discovered using fuzzing – What kind of vulnerability do you think it was? 77

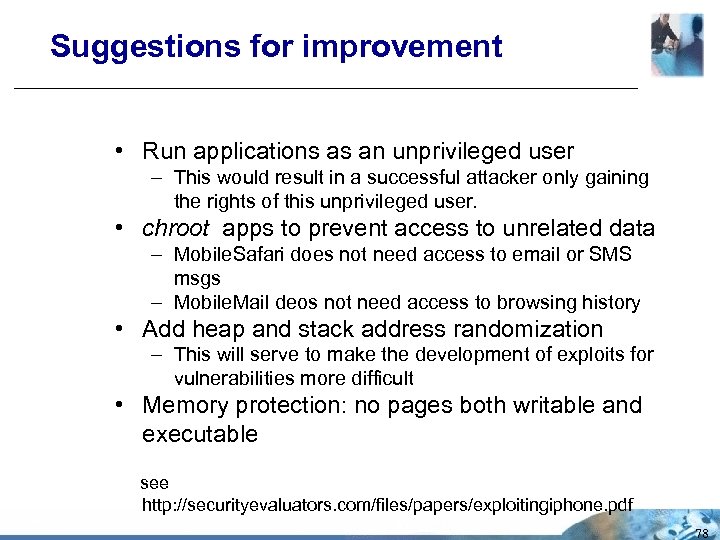

Suggestions for improvement • Run applications as an unprivileged user – This would result in a successful attacker only gaining the rights of this unprivileged user. • chroot apps to prevent access to unrelated data – Mobile. Safari does not need access to email or SMS msgs – Mobile. Mail deos not need access to browsing history • Add heap and stack address randomization – This will serve to make the development of exploits for vulnerabilities more difficult • Memory protection: no pages both writable and executable see http: //securityevaluators. com/files/papers/exploitingiphone. pdf 78

地下交易 • • • Spam service Rent-a-bot Cash-out Pump and dump Botnet rental 79

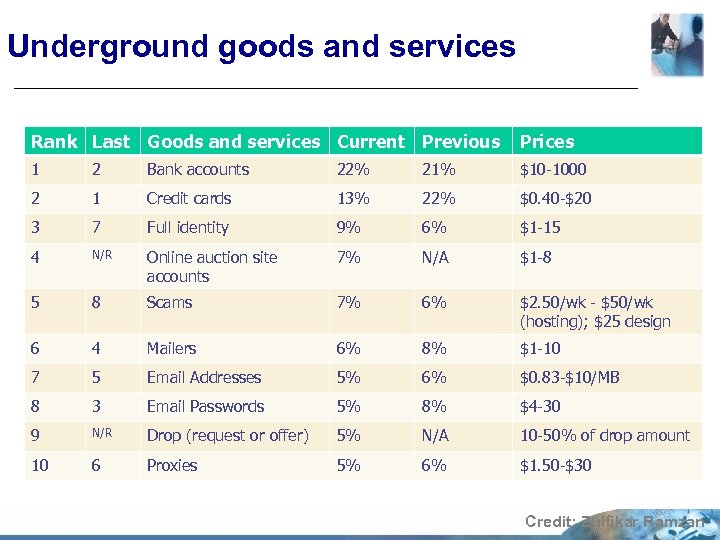

Underground goods and services Rank Last Goods and services Current Previous Prices 1 2 Bank accounts 22% 21% $10 -1000 2 1 Credit cards 13% 22% $0. 40 -$20 3 7 Full identity 9% 6% $1 -15 4 N/R Online auction site accounts 7% N/A $1 -8 5 8 Scams 7% 6% $2. 50/wk - $50/wk (hosting); $25 design 6 4 Mailers 6% 8% $1 -10 7 5 Email Addresses 5% 6% $0. 83 -$10/MB 8 3 Email Passwords 5% 8% $4 -30 9 N/R Drop (request or offer) 5% N/A 10 -50% of drop amount 10 6 Proxies 5% 6% $1. 50 -$30 Credit: Zulfikar Ramzan

Why are there security vulnerabilities? • Lots of buggy software. . . – Why do programmers write insecure code? – Awareness is the main issue • Some contributing factors – Few courses in computer security – Programming text books do not emphasize security – Few security audits – C is an unsafe language – Programmers have many other things to worry about – Legacy software (some solutions, e. g. Sandboxing) – Consumers do not care about security – Security is expensive and takes time

Ethical use of security information • We discuss vulnerabilities and attacks – Most vulnerabilities have been fixed – Some attacks may still cause harm – Do not try these at home or anyplace else • Purpose of this class – Learn to prevent malicious attacks – Use knowledge for good purposes

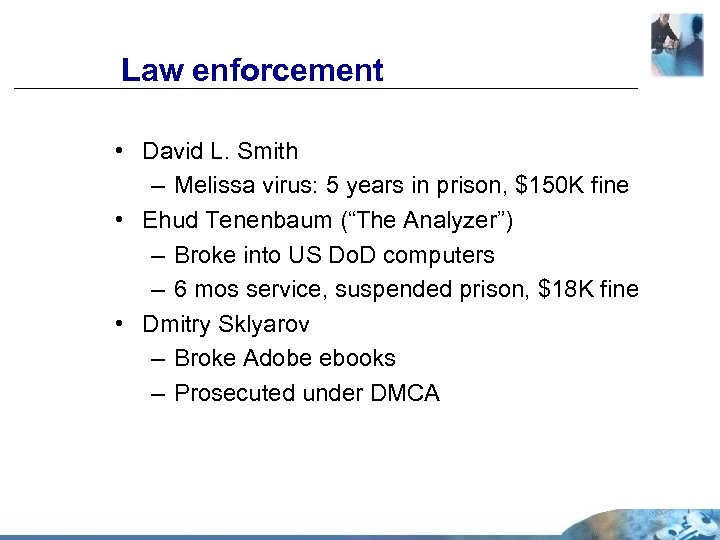

Law enforcement • David L. Smith – Melissa virus: 5 years in prison, $150 K fine • Ehud Tenenbaum (“The Analyzer”) – Broke into US Do. D computers – 6 mos service, suspended prison, $18 K fine • Dmitry Sklyarov – Broke Adobe ebooks – Prosecuted under DMCA

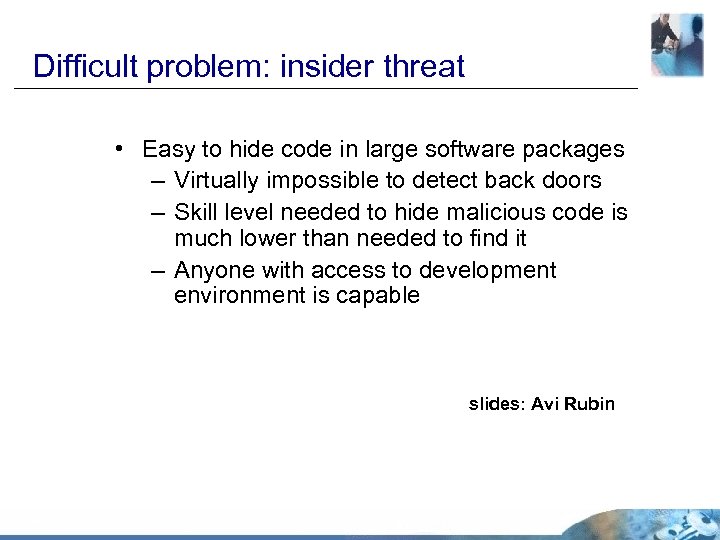

Difficult problem: insider threat • Easy to hide code in large software packages – Virtually impossible to detect back doors – Skill level needed to hide malicious code is much lower than needed to find it – Anyone with access to development environment is capable slides: Avi Rubin

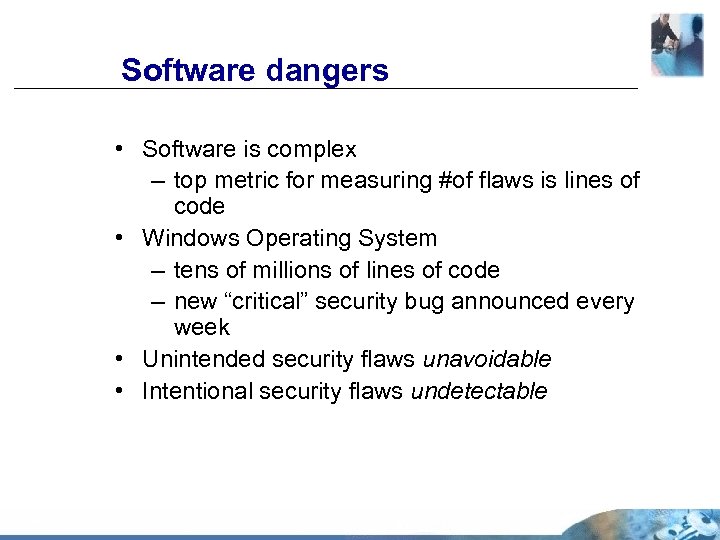

Software dangers • Software is complex – top metric for measuring #of flaws is lines of code • Windows Operating System – tens of millions of lines of code – new “critical” security bug announced every week • Unintended security flaws unavoidable • Intentional security flaws undetectable

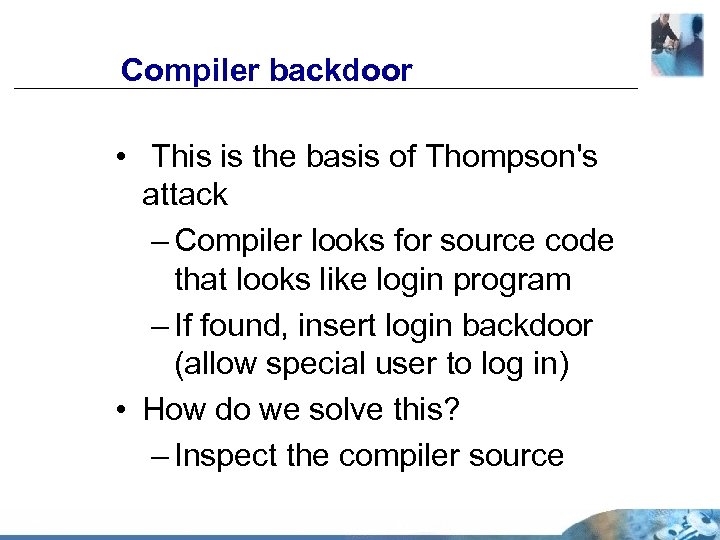

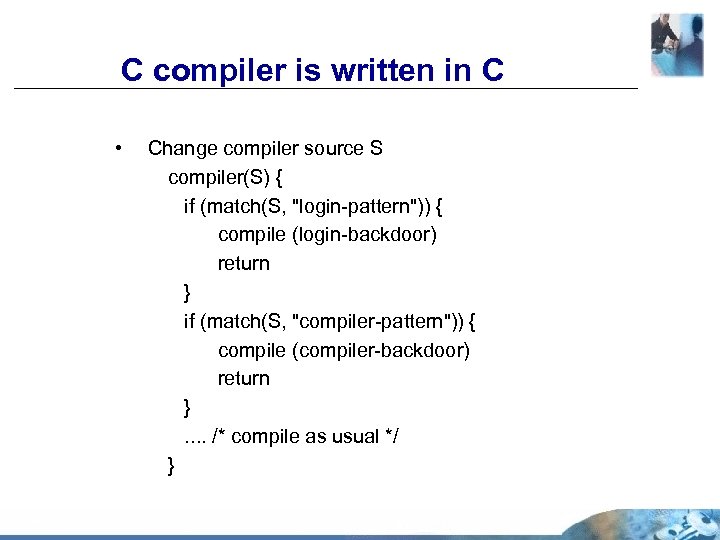

Compiler backdoor • This is the basis of Thompson's attack – Compiler looks for source code that looks like login program – If found, insert login backdoor (allow special user to log in) • How do we solve this? – Inspect the compiler source

C compiler is written in C • Change compiler source S compiler(S) { if (match(S, "login-pattern")) { compile (login-backdoor) return } if (match(S, "compiler-pattern")) { compile (compiler-backdoor) return } . . /* compile as usual */ }

Social engineering • Many attacks don't use computers – Call system administrator – Dive in the dumpster • Online versions – send trojan in email – picture or movie with malicious code

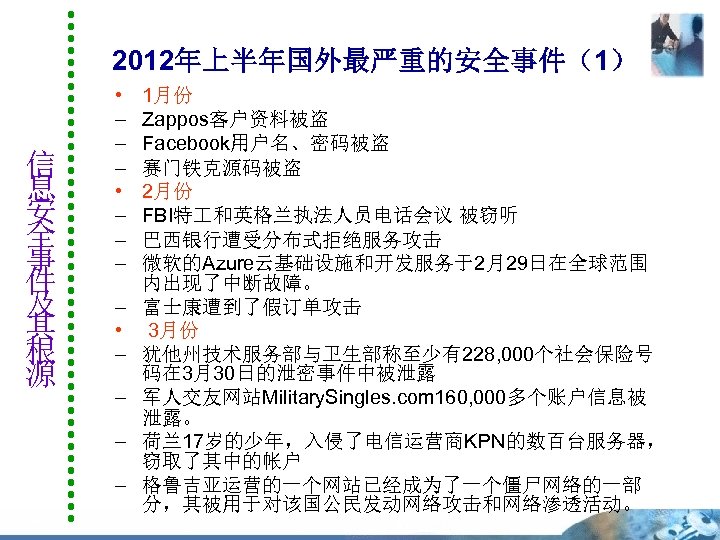

2012年上半年国外最严重的安全事件(1) 信 息 安 全 事 件 及 其 根 源 • – – – – • – – 1月份 Zappos客户资料被盗 Facebook用户名、密码被盗 赛门铁克源码被盗 2月份 FBI特 和英格兰执法人员电话会议 被窃听 巴西银行遭受分布式拒绝服务攻击 微软的Azure云基础设施和开发服务于2月29日在全球范围 内出现了中断故障。 富士康遭到了假订单攻击 3月份 犹他州技术服务部与卫生部称至少有228, 000个社会保险号 码在 3月30日的泄密事件中被泄露 军人交友网站Military. Singles. com 160, 000多个账户信息被 泄露。 荷兰 17岁的少年,入侵了电信运营商KPN的数百台服务器, 窃取了其中的帐户 格鲁吉亚运营的一个网站已经成为了一个僵尸网络的一部 分,其被用于对该国公民发动网络攻击和网络渗透活动。

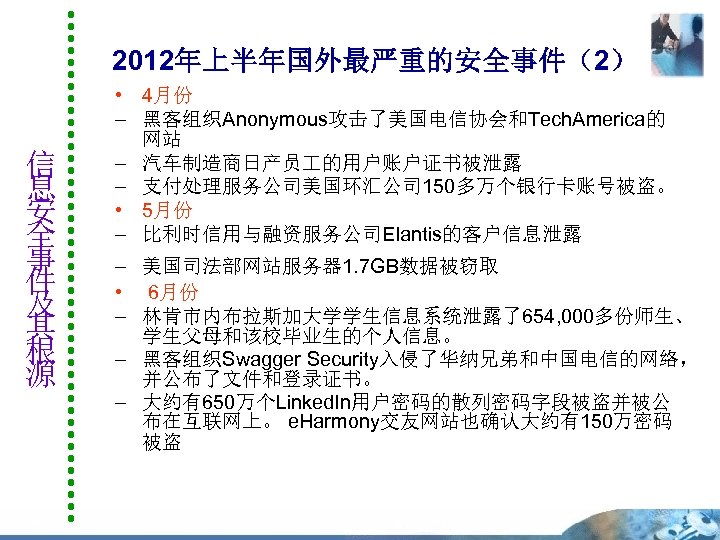

2012年上半年国外最严重的安全事件(2) 信 息 安 全 事 件 及 其 根 源 • 4月份 – 黑客组织Anonymous攻击了美国电信协会和Tech. America的 网站 – 汽车制造商日产员 的用户账户证书被泄露 – 支付处理服务公司美国环汇公司 150多万个银行卡账号被盗。 • 5月份 – 比利时信用与融资服务公司Elantis的客户信息泄露 – 美国司法部网站服务器 1. 7 GB数据被窃取 • 6月份 – 林肯市内布拉斯加大学学生信息系统泄露了654, 000多份师生、 学生父母和该校毕业生的个人信息。 – 黑客组织Swagger Security入侵了华纳兄弟和中国电信的网络, 并公布了文件和登录证书。 – 大约有650万个Linked. In用户密码的散列密码字段被盗并被公 布在互联网上。 e. Harmony交友网站也确认大约有150万密码 被盗

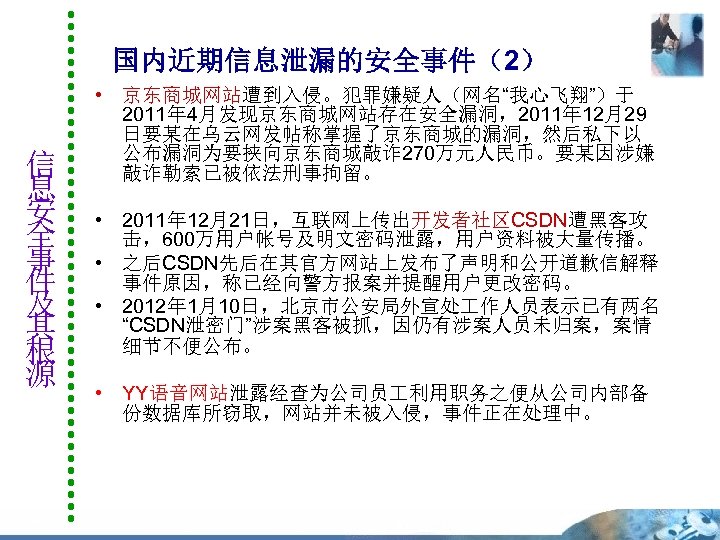

国内近期信息泄漏的安全事件(2) 信 息 安 全 事 件 及 其 根 源 • 京东商城网站遭到入侵。犯罪嫌疑人(网名“我心飞翔”)于 2011年 4月发现京东商城网站存在安全漏洞,2011年 12月29 日要某在乌云网发帖称掌握了京东商城的漏洞,然后私下以 公布漏洞为要挟向京东商城敲诈270万元人民币。要某因涉嫌 敲诈勒索已被依法刑事拘留。 • 2011年 12月21日,互联网上传出开发者社区CSDN遭黑客攻 击,600万用户帐号及明文密码泄露,用户资料被大量传播。 • 之后CSDN先后在其官方网站上发布了声明和公开道歉信解释 事件原因,称已经向警方报案并提醒用户更改密码。 • 2012年 1月10日,北京市公安局外宣处 作人员表示已有两名 “CSDN泄密门”涉案黑客被抓,因仍有涉案人员未归案,案情 细节不便公布。 • YY语音网站泄露经查为公司员 利用职务之便从公司内部备 份数据库所窃取,网站并未被入侵,事件正在处理中。

信息不安全的根本原因 信 息 安 全 事 件 及 其 根 源 程序漏洞 发掘被利用(零日攻击) 缓冲区溢出 SQL注入漏洞 关键信息明文传输 。。。。 管理层面 人员缺乏安全意识 密码设置简单 使用缺省密码 。。。。

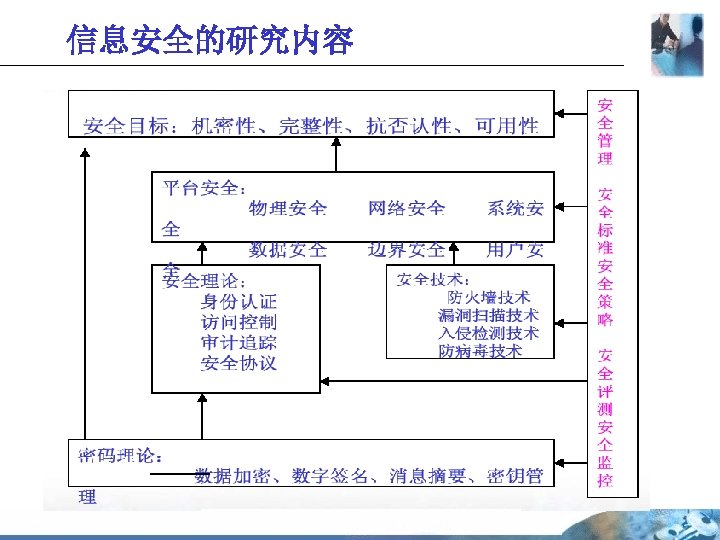

信息安全的研究内容

重要的安全标准 国际标准化组织(ISO) - ISO 17799 包含了133个安全控制措施来帮助组织识别在运做过程中对信息 安全有影响的元素。成为组织实施信息安全管理的实用指南 (风险评 估、策略、信息安全组织、资产管理、人力资源安全、物理安全、通 信安全、访问控制,IS获取、开发与维护、安全事故管理、业务持续 性管理、一致性) - ISO 27001: 2005 根据ISO 17799: 2005制定的一个ISMS(信息安全管理系统)体系实 施规范,并可使用该规范对组织的信息安全管理体系进行审核与认证。 美国国家标准和技术研究所(NIST) FIPS PUB 200(美国联邦信息与信息系统最低安全需求) NIST SP 800 -100(信息安全手册:管理者指南) NIST SP 800 -55(信息技术系统安全度量指导) NIST SP 800 -27(信息技术安全 程原理) NIST SP 800 -53(美国联邦信息系统的推荐安全控制措施)

国际电信联盟电信标准化部门(ITU-T) X. 800系列推荐标准(20个) X. 800,X. 802和X. 803标准描述了在开放系统的安全; X. 805标准提供了端到端通讯安全框架; X. 810,X. 811,X. 812,X. 813,X. 814,X. 815和X. 816涵盖全面安全框架(如认证、访问 控制、抗抵赖、加密、完整性、安全审计和安全警报) X. 830,X. 831,X. 832,X. 833. X. 834和X. 835标准提供了通用的上层安全。 有关安全信息和可信第三方服务的标准已经在X. 841,X. 842和X. 843已经提出 。 信息技术安全评估通用准则(CC) 定义了一组已知有效性的IT需求,用来对未来产品和系统建立安全需求 Internet标准和Internet协会(Request for common, RFC) RFC 2196(网站安全手册)在网站上开发计算机安全策略和程序的指南 RFC 3552(撰写安全方面的RFC文本指南)

OSI安全体系架构 • 为了有效评估某个机构的安全需求,并选择各种安全产 品和策略,负责安全的管理员需要一些系统性的方法定 义安全需求以及满足这些安全需求的方法。 • ITU-T 推荐标准X. 800 • 安全攻击:任何可能会危及机构的信息安全的行为 • 安全机制:用来检测、防范安全攻击并从中恢复系统的 机制 • 安全服务:用来增强机构的数据处理系统安全性和信息 传递安全性的服务,利用了一种或多种安全机制提供服 务。

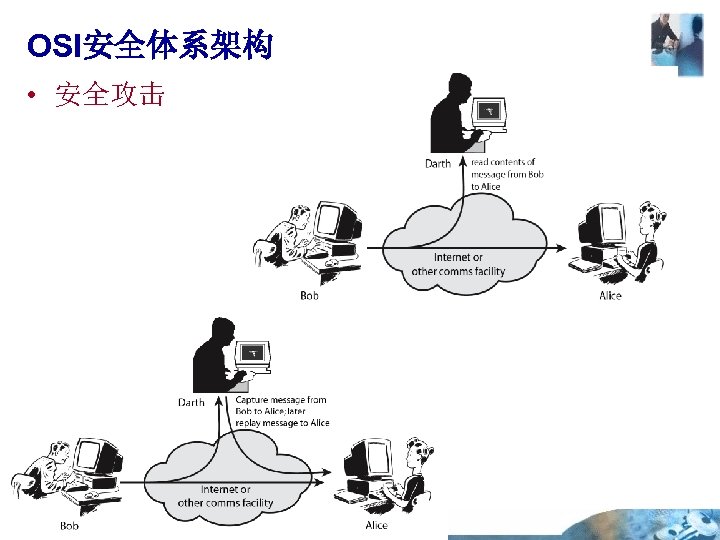

OSI安全体系架构 • 安全攻击 ü 被动攻击(passive attack) 消息内容泄露(release of message content) 流量分析(traffic analysis) ü 主动攻击(active attack) 假冒(masquerade) 重放(replay) 改写(modification) 拒绝服务(denial of service)

OSI安全体系架构 • 安全攻击

OSI安全体系架构 • 安全服务 • 由通信开放系统的协议层体提供的服务, 这些服务能够确保为系统或者数据传输提 供足够的安全。在RFC 2828中定义:由系 统提供的处理或者通信服务,能够对系统 资源实施某种特定的保护;安全服务实现 安全策略,而安全机制实现安全服务。

认证 认证 确保通信实体就是他所声称的实体。 标准中定义了两种: • 对等实体认证:在一次联系中确认对等实 体的身份。确保实体不是伪装的,也不是 未经授权的。 • 数据源认证:在无连接传输中,确认数据 单元的源。这种支持类似电子邮件等应用。

访问控制 • 通过通信连接来限制和控制对主机系统和应 用程序的访问。每次访问尝试都必须经过鉴 定。

数据机密性 保护传输的数据免受被动攻击。可以保护所有的数 据,也可以保护单个消息或某个特定的字段。另一方面 保护数据流免于分析。 分为: 连接机密性:保护在连接上的所有用户数据。 无连接机密性:保护所有单一数据块中的用户数据。 选择字段:在连接上的或者单个数据块中的所有用户数 据的被选字段的机密性。 流量机密性:保护可能从流量的观察中获得的信息。

数据完整性 与机密性服务一样. 使用范围同。能确保所接受的消息 与发送的消息是一样的,没有受到复制、插入、更改、重 新排序或者重放。 具有恢复能力的连接完整性:对在连接上的所有用户数据提 供完整性服务,并且按照完全的数据顺序检测任何对数据 的更改、插入、删除或者重放,具有恢复的功能。 不具有恢复能力的连接完整性:与上面相同,但只是提供检 测,不具有恢复的能力。 选择字段的连接完整性:对在连接上的传输的数据块中的用 户数据的被选字段的提供完整性。 无连接的完整性:对于单个无连接的数据块提供完整性服务。

非否认服务 • 能够防止发送或者接受方否认消息的传输 。 当发送消息的时候,接收方能够证明所 谓的发送方的确发送了消息。同样,当接收 消息的时候,发送方能够证明所谓的接收方 的确接收了消息。

可用性服务 X. 800和RFC 2828 将可用性定义为系统的性 质,或者定义为接受到授权系统实体的命令时, 系统资源根据系统性能规范所表现出来的可取性 和可用性。多种攻击能够导致可用性的丢失或者 降低。可以采用自动的对策对多种攻击进行修正, 例如认证和加密,而其他的攻击则需要某种物理 行为来预防或者丢失的分布式系统元素的可用性。

Home work • 课外阅读 (1)IBM X-Force 2013 Mid-Year Trend and Risk Report (2)Security Evaluation of Apple’s i. Phone http: //securityevaluators. com/files/papers/exploitingiphone. pdf (3) Track. Back Spam: Abuse and Prevention http: //www-cs-students. stanford. edu/~pflam/research /blogspam _CCSW 09. pdf (4) 2013年国际十大信息安全热点事件 http: //news. ifeng. com/a/20140807/41483133_0. shtml 选择其中一个进行阅读,并书写 500字左右的读后感。

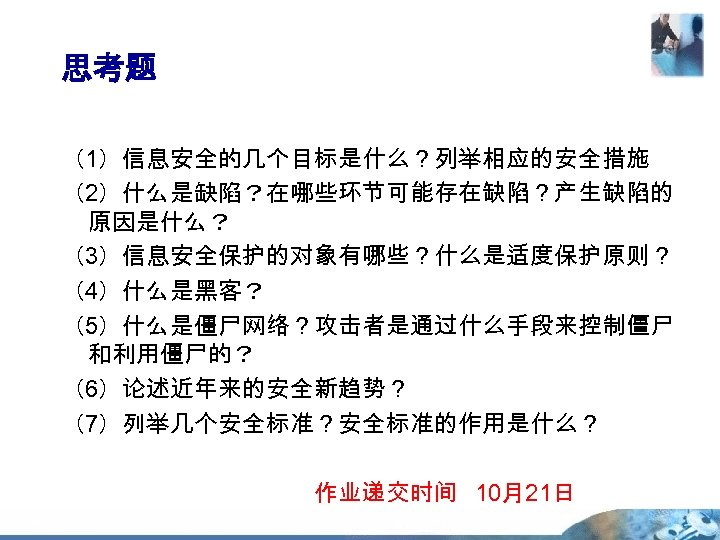

思考题 (1)信息安全的几个目标是什么?列举相应的安全措施 (2)什么是缺陷?在哪些环节可能存在缺陷?产生缺陷的 原因是什么? (3)信息安全保护的对象有哪些?什么是适度保护原则? (4)什么是黑客? (5)什么是僵尸网络?攻击者是通过什么手段来控制僵尸 和利用僵尸的? (6)论述近年来的安全新趋势? (7)列举几个安全标准?安全标准的作用是什么? 作业递交时间 10月21日

3f92b0abed7ceb5aa2e8f3fe6e0bfbf8.ppt