2f0131d40d76aadff03f8ded33b98522.ppt

- Количество слайдов: 10

情報セキュリティ 第12回 公開鍵暗号基盤

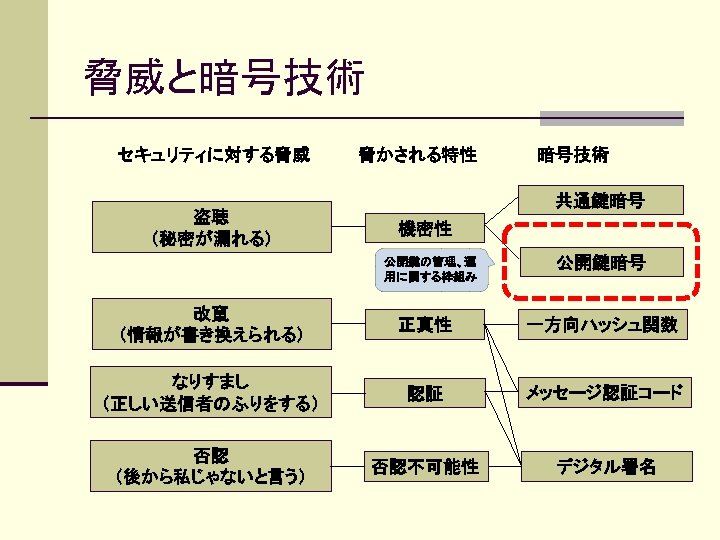

脅威と暗号技術 セキュリティに対する脅威 脅かされる特性 暗号技術 盗聴 (秘密が漏れる) 共通鍵暗号 機密性 公開鍵の管理、運 用に関する枠組み 公開鍵暗号 改竄 (情報が書き換えられる) 正真性 一方向ハッシュ関数 なりすまし (正しい送信者のふりをする) 認証 メッセージ認証コード 否認 (後から私じゃないと言う) 否認不可能性 デジタル署名

なぜ公開鍵基盤(PKI)は必要? n 公開鍵すり替え攻撃 n n n Man-in-the-middle攻撃 AはAの公開鍵PKAをBへ 送信。 敵CはPKAを横取りし、 PKCに書換えてBへ送信。 Bは平文Xの暗号文( PKC(X))をAへ送信。 敵CはPKC(X)を横取りし、 自分の秘密鍵SKCで平文 Xを復号。 公開鍵PKAやPKCが誰のも のかを管理、確認する基盤 があれば、すり替え攻撃は 起きない。 公開鍵すり替え攻撃 Bへ送信された Aの公開鍵 CはPKAをPKCに 書換えてBへ送信 PKA A さ ん PKC B さ ん PKA を横取り SKA 平文X 敵 PKA(X) C すり替えがばれな いように、PKA(X) をAへ送信 PKC(X) SKC 平文X Bは平文Xを敵C の公開鍵PKCで 暗号して送信 Cの秘密鍵SKC で平文Xを復号

トラストモデル n n 公開鍵が誰のものかを確認する 二つの仕組みがある。 信用の輪モデル 個人レベルの保証 AとB双方と信用関係があるC が間に入って、一方(B)の公開 鍵(PKB)を他方(A)へCのデジ タル署名を付けて渡す 認証局モデル n 第三者機関(認証局)が公開鍵 の所有者を保証 n 認証局(CA)はBの公開鍵( PKB)とCAの署名を配布 n BはPKBとCAの署名をAへ送信 n AはCAの署名を使って、PKBが Bの公開鍵であることを確認。 n n n 信用の輪 A さ ん 信用 PKB Cの署名 C さ ん 信用 B さ ん PKB 認証局 A さ ん PKB CAの署名 B さ ん PK B署名 の CA 認証局(CA)

認証局(Certificate Authority) 認証局(CA) 証明書のバージョン ハッシュ関数 (MD 4, MD 5, SHA) シリアル番号 CAの識別名 証 明 書 ハッシュ値 証明書の有効期限 メッセージ ダイジェスト 証明書発行依頼者の識別名 証明書発行依頼者の公開鍵についての情報 ・公開鍵のアルゴリズム ・公開鍵そのもの CAの秘密鍵 CAが使うデジタル署名のアルゴリズム + CAのデジタル署名 Bさんの 公開鍵を含む Aさん 一致すればCA が発行した本 物の証明書 ハッシュ関数 証明書 メッセージ ダイジェスト CAの デジタル署名 CAのデジタル署名 付き証明書の発行 CAの公開鍵 CAの デジタル署名 「CAの公開鍵」は多くの場合、OS/ブラウザ にプリインストールされている Bさん

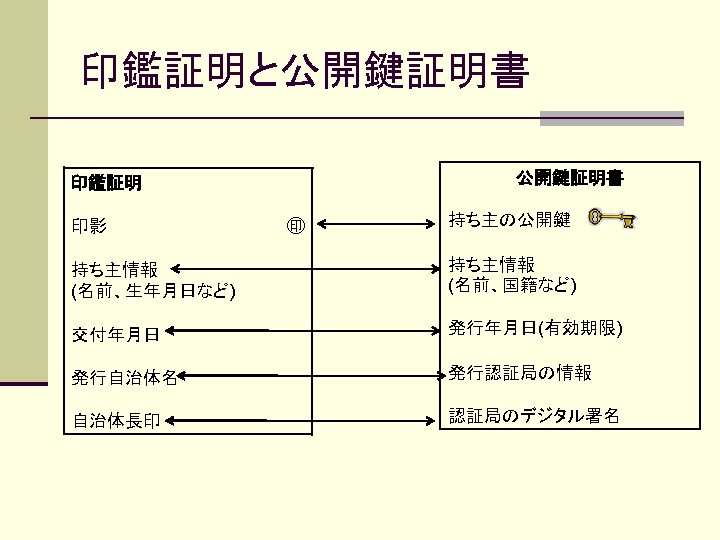

印鑑証明と公開鍵証明書 印鑑証明 印影 ㊞ 持ち主の公開鍵 持ち主情報 (名前、生年月日など) 持ち主情報 (名前、国籍など) 交付年月日 発行年月日(有効期限) 発行自治体名 発行認証局の情報 自治体長印 認証局のデジタル署名

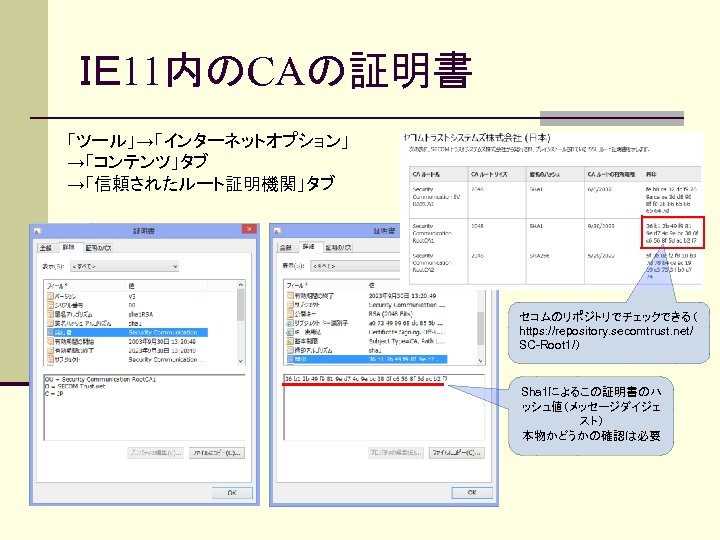

IE 11内のCAの証明書 「ツール」→「インターネットオプション」 →「コンテンツ」タブ →「信頼されたルート証明機関」タブ セコムのリポジトリでチェックできる( https: //repository. secomtrust. net/ SC-Root 1/) Sha 1によるこの証明書のハ ッシュ値(メッセージダイジェ スト) 本物かどうかの確認は必要

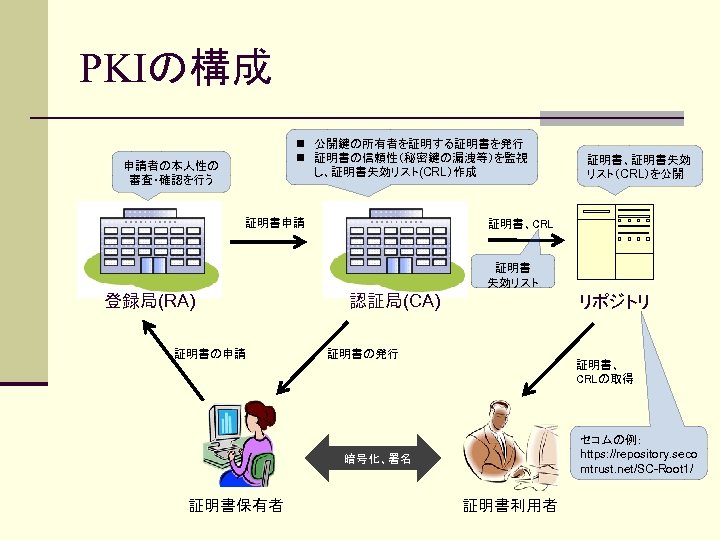

PKIの構成 n 公開鍵の所有者を証明する証明書を発行 n 証明書の信頼性(秘密鍵の漏洩等)を監視 し、証明書失効リスト(CRL)作成 申請者の本人性の 審査・確認を行う 証明書申請 証明書、証明書失効 リスト(CRL)を公開 証明書、CRL 証明書 失効リスト 登録局(RA) 証明書の申請 認証局(CA) リポジトリ 証明書の発行 証明書、 CRLの取得 セコムの例: https: //repository. seco mtrust. net/SC-Root 1/ 暗号化、署名 証明書保有者 証明書利用者

証明書の利用 n サーバ証明書 n HTTPSサーバの所有者を証明 EV SSL 証明書は 緑色 n EV SSL証明書 n 厳格な認証プロセスを経て発行される サーバ証明書 n 認証局は認証プロセスなどがガイドライ ンに従っているか1年毎に外部監査を 受ける n ルート証明書 n 認証局(C)の公開鍵証明書をCの秘密 鍵を使って署名した証明書 n サーバ認証では、クライアントは認証局 Cの公開鍵PKCでルート証明書のデジ タル署名を検証し、次にサーバSの証 明書のデジタル署名をPKCで検証する Amazon. co. jpへのサインイン みずほ銀行のオンライン・バンキング 証明書 チェーン 認証局Cのルート証明書 +デジタル署名 Cの公開鍵PKC を使って検証 サーバSのサーバ証明書 +デジタル署名 Cの公開鍵PKC を使って検証

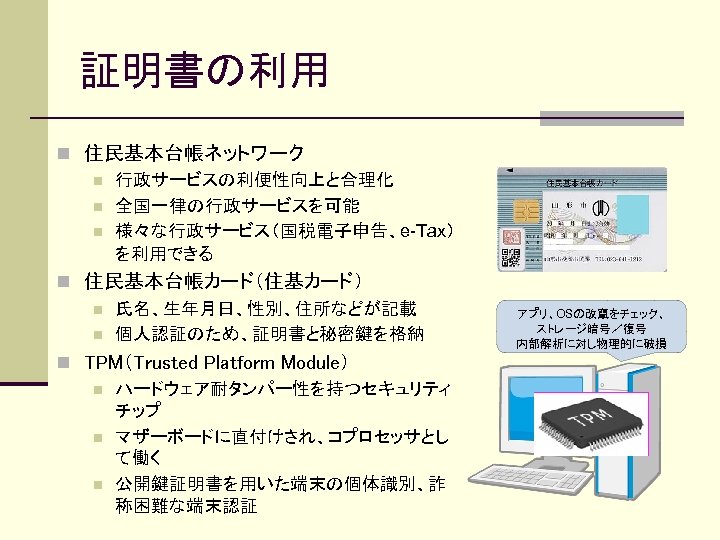

証明書の利用 n 住民基本台帳ネットワーク n 行政サービスの利便性向上と合理化 n 全国一律の行政サービスを可能 n 様々な行政サービス(国税電子申告、e-Tax) を利用できる n 住民基本台帳カード(住基カード) n 氏名、生年月日、性別、住所などが記載 n 個人認証のため、証明書と秘密鍵を格納 n TPM(Trusted Platform Module) n ハードウェア耐タンパー性を持つセキュリティ チップ n マザーボードに直付けされ、コプロセッサとし て働く n 公開鍵証明書を用いた端末の個体識別、詐 称困難な端末認証 アプリ、OSの改竄をチェック、 ストレージ暗号/復号 内部解析に対し物理的に破損

2f0131d40d76aadff03f8ded33b98522.ppt