eeae7174e8a8e51bb98605bfd1706734.ppt

- Количество слайдов: 57

公開金鑰基礎結構與憑證服 務 羅英嘉 2007年 5月 1

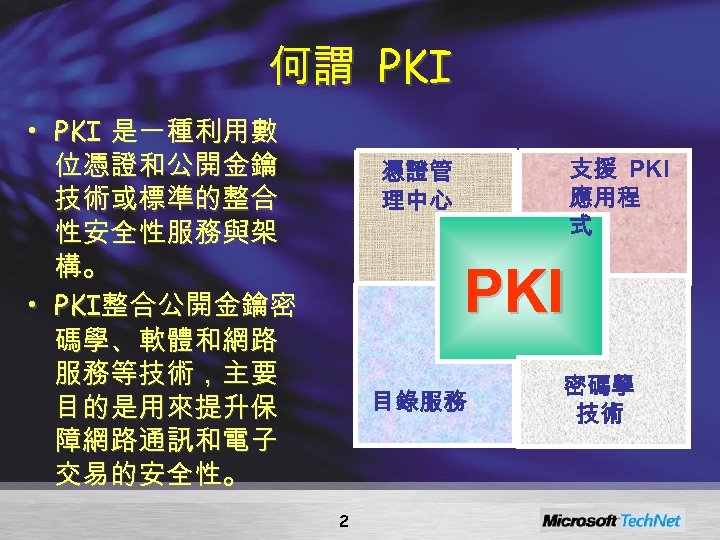

何謂 PKI • PKI 是一種利用數 位憑證和公開金鑰 技術或標準的整合 性安全性服務與架 構。 • PKI整合公開金鑰密 碼學、軟體和網路 服務等技術,主要 目的是用來提升保 障網路通訊和電子 交易的安全性。 支援 PKI 應用程 式 憑證管 理中心 PKI 目錄服務 2 密碼學 技術

為何需要 PKI • 資訊環境下需要更多層面和更高安全性 的交易機制。 – 需要比傳統密碼系統更嚴謹的驗證機制 – 需要提供不可否認機制 • PKI 提供了分送公開金鑰的實務技術 PKI 3

PKI 目的 • 提供安全性的網路傳送機制: – 私密性 (Confidentiality) – 完整性 (Integrity) – 資料來源辨識與身份驗證 (Authentication) – 不可否認性 (Non-repudiation) 4

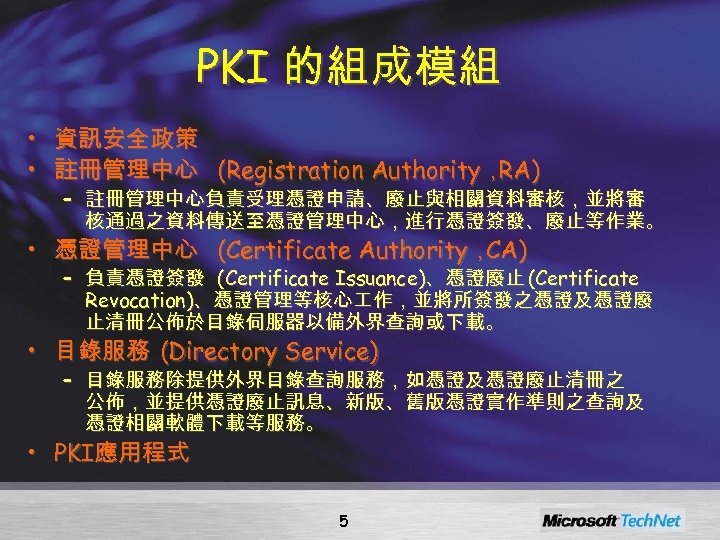

PKI 的組成模組 • 資訊安全政策 • 註冊管理中心 (Registration Authority, RA) – 註冊管理中心負責受理憑證申請、廢止與相關資料審核,並將審 核通過之資料傳送至憑證管理中心,進行憑證簽發、廢止等作業。 • 憑證管理中心 (Certificate Authority, CA) – 負責憑證簽發 (Certificate Issuance)、憑證廢止 (Certificate Revocation)、憑證管理等核心 作,並將所簽發之憑證及憑證廢 止清冊公佈於目錄伺服器以備外界查詢或下載。 • 目錄服務 (Directory Service) – 目錄服務除提供外界目錄查詢服務,如憑證及憑證廢止清冊之 公佈,並提供憑證廢止訊息、新版、舊版憑證實作準則之查詢及 憑證相關軟體下載等服務。 • PKI應用程式 5

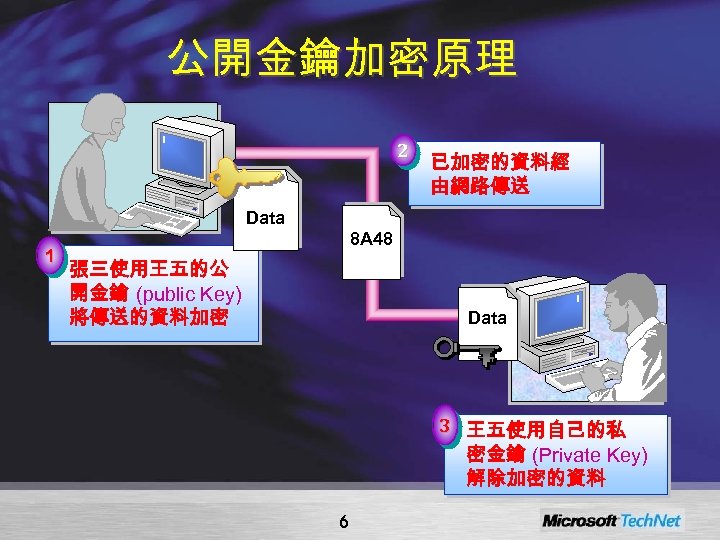

公開金鑰加密原理 2 已加密的資料經 由網路傳送 Data 1 8 A 48 張三使用王五的公 開金鑰 (public Key) 將傳送的資料加密 Data 3 A 78 3 王五使用自己的私 密金鑰 (Private Key) 解除加密的資料 6

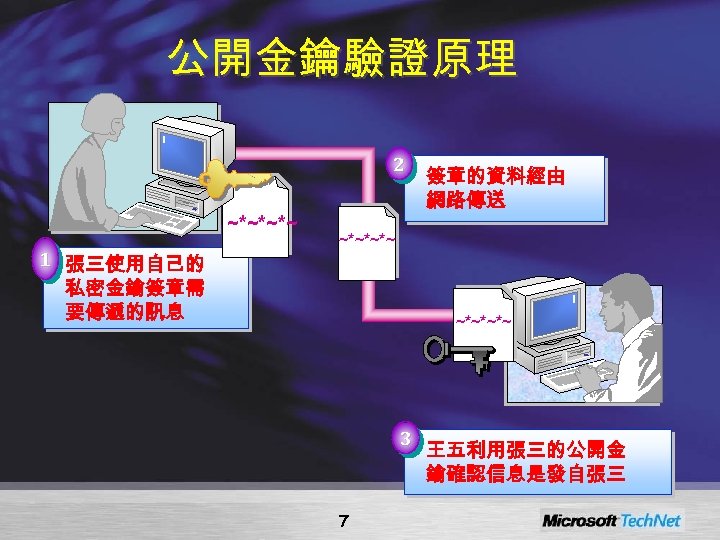

公開金鑰驗證原理 2 ~*~*~*~ 1 張三使用自己的 私密金鑰簽章需 要傳遞的訊息 簽章的資料經由 網路傳送 ~*~*~*~ 3 7 王五利用張三的公開金 鑰確認信息是發自張三

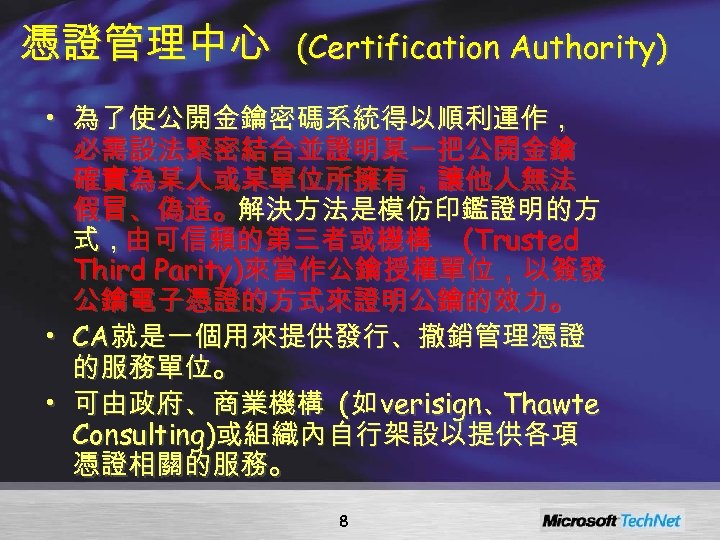

憑證管理中心 (Certification Authority) • 為了使公開金鑰密碼系統得以順利運作, 必需設法緊密結合並證明某一把公開金鑰 確實為某人或某單位所擁有,讓他人無法 假冒、偽造。解決方法是模仿印鑑證明的方 式,由可信賴的第三者或機構 (Trusted Third Parity)來當作公鑰授權單位,以簽發 公鑰電子憑證的方式來證明公鑰的效力。 • CA就是一個用來提供發行、撤銷管理憑證 的服務單位。 • 可由政府、商業機構 (如 verisign、 Thawte Consulting)或組織內自行架設以提供各項 憑證相關的服務。 8

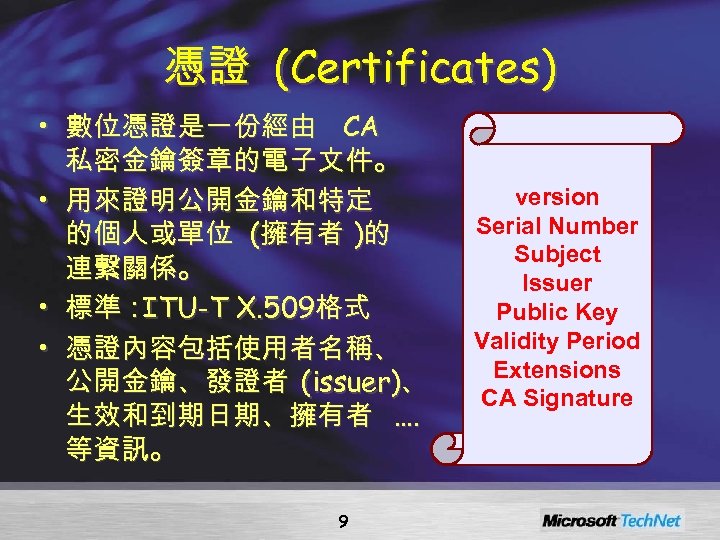

憑證 (Certificates) • 數位憑證是一份經由 CA 私密金鑰簽章的電子文件。 • 用來證明公開金鑰和特定 的個人或單位 (擁有者 )的 連繫關係。 • 標準: ITU-T X. 509格式 • 憑證內容包括使用者名稱、 公開金鑰、發證者 (issuer)、 生效和到期日期、擁有者 …. 等資訊。 9 version Serial Number Subject Issuer Public Key Validity Period Extensions CA Signature

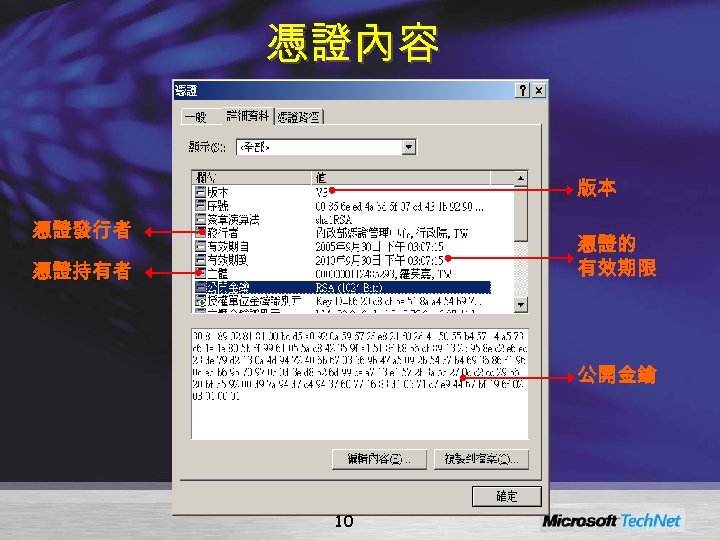

憑證內容 版本 憑證發行者 憑證的 有效期限 憑證持有者 公開金鑰 10

X. 509數位憑證格式 • X. 509數位憑證乃以 ASN. 1符號表示法 (Abstract Syntax Notation 1)定義,詳 細記載了組成該數位憑證的二進位資料。 • ASN. 1可以用多種方式加以編碼,現今 標準多為使用簡單的 DER (Distinguished Encoding Rules),可以產 生二進位數位憑證, BASE 64產生文字 模式編碼格式。 11

數位憑證的編碼內容 • 數位憑證通常以 Base 64編碼,產生出 如下所列的 ASCII內容文件: -----BEGIN CERTIFICATE----MIICWDCCAg. ICAQAw. DQYJKo. ZIhvc. NAQEEBQAwgb. Yx. Cz. AJBg. NVBAYTAlp. BMRUw Ew. YDVQQIEwx. XZXN 0 ZXJu. IENhc. GUx. Ej. AQBg. NVBAc. TCUNhc. GUg. VG 93 bj. Ed. MBs. GA 1 UECh. MUVGhhd 3 Rl. IENvbn. N 1 b. HRpbmcg. Y 2 Mx. Hz. Ad. Bg. NVBAs. TFk. Nlcn. Rp. Zmlj. YXRp b 24 g. U 2 Vydmlj. ZXMx. Fz. AVBg. NVBAMTDnd 3 dy 50 a. GF 3 d. GUu. Y 29 t. MSMw. IQYJKo. ZIhvc NAQk. BFh. R 3 ZWJt. YXN 0 ZXJAd. Ghhd 3 Rl. Lm. Nvb. TAe. Fw 05 Nj. Ex. MTQx. Nz. E 1 Mj. Va. Fw 05 Nj Ey. MTQx. Nz. E 1 Mj. Va. MIG 2 MQsw. CQYDVQQGEw. Ja. QTEVMBMGA 1 UECBMMV 2 Vzd. GV ybi. BDYXBl. MRIw. EAYD VQQHEwl. DYXBl. IFRvd 24 x. HTAb. Bg. NVBAo. TFFRo. YXd 0 ZSBDb 25 zd. Wx 0 a. W 5 n. IGNj. MR 8 w. HQYDVQQLEx. ZDZXJ 0 a. WZp. Y 2 F 0 a. W 9 u. IFNlcn. Zp. Y 2 Vz. MRcw. FQYDVQQDEw 53 d 3 cud. Ghhd 3 Rl. Lm. Nvb. TEj. MCEGCSq. GSIb 3 DQEJARYUd 2 Vib. WFzd. GVy. QHRo. YXd 0 ZS 5 j b 20 w. XDANBgkqhki. G 9 w 0 BAQEFAANLADBIAk. EAmp. Il 7 a. R 3 a. SPUUw. Ur. Hzp. VMrsm 3 gp I 2 Pz. Iw. Mh 39 l 1 h/Rsz. I 0/0 q. C 2 WRMlfwm 5 Fapohoyj. TJ 6 Zy. GUUen. ICll. Ky. KZw. IDAQABMA 0 GCSq. GSIb 3 DQEBBAUAA 0 EAf. I 57 WLk. OKEy. Qqy. CDYZ 6 re. Cuk. VDm. Ae 7 n. ZSb. Oy. Kv 6 K Uv. TCi. Q 5 ce 5 L 4 y 3 c/Vi. Kdlou 5 Bc. QYAbx. A 7 rw. O/vz 4 m 51 w 4 w== -----END CERTIFICATE----12

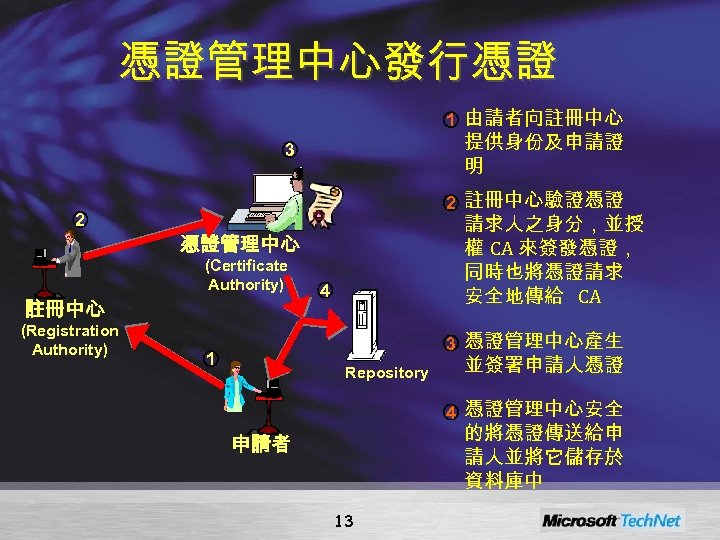

憑證管理中心發行憑證 1 由請者向註冊中心 提供身份及申請證 明 3 2 2 註冊中心驗證憑證 憑證管理中心 (Certificate Authority) 註冊中心 (Registration Authority) 請求人之身分,並授 權 CA 來簽發憑證, 同時也將憑證請求 安全地傳給 CA 4 3 憑證管理中心產生 1 Repository 並簽署申請人憑證 4 憑證管理中心安全 的將憑證傳送給申 請人並將它儲存於 資料庫中 申請者 13

規劃 PKI 環境之流程 • PKI服務的企業需求評估 • 憑證政策 (CP)與憑證作業準則 (CPS)的制 訂 • 決定 CA 之階層架構 • 制訂憑證之申請、核發、更新及撤銷流 程 • 制訂 CA 管理維護計畫 14

PKI 服務的企需求評估 • PKI 應用的環境與範圍 – 企業內部、外部或企業間的合作環境 – 企業應用的安全性範圍 • 建構 PKI 服務的成本利益分析 – 短、長期的成本 – 優點、缺點評估 – 平衡取捨 • PKI 環境對企業運作的衝擊 15

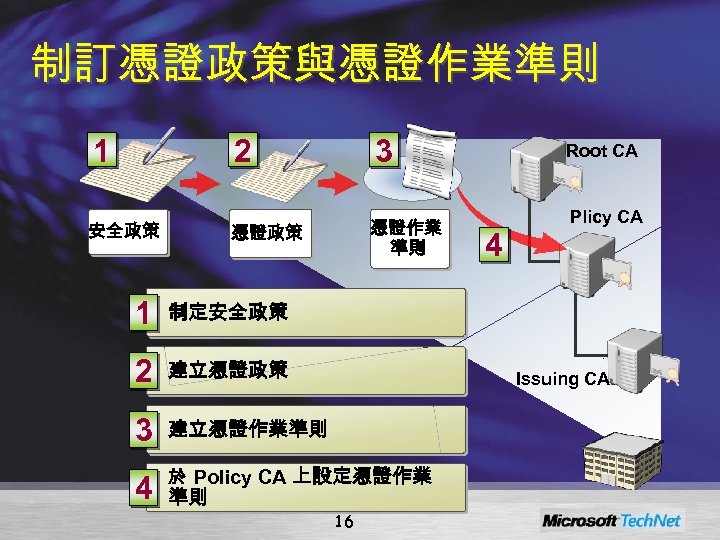

制訂憑證政策與憑證作業準則 2 安全政策 3 憑證政策 1 憑證作業 準則 1 建立憑證政策 3 建立憑證作業準則 4 於 Policy CA 上設定憑證作業 Plicy CA 4 制定安全政策 2 Root CA 準則 Issuing CA 16

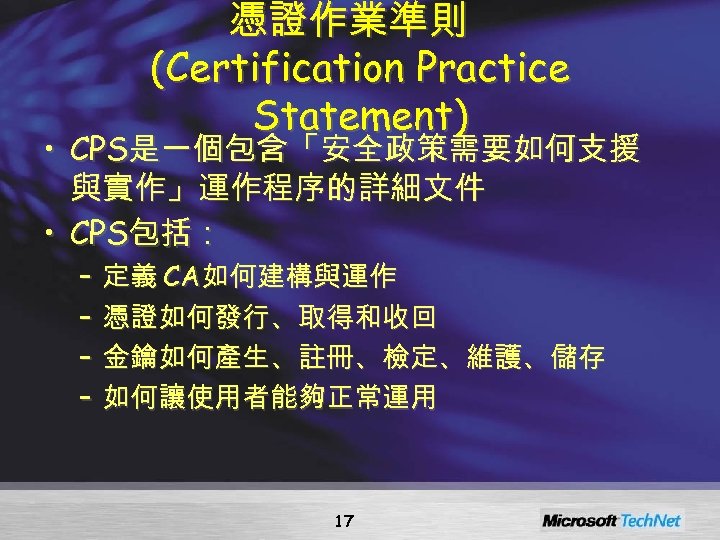

憑證作業準則 (Certification Practice Statement) • CPS是一個包含「安全政策需要如何支援 與實作」運作程序的詳細文件 • CPS包括: – 定義 CA如何建構與運作 – 憑證如何發行、取得和收回 – 金鑰如何產生、註冊、檢定、維護、儲存 – 如何讓使用者能夠正常運用 17

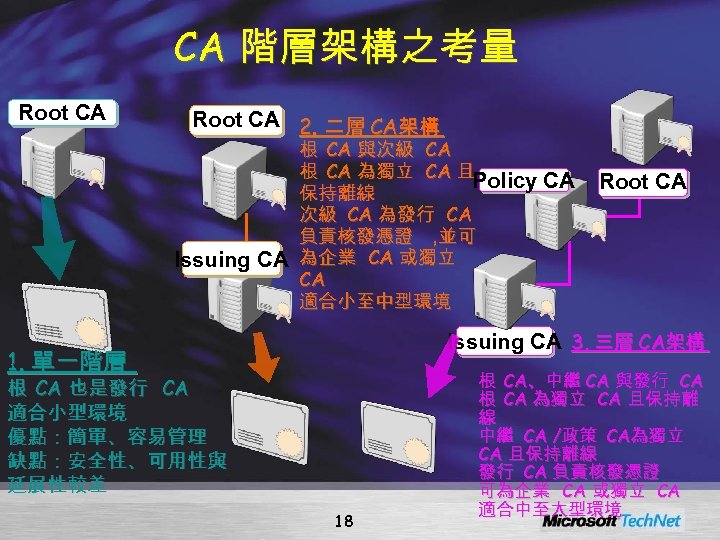

CA 階層架構之考量 Root CA 2. 二層 CA架構 根 CA 與次級 CA 根 CA 為獨立 CA 且 Policy CA 保持離線 次級 CA 為發行 CA 負責核發憑證 , 並可 Issuing CA 為企業 CA 或獨立 CA 適合小至中型環境 Root CA Issuing CA 3. 三層 CA架構 1. 單一階層 根 CA 也是發行 CA 適合小型環境 優點:簡單、容易管理 缺點:安全性、可用性與 延展性較差 18 根 CA、中繼 CA 與發行 CA 根 CA 為獨立 CA 且保持離 線 中繼 CA /政策 CA為獨立 CA 且保持離線 發行 CA 負責核發憑證 可為企業 CA 或獨立 CA 適合中至大型環境

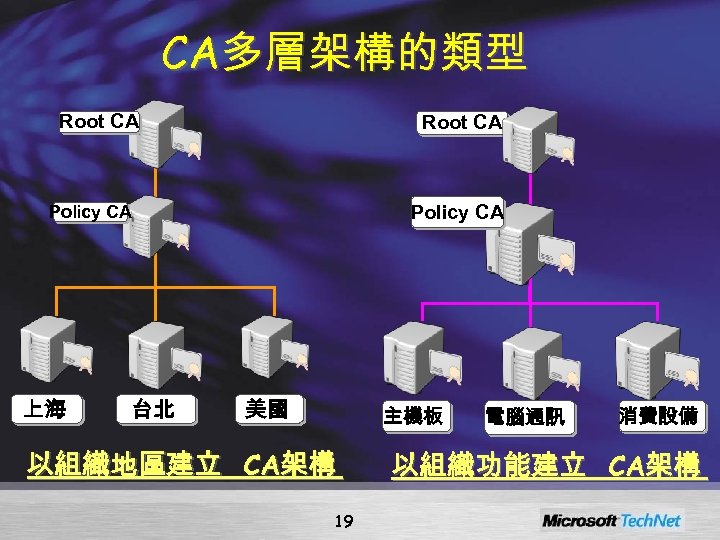

CA多層架構的類型 Root CA Policy CA 上海 台北 美國 主機板 以組織地區建立 CA架構 19 電腦通訊 消費設備 以組織功能建立 CA架構

Windows PKI 主要元件 • 憑證服務 (Certificate Service) – PKI的核心服務,允許企業扮演自己的 自行發行和管理憑證。 CA, • Active Directory – 提供 PKI的存放及發佈服務 • PKI enabled 應用程式 – Microsoft Internet Explorer、 、 IIS Microsoft Outlook、 Microsoft Outlook Express、 Microsoft Money…. 20

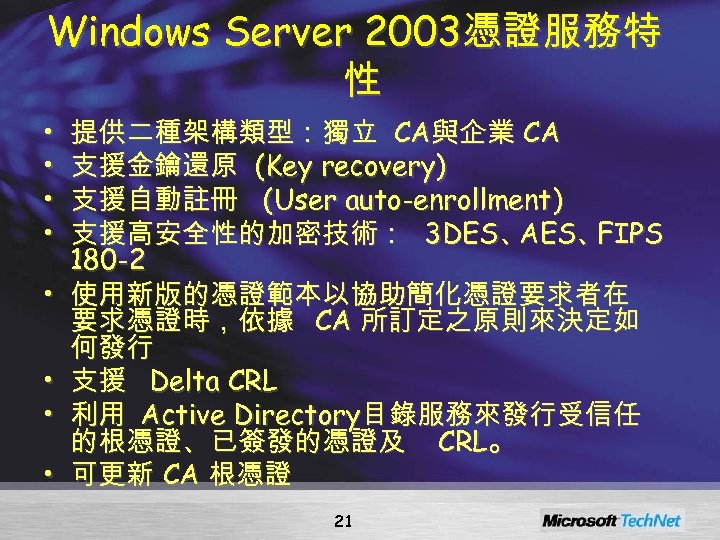

Windows Server 2003憑證服務特 性 • • 提供二種架構類型:獨立 CA與企業 CA 支援金鑰還原 (Key recovery) 支援自動註冊 (User auto-enrollment) 支援高安全性的加密技術: 3 DES、 AES、 FIPS 180 -2 使用新版的憑證範本以協助簡化憑證要求者在 要求憑證時,依據 CA 所訂定之原則來決定如 何發行 支援 Delta CRL 利用 Active Directory目錄服務來發行受信任 的根憑證、已簽發的憑證及 CRL。 可更新 CA 根憑證 21

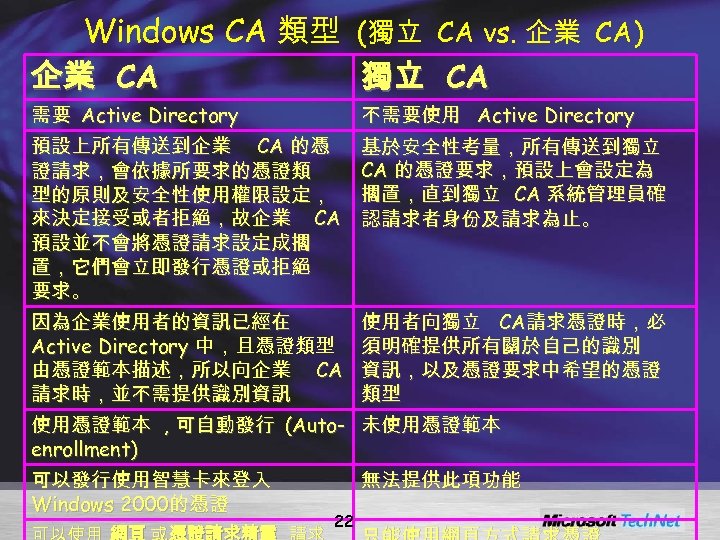

Windows CA 類型 (獨立 CA vs. 企業 CA) 企業 CA 獨立 CA 需要 Active Directory 不需要使用 Active Directory 預設上所有傳送到企業 CA 的憑 證請求,會依據所要求的憑證類 型的原則及安全性使用權限設定, 來決定接受或者拒絕,故企業 CA 預設並不會將憑證請求設定成擱 置,它們會立即發行憑證或拒絕 要求。 基於安全性考量,所有傳送到獨立 CA 的憑證要求,預設上會設定為 擱置,直到獨立 CA 系統管理員確 認請求者身份及請求為止。 因為企業使用者的資訊已經在 Active Directory 中,且憑證類型 由憑證範本描述,所以向企業 CA 請求時,並不需提供識別資訊 使用憑證範本 , 可自動發行 (Autoenrollment) 使用者向獨立 CA請求憑證時,必 須明確提供所有關於自己的識別 資訊,以及憑證要求中希望的憑證 類型 可以發行使用智慧卡來登入 Windows 2000的憑證 無法提供此項功能 22 未使用憑證範本

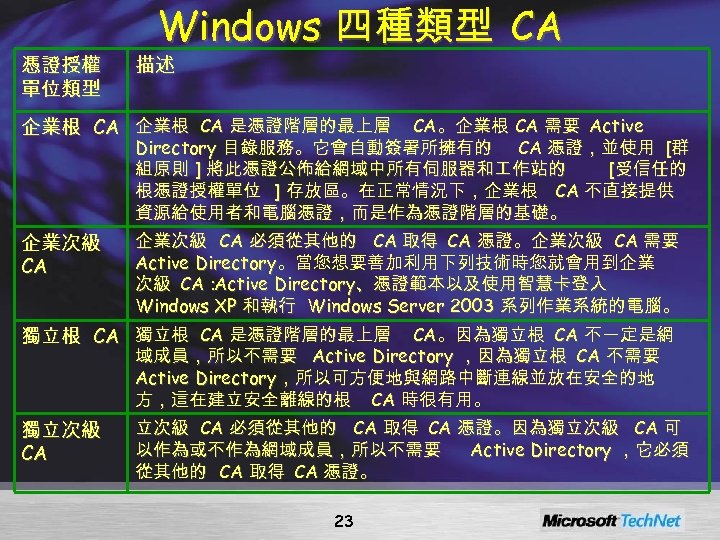

憑證授權 單位類型 Windows 四種類型 CA 描述 企業根 CA 是憑證階層的最上層 CA。企業根 CA 需要 Active Directory 目錄服務。它會自動簽署所擁有的 CA 憑證,並使用 [群 組原則 ] 將此憑證公佈給網域中所有伺服器和 作站的 [受信任的 根憑證授權單位 ] 存放區。在正常情況下,企業根 CA 不直接提供 資源給使用者和電腦憑證,而是作為憑證階層的基礎。 企業次級 CA 必須從其他的 CA 取得 CA 憑證。企業次級 CA 需要 Active Directory。當您想要善加利用下列技術時您就會用到企業 次級 CA: Active Directory、憑證範本以及使用智慧卡登入 Windows XP 和執行 Windows Server 2003 系列作業系統的電腦。 獨立根 CA 是憑證階層的最上層 CA。因為獨立根 CA 不一定是網 域成員,所以不需要 Active Directory ,因為獨立根 CA 不需要 Active Directory,所以可方便地與網路中斷連線並放在安全的地 方,這在建立安全離線的根 CA 時很有用。 獨立次級 CA 必須從其他的 CA 取得 CA 憑證。因為獨立次級 CA 可 以作為或不作為網域成員,所以不需要 Active Directory ,它必須 從其他的 CA 取得 CA 憑證。 23

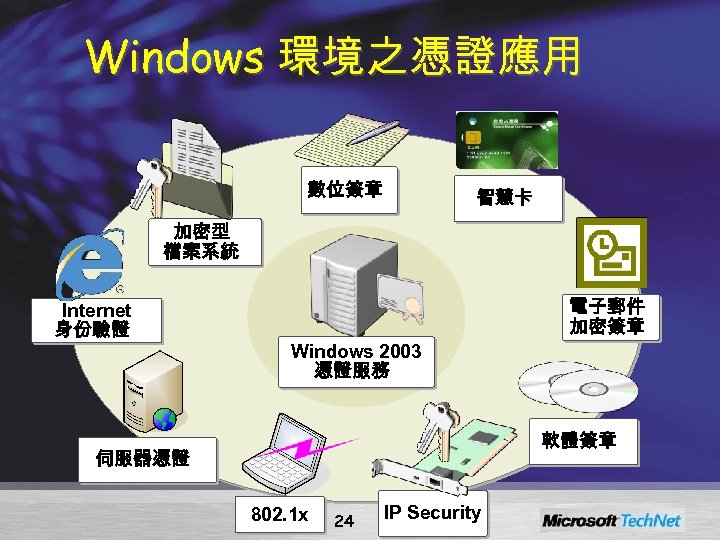

Windows 環境之憑證應用 數位簽章 智慧卡 加密型 檔案系統 Internet 身份驗證 電子郵件 加密簽章 Windows 2003 憑證服務 軟體簽章 伺服器憑證 802. 1 x 24 IP Security

建構與維護 Windows憑證服務 • • 安裝憑證服務 檢視並處理擱置的憑證要求 撤銷憑證與公佈 CRL 備份與還原憑證服務 稽核憑證 金鑰保存與修復 教育使用者如何運用憑證 25

準備佈署 Windows憑證服務 l l l Active Directory 目錄服務 (若架設企業 CA) 安裝 IIS WWW服務與 ASP元件 Windows 伺服機器 (Windows 2000/2003) – 靜態的 IP組態 – NTFS磁區 26

![安裝憑證服務 利用 [控制台 新增 /移 除程式 新增 /移除 Windows 元件 Certificate Services] 途徑安裝 憑證服務,建 安裝憑證服務 利用 [控制台 新增 /移 除程式 新增 /移除 Windows 元件 Certificate Services] 途徑安裝 憑證服務,建](https://present5.com/presentation/eeae7174e8a8e51bb98605bfd1706734/image-27.jpg)

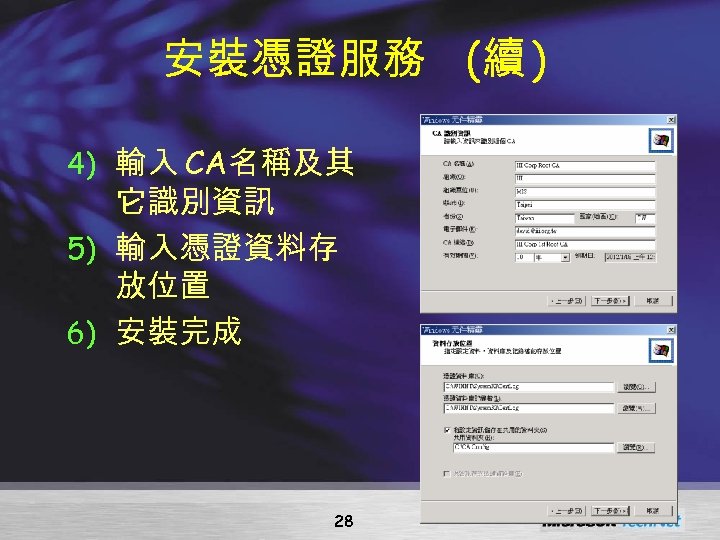

安裝憑證服務 利用 [控制台 新增 /移 除程式 新增 /移除 Windows 元件 Certificate Services] 途徑安裝 憑證服務,建 立 CA 2) 選擇憑證授權類型 (並 核選進階選項 ) 3) 選擇進階選項 -- CSP、 Hash Algorithm、 Key Length 1) 27

安裝憑證服務 (續 ) 4) 輸入 CA名稱及其 它識別資訊 5) 輸入憑證資料存 放位置 6) 安裝完成 28

憑證服務的安裝元件 l l l 憑證請求網頁: • 提供用戶端請求憑證的網頁目錄 「憑證授權單元」嵌入式管理單元 • 提供管理員管理 CA的 具 命令列管理 具 l l l certutil certreq certsrv 29

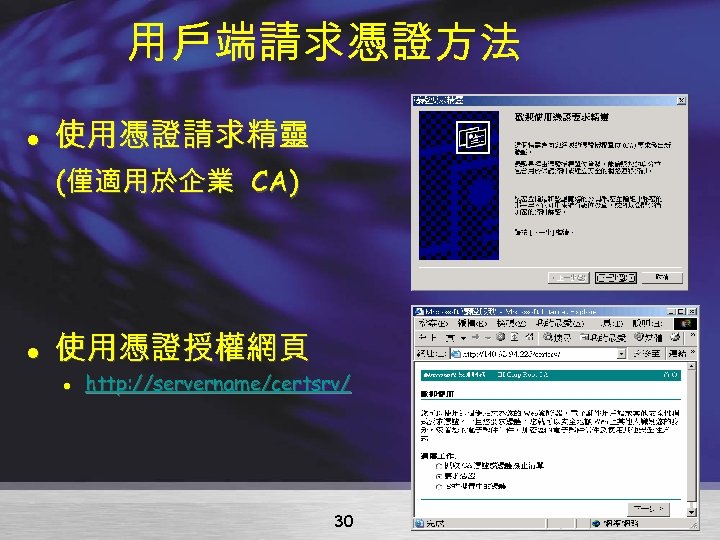

用戶端請求憑證方法 l 使用憑證請求精靈 (僅適用於企業 CA) l 使用憑證授權網頁 l http: //servername/certsrv/ 30

![自動註冊 (Autoenrollment) • 憑證註冊是請求、接收及安裝 憑證 的處理程序。 • 在公開金鑰原則中使用自動憑證設定,可以使 得與 [群組原則 ] 物件 相關聯的電腦使用者,自 動註冊憑證,簡化使用憑證之步驟。 自動註冊 (Autoenrollment) • 憑證註冊是請求、接收及安裝 憑證 的處理程序。 • 在公開金鑰原則中使用自動憑證設定,可以使 得與 [群組原則 ] 物件 相關聯的電腦使用者,自 動註冊憑證,簡化使用憑證之步驟。](https://present5.com/presentation/eeae7174e8a8e51bb98605bfd1706734/image-31.jpg)

自動註冊 (Autoenrollment) • 憑證註冊是請求、接收及安裝 憑證 的處理程序。 • 在公開金鑰原則中使用自動憑證設定,可以使 得與 [群組原則 ] 物件 相關聯的電腦使用者,自 動註冊憑證,簡化使用憑證之步驟。 • 作法:利用群組原則 – 於 [使用者設定 Windows 設定 安全性設定 公開 金鑰原則 自動註冊設定 值 ]的內容對話方塊 31

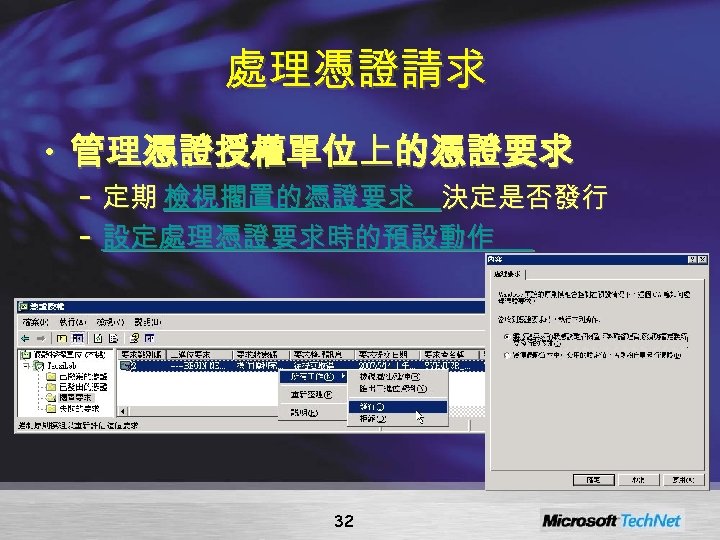

處理憑證請求 • 管理憑證授權單位上的憑證要求 – 定期 檢視擱置的憑證要求 決定是否發行 – 設定處理憑證要求時的預設動作 32

備份與還原 CA • CA伺服器備份策略 – – – 備份整部伺服器 備份系統狀態資料 備份其它重要資料 • IIS Metabase、憑證服務之系統登錄檔 與 AD中之憑證相關物件 33

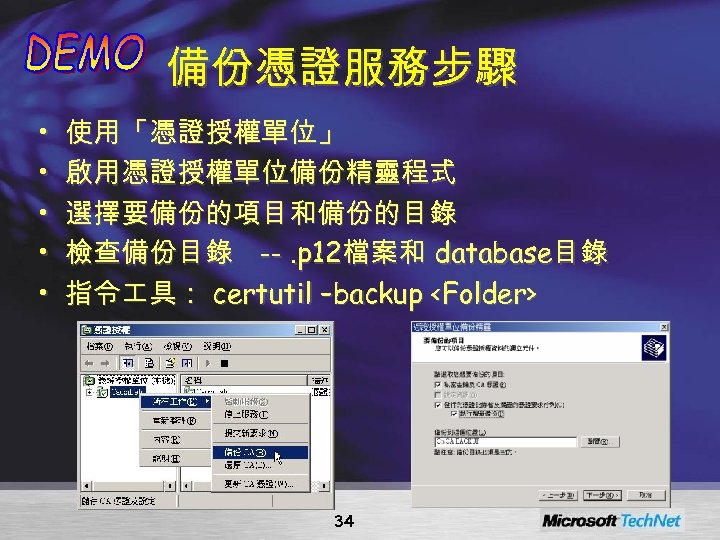

備份憑證服務步驟 • • • 使用「憑證授權單位」 啟用憑證授權單位備份精靈程式 選擇要備份的項目和備份的目錄 檢查備份目錄 --. p 12檔案和 database目錄 指令 具: certutil –backup <Folder> 34

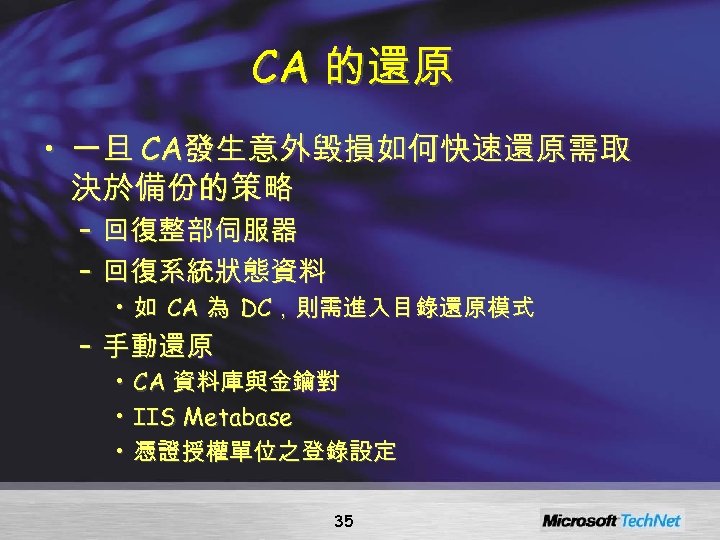

CA 的還原 • 一旦 CA發生意外毀損如何快速還原需取 決於備份的策略 – 回復整部伺服器 – 回復系統狀態資料 • 如 CA 為 DC,則需進入目錄還原模式 – 手動還原 • CA 資料庫與金鑰對 • IIS Metabase • 憑證授權單位之登錄設定 35

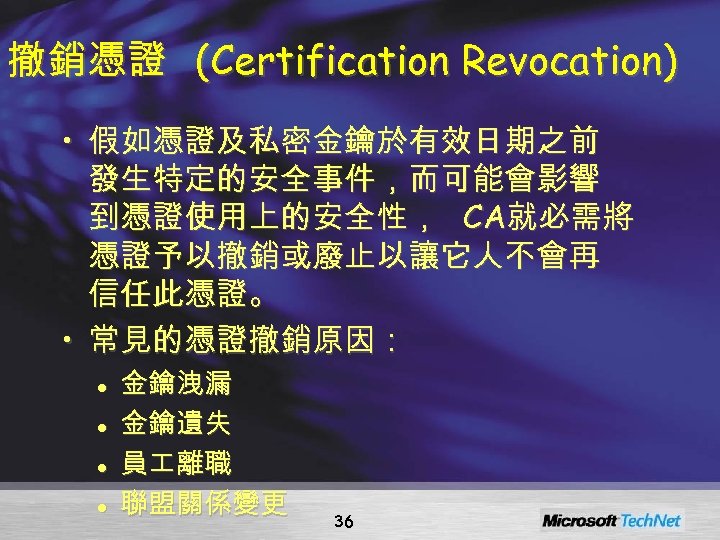

撤銷憑證 (Certification Revocation) • 假如憑證及私密金鑰於有效日期之前 發生特定的安全事件,而可能會影響 到憑證使用上的安全性, CA就必需將 憑證予以撤銷或廢止以讓它人不會再 信任此憑證。 • 常見的憑證撤銷原因: l l 金鑰洩漏 金鑰遺失 員 離職 聯盟關係變更 36

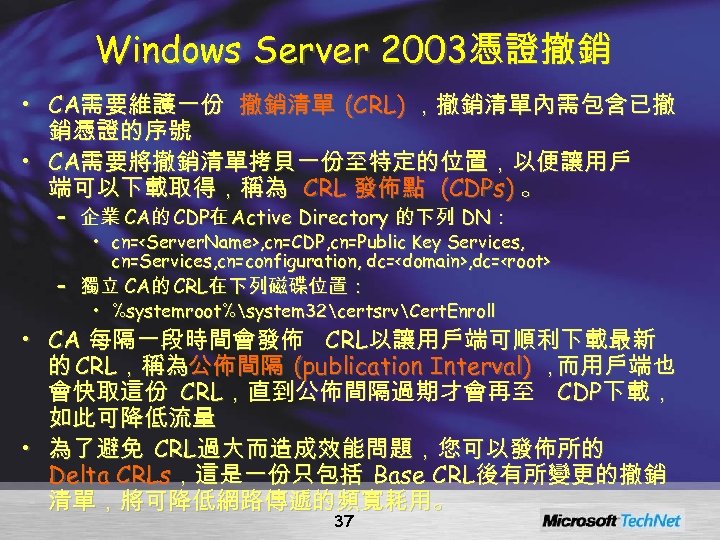

Windows Server 2003憑證撤銷 • CA需要維護一份 撤銷清單 (CRL) ,撤銷清單內需包含已撤 銷憑證的序號 • CA需要將撤銷清單拷貝一份至特定的位置,以便讓用戶 端可以下載取得,稱為 CRL 發佈點 (CDPs) 。 – 企業 CA的 CDP在 Active Directory 的下列 DN: • cn=<Server. Name>, cn=CDP, cn=Public Key Services, cn=configuration, dc=<domain>, dc=<root> – 獨立 CA的 CRL在下列磁碟位置: • %systemroot%system 32certsrvCert. Enroll • CA 每隔一段時間會發佈 CRL以讓用戶端可順利下載最新 的 CRL,稱為公佈間隔 (publication Interval) , 而用戶端也 會快取這份 CRL,直到公佈間隔過期才會再至 CDP下載, 如此可降低流量 • 為了避免 CRL過大而造成效能問題,您可以發佈所的 Delta CRLs,這是一份只包括 Base CRL後有所變更的撤銷 清單,將可降低網路傳遞的頻寬耗用。 37

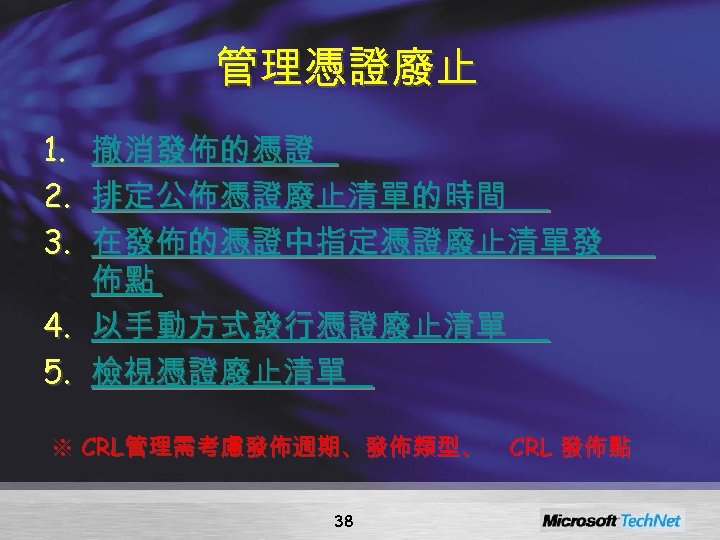

管理憑證廢止 1. 2. 3. 撤消發佈的憑證 排定公佈憑證廢止清單的時間 在發佈的憑證中指定憑證廢止清單發 佈點 4. 以手動方式發行憑證廢止清單 5. 檢視憑證廢止清單 ※ CRL管理需考慮發佈週期、發佈類型、 38 CRL 發佈點

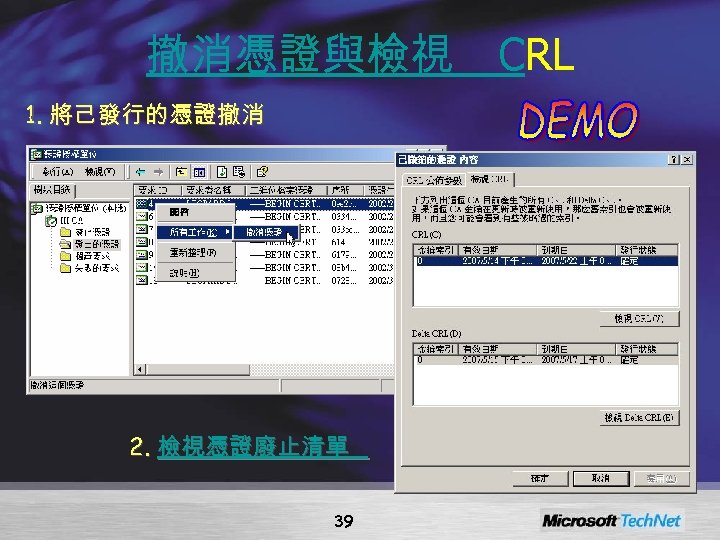

撤消憑證與檢視 1. 將己發行的憑證撤消 2. 檢視憑證廢止清單 39 CRL

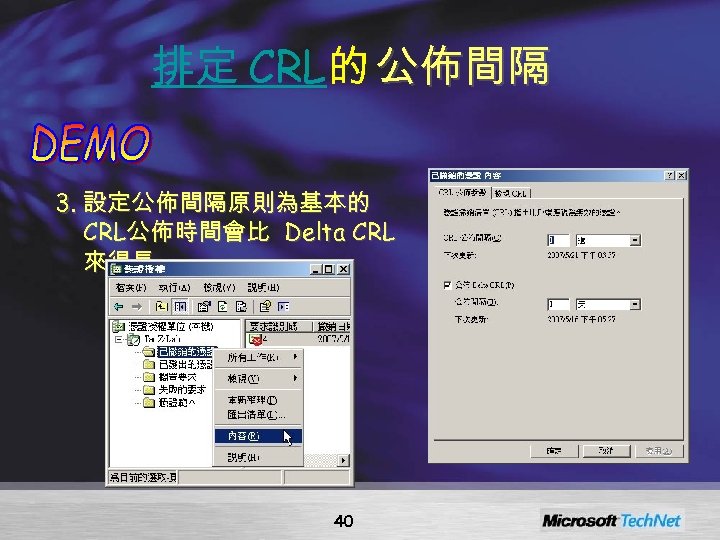

排定 CRL的 公佈間隔 3. 設定公佈間隔原則為基本的 CRL公佈時間會比 Delta CRL 來得長 40

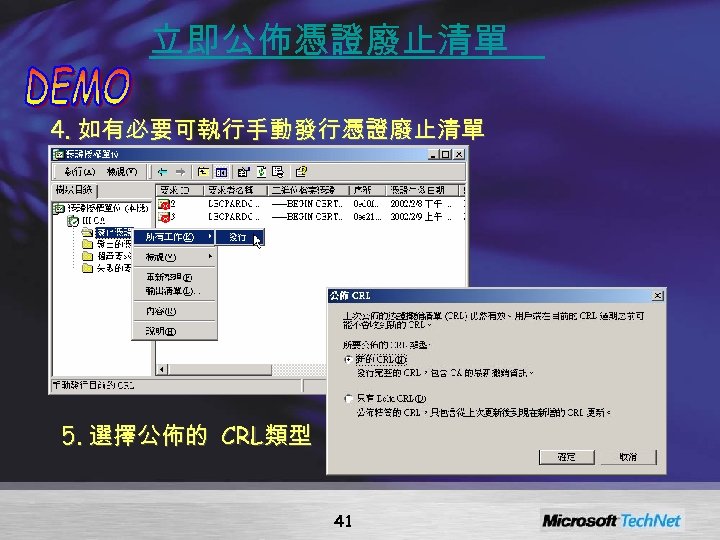

立即公佈憑證廢止清單 4. 如有必要可執行手動發行憑證廢止清單 5. 選擇公佈的 CRL類型 41

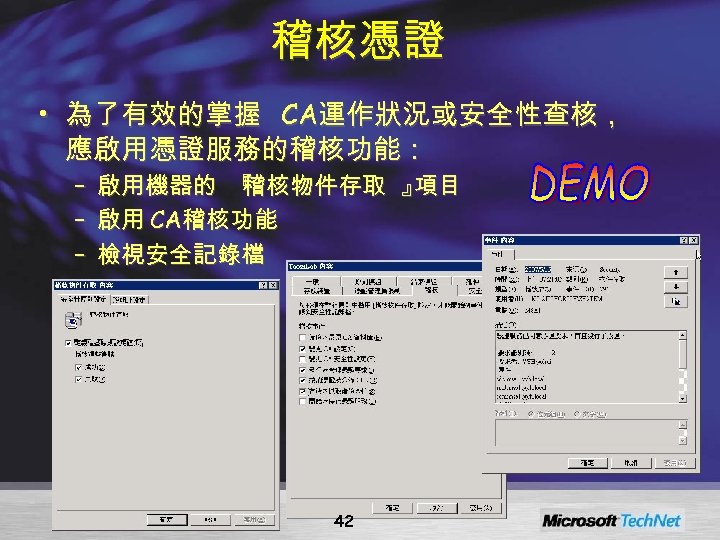

稽核憑證 • 為了有效的掌握 CA運作狀況或安全性查核, 應啟用憑證服務的稽核功能: – – – 啟用機器的 『 稽核物件存取 』 項目 啟用 CA稽核功能 檢視安全記錄檔 42

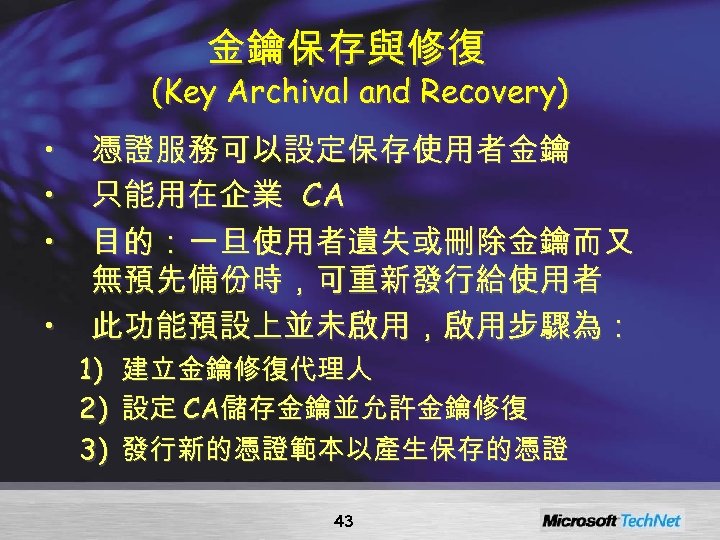

金鑰保存與修復 (Key Archival and Recovery) • • 憑證服務可以設定保存使用者金鑰 只能用在企業 CA 目的:一旦使用者遺失或刪除金鑰而又 無預先備份時,可重新發行給使用者 此功能預設上並未啟用,啟用步驟為: 1) 2) 3) 建立金鑰修復代理人 設定 CA儲存金鑰並允許金鑰修復 發行新的憑證範本以產生保存的憑證 43

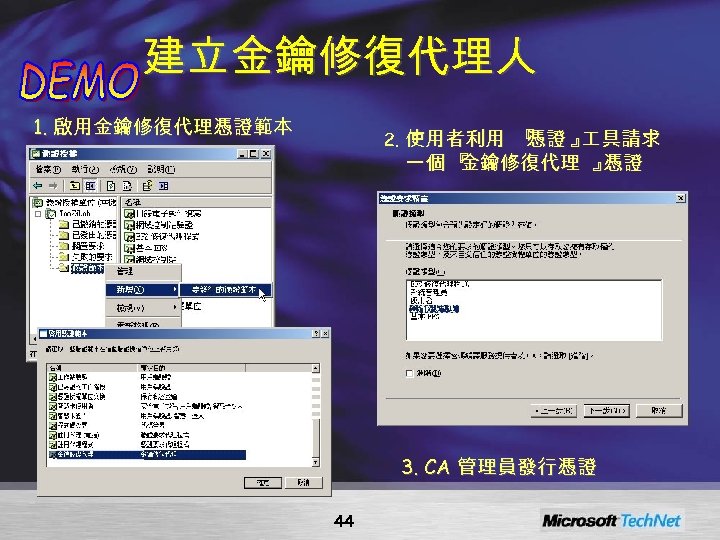

建立金鑰修復代理人 1. 啟用金鑰修復代理憑證範本 2. 使用者利用 『 憑證 』 具請求 一個 『 金鑰修復代理 』 憑證 3. CA 管理員發行憑證 44

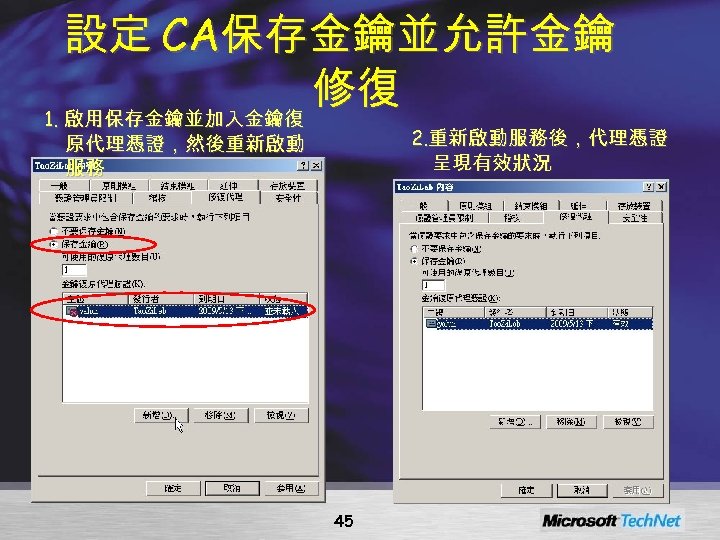

設定 CA保存金鑰並允許金鑰 修復 1. 啟用保存金鑰並加入金鑰復 1. 2. 重新啟動服務後,代理憑證 呈現有效狀況 原代理憑證,然後重新啟動 服務 45

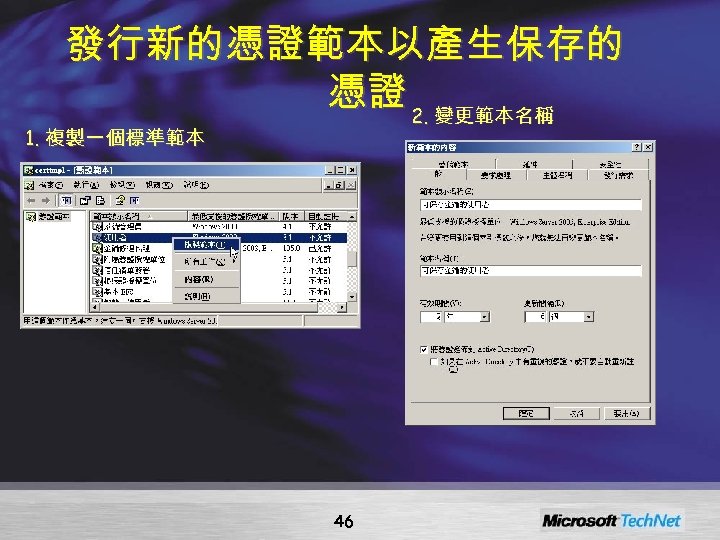

發行新的憑證範本以產生保存的 憑證 2. 變更範本名稱 1. 複製一個標準範本 46

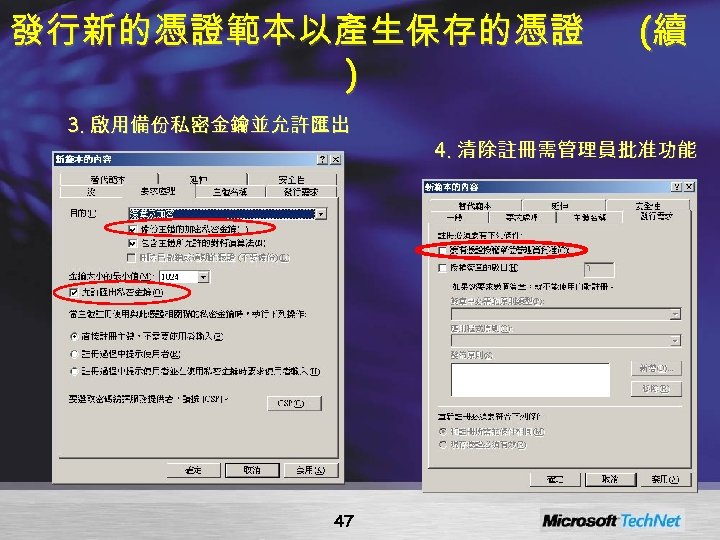

發行新的憑證範本以產生保存的憑證 ) 3. 啟用備份私密金鑰並允許匯出 47 (續 4. 清除註冊需管理員批准功能

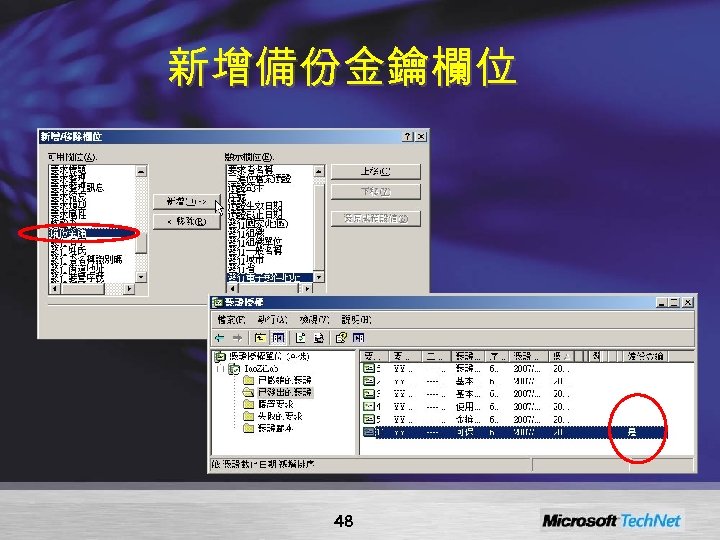

新增備份金鑰欄位 48

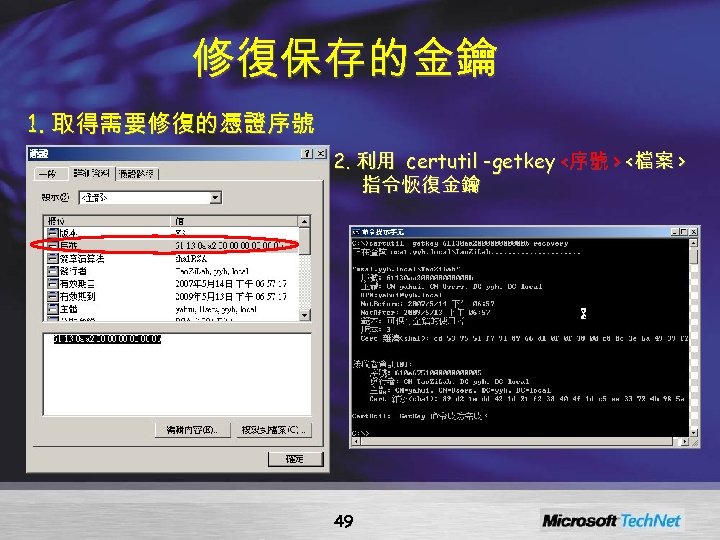

修復保存的金鑰 1. 取得需要修復的憑證序號 2. 利用 certutil -getkey <序號 > <檔案 > 指令恢復金鑰 49

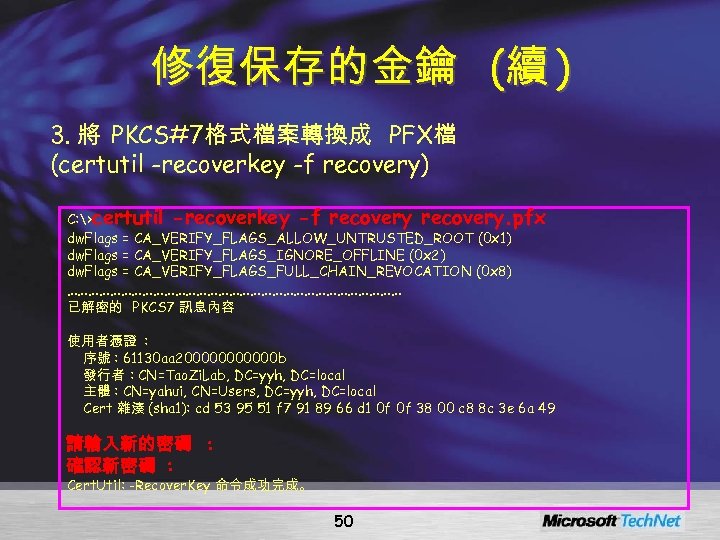

修復保存的金鑰 (續 ) 3. 將 PKCS#7格式檔案轉換成 PFX檔 (certutil -recoverkey -f recovery) C: >certutil -recoverkey -f recovery. pfx dw. Flags = CA_VERIFY_FLAGS_ALLOW_UNTRUSTED_ROOT (0 x 1) dw. Flags = CA_VERIFY_FLAGS_IGNORE_OFFLINE (0 x 2) dw. Flags = CA_VERIFY_FLAGS_FULL_CHAIN_REVOCATION (0 x 8) ………………………………………… 已解密的 PKCS 7 訊息內容 使用者憑證 : 序號 : 61130 aa 2000000 b 發行者 : CN=Tao. Zi. Lab, DC=yyh, DC=local 主體 : CN=yahui, CN=Users, DC=yyh, DC=local Cert 雜湊 (sha 1): cd 53 95 51 f 7 91 89 66 d 1 0 f 0 f 38 00 c 8 8 c 3 e 6 a 49 請輸入新的密碼 : 確認新密碼 : Cert. Util: -Recover. Key 命令成功完成。 50

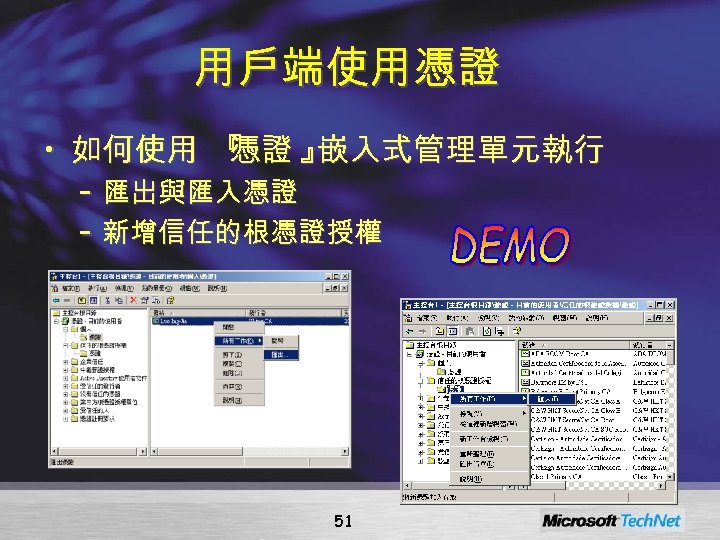

用戶端使用憑證 • 如何使用 『 憑證 』 嵌入式管理單元執行 – 匯出與匯入憑證 – 新增信任的根憑證授權 51

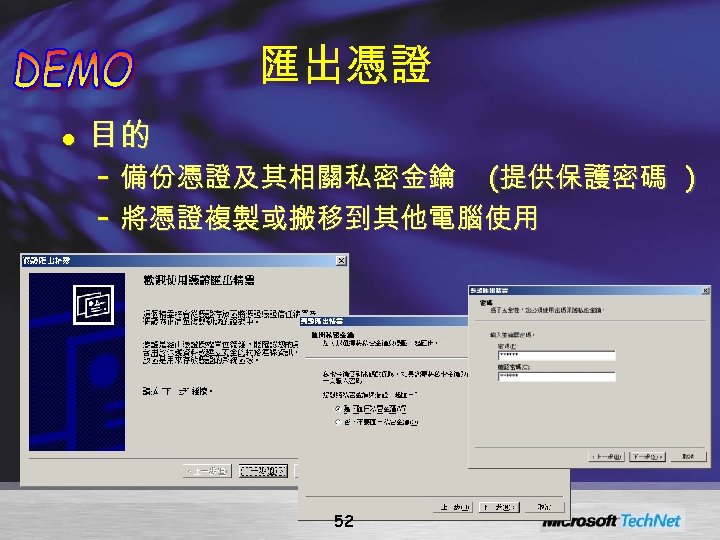

匯出憑證 l 目的 – 備份憑證及其相關私密金鑰 (提供保護密碼 ) – 將憑證複製或搬移到其他電腦使用 52

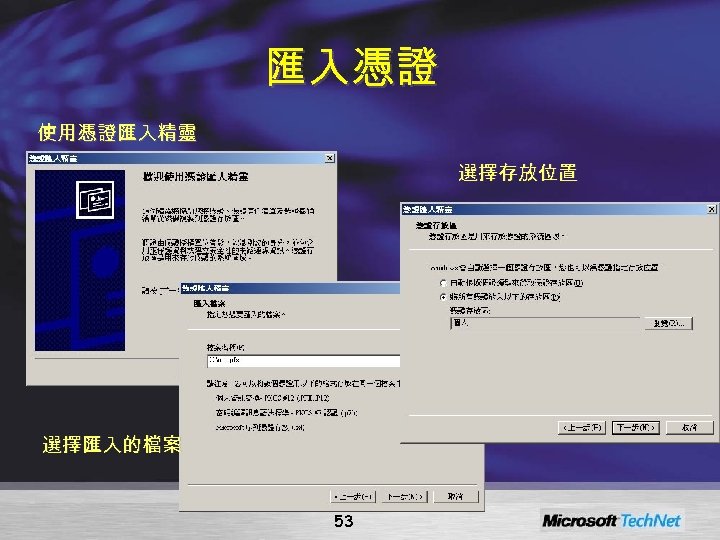

匯入憑證 使用憑證匯入精靈 選擇存放位置 選擇匯入的檔案 53

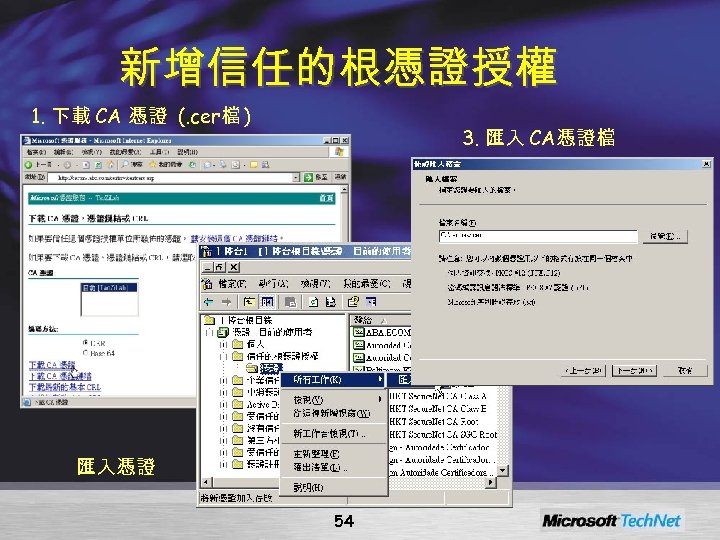

新增信任的根憑證授權 1. 下載 CA 憑證 (. cer檔 ) 3. 匯入 CA憑證檔 匯入憑證 54

結論 • PKI 為現代電子商務的安全性基礎,善用 以有效的提升網路通訊安全性 • 企業建構或使用 CA常遭遇的問題 – – 複雜度高 成本過高 教育訓練不易 應用程式不一定支援 PKI技術可 • 仔細評估自行架設 CA的優劣及必要性 • 建構企業 CA時需有專業人員可以管理金鑰、憑證等相 關業務 • 管理員需定期備份憑證資料庫和相關資料 • 教育使用者如何使用備份憑證與金鑰 55

56

© 2007 Microsoft Corporation. All rights reserved. This presentation is for informational purposes only. Microsoft makes no warranties, express or implied, in this summary. 57

eeae7174e8a8e51bb98605bfd1706734.ppt