7a9bb5e04e3b204d9a4585ec63158323.ppt

- Количество слайдов: 15

הגנה במערכות מתוכנתות תרגול 4 – ניהול מפתחות הערה: שקפים אלה אינם מהווים תחליף לחומר התרגולים המפורסם באתר הקורס, ומשמשים כעזר הוראה בלבד. 4תרגול - הגנה במערכות מתוכנתות 7002אריק פרידמן ) (c

ניהול מפתחות n פרוטוקול Diffie-Hellman n ניהול מפתחות פומביים ¨בעיית הפצת המפתחות ¨ Certification Authorities וסרטיפיקטים ¨ביטול סרטיפיקטים 2 4תרגול - הגנה במערכות מתוכנתות 7002אריק פרידמן ) (c

Diffie-Hellman (1976) Martin E. Hellman (c) 7002אריק פרידמן Whitfield Diffie 4תרגול - הגנה במערכות מתוכנתות 3

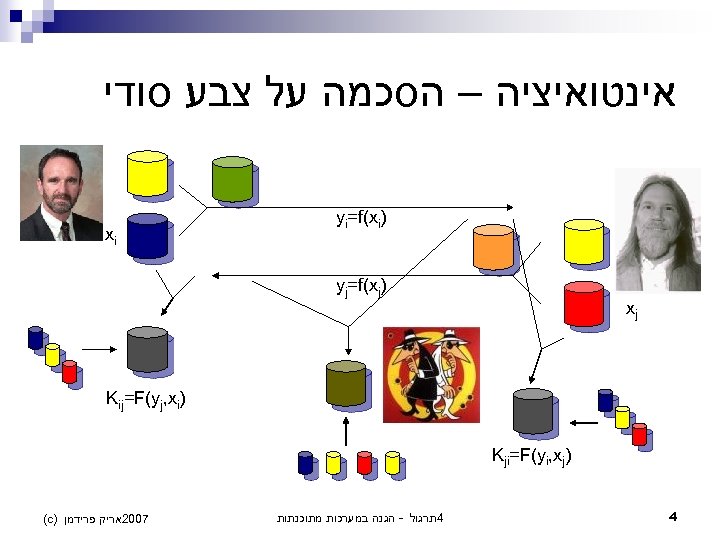

אינטואיציה – הסכמה על צבע סודי ) yi=f(xi xi ) yj=f(xj xj ) Kij=F(yj, xi ) Kji=F(yi, xj 4 4תרגול - הגנה במערכות מתוכנתות 7002אריק פרידמן ) (c

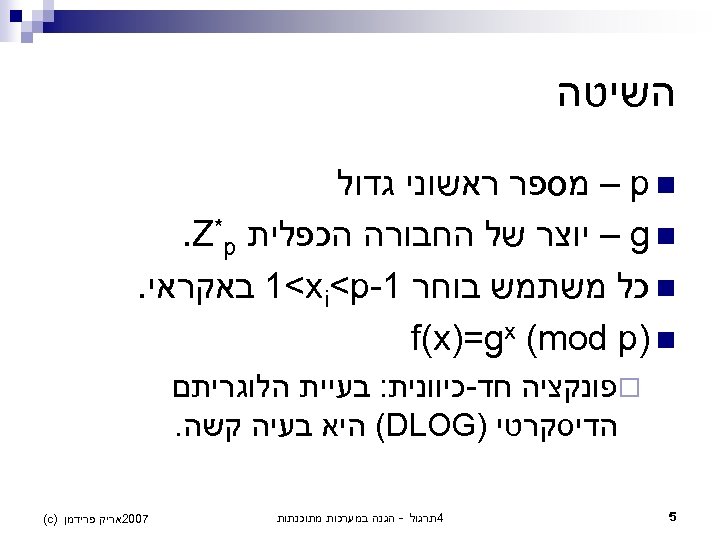

השיטה – p n מספר ראשוני גדול – g n יוצר של החבורה הכפלית . Z*p n כל משתמש בוחר 1 - 1<xi<p באקראי. f(x)=gx (mod p) n ¨פונקציה חד-כיוונית: בעיית הלוגריתם הדיסקרטי ) (DLOG היא בעיה קשה. 5 4תרגול - הגנה במערכות מתוכנתות 7002אריק פרידמן ) (c

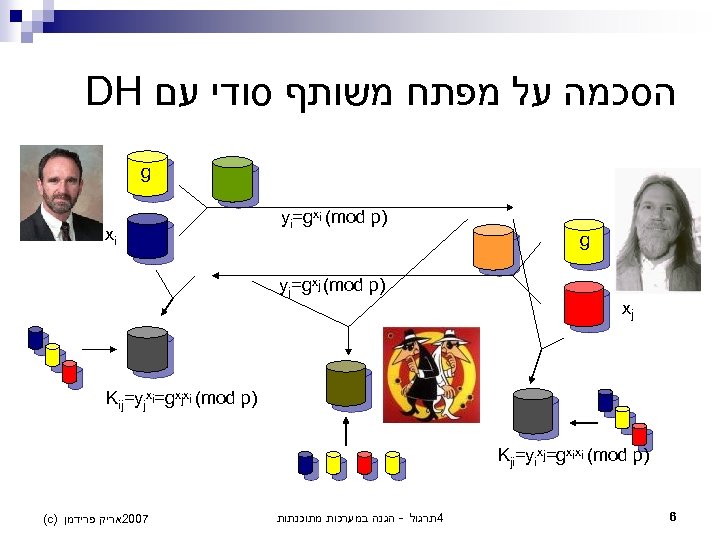

DH הסכמה על מפתח משותף סודי עם g xi yi=gxi (mod p) yj=gxj (mod p) g xj Kij=yjxi=gxjxi (mod p) Kji=yixj=gxixi (mod p) (c) 7002אריק פרידמן 4תרגול - הגנה במערכות מתוכנתות 6

בעיית הפצת המפתחות הפומביים n איך המשתמשים יודעים מה המפתחות הפומביים של משתמשים אחרים? ¨ לשמור בקובץ משותף? )עומס על המערכת. . . ( ¨ החלפת מפתחות לפני שמדברים? Man in the Middle Attack n 7 4תרגול - הגנה במערכות מתוכנתות 7002אריק פרידמן ) (c

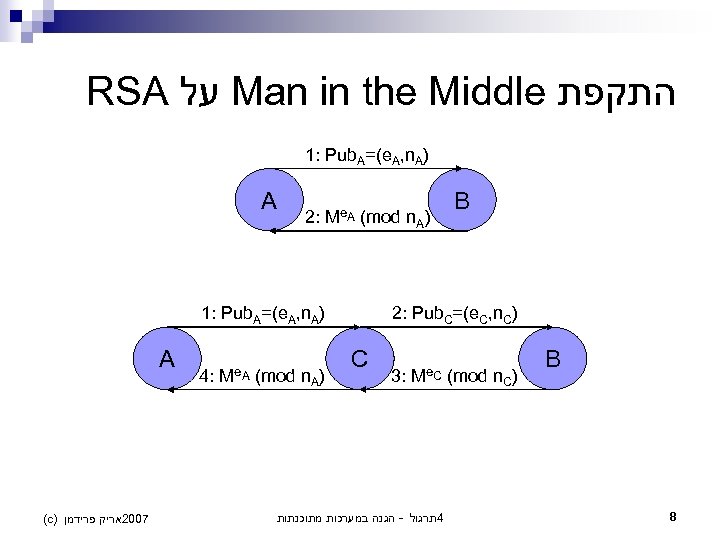

RSA על Man in the Middle התקפת 1: Pub. A=(e. A, n. A) A 2: Me. A (mod n. A) 1: Pub. A=(e. A, n. A) A (c) 7002אריק פרידמן 4: Me. A (mod n. A) B 2: Pub. C=(e. C, n. C) C 3: Me. C 4תרגול - הגנה במערכות מתוכנתות (mod n. C) B 8

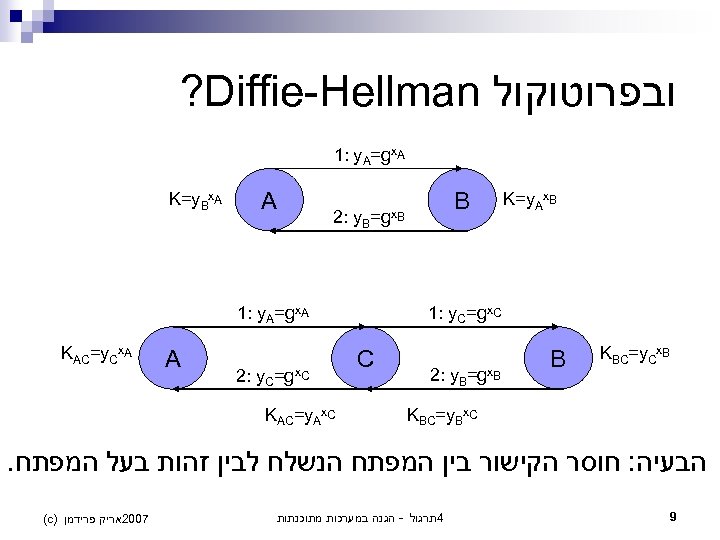

ובפרוטוקול ? Diffie-Hellman 1: y. A=gx. A K=y. Ax. B B 2: y. B=gx. B 1: y. C=gx. C KBC=y. Cx. B B 2: y. B=gx. B KBC=y. Bx. C A K=y. Bx. A 1: y. A=gx. A C 2: y. C=gx. C A KAC=y. Cx. A KAC=y. Ax. C הבעיה: חוסר הקישור בין המפתח הנשלח לבין זהות בעל המפתח. 9 4תרגול - הגנה במערכות מתוכנתות 7002אריק פרידמן ) (c

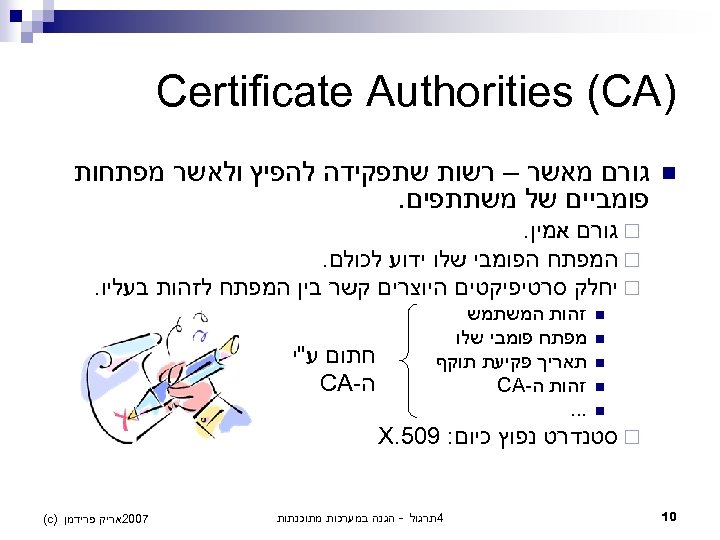

) Certificate Authorities (CA n גורם מאשר – רשות שתפקידה להפיץ ולאשר מפתחות פומביים של משתתפים. ¨ גורם אמין. ¨ המפתח הפומבי שלו ידוע לכולם. ¨ יחלק סרטיפיקטים היוצרים קשר בין המפתח לזהות בעליו. n n n זהות המשתמש מפתח פומבי שלו תאריך פקיעת תוקף זהות ה- CA . . . חתום ע"י ה- CA ¨ סטנדרט נפוץ כיום: 905. X 01 4תרגול - הגנה במערכות מתוכנתות 7002אריק פרידמן ) (c

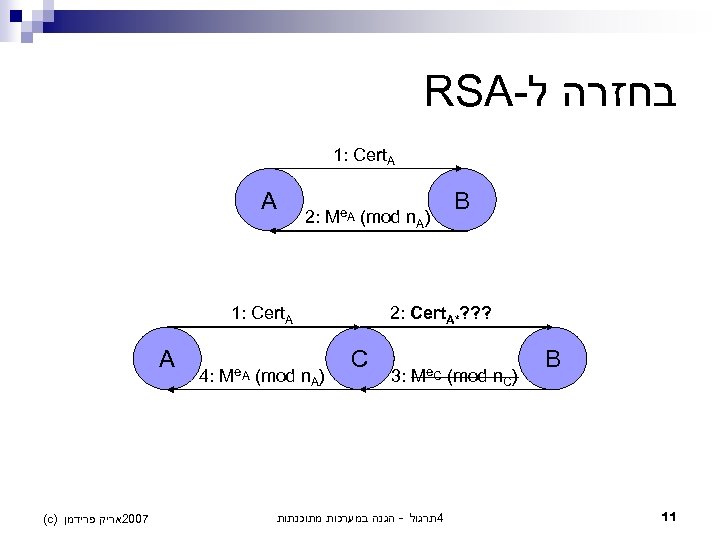

RSA- בחזרה ל 1: Cert. A A 2: Me. A (mod n. A) 1: Cert. A A (c) 7002אריק פרידמן 4: Me. A (mod n. A) B 2: Cert. A*? ? ? C 3: Me. C 4תרגול - הגנה במערכות מתוכנתות (mod n. C) B 11

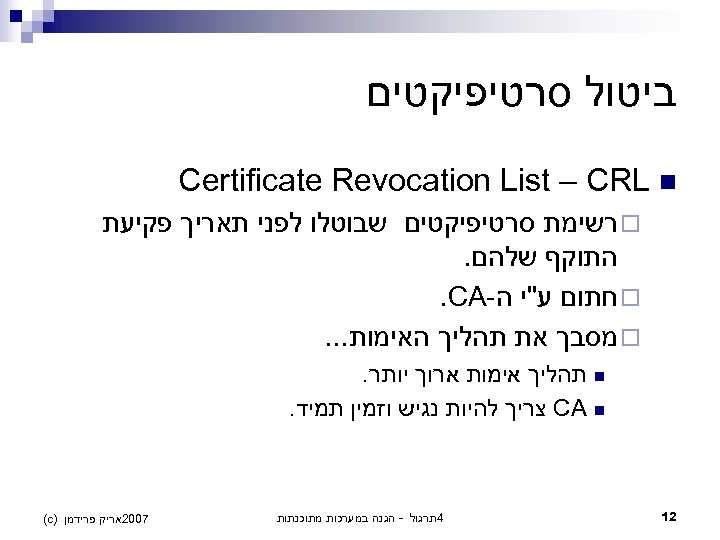

ביטול סרטיפיקטים Certificate Revocation List – CRL n ¨ רשימת סרטיפיקטים שבוטלו לפני תאריך פקיעת התוקף שלהם. ¨ חתום ע"י ה-. CA ¨ מסבך את תהליך האימות. . . n תהליך אימות ארוך יותר. CA n צריך להיות נגיש וזמין תמיד. 21 4תרגול - הגנה במערכות מתוכנתות 7002אריק פרידמן ) (c

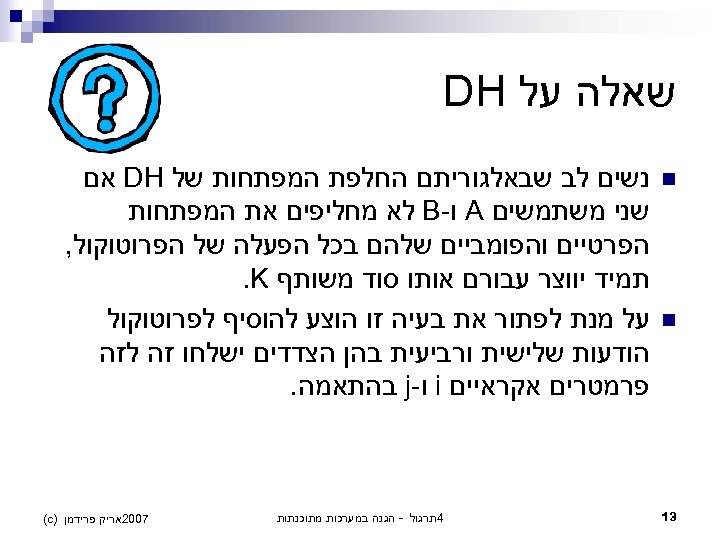

שאלה על DH n n 31 נשים לב שבאלגוריתם החלפת המפתחות של DH אם שני משתמשים A ו- B לא מחליפים את המפתחות הפרטיים והפומביים שלהם בכל הפעלה של הפרוטוקול, תמיד יווצר עבורם אותו סוד משותף . K על מנת לפתור את בעיה זו הוצע להוסיף לפרוטוקול הודעות שלישית ורביעית בהן הצדדים ישלחו זה לזה פרמטרים אקראיים i ו- j בהתאמה. 4תרגול - הגנה במערכות מתוכנתות 7002אריק פרידמן ) (c

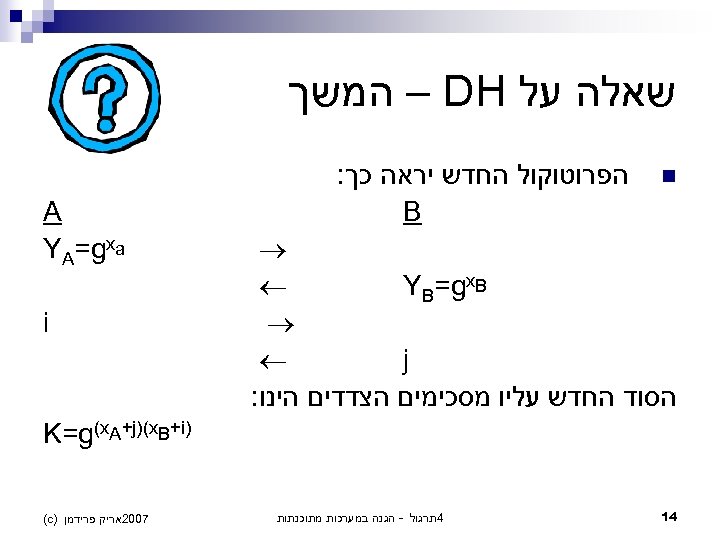

שאלה על – DH המשך n הפרוטוקול החדש יראה כך: B YB=gx. B j הסוד החדש עליו מסכימים הצדדים הינו: A YA=gxa i ) K=g(x. A+j)(x. B+i 41 4תרגול - הגנה במערכות מתוכנתות 7002אריק פרידמן ) (c

שאלה על - DH המשך לאורך השאלה נתעלם מהתקפות אקטיביות דוגמת Man in the Middle והתחזות. 1. הסבר כיצד כל צד יחשב את הסוד המשותף . K 2. האם הפרוטוקול החדש בטוח )כלומר בטיחותו שקולה לזו של DH המקורי( או שלא )כלומר קיימת התקפה אשר מאפשרת למאזין לחשב את הסוד המשותף מתוך המידע שעבר על הרשת(. 3. האם תוקף שגילה את הסוד המשותף K=gx. Ax. B אולם אינו יודע את x. A או את x. B יכול לחשב מתוכו את הסוד המשותף החדש? 51 4תרגול - הגנה במערכות מתוכנתות 7002אריק פרידמן ) (c

7a9bb5e04e3b204d9a4585ec63158323.ppt