08dc5541ed956b10ed0983a0bc8003e4.ppt

- Количество слайдов: 30

Podpis elektroniczny Komputery w finansach Wykład I

Podpis elektroniczny Komputery w finansach Wykład I

Podpis elektroniczny definicja Dyrektywa UE 1999/93/EC definiuje podpis elektroniczny w następujący sposób: data in electronic form which are attached to or logically associated with other electronic data and which serve as a method of authentication. Podpis elektroniczny - dane w postaci elektronicznej, które wraz z innymi danymi, do których zostały dołączone lub z którymi są logicznie powiązane, służą do identyfikacji osoby składającej podpis elektroniczny.

Podpis elektroniczny definicja Dyrektywa UE 1999/93/EC definiuje podpis elektroniczny w następujący sposób: data in electronic form which are attached to or logically associated with other electronic data and which serve as a method of authentication. Podpis elektroniczny - dane w postaci elektronicznej, które wraz z innymi danymi, do których zostały dołączone lub z którymi są logicznie powiązane, służą do identyfikacji osoby składającej podpis elektroniczny.

Podstawowe pojęcia definiowane przez dyrektywę UE 1999/93/EC: • • • Osoba składająca podpis elektroniczny Dane służące do składania podpisu elektronicznego Dane służące do weryfikacji podpisu elektronicznego Urządzenie służące do składania podpisu elektronicznego Urządzenie służące do weryfikacji podpisu elektronicznego Certyfikat Kwalifikowany certyfikat Podmiot świadczący usługi certyfikacyjne Znakowanie czasem Poświadczenie elektroniczne

Podstawowe pojęcia definiowane przez dyrektywę UE 1999/93/EC: • • • Osoba składająca podpis elektroniczny Dane służące do składania podpisu elektronicznego Dane służące do weryfikacji podpisu elektronicznego Urządzenie służące do składania podpisu elektronicznego Urządzenie służące do weryfikacji podpisu elektronicznego Certyfikat Kwalifikowany certyfikat Podmiot świadczący usługi certyfikacyjne Znakowanie czasem Poświadczenie elektroniczne

Ustawa o podpisie elektronicznym z dn. 18. 09. 2001 Celem uchwalonej przez Sejm w dniu 18 września 2001 r. ustawy o podpisie elektronicznym było stworzenie mechanizmu oraz infrastruktury organizacyjnej, które umożliwią bezpieczne i niezawodne posługiwanie się w Polsce nowoczesnymi elektronicznymi środkami łączności i przetwarzanie informacji na potrzeby czynności prawnych i w działalności gospodarczej.

Ustawa o podpisie elektronicznym z dn. 18. 09. 2001 Celem uchwalonej przez Sejm w dniu 18 września 2001 r. ustawy o podpisie elektronicznym było stworzenie mechanizmu oraz infrastruktury organizacyjnej, które umożliwią bezpieczne i niezawodne posługiwanie się w Polsce nowoczesnymi elektronicznymi środkami łączności i przetwarzanie informacji na potrzeby czynności prawnych i w działalności gospodarczej.

Podpis cyfrowy (digital signature) ma następujące cechy: Ø jest przyporządkowany wyłącznie do osoby składającej ten podpis, Ø jest sporządzony za pomocą podlegających wyłącznej kontroli osoby składającej podpis elektroniczny bezpiecznych urządzeń służących do składania podpisu elektronicznego, Ø jest powiązany z danymi, do których został dołączony, w taki sposób, że jakakolwiek późniejsza zmiana tych danych jest rozpoznawalna.

Podpis cyfrowy (digital signature) ma następujące cechy: Ø jest przyporządkowany wyłącznie do osoby składającej ten podpis, Ø jest sporządzony za pomocą podlegających wyłącznej kontroli osoby składającej podpis elektroniczny bezpiecznych urządzeń służących do składania podpisu elektronicznego, Ø jest powiązany z danymi, do których został dołączony, w taki sposób, że jakakolwiek późniejsza zmiana tych danych jest rozpoznawalna.

Pierwsze sygnatury przesyłaniu dokumentów drogą elektroniczną Komunikacja pomiędzy dowództwem a okrętami podwodnymi USA System polegał na dołączeniu do wiadomości ściśle określonego ciągu znaków, który potwierdzał autentyczność. Do każdej wiadomości przewidziany był inny (kolejny z listy) ciąg znaków.

Pierwsze sygnatury przesyłaniu dokumentów drogą elektroniczną Komunikacja pomiędzy dowództwem a okrętami podwodnymi USA System polegał na dołączeniu do wiadomości ściśle określonego ciągu znaków, który potwierdzał autentyczność. Do każdej wiadomości przewidziany był inny (kolejny z listy) ciąg znaków.

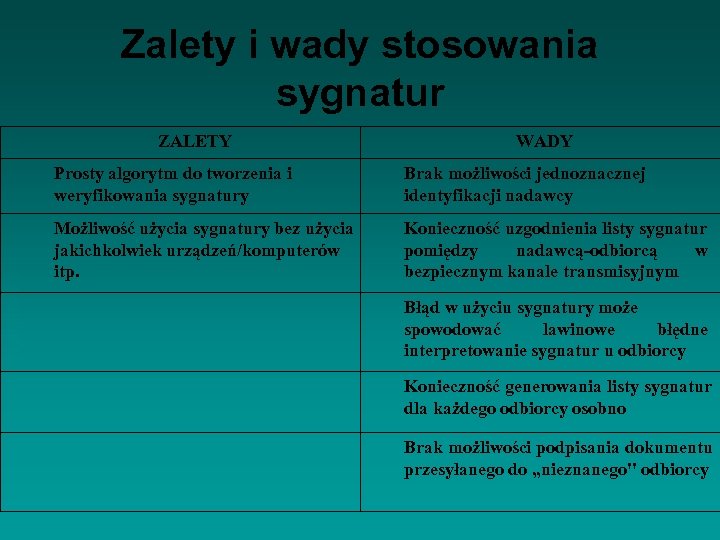

Zalety i wady stosowania sygnatur ZALETY WADY Prosty algorytm do tworzenia i weryfikowania sygnatury Brak możliwości jednoznacznej identyfikacji nadawcy Możliwość użycia sygnatury bez użycia jakichkolwiek urządzeń/komputerów itp. Konieczność uzgodnienia listy sygnatur pomiędzy nadawcą-odbiorcą w bezpiecznym kanale transmisyjnym Błąd w użyciu sygnatury może spowodować lawinowe błędne interpretowanie sygnatur u odbiorcy Konieczność generowania listy sygnatur dla każdego odbiorcy osobno Brak możliwości podpisania dokumentu przesyłanego do „nieznanego" odbiorcy

Zalety i wady stosowania sygnatur ZALETY WADY Prosty algorytm do tworzenia i weryfikowania sygnatury Brak możliwości jednoznacznej identyfikacji nadawcy Możliwość użycia sygnatury bez użycia jakichkolwiek urządzeń/komputerów itp. Konieczność uzgodnienia listy sygnatur pomiędzy nadawcą-odbiorcą w bezpiecznym kanale transmisyjnym Błąd w użyciu sygnatury może spowodować lawinowe błędne interpretowanie sygnatur u odbiorcy Konieczność generowania listy sygnatur dla każdego odbiorcy osobno Brak możliwości podpisania dokumentu przesyłanego do „nieznanego" odbiorcy

Etapy podpisywania wiadomości 1. Tworzymy skrót wiadomości - jest on od niej dużo krótszy. 2. Kodujemy odcisk kluczem prywatnym uzyskujemy w ten sposób podpis. 3. Podpis dołączamy do listu i wysyłamy go.

Etapy podpisywania wiadomości 1. Tworzymy skrót wiadomości - jest on od niej dużo krótszy. 2. Kodujemy odcisk kluczem prywatnym uzyskujemy w ten sposób podpis. 3. Podpis dołączamy do listu i wysyłamy go.

Klucz prywatny nadawcy Skrót dokumentu Dokument oryginalny Szyfrowanie skrótu Dokument + podpis

Klucz prywatny nadawcy Skrót dokumentu Dokument oryginalny Szyfrowanie skrótu Dokument + podpis

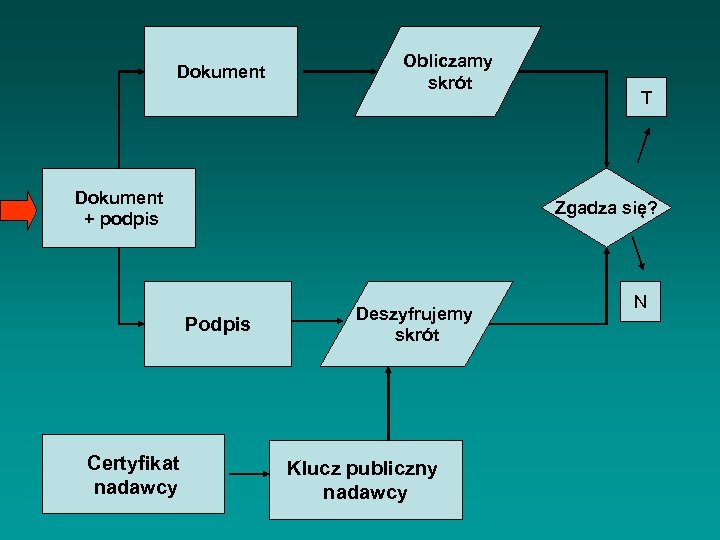

Etapy dekodowania wiadomości 4. Tworzy skrót wiadomości, 5. Deszyfruje podpis kluczem publicznym, 6. Porównuje dwa otrzymane skróty.

Etapy dekodowania wiadomości 4. Tworzy skrót wiadomości, 5. Deszyfruje podpis kluczem publicznym, 6. Porównuje dwa otrzymane skróty.

Dokument Obliczamy skrót Dokument + podpis Zgadza się? Podpis Certyfikat nadawcy T Deszyfrujemy skrót Klucz publiczny nadawcy N

Dokument Obliczamy skrót Dokument + podpis Zgadza się? Podpis Certyfikat nadawcy T Deszyfrujemy skrót Klucz publiczny nadawcy N

Algorytm RSA W algorytmie RSA generowanie kluczy publicznego i prywatnego polega na wykorzystaniu funkcji pary dużych liczb pierwszych.

Algorytm RSA W algorytmie RSA generowanie kluczy publicznego i prywatnego polega na wykorzystaniu funkcji pary dużych liczb pierwszych.

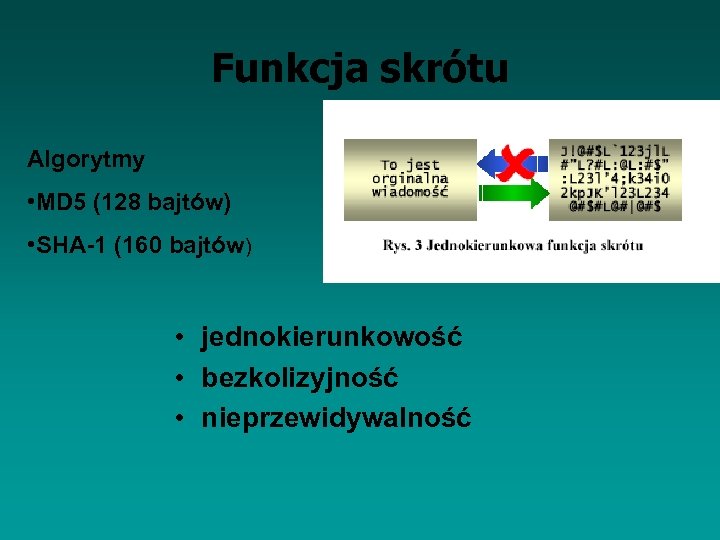

Funkcja skrótu Algorytmy • MD 5 (128 bajtów) • SHA-1 (160 bajtów) • jednokierunkowość • bezkolizyjność • nieprzewidywalność

Funkcja skrótu Algorytmy • MD 5 (128 bajtów) • SHA-1 (160 bajtów) • jednokierunkowość • bezkolizyjność • nieprzewidywalność

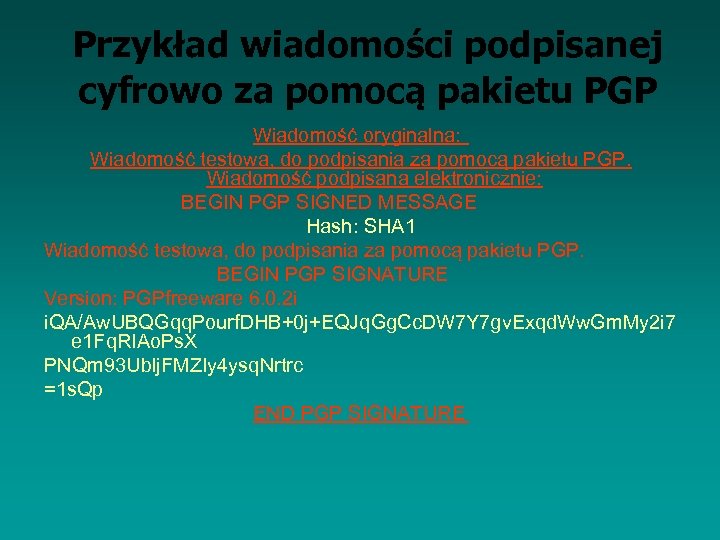

Przykład wiadomości podpisanej cyfrowo za pomocą pakietu PGP Wiadomość oryginalna: Wiadomość testowa, do podpisania za pomocą pakietu PGP. Wiadomość podpisana elektronicznie: BEGIN PGP SIGNED MESSAGE Hash: SHA 1 Wiadomość testowa, do podpisania za pomocą pakietu PGP. BEGIN PGP SIGNATURE Version: PGPfreeware 6. 0. 2 i i. QA/Aw. UBQGqq. Pourf. DHB+0 j+EQJq. Gg. Cc. DW 7 Y 7 gv. Exqd. Ww. Gm. My 2 i 7 e 1 Fq. RIAo. Ps. X PNQm 93 Ublj. FMZIy 4 ysq. Nrtrc =1 s. Qp END PGP SIGNATURE

Przykład wiadomości podpisanej cyfrowo za pomocą pakietu PGP Wiadomość oryginalna: Wiadomość testowa, do podpisania za pomocą pakietu PGP. Wiadomość podpisana elektronicznie: BEGIN PGP SIGNED MESSAGE Hash: SHA 1 Wiadomość testowa, do podpisania za pomocą pakietu PGP. BEGIN PGP SIGNATURE Version: PGPfreeware 6. 0. 2 i i. QA/Aw. UBQGqq. Pourf. DHB+0 j+EQJq. Gg. Cc. DW 7 Y 7 gv. Exqd. Ww. Gm. My 2 i 7 e 1 Fq. RIAo. Ps. X PNQm 93 Ublj. FMZIy 4 ysq. Nrtrc =1 s. Qp END PGP SIGNATURE

Przechowywanie kluczy prywatnych Pliki binarne - klucz taki jest wówczas szyfrowany metodą symetryczną z wykorzystaniem hasła dostępu. Metoda ta wymaga od użytkownika ochrony własnego klucza, który podczas pracy najczęściej musi znajdować się na dysku komputera. Karty mikroprocesorowe - jest to zdecydowanie najbezpieczniejsza metoda przechowywania klucza. Karta taka sama generuje parę kluczy udostępniając na zewnątrz jedynie klucz publiczny. Klucz prywatny nigdy nie opuszcza karty - operacja szyfrowania danych przeprowadzana jest przez kartę (oprogramowanie wysyła dane do karty i odbiera je w postaci zaszyfrowanej). Dostęp do karty chroniony jest za pomocą kodu PIN. E-token

Przechowywanie kluczy prywatnych Pliki binarne - klucz taki jest wówczas szyfrowany metodą symetryczną z wykorzystaniem hasła dostępu. Metoda ta wymaga od użytkownika ochrony własnego klucza, który podczas pracy najczęściej musi znajdować się na dysku komputera. Karty mikroprocesorowe - jest to zdecydowanie najbezpieczniejsza metoda przechowywania klucza. Karta taka sama generuje parę kluczy udostępniając na zewnątrz jedynie klucz publiczny. Klucz prywatny nigdy nie opuszcza karty - operacja szyfrowania danych przeprowadzana jest przez kartę (oprogramowanie wysyła dane do karty i odbiera je w postaci zaszyfrowanej). Dostęp do karty chroniony jest za pomocą kodu PIN. E-token

Przechowywanie kluczy publicznych Centra Autoryzacyjne (CA) – miejsca które rozprowadzają klucze publiczne swoich klientów, potwierdzając ich autentyczność za pomocą własnych podpisów. Dzięki temu każdy zainteresowany weryfikacją autentyczności otrzymanej wiadomości, może bez problemu dokonać tego weryfikując podpis za pomocą klucza udostępnionego przez CA. Udostępnianie przez witryny WWW

Przechowywanie kluczy publicznych Centra Autoryzacyjne (CA) – miejsca które rozprowadzają klucze publiczne swoich klientów, potwierdzając ich autentyczność za pomocą własnych podpisów. Dzięki temu każdy zainteresowany weryfikacją autentyczności otrzymanej wiadomości, może bez problemu dokonać tego weryfikując podpis za pomocą klucza udostępnionego przez CA. Udostępnianie przez witryny WWW

Cechy nowoczesnego podpisu elektronicznego • • • Uwierzytelnianie nadawcy Niezaprzeczalność Integralność Identyfikacja Poufności • Oszczędność czasu i kosztów

Cechy nowoczesnego podpisu elektronicznego • • • Uwierzytelnianie nadawcy Niezaprzeczalność Integralność Identyfikacja Poufności • Oszczędność czasu i kosztów

Zastosowanie podpisu elektronicznego w bankach w Polsce Ø System Pl@net (Fortis Bank) Ø System Sez@m (PBK BPH) Ø System ING/BSK Online (ING Bank Śląski)

Zastosowanie podpisu elektronicznego w bankach w Polsce Ø System Pl@net (Fortis Bank) Ø System Sez@m (PBK BPH) Ø System ING/BSK Online (ING Bank Śląski)

Korzyści stosowania podpisu elektronicznego w e-bankingu. Ø Bezpieczeństwo Ø Integralność Ø Wiarygodność Ø Niezaprzeczalność Ø Poufność Ø Oszczędność czasu i kosztów

Korzyści stosowania podpisu elektronicznego w e-bankingu. Ø Bezpieczeństwo Ø Integralność Ø Wiarygodność Ø Niezaprzeczalność Ø Poufność Ø Oszczędność czasu i kosztów

Internet Centrum Certyfikacji http: //www. certum. pl/pl/dokumentacja/slownik/ E-podpis http: //www. ipipan. waw. pl/~marians/e-podpis/ Podpis elektroniczny http: //www. computerworld. com. pl/flesz/podpiselektroniczny/ INFO

Internet Centrum Certyfikacji http: //www. certum. pl/pl/dokumentacja/slownik/ E-podpis http: //www. ipipan. waw. pl/~marians/e-podpis/ Podpis elektroniczny http: //www. computerworld. com. pl/flesz/podpiselektroniczny/ INFO

PKI ( Public Key Infrastructure) Zbiór standardów ustanawiających środki techniczne do wykorzystania kryptografii z kluczem publicznym (asymetrycznej) na potrzeby potwierdzania tożsamości, hierarchicznego składania podpisów cyfrowych i wymiany kluczy w protokołach kryptograficznych. Standardy PKI noszą różne nazwy, w zależności od autorów: np. , dokumenty tworzone przez firmę RSA Data Security są publikowane pod nazwa PKCS, podczas gdy publikacje ITU-T używają oznaczenia X. 509.

PKI ( Public Key Infrastructure) Zbiór standardów ustanawiających środki techniczne do wykorzystania kryptografii z kluczem publicznym (asymetrycznej) na potrzeby potwierdzania tożsamości, hierarchicznego składania podpisów cyfrowych i wymiany kluczy w protokołach kryptograficznych. Standardy PKI noszą różne nazwy, w zależności od autorów: np. , dokumenty tworzone przez firmę RSA Data Security są publikowane pod nazwa PKCS, podczas gdy publikacje ITU-T używają oznaczenia X. 509.

Co dają nam technologie PKI? • Poufność przesyłanych danych, • Kontrolę dostępu, • Silną autentykację użytkowników, • Zapewnienie integralności danych, • Niezaprzeczalność dokonywanych transakcji, • Eliminację anonimowości.

Co dają nam technologie PKI? • Poufność przesyłanych danych, • Kontrolę dostępu, • Silną autentykację użytkowników, • Zapewnienie integralności danych, • Niezaprzeczalność dokonywanych transakcji, • Eliminację anonimowości.

Certyfikat PKI - pakiet danych, zawierający klucz publiczny certyfikowanego podmiotu (serwera, osoby), informacje na temat tego ostatniego (nazwa, adres). Certyfikat zawiera także podpis cyfrowy urzędu certyfikującego poświadczający prawdziwość danych oraz autentyczność klucza publicznego.

Certyfikat PKI - pakiet danych, zawierający klucz publiczny certyfikowanego podmiotu (serwera, osoby), informacje na temat tego ostatniego (nazwa, adres). Certyfikat zawiera także podpis cyfrowy urzędu certyfikującego poświadczający prawdziwość danych oraz autentyczność klucza publicznego.

Czym jest certyfikat? • Generowane są klucze użytkownika (szyfrujące, podpisujące), a dalszej obróbce poddawane są tylko ich części publiczne by ostatecznie móc certyfikat przekazywać osobom trzecim. • Razem z wybranymi informacjami o użytkowniku/obiekcie (serwer, router, itp. ) są one umieszczane np. w pliku, na karcie chipowej, e-tokenie. • Z jego zawartości wyliczana jest wartość funkcji skrótu (np. MD 5, SHA 1). • Uzyskana wartość jest następnie szyfrowana kluczem prywatnym Certificate Authority. • Obie informacje (dane o użytkowniku/obiekcie i zaszyfrowana wartość skrótu) są scalane i tak uzyskany twór nosi miano certyfikatu.

Czym jest certyfikat? • Generowane są klucze użytkownika (szyfrujące, podpisujące), a dalszej obróbce poddawane są tylko ich części publiczne by ostatecznie móc certyfikat przekazywać osobom trzecim. • Razem z wybranymi informacjami o użytkowniku/obiekcie (serwer, router, itp. ) są one umieszczane np. w pliku, na karcie chipowej, e-tokenie. • Z jego zawartości wyliczana jest wartość funkcji skrótu (np. MD 5, SHA 1). • Uzyskana wartość jest następnie szyfrowana kluczem prywatnym Certificate Authority. • Obie informacje (dane o użytkowniku/obiekcie i zaszyfrowana wartość skrótu) są scalane i tak uzyskany twór nosi miano certyfikatu.

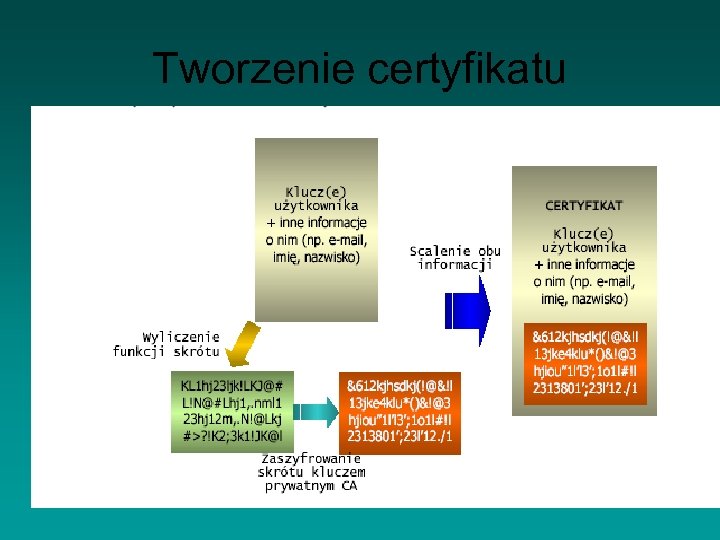

Tworzenie certyfikatu

Tworzenie certyfikatu

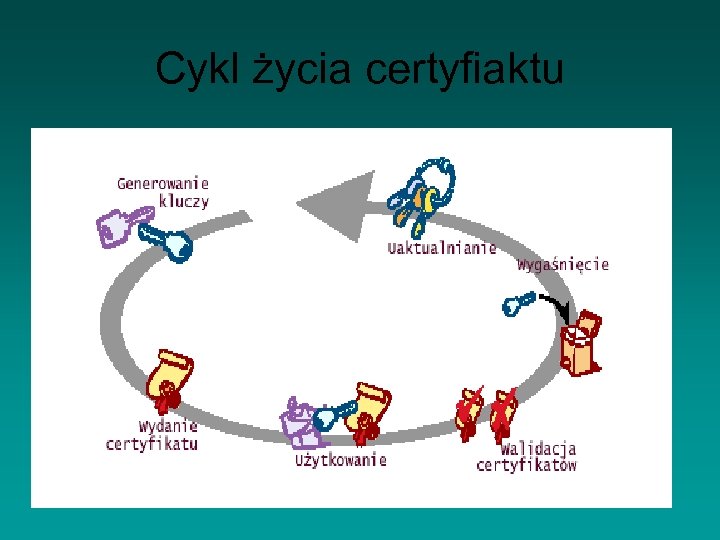

Cykl życia certyfiaktu

Cykl życia certyfiaktu

Man in the middle - atak polegający na przejmowaniu danych przesyłanych pomiędzy klientem a serwerem. Atakujący jest w tym wypadku ulokowany pomiędzy stronami połączenia i działa jako pośrednik, udając tego drugiego przed każdą ze stron. Przed atakiem tym nie da się zabezpieczyć wyłącznie za pomocą technik kryptograficznych - konieczne jest wykorzystanie dodatkowego, zewnętrznego systemu ochrony potwierdzania tożsamości, takiego jak PKI.

Man in the middle - atak polegający na przejmowaniu danych przesyłanych pomiędzy klientem a serwerem. Atakujący jest w tym wypadku ulokowany pomiędzy stronami połączenia i działa jako pośrednik, udając tego drugiego przed każdą ze stron. Przed atakiem tym nie da się zabezpieczyć wyłącznie za pomocą technik kryptograficznych - konieczne jest wykorzystanie dodatkowego, zewnętrznego systemu ochrony potwierdzania tożsamości, takiego jak PKI.

Źródła Open. SSL, http: //www. openssl. org/ Apache-SSL, http: //www. modssl. org/ Open. SSH, http: //ww. openssh. com/ Stunnel, http: //www. stunnel. org/ RSA Data Security http: //www. rsalabs. com/ Public Key Cryptography Standards ITU Telecommunication Standardization Sector, http: //info. itu. ch/ITU-T/

Źródła Open. SSL, http: //www. openssl. org/ Apache-SSL, http: //www. modssl. org/ Open. SSH, http: //ww. openssh. com/ Stunnel, http: //www. stunnel. org/ RSA Data Security http: //www. rsalabs. com/ Public Key Cryptography Standards ITU Telecommunication Standardization Sector, http: //info. itu. ch/ITU-T/