c98735eb7096a091fddb7b27a5143bad.ppt

- Количество слайдов: 169

PKI技术与应用

主要内容 Ø 基础知识 Ø PKI体系结构 Ø PKI技术标准篇 Ø 应用篇

第一篇 基础知识

第 1章 绪论

§ 1. 1 What’s PKI? n Public Key Infrastructure n 基础设施 n PKI是一个用公钥概念和技术来实施 和提供安全服务的具有普适性的安 全基础设施.

基础设施的性能需求 n 透明性和易用性 n 可扩展性 n 互操作性 n 多用性 n 支持多平台

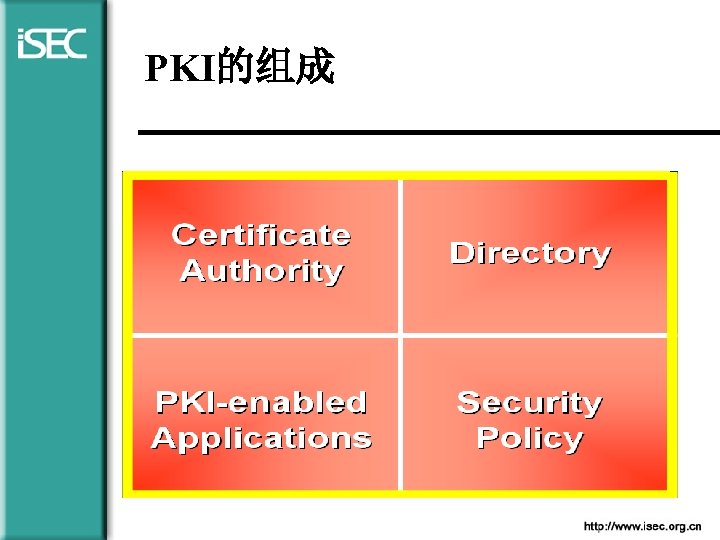

PKI的组成

§ 1. 2为什么需要PKI q 安全威胁 n 物理安全 n 逻辑安全 q 现存技术的弊端

§ 1. 3 PKI的理论基础 (1) q 公钥密码理论 ü 公钥密钥学(Public Key Cryptography) ü 公钥密码学解决的核心问题是密钥分发.

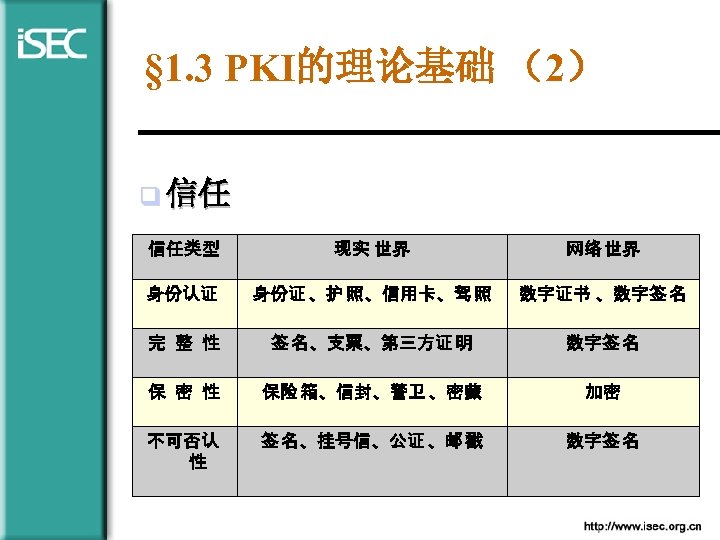

§ 1. 3 PKI的理论基础 (2) q 信任 信任类型 现实 世界 网络 世界 身份认证 身份证 、护 照、信用卡、驾 照 数字证书 、数字签 名 完 整 性 签 名、支票、第三方证 明 数字签 名 保 密 性 保险 箱、信封、警卫 、密藏 加密 不可否认 性 签 名、挂号信、公证 、邮 戳 数字签 名

§ 1. 3 PKI的理论基础 (3) q 目录服务(Directory Services) 目录服务的目的是建立全局/局部统 一的命令方案. q 数字证书(Digital Certificate)

§ 1. 4 PKI技术发展现状及趋势 n 标准化进展 n IETF PKIX、SPKI Workgroup;NIST,DOT (Department of the Treasury);TOG (The Open Group);and others (include WAPForum, etc) n 产品与 程 n From Pilot Projects to Practices, Various Vendors and Products n PKI应用 n MS Outlook/Netscape Messanger (S/MIME), IE/Navigator (SSL/TLS), PGP

§ 1. 5 PKI体系现存问题 n 密钥管理 n 相关法律体系的建立 n 相关法律、政策的缺乏 n 赔付机制的缺失 n 技术各异 n 用户认识不足 n 重复建设 n 缺乏统一规范和和服务效率 n 安全管理急待加强

第 2章 密码和密钥

§ 2. 1 密码学基础 q 经典密码学 密码编码学 密码分析学 q 现代密码学 密码编码学 密码分析学 密钥密码学

密码学的历史与发展 n 密码学的演进 n 单表代替->多表代替->机械密(恩 格玛)->现代密码学(对称与非对称 密码体制)->量子密码学 n 密码编码学和密码分析学 n 应用领域 n 军事,外交,商业,个人通信,古 文化研究等

传统密码学 n 历史悠久,最古老与最现代的密码学 n 基本特点:加密和解密采用同一个密钥 n let C = Cipher text, P = Plain text, k is key, E()/D() is the encryption/decryption function, then C=E(P, k), P=D(C, k) n 基本技术 n 替换/置换和移位

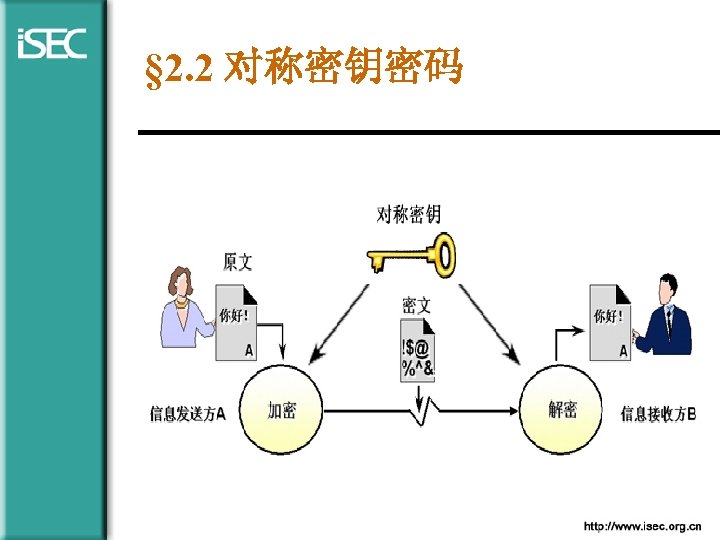

§ 2. 2 对称密钥密码

q 优点:速度快,所需资源小 q 缺点: 1)需要进行密钥交换 2)规模复杂 3)同以前未知的实体初次通信 困难 4)对称中心服务结构

对称密码种类 q 分组密码算法是在明文分组和密文 分组上进行运算——通常分组长为 64比特。 q 序列密码算法在明文和密文数据流 的1比特或 1字节上进行运算。

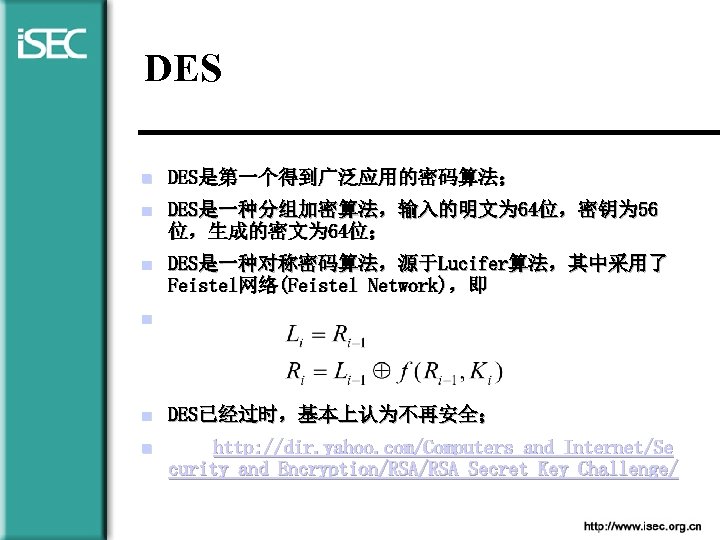

DES n DES是第一个得到广泛应用的密码算法; n DES是一种分组加密算法,输入的明文为 64位,密钥为 56 位,生成的密文为 64位; n DES是一种对称密码算法,源于Lucifer算法,其中采用了 Feistel网络(Feistel Network),即 n n DES已经过时,基本上认为不再安全; n http: //dir. yahoo. com/Computers_and_Internet/Se curity_and_Encryption/RSA_Secret_Key_Challenge/

IDEA n Xuejia Lai和James Massey提出; n IDEA是对称、分组密码算法,输入明文为 64位,密钥为 128位,生成的密文为 64位; n IDEA是一种相对较新的算法,虽有坚实的 理论基础,但仍应谨慎使用(尽管该算法 已被证明可对抗差分分析和线性分析); n IDEA是一种专利算法(在欧洲和美国),专 利由Ascom-Tech AG拥有; n PGP中已实现了IDEA;

RC系列 n RC系列是Ron Rivest为RSA公司设计的一 系列密码: n n RC 2是变长密钥加密密法;(RC 3在设计过程 中在RSADSI内被攻破); n RC 4是Rivest在 1987年设计的变长密钥的序列 密码; n n RC 1从未被公开,以致于许多人们称其只出现 在Rivest的记事本上; RC 5是Rivest在 1994年设计的分组长、密钥长 的迭代轮数都可变的分组迭代密码算法; DES(56), RC 5 -32/12/5, RC 5 -32/12/6, RC 32/12/7已分别在 1997年被破译;

AES Candidate和Rijndeal n AES评选过程 n 最后的5个候选算法:Mars, RC 6, Rijndael, Serpent, and Twofish n Rijndael算法的原型是Square算法,其设 计策略是宽轨迹策略(Wide Trail Strategy),以针对差分分析和线性分析 n Rijndael是迭代分组密码,其分组长度和 密钥长度都是可变的;为了满足AES的要 求,分组长度为 128 bit,密码长度为 128/192/256 bit,相应的轮数r为 10/12/14。

SDBI n SDBI是由山东大学网络信息安全研 究所研制的具有自主产权的对称密 码算法。该算法通过了国家密码委 员会的批准。

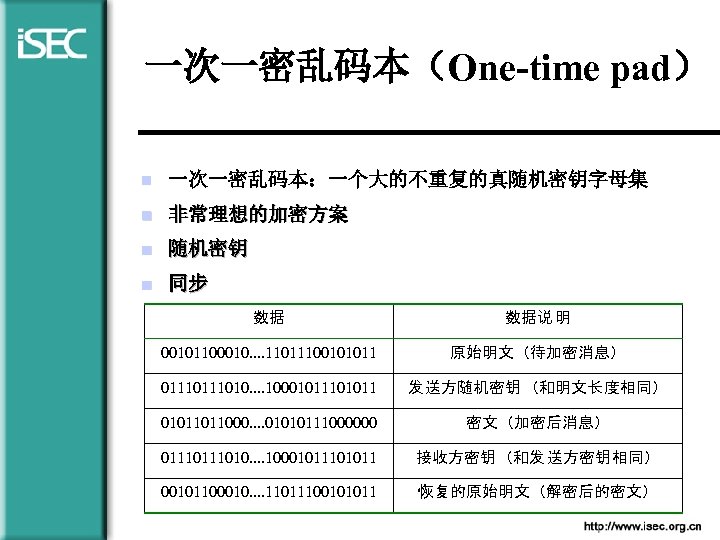

一次一密乱码本(One-time pad) n 一次一密乱码本:一个大的不重复的真随机密钥字母集 n 非常理想的加密方案 n 随机密钥 n 同步 数据 数据说 明 00101100010. . 11011100101011 原始明文(待加密消息) 0111010. . 10001011101011 发 送方随机密钥 (和明文长 度相同) 01011011000. . 01010111000000 密文(加密后消息) 0111010. . 10001011101011 接收方密钥 (和发 送方密钥 相同) 00101100010. . 11011100101011 恢复的原始明文(解密后的密文)

Summary n DES是应用最广泛的对称密码算法( 由于计算能力的快速进展,DES已不 在被认为是安全的); n IDEA在欧洲应用较多; n RC系列密码算法的使用也较广(已随 着SSL传遍全球); n AES将是未来最主要,最常用的对称 密码算法;

§ 2. 3 非对称密钥密码 n Whitefield Diffie,Martin Hellman, 《New Directions in Cryptography》 , 1976 n 公钥密码学的出现使大规模的安全通信得 以实现 – 解决了密钥分发问题; n 公钥密码学还可用于另外一些应用:数字 签名、防抵赖等; n 公钥密码体制的基本原理 – 陷门单向函 数(troopdoor one-way function)

RSA(1) n Ron Rivest, Adi Shamir和Len Adleman 于1977年研制并于1978年首次发表; n RSA是一种分组密码,其理论基础是一种 特殊的可逆模幂运算,其安全性基于分解 大整数的困难性; n RSA既可用于加密,又可用于数字签名, 已得到广泛采用; n RSA已被许多标准化组织(如ISO、ITU、 IETF和SWIFT等)接纳; n RSA-155(512 bit), RSA-140于1999年分 别被分解;

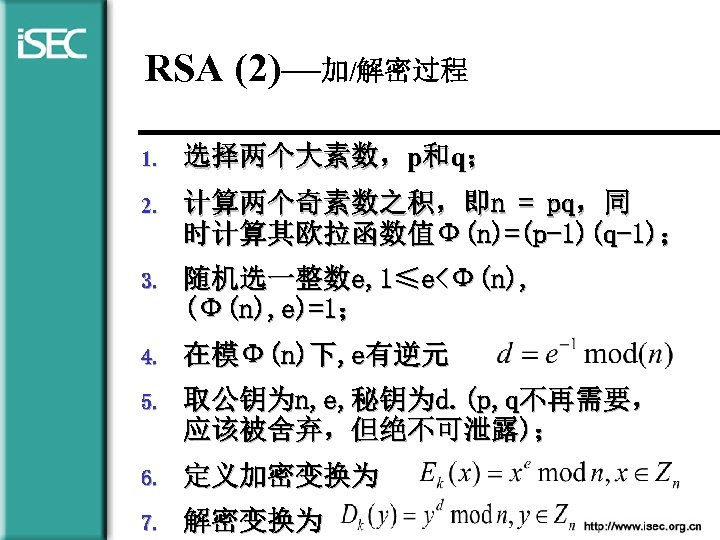

RSA (2)—加/解密过程 1. 选择两个大素数,p和q; 2. 计算两个奇素数之积,即n = pq,同 时计算其欧拉函数值Φ(n)=(p-1)(q-1); 3. 随机选一整数e, 1≤e<Φ(n), (Φ(n), e)=1; 4. 在模Φ(n)下, e有逆元 5. 取公钥为n, e, 秘钥为d. (p, q不再需要, 应该被舍弃,但绝不可泄露); 6. 定义加密变换为 7. 解密变换为

DH/DSA n Diffie-Hellman(DH)是第一个公钥算法, 其安全性基于在有限域中计算离散对数的 难度; n DH可用于密钥分发,但不能用于加/解密 报文; n DH算法已得到广泛应用,并为许多标准化 组织(IETF等)接纳; n DSA是NIST于1991年提出的数字签名标准 (DSS), 该标准于1994年 5月19日被颁布; n DSA是Schnorr和Elgemal签名算法的变型 , DSA只能用于数字签名不能用于加密;

Elgemal n Elgemal于1985年基于离散对数问题 提出了一个既可用于数字签名又可 用于加密的密码体制;(此数字签名 方案的一个修改被NIST采纳为数字 签名标准DSS) n Elgemal, Schnorr和DSA签名算法都 非常类似。事实上,它们仅仅是基 于离散对数问题的一般数字签名的 三个例子。

ECC n ECC(Elliptic Curve Cryptography,椭 圆曲线加密算法)由N. Koblitz和Miller于 1985年提出,其安全性基于离散对数计算 的困难性。 n 优点: 安全性能更高; 计算量小,处理速度快; 存储空间占用小; 带宽要求低

Summary n RSA是最易于实现的; n Elgemal算法更适合于加密; n DSA对数字签名是极好的,并且DSA 无专利费,可以随意获取; n Diffie-Hellman是最容易的密钥交 换算法;

§ 2. 4 散列(杂凑)算法 n 单向函数 n 杂凑(Hash)函数:是将任意长的数字串M映射 成一个较短的定长输出数字串H的函数,我们 关心的通常是单向杂凑函数; n 强单向杂凑与弱单向杂凑 – (无碰撞性 collision-free); n 单向杂凑函数的设计理论 n 杂凑函数除了可用于数字签名方案之外,还 可用于其它方面,诸如消息的完整性检测、 消息的起源认证检测等 n 常见的攻击方法

![MD系列 n Ron Rivest设计的系列杂凑函数系列: n MD 4[Rivest 1990, 1992, 1995; RFC 1320] n MD MD系列 n Ron Rivest设计的系列杂凑函数系列: n MD 4[Rivest 1990, 1992, 1995; RFC 1320] n MD](https://present5.com/presentation/c98735eb7096a091fddb7b27a5143bad/image-36.jpg)

MD系列 n Ron Rivest设计的系列杂凑函数系列: n MD 4[Rivest 1990, 1992, 1995; RFC 1320] n MD 5是MD 4的改进型[RFC 1321] n MD 2[RFC 1319], 已被Rogier等于1995年攻破 n 较早被标准化组织IETF接纳,并已获得广 泛应用 n 安全性介绍

![SHA和SHA-1 n NIST和NSA为配合DSS的使用,设计 了安全杂凑标准(SHS),其算法为 SHA[FIPS PUB 180],修改的版本被 称为SHA-1[FIPS PUB 180 -1] n SHA/SHA-1采用了与MD 4相似的设计 SHA和SHA-1 n NIST和NSA为配合DSS的使用,设计 了安全杂凑标准(SHS),其算法为 SHA[FIPS PUB 180],修改的版本被 称为SHA-1[FIPS PUB 180 -1] n SHA/SHA-1采用了与MD 4相似的设计](https://present5.com/presentation/c98735eb7096a091fddb7b27a5143bad/image-37.jpg)

SHA和SHA-1 n NIST和NSA为配合DSS的使用,设计 了安全杂凑标准(SHS),其算法为 SHA[FIPS PUB 180],修改的版本被 称为SHA-1[FIPS PUB 180 -1] n SHA/SHA-1采用了与MD 4相似的设计 准则,其结构也类似于MD 4,但其输 出为 160 bit n 目前还没有针对SHA有效的攻击

HMAC n HMAC是利用散列函数计算报文鉴别 码值 n HMAC能够证明嵌入散列函数提供的 安全性有某些合理的密码分析强度

SHA与MD 4和MD 5的比较 MD 4 Hash值 128 bit 分组处理 512 bit 长 基本字长 32 bit 48(3*16) 步数 ≤ 2^64 bit 消息长 基本逻辑 3 函数 常数个数 3 速度 SHA 160 bit 512 bit MD 5 128 bit 512 bit 32 bit 80(4*20) 2^64 bit 3(第 2, 4轮相同) 32 bit 64(4*16) 4 约为MD 4的3/4 64 约为MD 4 的1/7 不限 4

各种算法的特点 n 对称密码算法 n n 非对称密码算法 n n 加/解密速度快,但密钥分发问题严重 加/解密速度较慢,但无密钥分发问题 杂凑函数 n 计算速度快,结果长度统一

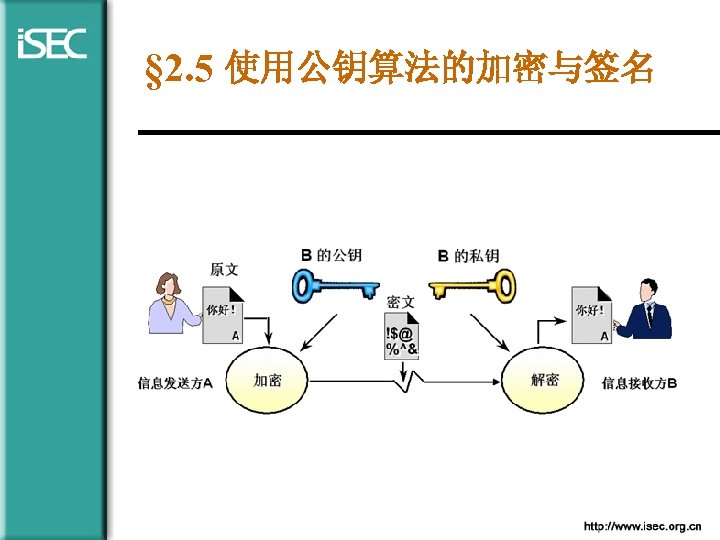

§ 2. 5 使用公钥算法的加密与签名

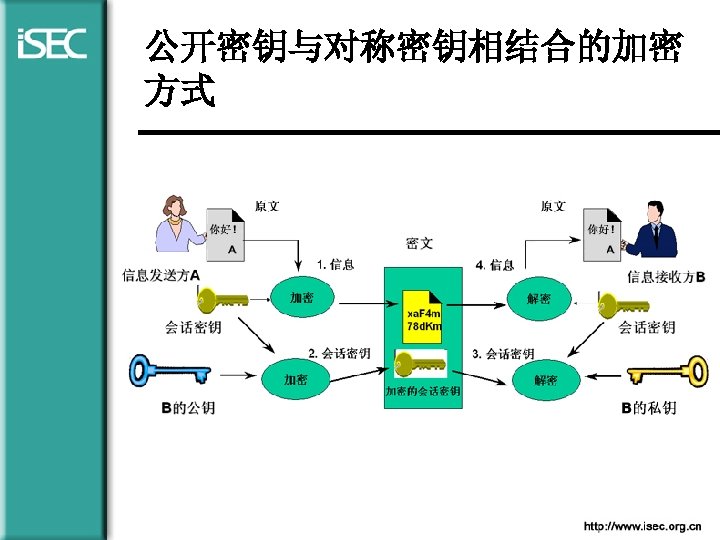

公开密钥与对称密钥相结合的加密 方式

数字签名 n 签名可信。文件的接收者相信签名者是慎重 地在文件上签字的。 n 签名不可伪造。签名证明是签字者而不是其 他人在文件上签字。 n 签名不可重用。签名是文件的一部分,不可 能将签名移到不同的文件上。 n 签名的文件是不可改变。文件被签名后不能 改变。 n 签名不可抵赖。签名和文件是物理的东西, 因此签名者事后不能说他没有签过名。

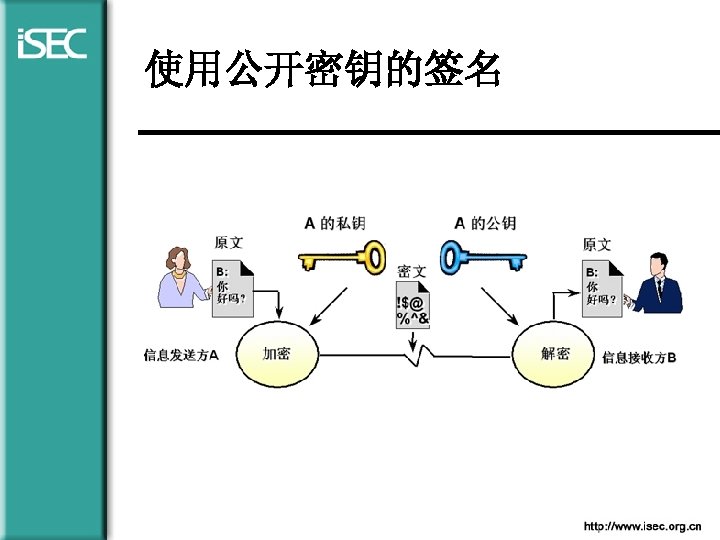

使用公开密钥的签名

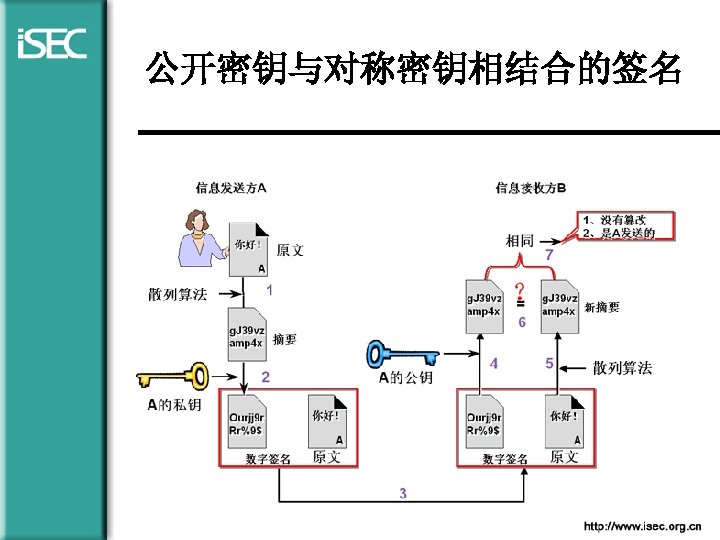

公开密钥与对称密钥相结合的签名

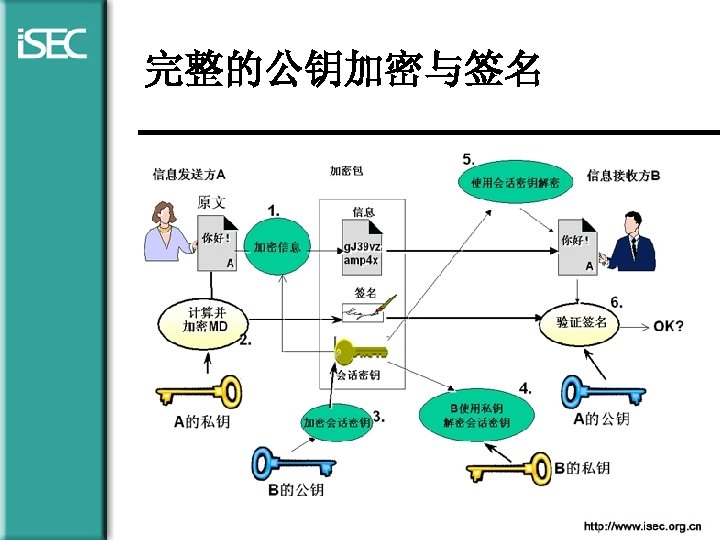

完整的公钥加密与签名

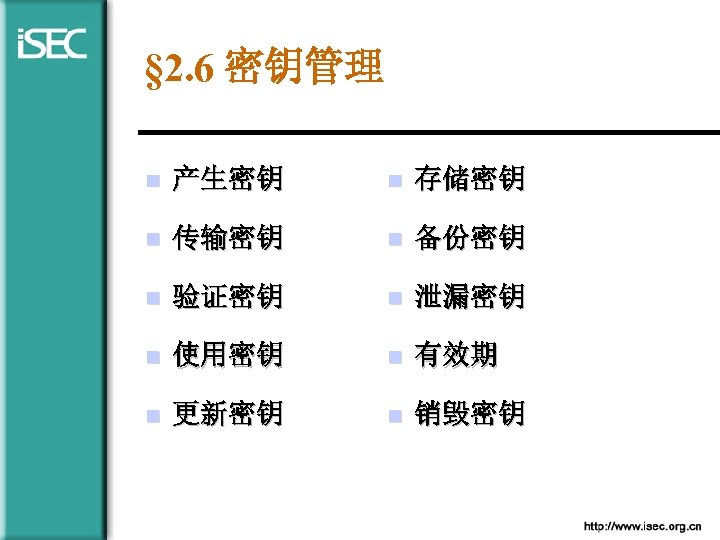

§ 2. 6 密钥管理 n 产生密钥 n 存储密钥 n 传输密钥 n 备份密钥 n 验证密钥 n 泄漏密钥 n 使用密钥 n 有效期 n 更新密钥 n 销毁密钥

进一步的读物 n Bruce Schneier, 《Applied Cryptography: Protocols, algorithms and source code in C》 , 1996 n Simon Singh, 《The Code Book》, 1999 n 冯登国,裴定一, 《密码学导引》, 科学出版社, 1999 n 王育民,刘建伟, 《通信网的安全 -- 理论与技术》, 西安电子科技大学出版社, 1999 n 梁晋,施仁,王育民等, 《电子商务核心技术 – 安全 电子易协议的理论与设计》, 2000 n William Stallings著,杨明,胥光辉,齐望东等译, 《密码编码学与网络安全:原理与实践(第二版)》, 电 子 业出版社,2001

第 3章 数字证书

主要内容 n 概述 n 什么是数字证书 n 证书验证 n 数字证书的使用 n 数字证书的存储 n X. 509数字证书 n 数字证书生命周期

§ 3. 1 概述 n 公钥算法的一个最大的问题就是确 认获得的对方公钥的身份 n 一般的,数字证书要包括证书所有 人、所有人公钥、有效时间和其他 方面。

§ 3. 2 数字证书 n 数字证书(Digital ID),又叫“数字 身份证”、“网络身份证”,是由认证 中心发放并经认证中心数字签名的, 包含公开密钥拥有者以及公开密钥相 关信息的一种电子文件,可以用来证 明数字证书持有者的真实身份。 n 数字证书采用公钥体制 。 n 数字证书的格式一般采用X. 509国际标 准。

§ 3. 3 证书验证 n 当证书持有者A想与证书持有者B通信时,他 首先查找数据库并得到一个从证书持有者A 到证书持有者B的证书路径(Certification Path)和证书持有者B的公钥。这时证书持 有者A可使用单向或双向验证证书。 n 单向验证是从证书持有者A到证书持有者B的 单向通信。 n 双向验证与单向验证类似,但它增加了来自 证书持有者B的应答。

§ 3. 4 数字证书的使用 n 每一个用户有一个各不相同的名称,一个可 信的认证中心CA给每个用户分配一个唯一的 名称并签发一个包含用户名称和公钥的证书。 n 证书可以存储在网络中的数据库中。用户可 以利用网络彼此交换证书。当证书撤销后, 它将从证书目录中删除,然而签发此证书的 CA仍保留此证书的副本,以备日后解决可能 引起的纠纷。

§ 3. 5 数字证书的存储 n 数字证书可以存放在计算机硬盘、 软盘、IC卡或CPU卡中。 n 数字证书在计算机硬盘中存放时, 使用方便,但存放证书的计算机必 须受到安全保护 n 软盘保存证书,被窃取的可能性有 所降低,但软盘容易损坏,易于导 致用户数字证书的不可用。

n 使用IC卡存放证书成本较低,且本 身不易被损坏,安全强度较高,成 为目前较为广泛的一种数字证书存 储方式。 n 使用CPU卡存放证书时,安全级别 最高,但相对来说,成本较高。

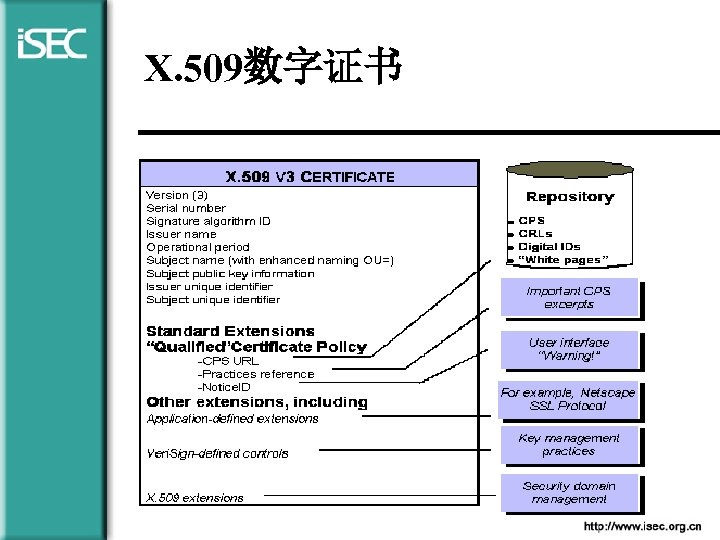

§ 3. 6 X. 509数字证书 n X. 509, ITU-T Recommendation: Information Technology – Open System Interconnection – The Directory: Authentication Framework n X. 509是X. 500标准系列的一部分,在PKI的 发展中,X. 509起到了无可比拟的作用. n X. 509定义并标准化了一个通用的、灵活的 证书格式. n X. 509的实用性来源于它为X. 509 v 3和X. 509 v 2 CRL定义的强有力的扩展机制.

X. 509数字证书

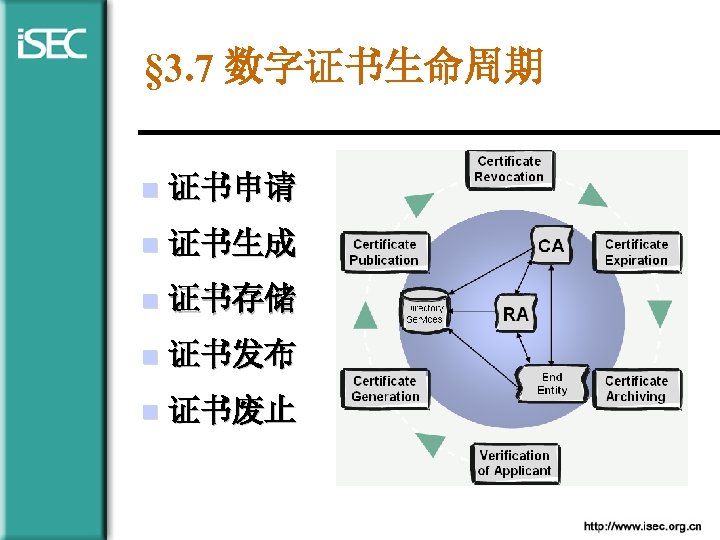

§ 3. 7 数字证书生命周期 n 证书申请 n 证书生成 n 证书存储 n 证书发布 n 证书废止

证书验证与证书生命周期 n 证书有效性或可用性验证 n 密钥/证书生命周期 n 初始化阶段:终端实体注册->密钥对产生 ->证书创建和密钥/证书分发, 密钥备份 n 颁发阶段:证书检索,证书验证,密钥恢 复,密钥更新 n 取消阶段:证书过期,证书恢复,证书吊 销,密钥历史,密钥档案

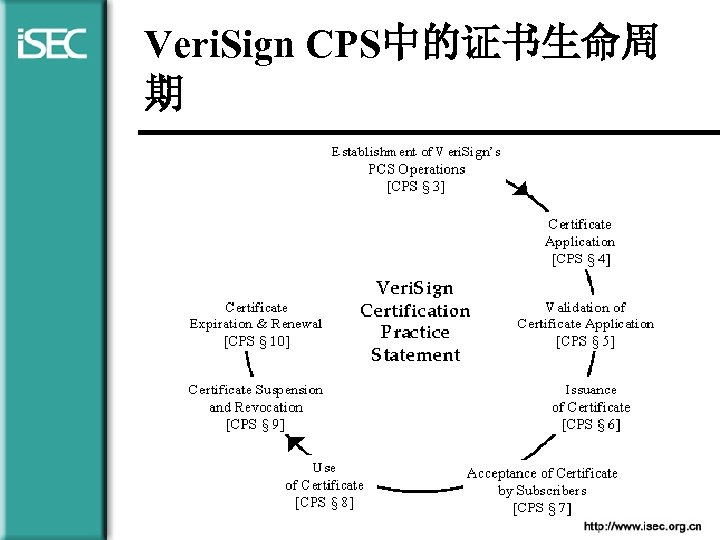

Veri. Sign CPS中的证书生命周 期

第 4章 目录服务

主要内容: n 概述 n X. 500 n LDAP

§ 4. 1 概述 n 目录是网络系统中各种资源的清单, 保存了网络中用户、服务器、客户 机、交换机、打印机等资源的详细 信息,同时还收集了这些资源之间 各种复杂的相互关联关系。 n 目录服务 n 证书和证书吊销列表(CRL)的存储( 主要针对X. 509格式来说) 是X. 500 和目录服务标准的主题

§ 4. 2 X. 500目录服务 n X. 500, ITU-T Recommendation: The Directory – Overview of Concepts and Models. n X. 500目录服务是一个高度复杂的信息存 储机制,包括客户机-目录服务器访问协 议、服务器-服务器通信协议、完全或部 分的目录数据复制、服务器链对查询的响 应、复杂搜寻的过滤功能等. n X. 500对PKI的重要性.

§ 4. 3 LDAP协议 n LDAP, Lightweight Directory Access Protocol. n LDAP的发展 n LDAP v 1, v 2, v 3, ldapbis, ldapext, ldup

第二篇 PKI体系结构

第 5章 PKI及其构件

主要内容: n 综述 n CA、RA与EE n PKI运作 n CA的体系结构 n 证书注册结构RA n 业务受理点LRA n CA的网络结构 n PMI

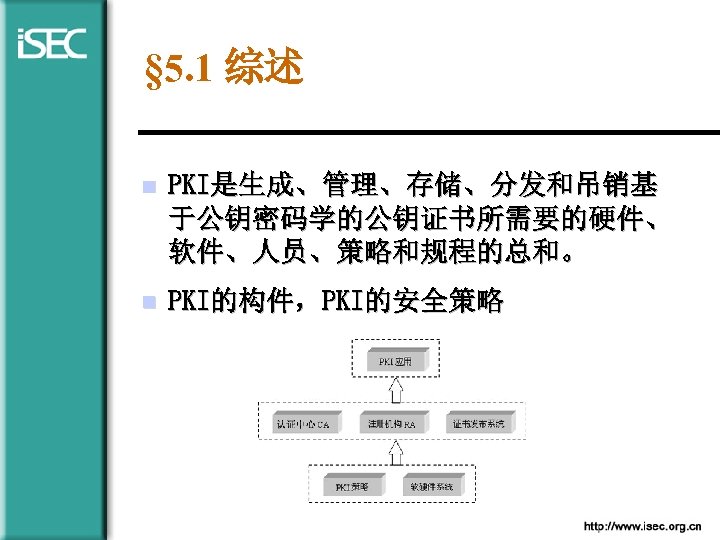

§ 5. 1 综述 n PKI是生成、管理、存储、分发和吊销基 于公钥密码学的公钥证书所需要的硬件、 软件、人员、策略和规程的总和。 n PKI的构件,PKI的安全策略

§ 5. 2 CA、RA与EE

认证中心CA n 可信的第三方 n 主要功能 n 接收并验证最终用户数字证书的申请; n 证书审批,确定是否接受最终用户数字证书的申请; n 证书签发,向申请者颁发、拒绝颁发数字证书; n 证书更新,接收、处理最终用户的数字证书更新请求 n 接收最终用户数字证书的查询、撤销; n 产生和发布证书废止列表(CRL),验证证书状态; n 提供OCSP在线证书查询服务,验证证书状态; n 提供目录服务,可以查询用户证书的相关信息; n 下级认证机构证书及帐户管理; n …

注册机构RA n 用户(可以是个人或团体)和CA之 间的接口 n 接受用户的注册申请 n 获取并认证用户的身份

最终实体EE n 是指PKI产品或服务的最终使用者, 可以是个人、组织或设备。

§ 5. 3 PKI运作 n PKI的策划 n PKI实施 n PKI运营

§ 5. 4 CA的体系结构 n 根CA 主要功能: 发布本PKI信任域的认证策略; 发布自身证书; 签发和管理下层CA 证书;对下层CA进行身份认证和鉴别;废 除所签发的证书; 为所签发的证书产生 CRL; 发布所签发的证书和CRL;保 存证书、CRL以及审计信息;密钥安全生 成及管理;实现交叉认证。

n 下层CA 主要功能有: 发布本地CA对根CA政策的 增补部分;对下属机构进行认证和鉴别; 产生和管理下属机构的证书;发布自身证 书;证实RA的证书申请请求;向RA返回 证书制作的确认信息或已制定好的证书; 接收和认证对它所签发的证书的作废申请 请求;为它所签发的证书产生CRL; 保 存证书、CRL、审计信息和它所签发的政 策;发布它所签发的证书和CRL;密钥安 全生成及管理;实现交叉认证。

§ 5. 5 证书注册机构RA 具体职能包括: Ø 自身密钥的管理,包括密钥的更新、保存、 使用、销毁等; Ø 审核用户信息; Ø 登记黑名单; Ø 业务受理点LRA的全面管理; Ø 接收并处理来自受理点的各种请求。

§ 5. 6 业务受理点LRA LRA的具体职能包括: Ø 受理用户的证书申请及废除请求; Ø 录入用户的证书申请及废除请求; Ø 审核用户的证书申请及废除请求资料; Ø 对用户的证书申请及废除请求进行批准或否 决; Ø 提供证书制作。

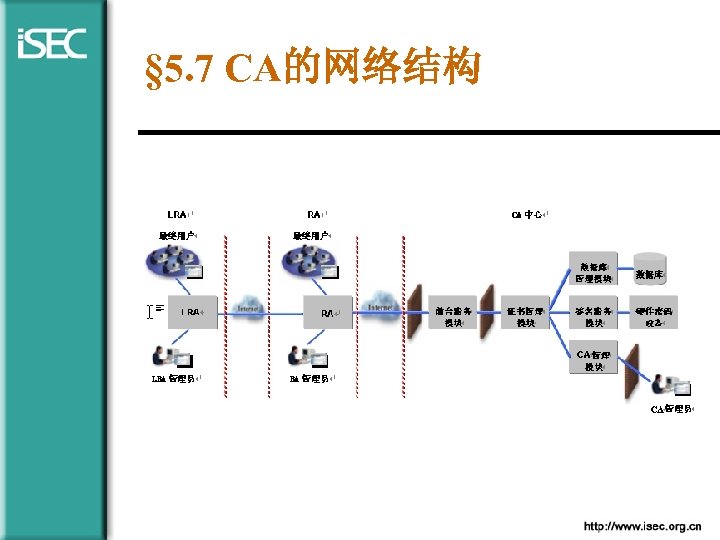

§ 5. 7 CA的网络结构

§ 5. 8 PMI n PKI瓶颈 n 属性证书 n 特权管理

PMI与TSA n PMI, 即Privilege Management Infrastructure, 在ANSI, ITU X. 509和IETF PKIX中都有定义 n n 特权管理服务(PKI Based)依赖于策略,所谓 策略就是将实体、组和角色与相应的特权进 行映射(如 列出实体名称或角色被允许还是禁 止的权限). TSA, 即Time Stamp Authority[RFC 3162, Time. Stamp Protocol] n TSA是一个产生时间戳记号的可信第三方,该 时间戳记号用以显示数据在特定时间前已存 在.

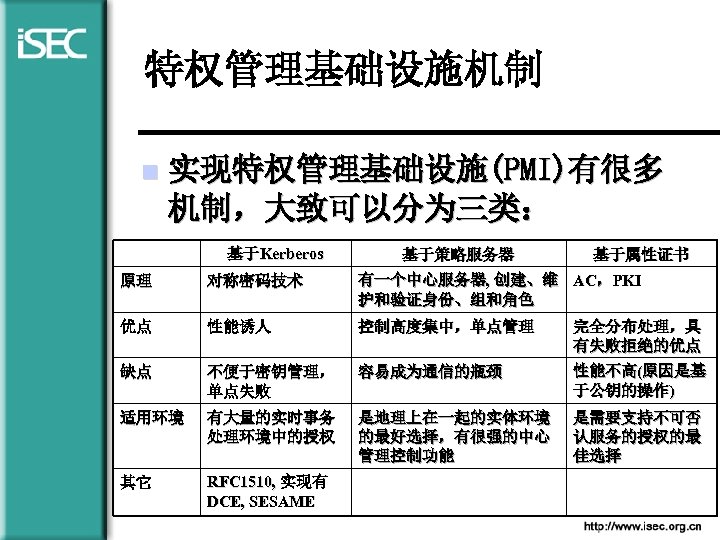

特权管理基础设施机制 n 实现特权管理基础设施(PMI)有很多 机制,大致可以分为三类: 基于Kerberos 基于策略服务器 基于属性证书 原理 对称密码技术 有一个中心服务器, 创建、维 AC,PKI 护和验证身份、组和角色 优点 性能诱人 控制高度集中,单点管理 完全分布处理,具 有失败拒绝的优点 缺点 不便于密钥管理, 单点失败 容易成为通信的瓶颈 性能不高(原因是基 于公钥的操作) 适用环境 有大量的实时事务 处理环境中的授权 是地理上在一起的实体环境 的最好选择,有很强的中心 管理控制功能 是需要支持不可否 认服务的授权的最 佳选择 其它 RFC 1510, 实现有 DCE, SESAME

PKI构件 n CA, RA, Directory, EE, PKIenabled Applications, Certificate Status Checking n PKI构件及证书生命周期

第 6章 交叉认证

交叉认证 n 交叉认证是把以前无关的CA连接在一起的 机制 n 交叉认证可以是单向的,也可以是双向的 n 不同的交叉认证信任模型 n Subordinated Hierarchy,Crosscertified Mesh,Hybrid,Bridge CA, Trust Lists etc. n 域内交叉认证,域外交叉认证 n 约束 n 名字约束,策略约束,路径长度约束

信任域 n 信任域扩展 n 双向认证 n 桥CA

第 7章 CPS

CP与CPS n CP, Certificate Policy n n CPS, Certification Practice Statement n n 定义了一个用户对其它用户数字证书信任的 程度 人们与组织根据CA的CPS来确定他们对该CA 的信任程度 RFC 2527 n Internet X. 509 Public Key Infrastructure Certificate Policy and Certification Practices Framework

PKI的安全策略 n Certification Practice Statement n 证书政策 n 责任与其它法律考虑

运作考虑 n 客户端软件 n 在线需求与离线运作 n 物理安全 n 硬件部件 n 用户密钥的威胁 n 灾难恢复

CPS所包含的主要内容 n 确认手续 n 证书的范围 n 授权 n 证书周期 n 交叉认证 n 保护绝密资料 n 不同的密钥 n 确认证书 n 证书撤销列表 n CRL的发布点 n 在线证书状态协议(OCSP)

第 8章 PKI的构建

主要内容: n 构建PKI的两种模式 n 两种模式的比较

§ 8. 1 构建PKI的两种模式 n 自建模式 n 托管模式

§ 8. 2 两种模式的比较 n 成本上的比较 n 建设周期的比较 n 投入与产出的比较 n 系统性能的比较 n 服务的比较

第 9章 PKI涉及到的法 律问题

PKI涉及到的法律问题 n 数字签名的法律状况 n PKI的法律框架 n 许可权,角色与责任,私有PKI(企 业PKI) n 密码管理政策与法规(不同的密码管 理政策)

§ 9. 1国外PKI相关法律建设状况 n 联合国 n n n 《电子商务示范法》 《电子签章统一规则草案》 美国 《全球及全国电子商务电子签章法案》 n 欧盟 “欧洲电子商务倡议书” n 亚州 新加坡、韩国、日本、香港、台湾

§ 9. 3 如何构建我国的PKI法律 体系 n 立法考虑 Ø 要借鉴国外先进的立法经验; Ø 要结合国内的发展状况。

n 涵盖的内容 Ø 确定电子合同的效力和电子证据可以充当 法定证据的地位。 Ø 确立认证机构颁发数字证书并为网络用户 确定身份提供帮助的法律地位。 Ø Ø PKI市场的准入问题。 认证机构市场管理方面要有严格规定。

第三篇 技术标准

第 10章 PKI技术标准

主要内容: q ITU-T X. 509及相关标准 q PKIX系列标准 q WPKI标准 q SSL/TLS q SET q Open. PGP和S/MIME q PMI标准简介

§ 10. 1 ITU-T X. 509及相关标准 n ITU-T X. 509 Edition 1 n ITU-T X. 509 Edition 2 n ITU-T X. 509 Edition 3 n ITU-T X. 509 Edition 4 n ITU-T的其他标准

§ 10. 2 PKIX系列标准 n 证书和CRL标准:RFC 2459 n PKI体系中的操作协议:RFC 2559, RFC 2560, RFC 2585 n PKI管理协议: RFC 2510, RFC 2511, RFC 2797 n 证书管理的政策和证书操作规范: RFC 2527 n 提供防抵赖的时戳和数据认证服务: RFC 3029, RFC 3161

PKI的实体对象说明 n CA:证书认证中心 ( 创建, 分发和作废 证书 ); n RA:注册授权机构(即由CA分配了一定功 能的可选的审核机构, 它的功能是绑定公 钥和证书持有者的身份等其他个人属性); n EE:PKI证书的使用者或申请证书的终端 用户系统; n Repository:是用于存储证书和CRL的系 统,同时提供向EE端发布证书和CRL的服 务;

§ 10. 3 WPKI标准 Forum制 定 的 Wap协 议 的 主 要 特 点是: n WAP n 遵循X. 509、PKIX等国际标 准; n 引入新的压缩证书格式(WTLS证书) ,减少证书 数据量; n 引入椭圆 曲线 算法,减少密钥长 度; n 引入证 书 URL,无线 终 端可只存放自 己证 书 的URL,而非证 书 本身,减少 了对 存储 容量的要求;

§ 10. 4 SSL/TLS n SSL(Secure Socket Layer,安全套接 字层))是netscape公司设计的主要 用于web的安全传输协议。 n IETF(www. ietf. org)将SSL作了标准 化,即RFC 2246, 并将其称为TLS( Transport Layer Security)。

§ 10. 5 SET n SET(Security Electronic Transaction) 是 Visa、 Master信 用 卡 公 司 制 定 的 在 Internet网 上 实 现 安 全 电 子 商 务 交 易 系 统的协议和标准。 n SET协议由两大部分组成: 证书管理 支付系统

§ 10. 6 Open. PGP和S/MIME n 1997年,互联网 程任务组IETF建 立了一个 作小组,在PGP的基础 上定义一个新的名叫Open. PGP的标 准(RFC 2440)。 n S/MIME协议是RSA数据安全公司于 1995年向IETF 作组提交的规范。 n 两个标准都利用了单向散列算法和 公钥与私钥的加密体系。

二者的不同: n S/MIME的认证机制依赖于层次结构 的证书认证机构,而Open. PGP的最 大特点是其证书信任路径不是层状 结构,而是网状结构。 n S/MIME的证书格式采用X. 509。 Open. PGP支持两种格式的证书: X. 509证书和PGP证书。

§ 10. 7 PMI标准简介 n PMI(Privilege Management Infrastructure,特权管理基础设施) 指 能够支持全面授权服务的进行特权管理 的基础设施。 n PMI授权技术的核心思想是以资源管理 为核心。 n X. 509 2000年版(v 4)定义的PMI模型 中包括PMI的一般模型、控制模型、委 托模型和角色模型。

一般模型: n PMI中的三种实体: l 目标对 象(object):是要保护 的资 源。 l 权限声明者(privilege asserter):拥 有 某些权限,并能通过 该 权限访 问 特定的 资 源的实 体。 l 权限验 证 者(privilege verifier):决定 是否允许权 限声明者访问 特定资 源的实 体。

控制模型 n 定义了五种成份: 权限声明者、权 限验证者、目标对象方法(object method)、权限策略和环境变量。

委托模型 n 有四种组 成成份:权限验 证 者、授 信源(SOA)、属性认 证 机构和权限 声明者。

角色模型 n 角色提供了一种间接指派权限的方 式。 n 通过证书 中包含的角色属性可以将 一个或多个角色赋 予同一个体。

第四篇 应用案例

第 11章 PKI应用

主要内容: n Web安全问题范围以及使用PKI系统 的对策 n 安全电子邮件实现原理与方案 n VPN实现原理与方案

§ 11. 1 Web安全问题 n 安全问题: 欺诈、泄露、篡改、攻击

使用PKI系统的对策 n. SSL:由Netscape公司研究制定,该协 议向基于TCP/IP的客户及服务器应用程 序提供了客户端和服务器的鉴别、信息机 密性及完整性等安全措施。 n. SSL主要提供三方面的服务 n认证用户和服务器 n加密数据以隐藏被传送的数据 n维护数据的完整性

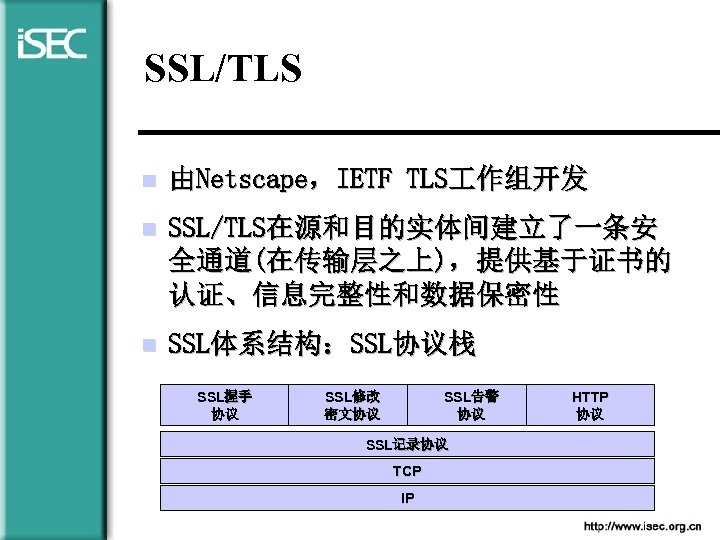

SSL/TLS n 由Netscape,IETF TLS 作组开发 n SSL/TLS在源和目的实体间建立了一条安 全通道(在传输层之上),提供基于证书的 认证、信息完整性和数据保密性 n SSL体系结构:SSL协议栈 SSL握手 协议 SSL修改 密文协议 SSL告警 协议 SSL记录协议 TCP IP HTTP 协议

§ 11. 2 安全电子邮件 n 安全电子邮件实现原理 n 安全电子邮件实现方案 PGP S/MIME

安全电子邮件实现原理 在安全的电子邮件系统中,收发双方 都有双方的数字证书。发送方是在电 子邮件的附件中增加发信者的数字签 字,同时也可将邮件内容用对方的公 钥加密。用户在收到电子邮件后,电 子邮件系统对加密的邮件会自动解密, 同时自动验证该邮件的数字签字并将 结果通知用户,从而大大地提高了电 子邮件的保密性和可信性。

S/MIME & PGP n PGP, Phil Zimmerman, 1991 n n n PGP的操作描述、加密密钥和密钥环、公开密 钥管理 RFC 2440, S/MIME n RFC 822 -> MIME -> S/MIME v 2, v 3 n S/MIME的功能 n S/MIME证书的处理 n S/MIME增强的安全服务 n Signed receipt,Security Label和Security mailing list.

SET n 1996年 2月,IBM, Microsoft, Netscape, RSA, Terisa和 Veri. Sign开发了SET v 1(针对Master. Card和Visa安全标准 的需要而出现的 n SET是开放的、设计用来保护Internet上信用卡交易的加 密和安全规范 n 从本质上,SET提供了三种服务: n n 通过使用X. 509 v 3数字证书来提供信任。 n n 在交易涉及的各方之间提供安全的通信信道 保证机密性,因为信息只是在必要的时候、必要的地 方才对交易各方可用 交易过程:购买请求、支付认可和支付获取

§ 11. 3 VPN实现原理与方案 n VPN是一种架构在公用通信基础设施 上的专用数据通信网络,利用IPSec 等网络层安全协议和建立在PKI上的 加密与签名技术来获得私有性。 n IPSec

IPSec n IP层的安全包括了3个功能域:鉴别、机 密性和密钥管理 n IPSec的重要概念 n 鉴别报头(AH), 封装安全有效负载(ESP), 传输模式, 隧道模式, 安全关连(SA), 安 全关连组(SA Bundle), ISAKMP. n IPSec,IPv 6将使互联网(尤其是网络安全 )发生巨大变化

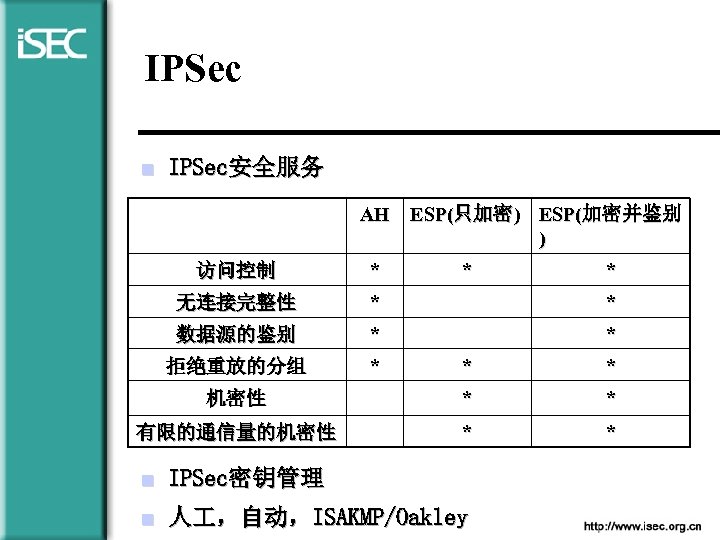

IPSec n IPSec安全服务 AH ESP(只加密) ESP(加密并鉴别 ) 访问控制 * * * 无连接完整性 * * 数据源的鉴别 * * 拒绝重放的分组 * * * 机密性 * * 有限的通信量的机密性 * * n IPSec密钥管理 n 人 ,自动,ISAKMP/Oakley

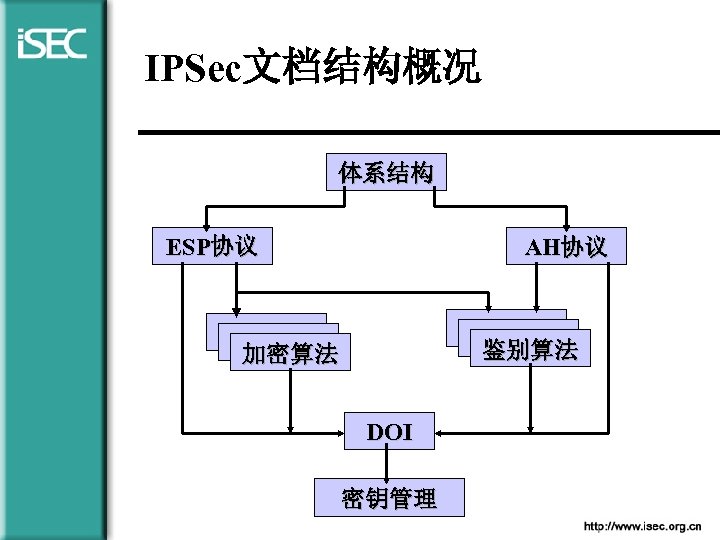

IPSec文档结构概况 体系结构 ESP协议 AH协议 鉴别算法 加密算法 DOI 密钥管理

第 12章 PKI案例

主要内容: q 电子税务 q 网上银行 q 网上证券

§ 12. 1 电子税务 n 安全需求 n n 身份认证与访问控制 n n 通信安全 业务安全 解决方案 n 通信安全 :SSL n 身份认证与访问控制 :数字证书 n 业务安全:数字签名

§ 12. 2 网上银行 n 安全需求 n n 通信安全 n 访问控制 n n 身份认证 审记安全 实施方案 通过配置PKI来实现

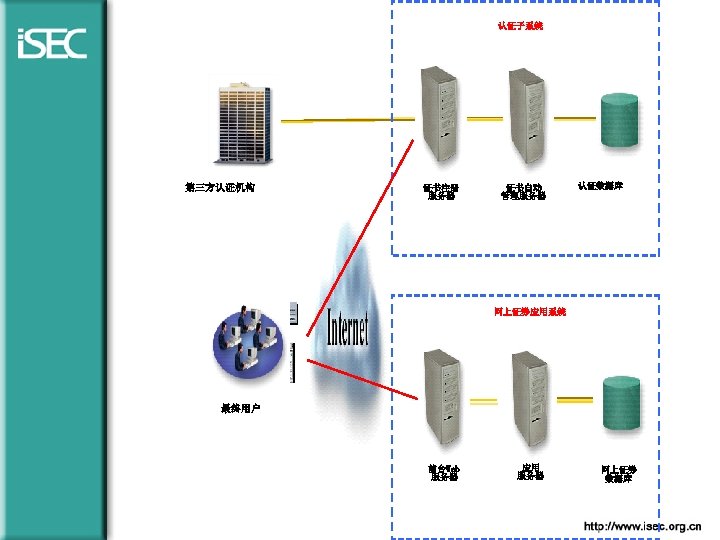

§ 12. 3 网上证券 n 安全需求 n n 身份认证与访问控制 n n 通信安全 业务安全 实施方案 通过配置PKI来实现

认证子系统 第三方认证机构 证书注册 服务器 证书自动 管理服务器 认证数据库 网上证券应用系统 SSL 最终用户 前台Web 服务器 应用 服务器 网上证券 数据库

第 13章 成熟PKI系统 简介

主要内容: n 商业应用 n 政府应用

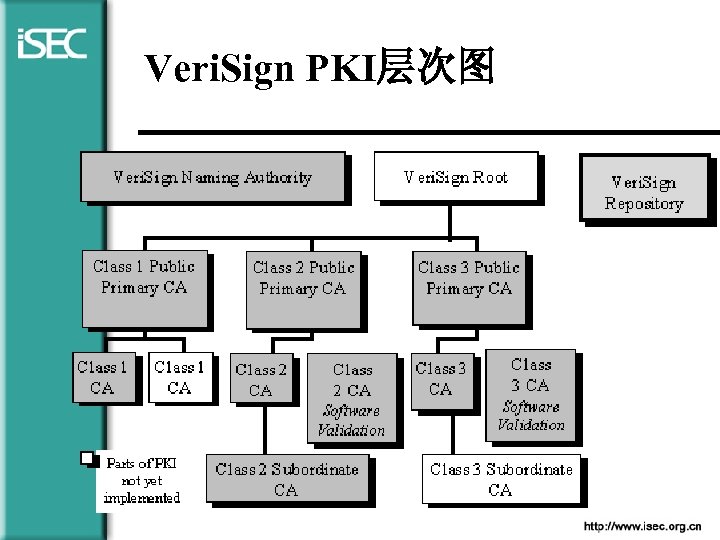

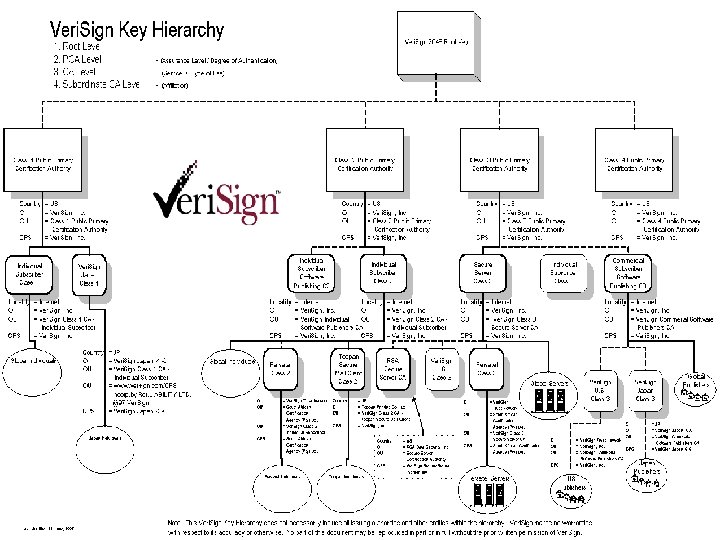

§ 13. 1 商业应用 n Veri. Sign (http: //www. verisign. com/) n Entrust (http: //www. entrust. com/) n Baltimore (http: //www. baltimore. com/) n RSA Security (http: //www. rsasecurity. com/)

Veri. Sign PKI层次图

§ 13. 2 政府应用 n 美国联邦PKI(FPKI) n 加拿大政府PKI(GOC PKI)

第 14章 电子商务认证 机构管理基础

主要内容: q 电子商务认证机构的管理 q 电子商务认证机构的安全 q 认证机构的安全需求 q 认证机构安全性的实现

§ 14. 1 电子商务认证机构的管 理 n 中国电子商务认证机构管理中心的 主要职能有: n 国内PKI认证体系的统筹规划; n 国内认证机构的安全性评估; n 规范国内认证机构的服务; n 对国内各认证机构的管理人员进行培训

§ 14. 2 电子商务认证机构的安 全 n 安全性对于数字环境下的每一种经营业 务来说都是至关重要的。而对于一个提 供信任服务的认证机构CA来说,安全性 则是其经营的奠基石。 n 认证机构的安全性可以通过技术手段和 管理手段来实现。技术手段和管理手段 缺一不可。

认证机构的安全威胁 n 密钥管理安全威胁 n 逻辑安全威胁 n 通信安全威胁 n 设备安全威胁 n 人员安全威胁 n 环境安全威胁

§ 14. 3认证机构的安全需求(1) n CA系统安全 n n n 物理安全 操作系统安全 密码安全 n 密码算法安全 n 密码设备安全

认证机构的安全需求(2) n 密钥管理安全 n n n 密钥安全需求 密钥安全管理需求 通信安全 n 通信保密性 n 通信完整性 n 通信不可否认性

认证机构的安全需求(3) n 信息系统安全 n n 防范入侵 n 防范病毒 n n 访问控制 安全审计 数据安全 n 数据备份 n 数据库冗余

§ 14. 4 认证机构安全性的实现 n 认证机构总体安全架构 n 由物理安全、密码安全、密钥安全、操 作系统安全、通信安全、信息系统安全、 人员安全、环境安全、用户数据保护以 及安全审计组成。

物理安全实现 n 物理安全的目 n 物理安全系统的六个层次

密码安全实现 n 密码算法 n 硬件加密设备 n 密码和算法的安全保护 n 加密卡密钥管理 n 加密卡可靠性设计 n 加密卡物理安全

密钥安全实现 n CA密钥管理 n RA管理员证书密钥管理 n 最终用户密钥管理

通信安全实现 n 安全策略 n 实现原理 n 安全目标

信息系统安全实现 n 信息系统安全目标 n 数据备份与恢复 n 系统冗余

人员安全实现 n 专职安全管理人员 n 可信雇员策略 n 人员安全性要求 n 身份鉴别

环境安全实现 n 认证机构CA系统所在的建筑物必须抗震性 能良好,并安装防雷装置。 n 认证机构 作场所必须配备二氧化碳灭火 装置、火灾报警装置,以防止火灾的发生。 n 认证机构 作场所还应具备良好的排水系 统,以防止水灾或由于给排水系统出现问 题而带来的危害。 n 认证机构CA系统所在区域必须具备防电磁 泄漏能力,以防止由于电磁泄漏造成的敏 感信息外泄 。

用户数据保护 n 用户申请资料的保护 n 用户证书的保护

安全审计实现 n 安全审计内容 n 审计日志 n CA运行审计 n 管理员审计

第 15章 电子商务认证 机构可信评估

主要内容: q CA系统安全性评估 q 认证机构安全评估流程

§ 15. 1 CA系统安全性评估 n GA/T 387 -2002《计算机信息系统安全等级 保护网络技术要求》 n GA/T 388 -2002《计算机信息系统安全等级 保护操作系统技术要求》 n GA/T 389 -2002《计算机信息系统安全等级 保护数据库管理系统技术要求》 n GA/T 390 -2002《计算机信息系统安全等级 保护通用技术要求》 n GA/T 391 -2002《计算机信息系统安全等级 保护管理要求》

风险来源 n 外部风险主要来自系统外部的用户 非法访问系统资源和非法入侵以及 病毒对系统的破坏。 n 内部风险主要来自于管理员和操作 员越权操作和不当操作。

风险防范 n 外部风险防范 n n 非法入侵的防范 n n 通信风险的防范 病毒的防范 内部风险防范 n 人员操作错误的防范 n 技术故障的防范

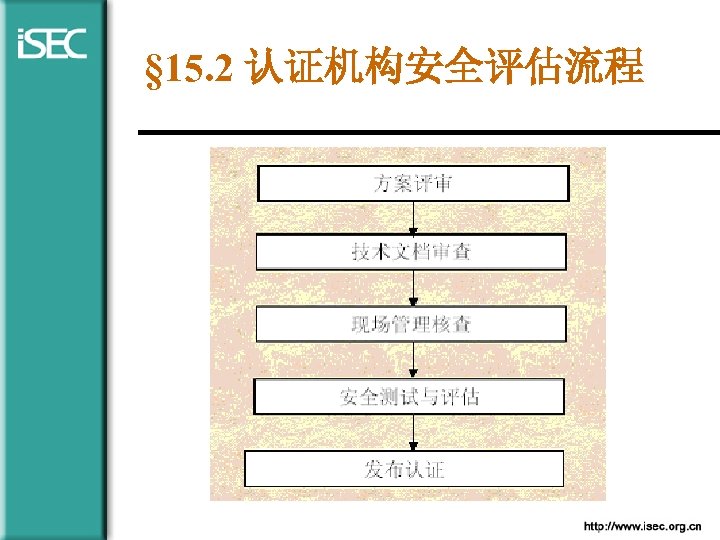

§ 15. 2 认证机构安全评估流程

著名的PKI实现(open source) n Open. CA Project (http: //www. openca. org/) n OSCAR PKI Project (http: //oscar. dstc. qut. edu. au/) n Jonah PKIX (http: //web. mit. edu/pfl/) n py. CA (http: //www. pyca. de/) n Mozilla Open Source PKI Project(http: //www. mozilla. org/proje cts/security/pki/)

著名的密码算法Toolkit n Open. SSL Project (Open Source) n n CDSA (Open Source) n n http: //www. openssl. org/ http: //developer. intel. com/ial/security/ RSA BSAFE (Commercial Version) n http: //www. rsasecurity. com/products/bsaf e/index. html

c98735eb7096a091fddb7b27a5143bad.ppt