0d9e22ffccdbb4f69c3df86714590922.ppt

- Количество слайдов: 74

第 11章:电子商务安全技术 11. 1 11. 2 11. 3 11. 4 计算机网络安全概述 电子商务安全威胁和安全需求 电子商务的主要安全技术 电子商务安全交易协议

11. 1 计算机网络安全概述 o 11. 1. 1 网络安全的概念 o 11. 1. 2 网络安全威胁 灰鸽子(HUIGEZI)系列病毒完整解决方案 灰鸽子引发互联网全民黑客时代

引言 o 安全是保证电子商务健康有序发展的关键因素,也是 目前大家十分关注的话题。 据统计,目前我国 95%的与因特网相联的网络管理中心都 遭到过黑客的攻击或侵入,受害涉及的覆盖面越来越大、 程度越来越深。据国际互联网保安公司symantec 2002年的 报告指出,中国已经成为全球黑客的第三大来源地,竟然 有6.9%的攻击国际互联网活动都是由中国发出的。另从 国家计算机病毒应急处理中心日常监测结果来看,计算机 病毒呈现出异常活跃的态势。在 2001年,我国有73%的计 算机曾感染病毒,到了2002年上升到近 84%,2003年上半 年又增加到 85%。

o 网络安全的危害性巨大,防不胜防。 微软的官方统计数据称 2002年因网络安全问题给全球 经济直接造成了130亿美元的损失。 2003年 8月,冲击波蠕虫在视窗暴露安全漏洞短短 26 天之后喷涌而出,8天内导致全球电脑用户损失高达 20亿美 元之多,无论是企业系统或家庭电脑用户无一幸免。 据赛门铁克互联网安全威胁报告书显示,在 2003年上 半年,有超过994种新的Win 32病毒和蠕虫被发现,这比 2002年同时期的445种多出一倍有余。而目前Win 32病毒的 总数大约是 4千个。在 2001年的同期,只有308种新Win 32病 毒被发现。

通过案例认识电子商务安全问题的紧迫性 1. 国外案例 o 94年末,俄罗斯一位黑客与其伙伴从圣彼得堡的一家小软件 公司的联网计算机上,向美国城市银行发动了一连串攻击, 通过电子转帐方式,从城市银行在纽约的计算机主机里窃 取 1100万美元。 o 96年 8月17日,美国司法部的网络服务器遭到黑客入侵,并 将“美国司法部”的主页改为“美国不公正部”,将司法 部部长的照片换成了阿道夫. 希特勒,将司法部徽章换成了 纳粹党徽,并加上一幅色情女郎的图片作为所谓司法部部 长的助手。此外还留下了很多攻击美国司法政策的文字。

o 96年 9月18日,黑客又光顾美国中央情报局的网络服务器, 将其主页由“中央情报局”改为“中央愚蠢局”。 o 96年 12月29日,黑客侵入美国空军的全球网网址并将其主 页肆意改动,其中有关空军介绍、新闻发布等内容被替换 成一段简短的黄色录象,且声称美国政府所说的一切都是 谎言。迫使美国国防部一度关闭了其他 80多个军方网址。 o 2000年 2月7日-9日,Yahoo, ebay, Amazon 等著名网站被 黑客攻击,直接和间接损失 10亿美元。 o 2004年 10月19日,一个电脑黑客非法侵入了位于美国旧金 山的伯克利加州大学的计算机系统,访问了约 140万人的个 人资料和社会保障号码。

2.国内案例 o 97年初,北京某ISP被黑客成功侵入,并在清华大 学“ 水木清华” BBS站的“ 黑客与解密” 讨论区 张贴有关如何免费通过该ISP进入Internet的文章。 o 97年 4月23日,美国德克萨斯州内查德逊地区西南 贝尔互联网络公司的某个 PPP用户侵入中国互联网 络信息中心的服务器,破译该系统的shutdown帐户, 把中国互联网信息中心的主页换成了一个笑嘻嘻的 骷髅头。

o 2004年 10月17日 18时,著名杀毒软件厂商江民公司的网 站(http: //www. jiangmin. com/)主页被黑。 首页上 只有 署名为河马史诗的人所写的一句话(如图 )。 o 2 004年 2月2日 16时,金山《剑侠情缘网络版》官方网站 被黑客修改。如下截图 所示,黑客在页面上自述攻击 目的是希望得到游戏中的虚拟货币5000万。 o 更多延伸阅读: Ø 黑客组织敲诈多家国内网站 QQ停摆另有隐情 Ø 两千万!黑客敲诈狮子大开口 Ø 甘肃一名电脑黑客网上窃取巨额存款被判无期

剑网官方网站首页被修改后截图

o 众所周知,安全才是网络的生存之本。没有安全保 障的信息资产,就无法实现自身的价值。网络安全 的危害性显而易见,而造成网络安全问题的原因各 不相同。

11. 1. 1 网络安全的概念 o 计算机网络的安全理解为“通过采用各种技术 和管理措施,使网络系统正常运行,从而确 保网络系统的保密性、完整性和可用性”。 o 网络安全分为两大类:物理安全和逻辑安全。 n 物理安全是指在物理介质层次上对存储和传输的 信息的安全保护,它是信息安全的最基本保障; n 逻辑安全是指使用非物理手段或措施对存储和传 输的信息的安全保护 。

11. 1. 2 网络安全威胁 o 网络安全威胁是指网络中对存在缺陷的潜在 利用,这些缺陷可能导致信息泄漏、系统资 源耗尽、非法访问、资源被盗、系统或信息 被破坏。 o 主要有: n n n 物理威胁 系统漏洞威胁 身份鉴别威胁 有害程序威胁 网络信息污染,等

11. 2 电子商务安全威胁和安全需求 o 11. 2. 1 电子商务的安全问题 o 11. 2. 2 电子商务的安全需求

11. 2. 1 电子商务的安全问题 o o 一、信息的安全问题 二、信用的安全问题 三、信息的管理问题 四、安全的法律保障问题

11. 2. 2 电子商务的安全需求 o 为了保障网上交易各方的合法权益、保证能 够在安全的前提下开展电子商务,以下基本 安全需求必须得到满足: n n n 一、信息的保密性 二、信息的完整性 三、身份的真实性 四、不可抵赖性 五、系统的可用性 六、信息的访问控制性

o 一、信息的保密性 n 信息的保密性就是指信息在以电子化方式传送 时,保证一些敏感信息不被泄露。 n 信息的保密性通常是通过加密技术来隐藏数据 项来实现的。

o 二、信息的完整性 n 信息的完整性是指信息在以电子化方式传送时, 保持信息未被修改过,发送方和接收方都希望 确保接收到的信息同发送方发送的信息没有任 何出入。 n 数据的完整性被破坏可能导致贸易双方信息的 差异,将影响贸易各方的交易顺利完成。

o 三、身份的真实性 n 网上交易的双方很可能素昧平生,相隔千里。 要使交易成功,首先要确认对方的身份。对于 商家要考虑客户端不能是骗子,而客户也会担 心网上的商店是否是一个玩弄欺诈的黑店。 n 因此能方便而可靠地确认对方身份是网上交易 的前提。

o 四、不可抵赖性 n 不可抵赖性是防止一方对交易或通信发生后进 行否认。 n 在无纸化的电子商务方式下,不可能像在传统 的纸面交易中通过手写签名和印章进行双方的 鉴别,一般通过电子记录和电子和约等方式来 表达。

o 五、系统的可用性 n 可用性或称即需性,是指保证商业信息及时获 得和保证服务不被拒绝。 n 在电子商务过程中,参与各方能否及时进行数 据交换,关系到电子商务的正常运行。破坏即 需性后,计算机的处理速度非常低,低到一定 程度就会影响电子商务的正常运行。如果正常 客户要求的服务被拒绝,那将失去大量的客户。

o 六、信息的访问控制性 n 信息的访问控制性是防止对进程、通信及信息 等各类资源的非法访问。 n 安全管理人员要求能够控制用户的权限,分配 或终止用户的访问、操作、接入等权利,使系 统拒绝为未被授权者提供信息和服务。

11. 3 电子商务的主要安全技术 o o o 11. 3. 1数据加密技术 11. 3. 2数字摘要技术 11. 3. 3数字签名技术 11. 3. 4数字证书和认证技术 11. 3. 5防火墙技术

11. 3. 1数据加密技术 o o 一、数据加密概述 二、对称加密系统 三、非对称加密系统 四、两种加密系统的结合使用

一、数据加密概述 o 加密技术是最基本的信息安全技术,是实现 信息保密性的一种重要手段,目的是为了防 止除合法接收者以外的人获取敏感机密信息。 o 所谓信息加密技术,就是用基于数学方法的 程序和保密的密钥对原始信息进行重新编码, 把计算机数据变成一堆杂乱无章难以理解的 字符串从而隐藏信息的内容,也就是把明文 变成密文。

o 数据加密的术语: n 明文:人或机器能够读懂和理解的信息称为明文,它可 以是文本、数字化语音流或数字化视频信息等。 n 密文:通过数据加密的手段,将明文变换成晦涩难懂的 信息称为密文。 n 加密过程:将明文转变成密文的过程。 n 解密过程:加密的逆过程,即将密文转换成明文的过程。 n 密钥:用于加、解密过程中的一些特殊信息(参数),它是 控制明文与密文之间变换的关键,可以是数字、词汇或 语句等。密钥可以分为加密密钥和解密密钥,分别使用 于加密过程和解密过程。

举例 o 将字母A、B、C、……X、Y、Z的自然顺序保持 不变,但使之与E、F、G、 ……B、C、D相对应, 即相差 4个字母顺序。这条规则就是加密算法,其 中 4即为密钥。 o 若原信息是How are you,依照这个加密算法和密 钥,则加密后的密文就是LSAEVICSY。不知道 算法和密钥的人,是很难将这条密文还原成How are you的。如果将密钥换成 7,则得到的密文又 是不同的。

二、对称加密系统 o 1. 概念 n 对称加密又叫做私有密钥加密,其特点是数据 的发送方和接收方使用同一把私有密钥,即把 明文加密成密文和把密文解密成明文用的是同 一把私有密钥。 n 这就要求通信双方必须都要获得这把钥匙并保 持它的秘密。对于一个比较好的对称加密系统 来说,除非在解密时能提供正确的密钥,否则 是不可能利用解密功能来获得明文信息的。

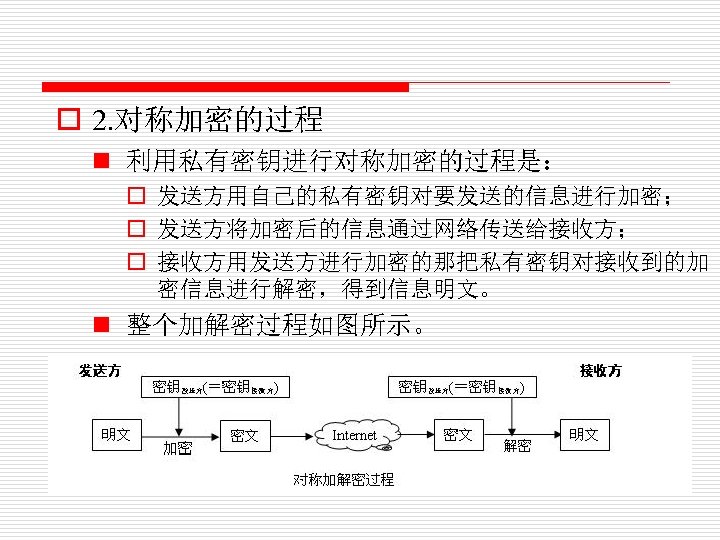

o 2. 对称加密的过程 n 利用私有密钥进行对称加密的过程是: o 发送方用自己的私有密钥对要发送的信息进行加密; o 发送方将加密后的信息通过网络传送给接收方; o 接收方用发送方进行加密的那把私有密钥对接收到的加 密信息进行解密,得到信息明文。 n 整个加解密过程如图所示。

o 3. 典型的加密算法 : n 数据加密标准DES (Data Encryption Standard) n 国际信息加密算法IDEA (International Data Encryption Algorithm) n 高级加密标准AES (Advanced Encryption Standard) 除此之外,对称加密算法还包括有: 3 DES、RC 4、RC 5等

寻找DES密钥所需的平均时间 整数n 的10进 制位数 分解的运算次数 所需时间 (1000000次/秒) 50 1. 4× 1010 3. 9小时 100 9. 0× 1012 74年 200 1. 2× 1023 3. 8× 109 年 500 1. 3× 1039 4. 2× 1025年

o 1997年 1月,美国RSA数据安全公司举办了一个密 钥挑战竞赛,悬赏 1万美金破译密钥长度为 56比特 的DES算法。美国克罗拉多州的一个程序员用了 96天时间,在Internet上数万名志愿者的协同 作 下,成功地找到了DES密钥,获得了一万美金的 奖金。这一事件表明用穷举搜索法破译DES已成 为可能。从而使人们认识到随着计算能力的增长, 必须相应地增加算法的密钥长度。

o 4. 对称加密系统的优缺点分析 n 使用对称加密系统对信息进行加密和解密具有计算 量小、加密速度快、效率高的优点,一般广泛应用 于对大量数据文件的加解密过程中。

n 但同时也存在缺点: o 密钥的安全分发过程比较复杂和困难。密钥是对称 加密系统保密通信安全的关键,通信双方必须要持 有同一把密钥,且不能让他人知道,一旦密钥泄露, 则信息就失去了保密性。所以发信方必须安全、妥 善地把密钥送到收信方。如何才能把密钥安全地送 到收信方,是对称加密技术的突出问题。 o 密钥的管理 作巨大,其规模很难适应互联网这样 的大环境,因为如果某交易方有n个贸易关系的话, 那他就要维持n把专用密钥;如果整个网络上有n个 贸易方要求两两通信的话,总需要的密钥数将达到 n(n-1)/2。

三、非对称加密系统 o 1. 不对称加密系统的概念 n 不对称加密又称为公开密钥加密。公开密钥密 码体制出现于1976年,在采用公开密钥加密系 统进行数据的加解密时要使用一个密钥对,其 中一个用于加密(予以公开,称为加密密钥或 公开密钥PK),而另一个则用于解密(保密持 有,称为解密密钥或私有密钥SK); n 加密算法E和解密算法D也都是公开的,PK与SK 成对出现,它们在数学上彼此关联,但不能从 公开的公开密钥PK推断出私有密钥SK。

![o 公开密钥加解密算法的特点如下: n 用加密算法E和加密密钥PK对明文X加密后,再用 解密算法D和解密密钥SK解密,即可恢复出明文; 或写成:DSK[EPK(X)]=X; n 加密算法和加密密钥不能用来解密,即EPK[EPK(X)] ≠ X; n 在计算机上可以容易地产生成对的PK和SK; n 从已知的PK实际上不可能(或者说很难)推导出 o 公开密钥加解密算法的特点如下: n 用加密算法E和加密密钥PK对明文X加密后,再用 解密算法D和解密密钥SK解密,即可恢复出明文; 或写成:DSK[EPK(X)]=X; n 加密算法和加密密钥不能用来解密,即EPK[EPK(X)] ≠ X; n 在计算机上可以容易地产生成对的PK和SK; n 从已知的PK实际上不可能(或者说很难)推导出](https://present5.com/presentation/0d9e22ffccdbb4f69c3df86714590922/image-36.jpg)

o 公开密钥加解密算法的特点如下: n 用加密算法E和加密密钥PK对明文X加密后,再用 解密算法D和解密密钥SK解密,即可恢复出明文; 或写成:DSK[EPK(X)]=X; n 加密算法和加密密钥不能用来解密,即EPK[EPK(X)] ≠ X; n 在计算机上可以容易地产生成对的PK和SK; n 从已知的PK实际上不可能(或者说很难)推导出 SK。

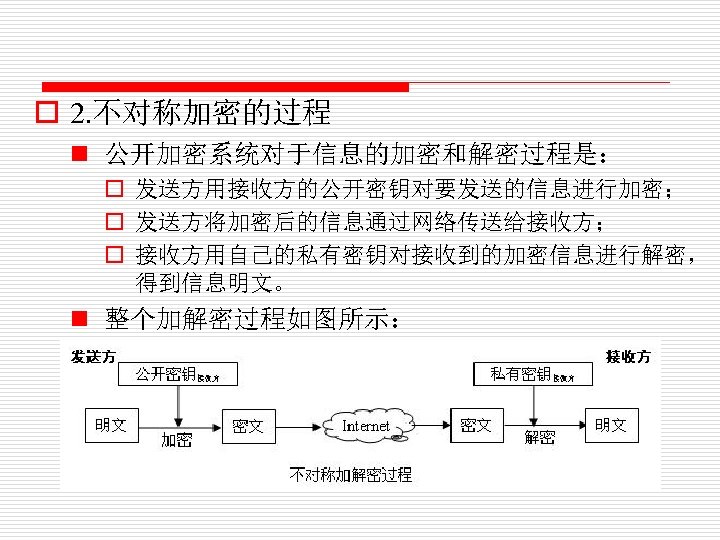

o 2. 不对称加密的过程 n 公开加密系统对于信息的加密和解密过程是: o 发送方用接收方的公开密钥对要发送的信息进行加密; o 发送方将加密后的信息通过网络传送给接收方; o 接收方用自己的私有密钥对接收到的加密信息进行解密, 得到信息明文。 n 整个加解密过程如图所示:

o 3. 典型的加密算法: n RSA (1978年由美国麻省理 学院的三位教授Ronald Rivest、Adi Shamir、Leonard Adleman联合发明,它 是第一个成熟的,迄今为止理论上最为成熟的公开 密钥体制。 ) n 除此之外,不对称加密算法还包括有:Elgamal算法、 DSA算法等

o 4. 不对称加密系统的优缺点分析 n 公开密钥加密系统具有的优点有: o 由于公开密钥加密必须要由两个密钥的配合使用才 能完成加密和解密的全过程,因而有助于加强数据 的安全性。 o 密钥少而便于管理。网络中的每一个贸易方只需要 妥善保存好自己的解密密钥,则n个贸易方仅需要 产生n对密钥。 o 不需要采用秘密的通道和复杂的协议来传送、分发 密钥。 o 可以通过公开密钥加密技术实现数字签名。

n 但公开密钥加解密也有缺点,主要是加解密速度很 慢,所以它不适合于对大量文件信息进行加解密, 一般只适合于对少量数据(如对密钥)进行加解密。

四、两种加密系统的结合使用 o 正是因为对称加密系统和不对称加密系统各 有所长,所以在实际应用中,往往将它们结 合起来使用,对于要传输的数据使用对称加 密系统加密,而对称加解密过程的密钥则使 用不对称加密系统加密,这样既保证了数据 安全又提高了加解密的速度,以起到扬长避 短的目的。

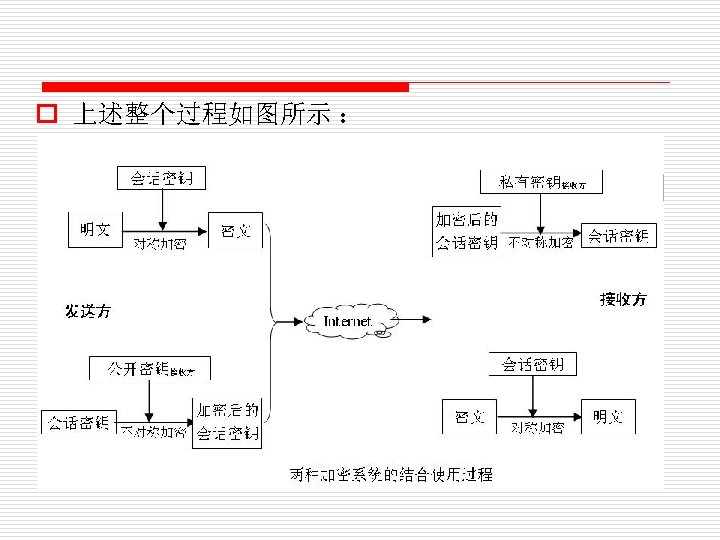

o 结合使用的过程: n 发送方生成一个共享会话密钥,并对要发送的信息 用该密钥进行对称加密; n 发送方用接收方的公开密钥对会话密钥进行加密; n 发送方把加密后的信息和加密后的私有密钥通过网 络传送到接收方; n 接收方用自己的私有密钥对发送方传送过来的加密 后的会话密钥进行解密,得到双方共享的会话密钥; n 接收方用会话密钥对接收到的加密信息进行解密, 得到信息的明文。

o 上述整个过程如图所示 :

11. 3. 2数字摘要技术 o 假定从发送方给接收方的消息不需要保密, 但接收方需要确保该消息在传输过程中没有 被篡改或伪造过,这就需要使用进行信息完 整性保护的一些技术。 n 一、消息验证码MAC n 二、散列函数

一、消息验证码MAC o 消息验证码MAC也称为完整性校验值或信息 完整性校验值。MAC是附加的数据段,是由 信息的发送方发出,与明文一起传送并与明 文有一定的逻辑联系。MAC的值与输入信息 的每一位都有关系,如果在消息中的任何一 位发生了改变,则就会产生出不同的MAC值, 接收方就能知道该消息的完整性已遭到了破 坏。

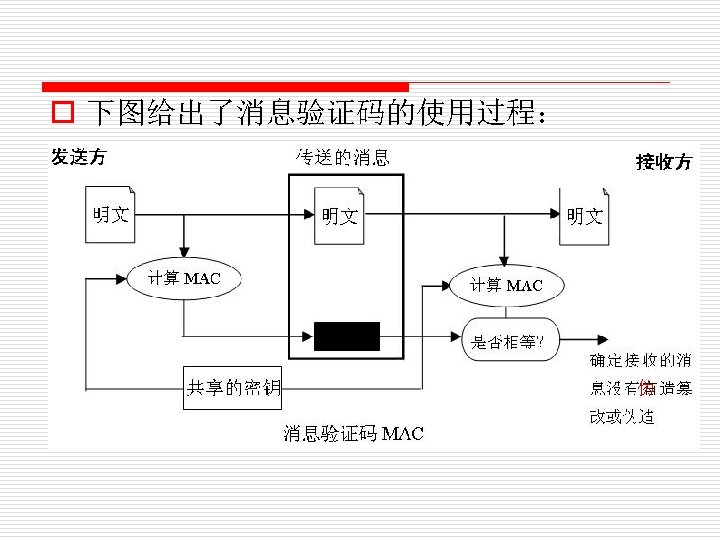

o 下图给出了消息验证码的使用过程: 伪

二、散列函数 o 单向的散列函数是一种计算相对简单但却很难进行 逆运算的函数。 o 从数学上来讲,就是当给定一个值x,利用单向的 散列函数y=f(x)很容易求出y的值,但是如果给定y, 则不可能求出相应的x=f-1(y)。 o 散列函数一般用在数字签名中生成信息摘要 Message Digest(又叫消息摘要,数字摘要),它 是一种单向函数,可以很容易的把大量的信息映射 成相对较小的信息范围(例如一条成千甚至上百万 位长度的信息,经过散列函数的操作,得到的输出 信息只有160位长),此外还具有以下特征:

n (……续前) o 函数必须是真正单向的,也就是说不可能(或者说 很难很难)根据散列形成的摘要来重新计算出原始 的信息; o 散列计算不可能对两条消息求出相同的摘要,哪怕 只有一位改变,摘要就完全不同。 o 典型的算法:SHA-1算法、MD 5算法

11. 3. 3数字签名技术 o 一、数字签名技术原理 o 二、基于散列函数的数字签名技术

一、数字签名技术原理 o 数字签名技术是实现交易安全的核心技术之 一,它的实现基础是加密技术。 o 传统书信或文件是根据签名或印章来证明其 真实性的,但在计算机网络中传送的信息报 文又如何盖章以证明身份呢?这就是数字签 名技术要解决的问题。 o 数字签名必须保证以下几点: n 接收者能够核实发送者对报文的签名; n 发送者事后不能抵赖对报文的签名; n 接收者不能伪造对报文的签名。

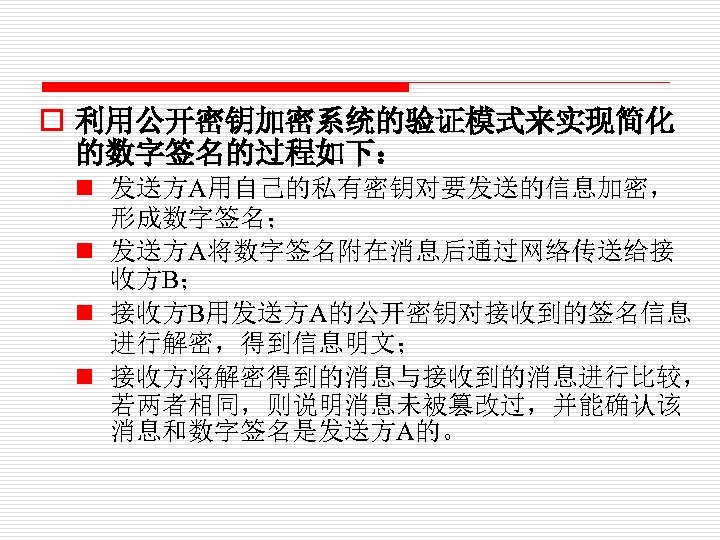

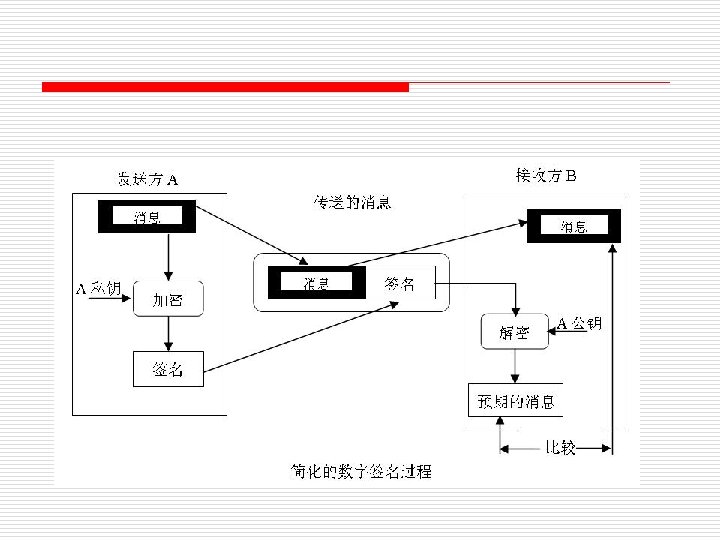

o 利用公开密钥加密系统的验证模式来实现简化 的数字签名的过程如下: n 发送方A用自己的私有密钥对要发送的信息加密, 形成数字签名; n 发送方A将数字签名附在消息后通过网络传送给接 收方B; n 接收方B用发送方A的公开密钥对接收到的签名信息 进行解密,得到信息明文; n 接收方将解密得到的消息与接收到的消息进行比较, 若两者相同,则说明消息未被篡改过,并能确认该 消息和数字签名是发送方A的。

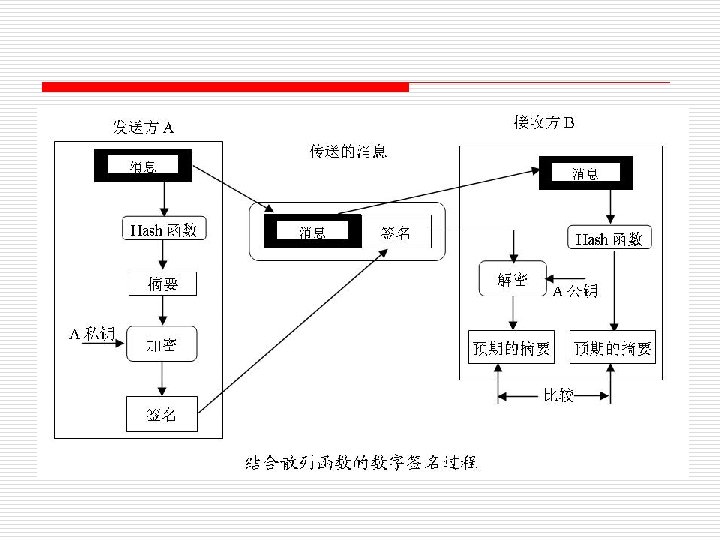

二、基于散列函数的数字签名技术 n 不难发现上述实现数字签名的过程存在着一定 的问题,特别是用于处理和通信的成本过高, 因为公开密钥加密系统加解密速度本来就比较 慢,而这里加密和解密又不得不对整个信息内 容进行,并且发送的数据量至少是原始信息的 两倍。为了进行改进,可以运用散列函数来进 行处理。

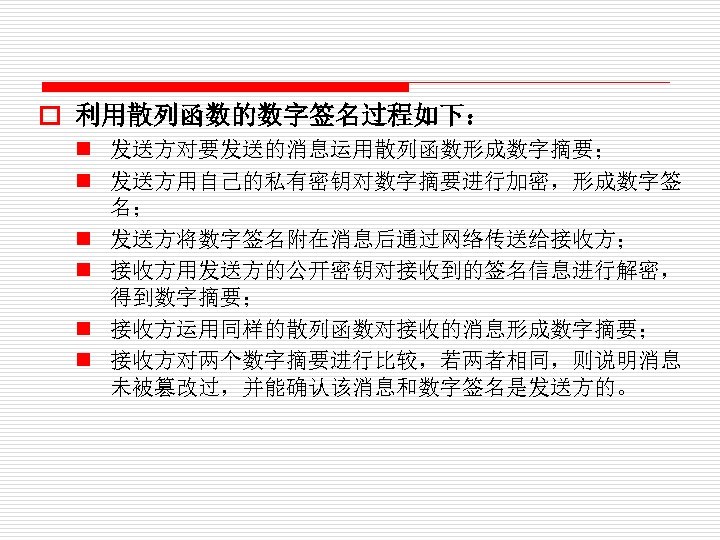

o 利用散列函数的数字签名过程如下: n 发送方对要发送的消息运用散列函数形成数字摘要; n 发送方用自己的私有密钥对数字摘要进行加密,形成数字签 名; n 发送方将数字签名附在消息后通过网络传送给接收方; n 接收方用发送方的公开密钥对接收到的签名信息进行解密, 得到数字摘要; n 接收方运用同样的散列函数对接收的消息形成数字摘要; n 接收方对两个数字摘要进行比较,若两者相同,则说明消息 未被篡改过,并能确认该消息和数字签名是发送方的。

11. 3. 4数字证书和认证技术 o 一、数字证书 o 二、公开密钥基础设施PKI

一、数字证书 o 1. 什么是数字证书 o 数字证书,又称为公开密钥数字证书,是一 种由可信任的认证机构CA颁发的,将某用 户的身份(证书主体)与他所持有的公开密钥 安全地结合在一起的数据结构,在结合之前 由一个CA来证实该用户的身份,然后由其 对包含该用户的身份及对应公钥的数据文件 进行数字签名,以证明数字证书的有效性。

o 2. 数字证书的内容和结构 n 数字证书中一般包含证书持有者(证书主体)的名称、 公开密钥、认证机构的数字签名,此外还包括证书的有 效时间、认证机构的名称以及该证书的序列号等信息。 交易伙伴之间可以利用数字证书来交换彼此的公开密钥。 n 国际电信联盟ITU在制定的X. 509标准中,对数字证书进 行了详细的定义,该标准等同于国际标准化组织(ISO)与 国际电 委员会(IEC)联合发布的ISO/IEC 9594 -8: 195标准。 n 一个标准的X. 509数字证书包含如下内容:证书的版本信 息;证书的序列号(每个证书都有一个唯一的证书序列 号);证书所使用的签名算法;证书的发行机构名称; 证书的有效期;证书所有人的名称;证书所有人的公开 密钥;证书发行者对证书的签名。

o 3. 数字证书的功能 以电子邮件为例,数字证书可以实现如下功能。 n 通过第三方认证机构发放的数字证书安全可靠地 分发用户的公开密钥。 n 保密性。 n 身份验证。 n 完整性。 n 不可否认性。

o 4. 数字证书的类型 数字证书一般分为三种类型: n 个人数字证书(Personal Digital ID) n 企业(服务器)数字证书(Server ID) n 软件(开发者)数字证书(Developer ID)

二、公开密钥基础设施PKI o 公开密钥基础设施PKI(Public Key Infrastructure),又称公钥体系,是一种遵循 标准的密钥管理平台,它能够为所有网络应 用透明性地提供采用公钥加密和数字签名等 密码服务所必需的密钥和证书管理。它是一 种采用公钥加密技术为电子商务的开展提供 一套安全基础平台的技术和规范,用户可利 用PKI平台提供的服务进行安全通信。

o 一般而言,一个典型、完整、有效的PKI应用 系统应具有下述功能:公钥数字证书的管理; 证书撤销表的发布和管理;密钥的备份和恢复; 自动更新密钥;自动管理历史密钥;支持交叉 认证。 o PKI主要由认证机构CA(Certificate Authority)、 注册机构RA(Registration Authority)、证书库、 密钥备份及恢复系统、证书作废处理系统、客 户端证书处理系统等基本成分组成。

11. 3. 5防火墙技术 o 一、什么是防火墙 o 二、防火墙的分类及原理 o 三、防火墙的优缺点

一、什么是防火墙 o 防火墙指的是一个由软件和硬件设备组合而成的, 在可信网络和非可信网络之间(如:内部网和外部 网之间、专用网与公共网之间)的界面上构造的保 护屏障。 o 防火墙能保障网络用户访问公共网络时具有最低风 险,与此同时,也保护专用网络免遭外部袭击。所 有的内部网和外部网、专用网与公共网之间的连接 都必须经过此保护层,在此进行各种检查、认证和 连接。只有被授权的通信才能通过此保护层,从而 使得内部网络与外部网络、专用网络与公共网络在 一定意义下隔离;这样可以防止非法入侵和非法使 用系统资源,执行安全管理措施,记录所有可疑的 事件。

防火墙的安全策略 1)没有被列为允许访问的服务都是被禁止的: 基于该 准则,防火墙应封锁所有信息流,然后对希望提 供的服务逐项开放。这意味着需要确定所有可以 被提供的服务以及他们的安全特性, 开放这些服务, 并将所有其他末列入的服务排斥在外, 禁止访问; 这种方法可以创造十分安全的环境,但用户使用 的方便性、服务范围受到限制。

o 2)没有被列为禁止访问的服务都是被允许的∶基于 该准则,防火墙转发所有信息流,然后逐项屏蔽有 害的服务。这意味着首先确定那些被禁止的、不安 全的服务, 以禁止他们被访问, 而其他服务则被认为 是安全的, 允许访问。这种方法构成了更为灵活的应 用环境,可为用户提供更多的服务。但在日益增多 的网络服务面前,网管人员的疲于奔命可能很难提 供可靠的安全防护。

二、防火墙的分类及原理 o 根据防范的方式和侧重点的不同,防火墙可 分为三大类: n 1. 数据包过滤 n 2. 应用级网关 n 3. 代理服务

三、防火墙的优缺点 o 防火墙的优势 n 防火墙可以作为内外部网络之间的安全屏障。 n 防火墙限制了企业网Intranet对Internet的暴露程度,避免 Internet网的安全问题对Intranet的传播。 n 作为网络安全的集中监视点。 n 防火墙是设置网络地址翻译器NAT(Network Address translator)的最佳位置。 o 防火墙的局限性 n n 防火墙不能阻止来自内部的破坏。 防火墙不能保护绕过它的连接。 防火墙无法完全防止新出现的网络威胁。 防火墙不能防止病毒。

11. 4 电子商务安全交易协议 o 为了保证电子商务在线支付安全,目前主要 有SSL协议和SET协议 。

SSL协议介绍 o 安全套接层协议SSL --Secure Socket Layer(安全套接层协议),最初是由网景 (Netscape)公司推出的一种安全通信协议, 它基于TCP/IP的客户端/服务器(C/S)应用程 序提供了服务器和客户端的鉴别、数据完整 性及信息机密性等安全措施,旨在保证客户 与所联系的服务器之间的安全会话。

SSL安全协议的运行步骤 ①接通阶段,客户通过网络向服务器打招呼, 服务器回 应. ②密码交换阶段,客户与服务器之间交换双方认可的 密码。一般选用RSA密码算法。 ③会谈密码阶段,客户与服务器间产生彼此交谈的会 谈密码. ④检验阶段,检验服务器取得的密码。 ⑤客户认证阶段,验证客户的可信度。 ⑥结束阶段,客户与服务器之间相互交换结束的信息。

SET协议介绍 o Secure Electronic Transaction(安全电子交易 协议),最初于1996年由Visa和Master. Card两 大国际信用卡组织会同一些计算机软硬件供 应商联合开发的,是一种专门应用于开放网 络环境中解决用户、商家、银行之间通过信 用卡支付的交易而设计的安全电子支付规范。 它 作在应用层,提供了消费者、商家和银 行之间多方的认证,确保交易信息的保密性、 完整可靠性和不可否认性,同时具有保护消 费者信用卡号不暴露给商户等优点。

SET的优点 ¨ SET对商家提供了保护自己的手段,使商家免受欺诈的困扰, 使商家的运营成本降低; ¨ 对消费者而言, SET保证了商家的合法性,并且用户的信用卡 号不会被泄露和窃取。 ¨ SET帮助银行和发卡机构将业务扩展到因特网,从而使得信用 卡网上支付具有更低的欺骗概率,这使得它比其他支付方式具 有更大的竞争力; SET对于参与交易的各方定义了互操作接口,一个系统可以由不 同厂商的产品构筑。

SET与SSL比较 ①相对于SSL协议来说, SET更为安全. ② SET协议提供了多层次的安全保障, 但显著增加了 复杂程度, 因而变得昂贯, 处理速度慢, 实施起来有一 定难度. SSL则被大部分浏览器内置, 相对较便宜. ③SET与SSL都要求使用密码技术和算法, 都要增加计 算机系统的负载, 而SET需要较高的处理能力, SSL要 求的负载相对较小.

0d9e22ffccdbb4f69c3df86714590922.ppt